流量识别1

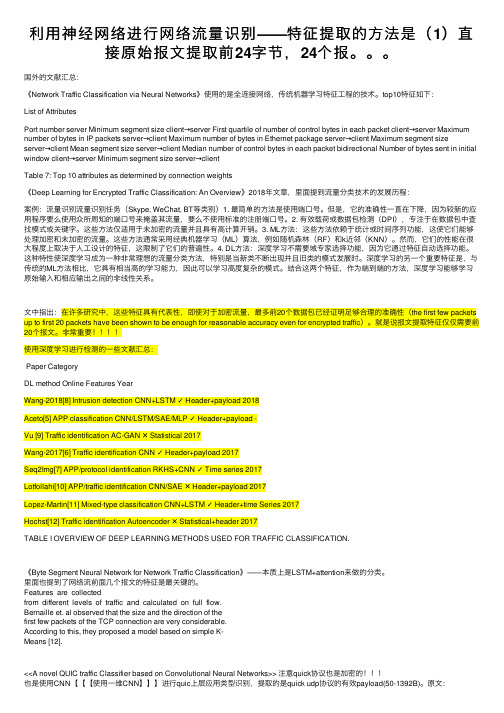

利用神经网络进行网络流量识别——特征提取的方法是(1)直接原始报文提取前24字节,24个报。。。

利⽤神经⽹络进⾏⽹络流量识别——特征提取的⽅法是(1)直接原始报⽂提取前24字节,24个报。

国外的⽂献汇总:《Network Traffic Classification via Neural Networks》使⽤的是全连接⽹络,传统机器学习特征⼯程的技术。

top10特征如下:List of AttributesPort number server Minimum segment size client→server First quartile of number of control bytes in each packet client→server Maximum number of bytes in IP packets server→client Maximum number of bytes in Ethernet package server→client Maximum segment sizeserver→client Mean segment size server→client Median number of control bytes in each packet bidirectional Number of bytes sent in initial window client→server Minimum segment size server→clientTable 7: Top 10 attributes as determined by connection weights《Deep Learning for Encrypted Traffic Classification: An Overview》2018年⽂章,⾥⾯提到流量分类技术的发展历程:案例:流量识别流量识别任务(Skype, WeChat, BT等类别)1. 最简单的⽅法是使⽤端⼝号。

但是,它的准确性⼀直在下降,因为较新的应⽤程序要么使⽤众所周知的端⼝号来掩盖其流量,要么不使⽤标准的注册端⼝号。

网络流量识别与分类研究

网络流量识别与分类研究随着互联网的日益普及,人们逐渐离不开网络。

然而,网络的使用也带来了很多问题,其中之一便是网络流量的管理。

网络流量是指在网络中传输的信息,根据不同的内容和用途,可以被分为不同的类型。

本文将探讨网络流量的识别与分类研究。

一、网络流量的识别网络流量的识别是指对在网络中传输的信息进行简单的分类,以便于后续的管理和分流。

网络流量的识别可以采用深度学习等人工智能技术,也可以使用一些传统的算法。

在具体实践中,网络流量的识别可以分为两个部分:传输层流量识别和应用层流量识别。

1. 传输层流量识别传输层流量识别可以将网络的传输层协议进行分类。

传输层协议主要有TCP和UDP两种。

TCP协议是面向连接的协议,保证了数据的可靠性和数据的正确性。

UDP协议则是面向无连接的协议,可以快速地传输数据。

在实验室中,我们可以通过分析包头中的标识符来区分TCP和UDP协议。

2. 应用层流量识别应用层流量识别则可以将网络中的应用进行分类。

网络中的应用有很多种,如HTTP协议、FTP协议、P2P协议等。

我们可以通过对网络包的特征进行分析来识别不同的应用。

比如HTTP协议的应用层端口是80端口,FTP协议则是21端口。

二、网络流量的分类网络流量的分类是指对已经识别的流量进行更为细致的分类和管理。

网络流量的分类可以依据不同的需求而进行不同的划分。

在网络管理中,我们通常需要将网络流量分为是否有害流量和是否正常流量,以便于进行进一步的管理。

1. 正常流量分类正常流量是指那些网络中传输的正常数据。

在实践中,我们可以将正常流量分为以下几类:(1)Web流量:指那些由浏览器发出的HTTP请求。

(2)Email流量:指由邮件客户端或邮件服务器发出的邮件。

(3)FTP流量:指由FTP客户端或FTP服务器进行的文件传输。

(4)VoIP流量:指由VoIP软件(如Skype)进行的语音传输。

2. 有害流量分类有害流量是指那些意图破坏网络性能或者非法获取网络资源的数据。

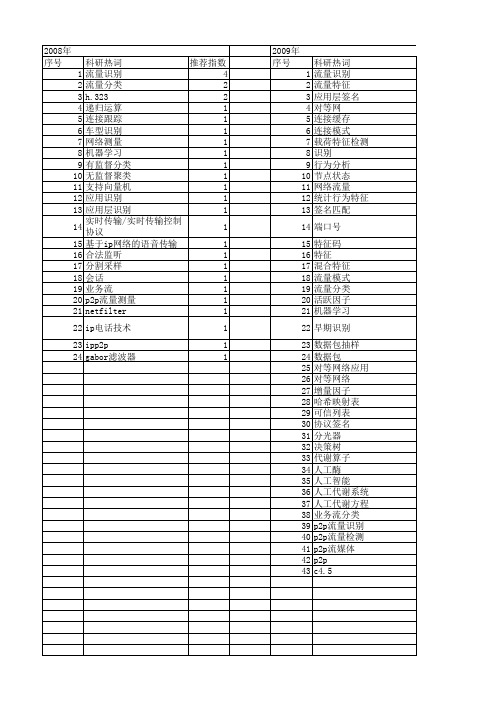

【计算机应用】_流量识别_期刊发文热词逐年推荐_20140724

科研热词 推荐指数 遗传算法 1 话路检测 1 计步器 1 聚类 1 网络异常发现 1 相关度分析 1 熵优化 1 溢出概率 1 流量识别 1 流量特征 1 流量测量 1 检测模型 1 数据采集 1 数据流 1 支持向量机 1 挤奶台中心控制装置 1 恶意行为 1 布鲁姆过滤器 1 射频识别 1 实时流量检测 1 大流量识别 1 基于移动窗口的熵流突发检测算法1 僵尸网络 1 信息熵 1 交通事件检测 1 skype 1 rfid读写器 1 rbf神经网络 1 p2p网络 1 p2p 1 netflow 2 2 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1

2008年 序号 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24

科研热词 推荐指数 流量识别 4 流量分类 2 h.323 2 递归运算 1 连接跟踪 1 车型识别 1 网络测量 1 机器学习 1 有监督分类 1 无监督聚类 1 支持向量机 1 应用识别 1 应用层识别 1 实时传输/实时传输控制协议 1 基于ip网络的语音传输 1 合法监听 1 分割采样 1 会话 1 业务流 1 p2p流量测量 1 netfilter 1 ip电话技术 1 ipp2p 1 gabor滤波器 1

2011年 序号 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32

2011年 科研热词 机器学习 隐私 贝叶斯信念网 认证协议 网络流量分类与识别 网络流量分析系统 网络拓扑 网络地址翻译器 网络会话管理 网络会话哈希值 类均值向量 特征选择 流量识别 流量特征 流身份识别 椭圆曲线离散对数问题 朴素贝叶斯分类器 有线等效加密 有穷自动机 无线局域网 支持向量机 射频识别 对等网络 对等流量 密钥 协议分析 入侵检测 α β 指数分布方法 weil对 netflow emule bittorrent 推荐指数 2 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1

VoIP流量识别

中图分类号 :P 0 T31

文献标识码 : A

D : 03 6 /i n1 0—9 02 l. .0 OI1 .99 .s . 36 7 . 1 60 4 js 0 0 0

V0 P o f I e ii a in I Fl w o d ntfc to

wh c o i h c mb n ssa i n y a i l w d n i c t n f r S P & VOI a c Atl s. e p o o e e h i u o o i e t c to s i e tt a d d n m c f c o ie t a i o I i f o P t f . a t t r p s d tc n q e f rf w d n i ai n i ri h l i f t se n e f d i elb r tr n i n n . e t da dv ri t o ao y e v r me i e nh a o t

d rog aateQ S B crfl n ls feh iu s eadn o iet ct n& cn o. e rce rsns ni ert to e u rne o . ya aeu ayi o c q e grigf w ni ai t a s tn r l d f o i o t 1t t lpeet a ga dmeh d r h ai n t e

Cho i om t n n o u i t n n ier gB on nvri P s n l o mu i tn, eig10 7,hn ; 1 co lf n r ai dC mm nc i gnei , e'gU i syo otadT e m nc i sB in 86C ia S o f oa ao E n i e t f s ec ao j 0 2 e i i Sf r eh ooyC .L B Un 0 7, hn) . rn Ors ot eTcn l o 以 e i 1 86 C / B g - wa g , g 0 a

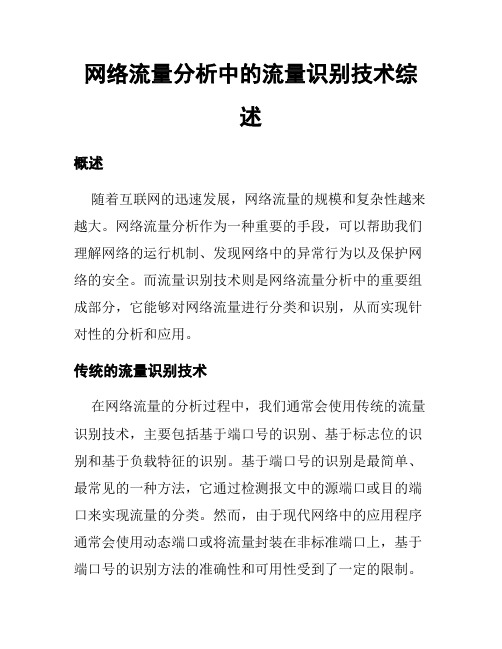

网络流量分析中的流量识别技术综述

网络流量分析中的流量识别技术综述概述随着互联网的迅速发展,网络流量的规模和复杂性越来越大。

网络流量分析作为一种重要的手段,可以帮助我们理解网络的运行机制、发现网络中的异常行为以及保护网络的安全。

而流量识别技术则是网络流量分析中的重要组成部分,它能够对网络流量进行分类和识别,从而实现针对性的分析和应用。

传统的流量识别技术在网络流量的分析过程中,我们通常会使用传统的流量识别技术,主要包括基于端口号的识别、基于标志位的识别和基于负载特征的识别。

基于端口号的识别是最简单、最常见的一种方法,它通过检测报文中的源端口或目的端口来实现流量的分类。

然而,由于现代网络中的应用程序通常会使用动态端口或将流量封装在非标准端口上,基于端口号的识别方法的准确性和可用性受到了一定的限制。

基于标志位的识别是另一种常用的方法,它通过检测报文的TCP或UDP头部中的标志位来实现流量的分类。

然而,该方法也会面临识别准确性和效率的问题。

基于负载特征的识别是一种比较高级的流量识别技术,它通过分析报文的负载内容来实现流量的分类。

该方法能够识别出加密流量、流量隐藏等特殊类型的流量,但由于负载内容的复杂性,该方法的准确性和效率也存在一定的挑战。

机器学习在流量识别中的应用近年来,机器学习技术的发展为流量识别带来了新的机遇。

机器学习技术通过训练模型,可以学习到网络流量的特征模式,并对未知流量进行分类识别。

常见的机器学习算法包括朴素贝叶斯分类器、支持向量机、决策树和神经网络等。

机器学习在流量识别中的应用可以分为两个阶段:训练阶段和测试阶段。

在训练阶段,我们使用已知的标注数据训练模型,从而构建分类器。

在测试阶段,我们使用学习到的分类器对未知的流量进行识别。

机器学习技术的优点在于它可以根据网络流量的动态变化不断调整模型,提高流量识别的准确性和鲁棒性。

深度学习在流量识别中的应用深度学习是机器学习的一种重要分支,它模拟了人脑的神经网络结构,可以通过多层神经元的连接提取更为复杂的特征信息。

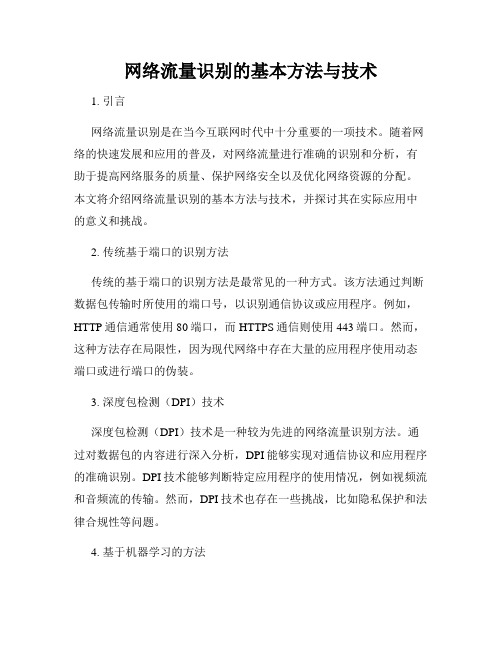

网络流量识别的基本方法与技术

网络流量识别的基本方法与技术1. 引言网络流量识别是在当今互联网时代中十分重要的一项技术。

随着网络的快速发展和应用的普及,对网络流量进行准确的识别和分析,有助于提高网络服务的质量、保护网络安全以及优化网络资源的分配。

本文将介绍网络流量识别的基本方法与技术,并探讨其在实际应用中的意义和挑战。

2. 传统基于端口的识别方法传统的基于端口的识别方法是最常见的一种方式。

该方法通过判断数据包传输时所使用的端口号,以识别通信协议或应用程序。

例如,HTTP通信通常使用80端口,而HTTPS通信则使用443端口。

然而,这种方法存在局限性,因为现代网络中存在大量的应用程序使用动态端口或进行端口的伪装。

3. 深度包检测(DPI)技术深度包检测(DPI)技术是一种较为先进的网络流量识别方法。

通过对数据包的内容进行深入分析,DPI能够实现对通信协议和应用程序的准确识别。

DPI技术能够判断特定应用程序的使用情况,例如视频流和音频流的传输。

然而,DPI技术也存在一些挑战,比如隐私保护和法律合规性等问题。

4. 基于机器学习的方法随着人工智能和机器学习的快速发展,基于机器学习的网络流量识别方法也得到了广泛应用。

这种方法利用训练好的机器学习模型,通过对流量数据进行特征提取和分类,以实现识别的目标。

例如,可以使用支持向量机(SVM)模型对网络流量进行分类。

但是,此方法对于大规模数据集处理的复杂性以及模型训练的困难性也是存在的挑战。

5. 基于行为分析的方法基于行为分析的方法是一种较新的网络流量识别技术。

该方法通过分析用户的行为模式和流量的特征,以识别出异常流量或潜在的安全威胁。

例如,当网络流量突然增加或用户行为异常时,可以通过行为分析来检测到潜在的网络攻击。

然而,该方法的准确性和实时性仍然需要进一步的研究和改进。

6. 结论网络流量识别是网络管理和安全保护中的关键技术。

本文介绍了传统基于端口的识别方法、深度包检测(DPI)技术、基于机器学习的方法以及基于行为分析的方法。

电力信息通信网络流量识别技术分析

电力信息通信网络流量识别技术分析发表时间:2020-12-03T01:14:44.503Z 来源:《福光技术》2020年20期作者:张璐珈[导读] 近年来,我国电力通信网络得以快速发展起来,各种实时业务也得以广泛的应用,IP、P2P和网络监控视频应用不断增加,这就对数据网的管理提出了更高的要求。

国网阳泉供电公司山西阳泉 045000摘要:近年来,我国电力通信网络得以快速发展起来,各种实时业务也得以广泛的应用,IP、P2P 和网络监控视频应用不断增加,这就对数据网的管理提出了更高的要求。

所以需要加强对电力信息网络的有效管理和控制,确保实现网络效益的最大化。

文中对流量管量中业务识别的重要性进行了分析,并进一步对流量管理在电力信息网络系统中的应用进行了具体的阐述。

关键词:电力信息;通信网络;流量识别;技术分析引言当电子计算机在我国得到普遍运用的同时,IP 网络技术也得到了飞速发展,在电力数据通信过程中突然出现大批量的数据流或是视频宽带等业务占据宽带的情况也日益频繁。

在通信业务中这种多媒体信息的即时传递不仅会为网络带来突发的流量冲击,还会造成数据网内部网络节点的频繁拥堵。

就算是在普通通信量的情况下,网络的平衡点也时常被干扰。

若是所有的网络数据都能同时发出的话,会让网络的服务质量和使用性能大大下降。

一、业务识别技术在流量管理中的重要性通常情况下,业务识别包含了两种技术,一种是深度包检测,另外一种是深度流检测,而这种技术的有效应用,能够有效地对流量信息进行科学企业合理地辨别和分析,进而对其信息网络运行过程中的问题进行有效解决。

所以在实际运行过程中相关的管理人员一定要对网络流量的实际情况进行准确地判断与分析,并且还要在网络入口、节点间都设置相应的分析装置,只有在对流量业务与接入装置进行分析和监控以后,才算达到有效的分析目的。

而在企业网络管理部门一定要充分利用好相应的识别设备,进而更好地对网络资源应用进行合理控制。

网络流量的特征分析与识别技术研究

网络流量的特征分析与识别技术研究一、引言随着互联网的发展,网络流量成为网络中的重要数据之一,对于网络的性能监测和安全分析都有着至关重要的作用。

网络流量的特征分析与识别技术能够帮助我们了解网络流量的基本特征,判别流量的来源与去向,以及数据包的类型和协议,为网络管理者和安全管理员提供必要的指导和决策依据。

二、网络流量特征分析技术网络流量特征分析技术主要包括流量的统计特性、时空特性和行为特征的分析。

1. 统计特性分析统计特性主要指网络流量中的一些重要特征,如数据的大小、持续时间、发送方和接收方的IP地址、端口号和协议等。

统计特性分析能够帮助我们识别常见的流量类型,如HTTP、FTP、DNS 和SMTP等应用流量,同时也能识别网络钓鱼、DDoS攻击等恶意流量。

2. 时空特性分析时空特性是指网络流量在时间和空间上的变化特征。

对于时间变化的分析主要包括流量的变化趋势和周期性分析,能够帮助我们更好地理解网络流量的变化模式。

而空间特性主要关注流量的来源和去向,包括流量的流向、地理分布等,能够帮助我们找出异常流量和黑客攻击的来源。

3. 行为特征分析行为特征是指流量内在的、与网络协议和应用相关的特性。

行为特征分析可以发现流量中存在的恶意行为,例如病毒、木马和僵尸网络等,以及涉及隐私泄露和危险信息的行为。

三、网络流量识别技术网络流量识别技术是基于特征分析,对不同类型的流量进行分类和归纳,可以帮助我们快速识别网络的异常行为和安全威胁。

目前常见的流量识别技术主要包括深度学习、机器学习和模式匹配等技术。

1. 深度学习深度学习网络是基于神经网络的一种流量分类方法。

相较于传统的机器学习方法,深度学习更加准确且具备更好的泛化能力。

利用深度学习模型,可以提高准确率和识别速度,对于大量的数据和复杂的流量分析任务具有很好的适应性。

2. 机器学习机器学习是一种非常常见的流量分类技术,主要利用有监督和无监督的算法对流量进行分类分析。

其中,有监督学习算法包括SVM、决策树、k-最近邻等,无监督学习算法主要包括聚类分析、数据关联规则、模糊聚类和奇异值分解等。

网络流量监控与识别技术

网络流量监控与识别技术随着互联网的迅速发展,网络安全问题也日益严峻。

为了保护网络的安全性,网络流量监控与识别技术应运而生。

本文将介绍网络流量监控与识别技术的基本概念、原理以及应用场景,以期帮助读者更好地了解和应用该技术。

一、网络流量监控与识别技术的基本概念网络流量监控与识别技术指的是对网络流量进行实时监控和分析,以了解网络中的各种通信活动。

这项技术可以分析数据包的来源、目的地、协议类型和大小,从而得出网络流量分布、安全事件和潜在威胁等信息。

二、网络流量监控与识别技术的原理网络流量监控与识别技术主要通过以下几个步骤实现:1. 数据采集:监控器通过网络交换机、路由器、防火墙等设备获取网络传输的数据包。

2. 数据分类:将数据包按照协议类型进行分类,如HTTP、FTP、SMTP等。

3. 流量分析:对数据包进行分析,提取关键信息,如源IP、目标IP、端口等,以构建流量的特征向量。

4. 流量识别:通过比对已有的流量特征向量数据库,对流量进行识别,判断是否为异常流量或恶意攻击流量。

5. 实时监控:将识别出的流量实时监控,及时发现并应对可能的网络安全威胁。

三、网络流量监控与识别技术的应用场景网络流量监控与识别技术广泛应用于企业、政府和互联网服务提供商等组织,主要用于以下几个方面:1. 网络安全防护:通过监控网络流量,及时发现并应对各类网络攻击,如DDoS攻击、木马病毒、网络钓鱼等,保障网络的安全性。

2. 业务优化:通过分析网络流量,了解业务的瓶颈所在,并加以优化,提高网络的传输效率和用户的体验。

3. 资源管理:通过监控网络流量,了解网络的负载情况,对网络资源进行合理调配,优化网络资源的利用效率。

4. 违规行为检测:通过对网络流量进行分析,发现违规行为,如违规下载、访问非法网站等,加强对员工的网络监控,保障信息的安全和合规性。

四、网络流量监控与识别技术的挑战与发展趋势网络流量监控与识别技术面临着以下几个挑战:1. 流量加密:随着HTTPS等加密通信协议的广泛应用,使得流量监控和识别变得更加困难。

网络流量分析及应用识别方法

网络流量分析及应用识别方法网络流量分析是指对网络中传输的数据进行捕获、监测和分析的过程,它可以帮助我们了解网络的使用情况、优化网络性能和发现潜在的网络安全问题。

而应用识别方法则是通过分析网络流量数据,识别出流量中所包含的具体应用或协议。

本文将介绍网络流量分析的重要性,并讨论几种常用的应用识别方法。

一、网络流量分析的重要性网络流量分析对于网络管理和安全非常重要,它可以帮助我们实时监测网络的使用情况,包括网络流量的大小、来源和目的地,以及所使用的协议和应用。

通过对网络流量的分析,我们可以了解网络中的瓶颈和拥塞点,以便及时调整网络架构和优化网络性能。

此外,网络流量分析还可以帮助我们发现潜在的网络安全威胁,如恶意软件、僵尸网络和数据泄露等。

二、网络流量分析的方法1. 抓包分析法抓包分析是最常用的网络流量分析方法之一,它通过在网络上设置监控设备,捕获通过网络传输的数据包,并对其进行解析和分析。

抓包分析法可以实时捕获网络流量数据,并提供详细的统计信息,如流量大小、传输速率和延迟等。

通过抓包分析,我们可以获取网络中的重要信息,如网络协议、源IP地址和目的IP地址等,以便进行进一步的分析和应用识别。

2. 流量行为分析法流量行为分析是基于对网络流量特征和行为模式的分析,来推断网络中应用的方法。

通过对流量数据的统计和建模,我们可以识别出具有特定行为模式的流量,如网页访问、文件传输和视频流等。

流量行为分析法可以通过分析流量的大小、持续时间、传输方向和协议等特征,来判断其所属的应用或协议类型。

3. 机器学习方法机器学习方法是一种基于统计模型和算法的自动化应用识别方法。

通过对大量的流量数据进行训练和学习,机器学习模型可以自动识别出流量中所包含的应用或协议。

常用的机器学习算法包括支持向量机(SVM)、随机森林(Random Forest)和深度神经网络(Deep Neural Network)等。

机器学习方法可以通过分析流量的特征向量,如源IP地址、目的IP地址和协议类型等,来预测流量所属的应用或协议。

网络流量分析中的流量识别技术

网络流量分析中的流量识别技术一、前言随着互联网及各种通信技术的发展,网络流量分析(Network Traffic Analysis)变得越来越重要。

网络流量分析是指对网络通信过程中产生的数据流进行分析,以便了解网络的状态、识别网络攻击、优化网络性能等。

而流量识别技术则是网络流量分析的重要组成部分,它可以识别出不同的网络应用,帮助企业或组织更好地管理网络。

二、流量识别技术的分类流量识别技术可以根据不同的分类方式进行分类,比较常见的分类方式有以下几种:1.基于端口的识别技术基于端口的识别技术是一种基础的识别技术。

该技术利用TCP/IP协议中的端口号来识别网络流量。

每种网络应用都会使用不同的端口号进行通信,例如HTTP协议使用80端口,HTTPS协议使用443端口。

因此,通过监控网络数据包的端口号,就可以识别出不同的网络应用。

2.基于协议的识别技术基于协议的识别技术是指根据网络数据包中的协议字段来识别网络应用。

例如HTTP协议的协议字段为“HTTP”,FTP协议的协议字段为“FTP”。

这种识别技术可以有效地区分不同协议的网络应用,但是对于使用相同协议的不同应用则无法识别。

3.基于负载的识别技术基于负载的识别技术是指根据网络数据包中的负载内容来识别网络应用。

通过分析数据包的负载内容,可以识别出该数据包所属的网络应用。

这种识别技术可以对使用相同协议的不同应用进行区分,但是对于加密的数据包则无法进行识别。

4.基于行为的识别技术基于行为的识别技术是指根据网络应用的行为特征来识别该应用。

例如,P2P应用的行为特征是大量的点对点连接和大量的数据下载。

通过监测网络流量的行为特征,可以识别出不同的网络应用。

三、流量识别技术的发展趋势随着网络应用的复杂性不断提高,传统的流量识别技术已经无法满足网络流量分析的需求。

因此,近年来出现了一些新的流量识别技术,如深度流量识别、机器学习等。

1.深度流量识别深度流量识别是一种新兴的流量识别技术。

基于互联网出口的流量识别与控制

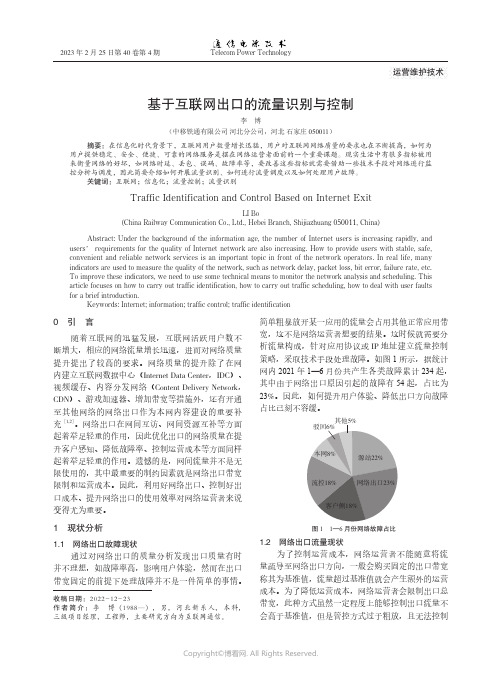

运营维护技术DOI:10.19399/j.cnki.tpt.2023.04.076基于互联网出口的流量识别与控制李 博(中移铁通有限公司河北分公司,河北石家庄050011)摘要:在信息化时代背景下,互联网用户数量增长迅猛,用户对互联网网络质量的要求也在不断提高,如何为用户提供稳定、安全、便捷、可靠的网络服务是摆在网络运营者面前的一个重要课题。

现实生活中有很多指标被用来衡量网络的好坏,如网络时延、丢包、误码、故障率等,要改善这些指标就需要借助一些技术手段对网络进行监控分析与调度,因此简要介绍如何开展流量识别、如何进行流量调度以及如何处理用户故障。

关键词:互联网;信息化;流量控制;流量识别Traffic Identification and Control Based on Internet ExitLI Bo(China Railway Communication Co., Ltd., Hebei Branch, Shijiazhuang 050011, China) Abstract: Under the background of the information age, the number of Internet users is increasing rapidly, and users’ requirements for the quality of Internet network are also increasing. How to provide users with stable, safe, convenient and reliable network services is an important topic in front of the network operators. In real life, many indicators are used to measure the quality of the network, such as network delay, packet loss, bit error, failure rate, etc.To improve these indicators, we need to use some technical means to monitor the network analysis and scheduling. This article focuses on how to carry out traffic identification, how to carry out traffic scheduling, how to deal with user faults for a brief introduction.Keywords: Internet; information; traffic control; traffic identification0 引 言随着互联网的迅猛发展,互联网活跃用户数不断增大,相应的网络流量增长迅速,进而对网络质量提升提出了较高的要求。

网络流量分类与识别技术

网络流量分类与识别技术网络流量分类与识别技术是指通过对网络传输中的数据流进行分析和判别,将流量按照特定的标准进行分类,以实现网络管理、安全监控和服务质量控制等目标。

随着互联网的普及和应用的不断发展,网络流量越来越庞大和复杂,对网络流量的分类与识别技术提出了更高的要求。

本文将重点介绍网络流量分类与识别技术的背景、方法和应用。

一、背景随着互联网的发展,越来越多的用户和应用程序通过网络进行数据传输。

网络流量也因此呈现出多样化和大规模化的特点。

面对如此庞大和复杂的网络流量,传统的网络管理和安全防护手段已经无法满足需求。

因此,网络流量分类与识别技术应运而生。

二、方法网络流量分类与识别技术主要依靠以下几种方法:1. 端口和协议识别网络流量的传输通常基于特定的端口和协议。

通过对数据包的目标端口和协议进行分析,可以较为准确地确定流量的类型。

例如,HTTP 流量通常使用80端口,HTTPS流量通常使用443端口,通过对目标端口的识别,可以将这两类流量进行分类。

2. 深度数据包检测深度数据包检测是一种较为精确的流量分类与识别方法。

它通过对数据包的内容进行深入分析,包括数据包头部和有效载荷(payload)等信息。

该方法可以识别出更加细节和精确的流量类型,如具体的应用程序、网站等。

3. 机器学习算法机器学习算法在网络流量分类与识别中也有广泛的应用。

它从历史的流量数据中学习规律和模式,从而能够对未知的流量进行分类。

机器学习算法可根据特征提取、模型训练和分类预测等步骤,实现对流量的精确分类。

三、应用网络流量分类与识别技术在实际应用中有着广泛的需求和应用场景,主要包括以下几个方面:1. 网络管理和优化网络管理和优化需要对网络中的流量进行监控和分析,以实现资源的合理分配和性能的提升。

网络流量分类与识别技术可以帮助管理员了解网络中的实时流量情况,并对流量进行优化和调整。

2. 安全监控和威胁检测网络安全是当前互联网技术发展的一个热点问题。

基于端口的网络流量分类与识别

基于端口的网络流量分类与识别在当今网络社会中,网络流量分类与识别技术不可或缺,它不仅能提高网络安全性,还可以优化网络性能。

本文将介绍基于端口的网络流量分类与识别的原理、方法以及其应用。

一、网络流量分类与识别的意义网络流量分类与识别是指通过对网络数据流进行分析和判断,将不同类型的流量归类和区分开来。

它的意义主要体现在以下几个方面:1. 提高网络安全性:通过准确识别网络流量,可以及时发现和拦截恶意攻击和网络威胁,保护网络的安全。

2. 优化网络性能:通过分析网络流量数据,可以了解用户的使用习惯和需求,从而优化网络资源的分配和管理,提高网络服务的质量和效率。

3. 促进网络管理和监控:网络流量分类与识别技术可以帮助网络管理员了解网络中的应用程序和服务类型,便于管理和监控网络的运行状况。

二、基于端口的网络流量分类与识别原理在进行网络流量分类与识别时,一种常用的方法是基于端口号进行分类和识别。

端口号是网络应用层与传输层之间的接口,不同的应用程序和服务会使用不同的端口号进行通信。

利用这一特点,可以根据端口号来判断网络流量。

基于端口的网络流量分类与识别原理如下:1. 端口扫描:通过对网络中的端口进行扫描,可以获取每个端口的开放情况。

开放的端口通常对应着特定的应用程序或服务。

2. 端口映射:将不同的端口号映射到对应的应用程序或服务,建立端口与应用程序的对应关系。

3. 流量匹配:通过对网络流量进行监控和拦截,对流经的数据包进行端口匹配,根据匹配结果进行流量分类与识别。

三、基于端口的网络流量分类与识别方法基于端口的网络流量分类与识别方法主要包括以下几个步骤:1. 数据采集:通过网络流量监测设备或软件进行数据采集,获取网络中的数据包。

2. 端口提取:从数据包中提取出源端口和目的端口的信息,形成一个端口列表。

3. 端口匹配:将提取出的端口列表与预先建立的端口与应用程序对应关系进行匹配。

匹配成功即可确定流量类型。

4. 流量分类与识别:根据匹配结果,将流量分为不同的类型,如HTTP流量、FTP流量等。

网闸工作原理

网闸工作原理一、引言网络安全是当今社会中不可忽视的重要问题之一。

为了保护网络免受恶意攻击和未经授权的访问,网闸作为一种网络安全设备,起到了关键的作用。

本文将详细介绍网闸的工作原理,包括其基本概念、功能和工作流程。

二、基本概念1. 网闸网闸(Gateway)是一种位于网络边界的设备,用于连接两个或者多个网络,并控制流经其的网络流量。

它可以是硬件设备或者软件应用,用于监控和管理网络流量。

2. 网络流量网络流量是指在网络中传输的数据包,可以包括各种类型的数据,如电子邮件、网页请求、文件传输等。

三、功能1. 访问控制网闸可以根据预先设定的规则,限制或者允许特定用户或者设备访问网络资源。

通过访问控制列表(ACL)、防火墙规则等方式,网闸可以阻挠未经授权的访问,保护网络免受恶意攻击。

2. 流量监控网闸可以实时监控网络流量,统计各种类型的数据包数量和流量占比。

通过对流量的监控和分析,管理员可以了解网络的使用情况,及时发现异常活动并采取相应的措施。

3. 流量过滤网闸可以对流经其的网络流量进行过滤,根据设定的规则对数据包进行检查和处理。

例如,可以过滤掉包含恶意代码的数据包,防止病毒传播;可以过滤掉敏感信息,保护用户隐私。

4. 负载均衡网闸可以根据网络流量的负载情况,将流量分配到不同的网络链路或者服务器上,实现负载均衡。

这样可以提高网络的性能和可靠性,避免某个链路或者服务器过载而导致的性能下降。

四、工作流程网闸的工作原理可以分为以下几个步骤:1. 流量识别网闸首先需要对流经其的网络流量进行识别,确定其类型和来源。

这可以通过检查数据包的头部信息、源和目的IP地址等方式来实现。

2. 访问控制根据预先设定的访问控制规则,网闸决定是否允许特定的流量通过。

如果流量被允许通过,网闸将继续处理后续步骤;如果被拒绝,则会根据设定的策略进行处理,例如发送拒绝访问的消息给源主机。

3. 流量过滤对于被允许通过的流量,网闸会根据设定的过滤规则对数据包进行检查和处理。

网络安全中的流量识别技术研究

网络安全中的流量识别技术研究随着互联网的发展,网络安全成为越来越受关注的问题。

流量识别技术是网络安全中的重要领域之一。

流量识别技术可以识别网络中的数据流量,从而实现网络安全的监控和控制。

本文将讨论网络安全中的流量识别技术及其研究进展。

一、什么是流量识别技术?网络流量是指网络中的数据传输量。

每一个网络节点接收和发送的数据包都占用网络流量。

流量识别技术是指通过对网络流量的分析,识别出网络中的各个数据流和数据包,包括源和目的地址、端口、协议等信息,并根据这些信息对数据进行分类和分析。

流量识别技术的主要目的是监控网络,检测网络中的异常流量和恶意攻击。

流量识别技术还可以用于网络优化和网络调试。

例如,通过分析网络流量,可以找到网络瓶颈和性能问题,并进行调整和优化。

二、流量识别技术的分类流量识别技术可以根据不同的分类方法来划分。

其中,最常见的分类方法是根据数据包的转发方式来划分,包括单流识别和多流识别。

单流识别是指仅识别单个数据流的技术。

单流识别的主要特点是速度快、效果好。

单流识别通常使用Deep Packet Inspection (DPI)技术,并结合正则表达式和特征匹配等方法,对数据包进行识别和分类。

DPI技术可以对数据包的负载进行深入分析,可用于监测网络协议、应用软件和恶意代码等内容。

多流识别是指同时识别多个数据流的技术。

多流识别通常适用于流量巨大且复杂的网络环境。

多流识别技术采用流量识别引擎,对数据包进行识别和分类。

流量识别引擎通常使用机器学习、统计分析和规则引擎等技术,对数据包的协议、源地址、目的地址和端口等信息进行分析和识别。

三、流量识别技术的研究进展随着互联网技术的不断发展,流量识别技术也得到了不断的改进和完善。

目前,流量识别技术的主要研究方向包括以下几个方面:1. 数据挖掘技术的应用数据挖掘技术可以挖掘网络流量中的隐藏规律和异常情况,从而提高流量识别的准确度。

数据挖掘技术可以帮助网络安全人员识别和检测恶意流量和攻击行为,同时也可以用于网络优化和性能调整。

加密流量识别的基本原理

加密流量识别的基本原理

1.端口和协议识别:根据传输流量的目标端口和使用的协议进行识别。

不同的应用程序和服务通常使用特定的端口和协议进行传输,通过监测流

量中的目标端口和协议,可以初步确定数据传输的应用类型。

2.流量大小和频率分析:加密流量的大小和频率与不同应用程序和服

务之间存在一定的差异。

通过监测流量的传输速率和频率,可以根据一般

的流量模式对其进行分类。

3.TLS/SSL握手分析:加密流量通常使用传输层安全协议(TLS)或

安全套接层协议(SSL)进行加密。

这些协议在连接建立过程中进行握手,通过分析握手阶段的数据包,可以确定协议和证书信息,从而推断传输数

据的类型。

4.流量特征分析:不同的应用程序和服务在传输流量时具有特定的特征,如数据包长度、标志位、重传等。

通过对流量特征进行分析,可以获

取更多关于传输数据特征的信息。

5.机器学习算法:利用机器学习算法对加密流量进行分类和识别。

通

过对加密流量数据进行建模和训练,可以构建识别模型,实现对未知流量

的分类和识别。

6.解密和重构分析:对于加密流量,可能需要进行解密和重构分析,

以获取原始数据的明文信息。

通过对加密流量进行解密和重构,可以更深

入地分析和识别数据传输的目标和内容。

综合运用以上原理,加密流量识别可以对传输在网络上的加密流量进

行识别和分析,从而帮助网络管理人员或安全团队检测和防御潜在的网络

攻击,以及监测和分析网络数据流量。

加密流量识别在保护网络安全和维护正常网络运行中起到重要的作用。

网络信息安全与网络流量分析识别和处理异常流量

网络信息安全与网络流量分析识别和处理异常流量网络信息安全是互联网时代面临的重要问题之一,而网络流量分析、识别和处理异常流量则是进行网络安全防护的关键环节。

在当今社会中,网络已经渗透到人们生活的方方面面,无论是个人的社交娱乐,还是企业的运营管理,都离不开网络的支持和保障。

然而,网络的普及和应用也带来了诸多安全威胁,例如黑客攻击、病毒入侵等。

网络信息安全是指针对网络系统及其资源的机密性、完整性和可用性,采取一系列的技术和措施来保护网络免受攻击和威胁。

网络流量分析则是对网络中传输的数据包进行监控和分析,以识别可能存在的异常流量,从而做出相应的处理措施。

网络流量分析主要包括数据包采集、数据包分析和异常流量识别三个阶段。

在数据包采集阶段,网络管理员会利用网络流量分析工具,如Wireshark,捕获网络中的数据包,并保存为文件进行后续分析。

在数据包分析阶段,网络管理员会对捕获到的数据包进行解析和检查,以了解网络中的通信流量状况。

而异常流量的识别,则通过对网络流量的统计和比较分析,找出与正常流量模式不符的数据包和行为。

异常流量的处理是网络安全防护的核心之一。

一旦发现异常流量,网络管理员需要及时采取措施来阻止攻击并保护网络安全。

处理异常流量的方法有很多,例如封锁源IP地址、限制某些网络服务的访问、调整网络策略等。

此外,还可以利用一些网络安全设备,如入侵检测系统(IDS)、入侵防御系统(IPS)等来对异常流量进行检测和阻断。

然而,网络信息安全和网络流量分析并非一劳永逸的工作。

随着网络攻击技术的不断演进和变化,网络管理员需要及时了解和掌握最新的安全威胁,以不断优化网络安全策略和应对措施。

同时,对网络流量的分析和识别能力也需要不断提升,以应对不断变化的网络环境和流量特征。

在互联网时代的背景下,网络信息安全和网络流量分析已经成为了当务之急。

保护网络安全不仅关乎个人隐私和财产安全,也关系到国家利益和社会稳定。

在这个过程中,网络管理员和相关从业人员的作用不可低估,他们需要具备扎实的技术功底和丰富的实践经验,以应对各种网络安全威胁和异常流量情况。

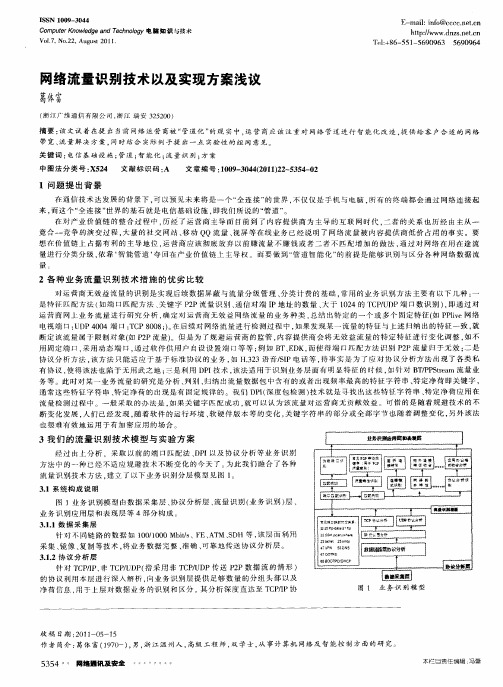

网络流量识别技术以及实现方案浅议

摘 要 : 文试 着在 提 出 当前 网络 运 营 商被 “ 道 化 ” 该 管 的现 实 中 , 营 商 应 该 注 重 对 网络 管道 进 行 智 能化 改 造 . 供 给 客 户合 适 的 网络 运 提 带 宽 、 量解 决 方 案 . 时结 合 实际例 子 提 出一 点 实验 性 的组 网意 见 流 同

断变 化 发 展 . 们 已经 发 现 , 着 软件 的运 行 环 境 、 硬 件 版 本 等 的变 化 , 键字 符 串 的部 分 或 全部 字 节 也 随着 调 整 变 化 , 人 随 软 关 另外 该 法

量 进 行 分 类 分级 , 靠 ‘ 能 管 道 ’ 回在 产业 价 值 链 上 主 导 权 。而 要 做 到 “ 道 智 能 化 ” 前 提 是 能 够识 别 与 区分 各种 网络 数 据 流 依 智 夺 管 的

景。

2各 种 业 务 流 量 识 别 技 术 措 施 的 优 劣 比 较

对 运 营商 无 效 益 流 量 的识 别是 实 现 后 续 数 据 屏 蔽 与 流量 分 级 管 理 、 分类 计 费 的 基 础 , 用 的业 务 识 别 方 法 主 要 有 以 下 几 种 : 常 一 是特征匹配方法( 如端 I匹 配 方 法 、 : I 关键 字 P P流 量 识 别 、 信对 端 I 2 通 P地 址 的 数量 、 于 12 大 0 4的 T PU P端 口数 识 别 )即 通 过 对 C /D , 运 营 商 网上 业 务 流 量 进行 研究 分 析 , 定 对 运 营 商 无 效 益 网 络 流 量 的业 务种 类 , 结 出 特 定 的 一 个 或 多 个 固 定 特 征f P 1 e网 络 确 总 如 Pi v

电视 端 口 : D 0 4端 E : C 0 8 ) 在 后 续 对 网络 流 量 进 行 检测 过 程 中 , U P4 0 l T P 8 0 ;。 如果 发 现 某 一 流 量 的特 征 与上 述 归 纳 出 的特 征 一 致 , 就

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Output Layer

y

男?女?

什么是特征提取

Input Layer

x1

x2 x3 x4 x5

Hidden Layer

Output Layer

y

什么是特征提取

身高 180 175 160 165 170 172

体重 80 75 55 60 70 56

P(身高>170|类别=男)=1, P(身高<170|类别=女)=0.67 ……

什么是流量识别

??

?

?

Gateway

什么是流量识别

Gateway Traffic Classifier

为什么要进行流量识别?

• 早期互联网中

• 2000年左右,P2P出现并流行,这类应用

• 每个应用都遵循既定规则,使用特定端口

• 使用动态端口,逃避监测

• HTTP

• 使用加密技术

• FTP • SMTP • POP3

• 空间特征

• 分组大小 • 能较好地反映应用特征

…

流量特征提取

• 信号特征

• 将分组序列当作一个随机信号 • 用FFT、小波变换、加窗等技术提取信号特征

…

流量特征提取

• 统计特征

• 协议特征统计量 • 时空特征统计量 • 流行为宏观统计量

• 统计量

• 最大、最小值 • 平均值、总计数、求和 • 方差、标准差 • 比值

?? ?

什么是机器学习

…… 女

男 ……

什么是机器学习

左男,右女

什么是机器学习

?? ?

什么是机器学习

女 ……

…… 男

什么是特征提取

01010011 10010101 00110010 101

什么是特征提取

男人头发短,女人头发长 男人个子高,女人个子矮 男人重,女人轻 男人丑,女人漂亮 ……

• 基本方法:通过透视数据包的内容对其

0111001 0010111 1010110

类型进行识别

• 对目标流量进行协议或者应用特征分析,

提取目标流量的特征码

…

• 建立所有已知流量的特征码库 • 在识别阶段,逐一检查数据包,查找、匹

0111001 0010111 1010110

配库中的特征码

深度包检测(DPI)技术

• 网络上采集的数据具有背景信

...

User Host 2 User Host n

Call Interceptor

Control Center

Labeling Driver

Packets with App Info

Local Network

Gateway

Data Collector Raw Data

If 身高>170 and 体重>60 and 头发<20 and …

Then ‘这个人是男人’

If 身高<170 and 体重<60 and 头发>20 and …

Then ‘这个人是女人’

什么是特征提取

身 体年头血 高 重龄发型

x1

x2 x3 x4 x5

Input Layer

Hidden Layer

• 优点

• 准确可靠 • 目前实际应用的流量识别系统大部分基于DPI技术,如L7filter

• 缺点

• 效率问题,无法应用于高速网络 • 缺乏泛化性,只能识别特征库中已有的类型 • 需要透视数据包内容,无法识别加密流量

机器学习识别方法

• 机器学习技术

• 对流的行为模式进行学习,进而对未知流量识别 • 具有智能性、泛化性 • 不需要透视内容,可以识别加密流量 • 一旦构建模型后,识别速度快 • ……

互 联 网 流 量 识 别(1)

彭立志

内

容

1

流量识别概述

2

流量识别方法

3

机器学习流量识别

Company Logo

什么是流量识别

• 网络流量: 网络中两台机器之间的TCP或UDP会话的分组集合

• 相同的传输层协议 • 与特定的应用相关联

• Web • P2P • 邮件 •…

• 流量识别: 识别流量的应用类型

有标记的流量训练数据采集

• GT系统

• 意大利都灵大学F. Gringoli教授及其团队开发 • 采用分布式协作的方式对流量样本进行背景

信息标记 • 制作了UNIBS公开数据集 • F. Gringoli, L. Salgarelli, M. Dusi, et al. GT:

picking up the truth from the ground for Internet traffic. ACM SIGCOMM Computer Communication Review, 39(5), pp. 12-18, 2009.

…

流量特征提取

• 协议特征

• IP地址 • 端口 • TCP标志位 • ……

…

流量特征提取

• 时间特征

• 分组到达时间间隔(Inter arrival time, IAT) • 前一个分组与后一个分组到达时间的差 • IATi = ti - ti-1

…

t1

t2 t3

ti

ti+1

tn

t

流量特征提取

互联网流量趋势

• 非人类(bot)流量超过一半

• 恶意bot流量

• 病毒、木马流量 • ……

• 非恶意bot流量

• 搜索引擎爬虫

内

容

1

流量识别概述

2

流量识别方法

3

机器学习流量识别

Company Logo

流量识别方法

Company Logo

基于端口 的方法

流量识别技术

基于载荷 的方法

机器 学习

基于端口的识别技术

什么是特征提取

• 我们可以对“人”这一客观事物抽取出一系列 属性来进行描述

• 身高 • 体重 • 年龄 • 出生年月 • 头发长度 • 血型 • ……

什么是特征提取

180 80 41 1978.10 10 AB

165 55 36 1983.5 40 O

什么是特征提取

180 80 41 1978.10 10 AB

• 在可控环境下部署一组主机 • 每台可控主机只运行一个应用 • 网络上采集该主机上的流量一

律标记为该应用类型 • 所有主机产生的流量都有标记,

生成有标记数据

有标记的流量训练数据采集

• 可控的模拟环境下采集

• 简单、易于部署实现 • 无法真正模拟所有用户行为 • 采集流量数据分布与真实网络的流量数据分布有差异 • 有噪声数据,从而无法保证标记数据的准确性

• 网络上采集的流量数据天然没有应用背景信息

有标记的流量训练数据采集

• 可控的模拟环境下采集 • 网络环境可控(实验室环 境)

• 用户行为可控 • 主机可控 • 设备可控 • 链路可控

• 模拟真实用户行为

• 真实用户模拟实际行为 • 虚拟机自动产生目标流量

有标记的流量训练数据采集

• 可控的模拟环境下采集

• 产生大量恶意流量,带来很多问题

• 管理的问题 • 安全问题

•…

•…

• 很容易管理

为什么要进行流量识别?

• 网络管理的角度

• 为优化网络流量结构,对网络应用流量进行分级管理提供依据 • 减轻网络负担,避免拥塞 • 提高QoS服务质量 • 提高用户互联网应用体验

为什么要进行流量识别?

• 网络安全的角度

机器学习识别方法

• 有监督学习 • 两个阶段

• 训练阶段: 学习模型将“记住”不同应用流量的模式 • 识别阶段: 识别实际的流量样本

• 需要一个包含准确类别标记信息的训练数据集

• 无监督学习 • 聚类: 发现未知模式

• 半监督学习 • 将有监督学习和无监督学习结合的一种技术 • 三个阶段

• 聚类发现未知模式 • 利用已知样本对未知模式进行标记 • 识别

什么是特征选择

• “人”的属性之间的关系

身高

有关系

体重

肤色 有点关系

有点关系

年龄

一回事

出生日期

血型 头发长度

什么是特征选择

• 特征选择

• 选出重要的特征 • 剔除多余(冗余)的特征

身高 肤色

年龄

体重

血型

头发长度 出生日期

有标记的流量训练数据采集

• 有标记的训练数据 • 有监督学习模型、半监督学习模型必不可缺的 • 是机器学习流量识别方法的基础,也是一个关键 • 非常具有技术挑战性

Traffic Classifier

Port List •80-WWW •21-FTP •23-Telnet •…

WWW Telnet

基于端口的识别技术

• 优点

• 只提取头部信息,不涉及内容 • 简单直接 • 效率高

• 缺点

• 无法识别动态端口,或伪装端口的使用 • 无法识别无固定端口的应用流量

深度包检测(DPI)技术

• 发现入侵行为

• DOS攻击在流量上具有显著的特征 • 端口扫描也具有显著流量行为特征 • ……

• 发现潜在的、可能的恶意行为

• 恶意移动App

• 检测用户隐私信息的泄露 • 内容安全管理

• 不良内容的分级、分类 • 非法加密内容的识别

互联网流量趋势

• 移动互联网流量占比升高 • 互联网视频流量成为主要流量

Analyzing Program

Formed Traces

息

Traffic Labeller: A Platform to Collect Internet Traffic Samples with Accurate Application Information