离散对数

离散对数零知识证明

离散对数零知识证明

零知识证明是指证明者可以向验证者证明某个断言是真实的,但是在这个过程中不泄露任何关于这个断言的额外信息。

离散对数零知识证明结合了这两个概念,可以用来证明一个人知道某个离散对数而不泄露这个离散对数的具体值。

在离散对数零知识证明中,通常会使用类似于费马小定理或者椭圆曲线离散对数等数学原理。

证明的过程中,证明者会向验证者展示一系列与离散对数相关的数学计算,而验证者则根据这些计算来验证断言的真实性,但是并不会得知具体的离散对数值。

离散对数零知识证明在密码学中有着重要的应用,例如在身份认证、电子现金系统和数字签名等领域。

它可以帮助确保信息的安全性和隐私性,同时也能够防止欺骗和伪造。

总的来说,离散对数零知识证明是一种重要的密码学概念,它结合了离散对数问题和零知识证明的特点,能够在信息安全领域发挥重要作用。

通过合理的数学原理和算法设计,离散对数零知识证明可以有效地保护信息的安全性和隐私性,是密码学领域中的重要研究课题之一。

pollard rho算法求解离散对数

pollard rho算法求解离散对数Pollard rho算法是一种用于求解离散对数问题的算法。

离散对数问题是在离散数学中常见的一个问题,即对于给定的素数p、整数a 和b,求解满足$a^x \equiv b \mod p$的整数x。

离散对数问题在密码学中有着重要的应用。

例如,Diffie-Hellman 密钥交换协议、RSA加密算法等都依赖于离散对数问题的难解性。

因此,求解离散对数问题是密码学研究的一个重要课题。

Pollard rho算法是由约翰·波拉德于1975年提出的一种随机算法。

该算法的基本思想是利用数学中的循环节现象,通过随机选择一系列的值,不断迭代计算,最终得到离散对数的解。

算法的具体步骤如下:1.选择一个随机的起始点x0,计算x1 = f(x0) mod p,其中f(x)是一个特定的函数。

2.选择两个起始点x0和x1,计算它们的函数值并比较,如果相等,则找到了循环节,算法终止。

3.否则,选择新的起始点x0和x1,继续迭代计算。

在Pollard rho算法中,函数f(x)的选择对算法的效率有很大影响。

常用的函数选择包括f(x) = x^2 mod p和f(x) = (x^2 + c) mod p,其中c是一个常数。

Pollard rho算法的时间复杂度为O(sqrt(p)),在求解离散对数问题上具有较好的效果。

然而,该算法并不能保证在有限时间内找到离散对数的解,因为存在一些特殊的情况下,算法可能会陷入无限循环。

为了提高算法的效率,可以采用一些优化技巧。

例如,可以使用Floyd循环检测算法来检测循环节,从而避免无限循环的情况。

此外,还可以使用多线程或并行计算来加速算法的执行。

总结一下,Pollard rho算法是一种用于求解离散对数问题的随机算法。

该算法通过选择随机的起始点,并利用函数的循环节现象,不断迭代计算,最终得到离散对数的解。

虽然算法的时间复杂度较低,但并不能保证在有限时间内找到解。

椭圆曲线离散对数

椭圆曲线离散对数问题是基于椭圆曲线上的离散对数难题,通常用于椭圆曲线密码学中的一种加密算法,比如椭圆曲线数字签名算法(ECDSA)和椭圆曲线Diffie-Hellman密钥交换(ECDH)等。

下面我将详细解释椭圆曲线离散对数问题的背景和基本概念:

1. 椭圆曲线基础

椭圆曲线是一个由满足特定方程的点组成的集合。

通常,椭圆曲线的方程可以表示为:

y2=x3+ax+b

其中,a和b是定义曲线的参数。

在有限域上,我们通常选择一个素数域(有限域)作为底域,比如GF(p),其中p是一个素数。

曲线上的点和加法运算定义了一个群

结构。

2. 离散对数问题

离散对数问题是在一个有限群中找到给定元素的幂等于另一个给定元素的指数。

对于椭圆曲线离散对数问题,我们考虑椭圆曲线上的点和它们的倍数。

具体而言,对于椭圆曲线上的点P和整数k,问题是找到整数n,使得nP=Q,

其中Q是已知的椭圆曲线上的点。

这里,n就是离散对数。

3. 安全性

椭圆曲线离散对数问题是一种困难的数学问题,目前尚未找到高效的经典算法来解决。

这使得椭圆曲线密码学方案变得相对安全。

然而,随着量子计算技术的发展,部分经典加密算法(如RSA、DSA)和椭圆曲线密码学也面临潜在的风险。

因此,未来的密码学研究重点之一是发展抵抗量子计算攻击的密码学算法,以确保信息安全。

总体来说,椭圆曲线离散对数问题在密码学中扮演着重要的角色,它为很多加密算法提供了安全性基础。

「证明」原根和离散对数相关性质及证明

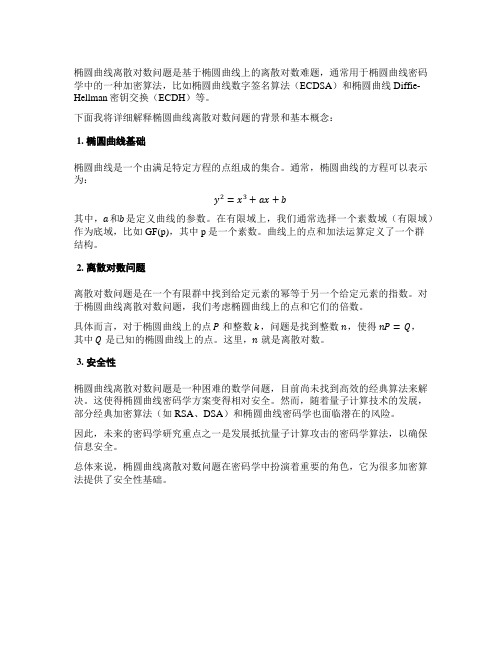

「证明」原根和离散对数相关性质及证明先定义阶的概念:如果$gcd(a,p)==1$,那么对于⽅程$a^r \equiv 1 (mod\ p)$来说,⾸先根据欧拉定理$a^{\phi(p)}\equiv 1 (mod\ p) $,解⼀定存在所以$ r\leq \phi(p) $,最⼩的$r$称为$a$关于$p$的阶,记作$ ord_p(a) $定义原根概念:⼀个模$ p $意义下的$ 0->p-1 $次幂各不相同,取遍$ [0,p-1] $,也就是说$ ord_p(g)=\phi(p) $。

先说⼀下什么样的数具有原根。

结论是:对于奇质数$ p $,有原根的数是:$ 2,4,p^e,2p^e $证明⽐较⿇烦,$Niven$和$Zuckerman$证明,略去过程。

因为最⼩原根⼀般都⽐较⼩,所以可以直接枚举出来,⽽这种⽅法有时候就显得过于慢。

怎么更快。

有⼀个结论可以⽤:对于⼀个有原根的数$p$,如果$g$的$\phi(p)$的所有因⼦次⽅在$mod\ p$条件下均不为1,那么$g$是$p$的原根。

证明:⾸先结论可以转化为,如果对于任意的$b|\phi(p)$,均不满⾜$ g^b \equiv 1 (mod\ p)$那么,对于任意的$1\leq b\leq\phi(p)-1$ ($b$不满⾜$b|\phi(p)$),均不满⾜$g^b \equiv 1 (mod\ p)$。

反证: 假设存在⼀个$b$,($b$不满⾜$b|\phi(p)$),满⾜$g^b \equiv 1 (mod\ p)$,设其中⼩的为$c$,那么$g^c\equiv 1 (mod\ p)$成⽴。

令$d=\phi(p)-c,d>=c$ 根据欧拉定理。

$ g^d \equiv g^{\phi(p)-c} \equiv g^{-c} \equiv 1 (mod\ p) $ 引理:$c|d$不成⽴。

反证:假设成⽴。

令$d=kc$ 那么:$\phi(p)=d+c=(k+1)c$ 不满⾜$c|\phi(p)$。

elgamal 离散对数

elgamal 离散对数ElGamal加密算法是一种基于离散对数问题的公钥加密算法。

离散对数问题是一个数学难题,即在给定的模数和基底的情况下,找到一个整数指数使得某个幂等于给定的值。

在ElGamal加密算法中,离散对数问题被用于生成公钥和私钥,以及加密和解密过程。

具体来说,ElGamal加密算法的步骤如下:1. 密钥生成:选择一个大素数p,然后选择一个基底g(通常是p的某个原根)。

然后随机选择一个私钥a,计算公钥A=g^a mod p。

2. 加密操作:将要加密的明文m转化为一个数字,然后随机生成一个密钥k。

计算C1=g^k mod p,C2=m×A^k mod p。

密文为(C1, C2)。

3. 解密操作:使用私钥a,利用公式C2/C1^a mod p得到明文m。

ElGamal加密算法的安全性依赖于离散对数问题的难解性。

离散对数问题在计算上是非常困难的,因此ElGamal加密算法具有较高的安全性。

然而,需要注意的是,在实际应用中,选择合适的素数和基底非常重要,以确保算法的安全性。

除了ElGamal加密算法的基本步骤外,还有一些常见的优化和改进方法。

例如,为了提高加密和解密的效率,可以使用混合加密方案,将ElGamal加密与对称加密算法如AES相结合。

这种方案可以充分利用ElGamal加密的非对称性,同时利用对称加密的高效性,实现更快的加密和解密速度。

另外,由于ElGamal加密算法在实际应用中存在较大的密文尺寸问题,即C1和C2的尺寸较大,因此在传输和存储上会带来一定的负担。

为了解决这个问题,可以采用压缩技术或者使用线性组合等方法来减小密文尺寸。

尽管ElGamal加密算法在安全性方面具有优势,但它也存在一些不足之处。

例如,由于ElGamal加密算法的密文尺寸较大,它在传输过程中可能受到攻击,如中间人攻击(Man-in-the-Middle Attack)。

为了解决这个问题,可以采用安全协议,如SSL(安全套接字层)或TLS(传输层安全)等,来确保传输过程的安全性。

b.离散对数问题 c.椭圆离散对数问题

标题:探索离散对数问题与椭圆离散对数问题:解密数字密码的奥秘在当今信息社会,信息安全已成为人们关注的焦点之一。

离散对数问题和椭圆离散对数问题作为密码学中的重要概念,对于构建安全高效的加密系统至关重要。

本文将深入探讨离散对数问题和椭圆离散对数问题的本质和应用,带你解密数字密码的奥秘。

1. 离散对数问题的基本概念a. 定义和背景:离散对数问题是指在有限域上求解幂运算的逆运算问题,即在模素数的循环群中,求解指数的问题。

b. 应用领域:离散对数问题广泛应用于密码学、数字签名、椭圆曲线密码学等领域,是构建公钥密码系统的基础。

2. 离散对数问题的求解方法a. 暴力搜索算法:基于穷举法,但计算复杂度高,不适用于大规模的离散对数求解。

b. Pollard rho 算法:利用随机漫步和环的性质,能够有效降低时间复杂度,是一种高效的求解方法。

c. Baby-step giant-step 算法:将指数表示为两个参数的差值,通过分块计算,降低了时间复杂度。

3. 椭圆离散对数问题的基本概念a. 椭圆曲线的离散对数问题:在椭圆曲线上,求解离散对数的问题,即给定椭圆曲线上的点P和整数k,求解使得kP=G成立的k值。

b. 应用领域:椭圆离散对数问题被广泛应用于椭圆曲线密码学、数字签名、身份认证等领域,具有很高的安全性和效率。

4. 椭圆离散对数问题的求解方法a. Pollard rho 算法:在椭圆曲线上,通过随机漫步和环的性质,可以对椭圆离散对数问题进行高效求解。

b. Baby-step giant-step 算法:同样适用于椭圆离散对数问题,通过分块计算,降低了时间复杂度。

总结与展望:离散对数问题和椭圆离散对数问题作为密码学中的重要概念,对于构建安全高效的加密系统具有重要意义。

通过对离散对数问题和椭圆离散对数问题的深入探讨,我们可以更好地理解数字密码学的基本原理,为信息安全提供更加可靠的保障。

随着量子计算等技术的发展,离散对数问题和椭圆离散对数问题仍然面临着挑战,我们需要继续研究和创新,保障数字信息的安全。

切比雪夫多项式离散对数基于的困难问题

切比雪夫多项式离散对数基于的困难问题

一、引言

在密码学中,困难问题是指难以在有效时间内求解的问题。

切比雪夫多项式离散对数基于的困难问题就是其中之一。

本文将对该问题进行详细介绍。

二、切比雪夫多项式

切比雪夫多项式是指具有最小无穷范数的实系数多项式。

它可以表示为以下形式:

T_n(x) = cos(n \arccos(x))

其中n为正整数,x为实数。

三、离散对数

离散对数是指在一个有限域上,求解给定元素的幂次方等于另一个给定元素的幂次方的问题。

具体地说,设p为一个质数,a和b为模p 意义下的整数,则求解x使得以下等式成立:

a^x \equiv b \pmod{p}

四、切比雪夫多项式离散对数基于的困难问题

切比雪夫多项式离散对数基于的困难问题就是求解以下等式:

T_n(a^x) \equiv T_n(b) \pmod{p}

其中a和b为模p意义下的整数,n为正整数。

该问题被证明是一个NP难问题,因此没有已知有效算法可以在多项

式时间内求解。

五、应用

切比雪夫多项式离散对数基于的困难问题在密码学中有广泛的应用。

例如,它可以用于构建安全的公钥密码体制,如ElGamal密码体制和Diffe-Hellman密钥交换协议。

六、总结

切比雪夫多项式离散对数基于的困难问题是一个NP难问题,在密码

学中有广泛的应用。

虽然没有已知有效算法可以在多项式时间内求解

该问题,但它仍然为构建安全的公钥密码体制提供了重要的理论支持。

离散对数问题的算法shanks算法

离散对数问题的算法shanks算法下载温馨提示:该文档是我店铺精心编制而成,希望大家下载以后,能够帮助大家解决实际的问题。

文档下载后可定制随意修改,请根据实际需要进行相应的调整和使用,谢谢!并且,本店铺为大家提供各种各样类型的实用资料,如教育随笔、日记赏析、句子摘抄、古诗大全、经典美文、话题作文、工作总结、词语解析、文案摘录、其他资料等等,如想了解不同资料格式和写法,敬请关注!Download tips: This document is carefully compiled by the editor. I hope that after you download them, they can help you solve practical problems. The document can be customized and modified after downloading, please adjust and use it according to actual needs, thank you!In addition, our shop provides you with various types of practical materials, such as educational essays, diary appreciation, sentence excerpts, ancient poems, classic articles, topic composition, work summary, word parsing, copy excerpts, other materials and so on, want to know different data formats and writing methods, please pay attention!离散对数问题一直是密码学和计算数论领域中的一个重要课题,其解决方法影响着许多加密算法的安全性。

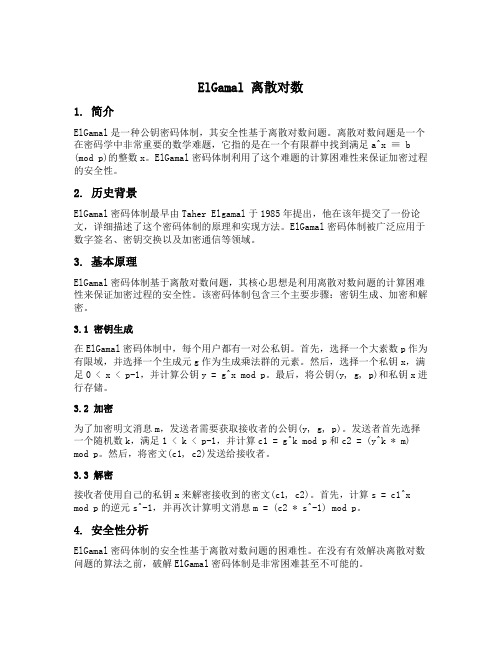

elgamal 离散对数

ElGamal 离散对数1. 简介ElGamal是一种公钥密码体制,其安全性基于离散对数问题。

离散对数问题是一个在密码学中非常重要的数学难题,它指的是在一个有限群中找到满足a^x ≡ b (mod p)的整数x。

ElGamal密码体制利用了这个难题的计算困难性来保证加密过程的安全性。

2. 历史背景ElGamal密码体制最早由Taher Elgamal于1985年提出,他在该年提交了一份论文,详细描述了这个密码体制的原理和实现方法。

ElGamal密码体制被广泛应用于数字签名、密钥交换以及加密通信等领域。

3. 基本原理ElGamal密码体制基于离散对数问题,其核心思想是利用离散对数问题的计算困难性来保证加密过程的安全性。

该密码体制包含三个主要步骤:密钥生成、加密和解密。

3.1 密钥生成在ElGamal密码体制中,每个用户都有一对公私钥。

首先,选择一个大素数p作为有限域,并选择一个生成元g作为生成乘法群的元素。

然后,选择一个私钥x,满足0 < x < p-1,并计算公钥y = g^x mod p。

最后,将公钥(y, g, p)和私钥x进行存储。

3.2 加密为了加密明文消息m,发送者需要获取接收者的公钥(y, g, p)。

发送者首先选择一个随机数k,满足1 < k < p-1,并计算c1 = g^k mod p和c2 = (y^k * m) mod p。

然后,将密文(c1, c2)发送给接收者。

3.3 解密接收者使用自己的私钥x来解密接收到的密文(c1, c2)。

首先,计算s = c1^x mod p的逆元s^-1,并再次计算明文消息m = (c2 * s^-1) mod p。

4. 安全性分析ElGamal密码体制的安全性基于离散对数问题的困难性。

在没有有效解决离散对数问题的算法之前,破解ElGamal密码体制是非常困难甚至不可能的。

然而,在实际应用中,为了提高安全性并抵抗各种攻击手段,我们需要注意以下几点:4.1 密钥长度选择合适长度的素数p和私钥x对于保证安全性至关重要。

离散对数难题

离散对数难题离散对数难题是一个研究数学中可解决问题的方法。

起源于20世纪80年代,它是一个相对较新的理论,但受到国际社会的广泛关注,被广泛用于解决实际问题。

离散对数难题关心数学中的“离散”计算机科学,即在计算过程中,使用的非线性的数值分析来推导变量的最优解,这需要艰苦的数学操作。

这些操作通常涉及极其复杂的解析和数值计算,因此,我们正寻找一种通用的办法来解决离散对数难题。

离散对数问题的基本思想是将不同的数字变量从实际数学领域转化为数字空间,然后构建一个微分方程,以解决解析解。

在实际操作中,由于该方法涉及到复杂的计算,因此需要专业的数学知识。

具体来说,需要理解和掌握一些数学理论,例如偏微分方程、线性方程组、统计学、概率论等,以及其他相关的基本概念和方法。

在现今,离散对数问题已经成为了一个广泛应用的研究领域,其在许多数学领域都有广泛的应用,如微积分、优化、金融数学等等。

在这些数学领域,离散对数问题在计算复杂问题时表现出很强的效率,对于我们许多实际问题也有很大的帮助。

例如,离散对数问题应用于复杂系统的分析,可以提高计算速度,减少计算误差;可以应用于金融市场的价值评估,解决期权定价等问题,以及多种优化技术在应用程序设计中的应用。

除此之外,离散对数问题也有着重要的社会意义。

在某些特定的实际问题中,离散对数问题可以帮助我们更好地改善社会经济状况,以及更好地维护社会的共同利益。

例如,离散对数问题可以应用于资源优化配置,以解决城市拥堵问题,可以针对特定的实际问题进行分析,减少能源的浪费,以及提高对资源的利用率等。

总之,离散对数问题是一个相对较新的理论,有着重要的应用和社会意义,它关注数学中的“离散”计算机科学,为许多实际问题提供了有效的解决办法,增强了计算效率,提高了资源利用率。

虽然它是一个非常复杂的理论,但是我们也可以通过深入研究,把它应用到实际问题中,取得更好的效果。

离散对数问题在公钥密码体制的研究应用

离散对数问题在公钥密码体制的研究应用离散对数问题是一种数学问题,广泛应用于公钥密码体制的安全性分析和设计中。

在公钥密码体制中,通信双方使用不同的密钥进行加密和解密。

公钥可以公开,而私钥则只有接收者知道。

离散对数问题是基于数论的一类问题,其难度来自于找到满足特定条件的大整数的离散对数。

这个问题一般是难以求解的,因此可以用于设计安全的公钥密码体制。

离散对数问题在公钥密码体制中的应用包括:

1. DH密钥交换协议:双方通过交换公钥来协商出一个共享密钥,该密钥用于加密通信。

DH协议的安全性依赖于离散对数问题的困难性。

2. DSA数字签名算法:DSA算法使用离散对数问题来生成数字签名,以保证消息的完整性和身份认证。

3. ECC公钥密码体制:椭圆曲线密码体制使用离散对数问题来

保护通信双方之间的信息安全。

与传统RSA算法相比,ECC在相同密钥长度下提供更高的安全性。

总之,离散对数问题在公钥密码体制的应用是至关重要的。

它不仅可以用于构建安全的加密算法,还可以用于数字签名和身份认证等应用领域。

- 1 -。

椭圆曲线的离散对数问题

椭圆曲线的离散对数问题

椭圆曲线离散对数问题(Discrete Logarithm Problem on Elliptic Curves)是一个经典的数学难题,它涉及到椭圆曲线上的离散对数问题。

椭圆曲线是一种特殊的代数曲线,其方程通常可以表示为 y^2 = x^3 + ax + b (a,b ∈ Z),其中x和y都是整数。

在椭圆曲线上,离散对数问题是要找到两个点P和Q,使得它们的坐标(x1,y1)和(x2,y2)满足关系式 x2=kx1+b(k,b 为整数),并且P不等于Q。

离散对数问题在密码学中有重要的应用,例如在公钥密码学中,椭圆曲线离散对数问题被用来实现安全加密和数字签名等操作。

例如,在RSA公钥密码系统中,使用椭圆曲线离散对数问题可以实现更加安全和高效的加密算法。

举例来说,假设椭圆曲线的方程为 y^2 = x^3 + 3x + 2,我们要求解点

P(1,√3)和点Q的离散对数,使得x2=kx1+b。

首先,我们可以计算出点P在椭圆曲线上的坐标为(1,√3),然后我们可以通过不断增加x的值来尝试找到满足条件的点Q。

假设我们找到点Q的坐标为(5,4√3),我们可以计算出k=3,b=-4,因此离散对数问题得到解决。

总之,椭圆曲线离散对数问题是一个重要的数学难题,它在密码学中有广泛的应用。

解决这个问题的困难程度取决于椭圆曲线的具体形式和参数,因此在实际应用中需要根据具体情况选择合适的椭圆曲线来保证安全性。

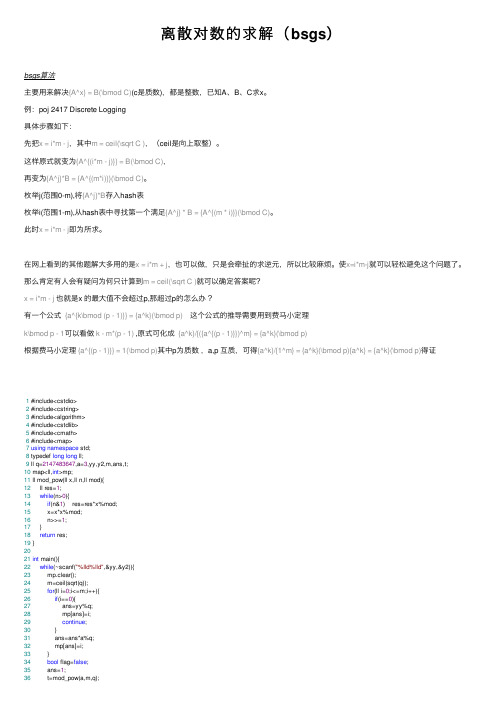

离散对数的求解(bsgs)

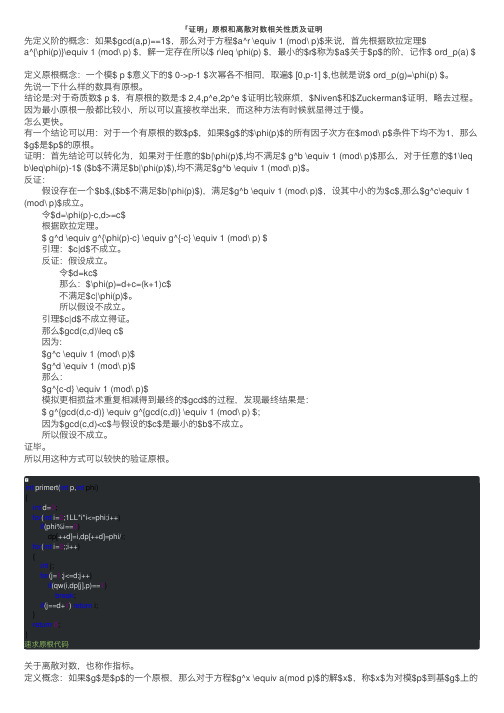

离散对数的求解(bsgs)bsgs算法主要⽤来解决{A^x} = B(\bmod C)(c是质数),都是整数,已知A、B、C求x。

例:poj 2417 Discrete Logging具体步骤如下:先把x = i*m - j,其中m = ceil(\sqrt C ),(ceil是向上取整)。

这样原式就变为{A^{(i*m - j)}} = B(\bmod C),再变为{A^j}*B = {A^{(m*i)}}(\bmod C)。

枚举j(范围0-m),将{A^j}*B存⼊hash表枚举i(范围1-m),从hash表中寻找第⼀个满⾜{A^j} * B = {A^{(m * i)}}(\bmod C)。

此时x = i*m - j即为所求。

在⽹上看到的其他题解⼤多⽤的是x = i*m + j,也可以做,只是会牵扯的求逆元,所以⽐较⿇烦。

使x=i*m-j就可以轻松避免这个问题了。

那么肯定有⼈会有疑问为何只计算到m = ceil(\sqrt C )就可以确定答案呢?x = i*m - j也就是x 的最⼤值不会超过p,那超过p的怎么办?有⼀个公式{a^{k\bmod (p - 1)}} = {a^k}(\bmod p)这个公式的推导需要⽤到费马⼩定理k\bmod p - 1可以看做k - m*(p - 1) ,原式可化成{a^k}/{({a^{(p - 1)}})^m} = {a^k}(\bmod p)根据费马⼩定理{a^{(p - 1)}} = 1(\bmod p)其中p为质数,a,p 互质,可得{a^k}/{1^m} = {a^k}(\bmod p){a^k} = {a^k}(\bmod p)得证1 #include<cstdio>2 #include<cstring>3 #include<algorithm>4 #include<cstdlib>5 #include<cmath>6 #include<map>7using namespace std;8 typedef long long ll;9 ll q=2147483647,a=3,yy,y2,m,ans,t;10 map<ll,int>mp;11 ll mod_pow(ll x,ll n,ll mod){12 ll res=1;13while(n>0){14if(n&1) res=res*x%mod;15 x=x*x%mod;16 n>>=1;17 }18return res;19 }2021int main(){22while(~scanf("%lld%lld",&yy,&y2)){23 mp.clear();24 m=ceil(sqrt(q));25for(ll i=0;i<=m;i++){26if(i==0){27 ans=yy%q;28 mp[ans]=i;29continue;30 }31 ans=ans*a%q;32 mp[ans]=i;33 }34bool flag=false;35 ans=1;36 t=mod_pow(a,m,q);373839for(int i=1;i<=m;i++){40 ans=ans*t%q;41if(mp[ans]){42 ll temp=i*m-mp[ans];43 ll rr=mod_pow(y2,temp,q);44 printf("%lld\n",rr);45 flag=true;46break;47 }48 }49if(!flag){50 printf("No Solution\n");51 }52 }53return0;54 }Processing math: 0%。

ecdsa算法离散对数

ECDSA算法离散对数简介ECDSA(Elliptic Curve Digital Signature Algorithm)是一种基于椭圆曲线密码学的数字签名算法,它利用离散对数问题的困难性来保证数字签名的安全性。

本文将详细介绍ECDSA算法与离散对数问题的关系,并解释ECDSA算法的原理和流程。

离散对数问题离散对数问题是指在一个有限域上寻找一个整数x,使得满足公式g^x ≡ h (mod p),其中g、h和p分别为给定的底数、结果和模数。

在这个问题中,我们已知g、h和p,需要求解x。

离散对数问题被认为是计算复杂度非常高的一类问题,目前没有有效的解决方法可以在多项式时间内求解。

椭圆曲线密码学椭圆曲线密码学是一种基于椭圆曲线上点运算的密码学体系,它具有较高的安全性和效率。

椭圆曲线密码学中使用了离散对数问题作为其核心难题,通过在椭圆曲线上进行点运算来实现各种加密和签名操作。

ECDSA算法原理ECDSA算法的原理基于椭圆曲线上的离散对数问题。

具体而言,ECDSA算法包括密钥生成、签名和验证三个主要步骤。

密钥生成在密钥生成阶段,首先选择一个椭圆曲线,通常表示为E(a, b),其中a和b是曲线的参数。

然后选择一个基点G,该点位于曲线上。

接下来,选择一个私钥d,并计算公钥Q = dG。

私钥d应该是一个大于0且小于曲线上的一个数。

签名在签名过程中,首先需要选择一个随机数k,并计算点R = kG。

然后计算r ≡ xR (mod p),其中xR是点R的x坐标。

接下来,计算s = k^(-1)(hash(m) + dr) (mod p),其中hash(m)是消息m的哈希值。

最终的签名为(r, s)。

验证在验证过程中,首先检查r和s是否满足0 < r < p 和 0 < s < p 的条件。

然后根据公式计算w ≡ s^(-1) (mod p) 和u1 ≡ hash(m)w (mod p),再计算u2 ≡ rw (mod p)。

第九讲 离散对数

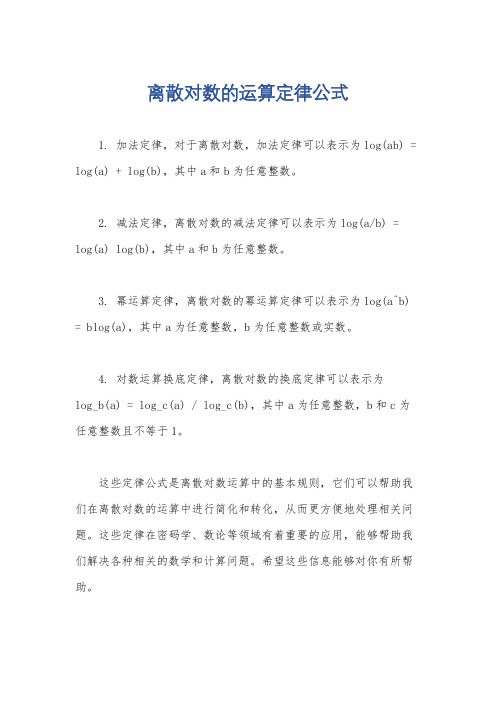

x im j,这意味着 ( m ) i j。 这就给出

如下计算 x的方法。

2.2 小步大步算法(续)

算 法 1小步大步法 输入:生成元的阶 p 1和元 。 输出: 离散对数 x= log 。 (1) 设置m

p 1 。

(2) 建立一个条目为( j, j )的表, 这里 0 j m。以条目中 的第2项对表排序。 (3) 计算 m 和设置 。 (4) For i from 0 to m 1 do thefollowing: (4.1) 检查 是否为表中某个第 2项 。 (4.2) 如果 j, 则 return( x = i m + j)。 (4.3) 设置 · m。

2 计算离散对数

2.1 穷举搜索

最为简单的求解 DLP的方法是连续计算 0,

1, 2, . . . ,直到得到。这一方法需要 O( p 1) 次乘法,这里 p 1是的阶,因此,当 p取

足够大的值时,这不是 有效方法(这恰好是密 码关注的情形)。

2.2 小步大步算法

令m = p 1 ,这里p 1 是 的阶。小步大步 算法是对穷举搜索方法 在效率和存储之间的 平衡,它的基础是以下 事实。如果 = x,则 我们可以写 x=i m +j,这里 0 i, j m。因此,

2.2 小步大步算法(续)

例 子 2 令p=113 。 = 3 是阶为p 1 = 112 的生成元。考虑 = 57。 计算离散对数 log3 57的过程如下。 (1) 设置m

112 = 11。

(2) 建立一个表,条目是( j, α j (mod p)), 这里0 j 11 ,以条目的 第2项排列表: j 0 1 8 2 5 9 3 3 j (mod113) 1 3 7 9 17 21 27 7 6 10 4 40 51 63 81

离散对数

离散对数目录离散对数概述是在整数中,一种基于同余运算和原根的一种对数运算:当模m有原根时,设L为模m的一个原根,则当?x≡L^k(mod m)时: Ind L x≡?k (mod Φ(m)),此处的Ind L x为 x以整数L为底,模Φ(m)时的离散对数值。

或者简单描述离散对数问题为:给定一个质数p,和有限域Zp上的一个本原元a,对Zp上整数b,寻找唯一的整数c,使得a^c≡b(mod p)。

一般的,如果仔细选择p,则认为该问题是难解的,且目前还没有找到计算离散对数问题的多项式时间算法。

为了抵抗已知的攻击,p至少应该是150位的十进制整数,且p-1至少有一个大的素数因子。

性质离散对数和一般的对数有著相类似的性质:离散对数的由来及发展在一般参考文献中,都认为公钥密码体制是迪菲(W.Diffie)和赫尔曼(E.Hellman)发明的[1][1],可鲜为人知的是,默克勒(R.C.Merkle)甚至在他俩之前的1975年就提出了类似的思想,尽管其文章是于1978年发表的,但投稿比较早。

因此,公钥密码体制的创始人应该是他们三人。

当然,他们三人只是提出了一种关于公钥密码体制与数字签名的思想,而没有真正实现。

不过,他们确实是实现了一种体现公钥密码体制思想、基于离散对数问题的、在不安全的通道上进行密钥形成与交换的新技术。

所谓离散对数,就是给定正整数x,y,n,求出正整数k(如果存在的话),使y≡xk(mod n)。

就目前而言,人们还没有找到计算离散对数的快速算法(所谓快速算法,是指其计算复杂性在多项式范围内的算法,即O(logn)k,其中k为常数)。

虽然有快速计算离散对数的量子算法,其计算复杂性为O(logn)2+?着,但现在并没有量子计算机(实用的量子计算机也许根本就建造不出来)。

离散对数的应用离散对数公钥加密算法是目前最为热门的公钥加密算法,其安全性要远远高于基于大数分解的RSA算法。

首先说明一下明一下上述三位科学家公钥密码体制的运作过程(假定A 和B两个人要在一个不安全通道如因特网上形成密钥以备日后加密解密所用)。

离散对数简易理解

离散对数简易理解

离散对数是数学科学中的一个术语,是在整数中,一种基于同余运算和原根的对数运算。

当模$m$有原根时,设$l$为模$m$的一个原根,定义离散对数为:$Ind_lx=x$以整数$l$为底,模$m$时的离散对数值。

离散对数和一般的对数有相类似的性质,即给定正整数$x$,$y$,$n$,求出正整数$k$(如果存在的话),使得$x^ky^n=1$。

离散对数在一些特殊情况下可以快速计算,但通常没有非常高效的方法来计算它。

离散对数是公钥密码学中几个重要算法的基础,这些算法的核心思想是假设寻找离散对数的问题在某些特定的群中不存在有效率的求解算法。

离散对数的运算定律公式

离散对数的运算定律公式

1. 加法定律,对于离散对数,加法定律可以表示为log(ab) = log(a) + log(b),其中a和b为任意整数。

2. 减法定律,离散对数的减法定律可以表示为log(a/b) = log(a) log(b),其中a和b为任意整数。

3. 幂运算定律,离散对数的幂运算定律可以表示为log(a^b) = blog(a),其中a为任意整数,b为任意整数或实数。

4. 对数运算换底定律,离散对数的换底定律可以表示为

log_b(a) = log_c(a) / log_c(b),其中a为任意整数,b和c为任意整数且不等于1。

这些定律公式是离散对数运算中的基本规则,它们可以帮助我们在离散对数的运算中进行简化和转化,从而更方便地处理相关问题。

这些定律在密码学、数论等领域有着重要的应用,能够帮助我们解决各种相关的数学和计算问题。

希望这些信息能够对你有所帮助。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

split; |p − 1

| hK where hK is the class number of K α: fundamental unit of K (with mild conditions at p and ) u, v: places of K with u| and v|p Then there is a χ ∈ H 1(K, Z/ Z) ramified at u and v and unramified at all other finite places. χ corresponds to a unique cyclic extension of degree over K which is ramified at u and v and unramified at all other finite places.

k

• hard – not solvable in polynomial time

• not NP-hard either

5

Discrete exponentiation is easy (O(log ) group operations) Discrete-log seems hard for many groups, in varying degrees depending on G DL for generic G: √

19

→

invl

Q/Z → 0

K ∗/K ∗ ↓ ∗ ∗ Kv /Kv

H 1(K, Z/ Z) → Br(K)[ ] ↓ ↓ × H 1(Kv , Z/ Z) → Br(Kv )[ ] ×

0 → Br(K) → ⊕v Br(Kv ) For χ ∈ H 1(K, Z/ Z) and α ∈ K ∗, 0=

Length of problem O(log pn) for Fpn .

8

Diffie-Hellman Key Exchange: to establish a shared secret over an insecure channel Alice generates a random number a and sends g a to Bob Bob generates a random number b and sends g b to Alice Shared secret: g ab Alice: (g b)a Bob: (g a)b

1 O(log 2

1 p log log 2来自p)time algorithm

2. Number field sieve and function field sieve methods give

n n eO(log 3 p log log 3 p ) 1 2

time algorithms ( n << log p vs n >> log p)

v

Σv invv

→

Q/Z → 0

< χ, α >v .

20

χ ∈ H 1(Q, Z/ Z) ramified at p,

Q ⊂ K ⊂ Q(µp), [K : Q] =

µ (Fp) =< g > q: odd prime different from p; q = g a (mod p). 0 =

v

< χ, q >v

16

K = Qp(β), b = β. χ such that χ(σ) = i iff σ(β)/β = ζ i. For σ = θ(a), < χ, a >= i iff χ(θ(a)) = i iff (b, a) = ζ i (norm residue symbol) b may not be easily determined. b may even be too large to be ”written down” (||b|| may be proportional to , exponential in log ) ζ i → i is a DL computation

15

−1}

Choose χ that corresponds to the field K of extension degree , Qp ⊂ K ⊂ Qp(µp). Then G = subgroup generated by χ and µ (Fp) pair perfectly under <, >. Efficient computation of < χ, α >= χ(θ(α)) would imply DL is easy.

Z/ Z ⊗ G → G a ⊗ g b → (g b)a

10

DL and pairing DL over a cyclic group G of order is equivalent to computing any isomorphism from G ⊗ G → Z/ Z. The CDH problem is equivalent to computing any isomorphism from G ⊗ G to G. Mauer (’94): CDH is equivalent to DL, given an elliptic curve over F with #E(F ) smooth.

13

DL ; pairing DL ; local duality DL ; global duality (including Index Calculus as a special case)

14

DL and local class field |p − 1 ∼ Q∗/Q∗ = µ (Fp) × {1, p, ..., p p p Tate local duality. ∼ <, >: H 1(Qp, Z/ Z) × Q∗/Q∗ → Br(Qp)[ ] = Z/ Z p p is a perfect pairing of finite groups. For χ ∈ H 1(Qp, Z/ Z) and α ∈ Q∗, p < χ, α >= χ(θ(α)). θ : Q∗ → Gab Artin map p

11

DL over a cyclic group G of order is equivalent to computing any isomorphism from G ⊗ G → Z/ Z. f : G ⊗ G → Z/ Z efficient ⇒ fa : G → Z/ Z efficient ⇒ DL/G easy DL/G easy ⇒ efficient G → Z/ Z ⇒ G ⊗ G → G efficient ⇒ efficient G ⊗ G → G → Z/ Z

On the Discrete Logarithm Problem

Ming-Deh Huang University of Southern California

1

Most of the subexponential time algorithms for the discrete-log problem rely on the index calculus principle. However there are other interesting angles for studying the problem. We will explore its connection with

= < χp , q > + < χq , q > = a < χp, g > + < χq , q > . logg q ≡ − < χq , g >−1< χq , q > (mod )

21

Index calculus revisited b := g a mod p =

i i qi .

e

0 =

• arithmetic duality

• class field theoretic computation

2

Discrete Logarithm Problem (DL) G: a finite cyclic group α: a generator of G β∈G To compute a positive integer n so that β = αn (β = nα in additive notation). In cryptography, the order of G is a large prime . Primary examples of G: subgroups of F∗, E(Fq ). q

3

DL is the basis of many public-key cryptosystems: Key establishment – Diffie-Hellman Key exchange protocol Encryption scheme – El Gamal Digital signature – Digital Signature Algorithm (DSA) Elliptic Curve Cryptography (ECC)

17

Theorem There is no efficient algorithm for computing Tate local duality unless DL/F∗ can be efficiently solved. p

18

DL and global duality Frey (2000): “Hasse’s results on Brauer groups make it possible, at least in theory, to lift the problem [of discrete logarithm] to global fields ... and it may well be that his celebrated sequence for global fields K and its completions Kl : 0 → Br(K) → ⊕l Br(Kl ) can play an important role.” Nguyen (2001): Brauer group computation and Index calculus Huang and Raskind (04–10): Global duality and DL