实验四ACL实验含详解

ACL实验配置的实验报告

ACL实验配置的实验报告ACL实验配置的实验报告一、引言网络安全是当今互联网时代的重要议题之一。

为了保护网络资源的安全性,许多组织和个人采取了访问控制列表(Access Control List,简称ACL)的配置方法。

本文将介绍ACL实验配置的实验报告,探讨ACL在网络安全中的应用和效果。

二、实验目的本次实验旨在通过配置ACL来控制网络流量,实现对特定IP地址或端口的访问控制。

通过实验,我们将了解ACL的基本原理和配置方法,并评估ACL在网络安全中的实际效果。

三、实验环境本次实验使用了一台具备路由器功能的设备,该设备支持ACL功能。

我们将在该设备上进行ACL配置和测试。

四、实验步骤1. 配置ACL规则我们首先登录到设备的管理界面,进入ACL配置页面。

根据实验要求,我们配置了两条ACL规则:- 允许特定IP地址的访问:我们设置了一条允许来自IP地址为192.168.1.100的主机访问的规则。

- 阻止特定端口的访问:我们设置了一条阻止访问端口号为80的规则,以模拟对HTTP协议的限制。

2. 应用ACL规则配置完ACL规则后,我们将其应用到设备的出口接口上。

这样,所有经过该接口的流量都将受到ACL规则的限制。

3. 测试ACL效果为了验证ACL的效果,我们进行了以下测试:- 尝试从IP地址为192.168.1.100的主机访问设备,结果显示访问成功,符合我们的预期。

- 尝试从其他IP地址访问设备,结果显示访问被拒绝,ACL规则起到了限制作用。

- 尝试访问设备的80端口,结果显示访问被拒绝,ACL规则成功限制了对HTTP协议的访问。

五、实验结果与分析通过实验,我们成功配置了ACL规则,并验证了ACL在网络安全中的实际效果。

ACL能够限制特定IP地址或端口的访问,从而提高网络资源的安全性。

通过合理配置ACL规则,可以防止未经授权的访问和攻击,保护网络的机密性和完整性。

六、实验总结ACL在网络安全中起到了重要的作用。

acl配置实验报告

acl配置实验报告ACL配置实验报告一、实验目的本实验旨在通过配置ACL(Access Control List)来实现对网络设备的访问控制,保护网络安全,限制非授权用户的访问权限,提高网络设备的安全性。

二、实验环境本次实验使用了一台路由器和多台主机,通过配置ACL来限制主机对路由器的访问权限。

三、实验步骤1. 首先,登录路由器,进入配置模式。

2. 创建ACL,并定义访问控制列表的规则。

可以通过指定源IP地址、目的IP地址、协议类型、端口等条件来限制访问。

3. 将ACL应用到路由器的接口上,实现对该接口的访问控制。

4. 测试ACL的效果,尝试从不同的主机访问路由器,验证ACL是否生效。

四、实验结果经过配置ACL后,我们成功限制了某些主机对路由器的访问权限,只允许特定的主机进行访问。

ACL的规则生效,非授权主机无法访问路由器,有效保护了网络设备的安全。

五、实验总结通过本次实验,我们深入了解了ACL的配置和应用,学会了如何通过ACL来实现对网络设备的访问控制。

ACL是网络安全的重要手段之一,能够有效保护网络设备的安全,限制非授权用户的访问权限,提高网络的安全性。

六、实验感想ACL的配置虽然需要一定的技术和经验,但是通过实验的学习和实践,我们对ACL有了更深入的理解,掌握了ACL的配置方法和应用技巧。

在今后的网络管理和安全工作中,我们将能够更好地应用ACL来保护网络设备的安全,提高网络的安全性。

七、展望ACL作为网络安全的重要手段,将在未来的网络管理和安全工作中发挥越来越重要的作用。

我们将继续深入学习ACL的相关知识,不断提升自己的技术水平,为网络安全做出更大的贡献。

通过本次实验,我们对ACL的配置和应用有了更深入的了解,相信在今后的学习和工作中,我们将能够更好地应用ACL来保护网络设备的安全,提高网络的安全性。

ACL配置实验报告至此完毕。

acl访问控制列表实验报告

acl访问控制列表实验报告ACL访问控制列表实验报告摘要:本实验报告旨在介绍ACL访问控制列表的基本概念和原理,并通过实验验证ACL在网络安全中的作用。

通过实验,我们验证了ACL对网络流量的控制和过滤功能,以及其在网络安全中的重要性。

引言:在网络安全中,访问控制是一项重要的措施,用于保护网络资源免受未经授权的访问和攻击。

ACL访问控制列表是一种常用的访问控制技术,它可以根据预先设定的规则来控制网络流量的访问权限,从而有效地保护网络安全。

实验目的:本实验旨在通过实际操作,验证ACL访问控制列表对网络流量的控制和过滤功能,以及其在网络安全中的重要性。

实验环境:本次实验使用了一台路由器和多台主机组成的简单局域网环境。

我们将在路由器上配置ACL规则,来控制主机之间的通信权限。

实验步骤:1. 配置ACL规则:在路由器上,我们通过命令行界面配置了多条ACL规则,包括允许和拒绝某些主机之间的通信。

2. 实验验证:通过在主机之间进行ping测试和HTTP访问测试,验证ACL规则对网络流量的控制和过滤功能。

实验结果:通过实验验证,我们发现ACL访问控制列表可以有效地控制和过滤网络流量。

通过配置ACL规则,我们成功地限制了某些主机之间的通信,同时允许了其他主机之间的通信。

这表明ACL在网络安全中起着重要的作用,可以有效地保护网络资源免受未经授权的访问和攻击。

结论:ACL访问控制列表是一种重要的访问控制技术,可以有效地控制和过滤网络流量,保护网络安全。

通过本次实验,我们验证了ACL在网络安全中的重要性,以及其对网络流量的控制和过滤功能。

我们希望通过这次实验,增强对ACL技术的理解,提高网络安全意识,为网络安全工作提供参考和借鉴。

路由器ACL实验详细过程讲解

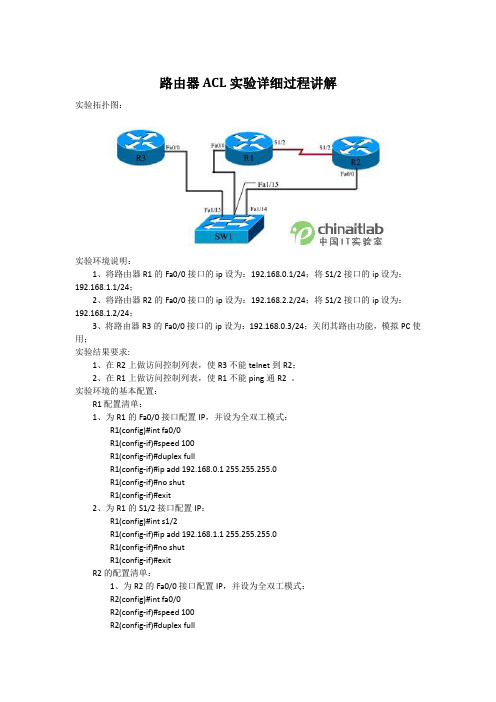

路由器ACL实验详细过程讲解实验拓扑图:实验环境说明:1、将路由器R1的Fa0/0接口的ip设为:192.168.0.1/24;将S1/2接口的ip设为:192.168.1.1/24;2、将路由器R2的Fa0/0接口的ip设为:192.168.2.2/24;将S1/2接口的ip设为:192.168.1.2/24;3、将路由器R3的Fa0/0接口的ip设为:192.168.0.3/24;关闭其路由功能,模拟PC使用;实验结果要求:1、在R2上做访问控制列表,使R3不能telnet到R2;2、在R1上做访问控制列表,使R1不能ping通R2 。

实验环境的基本配置:R1配置清单:1、为R1的Fa0/0接口配置IP,并设为全双工模式:R1(config)#int fa0/0R1(config-if)#speed 100R1(config-if)#duplex fullR1(config-if)#ip add 192.168.0.1 255.255.255.0R1(config-if)#no shutR1(config-if)#exit2、为R1的S1/2接口配置IP:R1(config)#int s1/2R1(config-if)#ip add 192.168.1.1 255.255.255.0R1(config-if)#no shutR1(config-if)#exitR2的配置清单:1、为R2的Fa0/0接口配置IP,并设为全双工模式:R2(config)#int fa0/0R2(config-if)#speed 100R2(config-if)#duplex fullR2(config-if)#ip add 192.168.2.2 255.255.255.0R2(config-if)#no shutR2(config-if)#exit 2、为R2的S1/2接口配置IP:R2(config)#int s1/2R2(config-if)#ip add 192.168.1.2 255.255.255.0R2(config-if)#no shutR2(config-if)#exit3、在R2上增加一条静态路由以实现和R3通信:R2(config)#ip route 192.168.0.0 255.255.255.0 192.168.1.14、在R2上设置用户密码和线路密码,为下一步的telnet服务:R2(config)#enable password 123456R2(config)#line vty 0 4R2(config-line)#password 123456R3的配置清单:R3(config)#no ip routing //关闭路由功能,模拟PCR3(config)#int fa0/0R3(config-if)#speed 100R3(config-if)#duplex fullR3(config-if)#ip add 192.168.0.3 255.255.255.0R3(config-if)#no shutR3(config-if)#exitSW1的配置清单:分别将fa1/13、fa1/14、fa1/15接口设为全双工模式:SW1(config)#int fa1/13SW1(config-if)#speed 100SW1(config-if)#duplex fullSW1(config-if)#exitSW1(config)#int fa1/14SW1(config-if)#speed 100SW1(config-if)#duplex fullSW1(config-if)#exitSW1(config)#int fa1/15SW1(config-if)#speed 100SW1(config-if)#duplex fullSW1(config-if)#exit所有的基本配置完成后,我们测试从R3tenlnet到R2,结果如下:R3#telnet 192.168.1.2Trying 192.168.1.2 ... Open User Access VerificationPassword:R2>enPassword:R2#exit[Connection to 192.168.1.2 closed by foreign host] 上面的结果说明我们的配置是正确的,现在我们就来在R2上配置访问控制列表,以实现“R3 不能telnet到R2”的实验要求。

实验4:ACL配置实验

第四次实验报告ACL配置实验实验目的1、掌握ACL的设计原则和工作过程2、掌握标准ACL的配置方法;3、掌握扩展ACL的配置方法;4、掌握两种ACL的放置规则5、掌握两种ACL调试和故障排除实验要求1、允许pc0特定主机访问网络;2、允许pc1所在网络访问网络;3、允许pc1所在网络访问www服务;4、给出具体的实验步骤和调试结果5、给出每台路由器上面的关于ACL配置清单。

实验拓扑给出本次实验的网络拓扑图,即实际物理设备的连接图。

实验设备四台路由器,两台pc机,一台服务器,5条交叉线,一条串口线实验设计到的基本概念和理论本部分主要涉及到实验用到的基本概念和理论,主要培养学生对所学知识的概况和再认识,以简单概要的方式给出实验设计到的基础概念和理论。

本实验主要涉及概念:ACL、标准ACL、扩展ACL、通配掩码等实验过程和主要步骤本部分给出实验的主要过程和步骤,可以通过图、表、数据等方式辅助。

尽可能通过IPO方法,给出一定的输入I(Input),利用中间加工P(Process)得出结果输出O(Output),要对三个主要的部分给出充分的说明。

本次实验采用192.168.0.0地址1.为pc机,服务器配置ip地址,子网掩码,默认网关,为路由器配置直连端口PC机:服务器:路由器:2.为路由器配置ospf协议在路由器8:在路由器14:4.ping在pc10:在Pc11:5.pc10上访问外网www服务:心得体会本次实验相比于前几次的实验难度上有了不少的提升,更为复杂,要清楚的划分好子网,而且要求对于ACL有清晰的认识,在标准与扩展ACL之间要根据实验灵活选用,另外要注意将ACL设置在那个端口,是in还是out。

acl配置实验报告

acl配置实验报告ACL配置实验报告摘要:本实验报告旨在探讨ACL(Access Control List)配置的实验过程和结果。

ACL是一种用于网络设备中的访问控制机制,可以限制网络流量的传输和访问权限。

本实验通过实际配置ACL规则来验证其对网络流量的控制作用。

1. 引言ACL是网络设备中非常重要的一种安全机制,可以帮助网络管理员控制和管理网络流量。

通过ACL配置,可以限制特定IP地址、端口或协议的访问权限,从而提高网络的安全性和性能。

本实验旨在通过实际配置ACL规则,验证ACL在网络流量控制方面的有效性。

2. 实验环境本实验使用了一台路由器和多台主机构成的局域网。

路由器上运行着一套支持ACL功能的操作系统,并且已经配置好了网络接口和路由表。

主机之间可以通过路由器进行通信。

3. 实验步骤3.1 ACL规则设计在本实验中,我们设计了以下两条ACL规则:- 允许所有主机访问HTTP服务(端口号80)- 禁止某个特定IP地址访问SSH服务(端口号22)3.2 ACL配置在路由器的配置界面中,我们使用命令行界面(CLI)进行ACL配置。

首先,我们创建了两个ACL规则,分别命名为HTTP-ACL和SSH-ACL。

然后,我们为HTTP-ACL规则设置允许访问的目的端口为80,为SSH-ACL规则设置禁止访问的目的端口为22。

最后,我们将这两个ACL规则应用到路由器的入口接口。

4. 实验结果经过ACL配置后,我们进行了以下实验验证:4.1 HTTP服务访问首先,我们尝试从一个主机访问另一个主机上的HTTP服务。

结果显示,ACL 配置生效,允许访问HTTP服务的流量顺利通过,两台主机成功建立连接并进行数据传输。

4.2 SSH服务访问接下来,我们尝试从特定IP地址访问另一台主机上的SSH服务。

根据ACL配置,这个特定IP地址被禁止访问SSH服务。

实验结果显示,当我们尝试建立SSH连接时,连接被拒绝,无法成功进行认证和登录。

访问控制列表(ACL)配置实验报告

访问控制列表(ACL)配置实验报告实验四访问控制列表(ACL)配置1、实验目的:(1)掌握扩展访问控制列表对某个网段数据流进行抑制的配置方法。

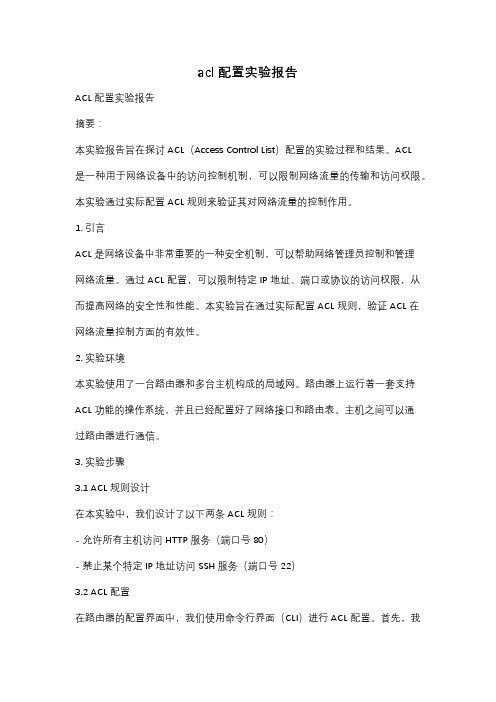

(2)思科交换机的基本ACL配置2、实验环境:利用Boson Network Designer软件绘制两台交换机(Cisco Catalyst1912 型)、一台路由器(Cisco2621型)以及三台PC进行互连。

通过Boson Netsim软件加载绘制好的网络拓扑图,从而进行路由器、交换机以及PC的相关配置,网络拓扑图如图2-1所示。

3、实验内容:(1)使用Boson Network Designer软件绘制路由器互连的网络拓扑图。

(2)运行Boson Netsim软件,加载网络拓扑图后,分别配置好各台PC的IP地址、子网掩码及网关以及对两台交换机与路由器进行基本配置(交换机和路由器的机器名、控制台密码、进入配置模式口令、远程登录口令、各端口的参数)。

(3)在路由器上定义一个扩展访问控制列表,抑制某台PC的ICMP数据流通往其它任意的一条网段。

将该列表应用于路由器的相应端口。

然后,进行相应的Ping测试。

(4)在路由器撤消之前配置的扩展访问控制列表,然后定义一个标准访问控制列表,抑制某条网段的PC机访问另一条网段的PC机。

将该列表应用于路由器的相应端口,最后进行相应的Ping测试。

2.3 实验步骤(1)运行Boson Network Designer软件,按照图2-1所示绘制配置拓扑图,保存在相应的目录下。

(2)运行Boson Netsim软件,加载绘制好的网络拓扑图,然后切换到PC机设置界面,使用winipcfg命令,配置PC1的IP地址为192.168.1.3 ,子网掩码为:255.255.255.0,网关为:192.168.1.1,如下图2-2所示:其他PC机的配置方法类似,配置如下:PC2:192.168.1.4 255.255.255.0 GATEWAY: 192.168.1.1PC3:192.168.2.3 255.255.255.0 GATEWAY: 192.168.2.1PC4:192.168.2.4 255.255.255.0 GATEWAY: 192.168.2.1PC5:192.168.3.3 255.255.255.0 GATEWAY: 192.168.3.1PC6:192.168.4.3 255.255.255.0 GATEWAY: 192.168.4.1(3)进入第一台思科1912交换机的CLI界面,做如下配置:>enable#conf tEnter configuration commands, one per line. End with CNTL/Z.(config)#hostname csi1912sw1csi1912sw1(config)#enable secret level 15 ciscocsi1912sw1(config)#ip addr 192.168.1.2 255.255.255.0csi1912sw1(config)#ip default-gateway 192.168.1.1csi1912sw1(config)#exi进入思科交换机1912的全局配置界面,将其主机名配置为cis1912sw1,登录密码设置为cisco,其管理IP地址为192.168.1.2,子网掩码配置为255.255.255.0,默认网关与其他PC 机一样,为192.168.1.1 ,最后退出全局配置界面。

访问控制列表(ACL)配置实验

实验四:访问控制列表(ACL)配置实验一、实验原理1、ACL的定义和作用路由器为了过滤数据包,需要配置一系列的规则,以决定什么样的数据包能够通过,这些规则就是通过访问控制列表ACL定义的。

访问控制列表是偶permit/deny语句组成的一系列有顺序的规则,这些规则根据数据包的源地址、目的地址、端口号等来描述。

2、访问控制列表的分类:1. 基本的访问控制列表(basic acl)2.高级的访问控制列表(advanced acl)3.基于接口的访问控制列表(interface-based acl)4. 基于MAC的访问控制列表(mac-basedacl)三、实验方法和步骤1、按照拓扑图连线2、没有配如ACL访问控制列表的操作3、在AR28-1上配置高级访问控制列表四、实验结果测试一:试从AR18-1端的PC机向对端使用”飞鸽传书“传输数据,和使用PING与对方通信。

实验效果:可以飞鸽传书,可以PING通对方IP实验结果截图如下测试二:试从AR18-1端的PC机向对端使用”飞鸽传书“传输数据,和使用PING与对方通信。

实验效果:Router A/B这一组是通过配置AR28-1的ACL,使用与Router C/D这一组的PC机的飞鸽传书不能传输数据,可以发送聊天信息,可以PING通对方IP.实验结果截图如下五.思考题试分析交换机中ACL 配置信息的内容和作用答:ACL通过对网络资源进行访问输入和输出控制,确保网络设备不被非法访问或被用作攻击跳板。

ACL是一张规则表,交换机按照顺序执行这些规则,并且处理每一个进入端口的数据包。

每条规则根据数据包的属性(如源地址、目的地址和协议)要么允许、要么拒绝数据包通过。

由于规则是按照一定顺序处理的,因此每条规则的相对位置对于确定允许和不允许什么样的数据包通过网络至关重要。

acl的配置 实验报告

acl的配置实验报告《ACL的配置实验报告》在网络安全领域中,访问控制列表(ACL)是一种重要的技术手段,用于控制网络设备对数据包的处理。

ACL的配置对于网络安全和管理至关重要,因此我们进行了一系列的实验来验证ACL的配置和功能。

首先,我们对ACL的基本概念进行了深入的研究和理解。

ACL是一种基于规则的访问控制机制,可以根据预先定义的规则来控制数据包的访问权限。

ACL通常应用于路由器、防火墙等网络设备上,用于过滤和控制数据包的流动。

接着,我们进行了ACL的配置实验。

在实验中,我们使用了网络模拟软件搭建了一个简单的网络拓扑,并在路由器上配置了ACL规则。

我们设置了允许或拒绝特定源IP地址、目的IP地址、协议类型、端口号等条件的数据包通过。

通过实验,我们验证了ACL配置对数据包的过滤和控制功能。

在实验过程中,我们还发现了一些常见的ACL配置错误和注意事项。

比如,配置ACL时需要注意规则的顺序,因为ACL是按照规则的顺序依次匹配的,一旦匹配成功就会执行相应的动作。

此外,ACL的配置需要考虑网络性能和安全性的平衡,过多的ACL规则可能会影响网络设备的性能。

最后,我们总结了ACL的配置实验结果并提出了一些建议。

ACL的配置需要根据具体的网络环境和安全需求来进行,合理的ACL配置可以有效地提高网络安全性和管理效率。

同时,我们还强调了对ACL配置的持续监控和优化的重要性,以确保网络安全和正常运行。

通过本次ACL的配置实验,我们深入了解了ACL的原理和功能,掌握了ACL的配置方法和技巧,对于提高网络安全意识和技术水平具有重要的意义。

我们相信,在今后的网络安全工作中,ACL的配置实验经验将会为我们提供有力的支持和指导。

访问控制列表acl实验报告

访问控制列表acl实验报告访问控制列表(ACL)实验报告引言:访问控制列表(ACL)是一种用于网络设备和操作系统中的安全机制,用于限制用户或进程对资源的访问权限。

通过ACL,管理员可以精确地控制谁可以访问特定的资源,以及访问的方式和权限。

本实验报告将介绍ACL的基本概念、实验目的、实验环境、实验步骤和实验结果,并对实验过程中遇到的问题和解决方案进行讨论。

一、ACL的基本概念ACL是一种由许多规则组成的表格,每个规则都包含一个或多个条件和一个动作。

条件可以基于源IP地址、目标IP地址、源端口、目标端口、协议类型等进行匹配。

动作可以是允许或拒绝访问。

ACL通常应用于网络设备(如路由器和交换机)或操作系统的防火墙功能,用于过滤和控制进出网络的流量。

二、实验目的本实验的目的是通过配置和测试ACL,了解ACL的工作原理、应用场景和配置方法。

通过实验,我们可以深入理解ACL对网络安全的重要性,以及如何使用ACL来保护网络资源免受未经授权的访问。

三、实验环境本实验使用了一台配置了Cisco IOS操作系统的路由器作为实验设备。

路由器上有多个接口,分别连接到不同的网络。

我们将通过配置ACL来控制不同网络之间的通信流量。

四、实验步骤1. 配置ACL规则:首先,我们需要确定要保护的资源和规定访问权限。

根据实验需求,我们可以创建多个ACL规则,每个规则对应一个特定的访问需求。

例如,我们可以创建一个规则,允许内部网络的用户访问外部网络的HTTP服务,但禁止访问其他协议。

通过配置源IP地址、目标IP地址和协议类型等条件,我们可以精确地定义ACL规则。

2. 应用ACL规则:一旦我们创建了ACL规则,就需要将其应用到适当的接口或设备上。

在路由器上,我们可以将ACL规则应用到特定的接口,以控制从该接口进出的流量。

通过配置入站和出站的ACL规则,我们可以限制流量的方向和访问权限。

3. 测试ACL效果:配置完成后,我们需要测试ACL的效果,确保ACL规则能够正确地过滤和控制流量。

acl的配置实验报告

acl的配置实验报告《ACL配置实验报告》在计算机网络中,ACL(Access Control List)是一种用于控制网络流量的重要工具。

通过ACL的配置,管理员可以限制特定IP地址、端口或协议的访问权限,从而提高网络安全性和管理效率。

本实验旨在通过对ACL的配置实验,探讨ACL在网络安全中的应用和作用。

实验环境:- 实验使用了一台基于Cisco设备的路由器作为实验平台。

- 实验中使用了两台主机,分别代表内部网络和外部网络。

- 实验中涉及到了基于IP地址和端口的ACL配置。

实验步骤:1. 首先,我们在路由器上创建了两条ACL,分别用于允许和拒绝特定IP地址的访问。

2. 然后,我们将这两条ACL应用到路由器的入站和出站接口上,以控制内部网络和外部网络的访问权限。

3. 接着,我们进行了基于端口的ACL配置,限制了特定端口的访问权限。

4. 最后,我们进行了实际的访问测试,验证ACL配置的有效性和准确性。

实验结果:通过ACL的配置实验,我们成功地实现了对特定IP地址和端口的访问控制。

在实验中,我们发现ACL可以有效地限制网络流量,提高网络安全性。

同时,ACL的配置也为网络管理提供了更多的灵活性和控制权,使得管理员可以根据实际需求对网络流量进行精细化管理。

结论:ACL作为一种重要的网络安全工具,在网络管理和安全中起着不可替代的作用。

通过ACL的配置实验,我们深入了解了ACL的工作原理和应用方法,对网络安全有了更深入的理解。

未来,我们将进一步探索ACL在不同网络环境下的应用,并加强对ACL配置的实践操作,以提升网络安全管理水平。

ACL配置实验报告到此结束。

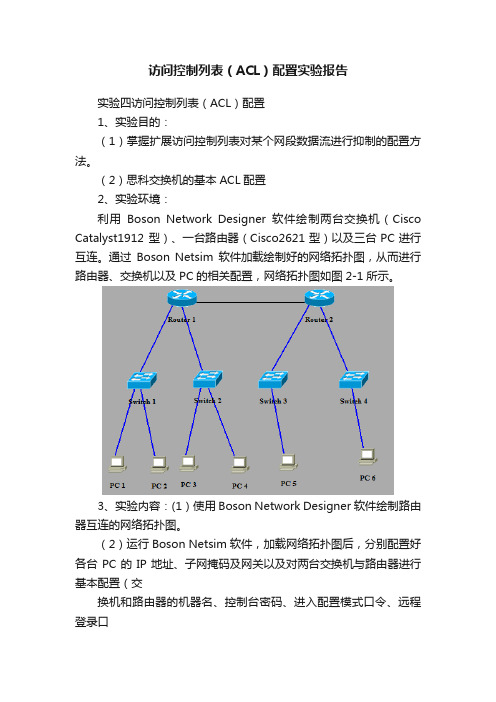

实训名称:标准的ACL配置

实训名称:标准的ACL配置一、实训原理1、ACL二、实训目的1、了解标准的ACL的基本配置三、实训内容通过配置标准的ACL来阻止某一个IP地址的数据流四、实训步骤:1、配交换机2、配置出口路由器3、配置远程路收器3、再配PC机IP地址拓扑图具体步骤:交换机EnConfVlan 2Name jsbExitVlan 3Name xsbExitInt f0/2switchport mode accessswitchport access vlan 2int f0/3switchport mode accessswitchport access vlan 3int f0/1switchport mode trunk配置出口路由器EnConfInt f0/1No shutExitInt f0/1.2 encapsulation dot1Q 2Ip add 192.168.2.254 255.255.255.0 ExitInt f0/1.3encapsulation dot1Q 3Ip add 192.168.3.254 255.255.255.0 ExitInt f0/0Ip add 192.168.1.1 255.255.255.252No shutrouter ripversion 2network 192.168.1.0network 192.168.2.0network 192.168.3.0no auto-summaryaccess-list 1 deny host 192.168.2.1 //配置标准的ACL access-list 1 permit any //允许所有通过int F0/0ip access-group 1 out 应用ACL在接口下配置远程路由器EnConfInt f0/0Ip add 192.168.1.2 255.255.255.252No shutInt f0/1Ip add 12.1.1.1 255.255.255.252No shutExitrouter ripversion 2network 12.0.0.0network 192.168.1.0no auto-summary给PC机配置IP地址PC0:192.168.2.1/24,网关:192.168.2.254 PC1:192.168.3.1/24,网关:192.168.3.254 PC2:12.1.1.2/30,网关:12.1.1.1PC3:192.168.2.2/24. 网关:192.168.2.254五、实训结果1、在PC0下ping PC2 的IP地址1、在PC3下ping PC2 的IP地址。

访问控制列表(acl)实验报告

访问控制列表(acl)实验报告访问控制列表(Access Control Lists,简称ACL)是一种用于控制网络资源访问权限的技术。

通过ACL,网络管理员可以根据需要限制或允许特定用户或用户组对网络资源的访问。

本文将介绍ACL的基本概念、实验过程以及实验结果。

一、ACL的基本概念ACL是一种应用于路由器或交换机等网络设备上的访问控制机制。

它通过在设备上设置规则,控制网络流量的进出。

ACL的规则由访问控制表(Access Control Table)组成,每个规则由一个或多个条件和一个动作组成。

条件可以是源IP地址、目的IP地址、协议类型、端口号等,动作可以是允许通过、阻止或丢弃数据包。

二、实验过程1. 实验环境准备为了进行ACL实验,我们需要准备一台路由器或交换机,并连接一些主机和服务器。

在实验开始之前,需要确保所有设备的网络连接正常,并且已经了解每个设备的IP地址和子网掩码。

2. 创建ACL规则在路由器或交换机上,我们可以通过命令行界面(CLI)或图形用户界面(GUI)来创建ACL规则。

这里以CLI为例,假设我们要限制某个子网内的主机访问外部网络。

首先,我们需要创建一个ACL,并定义允许或阻止的动作。

例如,我们可以创建一个允许外部网络访问的ACL规则,命名为“ACL-OUT”。

然后,我们可以添加条件,比如源IP地址为内部子网的地址范围,目的IP地址为任意外部地址,协议类型为TCP或UDP,端口号为80(HTTP)或443(HTTPS)。

3. 应用ACL规则创建ACL规则后,我们需要将其应用到适当的接口或端口上。

这样,所有经过该接口或端口的数据包都会受到ACL规则的限制。

在路由器或交换机上,我们可以使用“应用ACL”命令将ACL规则应用到指定的接口或端口上。

例如,我们可以将“ACL-OUT”规则应用到连接外部网络的接口上,从而限制内部子网的主机访问外部网络。

4. 测试ACL规则在应用ACL规则后,我们可以进行一些测试来验证ACL的有效性。

实验四ACL实验含详解

实验四ACL 、NAT注:实验报告分别有标准ACL、拓展ACL、静态NAT、动态NAT、PAT 配置五部分。

【实验任务一】标准ACL1.实验目的(1)掌握ACL 设计原则和工作过程(2)掌握定义标准ACL(3)掌握应用ACL(4)掌握标准ACL 调试2.实验内容及要求实验拓扑如图如下:【实现内容】:本实验拒绝PC2 所在网段访问路由器R2,同时只允许主机PC3 访问路由器R2 的TELNET 服务。

整个网络配置EIGRP(或OSPF)保证IP 的连通性。

【实验分析】:补充:标准ACL最简单,是通过使用IP包中的源IP地址进行过滤,表号范围1-99或1300-1999。

配置ACL之前先保证所有网段网络之间能够互通,然后再进行ACL配置。

实现网段互通我采用OSPF路由协议,它是一种开放式最短路径优先协议,顾名思义我们可以通过一些指定配置,如配置链路带宽来干预它的路由路径选择。

根据实验要求,集中在对R2上的访问控制,为保障实验操作简洁性,因此我们可以着手于R2上进行相应配置来实现。

【实验配置】:OSPF配置:(实现网络互通作用)R1:interface Serial0/0/0 //与R2之间相连接的链路串口ip address 192.168.12.1 255.255.255.0 //配置IP地址及掩码clock rate 64000 //串口线时钟端配置时钟频率interface Serial0/0/1ip address 192.168.23.1 255.255.255.0clock rate 64000 //串口线时钟端配置时钟频率router ospf 1 //ospf本地进程号log-adjacency-changes //激活路由协议邻接关系变化日志network 10.1.1.0 0.0.0.255 area 0 //宣告直连网络,骨干网络network 172.16.1.0 0.0.0.255 area 0 //are 0 表骨干区域网络network 192.168.12.0 0.0.0.255 area 0 //采用反掩码方式宣告R2:interface Loopback0 //创建回环接口ip address 2.2.2.2 255.255.255.0 //作为路由器网管IP及路由IDrouter ospf 1 //本地进程号network 192.168.23.0 0.0.0.255 area 0 //宣告直连网络,下同network 192.168.12.0 0.0.0.255 area 0network 2.2.2.0 0.0.0.255 area 0远程管理配置enable password cisco //特权模式密码,还可采用secret配置line vty 0 2 //允许三条线路进行管理access-class 2 in //只允许list 2内的网络访问配置password cisco //telnet密码login //启用,生效R3:router ospf 1network 192.168.23.0 0.0.0.255 area 0network 172.16.3.0 0.0.0.255 area 0 //R3只需宣告两个直连网络标准ACL配置R2:拒绝PC2所在网络远程接入:access-list 1 deny 172.16.1.0 0.0.0.255 //拒绝172.16.1.0网络access-list 1 permit any //除指定网络,其余地址允许access-list 2 permit host 172.16.3.2 //只允许的主机IP地址interface Serial0/0/0 //PC2在s0/0/0方向在端口s0/0/0下配置ip address 192.168.12.2 255.255.255.0 //配置ip地址ip access-group 1 in //在端口指定ACL列表1,方向为”进”【实验测试】拒绝PC2 所在网段访问路由器R2:FastEthernet0 Connection:(default port)IP Address......................: 172.16.1.2PC>ping 2.2.2.2Pinging 2.2.2.2 with 32 bytes of data:Reply from 192.168.12.2: Destination host unreachable.Reply from 192.168.12.2: Destination host unreachable.…PC2在R1路由表健全的情况下进行访问R2也是主机不可达,因此实验是成功的。

访问控制列表(acl)实验报告

访问控制列表(acl)实验报告访问控制列表(ACL)实验报告引言访问控制列表(ACL)是网络安全中常用的一种技术,它可以帮助网络管理员控制用户或者系统对资源的访问权限。

为了更好地了解ACL的工作原理和应用,我们进行了一系列的实验,并撰写了本报告,以总结实验结果并分享我们的经验。

实验目的本次实验的目的是探索ACL的基本概念、配置方法和应用场景,通过实际操作来加深对ACL的理解,并验证ACL在网络安全中的重要性和作用。

实验内容我们首先学习了ACL的基本概念和分类,包括标准ACL和扩展ACL。

接着,我们使用网络模拟软件搭建了一个简单的网络环境,并在路由器上配置了ACL,限制了不同用户对特定资源的访问权限。

我们还进行了一些模拟攻击和防御的实验,比如尝试绕过ACL进行非法访问,以及通过ACL阻止恶意访问。

实验结果通过实验,我们深入了解了ACL的配置方法和工作原理。

我们发现,ACL可以有效地限制用户或系统对网络资源的访问,提高了网络的安全性。

同时,ACL也能够帮助网络管理员更好地管理网络流量和资源利用,提高网络的性能和效率。

实验结论ACL是网络安全中一种重要的访问控制技术,它能够有效地保护网络资源不受未经授权的访问和攻击。

通过本次实验,我们更加深入地了解了ACL的工作原理和应用,认识到ACL在网络安全中的重要性。

我们将继续学习和探索ACL的更多应用场景,并将ACL技术应用到实际的网络安全实践中,保护网络资源的安全和完整性。

总结通过本次实验,我们对ACL有了更深入的了解,并且掌握了ACL的基本配置方法和应用技巧。

我们相信ACL将在未来的网络安全中发挥越来越重要的作用,我们将继续学习和研究ACL技术,为网络安全做出更大的贡献。

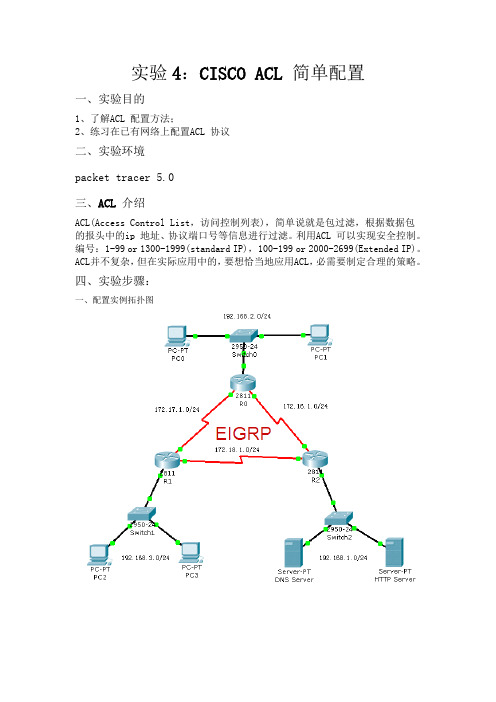

Cisco Packet Tracer实验4:CISCO ACL 简单配置

实验4:CISCO ACL 简单配置一、实验目的1、了解ACL 配置方法;2、练习在已有网络上配置ACL 协议二、实验环境packet tracer 5.0三、ACL 介绍ACL(Access Control List,访问控制列表),简单说就是包过滤,根据数据包的报头中的ip 地址、协议端口号等信息进行过滤。

利用ACL 可以实现安全控制。

编号:1-99 or 1300-1999(standard IP),100-199 or 2000-2699(Extended IP)。

ACL并不复杂,但在实际应用中的,要想恰当地应用ACL,必需要制定合理的策略。

四、实验步骤:一、配置实例拓扑图配置DNS SERVER:配置HTTP SERVER:二、配置三个路由器:以Router0 为例,其它两个路由器相似:Router>Router>enable /进入特权配置模式Router#config t /进入全局配置模式Enter configuration commands, one per line. End with CNTL/Z. Router(config)#hostname yangyu-R0 /修改路由器名称yangyu-R0(config)#enable password yangyu /设置特权密码yangyu-R0(config)#LINE VTY 0 4yangyu-R0(config-line)#password yangyu /设置登陆密码yangyu-R0(config-line)#loginyangyu-R0(config-line)#endyangyu-R0#config tEnter configuration commands, one per line. End with CNTL/Z. yangyu-R0(config)#int fa 0/0 /配置FA0/0 端口yangyu-R0(config-if)#ip add 192.168.2.1 255.255.255.0yangyu-R0(config-if)#no shut /启用该端口yangyu-R0(config-if)#int s 1/0 /配置serial1/0 端口yangyu-R0(config-if)#ip add 172.17.1.1 255.255.255.0yangyu-R0(config-if)# clock rate 64000 /配置串行链路时钟yangyu-R0(config-if)#no shutyangyu-R0(config-if)#exityangyu-R0(config)#interface Serial1/1yangyu-R0(config-if)#ip address 172.16.1.1 255.255.255.0 yangyu-R0(config-if)#clock rate 64000yangyu-R0(config-if)#no shutdownyangyu-R0(config-if)#exyangyu-R0(config)#router eigrp 24 /启用EIGRP 协议,区域号为24 yangyu-R0(config-router)#network 192.168.2.0 /发布邻接网络yangyu-R0(config-router)#network 172.16.0.0yangyu-R0(config-router)#network 172.17.0.0yangyu-R0(config-router)#auto-summary /启用自动汇总yangyu-R0(config-router)#exR1,R2 的配置信息:R1:yangyu-R1#show ruyangyu-R1#show running-configBuilding configuration...Current configuration : 738 bytes!version 12.4no service password-encryption!hostname yangyu-R1!!enable password yangyu!!!!ip ssh version 1!!interface FastEthernet0/0ip address 192.168.3.1 255.255.255.0duplex autospeed auto!interface FastEthernet0/1no ip addressduplex autospeed autoshutdown!interface Serial1/0ip address 172.17.1.2 255.255.255.0 !interface Serial1/1ip address 172.18.1.1 255.255.255.0 clock rate 64000!interface Serial1/2no ip addressshutdown!interface Serial1/3no ip addressshutdown!interface Vlan1no ip addressshutdown!router eigrp 24network 192.168.3.0network 172.17.0.0network 172.18.0.0auto-summary!ip classless!!!!!line con 0line vty 0 4password yangyulogin!!EndR2:yangyu-R2#show runnBuilding configuration...Current configuration : 720 bytes!version 12.4no service password-encryption!hostname yangyu-R2!!enable password yangyu!!!!ip ssh version 1!!interface FastEthernet0/0ip address 192.168.1.1 255.255.255.0 duplex autospeed auto!interface FastEthernet0/1no ip addressduplex autospeed autoshutdown!interface Serial1/0ip address 172.18.1.2 255.255.255.0 !interface Serial1/1ip address 172.16.1.2 255.255.255.0 !interface Serial1/2no ip addressshutdown!interface Serial1/3no ip addressshutdown!interface Vlan1no ip addressshutdown!router eigrp 24network 192.168.1.0network 172.16.0.0network 172.18.0.0auto-summary!ip classless!!!!!line con 0line vty 0 4password yangyulogin!!end三、配置简单的ACL1、配置ACL 限制远程登录(telnet)到路由器的主机yangyu-R0#config tEnter configuration commands, one per line. End with CNTL/Z.yangyu-R0(config)#access-list 1 permit host 192.168.2.2 /路由器yangyu-R0只允许192.168.2.2 远程登录(telnet)yangyu-R0(config)#line vty 0 4yangyu-R0(config-line)#access-class 1 inyangyu-R0(config-line)#其它两个路由器也可依照上文配置。

访问控制列表acl实验报告

访问控制列表acl实验报告访问控制列表(ACL)实验报告引言在计算机网络中,访问控制列表(ACL)是一种用于控制网络资源访问权限的重要技术。

通过ACL,网络管理员可以限制特定用户或设备对网络资源的访问,从而提高网络安全性和管理效率。

为了深入了解ACL的工作原理和应用场景,我们进行了一系列的ACL实验,并撰写了本实验报告。

实验目的本次实验旨在通过搭建网络环境和配置ACL规则,探究ACL在网络安全管理中的作用和应用。

实验环境我们搭建了一个简单的局域网环境,包括一台路由器和多台主机。

路由器上运行着一个基于ACL的访问控制系统,可以对主机之间的通信进行控制。

实验步骤1. 配置ACL规则:我们首先在路由器上配置了一系列ACL规则,包括允许或拒绝特定主机的访问请求,以及限制特定协议或端口的通信。

2. 实施ACL控制:接下来,我们模拟了不同的网络访问场景,例如试图访问被ACL规则拒绝的资源、尝试使用被ACL规则限制的协议进行通信等,以验证ACL规则的有效性和准确性。

3. 分析实验结果:通过观察实验过程中的网络通信情况和ACL规则的生效情况,我们对ACL的工作原理和应用进行了深入分析和总结。

实验结果在实验过程中,我们发现ACL可以有效地限制不同主机之间的通信,保护网络资源的安全。

通过合理配置ACL规则,我们可以实现对特定用户或设备的访问控制,从而提高网络的安全性和管理效率。

结论ACL作为一种重要的网络安全技术,在实验中展现出了其强大的功能和应用价值。

通过本次实验,我们更加深入地了解了ACL的工作原理和应用场景,为今后的网络安全管理工作提供了重要的参考和借鉴。

ACL将继续在网络安全领域发挥重要作用,我们也将继续深入研究和应用ACL技术,为网络安全做出更大的贡献。

实验40 标准ACL

实验四十标准ACL一、实验目的1):本实验的目的是通过配置标准ACL和单臂路由,,让我们对标准ACL和单臂路由的工作原理有更深的认识。

从而掌握它们并应用它们。

二、实验要求:1):知道什么是ACL和相关内容2): 知道如何配置标准ACL和单臂路由三、实验内容:1、通过配置标准ACL和单臂路由,来研究标准的ACL是如何来控制地址流量和协议流量。

四、实验步聚实验拓朴如图要完成三个任务:1.允许PC1访问R22.拒绝PC1外的1.1.1.0网络访问R23.允许其他流量访问R21).SW的配置a.在交换机上创建VLAN10 和VLAN 20SW#vlan dataSW(vlan)#vlan 10SW(vlan )#vlan 20b.把端口加入相应的VLAN中SW(config)#int fa0/1SW(config-if)#switch mode accessSW(config-if)#switch access vlan 10SW(config)#int fa0/2SW(config-if )#switch mode accessSW(config-if)#switch access vlan 20c.把SW的F0/0的trunk启用SW(config)#int fa0/0SW(config-if)#switch mode trunk2). R1的配置R1(config)#int s1/0R1(config-if)#ip add 192.168.2.1 255.255.255.0R1(config-if)#clock rate 64000R1(config-if)#no shR1(config)#int fa0/0R1(config-if)#no shR1(config-if)#int fa0/0.1R1(config-subif)#encap dot1Q 10R1(config-subif)#ip add 1.1.1.1 255.255.255.0R1(config-subif)#no shR1(config-if)#int fa0/0.2R1(config-subif)#encap dot1Q 20R1(config-subif)#ip add 2.2.2.1 255.255.255.0R1(config-subif)#no shR1(config)#ip route ip 0.0.0.0 0.0.0.0 192.168.2.2 //宣告路由信息2). R2的配置R2(config)#int s1/0R2(config-if)#ip add 192.168.2.2 255.255.255.0R2(config-if)#no shR2(config)#int f0/0R2(config-if)#ip add 192.168.3.1 255.255.255.0R2(config-if)#no shR2(config)#ip route ip 0.0.0.0 0.0.0.0 192.168.2.1 //宣告路由信息3).配置PC的IP地址PC1:1.1.1.2/24PC2: 2.2.2.2/24PC3: 192.168.3.2/244).现在我们来测试连通性可以看出在没有配置ACL之前它们是可以相互PING通的。

网络工程实验四_配置实现ACL

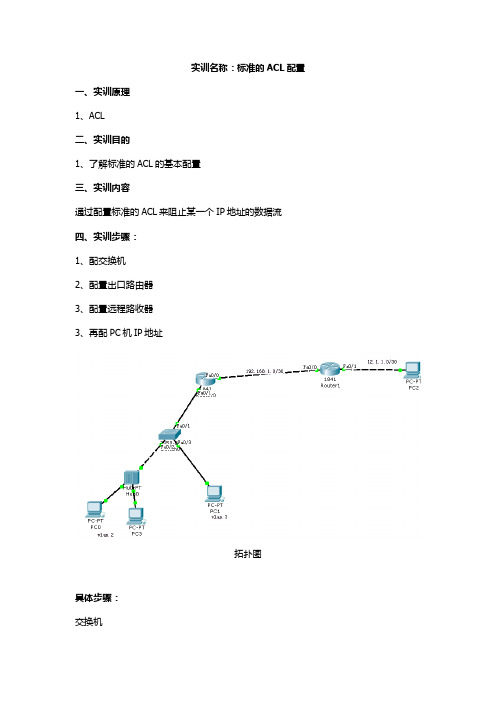

网络工程实验四—配置实现ACL专业:计算机科学与技术专业姓名:学号:目录一、实验环境 (2)二、实验目的 (2)三、实验内容 (2)四、实验步骤 (3)Step1 (3)Step2 (3)Step3 (3)Step4 (4)Step5 (5)Step6 (5)Step7 (6)Step8 (6)Step9 (7)Step10 (7)Step11 (7)Step12 (7)Step13 (7)Step14 (7)Step15 (7)Step16 (8)Step17 (8)Step18 (9)Step19 (9)Step20 (10)Step21 (17)Step22 (18)Step23 (19)Step24 (27)Step25 (28)Step26 (28)Step27 (30)Step28 (32)Step29 (32)Step30 (32)Step31 (33)Step32 (33)Step33 (34)Step35 (38)Step36 (38)Step37 (38)Step38 (39)Step39: (41)五、实验结论 (41)六、课后思考题 (41)一、实验环境1.每人一机,安装并配置Cisco Packet Tracer V5.00模拟配置工具;2.在Cisco Packet Tracer V5.00模拟配置器中通过添加和连接设备构建出本实验的相应拓扑;本实验的网络拓扑示意图如下:图1.1 实验网络拓扑图二、实验目的1.熟练掌握2种访问控制列表的配置实现技术,特别掌握扩展ACL的配置方法;2.掌握使用show access-list、show access-lists、show ip interface[接口名]等命令对路由器ACL列表是否创建及其内容的各种查看与跟踪方法;3.能按要求利用Cisco Packet Tracer V5.00模拟配置工具绘制出本实验的网络拓扑图,并能实现拓扑的物理连接;4.熟悉2种ACL的配置方法及其基本操作步骤,掌握在存根网络中利用ACL将路由器配置为包过滤的防火墙的方法。

ACl组网测试实验技术文档

ACl组网测试实验组网一:ACL流量访问控制1.拓朴:2.Ip地址分配表:3.实验组网需求:实现192.168.1.192-192.168.1.255不能访问192.168.2.128-192.168.2.2554.配置步骤:在RT1上的E3/1口的入方向使用标准ACl实现(方法一)RT1(config)#access-list 2 deny 192.168.1.192 0.0.0.63//创建access-list 2,拒绝 192.168.1.192—192.168.1.255的流量RT1(config)#access-list 2 permit 192.168.1.0 0.0.0.255//允许192.168.1.0/24的流量通过RT1(config)#interface e3/1RT1(config-if)#ip access-group 2 in //将access-list 2 应用在接口E3/1的入方向在RT1的E3/1口的入方向使用扩展ACL实现(方法二)RT1(config)#access-list 101 deny ip 192.168.1.192 0.0.0.63 192.168.2.128 0.0.0.127//创建access-list 101,拒绝 192.168.1.192—192.168.1.255访问192.168.2.128—192.168.2.255 RT1(config)#access-list 101 permit ip any any //允许其它主机之间的访问RT1(config)#interface e3/1RT1(config-if)#ip access-group 101 in //将access-list 101应用在接口E3/1的入方向在RT1上的E3/2的入方向使用标准ACl实现(方法三)RT1(config)#access-list 4 deny 192.168.1.192 0.0.0.63//创建access-list 4,拒绝 192.168.1.192—192.168.1.255的流量通过RT1(config)#access-list 4 permit any //允许任何网段的流量通过RT1(config)#interface ethernet 3/2RT1(config-if)#ip access-group 4 out //将access-list 4 应用在接口E3/2的出方向在RT1的E3/2口的入方向使用扩展ACL实现(方法四)RT1(config)# access-list 102 deny ip 192.168.1.192 0.0.0.63 192.168.2.128 0.0.0.127//创建access-list 102,拒绝 192.168.1.192—192.168.1.255访问192.168.2.128—192.168.2.255RT1(config)#access-list 102 permit ip any any//允许其它主机之间的访问RT1(config)#interface ethernet 3/2RT1(config-if)#ip access-group 102 out //将access-list 102 应用在接口E3/2的出方向实验总结组网二:ACL设备访问控制1.拓朴:2.Ip地址分配表:3.实现组网需求:实现只有192.168.3.0/24网段能够Telnet到RT1RT1(config)#access-list 1 permit 192.168.3.0 0.0.0.255//允许192.168.3.0/24的流量通过RT1(config)#line vty 0 4 //进入vty接口模式RT1(config-line)#access-class 1 in //应用acl组网三:放通路由协议数据包1.拓朴:2.Ip地址分配表3.实现组网需求实现192.168.3.0/24 网段只能被192.168.1.0/24网段访问4.配置步骤:PC1(RT5)上的配置RT5(config)#interface e3/1RT5(config-if)#ip address 192.168.1.100 255.255.255.0RT5(config-if)#no shutdownRT5(config)#ip route 0.0.0.0 0.0.0.0 192.168.1.1RT1上的配置RT1(config)#interface loopback 0RT1(config-if)#ip address 192.168.0.1 255.255.255.255RT1(config)#interface e3/0RT1(config-if)#ip address 192.168.0.5 255.255.255.252RT1(config-if)#no shutdownRT1(config)#interface e3/1RT1(config-if)#ip address 192.168.1.1 255.255.255.0RT1(config-if)#no shutdownRT1(config)#interface e3/2RT1(config-if)#ip address 192.168.2.1 255.255.255.0RT1(config-if)#no shutdownRT1(config)#router ospf 1RT1(config-router)#router-id 192.168.0.1RT1(config-router)#network 192.168.0.4 0.0.0.3 area 0RT1(config-router)#network 192.168.1.0 0.0.0.255 area 0RT1(config-router)#network 192.168.2.0 0.0.0.255 area 0RT1(config-router)#passive-interface e1/0RT3上的配置RT3(config)#interface loopback 0RT3(config-if)#ip address 192.168.0.2 255.255.255.255RT3(config)#interface e3/0RT3(config-if)#ip address 192.168.0.6 255.255.255.252RT3(config-if)#no shutdownRT3(config)#interface e3/3RT3(config-if)#ip address 192.168.3.1 255.255.255.0RT3(config-if)#no shutdownRT3(config)#router ospf 1RT3(config-router)#router-id 192.168.0.2RT3(config-router)#network 192.168.0.4 0.0.0.3 area 0RT3(config-router)#network 192.168.3.1 0.0.0.255 area 0RT3(config-router)#passive-interface e3/3ACL配置:在RT3的E3/0口的入方向使用命名的扩展ACl实现(方法一)RT3(config)#ip access-list extended aa //新建一个命名为aa的AClRT3(config-ext-nacl)#permit ospf any any //允许OSPF协议有关的流量放通RT3(config-ext-nacl)#permit ip 192.168.1.0 0.0.0.255 192.168.3.0 0.0.0.255//只允许192.168.1.0/24的网段访问192.168.3.0/24的流量通过RT3(config)#interface e3/0RT3(config-if)#ip access-group aa in //应用在E3/0的In方向在RT3的E3/0口的入方向使用命名的扩展ACl实现(方法二):RT3(config)#ip access-list extended aa //新建一个命名为flow1的AClRT3(config-ext-nacl)#permit ip 192.168.1.00.0.0.255 192.168.3.0 0.0.0.255//只允许192.168.1.0/24的网段访问192.168.3.0/24的流量通过RT3(config)#interface e3/0在RT3的E3/3口的出方向使用命名的扩展ACl实现(方法三):RT3(config)#ip access-list extended aa//新建一个命名为aa的AClRT3(config-ext-nacl)#permit ip 192.168.1.00.0.0.255 192.168.3.0 0.0.0.255//只允许192.168.1.0/24的网段访问192.168.3.0/24的流量通过RT3(config-ext-nacl)#exitRT3(config)#interface e3/3RT3(config-if)#ip access-group aa out//应用在E3/3的out方向实验总结:部署ACl时要考虑协议数据流量访问需求最好在末端网段或网络边界实现,骨干链路尽量不要部署。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

实验四ACL 、NAT注:实验报告分别有标准ACL、拓展ACL、静态NAT、动态NAT、PAT 配置五部分。

【实验任务一】标准ACL1.实验目的(1)掌握ACL 设计原则和工作过程(2)掌握定义标准ACL(3)掌握应用ACL(4)掌握标准ACL 调试2.实验内容及要求实验拓扑如图如下:【实现内容】:本实验拒绝PC2 所在网段访问路由器R2,同时只允许主机PC3 访问路由器R2 的TELNET 服务。

整个网络配置EIGRP(或OSPF)保证IP 的连通性。

【实验分析】:补充:标准ACL最简单,是通过使用IP包中的源IP地址进行过滤,表号范围1-99或1300-1999。

配置ACL之前先保证所有网段网络之间能够互通,然后再进行ACL配置。

实现网段互通我采用OSPF路由协议,它是一种开放式最短路径优先协议,顾名思义我们可以通过一些指定配置,如配置链路带宽来干预它的路由路径选择。

根据实验要求,集中在对R2上的访问控制,为保障实验操作简洁性,因此我们可以着手于R2上进行相应配置来实现。

【实验配置】:OSPF配置:(实现网络互通作用)R1:interface Serial0/0/0 //与R2之间相连接的链路串口ip address 192.168.12.1 255.255.255.0 //配置IP地址及掩码clock rate 64000 //串口线时钟端配置时钟频率interface Serial0/0/1ip address 192.168.23.1 255.255.255.0clock rate 64000 //串口线时钟端配置时钟频率router ospf 1 //ospf本地进程号log-adjacency-changes //激活路由协议邻接关系变化日志network 10.1.1.0 0.0.0.255 area 0 //宣告直连网络,骨干网络network 172.16.1.0 0.0.0.255 area 0 //are 0 表骨干区域网络network 192.168.12.0 0.0.0.255 area 0 //采用反掩码方式宣告R2:interface Loopback0 //创建回环接口ip address 2.2.2.2 255.255.255.0 //作为路由器网管IP及路由IDrouter ospf 1 //本地进程号network 192.168.23.0 0.0.0.255 area 0 //宣告直连网络,下同network 192.168.12.0 0.0.0.255 area 0network 2.2.2.0 0.0.0.255 area 0远程管理配置enable password cisco //特权模式密码,还可采用secret配置line vty 0 2 //允许三条线路进行管理access-class 2 in //只允许list 2内的网络访问配置password cisco //telnet密码login //启用,生效R3:router ospf 1network 192.168.23.0 0.0.0.255 area 0network 172.16.3.0 0.0.0.255 area 0 //R3只需宣告两个直连网络标准ACL配置R2:拒绝PC2所在网络远程接入:access-list 1 deny 172.16.1.0 0.0.0.255 //拒绝172.16.1.0网络access-list 1 permit any //除指定网络,其余地址允许access-list 2 permit host 172.16.3.2 //只允许的主机IP地址interface Serial0/0/0 //PC2在s0/0/0方向在端口s0/0/0下配置ip address 192.168.12.2 255.255.255.0 //配置ip地址ip access-group 1 in //在端口指定ACL列表1,方向为”进”【实验测试】拒绝PC2 所在网段访问路由器R2:FastEthernet0 Connection:(default port)IP Address......................: 172.16.1.2PC>ping 2.2.2.2Pinging 2.2.2.2 with 32 bytes of data:Reply from 192.168.12.2: Destination host unreachable.Reply from 192.168.12.2: Destination host unreachable.…PC2在R1路由表健全的情况下进行访问R2也是主机不可达,因此实验是成功的。

只允许主机PC3 访问路由器R2的TELNET:在PC1下尝试对R2进行Telnet:PC>telnet 2.2.2.2Trying 2.2.2.2 ...Open[Connection to 2.2.2.2 closed by foreign host] //连接被远端关闭PC3对R2尝试Telnet:PC>telnet 2.2.2.2Trying 2.2.2.2 ...OpenUser Access VerificationPassword:R2>enPassword:R2#结果是成功的,也就是只有指定IP才能对R2进行远程访问,其余网络或者IP 访问都将会被拒绝。

【实验任务二】扩展ACL1.实验目的(1)掌握定义扩展ACL(2)掌握应用扩展ACL(3)掌握扩展ACL 调试2. 实验内容及要求实验拓扑图同实验ACL标准配置实验。

【实现内容】:本实验要求只允许PC2 所在网段的主机访问路由器R2 的WWW 和TELNET 服务,并拒绝PC3 所在网段PING 路由器R2。

删除实验1 中定义的ACL,保留EIGRP(或OSPF)的配置。

【实验分析】:1、先实现网络之间能够互通,这里与标准ACL实验的ospf配置一致不再赘述。

2、只允许PC2网段访问R2,需要在R1配置允许PC2网段访问R2(端口和路由ID)访问的ACL规则列表,并在客户端出口端(客户端网关接口)做出限制。

R3做出拒绝PC3所在网段访问R2(端口和路由ID)icmp协议PING请求。

【实验配置】:R1:R1(config)#access-list 100 permit tcp 172.16.1.0 0.0.0.255 host 2.2.2.2 eq wwwR1(config)#access-list 100 permit tcp 172.16.1.0 0.0.0.255 host 192.168.12.2 eq www R1(config)#access-list 100 permit tcp 172.16.1.0 0.0.0.255 host 192.168.23.1 eq www R1(config)#access-list 100 permit tcp 172.16.1.0 0.0.0.255 host 2.2.2.2 eq telnetR1(config)#access-list 100 permit tcp 172.16.1.0 0.0.0.255 host 192.168.12.2 eq telne tR1(config)#access-list 100 permit tcp 172.16.1.0 0.0.0.255 host 192.168.23.1 eq telne tR1(config)#interface f0/0R1(config-if)#ip access-group 100 in //在出口处应用ACL规则R1配置允许PC2网段访问R2(端口和路由ID)访问的ACL规则列表R3:R3(config)#access-list 101 deny icmp 172.16.3.0 0.0.0.255 host 2.2.2.2R3(config)#access-list 101 deny icmp 172.16.3.0 0.0.0.255 host 192.168.12.2R3(config)#access-list 101 deny icmp 172.16.3.0 0.0.0.255 host 192.168.23.1R3(config)#access-list 101 permit ip any anyR3(config)#access-list 101 permit ip any anyR3(config)#interface fastEthernet 0/0R3(config-if)#ip access-group 101 in //靠近PC3端口进行ACL配置的应用【实验测试】只允许PC2 所在网段的主机访问路由器R2 的WWW 和TELNET 服务PC2 Telnet route 2PC>telnet 2.2.2.2Trying 2.2.2.2 ...OpenUser Access VerificationPassword:PC1 Telnet route 2PC>telnet 2.2.2.2Trying 2.2.2.2 ...//版本原因WEB服务无法测试,但实现思想基本一致//拒绝PC3 所在网段PING 路由器R2R3的路由表R3#show ip routeGateway of last resort is not set2.0.0.0/32 is subnetted, 1 subnetsO 2.2.2.2 [110/65] via 192.168.23.1, 01:18:54, Serial0/0/1 //转发路径是存在的PC>ping 2.2.2.2Pinging 2.2.2.2 with 32 bytes of data:Reply from 172.16.3.1: Destination host unreachable.Reply from 172.16.3.1: Destination host unreachable.…显示主机不可达。

【实验任务三】静态NAT 配置1.实验目的(1)掌握静态NAT 的特征(2)掌握静态NAT 基本配置和调试2.实验内容及要求实验拓扑图:【实现内容】:配置路由器R1 提供NAT 服务,要求采用静态NA T方法。

【实验分析】:NAT在现实生活中非常的常见,甚至连无线路由器中都默认有转换的功能。

也是短时间能节约公网IP的有效措施。

只需出口端路由器接口做出配置即可实现NAT地址转换技术。

主要的思想是创建地址池,地址池中为公网IP,因为只有公网地址才能在外部网络正常使用。