硬盘安装渗透工具KaliLinux

kail用法

Kali Linux(也称为Kali Linux Kali Linux)是一种基于Debian的Linux发行版,专为数字取证和渗透测试而设计。

以下是Kali Linux的一些基本用法:安装Kali Linux:你可以从Kali Linux官方网站下载ISO镜像文件,然后使用适当的工具(如Unetbootin或Rufus)将其写入USB驱动器或安装到虚拟机中。

启动Kali Linux:将Kali Linux启动盘插入计算机,并从启动菜单中选择Kali Linux。

更新系统:在终端中运行以下命令以更新系统:sqlsudo apt updatesudo apt upgrade安装软件包:你可以使用apt-get命令安装其他软件包。

例如,要安装Metasploit,可以运行以下命令:sudo apt-get install metasploit运行Metasploit:在终端中输入以下命令以启动Metasploit:cssmsfconsole搜索漏洞:你可以使用Metasploit的search命令搜索特定的漏洞。

例如,要搜索名为“CVE-2019-16759”的漏洞,可以运行以下命令:sqlsearch CVE-2019-16759扫描目标:你可以使用Metasploit的scanner模块来扫描目标。

例如,要扫描目标IP地址为192.168.1.1的主机,可以运行以下命令:cssuse scanner/ssh/ssh_versionset RHOSTS 192.168.1.1run这只是Kali Linux的一些基本用法。

Kali Linux还包含许多其他工具和功能,可用于进行各种渗透测试和数字取证操作。

kali linux 使用手册

kali linux 使用手册Kali Linux是一款基于Debian的Linux发行版,主要用于网络安全和渗透测试。

它提供了丰富的工具和资源,帮助安全专业人员评估和增强系统的安全性。

下面是关于Kali Linux使用的一些重要方面的手册。

1. 安装和配置:首先,你需要下载Kali Linux的安装镜像文件,并创建一个可启动的安装介质(如USB闪存驱动器)。

启动计算机并选择从安装介质启动。

按照屏幕上的指示进行安装,包括选择安装类型、分区、设置用户名和密码等。

完成安装后,你可以进行基本的系统配置,如更新软件源、配置网络等。

2. 基本操作:学习基本的Linux命令和操作,如文件和目录管理、用户管理、权限管理等。

熟悉Kali Linux的桌面环境(通常是GNOME),包括应用程序菜单、任务栏、系统设置等。

3. Kali Linux工具:掌握Kali Linux提供的各种安全工具和资源,如Metasploit、Nmap、Wireshark、Aircrack-ng等。

学习这些工具的使用方法、命令参数和常见用例,以及如何解读和分析它们的输出结果。

4. 渗透测试:学习渗透测试的基本概念和方法,包括信息收集、漏洞扫描、漏洞利用、密码破解等。

熟悉渗透测试中常用的技术和工具,如社会工程学、密码学、网络嗅探等。

5. 安全研究和学习资源:利用Kali Linux提供的安全研究和学习资源,如在线文档、论坛、博客等。

参与Kali Linux社区,与其他安全专业人员交流经验和知识。

6. 系统维护和更新:定期更新Kali Linux的软件包和工具,以获取最新的安全补丁和功能改进。

配置防火墙、安全策略和日志记录,保护系统免受攻击。

备份重要数据和配置文件,以防止数据丢失或系统崩溃。

总结起来,Kali Linux使用手册涵盖了安装和配置、基本操作、Kali Linux工具、渗透测试、安全研究和学习资源以及系统维护和更新等方面的内容。

kali linux使用教程

kali linux使用教程Kali Linux是一款基于Debian的安全测试和渗透测试发行版,旨在为安全专业人员提供强大的工具和资源。

本教程将向你介绍如何使用Kali Linux,以及其中几个最常用的工具。

首先,我们需要安装Kali Linux。

你可以从官方网站下载Kali Linux的ISO文件,并将其烧录到一个可启动的USB驱动器或DVD中。

然后,将计算机设置为从USB驱动器或DVD启动,并按照屏幕上的指示进行安装。

安装完成后,你将会看到一个登录界面。

使用你在安装过程中设置的用户名和密码登录到系统中。

一旦登录成功,你将会看到桌面环境。

首先,我们来介绍一下Kali Linux中最常用的工具之一——Metasploit。

Metasploit是一款用于渗透测试的强大工具,它包含了许多漏洞利用模块和扫描程序。

打开终端,并输入“msfconsole”命令来启动Metasploit。

在Metasploit中,你可以使用各种命令来搜索漏洞、选择模块、设置参数并执行攻击。

你可以使用“search”命令来搜索特定的漏洞利用模块,使用“use”命令来选择一个模块,使用“set”命令来设置模块的参数,最后使用“exploit”命令来执行攻击。

接下来,我们来介绍一下Wireshark。

Wireshark是一个网络协议分析工具,可以用于捕获和分析网络数据包。

打开终端,并输入“wireshark”命令来启动Wireshark。

在Wireshark中,你可以选择一个网络接口进行数据包捕获。

点击“开始”按钮来启动捕获过程。

一旦开始捕获,Wireshark 将显示所有经过被选择网络接口的数据包,并提供详细的信息和过滤选项。

另一个常用的工具是Nmap。

Nmap是一款用于网络扫描和主机发现的工具。

打开终端,并输入“nmap”命令来执行Nmap。

使用Nmap时,你可以指定要扫描的IP地址范围,并选择要执行的扫描类型。

一旦扫描完成,Nmap将会显示目标主机的开放端口和其他相关信息。

KaliLinux渗透测试入门

KaliLinux渗透测试入门第一章:渗透测试概述在网络安全领域中,渗透测试(Penetration Testing)是一种通过模拟黑客攻击的手段来评估系统和网络的安全性的活动。

Kali Linux是一种专注于渗透测试的操作系统,为渗透测试人员提供了广泛的工具和资源。

本章将介绍渗透测试的基本概念、流程和Kali Linux的重要性。

第二章:Kali Linux基础知识Kali Linux是基于Debian的Linux发行版,它内置了许多用于渗透测试和漏洞利用的工具。

本章将介绍Kali Linux的基础知识,包括安装、配置和常见的命令行操作。

第三章:信息收集在进行渗透测试之前,渗透测试人员首先需要收集目标系统和网络的信息。

本章将介绍Kali Linux中用于信息收集的工具和技术,如端口扫描、漏洞扫描、网络嗅探等。

第四章:漏洞利用漏洞利用是渗透测试的重要一步,通过利用系统和应用程序中的漏洞,攻击者可以获取敏感信息或控制目标系统。

本章将介绍Kali Linux中的漏洞利用工具和技术,如Metasploit框架、SQL注入、远程代码执行等。

第五章:密码破解密码是系统和应用程序的重要保护措施,但是弱密码会给黑客提供入口。

本章将介绍Kali Linux中用于密码破解的工具和技术,如暴力破解、字典攻击、脆弱密码挖掘等。

第六章:无线网络渗透无线网络是现代网络环境中常见的一种网络连接方式,但也容易受到黑客攻击。

本章将介绍Kali Linux中用于无线网络渗透的工具和技术,如WiFi密码破解、无线网络嗅探、中间人攻击等。

第七章:社交工程社交工程是一种通过欺骗和操纵人的心理来获取机密信息的攻击方式。

本章将介绍Kali Linux中的社交工程工具和技术,如钓鱼攻击、恶意邮件、恶意链接等。

第八章:综合渗透测试示例本章将通过一个综合的渗透测试示例来展示Kali Linux的使用和渗透测试的流程。

从信息收集到漏洞利用再到权限提升,读者将能够了解整个渗透测试的过程。

kali用法

kali用法

Kali Linux是一款面向渗透测试和安全研究的Linux发行版,它包含了大量专为进行渗透测试、安全研究和数据恢复而设计的工具。

使用Kali Linux,需要先下载并安装它。

可以在Kali Linux官方网站上下载安装包,然后使用光盘、USB闪存驱动器或虚拟机安装。

安装后,您可以使用Kali Linux的图形化界面或命令行界面来使用它。

在图形化界面中,可以使用应用程序菜单或桌面图标来启动工具。

在命令行界面中,可以使用命令来启动工具。

例如,要使用Nmap扫描网络,可以在命

令行界面中输入“nmap”命令,然后根据提示输入所需的选项和参数。

Kali Linux提供了许多渗透测试和安全审计的工具,包括Nmap、Wireshark、Metasploit等。

这些工具可以帮助您检测和利用系统中的漏洞,或者用于进行网络流量分析、密码破解等安全测试。

在使用Kali Linux时,需要遵守法律法规和道德规范,不得用于非法入侵、窃取数据等行为。

同时,也需要注意保护自己的隐私和安全,避免被他人利用或攻击。

kali用法 -回复

kali用法-回复Kali用法Kali Linux是一个基于Debian的Linux发行版,被广泛应用于渗透测试和网络安全领域。

它集成了大量的渗透测试工具和资源,为安全专业人员提供了一个灵活且强大的平台。

在本文中,我们将详细介绍Kali Linux的用法,并逐步解释如何使用它进行渗透测试和网络安全。

第一步:安装Kali Linux要使用Kali Linux,首先需要将其安装在计算机上。

Kali Linux可作为独立的操作系统安装,也可以通过虚拟机来使用。

虚拟机是一个在主机操作系统上运行的虚拟计算机,在其中可以安装和运行Kali Linux。

要安装Kali Linux作为独立操作系统,您需要先下载Kali Linux的镜像文件,然后将其写入到USB闪存驱动器或DVD上。

之后,您可以将USB 驱动器或DVD插入计算机并从中启动。

按照屏幕上的提示进行安装。

注意,在安装过程中,您将需要选择硬盘上的分区和配置网络设置。

如果您选择使用虚拟机,则需要先下载和安装一款虚拟机软件,如VMware Workstation或VirtualBox。

安装虚拟机软件后,您可以创建一个新的虚拟机,并将Kali Linux的ISO镜像文件作为虚拟机的操作系统安装介质进行安装。

第二步:探索Kali Linux界面一旦Kali Linux安装完成,您将被引导到登录界面。

使用您在安装过程中设置的用户名和密码进行登录。

成功登录后,您将看到Kali Linux的桌面环境。

Kali Linux的界面类似于其他Linux发行版,如Ubuntu等。

它具有一个应用程序启动器,您可以从中访问各种工具和应用程序。

您还可以在桌面上放置常用的应用程序和文件夹的快捷方式,以方便快速访问。

第三步:使用渗透测试工具Kali Linux集成了许多渗透测试工具,这些工具可以帮助您评估和测试网络的安全性。

下面是一些常用的Kali Linux渗透测试工具的简要介绍。

kali linux里的burp suite的用法

Burp Suite是一款用于Web应用程序渗透测试的强大工具,它允许安全专业人员评估Web 应用程序的安全性。

在Kali Linux中使用Burp Suite通常包括以下步骤:步骤1:安装Burp Suite如果你还没有在Kali Linux中安装Burp Suite,你可以通过以下步骤进行安装:sudo apt updatesudo apt install burpsuite步骤2:启动Burp Suite在终端中运行以下命令启动Burp Suite:burpsuite步骤3:配置代理打开Burp Suite后,进入"Proxy" 选项卡。

在"Proxy" 选项卡中,确保"Intercept is On" 处于启用状态。

步骤4:配置浏览器代理打开你的Web浏览器,进入设置或选项。

配置浏览器使用Burp Suite作为代理。

默认Burp Suite的代理监听地址是127.0.0.1,端口是8080。

步骤5:捕获请求在Burp Suite的"Proxy" 选项卡下,查看通过代理的HTTP请求。

如果"Intercept" 处于启用状态,Burp Suite将拦截请求,你可以选择是否修改请求后再发送到服务器。

步骤6:使用Intruder、Repeater等功能Burp Suite提供了多个功能,用于进一步分析和测试Web应用程序。

以下是一些常见功能:Intruder:用于执行自动化攻击,例如暴力破解和参数爆破攻击。

Repeater:允许你对单个请求进行手动修改和重新发送,用于测试特定的请求和响应。

Scanner:用于自动扫描Web应用程序中的漏洞。

Sequencer:用于分析随机数生成器的质量,通常用于破解会话令牌。

步骤7:保存和分析结果在进行渗透测试时,确保记录所有的请求和响应,以及Burp Suite工具生成的任何报告。

学习使用KaliLinux进行网络渗透测试

学习使用KaliLinux进行网络渗透测试Kali Linux是一款广泛使用的操作系统,特别适用于网络渗透测试。

它集成了各种渗透测试工具,提供了一个功能强大且灵活的平台,用于评估网络的安全性。

本文将介绍学习使用Kali Linux 进行网络渗透测试的步骤,并分为以下几个章节详细讨论。

第一章:Kali Linux简介- 介绍Kali Linux的背景和发展,以及为什么选择使用它进行渗透测试。

- 解释Kali Linux的特点和功能,如预装的渗透测试工具和易于使用的界面。

第二章:安装Kali Linux- 介绍Kali Linux的安装过程,包括下载Kali Linux ISO镜像和创建启动盘。

- 指导读者在虚拟机或实际硬件上安装Kali Linux。

- 提供一些建议和技巧,帮助读者避免常见的安装问题。

第三章:Kali Linux基础知识- 介绍Kali Linux的基本命令和操作,例如文件管理、软件包管理和网络配置。

- 解释如何使用终端窗口和命令行工具来执行基本任务,如创建目录、复制文件和安装软件包。

第四章:网络渗透测试案例- 提供一个实际的网络渗透测试案例,并指导读者如何使用Kali Linux工具来执行测试。

- 包括信息收集、漏洞扫描、远程攻击和渗透测试报告的生成。

- 强调案例中使用的每个工具的功能和用途。

第五章:网络渗透测试实用技巧- 分享一些实用技巧和技术,帮助读者更有效地使用Kali Linux进行网络渗透测试。

- 包括如何扫描和发现隐藏服务、如何使用社会工程学和钓鱼攻击来获取访问权限,以及如何保护自己免受检测和追踪。

第六章:Kali Linux社区和资源- 介绍Kali Linux官方网站和社区资源,如论坛、博客和在线培训。

- 提供一些有用的网址和资源,读者可以进一步学习和深入了解网络渗透测试。

结论:本文详细介绍了学习使用Kali Linux进行网络渗透测试的步骤和技巧,包括安装Kali Linux、掌握基本知识、实践案例和使用实用技巧。

kali安装教程

kali安装教程Kali Linux是一款功能强大的渗透测试和网络安全评估操作系统。

下面是Kali Linux的安装教程。

首先,您需要从Kali Linux的官方网站上下载最新的Kali Linux镜像文件。

确保选择与您计算机体系结构匹配的镜像文件。

接下来,您需要将Kali Linux镜像文件写入USB驱动器或DVD。

您可以使用Rufus、Etcher或其他类似的工具来完成此操作。

确保选择正确的驱动器,并将Kali Linux镜像文件写入该驱动器。

然后,将USB驱动器或DVD插入您要安装Kali Linux的计算机上,并启动计算机。

在启动时,请按照屏幕上的提示进入BIOS设置或启动菜单。

在BIOS设置或启动菜单中,您需要将计算机的引导顺序更改为USB驱动器或DVD驱动器。

这样,计算机就会从USB驱动器或DVD启动,并加载Kali Linux安装程序。

一旦Kali Linux安装程序加载,您将看到一个菜单,您可以选择是否安装Kali Linux,或者进入Live模式。

选择安装Kali Linux。

接下来,您将被要求选择安装语言。

选择您偏好的语言,然后继续。

接下来,您将看到一个中继镜像存储库的设置页面。

您可以选择省略此步骤,或者选择添加一个远程镜像存储库。

接下来,您将被要求选择目标存储设备来安装Kali Linux。

选择您要安装Kali Linux的磁盘,并继续。

在接下来的步骤中,您将被要求设置主机名、域名以及设备的root密码。

填写这些信息,并继续。

然后,您将需要为新系统设置用户帐户。

填写所需的信息,并继续。

接下来,您将被要求选择硬盘分区方案。

您可以选择手动分区,或者选择使用整个磁盘进行自动分区。

选择适合您需求的选项,并继续。

在接下来的步骤中,安装程序将开始安装Kali Linux到目标设备。

这个过程可能需要一些时间,取决于您的计算机性能和硬件配置。

安装完成后,您将收到一个安装完成的消息。

此时,您可以选择重新启动计算机,并从安装的Kali Linux启动,或者选择继续使用Live模式。

kali linux 使用手册

kali linux 使用手册KaliLinux是一款面向安全专业人士的Linux操作系统,它包含了众多网络安全工具,广泛应用于黑客培训、渗透测试、安全审计等领域。

本使用手册将向您介绍KaliLinux的基本使用方法、常用工具介绍以及一些高级用法。

一、安装与启动KaliLinux可以通过多种方式进行安装,其中最常用的是通过USB 闪存盘或DVD光盘安装。

安装完成后,您可以通过启动菜单或命令行方式启动KaliLinux。

二、基本操作1.桌面环境:KaliLinux默认使用XFCE桌面环境,您可以通过单击任务栏上的XFCE图标或使用快捷键来访问常用工具。

2.文件管理:KaliLinux默认使用Kdenavator进行文件管理,您可以通过它浏览文件系统,创建、复制、移动和删除文件。

3.终端:KaliLinux自带终端应用程序,您可以通过它执行各种命令,例如安装软件包、配置网络等。

三、常用工具介绍1.Nmap:Nmap是一款强大的网络扫描工具,可用于扫描目标主机的端口、检测匿名性、发现网络拓扑等。

2.Metasploit:Metasploit是一款开源的安全测试框架,可用于创建各种攻击载荷并测试目标主机的安全性。

3.Wireshark:Wireshark是一款网络协议分析工具,可用于捕获网络流量、解析协议数据包并进行分析。

4.Aircrack-ng:Aircrack-ng是一套无线网络安全工具集,可用于破解无线网络的WEP和WPA密码。

四、高级用法1.KaliLinux虚拟化:KaliLinux支持虚拟化技术,您可以使用虚拟机软件(如VMware、VirtualBox)在计算机上运行多个KaliLinux 实例。

2.KaliLinux定制化:KaliLinux支持用户自定义安装和配置,您可以根据自己的需求安装特定工具和配置网络环境。

3.KaliLinux渗透测试框架:KaliLinux内置了多个渗透测试框架,如Metasploit和ExploitDatabase,您可以利用这些框架进行漏洞扫描和攻击实验。

kali linux使用方法

kali linux使用方法(原创版3篇)篇1 目录一、Kali Linux简介1.Kali Linux是一种专门用于渗透测试和恶意软件开发的Linux操作系统。

2.Kali Linux以其强大的安全性和易用性而闻名。

3.Kali Linux广泛应用于黑客培训、安全审计和漏洞挖掘等领域。

二、Kali Linux安装方法1.通过USB闪存驱动器或DVD光盘安装Kali Linux。

2.在安装过程中选择所需的桌面环境和其他附加组件。

3.安装完成后,设置用户密码并启动计算机。

三、Kali Linux使用技巧1.熟悉Kali Linux桌面环境的布局和常用应用程序。

2.学习Kali Linux的安全性和防护措施,以保护计算机免受恶意攻击。

3.掌握Kali Linux的命令行界面和工具,进行渗透测试和恶意软件开发。

篇1正文Kali Linux是一种专门用于渗透测试和恶意软件开发的Linux操作系统,广泛应用于黑客培训、安全审计和漏洞挖掘等领域。

它具有强大的安全性,并且易于使用。

下面是Kali Linux的使用方法和技巧。

一、Kali Linux简介Kali Linux是一种专门用于渗透测试和恶意软件开发的Linux操作系统。

它基于Debian系统,并预装了许多安全相关的软件和工具。

Kali Linux以其强大的安全性和易用性而闻名,是黑客和安全专家常用的操作系统之一。

二、Kali Linux安装方法要安装Kali Linux,可以将其下载到USB闪存驱动器或DVD光盘中,然后按照安装向导的指示进行操作。

在安装过程中,可以选择所需的桌面环境和其他附加组件。

安装完成后,设置用户密码并启动计算机。

三、Kali Linux使用技巧1.熟悉Kali Linux桌面环境的布局和常用应用程序。

Kali Linux桌面环境类似于Windows桌面环境,包括文件管理器、文本编辑器、浏览器等常用应用程序。

篇2 目录I.kali linux简介II.kali linux的安装方法III.kali linux的常用工具和软件IV.kali linux的安全性设置V.kali linux的备份和恢复篇2正文I.kali linux简介Kali Linux是一款专门用于渗透测试和黑客培训的操作系统,它基于Debian Linux开发,拥有丰富的安全工具和软件。

如何安装和使用KaliLinux渗透测试工具

如何安装和使用KaliLinux渗透测试工具Kali Linux是一款基于Debian的开源操作系统,专门用于渗透测试和网络安全评估。

它提供了大量的测试工具和资源,使安全专业人员能够发现和利用网络系统中的漏洞和弱点。

本文将介绍如何安装和使用Kali Linux渗透测试工具。

第一章:安装Kali Linux安装Kali Linux有几种方法,包括使用Kali Linux的官方映像文件进行安装,使用虚拟机进行安装,以及使用双启动配置来与其他操作系统共存。

根据你的需求和实际情况,选择适合的安装方式,并按照提供的步骤进行操作。

第二章:更新和配置一旦安装完成,首先要做的是更新Kali Linux以确保拥有最新的软件和工具。

使用以下命令来更新系统:```sudo apt-get updatesudo apt-get upgrade```在更新完成后,你可以根据个人喜好进行配置,包括更改桌面环境、设置网络连接、调整主题等。

第三章:常用渗透测试工具Kali Linux提供了大量的渗透测试工具和资源,用于探测漏洞、执行攻击和评估系统安全性。

以下是一些常用的渗透测试工具:1. Nmap:用于网络探测和主机发现,可以扫描目标网络中的开放端口和运行的服务。

2. Metasploit:一款全功能的渗透测试框架,用于开发和执行各种网络攻击。

3. Wireshark:用于网络分析和数据包捕获的工具,可以查看网络流量并分析通信协议。

4. Aircrack-ng:用于无线网络渗透测试和破解无线密码的工具,支持WEP和WPA/WPA2加密。

5. John the Ripper:用于密码破解的工具,可以通过暴力破解或字典攻击来破解密码。

6. Hydra:一款强大的登录暴力破解工具,可以用于测试各种登录服务的弱点。

7. Burp Suite:用于Web应用程序渗透测试和安全评估的集成工具,支持代理、扫描和攻击功能。

8. sqlmap:自动化SQL注入工具,用于检测和利用Web应用程序中的SQL漏洞。

Kali Linux安全渗透教程第一章(内部资料)

Kali Linux 安全渗透教程(内部资料)—— 版权所有大学霸内部资料Kali Linux安全渗透教程大学霸·2·Kali Linux安全渗透教程(内部资料)——版权所有目录第1章 Linux安全渗透简介1.1 什么是安全渗透1.2 安全渗透所需工具1.3 Kali Linux简介1.4 安装Kali Linux1.4.1 安装至硬盘1.4.2 安装至USB驱动器1.4.3 安装至VMware Workstation1.4.4 安装WMware Tools1.5 Kali更新与升级1.6 基本设置1.6.1 启动默认的服务1.6.2 设置无线网络第2章配置Kali Linux2.1 准备内核头文件2.2 安装并配置NVIDIA显卡驱动2.2 应用更新和配置额外安全工具2.3 设置ProxyChains2.4 目录加密2.4.1 创建加密目录2.4.2 文件夹解密第3章高级测试实验室3.1 使用VMwareWorstation3.2 攻击WordPress和其它应用程序3.4.1 获取WordPress应用程序3.4.2 安装WordPress Turnkey Linux3.4.3 攻击WordPress应用程序第4章信息收集4.1 枚举服务4.1.1 DNS枚举工具DNSenum4.1.2 DNS枚举工具fierce4.1.3 SNMP枚举工具Snmpwalk4.1.4 SNMP枚举工具snmpcheck4.1.5 SMTP枚举工具smtp-user-enum4.2 测试网络范围4.2.1 域名查询工具DMitry4.2.2 跟踪路由工具Scapy4.3 识别活跃的主机4.3.1 网络映射器工具Nmap4.3.2 使用NMAP识别活跃主机4.4 查看打开的端口4.4.1 TCP端口扫描工具Nmap4.4.2 图形化TCP端口扫描工具Zenmap4.5 系统指纹识别4.5.1 使用NMAP工具识别系统指纹信息Kali Linux安全渗透教程(内部资料)——版权所有·3·4.5.2 指纹识别工具p0f4.6 服务的指纹识别4.6.1 使用Nmap工具识别服务指纹信息4.6.2 服务枚举工具Ampa4.7 使用Maltego收集信息4.7.1 准备工作4.7.2 使用Maltego工具4.8 绘制网络结构图第5章漏洞扫描5.1 使用Nessus5.1.1 安装和配置Nessus5.1.2 扫描本地漏洞5.1.3 扫描网络漏洞5.1.4 扫描指定Linux系统漏洞5.1.5 扫描指定Windows的系统漏洞5.2 使用OpenV AS5.2.1 配置OpenV AS5.2.2 创建Scan config和扫描任务5.2.3 扫描本地漏洞5.2.4 扫描网络漏洞5.2.5 扫描指定Linux系统漏洞5.2.6 扫描指定Windows系统漏洞第6章漏洞利用6.1 Metasploitable操作系统6.2 Metasploit基础6.2.1 Metasploit的图形管理工具Armitage6.2.2 控制Metasploit终端(MSFCONSOLE)6.2.3 控制Metasploit命令行接口(MSFCLI)6.3 控制Meterpreter6.4 渗透攻击应用6.4.1 渗透攻击MySQL数据库服务6.4.2 渗透攻击PostgreSQL数据库服务6.4.3 渗透攻击Tomcat服务6.4.4 PDF文件攻击6.4.5 使用browser_autopwn模块渗透攻击浏览器第7章权限提升7.1 使用假冒令牌7.1.1 工作机制7.1.2 使用假冒令牌7.2 本地权限提升7.3 使用社会工程学工具包(SET)7.3.1 启动社会工程学工具包7.3.2 传递攻击载荷给目标系统7.3.3 收集目标系统数据7.3.4 清除踪迹7.3.5 创建持久后门7.3.6 中间人攻击(MITM)·4·Kali Linux安全渗透教程(内部资料)——版权所有第8章密码攻击8.1 密码在线破解8.1.1 Hydra工具8.1.2 Medusa工具8.2 分析密码8.2.1 Ettercap工具8.2.2 使用MSFCONSOLE分析密码8.3 破解Windows用户密码8.4 创建密码字典8.4.1 Crunch工具8.4.2 rtgen工具8.5 使用NVIDIA计算机统一设备架构(CUDA)8.6 物理访问攻击第9章无线网络密码破解9.1 Aircrack-ng破解无线网络9.1.1 破解WEP加密的无线网络9.1.2 破解WPA/WPA2无线网络9.2 Gerix Wifi Cracker破解无线网络9.2.1 Gerix破解WEP加密的无线网络9.2.2 使用Gerix创建假的接入点9.3 Arpspoof工具9.3.1 URL流量操纵攻击9.3.2 端口重定向攻击第1章 Linux安全渗透简介渗透测试是对用户信息安全措施积极评估的过程。

kali linux使用指南

kali linux使用指南Kali Linux是一款专为数字取证和渗透测试而设计的Linux发行版,它集成了大量的安全工具和程序,用于网络安全测试、渗透测试和取证工作。

下面我将从安装、基本操作、常用工具和资源等方面来介绍Kali Linux的使用指南。

首先,关于安装。

你可以选择将Kali Linux安装在物理计算机上,也可以通过虚拟机软件(如VMware、VirtualBox)来进行安装。

安装过程与其他Linux发行版类似,你需要下载Kali Linux的镜像文件,然后创建安装介质并按照提示进行安装。

安装完成后,你就可以开始使用Kali Linux了。

其次,关于基本操作。

Kali Linux使用起来与其他Linux发行版类似,你可以使用命令行或图形界面来操作系统。

熟悉一些基本的Linux命令对于使用Kali Linux非常有帮助,比如文件管理、用户管理、软件安装等。

另外,Kali Linux还提供了一些定制的工具和菜单,方便用户进行渗透测试和取证工作。

再者,关于常用工具。

Kali Linux集成了大量的安全工具和程序,包括但不限于Nmap、Wireshark、Metasploit、Aircrack-ng等,这些工具可以帮助用户进行网络扫描、漏洞利用、无线网络攻击等操作。

用户可以根据自己的需求和兴趣来学习和使用这些工具,提高自己的安全意识和技能。

最后,关于资源。

Kali Linux社区提供了丰富的学习资源和文档,包括官方网站、社区论坛、博客文章、视频教程等。

用户可以通过这些资源来学习Kali Linux的基础知识、安全工具的使用技巧、渗透测试的方法等内容。

此外,还可以参加安全会议、培训课程等活动,与其他安全从业者交流经验和技术。

总的来说,Kali Linux是一款功能强大的安全测试工具,但也需要用户具备一定的Linux基础知识和安全意识。

希望以上介绍能够帮助你更好地了解和使用Kali Linux。

kali渗透方法

kali渗透方法

Kali Linux是一种流行的渗透测试工具,它提供了许多用于安全审计和攻击的工具。

以下是一些常见的Kali渗透方法:

1. 信息收集:使用工具如Nmap、Netcat和Wireshark等收集目标网络和主机的信息,了解其开放的端口和服务,以及潜在的漏洞。

2. 漏洞扫描:使用工具如Nessus、OpenVAS和Metasploit等对目标系统进行漏洞扫描,以发现潜在的安全漏洞。

3. 密码攻击:使用工具如John the Ripper、Hashcat和Hydra等对目标系统进行密码破解,以获取敏感信息。

4. 社交工程攻击:使用假冒身份、钓鱼网站和恶意软件等手段欺骗用户,以获取敏感信息或执行恶意操作。

5. 漏洞利用:利用已知的漏洞对目标系统进行攻击,以获得控制权或执行恶意操作。

6. 后门和持久性:在目标系统上安装后门、持久化控制和隐藏踪迹,以便在以后的时间里再次访问和控制目标系统。

请注意,这些方法应该仅用于合法的渗透测试和安全审计,并且必须遵守相关法律法规和道德规范。

未经授权的渗透测试可能会构成违法行为,导致严重的法律后果。

Kalilinux渗透测试常用工具汇总1

Kalilinux渗透测试常⽤⼯具汇总1 1.ProxyChains简介:代理⼯具。

⽀持HTTP/SOCKS4/SOCK5的代理服务器,允许TCP/DNS通过代理隧道。

应⽤场景:通过代理服务器上⽹。

配置:/etc/proxychains.conf执⾏:#proxychains4 $ordinary_conmand_line执⾏结果:略2.WPScan简介:⿊盒安全扫描器,查找WordPress安装版的⼀些已知的安全漏洞应⽤场景:攻击WordPress类型的博客或⽹站。

配置:⽆执⾏:wpscan [option] [test]执⾏结果:命令结果#wpscan -u 192.168.41.130查看到该主机上wordpress的web应⽤基本情况,包括主题,使⽤插件,使⽤⽇期,内存使⽤等。

#wpscan -u 192.168.41.130 -e u vp-e:计算;vp:显⽰漏洞插件;u:显⽰⽤户#wpscan -u 192.168.41.130 -e u --wordlist /root/worlist.txt-wordlist /root/ worlist.txt:将破解的⽤户密码倒⼊root/worlist.txt中参考:《kali linux渗透测试技术详解》3.DNSenum简介:域名收集⼯具应⽤场景:收集本地所有dns服务和相关条⽬,如⽤户名,计算机,ip地址。

配置:⽆执⾏:#dnsenum --enum 执⾏结果:找到 这个域上的所有主机,域名服务地址,邮件,ip地址参考:《kali linux渗透测试技术详解》4.SNMP枚举⼯具(Snmpwalk/Snmpcheck)简介:Snmpwalk/Snmpcheck:是系统各种信息最有效的⽅法。

应⽤场景:可得到取得系统进程⽤户数等,取得系统总内存,取得系统⽤户数,取得IP/端⼝信息,查看系统信息,获取⽹卡信息等。

配置:⽆执⾏:#snmpwalk -c SNMP读密码 -v 1或2(代表SNMP版本) 交换机或路由器IP地址 OID(对象标⽰符)#snmpcheck -t $主机ip执⾏结果:命令结果Snmpwalk 1. #snmpwalk -v 2c -cpublic 10.103.33.1.1.3.6.1.2.1.25.12. #snmpwalk -v 2c -cpublic 10.103.33.1.1.3.6.1.2.1.25.2.23. #nmpwalk -v 2c -cpublic 10.103.33.1hrSystemNumUsers4. #snmpwalk -v 2c -cpublic 10.103.33.1.1.3.6.1.2.1.4.205. #snmpwalk -v 2c -cpublic 10.103.33.1system6. #snmpwalk -v 2c -cpublic 10.103.33.1ifDescr7. #snmpwalk -v 2c -cpublic 10.103.33.11. 得到取得windows端的系统进程⽤户数等2. 取得系统总内存3. 取得系统⽤户数4. 取得IP信息5. 查看系统信息6. 获取⽹卡信息7. 不指定,获取1-6所有信息Snmpcheck#snmpcheck -t192.168.41.138获取192.168.41.138主机信息(主机名/操作系统/架构/归属域/设备ID号/⽤户账户信息/进程信息/⽹络信息/路由信息/监听的tcp,udp端⼝信息/获取web服务信息/主机安装软件信息)参考:《kali linux渗透测试技术详解》5.Scapy简介:跟踪路由⼯具。

渗透神器Kali安装使用手册中文版

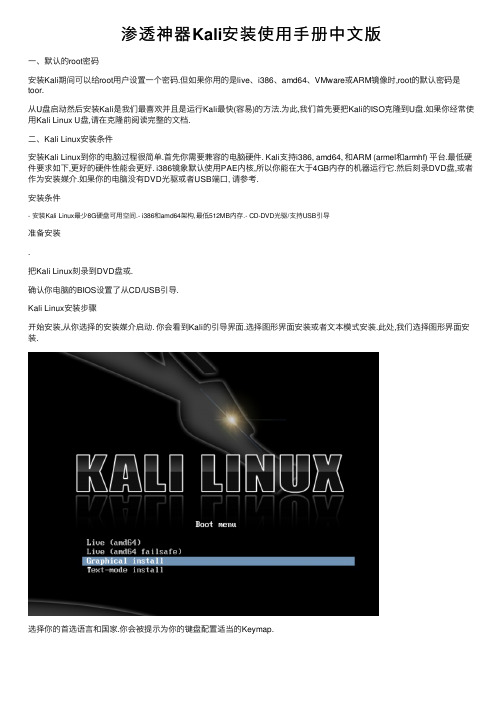

渗透神器Kali安装使⽤⼿册中⽂版⼀、默认的root密码安装Kali期间可以给root⽤户设置⼀个密码.但如果你⽤的是live、i386、amd64、VMware或ARM镜像时,root的默认密码是toor.从U盘启动然后安装Kali是我们最喜欢并且是运⾏Kali最快(容易)的⽅法.为此,我们⾸先要把Kali的ISO克隆到U盘.如果你经常使⽤Kali Linux U盘,请在克隆前阅读完整的⽂档.⼆、Kali Linux安装条件安装Kali Linux到你的电脑过程很简单.⾸先你需要兼容的电脑硬件. Kali⽀持i386, amd64, 和ARM (armel和armhf) 平台.最低硬件要求如下,更好的硬件性能会更好. i386镜象默认使⽤PAE内核,所以你能在⼤于4GB内存的机器运⾏它.然后刻录DVD盘,或者作为安装媒介.如果你的电脑没有DVD光驱或者USB端⼝, 请参考.安装条件- 安装Kali Linux最少8G硬盘可⽤空间.- i386和amd64架构,最低512MB内存.- CD-DVD光驱/⽀持USB引导准备安装.把Kali Linux刻录到DVD盘或.确认你电脑的BIOS设置了从CD/USB引导.Kali Linux安装步骤开始安装,从你选择的安装媒介启动. 你会看到Kali的引导界⾯.选择图形界⾯安装或者⽂本模式安装.此处,我们选择图形界⾯安装.选择你的⾸选语⾔和国家.你会被提⽰为你的键盘配置适当的Keymap.安装器会复制镜象到你的硬盘,探测你的⽹络接⼝,然后提⽰你为你的系统输⼊主机名.此例,我们输⼊”Kali”作为主机名.为root账户输⼊⼀个强健的密码,或需要的话创建额外的账户.下⼀步设置时区.安装器会检测硬盘,并提供4个选项.此例,我们使⽤电脑的整块硬盘,并且不设置LVM(逻辑卷管理器).⾼级⽤户可以使⽤”⼿动”分区,配置⾃⼰的分区结构.接着在安装器作出不可逆的改变之前你会有机会检查硬盘配置.在你点击继续按钮后,安装器将开始⼯作,并且安装也快接近尾声.配置⽹络Mirrors.Kali使⽤中⼼源发布软件.在必要的时候你需要输⼊适当的代理信息.注意!如果你选择了”NO”,你将不能从Kali源安装软件.下⼀步安装GRUB.最后,点击继续来重启系统,进⼊全新安装的Kali.安装后现在你已经完成了Kali Linux的安装,是时候定制你的系统了.官⽅⽹站上的Kali常见问题⾥有更多信息,你还会在⽤户论坛⾥找到更多的⼩技巧.三、关于⽆线驱动如果你不确定你在找什么,那么Linux的⽆线驱动问题的疑难排解将会是个挫折.本⽂将以⼀般指引的⽅式来帮助你更好的找到解决⽆线问题所需要的信息.仔细的阅读错误信息,经常能告诉你怎么回事和如何解决.或者,使⽤Google.1. 没有⽹卡- 愚蠢的问题:它是⽆线⽹卡吗?(我们见过很多次了)- ⽆线⽹卡插好了吗?– lsusb或者lspci能看到它吗(⼿机除外)?可能需要更新pci ids和usb ids– dmesg⾥有关于加载驱动或加载失败的信息吗– 是Kali的虚拟机吗?如果是,除⾮你的是USB⽹卡,否则不可⽤(VMWare/VirtualBox/QEMU会虚拟每个PCI硬件).USB⽹卡连到虚拟机了吗?– 如果dmesg⾥没有信息并且不是虚拟机,那么你可能需要试试最新的Compat-wireless(有时需要固件)->检查linux⽆线驱动2. 有⽹卡但不能做任何事– 看错误信息– 如果没有错误信息,就执⾏dmesg|tail,可能会告诉你怎么回事– 可能缺少固件– 检查rfkill和硬件开关还有BIOS选项3. 没有监听模式– STA驱动(Ralink, Broadcom)还有其他⼚商⽣产提供的驱动都不⽀持监听模式– ndiswrapper 不⽀持监听模式.永远不会.– Airodump-ng/Wireshark 不显⽰任何信息:检查rfkill和硬件开关还有BIOS选项4. 注⼊– ⽤aireplay-ng -9测试(⽤airmon-ng确定⽹卡处于监听模式)– Airmon-ng不显⽰芯⽚信息:这不是⼤问题,只是不能获取⽹卡的信息,不会影响⽹卡的功能. – 处于监听模式但不能注⼊:检查rfkill和硬件开关还有BIOS选项– ⽹络管理器有时和Aircrack⼯具包有冲突.运⾏airmon-ng check kill来杀掉这些进程.。

kali 教程

kali 教程Kali Linux是一种基于Debian的专门用于渗透测试和网络攻击的操作系统。

它提供了各种安全工具和资源,使安全专业人员能够评估和增强系统的安全性。

但是在使用Kali Linux进行渗透测试之前,你需要确保你已经经过适当的授权,这是非常重要的。

在未经授权的情况下,使用这些工具可能是非法的,并且可能会对他人或系统造成损害。

在本教程中,我们将介绍如何安装Kali Linux并进行基本的配置。

请注意,这个教程仅供学习和教育目的,不得用于非法活动。

## 步骤一:下载和安装Kali Linux首先,你需要从Kali Linux官方网站上下载Kali Linux的镜像文件。

你可以选择下载适用于你的计算机架构的版本。

Kali Linux提供了多种下载选项,包括ISO文件、虚拟机镜像和ARM映像。

一旦你下载了镜像文件,你可以将其写入USB驱动器或刻录在光盘上。

然后将USB驱动器插入计算机或将光盘放入光驱,并启动计算机。

在启动时,你的计算机将从USB驱动器或光盘中加载Kali Linux。

你可能需要进入计算机的BIOS设置来启用从外部设备启动。

## 步骤二:安装Kali Linux一旦计算机从外部设备启动,你将看到一个Kali Linux的启动菜单。

你可以选择要安装Kali Linux还是进入Live模式。

如果你想完全安装Kali Linux,选择"Graphical Install"并按照安装向导的指示进行操作。

在安装过程中,你需要选择所在地区、键盘布局和管理员密码等设置。

你还可以选择是否将Kali Linux安装在整个硬盘上,或者与其他操作系统共享硬盘空间。

安装过程可能需要一段时间,所以请耐心等待。

完成安装后,你将被要求重新启动计算机。

## 步骤三:配置Kali Linux一旦你重新启动计算机并进入Kali Linux,你将需要对其进行进一步的配置。

首先,你需要使用管理员密码登录到系统。

揭秘DirBuster:Kali Linux中的Web渗透测试利器

揭秘DirBuster:Kali Linux中的Web渗透测试利器《揭秘DirBuster:Kali Linux中的Web渗透测试利器》在网络安全的世界里,攻击与防御是一场永无止境的较量。

渗透测试作为这场较量中的关键一环,其目的在于发现并修补潜在的安全漏洞。

DirBuster,这款在Kali Linux下运行的工具,正是渗透测试者手中的一把利剑。

本文将深入探讨DirBuster的功能、使用方法,以及它在Web渗透测试中的重要性。

一、DirBuster:蛮力下的智能DirBuster,一个基于Java的多线程应用程序,专门设计用于对Web应用服务器进行目录和文件名的暴力猜解。

在渗透测试中,它能够帮助测试者发现那些隐藏在Web服务器中的敏感文件和目录。

通过模拟攻击者的行为,DirBuster不仅能够揭示潜在的安全风险,还能够为加固Web服务器提供有价值的信息。

二、操作指南:DirBuster的实战演练在Kali Linux中,DirBuster的安装和使用都非常简单。

用户可以通过简单的命令行操作启动DirBuster,并通过图形用户界面进行配置。

例如,通过选择一个包含可能目录名的列表文件,DirBuster可以开始对目标Web服务器进行暴力猜解。

测试者可以自定义线程数量、请求延迟等参数,以适应不同的测试环境和需求。

三、深度探索:DirBuster的高级应用DirBuster的强大之处在于其能够进行深层次的目录遍历。

它不仅能够列出目标服务器上的顶级目录,还能够进一步深入到子目录中,寻找那些被隐藏的敏感文件。

这种递归式的搜索方法,使得DirBuster在发现隐藏资源方面表现出色。

四、安全启示:从DirBuster到Web安全DirBuster的使用,不仅为渗透测试者提供了一种高效的工具,也为Web服务器的管理员敲响了警钟。

通过DirBuster的测试结果,管理员可以了解到服务器可能存在的安全漏洞,并采取相应的措施进行修复。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

硬盘安装渗透工具Kali Linux

这篇文章的操作需要一定的Linux基础,在此和大家交流共勉。

安装的前提是你的计算机上已经安装好启动引导程序,比如grub,grub4dos 等等。

在这里我用的是grub,当然使用grub4dos也可以,不过命令格式有少许的不同,相信这对大家来说不是问题。

首先取得Kali Linux的livecd光盘镜像,到下载最新的版本。

我这里使用了kali1.0 i386的livecd,大小为2.4GB。

我们先把livecd iso文件里面的/live目录(包含

filesystem.squashfs,initrd.img,vmlinuz等等文件的目录),整个解压到某一个分区的根目录,我解压到硬盘第一分区的根目录下,文件系统是ntfs,当然你使用FAT32或者ext2等等linux内核能支持的文件系统都可以,这个自由把握。

然后重启,在grub界面,按c进入命令行界面,输入以下命令。

set root = (hd0,msdos1)

linux /live/vmlinuz boot=live noconfig=sudo username=root hostname=kali

initrd /live/initrd.img

boot

然后系统就开始启动了,耐心等候…………………………………………

启动成功,进入桌面,可以看到这系统对网卡的支持十分广泛,我的

bcm4318无线网卡默认就装好了固件,可以直接联网了。

Kali LiveCD默认是root用户登陆,因为很多网络渗透工具要操作网卡等等,需要root权限。

不知为何在Kali截的图挂掉了,在这里就不给大家上图了。

里面渗透工具超级无敌的多,但是要学会就不是简单的事情了,当我尝试更新源列表的时候失败了,无法安装软件,看来Kali还有很长的路要走,支持方面还有很大的欠缺,所以想把Kali安装到硬盘上作为桌面系统使用的同学,再等等。

然后我就试着用aircrack-ng破解自己家的无线路由器,Kali的内核已经打了无线渗透的补丁了,所以成功抓到了WP A handshake,如果在U buntu等等3.0内核以上的系统,在使用aire p lay-ng攻击的时候就无法指定信道。

学习破解无线路由是我使用Kali的目的。