ubuntu 默认防火墙安装、启用、查看状态

Ubuntu等保三级检查完善方案

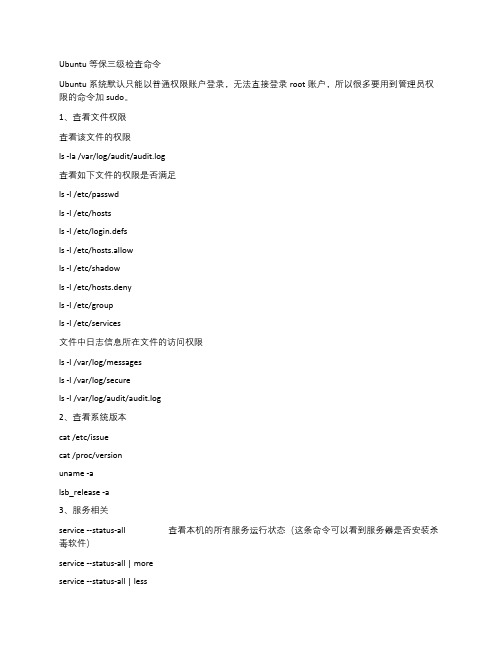

Ubuntu等保三级检查命令Ubuntu系统默认只能以普通权限账户登录,无法直接登录root账户,所以很多要用到管理员权限的命令加sudo。

1、查看文件权限查看该文件的权限ls -la /var/log/audit/audit.log查看如下文件的权限是否满足ls -l /etc/passwdls -l /etc/hostsls -l /etc/login.defsls -l /etc/hosts.allowls -l /etc/shadowls -l /etc/hosts.denyls -l /etc/groupls -l /etc/services文件中日志信息所在文件的访问权限ls -l /var/log/messagesls -l /var/log/securels -l /var/log/audit/audit.log2、查看系统版本cat /etc/issuecat /proc/versionuname -alsb_release -a3、服务相关service --status-all 查看本机的所有服务运行状态(这条命令可以看到服务器是否安装杀毒软件)service --status-all | moreservice --status-all | lessservice --status-all | grep running 只查看正在运行的服务chkconfig --list 查看开机自启服务sysv-rc-conf 配置服务级别的命令:一般的linux有7个级别,ubuntu有8个级别(多了一个S级别)0代表关机(halt)1级别是单用户模式(single)2级别是多用户级别,这个是默认级别3,4,5未定义,可以提供给用户定义其他多用户级别6代表重启(restart)S级别系统内部定义的单用户恢复模式。

可以用init 6代表重启,切换运行级别。

4、审计相关rpm -ql auditd 检查是否安装了 audit 插件sudo apt-get install auditd 安装 audit 插件service auditd status 查看audit 服务的运行状态auditctl -s 查询状态auditctl -l 查看规则auditctl -D 删除所有规则ausearch -i -k key_name 查看审计日志#key_name为标识符5、审计规则语法临时测试语法格式:auditctl -w PATH -p PERMISSION -k KEY_NAME,直接执行命令。

Linux查看防火墙状态及开启关闭命令

Linux查看防⽕墙状态及开启关闭命令⼀、iptables防⽕墙(CentOS 6) 1、service⽅式 1)查看防⽕墙状态: [root@centos6 ~]# service iptables status 未开启状态如图 2)开启防⽕墙: [root@centos6 ~]# service iptables start 3)关闭防⽕墙: [root@centos6 ~]# service iptables stop 4)重启防⽕墙: [root@centos6 ~]# service iptables restart 5)永久关闭防⽕墙: [root@centos6 ~]# chkconfig iptables off 6)永久关闭后重启: [root@centos6 ~]# chkconfig iptables on 2、iptables⽅式 1)先进⼊init.d⽬录,命令如下: [root@centos6 ~]# cd /etc/init.d/ 效果: [root@centos6 init.d]# 2)查看防⽕墙状态: [root@centos6 init.d]# /etc/init.d/iptables status 3)暂时关闭防⽕墙: [root@centos6 init.d]# /etc/init.d/iptables stop 4)重启防⽕墙: [root@centos6 init.d]# /etc/init.d/iptables restart⼆、firewalld防⽕墙(CentOS 7) 1、查看firewalld服务状态 systemctl status firewalld 出现 Active: active (running)⾼亮显⽰则表⽰是启动状态。

出现 Active: inactive (dead)灰⾊表⽰停⽌,看单词也⾏。

2、查看firewalld的状态 firewall-cmd --state 3、开启、重启、关闭firewalld.service服务 1)开启 service firewalld start 2)重启 service firewalld restart 3)关闭 service firewalld stop 4、查看防⽕墙规则 firewall-cmd --list-all 5、查询、开放、关闭端⼝ 1)查询端⼝是否开放 firewall-cmd --query-port=8080/tcp 2)开放80端⼝ firewall-cmd --permanent --add-port=80/tcp 3)移除端⼝ firewall-cmd --permanent --remove-port=8080/tcp 4)重启防⽕墙(修改配置后要重启防⽕墙) firewall-cmd --reload 6、参数解释 1)firwall-cmd:是Linux提供的操作firewall的⼀个⼯具; 2)--permanent:表⽰设置为持久; 3)--add-port:标识添加的端⼝;。

学习Ubuntu 20.04 Desktop基础(附安装说明)

学习Ubuntu 20.04 Desktop初学基础学习Ubuntu 20.04 LTS Focal Fossa操作系统的基础知识。

本文将告诉你需要和想知道的有关在Ubuntu中使用计算机的信息:操作系统本身的知识、如何安装和升级、日常使用的Ubuntu 基础知识、软件安装、使用LibreOffice、如何打印和扫描、终端命令等等。

1. Ubuntu历史版本12.04和12.10发布于2012年14.04 和14.10发布于2014年16.04 和16.10X发布于2016年18.04 和18.10发布于2018年20.04于2020年发布截止目前最新版本已经来到23.04以上是Ubuntu 从12.04 到20.04 的版本发布历史,分为LTS 和常规版本。

LTS - 长期支持Ubuntu版本,两个数字偶数,两年发布一次,官方支持至少5年。

例如,上面的12.04、14.04、16.04、18.04、20.04是LTS 版本。

常规- 常规发布,除LTS 之外发布的Ubuntu 版本,支持九个月。

例如,上面的12.10、14.10、16.10、18.10是常规版本。

支持- 当Ubuntu 说支持时,它意味着安全更新和软件错误修复以及存储库可用性。

例如,一旦某个版本达到支持生命周期的终点,存储库将不再可用,并移动到旧的存档服务器,不再更新。

存储库- Ubuntu的核心功能之一,它是每个Ubuntu版本中的软件中心。

其他操作系统,即Windows和macOS没有存储库,有的只是软件商店。

2. 安装指南注意:在安装操作系统之前,请确保您已备份了重要数据,因为磁盘分区会导致数据丢失步骤1:准备ISO安装文件在Ubuntu官方网站上下载Ubuntu 20.04 Desktop版本的安装ISO镜像文件。

下载完镜像文件后,将ISO写入U盘或DVD光盘。

如U盘量产工具、Nero刻录工具、Windows10自带的刻录工具等。

ubuntu防火墙如何配置好

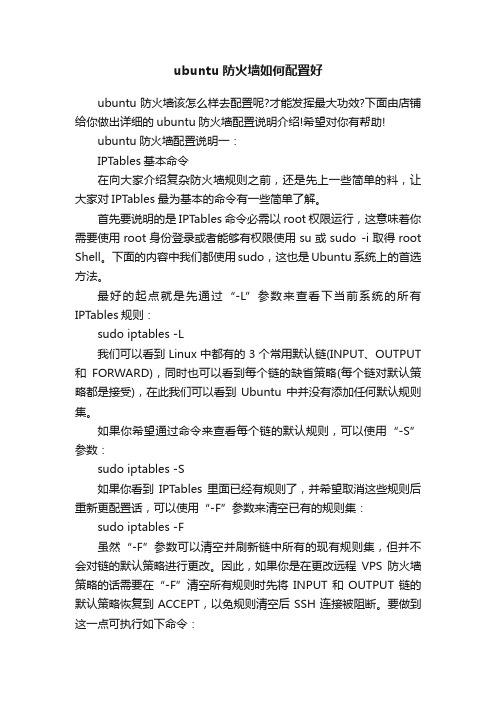

ubuntu防火墙如何配置好ubuntu防火墙该怎么样去配置呢?才能发挥最大功效?下面由店铺给你做出详细的ubuntu防火墙配置说明介绍!希望对你有帮助!ubuntu防火墙配置说明一:IPTables基本命令在向大家介绍复杂防火墙规则之前,还是先上一些简单的料,让大家对IPTables最为基本的命令有一些简单了解。

首先要说明的是IPT ables命令必需以root权限运行,这意味着你需要使用root身份登录或者能够有权限使用su或sudo -i取得root Shell。

下面的内容中我们都使用sudo,这也是Ubuntu系统上的首选方法。

最好的起点就是先通过“-L”参数来查看下当前系统的所有IPTables规则:sudo iptables -L我们可以看到Linux中都有的3个常用默认链(INPUT、OUTPUT 和FORWARD),同时也可以看到每个链的缺省策略(每个链对默认策略都是接受),在此我们可以看到Ubuntu中并没有添加任何默认规则集。

如果你希望通过命令来查看每个链的默认规则,可以使用“-S”参数:sudo iptables -S如果你看到IPTables里面已经有规则了,并希望取消这些规则后重新更配置话,可以使用“-F”参数来清空已有的规则集:sudo iptables -F虽然“-F”参数可以清空并刷新链中所有的现有规则集,但并不会对链的默认策略进行更改。

因此,如果你是在更改远程VPS防火墙策略的话需要在“-F”清空所有规则时先将INPUT和OUTPUT链的默认策略恢复到ACCEPT,以免规则清空后SSH连接被阻断。

要做到这一点可执行如下命令:sudo iptables -P INPUT ACCEPTsudo iptables -P OUTPUT ACCEPTsudo iptables -F在配置好允许SSH连接后(下面介绍),再将INPUT和OUTPUT 链的默认规则更改为DROP即可。

Ubuntu网络配置静态IP与hostname使用命令

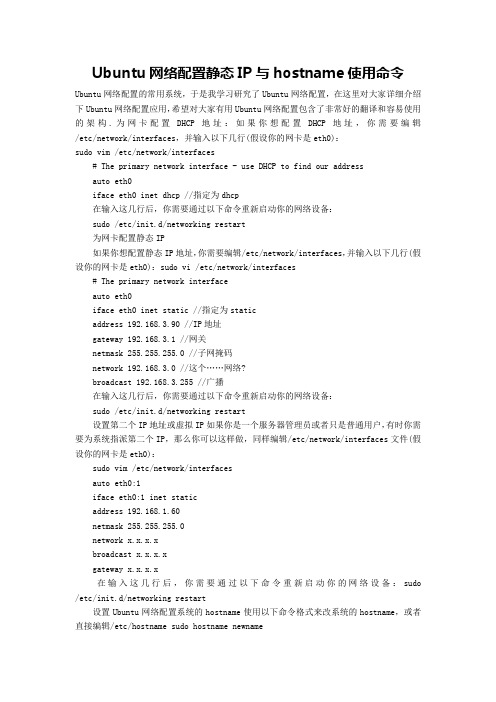

Ubuntu网络配置静态IP与hostname使用命令Ubuntu网络配置的常用系统,于是我学习研究了Ubuntu网络配置,在这里对大家详细介绍下Ubuntu网络配置应用,希望对大家有用Ubuntu网络配置包含了非常好的翻译和容易使用的架构.为网卡配置DHCP地址:如果你想配置DHCP地址,你需要编辑/etc/network/interfaces,并输入以下几行(假设你的网卡是eth0):sudo vim /etc/network/interfaces# The primary network interface - use DHCP to find our addressauto eth0iface eth0 inet dhcp //指定为dhcp在输入这几行后,你需要通过以下命令重新启动你的网络设备:sudo /etc/init.d/networking restart为网卡配置静态IP如果你想配置静态IP地址,你需要编辑/etc/network/interfaces,并输入以下几行(假设你的网卡是eth0):sudo vi /etc/network/interfaces# The primary network interfaceauto eth0iface eth0 inet static //指定为staticaddress 192.168.3.90 //IP地址gateway 192.168.3.1 //网关netmask 255.255.255.0 //子网掩码network 192.168.3.0 //这个……网络?broadcast 192.168.3.255 //广播在输入这几行后,你需要通过以下命令重新启动你的网络设备:sudo /etc/init.d/networking restart设置第二个IP地址或虚拟IP如果你是一个服务器管理员或者只是普通用户,有时你需要为系统指派第二个IP,那么你可以这样做,同样编辑/etc/network/interfaces文件(假设你的网卡是eth0):sudo vim /etc/network/interfacesauto eth0:1iface eth0:1 inet staticaddress 192.168.1.60netmask 255.255.255.0network x.x.x.xbroadcast x.x.x.xgateway x.x.x.x在输入这几行后,你需要通过以下命令重新启动你的网络设备:sudo /etc/init.d/networking restart设置Ubuntu网络配置系统的hostname使用以下命令格式来改系统的hostname,或者直接编辑/etc/hostname sudo hostname newname设置DNSsudo vim /etc/resolv.confnameserver 202.96.134.133nameserver 202.96.128.68以上介绍Ubuntu网络配置。

ubuntu linux的虚拟机安装及NFS、Samba共享的设置

09142035 通信工程wy作业一在虚拟机安装linux系统,设置共享目录,关闭防火墙,设置NFS内容: 1.在虚拟机安装linux系统2.设置共享目录,3. 配置虚拟机的IP地址,确定虚拟机与PC机能够连通。

4.关闭防火墙,配置NFS服务,验证NFS服务正确5.配置samba服务器,验证其工作正确。

目录(按住ctrl单击链接)1.在虚拟机安装linux系统2. 设置root超级用户默认登录3. 配置NFS服务4.配置samba服务5.VMware虚拟机设置共享1.在虚拟机安装linux系统回目录我安装的系统是ubuntu11.04,安装过程比较简单。

如下列各图所示,所以不加详细说明了:出现下图所示界面,ubuntu 就安装成功了。

2.接下来要做一个关于root的设置回目录Ubuntu设置root用户自动登录由于linux禁止用root用户登录,但是我们很多时候要用到超级用户的权限,每次都用sudo 命令,不太方便,所以在ubuntu11.04版本的linux下,我们可以采用以下方法设置root用户自动登录。

1.新建一个终端,输入:sudo passwd root或者按下图输入,输入要设置的密码(注意输入密码时,是不显示密码的),这样以后我们就可以用root 用户登录了。

2.切换用户,在登录界面选择“other”用户,输入用户名“root”,密码就是刚才设置的密码。

登录系统后,看到用户名是root的话,说明你已经成功登录root账户3.然后按以下路径打开custom.confetc/gdm/custom.conf这时会弹出文本编辑器,将‘custom.Conf’内容修改成下面所示内容(若原来文件为空的话就输入这些内容),保存关闭,重新启动ubuntu 就会发现已经自动用root 用户登录了。

[daemon]TimedLoginEnable=trueAutomaticLoginEnable=trueTimedLogin=rootAutomaticLogin=rootTimedLoginDelay=30如果想要取消超级用户登录的话,只需要将上面的root全部用普通用户名替代即可。

银河麒麟配置防火墙规则

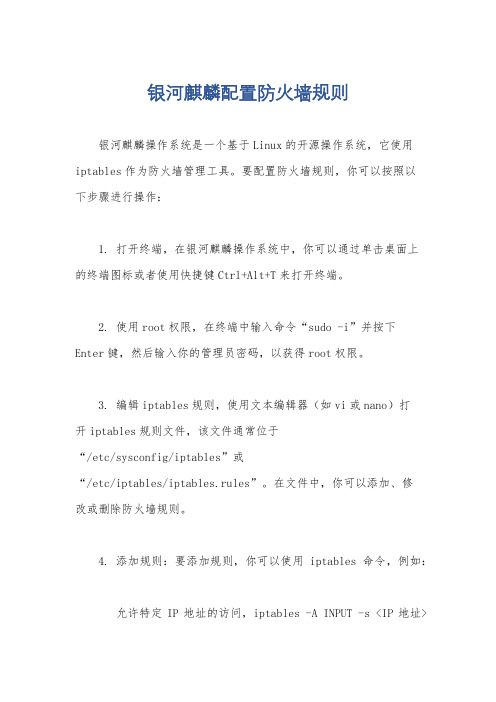

银河麒麟配置防火墙规则银河麒麟操作系统是一个基于Linux的开源操作系统,它使用iptables作为防火墙管理工具。

要配置防火墙规则,你可以按照以下步骤进行操作:1. 打开终端,在银河麒麟操作系统中,你可以通过单击桌面上的终端图标或者使用快捷键Ctrl+Alt+T来打开终端。

2. 使用root权限,在终端中输入命令“sudo -i”并按下Enter键,然后输入你的管理员密码,以获得root权限。

3. 编辑iptables规则,使用文本编辑器(如vi或nano)打开iptables规则文件,该文件通常位于“/etc/sysconfig/iptables”或“/etc/iptables/iptables.rules”。

在文件中,你可以添加、修改或删除防火墙规则。

4. 添加规则:要添加规则,你可以使用iptables命令,例如:允许特定IP地址的访问,iptables -A INPUT -s <IP地址>-j ACCEPT.允许特定端口的访问,iptables -A INPUT -p tcp --dport <端口号> -j ACCEPT.拒绝特定IP地址的访问,iptables -A INPUT -s <IP地址> -j DROP.其他自定义规则,根据你的需求使用不同的iptables命令来添加规则。

5. 保存规则,在编辑完iptables规则后,记得保存文件并重新加载iptables服务,以使规则生效。

你可以使用命令“service iptables save”来保存规则并“service iptables restart”来重新加载iptables服务。

6. 测试规则,配置完防火墙规则后,建议进行一些测试,确保规则能够按照你的预期进行工作。

总之,配置银河麒麟操作系统的防火墙规则需要一定的Linux系统管理经验和对iptables命令的熟悉程度。

如果你对此不太了解,建议在进行配置前先备份好原有的规则文件,并在操作过程中谨慎小心,以免造成不必要的问题。

使用macOS终端进行网络安全设置

使用macOS终端进行网络安全设置在当今数字化时代,网络安全问题对个人和组织来说至关重要。

为了保护个人隐私和数据安全,正确配置和管理计算机网络设备是必不可少的。

macOS作为一种流行的操作系统,提供了强大的终端工具,让用户可以进行高级网络安全设置和管理。

本文将介绍如何使用macOS终端进行网络安全设置。

一、开启防火墙防火墙是网络安全的第一道防线,它可以监控和控制网络流量,防止恶意传入和传出的连接。

在macOS终端中,我们可以使用以下命令来开启防火墙:```sudo /usr/libexec/ApplicationFirewall/socketfilterfw --setglobalstate on```这条命令将开启macOS的应用程序防火墙,并将其设置为全局状态。

使用sudo命令可以获取管理员权限,确保防火墙的设置可以生效。

二、配置入站和出站连接在开启防火墙之后,我们可以进一步配置入站和出站连接,以允许或拒绝特定的网络流量。

以下是一些常用的命令示例:1. 允许特定应用程序访问网络```sudo /usr/libexec/ApplicationFirewall/socketfilterfw --add/Path/To/Application.app```通过这个命令,我们可以允许指定路径下的应用程序访问网络。

根据实际情况替换`/Path/To/Application.app`为应用程序的实际路径。

2. 拒绝特定应用程序访问网络```sudo /usr/libexec/ApplicationFirewall/socketfilterfw --remove/Path/To/Application.app```这个命令将拒绝指定路径下的应用程序访问网络。

同样,需要替换`/Path/To/Application.app`为实际路径。

3. 允许特定端口的入站连接```sudo /usr/libexec/ApplicationFirewall/socketfilterfw --addport 80```这个命令将允许TCP端口80的入站连接,可以根据需要替换为其他端口号。

ubuntu清空防火墙规则

ubuntu清空防火墙规则在Ubuntu操作系统中,防火墙是保护计算机和网络安全的一种重要手段。

但有时候我们需要清空防火墙规则,比如在进行一些端口映射、重新设置规则等操作时,清空原有规则可以使配置更加清晰、准确。

本文将介绍Ubuntu系统下清空防火墙规则的方法,以下为详细步骤:Step1:确认防火墙名称在Ubuntu系统下,常见的防火墙有两种:iptables和ufw。

我们需要先确认使用哪种防火墙,再进行下一步操作。

命令如下:1.1:查看ufw防火墙的状态sudo ufw status1.2:查看iptables防火墙的状态sudo iptables -L执行上述命令后,即可确认当前使用哪种防火墙。

Step2:清空防火墙规则2.1:清空iptables防火墙规则清空iptables规则,需要先删除所有规则,再禁止所有流量。

命令如下:#删除所有规则sudo iptables -F#恢复默认策略sudo iptables -P INPUT ACCEPTsudo iptables -P FORWARD ACCEPTsudo iptables -P OUTPUT ACCEPT#禁止所有流量sudo iptables -A INPUT -j DROPsudo iptables -A FORWARD -j DROPsudo iptables -A OUTPUT -j DROP执行上述命令后,即可清空iptables防火墙规则。

2.2:清空ufw防火墙规则清空ufw防火墙规则,只需要执行以下命令即可:sudo ufw reset执行上述命令后,即可清空ufw防火墙规则。

Step3:重启防火墙完成清空防火墙规则的操作后,我们需要重新启动防火墙,以保护服务器安全。

命令如下:3.1:重新启动iptables防火墙sudo iptables -I INPUT -p tcp --dport 22 -j ACCEPTsudo iptables -I INPUT -p tcp --dport 80 -j ACCEPTsudo iptables -I INPUT -p tcp --dport 443 -j ACCEPT#保存规则sudo iptables-save > /etc/iptables.rules#重启防火墙sudo service iptables restart上述命令中,我们重新启动了iptables防火墙,并设置允许22、80、443端口的流量通过,并将规则保存到/etc/iptables.rules文件中。

Ubuntu下防火墙安装配置

Ubuntu的个人桌面安装为桌面用户提供了捆绑在一起的有用的软件,但是在默认的情况下却没有安装一个防火墙。

幸运的是,在Ubuntu安装并运行一个防火墙是非常简单的。

本人非常喜欢默认安装没有设置一个防火墙。

所有的时间我的大部分电脑仍然都存活于防火墙后面,并且我一直烦恼于当我对情况了如指掌的时候,安装软件还要处理防火墙对软件的质疑的要求。

如果我需要一个防火墙在机器上,我能够设置在我自己电脑上。

从Ubuntu就是这样,在某些程度上,目标是集体桌面系统,一个防火墙在很多安装中不是必须的。

但是如果当一个Ubuntu桌面是你唯一直接连接到因特网的电脑,那样安装防火墙是个好建议。

从学术上说,Ubuntu包括了一个防火墙--你能通过iptables配置任何安全选项。

那样,通常来说,大量用户没有足够的信息来配置。

也就是说,我们更愿意安装一个图形界面的应用程序通过几个简单的步骤来配置一个防火墙。

我们通过两个软件包来配置防火墙。

第一是Lokkit,一个你可以通过几个简单步骤并配置一个基本防火墙的应用程序。

Lokkit是绝对容易上手,并且不需要你对防火墙的配置有太多的了解,但是它提供很少的选项功能,所以如果你想设置一个复杂的防火墙Lokkit并不是一个很好的选择。

相比来说,Guarddog,这个灵活的防火墙配置程序,比Lokkit复杂的多。

如果你知道你正做什么的时候请选择Guarddog。

安装Lokkit或者Guarddog,启动新利得或Adept并安装相应软件包。

如果你更喜欢APT的话,只要在终端运行"sudo apt-get install gnome-lokkit"就能安装Lokkit,或者"sudo apt-get install guarddog"来安装Guarddog。

用Lokkit来配置你的防火墙:用Lokkit来配置一个基本的防火墙是一件简单的事情。

你需要以超级用户权限运行Lookit,ALT+F2打开运行对话框并输入"gksudo gnome-lokkit"来启动Lokkit。

ubuntu修改默认启动内核

ubuntu修改默认启动内核⼀、序⾔新换的笔记本由于太新的主板芯⽚,驱动还没有完善。

每次升级系统内核都要⼩⼼谨慎。

经常发⽣部分硬件驱动失败的事情。

系统Ubuntu 20.04.2 LTS x86_64 ,我现在使⽤的两个版本的内核5.4.0和5.8.0。

默认从⾼版本内核5.8.0启动。

⽬前5.4.0内核已经趋于稳定,且硬件驱动完善。

虽然系统也有更新的内核,但是作为⼯作机需要稳定使⽤系统,所以要修改默认启动内核为5.4.0版本。

⼆、调查看了⼏篇⽂章关于修改默认的启动内核,⽅法都是根据grub.cfg(/boot/grub/grub.cfg)提取选项,来修改grub(/etc/default/grub)⽂件的GRUB_DEFAULT。

需要了解⼀下grub.cfg的内容。

主要关注两点:<1> 主菜单:menuentry 'Ubuntu' $menuentry_id_option '' { }submenu 'Ubuntu 的⾼级选项' $menuentry_id_option '' { }<2> ⾼级选项⼦菜单:“submenu 'Ubuntu 的⾼级选项'”中的menuentry(menu entry),完整的⼀个选项从menuentry '' {}直到⼤括号结束。

三、开⼯前提知识补充完毕,开始修改默认启动内核。

<1> 先通过修改默认启动内核选项索引号,来达到修改默认启动内核的⽬的。

⾸先找到本机所有的Linux内核启动项。

直接查找submenu下的menuentry,或者➜ ~ grep gnu-linux /boot/grub/grub.cfgmenuentry 'Ubuntu' --class ubuntu --class gnu-linux --class gnu --class os $menuentry_id_option 'gnulinux-simple-75e3f56f-b03c-4c45-8e57-3669bd07666e' {menuentry 'Ubuntu,Linux 5.8.0-48-generic' --class ubuntu --class gnu-linux --class gnu --class os $menuentry_id_option 'gnulinux-5.8.0-48-generic-advanced-75e3f56f-b03c-4c45-8e57-3669bd07 menuentry 'Ubuntu, with Linux 5.8.0-48-generic (recovery mode)' --class ubuntu --class gnu-linux --class gnu --class os $menuentry_id_option 'gnulinux-5.8.0-48-generic-recovery-75e3f56f-b03c-4c menuentry 'Ubuntu,Linux 5.4.0-67-generic' --class ubuntu --class gnu-linux --class gnu --class os $menuentry_id_option 'gnulinux-5.4.0-67-generic-advanced-75e3f56f-b03c-4c45-8e57-3669bd07 menuentry 'Ubuntu, with Linux 5.4.0-67-generic (recovery mode)' --class ubuntu --class gnu-linux --class gnu --class os $menuentry_id_option 'gnulinux-5.4.0-67-generic-recovery-75e3f56f-b03c-4c所以本机有2个内核4个相关的启动模式。

ubuntu如何开启和关闭防火墙

ubuntu如何开启和关闭防火墙

每个系统不可能是绝对的安全,然而ubuntu也不列外,那么我们该如何开启ubuntu系统中的防火墙呢?下面是店铺收集整理的ubuntu如何开启和关闭防火墙,希望对大家有帮助~~

ubuntu开启和关闭防火墙

开启

1 我们安装玩ubuntu后系统中是无防火墙的

我们打开“ubuntu软件中心”,然后在搜索框中输入“firewall”

2在搜索的结果中我们点击第一个那个像一堵墙的图标

3在后面点击“安装”按钮,然后输入电脑密码进行授权,开始安装

4等待安装完成

我们点击如下图的图标,搜索“firewall”,然后在哪个像一堵墙的图标上点击鼠标左键启动它。

5然后输入密码验证

进入到防火墙设置界面,就能对防火墙进行设置了。

其实安装完成防火墙之后,防火墙就已经开启了!

关闭

如果你已经安装了防火墙,那么我们先使用Ctrl+Alt+T组合键调出终端。

或者你在桌面空白处单击鼠标右键--->“打开终端”

在终端里面输入

sudo ufw disable 然后按enter键执行命令。

如果提示如图,那么则成功!

经过以上,下次开机之后防火墙就被关闭了,如果要彻底关闭,那么就点击“Ubuntu应用中心”---->搜索“firewall”,然后再搜索列表中找到防火墙。

最后点击“卸载”按钮卸载它。

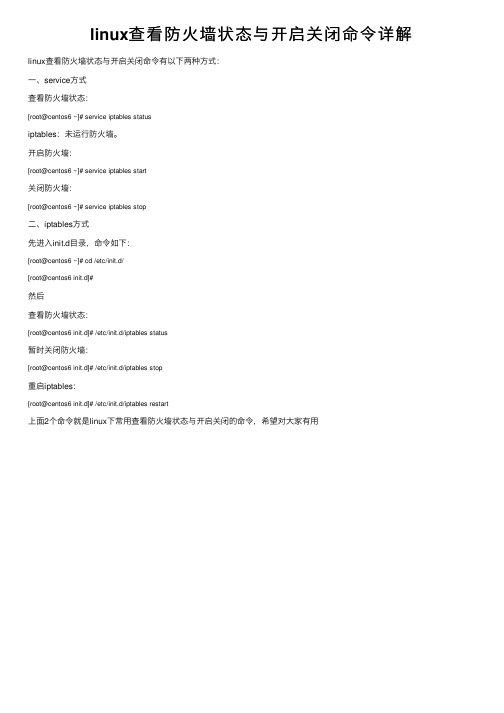

linux查看防火墙状态与开启关闭命令详解

[root@centos6 init.d]# /etc/init.d/iptables restart

上面2个命令就是linux下常用查看防火墙状态与开启关闭的命令,希望对大家有用

这篇文章主要给大家介绍了关于linux中检查swap交换空间的五个命令的相关资料文中通过示例代码介绍的非常详细对大家学习或者使用linux具有一定的参考学习价值需要的朋友们下面随着小编来一起学习学习吧

linux查 看 防 火 墙 状 态 与 开 启 关 闭 命 令 详 解

linux查看防火墙状态与开启关闭命令有以下两种方式: 一、service方式 查看防火墙状态:

[root@centos6 ~]# cd /etc/init.d/ [root@centos6 init.d]#

然后 查看防火墙状态:

[root@centos6 init.d]# /etc/init.d/iptables status

暂时关闭防火墙:

[root@centos6 init.d]# /etc/init.d/iptables stop

[root@centos6 ~]# service iptables status

iptables:未运行防火墙。 开启防火墙:

[root@centos6 ~]# பைடு நூலகம்ervice iptables start

关闭防火墙:

[root@centos6 ~]# service iptables stop

二、iptables方式 先进入init.d目录,命令如下:

macOS终端命令如何设置防火墙和访问控制

macOS终端命令如何设置防火墙和访问控制在macOS操作系统中,终端命令是一种强大的工具,可以用于执行各种任务和配置系统设置。

其中,设置防火墙和访问控制是保护计算机和网络安全的重要一环。

本文将介绍如何使用终端命令来进行防火墙和访问控制的设置。

一、了解macOS防火墙和访问控制macOS自带了一个名为"pf"的防火墙,它可以通过终端命令进行配置。

防火墙可以帮助阻止不信任的网络连接以及限制对系统的访问。

访问控制是指限制某些服务或应用程序的网络访问权限。

二、检查防火墙状态在终端中输入以下命令来检查防火墙的状态:```sudo /usr/libexec/ApplicationFirewall/socketfilterfw --getglobalstate```如果输出结果为"Firewall is enabled. (State = 1)",说明防火墙已启用。

如果输出结果为"Firewall is disabled. (State = 0)",说明防火墙未启用。

三、启用防火墙要启用防火墙,可以使用以下命令:```sudo /usr/libexec/ApplicationFirewall/socketfilterfw --setglobalstate on ```输入管理员密码后,防火墙将启用。

四、禁用防火墙如果需要禁用防火墙,可以运行以下命令:```sudo /usr/libexec/ApplicationFirewall/socketfilterfw --setglobalstate off ```同样,需要输入管理员密码才能禁用防火墙。

五、配置访问控制列表1. 查看当前允许通过防火墙的应用程序列表,可以使用以下命令:```sudo /usr/libexec/ApplicationFirewall/socketfilterfw --listapps```该命令会输出所有已被授权通过防火墙的应用程序。

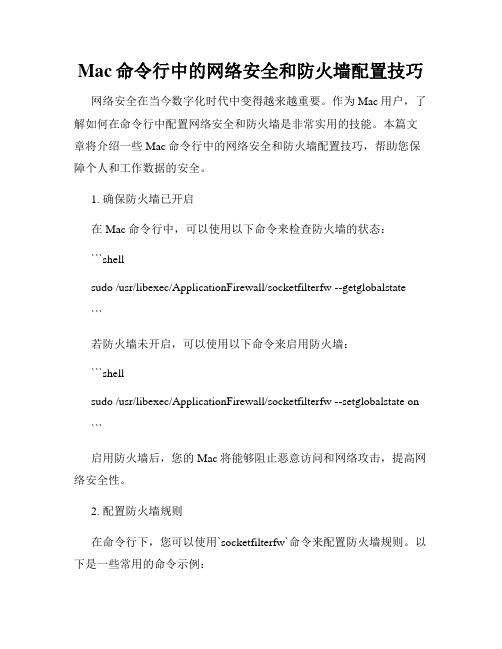

Mac命令行中的网络安全和防火墙配置技巧

Mac命令行中的网络安全和防火墙配置技巧网络安全在当今数字化时代中变得越来越重要。

作为Mac用户,了解如何在命令行中配置网络安全和防火墙是非常实用的技能。

本篇文章将介绍一些Mac命令行中的网络安全和防火墙配置技巧,帮助您保障个人和工作数据的安全。

1. 确保防火墙已开启在Mac命令行中,可以使用以下命令来检查防火墙的状态:```shellsudo /usr/libexec/ApplicationFirewall/socketfilterfw --getglobalstate```若防火墙未开启,可以使用以下命令来启用防火墙:```shellsudo /usr/libexec/ApplicationFirewall/socketfilterfw --setglobalstate on ```启用防火墙后,您的Mac将能够阻止恶意访问和网络攻击,提高网络安全性。

2. 配置防火墙规则在命令行下,您可以使用`socketfilterfw`命令来配置防火墙规则。

以下是一些常用的命令示例:- 添加允许特定应用程序访问网络的规则:```shellsudo /usr/libexec/ApplicationFirewall/socketfilterfw --add/Applications/AppName.app```将“AppName.app”替换为您要添加规则的应用程序名称。

- 添加阻止特定应用程序访问网络的规则:```shellsudo /usr/libexec/ApplicationFirewall/socketfilterfw --block/Applications/AppName.app```同样,将“AppName.app”替换为您要阻止的应用程序名称。

- 监听防火墙规则的变化:```shellsudo /usr/libexec/ApplicationFirewall/socketfilterfw --setloggingmode on```通过启用日志记录功能,您可以跟踪防火墙规则的变化。

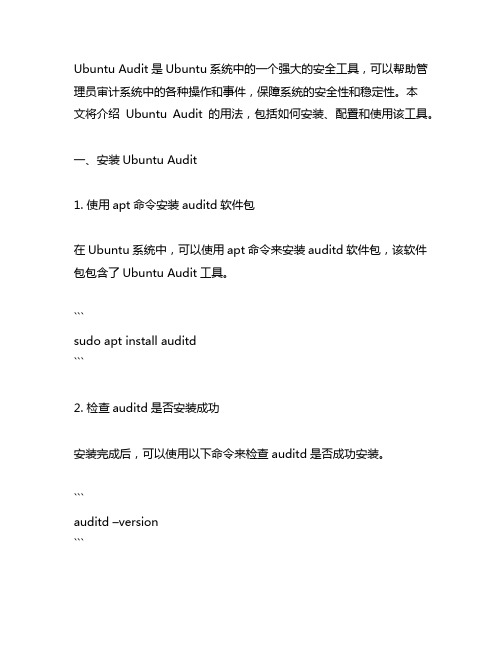

ubuntu audit用法

Ubuntu Audit是Ubuntu系统中的一个强大的安全工具,可以帮助管理员审计系统中的各种操作和事件,保障系统的安全性和稳定性。

本文将介绍Ubuntu Audit的用法,包括如何安装、配置和使用该工具。

一、安装Ubuntu Audit1. 使用apt命令安装auditd软件包在Ubuntu系统中,可以使用apt命令来安装auditd软件包,该软件包包含了Ubuntu Audit工具。

```sudo apt install auditd```2. 检查auditd是否安装成功安装完成后,可以使用以下命令来检查auditd是否成功安装。

```auditd –version```如果成功安装,命令行会显示auditd的版本信息。

二、配置Ubuntu Audit1. 修改配置文件Ubuntu Audit的配置文件位于/etc/audit/auditd.conf,可以使用文本编辑器来修改该配置文件。

在配置文件中,可以设置日志存储的路径、日志文件的大小和数量等参数。

2. 设置审计规则审计规则定义了哪些事件需要被审计,可以使用auditctl命令来管理审计规则。

可以通过添加规则来监控特定的文件、目录、用户或进程的操作。

三、使用Ubuntu Audit1. 启动和停止auditd服务可以使用以下命令来启动和停止auditd服务。

启动:```sudo systemctl start auditd```停止:```sudo systemctl stop auditd```2. 查看审计日志通过以下命令可以查看审计日志。

```ausearch –m USER_AUTH```该命令会列出所有用户认证相关的事件。

3. 创建审计报告使用aureport命令可以生成审计报告,报告中包含了系统中发生的各种事件的统计信息。

```aureport```以上就是Ubuntu Audit的用法,通过安装、配置和使用Ubuntu Audit,管理员可以更好地审计系统操作和事件,提高系统的安全性和稳定性。

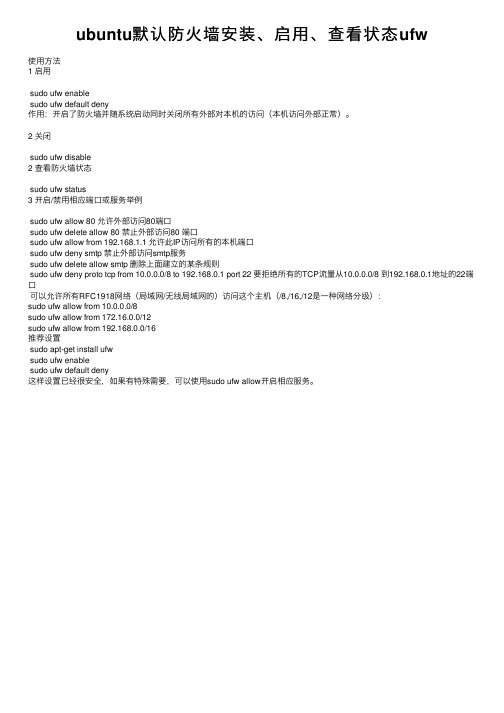

ubuntu默认防火墙安装、启用、查看状态ufw

ubuntu默认防⽕墙安装、启⽤、查看状态ufw使⽤⽅法1 启⽤sudo ufw enablesudo ufw default deny作⽤:开启了防⽕墙并随系统启动同时关闭所有外部对本机的访问(本机访问外部正常)。

2 关闭sudo ufw disable2 查看防⽕墙状态sudo ufw status3 开启/禁⽤相应端⼝或服务举例sudo ufw allow 80 允许外部访问80端⼝sudo ufw delete allow 80 禁⽌外部访问80 端⼝sudo ufw allow from 192.168.1.1 允许此IP访问所有的本机端⼝sudo ufw deny smtp 禁⽌外部访问smtp服务sudo ufw delete allow smtp 删除上⾯建⽴的某条规则sudo ufw deny proto tcp from 10.0.0.0/8 to 192.168.0.1 port 22 要拒绝所有的TCP流量从10.0.0.0/8 到192.168.0.1地址的22端⼝可以允许所有RFC1918⽹络(局域⽹/⽆线局域⽹的)访问这个主机(/8,/16,/12是⼀种⽹络分级):sudo ufw allow from 10.0.0.0/8sudo ufw allow from 172.16.0.0/12sudo ufw allow from 192.168.0.0/16推荐设置sudo apt-get install ufwsudo ufw enablesudo ufw default deny这样设置已经很安全,如果有特殊需要,可以使⽤sudo ufw allow开启相应服务。

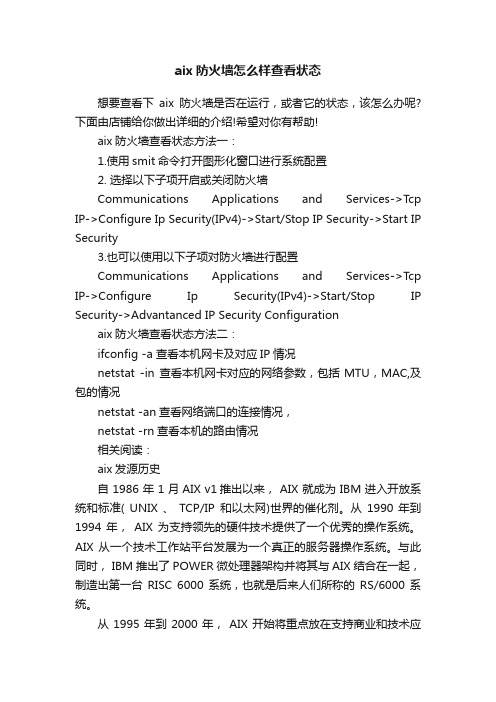

aix防火墙怎么样查看状态

aix防火墙怎么样查看状态想要查看下aix防火墙是否在运行,或者它的状态,该怎么办呢?下面由店铺给你做出详细的介绍!希望对你有帮助!aix防火墙查看状态方法一:1.使用smit命令打开图形化窗口进行系统配置2. 选择以下子项开启或关闭防火墙Communications Applications and Services->Tcp IP->Configure Ip Security(IPv4)->Start/Stop IP Security->Start IP Security3.也可以使用以下子项对防火墙进行配置Communications Applications and Services->Tcp IP->Configure Ip Security(IPv4)->Start/Stop IP Security->Advantanced IP Security Configurationaix防火墙查看状态方法二:ifconfig -a 查看本机网卡及对应IP情况netstat -in 查看本机网卡对应的网络参数,包括MTU,MAC,及包的情况netstat -an查看网络端口的连接情况,netstat -rn查看本机的路由情况相关阅读:aix发源历史自 1986 年 1 月AIX v1推出以来, AIX 就成为 IBM 进入开放系统和标准( UNIX 、TCP/IP和以太网)世界的催化剂。

从1990 年到1994 年,AIX 为支持领先的硬件技术提供了一个优秀的操作系统。

AIX 从一个技术工作站平台发展为一个真正的服务器操作系统。

与此同时, IBM 推出了 POWER 微处理器架构并将其与 AIX 结合在一起,制造出第一台RISC 6000 系统,也就是后来人们所称的RS/6000系统。

从 1995 年到 2000 年, AIX 开始将重点放在支持商业和技术应用负载,提供对称多处理以及高端的可扩展性。

docker启动gitlab,Docker命令与映射修改,VNCTimedoutwaiti。。。

docker启动gitlab,Docker命令与映射修改,VNCTimedoutwaiti。

ps:我⽤的是本地⾃⼰搭建的私有仓库,所以下载镜像为本地地址,如果⾃⼰没有本地仓库的可以去官⽅下载,官⽅也是有这个镜像的,pull之前可以先docker search gitlab查看⼀下gitlab的⼀个镜像下载镜像:docker pull 192.168.0.153:5000/gitlab创建持久化⽬录:mkdir -p /home/dockerdata/gitlab/configmkdir -p /home/dockerdata/gitlab/logsmkdir -p /home/dockerdata/gitlab/data容器内Gitlab使⽤端⼝:Ssh 22http 80https 443映射到宿主机端⼝:Ssh 1022http 8010https:8443注意:如果要使⽤宿主机的22和443端⼝,需要修改宿主机的ssh和https的默认端⼝。

例如修改ssh端⼝为1022 Ubuntu 下没启⽤ seLinux ,如果启⽤了需要先 apt install policycoreutils-python-utils apt install firewalld 否则不需要。

semanage port -a -t ssh_port_t -p tcp 1022firewall-cmd --permanent --add-port=1022/tcpfirewall-cmd --reload运⾏gitlab镜像:docker run -d -h gitlab -p 1022:22 -p 8010:80 -p 8443:443 \-v /home/dockerdata/gitlab/config:/etc/gitlab \-v /home/dockerdata/gitlab/logs:/var/log/gitlab \-v /home/dockerdata/gitlab/data:/var/opt/gitlab \--restart always --name mygitlab gitlab/gitlab-ce:latest官⽅的脚本:sudo docker run --detach \--hostname \--publish 443:443 --publish 80:80 --publish 22:22 \--name gitlab \--restart always \--volume /srv/gitlab/config:/etc/gitlab \--volume /srv/gitlab/logs:/var/log/gitlab \--volume /srv/gitlab/data:/var/opt/gitlab \gitlab/gitlab-ce:latest容器中的gitlab完全启动需要⼀定时间,可通过⽇志命令实时查看启动进度:$ docker logs -f <container id>启动完全完成之后访问http://<ip>:8010可以先查看⼀下端⼝占⽤情况:stat -anp |grep 端⼝号stat -nultp(此处不⽤加端⼝号)stat -anp |grep 82查看82端⼝的使⽤情况;修改运⾏中的docker容器的端⼝映射在docker run创建并运⾏容器的时候,可以通过-p指定端⼝映射规则。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

设置默认策略 (比如 “mostly open” vs “mostly closed”)

sudo ufw default allow|deny

许 可或者屏蔽端口 (可以在“status” 中查看到服务列表)。可以用“协议:端口”的方式指定一个存在于/etc/services中的服务名称,也可以通过包的meta-data。 ‘allow’ 参数将把条目加入 /etc/ufw/maps ,而 ‘deny’ 则相反。基本语法如下:

ufw status:查看已经定义的ufw规则

ufw default allow/deny:外来访问默认允许/拒绝

ufw allow/deny 20:允许/拒绝 访问20端口,20后可跟/tcp或/udp,表示tcp或udp封包。

ufw allow/deny servicename:ufw从/etc/services中找到对应service的端口,进行过滤。

/var/lib/ufw/user.rules 这个文件中是我们设置的一些防火墙规则,打开大概就能看明白,有时我们可以直接修改这个文件,不用使用命令来设定。修改后记得ufw reload重启ufw使得新规则生效。

下面是ufw命令行的一些示例:

ufw enable/disable:打开/关闭ufw

$ sudo ufw delete allow smtp

允许某特定 IP

$ sudo ufw allow from 192.168.254.254

删除上面的规则

$ sudo ufw delete allow from 192.168.254.254

linux 2.4内核以后提供了一个非常优秀的防火墙工具:netfilter/iptables,他免费且功能强大,可以对流入、流出的信息进行细化控制,它可以 实现防火墙、NAT(网络地址翻译)和数据包的分割等功能。netfilter工作在内核内部,而iptables则是让用户定义规则集的表结构。

3.开启/禁用

sudo ufw allow|deny [service]

打开或关闭某个端口,例如:

sudo ufw allow smtp 允许所有的外部IP访问本机的25/tcp (smtp)端口

sudo ufw allow 22/tcp 允许所有的外部IP访问本机的22/tcp (ssh)端口

ubuntu 9.10默认的是UFW防火墙,已经支持界面操作了。在命令行运行ufw命令就可以看到提示的一系列可进行的操作。

最简单的一个操作:sudo ufw status可检查防火墙的状态,我的返回的是:不活动

sudo ufw version防火墙版本:

ufw .29-4ubuntu1

ufw allow proto tcp from 10.0.1.0/10 to 本机ip port 25:允许自10.0.1.0/10的tcp封包访问本机的25端口。

ufw delete allow/deny 20:删除以前定义的"允许/拒绝访问20端口"的规则

文章源自:烈火网,原文:/a/view/16976.html

Copyright 2008-2009 Canonical Ltd.

ubuntu 系统默认已安装ufw.

1.安装

sudo apt-get install ufw

2.启用

sudo ufw enable

sudo ufw default deny

运行以上两条命令后,开启了防火墙,并在系统启动时自动开启。关闭所有外部对本机的访问,但本机访问外部正常。

sudo ufw allow|deny [service]

显示防火墙和端口的侦听状态,参见 /var/lib/ufw/maps。括号中的数字将不会被显示出来。

sudo ufw status

UFW 使用范例:

允许 53 端口

$ sudo ufw allow 53

禁用 53 端口

sudo ufw default deny

以上三条命令已经足够安全了,如果你需要开放某些服务,再使用sudo ufw allow开启。

开启/关闭防火墙 (默认设置是’disable’)

sudo ufw enable|disable

转换日志状态

sudo ufw logging on|off

若开启ufw之 后,/etc/ufw/sysctl.conf会覆盖默认的/etc/sysctl.conf文件,若你原来的/etc/sysctl.conf做了修 改,启动ufw后,若/etc/ufw/sysctl.conf中有新赋值,则会覆盖/etc/sysctl.conf的,否则还以/etc /sysctl.conf为准。当然你可以通过修改/etc/default/ufw中的“IPT_SYSCTL=”条目来设置使用哪个 sysctrl.conf.

sudo ufw allow 53 允许外部访问53端口(tcp/udp)

sudo ufw allow from 192.168.1.100 允许此IP访问所有的本机端口

sudo ufw allow proto udp 192.168.0.1 port 53 to 192.168.0.2 port 53

sudo ufw deny smtp 禁止外部访问smtp服务

sudo ufw delete allow smtp 删除上面建立的某条规则

4.查看防火墙状态

sudo ufw status

一般用户,只需如下设置:

sudo apt-get install ufw

sudo ufw enable

$ sudo ufw delete allow 53

允许 80 端口

$ sudo ufw allow 80/tcp

禁用 80 端口

$ sudo ufw delete allow 80/tcp

允许 smtp 端口

$ sudo ufw allow smtp

删除 smtp 端口的许可

但是iptables的规则稍微有些“复杂”,因此ubuntu提供了ufw这个设定工具,以简化iptables的某些设定,其后台仍然是 iptables。ufw 即uncomplicated firewall的简称,一些复杂的设定还是要去iptables。

ufw相关的文件和文件夹有:

/etc /ufw/:里面是一些ufw的环境设定文件,如 before.rules、after.rules、sysctl.conf、ufw.conf,及 for ip6 的 before6.rule 及 after6.rules。这些文件一般按照默认的设置进行就ok。