第一部分-标准模型简介

IEC61850介绍

定义 状态信息 测量值、

控制 设点 替代 配置 描述 定值组 可编辑定值组 扩展定义 缓冲报告 非缓冲报告 日志 GOOSE控制 GSSE控制 多波采样值 单波采样值 IEC61850介绍

数据命名规则

IEC61850介绍

数据集(DatSet)

1. 数据集定义 2. 数据集创建 3. 数据集与报告、GOOSE、日志的关系 4. 信息定制

IEC61850介绍

取代 可以简单理解为人工置数

IEC61850介绍

定值

IEC61850介绍

报告/日志

IEC61850介绍

GOOSE (通用面向对象变电站事件)

提供了快速和可靠的系统范围内传输 输入、输出数据值。

基于分布的概念,通用变电站事件模 型提供了一个高效的方法,利用多路组播/ 组播服务向多个物理设备同时传输同一个 通用变电站事件信息

4.

DPS:双点状态信息

on/off/trans

IEC61850介绍

IEC61850基本数据类型

IEC61850介绍

IEC61850定义的CDC

名称 SPS DPS INS ACT ACD SEC BCR MV CMV SAV WYE DEL SEQ HMV HWYE

定义 单点状态 双点状态 整数状态 保护动作 方向保护动作信息 安全违例计数 二进制计数器 测量值 复杂测量值 采样值 3相系统的相地测量值 3相系统的相相测量值 序分量 谐波值 3相系统的相地谐波测量值

互感器(2) 开关设备(2) 电力变压器(4) 其他设备(15)

IEC61850介绍

LN应用示例

IEC61850介绍

逻辑节点的命名规则

IEC61850介绍

公共数据类CDC

OSI七层模型基础知识及各层常见应用解读

OSI Open Source Initiative(简称OSI,有译作开放源代码促进会、开放原始码组织)是一个旨在推动开源软件发展的非盈利组织。

OSI参考模型(OSI/RM)的全称是开放系统互连参考模型(Open System Interconnection Reference Model,OSI/RM),它是由国际标准化组织ISO提出的一个网络系统互连模型。

它是网络技术的基础,也是分析、评判各种网络技术的依据,它揭开了网络的神秘面纱,让其有理可依,有据可循。

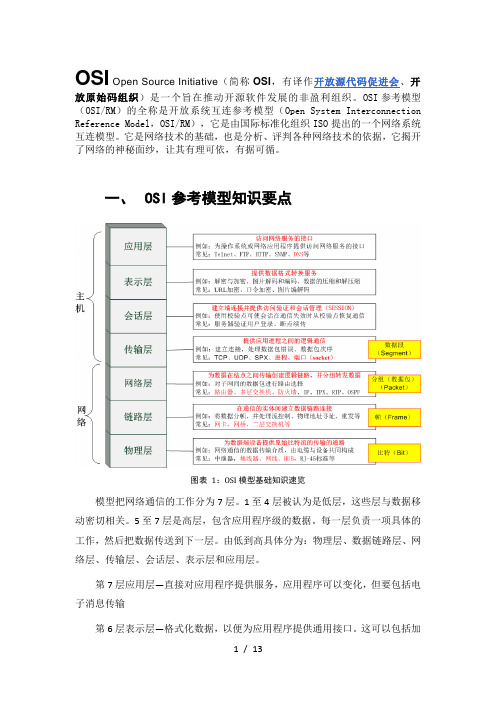

一、OSI参考模型知识要点图表1:OSI模型基础知识速览模型把网络通信的工作分为7层。

1至4层被认为是低层,这些层与数据移动密切相关。

5至7层是高层,包含应用程序级的数据。

每一层负责一项具体的工作,然后把数据传送到下一层。

由低到高具体分为:物理层、数据链路层、网络层、传输层、会话层、表示层和应用层。

第7层应用层—直接对应用程序提供服务,应用程序可以变化,但要包括电子消息传输第6层表示层—格式化数据,以便为应用程序提供通用接口。

这可以包括加密服务第5层会话层—在两个节点之间建立端连接。

此服务包括建立连接是以全双工还是以半双工的方式进行设置,尽管可以在层4中处理双工方式第4层传输层—常规数据递送-面向连接或无连接。

包括全双工或半双工、流控制和错误恢复服务第3层网络层—本层通过寻址来建立两个节点之间的连接,它包括通过互连网络来路由和中继数据第2层数据链路层—在此层将数据分帧,并处理流控制。

本层指定拓扑结构并提供硬件寻址第1层物理层—原始比特流的传输电子信号传输和硬件接口数据发送时,从第七层传到第一层,接受方则相反。

各层对应的典型设备如下:应用层……………….计算机:应用程序,如,HTTP表示层……………….计算机:编码方式,图像编解码、URL字段传输编码会话层……………….计算机:建立会话,SESSION认证、断点续传传输层……………….计算机:进程和端口网络层…………………网络:路由器,防火墙、多层交换机数据链路层………..网络:网卡,网桥,交换机物理层…………………网络:中继器,集线器、网线、HUB二、OSI基础知识OSI/RM参考模型的提出世界上第一个网络体系结构由IBM公司提出(74年,SNA),以后其他公司也相继提出自己的网络体系结构如:Digital公司的DNA,美国国防部的TCP/IP等,多种网络体系结构并存,其结果是若采用IBM的结构,只能选用IBM的产品,只能与同种结构的网络互联。

军用信息技术与软件标准精选(截至2020年1月现行有效)

105 GJB 8226-2015 后勤保障数据模型编制规则

106 GJB 6797-2009 后勤业务信息数据模型 供应保障关系编制规范

107 GJB 7868-2012 建模与仿真海洋环境数据通用要求

108 GJB 8919.1-2017 军事信息系统建模与仿真通用要求 第 1 部分:总则

109 GJB 8919.2-2017 军事信息系统建模与仿真通用要求 第 2 部分:通信系统

GJB 1922-1994 信息处理系统 计算机图形 图形核心系统(GKS)与 Ada 语言 39

联编

40 GJB 2786A-2009 军用软件开发通用要求 41 GJB/Z 184-2017 军事数据质量评价指南 42 GJB 8042-2013 数据安全保护类产品测评方法 43 GJB/Z 139-2004 数据标准化管理规程 44 GJB 7700-2012 军用数据库管理系统安全测评要求 45 GJB 7701-2012 军用数据库管理系统安全要求 46 GJB 7708-2012 军用数据库管理系统应用编程接口 47 GJB 7719-2012 军用数据库管理系统技术要求 48 GJB 5023-2001k 军用数据库安全评估准则 49 GJB 4353-2002 关系数据库管理系统功能与性能测试要求 50 GJB 5366-2005 全军综合情报数据库系统数据结构分类编码 51 GJB 4950-2003 情报系统数据融合通用要求 52 GJB 7702-2012 非结构化数据管理通用要求 53 GJB 1805-1993 数据采集设备通用规范 54 GJB 4292-2001 军队装备科技档案目录数据库结构与著录格式 55 GJB 2289-1995 军用数据网分组交换设备通用规范

OSI七层网络模型

OSI七层⽹络模型⼀、OSI七层⽹络模型简介1、OSI的前世今⽣OSI(Open System Interconnect),即开放式系统互联。

是OSI组织为了互联⽹各层之间协作⽽制定的标准模型。

再具体点来说是为了使互联⽹各个基础组件⼚商统⼀标准⽽制定的标准,这样就能实现互联了。

2、OSI七层模型的划分OSI划分为:物理层、数据链路层、⽹络层、传输层、会话层、表⽰层、应⽤层3、OSI的分层设计思想OSI严格遵守了“⾼内聚、低耦合”的互联⽹设计思想,在OSI七层模型中每层只关注本层的实现,向上只提供标准接⼝,它不需要其它层的实现,各司其职。

⼆、各司其职⼀张图先了解各层间的基本功能物理层OSI模型的第⼀层,最终数据的传输通道。

物理层顾名思义就是最靠近物理传输设备的⼀层。

物理媒介包括光纤,⽹线,等。

改成的主要作⽤是实现相邻计算机间的⽐特流传输,尽可能屏蔽掉具体传输介质和物理设备的差异。

尽量对上层也就是数据链路层屏蔽掉其不需要考虑的物理介质差异,对其提供统⼀的⽐特流传输调⽤⽅式。

物理层的主要功能:屏蔽物理媒介差异,为数据链路层提供统⼀的物理⽐特流传输能⼒。

数据单元:⽐特实例:光纤、⽹线、集线器、中继器、调制解调器等。

举个例⼦,早前的电话机,你在北京,你⼥朋友在上海,你俩打个电话就能通话了。

为什么?因为中间有根电话线。

物理层你就可以这么简单的理解和记忆。

数据链路该层主要负责建⽴和管理不同计算机节点间的数据链路,并提供差错检测、封装成帧、透明传输的能⼒。

数据链路层⼜分为两个层:媒体访问控制⼦层(MAC)和逻辑链路控制⼦层(LLC)媒体访问控制⼦层(MAC)MAC地址你⼀定不会陌⽣。

每台计算机都有⾃⼰的全⽹唯⼀的MAC地址,如下图你也可以看看⾃⼰的MAC地址。

MAC⼦层的主要任务是解决共享型⽹络中多⽤户对信道竞争的问题,完成⽹络介质的访问控制。

实现这个功能的是集线器。

⽤集线器组⽹,检查计算机与计算机之间有没有冲突,避免冲突的协议叫CSMA/CD协议。

1-粒子物理简介

物质世界的组成 实物物质 场

欧洲核子研究中心(CERN)座落在日内瓦郊外的加速器: 大环是周长27 km的强子

1803年,英国科学家道尔顿指出: 所有物质都是由“单质原子”或“复合 原子”(分子)组成。

1897年汤姆孙发现电子, 人们开始意识到原子具有结构。

强相互作用

粒 子 物 理 标 准 模 型

微观物质基 本相互作用

电磁相互作用

弱相互作用

电弱 相互作用

引力相互作用

规范玻色子(13种) 粒子分类 : (62种) 费米子(48种) Higgs粒子(1种, 尚未发

现)

1919年,卢瑟福发现了质子。 1932年,查德威克发现了中子。 进入20世纪,人们开始把质子、中子、电子 和光子一起称为基本粒子。 1932年,安德森发现了正电子。

F

能量 E 可取负号!

各种粒子总是成对出现。

正负电子、质子与反质子、中子与反中子等

“基本粒子”可以相互转化。

正、负电子相遇将消失,同时放出光子。

1. 实物物质都由费米子组成: 电子 尚未观测到它们的 轻子 μ子 大小和结构。 中微子 τ子 介子 1夸克+1反夸克 夸克

夸克

反夸克

组成强子 核子

重子

(3个夸克) 超子

质子 中子

强子结构的夸克模型:所有强子都是由夸克,反夸克 及胶子组成。

夸克:构成强子的 “积木块”。 与轻子属同一层次,尚未发现内部结构; 实验中尚未找到自由夸克。 最初提出的三种夸克: 上夸克(up或u) 下夸克(down或d) 奇异夸克(strange或s)

光子在原子核的电场中又 能转化成一对电子和正电 子

铅板

e+

标准模型简介

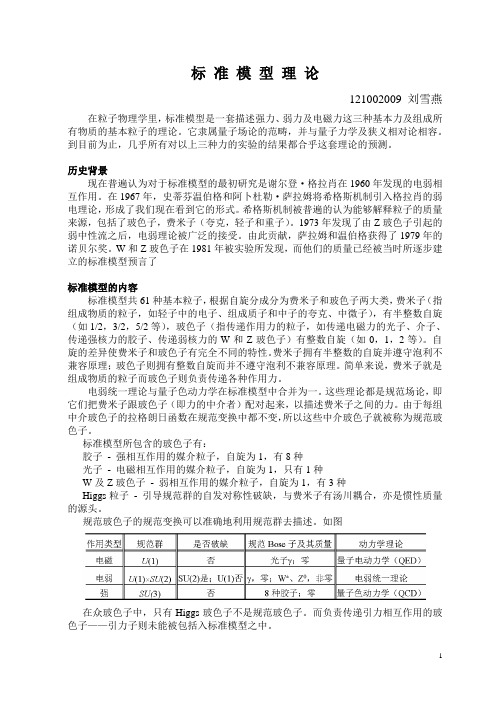

标准模型理论121002009 刘雪燕在粒子物理学里,标准模型是一套描述强力、弱力及电磁力这三种基本力及组成所有物质的基本粒子的理论。

它隶属量子场论的范畴,并与量子力学及狭义相对论相容。

到目前为止,几乎所有对以上三种力的实验的结果都合乎这套理论的预测。

历史背景现在普遍认为对于标准模型的最初研究是谢尔登·格拉肖在1960年发现的电弱相互作用。

在1967年,史蒂芬温伯格和阿卜杜勒·萨拉姆将希格斯机制引入格拉肖的弱电理论,形成了我们现在看到它的形式。

希格斯机制被普遍的认为能够解释粒子的质量来源,包括了玻色子,费米子(夸克,轻子和重子)。

1973年发现了由Z玻色子引起的弱中性流之后,电弱理论被广泛的接受。

由此贡献,萨拉姆和温伯格获得了1979年的诺贝尔奖。

W和Z玻色子在1981年被实验所发现,而他们的质量已经被当时所逐步建立的标准模型预言了标准模型的内容标准模型共61种基本粒子,根据自旋分成分为费米子和玻色子两大类,费米子(指组成物质的粒子,如轻子中的电子、组成质子和中子的夸克、中微子),有半整数自旋(如1/2,3/2,5/2等),玻色子(指传递作用力的粒子,如传递电磁力的光子、介子、传递强核力的胶子、传递弱核力的W和Z玻色子)有整数自旋(如0,1,2等)。

自旋的差异使费米子和玻色子有完全不同的特性。

费米子拥有半整数的自旋并遵守泡利不兼容原理;玻色子则拥有整数自旋而并不遵守泡利不兼容原理。

简单来说,费米子就是组成物质的粒子而玻色子则负责传递各种作用力。

电弱统一理论与量子色动力学在标准模型中合并为一。

这些理论都是规范场论,即它们把费米子跟玻色子(即力的中介者)配对起来,以描述费米子之间的力。

由于每组中介玻色子的拉格朗日函数在规范变换中都不变,所以这些中介玻色子就被称为规范玻色子。

标准模型所包含的玻色子有:胶子- 强相互作用的媒介粒子,自旋为1,有8种光子- 电磁相互作用的媒介粒子,自旋为1,只有1种W及Z玻色子- 弱相互作用的媒介粒子,自旋为1,有3种Higgs粒子- 引导规范群的自发对称性破缺,与费米子有汤川耦合,亦是惯性质量的源头。

安全保护等级标准介绍

2020/11/16

安全保护等级标准介绍

安全保护等级

安全保护等级标准介绍

安全保护等级

n 定量分析 n 安全保护措施的可信度 n 可比性

安全保护等级标准介绍

主导问题

n TCSEC(Trusted Computer Security Evaluation Criteria)简介

n PP是描述满足特定消费者需求的、 独立于实现的一组安全要求,回答 “在安全方案中需要什么”。

n ST是依赖于实现的一组安全要求与 说明,用来指定TOE评估基础。回答 “在安全方案中提供什么”。

安全保护等级标准介绍

PP内容

安全保护等级标准介绍

ST内容

安全保护等级标准介绍

描述语言

n CC的安全要求:

安全保护等级标准介绍

总结:《准则》与CC 的比较

n 内容结构

n CC分为安全功能要求与安全保证要求,保证 要求层层递进;《准则》十个安全要素,层 层递进。

n 信任度

n 《准则》——对实现安全功能的安全保护措 施抵抗威胁与攻击的能力的一种度量;CC是 对实现安全功能的整个过程的一种信任度。

安全保护等级标准介绍

n 功能元素:独立的,可标识的最小安全 功能要求。

n 依赖性

安全保护等级标准介绍

说明

n 允许的功能组件操作

n 反复:覆盖一个要求的多个方面。 n 赋值:满足特定的安全目标。 n 选择:缩小一个组件元素的范围。 n 细化

安全保护等级标准介绍

类示例图

安全保护等级标准介绍

安全保证要求

n 共10类:

n APE类:PP评估 n ASE类:ST评估 n ACM类:配置管理 n ADO类:交付和运行 n ADV类:开发

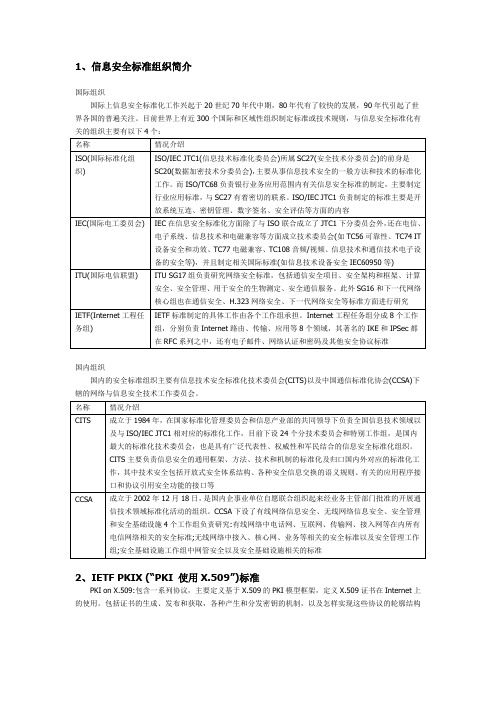

7、信息安全标准组织及相关标准

1、信息安全标准组织简介国际组织国际上信息安全标准化工作兴起于20世纪70年代中期,80年代有了较快的发展,90年代引起了世界各国的普遍关注。

目前世界上有近300个国际和区域性组织制定标准或技术规则,与信息安全标准化有关的组织主要有以下4个:国内组织国内的安全标准组织主要有信息技术安全标准化技术委员会(CITS)以及中国通信标准化协会(CCSA)下辖的网络与信息安全技术工作委员会。

2、IETF PKIX (“PKI 使用X.509”)标准PKI on X.509:包含一系列协议,主要定义基于X.509的PKI模型框架,定义X.509证书在Internet上的使用。

包括证书的生成、发布和获取,各种产生和分发密钥的机制,以及怎样实现这些协议的轮廓结构等。

制订基于X.509的PKI标准支持各种应用,包括Web、email、IPSec等,已提交10多个RFC文档,含盖PKI的方方面面。

具体见/html.charters/pkix-charter.html。

PKIX标准清单标准草案Internet X.509公开密钥基础设施时间戳协议(TSP)Internet X.509公开密钥基础设施Internet X.509公开密钥基础设施身份验证用Internet属性证书结构Internet X.509公开密钥基础设施操作协议-LDAPv3简单证书有效性协议Internet X.509公开密钥基础设施证书和CRL结构Internet X.509公开密钥基础设施抗抵赖服务的技术要求Internet X.509公开密钥基础设施证书管理协议Internet X.509公开密钥基础设施永久识别符CMP传输协议Internet X.509公开密钥基础设施PKI和PMI的附加LDAP构架Internet X.509公开密钥基础设施证书和CRL算法和标识符授权路径有效性在线证书状态协议第2版在线证书状态协议PostScript版OCSP授权路径的发现Internet X.509公开密钥基础设施证书请求报文格式(CRMF)PKIX用户组名和通用名类型Internet X.509公开密钥基础设施扮演证书结构CMS的证书管理报文RFC标准Internet X.509公开密钥基础设施证书和CRL结构(RFC 2459)Internet X.509公开密钥基础设施证书管理协议(RFC 2510)Internet X.509证书请求报文格式(RFC 2511)Internet X.509公开密钥基础设施证书策略和证书作业框架(RFC 2527)Internet X.509公开密钥基础设施密钥交换算法表述(RFC 2528)Internet X.509公开密钥基础设施操作协议LDAPv2(RFC 2559)Internet X.509公开密钥基础设施操作协议FTP和HTTP(RFC 2585)Internet X.509公开密钥基础设施LDAPv2构架(RFC 2587)Internet X.509公开密钥基础设施在线证书状态协议OCSP(RFC 2560)CMS的证书管理报文(RFC 2797)Diffie-Hellman Proof-of-Possession 算法(RFC 2875)Internet X.509公开密钥基础设施合格证书结构(RFC 3039)Internet X.509公开密钥基础设施数据有效性和认证服务协议(RFC 3029)3、PKCS系列标准PKCS是由美国RSA数据安全公司及其合作伙伴制定的一组公钥密码学标准,其中包括证书申请、证书更新、证书作废表发布、扩展证书内容以及数字签名、数字信封的格式等方面的一系列相关协议。

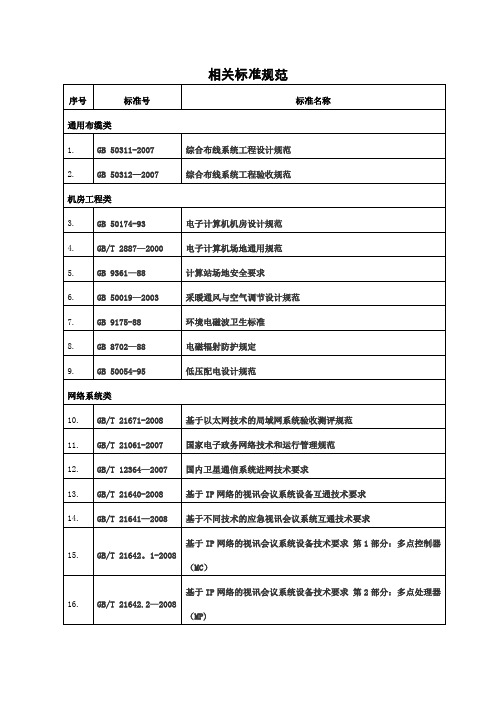

相关标准规范

GB/T 21646-2008

00MHz频段模拟公众无线对讲机技术规范和测量方法

19.

GB/T 21647—2008

B—ISDN ATM适配层(AAL)类型2技术规范

20.

GB/T 19582。1—2008

基于Modbus协议的工业自动化网络规范

软件工程类

21.

GB/T1526-1989

信息处理数据流程图、程序流程图、系统流程图、程序网络图和系统资源图的文件编制符号及约定

政务信息资源交换体系第1部分:总体框架

104.

GB/T 21062。2-2007

政务信息资源交换体系第2部分:技术要求

105.

GB/T 21062。3-2007

政务信息资源交换体系第3部分:数据接口规范

106.

GB/T 21062.4—2007

政务信息资源交换体系第4部分:技术管理要求

107.

GB/T 21063。1-2007

37.

GB/T17544—1998

信息技术软件包质量要求和测试

38.

GB/T18234-2000

信息技术CASE工具的评价与选择指南

39.

GB/T18491。1-2001

信息技术软件测量功能规模测量第1部分:概念定义

40.

GB/T18492-2001

信息技术系统及软件完整性级别

41.

GB/Z18493—2001

序号

标准号

标准名称

通用布缆类

1.

GB 50311-2007

综合布线系统工程设计规范

2.

GB 50312—2007

综合布线系统工程验收规范

机房工程类

3.

ISO8124 -1-2018中文版玩具安全第一部份物理和机械性能-(中文翻译稿)-1

种危险品,玩具缝制工具包的购买者很清楚,功能性尖头危险品作为 学习缝纫的正常教育过程的一部分以及在购买时通过产品包装上的 警示标签传达给用户。

注2:作为另一个例子,两轮玩具滑板车具有与其使用相关的固有和 公认的危险(例如,使用过程中的不稳定性,尤其是在学习过程中)。 与结构特征相关的潜在危险(锐边、夹伤危险等)将通过符合本部分 ISO 8124的要求而最小化。

Ⅰ

5.2 小零件测试(见4.3.2、4.4、4.18.2和4.25) 5.3 某些特定玩具的形状及尺寸测试(见4.5.1) 5.4 小球测试(见4.5.2) 5.5 毛球测试(见4.5.3) 5.6 学前玩偶测试(见4.5.4) 5.7 玩具部分或部件的可触及性测试(见4.6、4.7、4.13和4.14) 5.8 锐利边缘测试(见4.6和4.9) 5.9 锐利尖端测试(见4.7和4.9) 5.10 塑料薄膜厚度测试(见4.10) 5.11 绳索测试 5.12 稳定性及超载测试(见4.15) 5.13 关闭件和玩具箱盖测试(见4.16.2) 5.14 仿制防护玩具冲击测试(见4.17) 5.15 弹射物、弓箭动能测试(见4.18) 5.16 自由轮及制动装置性能测试 5.17 电动童车的速度测试(见4.22) 5.18 温升测试(见4.23) 5.19 液体填充玩具的渗漏测试(见4.24) 5.20 口动玩具耐久性测试(见4.25) 5.21 膨胀材料测试(见4.3.2) 5.22 折叠机构及滑动机构测试 5.23 可洗涤玩具的预处理(见4.1) 5.24 可预见的合理滥用测试(见4.2) 5.25 声压级的测量(见4.28) 5.26 磁体拉力测试 5.27 磁通量指数 5.28 磁体冲击测试 5.29 磁体浸泡测试 5.30 车把分离阻力 5.31 磁铁张力试验 5.32 磁通指数 5.33 磁铁冲击试验 5.34 磁铁浸泡试验 5.35 射弹射程的测定 5.36 刚性弹射尖端评估 5.37 吸盘弹射的长度 附录A (资料性附录) 玩具年龄分组指南 附录B (资料性附录) 安全标识指南和生产厂商标记 附录C (资料性附录) 连接在童床和游戏围栏上的玩具的设计指南 附录D (资料性附录) 玩具枪标识 附录E (资料性附录) 基本原理 附录F(资料性附录)浴池玩具投影设计指南 参考文献

ISOIEC20000标准简介

ISO/IEC20000标准简介ISO/IEC20000标准是ISO/IEC组成的第一联合技术委员会(JCT1)于2005年12月15日对外正式颁布的一组关于信息技术服务管理的国际标准。

标准在“信息技术服务管理”的总标题下由两部分组成:第1部分ISO/IEC20000-1:2005是服务管理的“规范”,该部分对服务管理体系及所包含的13个服务管理过程提出了要求,是管理体系认证的依据。

第2部分ISO/IEC20000-2:2005是服务管理的“实践规则”,这部分内容进一步阐明了关于信息技术服务管理体系和过程的最佳实践,旨在为实施信息技术服务管理体系提供指导。

ISO/IEC20000-1:2005版标准的发布在信息技术服务管理领域产生了重大影响,对服务提供方规范服务管理和提升服务能力起到了极大地推动作用。

为了对ISO/IEC20000-1标准的实施和应用提供具体的指南,JCT1下属的第七分技术委员会(SC7)组建了第25工作组(WG25)负责信息技术服务管理标准体系的建设,并陆续编制和发布了信息技术服务管理标准的其他部分。

鉴于服务管理实践的发展,尤其考虑到英国政府组织OGC在2007年发布了ITILV3,WG25汇集了业界对2005版标准反馈的一些问题和建议,组织对ISO/IEC20000-1:2005进行了修订并在2011年4月正式推出了新版ISO/IEC20000-1:2011《信息技术服务管理第1部分:服务管理体系要求》。

随着对服务管理标准的不断开发和更新,ISO/IEC20000标准已初步形成了一个标准系列,其体系标准如下:ISO/IEC20000-1:2011 信息技术服务管理第1部分:服务管理体系要求ISO/IEC20000-2:2012 信息技术服务管理第2部分:服务管理体系实施指南ISO/IEC20000-3:2012 ISO/IEC20000-1 范围定义和适用性指南ISO/IEC20000-4:2010 过程参考模型ISO/IECTR20000-5:2010 ISO/IEC20000-1 实施规划示例ISO/IECTS15504-8:2012 信息技术服务管理过程评估模型ISO/IEC27013:2012 ISO/IEC27001与ISO/IEC20000-1整合实施指南在ISO/IEC20000标准系列中,ISO/IEC20000-2在2012年完成修订并发布。

15-OSI参考模型1

各大厂商为了在数据通信网络领域占据主导地位,纷纷推出 了各自的网络架构体系和标准。但由于多种协议的并存,同 时也使网络变得越来越复杂;而且,厂商之间的网络设备大 部分不能兼容,很难进行通信。

为了解决网络之间的兼容性问题,帮助各个厂商生产出可兼

网络技术与应用

引入

过去的十几年,因特网络领域的变化是惊人的,

但有一件事情没有变化:论述因特网络技术的方 法都与OSI模型有关,即使新的技术与OSI模型不 一定精确对应,但所有的技术都仍然是分层的。

因此,我们需要掌握一种层次化的网络分析方法,

为下一节的故障分析处理做铺垫。

B

A

D

C

应用层协议的代表包括:Telnet、FTP、HTTP、SNMP、 SMTP、DNS等

概括各层的功能

应用层 表示层 会话层

7 6

提供应用程序间通信 处理数据格式、数据加密等 建立、维护和管理会话 建立主机端到端连接 寻址和路由选择 提供介质访问、链路管理等 比特流传输

举例说明:应用OSI七层进行通信

课程内容

一、OSI参考模型的产生 二、OSI参考模型的层次结构 三、 OSI参考模型各层的功能 四、 OSI参考模型各层的关系 五、 TCP/IP模型

三、各层的功能

学生读书

P121——122

B

A 名字 口令 D

C

会话层

•建立、管理、终止应用程序之间的连接 •报告低层的错误信息

常见的会话层协议有:结构化查询语言(SQL)、远程进 程呼叫(RPC)、X-windows 系统、AppleTalk 会话协 议、数字网络结构会话控制协议(DNA SCP)等。

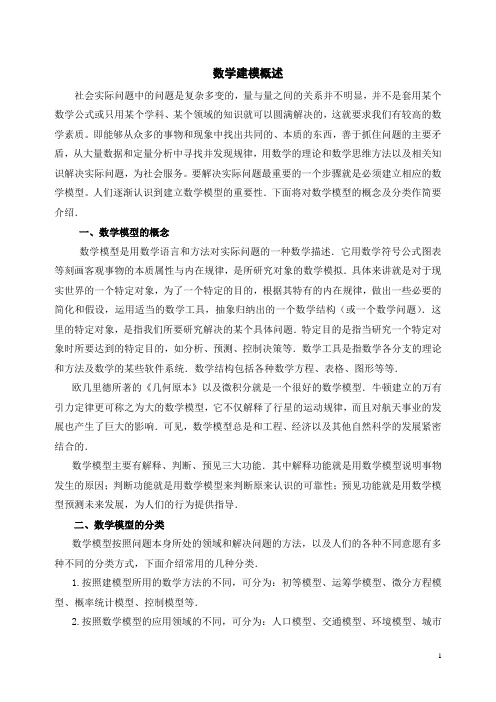

建模简介

数学建模概述社会实际问题中的问题是复杂多变的,量与量之间的关系并不明显,并不是套用某个数学公式或只用某个学科、某个领域的知识就可以圆满解决的,这就要求我们有较高的数学素质。

即能够从众多的事物和现象中找出共同的、本质的东西,善于抓住问题的主要矛盾,从大量数据和定量分析中寻找并发现规律,用数学的理论和数学思维方法以及相关知识解决实际问题,为社会服务。

要解决实际问题最重要的一个步骤就是必须建立相应的数学模型。

人们逐渐认识到建立数学模型的重要性.下面将对数学模型的概念及分类作简要介绍.一、数学模型的概念数学模型是用数学语言和方法对实际问题的一种数学描述.它用数学符号公式图表等刻画客观事物的本质属性与内在规律,是所研究对象的数学模拟.具体来讲就是对于现实世界的一个特定对象,为了一个特定的目的,根据其特有的内在规律,做出一些必要的简化和假设,运用适当的数学工具,抽象归纳出的一个数学结构(或一个数学问题).这里的特定对象,是指我们所要研究解决的某个具体问题.特定目的是指当研究一个特定对象时所要达到的特定目的,如分析、预测、控制决策等.数学工具是指数学各分支的理论和方法及数学的某些软件系统.数学结构包括各种数学方程、表格、图形等等.欧几里德所著的《几何原本》以及微积分就是一个很好的数学模型.牛顿建立的万有引力定律更可称之为大的数学模型,它不仅解释了行星的运动规律,而且对航天事业的发展也产生了巨大的影响.可见,数学模型总是和工程、经济以及其他自然科学的发展紧密结合的.数学模型主要有解释、判断、预见三大功能.其中解释功能就是用数学模型说明事物发生的原因;判断功能就是用数学模型来判断原来认识的可靠性;预见功能就是用数学模型预测未来发展,为人们的行为提供指导.二、数学模型的分类数学模型按照问题本身所处的领域和解决问题的方法,以及人们的各种不同意愿有多种不同的分类方式,下面介绍常用的几种分类.1.按照建模型所用的数学方法的不同,可分为:初等模型、运筹学模型、微分方程模型、概率统计模型、控制模型等.2.按照数学模型的应用领域的不同,可分为:人口模型、交通模型、环境模型、城市规划模型、经济预测模型、金融模型、生态模型、企业管理模型等.3.按模型中使用的变量的性质的不同,可分为:确定性模型与随机性模型、静态模型与动态模型、离散性模型与连续性模型等.4.按照建模的目的不同,可分为:描述模型、分析模型、优化模型、决策模型、控制模型和预测模型等。

CISP官方信息安全保障章节练习一

CISP信息安全保障章节练习一一、单选题。

(共40题,共100分,每题2.5分)1. 我国信息安全保障工作先后经历了启动、逐步展开和积极推进,以及深化落实三个阶段,以下关于我国信息安全保障各阶段说法不正确的是:a、2001年,国家信息化领导小组重组,网络与信息安全协调小组成立,我国信息安全保障工作正式启动b、2003年7月,国家信息化领导小组制定出台了《关于加强信息信息安全保障工作的意见》(中办发27号文件),明确了“积极防御、综合防范”的国家信息安全保障工作方针c、2003年,中办发27号文件的发布标志着我国信息安全保障进入深化落实阶段d、在深化落实阶段,信息安全法律法规、标准化,信息安全基础设施建设,以及信息安全等级保护和风险评估取得了新进展最佳答案是:c2. 以下哪一项不是我国信息安全保障工作的主要目标:a、保障和促进信息化发展b、维护企业与公民的合法权益c、构建高效的信息传播渠道d、保护互联网知识产权最佳答案是:c3. 虚拟专用网(VPN)提供以下哪一种功能?a、对网络嗅探器隐藏信息b、强制实施安全政策c、检测到网络错误和用户对网络资源的滥用d、制定访问规则最佳答案是:a4. 为保障信息系统的安全,某经营公众服务系统的公司准备并编制一份针对性的信息安全保障方案,并严格编制任务交给了小王,为此,小王决定首先编制出一份信息安全需求描述报告,关于此项工作,下面说法错误的是()a、信息安全需求是安全方案设计和安全措施实施的依据b、信息安全需求应当是从信息系统所有者(用户)的角度出发,使用规范化,结构化的语言来描述信息系统安全保障需求c、信息安全需求应当基于信息安全风险评估结果,业务需求和有关政策法规和标准的合规性要求得到d、信息安全需求来自于该公众服务信息系统的功能设计方案最佳答案是:d5. 我国党和政府一直重视信息安全工作,我国信息安全保障工作也取得了明显成效,关于我国信息安全实践工作,下面说法错误的是()a、加强信息安全标准化建设,成立了“全国信息安全标准化技术委员会”制订和发布了大批信息安全技术,管理等方面的标准。

CISP官方信息安全保障章节练习一

CISP官方信息安全保障章节练习一SANY GROUP system office room [SANYUA16H-C I S P 信息安全保障章节练习一、单选题。

(共40题, 共100分,每题 2.5分)1.我国信息安全保障工作先后经历了启动、逐步展开和积极推进,以及深化落三个阶段,以下关于我国信息安全保障各阶段说法不正确的是:信息a、2001年,国家信息化领导小组重组,网络与信息安全协调小组成立,我国安全保障工作正式启动b、2003年7月,国家信息化领导小组制定出台了《关于加强信息信息安全保障工作的意见》(中办发27号文件),明确了“积极防御、综合防范”的国家信息安全保障工作方针c、2003年,中办发27 号文件的发布标志着我国信息安全保障进入深化落实阶d、在深化落实阶段,信息安全法律法规、标准化,信息安全基础设施建设,以及信息安全等级保护和风险评估取得了新进展最佳答案是:c2?以下哪一项不是我国信息安全保障工作的主要目标:a、保障和促进信息化发展b、维护企业与公民的合法权益c、构建高效的信息传播渠道d、保护互联网知识产权最佳答案是:c3?虚拟专用网(VPN)提供以下哪一种功能?a、对网络嗅探器隐藏信息b、强制实施安全政策c、检测到网络错误和用户对网络资源的滥用d、制定访问规则最佳答案是:"4?为保障信息系统的安全,某经营公众服务系统的公司准备并编制一份针对性的信息安全保障方案,并严格编制任务交给了小王,为此,小王决定首先编制出一份信息安全需求描述报告,关于此项工作,下面说法错误的是0a、信息安全需求是安全方案设计和安全措施实施的依据b、信息安全需求应当是从信息系统所有者(用户)的角度出发,使用规范化,结构化的语言来描述信息系统安全保障需求c、信息安全需求应当基于信息安全风险评估结果,业务需求和有关政策法规和标准的合规性要求得到d、信息安全需求来自于该公众服务信息系统的功能设计方案最佳答案是:d5?我国党和政府一直重视信息安全工作,我国信息安全保障工作也取得了明显成效,关于我国信息安全实践工作,下面说法错误的是0a、加强信息安全标准化建设,成立了“全国信息安全标准化技术委员会" 制订和发布了大批信息安全技术,管理等方面的标准。

cc标准与简介,CC基本理论

1.1CC标准CC标准是信息技术安全性评估标准,用来评估信息系统、信息产品的安全性。

CC标准的评估分为两个方面:安全功能需求和安全保证需求。

是当前信息安全的最新国际标准。

它是在TESEC、ITSEC、CTCPEC、FC等信息安全标准的基础上综合形成的。

CC标准中定义了安全功能组件和安全保证组件,并给出了一套评价系统安全可信度的指标——安全保证等级(EAL),通过在构造管理、发行与操作、开发、指南文档、生命周期支持、测试和脆弱性评估等方面所采取的措施来确定系统的安全可信度。

CC定义了一套能满足各种需求的IT安全准则,共分为三部分:第一部分——简介和一般模型;第二部分——安全功能要求;第三部分——安全保证要求。

其中心内容是:当在PP(安全保护框架)和ST(安全目标)中描述TOE(评测对象)的安全要求时,应尽可能使用其与第二部分描述的安全功能组件和第三部分描述的安全保证组件相一致。

CC标准的意义在于:1、通过评估有助于增强用户对于IT产品的安全信息。

2、促进IT产品和系统安全性。

3、消除重复的评估。

CC标准的局限性:1、CC 标准采用半形式化语言,比较难以理解。

2、CC不包括那些与IT安全措施没有直接关联的、属于行政管理安全措施的评估准则,即改标准并不关注于组织、人员、环境、设备、网络等方面的具体的安全措施。

3、CC重点关注人为的威胁,对于其他威胁源并没有考虑。

4、CC并不针对IT安全性的物理方面的评估。

5、CC并不涉及评估方法学。

6、CC不包括密码算法固有质量的评估。

1.1.1CC相关概念评估对象(Target of Evaluation,TOE)用于安全评估的信息技术产品、系统或子系统(如防火墙、计算机网络、密码模块等),包括相关的管理员指南、用户指南、设计文案等文档。

保护轮廓(Protection Profile,PP)a) 为既定的一系列安全对象提出功能和保证要求的完备集合,表达了一类产品或系统的用户需求b) PP与某个具体的TOE无关,它定义的是用户对这类TOE的安全需求c) 主要内容:需保护的对象;确定安全环境;TOE的安全目的;IT安全要求;基本原理d) 在标准体系中PP相当于产品标准(同TCSEC级别类似),也有助于过程规范性标准的开发e) 国内外已对应用级防火墙、包过滤防火墙、智能卡、IDS、PKI等开发了相应的PP安全目标(Security Target,ST)a) ST针对具体TOE而言,它包括该TOE的安全要求和用于满足安全要求的特定安全功能和保证措施b) ST包括的技术要求和保证措施可以直接引用该TOE所属产品或系统类的PPc) ST是开发者、评估者、用户在TOE安全性和评估范围之间达成一致的基础d) ST相当于产品和系统的实现方案,与ITSEC的“安全目标类似。

BIM信息交付手册系列标准简介--ISO 29481-12016

ISO专栏About the ISOBIM信息交何手册系列标准简介——ISO29481-1:2016宋婕中国建筑标准设计研究院有限公司标准英文标题:Building information models —Information delivery manual—Part1: Methodology and format标准中文标题:建筑信息模型一一信息交付手册一一第1部分:方法和格式1介绍ISO29481系列标准由ISO/TC59建筑和土木工程技术委员会下设的SC13分委员会编制。

2018年,SC13委员会在名称中增加了BIM,改名为:建筑和土木工程的信息组织和数字化,包含建筑信息模型(BIM),英文全称为Organization and digitization of information about buildings and civil engineering works,including building information modelling(BIM)…SC13的工作范围是:在TC59管理下,专注于建筑环境中贯穿整个建筑和基础设施生命周期的信息的国际标准的编制工作,主要职责包括:•促进信息交互性;•提供一套成体系的标准、规程及报告,用于定义、描述、交换、监管、记录及安全地处理信息、语意及过程,并与地理空间及其他相关的建筑环境信息相连;•实现面向对象的数字信息交换。

□os、6soouos_ISO/TC59/SC13/」WG12联合1:作组:建筑数据相关标准的开发| ISO/TC59/SC13/JWG14联合工作组:GIS-BIM互操作性ISO/TC59/SC13/TF1术i吾ISO/TC59/SC13/TF2商业规划和策略ISO/TC59/SC13/WG6面向对象的信息交换框架ISO/TC59/SC13/WG8建筑信息模型一-信息交付手册ISO/TC59/SC13/WG11建筑讼备系统模型的产品教据ISO/TC59/SC13/WG13资产生命周期中协同工作的实现图1ISO/TC59/SC13组织架构图ISO29481系列标准由WG8I作组负责编制,目前已发布两个分册,分别是:ISO29481-1方法和格式(Methodology and format)、ISO29481-2交互框架(Interaction framework)。

标准模型U(1)规范自发对称破缺

标准模型U(1)规范自发对称破缺标准模型U(1)规范自发对称破缺标准模型是描述了基本粒子和相互作用的物理理论,其中U(1)规范对称是标准模型的一部分。

本文将探讨U(1)规范自发对称破缺的概念以及其在物理学中的应用。

1. U(1)规范对称简介U(1)规范对称是指标准模型中的一种对称性,它描述了基本粒子之间的相互作用。

在U(1)规范对称下,拉格朗日量是不变的,即它在规范变换下保持不变。

2. 自发对称破缺自发对称破缺是指系统在哈密顿量的基态中具有一种对称性,但在物理过程中该对称性被破坏。

在标准模型中,U(1)规范对称是通过希格斯机制实现的,即通过希格斯场的真空期望值的产生。

3. 希格斯机制与自发对称破缺希格斯机制是标准模型中实现U(1)规范自发对称破缺的机制。

希格斯场是一个复标量场,通过希格斯势的形式确定了希格斯场在真空中的期望值。

希格斯场的真空期望值的非零值导致了U(1)规范对称的破缺,同时赋予了电子、夸克等基本粒子质量。

4. U(1)规范自发对称破缺的实验观测U(1)规范自发对称破缺的实验证据来自于希格斯粒子的发现。

2012年,CERN的ATLAS和CMS实验室通过对大型强子对撞机产生的高能粒子进行观测,成功发现了希格斯粒子。

这一发现证实了标准模型中U(1)规范对称的自发破缺,进一步巩固了标准模型的有效性。

5. 应用和意义U(1)规范自发对称破缺是理解基本粒子质量来源的重要机制。

通过希格斯场的真空期望值,能够给基本粒子赋予质量,进而解释了它们在物理过程中的相互作用。

这一机制的理解对于现代粒子物理学的发展至关重要。

6. 总结U(1)规范自发对称破缺是标准模型中描述基本粒子相互作用的重要部分。

通过希格斯机制,U(1)规范对称被破坏,希格斯场的真空期望值赋予了基本粒子质量。

实验证据和应用表明,U(1)规范自发对称破缺的理解对于解释基本粒子之间的相互作用至关重要,对于推动粒子物理学的发展具有重要意义。

本文简要介绍了标准模型U(1)规范自发对称破缺的概念,并阐述了希格斯机制在其中的作用。

13335简介

13335简介ISO13335是一个信息安全管理指南,这个标准的主要目的就是要给出如何有效地实施IT安全管理的建议和指南。

该标准目前分为5个部分。

第一部分:IT安全的概念和模型(Concepts and models for IT Security),发布于1996年12月15日。

该部分包括了对IT安全和安全管理的一些基本概念和模型的介绍。

第二部分:IT安全的管理和计划(Managing and planning IT Security),发布于1997年12月15日。

这个部分建议性地描述了IT安全管理和计划的方式和要点,包括:- 决定IT安全目标、战略和策略- 决定组织IT安全需求- 管理IT安全风险- 计划适当IT安全防护措施的实施- 开发安全教育计划- 策划跟进的程序,如监控、复查和维护安全服务- 开发事件处理计划第三部分:IT安全的技术管理(Techniques for the management of IT Security),发布于1998年6月15日。

这个部分覆盖了风险管理技术、IT安全计划的开发以及实施和测试,还包括一些后续的制度审查、事件分析、IT安全教育程序等。

第四部分:防护的选择(Selection of safeguards),发布于2000年3月1日。

这个部分主要探讨如何针对一个组织的特定环境和安全需求来选择防护措施。

这些措施不仅仅包括技术措施。

第五部分:网络安全管理指南(Management guidance on network security),这个部分是基于ISO/IEC TR 13335第四部分建立的,介绍了如何确定与网络连接相关的保护域。

1.1.1 提出不同的信息安全概念我们常见的很多信息安全文献中,定义“安全”主要包括三个方面:机密性、完整性、可用性。

而在ISO13335-1中给出了IT安全的6个方面的含义:- Confidentiality(保密性)——确保信息不被非授权的个人、实体或者过程获得和访问。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

第一部分标准模型简介

粒子物理有两个很成功的理论。

其一是统一描写弱电相互作用的温伯格-萨拉姆模型。

它是定域规范群为SU(2)L⊗

U(1)Y的理论。

其二是描写强作用的量子色动力学(QCD)。

它是定域规范群为SU(3)C规范理论,通常人们把这两个理论组成SU(3)C⊗SU(2)L⊗U(1)Y规范理论,统一描写强、弱、电三种相互作用,称为基本粒子的标准模型。

在粒子物理学里,标准模型是一套描述强力、弱力及电磁力这三种基本力及组成所有物质的基本粒子的理论。

它隶属量子理论的范畴,并与量子力学及狭义相对论相容。

到目前为止,几乎所有对以上三种力的实验的结果都合乎这套理论的预测。

但是标准模型还不是一套万有引力,主要是因为它并没有描述到引力。

标准模型常被人缩写作“SM”。

标准模型的内容

标准模型包含费米子及玻色子,其中费米子为拥有半整数的自旋并遵守泡利不相容原理(这原理指出没有相同的费米子能占有同样的量子态)的粒子;玻色子则拥有整数自旋而并不遵守泡利不相容原理。

简单来说,费米子就是组成物质的粒子而玻色子则负责传递各种作用力。

电弱统一理论与量子色动力学在标准模型中合并为一。

这些理论都是规范场论,即它们把费米子跟玻色子(即力的中介者)配对起来,以描述费米子之间的力。

由于每组中介玻色子的拉格朗日函数在规范变换中都不变,所以这些中介玻色子就被称为规范波色子。

标准模型所包含的玻色子有:

•胶子-强相互作用的媒介粒子,自旋为1,有8种

•光子-电磁相互作用的媒介粒子,自旋为1,只有1种•W及Z波色子-相互作用的媒介粒子,自旋为1,有3种•希格斯粒子- 引导规范组的自发对称性破缺,亦是惯性质量的源头。

实际上规范玻色子的规范变换是可以准确地利用一个称为“规范群”的酋群去描述。

强相互作用的规范群是SU(3),而电弱作用的规范群是SU(2)×U(1)。

所以标准模型亦被称为SU(3)×SU(2)×U(1)。

在众玻色子中,只有希格斯玻色子不是规范玻色子。

而负责传递引力相互作用的玻色子——引力子则未能被包括入标准模型之中。

标准模型包含了十二种“味道”的费米子。

组成大部份物质三种粒子:质子、中子及电子,当中只有电子是这套理论的

基本粒子。

质子和中子只是由更基本的夸克,受强作用力吸引而组成。

以下的标准模型的基本费米子:

-2/3 +1/3

-2/3 +1/3

-2/3 +1/3

* - 这些不是一般的阿贝尔电荷(Abelian charges),而是

李群的表示之标签。

它们不能相加。

** - 质量实为左旋及右旋费米子的耦合 (Coupling)。

例如电子之质量实为一左旋电子及一右旋电子(左旋正电子之反粒子)之耦合。

另外,中微子在它们的质量耦合中因有大量混合,故不能准确以味荷或左右旋中微子质量等同来得出中微子之质量。

*** - 这里所列出的重子(Baryon)、强子(Hadron)质量及其生成截面(cross-section 即生成率)为实验测量所得。

因量子色动力学之色禁闭(QCD Confinement) 使得拥有单一“色”的夸克不能独立存在,这里显示的数值为夸克于量子色动力学相变化经重整化 (QCD Phase Transition Renormalization) 后的值。

物理学家尝试由格点模式(Lattice model) 计算不同夸克的质量值,但所得出的第一代夸克质量仍远低于量子色动力学所需的大小,故其不准确性仍然是很大的。

费米子可以分为三个“世代”。

第一代包括电子、上及下夸克及电子中微子。

所有普通物质都是由这一代的粒子所组成;第二及第三代粒子只能在宇宙射线或是高能实验中制造出来,而且会在短时间内衰变成第一代粒子。

把这些粒子排列成三代是因为每一代的四种粒子与另一代相对应的四种粒

子的性质几乎一样,唯一的分别就是它们的质量。

例如,电子跟μ子的自旋皆为半整数而电荷同样是-1,但μ子的质量大约是电子的二百倍。

电子与电子中微子,以及在第二、三代中相对应的粒子,被统称为轻子。

夸克拥有一种叫“色”的量子性质,并且与强作用力耦合。

强作用力不同于其他的作用力(弱力、电磁力、重力),会随距离增加变得越来越强。

由于强作用力的色禁闭特性,夸克永远只会在色荷为零的组合中出现(如介子、重子),这些不同的组合被统称为“强子”。

目前实验中确认的强子有两种:由三颗夸克组成的费米子,即重子(如质子及中子);以及由夸克-反夸克对所组成的玻色子,即介子(如π介子)。

而由五个夸克所组成的五夸克粒子,目前实验上的结果仍有争议。

标准模型的扩展

虽然标准模型对实验结果的解释很成功,但它也有很大的缺陷。

首先,模型中包含了许多参数,如各粒子的质量和各相互作用强度。

这些数字不能只从计算中得出,而必须由实验决定。

其次,理论所预测的希格斯波色子到现时为止仍未被发现。

弱电对称破缺还没有满意的解释。

再次,理论中存在所谓的自然性问题。

最后,这理论未能描述引力。

首个与标准模型不相符的实验结果在1998年出现:日本超级神冈中微子探测器发表有关中微子振荡的结果,显示中微子拥有非零质量。

标准模型的简单修正(引入非零质量的中微子)可以解释这个实验结果。

这个新的模型仍叫做标准模型。

大统一理论是标准模型的一个扩展。

它假设SU(3)、SU(2)

及U(1)群其实是一个更大的对称群的成员。

只有在高能状态(比现时实验能达到的能量还要高)这个对称性才能保存;在低能状态,它自发破缺到SU(3)×SU(2)×U(1)。

第一个大统一理论(SU(5)大统一)是由Georgi及Glashow于1974

年提出的。

其它流行的还有SO(10)和E(6)大统一模型。

解决自然性问题的主要方案包括异彩理论(technicolor theory),超对称模型,额外维度等等。

超弦模型则是描写包括引力在内所有基本现象的终级理论的最主要代表。

许多标准模型的扩展都预言了质子衰变。

这一现象至今没有为实验所证实。