H3C电力调度二次安全防护解决方案

电力二次系统安全防护方案

电力二次系统安全防护方案一、前言为认真贯彻落实国家经贸委[2002]第30号令《电网和电厂计算机监控系统及调度数据网络安全防护的规定》和2004年12月20日国家电力监管委员会发布[2005]5号令《电力二次系统安全防护规定》等有关文件精神,确保我公司机组安全、优质、稳定运行,根据《全国电力二次系统安全防护总体方案》,结合公司SIS系统当前的实际情况,特制定本方案。

二、电力安全防护的总体原则(一)安全防护目标电力二次系统安全防护的重点是确保电力实时闭环监控系统及调度数据网络的安全,目标是抵御黑客、病毒、恶意代码等通过各种形式对系统发起的恶意破坏和攻击,特别是能够抵御集团式攻击,防止由此导致一次系统事故或大面积停电事故及二次系统的崩溃或瘫痪。

(二)相关的安全防护法规1.2004年12月20日国家电力监管委员会发布[2005]5号令《电力二次系统安全防护规定》2.2002年5月,国家经贸委发布30号令《电网和电厂计算机监控系统及调度数据网络安全防护的规定》3.2003年12月,全国电力二次系统安全防护专家组和工作组发布《全国电力二次系统安全防护总体方案》4.2003年《电力系统安全性评价体系》5.《中国国电集团公司广域网管理办法》6.《中国国电集团公司安全管理规范》7.《中国国电集团公司信息化建设和管理技术路线》8.《中华人民共和国计算机信息系统安全保护条例》9.《计算机信息系统安全保护等级划分准则》页脚内容(三)电力二次系统安全防护策略电力二次系统安全防护总体框架要求电厂二次系统的安全防护技术方案必须按照国家经贸委[2002]第30号令《电网和电厂计算机监控系统及调度数据网络安全防护的规定》和国家电力监管委员会[2005]第5号令《电力二次系统安全防护规定》进行设计。

同时,要严格遵循集团公司颁布的《中国国电集团公司信息化建设和管理技术路线》中对电力二次系统安全防护技术方案的相关技术要求。

1.安全防护的基本原则(1)系统性原则(木桶原理);(2)简单性和可靠性原则;(3)实时、连续、安全相统一的原则;(4)需求、风险、代价相平衡的原则;(5)实用性与先进性相结合的原则;(6)方便性与安全性相统一的原则;(7)全面防护、突出重点的原则;(8)分层分区、强化边界的原则;(9)整体规划、分布实施的原则;(10)责任到人,分级管理,联合防护的原则。

电力二次系统安全防护处置方案范例(三篇)

电力二次系统安全防护处置方案范例一、背景介绍:在电力系统运行过程中,二次系统的安全防护至关重要。

为了保障电力系统的稳定运行,及时处置二次系统的安全问题显得尤为重要。

二、安全防护措施:1. 保障二次系统设备的日常维护工作,确保设备运行正常,定期进行巡检和检修工作;2. 加强设备的绝缘检测工作,发现异常情况及时处理;3. 对二次系统设备进行定期的过载和短路试验,确保设备的安全运行;4. 设立安全警示标识,提醒工作人员注意二次系统的安全问题;5. 开展安全教育培训,提高工作人员对二次系统安全问题的认识;6. 设立安全管理制度,明确责任分工,做好安全管理工作。

三、安全处置方案:在二次系统出现安全问题时,应按照以下步骤进行处置:1. 立即停止受影响设备的运行,切断电源,并通知相关人员;2. 确认安全问题的具体情况,进行初步评估,并制定处置方案;3. 进行安全隔离,防止事故扩大;4. 对设备进行检修和维护,排除安全隐患;5. 恢复设备的正常运行,并进行安全测试,确保设备运行稳定。

四、总结:电力二次系统安全防护处置方案范例(二)____年电力二次系统安全防护处置方案一、背景介绍随着现代社会对电力能源需求的不断增长,电力二次系统的运行变得越来越重要。

然而,随之而来的是电力二次系统面临的安全威胁也越来越多。

为了保障电力二次系统的安全运行,制定一套完善的安全防护处置方案至关重要。

二、目标和原则1.目标:保护电力二次系统的正常运行,防止各类安全事件的发生和事故的发生,最大程度地减少损失。

2.原则:(1)预防为主,防患于未然;(2)责任明确,各方合作;(3)科学决策,科技支撑;(4)全员参与,持续改进。

三、安全评估和风险分析1. 安全评估:对电力二次系统的各项安全指标进行评估,识别潜在安全风险和隐患。

2. 风险分析:针对潜在的安全风险和隐患进行全面分析,确定其危害程度和发生可能性,为制定防护策略提供依据。

四、安全防护措施1. 加密网络安全防护:(1)建立完善的网络安全体系,包括网络隔离、访问控制、数据加密等;(2)规范员工操作行为,提升安全意识,加强密码管理和安全培训。

电力二次系统安全防护处置方案

编号:AQ-JS-08994( 安全技术)单位:_____________________审批:_____________________日期:_____________________WORD文档/ A4打印/ 可编辑电力二次系统安全防护处置方案Safety protection disposal scheme of power secondary system电力二次系统安全防护处置方案使用备注:技术安全主要是通过对技术和安全本质性的再认识以提高对技术和安全的理解,进而形成更加科学的技术安全观,并在新技术安全观指引下改进安全技术和安全措施,最终达到提高安全性的目的。

一、总则1.编制目的为高效、有序地处理我厂二次安全防护系统故障突发事件,保障员工生命和企业财产安全,维护社会稳定,特编制此处置方案。

2.编制依据《电力企业现场处置方案编制导则》《电力二次系统安全防护规定》(国家电力监管委员会[2004]第5号令)《全国电力二次系统安全防护总体方案》(第7稿)《关于河南电网二次系统安全防护工作的实施意见》(豫电[2003]953号)3.适用范围适用于鹤煤热电厂二次安全防护系统故障突发事件的现场应急处置和应急救援工作。

二、事件特征1.危险性分析及事件类型1.1遭受网络黑客、恶意代码及病毒等对继电保护装置的攻击;1.2恶意代码或黑客通过与省调相连的链路攻击我厂计算机监控系统;1.3与状态检测系统数据服务器连接的硬件防火墙失效,恶意代码或黑客通过硬件防火墙攻击计算机监控系统2.事件可能可能发生的区域、地点2.1我厂220KV继电保护室2.2通讯机房2.3调度数据网络2.4电力监控系统等。

3.事件可能造成的危害程度3.1机组继电保护装置无故障原因接受到跳闸指令,引起全厂停电或对电网无法输出有功;3.2电力监控数据显示错误、继电保护和安全自动装置非正常动作、负荷控制失灵、电力通信不正常及数据无法正常传输。

4.事前可能出现的征兆4.1遭受黑客及恶意代码攻击;4.2调度数据网络部分功能瘫痪或有异常;4.3机组负荷AGC指令异常;4.4计算机监控画面异常。

电力二次系统安全防护处置方案(2020)

电力二次系统安全防护处置方案(2020)一、总则为保证电力系统的安全稳定运行,当“黑客及恶意代码对电力二次系统的攻击侵害及由此引发电力系统事故,能迅速采取紧急防护措施,有效地控制事态发展,防止事件扩大。

根据《电力二次系统安全防护规定》(国家电力监管委员会〔2004〕第5号令)、《全国电力二次系统安全防护总体方案》(第7稿)、《关于河南电网二次系统安全防护工作的实施意见》(豫电〔2003〕953号)以及《关于进一步加强河南电网直调电厂二次系统安全防护工作的通知》(调〔xx〕22号)等相关文件的要求制定本方案。

本预案适用于郑新公司“电力二次系统出现安全事件”突发性事件的处理。

二、事件特征(一)可能发生危险的区域1、控制区(安全I区):郑新公司运行的监控系统主要有#1、2、3、4、5机DCS系统、热网DCS系统、#1、2、3、4、5机组脱硫设施DCS系统、干除灰控制系统、五、六期水处理控制系统、#3、#4、#5炉布袋除尘器控制系统。

以及调度专网网络设备:#01、#02高备变、建大1、I建徐、V建徐、建221、建222、建223、建224电量计费子站。

#1、2、3、4、5机功角测量、#1~2机远动RTU、#3~5机远动RTU、#1、2、#4、#5机AGC/AVC、全厂故障信息管理子站。

2、非控制区(安全II区):主要市场报价终端系统、#3、#4、#5机线路故障录波器。

3、安全Ⅳ区::信息管理系统(MIS)、办公自动化(OA)(二)、事故征兆1、信息完整性破坏,通过网上信息截获手段,获得信息后,对信息进行篡改、插入、删除,然后再转发出去。

对控制、调度、信息系统的信息进行完整性破坏,从而骗取系统控制模块和权限控制模块进行错误的处理。

2、恶意代码攻击,其中包括缓冲区溢出攻击、特洛伊木马攻击、病毒攻击。

3、拒绝服务攻击,拒绝服务攻击主要通过大量占用有限的系统资源,导致正常用户无法访问系统服务。

拒绝服务攻击并不以侵入主机、窃取数据为目的,是纯粹的破坏型攻击。

2024年电力二次系统安全防护处置方案范本(3篇)

2024年电力二次系统安全防护处置方案范本____年电力二次系统安全防护处置方案范本总体目标电力二次系统是电力系统中重要的组成部分,直接关系到电力系统的稳定运行和供电质量。

为了保障电力二次系统的安全可靠运行,我们制定了____年的电力二次系统安全防护处置方案。

该方案的总体目标是保证电力二次系统的运行安全,提高电力供应的可靠性,并对突发事件进行及时处置,最大程度减少可能的损失和影响。

一、风险评估与预警1.1 风险评估根据电力二次系统的特点和历史数据,结合当前的系统运行情况,开展风险评估工作。

对可能出现的故障和事故进行分析和评估,确定可能引发安全风险的因素和环节,并制定相应的防范措施。

1.2 预警机制建立电力二次系统的预警机制,设立专门的预警值和报警规则,对系统运行状态进行实时监测和分析。

当系统运行参数超过预警值或达到报警规则时,及时提出预警,并启动相应的应急处置措施。

二、系统安全防护2.1 物理安全加强对电力二次系统的物理安全措施,包括但不限于建立安全防护区域、设置防火墙、安装监控摄像头等。

严禁非授权人员进入二次系统运行区域,并建立相关的安全管理制度和警示机制,确保系统设备的安全运行。

2.2 电力供应可靠性确保电力供应的可靠性是保障电力二次系统安全的重要手段。

采取措施提高电力供应的可靠性,包括但不限于增加备用电源、设置自动切换装置、优化电力线路等。

对电力负荷进行合理调控,避免过载和过负荷运行,确保供电质量和系统稳定运行。

2.3 数据安全电力二次系统中的数据安全是防范系统被攻击、窃取或篡改的重要任务。

采取措施加强数据的存储和传输安全,包括但不限于加密传输、数据备份、防火墙设置等。

定期进行数据备份和恢复测试,确保数据的完整性和可用性。

三、突发事件处置3.1 应急预案制定电力二次系统的突发事件应急预案,明确各类突发事件的处置流程和责任分工。

做好日常演练和培训工作,提高应急处理能力,确保在发生突发事件时能够及时、有效地进行应对和处置。

2024年电力二次系统安全防护处置方案范文(二篇)

2024年电力二次系统安全防护处置方案范文在2030年电力系统的快速发展和智能化进程中,电力二次系统的安全防护和处置变得尤为重要。

本文将针对2024年电力二次系统安全防护处置方案进行详细的阐述,以保障电力系统的稳定、可靠和安全运行。

一、电力二次系统安全防护方案1. 强化物理安全措施首先,加强电力二次系统设备的物理安全措施。

可以采用以下措施:- 对电力二次系统关键设备进行加固,以抵御外部破坏和入侵。

- 加装摄像监控设备,实时监测电力二次系统设备的运行状态,及时发现异常情况。

- 设立安全区域,对未经授权人员进行限制和监控,防止非法操作和破坏。

2. 提升网络安全能力其次,加强电力二次系统的网络安全能力。

可以采用以下措施:- 使用更加安全可靠的网络通信协议,以抵御黑客攻击和数据篡改。

- 建立强大的入侵检测系统,实时监测网络状态,及时发现和阻止潜在的攻击行为。

- 加强身份验证和访问控制措施,限制非法用户的访问权限。

- 定期进行安全检查和演练,及时发现和修复网络漏洞。

3. 强化数据安全保护此外,加强对电力二次系统数据的安全保护。

可以采用以下措施:- 加密敏感数据,防止数据被非法窃取和使用。

- 建立完备的数据备份和恢复系统,及时备份关键数据,并能够在灾害发生时快速恢复数据。

- 建立严格的数据访问和使用权限,限制未经授权人员对数据的查看和操作。

- 建立数据监控和异常检测系统,及时发现数据异常和窃取行为。

4. 建立完备的安全管理制度最后,建立完备的电力二次系统安全管理制度。

可以采取以下措施:- 建立安全管理责任制,明确各级安全管理人员的职责和权限。

- 制定安全管理规章制度,明确各类安全事件的处理流程和责任分工。

- 建立安全培训机制,对电力二次系统操作人员进行安全意识培养和技能提升。

- 定期组织安全检查和演练,检验电力二次系统的安全防护和处置能力。

二、电力二次系统安全处置方案1. 强化危机管理能力首先,加强电力二次系统危机管理能力。

2023年电力二次系统安全防护处置方案模板

2023年电力二次系统安全防护处置方案模板电力二次系统是电力系统中重要的组成部分,其安全防护工作至关重要。

为了确保电力系统的稳定运行,必须建立健全的电力二次系统安全防护处置方案。

本文将针对2023年电力二次系统的安全防护工作提供一个3000字的方案模板。

一、概述电力二次系统安全防护处置方案是为了保障电力系统的安全稳定运行,防范和处置各类安全风险事件,提升电力系统的可靠性和安全性而制定的一系列措施和规定。

该方案将包括电力二次系统的安全风险评估、安全防护措施、事件处置流程等内容。

二、安全风险评估1. 风险源辨识:对电力二次系统涉及的各种风险源进行细致辨识,包括但不限于电力设备故障、人为破坏、火灾、泄露等。

2. 风险评估和等级划分:对辨识出的风险进行评估,并划分出不同风险等级,确保资源优先保护和处置。

三、安全防护措施1. 设备安全保护:1.1. 安装电力设备专用的电力二次系统保护装置,保障设备的正常运行。

1.2. 定期进行电力设备巡检和维护,及时发现存在的隐患并采取相应措施。

2. 信息保障:2.1.加强电力二次系统通信网络安全,确保信息传输的可靠性和保密性。

2.2.制定严格的权限管理制度,确保信息只能被授权人员访问和操作。

3. 安全培训和意识提升:3.1.开展定期的电力二次系统安全培训,提高员工的安全防护意识和应急处置能力。

3.2.建立健全的安全文化,鼓励员工报告和纠正存在的安全隐患。

四、事件处置流程1. 事件报告:4.1.任何涉及电力二次系统的安全事件都应立即向上级报告,并启动相应的应急响应机制。

4.2.报告内容应包括事件的性质、发生地点、影响范围、初步原因等。

2. 事件分类和等级划分:4.3.对事件进行分类和等级划分,确保资源能够优先保障和调度。

3. 事件处置:4.4.立即启动相应的处置方案,采取控制和恢复措施。

4.5.及时通知相关部门和人员,并协调资源进行处置,最大限度地减少事故对电力系统的影响。

电力二次系统安全防护方案

电力二次系统安全防护方案一、前言为认真贯彻落实国家经贸委[2002]第30号令《电网与电厂计算机监控系统及调度数据网络安全防护的规定》与2004年12月20日国家电力监管委员会发布[2005]5号令《电力二次系统安全防护规定》等有关文件精神,确保我公司机组安全、优质、稳定运行,根据《全国电力二次系统安全防护总体方案》,结合公司SIS系统当前的实际情况,特制定本方案。

二、电力安全防护的总体原则(一)安全防护目标电力二次系统安全防护的重点就是确保电力实时闭环监控系统及调度数据网络的安全,目标就是抵御黑客、病毒、恶意代码等通过各种形式对系统发起的恶意破坏与攻击,特别就是能够抵御集团式攻击,防止由此导致一次系统事故或大面积停电事故及二次系统的崩溃或瘫痪。

(二)相关的安全防护法规1.2004年12月20日国家电力监管委员会发布[2005]5号令《电力二次系统安全防护规定》2.2002年5月,国家经贸委发布30号令《电网与电厂计算机监控系统及调度数据网络安全防护的规定》3.2003年12月,全国电力二次系统安全防护专家组与工作组发布《全国电力二次系统安全防护总体方案》4.2003年《电力系统安全性评价体系》5.《中国国电集团公司广域网管理办法》6.《中国国电集团公司安全管理规范》7.《中国国电集团公司信息化建设与管理技术路线》8.《中华人民共与国计算机信息系统安全保护条例》9.《计算机信息系统安全保护等级划分准则》(三)电力二次系统安全防护策略电力二次系统安全防护总体框架要求电厂二次系统的安全防护技术方案必须按照国家经贸委[2002]第30号令《电网与电厂计算机监控系统及调度数据网络安全防护的规定》与国家电力监管委员会[2005]第5号令《电力二次系统安全防护规定》进行设计。

同时,要严格遵循集团公司颁布的《中国国电集团公司信息化建设与管理技术路线》中对电力二次系统安全防护技术方案的相关技术要求。

1.安全防护的基本原则(1)系统性原则(木桶原理);(2)简单性与可靠性原则;(3)实时、连续、安全相统一的原则;(4)需求、风险、代价相平衡的原则;(5)实用性与先进性相结合的原则;(6)方便性与安全性相统一的原则;(7)全面防护、突出重点的原则;(8)分层分区、强化边界的原则;(9)整体规划、分布实施的原则;(10)责任到人,分级管理,联合防护的原则。

2024年电力二次系统安全防护处置方案范文(三篇)

2024年电力二次系统安全防护处置方案范文____年电力二次系统安全防护处置方案一、引言随着电力系统的发展和智能电网的建设,电力二次系统在电网运行中的重要性日益凸显。

二次系统包括保护装置、控制装置、监测装置等,其安全稳定运行直接关系到电网的正常运行和电力设备的安全性能。

然而,电力二次系统也面临着各种威胁和风险,如黑客攻击、电力设备故障、恶劣天气等,这些威胁和风险给二次系统的安全带来了巨大挑战。

因此,建立科学有效的电力二次系统安全防护处置方案显得尤为重要。

二、电力二次系统安全防护处置方案的目标1. 提高电力二次系统的安全性能,保障电力设备和电网的安全运行。

2. 防范和应对各种威胁和风险,包括黑客攻击、电力设备故障、恶劣天气等。

3. 提高电力二次系统的监测、保护和响应能力,及时发现和处理异常情况。

4. 建立完善的安全管理制度和紧急处置机制,保障电力二次系统的安全性。

三、电力二次系统安全防护处置方案的具体措施1. 建立完善的信息安全管理制度。

(1)制定电力二次系统的信息安全保护政策和管理规定,明确各级责任和权限。

(2)加强对电力二次系统操作人员的岗位培训,提高其安全防护意识和技能水平。

(3)定期开展安全审计,检查和评估电力二次系统的安全防护措施和运行状态,并针对存在的问题及时整改。

(4)加强与相关部门和机构的合作,共享信息安全防护经验和技术手段。

2. 加强电力设备的安全保护。

(1)采用物理安全措施,如隔离、封堵、护盾等,保护电力设备免受物理攻击。

(2)采用密码学安全措施,如加密、身份认证、数据完整性检查等,保护电力设备免受黑客攻击。

(3)加强电力设备的巡检和维护,及时发现和处理设备故障,避免故障扩大。

3. 增强二次系统的监测和保护能力。

(1)采用智能监测装置,实时监测电力设备的工作状态和异常情况。

(2)建立监测中心,集中管理和监控电力二次系统的各个节点,做到全面监测和及时响应。

(3)建立异常报警机制,确保异常情况能够及时报警并采取相应措施。

电力二次系统安全防护处置方案(3篇)

电力二次系统安全防护处置方案《电力二次系统安全防护规定》(电监会5___)第一章总则第一条为了防范黑客及恶意代码等对电力二次系统的攻击侵害及由此引发电力系统事故,建立电力二次系统安全防护体系,保障电力系统的安全稳定运行,根据《___计算机信息系统安全保护条例》和国家有关规定,制定本规定。

第二条电力二次系统安全防护工作应当坚持安全分区、网络专用、横向隔离、纵向认证的原则,保障电力监控系统和电力调度数据网络的安全。

第三条电力二次系统的规划设计、项目___、工程实施、系统改造、运行管理等应当符合本规定的要求。

第二章技术措施第四条发电企业、电网企业、供电企业内部基于计算机和网络技术的业务系统,原则上划分为生产控制大区和管理信息大区。

生产控制大区可以分为控制区(安全区i)和非控制区(安全区Ⅱ);管理信息大区内部在不影响生产控制大区安全的前提下,可以根据各企业不同安全要求划分安全区。

根据应用系统实际情况,在满足总体安全要求的前提下,可以简化安全区的设置,但是应当避免通过广域网形成不同安全区的纵向交叉连接。

第五条电力调度数据网应当在专用通道上使用独立的网络设备组网,在物理层面上实现与电力企业其它数据网及外部公共信息网的安全隔离。

电力调度数据网划分为逻辑隔离的实时子网和非实时子网,分别连接控制区和非控制区。

第六条在生产控制大区与管理信息大区之间必须设置经国家指定部门检测认证的电力专用横向单向安全隔离装置。

生产控制大区内部的安全区之间应当采用具有访问控制功能的设备、防火墙或者相当功能的设施,实现逻辑隔离。

第七条在生产控制大区与广域网的纵向交接处应当设置经过国家指定部门检测认证的电力专用纵向加密认证装置或者加密认证网关及相应设施。

第八条安全区边界应当采取必要的安全防护措施,禁止任何穿越生产控制大区和管理信息大区之间边界的通用网络服务。

生产控制大区中的业务系统应当具有高安全性和高可靠性,禁止采用安全风险高的通用网络服务功能。

电力二次系统安全防护处置方案模版(2篇)

电力二次系统安全防护处置方案模版引言:电力二次系统是电力系统中的重要组成部分,负责测量、控制、保护和监视电力系统的运行。

随着科技的发展和信息化程度的提高,电力二次系统也面临着越来越多的网络安全威胁。

为了保障电力系统的安全运行,必须采取有效的安全防护处置方案。

本文将提出针对____年电力二次系统的安全防护处置方案。

一、安全防护方案:1. 搭建安全防护体系:a. 根据国家和行业的安全标准,制定并实施与电力二次系统安全相关的政策和规章制度。

b. 构建多层次的网络安全防护体系,包括物理防护、网络防火墙、入侵检测与防范系统等。

c. 配备专门的网络安全人员,负责网络安全的监控、审计和管理。

2. 安全风险评估:a. 针对电力二次系统的安全威胁进行风险评估,评估各种潜在风险的可能性和影响程度。

b. 根据评估结果,制定相应的安全防护策略和应急预案。

3. 强化密码学技术:a. 使用强密码算法对关键信息进行加密,提高系统安全性。

b. 定期更换密码,避免密码泄露导致的安全问题。

c. 采用双因素认证等技术手段,增加登录系统的安全性。

4. 加强网络监控和入侵检测:a. 部署实时的网络监控系统,对电力二次系统的网络流量进行实时监测和分析,及时发现异常行为。

b. 配置入侵检测设备,对系统进行实时监测,发现入侵行为及时采取处置措施。

5. 进行安全教育和培训:a. 对电力二次系统使用人员进行定期的网络安全教育和培训,提高员工的安全意识和技能。

b. 指导员工正确使用系统,加强对系统的使用监管。

二、安全处置方案:1. 及时发现和处理安全事件:a. 建立安全事件的报告和处理机制,对于发现的安全事件及时进行记录和汇报。

b. 配备专门的安全处置人员,对发生的安全事件进行及时处理和处置。

2. 网络攻击的处置:a. 在发生网络攻击时,立即采取断电操作,阻止攻击者继续对系统进行破坏。

b. 收集攻击行为的数据,并对攻击源进行追踪分析,以便彻底解决安全问题。

电力二次系统安全防护处置方案范本(三篇)

电力二次系统安全防护处置方案范本一、前言随着社会的不断发展,电力系统的重要性日益凸显。

然而,电力系统也面临着越来越多的安全威胁,如黑客攻击、人为操作失误、设备故障等。

为确保电力系统的安全运行,必须采取有效的安全防护措施。

本文将提出____年电力二次系统的安全防护处置方案,以应对各种潜在的安全风险。

二、安全威胁分析及评估在制定防护方案之前,需要对电力二次系统面临的安全威胁进行全面分析和评估。

根据历史数据和趋势,可以确定以下几个主要的安全威胁:1. 黑客攻击:随着网络技术的发展,黑客攻击已成为电力系统安全的重要威胁。

黑客可以通过网络入侵、拒绝服务攻击等手段,破坏电力系统的正常运行。

2. 人为操作失误:由于电力系统的复杂性,操作人员的错误操作可能导致电力系统的故障。

3. 设备故障:电力设备的故障可能导致电力系统的瘫痪或事故。

4. 自然灾害:自然灾害如地震、洪水等可能对电力系统造成严重影响,导致停电和设备损坏。

根据各种安全威胁的严重性和概率,可以对电力二次系统的安全风险进行评估,确定哪些威胁需要重点考虑,并制定相应的防护措施。

三、安全防护措施基于对安全威胁的分析和评估,下面是____年电力二次系统的安全防护措施:1. 网络安全防护:采取严密的网络安全防护措施,包括防火墙、入侵检测系统、网络流量监控等,确保电力系统网络的安全。

定期进行安全漏洞扫描和漏洞修补,并对网络设备进行定期更新和升级。

2. 渗透测试和演练:定期进行渗透测试和演练,评估系统的安全性,并发现潜在的漏洞和弱点。

根据测试结果,及时修补和改进系统的安全防护措施。

3. 人员培训和意识教育:加强电力系统操作人员的培训和意识教育,提高其安全意识和技能水平,减少人为操作失误的发生。

定期举行安全知识培训和紧急预案演练,加强人员应急响应能力。

4. 设备故障监测和维护:加强对电力设备的监测和维护工作,及时发现和修复潜在的故障,减少设备故障对系统运行的影响。

建立完善的设备维护计划和记录,保证设备的正常运行和维护。

电力二次系统安全防护处置方案(5篇)

电力二次系统安全防护处置方案1总则1.1编制目的高效、有序地做好本企业全厂电力二次安全防护系统故障事件的应急处置和救援工作,避免或最大程度地减轻电力二次安全防护系统故障事件造成的不良影响,保障二次系统的安全,保证全厂安全稳定的运行。

1.2工作原则遵循“安全第一,预防为主,综合治理”为方针,坚持防御和救援相结合的原则,以危急事件的预测、预防为基础,以对危急事件过程处理的快捷准确为重点,以全力保证人身、电网和设备安全为核心,以建立危急事件的长效管理和应急处理机制为根本,提高快速反应和应急处理能力,将危急事件造成的损失和影响降低到最低程度。

1.3编制依据《中华人民共和国突发事件应对法》(主席令第六十九号)《中华人民共和国安全生产法》(主席令第七十号)《生产安全事故报告和调查处理条例》(____4____号令)《电力安全事故应急处置和调查处理条例》(____5____号令)电力二次系统安全防护处置方案(二)《电力二次系统安全防护规定》(国家电力监管委员会[____]第____号令)《全国电力二次系统安全防护总体方案》(第7稿)《____河南电网二次系统安全防护工作____》(豫电[____]____号)3.适用范围适用于鹤煤热电厂二次安全防护系统故障突发事件的现场应急处置和应急救援工作。

二、事件特征1.危险性分析及事件类型1.1遭受网络黑客、恶意代码及病毒等对继电保护装置的攻击;1.2恶意代码或黑客通过与省调相连的链路攻击我厂计算机监控系统;1.3与状态检测系统数据服务器连接的硬件防火墙失效,恶意代码或黑客通过硬件防火墙攻击计算机监控系统2.事件可能可能发生的区域、地点2.1我厂220KV继电保护室2.2通讯机房2.3调度数据网络2.4电力监控系统等。

3.事件可能造成的危害程度3.1机组继电保护装置无故障原因接受到跳闸指令,引起全厂停电或对电网无法输出有功;3.2电力监控数据显示错误、继电保护和安全自动装置非正常动作、负荷控制失灵、电力通信不正常及数据无法正常传输。

电力二次系统安全防护处置方案例文(三篇)

电力二次系统安全防护处置方案例文一、前言随着社会的不断发展,电力系统的重要性日益凸显。

然而,电力系统也面临着越来越多的安全威胁,如黑客攻击、人为操作失误、设备故障等。

为确保电力系统的安全运行,必须采取有效的安全防护措施。

本文将提出____年电力二次系统的安全防护处置方案,以应对各种潜在的安全风险。

二、安全威胁分析及评估在制定防护方案之前,需要对电力二次系统面临的安全威胁进行全面分析和评估。

根据历史数据和趋势,可以确定以下几个主要的安全威胁:1. 黑客攻击:随着网络技术的发展,黑客攻击已成为电力系统安全的重要威胁。

黑客可以通过网络入侵、拒绝服务攻击等手段,破坏电力系统的正常运行。

2. 人为操作失误:由于电力系统的复杂性,操作人员的错误操作可能导致电力系统的故障。

3. 设备故障:电力设备的故障可能导致电力系统的瘫痪或事故。

4. 自然灾害:自然灾害如地震、洪水等可能对电力系统造成严重影响,导致停电和设备损坏。

根据各种安全威胁的严重性和概率,可以对电力二次系统的安全风险进行评估,确定哪些威胁需要重点考虑,并制定相应的防护措施。

三、安全防护措施基于对安全威胁的分析和评估,下面是____年电力二次系统的安全防护措施:1. 网络安全防护:采取严密的网络安全防护措施,包括防火墙、入侵检测系统、网络流量监控等,确保电力系统网络的安全。

定期进行安全漏洞扫描和漏洞修补,并对网络设备进行定期更新和升级。

2. 渗透测试和演练:定期进行渗透测试和演练,评估系统的安全性,并发现潜在的漏洞和弱点。

根据测试结果,及时修补和改进系统的安全防护措施。

3. 人员培训和意识教育:加强电力系统操作人员的培训和意识教育,提高其安全意识和技能水平,减少人为操作失误的发生。

定期举行安全知识培训和紧急预案演练,加强人员应急响应能力。

4. 设备故障监测和维护:加强对电力设备的监测和维护工作,及时发现和修复潜在的故障,减少设备故障对系统运行的影响。

建立完善的设备维护计划和记录,保证设备的正常运行和维护。

2023年电力二次系统安全防护处置方案模板

2023年电力二次系统安全防护处置方案模板方案名称:2023年电力二次系统安全防护处置方案一、背景介绍2023年电力系统的发展与应用呈现蓬勃发展的趋势,为了确保电力系统运行的可靠性、安全性和稳定性,必须加强对电力二次系统的安全防护工作。

为此,制定本方案,明确2023年电力二次系统安全防护措施和处置方法,以保障电力系统的正常运行。

二、目标1. 提升电力二次系统安全防护能力,确保系统运行的可靠性和稳定性;2. 预防和应对各类电力二次系统安全事件,降低系统风险;3. 加强与相关部门、企事业单位的合作与协调,形成联防联控机制;4. 提高电力系统工作人员的安全意识和应急处置能力。

三、具体措施1. 安全控制措施a. 安全防范(1) 制定电力二次系统安全维护管理规定,明确系统维护的责任和要求;(2) 建立电力二次系统安全巡检机制,定期检查各设备的运行状况和潜在安全隐患;(3) 加强对电力二次系统的保密工作,禁止未经授权的人员接触系统设备;(4) 设置严格的权限管理制度,确保只有授权人员才能访问系统;(5) 加强对系统设备的防火、防雷等安全措施,确保设备的安全运行。

b. 安全监控(1) 部署先进的监控设备,实时监测电力二次系统的运行状况和异常情况;(2) 建立异常监测与报警机制,及时发现并报警异常情况;(3) 设置系统故障自动记录、备份和恢复机制,确保数据的安全和可靠性。

2. 应急处置措施a. 建立应急预案(1) 制定电力二次系统安全事件应急预案,明确各类事件的应急处置措施和责任分工;(2) 建立应急指挥中心,负责统一指挥和协调处置工作。

b. 加强应急演练(1) 定期组织电力二次系统安全事件应急演练,提高工作人员的应急处置能力;(2) 演练内容包括电力系统异常情况的处理、危险事件的应对等。

c. 快速响应(1) 对发生的异常情况进行快速响应,及时启动应急预案;(2) 确保有足够的人员和物资供应支持应急处置工作。

四、组织实施1. 制定实施方案和工作计划,明确各项任务的具体要求和时限;2. 建立电力二次系统安全防护责任制,明确各职责部门和责任人;3. 强化对系统操作人员和维护人员的培训,提高其安全意识和技能水平;4. 加强与相关部门、企事业单位的沟通和协调,形成联防联控机制;5. 建立相关数据和信息的收集与分析机制,为系统安全防护提供科学依据;6. 定期评估和检查安全防护工作的实施情况,对存在的问题及时整改。

H3C电力调度二次安全防护解决方案

成 J f j领 域 :能源 承批项 ¨公 司:杭州华三通信技术有限公 司 ( 文中简称 H C) 3

H3 C电力调 度 二 次 安全 防护 解 决 方案

电力调度二次防护背景

电力能源是国民经济的命脉 ,随着 “ 厂网分离” “ 电东 、西

送” 电力交易市场”的开展 ,电力企业竞争加剧 ,信息化建 、“ 设作为我国电力行业产业优化 升级 和实现现代化 的关键手段,

成为电力企业谋求生存和发展 的必然选择。

侵检测 。而各县调 虽然 也 划分了安 全区域 ,但是各 安全 区之 间缺乏横 向的逻 辑隔离措施 。在前期 安全系统建 设中,已经

购买了一些 基础性 的安全防 护产品,但 是这些 安全产 品大部

分 防护层 次低 ,已经无 法满足 目前的网络与信 息 系统安 全防

历了 业务信 息 网络大规模建 设实现办公 电子化 的过程 , 化,

对于企业信息系统的安全建设也做了大量的工作,完成了对信 息 点安全和整 网区域安全的规范和规定 的下发,实现了安全 分区,网络 专用,横向隔离 ,纵 向认证 ,完成了电力调度 网络 的安全 防护产品规模部署。 按 照国家 电力监管委员会第 5号令 《电力二次 系统 安全

电力调度 网的正常运行,并可能造成 重大损失 。

凶此必须 建立端点准入机制 ,对接入电力调度网络 的终 端强制 实施 安全 策 略,严格控 制终 端用户的 络 使 用行 为, 可以加强用户终端的主动防御能力,大幅度提高网络安全。 电力调度终端 安全准入要求用户接 入网络前,通过统一 管理的安 全策略强制检查 用户终端 的安全状态 ,并 根据对用 户终端安全状 态的检查结果 实施 接入控制策略,对不符 合安 全标 准的用户进行 “ 隔离”并强制用户进行病毒库升级 、系统 补丁升级 等操作 ;在保证用户终端具 备 自防御能站二 次系统 划

电力二次系统安全防护处置方案

电力二次系统安全防护处置方案1 总则1.1为保证电力系统的安全稳定运行,当“黑客及恶意代码对电力二次系统的攻击侵害及由此引发电力系统事故,能迅速采取紧急防护措施,有效地控制事态发展,防止事件扩大。

1.2根据《电力二次系统安全防护规定》(国家电力监管委员会〔2004〕第5号令)、《全国电力二次系统安全防护总体方案》等相关文件的要求制定本方案。

1.3本预案适用于XXX有限责任公司各电站“电力二次系统出现安全事件”突发性事件的处理。

2 事件特征2.1可能发生危险的区域2.1.1控制区:电站运行的监控系统主要有发电机及DCS系统。

2.1.2主机区:电站运行中的发电机。

2.2事故征兆2.2.1信息完整性破坏,通过网上信息截获手段,获得信息后,对信息进行篡改、插入、删除,然后再转发出去。

对控制、调度、信息系统的信息进行完整性破坏,从而骗取系统控制模块和权限控制模块进行错误的处理。

2.2.2恶意代码攻击,其中包括缓冲区溢出攻击、特洛伊木马攻击、病毒攻击。

2.2.3拒绝服务攻击,拒绝服务攻击主要通过大量占用有限的系统资源,导致正常用户无法访问系统服务。

拒绝服务攻击并不以侵入主机、窃取数据为目的,是纯粹的破坏型攻击。

2.2.4关键组件失效,关键组件包括系统内部组件(主机节点、存储、软件构件等)和系统依赖的外部组件(路由器、网络线路等)。

关键组件失效可能是由于软件设计错误、硬件故障、人为误操作等原因引起。

关键组件失效将造成服务中断、数据丢失等危害。

3 应急组织及职责3.1XXX有限责任公司应急救援指挥部总指挥:XXX副总指挥:XXXXXX成员:XXXXXXXXXXXXXXXXXXXXXXXXXXX各电站成立现场处置小组:组长是各电站站长,副组长是副站长,成员是全体职工。

现场处置指挥:事发电站当值负责人现场处置成员:当值成员3.2职责3.2.1 现场处置小组组长作为电站第一任责人,在收到电力二次系统受到攻击侵害及由此引发电力系统事故汇报后,根据事故状况,负责向公司领导、主管部门汇报,确定是否启动本处置方案。

电力二次系统安全防护方案 (2)

电力二次系统安全防护方案一、前言为认真贯彻落实国家经贸委[2002]第30号令《电网和电厂计算机监控系统及调度数据网络安全防护的规定》和2004年12月20日国家电力监管委员会发布[2005]5号令《电力二次系统安全防护规定》等有关文件精神,确保我公司机组安全、优质、稳定运行,根据《全国电力二次系统安全防护总体方案》,结合公司SIS系统当前的实际情况,特制定本方案。

二、电力安全防护的总体原则(一)安全防护目标电力二次系统安全防护的重点是确保电力实时闭环监控系统及调度数据网络的安全,目标是抵御黑客、病毒、恶意代码等通过各种形式对系统发起的恶意破坏和攻击,特别是能够抵御集团式攻击,防止由此导致一次系统事故或大面积停电事故及二次系统的崩溃或瘫痪。

(二)相关的安全防护法规1.2004年12月20日国家电力监管委员会发布[2005]5号令《电力二次系统安全防护规定》2.2002年5月,国家经贸委发布30号令《电网和电厂计算机监控系统及调度数据网络安全防护的规定》3.2003年12月,全国电力二次系统安全防护专家组和工作组发布《全国电力二次系统安全防护总体方案》4.2003年《电力系统安全性评价体系》5.《中国国电集团公司广域网管理办法》6.《中国国电集团公司安全管理规范》7.《中国国电集团公司信息化建设和管理技术路线》8.《中华人民共和国计算机信息系统安全保护条例》9.《计算机信息系统安全保护等级划分准则》(三)电力二次系统安全防护策略电力二次系统安全防护总体框架要求电厂二次系统的安全防护技术方案必须按照国家经贸委[2002]第30号令《电网和电厂计算机监控系统及调度数据网络安全防护的规定》和国家电力监管委员会[2005]第5号令《电力二次系统安全防护规定》进行设计。

同时,要严格遵循集团公司颁布的《中国国电集团公司信息化建设和管理技术路线》中对电力二次系统安全防护技术方案的相关技术要求。

1.安全防护的基本原则(1)系统性原则(木桶原理);(2)简单性和可靠性原则;(3)实时、连续、安全相统一的原则;(4)需求、风险、代价相平衡的原则;(5)实用性与先进性相结合的原则;(6)方便性与安全性相统一的原则;(7)全面防护、突出重点的原则;(8)分层分区、强化边界的原则;(9)整体规划、分布实施的原则;(10)责任到人,分级管理,联合防护的原则。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

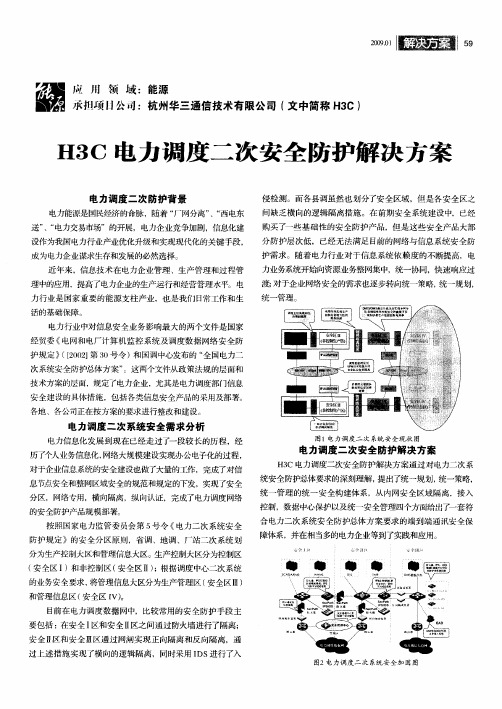

应用领域:能源承担项日公司:杭州华三通信技术有限公司(文中简称H3C)H3C电力调度二次安全防护解决方案电力调度二次防护背景电力能源是国民经济的命脉,随着“厂网分离”、“西电东送”、“电力交易市场”的开展,电力企业竞争加剧,信息化建设作为我国电力行业产业优化升级和实现现代化的关键手段,成为电力企业谋求生存和发展的必然选择。

近年来,信息技术在电力企业管理、生产管理和过程管理中的应用,提高了电力企业的生产运行和经营管理水平。

电力行业是国家重要的能源支柱产业,也是我们日常工作和生活的基础保障。

电力行业中对信息安全业务影响最大的两个文件是国家经贸委《电网和电厂计算机监控系统及调度数据网络安全防护规定》(【2002】第30号令)和国调中心发布的“全国电力二次系统安全防护总体方案”。

这两个文件从政策法规的层面和技术方案的层面,规定了电力企业,尤其是电力调度部门信息安全建设的具体措施,包括各类信息安全产品的采用及部署。

各地、各公司正在按方案的要求进行整改和建设。

电力调度二次系统安全需求分析电力信息化发展到现在已经走过了一段较长的历程,经历了个人业务信画化,网络大规模建设实现办公电子化的过程,对于企业信息系统的安全建设也做了=大量的工作,完成了对信息节点安全和整网区域安全的规范和规定的下发,实现了安全分区,网络专用,横向隔离,纵向认证,完成了电力调度网络的安全防护产品规模部署。

按照国家电力监管委员会第5号令《电力二次系统安全防护规定》的安全分区原则,省调、地调、厂站二次系统划分为生产控制大区和管理信息大区。

生产控制大区分为控制区(安全区I)和非控制区(安全区Ⅱ);根据调度中心二次系统的业务安全要求,将管理信息大区分为生产管理区(安全区Ⅲ)和管理信息区(安全区IV)。

目前在电力调度数据网中,比较常用的安全防护手段主要包括:在安全I区和安全Ⅱ区之间通过防火墙进行了隔离;安全Ⅱ区和安全Ⅲ区通过网闸实现正向隔离和反向隔离,通过上述措施实现了横向的逻辑隔离,同时采用IDS进行了入侵检测。

而各县调虽然也划分了安全区域,但是各安全区之间缺乏横向的逻辑隔离措施。

在前期安全系统建设中,已经购买了一些基础性的安全防护产品,但是这些安全产品大部分防护层次低,已经无法满足目前的网络与信息系统安全防护需求。

随着电力行业对于信息系统依赖度的不断提高,电力业务系统开始向资源业务整网集中,统一协同,快速响应过波对于企业网络安全的需求也逐步转向统一策略,统一规划,统一管理。

图1电力调度二次系统安全现状图电力调度=次安全防护解决方案H3C电力调度二次安全防护解决方案通过对电力二次系统安全防护总体要求的深刻理解,提出了统一规划,统一策略,统一管理的统一安全构建体系,从内网安全区域隔离,接入控制,数据中心保护以及统一安全管理四个方面给出了一套符合电力二次系统安全防护总体方案要求的端到端通讯安全保障体系,并在相当多的电力企业等到了实践和应用。

图2电力调度二次系统安全加固图万方数据2009.011.内网安全区域隔离针对安全I/II区之间、II/III区之间的横向边界,省调、地调、厂站的纵向边界进行安全隔离和防护。

1.I横向隔离和防护在安全I区和II区之间部署一台H3CSecPath防火墙进行安全隔离,部署一台IPS进行应用层安全防护;在安全II区和III区之问目前已经采用正向隔离装置和反向隔离装置进行安全管理,因此再增加一台IPS进行引用层防护。

同时,H3CIPS可以采用在线,旁路混合部署模式,利用IPS多端口可以将一台设备可以同时当作IPS和IDS使用,降低投入成本,简化网络结构。

图3I--13CIPS可支持在线/旁路混舍部署1.2纵向隔离和防护各安全区域从省调到地调到各厂站的纵向连接处,目前大多采用了纵向加密设备,没有采用安全防护手段,因此,在各级网络的出口部署一台防火墙,进行安全隔离和防护。

同时,由于电力调度网中,采用MPLSVPN组网,从省中心到地调、县调、变电站、电厂均通过MPLSVPN连接。

在各PE与CE设备之间,部署一台SecPath防火墙,采用虚拟防火墙技术,可以对各分支机构的访问做安全控制,每个VPN分配一个虚拟防火墙,配置不同的安全策略,互相之间不影响,避免MPLSVPN中IP地址重叠的问题,并目可以对VPN灵活的增加或删除。

图4H3CsecPath防火墙支持MPLSvPN组网2.安全…区终端安全准入针对安全III区的接入PC终端进行安全准入控制,防止因为某些终端安全隐患影响到电力调度数据网。

在电力调度III区中,PC终端具有较大的安全隐患,不安装杀毒软件、不及时升级病毒库和系统能够补丁、随意接入网络、私设代理服务器、私自访问保密资源等行为会直接影响电力调度网的正常运行,并可能造成重大损失。

因此必须建立端点准入机制,对接入电力调度网络的终端强制实施安全策略,严格控制终端用户的网络使用行为,可以加强用户终端的主动防御能力,大幅度提高网络安全。

电力调度终端安全准入要求用户接入网络前,通过统一管理的安全策略强制检查用户终端的安全状态,并根据对用户终端安全状态的检查结果实施接入控制策略,对不符合安全标准的用户进行“隔离”并强制用户进行病毒库升级、系统补丁升级等操作;在保证用户终端具备自防御能力并安全接入的前提下'可以通过动态分配ACL、VLAN等合理控制用户的网络权限,从而提升网络的整体安全防御能力。

图5终端安全准入四部曲3.数据中心保护数据中心的数据十分机密和重要,如果没有完善的安全保护,那么内部的机密信息将受到威胁,包括被窃取、篡改、删除的威胁,而可能导致灾难性的后果。

因此,必须能够全方位的保护数据中心业务的安全,不但需要保护数据中心中关键应用和保密数据;并需要增强数据中心的运营效率,增强业务竞争力,而且具有扩展性以支持随时可能出现的新业务流程。

电力调度网的数据中心主要是安全III区的OMS数据平台,因此针对OMS数据平台通过相应的防护手段进行安全加固。

图6电力调度数据平台安全防护万方数据(1)建议数据平台交换机采用H3CS7500E系列交换机,可以通过安全模块方式扩充各种安全功能。

安全模块能够简化电力调度网络结构、减少设备单点故障、降低维护成本,相对独立的安全没备更加灵活可靠。

(2)部署SecBlade防火墙模块,对数据平台进行分区隔离,并且进行2—4层安全防护。

(3)部署SecBladeIPS模块,针对数据平台服务器进行4-7层深度的入侵防护。

同时可通过H3CIPS独有的“虚拟软件补丁”技术对服务器进行漏洞防御。

(4)部署S'ecBladeLB模块,对数据平台的服务器进行智能的动态负载均衡。

(5)单独划分安全管理区域,对数据平台的网络和安全设备以及服务器进行有效的统一安全管理。

4.统一安全管理随着电力二次防护系统的发展,需要综合部署各种安全设备。

为了管理这些设备,一般传统的手段是通过网络安全设备发送日志到服务器上,进行事后审计。

一个大型的网络,包含若干个网络产品。

这些网络设备随时发送系统日志信息,每天产生的日志信息多达数万条。

任何一个网络管理员很难通过系统日志来准确定位网络发生的安全故障;熟练的网络管理员,可通过系统日志分析,得到有用的网络信息,但响应速度很慢。

这个时候,采用网络设备自带的日志功能,已经不能满足用户需求了oH3CSecCenter安全事件统一管理能够提供对全网海量的安全事件和日志的集中收集与统一分析,兼容异构网络中多厂商的各种设备,对收集数据高度聚合存储及归一化处理,实时监控全网安全状况,同时能够根据不同用户需求提供丰富的自动报告,提供具有说服力的网络安全状况与政策符合性审计报告,系统自动执行以上收集、监控、告警、报告、归档等所有任务,使IT及安全管理员脱离繁琐的手工管理工作,极大提高效率,能够集中精力用于更有价值的活动,保障网络安全。

图表7H3C安全管理中心2009.o・I瞄图161方案优势分析1.H3C通过采用防火墙和IPS对内网进行区域隔离,EAD检测终端补丁、病毒库升级状态,在接入终端和内网区域之间高效控制病毒和蠕虫的传播,对内部病毒攻击进行全方位立体化控制,保证了内网的安全。

2.H3C通过在数据中心前端采用虚拟防火墙和IPS深度防御技术针对性地将数据中心分为不同的逻辑区域,每个分区制定不同的安全策略和信任模型,灵活的特性满足了数据中心对安全的高标准要求。

3.H3C安全管理中心SecCenter由策略管理、日志采集、分析决策、协同响应四个组件构成,与网络中的安全产品、网络设备、服务器、用户终端等独立功能部件通过各种信息交互接口形成一个完整的协同防御审计体系。

可以做到全网的统一管理、统一分析以及安全策略的统—吓发,保证电力二次防护系统的安全运行。

市场展望H3C电力二次安全防护解决方案通过对电力系统现阶段的需求分析,提出了统一规划,统一策略,统一管理的统一安全构建体系,从终端防护,数据中心安全,广域网安全,以及安全管理四个方面给出了一套面向电力业务系统的端到端通讯安全保障体系,希望这套解决方案的推出会对电力二次安全防护体系未来的发展提供一定的参考和借鉴意义,H3C相信面向业务基于统一安全策略构建的管理安全网络是未来企业网络安全发展的必然趋势。

随着我国电力行业市场化改革加速,电力行业信息化建设在电力企业集团化运做、提高企业综合竞争力方面作用日渐显著。

H3C公司在深刻认识到电力行业信息化建设重要性的同时,也认为IT厂商的价值就在于通过不断创新研发出更好的产品和行业解决方案。

所以,H3C公司针对电力行业的应用特点,不断强化服务电力行业信息化的能力,助力电力行业信皂化建设,促进电力行业的长远发展。

想到就要做到,H3C正在不懈努力,通过科技创新,相继推出了ITOIP数字发电解决方案、生产数据一体化WSAN解决方案、电力行业安全内控解决方案、电力行业智能大楼四网合一解决方案及EPON配网自动化数据通信解决方案等不同领域信息化解决方案,力争为中国电力行业信息化建设做出更大的贡献。

◆(责编潘静)万方数据。