DES加密

DES加密算法实验原理

DES加密算法实验原理DES(Data Encryption Standard)是一种对称加密算法,它的原理是通过将明文划分为64位的数据块,并对每个数据块进行一系列的置换和替换操作,最后输出密文。

DES算法的实验原理可以分为以下几个步骤:1. 初始置换(IP):初始置换是将明文按照固定的顺序进行置换,目的是打乱明文的次序,增加加密的难度。

初始置换表(IP Table)定义了置换的顺序和位置。

2. 生成子密钥:DES算法使用了16个48位的子密钥。

这些子密钥是通过一个称为密钥调度算法(Key Schedule)的过程生成的。

密钥调度算法将输入的64位密钥进行置换和压缩,生成48位的子密钥。

3. 轮函数(Feistel Function):DES算法使用了16轮的轮函数加密过程。

每轮的输入由上一轮的输出和相应的轮子密钥产生。

轮函数包括以下几个步骤:a. 将32位的输入数据进行扩展置换(Expansion Permutation),得到48位的输出。

b.将扩展置换的输出与轮子密钥进行异或运算。

c.将异或结果分为8个6位的块,通过8个S盒进行替换操作。

每个S盒都是一个4x16的置换表,根据输入的6位数据得到4位的输出。

d. 将替换操作后的结果进行置换置换(Permutation),得到32位的输出。

4. 最终置换(IP-1):最终置换是对最后一轮轮函数的输出进行逆操作,得到最终的密文。

最终置换使用的是与初始置换相反的置换表(IP-1 Table)。

DES算法最终输出的密文是通过16轮轮函数的加密过程得到的。

每一轮轮函数的输入是上一轮轮函数的输出和相应的轮子密钥的异或结果。

每次轮函数的加密过程都会增加密文的复杂度,提高加密算法的安全性。

DES算法的安全性主要依赖于密钥的保密性和密钥长度。

由于DES算法使用的是56位的密钥,随着计算机计算能力的提高,DES算法的安全性逐渐变得不足。

因此,现在更常用的加密算法是AES(Advanced Encryption Standard),它使用128位、192位或256位的密钥,具有更高的加密强度。

DES例题详解

DES例题详解摘要:一、DES加密算法简介1.DES加密原理2.DES算法结构二、DES例题详解1.实例一:DES加密过程解析2.实例二:DES解密过程解析3.实例三:DES加密解密实战应用三、DES加密算法的优缺点1.优点2.缺点四、DES算法的改进与延伸1.三重DES算法2.AES加密算法正文:一、DES加密算法简介1.DES加密原理DES加密算法是一种对称加密算法,其加密过程是将明文经过16轮的加密操作,最终生成密文。

DES算法依赖于密钥,相同的明文使用相同的密钥加密后,得到的密文相同。

2.DES算法结构DES算法的主要结构包括:置换、替换、S盒替换和置换。

其中,置换操作是将明文分成左右两部分,分别进行加密;替换操作是将置换后的明文部分进行替换;S盒替换是将替换后的明文部分通过S盒进行替换;最后再进行置换操作,得到密文。

二、DES例题详解1.实例一:DES加密过程解析假设明文为:ABCDEF,密钥为:123456。

(1)置换:将明文分成左右两部分,分别为ABC和DEF。

(2)替换:将左右两部分分别进行替换操作,得到:TFEC和ADCB。

(3)S盒替换:将替换后的左右两部分分别进行S盒替换,得到:XYZAB和MPQST。

(4)再置换:将替换后的两部分进行置换,得到密文:MPQSTXYZAB。

2.实例二:DES解密过程解析假设密文为:MPQSTXYZAB,密钥为:123456。

(1)解密置换:将密文进行解密置换,得到:ABCDEF。

(2)解密替换:将解密后的密文部分进行解密替换,得到:TFECB和ADCB。

(3)解密S盒替换:将解密后的左右两部分分别进行解密S盒替换,得到:XYZAB和MPQST。

(4)再解密置换:将解密后的两部分进行解密置换,得到明文:ABCDEF。

3.实例三:DES加密解密实战应用在实际应用中,DES加密解密算法广泛应用于数据保护、网络安全等领域。

以下是一个简单的DES加密解密实战应用示例:明文:Hello, World!密钥:1234561.使用DES加密算法加密明文:- 置换:将明文分成左右两部分,分别为Hello和World。

des数据加密标准

des数据加密标准

DES全称为Data Encryption Standard,即数据加密标准,是一种使用密钥加密的块算法。

它是在1970年代早期出现的,并在1976年11月被美国联邦政府的国家标准局确定为联邦资料处理标准(FIPS),授权在非密级政府通信中使用。

随后,该算法在国际上广泛流传开来。

DES加密/解密算法是一种可逆的对称加密算法,这类算法在加密和解密时使用相同的密钥,或是使用两个可以简单地相互推算的密钥,一般用于服务端对服务端之间对数据进行加密/解密。

值得注意的是,DES标准规定的区块长度为固定值64Bit。

此外,PKCS7标准是主流加密算法都遵循的数据填充算法,而DES标准也规定了这种数据填充方式。

以上内容仅供参考,如需更多信息,建议查阅相关文献或咨询专业人士。

DES加密算法

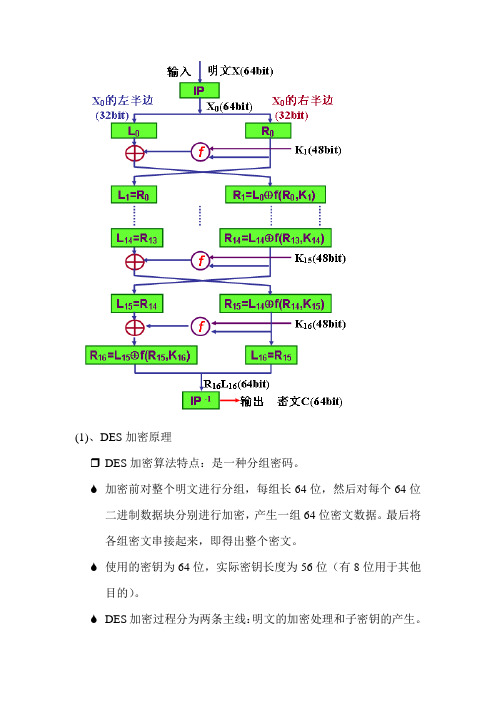

(1)、DES加密原理❒DES加密算法特点:是一种分组密码。

加密前对整个明文进行分组,每组长64位,然后对每个64位二进制数据块分别进行加密,产生一组64位密文数据。

最后将各组密文串接起来,即得出整个密文。

使用的密钥为64位,实际密钥长度为56位(有8位用于其他目的)。

DES加密过程分为两条主线:明文的加密处理和子密钥的产生。

明文加密处理由三个阶段构成:第一阶段:初始置换第二阶段:标准的Feistel结构,循环次数16次。

第三阶段:完成初始置换的逆置换。

❒DES加密算法总图(见教材39页图2.11)。

❒加密方程:初始值L0和R0 经过16次迭代后,得到R16L16。

如果用Xi 表示第i次的迭代结果,同时令Li 和Ri 分别代表Xi 的左半边和右半边(各32位),从图中可看出:Li =Ri-1;Ri =Li-1 ⊕ f ( Ri-1,Ki )式中i=1,2,….,16;Ki 是48位子密钥(从56位密钥经过若干次变换而得出)。

式子:Ri =Li-1 ⊕ f ( Ri-1,Ki ) 称为DES加密方程。

扩展/置换:循环中使用的密钥长48位,输入的Ri-1长32位,进行异或操作前需要先执行扩展/置换,将Ri-1扩展成48位。

❒替代/选择:Ri-1被扩展成48位后与Ki 异或,48位的结果再经过一个置换函数S变为32位输出。

S函数也称S盒子,上述48位结果被顺序分为8个6位长的组B1、B2、…、B8,然后将6位长的组经过称为“S变换”的替代,分别转换为长4位的组。

❒S盒子的定义与操作:每个S盒通过一张表将6位输入变为4位的输出。

8个S盒将48位的输入变为32位输出,在完成代替的同时实现了压缩。

48位输入分为8个6位组,记为B1,B2,B3 … B8。

Si 对Bi 进行变换。

S盒子是一张4行16列的替代表。

S盒子的用法:设B1的6位组是blb2b3b4b5b6,取bl和b6组成一个2位的二进制数blb6,对应S1盒中的行,再由b2b3b4b5构成的四位二进制数确定S1盒中的列,行列交汇处的值以4位二进制数输出,便得到4比特的替代选择结果。

des算法 密文长度

des算法密文长度(原创实用版)目录1.DES 算法简介2.DES 算法的密文长度3.DES 算法的应用和安全性正文【DES 算法简介】DES 算法(Data Encryption Standard)是一种对称密钥加密标准,由美国国家标准局(NIST)于 1977 年公布。

它是一种分组密码算法,即明文被分成 64 位的分组,然后通过密钥进行加密。

DES 算法的密钥长度为 56 位,其中 8 位用于奇偶校验,剩余的 48 位用于加密。

【DES 算法的密文长度】DES 算法的密文长度取决于明文长度。

当明文长度小于 64 位时,密文长度等于明文长度;当明文长度大于 64 位时,密文长度为 64 位。

由于 DES 算法的分组大小为 64 位,因此无论明文长度如何,密文长度都为 64 位。

【DES 算法的应用和安全性】DES 算法在过去的几十年里,被广泛应用于各种网络安全和数据保护场景。

然而,随着计算机技术的发展,DES 算法的安全性逐渐受到威胁。

由于密钥长度较短,暴力破解的时间和成本较低,因此 DES 算法已不再推荐用于新的加密项目。

为了应对 DES 算法的安全性问题,可以采用三重 DES(3DES)或高级加密标准(AES)等更先进的加密算法。

3DES 算法通过对明文进行三次DES 加密,将密钥长度扩展到 192 位,从而提高安全性。

而 AES 算法则采用更长的密钥长度(128 位、192 位或 256 位)和不同的加密模式,提供更高的安全性和灵活性。

总之,DES 算法作为一种经典的对称密钥加密算法,在历史上具有重要地位。

然而,随着计算机技术的发展,它已不再适用于现代加密需求。

常见的加密和解密算法—DES

常见的加密和解密算法—DES⼀、DES加密概述 DES全称为Data Encryption Standard,即数据加密标准,是⼀种使⽤的块算法,1977年被的国家标准局确定为(FIPS),并授权在⾮密级政府通信中使⽤,随后该算法在国际上⼴泛流传开来。

需要注意的是,在某些⽂献中,作为算法的DES称为数据加密算法(Data Encryption Algorithm,DEA),已与作为标准的DES区分开来。

DES⼊⼝参数DES算法的⼊⼝参数有三个:Key、Data、Mode。

其中Key为7个字节共56位,是DES算法的⼯作密钥;Data为8个字节64位,是要被加密或被解密的数据;Mode为DES的⼯作⽅式,有两种:加密或解密。

DES基本原则DES设计中使⽤了分组密码设计的两个原则:混淆(confusion)和扩散(diffusion),其⽬的是抗击敌⼿对密码系统的统计分析。

混淆是使密⽂的统计特性与密钥的取值之间的关系尽可能复杂化,以使密钥和明⽂以及密⽂之间的依赖性对密码分析者来说是⽆法利⽤的。

扩散的作⽤就是将每⼀位明⽂的影响尽可能迅速地作⽤到较多的输出密⽂位中,以便在⼤量的密⽂中消除明⽂的统计结构,并且使每⼀位密钥的影响尽可能迅速地扩展到较多的密⽂位中,以防对密钥进⾏逐段破译。

DES与3DES的区别和联系3DES(即Triple DES)是DES向AES过渡的,它使⽤3条56位的密钥对数据进⾏三次加密。

是DES的⼀个更安全的变形。

它以DES为基本模块,通过组合分组⽅法设计出分组加密算法。

⽐起最初的DES,3DES更为安全。

该⽅法使⽤两个密钥,执⾏三次DES算法,加密的过程是加密-解密-加密,解密的过程是解密-加密-解密。

3DES加密过程为:C=Ek3(Dk2(Ek1(P))) 3DES解密过程为:P=Dk1(EK2(Dk3(C))) 采⽤两个密钥进⾏三重加密的好处有: ①两个密钥合起来有效密钥长度有112bit,可以满⾜商业应⽤的需要,若采⽤总长为168bit的三个密钥,会产⽣不必要的开销。

DES加密算法的原理

DES加密算法的原理DES加密算法(Data Encryption Standard)是一种对称密钥加密算法,由IBM研发,并在1977年被美国国家标准局(NIST)作为联邦标准。

DES加密算法使用固定长度的密钥对数据进行加密和解密,其原理主要包括初始置换(IP)、Feistel结构、S盒代替置换、轮密钥生成和最终置换(FP)。

下面将详细介绍这些原理。

1.初始置换(IP):DES算法对输入数据进行分块加密,每个分块长度为64位(8字节)。

首先,对输入数据进行一个初始的置换,将其置换为一个新的64位的数据块,这个置换是固定的,并不依赖于密钥。

2. Feistel结构:DES算法采用了Feistel结构,将输入数据块分为左半部分L和右半部分R。

接下来的加密过程主要涉及一系列迭代运算,每次迭代都对L和R进行处理。

3.S盒代替置换:每次迭代开始时,右半部分R会被扩展为48位,接着与密钥进行异或运算。

然后,将得到的结果分成8个6位的分组,并将每个分组作为输入,经过S盒代替置换得到一个4位的输出。

S盒是一种置换表,用于将输入的6位映射为4位输出,它通过混淆和扩散的方式增强了加密的安全性。

4.轮密钥生成:DES算法中使用的密钥长度为56位,但每轮加密需要48位的子密钥。

因此,DES算法的关键步骤之一是生成16轮的子密钥。

密钥经过初始置换之后,通过将前28位和后28位进行循环左移,得到每轮的子密钥。

5.最终置换(FP):经过16轮迭代之后,得到的左半部分L和右半部分R被交换,并重新组合为一个64位的数据块,这个过程称为最终置换。

最后,进行一次逆置换,将数据块还原为加密前的格式。

DES加密算法的安全性取决于密钥的长度和初始密钥的选取,因为DES密钥长度较短,容易受到暴力破解攻击。

为了增强DES算法的安全性,通常使用多重加密模式,如3DES算法,对同一个数据块进行多次DES加密。

虽然DES加密算法在过去是一种广泛使用的加密方法,但由于发展的计算能力和安全需求的提高,如今已被更强大的加密算法所取代。

DES算法详解

DES算法详解简介 DES(Data Encryption Standard)数据加密标准。

DES是有IBM公司研制的⼀种对称加密算法,美国国家标准局于1977年公布把它作为⾮机要部门使⽤的数据加密标准。

DES是⼀个分组加密算法,就是将明⽂分组进⾏加密,每次按顺序取明⽂⼀部分,⼀个典型的DES以64位为分组,加密解密⽤算法相同。

它的密钥长度为56位,因为每组第8位是⽤来做奇偶校验,密钥可以是任意56位的数,保密性依赖于密钥。

概念 1、密钥:8个字节共64位的⼯作密钥(决定保密性能) 2、明⽂:8个字节共64位的需要被加密的数据 3、密⽂:8个字节共64位的需要被解密的数据加解密过程加密 1、明⽂数据分组,64位⼀组。

2、对每组数据进⾏初始置换。

即将输⼊的64位明⽂的第1位置换到第40位,第2位置换到第8位,第3位置换到第48位。

以此类推,最后⼀位是原来的第7位。

置换规则是规定的。

L0(Left)是置换后的数据的前32位,R0(Right)是置换后的数据的后32位; 具体置换规则有四步: 第⼀步:将明⽂数据转换为16*4的⼆维数组,形成⼀个数据空间。

第⼆步:数据左右对分,变成两个16*2的⼆维数组,然后每个数组各⾃都需要这样操作:从下往上,每两⾏形成⼀⾏数据。

分别得到两个8*4的⼆维数组。

第三步:新建⼀个16*4的⼆维数组(strNew1[16][4]),数组上半部分空间的数据存储左边数据块置换的结果,下半部分存储右边数据库置换的结果。

最后⼀步:把整个(strNew1[16][4])16*4的⼆维数组数据空间的按列进⾏置换到新的⼆维数组(strNew2[16][4]): 数组strNew1第2列放到数组strNew2第1列的位置; 数组strNew1第4列放到数组strNew2第2列的位置; 数组strNew1第1列放到数组strNew2第3列的位置; 数组strNew1第3列放到数组strNew2第4列的位置; 数组strNew2就是我们初始置换的结果。

des算法的工作原理

des算法的工作原理

DES(Data Encryption Standard)算法是一种对称加密算法,它的工作原理可以简单描述为以下几个步骤:

1. 初始置换(Initial Permutation):将输入的明文按照固定的规则进行置换,得到一个初始置换后的明文。

2. 密钥的生成:根据一个密钥生成算法,根据输入的密钥生成一系列的子密钥。

3. 轮函数(Round Function):DES算法中使用了16轮的加密迭代。

在每一轮中,明文通过一个扩展置换和子密钥进行异或运算,得到一个结果。

4. S盒代换(S-box Substitution):DES算法中使用了8个不同的S盒,每个S盒都包含数个预定义的输入和输出对。

通过S盒代换,将结果转换为另一组数值。

5. 置换(Permutation):通过一个固定的置换矩阵,将S盒代换的结果再次进行置换。

6. 迭代:将上述步骤2-5重复16轮,最后一轮不进行第5步的置换。

7. 逆初始置换(Inverse Initial Permutation):将上述16轮迭代得到的结果按照逆初始置换的规则进行变换,得到最终的加密结果,即密文。

DES算法的工作原理是通过以上步骤的迭代、代换和置换运算,将输入的明文和密钥经过多轮的计算得到密文。

其中,初始置换和逆初始置换步骤主要用于数据的重排和混淆,扩展置换、S盒代换和置换步骤则实现了数据的混淆和扩散,迭代过程使得加密变得更加复杂和安全。

通过使用DES算法,可以对信息进行可靠的加密保护,防止非授权用户获取敏感信息。

数据加密算法--详解DES加密算法原理与实现

数据加密算法--详解DES加密算法原理与实现DES算法简介DES(Data Encryption Standard)是⽬前最为流⾏的加密算法之⼀。

DES是对称的,也就是说它使⽤同⼀个密钥来加密和解密数据。

DES还是⼀种分组加密算法,该算法每次处理固定长度的数据段,称之为分组。

DES分组的⼤⼩是64位,如果加密的数据长度不是64位的倍数,可以按照某种具体的规则来填充位。

从本质上来说,DES的安全性依赖于虚假表象,从密码学的术语来讲就是依赖于“混乱和扩散”的原则。

混乱的⽬的是为隐藏任何明⽂同密⽂、或者密钥之间的关系,⽽扩散的⽬的是使明⽂中的有效位和密钥⼀起组成尽可能多的密⽂。

两者结合到⼀起就使得安全性变得相对较⾼。

DES算法具体通过对明⽂进⾏⼀系列的排列和替换操作来将其加密。

过程的关键就是从给定的初始密钥中得到16个⼦密钥的函数。

要加密⼀组明⽂,每个⼦密钥按照顺序(1-16)以⼀系列的位操作施加于数据上,每个⼦密钥⼀次,⼀共重复16次。

每⼀次迭代称之为⼀轮。

要对密⽂进⾏解密可以采⽤同样的步骤,只是⼦密钥是按照逆向的顺序(16-1)对密⽂进⾏处理。

计算16个⼦密钥上⾯提到DES算法的第⼀步就是从初始密钥中计算得出16个⼦密钥。

图⽰1展⽰了这个过程。

DES使⽤⼀个56位的初始密钥,但是这⾥提供的是⼀个64位的值,这是因为在硬件实现中每8位可以⽤于奇偶校验,在软件实现中多出的位只是简单的忽略掉。

要获得⼀个56位的密钥,可以执照表1的⽅式执⾏密钥转换。

解释⼀下表1,按照从左往右从上往下的⽅式看,表格中每个位置P包含初始密钥中位在转换后的密钥中所占的位置。

⽐如,初始密钥中的第57位就是转换后的密钥中的第1位,⽽初始密钥中的第49位则变成转换后的密钥中的第2位,以此类推...。

(数据位的计数顺序按照从左到右从1开始的)表1:DES中密钥的转换表(DesTransform[56])将密钥转换为56位后,接下来计算⼦密钥。

DES加密算法详细过程

DES加密算法详细过程DES(Data Encryption Standard)是一种对称加密算法,采用了64位加密块和56位密钥。

下面将详细介绍DES加密算法的过程。

1. 初始置换(Initial Permutation IP):首先,将明文划分为64位的分组,并根据初始置换矩阵IP对分组进行重排。

该矩阵定义了分组中每一位的位置。

2.密钥生成将56位的密钥进行置换选择(Permutation Choice 1,PC-1),根据预定义的置换矩阵将密钥的各个位重新组合,得到56位的置换密钥C0和D0。

接下来,通过循环左移操作(circular left shift)将置换密钥分为两个28位的子密钥C1和D1、左移的位数根据循环左移表格确定。

然后,对C1和D1重复循环左移操作,得到16个子密钥Ci和Di,其中i表示循环次数。

每次循环左移的位数由循环左移表格指定。

最后,通过置换选择2(Permutation Choice 2,PC-2)将Ci和Di 重新置换,得到16个48位的子密钥Ki,即轮密钥。

3.加密过程对明文分组进行初始置换得到L0和R0,分别为32位。

进入16轮加密过程,每轮的操作如下:- 用Ri-1和轮密钥Ki进行扩展置换(Expansion Permutation),将32位扩展为48位。

-将扩展后的结果与轮密钥Ki进行异或操作,得到48位的结果。

-将异或结果分为8个6位的子分组。

- 对每一个子分组进行S盒替代(Substitution Boxes),将6位的输入转换为4位的输出。

-将替代结果连接起来,得到32位的结果。

- 将32位的结果经过P盒置换(Permutation Box)进行重排。

-将P盒置换后的结果与Li-1进行异或操作,得到Ri。

-将Ri和Li-1交换,作为下一轮的输入。

经过16轮的加密过程后,得到R16和L16、将它们连接起来得到64位的分组。

然后,根据初始置换矩阵的逆矩阵IP-1对分组进行逆置换,得到密文。

des的加密流程

des的加密流程

DES算法的加密流程如下:

1. 输入64位的明文数据。

2. 置换IP,将输入的明文数据进行置换。

3. 将置换后的明文数据分成左右两组(每组32位)。

4. 将右组(R组)扩展置换变成48位。

5. 输入64位的密匙,通过PC-1置换,将64位密匙变成56位有效密码。

6. 将密匙分成左右两部分(每部分28位),左边为C0,右边为D0。

7. 对于1<=n<=16,在第n轮分别对Cn-1和Dn-1进行循环左移,所移的位数为1位或者2位,取决于n的值,当n=1,2,9,16时左移1位,其它左移2位。

8. 通过PC-2置换,从56位变成48位。

9. 将密文与密匙进行异或运算,算出来后再进行下一轮。

10. 进行16轮运算。

11. 将每轮运算结果经过S盒代换,每一组由6 bit缩减为4 bit。

请注意,上述流程只是简要概述了DES算法的加密过程,具体实现可能因编程语言和工具而有所不同。

在实际应用中,应参考相关文档和资料以获得更详细和准确的信息。

des子密码生产过程

des子密码生产过程

DES(Data Encryption Standard)是一种对称密钥加密算法,它使用56位的密钥对数据进行加密和解密。

在DES算法中,密钥的长度是固定的,但是为了增强安全性,通常会对输入的密钥进行处理,生成多个子密钥,用于不同轮次的加密操作。

子密钥的生成过程如下:

1. 首先,56位的密钥会被按照一定的规则进行置换和压缩,生成两个28位的子密钥C0和D0。

2. 然后,对C0和D0进行循环左移,根据轮次数目,生成C1、C2、C

3...和D1、D2、D3...。

这些子密钥的生成是通过将前一轮的C和D向左循环移动1或2位,并根据移动规则生成新的C和D。

3. 接下来,从C和D中选择特定的位数,按照压缩置换表生成子密钥K1、K2、K3...,这些子密钥会被用于不同轮次的加密操作。

4. 最后,根据加密轮数的不同,选择不同数量的子密钥用于加密数据。

总的来说,DES算法通过对输入密钥进行置换、压缩和循环左移等操作,生成多个子密钥,以增强加密的安全性。

这些子密钥会被用于DES算法的不同轮次,从而实现对数据的加密和解密操作。

需要注意的是,由于DES算法已经被认为不够安全,因此在实际应用中,通常会使用更加安全的加密算法,比如AES(Advanced Encryption Standard)。

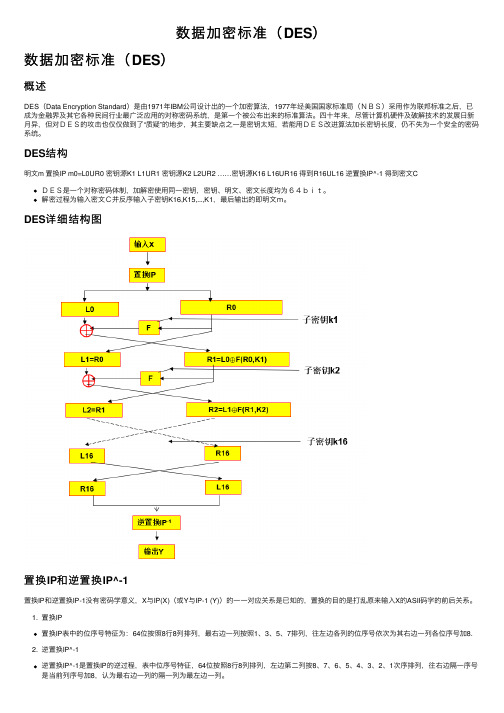

数据加密标准(DES)

数据加密标准(DES)数据加密标准(DES)概述DES(Data Encryption Standard)是由1971年IBM公司设计出的⼀个加密算法,1977年经美国国家标准局(NBS)采⽤作为联邦标准之后,已成为⾦融界及其它各种民间⾏业最⼴泛应⽤的对称密码系统,是第⼀个被公布出来的标准算法。

四⼗年来,尽管计算机硬件及破解技术的发展⽇新⽉异,但对DES的攻击也仅仅做到了“质疑”的地步,其主要缺点之⼀是密钥太短,若能⽤DES改进算法加长密钥长度,仍不失为⼀个安全的密码系统。

DES结构明⽂m 置换IP m0=L0UR0 密钥源K1 L1UR1 密钥源K2 L2UR2 ……密钥源K16 L16UR16 得到R16UL16 逆置换IP^-1 得到密⽂CDES是⼀个对称密码体制,加解密使⽤同⼀密钥,密钥、明⽂、密⽂长度均为64bit。

解密过程为输⼊密⽂C并反序输⼊⼦密钥K16,K15,...,K1,最后输出的即明⽂m。

DES详细结构图置换IP和逆置换IP^-1置换IP和逆置换IP-1没有密码学意义,X与IP(X)(或Y与IP-1 (Y))的⼀⼀对应关系是已知的,置换的⽬的是打乱原来输⼊X的ASII码字的前后关系。

1. 置换IP置换IP表中的位序号特征为:64位按照8⾏8列排列,最右边⼀列按照1、3、5、7排列,往左边各列的位序号依次为其右边⼀列各位序号加8.2. 逆置换IP^-1逆置换IP^-1是置换IP的逆过程,表中位序号特征,64位按照8⾏8列排列,左边第⼆列按8、7、6、5、4、3、2、1次序排列,往右边隔⼀序号是当前列序号加8,认为最右边⼀列的隔⼀列为最左边⼀列。

F函数DES的⼀轮迭代过程见下图,其中的F函数由3部分组成:扩展置换(E盒)⾮线性代换(S盒)线性置换(P盒)substitute:代换permute:置换expand:扩展1. 扩展置换扩展置换⼜称E盒,将32别输⼊扩展为48bit输出。

des加密原理

des加密原理DES加密原理。

DES(Data Encryption Standard)是一种对称密钥加密算法,它使用相同的密钥进行加密和解密,是一种广泛应用的加密算法。

DES加密原理是基于Feistel密码结构和置换-置换网络(P-Box、S-Box)的设计,下面将详细介绍DES加密原理。

DES加密算法采用的是分组密码,将明文分成64位一组,密钥长度为56位,经过16轮迭代加密后得到密文。

在每一轮迭代中,明文会被分成左右两部分,然后经过一系列的置换、替换和异或运算,最终得到加密后的结果。

这样的设计使得DES算法具有较高的安全性和可靠性。

Feistel密码结构是DES加密算法的核心,它采用了轮函数的设计,将明文进行多轮的迭代加密,从而增强了加密的复杂度和安全性。

在每一轮迭代中,右半部分的数据会被传递到下一轮,而左半部分则经过一系列的运算后与右半部分进行异或运算,最终得到新的右半部分数据。

这样的设计使得DES算法具有较高的混淆和扩散性质,增强了加密的安全性和抗攻击能力。

P-Box和S-Box是DES算法中的两个重要的置换盒,它们负责对数据进行置换和替换,从而增加了加密的随机性和复杂度。

P-Box负责对数据进行位的置换,S-Box则负责对数据进行字节的替换,这样的设计增强了加密算法的非线性和随机性,使得DES算法更加抗攻击和安全。

DES算法的密钥长度为56位,这意味着DES算法的密钥空间为2^56,即DES算法共有2^56个可能的密钥。

这样的设计使得DES算法具有较高的密钥空间,增加了破解的难度和成本,使得DES算法更加安全可靠。

总的来说,DES加密算法是一种经典的对称密钥加密算法,它采用了Feistel密码结构、P-Box和S-Box的设计,具有较高的安全性和可靠性。

虽然DES算法已经被更加安全的AES算法所取代,但DES算法仍然具有重要的研究和应用价值,对于理解和学习加密算法具有重要意义。

密码学基础des简介

DES(Data Encryption Standard)是一种对称密钥加密算法,被广泛认为是密码学中最广为使用的加密算法之一。

它由IBM公司于1970年代初开发,并在1977年被美国联邦政府正式采用作为标准。

在密码学中,DES的使用56位的密钥对64位的数据块进行加密和解密操作。

DES加密过程中主要包括初始置换、16轮的Feistel加密、逆初始置换等步骤。

首先,将输入数据块进行初始置换,然后将数据块分成两半,分别为左半部分L0和右半部分R0。

接着,DES算法进行16轮的迭代。

在每一轮迭代中,右半部分R(i-1)经过扩展置换,然后与当前轮次的子密钥进行异或运算。

然后通过S盒置换、P盒置换等操作,得到新的右半部分Ri,并与左半部分Li-1进行异或运算,得到新的左半部分Li。

最后一轮迭代完成后,将左右两部分进行交换,然后进行逆初始置换,即可得到最终的加密结果。

然而,由于DES使用的56位密钥长度相对较短,它已经不能很好地抵抗暴力破解等攻击手段的威胁,因此目前更常用的对称加密算法包括AES(高级加密标准)等。

同时,需要注意的是,由于DES算法已经被认为不再安全,不建议在实际应用中使用。

DES加解密过程和实现

DES加解密过程和实现DES(Data Encryption Standard)是一种对称加密算法,最早由IBM公司于1977年公开发布。

DES的加解密过程主要包括初始置换、轮函数、密钥扩展、轮数选择等步骤。

这里将详细介绍DES的加解密过程和实现细节。

一、DES加密过程:1. 初始置换(Initial Permutation,IP):将64位明文按照一定规则重新排列。

初始置换的目的是将明文打乱,增加加密强度。

2. 轮函数(Feistel Function):DES算法主要采用了轮函数的迭代方式进行加密。

轮函数的输入是32位的右半部分(R),输出为48位的扩展右半部分(E(R))。

3.密钥扩展:DES算法使用56位密钥,通过密钥置换和循环左移生成16组48位的轮密钥(Ki),用于每轮的轮函数。

4. 轮数选择(Round Selection):DES算法共进行16轮加密。

每轮中,将左半部分(L)与右半部分(R)进行处理,得到新的左半部分和右半部分。

5. 最后置换(Final Permutation,FP):将最后一轮的左半部分和右半部分合并后,按照一定规则进行置换,得到最终的密文。

二、DES解密过程:1.密钥扩展:与加密过程相同,使用相同的56位密钥生成16轮的轮密钥。

2.初始置换(IP):将密文进行初始置换,得到R(密文右半部分)和L(密文左半部分)。

3.轮数选择:与加密过程相同,共进行16轮解密。

4.最后置换(FP):将最后一轮的左半部分和右半部分合并后,按照一定规则进行置换,得到最终的明文。

三、DES实现细节:1.初始置换(IP)和最后置换(FP):DES算法中使用的IP和FP置换表定义了明文和密文的排列规则。

可以使用预定义的置换表,将明文和密文按照置换表的映射进行重新排列。

2. 轮函数(Feistel Function):轮函数的输入为32位的R,通过扩展运算(E函数)将其扩展为48位。

扩展运算使用的扩展置换表将输入的32位扩展为48位。

des 数据加密标准

des 数据加密标准数据加密标准(DES)是一种对称密钥加密算法,它是一种广泛使用的加密标准,被认为是数据加密领域的基石之一。

DES使用56位密钥对64位的数据块进行加密,其加密过程包括初始置换、16轮迭代运算和最终置换。

DES的安全性曾经受到一些质疑,因为56位密钥的长度相对较短,容易受到暴力破解的攻击。

随着计算机技术的发展,DES的加密强度逐渐变弱,因此,现在已经不推荐将DES用于新的应用程序中。

为了解决DES加密强度不足的问题,后续出现了3DES和AES等更加安全的加密算法。

3DES是对DES的改进,它使用了两个或三个56位密钥,对数据进行三次加密,加强了加密的强度。

而AES则是一种高级加密标准,它支持128位、192位和256位的密钥长度,加密强度更高,被广泛应用于各种领域。

尽管DES的安全性已经受到质疑,但它作为历史上的重要加密标准,仍然有着重要的意义。

许多旧系统和遗留应用程序仍在使用DES加密算法,因此了解DES的工作原理和安全特性仍然是必要的。

同时,DES的设计思想和加密原理也为后续的加密算法提供了重要的参考和借鉴。

在实际应用中,DES的加密强度虽然不如3DES和AES,但在一些对加密强度要求不高的场景下,仍然可以使用DES。

例如,内部数据传输、低价值数据的加密存储等场景,DES仍然可以发挥作用。

但在对安全性要求较高的场景下,建议使用更加安全的加密算法,以确保数据的安全性。

总的来说,DES作为早期的加密标准,为后续的加密算法发展和应用奠定了基础。

尽管它的加密强度相对较弱,但在一些特定场景下仍然有其存在的价值。

然而,随着计算机技术的不断发展,我们需要不断地关注加密算法的安全性,并选择合适的加密算法来保护数据的安全。

希望未来能够出现更加安全、高效的加密算法,为数据安全保驾护航。