DES加密解密

des加解密算法原理

des加解密算法原理DES(Data Encryption Standard)是一种基于对称加密算法的加解密技术,被广泛应用于计算机和网络安全领域。

它采用分组密码的设计思想,将明文分成64位的数据块,并使用密钥对其进行加密和解密操作。

下面我们将详细介绍DES算法的原理和应用。

DES算法的原理可以分为四个主要步骤:初始置换、16轮迭代、逆初始置换和子密钥生成。

首先是初始置换,将输入的64位明文根据所定义的置换表进行重排,以加强加密的随机性和扩散性。

这一步骤的目的是为了消除输入数据之间的相关性,使其在进入加密过程之前更具随机性。

接下来是16轮迭代,每一轮迭代都包括四个主要步骤:扩展置换、密钥与明文异或、S盒置换和置换函数。

扩展置换将32位数据扩展为48位,以使之与扩展后的子密钥进行异或运算。

然后,将异或结果分为8个组,每个组经过S盒代替置换,将6位数据映射为4位数据,增加了加密的复杂性。

最后,经过置换函数进行置换操作。

第三步是逆初始置换,将经过16轮迭代后得到的数据根据逆置换表进行重排,以得到最终的密文。

逆初始置换是初始置换的逆运算,用于恢复密文的顺序,使之与明文对应。

最后是子密钥的生成,根据输入的64位密钥经过置换和位移操作生成16个48位的子密钥。

每轮迭代都使用一个子密钥,通过改变子密钥可以增加加密的随机性,从而提高安全性。

DES算法的应用广泛,主要用于网络通信中的数据加密保护。

例如,在银行系统中,通过DES算法可以对用户的敏感信息进行加密,保护用户的财产安全。

在电子商务领域,通过DES算法可以对在线交易的数据进行加密,防止黑客窃取用户的个人信息和银行卡号。

此外,DES算法还常用于数据库加密、文件加密和数据传输等领域,以确保机密信息的安全性。

总之,DES算法是一种经典的对称加密算法,通过初始置换、16轮迭代、逆初始置换和子密钥生成四个步骤,实现了对数据的加密和解密操作。

它具有较高的安全性和广泛的应用领域,是保护计算机和网络安全的重要工具。

DES加密算法与解密(带流程图)

DES加密算法与解密(带流程图)一、DES加密及解密算法程序源代码:#include <iostream>using namespace std;const static char IP_Table[] = { //IP_Table置换58, 50, 42, 34, 26, 18, 10, 2,60, 52, 44, 36, 28, 20, 12, 4,62, 54, 46, 38, 30, 22, 14, 6,64, 56, 48, 40, 32, 24, 16, 8,57, 49, 41, 33, 25, 17, 9, 1,59, 51, 43, 35, 27, 19, 11, 3,61, 53, 45, 37, 29, 21, 13, 5,63, 55, 47, 39, 31, 23, 15, 7};const static char Final_Table[] = { //最终置换40, 8, 48, 16, 56, 24, 64, 32,39, 7, 47, 15, 55, 23, 63, 31,38, 6, 46, 14, 54, 22, 62, 30,37, 5, 45, 13, 53, 21, 61, 29,36, 4, 44, 12, 52, 20, 60, 28,35, 3, 43, 11, 51, 19, 59, 27,34, 2, 42, 10, 50, 18, 58, 26,33, 1, 41, 9, 49, 17, 57, 25};const static char S_Box[8][64] = {//s_box/* S1 */{14, 4, 13, 1, 2, 15, 11, 8, 3, 10, 6, 12, 5, 9, 0, 7,0, 15, 7, 4, 14, 2, 13, 1, 10, 6, 12, 11, 9, 5, 3, 8,4, 1, 14, 8, 13, 6, 2, 11, 15, 12, 9, 7, 3, 10, 5, 0,15, 12, 8, 2, 4, 9, 1, 7, 5, 11, 3, 14, 10, 0, 6, 13},/* S2 */{15, 1, 8, 14, 6, 11, 3, 4, 9, 7, 2, 13, 12, 0, 5, 10,3, 13, 4, 7, 15, 2, 8, 14, 12, 0, 1, 10,14, 5, 2, 8, 4,3, 15, 0, 6, 10, 1, 13, 8, 9, 4, 5, 11, 12, 7, 2, 14},/* S5 */{2, 12, 4, 1, 7, 10, 11, 6, 8, 5, 3, 15, 13, 0, 14, 9,14, 11, 2, 12, 4, 7, 13, 1, 5, 0, 15, 10, 3, 9, 8, 6,4, 2, 1, 11, 10, 13, 7, 8, 15, 9, 12, 5, 6, 3, 0, 14,11, 8, 12, 7, 1, 14, 2, 13, 6, 15, 0, 9, 10, 4, 5, 3},/* S6 */{12, 1, 10, 15, 9, 2, 6, 8, 0, 13, 3, 4, 14, 7, 5, 11,10, 15, 4, 2, 7, 12, 9, 5, 6, 1, 13, 14, 0, 11, 3, 8,9, 14, 15, 5, 2, 8, 12, 3, 7, 0, 4, 10, 1, 13, 11, 6,4, 3, 2, 12, 9, 5, 15, 10, 11, 14, 1, 7, 6, 0, 8, 13},/* S7 */{4, 11, 2, 14, 15, 0, 8, 13, 3, 12, 9, 7, 5, 10, 6, 1,13, 0, 11, 7, 4, 9, 1, 10, 14, 3, 5, 12, 2, 15, 8, 6,1, 4, 11, 13, 12, 3, 7, 14, 10, 15, 6, 8, 0, 5, 9, 2,6, 11, 13, 8, 1, 4, 10, 7, 9, 5, 0, 15, 14, 2, 3, 12},/* S8 */{13, 2, 8, 4, 6, 15, 11, 1, 10, 9, 3, 14, 5, 0, 12, 7,1, 15, 13, 8, 10, 3, 7, 4, 12, 5, 6, 11, 0, 14, 9, 2,7, 11, 4, 1, 9, 12, 14, 2, 0, 6, 10, 13, 15, 3, 5, 8,2, 1, 14, 7, 4, 10, 8, 13, 15, 12, 9, 0, 3, 5, 6, 11}const static char Rar_Table[] = { //压缩置换14, 17, 11, 24, 1, 5,3, 28, 15, 6, 21, 10,23, 19, 12, 4, 26, 8,16, 7, 27, 20, 13, 2,41, 52, 31, 37, 47, 55,30, 40, 51, 45, 33, 48,44, 49, 39, 56, 34, 53,46, 42, 50, 36, 29, 32};const static char Exp_Table[] = { //扩展置换32, 1, 2, 3, 4, 5,4, 5, 6, 7, 8, 9,8, 9, 10, 11, 12, 13,12, 13, 14, 15, 16, 17,16, 17, 18, 19, 20, 21,20, 21, 22, 23, 24, 25,24, 25, 26, 27, 28, 29,28, 29, 30, 31, 32, 1const static char P_Table[]={ //P置换16, 7, 20, 21,29, 12, 28, 17,1, 15, 23, 26,5, 18, 31, 10,2, 8, 24, 14,32, 27, 3, 9,19, 13, 30, 6,22, 11, 4, 25};const static char KeyRar_Table[]={57, 49, 41, 33, 25, 17, 9,1, 58, 50, 42, 34, 26, 18,10, 2, 59, 51, 43, 35, 27,19, 11, 3, 60, 52, 44, 36,63, 55, 47, 39, 31, 23, 15,7, 62, 54, 46, 38, 30, 22,14, 6, 61, 53, 45, 37, 29,21, 13, 5, 28, 20, 12, 4};//设置全局变量,16轮密钥bool key[16][48]={{0}};void ByteToBit(bool *Out,char *In,int bits) //字节到位转换函数{int i;for(i=0;i<bits;i++)Out[i]=(In[i/8]>>(i%8))&1;}void BitToByte(char *Out,bool *In,int bits)//位到字节转换函数{int i;for(i=0;i<bits/8;i++)Out[i]=0;for(i=0;i<bits;i++)Out[i/8]|=In[i]<<(i%8);}void Xor(bool *InA,const bool *InB,int length) //按位异或for(int i=0;i<length;i++)InA[i]^=InB[i];}void keyfc(char *In) //密钥生成函数{int i,j=0,mov,k,m;bool* key0 = new bool[56];bool* keyin = new bool[64];bool temp;ByteToBit(keyin,In,64); //字节到位的转换for(i=0;i<56;i++) //密钥压缩为56位key0[i]=keyin[KeyRar_Table[i]-1];for(i=0;i<16;i++) //16轮密钥产生{if(i==0||i==1||i==8||i==15)mov=1;elsemov=2;for(k=0;k<mov;k++) //分左右两块循环左移{for(m=0;m<8;m++){temp=key0[m*7];for(j=m*7;j<m*7+7;j++)key0[j]=key0[j+1];key0[m*7+6]=temp;}temp=key0[0];for(m=0;m<27;m++)key0[m]=key0[m+1];key0[27]=temp;temp=key0[28];for(m=28;m<55;m++)key0[m]=key0[m+1];key0[55]=temp;}for(j=0;j<48;j++) //压缩置换并储存key[i][j]=key0[Rar_Table[j]-1];}delete[] key0;delete[] keyin;}void DES(char Out[8],char In[8],bool Type)//加密核心程序,Type=0时加密,反之解密{bool* MW = new bool[64];bool* tmp = new bool[32];bool* PMW = new bool[64];bool* kzmw = new bool[48];bool* keytem = new bool[48];bool* ss = new bool[32];int hang,lie,i;ByteToBit(PMW,In,64);for(int j=0;j<64;j++){MW[j]=PMW[IP_Table[j]-1]; //初始置换}bool *Li=&MW[0],*Ri=&MW[32];for(i=0;i<48;i++) //右明文扩展置换kzmw[i]=Ri[Exp_Table[i]-1];if(Type==0) //DES加密过程{for(int lun=0;lun<16;lun++){for(i=0;i<32;i++)ss[i]=Ri[i];for(i=0;i<48;i++) //右明文扩展置换kzmw[i]=Ri[Exp_Table[i]-1];for(i=0;i<48;i++)keytem[i]=key[lun][i];Xor(kzmw,keytem,48);/*S盒置换*/for(i=0;i<8;i++)hang=kzmw[i*6]*2+kzmw[i*6+5];lie=kzmw[i*6+1]*8+kzmw[i*6+2]*4+kzmw[i*6+3] *2+kzmw[i*6+4];tmp[i*4+3]=S_Box[i][(hang+1)*16+lie]%2;tmp[i*4+2]=(S_Box[i][(hang+1)*16+lie]/2)%2 ;tmp[i*4+1]=(S_Box[i][(hang+1)*16+lie]/4)%2 ;tmp[i*4]=(S_Box[i][(hang+1)*16+lie]/8)%2;}for(i=0;i<32;i++) //P置换Ri[i]=tmp[P_Table[i]-1];Xor(Ri,Li,32); //异或for(i=0;i<32;i++) //交换左右明文Li[i]=ss[i];}}for(i=0;i<32;i++){tmp[i]=Li[i];Li[i]=Ri[i];Ri[i]=tmp[i];}for(i=0;i<64;i++)PMW[i]=MW[Final_Table[i]-1];BitToByte(Out,PMW,64); //位到字节的转换}else //DES解密过程{for(int lun=15;lun>=0;lun--){for(i=0;i<32;i++)ss[i]=Ri[i];for(i=0;i<48;i++) //右明文扩展置换kzmw[i]=Ri[Exp_Table[i]-1];for(i=0;i<48;i++)keytem[i]=key[lun][i];Xor(kzmw,keytem,48);/*S盒置换*/for(i=0;i<8;i++){hang=kzmw[i*6]*2+kzmw[i*6+5];lie=kzmw[i*6+1]*8+kzmw[i*6+2]*4+kzmw[i*6+3] *2+kzmw[i*6+4];tmp[i*4+3]=S_Box[i][(hang+1)*16+lie]%2;tmp[i*4+2]=(S_Box[i][(hang+1)*16+lie]/2)%2 ;tmp[i*4+1]=(S_Box[i][(hang+1)*16+lie]/4)%2 ;tmp[i*4]=(S_Box[i][(hang+1)*16+lie]/8)%2; }for(i=0;i<32;i++) //P置换Ri[i]=tmp[P_Table[i]-1];Xor(Ri,Li,32); //异或for(i=0;i<32;i++) //交换左右明文{Li[i]=ss[i];}}for(i=0;i<32;i++){tmp[i]=Li[i];Li[i]=Ri[i];Ri[i]=tmp[i];}for(i=0;i<64;i++)PMW[i]=MW[Final_Table[i]-1]; BitToByte(Out,PMW,64); //位到字节的转换}delete[] MW;delete[] tmp;delete[] PMW;delete[] kzmw;delete[] keytem;delete[] ss;}bool RunDes(char *Out, char *In, int datalength, char *Key, bool Type) //加密运行函数,判断输入以及对输入文本8字节分割{if( !( Out && In && Key && (datalength=(datalength+7)&0xfffffff8) ) ) return false;keyfc(Key);for(int i=0,j=datalength%8; i<j; ++i,Out+=8,In+=8)DES(Out, In, Type);return true;}int main(){char* Ki = new char[8];char Enter[]="This is the test of DES!"; char* Print = new char[200];int len = sizeof(Enter);int i_mf;cout << "请输入密钥(8位):" <<"\n"; for(i_mf=0;i_mf<8;i_mf++)cin >> Ki[i_mf];cout << "\n";RunDes(Print,Enter,len,Ki,0);//加密cout << "----加密前----" << "\n";for(i_mf=0;i_mf<len;i_mf++)cout << Enter[i_mf];cout << "\n\n";cout << "----加密后----" << "\n";for(i_mf=0;i_mf<len;i_mf++)cout<<Print[i_mf];cout << "\n\n";//此处进行不同密钥输入测试cout << "请输入密钥(8位):" <<"\n"; for(i_mf=0;i_mf<8;i_mf++)cin >> Ki[i_mf];cout << "\n";RunDes(Enter,Print,len,Ki,1);//解密cout << "----解密后----" << "\n";for(i_mf=0;i_mf<len;i_mf++)cout << Enter[i_mf];cout << endl;delete[] Ki;delete[] Print;return 0;}二、程序编译、运行结果图:三、程序总体框架图:读取待加密文本输入密钥DES 加密显示加密后文本再次输入密钥DES 解密显示解密后文本显示错误解密信息密钥错误密钥正确四、程序实现流程图:Enter = 待加密文本分割Enter ,8字节为一段,不足补加,段数为N 初始化:*Print ,i=0,j=0文本第i 段,转为二进制64位初始置换(IP_Table )文本段分为左右两部分左部分(32位)右部分(32)输入8字节密钥转为二进制64位密钥压缩KeyRar_Table (56位)形成16轮密钥合并形成子密钥(48位)S 置换(S_Box )P 置换(P_Table )左右交换,j++最终置换(Final_Table )J<16扩展置换(Exp_Table )i<N异或异或NoYes存入*Print ,i++DES 加密过程结束,输出Print YesNoDES 解密过程为以上逆过程。

DES的加密解密流程

Feistel 结构图

Feistel结构定义 Feistel结构定义

• 加密: Li = Ri-1; Ri = Li-1⊕F(Ri-1,Ki) • 解密: Ri-1 = Li Li-1 = Ri⊕F(Ri-1,Ki) = Ri⊕F(Li,Ki)

Feistel 的加密 和解密

DES算法的基本结构

置换表(P表)

子密钥的产生

置换选择1

置换选择2和循环左移次数

初始置换(IP)

逆初始置换(IP-1)

DES每轮变换 Li = Ri-1 Ri = Li-1⊕F(Ri-1,Ki) ⊕

F函数

Expansion: 32 S-box: 6 4 Permutation 48

扩展/置换表(ox)

S盒(S-box)(续)

S盒(S-box)(续)

DES加解密过程和实现

DES加解密过程和实现DES(Data Encryption Standard)是一种对称加密算法,最早由IBM公司于1977年公开发布。

DES的加解密过程主要包括初始置换、轮函数、密钥扩展、轮数选择等步骤。

这里将详细介绍DES的加解密过程和实现细节。

一、DES加密过程:1. 初始置换(Initial Permutation,IP):将64位明文按照一定规则重新排列。

初始置换的目的是将明文打乱,增加加密强度。

2. 轮函数(Feistel Function):DES算法主要采用了轮函数的迭代方式进行加密。

轮函数的输入是32位的右半部分(R),输出为48位的扩展右半部分(E(R))。

3.密钥扩展:DES算法使用56位密钥,通过密钥置换和循环左移生成16组48位的轮密钥(Ki),用于每轮的轮函数。

4. 轮数选择(Round Selection):DES算法共进行16轮加密。

每轮中,将左半部分(L)与右半部分(R)进行处理,得到新的左半部分和右半部分。

5. 最后置换(Final Permutation,FP):将最后一轮的左半部分和右半部分合并后,按照一定规则进行置换,得到最终的密文。

二、DES解密过程:1.密钥扩展:与加密过程相同,使用相同的56位密钥生成16轮的轮密钥。

2.初始置换(IP):将密文进行初始置换,得到R(密文右半部分)和L(密文左半部分)。

3.轮数选择:与加密过程相同,共进行16轮解密。

4.最后置换(FP):将最后一轮的左半部分和右半部分合并后,按照一定规则进行置换,得到最终的明文。

三、DES实现细节:1.初始置换(IP)和最后置换(FP):DES算法中使用的IP和FP置换表定义了明文和密文的排列规则。

可以使用预定义的置换表,将明文和密文按照置换表的映射进行重新排列。

2. 轮函数(Feistel Function):轮函数的输入为32位的R,通过扩展运算(E函数)将其扩展为48位。

扩展运算使用的扩展置换表将输入的32位扩展为48位。

DES加密算法详解

DES加密算法详解DES(Data Encryption Standard)是一种对称加密算法,是最早被广泛使用的加密算法之一、它于1977年被美国国家标准局(NIST)作为联邦信息处理标准(FIPS)发布,并在接下来的几十年内被广泛应用于数据加密领域。

下面将对DES加密算法进行详细解释。

DES算法使用一个56位的密钥来加密64位的数据块。

密钥经过一系列的处理后生成16个48位的子密钥,然后对数据块进行16轮的加密处理。

每轮加密又包括初始置换、扩展置换、与子密钥异或、S盒置换、P置换等步骤。

初始置换(IP)是DES算法的第一步,通过将输入的64位数据块按照特定的规则重新排列来改变其位的位置。

这样可以提高后续处理的随机性和复杂性。

扩展置换(E)是DES算法的第二步,将32位的数据块扩展成48位,并重新排列其位的位置。

这样可以增加密钥和数据的混淆度。

与子密钥异或(XOR)是DES算法的第三步,将扩展后的数据块与生成的子密钥进行异或操作。

这样可以将密钥的信息混合到数据中。

S盒置换是DES算法的核心部分,利用8个不同的4x16位置换表(S 盒)进行16次S盒置换。

S盒将6位输入映射为4位输出,通过混淆和代替的方式增加了加密的随机性。

P置换是DES算法的最后一步,在经过S盒置换后,对输出的32位数据块进行一次最终的置换。

这样可以使得密文在传输过程中更难以破解。

DES算法的解密过程与加密过程相似,只是在16轮中使用的子密钥的顺序是相反的。

解密过程中同样包括初始置换、扩展置换、与子密钥异或、S盒置换、P置换等步骤,最后经过逆初始置换得到明文。

虽然DES算法曾经是数据安全领域的标准算法,但是随着计算机计算能力的提高,DES算法的密钥长度过短(56位)容易被暴力破解,安全性逐渐变弱。

因此,在2001年,DES被高级加密标准(AES)取代,并成为新的数据加密标准。

总结来说,DES加密算法采用对称密钥体制,使用相同的密钥进行加密和解密。

DES-固定密钥-加密-解密

DES-固定密钥-加密-解密///<summary>///进⾏DES加密。

///</summary>///<param name="pToEncrypt">要加密的字符串。

</param>///<param name="sKey">密钥,且必须为8位。

</param>///<returns>以Base64格式返回的加密字符串。

</returns>public static string DESEncrypt(string pToEncrypt,string strkey){try{using (DESCryptoServiceProvider des = new DESCryptoServiceProvider()){byte[] inputByteArray = Encoding.UTF8.GetBytes(pToEncrypt);des.Key = ASCIIEncoding.ASCII.GetBytes(strkey.Substring(0,8));des.IV = IVKeys;System.IO.MemoryStream ms = new System.IO.MemoryStream();using (CryptoStream cs = new CryptoStream(ms, des.CreateEncryptor(), CryptoStreamMode.Write)) {cs.Write(inputByteArray, 0, inputByteArray.Length);cs.FlushFinalBlock();cs.Close();}string str = Convert.ToBase64String(ms.ToArray());ms.Close();return str.Replace("+", "_");}}catch{return"";}}///<summary>///进⾏DES解密。

DES加密解密

DES加密解密 同学在做Android安全短信⽅⾯的软件,对短信进⾏加密使⽤的⽅法就是DES,虽然以前上过密码编码学这门课,但是对DES的原理还是没太搞懂。

所以查阅资料对DES进⾏近⼀步的了解。

DES是数据加密标准的简称,是⼀种⽤56位密钥加密64位数据的⽅法。

DES的核⼼部件:1:初始置换和初始逆置换。

2:密钥控制下的⼗六轮迭代加密。

3:轮密钥⽣成。

具体的原理图如下所⽰:DES算法的⼊⼝参数有三个:Key、Data、Mode。

其中Key为8个字节共64位,是DES算法的⼯作密钥;Data也为8个字节64位,是要被加密或被解密的数据;Mode为DES的⼯作⽅式,有两种:加密或解密。

DES算法是这样⼯作的:如Mode为加密,则⽤Key 去把数据Data进⾏加密,⽣成Data的密码形式(64位)作为DES的输出结果;如Mode为解密,则⽤Key去把密码形式的数据Data解密,还原为Data的明码形式(64位)作为DES的输出结果。

在通信⽹络的两端,双⽅约定⼀致的Key,在通信的源点⽤Key对核⼼数据进⾏DES加密,然后以密码形式在公共通信⽹(如电话⽹)中传输到通信⽹络的终点,数据到达⽬的地后,⽤同样的Key对密码数据进⾏解密,便再现了明码形式的核⼼数据。

这样,便保证了核⼼数据(如PIN、MAC等)在公共通信⽹中传输的安全性和可靠性。

通过定期在通信⽹络的源端和⽬的端同时改⽤新的Key,便能更进⼀步提⾼数据的保密性,这正是现在⾦融交易⽹络的流⾏做法。

DES算法详述 DES算法把64位的明⽂输⼊块变为64位的密⽂输出块,它所使⽤的密钥也是64位,整个算法的主流程图如下:其功能是把输⼊的64位数据块按位重新组合,并把输出分为L0、R0两部分,每部分各长32位,其置换规则见下表:58,50,12,34,26,18,10,2,60,52,44,36,28,20,12,4, 62,54,46,38,30,22,14,6,64,56,48,40,32,24,16,8, 57,49,41,33,25,17, 9,1,59,51,43,35,27,19,11,3, 61,53,45,37,29,21,13,5,63,55,47,39,31,23,15,7, 即将输⼊的第58位换到第⼀位,第50位换到第2位,...,依此类推,最后⼀位是原来的第7位。

des加密解密原理及流程

des加密解密原理及流程

DES(Data Encryption Standard)即数据加密标准,是一种使用密钥加密的块算法,由美国国家标准技术研究所(NIST)于1977年推出,它利用56位密钥对64位明文加密,使用美国国家安全局(NSA)进行了认证,并成为许多软件和硬件产品的标准加密算法。

DES采用了逆行法(Feistel)块加密结构,使用一个简单又强大的流程,将明文数据块分成两半,使用相应的密钥对明文进行有限的位置变换和值变换,然后将变换后的总体混合

在一起,再将最终的结果和原始的明文进行结合,以产生加密的结果,并用相同的算法进

行解密,恢复原始的明文。

DES加密算法的流程主要包括:首先,按8个字节长度将明文数据分为64位块;其次,将64位明文数据以及64位密钥放入初始变换(IP)函数,以便对这些位进行变换;接下来,计算出密钥的16次密钥恰当性,即将密钥进行不同的位变换,形成16个48位的子

密钥;随后,进行16轮加密,每一轮都使用一个不同的子密钥;最后,采用逆初始变换(IP-1)函数将加密结果变换回明文表示,得到64位密文。

由于DES需要比较大的计算量,其对安全性能的保证不一定那么好,所以一些更先进

的加密算法应运而生,比如AES(高级加密标准)等。

此外,DES也广泛应用在很多金融

行业和政府文件传输中,用于提高数据的安全性。

常见的加密和解密算法—DES

常见的加密和解密算法—DES⼀、DES加密概述 DES全称为Data Encryption Standard,即数据加密标准,是⼀种使⽤的块算法,1977年被的国家标准局确定为(FIPS),并授权在⾮密级政府通信中使⽤,随后该算法在国际上⼴泛流传开来。

需要注意的是,在某些⽂献中,作为算法的DES称为数据加密算法(Data Encryption Algorithm,DEA),已与作为标准的DES区分开来。

DES⼊⼝参数DES算法的⼊⼝参数有三个:Key、Data、Mode。

其中Key为7个字节共56位,是DES算法的⼯作密钥;Data为8个字节64位,是要被加密或被解密的数据;Mode为DES的⼯作⽅式,有两种:加密或解密。

DES基本原则DES设计中使⽤了分组密码设计的两个原则:混淆(confusion)和扩散(diffusion),其⽬的是抗击敌⼿对密码系统的统计分析。

混淆是使密⽂的统计特性与密钥的取值之间的关系尽可能复杂化,以使密钥和明⽂以及密⽂之间的依赖性对密码分析者来说是⽆法利⽤的。

扩散的作⽤就是将每⼀位明⽂的影响尽可能迅速地作⽤到较多的输出密⽂位中,以便在⼤量的密⽂中消除明⽂的统计结构,并且使每⼀位密钥的影响尽可能迅速地扩展到较多的密⽂位中,以防对密钥进⾏逐段破译。

DES与3DES的区别和联系3DES(即Triple DES)是DES向AES过渡的,它使⽤3条56位的密钥对数据进⾏三次加密。

是DES的⼀个更安全的变形。

它以DES为基本模块,通过组合分组⽅法设计出分组加密算法。

⽐起最初的DES,3DES更为安全。

该⽅法使⽤两个密钥,执⾏三次DES算法,加密的过程是加密-解密-加密,解密的过程是解密-加密-解密。

3DES加密过程为:C=Ek3(Dk2(Ek1(P))) 3DES解密过程为:P=Dk1(EK2(Dk3(C))) 采⽤两个密钥进⾏三重加密的好处有: ①两个密钥合起来有效密钥长度有112bit,可以满⾜商业应⽤的需要,若采⽤总长为168bit的三个密钥,会产⽣不必要的开销。

实验二DES算法

实验二DES算法【实验目的】●理解对称加密算法的原理和特点●理解DES算法的加密原理【实验人数】每组2人【系统环境】Windows【网络环境】交换网络结构【实验工具】CIS工具箱。

【实验原理】见《原理篇》实验一|练习二|任务一。

【实验步骤】本练习将主机A和B作为一组,主机C和D作为一组,主机E和F作为一组。

首先使用“快照X”恢复Windows系统环境。

一.DES加密解密(1)本机进入“工具箱”|“加密解密”|“DES加密算法”|“加密/解密”页签,在明文输入区输入明文_computer___________。

(2)在密钥窗口输入8(64位)个字符的密钥k,密钥k=_abcdefg_____.单击“加密”按钮,将密文345F4AEFC63A0E59导出到DES文件夹(D:\Work\Eneryption\DES)中,通告同组主机获取密文,并将密钥k告诉同组主机。

(3)单击“导入”按钮,从同组主机的DES共享文件夹中将密文导入,然后在密钥窗口输入被同组主机通告的密钥k,点击“解密”按钮进行DES解密。

(4)将破解后的明文与同组主机记录的明文比较。

二.DES算法进入“工具箱”|“加密解密”|“DES加密算法”|“演示”页签。

输入64位明文与密钥,执行加密操作,查看各演示模块。

在DES加密算法中,S-代替是最重要的部分,与其它代替比较起来,它提供了更好的安全性。

因此,掌握S-盒代替是掌握DES算法的关键。

由于加密软件与加密硬件本身的特点有很在的差异,所以在实现DES加密算法时,加密软件与加密硬件采用的不同的策略。

加密硬件一般采取标准折DES加密算法实现,高加密率是加密硬件的主要特点。

加密软件为了提高加密的效率,要遵守以下原则:●展开加密循环与函数;●避免内部循环中使用条件转移指令;●变量长度与CPU内部寄存器长度相同;限制变量数量;●避免使用耗时的指令。

所以,加密软件在实现DES算法时,一般都对算法加以修改,以提高加密效率。

DES的加密与解密算法(Python实现)

DES的加密与解密算法(Python实现)DES的加密与解密算法(Python实现)密码学实验:实现了DES的简单的加密和解密算法,DES算法的相关资料⽹上很多,这⾥不再赘述,仅仅贴出源代码给⼤家分享,源码中包含很多汉字注释,相信⼤家都是可以读懂的。

为了⽅便阅读和理解DES算法的原理,这⾥我将代码进⾏了模块化,分为了四个模块:密钥⽣成模块、F函数模块、DES 加密模块、DES解密模块。

注:DES的加密算法和解密算法⼏乎是⼀模⼀样的,仅仅是密钥的使⽤顺序不同,所以模块的代码也⼏乎没有什么区别。

输⼊输出要求是16个⼗六进制的字符,刚好是64bit!转载请注明出处:密钥⽣成模块:1 MaxTime = 162#⽣成⼦密钥的置换表1,将64位的密钥转换为56位3 key_table1=[ 57, 49, 41, 33, 25, 17, 9,4 1, 58, 50, 42, 34, 26, 18,5 10, 2, 59, 51, 43, 35, 27,6 19, 11, 3, 60, 52, 44, 36,7 63, 55, 47, 39, 31, 23, 15,8 7, 62, 54, 46, 38, 30, 22,9 14, 6, 61, 53, 45, 37, 29,10 21, 13, 5, 28, 20, 12, 4 ]11#⽣成⼦密钥的置换表2,将56位的密钥转换为48位12 key_table2=[ 14, 17, 11, 24, 1, 5,13 3, 28, 15, 6, 21, 10,14 23, 19, 12, 4, 26, 8,15 16, 7, 27, 20, 13, 2,16 41, 52, 31, 37, 47, 55,17 30, 40, 51, 45, 33, 48,18 44, 49, 39, 56, 34, 53,19 46, 42, 50, 36, 29, 32 ]2021def Listmove(l, step): #将列表中的元素循环左移22return l[step:] + l[:step]2324def Subkey(key): #⽣成⼦密钥25 keyresult = []26 key0 = [0 for i in range(56)]2728for i in range(len(key_table1)):29 key0[i] = key[key_table1[i]-1]3031#⽣成16个密钥32for i in range(MaxTime):33 key1 = [0 for i in range(48)]34#确定每次左移的步数35if (i == 0 or i == 1 or i == 8 or i == 15):36 step = 137else:38 step = 239#分成两组40 tmp1 = key0[0:28]41 tmp2 = key0[28:56]42#循环左移43 tmp1 = Listmove(tmp1, step)44 tmp2 = Listmove(tmp2, step)45#左右连接46 key0 = tmp1 + tmp247#置换选择48for i in range(len(key_table2)):49 key1[i] = key0[key_table2[i]-1]50#⽣成密钥51 keyresult.append(key1)52#返回的是⼀个集合包含了每次的密钥53return keyresultF函数模块:1 MaxTime = 162#IP置换表3 IP_table=[58, 50, 42, 34, 26, 18, 10, 2,4 60, 52, 44, 36, 28, 20, 12, 4,5 62, 54, 46, 38, 30, 22, 14, 6,6 64, 56, 48, 40, 32, 24, 16, 8,7 57, 49, 41, 33, 25, 17, 9, 1,8 59, 51, 43, 35, 27, 19, 11, 3,9 61, 53, 45, 37, 29, 21, 13, 5,10 63, 55, 47, 39, 31, 23, 15, 7 ]11#逆IP置换表12 Inv_IP_table=[40, 8, 48, 16, 56, 24, 64, 32,13 39, 7, 47, 15, 55, 23, 63, 31,14 38, 6, 46, 14, 54, 22, 62, 30,15 37, 5, 45, 13, 53, 21, 61, 29,16 36, 4, 44, 12, 52, 20, 60, 28,17 35, 3, 43, 11, 51, 19, 59, 27,18 34, 2, 42, 10, 50, 18, 58, 26,19 33, 1, 41, 9, 49, 17, 57, 25 ]20#S盒中的S1盒21 S1=[14, 4, 13, 1, 2, 15, 11, 8, 3, 10, 6, 12, 5, 9, 0, 7,22 0, 15, 7, 4, 14, 2, 13, 1, 10, 6, 12, 11, 9, 5, 3, 8,23 4, 1, 14, 8, 13, 6, 2, 11, 15, 12, 9, 7, 3, 10, 5, 0,24 15, 12, 8, 2, 4, 9, 1, 7, 5, 11, 3, 14, 10, 0, 6, 13 ] 25#S盒中的S2盒26 S2=[15, 1, 8, 14, 6, 11, 3, 4, 9, 7, 2, 13, 12, 0, 5, 10,27 3, 13, 4, 7, 15, 2, 8, 14, 12, 0, 1, 10, 6, 9, 11, 5,28 0, 14, 7, 11, 10, 4, 13, 1, 5, 8, 12, 6, 9, 3, 2, 15,29 13, 8, 10, 1, 3, 15, 4, 2, 11, 6, 7, 12, 0, 5, 14, 9 ] 30#S盒中的S3盒31 S3=[10, 0, 9, 14, 6, 3, 15, 5, 1, 13, 12, 7, 11, 4, 2, 8,32 13, 7, 0, 9, 3, 4, 6, 10, 2, 8, 5, 14, 12, 11, 15, 1,33 13, 6, 4, 9, 8, 15, 3, 0, 11, 1, 2, 12, 5, 10, 14, 7,34 1, 10, 13, 0, 6, 9, 8, 7, 4, 15, 14, 3, 11, 5, 2, 12 ] 35#S盒中的S4盒36 S4=[ 7, 13, 14, 3, 0, 6, 9, 10, 1, 2, 8, 5, 11, 12, 4, 15,37 13, 8, 11, 5, 6, 15, 0, 3, 4, 7, 2, 12, 1, 10, 14, 9,38 10, 6, 9, 0, 12, 11, 7, 13, 15, 1, 3, 14, 5, 2, 8, 4,39 3, 15, 0, 6, 10, 1, 13, 8, 9, 4, 5, 11, 12, 7, 2, 14 ] 40#S盒中的S5盒41 S5=[ 2, 12, 4, 1, 7, 10, 11, 6, 8, 5, 3, 15, 13, 0, 14, 9,42 14, 11, 2, 12, 4, 7, 13, 1, 5, 0, 15, 10, 3, 9, 8, 6,43 4, 2, 1, 11, 10, 13, 7, 8, 15, 9, 12, 5, 6, 3, 0, 14,44 11, 8, 12, 7, 1, 14, 2, 13, 6, 15, 0, 9, 10, 4, 5, 3 ] 45#S盒中的S6盒46 S6=[12, 1, 10, 15, 9, 2, 6, 8, 0, 13, 3, 4, 14, 7, 5, 11,47 10, 15, 4, 2, 7, 12, 9, 5, 6, 1, 13, 14, 0, 11, 3, 8,48 9, 14, 15, 5, 2, 8, 12, 3, 7, 0, 4, 10, 1, 13, 11, 6,49 4, 3, 2, 12, 9, 5, 15, 10, 11, 14, 1, 7, 6, 0, 8, 13 ] 50#S盒中的S7盒51 S7=[ 4, 11, 2, 14, 15, 0, 8, 13, 3, 12, 9, 7, 5, 10, 6, 1,52 13, 0, 11, 7, 4, 9, 1, 10, 14, 3, 5, 12, 2, 15, 8, 6,53 1, 4, 11, 13, 12, 3, 7, 14, 10, 15, 6, 8, 0, 5, 9, 2,54 6, 11, 13, 8, 1, 4, 10, 7, 9, 5, 0, 15, 14, 2, 3, 12] 55#S盒中的S8盒56 S8=[13, 2, 8, 4, 6, 15, 11, 1, 10, 9, 3, 14, 5, 0, 12, 7,57 1, 15, 13, 8, 10, 3, 7, 4, 12, 5, 6, 11, 0, 14, 9, 2,58 7, 11, 4, 1, 9, 12, 14, 2, 0, 6, 10, 13, 15, 3, 5, 8,59 2, 1, 14, 7, 4, 10, 8, 13, 15, 12, 9, 0, 3, 5, 6, 11 ] 60# S盒61 S=[S1,S2,S3,S4,S5,S6,S7,S8]62#⽤于对数据进⾏扩展置换,将32bit数据扩展为48bit63 extend_table=[32, 1, 2, 3, 4, 5,64 4, 5, 6, 7, 8, 9,65 8, 9, 10, 11, 12, 13,66 12, 13, 14, 15, 16, 17,67 16, 17, 18, 19, 20, 21,68 20, 21, 22, 23, 24, 25,69 24, 25, 26, 27, 28, 29,70 28, 29, 30, 31, 32, 1 ]71#P盒72 P_table=[ 16, 7, 20, 21, 29, 12, 28, 17,73 1, 15, 23, 26, 5, 18, 31, 10,74 2, 8, 24, 14, 32, 27, 3, 9,75 19, 13, 30, 6, 22, 11, 4, 25 ]7677def int2bit(n):#0~15整数转⽐特78 a=[]79for i in range(0,4):80 a.insert(0,str(n%2))81 n=int(n/2)82return a8384#IP置换部分,op为0表⽰正置换,op为1表⽰逆置换85def IP(text, op):86 tmp = [0 for i in range(64)]87if op == 0:88for i in range(64):89 tmp[i] = text[IP_table[i]-1]90return tmp91if op == 1:92for i in range(64):93 tmp[i] = text[Inv_IP_table[i]-1]94return tmp95#进⾏扩展,将32位扩展为48位96def Extend(text):97 extend = [0 for i in range(48)]98for i in range(48):99 extend[i] = text[extend_table[i] - 1]100return extend101102#S盒变换部分103def S_replace(text):104 Sresult = [0 for k in range(32)]105for k in range(8):106 row = 2*int(text[k*6]) + int(text[k*6+5])107 column = 8*int(text[k*6+1]) + 4*int(text[k*6+2]) + 2*int(text[k*6+3]) + int(text[k*6+4]) 108 tmp = S[k][row*16+column]109110for i in range(4):111 Sresult[4*k + i] = int2bit(tmp)[i]112return Sresult113#P置换部分114def P_replace(text):115 Presult = [0 for i in range(32)]116for i in range(32):117 Presult[i] = text[P_table[i]-1]118return Presult119#异或运算120def Xor(bit1, bit2):121 Xorresult = [0 for i in range(len(bit1))]122for i in range(len(bit1)):123 Xorresult[i] = str(int(bit1[i]) ^ int(bit2[i]))124return XorresultDES加密模块:1import CreateSubkey as cs2import F_function as f3#⼗六进制转⼆进制⽐特串4def Hex2bin(text):5 result = []6for i in range(len(text)):7 result.extend(f.int2bit(int(text[i],16)))8return result9#⼆进制⽐特串转⼗六进制10def bin2Hex(text):11 result = []12 q = len(text)//413for i in range(q):14 dec = int(text[4*i])*8 + int(text[4*i+1])*4 + int(text[4*i+2])*2 + int(text[4*i+3])*115 x = hex(dec)[2:].upper()16 result.extend(x)17 rs = ''.join(result)18return rs19#按照DES算法的流程图进⾏运算20def Encryption(text, key):21 keylist = cs.Subkey(keybit)22 text1 = f.IP(text, 0) #IP置换23 L = [text1[i] for i in range(32)]24 R = [text1[i] for i in range(32,64)]25for i in range(16):26 tmp = R27 tmp = f.Extend(tmp)28 tmp = f.Xor(tmp, keylist[i])29 tmp = f.S_replace(tmp)30 tmp = f.P_replace(tmp)31 tmp = f.Xor(tmp, L)32 L = R33 R = tmp34 L,R = R,L35 ctext = L36 ctext.extend(R)37 ctext = f.IP(ctext, 1)38return bin2Hex(ctext)3940if__name__ == '__main__':41 plaintext = input('请输⼊⽤⼗六进制表⽰的明⽂:')42 key = input('请输⼊⽤⼗六进制表⽰的密钥:')43 ptext = Hex2bin(plaintext)44 keybit = Hex2bin(key)45print('输出的密⽂为:' + Encryption(ptext, keybit))DES解密模块:1import CreateSubkey as cs2import F_function as f3#⼗六进制转⼆进制⽐特串4def Hex2bin(text):5 result = []6for i in range(len(text)):7 result.extend(f.int2bit(int(text[i],16)))8return result9#⼆进制⽐特串转⼗六进制10def bin2Hex(text):11 result = []12 q = len(text)//413for i in range(q):14 dec = int(text[4*i])*8 + int(text[4*i+1])*4 + int(text[4*i+2])*2 + int(text[4*i+3])*115 x = hex(dec)[2:].upper()16 result.extend(x)17 rs = ''.join(result)18return rs1920def Encryption(text, key):21 keylist = cs.Subkey(keybit)22 text1 = f.IP(text, 0) #IP置换23 L = [text1[i] for i in range(32)]24 R = [text1[i] for i in range(32,64)]25for i in range(16):26 tmp = R27 tmp = f.Extend(tmp)28 tmp = f.Xor(tmp, keylist[15-i])29 tmp = f.S_replace(tmp)30 tmp = f.P_replace(tmp)31 tmp = f.Xor(tmp, L)32 L = R33 R = tmp34 L,R = R,L35 ctext = L36 ctext.extend(R)37 ctext = f.IP(ctext, 1)38return bin2Hex(ctext)3940if__name__ == '__main__':41 plaintext = input('请输⼊⽤⼗六进制表⽰的密⽂:')42 key = input('请输⼊⽤⼗六进制表⽰的密钥:')43 ptext = Hex2bin(plaintext)44 keybit = Hex2bin(key)45print('输出的明⽂为:' + Encryption(ptext, keybit))。

C#加密解密(DES,AES,Base64,md5,SHA256,RSA,RC4)

C#加密解密(DES,AES,Base64,md5,SHA256,RSA,RC4)⼀:异或^简单加解密(数字类型)1:原理:异或⽤于⽐较两个⼆进制数的相应位,在执⾏按位"异或"运算时,如果两个⼆进制数的相应位都为1或者都为0,则返回0;如果两个⼆进制数的相应位其中⼀个为1另⼀个为0,则返回1.//对数字加密int P_int_Num, P_int_Key;//定义两个值类型变量string Encryptstr = (P_int_Num ^ P_int_Key).ToString();//加密数值//对数字解密int P_int_Key, P_int_Encrypt;//定义两个值类型变量string Encryptstr =(P_int_Encrypt ^ P_int_Key).ToString();//解密数值⼆:加密解密类public class JiaMiJieMi{#region DES对称加密解密///<summary>加密字符串///</summary>///<param name="strText">需被加密的字符串</param>///<param name="strEncrKey">密钥</param>///<returns></returns>public static string DesEncrypt(string strText, string strEncrKey){try{byte[] byKey = null;byte[] IV = { 0x12, 0x34, 0x56, 0x78, 0x90, 0xAB, 0xCD, 0xEF };byKey = Encoding.UTF8.GetBytes(strEncrKey.Substring(0, 8));DESCryptoServiceProvider des = new DESCryptoServiceProvider();byte[] inputByteArray = Encoding.UTF8.GetBytes(strText);MemoryStream ms = new MemoryStream();CryptoStream cs = new CryptoStream(ms, des.CreateEncryptor(byKey, IV), CryptoStreamMode.Write);cs.Write(inputByteArray, 0, inputByteArray.Length);cs.FlushFinalBlock();return Convert.ToBase64String(ms.ToArray());}catch{return"";}}///<summary>解密字符串///</summary>///<param name="strText">需被解密的字符串</param>///<param name="sDecrKey">密钥</param>///<returns></returns>public static string DesDecrypt(string strText, string sDecrKey){try{byte[] byKey = null;byte[] IV = { 0x12, 0x34, 0x56, 0x78, 0x90, 0xAB, 0xCD, 0xEF };byte[] inputByteArray = new Byte[strText.Length];byKey = Encoding.UTF8.GetBytes(sDecrKey.Substring(0, 8));DESCryptoServiceProvider des = new DESCryptoServiceProvider();inputByteArray = Convert.FromBase64String(strText);MemoryStream ms = new MemoryStream();CryptoStream cs = new CryptoStream(ms, des.CreateDecryptor(byKey, IV), CryptoStreamMode.Write);cs.Write(inputByteArray, 0, inputByteArray.Length);cs.FlushFinalBlock();Encoding encoding = new UTF8Encoding();return encoding.GetString(ms.ToArray());}catchreturn null;}}///<summary>加密⽂件//////</summary>///<param name="m_InFilePath">原路径</param>///<param name="m_OutFilePath">加密后的⽂件路径</param>///<param name="strEncrKey">密钥</param>public static void DesEncryptFile(string m_InFilePath, string m_OutFilePath, string strEncrKey){try{byte[] byKey = null;byte[] IV = { 0x12, 0x34, 0x56, 0x78, 0x90, 0xAB, 0xCD, 0xEF };byKey = Encoding.UTF8.GetBytes(strEncrKey.Substring(0, 8));FileStream fin = new FileStream(m_InFilePath, FileMode.Open, FileAccess.Read);FileStream fout = new FileStream(m_OutFilePath, FileMode.OpenOrCreate, FileAccess.Write);fout.SetLength(0);//Create variables to help with read and write.byte[] bin = new byte[100]; //This is intermediate storage for the encryption.long rdlen = 0; //This is the total number of bytes written.long totlen = fin.Length; //This is the total length of the input file.int len; //This is the number of bytes to be written at a time.DES des = new DESCryptoServiceProvider();CryptoStream encStream = new CryptoStream(fout, des.CreateEncryptor(byKey, IV), CryptoStreamMode.Write);//Read from the input file, then encrypt and write to the output file.while (rdlen < totlen){len = fin.Read(bin, 0, 100);encStream.Write(bin, 0, len);rdlen = rdlen + len;}encStream.Close();fout.Close();fin.Close();}catch{}}///<summary>解密⽂件//////</summary>///<param name="m_InFilePath">被解密路径</param>///<param name="m_OutFilePath">解密后的路径</param>///<param name="sDecrKey">密钥</param>public static void DesDecryptFile(string m_InFilePath, string m_OutFilePath, string sDecrKey){try{byte[] byKey = null;byte[] IV = { 0x12, 0x34, 0x56, 0x78, 0x90, 0xAB, 0xCD, 0xEF };byKey = Encoding.UTF8.GetBytes(sDecrKey.Substring(0, 8));FileStream fin = new FileStream(m_InFilePath, FileMode.Open, FileAccess.Read);FileStream fout = new FileStream(m_OutFilePath, FileMode.OpenOrCreate, FileAccess.Write);fout.SetLength(0);//Create variables to help with read and write.byte[] bin = new byte[100]; //This is intermediate storage for the encryption.long rdlen = 0; //This is the total number of bytes written.long totlen = fin.Length; //This is the total length of the input file.int len; //This is the number of bytes to be written at a time.DES des = new DESCryptoServiceProvider();CryptoStream encStream = new CryptoStream(fout, des.CreateDecryptor(byKey, IV), CryptoStreamMode.Write);//Read from the input file, then encrypt and write to the output file.while (rdlen < totlen){len = fin.Read(bin, 0, 100);encStream.Write(bin, 0, len);rdlen = rdlen + len;}encStream.Close();fout.Close();fin.Close();catch{}}#endregion#region对称加密算法AES RijndaelManaged加密解密private static readonly string Default_AES_Key = "@#kim123";private static byte[] Keys = { 0x41, 0x72, 0x65, 0x79, 0x6F, 0x75, 0x6D, 0x79,0x53,0x6E, 0x6F, 0x77, 0x6D, 0x61, 0x6E, 0x3F };public static string AES_Encrypt(string encryptString){return AES_Encrypt(encryptString, Default_AES_Key);}public static string AES_Decrypt(string decryptString){return AES_Decrypt(decryptString, Default_AES_Key);}///<summary>对称加密算法AES RijndaelManaged加密(RijndaelManaged(AES)算法是块式加密算法) //////</summary>///<param name="encryptString">待加密字符串</param>///<param name="encryptKey">加密密钥,须半⾓字符</param>///<returns>加密结果字符串</returns>public static string AES_Encrypt(string encryptString, string encryptKey){encryptKey = GetSubString(encryptKey, 32, "");encryptKey = encryptKey.PadRight(32, '');RijndaelManaged rijndaelProvider = new RijndaelManaged();rijndaelProvider.Key = Encoding.UTF8.GetBytes(encryptKey.Substring(0, 32));rijndaelProvider.IV = Keys;ICryptoTransform rijndaelEncrypt = rijndaelProvider.CreateEncryptor();byte[] inputData = Encoding.UTF8.GetBytes(encryptString);byte[] encryptedData = rijndaelEncrypt.TransformFinalBlock(inputData, 0, inputData.Length);return Convert.ToBase64String(encryptedData);}///<summary>对称加密算法AES RijndaelManaged解密字符串//////</summary>///<param name="decryptString">待解密的字符串</param>///<param name="decryptKey">解密密钥,和加密密钥相同</param>///<returns>解密成功返回解密后的字符串,失败返回空</returns>public static string AES_Decrypt(string decryptString, string decryptKey){try{decryptKey = GetSubString(decryptKey, 32, "");decryptKey = decryptKey.PadRight(32, '');RijndaelManaged rijndaelProvider = new RijndaelManaged();rijndaelProvider.Key = Encoding.UTF8.GetBytes(decryptKey);rijndaelProvider.IV = Keys;ICryptoTransform rijndaelDecrypt = rijndaelProvider.CreateDecryptor();byte[] inputData = Convert.FromBase64String(decryptString);byte[] decryptedData = rijndaelDecrypt.TransformFinalBlock(inputData, 0, inputData.Length);return Encoding.UTF8.GetString(decryptedData);}catch{return string.Empty;}}///<summary>///按字节长度(按字节,⼀个汉字为2个字节)取得某字符串的⼀部分///</summary>///<param name="sourceString">源字符串</param>///<param name="length">所取字符串字节长度</param>///<param name="tailString">附加字符串(当字符串不够长时,尾部所添加的字符串,⼀般为"...")</param> ///<returns>某字符串的⼀部分</returns>private static string GetSubString(string sourceString, int length, string tailString){return GetSubString(sourceString, 0, length, tailString);}///<summary>///按字节长度(按字节,⼀个汉字为2个字节)取得某字符串的⼀部分///</summary>///<param name="sourceString">源字符串</param>///<param name="startIndex">索引位置,以0开始</param>///<param name="length">所取字符串字节长度</param>///<param name="tailString">附加字符串(当字符串不够长时,尾部所添加的字符串,⼀般为"...")</param>///<returns>某字符串的⼀部分</returns>private static string GetSubString(string sourceString, int startIndex, int length, string tailString){string myResult = sourceString;//当是⽇⽂或韩⽂时(注:中⽂的范围:\u4e00 - \u9fa5, ⽇⽂在\u0800 - \u4e00, 韩⽂为\xAC00-\xD7A3)if (System.Text.RegularExpressions.Regex.IsMatch(sourceString, "[\u0800-\u4e00]+") ||System.Text.RegularExpressions.Regex.IsMatch(sourceString, "[\xAC00-\xD7A3]+")){//当截取的起始位置超出字段串长度时if (startIndex >= sourceString.Length){return string.Empty;}else{return sourceString.Substring(startIndex,((length + startIndex) > sourceString.Length) ? (sourceString.Length - startIndex) : length); }}//中⽂字符,如"中国⼈民abcd123"if (length <= 0){return string.Empty;}byte[] bytesSource = Encoding.Default.GetBytes(sourceString);//当字符串长度⼤于起始位置if (bytesSource.Length > startIndex){int endIndex = bytesSource.Length;//当要截取的长度在字符串的有效长度范围内if (bytesSource.Length > (startIndex + length)){endIndex = length + startIndex;}else{ //当不在有效范围内时,只取到字符串的结尾length = bytesSource.Length - startIndex;tailString = "";}int[] anResultFlag = new int[length];int nFlag = 0;//字节⼤于127为双字节字符for (int i = startIndex; i < endIndex; i++){if (bytesSource[i] > 127){nFlag++;if (nFlag == 3){nFlag = 1;}}else{nFlag = 0;}anResultFlag[i] = nFlag;}//最后⼀个字节为双字节字符的⼀半if ((bytesSource[endIndex - 1] > 127) && (anResultFlag[length - 1] == 1)){length = length + 1;}byte[] bsResult = new byte[length];Array.Copy(bytesSource, startIndex, bsResult, 0, length);myResult = Encoding.Default.GetString(bsResult);myResult = myResult + tailString;return myResult;}return string.Empty;}///<summary>///加密⽂件流///</summary>///<param name="fs"></param>///<returns></returns>public static CryptoStream AES_EncryptStrream(FileStream fs, string decryptKey){decryptKey = GetSubString(decryptKey, 32, "");decryptKey = decryptKey.PadRight(32, '');RijndaelManaged rijndaelProvider = new RijndaelManaged();rijndaelProvider.Key = Encoding.UTF8.GetBytes(decryptKey);rijndaelProvider.IV = Keys;ICryptoTransform encrypto = rijndaelProvider.CreateEncryptor();CryptoStream cytptostreamEncr = new CryptoStream(fs, encrypto, CryptoStreamMode.Write);return cytptostreamEncr;}///<summary>///解密⽂件流///</summary>///<param name="fs"></param>///<returns></returns>public static CryptoStream AES_DecryptStream(FileStream fs, string decryptKey){decryptKey = GetSubString(decryptKey, 32, "");decryptKey = decryptKey.PadRight(32, '');RijndaelManaged rijndaelProvider = new RijndaelManaged();rijndaelProvider.Key = Encoding.UTF8.GetBytes(decryptKey);rijndaelProvider.IV = Keys;ICryptoTransform Decrypto = rijndaelProvider.CreateDecryptor();CryptoStream cytptostreamDecr = new CryptoStream(fs, Decrypto, CryptoStreamMode.Read);return cytptostreamDecr;}///<summary>///对指定⽂件加密///</summary>///<param name="InputFile"></param>///<param name="OutputFile"></param>///<returns></returns>public static bool AES_EncryptFile(string InputFile, string OutputFile){try{string decryptKey = "";FileStream fr = new FileStream(InputFile, FileMode.Open);FileStream fren = new FileStream(OutputFile, FileMode.Create);CryptoStream Enfr = AES_EncryptStrream(fren, decryptKey);byte[] bytearrayinput = new byte[fr.Length];fr.Read(bytearrayinput, 0, bytearrayinput.Length);Enfr.Write(bytearrayinput, 0, bytearrayinput.Length);Enfr.Close();fr.Close();fren.Close();}catch{//⽂件异常return false;}return true;}///<summary>///对指定的⽂件解压缩///</summary>///<param name="InputFile"></param>///<param name="OutputFile"></param>///<returns></returns>public static bool AES_DecryptFile(string InputFile, string OutputFile){try{string decryptKey = "";FileStream fr = new FileStream(InputFile, FileMode.Open);FileStream frde = new FileStream(OutputFile, FileMode.Create);CryptoStream Defr = AES_DecryptStream(fr, decryptKey);byte[] bytearrayoutput = new byte[1024];int m_count = 0;do{m_count = Defr.Read(bytearrayoutput, 0, bytearrayoutput.Length);frde.Write(bytearrayoutput, 0, m_count);if (m_count < bytearrayoutput.Length)break;} while (true);Defr.Close();fr.Close();frde.Close();}catch{//⽂件异常return false;}return true;}#endregion#region Base64加密解密///<summary>/// Base64是⼀種使⽤64基的位置計數法。

4种加密,解密算法介绍(MD5,DES,RSA,SSL)

4种加密,解密算法介绍(MD5,DES,RSA,SSL)4种加密,解密算法:

1.MD5 不可逆加密:MD5Encrypt.Encrypt,长度32,2的128次⽅,MD5两次,MD5加盐

MD5 公开的算法,任何语⾔都可以⽤

相同原⽂加密结果式⼀样的;不同内容长度加密后是32位;

不可逆加密

1 防⽌被篡改

2 防⽌明⽂存储

3 防⽌抵赖,数字签名

⽤途:1.防⽌篡改;发个⽂档,事先给别⼈⼀个MD5,是⽂档的摘要

源代码管理器SVN

2.极速妙传:扫描⽂件的MD5和已有的⽂件的MD5对⽐--吻合表⽰⽂件在不⽤上传;

3.密码保存,防⽌看到明⽂,密⽂可见,所以要求密码复杂,加盐(123456+caj);

4.防⽌抵赖,数字签名

2.Des 对称可逆加密:加密,解密是⼀个Key,数据传输;在先打印;

DES AES Blowfish

对称加密算法的优点是速度快,

缺点是密钥管理不⽅便,要求共享密钥。

可逆对称加密密钥长度8

3.RSA ⾮对称可逆加密:加密,解密是⼀对,保证⽂件来⾃某⼈(私有key)

公开加密Key,保证数据安全,速度快

公开解密Key,保证⽂件来⾃某⼈,不可抵赖

4.数字证书SSL加密

百度--》 CA机构⽣成证书签名:--⽤户、

浏览器内置机构证书,⽆条件信任

申请证书;

5点基本知识--MD5加密,在CA⾃⼰加密

单边验证

双边验收

阿⾥云免费申请证书。

des加密解密算法以及python代码实现

des加密解密算法以及python代码实现DES加密解密算法是一种对称密钥算法,全称为Data Encryption Standard(数据加密标准)。

它是在20世纪70年代中期由IBM研发的,是最经典的块加密算法之一。

DES算法将64位的明文数据按照一定规则进行分组和运算,最终得到64位的密文数据。

其分组长度为64位,密钥长度为56位。

DES 算法主要包含初始置换、16轮迭代加密(轮函数包含有扩展置换、S盒代替变换、P盒置换和异或运算)和逆初始置换三个步骤。

解密过程与加密过程类似,只是轮密钥的应用顺序相反。

下面我们用Python实现DES加密解密算法。

首先,我们需要导入pycryptodomex库,这是一个Python密码学工具库,支持DES算法。

```pythonfrom Crypto.Cipher import DESfrom Crypto.Util.Padding import pad, unpadfrom Crypto.Random import get_random_bytes```接下来,我们可以定义一个DES加密解密类,其中包括了加密和解密的方法。

```pythonclass DESCipher:def __init__(self, key):self.key = keydef encrypt(self, plaintext):cipher = DES.new(self.key, DES.MODE_ECB)padded_plaintext = pad(plaintext.encode(), DES.block_size) ciphertext = cipher.encrypt(padded_plaintext)return ciphertextdef decrypt(self, ciphertext):cipher = DES.new(self.key, DES.MODE_ECB)padded_plaintext = cipher.decrypt(ciphertext)plaintext = unpad(padded_plaintext,DES.block_size).decode()return plaintext```在DESCipher构造函数中,我们将密钥传入,并使用ECB模式创建一个DES对象。

DES加密解密实验报告

DES加密解密实验报告DES(Data Encryption Standard),是一种对称密钥加密算法,由IBM在1975年推出。

DES密钥长度为56位,分为加密和解密两个过程。

实验目的:1.了解DES算法的原理和流程。

2.通过实际操作,掌握DES算法的加密和解密过程。

3.分析DES算法的安全性和应用场景。

实验步骤:1.选择合适的明文和密钥。

明文可以是一段文字或者数字,密钥为56位的二进制数。

2.对明文进行填充。

DES算法要求明文长度必须为64位,如果不满足则需要进行填充。

3.初始置换(IP)过程。

将64位明文按照特定的规则进行置换,得到加密前的明文。

4.将置换后的明文分为左右两部分,每部分32位。

5.进行16轮的加密操作,每轮包括以下步骤:a.将右半部分作为下一轮的左半部分。

b.根据其中一种特定规则,对右半部分进行扩展和置换操作,得到48位的数据。

c.将48位的数据和轮密钥进行异或操作,得到新的48位数据。

d.将新得到的48位数据分为8个6位数据,并进行S盒置换操作,得到4位数据。

e.将4位数据按照特定规则进行置换,得到32位数据。

f.将32位数据和左半部分进行异或操作,得到新的32位数据。

6.经过16轮的加密操作之后,左右两部分交换位置。

7.最终进行反置换(FP)操作,得到密文。

实验结果:1.明文填充:HELLO->HELLO0。

2.初始置换:HELLO0->LHLOEO0。

3.左右两部分:LHLOEO0。

4.加密过程(以第一轮为例):a.L1=RO,R1=LO实验分析:DES算法通过16轮迭代加密操作,混淆了明文的结构,提高了加密的安全性。

加密过程中涉及到扩展、置换、异或、S盒置换等操作,增加了破解的难度。

同时,DES密钥长度为56位,相对较短,存在被暴力破解的可能性。

DES算法广泛应用于各种网络通信、数据存储和传输中。

然而,由于DES密钥长度较短,安全性受到了质疑,逐渐被更安全的算法所替代,如AES算法。

DES加密与解密过程原理解析

DES加密与解密过程原理解析DES(Data Encryption Standard)是一种对称加密算法,采用相同的秘钥进行加密和解密过程。

该算法由IBM的Horst Feistel设计,于1977年被美国联邦政府采用为标准。

DES算法的加密和解密过程如下:1.密钥生成:DES算法采用56位的密钥作为输入。

首先,将输入的密钥进行奇偶校验,然后每个位的第8、16、24、32、40、48、56位在末尾添加一个奇偶校验位,得到64位密钥。

2.初始置换(IP):明文输入64位数据块,首先进行初始置换操作。

初始置换将数据块中的每一位按照指定的位置进行重新排列。

3.分组操作:初始置换后的数据块分为左右两部分,每部分各为32位。

并对左右两部分进行16轮迭代操作。

4.迭代操作:在每一轮迭代中,将右半部分作为下一轮的左半部分,而右半部分经过两个操作:F函数和异或运算。

5.F函数:F函数接受两个输入,一部分是右半部分32位数据,另一部分是48位的子密钥。

首先,将右半部分进行扩展置换,将32位扩展为48位。

然后,将扩展后的数据与子密钥进行异或运算。

接下来,将结果分为8个6位的块,并将每一块作为S盒(代替盒)的输入。

S盒是8个不同的4x16的置换表,每个输入块选取相应的S盒进行替换,得到新的6位输出。

最后,将8个6位的输出组合成32位的输出。

6.子密钥生成:DES算法使用16个48位的子密钥,并且这些子密钥都是从64位的密钥中生成的。

首先,将64位的密钥进行PC-1置换,得到56位的数据。

然后,将密钥分为两部分,每部分28位,并且对每部分进行左移操作。

左移的位数根据不同的轮数确定,生成循环的子密钥。

最后,对每个循环生成的子密钥进行PC-2置换,得到48位的子密钥。

7.最终置换(IP-1)和输出:经过16轮迭代后,经过F函数和异或运算的结果将再次合并,并且进行最终置换。

最终置换是初始置换的逆置换,将合并的结果按照指定的位置进行重新排列。

Des加解密算法详解

DES加解密算法入口参数有三个:key、data、mode。

key为加密解密使用的密钥,data为加密解密的数据,mode为其工作模式。

当模式为加密模式时,明文按照64位进行分组,形成明文组,key用于对数据加密,当模式为解密模式时,key用于对数据解密。

实际运用中,密钥只用到了64位中的56位,这样才具有高的安全性。

DES( Data Encryption Standard)算法,于1977年得到美国政府的正式许可,是一种用56位密钥来加密64位数据的方法。

虽然56位密钥的DES算法已经风光不在,而且常有用Des加密的明文被破译的报道,但是了解一下昔日美国的标准加密算法总是有益的,而且目前DES算法得到了广泛的应用,在某些场合,仍然发挥着余热。

DES (Data Encryption Standard),是IBM在上个世纪70年代开发的单密钥对称加解密算法。

该算法利用一个56+8奇偶校验位(第8, 16, 24, 32, 40, 48, 56, 64位)=64位的密钥对以64位为单位的块数据进行加解密。

1、子密钥的生成过程:用户输入密码时其长度不受限制,当用户输入的密码长度为0时,使用缺省64位密码,当输入的密码长度大于8字节时,前8个字节为有效密码。

我们在加密时设定的密钥先被转化成64比特的二进制,然后再按照密钥置换函数PC-1(8x7)进行压缩置换,变成56位,将其置换的输出再分为前28位C0和后28位D0两部分。

然后再将此两部分进行16轮的循环左移及压缩置换PC-2(8X6),最后生成16个48位的字密钥。

1.1 压缩置换到56位假设有密钥K(64位) = 133457799BBCDFF1,即:K(64位) = 00010011 00110100 01010111 0111100110011011 10111100 11011111 11110001其中加粗标注第8位、第16位、第24位、第32位、第40位、第48位、第56位、第64位作为奇偶校验位,不参与运算,即实际密钥为56位。

DES加密解密算法的实现

DES加密解密算法的实现DES(Data Encryption Standard)是一种对称加密算法,用于加密和解密数据。

其基本原理是通过使用密钥将明文数据转换为密文数据,并使用相同的密钥将密文数据还原为明文数据。

DES算法采用了分组加密的方式,将明文数据分为固定大小的数据块,并对每个数据块进行加密。

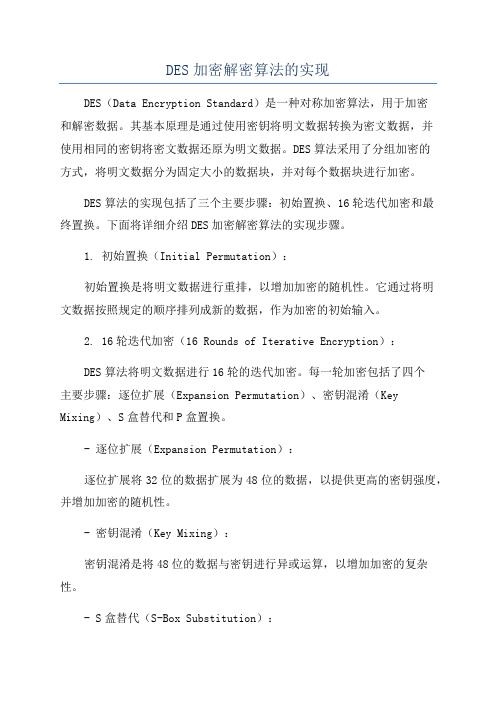

DES算法的实现包括了三个主要步骤:初始置换、16轮迭代加密和最终置换。

下面将详细介绍DES加密解密算法的实现步骤。

1. 初始置换(Initial Permutation):初始置换是将明文数据进行重排,以增加加密的随机性。

它通过将明文数据按照规定的顺序排列成新的数据,作为加密的初始输入。

2. 16轮迭代加密(16 Rounds of Iterative Encryption):DES算法将明文数据进行16轮的迭代加密。

每一轮加密包括了四个主要步骤:逐位扩展(Expansion Permutation)、密钥混淆(Key Mixing)、S盒替代和P盒置换。

- 逐位扩展(Expansion Permutation):逐位扩展将32位的数据扩展为48位的数据,以提供更高的密钥强度,并增加加密的随机性。

- 密钥混淆(Key Mixing):密钥混淆是将48位的数据与密钥进行异或运算,以增加加密的复杂性。

- S盒替代(S-Box Substitution):S盒替代是将48位的数据分成8个6位的数据块,并根据S盒中预先定义的替代规则进行替代。

S盒替代是DES算法的核心步骤,它对密文数据进行非线性转换,增加了加密的强度。

- P盒置换(P-Box Permutation):P盒置换是将32位的数据按照规定的顺序进行重排,以增加加密的随机性。

3. 最终置换(Final Permutation):最终置换是将经过16轮迭代加密后的数据进行一个最终的变换,以得到加密的最终输出。

最终置换和初始置换相反,将经过加密处理的数据重新排列成最终输出。

DES加密解密算法

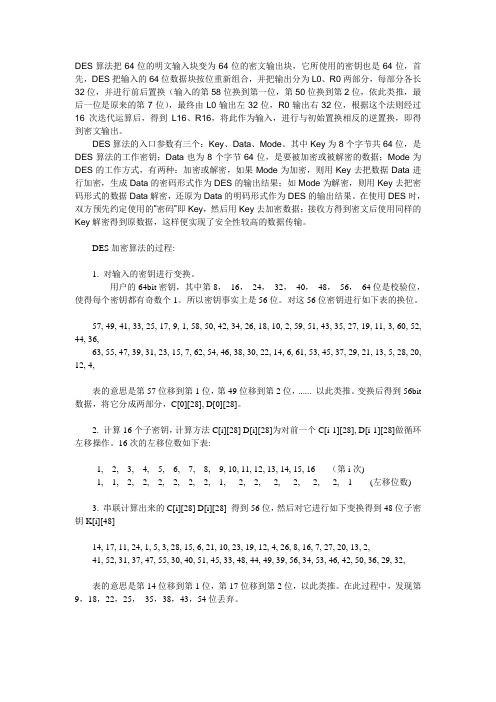

DES算法把64位的明文输入块变为64位的密文输出块,它所使用的密钥也是64位,首先,DES把输入的64位数据块按位重新组合,并把输出分为L0、R0两部分,每部分各长32位,并进行前后置换(输入的第58位换到第一位,第50位换到第2位,依此类推,最后一位是原来的第7位),最终由L0输出左32位,R0输出右32位,根据这个法则经过16次迭代运算后,得到L16、R16,将此作为输入,进行与初始置换相反的逆置换,即得到密文输出。

DES算法的入口参数有三个:Key、Data、Mode。

其中Key为8个字节共64位,是DES算法的工作密钥;Data也为8个字节64位,是要被加密或被解密的数据;Mode为DES的工作方式,有两种:加密或解密,如果Mode为加密,则用Key去把数据Data进行加密,生成Data的密码形式作为DES的输出结果;如Mode为解密,则用Key去把密码形式的数据Data解密,还原为Data的明码形式作为DES的输出结果。

在使用DES时,双方预先约定使用的”密码”即Key,然后用Key去加密数据;接收方得到密文后使用同样的Key解密得到原数据,这样便实现了安全性较高的数据传输。

DES加密算法的过程:1. 对输入的密钥进行变换。

用户的64bit密钥,其中第8,16,24,32,40,48,56,64位是校验位,使得每个密钥都有奇数个1。

所以密钥事实上是56位。

对这56位密钥进行如下表的换位。

57, 49, 41, 33, 25, 17, 9, 1, 58, 50, 42, 34, 26, 18, 10, 2, 59, 51, 43, 35, 27, 19, 11, 3, 60, 52, 44, 36,63, 55, 47, 39, 31, 23, 15, 7, 62, 54, 46, 38, 30, 22, 14, 6, 61, 53, 45, 37, 29, 21, 13, 5, 28, 20, 12, 4,表的意思是第57位移到第1位,第49位移到第2位,...... 以此类推。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1、对称加密算法1.1 定义对称加密算法是应用较早的加密算法,技术成熟。

在对称加密算法中,数据发信方将明文(原始数据)和加密密钥(mi yue)一起经过特殊加密算法处理后,使其变成复杂的加密密文发送出去。

收信方收到密文后,若想解读原文,则需要使用加密用过的密钥及相同算法的逆算法对密文进行解密,才能使其恢复成可读明文。

在对称加密算法中,使用的密钥只有一个,发收信双方都使用这个密钥对数据进行加密和解密,这就要求解密方事先必须知道加密密钥。

1.2 优缺点优点:算法公开、计算量小、加密速度快、加密效率高。

缺点:(1)交易双方都使用同样钥匙,安全性得不到保证。

(2)每对用户每次使用对称加密算法时,都需要使用其他人不知道的惟一钥匙,这会使得发收信双方所拥有的钥匙数量呈几何级数增长,密钥管理成为用户的负担。

对称加密算法在分布式网络系统上使用较为困难,主要是因为密钥管理困难,使用成本较高。

1.3 常用对称加密算法基于“对称密钥”的加密算法主要有DES、3DES(TripleDES)、AES、RC2、RC4、RC 5和Blowfish等。

本文只介绍最常用的对称加密算法DES、3DES(TripleDES)和AES。

2、DES2.1 概述DES算法全称为Data Encryption Standard,即数据加密算法,它是IBM公司于1975年研究成功并公开发表的。

DES算法的入口参数有三个:Key、Data、Mode。

其中Key为8个字节共64位,是DES算法的工作密钥;Data也为8个字节64位,是要被加密或被解密的数据;Mode为DES的工作方式,有两种:加密或解密。

2.2 算法原理DES算法把64位的明文输入块变为64位的密文输出块,它所使用的密钥也是64位,其算法主要分为两步:(1)初始置换其功能是把输入的64位数据块按位重新组合,并把输出分为L0、R0两部分,每部分各长3 2位,其置换规则为将输入的第58位换到第一位,第50位换到第2位......依此类推,最后一位是原来的第7位。

L0、R0则是换位输出后的两部分,L0是输出的左32位,R0是右32位,例:设置换前的输入值为D1D2D3......D64,则经过初始置换后的结果为:L0=D58D50......D8;R0= D57D49 (7)(2)逆置换经过16次迭代运算后,得到L16、R16,将此作为输入,进行逆置换,逆置换正好是初始置换的逆运算,由此即得到密文输出。

2.3 五种分组模式2.3.1 EBC模式优点:1.简单;2.有利于并行计算;3.误差不会被传送;缺点:1.不能隐藏明文的模式;2.可能对明文进行主动攻击。

CBC模式又称为密码分组链接模式,示意图如下:优点:1.不容易主动攻击,安全性好于ECB,适合传输长度长的报文,是SSL、IPSec的标准。

缺点:1、不利于并行计算;2、误差传递;3、需要初始化向量IV。

CFB模式又称为密码发反馈模式,示意图如下图所示:优点:1、隐藏了明文模式;2、分组密码转化为流模式;3、可以及时加密传送小于分组的数据。

缺点:1、不利于并行计算;2、误差传送:一个明文单元损坏影响多个单元;3、唯一的IV。

OFB模式又称输出反馈模式,示意图所下图所示:优点:1、隐藏了明文模式;2、分组密码转化为流模式;3、可以及时加密传送小于分组的数据。

缺点:1、不利于并行计算;2、对明文的主动攻击是可能的;3、误差传送:一个明文单元损坏影响多个单元。

计数模式(CTR模式)加密是对一系列输入数据块(称为计数)进行加密,产生一系列的输出块,输出块与明文异或得到密文。

对于最后的数据块,可能是长u位的局部数据块,这u位就将用于异或操作,而剩下的b-u位将被丢弃(b表示块的长度)。

CTR解密类似。

这一系列的计数必须互不相同的。

假定计数表示为T1, T2, …, Tn。

CTR模式可定义如下:CTR加密公式如下:Cj = Pj XOR Ek(Tj)C*n = P*n XOR MSBu(Ek(Tn)) j = 1,2… n-1;CTR解密公式如下:Pj = Cj XOR Ek(Tj)P*n = C*n XOR MSBu(Ek(Tn)) j = 1,2 … n-1;AES CTR模式的结构如图5所示。

图5 AES CTR的模式结构Fig 5 Structure of AES CTR Mode加密方式:密码算法产生一个16 字节的伪随机码块流,伪随机码块与输入的明文进行异或运算后产生密文输出。

密文与同样的伪随机码进行异或运算后可以重产生明文。

CTR 模式被广泛用于 ATM 网络安全和 IPSec应用中,相对于其它模式而言,CRT模式具有如下特点:■硬件效率:允许同时处理多块明文 / 密文。

■软件效率:允许并行计算,可以很好地利用 CPU 流水等并行技术。

■预处理:算法和加密盒的输出不依靠明文和密文的输入,因此如果有足够的保证安全的存储器,加密算法将仅仅是一系列异或运算,这将极大地提高吞吐量。

■随机访问:第 i 块密文的解密不依赖于第 i-1 块密文,提供很高的随机访问能力■可证明的安全性:能够证明 CTR 至少和其他模式一样安全(CBC, CFB, OFB, ...)■简单性:与其它模式不同,CTR模式仅要求实现加密算法,但不要求实现解密算法。

对于 AES 等加/解密本质上不同的算法来说,这种简化是巨大的。

■无填充,可以高效地作为流式加密使用。

2.4 常用的填充方式在Java进行DES、3DES和AES三种对称加密算法时,常采用的是NoPadding(不填充)、Zeros填充(0填充)、PKCS5Padding填充。

全部填充为0的字节,结果如下:F1 F2 F3 F4 F5 F6 F7 F8 //第一块F9 00 00 00 00 00 00 00 //第二块每个填充的字节都记录了填充的总字节数,结果如下:F1 F2 F3 F4 F5 F6 F7 F8 //第一块package amigo.endecrypt;import java.security.InvalidKeyException;import java.security.Key;import java.security.NoSuchAlgorithmException;import java.security.SecureRandom;import java.security.spec.InvalidKeySpecException;import javax.crypto.Cipher;import javax.crypto.SecretKey;import javax.crypto.SecretKeyFactory;import javax.crypto.spec.DESKeySpec;import mons.codec.binary.Base64;public class DESUtil {//算法名称public static final String KEY_ALGORITHM = "DES";//算法名称/加密模式/填充方式//DES共有四种工作模式-->>ECB:电子密码本模式、CBC:加密分组链接模式、CFB:加密反馈模式、OFB:输出反馈模式public static final String CIPHER_ALGORITHM = "DES/ECB/NoPadding";/**** 生成密钥key对象* @param KeyStr 密钥字符串* @return密钥对象* @throws InvalidKeyException* @throws NoSuchAlgorithmException* @throws InvalidKeySpecException* @throws Exception*/private static SecretKey keyGenerator(String keyStr) throws Exception {byte input[] = HexString2Bytes(keyStr);DESKeySpec desKey = new DESKeySpec(input);//创建一个密匙工厂,然后用它把DESKeySpec转换成SecretKeyFactory keyFactory = SecretKeyFactory.getInstance("DES");SecretKey securekey = keyFactory.generateSecret(desKey);return securekey;}private static int parse(char c) {if (c >= 'a') return (c - 'a' + 10) & 0x0f;if (c >= 'A') return (c - 'A' + 10) & 0x0f;return (c - '0') & 0x0f;}// 从十六进制字符串到字节数组转换public static byte[] HexString2Bytes(String hexstr) {byte[] b = new byte[hexstr.length() / 2];int j = 0;for (int i = 0; i < b.length; i++) {char c0 = hexstr.charAt(j++);char c1 = hexstr.charAt(j++);b[i] = (byte) ((parse(c0) << 4) | parse(c1));}return b;}/*** 加密数据* @param data 待加密数据* @param key 密钥* @return加密后的数据*/public static String encrypt(String data, String key) throws Exception {Key deskey = keyGenerator(key);// 实例化Cipher对象,它用于完成实际的加密操作Cipher cipher = Cipher.getInstance(CIPHER_ALGORITHM);SecureRandom random = new SecureRandom();// 初始化Cipher对象,设置为加密模式cipher.init(Cipher.ENCRYPT_MODE, deskey, random);byte[] results = cipher.doFinal(data.getBytes());// 该部分是为了与加解密在线测试网站(/)的十六进制结果进行核对for (int i = 0; i < results.length; i++) {System.out.print(results[i] + " ");}System.out.println();// 执行加密操作。