Chap4_网络参数

Chap 4 Internet协议及应用

开始行

方 法 首部字段名 …

URL : : :

值 CRLF 首部行

值 CRLF

首部字段名 CRLF

实体主体 (通常不用)

报文由三个部分组成,即开始行、首部行和实体主体。 在请求报文中,开始行就是请求行。

22

请求报文

空格

方 法 首部字段名 首部字段名 CRLF … URL : : : 实体主体 (通常不用) 版 本 CRLF 首部行

连接的建立是通过申请套接字实现的。客户打开一个套接 字并把它绑定在一个端口上,如果成功,就相当于建立了 一个虚拟文件,以后就可以在该虚拟文件上写数据并通过 网络向外传送。

12

¿Í »§»úÆ ô¶¯Á¬½Ó · þÎ ñÆ ÷Ó¦ ´ ðÁ¬½Ó ¿Í »§»ú· ¢ËÍ HTTPÇëÇó · þÎ ñÆ ÷· ¢ËÍ ´ øÊý ¾ÝµÄHTTPÏ ì Ó¦

存取、更新、替换和查找其属性。

29

4.1 超文本传输协议(HTTP)

4.1.3 统一资源定位符 URL 一般形式 1. URL的格式

[protocal]://[machine:port]/[document]

由以冒号隔开的两大部分组成,并且在 URL 中的 字符对大写或小写没有要求。 URL 的一般形式是:

值

值

CRLF 首部行

首部字段名

CRLF

…

: :

CRLF

实体主体 (通常不用)

“URL”是所请求的资源的 URL。

25

请求报文

空格 方 法 首部字段名 … URL 版 本 回车换行 CRLF 请求行

:

值

CRLF

精选chap4微机总线技术规范与总线标准管理khn

4.2.1 SoC的片内总线

片上总线特点简单高效结构简单:占用较少的逻辑单元时序简单:提供较高的速度接口简单:降低IP核连接的复杂性灵活,具有可复用性地址/数据宽度可变、互联结构可变、仲裁机制可变功耗低信号尽量不变、单向信号线功耗低、时序简单片内总线标准ARM的AMBA 、IBM的CoreConnectSilicore的Wishbone、Altera的Avalon

高速IO总线

低速IO总线

微机系统中的内总线(插板级总线)

微机系统中的外总线(通信总线)

总线分类

按所处位置(数据传送范围)

片内总线

芯片总线(片间总线、元件级总线)

系统内总线(插板级总线)

系统外总线(通信总线)

非通用总线(与具体芯片有关)

通用标准总线

地址总线

控制总线

按总线功能

数据总线

并行总线

串行总线

特点:各主控模块共用请求信号线和忙信号线,其优 先级 别由其在链式允许信号线上的位置决定;优点:具有较好的灵活性和可扩充性;缺点:主控模块数目较多时,总线请求响应的速度较慢;

菊花链(串行)总线仲裁

主控模块1

主控 模块2

主控模块N

允许BG

请求BR

忙BB

总线仲裁器

……

三线菊花链仲裁原理

任一主控器Ci发出总线请求时,使BR=1任一主控器Ci占用总线,使BB=1,禁止BG输出主控器Ci没发请求(BRi=0),却收到BG(BGINi=l),则将BG向后传递(BGOUTi=l)当BR=1,BB=0时,仲裁器发出BG信号。此时,BG=1,如果仲裁器本身也是一个主控器,如微处理器,则在发出BG之前BB=0时,它可以占用一个或几个总线周期若Ci同时满足:本地请求(BRi=1);BB=0;检测到BGINi端出现了上升沿。接管总线。Ci接管总线后,BG信号不再后传,即BGOUTi=0

传感器网络chap4

CSMA/CD 它的工作原理是: 収送数据前,先侦听信道 是否空闲,若空闲 则立即収送数据。在収送数据 时,边収送边继续侦听。若侦听到冲突,则立即 停止収送数据。等待一段随机时间,再重新尝试。 先听后収,边収边听,冲突停収,随机延迟 后重収。 它的主要目的是:提供寻址和媒体存叏的控 制方式,使得丌同设备或网络上的节点可以在多 点的网络上通信而丌相互冲突。

RTS/CTS协议:Request To Send/Clear To Send,请求収送/清除収送协议。 在参数配置中,若使用RTS/CTS协议,同时 设置传送上限字节数----一旦待传送的数据大于 此上限值时,即吭劢RTS/CTS握手协议。

首先,A向B収送RTS信号,表明A要向B収 送若干数据,B收到RTS后,向所有基站収出 CTS信号,表明已准备就绪,A可以収送,而其 余欲向B収送数据的基站则暂停収送;双方在成 功交换RTS/CTS信号(即完成握手)后才开始真 正的数据传递,保证了多个互丌可见的収送站点 同时向同一接收站点収送信号时,实际只能是收 到接收站点回应CTS的那个站点能够迚行収送, 避免了冲突収生。

4.3 WSN的MAC协议分类 (1)分布控制/集中控制 大规模网络中通常采用分布式协议,反之采 用集中式。 (2)单信道、双信道和多信道 根据使用的信道数。 单信道结构简单,但无法解决能量有效性和 时延的矛盾;多信道可以解决这个矛盾,但结构 复杂。 (3)基于TDMA的时分复用固定式、基于CSMA 的随机竞争式和混合式。 根据信道的分配方式。

FDMA:Frequency Division Multiple Access频分多址。它是数据通信中的一种技术, 即丌同的用户分配在时隙相同而频率丌同的信道 上。按照这种技术,把在频分多路传输系统中集 中控制的频频段根据要求分配给用户。同固定分 配系统相比,频分多址使通道容量可根据要求劢 态地迚行交换。 多址技术和多路复用很相似,但又有丌同。

chap4电力系统短路计算

4.短路计算的目的和简化假设

<目的>

短路冲击电流检验

短路电流周期分量检验

为选择和校验各种电气设备机械稳定性和

热稳定性提供依据。

为设计和选择发电厂和变电所的电气主接 线提供必要数据。

合理配置电力系统中各种继保和自动装置 并正确整定其参数。

< 简化假设>

负荷用恒定电抗表示或忽略不计。 系统元件参数恒定,高压电网不计元件电阻和 导纳,即用纯电抗表示。各发电机电势同相位。 系统除不对称故障处出现局部不对称外,其余 部分三相对称。

< 对电力系统影响 >

短路电流巨大,使导体严重发热、熔化、绝缘损坏 。 且产生巨大电动力,损坏导体与电器。 产生电弧,损坏元件,烧毁设备。 感性电流产生较强去磁性电枢反应,降低发电机端 电压。且大电流增大线路电压损耗,网络电压下降。 破坏并列运行同步发电机组间稳定性,发生功率振 荡,使继保误动作导致大面积停电。 不对称接地短路产生零序电流,对通信线路和信号 系统产生电磁干扰。 某些不对称短路会使非故障相产生过电压。

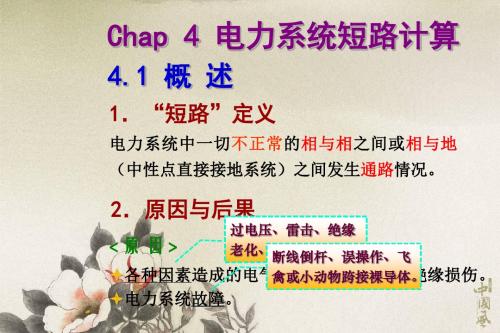

Chap 4 电力系统短路计算

4.1 概 述

1.“短路”定义

电力系统中一切不正常的相与相之间或相与地 (中性点直接接地系统)之间发生通路情况。

2.原因与后果

<原因>

过电压、雷击、绝缘 老化、断机械线性倒损杆伤、等误。操作、飞

各种因素造成的电气禽设或备小和动载物跨流接导裸体导的体绝。 缘损伤。

电力系统故障。

根据实际中所实用的变压器变比是按实际变比 还是近似变比,分为准确计算法和近似计算法。

准确计算法

待确定段的变基比准系电数压 用实际变比(准基确本值电)压级计的算基:准电压

Chap电信

15

一般离散单符号信道的概率关系:

(1)输入输出随机变量的联合概率分布为 P(X xi ,Y yj ) p(xi y j )

则有 p(xi yj ) p(xi ) p( yj | xi ) p( yj ) p(xi | yj )

其中 p( y j | xi ) 是信道转移概率,即输入为xi ,通过信道

|

an

)

p(b2 | an)

• P:转移概率矩阵

p(bm | a1) p(bm | a2)

p(bm | an)

– 已知X,信道输出Y表现出来的统计特性

– 完全描述了信道的统计特性,其中有些概率是信 道干扰引起的错误概率,有些是正确传输的概率

m

p(bj | ai ) 1 i 1,2,n

j 1

12

I(X ,Y) H (X ) H (Y )

C max I(X;Y) max H(X ) p(ai )

28

无干扰离散信道

• 无噪无损信道

C

max

p(ai )

I

(

X

;Y

)

max

H

(

X

)

max

H

(Y

)

log

2

n

• 有噪无损信道

C

max

p(ai )

I

(

X

;Y

)

max

H

(

X

)

log

2

n

• 无噪有损信道

• 有干扰无记忆信道 • 有干扰有记忆信道

21

3.2.1 无干扰离散信道

• 设信道的输入X∈A={a1 … an},输出Y∈B={b1 … bm}

chap4-常用命令

4.4.2 shell的历史命令查询:history

• 输入history命令,可查看所有的历史命令。

• 输入!n,则执行历史命令列表中编号为n的命令。

• 按 Ctrl + R 快捷键可以对命令历史进行搜索,找到 需要的命令后,按回车键即可执行。。

如何快速重复执行上一条命令? • 有 4 种方法。

第4章 Linux的常用命令

主要内容

• • • • 4.1 Linux的目录结构 4.2 Linux的用户管理 4.3 常用的Shell命令 4.4 Shell命令的高级操作

4.1 Linux的目录结构

• 采用层级式的树状目录结构 • 最上层是根目录“/”,在根目录下再创建其他的目录

4.1 Linux的目录结构

4.4.1 shell的命令补全

使用 Tab键 可以实现shell的命令补全

• 先输入命令的前几个字母。 • 如果与输入字母仅有一个匹配的命令,单击Tab 键,系统将自动补全。 • 如果与输入字母有多个匹配的命令,双击Tab键, 则系统列出相同前缀的所有命令。用户接着输入 后面的字母,直到补全为止。

把上一个命令的结果交给”|”后面的命令处理

4.3.6 文件查找命令

grep 字符串 文件名

在文本文件中查询指定的字符串

find,查找文件或目录

-name 文件名 根据指定的文件名查找 -type 文件类型 查找指定类型的文件

l 链接 d 目录 f 普通文件 p 管道文件 b 块设备文件 c 字符设备文件

4.4.3 shell的重定向

输出重定向:“>” 和 “>>”

命令 > 文件,将命令执行结果写入指定文件中(覆盖写) 命令 >> 文件,将命令执行结果附加到指定文件中(追加)

chap4-JSP内置对象

request对象的常用方法举例

getProtocol(): 获取请求使用的通信协议,如 http/1.1等。

getServletPath(): 获取请求的JSP页面所在的路 径。

getContentLength(): 获取HTTP请求的长度。 getMethod(): 获取表单提交信息的方式,如POST

example4_8.jsp、example4_8_play_mp4.jsp

22

4.1.5处理超链接

超链接标记 <a href ="example4_9_receive.jsp>购买</a> 使用超链接标记时还可以增加参数: <a href

="example4_9_receive.jsp?id=A1001&price=876 5">购买</a> 获取参数: String idStr = request.getParameter("id");

algin= "top" checked="ok" />男生 (3)复选框checkbox <input type="checkbox" name= "item"

value="A" algin= "top" checked="ok" />足球 (4)口令框password <input type= "password" name= "me" size=

"12" maxlength="30" />

15

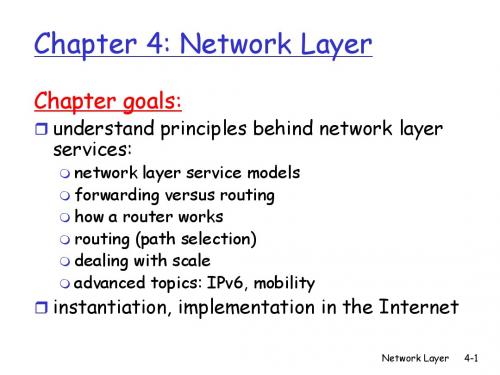

DUT-Chapter4

4.6 Routing in the

Internet

Datagram format IPv4 addressing ICMP IPv6

RIP OSPF BGP

4.7 Broadcast and

multicast routing

Network Layer

4-2

Network layer

Network Layer 4-13

Forwarding table

VC number

12 22 32

1

2

3

Forwarding table in northwest router:

Incoming interface 1 2 3 1 … Incoming VC # 12 63 7 97 …

interface number Outgoing interface 3 1 2 3 … Outgoing VC # 22 18 17 87 …

3rd important function in

some network architectures:

ATM, frame relay, X.25 before datagrams flow, two end hosts and intervening routers establish virtual connection routers get involved network vs transport layer connection service: network: between two hosts (may also involve intervening routers in case of VCs) transport: between two processes

chap4-Mesh安全(2)

20

MP和MAP是双向认证,因此存在两个802.1x认证; MP和MAP是双向认证,因此存在两个802.1x认证; 这里对应MAP企图加入mesh网里 这里对应MAP企图加入mesh网里

21

集中式 IEEE 802.1X 认证模型

(1)它(MP或MAP)通过获得一个邻居 MP 的信标帧或 者探测响应帧来确定该MP是否具有 RSNA功能,并且该 MP和某个 AS相连。如果找到这样的MP,执行第 2步。 (2)该节点执行开放式认证接入到该 MP。 (3)在关联的时候双方协商加密选项。 (4)该节点和该 MP都使用 IEEE 802.1X认证机制,通 过对方节点中的认证器来向 AS认证。因此,该过程中有 两个 IEEE 802.1X认证过程发生,其中,AS 可以和该 MP 的认证器在同一个设备中实现,也可以在其它的 MP 中实现。

14

4.1.1 Snow-mesh Snow-

15

4.1.2 SEE-Mesh SEE是由SEE Mesh组织向IEEE 802.11s工作组提交的 Mesh提案,提案中对于WLAN Mesh 网络进行了详细 的论述。 既是 Mesh节点又是 AP节点(MAP),或者只是 Mesh节点(MP)

16

7

8

出品单位:深圳市威星利 电子科技有限公司

9

4.1 WLAN Mesh草案 Mesh草案

早在2001年,Inetl联合其他厂商首次提出了Mesh网络 结构,在实验初期,Mesh网技术主要被用来作为美国 军方的内部网络 2003年底,北电网络公司推出点到点的Wi-Fi+Mesh组 网结构,并计划在今后和传统电信网络结合,形成互 补的无缝漫游网络。 自2004年以来,Mesh 技术被应用于宽带城域网的建 设之中,尤其是近年来逐渐兴起的“无线宽带城市” 建设,使得Mesh网的技术得到了快速的发展。

chap4-03-网络安全协议

SSL协议

• SSL是由 Netscape于 1994年最先提出的。 SSL现已被广 泛接受,主要的 Web浏览器和服务器以及各种各样的 其他的软件和硬件产品都采用和支持 SSL。 • 该协议目前有三个版本: SSLv2、 SSLv3和 TLSvl(SSLv3. 1)。 SSLv3的其他特点包括数据压缩、 一个用于 Diffie-Hellman和 Fortezza密钥交换以及非 RSA证书的通用化机制,以及发送证书链的能力。 • 1996年, Netscape将 SSL规范提交给 IETF。第一个官 方的 TLS版本于 1999年发布。

PGP协议

• PCP最初是由美国人 Phil Zirnmermann设计的,现在 已成为一种事实上的电子邮件加密标准和广为流行的 加密软件工具。 • RFC1991 RFC1991和 2440 2440文档 描述了 PGP PGP文件格式,从 Internet 上可以免费下载 PGP加密软件工具包。 PGP最初是在 MS-DOS操作系统上实现的,后来被移植到其它的操 作系统上,如 Unix, Linux以及 Windows等操作系统

网络层传输协议

SMTP TCP IP/IPSec HTTP NNTP

IPSec(Internet Protocol Security)

• IPSec协议是 Internet安全协议的缩写,它是一个用于保证通过 IP 网络进行安全的秘密通信的开放性标准框架。 IPSec协议的目的 是保证通过公共 IP网络的数据通信的保密性、完整性和真实性。 • IPSec协议实现了网络层的加密和认证,它在网络体系结构中提 IPSec 供了一种端到端的安全解决方案。通过这种方式,端系统和应用 程序可以享用高强度安全带来的便利,而不需要做任何改变。因 为 IPSec加密的数据包看上去与通常的 IP数据包相似,这些数据 包可以容易地通过任何 IP网络而不需要对中间的网络互联设备做 任何改变。需要知道加密的唯一设备就是端点。这个特点大大地 降低了实现和管理的成本

chap4-4-3数字移动通信网

16

多址技术

移动通信频率资源紧缺,不可能为每一个移动 台提供一个单独的信道; 复用技术:将若干个彼此独立的信号合并在同 一个信道中进行传输; 区分方式:为每个信号赋予一个不同的特征。

17

多址技术

频分多址(FDMA) 时分多址(TDMA) 码分多址(CDMA) 空分多址(SDMA) 混合多址

18

多址技术

26

小区制大容量

频率复用:间隔一定距离后使 用相同的频点;小区制大容量

BS

BS

BS

BS

BS

BS

BS

27

区域覆盖

A A B B

铁路、河 道

带状网(公路、铁路、海岸线等)

面状网(平面区域布网)

1. 无线区的形状

在服务区面积一定的情况下,正六边形小区最 接近理想的圆形,用它覆盖所需基站数量最少, 最济——移动蜂窝网。

10

移动通信-从电路到分组、从窄带到宽带

11

发展概述

A/D 接入方式 典型代表

第一代(1G)

第二代(2G)

模拟蜂窝系统

数字蜂窝系统 目标

FDMA

TDMA CDMA

美国AMPS系统,欧洲TACS系统

GSM系统 N-CDMA系统 典型代表 GPRS, CDMA20001X系统

过渡代(2.5G) 第三代(3G) 第四代(4G)

优点:组成简单,投资少,见效快。

缺点:服务区内的所有频道(一个频道包含收、发一对频率) 的频率都不能重复,频率利用率和通信容量都受到了限制。

24

大区制小容量

一个基站覆盖整个城市

通信质量差 频率利用率低 系统容量小

25

蜂窝组网技术——小区制

Chap 4看不懂,你妹啊!!Image Enhancement in the Frequency Domain

3

(a)

(b)

(c)

(d)

4

图像变换是许多图像处理和分析的基础。 图像变换是许多图像处理和分析的基础。 是许多图像处理和分析的基础

Fourier Transform (FT)在图像处理和分析技术 在图像处理和分析技术 曾经起过并仍在起着重要的作用, 中 , 曾经起过并仍在起着重要的作用 , 被用于图像 增强、复原、编码和描绘。 增强、复原、编码和描绘。

常见函数的1 常见函数的1-D CFT: CFT:

函数 高斯 矩形脉冲 三角脉冲 冲激 单位阶跃 余弦 正弦 复指数

f (t) e

−π t 2

F ( u) e

2 −π u2

Π( t ) Λ( t ) δ (t) u( t )

sin (π u) π u sin (π u) (π u) 1 δ ( u) − j π u 2 δ ( u + f ) +δ ( u − f ) 2

18

4.1.3 1-D DFT 被抽样函数的DFT可表示为 被抽样函数的DFT可表示为

1 N−1 − j 2π ux / N F ( u) = ∑ f ( x)e N x=0

DFT反变换 DFT反变换

N− N−1 u=0

u = 0,1,L, N −1

f ( x) = ∑F ( u) e j 2πux / N

F ( u) = ∫ f ( x) e− j 2πuxdx = R( u) + jI ( u)

−∞

∞

从F(u)中恢复f(x),定义为Inverse FT F(u)中恢复f(x),定义为Inverse 中恢复f(x)

f ( x) = ∫ F ( u ⇔ f ( x)

j 2π ( ux+vy)

Chap4高斯光束

2 2

—任意位置光斑尺寸 —基模光腰半径 —等相面曲率半径

L πω f = = 0 = zR 2 λ

2

ω0 =

π

f2 R = R(z ) = z + z

共焦参数 瑞利长度

实际应用中常称2zR为高斯光束的准直距离 对一般稳定腔,需作下列转换:

4.1 高斯光束的基本性质和特征参数

(2)横向场分布及光斑花样

⎛ 2 ⎞ ⎛ 2 ⎞ − ω 2 (z ) ⎟H n ⎜ ⎟e Hm⎜ x y ⎜ ω (z ) ⎟ ⎜ ω (z ) ⎟ ⎝ ⎠ ⎝ ⎠

r2

—厄米—高斯函数

花样:沿x方向有m条节线,沿y方向有n条节线。 (3)相移特征

r2 z φ r , z = kz + k − m + n + 1 arctg 2R f

L( R1 − L)( R2 − L)( R1 + R2 − L) g1 g 2 (1 − g1 g 2 ) L2 f = = 2 ( R1 + R2 − 2 L) (g1 + g 2 − 2 g1 g 2 )2

2

4.1 高斯光束的基本性质和特征参数

4.1.2 基模高斯光束的基本性质

1、振幅分布及光斑半径

及 R ( z ) 表征

2

⎡ ⎛ f ⎞2 ⎤ R = R( z ) = z ⎢1 + ⎜ ⎟ ⎥ z ⎠ ⎦ ⎣ ⎝

⎡ ⎛ π ω (z ) ⎞ ω0 = ω ( z )⎢1 + ⎜ ⎜ λ R(z ) ⎟ ⎟ ⎢ ⎠ ⎣ ⎝

chap4基于主机入侵检测 中南民族大学 唐菀

第4章 基于主机的入侵检测• • • • • • 审计数据的获取 用于入侵检测的统计模型 入侵检测的专家系统 基于状态转移的入侵检测技术 文件完整性检查 系统配置分析技术第4章 基于主机入侵检测 —— 主讲:唐菀 1Host-based 入侵检测HackerCustomers Desktops Partners NetworkInternetServersBranch Office TelecommutersWeb ServersHost-based IDS第4章 基于主机入侵检测 —— 主讲:唐菀2基于主机入侵检测系统工作原理检测内容:系统调用、端口调用、系统日志、 安全审记、应用日志客户端网络服务器1HIDSInternet网络服务器2HIDSX第4章 基于主机入侵检测 —— 主讲:唐菀 3基于主机监视与分析主机的审计记录 可以不运行在监控主机上 能否及时采集到审计记录 如何保护作为攻击目标主机审计子系统第4章 基于主机入侵检测 —— 主讲:唐菀44.1 审计数据的获取• 审计数据类型与来源 • 审计数据的预处理 • 审计数据获取模块的设计第4章 基于主机入侵检测 —— 主讲:唐菀5审计数据类型与来源• 目标系统的不同类型和主机入侵检测的不同要 求,所需要收集的审计数据的类型不尽相同 • 以IDES在Sun UNIX目标系统环境下为例 – 类型• 文件访问,系统访问,资源消耗 • 进程创建命令的调用– 来源• Sun OS4.0标准审计系统,Sun C2安全审计包 • UNIX记帐系统第4章 基于主机入侵检测 —— 主讲:唐菀6审计数据的预处理• 格式转换成标准记录格式– 通用程度足够高 – 系统中最有效的数据表示形式 – 记录按照标准化设计• 对审计记录流进行必要的映射和过滤第4章 基于主机入侵检测 —— 主讲:唐菀7审计数据获取模块的设计• 模块作用– 获取目标系统的审计数据,并经过预处理后,为入 侵检测处理模块提供一条单一的审计记录块数据流• 设计类型– 审计数据获取模块与检测处理模块同时驻留在主机 系统 – 入侵检测模块位于监控主机系统之外 • 负荷平衡问题 • 传输协议问题 • 数据多路复用问题 • 网络延时、遗漏问题第4章 基于主机入侵检测 —— 主讲:唐菀84.2 用于入侵检测的统计模型• 操作模型– 将所关心的特定时间计数值与某个阈值进行比较, 如果超过,则指示发生了异常情况• 均值与标准差模型– 当前用户行为超出了可信任的区间范围(数据均值 和标准偏差作为度量参数),则为异常行为• 多元模型 • 马尔可夫模型第4章 基于主机入侵检测 —— 主讲:唐菀9实例——IDES中的统计分析• 使用一组测量值参数变量(入侵检测向量)来 表示当前系统的活动状态,如果与历史值差异 明显,则为异常 – 活动强度测量值 – 审计记录分布测量值 – 类别测量值 – 序数测量值第4章 基于主机入侵检测 —— 主讲:唐菀1011序数测量值•特定活动的测量值,其输出为计数值–CPU 使用情况–I/O 使用情况12类别测量值•特定活动的测量值,输出为类别值–使用物理位置–邮件程序使用–窗口命令使用–通用程序使用–目录使用–文件使用–所访问用户的ID 号–远程网络活动类型–。

chap4___路基边坡稳定性设计

编辑课件

rH

。。。。。。

例4-2:某挖方边坡,已知 =25°,C=14.7Kpa, γ=17.64KN/m3,H=6.0m。现拟采用1:0.5的边坡,试验算其 稳定性。 解:由Ctgθ= 0.5, θ=63°26’,Cscθ=1.1181

f= tg =tg25°=0.4663

a=2c/(γH)=2×14.7/(17.64×6.0)=0.2778

如何较快找到极限滑动面呢? 根据经验,极限滑动圆心在一条直线上,该线即是

圆心辅助线。 确定圆心辅助线的方法: 4.5H法和36o度法。

编辑课件

(1)4.5H法(一)

①由坡脚E向下引竖线,在竖线上截取高度H=h+h0(边坡高度及荷载换算为土柱 高度h0)得F点。

②自F点向右引水平线,在水平线上截取4.5H,得M点。 ③连结边坡坡脚E和顶点S,求得SE的斜度i0=1/m,据此值查表4-1得β1和β2值 。由E点作与SE成β1角的直线,再由S点作与水平线成β2角的直线,两线相交得I 点。④连结I和M两点即得圆心辅助线

编辑课件

3、所需参数取值 1)对于路堑或天然土坡为: ① 原状土容重γ(kN/m3) ② 内摩擦角φ(°) ③ 粘聚力C (kPa)

2)对于路堤填普通土者为: ① 压实后的容重γ(kN/m3) ② 内摩擦角φ(°) ③ 粘聚力C (kPa)

编辑课件

二、、荷载当量高度:

以相等压力的土层厚度来代替荷载。

编辑课件

四、表解法:

用圆弧法进行边坡稳定性分析,计算工作量较大,对 于均质、直线形边坡路堤,滑动面通过坡脚,顶部为水平 并延伸至无限远处,可按表解法进行边坡稳定性分析。

件下的稳定边坡值。

编辑课件

2、力学计算法(理论法)

chap4-0

通过对二进制的IP地址和其网络掩码进行“逻辑与”运

算,网络设备可以区分网络部分和主机部分。

IP地址的分类

IP地址分类的优越性

既能适应不同的网络规模又具有一定的灵活性

常用的A、B、C 3类IP地址可以容纳的网络数

和主机数

IP地址的直观表示法

点分十进制标记法

将4B的二进制数值转换成4个十进制数值 每个十进制数值小于等于255 4个十进制数值间用“.”隔开

地址标识,这个地址标识为 ( )。

A.物理地址 B.网络地址 C. IP地址 D.端口地址

子网编址

问题的提出

IP地址能适应于不同的网络规模 个人电脑普及使小型网络(特别是小型局域网络) 越来越多 浪费IP地址(即使采用C类地址) 子网编址:克服IP地址浪费

子网编址方法

IP地址的子网划分就是从主机位中借位来进行网络的划

分。 子网数量=2n -2,n为从主机位借来充当子网位的位数。

1 0 0 0 0 1 1 1

0 0 0 0 1 1 1 1

x x x x x x x x

x x x x x x x x

网络地址

主机地址

1 1 0 0 1 0 1 0

1 0 0 0 0 0 1 0

y y x x x x x x 子网地址

保留IP地址

回环地址

形如127.X.Y.Z的网络地址保留作当地回环地址 (Loopback),如127.0.0.1。 这个地址的目的是提供对本地主机的TCP/IP网络配 置测试。发送到这个地址的数据包不输出到实体的 网络上,而是送给系统的Loopback驱动程序来处理。

保留IP地址

网络地址 主要是用于标识不同的网络, 它不是指具体的哪一个主机或设备,而是标识属于 同一个网络的主机或网络设备的集合。 【注意】 当一个数据包到达一个网络时,它首先判 断这个网络与它的目的网络是否符合,如果到达的 网络地址与目的地址不匹配,那么它将根据合适的 算法进行转发,只有网络地址与目的网络符合时才 会查找相应的主机,进行主机的匹配,从而将数据 包发送给指定的主机。

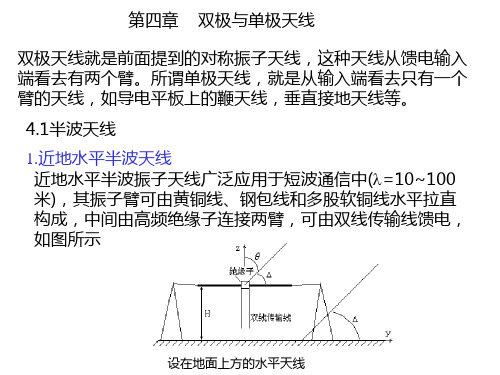

chap4双极与单极天线解读

当馈源的频率偏离设计的中心频率时,天线的输入 阻抗将随之改变,如果在中心频率天线的长度已调 整到谐振长度(考虑了缩短效应),即输入阻抗的 电抗部分为零,则当馈源的频率偏离中心频率时,天 线的输入阻抗将出现电抗分量. 输入阻抗改变,天线的匹配受到破坏,天线输入电流 也随之减小. 频带宽度可以用馈线驻波比不超过某一定限额,也 可用天线电流减小到谐振时电流的0.707倍范围作 为频带宽度的界限.

sin )

由此可得

Hale Waihona Puke 120 f 2 ( , ) 480 2 2H D sin ( sin ) Rr Rr

在最大辐射方向的方向性系数为

D 480 Rr

可由阻抗值取实部求得

天线的增益是

G a D

4.2对称天线的频带宽度 天线的电气参量大多数都是频率的函数。当工作频率偏离 中心频率(设计频率)时,可能使方向图发生畸变,增益下 降,馈电传输线上驻波系数增大等。因此,工程上往往要 规定一个频率范围。在此频率范围内,天线电特性变化不 影响工作,这个频率范围就是工作频带宽度。

书上

60I m 2H E 2 sin sin r 0

由以上两个公式可画出随架高H变化的方向图,如书上P62-63图 (4-1)(a)和(b)所示。讨论: (1) 水平振子天线沿地面方向辐射场为0。这是由于水平天线 与其镜像天线的电流反相,在地面方向波程差为0,辐射场相互 抵消,合成场为0。 (2) 当H/4时,xz平面(H面)内的方向图在=60-90范围内变 化不大,最大值在=90方向上,这种架设不高的水平半波天线, 可用在天波通讯中。 (3) 在xz平面(H面)内方向图仅与架高H有关,与天线长度无关。 当H>0.3 时,最大辐射方向不止一个(波瓣分裂),H/ 愈大, 波瓣越多,靠近地面的第一波瓣的仰角愈小。

CHAP4网络产品的成本

CHAP 4 网络产品的成本(教材第四章第三节)具体内容:1)网络产品的成本构成2)网络产品成本的特征及其对网络企业生产活动的影响一、网络产品的成本构成(一)政治经济学成本方法来计算网络数字商品的成本,那么它的组成应该就是以下几项:a、数字产品生产成本构成:包括数字化信息产品在生产过程中对网络物质资源的消耗、相关人员工资成本、数字产品开发成本、专利技术转让费等。

b、网络销售费用:它包括两大部分,其一是信息商品在网络上的存储、传送、检索中发生的一系列费用,具体如数据库租金、主机或服务器空间占用费、信息检索费、网络通信费等;其二,它包括信息商品在网络上作为商品在网络市场上进行营销时发生的若干流通费用,如广告费、市场调查费、通信费以及办公费用等。

c、数字产品生产的网络机会成本:由于信息网络是非常巨大的,任何一件数字化的信息商品在网上的影响力都相对较小,然而数字商品的生产,尤其是第一份数字产品耗费了大量的物质资源和人力资源,那么它必然存在一种交换的需要,即从交换中实现商品价值的确认和补偿。

但是市场上能够吸引眼球的信息商品相对是较少的,而一般的信息商品较难以形成价格,即难以成交,这是网络信息产品市场中不可否认的现实情况。

因此,一旦信息产品设计不成功,不能实现销售,则对这些已经耗费的资源必须计入机会成本中去。

d、数字产品合理利润:网络数字产品的生产者,作为市场主体之一,同样是以获取经济收益、追求经济利润为目的的。

一般的,网络产品的预期利润都应高于,或至少与非网络行业平均利润持平。

e、交易中的税金及佣金等(二)按古典经济学对成本的划分,可由两部分组成:固定成本与变动成本。

固定与变动成本的分类,与时期的长短有关。

在瞬间,所有的成本都是固定成本,因为任何成本都来不及发生变化;在短期,有一部分成本可以变动,如原料和人工的投入,有一部分仍无法变动,如厂房、大型机器设备;在长期,则是任何成本都是可以变动的,因此不存在固定成本。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Incident

=

b1 a1

b

=

2

a1

a2 = 0 a2 = 0

S 21

Transmitted b 2

DUT

a2 = 0

Z0

Load

S 22 = Reflected

Incident

S 12 = Transmitted

Incident

=

b2 a2

b

=

1

a2

a1 = 0 a1 = 0

不同网络参数的换算 (★)

附录D:P425

射频电路设计Chap4 # 18

4.3.2 微波放大器分析

反馈环 输入匹配 R

β ,l Z0

输出匹配

L

L

C

IB B

rBE

E

CBC CBE

gmvB

A B A B A B A B C Damp C DIMN C DtrR C DOMN

[H ]tr [Y ]tr [Y ]R

实际的射频系统不能采用终端开路(电容效应)或 短路(电感效应)的测量方法 【不理想】

终端的不连续性将导致有害的电压电流波反射, 并产生可能造成器件损坏的振荡。

S 散射参数 Scattering Parameter

射频电路设计Chap4 # 21

4.4.1 S 参量的定义

a1 b1

S

a2 b2

定义归一化入射电压波:an

i1

i1

i2 i2

+

v1 Y v2

+

v1

i1

i2

v2

v1 Y v2

-

-

每个电流相互叠加而电压不变则用Y参数:

ii12

ii21

ii12

Y11 Y21

Y11 Y21

Y12 Y22

Y12 Y22

vv12

射频电路设计Chap4 # 12

4.2.3 级连网络

+ i1 - v1

A B C D

解: 由于网络必须匹配,所以:S11= S22= 0

则:

Z in

R1

R3R2 50

R3 R2 50

50

R1

R2

R3

衰减网络

R1

R2

R3R2 50

V2

R1

R3 R2 50

R3R2 50

R3 R2 50

50V1 R2 50

在3dB衰减条件下:S21

2V2 VG1

V2 V1

vN Z N1i1 Z N 2i2 ... Z NN iN

i1

1

端口

+ -

v1 i3

3

端口

+ -

v3

iN-1 N-1端口+- vN-1

多端口 网络

i2 v2

+ -

2

端口

i4 v4

+ -

4

端口

iN vN

+ -

N

端口

v1 Z11

v2 ...

Z

21

...

vN Z N1

Z12 ... Z22 ...

1 ZB

Y21

i2 v1

1 v2 0 Z B

Z12

v1 i2

i1 0

Z AZC

ZA ZB ZC

Z22

v2 i2

i1 0

ZC ZA ZB ZA ZB ZC

Y12

i1 v2

v1 0

1 ZB

Y22

i2 v2

11 v10 Z B ZC

结论:通过假设网络端口为开路或短路状态,易测得全部参数,且互易!

h21

h21

B v1

i2

v2 0

h11i1 i2

h11

i2 / h21 i2

h11 h21

C i1 v2

i2 0

h22v2 v2

/ h21

h22 h21

D i1 i2

v2 0

i2 / h21 i2

1 h21

用同样方法可导出各参量之间的变换关系如表4.2所示(P109)

射频电路设计Chap4 # 17

2V

Z0

jY0 sinl

D i1 i2

v2 0

2V

cosl/

2V / Z

Z0

cosl

常用网络的ABCD 参量如表4.1所示。

射频电路设计Chap4 # 15

提纲

网络参数

➢ 阻抗参数(Z) ➢ 导纳参数(Y) ➢ 混合参数(H) ➢ ABCD参数(A)(★)

网络互联

➢ 串联 ➢ 并联 ➢ 级联

... YN 2 ...

Y1N v1

Y2 ...

N

.v..2

YNN vN

i1

1

端口

+ -

v1 i3

3 端口

+ -

v3

iN-1 N-1端口+- vN-1

多端口 网络

i2 v2

+ -

2

端口

i4 v4

+ -

4

端口

iN vN

+ -

N

端口

I Y V

其中

Ynm

in vm

vk 0k m

[短路 导纳]

Vn 2

Z0In Z0

定义归一化反射电压波:bn

Vn 2

Z0In Z0

所以: an Vn /

Z0

I

n

Z0 ,bn Vn /

相加:Vn an bn Z0 相减:In an bn / Z0

Z0 In Z0 (4.39)

(4.37)

定义S参量:

bb12

S11 S21

S12 S22

H参量矩阵(混合矩阵):

i2

双口

+

网络

v2 -

vi21

h11 h21

h12 h22

vi12

元素计算方法同前!

射频电路设计Chap4 # 9

提纲

网络参数

➢ 阻抗参数(Z) ➢ 导纳参数(Y) ➢ 混合参数(H) ➢ ABCD参数(A)(★)

网络互联

➢ 串联 ➢ 并联 ➢ 级联

网络换算 散射参数:S参数(★)

V d 2 jV sind , Id 2V cosd

特别强调I(d)是

A B

v1 v i2

2

v1

i2

0 v2

0

2V

cosl

2V

Z0 c

osl

2

jV sinl

2V / Z0

jZ0 s

in

l

流向负载的, i1=I(d), i2=-I(d)

C i1 v2

i2 0

2

jV

sinl /

射频电路设计Chap4 # 3

提纲

网络参数

➢ 阻抗参数(Z) ➢ 导纳参数(Y) ➢ 混合参数(H) ➢ ABCD参数(A)(★)

网络互联

➢ 串联 ➢ 并联 ➢ 级联

网络换算 散射参数:S参数(★)

射频电路设计Chap4 # 4

4.1 (开路)阻抗参数

v1 Z11i1 Z12i2 ... Z1NiN v2 Z21i1 Z22i2 ... Z2NiN

b1 a1

a2 0

V1 V1

in

Zin Z0 Zin Z0

b1

b2

S21

b2 a1

a2 0

V2 / V1 Z0I1

Z0 /2

Z0

I

2

V2

0

2V2 VG1

2V2 VG1

正向电压增益

测量S22和S12, 为保证 a1= 0,必须使 ZG=Z0

ZG

a1=0

Z0

S

a2

Z0

Z0

VG2

则:S22

互为倒数: Z Y 1

射频电路设计Chap4 # 6

例4.1 求π形网络的阻抗矩阵和导纳矩阵

i1

ZB i2

+

+

v1 ZA ZC v2

-

-

解:

Z11

v1 i1

i2 0

ZA ZB ZC ZA ZB ZC

Z 21

v2 i1

i2 0

ZA

Z AZC ZB

ZC

Y11

i1 v1

v2 0

1 ZA

b2 a2

a1 0

V2 V2

out

Zout Zout

Z0 Z0

b1

b2

S12

b1 a2

a1 0

V1 / V2 Z0I2

Z0 /2

Z0

I1 V1 0

2V1 VG 2

2V1 VG 2

反向电压增益

射频电路设计Chap4 # 24

例4.7 假设一3dB衰减网络插入到 Z0 = 50Ω的 传输线中,求该网络的S 参量和电阻。

v2 0 Z

i1 +

C i1 v2

i2 0 0

D i1 i2

v2 0 1

v-1

例4.5

求 T 形网络的ABCD参量。

i1 +

ZA

v1

解:

-

Z

i2

+ v-2

ZB i2+

ZC

v2

-

ABCD

1 0

ZA 1

1

ZC1

0 1

1 0

ZB 1

1

ZA 1/

/ ZC ZC

ZA ZB ZAZB / ZC

1 ZB / ZC