计算加网络实验七

大学计算机实验7报告

实验七课程名称:大学计算机实验项目名称:互联网与网络安全2)打开要收藏的网站,点击右上方的小星星,并在弹出的小对话框中完成设置之后点击完成,即可完成收藏。

2.在知网平台搜索一篇文献(关键词为:计算机+医学),并下载,同时查看文件下载位置,打开下载文件的目录。

(P201)1)通过深大内部网图书馆打开知网,在最中间的位置输入“计算机医学”点进第一个机医学应用”找到第一个文件右侧的一个小小的下载符号,下载完成后在右上角的下载点击“打开文件所在位置”即可打开并查看文件所在目录。

3.安装一款杀毒软件(例如360杀毒,金山杀毒等,机房如果有则不用安装,学会操作即可),并对磁盘进行快速扫描杀毒。

(P212,处使用McAfee)1)直接打开“我的电脑”右键磁盘,在弹出的菜单中选择“扫描”,就会弹出杀毒界面正在对磁盘扫描并杀毒。

4. 打开和关闭windows防火墙,并添加例外程序。

(P226-228)1)由于这些设置由供应商应用程序迈克菲个人防火墙管理,我们打开迈克菲,找到防火墙,点击关闭并选择关闭时长后再次点击关闭,即可关闭防火墙。

2)打开“控制面板”点入“系统和安全”,点击“Windows Defender 防火墙”下面的“允许应用通过防火墙”,点击“允许其他应用”,点击“路径”旁的浏览,找到应用的位置并双击,再点击“网络类型”完成设置,点击确定,最后点击添加即可。

思考题:1.扫描文献时不同时间和不同检索平台(万方、知网等),检索结果和实验指导描述不同,请解释为什么。

答:不同检索平台的资源库不同,以及检索的方式也不一定相同。

同一个平台,不同的时间检索的结果可能由于资源库的更新导致结果不一样。

计算机网络实验教程(全)

目录实验一双绞线的制作 (1)实验二常规网络诊断命令 (5)实验三交换机和路由器的基本配置 (15)实验四VLAN的划分 (30)实验五跨交换机实现VLAN (39)实验六交换机端口安全实验 (49)实验七静态路由实验 (58)实验八单臂路由实验 (63)实验九三层交换机跨VLAN通信实验 (71)实验一双绞线的制作一、实验目的通过了解双绞线的制作过程,以达到对传输介质的进一步了解,尤其是在各种特殊的情况下网线的制作,从而胜任网络管理、维护和网络布线的工作。

二、实验器材双绞线,水晶头(RJ-45),工具(压线钳,测线仪等)图 1.1 双绞线图 1.2 水晶头图1.3 压线钳三、相关理论1、非屏蔽双绞线的六种类型表1.1非屏蔽双绞线的六种类型类别应用实验使用双绞线是5类线,由8根线组成,颜色分别为:【橙白,橙】,【绿白,绿】,【蓝白,蓝】,【棕白,棕】2、RJ-45水晶头和双绞线线序RJ45水晶头由金属片和塑料构成,特别需要注意的是引脚序号,当金属片面对我们的时候从左至右引脚序号是1~8, 这序号做网络连线时非常重要,不能搞错。

双绞线的制作方式有两种国际标准,分别为EIA/TIA568A 以及EIA/TIA568B 。

而双绞线的连接方法也主要有两种,分别为直通线以及交叉线。

简单地说,直通线就是水晶头两端都同时采用T568A 标准或者T568B 的接法,而交叉线则是水晶头一端采用T586A 的标准Cat 1 可转送语音,不用于传输数据,常见于早期电话线路电信系统Cat 2可转输语音和数据,常见于ISDN 和T1线路 Cat 3 带宽16MHz ,用于10BASE-T ,制作质量严格的3类线也可用于100BASE-T计算机网络Cat 4带宽20MHz ,用于10BASE-T 或100BASE-T Cat 5 带宽100MHz ,用于10BASE-T 或100BASE-T ,制作质量严格的5类线也可用于1000BASE-TCat 6 带宽高达200MHz ,可稳定运行于1000BASE-T制作,而另一端则采用T568B标准制作,即A水晶头的1、2对应B 水晶头的3、6,而A水晶头的3、6对应B水晶头的1、2。

计算机网络实验报告(6篇)

计算机网络实验报告(6篇)计算机网络实验报告(通用6篇)计算机网络实验报告篇1一、实验目的1、熟悉微机的各个部件;2、掌握将各个部件组装成一台主机的方法和步骤;3、掌握每个部件的安装方法;4、了解微型计算机系统的基本配置;5、熟悉并掌握DOS操作系统的使用;6、掌握文件、目录、路径等概念;7、掌握常用虚拟机软件的安装和使用;8、熟悉并掌握虚拟机上WINDOWS操作系统的安装方法及使用;9、掌握使用启动U盘的制作和U盘安装windows操作系统的方法;10、了解WINDOWS操作系统的基本配置和优化方法。

二、实验内容1.将微机的各个部件组装成一台主机;2.调试机器,使其正常工作;3.了解计算机系统的基本配置。

4.安装及使用虚拟机软件;5.安装WINDOWS7操作系统;6.常用DOS命令的使用;7.学会制作启动U盘和使用方法;8.WINDOWS7的基本操作;9.操作系统的基本设置和优化。

三、实验步骤(参照实验指导书上的内容,结合实验过程中做的具体内容,完成此项内容的撰写)四、思考与总结(写实验的心得体会等)计算机网络实验报告篇2windows平台逻辑层数据恢复一、实验目的:通过运用软件R-Studio_5.0和winhe_对误格式化的硬盘或者其他设备进行数据恢复,通过实验了解windows平台逻辑层误格式化数据恢复原理,能够深入理解并掌握数据恢复软件的使用方法,并能熟练运用这些软件对存储设备设备进行数据恢复。

二、实验要求:运用软件R-Studio_5.0和winhe_对电脑磁盘或者自己的U盘中的删除的数据文件进行恢复,对各种文件进行多次尝试,音频文件、系统文件、文档文件等,对简单删除和格式化的磁盘文件分别恢复,并检查和验证恢复结果,分析两个软件的数据恢复功能差异与优势,进一步熟悉存储介质数据修复和恢复方法及过程,提高自身的对存储介质逻辑层恢复技能。

三、实验环境和设备:(1)Windows _P 或Windows 20__ Professional操作系统。

网络安全实验七

网络安全实验报告学号:姓名:班级:实验项目编号:B031120507 实验项目名称:证书的应用一、实验目的:1.了解PKI体系2.了解用户进行证书申请和CA颁发证书过程3.掌握认证服务的安装及配置方法4.掌握使用数字证书配置安全站点的方法5.掌握使用数字证书发送签名邮件和加密邮件的方法二、实验环境:网络安全实验平台(装有windows、linux等多个系统虚拟机及相应软件)三、实验原理(或要求):1、数据加密数字证书技术利用一对互相匹配的密钥进行加密、解密。

当你申请证书的时候,会得到一个私钥和一个数字证书,数字证书中包含一个公钥。

其中公钥可以发给他人使用,而私钥你应该保管好、不能泄露给其他人,否则别人将能用它以你的名义签名2、数字签名数字签名是数字证书的重要应用之一,所谓数字签名是指证书用户使用自己的私钥对原始数据的哈希变换后所得消息摘要进行加密所得的数据。

使用数字证书完成数字签名功能,需要向相关数字证书运营机构申请具备数字签名功能的数字证书,然后才能在业务过程中使用数字证书的签名功能。

3、应用范围PKI技术的广泛应用能满足人们对网络交易安全保障的需求。

作为一种基础设施,PKI的应用范围非常广泛,并且在不断发展之中,如在Web中的应用。

SSL是一个介于应用层和传输层之间的可选层,它在TCP之上建立了一个安全通道,提供基于证书的认证,信息完整性和数据保密性。

SSL协议已在Internet上得到广泛的应用。

四、实验步骤:一.安全Web通信1.无认证(服务器和客户端均不需要身份认证)通常在Web服务器端没有做任何加密设置的情况下,其与客户端的通信是以明文方式进行的。

(1) 客户端启动协议分析器,选择“文件”|“新建捕获窗口”,然后单击工具栏中的按钮开始捕获;客户端在IE浏览器地址栏中输入http://服务器IP,访问服务器Web服务。

成功访问到服务器Web主页面后,单击协议分析器捕获窗口工具栏中的按钮刷新显示,在“会话分析”视图中依次展开“会话分类树”|“HTTP会话”|“本机IP与同组主机IP地址间的会话”,在端口会话中选择源或目的端口为80的会话,在右侧会话视图中选择名为“GET”的单次会话,并切换至“协议解析”视图。

重庆邮电大学计算机网络第七次实验报告

计算机网络第七次实验报告

一、实验目的:

掌握标准IP访问列表规则及配置。

二、实验前的准备:

①.按照实验指导书上的步骤进行路由器的基本配置。

②.按要求对各CP机IP进行设置。

③.按要求配置标准IP访问控制列表。

④.按要求把访问控制列表在接口下应用。

三、实验过程:

实验一、标准IP访问列表

按照实验指导书上的过程,配置路由器1、2,并且通过几个语句查看几个ip地址和连通的情况,分别如下图:

查看是否能ping通:

设置哪些ip能通过,哪些ip不能通过:

配置完了之后,观察是否能ping通:

实验二、扩展IP访问列表根据实验指导书,配置路由器,结果如下图:

测试PC机是否能ping通,先能ping通,设置后就ping不通了:

四、心得体会:

通过这次的实验,知道了如何控制ip的访问,这个技术还是相当必要的,以后设置网络都会经常用到。

在做实验中,有些地方对配置的语句不太懂,查阅资料后基本都了解得清楚了,不过如果让我自己去做一个虚拟网络,来配置,可能还是不行,没有学到精髓,只有在下来的学习中更加努力。

计算机网络安全教程实验

11、建立一个虚拟的操作系统,这里按照默认的4G就够了。

点击按钮“下一步”进入文件存放路径设置界面,如图所示。

12、整个虚拟机上操作系统就包含在这个文件中,点击按钮“完成”,可以在VMware的主界面看到刚才配置的虚拟机,如图所示。

13、点击绿色的启动按钮来开启虚拟机,如图所示。

14、可以看到VMware的启动界面,相当于是一台独立的计算机,如图所示。

15、在图1-18中可以看到,按下功能键“F2”进入系统设置界面,进入虚拟机的BIOS(Basic Input and Out System)设置界面,如图所示。

16、为了使所有的网络安全攻击实验都可以成功完成,在虚拟上安装没有打过任何布丁的Windows Advanced Server 2000。

安装完毕后,虚拟机上的操作系统如图所示。

17、这样两套操作系统就成功的建成了。

启动成功后,进入操作系统,配置虚拟机上操作系统的IP地址,使之和主机能够通过网络进行通信,配置虚拟机操作系统的IP地址是:172.18.25.109,如图所示。

18、主机和虚拟机在同一网段,并可以通信。

利用Ping指令来测试网络是否连通。

在主机的DOS窗口中输入“Ping 172.18.25.109”,如图所示。

实验二Sniffer的使用实验目的:本实验主要学习利用Sniffer抓包软件的使用实验仪器设备:计算机实验环境:Windows 2000 Server、Sniffer实验内容:1、进入Sniffer主界面,抓包之前必须首先设置要抓取数据包的类型。

选择主菜单Capture下的Define Filter菜单,如图所示。

2、在抓包过滤器窗口中,选择Address选项卡,如图所示。

窗口中需要修改两个地方:在Address下拉列表中,选择抓包的类型是IP,在Station1下面输入主机的IP地址,主机的IP地址是172.18.25.110;在与之对应的Station2下面输入虚拟机的IP地址,虚拟机的IP地址是172.18.25.109。

国开学习网计算机实验报告7

国开学习网计算机实验报告7

实验目的

本实验旨在加深学生对计算机网络的了解,通过实际操作网络设备,掌握基本网络配置技术。

实验内容

- 配置网络拓扑:将多台计算机通过交换机连接组成局域网

- 配置IP地址:为每台计算机配置唯一的IP地址

- 测试网络连通性:使用ping命令测试各台计算机之间的连通性

- 配置DHCP服务:设置一台计算机作为DHCP服务器,为其他计算机分配IP地址

实验步骤

1. 连接网络设备:将计算机和交换机通过网线连接起来,确保网络连通。

2. 配置IP地址:在每台计算机上进行网络配置,为其分配唯一的IP地址。

3. 测试连通性:使用ping命令测试各台计算机之间的连通性,确保网络正常工作。

4. 配置DHCP服务:选择一台计算机作为DHCP服务器,安装并配置DHCP服务,为其他计算机分配IP地址。

实验结果

经过以上步骤,我们成功完成了网络拓扑配置和IP地址分配

的配置和测试。

网络连通性良好,各台计算机可以互相访问和通信。

总结

通过本实验,我们进一步加深了对计算机网络的理解,学会了

基本的网络配置技术。

网络拓扑的配置和IP地址的分配是搭建一

个稳定和可靠的局域网的基础,通过经验和实践的积累,我们可以

更好地掌握和应用这些技术。

参考资料

- 计算机网络实验指导书

- 计算机网络基础知识参考书籍。

《计算机网络实验》实验报告

《计算机网络实验》实验报告一、实验目的计算机网络实验是计算机相关专业学习中的重要实践环节,通过实验操作,旨在深入理解计算机网络的基本原理、协议和技术,提高我们的动手能力和解决实际问题的能力。

具体目的包括:1、熟悉计算机网络的体系结构和各层协议的工作原理。

2、掌握网络设备的配置和管理方法,如交换机、路由器等。

3、学会使用网络工具进行网络性能测试和故障诊断。

4、培养团队合作精神和沟通能力,提高解决复杂问题的综合素养。

二、实验环境本次实验在学校的计算机网络实验室进行,实验室配备了以下设备和软件:1、计算机若干台,安装了 Windows 操作系统和相关网络工具软件。

2、交换机、路由器等网络设备。

3、网络线缆、跳线等连接设备。

三、实验内容及步骤实验一:以太网帧的捕获与分析1、打开网络协议分析软件 Wireshark。

2、将计算机连接到以太网中,启动捕获功能。

3、在网络中进行一些数据传输操作,如访问网站、发送文件等。

4、停止捕获,对捕获到的以太网帧进行分析,包括帧的格式、源地址、目的地址、类型字段等。

实验二:交换机的基本配置1、连接交换机和计算机,通过控制台端口进行配置。

2、设置交换机的主机名、管理密码。

3、划分 VLAN,并将端口分配到不同的 VLAN 中。

4、测试不同 VLAN 之间的通信情况。

实验三:路由器的基本配置1、连接路由器和计算机,通过控制台端口或Telnet 方式进行配置。

2、设置路由器的接口 IP 地址、子网掩码。

3、配置静态路由和动态路由协议(如 RIP 或 OSPF)。

4、测试网络的连通性。

实验四:网络性能测试1、使用 Ping 命令测试网络的延迟和丢包率。

2、利用 Tracert 命令跟踪数据包的传输路径。

3、使用网络带宽测试工具测试网络的带宽。

四、实验结果与分析实验一结果与分析通过对捕获到的以太网帧的分析,我们清楚地看到了帧的结构,包括前导码、目的地址、源地址、类型字段、数据字段和帧校验序列等。

大学计算机基础实验指导与习题-第7章 计算机网络技术基础

8

第 7 章 计 算 机 网 络 技 术 基 础

实验7-2 资源搜索与下载

四、练习பைடு நூலகம்验

(3)在第1题查询到的网页中,选择其中一段文

字,复制后,利用“选择性粘贴”,以“无文本 格式”的方式粘贴到E盘的“考研信息”文件夹的 “考研.doc”文档中。 (4)在网络上搜索“网际快车”的安装文件,使

用实验中介绍的“迅雷”软件下载“网际快车” 的安装文件。

9

第 7 章 计 算 机 网 络 技 术 基 础

实验7-3 电子邮件的应用

一、实验目的

(1)会注册免费电子邮箱。 (2)掌握电子邮件的使用方法,会收发电 子邮件。 (3)会使用专业软件对电子邮件进行管理。

10

第 7 章 计 算 机 网 络 技 术 基 础

实验7-3 电子邮件的应用

二、实验内容与步骤

实验7-2 资源搜索与下载

一、实验目的

(1)掌握利用搜索引擎查询需要信息的方法 与技巧。 (2)会保存网页内容。 (3)掌握利用下载工具下载文档、音频、视 频、软件等资源的方法。

5

第 7 章 计 算 机 网 络 技 术 基 础

实验7-2 资源搜索与下载

二、实验内容与步骤

1.利用搜索引擎查询所需要的信息 ——搜索2008北京奥运会,中国获奖牌情况 2.按要求保存页面信息 3.使用下载工具下载资料 ——下载QQ安装文件

四、练习实验

(1)在浏览器地址栏中输入 “/”,查 看其网页内容。 (2)将第1小题中显示的网页设为浏览器主页。 (3)将第1小题中的网址收藏到“收藏夹”的 “教育”文件夹中(若“教育”文件夹不存在, 请创建一个新文件夹并命名为“教育”)。

4

第 7 章 计 算 机 网 络 技 术 基 础

计算机网络管理实验七 路由器单臂路由配置

实验七路由器单臂路由配置实验目标掌握单臂路由器配置方法;通过单臂路由器实现不同VLAN之间互相通信;实验背景某企业有两个主要部门,技术部和销售部,分处于不同的办公室,为了安全和便于管理对两个部门的主机进行了VLAN的划分,技术部和销售部分处于不同的VLAN。

现由于业务的需求需要销售部和技术部的主机能够相互访问,获得相应的资源,两个部门的交换机通过一台路由器进行了连接。

技术原理单臂路由:是为实现VLAN间通信的三层网络设备路由器,它只需要一个以太网,通过创建子接口可以承担所有VLAN的网关,而在不同的VLAN间转发数据。

实验步骤新建packer tracer拓扑图当交换机设置两个Vlan时,逻辑上已经成为两个网络,广播被隔离了。

两个Vlan的网络要通信,必须通过路由器,如果接入路由器的一个物理端口,则必须有两个子接口分别与两个Vlan对应,同时还要求与路由器相连得交换机的端口fa 0/1要设置为trunk,因为这个接口要通过两个Vlan的数据包。

检查设置情况,应该能够正确的看到Vlan和Trunk信息。

计算机的网关分别指向路由器的子接口。

配置子接口,开启路由器物理接口。

默认封装dot1q协议。

配置路由器子接口IP地址。

实验设备PC 2台;Router_2811 1台;Switch_2960 1台Switchenconf tvlan 2exitvlan 3exitinterface fastEthernet 0/2switchport access vlan 2exitint fa 0/3switchport access vlan 3exitint fa 0/1switchport mode trunkRouterenconf tint fa 0/0no shutdownexitinterface fast 0/0.1encapsulation dot1Q 2//VLAN2配置ip address 192.168.1.1 255.255.255.0 exitint fa 0/0.2encapsulation dot1q 3ip address 192.168.2.1 255.255.255.0 endshow ip route。

计算机网络实验大全

计算机网络实验大全第一部分:局域网组装实验实验一:常见网络设备与连接线缆介绍实验目的:了解常见的网络设备及其特点了解常见网络传输介质及其特点实验器材:集线器(HUB)、交换机(SWITCH)、路由器(ROUTER);双绞线、同轴电缆、光缆实验内容:1、集线器简介集线器的英文称为“Hub”。

“Hub”是“中心”的意思,集线器的主要功能是对接收到的信号进行再生整形放大,以扩大网络的传输距离,同时把所有节点集中在以它为中心的节点上。

它工作于OSI(开放系统互联参考模型)参考模型第一层,即“物理层”。

集线器与网卡、网线等传输介质一样,属于局域网中的基础设备,采用CSMA/CD(一种检测协议)访问方式。

集线器属于纯硬件网络底层设备,基本上不具有类似于交换机的"智能记忆"能力和"学习"能力。

它也不具备交换机所具有的MAC地址表,所以它发送数据时都是没有针对性的,而是采用广播方式发送。

也就是说当它要向某节点发送数据时,不是直接把数据发送到目的节点,而是把数据包发送到与集线器相连的所有节点,如图一所示。

图一:集线器2、交换机简介交换机(Switch)也叫交换式集线器,是一种工作在OSI第二层(数据链路层,参见“广域网”定义)上的、基于MAC (网卡的介质访问控制地址)识别、能完成封装转发数据包功能的网络设备。

它通过对信息进行重新生成,并经过内部处理后转发至指定端口,具备自动寻址能力和交换作用。

交换机不懂得IP地址,但它可以“学习”源主机的MAC地址,并把其存放在内部地址表中,通过在数据帧的始发者和目标接收者之间建立临时的交换路径,使数据帧直接由源地址到达目的地址。

交换机上的所有端口均有独享的信道带宽,以保证每个端口上数据的快速有效传输。

由于交换机根据所传递信息包的目的地址,将每一信息包独立地从源端口送至目的端口,而不会向所有端口发送,避免了和其它端口发生冲突,因此,交换机可以同时互不影响的传送这些信息包,并防止传输冲突,提高了网络的实际吞吐量。

计算机网络原理实验七实验报告

计算机⽹络原理实验七实验报告实验七、传输层可靠传输协GBN编程实验报告序号:姓名:学号:成绩指导⽼师:⼀、实验⽬的:1、通过编写实现⼀个简单可靠的数据传输协议GBN的发送和接收代码,模拟可靠数据传输2、理解TCP协议可靠传输的差错检测、重传、累计确认、定时器的可靠传输策略。

⼆、实验指导:参考教材。

三、实验要求:编程实现⼀个GBN传输协议的发送⽅和接收⽅两程序,采⽤编程语⾔不限,要求能将发送――接收流程以及处理⽅法表现出来.附源代码及注释通过本次实验,了解了GBN传输协议的相关知识,因为实验代码是由三部分组成,所以⽤Studio做实验时,要建⽴3个⽂件,⼀个是头⽂件,存放gbn.h, 另外2个是源⽂件,分别存放gbn.c 和 gbn-cs.c,然后再启动调试。

实验代码通过查阅资料很容易理解,但是怎么实现这个程序对我来说是个问题。

后来我把程序分了3部分,⼀个头⽂件和两个源⽂件,通过visual studio可以良好的运⾏,以下为⽼师附带代码的运⾏结果⼀、GBN.h#pragma once#include//基础功能模块的数据结构声明#define BIDIRECTIONAL 1 /* change to 1 if you're doing extra credit and write a routine called B_output *//* a "msg" is the data unit passed from layer 5 (teachers code) to layer4 (students' code). It contains the data (characters) to be delivered tolayer 5 via the students transport level protocol entities. */ struct msg{ char data[20];};/* a packet is the data unit passed from layer 4 (students code) to layer3 (teachers code). Note the pre-defined packet structure, which allstudents must follow. */struct pkt{int seqnum;int acknum;int checksum;char payload[20];};#define WINDOWSIZE 8#define MAXBUFSIZE 50#define RTT 15.0#define NOTUSED 0#define NACK -1#define TRUE 1#define FALSE 0#define A 0#define B 1//⽹络仿真部分数据结构声明***********************************************************struct event{float evtime; /* event time */int evtype; /* event type code */int eventity; /* entity where event occurs */struct pkt *pktptr; /* ptr to packet (if any) assoc w/ this event */ struct event *prev;struct event *next;};/* possible events: */#define TIMER_INTERRUPT 0#define FROM_LAYER5 1#define FROM_LAYER3 2#define OFF 0#define ON 1//基础功能模块的函数声明******************************************************************* void ComputeChecksum(struct pkt *packet);//计算校验和int CheckCorrupted(struct pkt packet);//检查数据是否出错void A_output( struct msg message);//A端向外发送数据void A_input(struct pkt packet);//A端接收数据void A_timerinterrupt();//A计时器超时void A_init();//A端初始化void B_output(struct msg message);void B_input(struct pkt packet);void B_timerinterrupt();void B_init();//⽹络仿真部分的函数声明**************************************************void init(); //初始化仿真器float jimsrand();//随机数发⽣器[0,1]//处理事件列表部分的函数声明*********************************************void generate_next_arrival();//产⽣下⼀个到达的分组void insertevent(struct event *p);//向事件列表中插⼊⼀条新的事件void printevlist();//打印事件列表//******************************************************************** //**********************计时器模块*********************************** void stoptimer(int);//停⽌计时器void starttimer(int,float);//启动计时器//******************************************************************** *//**************************⽹络各层之间传送模块***********************void tolayer3(int AorB,struct pkt packet);//向第3层发送信息void tolayer5(int AorB,char datasent[20]);//向第5层发送信息⼆、GBN.c#include "GBN.h"#include#include#includeextern int TRACE = 1; /* for my debugging */extern int nsim = 0; /* number of messages from 5 to 4 so far */extern int nsimmax = 0; /* number of msgs to generate, then stop */extern float time = 0.000;float lossprob; /* probability that a packet is dropped */ float corruptprob; /* probability that one bit is packet is flipped */ float lambda; /* arrival rate of messages from layer 5 */ int ntolayer3; /* number sent into layer 3 */static int nlost = 0; /* number lost in media */static int ncorrupt = 0; /* number corrupted by media*/static int expectedseqnum = 0; /* expected sequence number at receiver side */static int nextseqnum; /* next sequence number to use in sender side */static int base; /* the head of sender window */struct pkt winbuf[WINDOWSIZE]; /* window packets buffer */static int winfront,winrear; /* front and rear points of window buffer */static int pktnum; /* packet number of window buffer */struct msg buffer[MAXBUFSIZE]; /* sender message buffer */int buffront,bufrear; /* front and rear pointers of buffer */ static int msgnum; /* message number of buffer */int packet_lost =0;int packet_corrupt=0;int packet_sent =0;extern int packet_correct=0;extern int packet_resent =0;int packet_timeout=0;extern struct event *evlist = NULL; /* the event list *///计算校验和void ComputeChecksum( struct pkt *packet){int checksum;int i;checksum = packet->seqnum;checksum = checksum + packet->acknum;for ( i=0; i<20; i++ )checksum = checksum + (int)(packet->payload[i]);checksum = 0-checksum;packet->checksum = checksum;}//检查是否出错int CheckCorrupted(struct pkt packet){int checksum;int i;checksum = packet.seqnum;checksum = checksum + packet.acknum;for ( i=0; i<20; i++ )checksum = checksum + (int)(packet.payload[i]);if ( (packet.checksum+checksum) == 0 )return (FALSE);elsereturn (TRUE);}//A端向外发送数据/* called from layer 5, passed the data to be sent to other side */ void A_output(struct msg message){int i;struct pkt sendpkt;/* if window is not full */if ( nextseqnum < base+WINDOWSIZE ){printf("----A: New message arrives, send window is not full, send new messge to layer3!\n"); /* create packet */sendpkt.seqnum = nextseqnum;sendpkt.acknum = NOTUSED;for ( i=0; i<20 ; i++ )sendpkt.payload[i] = message.data[i];/* computer checksum */ComputeChecksum (&sendpkt);/* send out packet */tolayer3 (A, sendpkt);/* copy the packet to window packet buffer */winrear = (winrear+1)%WINDOWSIZE;pktnum ++;winbuf[winrear] = sendpkt;for (i=0; i<20; i++)winbuf[winrear].payload[i]= sendpkt.payload[i];/* update state variables */nextseqnum = nextseqnum+1;starttimer(A,RTT);B_input(sendpkt);A_input(sendpkt);}/* if window is full */else{printf("----A: New message arrives, send window is full,");/* if buffer full, give up and exit*/if ( msgnum == MAXBUFSIZE){printf (" Error: Sender buffer is full! \n");exit (1);}/* otherwise, buffer the message */else{printf("buffer new message!\n");bufrear = (bufrear+1) % MAXBUFSIZE;for (i=0; i<20; i++)buffer[bufrear].data[i] = message.data[i];msgnum ++;}}}//B端向外发送数据/* called from layer 5, passed the data to be sent to other side */ void B_output(struct msg message) {int i;struct pkt sendpkt;/* if window is not full */if ( nextseqnum < base+WINDOWSIZE ){printf("----A: New message arrives, send window is not full, send new messge to layer3!\n");/* create packet */sendpkt.seqnum = nextseqnum;sendpkt.acknum = NOTUSED;for ( i=0; i<20 ; i++ )sendpkt.payload[i] = message.data[i];/* computer checksum */ComputeChecksum (&sendpkt);/* send out packet */tolayer3 (A, sendpkt);A_input(sendpkt);/* copy the packet to window packet buffer */winrear = (winrear+1)%WINDOWSIZE;pktnum ++;winbuf[winrear] = sendpkt;for (i=0; i<20; i++)winbuf[winrear].payload[i]= sendpkt.payload[i];/* if it is the first packet in window, start timeout */ //if ( base == nextseqnum ) //{//starttimer(A,RTT);//printf("----A: start a new timer!\n");// }/* update state variables */nextseqnum = nextseqnum+1;}/* if window is full */else{printf("----A: New message arrives, send window is full,");/* if buffer full, give up and exit*/if ( msgnum == MAXBUFSIZE){printf (" Error: Sender buffer is full! \n");exit (1);}/* otherwise, buffer the message */else{printf("buffer new message!\n");bufrear = (bufrear+1) % MAXBUFSIZE;for (i=0; i<20; i++)buffer[bufrear].data[i] = message.data[i];msgnum ++;}}}//A端接收数据void A_input(struct pkt packet){struct pkt sendpkt;int i;/* if received packet is not corrupted and ACK is received */if ( (CheckCorrupted(packet) == FALSE) && (packet.acknum != NACK) ) {printf("----A: ACK %d is correctly received,",packet.acknum);packet_correct++;/* delete the acked packets from window buffer */winfront = (winfront+(packet.acknum+1-base)) % WINDOWSIZE; pktnum = pktnum - (packet.acknum+1-base); /* move window base */base = packet.acknum+1;stoptimer(A);if ( base < nextseqnum){//starttimer(A,RTT);printf ("\n\n\nsend new packets!");}/* if buffer is not empty, send new packets */while ( (msgnum!=0) && (nextseqnum/* create packet */sendpkt.seqnum = nextseqnum;sendpkt.acknum = NOTUSED;buffront = (buffront+1) % MAXBUFSIZE;for ( i=0; i<20 ; i++ )sendpkt.payload[i] = buffer[buffront].data[i];/* computer checksum */ComputeChecksum (&sendpkt);/* if it is the first packet in window, start timeout */ if ( base == nextseqnum ){//starttimer(A,RTT);printf ("send new packets!\n");}/* send out packet */tolayer3 (A, sendpkt);/* copy the packet to window packet buffer */winrear = (winrear+1)%WINDOWSIZE;winbuf[winrear] = sendpkt;pktnum ++;/* update state variables */nextseqnum = nextseqnum+1;/* delete message from buffer */msgnum --;}}elseprintf ("----A: NACK is received, do nothing!\n");}//B端接收数据*****************************************************⼀定要调⽤这个/* Note that with simplex transfer from a-to-B, there is no B_output() */ /* called from layer 3, when a packet arrives for layer 4 at B*/void B_input(struct pkt packet){struct pkt sendpkt;int i;/* if not corrupted and received packet is in order */if ( (CheckCorrupted(packet) == FALSE) && (packet.seqnum == expectedseqnum)){printf("\n----B: packet %d is correctly received, send ACK!\n",packet.seqnum);/* send an ACK for the received packet *//* create packet */sendpkt.seqnum = NOTUSED;sendpkt.acknum = expectedseqnum;for ( i=0; i<20 ; i++ )sendpkt.payload[i] = '0';/* computer checksum */ComputeChecksum (&sendpkt);/* send out packet *///tolayer3 (B, sendpkt);/* update state variables */expectedseqnum = expectedseqnum+1;printf("----B:expectedseqnum = %d\n",expectedseqnum);/* deliver received packet to layer 5 *///tolayer5(B,packet.payload);}/* otherwise, discard the packet and send a NACK */else{printf("----B: packet %d is corrupted or not I expects, send NACK!\n",packet.seqnum); /* create packet */sendpkt.seqnum = NOTUSED;sendpkt.acknum = NACK;for ( i=0; i<20 ; i++ )sendpkt.payload[i] = '0';/* computer checksum */ComputeChecksum (&sendpkt);/* send out packet */tolayer3 (B, sendpkt);}}//A计时器超时/* called when A's timer goes off */void A_timerinterrupt(){int i;printf("----A: time out,resend packets!\n");/* start timer */starttimer(A,RTT);/* resend all packets not acked */for ( i=1; i<=pktnum; i++ ){packet_resent++;tolayer3(A,winbuf[(winfront+i)%WINDOWSIZE]);}}//B计时器超时/* called when B's timer goes off */void B_timerinterrupt(){int i;printf("----B: time out,resend packets!\n");/* start timer */starttimer(B,RTT);/* resend all packets not acked */for ( i=1; i<=pktnum; i++ ){packet_resent++;tolayer3(B,winbuf[(winfront+i)%WINDOWSIZE]);}}//A端初始化/* entity A routines are called. You can use it to do any initialization */ void A_init(){base = 0;nextseqnum = 0;buffront = 0;bufrear = 0;msgnum = 0;winfront = 0;winrear = 0;pktnum = 0;}//B端初始化/* entity B routines are called. You can use it to do any initialization */ void B_init(){expectedseqnum = 0;}//初始化仿真器void init() /* initialize the simulator */{int i;float sum, avg;float jimsrand();FILE *fp;fp = fopen ("parameter.txt","r");printf("----- Stop and Wait Network Simulator Version 1.1 -------- \n\n");printf("Enter the number of messages to simulate: ");//fscanf(fp,"%d",&nsimmax);scanf("%d",&nsimmax);printf("\nEnter packet loss probability [enter 0.0 for no loss]: "); //fscanf(fp, "%f",&lossprob);scanf("%f",&lossprob);printf("\nEnter packet corruption probability [0.0 for no corruption]: "); //fscanf(fp,"%f",&corruptprob);scanf("%f",&corruptprob);printf("\nEnter average time between messages from sender's layer5 [ > 0.0]: ");//fscanf(fp,"%f",&lambda);scanf("%f",&lambda);printf("\nEnter TRACE: ");//fscanf(fp,"%d",&TRACE);scanf("%d",&TRACE);printf("\n\n");srand(9999); /* init random number generator */sum = 0.0; /* test random number generator for students */for (i=0; i<1000; i++)sum=sum+jimsrand(); /* jimsrand() should be uniform in [0,1] */avg = sum/1000.0;/*if(avg < 0.25 || avg > 0.75){printf("It is likely that random number generation on your machine\n" ); printf("is different from what this emulator expects. Please take\n"); printf("a look at the routine jimsrand() in the emulator code. Sorry. \n");exit(0);}*/printf("%f",avg);ntolayer3 = 0;nlost = 0;ncorrupt = 0;time=0.0; /* initialize time to 0.0 */generate_next_arrival(); /* initialize event list */}//随机数发⽣器float jimsrand(){double mmm = 2147483647; /* largest int - MACHINE DEPENDENT */ float x; /* individual students may need to change mmm */x = rand()/mmm; /* x should be uniform in [0,1] */return(x);}//**************************************************************************************//*******************************事件处理部分*******************************************void generate_next_arrival(){double x,log(),ceil();struct event *evptr;float ttime;int tempint;//if (TRACE>2)//printf("-----------------GENERATE NEXT ARRIVAL: creating new arrival\n"); x = lambda*jimsrand()*2; /* x is uniform on [0,2*lambda] *//* having mean of lambda */evptr = (struct event *)malloc(sizeof(struct event));evptr->evtime = time + x;evptr->evtype = FROM_LAYER5;if (jimsrand()<0.5){evptr->eventity = A;}elseevptr->eventity = B;insertevent(evptr);}//向事件列表中插⼊⼀条新的事件void insertevent(struct event *p){struct event *q,*qold;if (TRACE>2){//printf(" INSERTEVENT: time is %lf\n",time);//printf(" INSERTEVENT: future time will be %lf\n",p->evtime);}q = evlist; /* q points to front of list in which p struct inserted */if (q==NULL)/* list is empty */{evlist=p;p->next=NULL;p->prev=NULL;}else{for (qold = q; q !=NULL && p->evtime > q->evtime; q=q->next) qold=q; if (q==NULL)/* end of list */{qold->next = p;p->prev = qold;p->next = NULL;}else if (q==evlist)/* front of list */{p->next=evlist;p->prev=NULL;p->next->prev=p;evlist = p;}else /* middle of list */{p->next=q;p->prev=q->prev;q->prev->next=p;q->prev=p;}}}//打印事件列表void printevlist(){struct event *q;int i;printf("--------------\nEvent List Follows:\n");for(q = evlist; q!=NULL; q=q->next){printf("Event time: %f, type: %d entity: %d\n",q->evtime,q->evtype,q->eventity); }printf("--------------\n");}//启动计时器void starttimer(int AorB,float increment){struct event *q;struct event *evptr;。

《计算机网络》实验报告

一、实验目的1. 理解计算机网络的基本概念和结构。

2. 掌握网络设备的配置方法,包括交换机、路由器等。

3. 学习网络协议的作用和配置方法,如TCP/IP、DHCP等。

4. 通过实验加深对网络故障诊断和排除能力的培养。

二、实验内容1. 实验环境实验设备:一台PC机、一台交换机、一台路由器、双绞线、网线等。

实验软件:Windows操作系统、网络管理软件等。

2. 实验步骤(1)网络设备连接首先,将PC机通过网线连接到交换机的一个端口上。

然后,将交换机的另一个端口连接到路由器的WAN口。

最后,将路由器的LAN口连接到PC机的另一台交换机上。

(2)网络设备配置①交换机配置进入交换机命令行界面,配置交换机的基本参数,如VLAN ID、IP地址、子网掩码等。

②路由器配置进入路由器命令行界面,配置路由器的接口参数,如WAN口和LAN口的IP地址、子网掩码等。

同时,配置路由协议,如静态路由、动态路由等。

③PC机配置在PC机的网络设置中,将IP地址、子网掩码、默认网关等信息设置为与路由器LAN口相同的参数。

(3)网络测试①测试PC机与交换机之间的连通性在PC机中ping交换机的IP地址,检查PC机是否能够与交换机通信。

②测试PC机与路由器之间的连通性在PC机中ping路由器的IP地址,检查PC机是否能够与路由器通信。

③测试不同VLAN之间的连通性在PC机中ping另一个VLAN中的设备,检查不同VLAN之间的设备是否能够相互通信。

三、实验结果与分析1. 实验结果(1)PC机与交换机之间连通(2)PC机与路由器之间连通(3)不同VLAN之间的设备相互通信2. 实验分析通过本次实验,我们成功搭建了一个简单的计算机网络,并掌握了网络设备的配置方法。

在实验过程中,我们遇到了一些问题,如网络设备之间的连通性、VLAN之间的通信等。

通过查阅资料和调试,我们解决了这些问题,加深了对计算机网络的理解。

四、实验总结1. 通过本次实验,我们了解了计算机网络的基本概念和结构,掌握了网络设备的配置方法。

《计算机网络》实验报告

《计算机网络》实验报告计算机网络实验报告引言计算机网络是现代社会不可或缺的一部分,它连接了世界各地的计算机和设备,使得信息的传递和交流变得更加便捷和高效。

本次实验旨在通过搭建一个简单的局域网,探索计算机网络的基本原理和应用。

实验目的本次实验的目的是通过搭建一个局域网,实现多台计算机之间的通信和文件共享。

通过这个实验,我们可以深入了解计算机网络的工作原理和相关技术,加深对网络通信的理解。

实验步骤1. 确定实验所需设备和软件:本次实验所需设备包括多台计算机、交换机、网线等。

软件方面,我们选择了Windows操作系统和网络配置工具。

2. 搭建物理连接:首先,我们需要将多台计算机通过网线连接到交换机上。

确保每台计算机都与交换机连接稳定,并能够正常获取IP地址。

3. 配置网络参数:在每台计算机上,我们需要进行网络参数的配置。

包括IP地址、子网掩码、网关等。

确保每台计算机都处于同一个局域网中,并能够相互通信。

4. 测试网络连接:在完成网络参数配置后,我们可以进行网络连接的测试。

通过在不同计算机上进行ping命令测试,确保各台计算机之间可以相互通信。

5. 文件共享设置:为了实现文件共享,我们需要在其中一台计算机上设置共享文件夹,并将其他计算机添加到共享访问权限中。

这样,其他计算机就可以通过网络访问和共享该文件夹中的文件。

实验结果与分析通过以上的实验步骤,我们成功搭建了一个局域网,并实现了多台计算机之间的通信和文件共享。

在测试网络连接时,我们发现网络的延迟时间较低,通信速度较快,符合我们对计算机网络的期望。

在进行文件共享时,我们发现共享文件夹的访问速度与网络带宽和计算机性能有关。

当网络负载较高或计算机性能较低时,可能会导致共享文件夹的访问速度较慢。

因此,在实际应用中,我们需要根据具体情况来评估和优化网络性能,以提高文件共享的效率。

实验总结通过本次实验,我们深入了解了计算机网络的基本原理和应用。

我们学习到了如何搭建一个局域网,并实现多台计算机之间的通信和文件共享。

计算机网络实验

数学与计算机工程学院计算机网络实验指导毛艳2013年9月目录实验1:双绞线制作与对等网的建立(2学时)要求:熟悉网线的制作和应用,学会建立对等网。

实验2:Windows命令解析(2学时)要求:熟悉常用Windows网络测试命令。

实验3:虚拟局域网的组建要求:掌握利用交换机的端口设置来组建VLAN的方法和步骤。

实验4:静态路由协议的配置要求:掌握静态路由协议的配置方法和步骤。

实验5:动态路由协议RIP的配置要求:掌握动态路由协议RIP的配置方法和步骤。

实验6:Windows环境下DHCP服务器的安装和配置方法( 2学时)要求:掌握在Windows环境下服务器的安装和配置方法。

实验7~8:局域网组网技术。

( 4学时)要求:掌握Windows服务器的安装、配置和局域网组网方法。

实验一双绞线制作与对等网的建立一、实验目的.1)学习双绞线线序;2)掌握直连线和交叉线制作方法;3)学习测试双绞线的方法;4)了解对等网概念并用自己制作的双绞线组建对等网。

二、实验资源、工具和准备工作1)每小组2台PC机,操作系统为Windows XP;2)双绞线若干,水晶头4个;3)压线钳一个,测线仪一个。

三、实验原理及步骤EIA/TIA-568A的线序是:1=白/绿,2=绿,3=白/橙,4=蓝,5=白/蓝,6=橙,7=白/棕,8=棕;EIA/TIA-568B的线序是:1=白/橙,2=橙,3=白/绿,4=蓝,5=白/蓝,6=绿,7=白/棕,8=棕。

网线制作步骤制作直连网线:两端都按EIA568B标准排列线序。

制作交叉网线:一端按EIA568A标准排列,另一端按EIA568B标准排列。

准备(2)转被剥线(剥去外皮2到2.5cm,不宜太长或太短)(3)抽出外套层(4)露出4对电缆(5)按序号排好(6)排列整齐(7)剪断(8)放入插头10)准备压实四、利用双绞线组建对等网1.在Windows XP中配置对等网①网卡驱动程序的安装②使用网络配置向导③设置IP地址启动计算机到Windows XP桌面后,设置IP地址和子网掩码。

网络安全实验七-防火墙

实验七防火墙【实验题目】防火墙【实验目的与要求】(1)理解防火墙的工作原理;(2)掌握基于防火墙的网络安全设计;【实验需求】(1)提供H3C SecPath防火墙一台、交换机一台、计算机5台;(2)掌握防火墙的不同工作模式,并能通过命令行或Web界面配置防火墙的主要功能;【实验步骤】第一部分:防火墙的初级应用(防火墙当作路由器用)第1步:正确连线按图1-1所示的网络拓扑图正确连线,其中一台电脑的串口(COM1)与防火墙的CONSOLE口相连。

IP:192.168.0.XGW:192.168.0.254图1-1 网络拓扑图第2步:清除防火墙内部的配置信息,恢复到出厂状态eset saved-configurationThe saved configuration will be erased.Are you sure?[Y/N]yConfiguration in the device is being cleared.Please wait ...The configuration file does not exist!rebootThis command will reboot the system. Since the current configuration may have been changed, all changes may be lost if you continue. Continue? [Y/N] y#Aug 14 05:29:27:499 2014 H3C DRTMIB/4/REBOOT:Reboot device by command.*********************************************************** ** H3C SecPath Series Gateway BOOTROM, Version 1.14 ** ***********************************************************Copyright (c) 2004-2007 Hangzhou H3C Technologies Co., Ltd.Compiled at Thu Apr 5 09:01:18 HKT 2007Testing memory...OK!128M bytes SDRAM Memory16M bytes Flash MemoryHardware Version is 2.0CPLD Version is 1.0Press Ctrl-B to enter Boot MenuSystem isself-decompressing.................................................. ............................................................................ .... ...................System is starting...User interface Con 0 is available.Press ENTER to get started.第3步:配置W AN和LAN口的IP地址system-viewSystem View: return to User View with Ctrl+Z.[H3C]interface Ethernet 0/3[H3C-Ethernet0/3]ip address 10.64.129.150 255.255.255.0[H3C-Ethernet0/3]q[H3C]interface Ethernet 0/2[H3C-Ethernet0/2]ip address 192.168.0.254 255.255.255.0[H3C-Ethernet0/2]第4步:配置主机IP地址正确配置主机的IP地址、子网掩码、默认网关和DNS服务器地址,如图1-2所示:图1-2 配置主机IP地址第5步:配置静态路由[H3C]ip route-static 0.0.0.0 0.0.0.0 10.64.129.254第6步:配置访问控制列表(ACL)和网络地址翻译(NA T)[H3C]acl number 3000[H3C-acl-adv-3000]rule 1 permit ip source 192.168.0.1 0.0.0.255 destination any [H3C-acl-adv-3000]q[H3C-Ethernet0/3]firewall packet-filter 3000 outbound[H3C-Ethernet0/3]nat outbound 3000[H3C-Ethernet0/3]第7步:把接口设为信任区域并定义为允许访问[H3C]firewall zone trust[H3C-zone-trust]add interface Ethernet 0/3[H3C-zone-trust]add interface Ethernet 0/2[H3C]firewall packet-filter default permit第8步:配置过程中可以随时在用户视图下保存配置信息saveThe configuration will be written to the device.Are you sure?[Y/N]Before pressing ENTER you must choose 'YES' or 'NO'[Y/N]:yNow saving current configuration to the device.Saving configuration flash:/config.cfg. Please wait................Current configuration has been saved to the device successfully.第二部分:防火墙使用进阶【实验需求】(1)提供H3C SecPath防火墙一台、交换机一台、计算机5台;(2)基于防火墙的网络安全拓扑结构,如图2-1所示,通过Web方式来配置防火墙,并验证防火墙的主要功能;IP:192.168.0.XGW:192.168.0.254图2-1 网络拓扑图【实验步骤】第1步:正确连线按图3所示的网络拓扑图正确连线,其中一台电脑的串口(COM1)与防火墙的CONSOLE口相连。

计算机网络 实验7 网络数据包的监听与分析

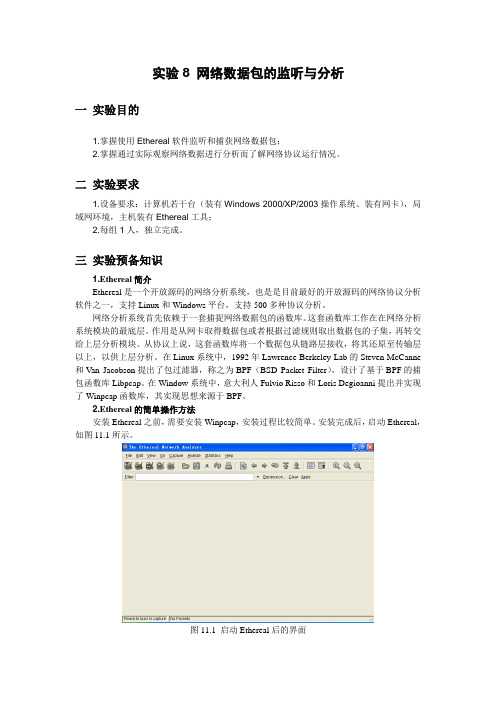

实验8 网络数据包的监听与分析一实验目的1.掌握使用Ethereal软件监听和捕获网络数据包;2.掌握通过实际观察网络数据进行分析而了解网络协议运行情况。

二实验要求1.设备要求:计算机若干台(装有Windows 2000/XP/2003操作系统、装有网卡),局域网环境,主机装有Ethereal工具;2.每组1人,独立完成。

三实验预备知识1.Ethereal简介Ethereal是一个开放源码的网络分析系统,也是是目前最好的开放源码的网络协议分析软件之一,支持Linux和Windows平台,支持500多种协议分析。

网络分析系统首先依赖于一套捕捉网络数据包的函数库。

这套函数库工作在在网络分析系统模块的最底层。

作用是从网卡取得数据包或者根据过滤规则取出数据包的子集,再转交给上层分析模块。

从协议上说,这套函数库将一个数据包从链路层接收,将其还原至传输层以上,以供上层分析。

在Linux系统中,1992年Lawrence Berkeley Lab的Steven McCanne 和Van Jacobson提出了包过滤器,称之为BPF(BSD Packet Filter),设计了基于BPF的捕包函数库Libpcap。

在Window系统中,意大利人Fulvio Risso和Loris Degioanni提出并实现了Winpcap函数库,其实现思想来源于BPF。

2.Ethereal的简单操作方法安装Ethereal之前,需要安装Winpcap,安装过程比较简单。

安装完成后,启动Ethereal,如图11.1所示。

图11.1 启动Ethereal后的界面设置Capture选项。

选择“Capture”-“Options”,弹出“Capture Options”界面,设置完成后点击“Capture”而开始捕获数据,如图11.2所示。

图11.2 “Capture Options”界面在“Capture Options”界面中,主要选项如下:•“Interface”是要求选择在哪个接口(网卡)上抓包。

计算机网络实验

计算机网络实验计算机网络实验一、实验目的该实验旨在加深学生对计算机网络相关知识的理解和实践操作能力,通过实际操作掌握计算机网络的基本概念、网络拓扑结构、网络协议及网络安全等方面的知识。

二、实验原理1-计算机网络基本概念在本部分,我们将学习计算机网络的基本概念,包括网络拓扑结构、网络节点、网络介质等。

2-网络拓扑结构本部分将介绍不同类型的网络拓扑结构,如星型拓扑、总线拓扑、环形拓扑、树状拓扑等,并学习它们的优缺点。

3-网络协议在本部分,我们将学习常见的网络协议,如TCP/IP协议、UDP 协议、HTTP协议等,并了解它们在网络通信中的作用和特点。

4-网络安全本部分将介绍网络安全的基本概念和措施,包括防火墙、入侵检测系统、虚拟私有网络等,以及常见的网络安全攻击类型和相应的防范方法。

三、实验内容1-搭建网络实验环境在本部分,我们将安装和配置网络实验所需的软件和设备,搭建起一个基本的计算机网络实验环境。

2-网络连通性测试在本部分,我们将使用Ping命令和Traceroute命令测试网络连通性,检查网络连接故障,并分析定位问题的原因。

3-网络带宽测试在本部分,我们将使用网络带宽测试工具测试网络的实际带宽,并分析网络性能和瓶颈问题。

4-网络安全测试在本部分,我们将使用网络安全测试工具,如Nmap、Wireshark等,进行网络安全漏洞扫描和流量分析,提高网络安全意识和实践能力。

四、实验步骤1-搭建实验环境1-1 安装网络实验所需软件1-2 配置网络设备1-3 建立网络连接2-进行网络连通性测试2-1 使用Ping命令测试主机之间的连通性2-2 使用Traceroute命令定位网络连接故障3-进行网络带宽测试3-1 安装网络带宽测试工具3-2 使用网络带宽测试工具进行带宽测试4-进行网络安全测试4-1 安装网络安全测试工具4-2 使用网络安全测试工具扫描网络安全漏洞4-3 使用Wireshark工具进行网络流量分析五、实验结果与分析在本部分,我们将展示实验的具体数据结果,并进行分析和总结,评估网络的连通性、带宽性能和安全性等方面。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

计算机网络实验报告

题目:FTP服务器的配置和管理

院系:计算机科学与工程学院

班级:170408

姓名:刘馨雨

学号:20172693

【实验题目】

【实验目的】

1.了解FTP服务的工作过程;

2.掌握FTP服务器的配置和管理方法;

【实验环境】

1.提供每人连网计算机1台。

【实验内容及步骤】

1.控制面板->Windows功能->选中Internet信息服务。

等待......

2.建立站点。

开始->管理工具->Internet信息服务(IIS)管理器。

建立文件夹liu

设置站点名称

设置ip地址

身份验证和授权

设置FTP消息

3.我的电脑->管理。

创建新用户

选择组

选择用户和组->liu 4.文件夹->属性。

设置站点文件夹的权限

5.访问站点->获取文件->退出。

建立文件

访问站点

获取文件

退出

查看拷贝文件

【总结】

本节课讲了非常好玩有趣的建站,还可以访问其他同学的站点,获取文件。

课下也可以和同学一起练习。

了解了FTP服务的工作过程;掌握了FTP服务器的配置和管理方法。