ACL IP访问控制列表配置实验

acl配置实验报告

acl配置实验报告ACL配置实验报告一、实验目的本实验旨在通过配置ACL(Access Control List)来实现对网络设备的访问控制,保护网络安全,限制非授权用户的访问权限,提高网络设备的安全性。

二、实验环境本次实验使用了一台路由器和多台主机,通过配置ACL来限制主机对路由器的访问权限。

三、实验步骤1. 首先,登录路由器,进入配置模式。

2. 创建ACL,并定义访问控制列表的规则。

可以通过指定源IP地址、目的IP地址、协议类型、端口等条件来限制访问。

3. 将ACL应用到路由器的接口上,实现对该接口的访问控制。

4. 测试ACL的效果,尝试从不同的主机访问路由器,验证ACL是否生效。

四、实验结果经过配置ACL后,我们成功限制了某些主机对路由器的访问权限,只允许特定的主机进行访问。

ACL的规则生效,非授权主机无法访问路由器,有效保护了网络设备的安全。

五、实验总结通过本次实验,我们深入了解了ACL的配置和应用,学会了如何通过ACL来实现对网络设备的访问控制。

ACL是网络安全的重要手段之一,能够有效保护网络设备的安全,限制非授权用户的访问权限,提高网络的安全性。

六、实验感想ACL的配置虽然需要一定的技术和经验,但是通过实验的学习和实践,我们对ACL有了更深入的理解,掌握了ACL的配置方法和应用技巧。

在今后的网络管理和安全工作中,我们将能够更好地应用ACL来保护网络设备的安全,提高网络的安全性。

七、展望ACL作为网络安全的重要手段,将在未来的网络管理和安全工作中发挥越来越重要的作用。

我们将继续深入学习ACL的相关知识,不断提升自己的技术水平,为网络安全做出更大的贡献。

通过本次实验,我们对ACL的配置和应用有了更深入的了解,相信在今后的学习和工作中,我们将能够更好地应用ACL来保护网络设备的安全,提高网络的安全性。

ACL配置实验报告至此完毕。

实验十 ACL访问控制列表

实验十 ACL访问控制列表一、实验目的掌握编号的标准IP访问列表规则及配置。

二、实验要求实现网段间互相访问的安全控制。

三、实验内容你是一个公司的网络管理员,公司的经理部、财务部门和销售部门分属不同的三个网段,三部门之间用路由器进行信息传递,为了安全起见,公司领导要求销售部门不能对财务部门进行访问,但经理部可以对财务部门进行访问。

四、实验环境锐捷R2624或R2620路由器(1台)。

五、实验步骤和方法实验步骤:第一步:基本配置Red-Giant>Red-Giant>enableRed-Giant#configure terminalRed-Giant(config)#hostname R1R1(config)# interface fastEthernet 0R1(config-if)#ip add 192.168.1.1 255.255.255.0R1(config-if)#no shR1(config-if)# interface fastEthernet 1R1(config-if)#ip add 192.168.2.1 255.255.255.0R1(config-if)#no shR1(config-if)#interface fastEthernet 3R1(config-if)#ip add 192.168.3.1 255.255.255.0R1(config-if)#no shR1(config-if)#end测试命令:show ip interface brief !观察接口状态R1#sh ip int briefInterface IP-Address OK? Method Status Protocol FastEthernet0 192.168.1.1 YES manual up up FastEthernet1 192.168.2.1 YES manual up up FastEthernet2 unassigned YES unset administratively down down FastEthernet3 192.168.3.1 YES manual up up Serial0 unassigned YES unset administratively down downSerial1 unassigned YES unset administratively down down第二步:配置标准IP访问控制列表R1(config)#access-list 1 deny 192.168.1.0 0.0.0.255 ! 拒绝来自192.168.1.0网段的流量通过R1(config)#access-list 1 permit 192.168.3.0 0.0.0.255 ! 允许来自192.168.3.0网段的流量通过验证测试:show access-lists 1R1#sh access-lists 1Standard IP access list 1deny 192.168.1.0, wildcard bits 0.0.0.255permit 192.168.3.0, wildcard bits 0.0.0.第三步:把访问控制列表在接口下应用R1(config)# interface fastEthernet 1R1(config-if)#ip access-group 1 out ! 在接口下访问控制列表出栈流量调用验证测试:show ip access-lists 1ping(192.168.1.0网段的主机不能ping通192.168.2.0网段的主机;192.168.3.0网段的主机能ping通192.168.2.0网段的主机)注意事项:●注意在访问控制列表的网络掩码是反掩码;●标准控制列表要应用在尽量靠近目的地址的接口;●注意标准访问控制列表的编号是从1-99 。

计算机网络实验报告 访问控制列表ACL配置实验

一、实验项目名称访问控制列表ACL配置实验二、实验目的对路由器的访问控制列表ACL进行配置。

三、实验设备PC 3台;Router-PT 3台;交叉线;DCE串口线;Server-PT 1台;四、实验步骤标准IP访问控制列表配置:新建Packet Tracer拓扑图(1)路由器之间通过V.35电缆通过串口连接,DCE端连接在R1上,配置其时钟频率64000;主机与路由器通过交叉线连接。

(2)配置路由器接口IP地址。

(3)在路由器上配置静态路由协议,让三台PC能够相互Ping通,因为只有在互通的前提下才涉及到方控制列表。

(4)在R1上编号的IP标准访问控制。

(5)将标准IP访问控制应用到接口上。

(6)验证主机之间的互通性。

扩展IP访问控制列表配置:新建Packet Tracer拓扑图(1)分公司出口路由器与外路由器之间通过V.35电缆串口连接,DCE 端连接在R2上,配置其时钟频率64000;主机与路由器通过交叉线连接。

(2)配置PC机、服务器及路由器接口IP地址。

(3)在各路由器上配置静态路由协议,让PC间能相互ping通,因为只有在互通的前提下才涉及到访问控制列表。

(4)在R2上配置编号的IP扩展访问控制列表。

(5)将扩展IP访问列表应用到接口上。

(6)验证主机之间的互通性。

五、实验结果标准IP访问控制列表配置:PC0:PC1:PC2:PC0ping:PC1ping:PC0ping:PC1ping:扩展IP访问控制列表配置:PC0:Server0:六、实验心得与体会实验中对ACL的配置有了初步了解,明白了使用ACL可以拒绝、允许特定的数据流通过网络设备,可以防止攻击,实现访问控制,节省带宽。

其对网络安全有很大作用。

另外,制作ACL时如果要限制本地计算机访问外围网络就用OUT,如果是限制外围网络访问本地计算机就用IN。

两者的区别在于他们审核访问的时候优先选择哪些访问权限。

ACL配置实例

ACL配置实例拓扑图如下:实验一:标准访问控制列表1、设置访问控制列表1,禁止192、168、2、2这台主机访问192、168、1、0/24这个网段中得服务器,而192、168、2、0/24这个网段中得其它主机可以正常访问。

设置访问控制列表如下:R1(config)#access-list 1 deny host 192、168、2、2R1(config)#access-list 1 permit any将访问控制列表应用到接口F0/0得出站方向上R1(config)#int f0/0R1(config-if)#ip access-group 1 out2、设置访问控制列表2,只允许192、168、2、0/24这个网段中得主机可以访问外网,192、168、1、0/24这个网段得主机则不可以。

设置访问控制列表R1(config)#access-list 2 permit 192、168、2、0 0、0、0、255将访问控制列表应用到S0/0得出站方向上R1(config)#int serial 0/0R1(config-if)#ip access-group 2 out3、设置访问控制列表3,只允许192、168、2、3这台主机可以使用telnet连接R1。

4、查瞧访问控制列表2 match(es)这些信息显示就是过滤包得数据,可以使用clear access-list counters命令来清除。

5、查瞧配置在接口上得访问控制列表6、删除访问控制列表删除访问控制列表要从两个方面入手,一就是删除访问控制列表,二就是取消访问控制列表有接口上得应用。

R1(config)#no access-list 1R1(config)#int f0/0R1(config-if)#no ip access-group 1 out实验二:扩展访问控制列表扩展访问控制列表得语法:access-list [100-199] [permit/deny] 协议源IP 源IP反码目标IP 目标IP 反码条件[eq] [具体协议/端口号]1、在SERVER上搭建、DNS服务如下:2、测试从三台PC中就是否可以正常访问各种服务。

访问控制列表(ACL)配置实验报告

访问控制列表(ACL)配置实验报告实验四访问控制列表(ACL)配置1、实验目的:(1)掌握扩展访问控制列表对某个网段数据流进行抑制的配置方法。

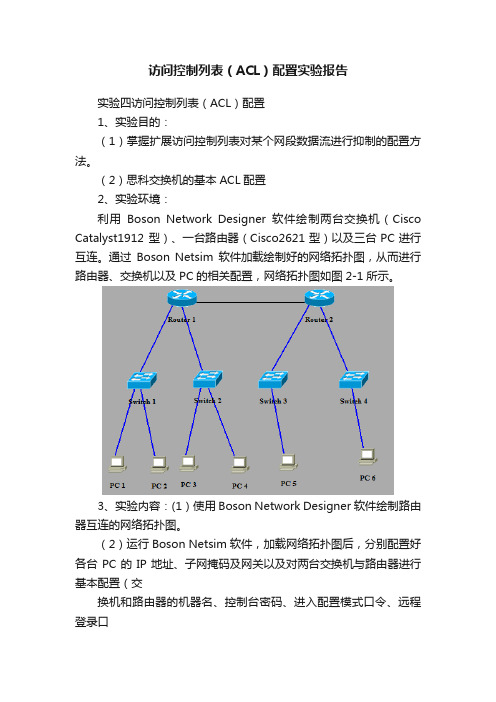

(2)思科交换机的基本ACL配置2、实验环境:利用Boson Network Designer软件绘制两台交换机(Cisco Catalyst1912 型)、一台路由器(Cisco2621型)以及三台PC进行互连。

通过Boson Netsim软件加载绘制好的网络拓扑图,从而进行路由器、交换机以及PC的相关配置,网络拓扑图如图2-1所示。

3、实验内容:(1)使用Boson Network Designer软件绘制路由器互连的网络拓扑图。

(2)运行Boson Netsim软件,加载网络拓扑图后,分别配置好各台PC的IP地址、子网掩码及网关以及对两台交换机与路由器进行基本配置(交换机和路由器的机器名、控制台密码、进入配置模式口令、远程登录口令、各端口的参数)。

(3)在路由器上定义一个扩展访问控制列表,抑制某台PC的ICMP数据流通往其它任意的一条网段。

将该列表应用于路由器的相应端口。

然后,进行相应的Ping测试。

(4)在路由器撤消之前配置的扩展访问控制列表,然后定义一个标准访问控制列表,抑制某条网段的PC机访问另一条网段的PC机。

将该列表应用于路由器的相应端口,最后进行相应的Ping测试。

2.3 实验步骤(1)运行Boson Network Designer软件,按照图2-1所示绘制配置拓扑图,保存在相应的目录下。

(2)运行Boson Netsim软件,加载绘制好的网络拓扑图,然后切换到PC机设置界面,使用winipcfg命令,配置PC1的IP地址为192.168.1.3 ,子网掩码为:255.255.255.0,网关为:192.168.1.1,如下图2-2所示:其他PC机的配置方法类似,配置如下:PC2:192.168.1.4 255.255.255.0 GATEWAY: 192.168.1.1PC3:192.168.2.3 255.255.255.0 GATEWAY: 192.168.2.1PC4:192.168.2.4 255.255.255.0 GATEWAY: 192.168.2.1PC5:192.168.3.3 255.255.255.0 GATEWAY: 192.168.3.1PC6:192.168.4.3 255.255.255.0 GATEWAY: 192.168.4.1(3)进入第一台思科1912交换机的CLI界面,做如下配置:>enable#conf tEnter configuration commands, one per line. End with CNTL/Z.(config)#hostname csi1912sw1csi1912sw1(config)#enable secret level 15 ciscocsi1912sw1(config)#ip addr 192.168.1.2 255.255.255.0csi1912sw1(config)#ip default-gateway 192.168.1.1csi1912sw1(config)#exi进入思科交换机1912的全局配置界面,将其主机名配置为cis1912sw1,登录密码设置为cisco,其管理IP地址为192.168.1.2,子网掩码配置为255.255.255.0,默认网关与其他PC 机一样,为192.168.1.1 ,最后退出全局配置界面。

实验八 访问控制列表ACL配置

(进入配置命令) R0(config)#ip access-list 1 (为标准IP访问配置命令命名) R0(config-std-nacl)#permit 172.16.1.0 0.0.0.255 (允许连通/访问172.16.1.0) R0(config-std-nacl)#deny 172.16.2.0 0.0.0.0.255 (禁止连通/访问172.16.2.0) R0(config)#int s 1/0 R0(config-if)#ip access-group 1 out

R0(config-if)#end

(ACL配置在 S 1/0 端口的应用)

实验步骤

1. 新建拓扑图

2. 设置PC机的IP地址 3. 设置路由器 (1)配置路由器接口IP地址 (2)配置路由器静态路由 (3)在R0上配置IP标准访问控制列表,并将其应用到接口上 4. 验证主机间的互通性

议端口号等信息用来告诉路由器哪能些数据 包可以收、哪能数据包需要拒绝。

标准IP访问控制列表编号为1-99 or 13001999,扩展IP 访问控制列表编号为100-199

or 2000-2699。

ACL 并不复杂,但在实际应用中的,要想 恰当地应用ACL,必需要制定合理的策略。

基本配置命令

访问财务处。我们该如何配置网络?

实验实例

实验原理

ACL

ACL 全称为访问控制列表,俗称防火墙, ACL 通过定义一些规则对网络设备接口上

的数据报文进行控制:允许通过或丢弃,

从而提高网络可管理性和安全性。

分为标准ACL和扩展ACL,是应用在路由器

接口的指令列表。这些指令列表根据数据包

IP访问控制列表实验

IP访问控制列表(ACL)实验【实验目的】掌握网络交换设备的标准IP访问列表规则及配置。

1.准备知识IP ACL(IP访问控制列表或IP访问列表),是实现对流经路由器或交换机的数据包根据一定的规则进行过滤。

从而提高网络可管理性和安全性。

类似于包过滤防火墙的功能。

IP ACL分为两种:标准IP访问列表和扩展IP访问列表。

标准IP访问列表可以根据数据包的源IP地址定义规则,进行数据包的过滤。

扩展IP访问列表可以根据数据包的源IP、目的IP、源端口、目的端口、协议来定义规则,进行数据包的过滤。

IP ACL基于接口进行规则的应用方向分为:入口应用和出口应用。

入口应用是对由外部经该接口进入路由器的数据包进行过滤。

出口应用是对从路由器接口向外转发数据时的数据包过滤。

IP ACL的配置有两种方式:按照编号的访问列表,按照命名的访问列表。

标准IP访问列表编号范围是1-99、1300-1999,扩展IP访问列表编号范围是100-199、2000-2699。

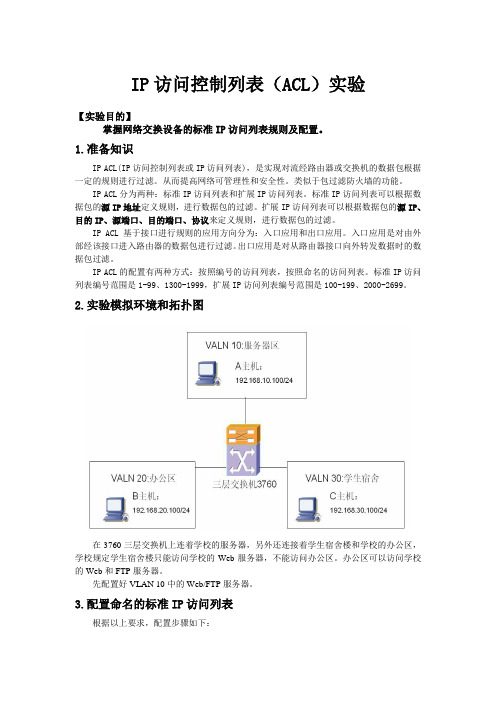

2.实验模拟环境和拓扑图在3760三层交换机上连着学校的服务器,另外还连接着学生宿舍楼和学校的办公区,学校规定学生宿舍楼只能访问学校的Web服务器,不能访问办公区。

办公区可以访问学校的Web和FTP服务器。

先配置好VLAN 10中的Web/FTP服务器。

3.配置命名的标准IP访问列表根据以上要求,配置步骤如下:(1)配置三个VLAN:Switch(config)#vlan 10Switch(config-vlan)#name serverSwitch(config)#vlan 20Switch(config-vlan)#name teachersSwitch(config)#vlan 30Switch(config-vlan)#name students(2)将交换机端口加入相对应的VLAN:Switch(config)#interface f0/1Switch(config-if)#switchport access vlan 10Switch(config-if)#exitSwitch(config)#interface f0/2Switch(config-if)#switchport access vlan 20Switch(config-if)#exitSwitch(config)#interface f0/3Switch(config-if)#switchport access vlan 30Switch(config-if)#exit(3)为每个VLAN配置IP地址:Switch(config)#int vlan10Switch(config-if)#ip add 192.168.10.1 255.255.255.0Switch(config-if)#exitSwitch(config)#int vlan 20Switch(config-if)#ip add 192.168.20.1 255.255.255.0Switch(config-if)#exitSwitch(config)#int vlan 30Switch(config-if)#ip add 192.168.30.1 255.255.255.0Switch(config-if)#exit(4)配置三台主机:将三台主机分别插入三个VLAN的端口,并为主机配置好IP地址和默认网关地址。

实验七标准IP访问控制列表配置

实验七标准IP访问控制列表配置实验七标准IP访问控制列表配置⼀、实验⽬的1.理解标准IP访问控制列表的原理及功能。

2.掌握编号的标准IP访问控制列表的配置⽅法。

⼆、实验环境R2600(2台)、主机(3台)、交叉线(3条)、DCE线(1条)。

三、实验背景你是公司的⽹络管理员,公司的经理部、财务部和销售部分属于不同的3个⽹段,三部门之间⽤路由器进⾏信息传递,为了安全起见,公司领导要求销售部不能对财务部进⾏访问,但经理部可以对财务部进⾏访问PC1代表经理部的主机,PC2代表销售部的主机,PC3代表财务部的主机。

四、技术原理ACLs的全称为接⼊控制列表;也称为访问列表,俗称为防⽕墙,在有的⽂档中还称之为包过滤。

ACLs通过定义⼀些规则对⽹络设备接⼝上的数据报⽂进⾏控制:允许通过或丢弃,从⽽提⾼⽹络可管理性和安全性。

IP ACLs分为两种:标准IP访问列表和扩展IP访问列表,标号范围分别为1~99、100~199。

标准IP访问列表可以根据数据包的源IP地址定义规则,进⾏数据包的过滤。

扩展IP访问列表可以数据包的源IP、⽬的IP、源端⼝、⽬的端⼝、协议来定义规则,进⾏数据包的过滤。

IP ACL基于接⼝进⾏规则的应⽤,分为:⼊栈应⽤和出栈应⽤。

五、实验步骤1、新建拓扑图2、路由器R1、R2之间通过V.35线缆通过串⼝连接,DCE端连接在R1上,配置其时钟频率64000;主机与路由器通过交叉线连接。

3、配置路由器接⼝IP地址。

4、在路由器R1、R2上配置静态路由协议或动态路由协议,让三台PC能互相ping通,因为只有在互通的前提下才能涉及到访问控制列表。

5、在R1上配置编号的IP标准访问列表。

6、将标准IP访问控制列表应⽤到接⼝上。

7、验证主机之间的互通性。

六、实验过程中需要的相关知识点1、进⼊指定的接⼝配置模式配置每个接⼝,⾸先必须进⼊这个接⼝的配置模式模式,⾸先进⼊全局配置模式,然后输⼊进⼊指定接⼝配置模式,命令格式如下例如:进⼊快速以太⽹⼝的第0个端⼝,步骤是:Router#config terminalRouter(config)#interface FastEthernet 1/02、配置IP地址除了NULL接⼝,每个接⼝都有其IP地址,IP地址的配置是使⽤接⼝必须考虑的,命令如下:Router#config terminalRouter(config)#interface FastEthernet 1/0Router(config-if)#ip address 192.168.1.1 255.255.255.03、关闭和重启接⼝在需要的时候,接⼝必须被关闭,⽐如在接⼝上更换电缆,然后再重新启动接⼝。

访问控制列表(ACL)配置实验

实验四:访问控制列表(ACL)配置实验一、实验原理1、ACL的定义和作用路由器为了过滤数据包,需要配置一系列的规则,以决定什么样的数据包能够通过,这些规则就是通过访问控制列表ACL定义的。

访问控制列表是偶permit/deny语句组成的一系列有顺序的规则,这些规则根据数据包的源地址、目的地址、端口号等来描述。

2、访问控制列表的分类:1. 基本的访问控制列表(basic acl)2.高级的访问控制列表(advanced acl)3.基于接口的访问控制列表(interface-based acl)4. 基于MAC的访问控制列表(mac-basedacl)三、实验方法和步骤1、按照拓扑图连线2、没有配如ACL访问控制列表的操作3、在AR28-1上配置高级访问控制列表四、实验结果测试一:试从AR18-1端的PC机向对端使用”飞鸽传书“传输数据,和使用PING与对方通信。

实验效果:可以飞鸽传书,可以PING通对方IP实验结果截图如下测试二:试从AR18-1端的PC机向对端使用”飞鸽传书“传输数据,和使用PING与对方通信。

实验效果:Router A/B这一组是通过配置AR28-1的ACL,使用与Router C/D这一组的PC机的飞鸽传书不能传输数据,可以发送聊天信息,可以PING通对方IP.实验结果截图如下五.思考题试分析交换机中ACL 配置信息的内容和作用答:ACL通过对网络资源进行访问输入和输出控制,确保网络设备不被非法访问或被用作攻击跳板。

ACL是一张规则表,交换机按照顺序执行这些规则,并且处理每一个进入端口的数据包。

每条规则根据数据包的属性(如源地址、目的地址和协议)要么允许、要么拒绝数据包通过。

由于规则是按照一定顺序处理的,因此每条规则的相对位置对于确定允许和不允许什么样的数据包通过网络至关重要。

访问控制列表acl实验报告

访问控制列表(ACL)实验报告1. 实验简介本实验旨在介绍访问控制列表(Access Control List,ACL)的基本概念和使用方法。

ACL是一种用于限制对网络资源访问的方式,通过配置规则表来控制网络流量的传输。

本实验将分为以下几个步骤进行。

2. 实验环境在进行实验前,我们需要准备以下环境:•一台已安装操作系统的计算机•网络设备(如路由器、交换机等)•网络拓扑图(可参考附录)3. 实验步骤步骤一:了解ACL的基本概念在开始配置ACL之前,我们需要了解ACL的基本概念。

ACL由一条或多条规则组成,每条规则定义了一种访问控制策略。

ACL可以基于源IP地址、目标IP地址、协议类型、端口号等信息进行过滤。

步骤二:创建ACL对象我们首先需要在网络设备上创建ACL对象。

打开命令行界面,输入以下命令来创建一个名为“ACL1”的ACL对象:config terminalip access-list extended ACL1步骤三:配置ACL规则接下来,我们可以通过添加ACL规则来实现访问控制。

假设我们要限制某个IP地址的访问权限,可以输入以下命令来添加ACL规则:permit ip 192.168.0.1 any上述命令表示允许IP地址为192.168.0.1的主机访问任何目标IP地址。

同样地,我们可以添加更多的规则来满足需求。

步骤四:将ACL应用到接口在配置完ACL规则后,我们需要将ACL应用到网络设备的接口上,以实现访问控制。

假设我们要将ACL1应用到接口GigabitEthernet0/1上,可以输入以下命令:interface GigabitEthernet0/1ip access-group ACL1 in上述命令中的“in”表示将ACL应用到入向流量上。

如果需要将ACL应用到出向流量上,可以使用“out”参数。

步骤五:验证ACL配置最后,我们需要验证ACL的配置是否生效。

可以通过发送测试流量来检查ACL 是否按照预期工作。

访问控制列表acl实验报告

访问控制列表acl实验报告访问控制列表(ACL)实验报告引言:访问控制列表(ACL)是一种用于网络设备和操作系统中的安全机制,用于限制用户或进程对资源的访问权限。

通过ACL,管理员可以精确地控制谁可以访问特定的资源,以及访问的方式和权限。

本实验报告将介绍ACL的基本概念、实验目的、实验环境、实验步骤和实验结果,并对实验过程中遇到的问题和解决方案进行讨论。

一、ACL的基本概念ACL是一种由许多规则组成的表格,每个规则都包含一个或多个条件和一个动作。

条件可以基于源IP地址、目标IP地址、源端口、目标端口、协议类型等进行匹配。

动作可以是允许或拒绝访问。

ACL通常应用于网络设备(如路由器和交换机)或操作系统的防火墙功能,用于过滤和控制进出网络的流量。

二、实验目的本实验的目的是通过配置和测试ACL,了解ACL的工作原理、应用场景和配置方法。

通过实验,我们可以深入理解ACL对网络安全的重要性,以及如何使用ACL来保护网络资源免受未经授权的访问。

三、实验环境本实验使用了一台配置了Cisco IOS操作系统的路由器作为实验设备。

路由器上有多个接口,分别连接到不同的网络。

我们将通过配置ACL来控制不同网络之间的通信流量。

四、实验步骤1. 配置ACL规则:首先,我们需要确定要保护的资源和规定访问权限。

根据实验需求,我们可以创建多个ACL规则,每个规则对应一个特定的访问需求。

例如,我们可以创建一个规则,允许内部网络的用户访问外部网络的HTTP服务,但禁止访问其他协议。

通过配置源IP地址、目标IP地址和协议类型等条件,我们可以精确地定义ACL规则。

2. 应用ACL规则:一旦我们创建了ACL规则,就需要将其应用到适当的接口或设备上。

在路由器上,我们可以将ACL规则应用到特定的接口,以控制从该接口进出的流量。

通过配置入站和出站的ACL规则,我们可以限制流量的方向和访问权限。

3. 测试ACL效果:配置完成后,我们需要测试ACL的效果,确保ACL规则能够正确地过滤和控制流量。

访问控制列表(acl)实验报告

访问控制列表(acl)实验报告访问控制列表(Access Control Lists,简称ACL)是一种用于控制网络资源访问权限的技术。

通过ACL,网络管理员可以根据需要限制或允许特定用户或用户组对网络资源的访问。

本文将介绍ACL的基本概念、实验过程以及实验结果。

一、ACL的基本概念ACL是一种应用于路由器或交换机等网络设备上的访问控制机制。

它通过在设备上设置规则,控制网络流量的进出。

ACL的规则由访问控制表(Access Control Table)组成,每个规则由一个或多个条件和一个动作组成。

条件可以是源IP地址、目的IP地址、协议类型、端口号等,动作可以是允许通过、阻止或丢弃数据包。

二、实验过程1. 实验环境准备为了进行ACL实验,我们需要准备一台路由器或交换机,并连接一些主机和服务器。

在实验开始之前,需要确保所有设备的网络连接正常,并且已经了解每个设备的IP地址和子网掩码。

2. 创建ACL规则在路由器或交换机上,我们可以通过命令行界面(CLI)或图形用户界面(GUI)来创建ACL规则。

这里以CLI为例,假设我们要限制某个子网内的主机访问外部网络。

首先,我们需要创建一个ACL,并定义允许或阻止的动作。

例如,我们可以创建一个允许外部网络访问的ACL规则,命名为“ACL-OUT”。

然后,我们可以添加条件,比如源IP地址为内部子网的地址范围,目的IP地址为任意外部地址,协议类型为TCP或UDP,端口号为80(HTTP)或443(HTTPS)。

3. 应用ACL规则创建ACL规则后,我们需要将其应用到适当的接口或端口上。

这样,所有经过该接口或端口的数据包都会受到ACL规则的限制。

在路由器或交换机上,我们可以使用“应用ACL”命令将ACL规则应用到指定的接口或端口上。

例如,我们可以将“ACL-OUT”规则应用到连接外部网络的接口上,从而限制内部子网的主机访问外部网络。

4. 测试ACL规则在应用ACL规则后,我们可以进行一些测试来验证ACL的有效性。

acl访问控制列表实验报告

acl访问控制列表实验报告ACL访问控制列表实验报告引言:ACL(Access Control List)是一种用于控制网络设备上数据流的访问权限的技术。

通过配置ACL,可以限制特定IP地址、端口或协议的数据流进入或离开网络设备。

本实验旨在通过实际操作和测试,深入了解ACL的原理和应用。

实验目的:1. 了解ACL的基本概念和工作原理;2. 掌握使用ACL配置网络设备的方法;3. 验证ACL的有效性和应用场景。

实验环境:本次实验使用了一台Cisco路由器和两台主机。

路由器上配置了多个接口,分别连接到两台主机所在的局域网。

实验步骤:1. 配置ACL规则:在路由器上使用命令行界面,通过访问特定的配置模式,添加ACL规则。

例如,我们可以配置一个允许192.168.1.0/24网段的数据流进入路由器的规则。

同时,我们也可以配置一个拒绝来自特定IP地址的数据流的规则。

2. 应用ACL规则:将配置的ACL规则应用到路由器的接口上。

这样,数据流在进入或离开接口时,会被ACL规则所检查和过滤。

3. 测试ACL的有效性:在两台主机之间进行数据通信测试,观察ACL规则是否生效。

例如,我们可以尝试从一个被拒绝的IP地址向另一台主机发送数据包,看是否被ACL规则所阻止。

实验结果与分析:经过实验测试,ACL成功地实现了对数据流的访问控制。

我们发现,配置ACL规则后,只有符合规则的数据包才能通过路由器。

对于不符合规则的数据包,路由器会根据配置的操作(允许或拒绝)进行处理。

ACL的应用场景非常广泛。

例如,在企业网络中,可以使用ACL限制特定IP地址或IP地址范围的访问,以增强网络的安全性。

此外,ACL还可以用于流量控制和负载均衡等方面。

实验总结:通过本次实验,我们深入了解了ACL的原理和应用。

ACL作为一种重要的网络安全技术,可以有效地控制网络数据流的访问权限。

在实际应用中,我们需要根据具体需求和网络环境,合理配置ACL规则,以保障网络的安全性和性能。

ACL IP访问控制列表配置实验

IP访问控制列表配置目录:一、IP标准访问控制列表的建立及应用 (1)第4步:▲验证测试 (3)第3步:▲验证测试 (6)二、IP 【扩展访问控制列表】的建立及应用 (7)第5步:验证测试 (10)五、▲总结: (12)▲表示重要的一、IP标准访问控制列表的建立及应用工作任务你是学校网络管理员,学校的财务处、教师办公室和校办企业财务科分属不同的3个网段,三个部门之间通过路由器进行信息传递,为了安全起见,学校领导要求你对网络的数据流量进行控制,实现校办企业财务科的主机可以访问财务处的主机,但是教师办公室主机不能访问财务处主机。

首先对两路由器进行基本配置,实现三个网段可以相互访问;然后对距离控制目的地址较近的路由器RouterB配置IP标准访问控制列表,允许192.168.1.0网段(校办企业财务科)主机发出的数据包通过,不允许192.168.2.0网段(教师办公室)主机发出的数据包通过,最后将这一策略加到路由器RouterB的Fa 0端口,如图所示。

第1步:基本配置路由器RouterA:R >enableR #configure terminalR(config)#hostname RouterARouterA (config)# line vty 0 4VTY是路由器的远程登陆的虚拟端口,04表示可以同时打开5个会话,line vty04是进入VTY端口,对VTY端口进行配置,比如说配置密码,RouterA (config-line)#loginRouterA (config-line)#password 100RouterA (config-line)#exitRouterA (config)# enable password 100RouterA (config)#interface fastethernet 0/0RouterA (config-if)#ip address 192.168.1.1 255.255.255.0RouterA (config-if)#no shutdownRouterA (config-if)#ExitRouterA (config)#interface s0/3/0RouterA (config-if)#ip address 192.168.12.1 255.255.255.0RouterA (config-if)#no shutdownRouterA (config-if)#ExitRouterA (config)#interface s0/3/0RouterA (config-if)#ip address 192.168.2.1 255.255.255.0RouterA (config-if)#no shutdownRouterA (config-if)#ExitRouterA (config)#ip route 192.168.3.0 255.255.255.0 192.166.12.2路由器RouterB:R >enableR #configure terminalR(config)#hostname RouterBRouterB (config)# line vty 0 4RouterB (config-line)#loginRouterB (config-line)#password 100RouterB (config-line)#exitRouterB (config)# enable password 100RouterB (config)#interface fastethernet 0/0RouterB (config-if)#ip address 192.168.3.1 255.255.255.0RouterB (config-if)#no shutdownRouterB (config-if)#ExitRouterB (config)#interface s0/3/1RouterB (config-if)#ip address 192.168.12.2 255.255.255.0RouterB (config-if)#no shutdownRouterB (config-if)#ExitRouterB (config)#ip route 192.168.1.0 255.255.255.0 192.166.12.1RouterB (config)#ip route 192.168.2.0 255.255.255.0 192.166.12.1第2步:▲在路由器RouterB上配置IP标准访问控制列表RouterB (config)#access-list 1 deny 192.168.2.0 0.0.0.255RouterB (config)#access-list 1 permit 192.168.1.0 0.0.0.255RouterB #show access-list 1第3步:▲应用在路由器RouterB的Fa 0/0接口输出方向上RouterB (config)#interface fastethernet 0/0RouterB (config-if)#ip access-group 1 out验证测试RouterB #show ip interface fastethernet 0/0第4步:▲验证测试在校企主机的命令提示符下Ping 192.168.3.10,能Ping通。

IP访问控制列表配置实验报告

【实验拓扑】实验时,按照拓扑进行网络的连接,注意主机和路由器连接所用的端口。

【实验步骤】步骤1.(1)按照上图构建网络拓扑结构图(2)配置路由器模块右键点击路由器RouteA图标,选中“配置”→“插槽”,进行如下图设置后,点击“OK”。

右键点击路由器RouteB图标,选中“配置”→“插槽”,进行如下图设置后,点击“OK”。

(3)配置各PC机的网络接口,右键点击PC1图标,选中“配置”→“NIO UDP”,进行如下图设置后,点击“添加”后再点击“OK”。

同理对PC2、PC3进行配置,但各PC机间的本地端口号和远程端口号分别连续加1,使得各不相同。

(4)按照网络拓扑图连接设备。

步骤2.在CNS3中点击显示各端口信息,分别对其标注配置信息。

步骤3RouteA>enRouteA#conf tEnter configuration commands, one per line. End with CNTL/Z.Route(config)#hostname RouteA //路由器命名RouteA (config)#interface f1/0RouteA (config-if)#ip address 192.168.1.2 255.255.255.0 //给接口配置IP地址RouteA (config-if) #no shutdownRouteA (config)#interface fastethernet 2/0RouteA (config-if)#ip address 192.168.3.2 255.255.255.0 //给接口配置IP地址RouteA (config-if) #no shutdownRouteA (config-if)#int s0/0RouteA (config-if)#ip add 10.1.2.1 255.255.255.0RouteA (config-if)#clock rate 64000 //配置时钟频率RouteA (config-if)#no shutdownRouteA (config-if)#exitRouteA (config)#ip route 192.168.2.0 255.255.255.0 10.1.2.2 //配置静态路由RouteA(config)#exit步骤4、查看接口状态、路由信息并记录。

访问控制列表实验报告

访问控制列表实验报告访问控制列表实验报告引言:在网络安全领域,访问控制是一项至关重要的任务。

为了保护网络资源免受未经授权的访问和恶意攻击,许多组织和个人采用了访问控制列表(ACL)作为一种有效的安全措施。

本实验报告将介绍ACL的概念、分类和实验过程,并对实验结果进行分析和总结。

一、ACL的概念和分类访问控制列表是一种用于限制或允许特定用户或主机对网络资源进行访问的策略。

它可以根据源IP地址、目标IP地址、协议类型和端口号等条件进行过滤和控制。

根据应用场景和实现方式的不同,ACL可以分为两种类型:基于网络层的ACL和基于应用层的ACL。

基于网络层的ACL是在网络设备(如路由器、防火墙)上实现的,它通过检查数据包的源IP地址和目标IP地址来决定是否允许传输。

这种ACL通常用于控制网络流量,可以提高网络性能和安全性。

基于应用层的ACL是在应用程序或操作系统中实现的,它通过检查数据包的协议类型和端口号来决定是否允许传输。

这种ACL通常用于控制特定应用程序的访问权限,例如Web服务器、FTP服务器等。

二、实验过程为了深入理解ACL的实际应用和效果,我们进行了一系列实验。

首先,我们在一台路由器上配置了基于网络层的ACL,限制了某个特定IP地址的访问权限。

然后,我们使用另一台主机尝试从被限制的IP地址访问目标主机,观察ACL的效果。

实验结果显示,当我们尝试从被限制的IP地址访问目标主机时,数据包被路由器拦截并丢弃,无法成功建立连接。

这证明ACL能够有效地阻止未经授权的访问,提高了网络的安全性。

接下来,我们进行了基于应用层的ACL实验。

我们在一台Web服务器上配置了ACL,限制了某个特定端口的访问权限。

然后,我们使用另一台主机尝试从被限制的端口访问Web服务器,观察ACL的效果。

实验结果显示,当我们尝试从被限制的端口访问Web服务器时,连接被拒绝,无法获取到Web页面。

这再次证明了ACL的有效性,它可以帮助我们控制特定应用程序的访问权限,保护网络资源的安全。

实验十二标准ip访问控制列表的配置和应用

实验十二标准IP访问控制列表的配置和应用12.1 实验概述1.实验目的掌握访问控制列表的功能及应用特点,在此基础上学习在路由器等三层设备上标准IP 访问控制列表的配置方法,为本章后续知识的学习奠定理论和实践基础。

2.实验原理访问控制列表(ACL)实际上是一系列允许(Permit)和拒绝(Deny)匹配准则的集合。

图12-1 显示了路由器对数据包的处理情况。

图12-1路由器使用访问控制列表处理数据包的过程IP访问控制列表可以分为两大类:·标准IP 访问控制列表:只对数据包的源IP 地址进行检查。

其列表号为1~99 或1300~1999。

·扩展IP 访问控制列表:对数据包的源和目标IP 地址、源和目标端口号等进行检查,因此扩展IP访问控制列表可以允许或拒绝部分协议,例如FTP、Telnet、SNMP等。

其列表号为100~199或2000~2699。

标准IP 访问控制列表只检查数据包的源IP 地址,从而允许或拒绝某个IP 网络、子网或主机的所有通信流量通过路由器的接口。

定义标准IP访问控制列表需要使用access-list 命令来完成。

在定义标准IP 访问控制列表时应给其加上相应的编号(1~99)或2000~2699,命令格式如下:access-list access-list-number {deny|permit} source-address [source-wildcard] 其中,表12-1是对acess-list 命令相关参数的说明。

表12-1 对access-list 命令相关参数的说明命令参数说明access-list-number 访问控制列表的号码,标准IP访问控制列表的编号为1~99 或2000~2699 deny|permit 对符合匹配语句的数据包所采取的动作,其中permit 代表允许数据包通过,deny 代表拒绝数据包通过source-address 数据包的源地址,它可以是某个网络、某个子网或者某台主机source-wildcard 数据包源地址的通配符掩码3.实验内容和要求(1)了解访问控制列表在网络安全中的功能和应用(2)了解访问控制列表的分类和特点(3)掌握标准IP访问控制列表的功能(4)掌握标准IP访问控制列表的配置方法4.2.2 实验规划1.实验设备(1)路由器或三层交换机(2 台)(2)测试和配置用PC(3 台)(3)Console 配置电缆(1 根)(4)PC 与路由器之间的连接线(3 根)2.实验拓扑为了让本实验尽可能地贴近实际应用,现假设某单位的办公室、人事处和财务处分别属于不同的网段,分别为172.16.1.0/24、172.16.2.0/24 和172.16.3.0/24,如图12-2 所示。

访问控制列表ACL配置实验报告

课设 5:接见控制列表 ACL的配置【实验目的】:1.熟习掌握网络的基本配置连结2.对网络的接见性进行配置【实验说明】:路由器为了过滤数据包,需要配置一系列的规则,以决定什么样的数据包可以经过,这些规则就是经过接见控制列表ACL 定义的。

接见控制列表是偶permit/deny语句构成的一系列有次序的规则,这些规则依据数据包的源地点、目的地点、端口号等来描绘。

【实验设施】:5台 PC机, 1 台互换机, 3 台路由器课设 5:接见控制列表 ACL的配置姓王雪婷名组号成绩教师署名学053号【实验达成状况】:(1)连结拓扑网络(2)对网络进行基础配置(3)对网络的接见性进行配置(4)测试【实验心得】:在做这个实验以前,老师给详尽的讲了一遍该怎样操作。

将以前不娴熟的和新的内容都娴熟的掌握了,较上节课进步较大,以为学会了好多东西。

可是也有一些细节不懂,后讨教老师理解了。

比如:子网掩码自动生成为,如若不改成将没法设置下一路由器的地点数据。

姓名:王雪婷日期:构成员王雪婷【实验过程记录】:步骤 1:搭建拓扑构造,进行配置( 1)搭建网络拓扑图:IP地点;( 2)配置PC机的网关和虚构机名IP地点GatewayPC0上节课的实验已经展现了怎样配置网关和 IP 地点,因此本次实验将不再展现,其配置对应数据见上表。

( 3)设置路由信息并测试rip能否连通三个路由器均做route 操作。

对 rip结果进行测试,测试结果为连通。

( 4)连通后对接见控制列表ACL进行配置代码以下:Route(config)#route ripRoute(config-route)#net 1 deny 1 permit anyRoute(config)#int s3/0Route(config-if)#ip access-group 1 inRoute(config-if)#end步骤 2:查验线路能否畅达将接见控制列表ACL配置达成后点开PC0进行 ping 操作, ping。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

IP访问控制列表配置目录:第一个任务的:验证测试 (3)第二个任务的:交换机的验证测试 (6)第三个任务的:扩展访问验证测试 (10)最后---总结: (12)▲表示重要的一、IP标准访问控制列表的建立及应用工作任务你是学校网络管理员,学校的财务处、教师办公室和校办企业财务科分属不同的3个网段,三个部门之间通过路由器进行信息传递,为了安全起见,学校领导要求你对网络的数据流量进行控制,实现校办企业财务科的主机可以访问财务处的主机,但是教师办公室主机不能访问财务处主机。

首先对两路由器进行基本配置,实现三个网段可以相互访问;然后对距离控制目的地址较近的路由器RouterB配置IP标准访问控制列表,允许192.168.1.0网段(校办企业财务科)主机发出的数据包通过,不允许192.168.2.0网段(教师办公室)主机发出的数据包通过,最后将这一策略加到路由器RouterB的Fa0端口,如图所示。

第1步:基本配置路由器RouterA:R >enableR #configure terminalR(config)#hostname RouterARouterA (config)# line vty 0 4VTY是路由器的远程登陆的虚拟端口,04表示可以同时打开5个会话,line vty 04是进入VTY端口,对VTY端口进行配置,比如说配置密码,RouterA (config-line)#loginRouterA (config-line)#password 100RouterA (config-line)#exitRouterA (config)# enable password 100RouterA (config)#interface fastethernet 0/0RouterA (config-if)#ip address 192.168.1.1 255.255.255.0RouterA (config-if)#no shutdownRouterA (config-if)#ExitRouterA (config)#interface s0/3/0RouterA (config-if)#ip address 192.168.12.1 255.255.255.0RouterA (config-if)#no shutdownRouterA (config-if)#ExitRouterA (config)#interface s0/3/0RouterA (config-if)#ip address 192.168.2.1 255.255.255.0RouterA (config-if)#no shutdownRouterA (config-if)#ExitRouterA (config)#ip route 192.168.3.0 255.255.255.0 192.166.12.2路由器RouterB:R >enableR #configure terminalR(config)#hostname RouterBRouterB (config)# line vty 0 4RouterB (config-line)#loginRouterB (config-line)#password 100RouterB (config-line)#exitRouterB (config)# enable password 100RouterB (config)#interface fastethernet 0/0RouterB (config-if)#ip address 192.168.3.1 255.255.255.0RouterB (config-if)#no shutdownRouterB (config-if)#ExitRouterB (config)#interface s0/3/1RouterB (config-if)#ip address 192.168.12.2 255.255.255.0RouterB (config-if)#no shutdownRouterB (config-if)#ExitRouterB (config)#ip route 192.168.1.0 255.255.255.0 192.166.12.1RouterB (config)#ip route 192.168.2.0 255.255.255.0 192.166.12.1第2步:▲在路由器RouterB上配置IP标准访问控制列表RouterB (config)#access-list 1 deny 192.168.2.0 0.0.0.255RouterB (config)#access-list 1 permit 192.168.1.0 0.0.0.255RouterB #show access-list 1第3步:▲应用在路由器RouterB的Fa 0/0接口输出方向上RouterB (config)#interface fastethernet 0/0RouterB (config-if)#ip access-group 1 out验证测试RouterB #show ip interface fastethernet 0/0第4步:▲验证测试在校企主机的命令提示符下Ping 192.168.3.10,能Ping通。

在老师办公室主机的命令提示符下Ping 192.168.3.10,不能Ping 通。

第二:任务如图所示,首先对交换机进行基本配置,实现三个网段可以相互访问;然后对交换机配置IP标准访问控制列表,允许192.168.1.0网段(校企财务科)主机发出的数据包通过,不允许192.168.2.0网段(教师办公室)主机发出的数据包通过,最后将这一策略加到交换机VLAN30的SVI端口输出方向上。

根据拓扑图:第1步:交换机的基本配置Switch#configure terminalSwitch(config)#hostname s3550Switch(conifg)#ip routingSwitch(conifg)#vlan 10Switch(config-vlan)#exitSwitch(conifg)#vlan 20Switch(config-vlan)#exitSwitch(conifg)#interface fastethernet 0/1Switch(conifg-if)#switchport mode accessSwitch(conifg-if)#switchport access vlan 10Switch(conifg-if)#exitSwitch(conifg)# interface fastethernet 0/6Switch(conifg-if)#switchport mode accessSwitch(conifg-if)#switchport access vlan 20Switch(config-vlan)#exitSwitch(conifg)# interface fastethernet 0/20Switch(conifg-if)#switchport mode accessSwitch(conifg-if)#switchport access vlan 30Switch(config-vlan)#exitSwitch(conifg)#Switch(config)#interface vlan 10Switch(conifg-if)#ip address 192.168.1.1 255.255.255.0 Switch(conifg-if)#no shutdownSwitch(conifg-if)#exitSwitch(config)#interface vlan 20Switch(conifg-if)#ip address 192.168.2.1 255.255.255.0 Switch(conifg-if)#no shutdownSwitch(conifg-if)#exitSwitch(config)#interface vlan 30Switch(conifg-if)#ip address 192.168.3.1 255.255.255.0 Switch(conifg-if)#no shutdownSwitch(conifg-if)#endSwitch#查看三层交换机的路由表Switch#show ip route第2步:▲配置命名IP标准访问控制列表Switch(config)#ip access-list standard ABC既可以列表好,也可以直接名字就可以了Switch(config-std-nacl)#deny 192.168.2.0 0.0.0.255 Switch(config-std-nacl)#permit 192.168.1.0 0.0.0.255 Switch(config-std-nacl)#exitSwitch(config)#interface vlan 30Switch(config-if)# ip access-group ABC out验证测试Switch#show ip interface vlan 30第3步:▲验证测试在PC1主机的命令提示符下Ping 192.168.3.10,能Ping通。

在PC2主机的命令提示符下Ping 192.168.3.10,不能Ping通。

二、IP 【扩展访问控制列表】的建立及应用工作任务你是学校网络管理员,学校的网管中心分别架设FTP 、Web 服务器,其中FTP 服务器供教师专用,学生不可使用; Web 服务器教师和学生都可访问。

FTP 及Web 服务器、教师办公室和学生宿舍分属不同的3个网段,三个网段之间通过路由器进行信息传递,要求你对路由器进行适当设置实现网络数据流量控制。

首先对两路由器进行基本配置,实现三个网段相互访问;然后对离控制源地址较近的路由器RouterA 配置IP 扩展访问控制列表,不允许192.168.1.0网段(学生宿舍)主机发出的去192.168.3.0网段的FTP 数据包通过,允许192.168.1.0网段主机发出的其它服务数据包通过,最后将这一策略加到路由器RouterA 的Fa 0端口 ,如图所示 。

根据相应的图画出拓扑图:RouterB PC1FTPFa2Fa0Fa1Fa1192.168.12.0/2412.2192.168.1.0/24192.168.3.0/2412.11.1 3.1学生宿舍网管中心PC 2教师办公室1.10Fa02.1192.168.2.0/242.103.10RouterAWEB3.11第1步:基本配置路由器RouterA:R >enableR #configure terminalR(config)#hostname RouterARouterA (config)# line vty 0 4RouterA (config-line)#loginRouterA (config-line)#password 100RouterA (config-line)#exitRouterA (config)# enable password 100RouterA (config)#interface fastethernet 0/0RouterA (config-if)#ip address 192.168.1.1 255.255.255.0 RouterA (config-if)#no shutdownRouterA (config-if)#ExitRouterA (config)#interface s0/3/0RouterA (config-if)#ip address 192.168.12.1 255.255.255.0 RouterA (config-if)#no shutdownRouterA (config-if)#ExitRouterA (config)#interface fastethernet 0/1RouterA (config-if)#ip address 192.168.2.1 255.255.255.0 RouterA (config-if)#no shutdownRouterA (config-if)#ExitRouterA (config)#ip route 192.168.3.0 255.255.255.0 192.166.12.2 路由器RouterB:R >enableR #configure terminalR(config)#hostname RouterBRouterB (config)# line vty 0 4RouterB (config-line)#loginRouterB (config-line)#password 100RouterB (config-line)#exitRouterB (config)# enable password 100RouterB (config)#interface f 0/0RouterB (config-if)#ip address 192.168.3.1 255.255.255.0RouterB (config-if)#no shutdownRouterB (config-if)#ExitRouterB (config)#interface s0/1RouterB (config-if)#ip address 192.168.12.2 255.255.255.0RouterB (config-if)#no shutdownRouterB (config-if)#ExitRouterB (config)#ip route 192.168.1.0 255.255.255.0 192.166.12.1RouterB (config)#ip route 192.168.2.0 255.255.255.0 192.166.12.1第2步:▲在路由器RouterA上配置IP扩展访问控制列表▲拒绝来自192.168.1.0 网段去192.168.3.0网段的FTP流量通过RouterA (config)#access-list 101 deny TCP 192.168.1.0 0.0.0.255 192.168.3.0 0.0.0.255 eq FTP▲还可以控制某一些端口的出入允许其它服务的流量通过RouterA (config)#access-list 101 permit IP any any验证测试RouterA #show access-list 101第3步:把访问控制列表应用在路由器RouterA的Fa 0/0接口输入方向上。