Sniffer抓包分析手册

sniffer抓包分析参考模型

实验时间

2012年X月X日

实验人

xxx

模块章节

xxxx第X章

实验名称

xxxxxxxxxxx

实验目的

通过本实验验证.....................

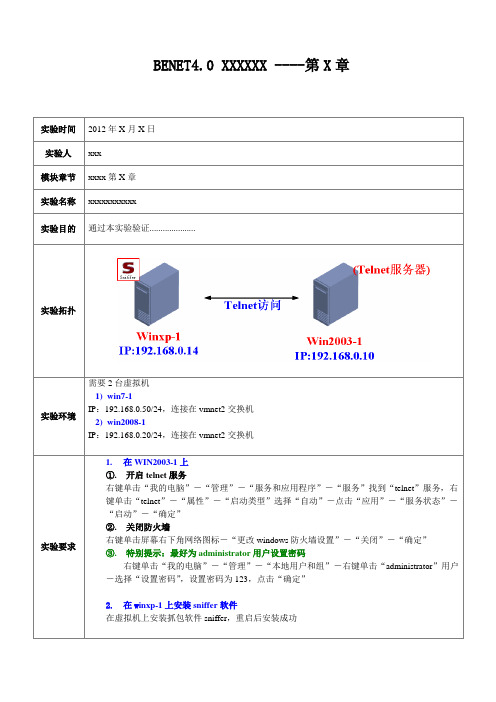

实验拓扑

实验环境

需要2台虚拟机

1)win7-1

IP:192.168.0.50/24,连接在vmnet2交换机

在虚拟机上安装抓包软件sniffer,重启后安装成功

3.在winxp-1上对sniffer设置,确定要抓包的主机和抓包的数据类型

1.打开sniffer,点击“capture”(捕获)-“Define Filter”(规定过滤)-“Address”(地址)-“Address”中选择“IP”-在“station1”中填写虚拟机winxp-1的IP地址-“station2”中填写win2003-1的IP地址,

2.单击“Advance”(高级)-“IP”-“TCP”-勾选“Telnet”-“确定”

4.在winxp-1上抓包,

1.注意先启动抓包程序,再使用telnet访问。点击

开始抓包,

2.在winxp-1上“开始”-“运行”-输入“cmd”进入仿真DOS界面

执行:telnetห้องสมุดไป่ตู้192.168.0.10,

输入用户名和密码,远程登入虚拟机,

2.关闭防火墙

右键单击屏幕右下角网络图标-“更改windows防火墙设置”-“关闭”-“确定”

3.特别提示:最好为administrator用户设置密码

右键单击“我的电脑”-“管理”-“本地用户和组”-右键单击“administrator”用户-选择“设置密码”,设置密码为123,点击“确定”

指导手册-SnifferPro 数据包捕获与协议分析

网络分析工具Sniffer Pro一、训练目标1、了解常用网络分析工具2、会使用网络分析工具Sniffer Pro二、实训环境要求利用VMware软件虚拟出一台计算机(称为“虚拟机”或“虚拟系统”),与物理机组成一个最小的网络实验环境,作为网络攻击的目标计算机,物理机作为实施网络攻击的主机。

建议安装方式:在XP系统中,安装虚拟的windows2003/2000 Server系统三、实训内容任务1:网络分析工具Sniffer Pro的使用Sniffer Pro是一种很好的网络分析程序,允许管理员逐个数据包查看通过网络的实际数据,从而了解网络的实际运行情况。

它具有以下特点:1. 可以解码至少450种协议。

除了IP、IPX和其它一些“标准”协议外,Sniffer Pro还可以解码分析很多由厂商自己开发或者使用的专门协议,比如思科VLAN中继协议(ISL)。

2. 支持主要的局域网(LAN)、城域网(WAN)等网络技术(包括高速与超高速以太网、令牌环、802.11b无线网、SONET传递的数据包、T-1、帧延迟和ATM)。

3. 提供在位和字节水平上过滤数据包的能力。

4. 提供对网络问题的高级分析和诊断,并推荐应该采取的正确措施。

5. Switch Expert可以提供从各种网络交换机查询统计结果的功能。

6. 网络流量生成器能够以千兆的速度运行。

7. 可以离线捕获数据,如捕获帧。

因为帧通常都是用8位的分界数组来校准,所以SnifferPro只能以字节为单位捕获数据。

但过滤器在位或者字节水平都可以定义。

需要注意的是,使用Sniffer捕获数据时,由于网络中传输的数据量特别大,如果安装Sniffer的计算机内存太小,会导致系统交换到磁盘,从而使性能下降。

如果系统没有足够的物理内存来执行捕获功能,就很容易造成Sniffer系统死机或者崩溃。

因此,网络中捕获的流量越多,Sniffer系统就应该运行得更快、功能更强。

实验四snifferpro数据包捕获与协议分析

实验四SnifferPro数据包捕获与协议分析一. 实验目的1.了解Sniffer的工作原理。

2.掌握SnifferPro工具软件的基本使用方法。

3.掌握在交换以太网环境下侦测、记录、分析数据包的方法。

二、实验原理数据在网络上是以很小的被称为“帧”或“包”的协议数据单元(PDU)方式传输的。

以数据链路层的“帧”为例,“帧”由多个部分组成,不同的部分对应不同的信息以实现相应的功能,例如,以太网帧的前12个字节存放的是源MAC地址和目的MAC地址,这些数据告诉网络该帧的来源和去处,其余部分存放实际用户数据、高层协议的报头如TCP/IP的报头或IPX报头等等。

帧的类型与格式根据通信双方的数据链路层所使用的协议来确定,由网络驱动程序按照一定规则生成,然后通过网络接口卡发送到网络中,通过网络传送到它们的目的主机。

目的主机按照同样的通信协议执行相应的接收过程。

接收端机器的网络接口卡一旦捕获到这些帧,会告诉操作系统有新的帧到达,然后对其进行校验及存储等处理。

在正常情况下,网络接口卡读入一帧并进行检查,如果帧中携带的目的MAC地址和自己的物理地址一致或者是广播地址,网络接口卡通过产生一个硬件中断引起操作系统注意,然后将帧中所包含的数据传送给系统进一步处理,否则就将这个帧丢弃。

如果网络中某个网络接口卡被设置成“混杂”状态,网络中的数据帧无论是广播数据帧还是发向某一指定地址的数据帧,该网络接口卡将接收所有在网络中传输的帧,这就形成了监听。

如果某一台主机被设置成这种监听(Snfffing)模式,它就成了一个Sniffer。

一般来说,以太网和无线网被监听的可能性比较高,因为它们是一个广播型的网络,当然无线网弥散在空中的无线电信号能更轻易地截获。

三、实验内容及要求要求:本实验在虚拟机中安装SnifferPro4.7版本,要求虚拟机开启FTP、Web、Telnet等服务,即虚拟机充当服务器,物理机充当工作站。

物理机通过Ping命令、FTP访问及网页访问等操作实验网络数据帧的传递。

sniffer使用指南.

1

提纲

Sniffier 介绍及原理 网络监控的几种模式

抓包

分析 过滤 发包

2

Sniffer 介绍及原理

1.介绍: 捕获在网络中传输的数据信息就称为sniffing (窃听、嗅探),而sniffer就是其中的一个很 好用的工具。sniffer是用于高级分组检错的工 具。它可提供分组获取和译码的功能,它可以 提供图形以确切的指出在你的网络中哪里正出 现严重的业务拥塞。另外,我们也可以利用 sniffer去熟悉和掌握我们学习过的协议。

10

抓包

2 抓本地网卡上所有的数据包

11

分析

12

过滤

在默认情况下,sniffer将捕获其接入碰撞域中 流经的所有数据包,但在某些场景下,网络流 量很大,并不是所有的报文都是我们感兴趣的。 我们只想研究我们感兴趣的报文。这个时候我 们就要过滤报文。

13

过滤

过滤报文根据应用的目的不同分为三种情况: 在网络监视中,我们只想监视我们感兴趣的流量;

3

Sniffier 传送数据的,也就是说,可以让所有的物

理信号都经过我们的机器。但是正常情况下,我们的网卡只能接

受发给自己的单播、所属的组播及广播。但是网卡可以置于一种 模式叫混杂模式(promiscuous),在这种模式下工作的网卡能 够接收到一切通过它的数据,而不管实际上数据的目的地址是不 是他。这实际上就是我们SNIFF工作的基本原理:让网卡接收一 切他所能接收的数据。

我们只是想显示和研究其中的一部分。

14

过滤

定义过滤又有两种方式 定义过滤地址表或者协议表 定义过滤模板(功能强大,推荐使用)

15

过滤

定义过滤列表

实验八--网络性能监测分析工具Sniffer捕获高层协议数据包并分析

实验八-网络性能监测分析工具Sniffer捕获高层协议数据包并分析实验目的: 使用Sniffer抓取ftp的数据报分析FTP的三次“握手”的过程。

分析FTP客户端和服务器端通信过程实验环境: Windows环境下常用的协议分析工具: sniffer 搭建Serv-U FTP Server, 在计算机上建立FTP服务器VMware虚拟机, 用虚拟机进行登录FTP。

实验内容和步骤:1. 建立网络环境。

用Serv-U FTP Server在计算机上建立一台FTP服务器, 设置IP地址为: 192.168.0.10。

在Serv-U FTP Server中已设定用户xyz, 密码123123。

(也可以自行设定其他帐号)2. 在此计算机上安装了sniffer。

3.启动该机器上的虚拟机作为一台FTP客户端, 设置IP地址为: 192.168.0.12。

4. 使用ping命令看是否连通。

记录结果。

5. 使用虚拟机登录FTP服务器。

6. 运行sniffer嗅探器, 并在虚拟机的“运行”中输入ftp://192.168.0.10, 点确定后出现如下图的登录窗口:在登录窗口中输入:用户名(xyz), 密码(123123)使用sniffer抓包, 再在sniffer软件界面点击“stop and display”, 选择“Decode”选项, 完成FTP命令操作过程数据包的捕获。

8.在sniffer嗅探器软件上点击Objects可看到下图, 再点击“DECODE(反解码)。

记录FTP三次握手信息, 写出判断这三个数据包的依据(如syn及ack)。

记录端口信息等内容。

9.找出数据包中包含FTPUSER命令的数据包, 记录显示的用户名。

10.捕获用户发送PASS命令的数据包, 记录显示的密码。

11. 找出FTP服务器端与客户端端口20进行三次握手打开数据传输。

记录数据信息。

用Sniffer命令抓包分析操作说明_Jimmy

FortiGate 用Sniffer 命令命令抓包分析说明文档抓包分析说明文档说明说明::本文档针对FortiGate 产品的后台抓包命令使用进行说明,相关详细命令参照相关手册。

在使用后台抓包分析命令时,建议大家使用如SecureCRT 这样的远程管理工具,通过telnet 或者ssh 的方式登陆到网关,由于UTM 本身不支持将抓包的结果保存在设备自身的存储空间,因此需要借助SecureCRT 这样远程管理工具接收文件。

1.基本命令命令: diagnose sniffer packet.# diag sniffer packet <interface> <'filter'> <verbose> <count>2.参数说明2.1 interface<interface> 指定实际的接口名称,可以是真实的物理接口名称,也可以是VLAN 的逻辑接口名称,当使用“any ”关键字时,表示抓全部接口的数据包。

例:#diag sniffer packet port1 //表示抓物理接口为port1的所有数据包#diag sniffer packet any //表示抓所有接口的所有数据包#diag sniffer packet port1-v10 //当在物理接口建立一个VLAN 子接口,其逻辑接口名为port1-v10,此时表示抓port1-v10接口的所有数据包,此处一定注意一个问题,由于抓包命令中的空格使用来区分参数字段的,但是在逻辑接口创建时,接口名称支持空格,考虑到今后抓包分析的方便,建议在创建逻辑接口时不要带有空格。

2.2 verbose<verbose> 指控制抓取数据包的内容1: print header of packets, //只抓取IP的原地址、源端口、目的地址、目的端口和数据包的Sequence numbers 为系统缺省设置2: print header and data from ip of packets, //抓取IP数据包的详细信息,包括IP数据的payload。

(完整word版)Sniffer 网络抓包

MySniffer抓包程序一、开发思路在windows操作系统下,要想捕获网络上的数据包,必须要对网卡进行控制,因为本机的数据报从网络上来到本机是通过网卡然后再保存到本地缓冲区上的,所以要抓获网包就必须调用网卡驱动中的对外函数.因此,通过调用网卡驱动函数,将网卡设置为杂乱模式状态,使得网卡不能阻塞、过滤或控制其他应用程序数据报的收发,以达到抓取数据包的目的.开发环境:系统:Windows XP;IDE:MyEclipse6.0。

1;工具包: winpcap;Jpcap;开发语言:java二、开发流程1、MySniffer功能本程序基本功能:包括对ipv6数据包的抓取,分析.扩展功能:提供友好的可视化界面和操作。

2、MySniffer层次结构MySniffer抓包程序分为三大部分:访问网络底层部分、数据包分析部分、可视化界面部分。

因此,层次结构大概为下图所示:图一、MySniffer抓包程序层次结构图从MySniffer抓包程序层次结构图可知,程序各部分的主要功能包括:●可视化界面部分:提供友好界面显示,抓包操作(网卡选择、开始抓包、停止抓包)及显示数据包分析结果。

●数据包分析部分:负责分析数据包及保存抓取到的数据包.●访问网络底层部分:提供底层服务,检测网卡设备及抓取网络中的原始数据包.3、MySniffer操作流程MySniffer操作流程具体为:初始化界面—〉检测网卡—〉调用网卡抓包—〉对抓到的数据包即时统计、分析->停止抓包—〉显示数据包内容。

如下图所示:图二、MySniffer抓包程序操作流程图4、MySniffer具体实现MySniffer抓包程序包括4个类,分别是IPV6Main(主函数)、IPV6Frame(界面)、IPV6Packet(数据包信息)、IPV6Captor(抓包)。

IPV6Frame提供界面显示,有以下方法:startButton()//开始按钮触发方法,调用doCapture()。

Sniffer实验指导书

使用Sniffer 工具进行TCP/IP分析实验过程与步骤任务一安装Sniffer Pro1. Sniffer技术简介Sniffer(嗅探器)就是利用计算机的网络接口截获目的地为其他计算机的数据报文的一种技术。

该技术被广泛应用于网络维护和管理方面,它接收着来自网络的各种信息,通过对这些数据的分析,网络管理员可以深入了解网络当前的运行状况,以便找出所关心的网络中潜在的问题。

在正常情况下,网络接口卡读入一帧并进行检查,如果帧中携带的目的地址(这里的目的地址是指物理地址而非IP地址,该地址是网络设备的唯一性标志)和自己的物理地址一致或者是广播地址(就是被设定为一次性发送到网络所有主机的特殊地址,当目标地址为该地址时,所有的网络接口卡都会接收该帧),网络接口卡通过产生一个硬件中断引起操作系统注意,然后将帧中所包含的数据传送给系统进一步处理,否则就将这个帧丢弃。

如果网络中某个网络接口卡设置成“混杂”状态,网络接口卡会如何处理收到的帧呢?实际的情况是该网络接口卡将接收所有在网络中传输的帧,无论该帧是广播的还是发向某一指定地址的,这就形成了监听。

如果某一台主机被设置成这种监听模式,它就成了一个Sniffer。

鉴于Sniffer的工作原理,如果一个数据帧没有发送到你的网络接口卡上,那么你将无法监听到该帧。

所以Sniffer所能监听到的信息仅限于在同一物理网络内传送的数据,在使用了交换(路由)设备的网络中,由于其数据是根据目的地址进行分发的,单个的网络接口卡将无法监听到所有正在传输的信息。

2. 双击安装的可执行程序,开始运行安装程序。

3. 安装过程中,要填写一些注册信息,可以简要的填写,注意软件的序列号要填写正确。

图1-1 填写注册信息图1-2 填写注册信息4. 安装块结束时,会让你选择接入Internet的方式,可以根据实际情况选取。

图1-3 选择接入Internet的方式图1-4 完成安装5. 安装成功后,重新启动机器。

sniffer pro数据包分析

、实验目的:1、理解协议分析仪的工作原理;2、学会使用Sniffer Pro捕获数据包;3、学会分析协议数据包。

二、实验设备硬件:PC机二台和交换机一台。

软件:作服务器的PC需安装Windows 2000 Server,另一台PC作客户机,可为Windows 2000/XP,并安装Sniffer Pro 4.7.5。

拓朴结构图:三、任务描述作为公司网络管理员需要熟悉网络协议,熟练使用协议分析仪。

使用协议分析仪,宏观上,可以进行统计以确定网络性能。

微观上,可以从数据包分析中了解协议的实现情况,是否存在网络攻击行为等,为制定安全策略及进行安全审计提供直接的依据。

四、实验内容和要求1、使用Sniffer Pro捕获数据包;2、定义过滤条件;3、分析数据包协议;4、截获HTTP网页内容(如手机号码)5、截获FTP客户名和密码。

五、实验步骤:1、设置IP地址:为了避免各组的IP地址发生冲突,各组将本组机的IP地址设为192.168.X.N,X为组号,N由组长指定,组内机要不相同。

服务器的IP地址: Sniffer Pro机的IP:2、新建文件夹和文件新建文件夹“D:\MyFTP”和文本文件:“test.txt”。

test.txt中的内容为:Hello, everybody! Miss you!3、新建本地用户:右击“我的电脑”—>“管理”—>“计算机管理” —>“用户”,新建用户FTPuser,密码为ftpXXXX,XXXX为班号+组号,如一班三组为:0103。

4、创建一个FTP站点:a)单击“开始”—》“程序”—》“管理工具”—》“Internet信息服务”,打开“Internet信息服务”管理工具。

b)右键单击“默认FTP站点”,选择“属性”,进入“默认FTP站点属性”设置界面。

c)修改主目录:在“本地路径”输入自己站点所在的文件夹“D:\MyFtp”。

d)设置客户对文件的操作类型(见上图),允许的操作有“读取”、“写入“和“日志”。

SnifferPro数据包捕获与协议分析

四、实验总结

1)体会Sniffer的危险性; 2)学习使用Cain & Abel 4.9软件,并与 SnifferPro4.7进行比较

Sniffer Pro数据包捕获与协议分析

一、实验目的

(1)了解Sniffer的工作原理。 (2)掌握SnifferPro工具软件的基本使用 方法。 (3)掌握在非交换以太网环境下侦测、记 录、分析数据包的方法。

二、实验设备与器具

本实验在虚拟机中安装SnifferPro4.7版本, 要求虚拟机开启FTP、HTTP等服务。 物理机通过Ping命令、FTP访问及网页访 问等操作实验网络数据帧的传递。

三、实训内容和要求

(5)监测分析网络中传输的HTTP数据 1)在服务器的Web目录下放置一网页文件。 2)定义过滤规则:点击菜单“Capture”“Define Filter”,在对话框中点“Advanced”选项卡,在该项下 选择“IP”→“TCP”→“HTTP”。设置完成后点击菜单中 “Capture”→“Start'’开始记录监测数据。 3)从工作站用浏览器访问服务器上的网页文件。 4)观察监测到的结果:点击菜单中“Capture”→“Stop and display”,将进入记录结果的窗口,点击下方各选 项卡可观察各项记录。点击“File”→Save”保存记录。 5)记录监测到的HTTP传输记录:点击记录窗口下方的 解码“Decode”选项,进入解码窗口,分析记录,找到 工作站向服务器发出的网页请求命令并记录有关信息。

三、实训内容和要求

(6)监测分析网络中传输的FTP数据 1)启用服务器的Serv-U软件,在FTP服务目录下放置一个文本文件。 2)定义过滤规则:点击菜单“Capture”→“Define Filter”,在 “Summary”选项卡下点击“Reset"按钮将过滤规则恢复到初始状 态,然后在“Advanced”选项卡下选择“IP”→“TCP”→“FTP”。设 置完成后点击菜单“Capture”→“Start”开始记录监测数据。 3)从工作站用FTP下载服务器上的文本文件。 4)观察监测到的结果:点击菜单“Capture”→“Stop and display”,进入记录结果的窗口,点击下方各选项卡观察各项记录并 保存记录。 5)记录监测到的FTP传输记录:点击记录窗口下方的解码 “Decode”选项,进入解码窗口,分析记录,找到工作站向服务器 发出的FTP命令并记录。

sniffer抓包

抓Telnet密码本例从192.168.113.208 这台机器telnet到192.168.113.50,用Sniff Pro 抓到用户名和密码。

步骤1:设置规则如图12所示,选择Capture菜单中的Defind Filter,出现图13界面,选择图13中的ADDress项,在station1和2中分别填写两台机器的IP地址,如图14所示选择Advanced选项,选择选IP/TCP/Telnet ,将 Packet Size设置为Equal 55, Packet Type 设置为 Normal.。

图12图13图14步骤2:抓包按F10键出现图15界面,开始抓包步骤3:运行telnet命令本例使telnet到一台开有telnet服务的Linux机器上。

telnet 192.168.113.50login: testPassword:步骤4:察看结果图16中箭头所指的望远镜图标变红时,表示已捕捉到数据,点击该图标出现图17界面,选择箭头所指的Decode选项即可看到捕捉到的所有包。

可以清楚地看出用户名为test密码为123456。

解释telnet的数据包大小=DLC(14字节)+IP(20字节)+TCP(20字节)+数据(一个字节)=55字节抓FTP密码运行FTP命令FTP到一台开有FTP服务的Linux机器上D:\>ftp 192.168.113.50Connected to 192.168.113.50. 220test1 FTP server (Version wu-2.6.1(1) Wed Aug 9 05:54:50 EDT 2000) ready.User (192.168.113.50:(none)): test331 Password required for test.Password:口令的数据包长度为70字节,其中协议头长度为:14+20+20=54,与telnet的头长度相同。

sniffer包分析

网络与信息安全技术报告实验一 sniffer【实验目的】熟练的掌握sniffer软件;【实验要求】(1)学会安装sniffer,并正确配置;(2)学会抓包;(3)熟悉的理解和分析包的内容【实验包分析】分析的包为:上面的包解析为:此包由数据链路层包里面封装一个IP数据包和一个TCP包构成,且数据包的填充字长是6个字节,以太网类型是0800,表示为IPV4协议.其中:1、数据链路层头部分析:此DLC头部显示出此包在下午14:46:30抓获,并且包的大小是60个字节。

目的计算机的MAC地址是1FA60B,源计算机的MAC地址是6D9CE5。

数据报的类型是IP数据报。

2、此包中包含的IP数据包的数据分析如下:由上得:计算机连接此网络的IP协议版本是IPV4,数据报的头部固定字长是20个字节;服务类型值是00,我们看到Type of service下面一直到总长度部分都是0,每个二进制数位的意义都不同,取决于最初的设定, 例如,正常延迟设定为0,说明没有设定为低延迟,如果是低延迟,设定值应该为1。

数据的总长度(Total length)是40 字节,为Internet文件头和数据的长度之和,除去20字节的首部长度,它的数据长度是20字节.Identification :该数值是文件头的标示符部分,即此头文件的标示符为23657,当数据包被划分成几段传送时,接收数据的主机可以用这个数值来重新组装数据。

Flags(标记):数据包的“标记”功能,1。

=don’t fragment说明它是没有被分片的,下面标记0说明这个数据包是最后一个数据包,不可分片!Fragment offset(分段差距):上图表示分段差距是0字节,分段差距用来说明某个区段数据包的那个部分。

Time to live(生存时间):表示TTL值的大小,由上可以得知这个数据包可以保存64S或者经过64个路由器;Protocol(协议):显示协议值,代表传输层协议,文件头的写一部分只说明要使用的下一个上层协议是什么,这里是TCP;Header checksum(校验和):这里显示了校验和(只在这个头文件中使用)的值,并且已经做了标记,表明这个数值是正确的;Source address(源地址):显示了数据的来源地址,此处的数据来源IP 地址是222.18.75.60;Destination address(目的地址):显示了数据访问的目的地址,此处的目的地址是118.215.189.1913、TCP数据包:Source port(源计算机开放端口):说明此包的源计算机开放端口是2953;Destination port(本地计算机的访问端口): 本地计算机的访问端口是80;并且使用的HTTP协议访问网络;Sequence number(序列码):表示当前访问数据的数据序号是818207329;Next expected Seq number(下一访问数据序列码):下一个访问的数据序列号是818207329;Acknowledgment number(确认码): 32位,如果设置了ACK控制位,这个值表示一个准备接收的包的序列码,只有ACK标志为1时,确认号字段才有效。

sniffer抓包分析讲解

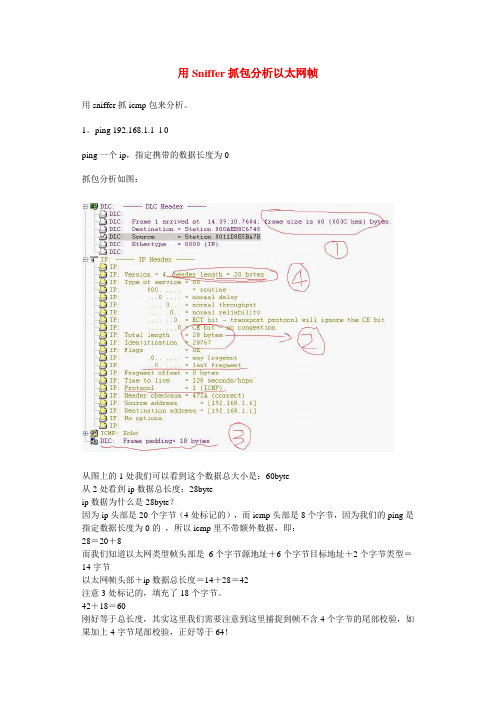

用Sniffer抓包分析以太网帧用sniffer抓icmp包来分析。

1。

ping 192.168.1.1 -l 0ping一个ip,指定携带的数据长度为0抓包分析如图:从图上的1处我们可以看到这个数据总大小是:60byte从2处看到ip数据总长度:28byteip数据为什么是28byte?因为ip头部是20个字节(4处标记的),而icmp头部是8个字节,因为我们的ping是指定数据长度为0的,所以icmp里不带额外数据,即:28=20+8而我们知道以太网类型帧头部是6个字节源地址+6个字节目标地址+2个字节类型=14字节以太网帧头部+ip数据总长度=14+28=42注意3处标记的,填充了18个字节。

42+18=60刚好等于总长度,其实这里我们需要注意到这里捕捉到帧不含4个字节的尾部校验,如果加上4字节尾部校验,正好等于64!64恰好是以太类型帧最小大小。

在图中我们还可以看到这个帧没有分割,flags=0x,因为不需要分割。

再分析一个ping 192.168.1.1 -l 64数据大小106byte106-14(以太类型帧头部)=92刚好等于ip部分的显示大小92-20(ip)-8(icmp头)=64刚好等于我们指定的64字节ping 包以太网帧实际承载数据部分最大为1500,这里面还包含其他协议的报头,所以实际承载数据肯定小于1500,如果ping 192.168.1.1 -l 1500,那么数据必要会被分割,但计算方法还是一样的,只是需要特别注意,后续帧无需包含第一个帧所包含的icmp报头。

所以第一个帧的大小会是1500(实际数据部分大小,含ip和icmp报头)+14(以太类型帧头部)=1514,在第一个帧里实际携带了多少数据的是1500-20(IP 报头)-8(icmp 报头)=1472,剩余28bytes数据会在后续帧中后续帧大小:14(以太类型头)+20(ip头)+28(实际数据)=62注意上面的计算我们都不计算尾部4字节校验的。

Sniffer 工具使用手册

ATOS实验平台Sniffer工具

使用手册

说明

本文档用于描述ATOS实验平台中Sniffer工具的使用说明。

阅读本文档之前,需先阅读《快速入门手册》。

Sniffer工具

Sniffer工具用于抓取ATOS实验平台中无线节点发送的数据,方便编程与开发人员调试与测试。

设置Sniffer节点

打开Cygwin开发环境,将基站板与射频模块连接。

运行命令,进入Sniffer节点代码目录:

cd /opt/atos/apps/Atosenet/ANTSnifferV2/Stack2430/SnifferApp/

运行命令,编译并烧录Sniffer节点:

make antc3 install

使用Sniffer软件

若安装AtosDevKit时选择了【Sniffer监听工具】,则可以使用Sniffer监听工具进行ATOS网络数据的监听,程序可以在【开始菜单】中找到,运行界面如图。

使用PacketSniffer抓包和分析(z-stack协议)

使⽤PacketSniffer抓包和分析(z-stack协议)以下内容仅是⾃⼰学习总结,可能会有错误,有发现问题的欢迎指正(图⽚可以⾃⼰放⼤,还是⽐较清晰的)。

1、协调器上电,其他设备均不上电,抓包如下:通过观察可以发现,协调器建⽴⽹络成功后,会以15秒为周期告知⾃⼰的⽹络连接状态,2、关闭协调器,路由器上电,抓包如下:路由器会不断的发送Beacon request来请求⽹络信息。

3、为了抓完整的包,先将协调器上电,然后再将路由器上电,抓完整组⽹包如下:从头开始看,1)⾸先协调器建⽴好⽹络,并且以15S的间隔⼴播⾃⼰的⽹络连接状态NWK Link Status2)路由器连续发了3个Beacon request,协调器分别回应了3次,3)然后路由器将⾃⼰的MAC地址信息加⼊,发送了Association request,即请求连接,协调器回复⼀个ACK信号4)路由器将⾃⼰的MAC地址信息加⼊(0x00124B000AF859CD),发送了Data request,协调器再回复⼀个ACK信号5)协调器根据Data request,给路由分配⼀个short addr(0x4D13)发送给路由器(0x0000)。

路由器收到后给予⼀个ACK回应6)接着路由器和协调器分别⼴播⼀个APS CLUSTER ID = 0x0013的数据信息7)组⽹已经全部完成,这时候路由器和协调器分别会以15秒的间隔不断的⼴播⾃⼰的⽹路状态,8) 此时,⽤户可以发送⾃⼰的数据,我这⾥发送数据是截图的最后⼀帧(上⾯截图没有截完全,下⾯是上⾯最后⼀帧截图的补充),可以观看,MAC payload即MAC层接收到的数据,它左右的信息是物理层PHY头部解析后的表现形式,MAC payload⼜解析成了NWK头部和NWK payload(MAC payload黄⾊区域右边),同样NWK payload⼜分解成了APS头部和APS payload(NWK payload黄⾊区域右边),观察这些数据,发现不正是我们在⽤户程序⾥⾯⾃⼰定义的端点号,簇ID,和数据内容吗,这些数据我们将在⾃⼰的程序中解析并且处理我这⾥的端点号是0x0B,簇ID是0x0002,prifile ID 是0x0F05,数据内容是EA EB 4D 13 D9 5B F8 0A 00 4B 12 00(EA EB是头部,4D 13是路由器的短地址,D9 5B F8 0A 00 4B 12 00是路由器的长地址;仅测试使⽤,所以数据格式叫简单,没有数据长度,数据校验等信息)9)以上过程就完成了路由器,协调器组⽹,并且数据传送的整个过程。

Sniffer抓包分数据包分析手册

xxi

该数据包有以下特征: 1. 在 IP 的内容中,源地址(source address)为交换机(NAS)的 IP 地址,目的地址(destination address)为 SAM 服务器的 IP 地址。 UDP 的内容中,源端口(source port)为 1812,目的端口(destination port)为 1812。 3. Radius 的内容中,code 的值标识为 1 Radius 的内容中,Identifier 的值为 2,说明该数据包为二次请求包。 具备以上特征的数据包认定为交换机(NAS)向 SAM 服务器发起的二次接入请求包(RADIUS Access-request)。 四.SAM 服务器向交换机(NAS)发送的接入允许包(RADIUS access-accept) 数据包如图:

sniffer 抓包分析

Tcp协议的数据包GET / HTTP/1.1(“GET”表示我们所使用的HTTP动作,其他可能的还有“POST”等,GET的消息没有消息体,而POST消息是有消息体的,消息体的内容就是要POST的数据,HTTP1.1表示使用的是HTTP1.1协议)Accept: */* (什么都接收)Accept-Language: zh-cn (接受的语言形式)Accept-Encoding: gzip, deflate (代表本地可以接收压缩格式的数据)User-Agent: Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1; CIBA; .NET CLR3.0.04506.648; .NET CLR 3.5.21022; .NET CLR 2.0.50727) (本机信息)Host: 210.43.0.10 (请求的主机IP地址)Connection: Keep-Alive (表示使用Keep-Alive方式,即数据传递完并不立即关闭连接) Cookie: ASPSESSIONIDACSSDCBR=APMJMJMAIGOGBOAPIBPMDGGL (cookie信息,用于记录用户在该网站的浏览足迹)HTTP/1.1 200 OK (“HTTP/1.1”表示所使用的协议,后面的“200 OK”是HTTP返回代码,200就表示操作成功,还有其他常见的如404表示对象未找到,500表示服务器错误,403表示不能浏览目录等)Date: Sun, 05 Jun 2011 06:00:24 GMT (处理此请求的时间)Server: Microsoft-IIS/6.0 (主机服务器版本)X-Powered-By: (的一个附加提示,没什么实际用处)Content-Length: 22876 (表示消息体的长度,从空行以后的内容算起,以字节为单位,浏览器接收到它所指定的字节数的内容以后就会认为这个消息已经被完整接收了)Content-Type: text/html (浏览器会根据它来决定如何处理消息体里面的内容,例如这里是text/html,那么浏览器就会启用HTML解析器来处理它,如果是image/jpeg,那么就会使用JPEG的解码器来处理)Cache-control: private (当指定cache-control的值为private、no-cache、must-revalidate,那么打开新窗口访问时都会重新访问服务器)(以下为所得网页数据,由于太多省略中间body部分)<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN""/TR/xhtml1/DTD/xhtml1-transitional.dtd"><html xmlns="/1999/xhtml"><head><meta http-equiv="Content-Type" content="text/html; charset=gb2312" /><title>..............Henan University of Science and Technology</title><metacontent="HAUST,............,........,......,....,..................,................,. .................,................,....................,....................,........, ........,..........," name="Keywords"/><meta content="............................................" name="Description"/><meta http-equiv="X-UA-Compatible" content="IE=EmulateIE7" /><link href="/2010/images/style.css(样式)" rel="stylesheet" type="text/css"></head><body></body></html>ftp协议的数据包TCP 192.168.2.153 192.168.2.154 2975 21 ftp 13 240 字节806 字节2011/6/5 13:58:59:468 2011/6/5 13:58:59:843noop200 NOOP command successful.CWD /250 CWD command successful.TYPE A200 Type set to A.PASV227 Entering Passive Mode (192,168,2,154,8,133).LIST125 Data connection already open; Transfer starting.226 Transfer complete.TCP 192.168.2.153 192.168.2.154 2986 2181 5 219 字节678 字节2011/6/5 13:58:59:468 2011/6/5 13:58:59:46812-19-09 03:36PM <DIR> Adobe PDF06-05-11 01:51PM 57309 ha_smartsniff1.71_lewen.rar12-24-08 01:22PM <DIR> My Music12-24-08 01:21PM <DIR> My PicturesUdp协议数据包UDP 192.168.2.153 210.43.0.8 50502 53 domain 2 257 字节372 字节2011/6/5 14:02:32:468 2011/6/5 14:02:32:46800000000 12 E3 01 00 00 01 00 00 00 00 00 00 03 77 77 77 ........ .....www 00000010 05 62 61 69 64 75 03 63 6F 6D 00 00 01 00 01 .baidu.c om.....(向目的网站发送请求)00000000 12 E3 81 80 00 01 00 03 00 04 00 04 03 77 77 77 ........ .....www 00000010 05 62 61 69 64 75 03 63 6F 6D 00 00 01 00 01 C0 .baidu.c om...... 00000020 0C 00 05 00 01 00 00 00 00 00 0F 03 77 77 77 01 ........ ....www. 00000030 61 06 73 68 69 66 65 6E C0 16 C0 2B 00 01 00 01 a.shifen ...+.... 00000040 00 00 02 53 00 04 3D 87 A9 69 C0 2B 00 01 00 01 ...S..=. .i.+.... 00000050 00 00 02 53 00 04 3D 87 A9 7D C0 2F 00 02 00 01 ...S..=. .}./.... 00000060 00 00 2D 55 00 06 03 6E 73 36 C0 2F C0 2F 00 02 ..-U...n s6././.. 00000070 00 01 00 00 2D 55 00 06 03 6E 73 32 C0 2F C0 2F ....-U.. .ns2././ 00000080 00 02 00 01 00 00 2D 55 00 06 03 6E 73 34 C0 2F ......-U ...ns4./ 00000090 C0 2F 00 02 00 01 00 00 2D 55 00 06 03 6E 73 35 ./...... -U...ns5 000000A0 C0 2F C0 78 00 01 00 01 00 00 00 A6 00 04 7B 7D ./.x.... ......{} 000000B0 71 42 C0 8A 00 01 00 01 00 00 00 6A 00 04 7B 7D qB...... ...j..{} 000000C0 71 43 C0 9C 00 01 00 01 00 00 00 51 00 04 DC B5 qC...... ...Q.... 000000D0 03 B2 C0 66 00 01 00 01 00 00 00 C7 00 04 DC B5 ...f.... ........ 000000E0 04 B2 ..。

Siniffer抓包分析实验指导

Siniffer软件的使用题目下载网络数据包捕获工具(如Ethereal,Sniffer,Iris等),安装,运行,进行数据捕获。

找出TCP数据包。

进行如下操作:1)分析某个TCP数据包各字段的值并解释;2)找出建立连接时的TCP数据包进行分析;3)找出TCP数据包,解释TCP的确认机制;4)找出TCP数据包,解释TCP的流量控制和拥塞控制机制。

以Iris为例,具体实验步骤如下:1.组建对等网,2.在两台计算机上分别安装siniffer软件,指定服务器和客户机,3.在服务器上安装FTP服务器软件,4.在客户机上运行FTP程序,从服务器上下载一个文件到客户机,5.利用Iris捕获数据包,按要求分析TCP各字段的值。

1 组建对等网这个环节省略,因为实验室中都已经建好了。

但要自己要决定哪一台作为服务器,哪一台作为客户器,现在分别记为server和client。

2 在两台计算机上分别安装siniffer,简单使用注:这里只讲解在一台计算机(server)上安装网络数据包捕获工具s iniffer。

2.1 sniffer的大概工作原理Sniffer程序是一种利用以太网的特性把网络适配卡(NIC,一般为以太同卡)置为杂乱模式状态的工具,一旦网络卡设置为这种模式,它就能接收传输在网络上的每一个信息包。

Sniffer是利用计算机的网络接口截获目的地为其他计算机的数据报文的一种工具。

2.2 siniffer安装过程(1)安装过程提醒sniffer软件的安装还是比较简单的,我们只需要按照常规安装方法进行即可。

需要说明的是: 在选择sniffer pro的安装目录时,默认安装目录即可,我们可以通过旁边的Browse按钮修改路径,不过为了更好的使用还是建议各位用默认路径进行安装。

在注册用户时,注册信息随便填写即可,不过EMAIL一定要符合规范,需要带“@”。

在随后出现的“Sniffer Pro Uesr Registration”对话框中,大家注意有一行"Sniffer Serial Number"需要大家填入注册码(SR4 24-255RR-255OO-255RR,这个只能保证现在还可以,以后可能就失效,如失效各位使用者可尝试上网搜索新的可用的)(2)开始安装截图(这些资料来自51CTO技术“子旭”个人博客)在安装开始时通常会提醒你,系统要重启才能继续安装,这是正常的过程。

FortiGate 用Sniffer 命令抓包分析说明文档-FGT、系统管理、培训

FortiGate 用Sniffer 命令抓包分析说明文档更多:说明:本文档针对FortiGate 产品的后台抓包命令使用进行说明,相关详细命令参照相关手册。

在使用后台抓包分析命令时,建议大家使用如SecureCRT 这样的远程管理工具,通过telnet 或者ssh 的方式登陆到网关,由于UTM 本身不支持将抓包的结果保存在设备自身的存储空间,因此需要借助SecureCRT 这样远程管理工具接收文件。

1.基本命令命令: diagnose sniffer packet.# diag sniffer packet <interface> <'filter'> <verbose> <count>2.参数说明2.1 interface<interface> 指定实际的接口名称,可以是真实的物理接口名称,也可以是VLAN 的逻辑接口名称,当使用“any”关键字时,表示抓全部接口的数据包。

例:#diag sniffer packet port1 //表示抓物理接口为port1 的所有数据包#diag sniffer packet any //表示抓所有接口的所有数据包#diag sniffer packet port1-v10 //当在物理接口建立一个VLAN 子接口,其逻辑接口名为port1-v10,此时表示抓port1-v10 接口的所有数据包,此处一定注意一个问题,由于抓包命令中的空格使用来区分参数字段的,但是在逻辑接口创建时,接口名称支持空格,考虑到今后抓包分析的方便,建议在创建逻辑接口时不要带有空格。

2.2 verbose<verbose> 指控制抓取数据包的内容1: print header of packets, //只抓取IP的原地址、源端口、目的地址、目的端口和数据包的Sequence numbers 为系统缺省设置2: print header and data from ip of packets, //抓取IP数据包的详细信息,包括IP数据的payload。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Sniffer抓包分数据包分析手册前言现在大家在一线解决故障过程中,经常会利用sniffer软件来分析网络中的数据包,从而为故障的解决及相关的部门(如研发)提供更有说服力的数据。

应该来说,sniffer的包文对于解决问题确实起到了很大的作用,但很多时候有些人所提供的sniffer数据包什么数据都抓,很混,要花很大的力气才能对看明白该数据包,另外,很多时候没有给出相应的抓包的网络拓扑图,数据包中的源端口、目的端口、IP地址等方面的说明,这样不利于相关人员的分析和定位。

为此,我做个这方面的case,供大家参考,望大家能够提供更有价值的数据给相关的人员。

认证客户端与NAS 设备(交换机)报文交互一、捕获数据包拓扑图:1、 捕获认证客户端电脑(192.168.0.241/24)与S2126G 交换机交互的报文;2、 捕获S2126G 交换机与SAMII 服务器(192.168.0.232)交互的报文;三、所捕获得到的sniffer 报文的文件命名:请尽可能采用一目了然的文件名,即从文件名即 可以大概知道该sniffer 的报文的内容;同时,对于每个sniffer 文件,请用一个readme.txt 简短地说明,这样便于相关的人员能够更好地知道sniffer 报文的内容; 四、交换机的配置: show runBuilding configuration... Current configuration : 633 bytes version 1.0 hostname Switchradius-server host 192.168.0.232 aaa authentication dot1xaaa accounting server 192.168.0.232aaa accountingenable secret level 1 5 %2,1u_;C34-8U0<D4'.tj9=GQ+/7R:>Henable secret level 15 5 %2-aeh`@34'dfimL4t{bcknAQ7zyglowinterface fastEthernet 0/16dot1x port-control autointerface vlan 1no shutdownip address 192.168.0.249 255.255.255.0radius-server key startip default-gateway 192.168.0.254五、开始捕获认证客户端电脑与S2126G交换机交互报文时,sniffer程序的设置准备:由于我们只关心认证客户端电脑与S2126G交换机之间的报文,因此我们需要将其他电脑或交换机所发的广播等报文过过滤掉,而交换机与认证客户端之间报文的交互,都是通过二层的MAC地址来进行的,因此我们要设置sniffer程序的捕获条件,即定义“定义捕获数据过滤板”,设置过程如下:在主菜单,选择Capture(捕获),选中Define filter(定义过滤器)。

在Define Filter (定义过滤器) 中的Address(地址)的Address(地址类型)选择Hardware;Mode(模式)选择Include(包含);在Station1(位置1) 输入认证客户端电脑的网卡MAC地址:0040-050c-0ac4,Station 2(位置2) 输入交换机的MAC地址00d0-f8ef-99dc,选择捕获双向数据流;然后有在Station1 (位置1)输入认证客户端电脑的网卡MAC地址:0040-050c-0ac4,在Station 2(位置2)输入组播地址:0180-C200-0003(注:此组播地址为我们客户端私有组播地址),选择捕捉双向数据流。

然后选择Capture(选择过滤器)中的Select Filter 中的Default,具体的操作如图所示:六、单击sniffer软件左上角的“开始”按键,开始捕获数据:七、运行客户端软件,开始认证;八、停止捕获,则选择“捕获-Æ停止并显示”:九、保存捕获所得到的数据包文件,SNIFFER主菜单FILE选项的选择SAVE AS,选择一个保存位置,输入保存的文件名称,保存文件,此处,所采用的文件名为:pc_nas(注:在取文件名时,请尽可能采用一目了然的文件名,这样便于分析)1、首先分析客户端软件发起认证时的802.1X EAPOL-START数据包报文说明:A、 一般来说,由客户端发起一个带有组播地址为0180-C200-0003的EAPOL-START 数据帧。

B、 在数据包中,整个EAPOL数据包封装在普通802.3以太网帧中。

首先是一个普通以太网相关的源MAC地址和目的MAC地址,其中目的MAC地址是802.1X协议申请了一个组播地址0180-C200-0003。

后面是802.1X协议包头内容:(1)802.1X协议版本:0000 0001;(2)802.1X 报文类型:0000 0001 表示是一个EAPOL-START 报文;(3)802.1X报文长度为0,表示是PACKET BODY FIELD 没有实际内容,全部采用零来填充。

(4)在802.1X报文中,版本字段长度是一个字节,指明现今EAPOL的版本号,一般来说填充的是:0000 00001。

(4)包类型字段(Packet Type):其中长度为一个字节,表示的正在传输包的类型,主要有以下几种数据类型:1、EAP-PACKET:0000 0000 表示的是一个EAP数据包。

2、EAPOL-START:0000 0001表示的是一个EAPOL-START帧。

3、EAPOL-LOGOFF:0000 0010表示的是一个EAPOL-LOGFF 帧。

4、EAPOL-KEY:0000 0010 表示的一个EAPOL-KEY 帧。

2、NAS设备发送一个对EAPOL-START响应EAP请求数据帧(请求相关信息)说明:1)802.1X Version =1 表示当前的802.1X协议版本是1。

2)802.1X Packet Type = 0 表示的是802.1X, PACKET DATA的内容是:一个EAP 数据包。

3)EAP:Code=1 表示是一个请求数据包。

4)EAP Identifier=1 EAP标识是1。

5)EAP Data 后面跟随的是数据内容。

3、客户端Suppliant发送对前一个EAP请求数据帧进行响应,采用EAP数据帧的方式发送客户端的请求信息(用户名)。

说明:1、802.1X Packet Type =0 表示一个EAP数据包2、EAP:Code= 2 表示一个EAP响应数据包3、EAP:Message = “hhh ” 表示请求的用户名是hhh。

4、NAS发起一个对客户端的EAP-MD5挑战信息数据包。

解释:其中在EAP DATA 里面:1)EAP Type = 4 表示的是MD5_challenge type ,表示请求相关的MD5挑战认证的相关信息。

5、客户端对MD5_challenge挑战信息进行响应,发送一个响应数据包。

6、NAS发送一个成功的消息给认证客户端,并且把相关NAS数据逻辑端口给打开。

说明:EAP Code = 3 表示成功认证的数据包。

7、断开客户端的连接时,客户端发送一个EAPOL-LOGOFF报文给NAS8、NAS发送一个失败响应数据包对客户端发送一个EAPOL-LOGOFF报文响应。

说明:EAP Code=4 表示失败认证的消息。

NAS到SAMII报文交互步骤一:定义Sniffer捕获过滤表在Sniffer的菜单中选择捕获项(Capture)中的定义过滤表(define fliter),如图:在地址卡(Address)中进行定义,具体规则如下:在地址类型(address)项中选择:IP如图所示:在模式(Mode)中选择:包含(Include) 如图所示在工作站(Station)选择:Station1设置为NAS的IP地址,Statio2设置为Radius服务器IP地址如图所示:如图所示:步骤二:捕获端口的选择:对NAS的上联端口进行双向的数据流进行捕获(如图所示),上连端口为连接上层交换机的端口,此口为非受控口,一般选择交换机的第一个端口或最后一个端口。

将此口镜像到交换机的其他端口上,然后利用装有Sniffer软件的PC进行数据捕获。

步骤三:典型的交换机与SAM服务器认证交互的数据包分析:交换机与SAM服务器进行认证交互分为以下四个阶段:如图所示,将有四种类型的数据包:数据包如图:该数据包由以下特征:1.在IP的内容中,源地址(source address)为交换机(NAS) 的IP地址,目的地址(destination address)为SAM服务器的IP地址。

在UDP的内容中,源端口(source port)为1812,目的端口(destination port)为1812。

在Radius的内容中,code的值标识为1,含义为接入请求。

在Radius的内容中,Identifier的值为1,含义为第一次接入请求。

具备以上特征的数据包认定为交换机(NAS)向SAM服务器发起的接入请求包(RADIUS Access-request)。

二.SAM服务器向交换机(NAS)发送的接入询问数据包(RADIUS access-challenge)数据包如图:该数据包由以下特征:1.在IP的内容中,源地址(source address)为SAM服务器的的IP地址,目的地址(destination address)为的交换机(NAS)IP地址。

UDP的内容中,源端口(source port)为1812,目的端口(destination port)为1812。

Radius的内容中,code的值标识为11,含义为由SAM服务器向交换机发出的接入询问。

Radius的内容中,Identifier的值为1,表示这个包是SAM服务器向交换机的第一个接入请求包作出的响应。

具备以上特征的数据包认定为SAM服务器向交换机(NAS)发送的接入询问数据包(RADIUS access-challenge)。

三.交换机(NAS)向SAM服务器发起的第二次接入请求(RADIUS Access-request)数据包如图:该数据包有以下特征:1. 在IP的内容中,源地址(source address)为交换机(NAS) 的IP地址,目的地址(destination address)为SAM服务器的IP地址。

UDP的内容中,源端口(source port)为1812,目的端口(destination port)为1812。