网络攻击常用命令综述

网络安全命令

网络安全命令网络安全是指保护网络系统及其用户不受到未经授权的访问、破坏、修改、泄露等威胁的综合性技术和管理措施。

随着网络的普及和应用的广泛,网络安全问题也日益突出,网络安全命令是保证网络安全的关键手段之一。

下面将介绍几个常用的网络安全命令。

1. ping命令:Ping命令用于测试与目标主机之间的连接状态。

通过向目标主机发送ICMP Echo请求包,并等待其回应,来判断网络的连通性。

常用的命令格式为:ping IP地址。

通过ping命令,可以定位网络故障所在,并及时采取措施修复。

2. netstat命令:Netstat命令用于显示网络连接、路由表和网络接口的统计信息。

通过输入netstat命令,可以查看当前网络连接的状态,包括本机的IP地址、端口号、连接状态等信息。

此外,netstat命令还可以显示网络接口的信息,如带宽使用情况、传输速率等,有助于及时发现网络异常情况。

3. ifconfig命令:Ifconfig命令用于配置和显示网络接口的状态。

通过输入ifconfig命令,可以查看网络接口的配置信息,如IP地址、子网掩码、MAC地址等。

此外,ifconfig命令还可以用于配置网络接口的参数,如设置IP地址、子网掩码、网关等,从而对网络进行管理和维护。

4. iptables命令:Iptables命令用于设置和管理Linux系统的防火墙规则。

通过对输入、输出、转发数据包进行过滤和管理,可以防止未经授权的访问和攻击。

常用的命令格式为:iptables -A INPUT -p 协议 -s 源IP地址 -j 动作。

通过配置iptables规则,可以有效地防止网络攻击,保障网络安全。

5. passwd命令:Passwd命令用于修改用户的登录密码。

通过输入passwd命令,并按照提示输入当前密码和新密码,可以对用户密码进行修改。

建议定期修改密码,并使用复杂的密码组合,包括大小写字母、数字和特殊字符,以增加密码的安全性,防止密码被破解。

网络攻防中的常用命令和工具

第三阶段实验要求

卸载对方系统中的远程控制程序。 各自对相关文件(如cmd.exe)的访问权 限进行修改,使得上述获得Shell的方法 失效。 再次试探侵入对方系统。 恢复计算机环境(卸载远程控制程序, 删除相关账号.....)。

课后思考题

有哪些方法可以防止受到本实验中提到 的类似攻击?

已知某台Windows操作系统的计算机管理员用户名 (csadmin)和密码(testadmin)。请使用如下方法入侵 该计算机(获得Shell,在对方计算机中安装远程控制 程序进行屏幕控制)。

仅使用Windows的自带命令和远程控制程序。 仅使用PsTools中的相关工具和远程控制程序。

获得对方每个盘的详细目录结构,并使用tftp传到本地。 从传回本地的详细目录结构中找到文件security.dat所在 位置,并传回到本地。

提 升 权限

进 行 破 坏

建 立 后 门

毁 灭 证 据

瘫 痪 目 标

网络攻击的大致步骤和思路

资料收集:寻找目标网络及主机的IP地址与名称,搜集尽可能多 的详细信息。 基本扫描:辨别目标网络或主机所开放和提供的服务,以及操作 系统版本等。 弱点刺探:根据目标提供的服务寻找安全突破点。如服务软件漏 洞、操作系统漏洞,甚至是病毒留下来的后门等。 取得初步权限:利用相关漏洞或获得的用户名和口令取得进入系 统的初步权限。 提升权限:如果之前获得的权限不够,则在已有权限基础上,继 续通过其他方法提升权限。 进行破坏:根据入侵目的对目标进行相关操作,或者继续对网络 内其他目标进行渗透和攻击。 建立后门:完成相关任务后,安装木马、后门或者克隆账号等, 以便以后继续对其进行控制。 毁灭证据:为了避免被发现和追踪,清除或者伪造相关入侵日志 和其他入侵痕迹。

网络安全命令

网络安全命令1. 网络攻击检测命令:使用命令行工具nmap进行网络扫描,以检测与查找潜在的网络安全漏洞。

例如,使用以下命令扫描一个IP地址范围内的主机:```shellnmap -sS 192.168.0.1-100```2. 防火墙配置命令:使用iptables命令在Linux系统上配置防火墙规则,以保护网络免受未经授权的访问。

例如,使用以下命令允许特定端口的网络流量通过:```shelliptables -A INPUT -p tcp --dport 80 -j ACCEPTiptables -A INPUT -p tcp --dport 22 -j ACCEPTiptables -A INPUT -j DROP```3. 密码策略设置命令:使用passwd命令为用户设置更强大的密码策略,以增加密码的复杂性,从而提高账户的安全性。

例如,使用以下命令设置最小密码长度为8个字符:```shellpasswd --minlen=8```4. 安全日志审计命令:使用auditctl命令在Linux系统上启用安全审计功能,以记录系统的安全事件并提供审计日志。

例如,使用以下命令启用对用户的登录和注销事件进行审计:```shellauditctl -w /var/log/wtmp -p wa```5. 密钥管理命令:使用ssh-keygen命令生成密钥对,并使用ssh-copy-id命令将公钥分发到各个远程主机,以实现更安全的远程登录。

例如,使用以下命令生成RSA密钥对并将公钥复制到远程主机:```shellssh-keygen -t rsassh-copy-id -i ~/.ssh/id_rsa.pub user@remote_host```6. 漏洞扫描命令:使用OpenVAS或Nessus等漏洞扫描工具对网络设备及应用程序进行扫描,以发现潜在的安全漏洞。

例如,使用以下命令运行OpenVAS漏洞扫描:```shellopenvas-startopenvas-scan target_ip```7. 网络流量分析命令:使用Wireshark或tcpdump等网络协议分析工具捕获和分析网络流量,以便检测和识别潜在的威胁。

番外篇二黑客攻击常用命令

无参数:当在 界面中, 无参数:当在DOS界面中,键入不带参数的 界面中 命令后按“ “net user”命令后按“Enter”键将查看电 命令后按 键将查看电 脑上的用户账号列表。 脑上的用户账号列表。 username:在输入“net user”命令后,再 命令后, :在输入“ 命令后 输入具体的用户账号名称, 输入具体的用户账号名称,如 “administrator”,可查看该用户账号的相 , 关信息。其中用户账号名最多可以有20个字 关信息。其中用户账号名最多可以有 个字 符。

-l length:发送包含由 :发送包含由length指定数据量的 指定数据量的 ECHO数据包。默认为“32 字节”,最大 数据包。 数据包 默认为“ 字节” 值是“ 字节” 值是“65500字节”。 字节 -f:在数据包中发送“不要分段”标志 数据 :在数据包中发送“不要分段”标志,数据 包就不会被路由上的网关分段。 包就不会被路由上的网关分段。通常所发送 的数据包都会通过路由分段再发送给对方, 的数据包都会通过路由分段再发送给对方, 加上此参数以后路由就不会再分段处理。 加上此参数以后路由就不会再分段处理。 -i ttl:将“生存时间”字段设置为 指定的 生存时间”字段设置为ttl指定的 : 指定ttl值在对方的系统里停留的时间 值在对方的系统里停留的时间, 值。指定 值在对方的系统里停留的时间, 同时检查网络运转情况。 同时检查网络运转情况。

net use是连接电脑或断开电脑与共享资源 是连接电脑或断开电脑与共享资源 的连接,或显示电脑连接信息命令。 的连接,或显示电脑连接信息命令。 net use命令的格式:net use <驱动器盘符 命令的格式: 命令的格式 驱动器盘符 地址\sharename。 〉:\\IP地址 地址 。 输入不带参数的“ 命令, 输入不带参数的“net use”命令,即可显示 命令 当前网络的连接状况。 当前网络的连接状况。

计算机网络常用网络命令详解

计算机网络常用网络命令详解一、ping命令ping命令用于测试本地主机和远程主机之间的连接。

它会发送一个数据包到远程主机,并等待远程主机返回一个响应。

通过观察响应时间和丢包率,可以评估网络连接的质量。

命令格式:ping 目标主机地址二、tracert命令tracert命令用于跟踪数据包从本地主机到目标主机的经过的路径。

它会显示数据包经过的每个路由器的IP地址和响应时间,帮助排除网络故障和优化网络性能。

命令格式:tracert 目标主机地址三、ipconfig/ifconfig命令ipconfig/ifconfig命令用于查看当前网络接口的配置信息,包括IP 地址、子网掩码、默认网关、DNS服务器等。

它可以帮助用户了解当前主机的网络环境,并设置和修改网络参数。

命令格式:ipconfig/ifconfig示例:ipconfig (Windows) ifconfig (Linux/Mac)四、nslookup命令nslookup命令用于查询域名系统(DNS)服务器,获取域名对应的IP 地址。

它可以检查域名解析是否正常,也可以查询MX记录、NS记录等。

命令格式:nslookup 域名五、netstat命令netstat命令用于显示当前网络连接状态和统计信息。

它可以查看本地主机的开放端口、连接状态、进程ID等详细信息,帮助用户检测网络攻击和解决网络问题。

命令格式:netstat -a示例:netstat -a六、telnet命令telnet命令用于通过远程主机的Telnet服务进行远程登录。

它可以建立一个虚拟终端,以文本形式和远程主机进行交互,执行远程命令和管理远程主机。

命令格式:telnet 远程主机地址示例:telnet 192.168.0.1七、ftp命令命令格式:ftp 远程主机地址八、wget命令命令格式:wget 文件URL九、ssh命令ssh命令用于通过SSH协议进行远程登录和执行命令。

它提供了更安全的远程访问方式,支持加密和身份验证。

网络常用命令行使用

网络常用命令行使用网络常用命令行是指在计算机网络中,通过命令行方式来管理和配置网络设备的一系列操作指令。

在网络配置、故障排查、网络监测等方面,命令行是管理员必备的技能之一、本文将介绍一些常用的网络命令行指令,包括Ping、Tracert、Ipconfig、Netstat、Nslookup、Telnet等。

1. PingPing是网络管理中最基本的工具之一,用于测试主机之间的网络连通性。

Ping命令发送一个网络控制报文,等待目标主机的回复,以此来判断两台主机之间是否能够正常通信。

常用的命令行格式为:ping <目标IP或域名>。

2. TracertTracert用于追踪数据包在网络中的路径,以便排查网络故障。

Tracert命令会发送一系列的ICMP Echo Request数据包,通过观察它们在网络节点上的转发路径和延迟时间,可以帮助确定问题出现的具体位置。

常用的命令行格式为:tracert <目标IP或域名>。

3. IpconfigIpconfig是用于显示和管理网络配置信息的命令行工具。

通过Ipconfig命令,可以查看本机的IP地址、子网掩码、默认网关等网络配置信息,还可以通过ipconfig /renew命令来刷新IP地址。

常见的命令行格式为:ipconfig。

4. NetstatNetstat用于显示当前网络连接状态和统计信息。

通过Netstat命令,可以查看本机的网络连接情况,包括TCP连接、UDP连接、监听端口以及网络接口的统计信息等。

常见的命令行格式为:netstat [-a] [-n] [-o] [-b]。

5. NslookupNslookup是一种用于查询域名解析信息的命令行工具。

通过Nslookup命令,可以查找域名对应的IP地址、反向解析IP地址对应的域名,还可以查询域名服务器的详细信息等。

常见的命令行格式为:nslookup <域名>。

黑客常用命令大全

接下来就要介绍具体命令的使用方法了。

dir 跟DOS命令一样,用于查看服务器的文件,直接敲上dir回车,就可以看到此ftp服务器上的文件。

下面我们举个例子来说明一下具体用法。

这里time=2表示从发出数据包到接受到返回数据包所用的时间是2秒,从这里可以判断网络连接速度的大小 。从TTL的返回值可以初步判断被ping主机的操作系统,之所以说“初步判断”是因为这个值是可以修改的。这里TTL=32表示操作系统可能是win98。

三,netstat

这是一个用来查看网络状态的命令,操作简便功能强大。

-a 查看本地机器的所有开放端口,可以有效发现和预防木马,可以知道机器所开的服务等信息,如图4。

这里可以看出本地机器开放有FTP服务、Telnet服务、邮件服务、WEB服务等。用法:netstat -a IP。

建立了IPC$连接后,呵呵,就可以上传文件了:copy nc.exe \192.168.0.7admin$,表示把本地目录下的nc.exe传到远程主机,结合后面要介绍到的其他DOS命令就可以实现入侵了。

net start

使用它来启动远程主机上的服务。当你和远程主机建立连接后,如果发现它的什么服务没有启动,而你又想利用此服务怎么办?就使用这个命令来启动吧。用法:net start servername,如图9,成功启动了telnet服务。

然后在提示符下键入open IP回车,这时就出现了登陆窗口,让你输入合法的用户名和密码,这里输入任何密码都是不显示的。

当输入用户名和密码都正确后就成功建立了telnet连接,这时候你就在远程主机上具有了和此用户一样的权限,利用DOS命令就可以实现你想干的事情了。这里我使用的超级管理员权限登陆的。

信息安全中常见的攻击及防范(网络攻击技术与防火墙)

综述信息安全中常见的攻击及防范——网络攻击技术与防火墙摘要随着时代的发展,Internet日益普及,网络已经成为信息资源的海洋,给人们带来了极大的方便。

但由于Internet是一个开放的,无控制机构的网络,经常会受到计算机病毒、黑客的侵袭。

它可使计算机和计算机网络数据和文件丢失,系统瘫痪。

因此,计算机网络系统安全问题必须放在首位。

作为保护局域子网的一种有效手段,防火墙技术备受睐。

本文主要介绍了网络攻击技术的现状,还介绍了常见的网络攻击技术的分类,然后主要阐述常见的网络防火墙技术,防火墙的优缺点。

计算机网络技术的在飞速发展中,尤其是互联网的应用变得越来越广泛,在带来了前所未有的海量信息的同时,网络的开放性和自由性也产生了私有信息和数据被破坏或侵犯的可能性,网络信息的安全性变得日益重要,只有熟悉了各种对信息安全的威胁,熟悉各种保护信息安全的技术,我们才能`更好的保护计算机和信息的安全。

关键字:计算机网络;网络攻击;信息安全;防火墙技术一、关于网络攻击技术的现状目前,随着计算机网络技术的飞速发展和网络设备、计算机价格大幅降低,以及人们对资源共享的要求日益强烈.计算机网络的普及程度已得到大幅度的提高,而国际互联网的推又使得全世界各种各样的计算机网络联结为一个互相关联的整体,这大大提高了资源的共享程度。

然而,资源的共享与网络上的安全是相互矛盾的,资源的共享程度越高,网络的安全问题越突出。

随着互联网络的普及,网络攻击已成为网络管理者的心病。

很多网络虽然没有与INTERNET互联,但由于计算机数量众多,且与其它单位的网络且联,冈而遭受攻击的可能性大大提高。

二、常见的网络攻击技术的分类2.1口令攻击口令攻击是最简单最直接的攻击技术。

口令攻击是指攻击者视图获得其他人口令而采用的攻击技术,攻击者攻击目标时常常把破译用户的口令作为攻击的开始。

只要攻击者能猜测或者确定用户的口令,他就能获得机器或者网络的访问权,并能访问到用户能访问到的任何资源。

常见的攻击方式详解

常见的攻击方式详解DOS/DDOS攻击Dos攻击是拒绝服务攻击,是指故意攻击网络协议的缺陷或者直接通过野蛮的手段残忍地手段耗尽被攻击对象的资源,目的就是让目标计算机或者网络无法提供正常的服务或者资源访问,使目标计算机停止甚至崩溃。

这并不包括入侵目标计算机服务器或目标计算机。

DDos是分布式拒绝服务,借助客户机/服务器技术,将多个计算机联合在一起来攻击目标计算机,从而成倍的提高拒绝服务的攻击威力。

死亡之Ping概念死亡之Ping是一种拒绝服务攻击,方法是由攻击者故意发送大于65535个字节的IP数据包给对方,发送的IP数据包由于受链路层的MTU控制,所以在传输的过程中会分片,但是在重组报文的总长度会超过65535个字节,这时就会出现服务器不能正常运行或者崩溃情况。

基本原理攻击者向目标计算机发送一个ICMP报文(ICMP报文是和IP数据包封装在一起的,ICMP 报头占8个字节【类型、代码、检验和、标识符、序列号】,ip报文头占20字节),发送ICMP echo request 报文的命令是ping,由于ip数据包最大长度是65535字节。

而ICMP报头位于数据包之后,并与IP数据包封装在一起,因此ICMP数据包最大尺寸不超过65515字节,可以向主机发送回送请求,这样在最后分段中,改变其正确的偏移量和段长度组合,使系统在接受到全部的分段并重组的报文时总长度超过65535字节,这时主句就会出现内存分配错误而导致TCP/IP堆栈崩溃,导致死机。

Teardrop攻击攻击者A向受害者B发送一些分片的IP报文,并且故意将13位偏移量设置为错误值,致使B在重组这些IP分片报文的时候,会使B系统发生崩溃。

1. 获取被攻击主机的IP地址或者主机号2. 发送自己封装的IP报文。

3. 设置偏移量和检验和。

SYN flood攻击概念SYN flood是利用TCP缺陷,发送大量的伪造的TCP连接请求,致使被攻击的主机瘫痪。

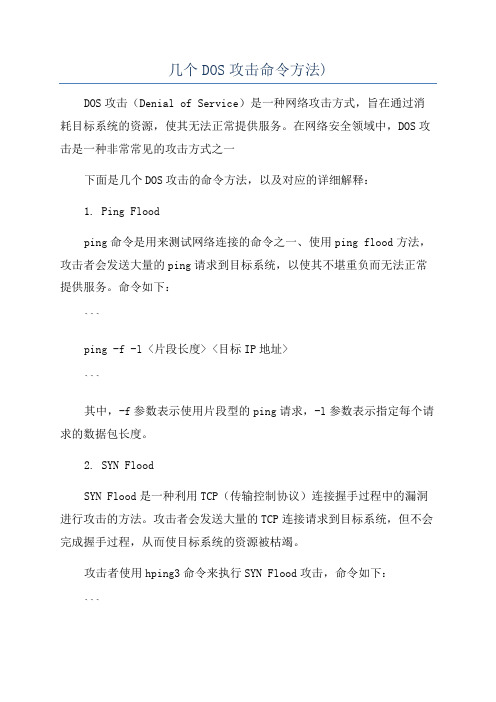

几个DOS攻击命令方法)

几个DOS攻击命令方法)DOS攻击(Denial of Service)是一种网络攻击方式,旨在通过消耗目标系统的资源,使其无法正常提供服务。

在网络安全领域中,DOS攻击是一种非常常见的攻击方式之一下面是几个DOS攻击的命令方法,以及对应的详细解释:1. Ping Floodping命令是用来测试网络连接的命令之一、使用ping flood方法,攻击者会发送大量的ping请求到目标系统,以使其不堪重负而无法正常提供服务。

命令如下:```ping -f -l <片段长度> <目标IP地址>```其中,-f参数表示使用片段型的ping请求,-l参数表示指定每个请求的数据包长度。

2. SYN FloodSYN Flood是一种利用TCP(传输控制协议)连接握手过程中的漏洞进行攻击的方法。

攻击者会发送大量的TCP连接请求到目标系统,但不会完成握手过程,从而使目标系统的资源被枯竭。

攻击者使用hping3命令来执行SYN Flood攻击,命令如下:```hping3 -c <连接数量> -d <目标端口> -S <目标IP地址>```其中,-c参数表示连接数量,-d参数表示目标端口,-S参数表示发送SYN包。

3. UDP FloodUDP Flood是一种利用用户数据报协议(UDP)的漏洞进行攻击的方法。

UDP是一种无连接的协议,攻击者会向目标系统发送大量的UDP请求,从而使其不堪重负。

攻击者使用hping3命令来执行UDP Flood攻击,命令如下:```hping3 -c <连接数量> -d <目标端口> --udp <目标IP地址>```其中,-c参数表示连接数量,-d参数表示目标端口,--udp参数表示发送UDP包。

4. ICMP FloodICMP Flood是一种利用Internet控制报文协议(ICMP)进行攻击的方法。

网络攻击命令大全

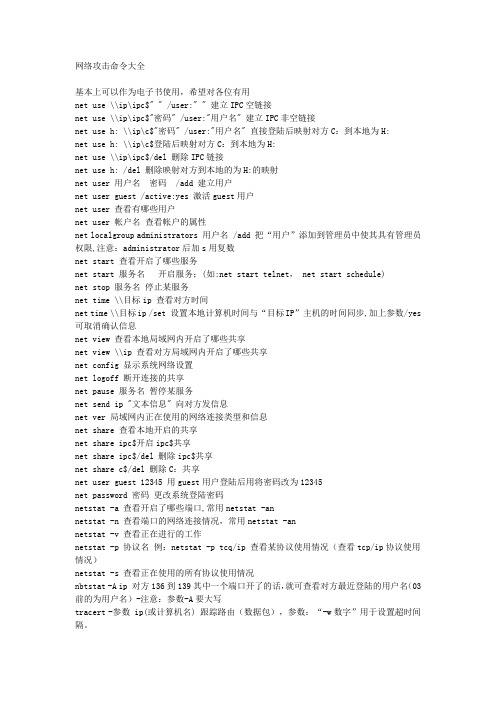

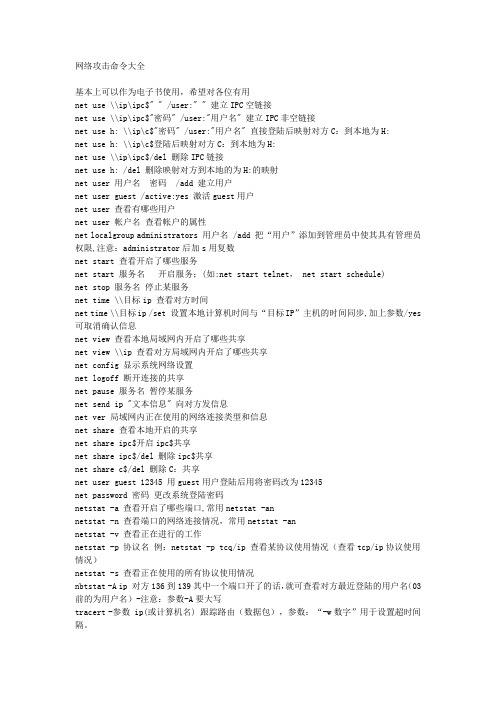

网络攻击命令大全基本上可以作为电子书使用,希望对各位有用net use \\ip\ipc$" " /user:" " 建立IPC空链接net use \\ip\ipc$"密码" /user:"用户名" 建立IPC非空链接net use h: \\ip\c$"密码" /user:"用户名" 直接登陆后映射对方C:到本地为H:net use h: \\ip\c$登陆后映射对方C:到本地为H:net use \\ip\ipc$/del 删除IPC链接net use h: /del 删除映射对方到本地的为H:的映射net user 用户名密码/add 建立用户net user guest /active:yes 激活guest用户net user 查看有哪些用户net user 帐户名查看帐户的属性net localgroup administrators 用户名 /add 把“用户”添加到管理员中使其具有管理员权限,注意:administrator后加s用复数net start 查看开启了哪些服务net start 服务名开启服务;(如:net start telnet, net start schedule)net stop 服务名停止某服务net time \\目标ip 查看对方时间net time \\目标ip /set 设置本地计算机时间与“目标IP”主机的时间同步,加上参数/yes 可取消确认信息net view 查看本地局域网内开启了哪些共享net view \\ip 查看对方局域网内开启了哪些共享net config 显示系统网络设置net logoff 断开连接的共享net pause 服务名暂停某服务net send ip "文本信息" 向对方发信息net ver 局域网内正在使用的网络连接类型和信息net share 查看本地开启的共享net share ipc$开启ipc$共享net share ipc$/del 删除ipc$共享net share c$/del 删除C:共享net user guest 12345 用guest用户登陆后用将密码改为12345net password 密码更改系统登陆密码netstat -a 查看开启了哪些端口,常用netstat -annetstat -n 查看端口的网络连接情况,常用netstat -annetstat -v 查看正在进行的工作netstat -p 协议名例:netstat -p tcq/ip 查看某协议使用情况(查看tcp/ip协议使用情况)netstat -s 查看正在使用的所有协议使用情况nbtstat -A ip 对方136到139其中一个端口开了的话,就可查看对方最近登陆的用户名(03前的为用户名)-注意:参数-A要大写tracert -参数 ip(或计算机名) 跟踪路由(数据包),参数:“-w数字”用于设置超时间隔。

黑客攻防常用命令详解

版权所有严禁复制本手册的全部或部分内容,并严禁分发此类副本345附录二黑客常用命令详解2.1.1 .NET命令应用NET命令是一种基于网络上的命令,并且是一个命令行命令。

NET命令可以管理网络环境、服务、用户、登陆等本地及远程信息,但是在Windows 9X下NET命令没有像在Windows NT下那么强大,没有扩展性。

1、Net use命令的原理与作用Net use命令将计算机与共享资源连接或断开,或者显示关于计算机连接的信息。

该命令还控制持久网络连接。

Net use命令及参数,在没有参数的情况下使用,则Net use检索网络连接列表,如图2.1.1-1所示:图2.1.1-1如果本地计算机与远程计算机没有进行IPC$连接,则显示上图,如果有,则如图2.1.1-2显示:图2.1.1-2Net use命令具体应用(1):用户名为administrator密码为1234与远程计算机192.168.0.15进行IPC$连接,如图2.1.1-3所示:图2.1.1-3(2):与远程计算机192.168.0.16建立空连接,如图2.1.1-4所示:图2.1.1-4(3):隐藏用户名的密码输入,与远程计算机建立连接,如下图所示:(4):将远程计算机的C盘映射到本地为H盘,如图2.1.1-5所示:图2.1.1-52、Net user命令的原理与作用Net user命令是添加或修改用户帐户或者显示用户帐户信息。

Net user命令及参数在没有参数的情况下使用,Net use将显示计算机上用户帐户列表,如图2.1.1-6所示:图2.1.1-6(1):username:指定要添加、删除、修改或查看的用户账户名,如图2.1.1-7:346版权所有严禁复制本手册的全部或部分内容,并严禁分发此类副本347 图2.1.1-7(2):password :为用户帐户指派或更改密码。

假如添加一个user 用户,密码是1234,如图2.1.1-8所示:(3):/add 和/delete :将用户帐户添加到用户帐户数据库,及从用户帐户数据库中删除用户帐户,如图2.1.1-9所示:图2.1.1-8 图2.1.1-9 (4):/active :{no|yes}:启用或禁止用户帐户。

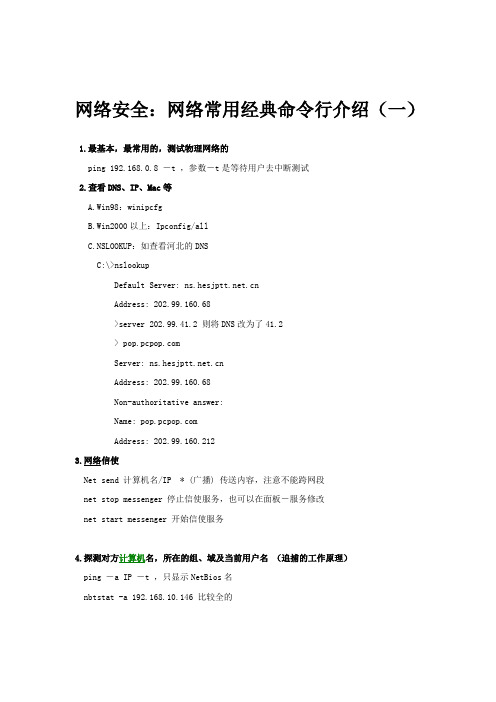

网络安全:网络常用经典命令行介绍

网络安全:网络常用经典命令行介绍(一)1.最基本,最常用的,测试物理网络的ping 192.168.0.8 -t ,参数-t是等待用户去中断测试2.查看DNS、IP、Mac等A.Win98:winipcfgB.Win2000以上:Ipconfig/allC.NSLOOKUP:如查看河北的DNSC:\>nslookupDefault Server: Address: 202.99.160.68>server 202.99.41.2 则将DNS改为了41.2> Server: Address: 202.99.160.68Non-authoritative answer:Name: Address: 202.99.160.2123.网络信使Net send 计算机名/IP * (广播) 传送内容,注意不能跨网段net stop messenger 停止信使服务,也可以在面板-服务修改net start messenger 开始信使服务4.探测对方计算机名,所在的组、域及当前用户名(追捕的工作原理)ping -a IP -t ,只显示NetBios名nbtstat -a 192.168.10.146 比较全的stat -a 显示出你的计算机当前所开放的所有端口netstat -s -e 比较详细的显示你的网络资料,包括TCP、UDP、ICMP 和 IP的统计等6.探测arp绑定(动态和静态)列表,显示所有连接了我的计算机,显示对方IP、MAC地址arp -aArp显示和修改“地址解析协议(ARP)”缓存中的项目。

ARP 缓存中包含一个或多个表,它们用于存储 IP 地址及其经过解析的以太网或令牌环物理地址。

计算机上安装的每一个以太网或令牌环网络适配器都有自己单独的表。

如果在没有参数的情况下使用,则 arp 命令将显示帮助信息。

语法:arp [-a [InetAddr] [-N IfaceAddr]] [-g [InetAddr] [-N IfaceAddr]] [-d InetAddr [IfaceAddr]] [-s InetAddr EtherAddr [IfaceAddr]]参数说明:-a [InetAddr] [-N IfaceAddr]显示所有接口的当前 ARP 缓存表。

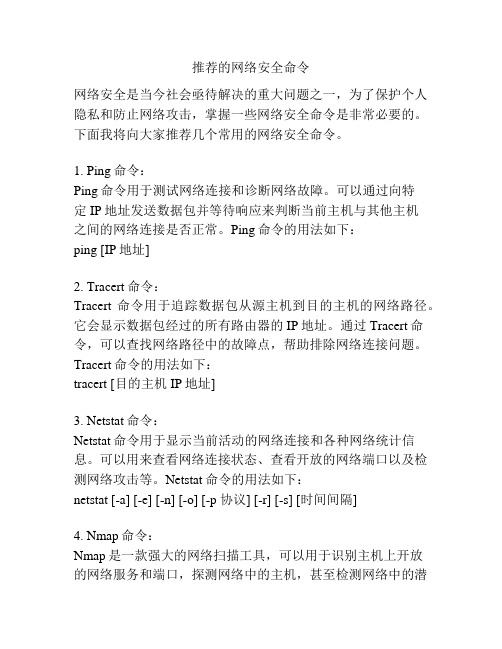

推荐的网络安全命令

推荐的网络安全命令网络安全是当今社会亟待解决的重大问题之一,为了保护个人隐私和防止网络攻击,掌握一些网络安全命令是非常必要的。

下面我将向大家推荐几个常用的网络安全命令。

1. Ping命令:Ping命令用于测试网络连接和诊断网络故障。

可以通过向特定IP地址发送数据包并等待响应来判断当前主机与其他主机之间的网络连接是否正常。

Ping命令的用法如下:ping [IP地址]2. Tracert命令:Tracert命令用于追踪数据包从源主机到目的主机的网络路径。

它会显示数据包经过的所有路由器的IP地址。

通过Tracert命令,可以查找网络路径中的故障点,帮助排除网络连接问题。

Tracert命令的用法如下:tracert [目的主机IP地址]3. Netstat命令:Netstat命令用于显示当前活动的网络连接和各种网络统计信息。

可以用来查看网络连接状态、查看开放的网络端口以及检测网络攻击等。

Netstat命令的用法如下:netstat [-a] [-e] [-n] [-o] [-p 协议] [-r] [-s] [时间间隔]4. Nmap命令:Nmap是一款强大的网络扫描工具,可以用于识别主机上开放的网络服务和端口,探测网络中的主机,甚至检测网络中的潜在安全漏洞。

Nmap命令的用法如下:nmap [目标主机IP地址]5. Wireshark命令:Wireshark是一款开源的网络封包分析工具,可以捕获网络数据包并显示详细的协议信息。

通过Wireshark命令,可以深入了解网络数据包的内容,分析网络流量,发现潜在的网络安全问题。

Wireshark命令的用法如下:wireshark [网络接口]6. Firewall命令:Firewall命令用于管理网络防火墙配置。

可以使用该命令添加、删除、禁用或启用防火墙规则,以便保护网络免受不良网络流量和攻击。

Firewall命令的用法如下:firewall-cmd [--add-rule=] [--zone=] [--permanent]以上就是我向大家推荐的几个网络安全命令,通过掌握这些命令,可以提高网络安全意识,及时发现和解决网络问题,保护个人隐私和网络安全。

第2章电子商务网站常见的攻击

3. 特洛伊木马程序的存在形式

(1) Win.ini:run=、load=项目中的程序名。 (2) System.ini:Shell=Explorer.exe项后的

网络监听的检测

➢ 1. 对于怀疑运行监听程序的机器,用正确的IP地址和 错误的物理地址Ping,运行监听程序的机器会有响应。 这是因为正常的机器不接收错误的物理地址,处理监 听状态的机器能接收,但如果他的IPstack不再次反向 检查的话,就会响应。

➢ 2.向网上发大量不存在的物理地址的包,由于监听程序 要分析和处理大量的数据包而占用很多的CPU资源, 这将导致性能下降。通过比较该机器前后的性能加以 判断。这种方法难度比较大。

➢1.打开Sinffer Pro进行监听状态

➢2.收发邮件

➢3.等邮件接收完毕后,回到Sinffer Pro, 点击按钮来停止监听并查看数据包

➢4. 查找USER

➢5. 查找结果

➢6.查找密码

实训三 DDos对电子商务网站的攻击

➢实训内容: ➢1.模拟使用DDos对电子商务网站的攻击

DDos对电子商务网站的攻击

这两个都是UNIX命令。通过这两个命令, 能搜集到目标计算机上的有关用户的消 息。

2. 端口扫描原理

扫描器通过选用远程TCP/IP不同的端口 的服务,并记录目标给予的回答,通过 这种方法,可以搜集到很多关于目标主 机的各种有用的信息(比如:是否能用匿 名登陆,是否有可写的FTP目录,是否能 用Telnet。

6. 特洛伊木马的入侵

1) 集成到程序中 2) 隐藏在配置文件中 3) 潜伏在Win.ini中 4) 伪装在普通文件中 5) 内置到注册表中 6) 在System.ini中藏身 7) 隐形于启动组中 8) 隐蔽在Winstart.bat中 9)捆绑在启动文件中 10)设置在超链接中

网络攻击命令大全

网络攻击命令大全基本上可以作为电子书使用,希望对各位有用net use \\ip\ipc$" " /user:" " 建立IPC空链接net use \\ip\ipc$"密码" /user:"用户名" 建立IPC非空链接net use h: \\ip\c$"密码" /user:"用户名" 直接登陆后映射对方C:到本地为H:net use h: \\ip\c$登陆后映射对方C:到本地为H:net use \\ip\ipc$/del 删除IPC链接net use h: /del 删除映射对方到本地的为H:的映射net user 用户名密码/add 建立用户net user guest /active:yes 激活guest用户net user 查看有哪些用户net user 帐户名查看帐户的属性net localgroup administrators 用户名 /add 把“用户”添加到管理员中使其具有管理员权限,注意:administrator后加s用复数net start 查看开启了哪些服务net start 服务名开启服务;(如:net start telnet, net start schedule)net stop 服务名停止某服务net time \\目标ip 查看对方时间net time \\目标ip /set 设置本地计算机时间与“目标IP”主机的时间同步,加上参数/yes 可取消确认信息net view 查看本地局域网内开启了哪些共享net view \\ip 查看对方局域网内开启了哪些共享net config 显示系统网络设置net logoff 断开连接的共享net pause 服务名暂停某服务net send ip "文本信息" 向对方发信息net ver 局域网内正在使用的网络连接类型和信息net share 查看本地开启的共享net share ipc$开启ipc$共享net share ipc$/del 删除ipc$共享net share c$/del 删除C:共享net user guest 12345 用guest用户登陆后用将密码改为12345net password 密码更改系统登陆密码netstat -a 查看开启了哪些端口,常用netstat -annetstat -n 查看端口的网络连接情况,常用netstat -annetstat -v 查看正在进行的工作netstat -p 协议名例:netstat -p tcq/ip 查看某协议使用情况(查看tcp/ip协议使用情况)netstat -s 查看正在使用的所有协议使用情况nbtstat -A ip 对方136到139其中一个端口开了的话,就可查看对方最近登陆的用户名(03前的为用户名)-注意:参数-A要大写tracert -参数 ip(或计算机名) 跟踪路由(数据包),参数:“-w数字”用于设置超时间隔。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

网络攻击常用命令综述工欲善其事,必先利其器”——当然不是让你再满世界去找新的黑客软件啦(其实我不反对使用这些软件,相反我很喜欢用它们,但是必须是在知其所以然的情况下使用,才有可能对自身的电脑水平有所帮助),要进行入侵工作的话,至少(我认为)得装上NT操作系统,以它作为入侵平台,因为NT本身对网络的支持可以说比WIN9X来得更强大得多……当然,如果想对UNIX系统动点小手术(网络中的UNIX可始终还是主流呀)而又没钱装UNIX的话,LINUX也极佳的选择(特别是现在国内至少有七八种中文LINUX版本——想当年要给REDHAT配上中文支持是何等麻烦……),至少你可以借此了解UNIX系统的基本操作以及文件存放位置、系统配置、编译器、各种动作之后的记录等等……然后还得再学点编程语言,至少C与UNIX下的SHELL编程得会一点,能看懂人家写的利用各种漏洞的程序,能对它进行修改,偶尔还能写几个小程序放到网上让大伙儿乐乐,这样玩起来才可能有成就感(其实我自己还不太行,但这多少是个目标)好了,废话少说,先讲讲一些MS系统里自带的相关网络程序的使用吧。

在MS的操作系统中,与网络安全较有关系的几个命令/程序是:ping\winipcfg\tracert\net\at\netstat,且待我慢慢道来:1. ping:这是TCP/IP协议中最有用的命令之一它给另一个系统发送一系列的数据包,该系统本身又发回一个响应,这条实用程序对查找远程主机很有用,它返回的结果表示是否能到达主机,宿主机发送一个返回数据包需要多长时间。

Usage: ping [-t] [-a] [-n count] [-l size] [-f] [-i TTL] [-v TOS][-r count] [-s count] [[-j host-list] | [-k host-list]][-w timeout] destination-listOptions:-t Ping the specifed host until interrupted.(除非人为中止,否则一直ping下去)-a Resolve addresses to hostnames.(把IP转为主机名)-n count Number of echo requests to send.(响应请求的数量)-l size Send buffer size.(封包的大小)-f Set Don't Fragment flag in packet.(信息包中无碎片)-i TTL Time To Live.(时间)-v TOS Type Of Service.(服务类型)-r count Record route for count hops.-s count Timestamp for count hops.-j host-list Loose source route along host-list.-k host-list Strict source route along host-list.(较严格的……唉,怎么译好……算了,放着吧)-w timeout Timeout in milliseconds to wait for eachreply.(timeout的时间)比如大家可能都知道的一个命令 # ping -f -s 65000 ***.***.***.***或者前阶段大家所谓ping死霉国佬时所用的命令(当然这样只会造成我方自己的网络阻塞)。

其实这个命令主要是用来看对方应答的速度,如果怎么ping 得到的结果都是request time out。

那恐怕你根本就不用你去找这台主机了,它不在你的射程之内。

2. winipcfg:这是用来看自己IP位址的小工具,win98自带,NT里则网络监视器里就能看到IP了,还有个小实用程序叫……好象是叫IPCONFIG吧,没怎么用,都快忘了……这种东东网上其实相当之多,但既然“自带”,又何须外求,何况网上下载的黑客的东东里有没有特洛伊犹未可知,再说了,如果你不是在自己的“爱姬”上运行,岂不是就没法干活?——哈,不好意思,跑题了,但——接着跑两句:可以把一些常用的、经典的工具上传到网上,当作一个备份,什么时候在网吧、某家公司要干活的话,直接下载就是一个完整无缺的工具包了。

这个东东相当简单,直接在DOS下键入命令就是了,没有什么参数。

3. tracert:是验证通往远程主机路径的实用程序用法: tracert [-d] [-h maximum_hops] [-j host-list] [-w timeout] target_name参数:-d Do not resolve addresses to hostnames.(不将IP转为主机名)-h maximum_hops Maximum number of hops to search for target.(最大跟踪数量)-j host-list Loose source route along host-list.-w timeout Wait timeout milliseconds for each reply.(time out 的时间)最简单的用法就是 tracert hostname 其中hostname是计算机名或你想跟踪其路径的计算机的IP地址。

TRACERT将返回数据包借以到达最终目的地的各种IP地址,你知道该怎么利用它吗?我略为解释一下吧:跟踪通往210.142.192.130的路由,最大30:第一行:*&^%&* 我就是从这里出去的(呵,真不想说^&^)第四行:是不是快要出国了呢?第九行:呀!这是日本鬼子的地盘……4. net:这可是个非常棒的东西,如果不会用的话,赶紧睁大眼睛噢这个命令的语法是: 可用的命令包括:NET ACCOUNTS NET HELP NET SHARENET COMPUTER NET HELPMSG NET STARTNET CONFIG NET LOCALGROUP NET STATISTICSNET CONFIG SERVER NET NAME NET STOPNET CONFIG WORKSTATION NET PAUSE NET TIMENET CONTINUE NET PRINT NET USENET FILE NET SEND NET USERNET GROUP NET SESSION NET VIEWNET HELP SERVICES 列出用户可以启动的网络服务。

NET HELP SYNTAX 解释如何阅读 NET HELP 语法行。

NET HELP command | MORE 用于逐屏显示帮助。

我可就不逐样解释了——这样会把我的手指累坏,就说说常用的两个命令吧 view这个命令的语法是:NET VIEW [\\computername | /DOMAIN[:domainname]]NET VIEW /NETWORK:NW [\\computername]NET VIEW 用于显示一个计算机上共享资源的列表。

当不带选项使用本命令时,它就会显示当前域或网络上的计算机上的列表。

\\computername 指用户希望浏览其共享资源的计算机。

/DOMAIN:domainname 指定用户希望浏览有效的计算机所在的域。

如果省略了域名,就会显示局域网络上的所有域。

/NETWORK:NW 显示 NetWare 网络上所有可用的服务器。

如果指定了一个计算机名,就会显示NetWare 网络中那个计算机上的可用资源。

至于举例嘛,比如你知道一个远程计算机***.***.**.***上有开资源共享,那么运行net view \\***.***.**.*** 就可以了 use这个命令的语法是:NET USE [devicename | *][\\computername\sharename[\volume] [password | *]][/USER:[domainname\]username][[/DELETE] | [/PERSISTENT:{YES | NO}]]NET USE [devicename | *] [password | *]] [/HOME]NET USE [/PERSISTENT:{YES | NO}]NET USE 用于将计算机与共享的资源相连接,或者切断计算机与共享资源的连接。

当不带选项使用本命令时,它会列出计算机的连接。

devicename 指定一个名字以便与资源相连接,或者指定要切断的设备。

有两种类型的设备名:磁盘驱动器 (D: 至 Z:) 和打印机 (LPT1: 至 LPT3:)。

输入一个星号来代替一个指定的设备名可以分配下一个可用设备名。

\\computername 指控制共享资源的计算机的名字。

如果计算机名中包含有空字符,就要将双反斜线 (\\) 和计算机名一起用引号 (" ")括起来。

计算机名可以有1 到15 个字符。

\sharename 指共享资源的网络名字。

\volume 指定一个服务器上的 NetWare 卷。

用户必须安装 Netware 的客户服务(Windows NT 工作站) 或者 Netware 的网关服务 (Windows NT 服务器) 并使之与NetWare 服务器相连。

password 指访问共享资源所需要的密码。

* 进行密码提示。

当在密码提示符下输入密码时,密码是不会显示的。

/USER 指定连接时的一个不同的用户名。

domainname 指定另外一个域。

如果缺省域,就会使用当前登录的域。

username 指定登录的用户名。

/HOME 将用户与他们的宿主目录相连。

/DELETE 取消一个网络连接,并且从永久连接列表中删除该连接。

/PERSISTENT 控制对永久网络连接的使用。

其缺省值是最近使用的设置。

YES 在连接产生时保存它们,并在下次登录时恢复它们。

NO 不保存正在产生的连接或后续的连接;现有的连接将在下次登录时被恢复。

可以使用 /DELETE 选项开关来删除永久连接。

PS:前两天在绿色兵团的贴子里见到一位仁兄的话,与这个命令有异曲共工之妙,也说明一个大概:在浏览器中输入 file:///\\***.***.**.***\c则网上共享的C盘内容就会显示出来了,就仿佛用浏览器上FTP站点看到的一样。

各位不妨试试,还可试试举一反三……5.at: 排定在特定的日期和时间运行某些命令和程序。

运行 AT 命令之前必须先启动 Schedule 服务。

瞧,现炒就得现卖,刚学了net命令,但这个start命令我可没详述,自已看看帮助文件,摸索一下各种命令的用法吧。