IDS管理员维护手册V1

数字监控系统DSS管理员端使用手册

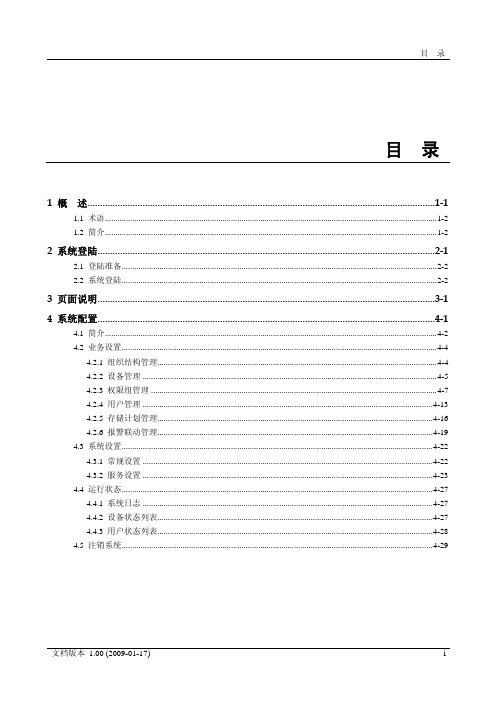

目录目录1 概述...........................................................................................................................................1-11.1 术语..............................................................................................................................................................1-21.2 简介..............................................................................................................................................................1-22 系统登陆.......................................................................................................................................2-12.1 登陆准备......................................................................................................................................................2-22.2 系统登陆......................................................................................................................................................2-23 页面说明.......................................................................................................................................3-14 系统配置.......................................................................................................................................4-14.1 简介..............................................................................................................................................................4-24.2 业务设置......................................................................................................................................................4-44.2.1 组织结构管理.....................................................................................................................................4-44.2.2 设备管理............................................................................................................................................4-54.2.3 权限组管理........................................................................................................................................4-74.2.4 用户管理..........................................................................................................................................4-134.2.5 存储计划管理...................................................................................................................................4-164.2.6 报警联动管理...................................................................................................................................4-194.3 系统设置....................................................................................................................................................4-224.3.1 常规设置..........................................................................................................................................4-224.3.2 服务设置..........................................................................................................................................4-234.4 运行状态....................................................................................................................................................4-274.4.1 系统日志..........................................................................................................................................4-274.4.2 设备状态列表...................................................................................................................................4-274.4.3 用户状态列表...................................................................................................................................4-284.5 注销系统....................................................................................................................................................4-29插图目录图1-1 数字监控系统DSS组网结构示意图...................................................................................................1-3图2-1 系统登陆界面示意图.............................................................................................................................2-2图2-2 视频监视界面示意图.............................................................................................................................2-3图2-3 控件下载提示框示意图.........................................................................................................................2-3图3-1 视频监视界面介绍图.............................................................................................................................3-1图3-2 菜单项伸缩示意图.................................................................................................................................3-1图4-1 系统配置流程图:.................................................................................................................................4-3图4-2 组织结构管理界面示意图.....................................................................................................................4-4图4-3 组织结构编辑界面示意图.....................................................................................................................4-4图4-4 组织结构添加界面示意图.....................................................................................................................4-5图4-5 组织结构删除节点提示框示意图.........................................................................................................4-5图4-6 设备管理界面示意图.............................................................................................................................4-6图4-7 添加设备配置界面示意图.....................................................................................................................4-6图4-8 权限组管理界面示意图.........................................................................................................................4-8图4-9 添加单位管理组界面示意图.................................................................................................................4-8图4-10 编辑单位管理组界面示意图...............................................................................................................4-9图4-11 删除单位管理组提示框示意图...........................................................................................................4-9图4-12 添加单位操作组界面示意图.............................................................................................................4-10图4-13 设置单位操作组界面示意图.............................................................................................................4-11图4-14 设备对应IP地址显示示意图...........................................................................................................4-11图4-15 编辑单位操作组界面示意图.............................................................................................................4-12图4-16 修改设备权限或添加未选设备界面示意图.....................................................................................4-12图4-17 删除单位操作组提示框示意图.........................................................................................................4-13图4-18 用户管理界面示意图.........................................................................................................................4-13图4-19 添加管理员界面示意图.....................................................................................................................4-14图4-20 修改管理员界面示意图.....................................................................................................................4-14图4-21 删除用户组提示框示意图.................................................................................................................4-15图4-22 添加操作员界面示意图.....................................................................................................................4-15图4-23 修改操作员界面示意图.....................................................................................................................4-16图4-24 删除用户组提示框示意图.................................................................................................................4-16图4-25 存储计划界面示意图.........................................................................................................................4-17图4-26 存储计划设置界面示意图.................................................................................................................4-17图4-27 修改周期循环存储计划界面示意图.................................................................................................4-18图4-28 存储计划管理编辑界面示意图.........................................................................................................4-18图4-29 时间重叠提示框示意图.....................................................................................................................4-19图4-30 报警联动管理界面示意图.................................................................................................................4-19图4-31 添加报警联动策略界面示意图.........................................................................................................4-20图4-32 报警联动策略编辑界面示意图.........................................................................................................4-21图4-33 删除报警联动策略提示框示意图.....................................................................................................4-21图4-34 常规设置模块界面示意图.................................................................................................................4-22图4-35 设备编号设置界面示意图.................................................................................................................4-23图4-36 服务设置模块界面示意图.................................................................................................................4-23图4-37 添加服务设置模块界面示意图.........................................................................................................4-24图4-38 服务设备显示界面示意图.................................................................................................................4-24图4-39 IP地址格式填写错误提示框示意图.................................................................................................4-25图4-40 服务器详细信息编辑界面示意图.....................................................................................................4-26图4-41 删除服务信息提示框示意图.............................................................................................................4-26图4-42 系统日志界面示意图.........................................................................................................................4-27图4-43 设备状态列表界面示意图.................................................................................................................4-28图4-44 用户状态列表界面示意图.................................................................................................................4-28图4-45 退出系统提示框示意图.....................................................................................................................4-29表格目录表格目录表1-1 相关术语介绍表....................................................................................................................................1-21 概述关于本章本章描述内容如下表所示。

网络入侵检测系统的安装与配置手册

网络入侵检测系统的安装与配置手册第一章:介绍网络入侵是指未经授权的用户或系统对网络资源的非法访问、修改、删除或者使用。

为了提高网络的安全级别,我们需要安装和配置网络入侵检测系统(IDS)。

本手册将为您详细介绍网络入侵检测系统的安装与配置步骤,以及如何确保系统的有效性和稳定性。

第二章:准备工作在开始安装和配置网络入侵检测系统之前,您需要进行一些准备工作:1. 确认您的计算机符合系统要求,包括硬件和软件规格。

2. 下载最新版本的网络入侵检测系统软件,并保证其完整性。

3. 确保您的计算机已经连接到互联网,并具有正常的网络连接。

4. 确定您的网络拓扑结构和系统域。

第三章:安装网络入侵检测系统在本章中,我们将为您介绍网络入侵检测系统的安装步骤:1. 解压下载的网络入侵检测系统软件包。

2. 打开安装程序,并按照提示完成安装过程。

3. 选择您所需要的组件和功能,并根据您的需求进行配置。

4. 安装完成后,根据系统指引完成系统初始化设置。

5. 配置系统的管理员账户和密码,并确保其安全性。

第四章:配置网络入侵检测系统在本章中,我们将为您介绍网络入侵检测系统的配置步骤:1. 设定系统的网络参数,包括IP地址、子网掩码、网关等。

2. 配置系统的安全策略,包括过滤规则、用户权限等。

3. 配置系统的监控规则,以便检测和报告任何潜在的入侵行为。

4. 确保系统的日志记录功能正常运行,并设置相关参数。

5. 配置系统的警报机制,包括警报方式、警报级别等。

6. 定期更新系统的规则库和软件补丁,以确保系统的正常运行和最新的威胁识别能力。

第五章:测试和优化网络入侵检测系统在本章中,我们将为您介绍如何测试和优化网络入侵检测系统:1. 进行系统的功能测试,确保系统的所有功能和组件正常工作。

2. 使用测试工具模拟不同类型的入侵行为,并观察系统的检测和警报机制。

3. 根据测试结果,调整系统的监控规则和警报机制,以提高系统的准确性和反应速度。

4. 分析系统的日志信息,发现和排除可能存在的问题。

电信网络设备维护手册

电信网络设备维护手册第一章:引言电信网络设备维护是确保网络正常运行和提供高质量服务的关键环节。

本手册旨在为维护人员提供详细的操作指南和维护流程,以确保设备的长期稳定运行。

第二章:网络设备维护准备工作1. 确认设备维护范围:根据网络拓扑结构和设备使用情况,确认需要维护的设备范围,包括路由器、交换机、防火墙等设备。

2. 制定维护计划:根据设备的使用频率和重要性,制定合理的维护计划,在网络负载较轻的时段进行维护操作。

3. 准备必要工具和备件:确保维护人员配备了必要的工具,如螺丝刀、网线测试仪等,并备有常用备件,以备紧急更换。

第三章:日常维护操作1. 设备巡检:定期对网络设备进行巡检,检查设备的运行状态、硬件连接是否正常,以及设备是否存在异常告警。

2. 配置备份:定期备份设备的配置文件,以便在设备故障或配置丢失时快速恢复。

3. 软件升级:定期检查设备的软件版本,确保使用最新的稳定版本,并按照操作手册的指导进行升级。

第四章:故障处理与维修1. 故障排除:当设备出现故障时,维护人员应按照故障处理流程逐步排除可能的问题,如检查硬件连接、检查设备日志等。

2. 维修与更换部件:若经过排除后确定设备存在硬件故障,维护人员应及时联系供应商或厂商进行维修或更换故障部件。

第五章:安全管理1. 防火墙配置:根据网络安全策略,配置防火墙规则,限制非授权访问,并定期审计和更新规则。

2. 密码管理:确保设备的登录密码复杂度,并按照密码策略定期更改密码,以保障设备的安全。

3. 安全漏洞修复:定期检查设备的安全漏洞,并及时安装所需的安全补丁。

第六章:应急处理1. 突发网络故障:在网络故障发生时,维护人员应迅速响应,并按照应急处理流程进行故障恢复。

2. 灾难恢复计划:制定灾难恢复计划,包括备份策略和数据恢复流程,以应对重大网络故障或灾难。

结语本手册提供了电信网络设备维护的基本操作流程和管理要点,维护人员应按照手册的要求进行维护和管理工作,确保网络设备的长期稳定运行,为用户提供高质量的通信服务。

IDS操作和使用手册

LinkTrust IDS 入侵检测系统操作和使用手册LinkTrust IDS a目录前言1简介 (1)系统平台2系统平台简介 (2)管理平台的工作流程 (3)控制台主界面介绍4控制台主界面菜单介绍 (4)文件 (4)视图 (4)工具 (5)帮助 (6)功能菜单介绍 (6)安全事件 (6)报表 (7)查询 (7)策略 (7)组件 (7)用户 (7)系统日志 (7)关于 (7)工具栏介绍 (7)组件管理8概述 (8)组件配置管理窗口 (8)“组件结构树”窗口 (9)“组件属性显示”窗口 (9)“组件状态表”窗口 (9)组件的应用 (10)添加传感器 (10)删除传感器 (11)添加LogServer (11)配置LogServer (12)删除LogServer (13)修改组件 (13)对传感器应用策略 (14)同步传感器签名 (14)重启传感器主机 (15)重启传感器引擎 (15)清除数据 (15)查看组件的属性 (16)b查看事件收集器(EC)属性 (16)查看传感器属性 (16)查看Log-Server属性 (17)策略管理 19概述 (19)策略 (19)响应 (19)策略编辑器窗口 (20)告警策略窗口 (20)响应参数设置窗口 (24)策略的基本应用 (27)锁定和解除策略锁定 (27)派生策略 (27)删除策略 (28)编辑策略 (28)导入策略 (29)导出策略 (30)事件响应配置 (30)事件响应整体配置 (31)事件响应个别配置 (32)事件响应参数配置 (32)一般事件归并配置 (39)事件归并整体配置 (39)事件归并个别配置 (40)事件归并参数配置 (41)启动事件归并前后的差异 (42)特殊事件的应用 (44)添加特殊事件签名 (44)删除特殊事件签名 (44)特殊事件统计配置 (45)事件统计整体配置 (45)事件统计个别配置 (46)事件统计参数配置 (46)安全事件管理 47概述 (47)事件窗口 (47)一般事件统计图表窗口 (47)一般事件风险列表窗口 (49)特殊事件统计列表窗口 (51)事件查看的应用 (52)一般事件统计图表的应用 (52)一般事件风险列表的应用 (57)系统日志管理 60系统日志窗口 (60)系统日志树窗口 (60)LinkTrust IDS c系统日志显示窗口 (60)系统日志的应用 (61)查看详细信息 (61)滚动显示系统日志 (61)暂停系统日志显示 (62)恢复已暂停的系统日志显示 (62)清除系统日志 (62)用户管理 62概述 (62)用户管理窗口 (63)用户列表区域 (63)用户基本属性区域 (63)用户操作审计表区域 (67)用户状态 (67)权限管理 (67)用户组管理 (67)用户管理员权限 (67)普通用户权限 (68)用户名和密码管理 (68)用户名 (68)密码 (68)用户管理的应用 (69)用户登录 (69)添加用户组 (69)添加用户 (69)修改用户密码 (70)删除用户组 (70)删除用户 (70)锁定和解除锁定 (71)注销用户 (71)系统升级 72概述 (72)在线升级 (72)本地升级 (73)低版本控制台被动升级 (73)d前言简介LinkTrust IDS是一套全面的、分布式结构的实时入侵检测和响应系统。

管理员安装维护手册(DOC 35页)

管理员安装维护手册(DOC 35页)杨浦区教育局数字化校园管理平台管理员安装维护手册上海启明软件股份有限公司Shanghai Venus Software CO.,LTD.目录1.系统部署............................................ 错误!未定义书签。

1.1.概述............................................ 错误!未定义书签。

1.2.IIS安装 (1)1.3.Office安装 (1)1.4.Office配置 (2) Framework 3.5安装 (4)1.6.sql server 2005 安装 (5)1.7.数字化校园系统安装和配置 (15)1.7.1.服务器配置 (15)1.7.2.数字化校园系统安装和配置 (20)1.7.3.数字化校园系统程序自动更新配置 (26)2.1.1.系统管理员设置 (31)3.日常维护 (33)3.1.数据库的备份和恢复 (33)3.1.1.数据库备份 (33)3.1.2.还原数据库 (37)3.1.3.数据库的定时备份 (39)3.2.系统相关目录 (47)3.3.Web.Config配置节 (48)1.1.1.2.IIS安装Windows2003上安装IIS步骤:1从“开始”菜单中,单击“管理您的服务器”;在“管理您的服务器”窗口中,单击“添加或删除角色”。

2在“配置您的服务器向导”中,单击“下一步”,并在“服务器角色”对话框中,选中“应用程序服务器 (IIS、)”,然后单击“下一步”。

3在“应用程序服务器选项”对话框中,选中“启用”复选框,单击“下一步”,然后再单击“下一步”。

4如有必要,请将Windows Server 2003安装CD插入CD-ROM驱动器,然后单击“下一步”。

5当安装成功后,单击“完成”,结束IIS的安装。

1.3.Office安装Windows2003上安装Office2003步骤:1、在启动安装界面上,点击许可协议前的复选框。

配置和维护IDS规则

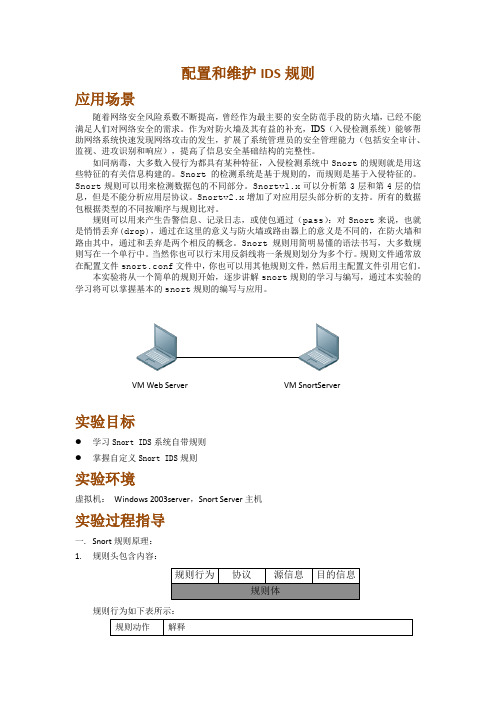

配置和维护IDS 规则应用场景随着网络安全风险系数不断提高,曾经作为最主要的安全防范手段的防火墙,已经不能满足人们对网络安全的需求。

作为对防火墙及其有益的补充,IDS (入侵检测系统)能够帮助网络系统快速发现网络攻击的发生,扩展了系统管理员的安全管理能力(包括安全审计、监视、进攻识别和响应),提高了信息安全基础结构的完整性。

如同病毒,大多数入侵行为都具有某种特征,入侵检测系统中Snort 的规则就是用这些特征的有关信息构建的。

Snort 的检测系统是基于规则的,而规则是基于入侵特征的。

Snort 规则可以用来检测数据包的不同部分。

Snortv1.x 可以分析第3层和第4层的信息,但是不能分析应用层协议。

Snortv2.x 增加了对应用层头部分析的支持。

所有的数据包根据类型的不同按顺序与规则比对。

规则可以用来产生告警信息、记录日志,或使包通过(pass ):对Snort 来说,也就是悄悄丢弃(drop),通过在这里的意义与防火墙或路由器上的意义是不同的,在防火墙和路由其中,通过和丢弃是两个相反的概念。

Snort 规则用简明易懂的语法书写,大多数规则写在一个单行中。

当然你也可以行末用反斜线将一条规则划分为多个行。

规则文件通常放在配置文件snort.conf 文件中,你也可以用其他规则文件,然后用主配置文件引用它们。

本实验将从一个简单的规则开始,逐步讲解snort 规则的学习与编写,通过本实验的学习将可以掌握基本的snort 规则的编写与应用。

实验目标● 学习Snort IDS 系统自带规则 ● 掌握自定义Snort IDS 规则实验环境虚拟机: Windows 2003server ,Snort Server 主机实验过程指导一. Snort 规则原理: 1. 规则头包含内容:规则行为如下表所示:VM Web ServerVM SnortServer2.规则讲解:alert ip any any -> any any (msg: "IP Packet detected";)二.具体实验过程:1.首先,编写一条任意IP地址访问172.16.5.147网站80端口产生一条警告信息的规则,如下图所示:2.然后将该规则放置到C:\Snort\rules文件夹下:3.修改snort配置文件snort.conf,将刚才配置的规则包含到该文件中:4.正确安装snort服务之后,查看本地主机的网络适配器编号,使用如下图命令所示:5.从图中可以看到本地主机的网络适配器的编号为1,然后开启snort监听服务,命令格式如下图所示:6.该命令格式的具体参数意义如下表所示:7.下图是开启snort服务后的结果:8.在安装有Snort服务的主机上访问172.16。

IDS系统软件更新指南说明书

Figure 4

5. If updates are available, the Software Manager will display them under "Important Updates". Database and patch updates will be included in a single software update.

OR

2. Visit http:// > Diagnostic Tool Support >IDS >Module Reprogramming. Enter the Calibration for Figure 1 example, IDS states file abcdefg.bin, enter “abcdefg then click. Selecting the software update will enable the "Install" and "Download Only" buttons. Click on "Install" to start the installation process or "Download Only" to save the update to PC. Shown in Figure 5 and 6.

Figure 5

Figure 6

Page 6

7. Once the software update installation is complete, the screen shown in Figure 7 will appear. Click "Finish" to complete the process.

DSS-S管理员端操作指导

管理”、“设备管理”界面中显示组织、设备和通道的唯一标识 码。

如果选择“不启用”,组织、设备和通道的编码唯一,但在“组 织管理”、“设备管理”等界面中不显示组织、设备和通道的唯 一标识码。

4.1.1 添加编码器

新

DSS-S管理端支持手动添加编码器和自动搜索已部署的编码器

操作指导

4.1.1.1 手动添加编码器

手动添加编码器的操作步骤如下:

步骤一:选择“基本设置 > 设备管 理 > 设备”。 系统显示“设备”界面。

步骤二 :单击

新

步骤三:单击

系统显示“添加编码器”对话框

操作指导

单击“视频通道”或“报警输入通道”或“报警输出通道”,修改“通道数”,系统会 显示如下界面:

DSS-S管理员端操作指导

详细篇

目录

1 DSS-S产品简介

2

配置要求

3 操作指导

产品简介

采用DELL服务器或DSS7024-DR主机,基于LINUX版DSS最新平台,增加轨道 交通行业特定需求,注重稳定性、安全性。产品主要定位于轨道交通行业大项目 带给客户完整的解决方案。 除DSS平台基本的功能以外,还支持: 设备组播实时预览 客户端双屏预览 电子地图上墙 上下级云台权限统一配置 球机叠加操作用户的名称 电子地图图层权限控制 该产品的特点: 基于LINUX操作系统、MySQL数据库,高稳定性、低成本。 支持设备组播方案,有效降低服务器压力。 支持户名称,云台操作更符合实际应用。 维护简便,提供设备化、一体化、同构化的整体解决方案,提供清晰的配置管理 工具。

绿盟网络入侵检测系统(IDS)快速使用手册

四. 查看事件 .............................................................................................................................................15

4.1 事件概述 .........................................................................................................................................15 4.2 查看状态 .........................................................................................................................................15 4.3 入侵检测事件 .................................................................................................................................17

IDS变频器现场维护手册-宋占民

IDS变频器现场维护手册据现场反应与亲身到现场观察,IDS变频器运行不稳定,主要归纳为两方面原因:1. 现场人员没有接受过系统的培训,对于IDS变频器较陌生。

2.变频器出现故障后,现场维护人员不会使用变频器的连接软件,导致技术支持人员向现场采集数据时,现场不能很好的描述故障,最终不能及时的解决问题,甚至一停就是一两个星期。

根据上述两点,特编写此手册,希望对于日后现场解决IDS变频器故障有一定帮助。

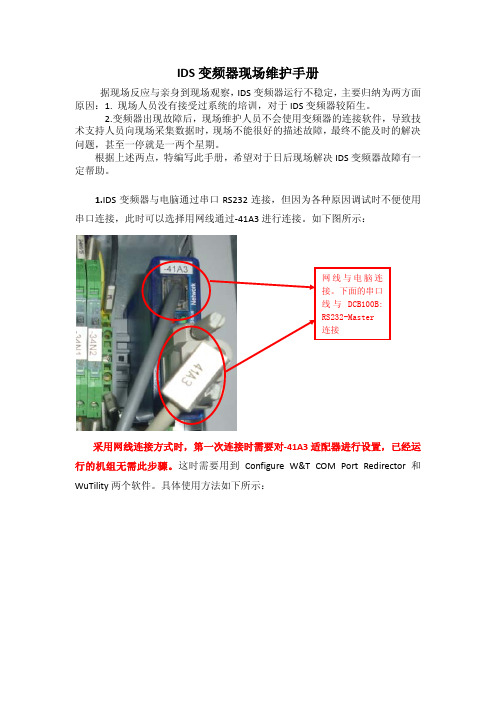

1.IDS变频器与电脑通过串口RS232连接,但因为各种原因调试时不便使用串口连接,此时可以选择用网线通过-41A3进行连接。

如下图所示:采用网线连接方式时,第一次连接时需要对-41A3适配器进行设置,已经运行的机组无需此步骤。

这时需要用到Configure W&T COM Port Redirector和WuTility两个软件。

具体使用方法如下所示:打开WuTility 软件,设置适配器的IP 地址,具体方法如下图所示1234打开Configure W&T COM Port Redirector 软件,用来检测适配器是否设置成功,具体方法如下所示。

567设置完IP 地址后点击改图5处Telnet 会弹出图中对话框。

在6处选择2(Setup system ),然后在7处选择7(Reset ),再在8处选择Y (yes )。

这样就完成了复位操作,适配器的设置完成。

1打开软件出现该界面。

选中1处的端口,然后点击2处的设置按钮,出现下图界面22. 已运行机组连接变频器方法:(1)读取数据1)启动IntegralDrive32软件2)选择风机(windmill) 3)右键点击主机(Master) 4)连接到变频器45Service, Password:Blueprint体参数意义参见参数手册。

在调试以及以后的故障处理中将会多次用到其中的参数,包括修改命令指令、查看反馈值、设定参考值等等。

注意:修改其中参数后要按回车才能生效,如下图所示具体某个功能需要修改哪个参数、怎么修改参见调试手册。

深信服上网行为管理-管理员手册v1.0

深信服上网行为管理-管理员手册深信服电子科技有限公司本文中出现的任何文字叙述、文档格式、插图、照片、方法、过程等内容,除另有特别注明,版权均属深信服所有,受到有关产权及版权法保护。

任何个人、机构未经深信服的书面授权许可,不得以任何方式复制或引用本文的任何片断。

目录第2章系统管理.............................................2.1设备登录............................................2.2管理员配置..........................................2.2.1修改管理员密码................................2.2.2创建二级管理员................................2.3系统基本信息配置....................................2.3.1序列号........................................2.3.2系统时间......................................2.3.3规则库升级....................................2.3.4全局排除地址..................................2.3.5设备配置备份与恢复............................2.3.6WEBUI选项.....................................2.3.7远程维护...................................... 第3章网络配置.............................................3.1部署模式............................................3.2静态路由............................................ 第4章策略管理.............................................4.1用户认证与管理......................................4.1.1用户组管理....................................4.1.2认证策略......................................4.1.3不需要认证....................................4.1.4IP/MAC绑定....................................4.1.5不允许认证....................................4.2策略管理............................................4.2.1购物娱乐类网站................................4.2.2P2P及P2P流媒体封堵...........................4.2.3外发文件封堵..................................4.2.4上网审计......................................4.3流量管理............................................4.3.1线路带宽配置..................................4.3.2保证通道......................................4.3.3限制通道......................................4.4终端接入管理........................................4.4.1共享接入管理.................................. 第5章日志中心管理.........................................5.1日志中心配置........................................5.1.1准备工作......................................5.1.2外置日志中心安装过程..........................5.1.3日志中心登录..................................5.1.4同步策略设置..................................5.1.5AC同步配置....................................5.2日志中心登录........................................5.2.1内置日志中心登录..............................5.2.2外置日志中心登录..............................5.3日志查询............................................5.3.1所有行为日志..................................5.3.2网站访问日志..................................5.3.3邮件收发日志..................................5.3.4发帖/发微博日志...............................5.3.5其他日志......................................5.3.6日志导出......................................5.3流量时长分析........................................5.4报表中心............................................5.5系统管理............................................ 第1章前言本手册用于讲解AC常见功能操作方法,为管理员提供日常策略维护指导。

信息系统安全管理与维护技术手册

信息系统安全管理与维护技术手册第一章:引言随着信息技术的发展,信息系统在企事业单位中扮演着越来越重要的角色。

然而,随之而来的是信息系统的安全问题。

本手册旨在提供信息系统安全管理与维护的技术指导,帮助企事业单位确保信息系统的安全性和稳定性,减少因安全漏洞而可能导致的风险。

第二章:信息系统安全管理2.1 安全策略制定与执行2.1.1 风险评估与管理为确保信息系统的安全,企事业单位应该进行全面的风险评估和管理。

这包括确定可能的威胁和漏洞,并制定相应的对策,以减少风险的发生。

2.1.2 安全政策制定与宣传企事业单位应该制定明确的安全政策,并进行全员宣传。

安全政策应包括密码设置要求、网络使用规范等内容,以确保所有员工都能够理解并遵守相关规定。

2.1.3 安全培训与意识提高企事业单位应定期进行安全培训,提高员工的安全意识。

培训内容可以包括社会工程学攻击防范、网络诈骗防范等,以帮助员工识别和应对各类安全威胁。

2.2 访问控制与身份认证2.2.1 用户身份认证管理企事业单位应采用有效的用户身份认证机制,确保只有经过验证的用户才能访问系统。

常见的身份认证方式包括密码、指纹识别等。

2.2.2 访问控制策略与权限管理为避免未经授权的访问,企事业单位应制定访问控制策略,并进行权限管理。

对不同等级的用户设置不同的访问权限,以确保敏感信息仅被授权的人员访问。

第三章:信息系统维护3.1 系统漏洞管理与修补3.1.1 安全补丁管理企事业单位应定期检查系统漏洞并安装相应的安全补丁。

安全补丁的及时安装对于防止黑客攻击和恶意软件感染至关重要。

3.1.2 漏洞扫描与漏洞修复定期进行漏洞扫描,及时发现系统存在的漏洞。

一旦发现漏洞,应该立即采取措施进行修复,以避免黑客利用漏洞进行攻击。

3.2 数据备份与恢复3.2.1 完备的备份策略企事业单位应制定完备的数据备份策略,确保重要数据的安全性和可用性。

备份频率、备份介质、备份存储地点等都需要考虑到。

运维管理手册规范V1

运维管理手册规范V11. 引言本文档旨在规范和指导运维管理的日常工作,以提高系统的稳定性和效率。

通过遵循本手册,可以确保运维团队按照统一标准进行操作,并减少错误和风险的发生。

2. 运维团队职责2.1 运维角色定义明确各个运维角色的职责和权限,包括但不限于:- 网络管理人员- 系统管理人员- 数据库管理人员- 应用程序管理人员2.2 运维工作流程定义和说明运维工作流程,包括但不限于:- 问题报告和记录- 优先级和响应时间- 与其他团队的合作和沟通3. 硬件和网络管理3.1 硬件设备管理明确硬件设备的购买、安装、维护和报废流程,包括但不限于:- 资产管理- 维护合同和保修信息3.2 网络管理定义网络设备的配置和管理标准,包括但不限于:- IP 地址规划- 网络拓扑图- 安全防护措施4. 系统和应用管理4.1 系统管理明确系统管理的标准和流程,包括但不限于:- 操作系统安装和配置- 系统监控和性能优化- 系统备份和恢复4.2 应用管理定义应用管理的要求和流程,包括但不限于:- 应用程序安装和配置- 应用程序部署和升级- 应用程序监控和故障排除5. 数据库管理5.1 数据库规范明确数据库的命名规范和标准,包括但不限于:- 数据库命名规则- 数据库表结构设计规范- 数据库备份和恢复策略5.2 数据库维护定义数据库维护的流程和要求,包括但不限于:- 定期备份和恢复测试- 数据库性能优化- 问题诊断和优化6. 安全管理6.1 安全策略明确安全策略和措施,包括但不限于:- 访问控制和权限管理- 密码策略和加密要求- 安全审计和日志管理6.2 安全漏洞管理定义安全漏洞管理的要求和流程,包括但不限于:- 漏洞扫描和修复- 安全补丁管理- 安全事件响应7. 变更管理7.1 变更管理原则明确变更管理的原则和流程,包括但不限于:- 变更评估和批准- 变更测试和发布- 变更回滚和审核7.2 变更记录和追踪要求对所有变更进行记录和追踪,包括但不限于:- 变更请求和变更单- 变更实施和验证- 变更分析和总结8. 总结本文档旨在为运维管理提供规范和指南,确保工作的高效性和一致性。

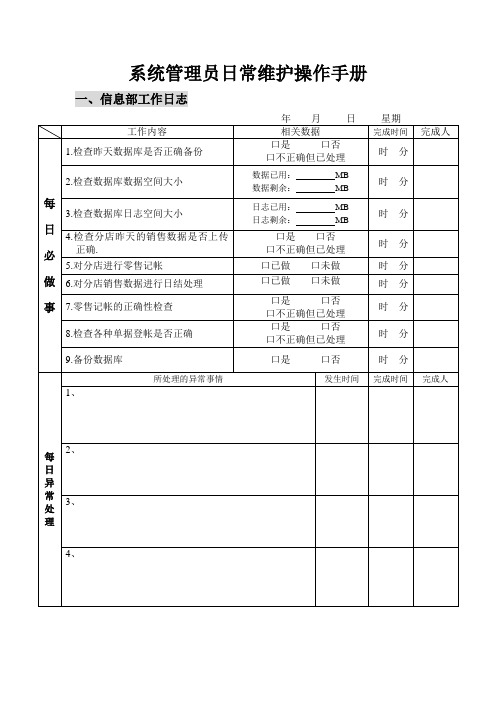

系统管理员日常维护操作手册

系统管理员日常维护操作手册一、信息部工作日志一、服务器日常开关机器规定(一)、开机步骤1、先开启ups电源,待UPS电源运转正常,加电稳定;2、开启服务器电源,系统将自动启动UNIX操作系统,密切注意操作系统启动过程中的系统提示信息,如果有异常的提示必须作好数据库操作启动的日志记录。

3、待服务器操作系统正常启动后,再以sybase用户身份登陆到sybase,启动sybase数据库,在sybase数据库启动过程中如果有异常的提示,同样要记录启动过程中的日志。

4、服务器的任何异常提示,个人不得以任何形式任意进行服务器的非授权处理;5、如果要进行数据库大小的扩充操作则必须以数据库扩充标准及步骤进行,并记录数据库扩充的系统提示信息,如果有异常情况则必须告诉公司系统集成部。

6、一般服务器至少20天左右要进行一次系统的关机动作。

对于专用服务器则不需要进行此操作。

(二)、系统运行过程中的数据库维护操作7、一般数据库至少30天要进行一次数据库的dbcc检查。

8、数据库系统每一个月结帐后必须做月末的整理索引操作。

9、每天必须做好数据库的日常备份工作,同时必须进行数据库至少存放在服务器的2个地方,或者备份到磁带机上,同时保存好备份数据。

(三)、服务器的关机操作步骤10、先备份数据库数据到备份设备上;11、关sybase数据库;12、关UNIX操作系统;13、关服务器电源;14、关UPS电源;二、服务器操作系统启动关闭及备份操作步骤(一)、服务器数据库系统的启动和日常维护:1.开机<按电源开关后,等待了现SCO界面,接着按下Ctrl+Alt+F1>进入unix系统Login:Sybase< 回车 >Password:asdf<密码,如有错继续回车,正确时出现>$ <表示启动成功,pwd查看正确路径应为 /u/sybase>$ Run <启动成功>$ isql -Usa < >Password:<无密码,回车>Sybase> <sybase启动成功的标志>Sybase>sp_who pos &查看前台pos机的进程,如有lock须杀掉2>go <执行>3>rest <回到最初1>的状态,如有错误继续回车>1>sp_help shop <看shop的大小,日志多少及清理日志>2>go<执行,回车>name db_size owner dbid created status -------------- ------------- ------------------- ------ -------------- -------------------------------------------------------------------- device_fragments size usage free kbytes --------------------- ------------- -------------------- ----------- shopdev1 2000.0 MB data only 1880704 shopdev2 2000.0 MB data only 2048000 shoplog1 500.0 MB log only 477936 shoplog2 500.0 MB log only 512000(return status = 0)1>dump tran shop with no_log<清除日志>2>go<执行>1>kill n<杀掉进程,n表示进程后的代号>2>go <执行>1>exit <退出,返回$状态>$ df_-v<看数据库设备,所占用空间最大不能超过85%>Mount Dir Filesystem blocks used free %used/ /dev/root 1228800 599762 629038 49%/stand /dev/boot 102400 17678 84722 18%/u /dev/u 2458092 1276608 1181484 52%链接目录文件系统总大小已使用空闲使用比例三、部分命令和操作附录:(一)、其它命令:$ pwd<查看目录命令,应为/u/sybase>cd..<回到上一级目录下>cd install<回到install目录下>$ cd<空格,然后再回车此时进入备份数据库目录下>$ pwd<查看目录,此时目录应为/u1/dumpdat>$ /u/sybase<把主服务器的数据放到备份服务器上>操作如下:$ pwd<显示为/u/sybase>$ cd /u/datadump<进入备份数据目录上>$ pwd <查看目录>$ ftp 192。

公司客户服务部ids标准操作流程手册

电脑操作

运作人员

时间

1

仓管根据需要填写移仓单交操作员,并交经理批准。

仓管员经理

随时

2

操作员根据移仓申请单作移仓交易。

IDS\IN\交易:输入

IDS操作员

15分钟内

3

操作员通知相应仓库员作移仓处理。

IDS操作员

立刻

4

接收仓管员准备货品和准备发货仓位置。

接收仓管员

30内

5

发出仓管员/司机凭IDS移仓单进行移仓。

公司客户服务部ids标准操作流程手册

移仓操作

XXXX总公司客户服务部

负责人:

编写人:

批准人:

IDS标准操作流程手册

修改日期:

生效日期:

目的:

明确仓管员,操作员,经理在货品移仓流程的职责,提高IDS系统

2.仓管员根据操作员的移仓通知单进行移仓处理,并更新库存帐。

发出仓管员运输

6

接收仓管员在IDS移仓单签收,并把IDS移仓单号码随每日发运报表交给IDS操作员

仓管员

17:00

7

操作员根据报告,作移仓过帐。

IDS\IN\编辑报表和过帐

IDS操作员

17:00

附件:库存通知记录

ISP管理员维护指南

ISP 管理员维护指南目录一、路由器常用维护: (2)1、路由器简单配置 (2)2、路由器常用命令 (2)3、常见网络故障分析及排除 (9)4、路由器传输故障排除方法 (9)5、网络常见问题 (11)6、专线路由的配置 (12)二、N ETSCAPE M ESSAGING S ERVER 的使用 (13)1.M ESSAGING S ERVER的启停 (14)2.M ESSAGING S ERVER ADMIN PORT的启停 (14)3.添加用户 (14)三、DNS系统维护 (15)1.增加一个下的二级域名 (15)2.配置一个非域下的域名 (16)一、路由器常用维护:1、路由器简单配置1、用串行电缆将PC机串口与路由器CONSOLE口连接,用WIN95的超级终端或NETTERM 软件进行配置。

PC机串口设置为波特率9600 数据位8 停止位1。

2、新出厂的路由器启动后会进入自动配置状态。

可按提示对相应端口进行配置。

3、命令行状态。

若不采用自动配置,可在自动配置完成后,问题是否采用以上配置时,回答N。

此时进入命令行状态。

4、进入CONFIG模式。

在router>键入enable , 进入router # ,再键入config t ,进入router(config)# 。

5、配置广域端口。

在正确连接好与E1端口的电缆线后,在router # 下键入sh controller cbus 。

检验端口物理特性,及连线是否正确。

之后,进入config模式。

进行入下配置。

int serial <端口号> E1端口号。

ip address <ip地址> <掩码> 广域网地址bandwidth 2000 传输带宽clock source line 时钟设定。

6、检验配置。

设置完成后,按ctrl Z退出配置状态。

键入write mem 保存配置。

用sh conf 检查配置信息。

网络维护与管理操作手册

网络维护与管理操作手册第1章网络维护与管理基础 (4)1.1 网络维护与管理概述 (4)1.2 网络维护与管理的重要性 (4)1.3 网络维护与管理的基本任务 (4)第2章网络维护与管理体系 (5)2.1 网络维护与管理体系的构建 (5)2.1.1 确定网络维护与管理目标 (5)2.1.2 设计网络维护与管理架构 (5)2.1.3 制定网络维护与管理策略 (5)2.1.4 选择合适的网络维护与管理工具 (5)2.1.5 建立网络维护与管理制度 (6)2.2 网络维护与管理流程 (6)2.2.1 设备巡检 (6)2.2.2 功能监控 (6)2.2.3 故障处理 (6)2.2.4 安全管理 (6)2.2.5 数据备份 (6)2.3 网络维护与管理团队建设 (6)2.3.1 团队组织结构 (6)2.3.2 人员配置 (6)2.3.3 培训与考核 (6)2.3.4 沟通与协作 (7)2.3.5 持续改进 (7)第3章网络设备维护与管理 (7)3.1 网络设备硬件维护 (7)3.1.1 设备检查与清洁 (7)3.1.2 设备更换与升级 (7)3.1.3 设备保修与维修 (7)3.2 网络设备软件维护 (7)3.2.1 软件版本更新 (7)3.2.2 软件配置备份 (7)3.2.3 软件安全管理 (7)3.3 网络设备配置管理 (7)3.3.1 设备配置规范 (7)3.3.2 配置变更管理 (8)3.3.3 配置审计与优化 (8)3.3.4 配置备份与恢复 (8)第4章网络功能监控与分析 (8)4.1 网络功能指标 (8)4.1.1 带宽利用率 (8)4.1.2 延迟与丢包率 (8)4.1.4 负载均衡 (8)4.2 网络功能监控工具 (8)4.2.1 SNMP (9)4.2.2 流量分析工具 (9)4.2.3 功能监控软件 (9)4.2.4 网络功能监控平台 (9)4.3 网络功能分析及优化 (9)4.3.1 功能瓶颈分析 (9)4.3.2 优化策略制定 (9)4.3.3 功能优化实施 (9)4.3.4 持续监控与调整 (9)第5章网络安全维护与管理 (9)5.1 网络安全威胁与风险分析 (9)5.1.1 常见网络安全威胁 (9)5.1.2 网络安全风险分析 (10)5.1.3 网络安全趋势分析 (10)5.2 网络安全防护策略 (10)5.2.1 防火墙设置 (10)5.2.2 入侵检测与防护系统(IDS/IPS) (10)5.2.3 虚拟专用网络(VPN) (10)5.2.4 数据加密与备份 (10)5.2.5 安全审计与监控 (10)5.3 网络安全事件处理 (10)5.3.1 安全事件分类与识别 (10)5.3.2 安全事件应急响应流程 (10)5.3.3 安全事件调查与分析 (11)5.3.4 安全事件处理与恢复 (11)第6章网络故障排查与处理 (11)6.1 网络故障分类与诊断方法 (11)6.1.1 硬件故障 (11)6.1.2 软件故障 (11)6.1.3 网络连接故障 (11)6.1.4 安全故障 (11)6.1.5 观察法 (11)6.1.6 命令行法 (11)6.1.7 网络诊断工具法 (11)6.1.8 逐步排除法 (11)6.2 网络故障排查流程 (11)6.2.1 收集故障信息 (11)6.2.2 确定故障范围 (12)6.2.3 缩小故障范围 (12)6.2.4 确定故障原因 (12)6.2.5 解决故障 (12)6.3 常见网络故障处理案例 (12)6.3.1 链路故障 (12)6.3.2 IP地址冲突 (12)6.3.3 DNS解析错误 (12)6.3.4 网络攻击 (12)6.3.5 病毒感染 (12)6.3.6 配置错误 (12)第7章网络设备配置备份与恢复 (13)7.1 网络设备配置文件的备份 (13)7.1.1 备份目的 (13)7.1.2 备份方法 (13)7.1.3 备份操作步骤 (13)7.2 网络设备配置文件的恢复 (13)7.2.1 恢复目的 (13)7.2.2 恢复方法 (13)7.2.3 恢复操作步骤 (14)7.3 配置备份与恢复策略 (14)7.3.1 定期备份 (14)7.3.2 多种备份方式相结合 (14)7.3.3 恢复策略 (14)7.3.4 安全管理 (14)第8章网络维护与管理文档编制 (14)8.1 网络维护与管理文档概述 (14)8.2 网络维护与管理文档编制方法 (15)8.2.1 文档结构设计 (15)8.2.2 文档编写规范 (15)8.3 网络维护与管理文档管理 (15)8.3.1 文档存储 (15)8.3.2 文档更新 (16)8.3.3 文档分发与保密 (16)第9章网络维护与管理工具应用 (16)9.1 网络维护与管理常用命令行工具 (16)9.1.1 ping工具 (16)9.1.2 traceroute/tracert工具 (16)9.1.3 nslookup/dig工具 (16)9.1.4 netstat工具 (16)9.1.5 ipconfig/ifconfig工具 (16)9.2 网络维护与管理图形化工具 (16)9.2.1 网络扫描工具 (17)9.2.2 网络监控工具 (17)9.2.3 网络管理平台 (17)9.3 网络维护与管理自动化工具 (17)9.3.1 配置管理工具 (17)9.3.3 流程自动化工具 (17)9.3.4 日志分析工具 (17)第10章网络维护与管理发展趋势 (17)10.1 云计算与网络维护与管理 (17)10.2 大数据与网络维护与管理 (18)10.3 人工智能在网络维护与管理中的应用展望 (18)第1章网络维护与管理基础1.1 网络维护与管理概述网络维护与管理是指对计算机网络进行系统性、全面性的维护与管理工作,以保证网络稳定、安全、高效运行。

ISDAP信息安全攻防平台 使用手册(管理员)v2.0 - 20170123

文档版本:V4.0信息安全攻防平台管理员配置手册© 2017目录前言 (3)1 设备登陆 (4)1.1 用户登陆 (4)1.2 后台管理 (4)2 竞赛管理 (6)2.1 单兵挑战 (6)2.1.1 比赛管理 (6)2.1.2 场景管理 (7)2.1.3 靶机部署 (10)2.1.4 题库管理 (10)2.1.5 态势展示 (12)2.1.6 实时攻击墙 (13)2.1.7 成绩查询 (14)2.2 综合靶场 (14)2.2.1 比赛管理 (14)2.2.2 场景管理 (15)2.2.3 靶机部署 (21)2.2.4 态势管理 (23)2.2.5 态势展示 (25)2.2.6 成绩查询 (25)2.3 混战 (26)2.3.1 比赛管理 (26)2.3.2 场景管理 (27)2.3.3 混战部署 (31)2.3.4 态势管理 (32)2.3.5 动态展示 (33)3 用户管理 (33)3.1 用户 (33)3.2 用户组 (36)4 平台管理 (38)4.1 集中管理 (38)4.1.1 客户端设置 (38)4.1.2 服务端设置 (38)4.1.3 开启数据同步 (39)4.1.4 数据同步 (39)4.2 弹性云计算 (40)4.2.1 节点虚拟机设置 (40)4.2.2 节点权重设置 (40)4.2.3 节点热备设置 (41)4.2.4 节点令牌桶 (41)4.2.5 并发缓冲设置 (42)4.3 虚拟化管理 (42)4.4 镜像管理 (43)4.4.1 硬盘镜像管理 (43)4.4.2 光盘镜像管理 (44)4.4.3 新建虚拟机场景 (44)5 系统管理 (46)5.1 系统设置 (46)5.2 攻击机监控 (47)5.3 靶机监控 (47)5.4 资源监控 (47)前言概述本文介绍信息安全平台的部署方式和典型配置。

本手册仅作为使用指导,实际产品可能会由于版本升级或其他原因,与手册描述有略微差异。

IDS网络版安装手册

3

IDS SERVER 注册 ........................................................................................... 9

3.1 3.2 申请 License ......................................................................................................................................... 9 导入 License ......................................................................................................................................... 9

安美世纪(北京)科技有限公司

地址: 邮编: 网址: 北京市西城区西直门外大街一号院一号楼 20 层 B4-B5 100044

安美世纪(北京)科技有限公司

iiLeabharlann IDS 网络版安装手册目

1

录

综述 ................................................................................................................ 1

安美世纪(北京)科技有限公司

iii

IDS 网络版安装手册

修订历史记录

修订日期 2011/10/01 2011/03/31 2012/08/15 2012/09/06 2012/09/21 2013/04/22 2013/10/16 版本号 V1.0.01 V1.1.01 V1.1.02 V1.1.03 V1.1.04 V1.1.05 V1.1.06 修订人员 San Huang Sunny Zou San Huang Yao Wu Yao Wu Sunny Zou Yao Wu Sunny Zou 更新说明 基础版本 更新排版 添加 Win2008 平台安装 IDS Server 说明 更新安装过程截图 增加 https 登陆说明 更新维护工具菜单说明、server 安装说明 更新图、表标识 更新 License 注册说明 更新产品版本为 IDS V3.0 增加终端更新说明

ITSS运维服务能力管理手册

IT服务管理体系运维服务能力管理手册目录1管理手册发布书 (4)2总则 (5)2.1适用范围 (5)2.2参考标准 (5)2.3服务方针 (5)2.4服务目标 (5)2.5IT服务管理组织及职责 (6)3运维服务能力管理体系要求 (6)3.1管理层职责 (6)4文档管理要求 (7)4.1文件管理 (7)4.2记录管理 (7)4.3管理评审 (7)5运行维护服务能力管理 (8)5.1运维服务能力管理体系的规划(plan) (8)5.2运维服务能力管理体系的实施(do) (8)5.3运维服务能力管理体系的检查(check) (9)5.4运维服务能力管理体系的改进(act) (10)6人员 (10)7资源 (11)7.1运行维护工具 (11)7.2服务台 (12)7.3备件库 (12)7.4知识库 (12)8技术 (13)8.1技术研发 (13)8.2与发现及解决问题相关的技术 (13)9服务流程 (14)9.1服务级别管理 (14)9.2服务报告管理 (14)9.3事件管理 (15)9.4问题管理 (15)9.5配置管理 (16)9.6变更管理 (16)9.7发布管理流程 (17)9.8信息安全管理 (17)10手册结论 (18)1管理手册发布书追求用户满意和实现业务满足发展是广我司实现卓越的IT服务管理的基石。

为了实现这一目标,我们不仅需要服务质量的不断改进,更需要服务过程的有效管理和改进,以满足客户在IT服务领域对我们的期望和要求。

运维服务能力管理手册依据IT服务管理标准ITSS制定,它是我司运维服务能力管理体系的核心文件,也是指导我司建立并实施运维服务能力管理体系的纲领和行动准则,是我司对用户的承诺。

此文件现予以批准颁布实施,自实施之日起,公司全体员工必须遵照执行。

XX公司版本:V1.0日期:XXXX年X月X日2总则运维服务能力管理手册规定了公司IT服务管理团队的IT服务方针和目标,运维服务能力管理体系的组织和职责,以及各IT服务管理流程文件的控制范围和控制目标。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

IDS维护手册二〇〇八年六月北京安氏领信科技发展有限公司目 录第一篇运行维护篇3 第一节每日清晨操作 (3)第二节每日/周定时观测 (3)第三节每次进行配置变更后 (4)第四节季度维护检测项目 (5)第二篇策略调整篇 16 第一节误报分析的基本方法 (16)2.1.1 报警信息的基本分析方法 (16)2.1.2 误报的判定与归类 (17)第二节检测规则调整的原则与方法 (18)2.2.1 调整原则 (18)2.2.2 调整方法 (18)第三节常见误报与检测规则调整指导意见 (23)第一篇运行维护篇第一节每日清晨操作从工位接入内网,ping各个传感器和控制台,看是否通,不通说明出现故障。

第二节每日/周定时观测序号 检测内容 周期 操作参考1 检查操作系统工作状态 日登陆主机,查看系统工作状态2 在控制台上查看各个主机传感器工作状态 日登陆管理控制台,查看主机传感器3 检查控制台上能否收到安全告警 日查看事件显示窗口4 检查磁盘空间 周检查磁盘使用情况5 检查报表查看器工作状态 周生成报表6 检查应用系统日志 周打开事件查看器,查看日志 7 检查是否能够升级 周检查有无升级包8 IDS运行及告警分析报告 周根据报表内容,整理IDS运行及告警事件分析报告第三节每次进行配置变更后序号 检测内容 操作参考1 检查操作系统工作状态 登陆主机,查看系统工作状态2 在控制台上查看各个主机传感器工作状态 登陆管理控制台,查看主机传感器3 检查控制台上能否收到安全告警 查看事件显示窗口4 检查磁盘空间 检查磁盘使用情况5 检查报表查看器工作状态 生成报表6 检查应用系统日志 打开事件查看器,查看日志7 检查是否能够升级 检查有无升级包8 IDS运行及告警分析报告 根据报表内容,整理IDS运行及告警事件分析报告第四节 季度维护检测项目测试步骤 测试结果 用户管理1) 使用默认管理帐户登陆管理控制台。

2) 添加新帐户,赋予所有功能管理权。

3)使用新帐户登陆,验证是否可使用所有功能。

用户管理缺省审计账号Admin/Admin 登陆成功。

添加帐户成功。

新帐户等了成功,获得所有功能管理权限。

组件管理1)Logserver 已在安装IDS 管理平台的时候做好配置,无须做改动。

组件管理1) 组件添加成功。

2) 数据库添加成功。

3) 传感器添加成功。

所有组件显示正常。

2)再添加新组件,选择传感器,在弹出的窗口填写传感器配置信息。

3)选择“连接测试”,成功后点击确定,开始同步签名,分发策略。

4) 然后会弹出传感器的属性配置窗口,输入传感器的名称,并选择应用的策略。

然后点击“确定”按钮,弹出任务处理状态进度条。

则新添加的传感器出现在组件及设备视图中相关适配器的节点下。

新的sensor 添加完毕后,就可以进行应用策略、同步签名库。

策略配置 1) 点击策略标签,观察策略管理界面。

2)在左侧窗口点击鼠标右键,选择“编辑锁定”。

在预定义策略组“”上点击右键,选择派生,填写新策略名称,生成新策略。

策略配置 1) 能够进行策略编辑。

2) 以原有策略为模板,能够派生新策略。

3) 对策略进行“编辑锁定”后,可以编辑www 策略选项。

4) 保存策略后,可以分发的传感器上。

传感器能够立即应用新策略。

3)查看中间栏策略的信息,右侧窗口上方为响应信息,下方为每个签名的详细解释。

4)在中间栏选择添加“www”签名中的选项,保存修改好的策略,解除编辑锁定。

5)在组件窗口相应传感器上点击右键,选择分发策略,将编辑好的新策略分发到传感器上。

6)查看传感器信息,新策略已经正常使用。

安全事件收集显示1)进入安全事件窗口,左侧为事件,右上图表,右下详细信息。

安全事件收集显示1)实时事件显示正常,统计信息显示正常。

2)事件详细信息显示正常。

2)点选左侧事件窗口的标签,查看显示是否正常。

3)双击右下的事件,查看弹出的详细信息。

报表1)点击报表按钮,出现报表系统登陆界面,输入帐户登陆。

报表1)能够登陆报表。

2)根据报表模板,能够生成报表。

2) 点选各种报表,观察生成是否正常。

数据查询1) 点击查询按钮,登陆数据库查询系统。

2) 选择添加数据库。

数据查询1) 能够登陆数据查询。

2) 添加数据库正常。

3) 可以根据查询条件进行查询,能够得到查询结果。

3)添加查询,输入查询条件,在这里选择按时间查询。

4)观察查询结果。

第二篇策略调整篇第一节误报分析的基本方法判断攻击的举例网络攻击是否能够得手,往往取决于该系统是否存在这种类型的漏洞。

并不是所有的网络攻击都能够得手。

举例说明,IDS报告发现基于MS05-039漏洞的攻击报警。

第一步,追查源地址。

如果是来自外网,则比较难以追踪,如果攻击源地址是本单位地址,则需要追查源地址,检查到底是本单位员工的攻击行为还是主机被入侵者控制后发起的攻击。

第二步,检查目的主机。

查看报警事件的目的主机,检查它是否存在Ms05-039漏洞。

如果目的主机是Unix主机,那么显然它不会存在windows的系统漏洞,因此此攻击对主机攻击无效;如果目的主机确实为windows,则还有两种可能存在Ms05-039漏洞或不存在。

如果存在这个漏洞(可使用网络扫描器扫描确认),如果已经安装了系统补丁,则此类攻击还是无效的。

第三步,善后处理。

各种攻击造成损失和后果影响都是不同的,因此善后处理的方式也不同。

(1) 扫描类的攻击。

此类攻击本身不会对目标主机有大的影响,而需要关注的是扫描的发起者。

扫描的发起者只会是黑客和网络管理员,如果扫描的源地址是本单位主机(非指定网络管理员)则要引起重点关注。

极有可能是内网发起的攻击或者是内网被攻陷的主机成为攻击者的跳板。

就其扫描攻击的类型主要分为:口令扫描、常规漏洞扫描、CGI程序漏洞扫描。

(2) 特洛伊木马攻击。

发现特洛伊木马攻击报警后需要对网内主机参与者进行全面的检查,避免信息泄漏或者成为僵尸主机。

(3) 缓冲区溢出攻击,针对建行DMZ的业务特点。

重点防范Apache及其上运行的CGI程序的缓冲溢出。

及时更新补丁是很重要的,另外可以通知加固操作系统内核的方式来限制溢出行为。

2.1.2 误报的判定与归类对于经上述过程判断不能明确定为攻击的事件,纳入被深入分析事件的范围。

深入分析事件需与开发管理岗、系统管理岗、网络管理岗员工进行联合研究,结合公司业务情况判定是否误报。

对于可明确判定为误报的事件,将该事件所述的签名纳入规则待调整的行列。

对于仍无法判定的事件,上报总部或与其他分公司交流,或联系服务商,要求技术支援。

中国人寿界定的误报,包括以下两种:(1)确系安全行为,但被IDS认定为攻击行为;(2)确系不安全行为,但此攻击对中国人寿现有系统的坚固性不构成威胁。

第二节检测规则调整的原则与方法2.2.1 调整原则1、关注总部下发的最新版《指导意见》和相关通知邮件,比对自身情况,进行误报相关策略调整;2、吸取其他分公司经验,进行误报相关策略调整,并将调整过程在每月月报中向总部报备;3、根据本地经验,进行误报相关策略调整,并将调整过程在每月月报中向总部报备;4、按照总部对报备的调整过程的审批意见,保持该调整或恢复原状;5、将调整过程如实记入《中国人寿IDS策略调整记录-XX分公司》2.2.2 调整方法调整的三个主要手段是:白名单法、参数调整、关闭策略。

调整参数实例在windows操作系统中,默认使用的Snmp团体号是“public”,因此IDS会在实际环境检测到大量团体号为“public”的snmp数据包,这种情况会诱发名为“snmp:uservars:bad_commname_alert”的报警信息。

(1)这种情况可以通过调整参数来解决这个低等级的报警,具体可以遵循下述步骤。

1.编辑锁定自定义的策略模版(2)使用百名单法则消除此报警信息实现方法如下。

在策略中展开packages , 展开Attack, 点击inhibit,在右边的对话框中可以看到参数列表,INHIBIT_RULES, CONFIDENCE_MODIFIERS,双击INHIBIT_RULES 就可以为IP进行过滤条件的添加。

双击INHIBIT_RULES 就可以为IP进行过滤条件的添加。

INHIBIT_RULES是以行组织的,每一行表示一个完整的过滤规则,每行的开始和结束必须是双引号(”),双引号内部是具体的规则。

规则由5部分组成,从左至右分别是:名称,源IP,目标IP,可信度,动作。

规则的语义是对任何一个告警事件如果其名称,源IP,目标IP,可信度条件与规则匹配就执行规则中指定的动作。

名称就是告警的名字,可以从packages策略树上得到,名称的具体组织结构是packagename_backendname:alertname,比如www2_iis:nimda_scan_alert就是指策略名为www2,子策略名为iis,告警名称为nimda_scan_alert这一个告警。

名称也可以指一类告警,比如www2_iis就是指策略名为www2,子策略名为iis的所有告警。

源IP指的是要过滤的告警事件的源IP条件,可以是一个IP地址(比如192.168.0.1)也可以是一个子网(比如192.168.20.0/24)。

可以支持any(任何IP),outside(外网),inside(内网)通配符目的IP指的是要过滤的告警事件的目的IP条件,可以是一个IP地址(比如192.168.0.1)也可以是一个子网(比如192.168.20.0/24)。

以支持any(任何IP),outside (外网),inside(内网)通配符可信度,事件过滤的可信度条件,其值在0-100之间。

每一个告警事件都有一个可信度,表示签名检测此攻击的可靠程度。

其条件写法是confidence>(<,=)Number。

可信度条件可以不写,这时表示任意可信度。

动作,就是满足前面过滤条件后要执行的动作,对用户用处最大的是+alert,-alert,其中+alert表示满足过滤条件后就发出alert,-alert表示满足过滤条件后就不发出alert(也就是用户最需要的功能)。

例子:“www2_iis:nimda_scan_alert from outside to any -alert –record”表示,对于www2策略下的iis子策略中的nimda_scan_alert告警,如果其源IP来自外网,目的IP是任意,那么就不做告警。

因为没有confidence条件所以对于www2_iis:nimda_scan_alert confidence告警就不检查其confidence条件。

要注意的是过滤规则的最后一条必须是:“* from any to any -record”具体过程参考下图下面是 INHIBIT_RULES 变量的详细解释,每个规则由规则应用范围,源地址域,目标地址域,引擎执行的操作。