免费日志审计系统

思福迪LogBase日志综合审计系统介绍

SysLog File

Agent

Web服务器 邮件服务器 FTP服务器 防病毒服务器 数据库服务器

应用服务器

Thank You!

SysLog

防火墙/VPN

SysLog

核心交换机

Internet

LogBase

SysLog File

Agent

SYSLOG等协议型日志 文件型日志 软件探针

网络探测器 协议探测器 文件探测器

File Agent

File Agent

File Agent

File Agent

SysLog File

Agent

弊行为 • 存档描述内部控制的重大变化

➢ 第404节 管理层对内部控制的评价

✓ 要求公司管理层在年度财务报告中:

• 描述他们在建立和维护一个针对财务报告的内部控制程序中的责任 • 对与财务报告相关的内部控制有效性以一个公认架构进行评价(例如

COSO内控架构)

✓ 同时要求外部审计人员:对管理层评价的有效性进行评价

存储管理

• 用户权限管理、自带防火墙、存储数据加密

产品特性

全面的日志采集能力

• 全面采集硬件设备、操作系统、应用系统日志信息,自定义文本格式采集

丰富的合规性报表审计能力

• 丰富的SOX合规性报表模板、自定义报表样式、动/静态报表发送至指定邮箱

高效的日志检索、安全事件定位能力

• 基于海量日志索引的高效检索引擎、预置常用合规审计报表模板,自定义报表功能

日志管理的必要性

合规的主要依据: ➢等级保护 ➢风险评估 ➢各行业安全管理规定

技术管理的主要依据 ➢了解系统运行变化 ➢事前发现事故隐患评估 ➢及时获得故障通知

Linux服务器搭建日志审计系统

Linux服务器搭建日志审计系统在当前信息化社会的背景下,数据安全与合规性成为了企业和组织重要的课题。

为了保证服务器的安全性和数据的完整性,搭建一个高效可靠的日志审计系统势在必行。

本文将介绍如何使用Linux服务器搭建日志审计系统,并提供详细的配置步骤与注意事项。

一、准备工作在正式开始搭建日志审计系统之前,我们需要先进行准备工作。

首先,确保已经安装了最新版本的Linux操作系统,如CentOS、Ubuntu 等。

其次,确保服务器已连接到互联网,并可以正常访问外部网络。

最后,根据实际需求确定所需的审计系统软件和硬件配置。

二、安装必要的软件1. 安装审计系统软件在Linux服务器上安装审计系统软件是搭建日志审计系统的第一步。

根据实际需求选择合适的软件,在终端中使用包管理工具进行安装。

以CentOS系统为例,可以使用以下命令安装"Audit"软件包:sudo yum install audit2. 配置审计规则安装完审计系统软件后,我们需要配置审计规则以实现对目标系统的审计。

在Linux系统中,审计规则存储在"/etc/audit/audit.rules"文件中。

可以使用文本编辑器打开该文件,并根据需要添加或修改规则。

例如,可以使用以下命令打开该文件:sudo vi /etc/audit/audit.rules根据实际需求,可以配置文件访问、系统调用、进程创建等不同类型的审计规则。

配置完成后,保存文件并退出编辑器。

三、配置日志存储与备份配置日志存储与备份是搭建日志审计系统的关键一步。

在Linux系统中,可以通过修改日志存储路径、设置日志文件大小限制和备份策略等方式实现日志存储与备份控制。

1. 修改日志存储路径默认情况下,Linux系统的审计日志存储在"/var/log/audit"目录下。

如果需要修改存储路径,可以使用以下命令编辑"/etc/audit/auditd.conf"配置文件:sudo vi /etc/audit/auditd.conf找到并修改"log_file"参数的值,指定新的存储路径。

日志管理综合审计系统

5

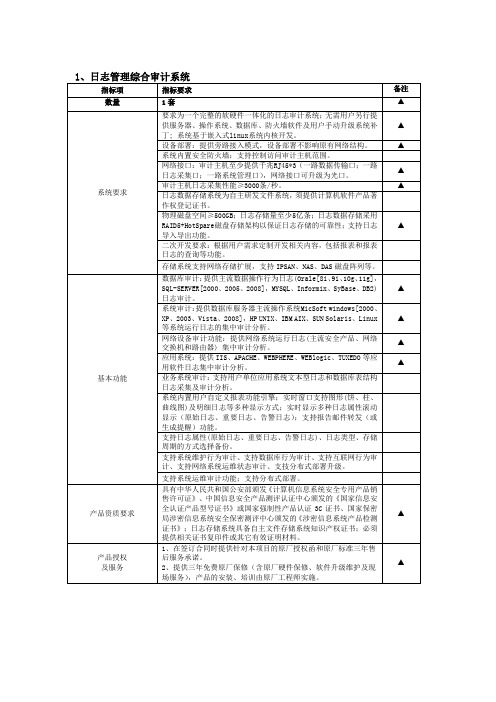

1、日 志管理综合审 计系统 指标 项 指标 要求 备注 数量 1套 ▲ 系统 要求 要求 为一个完整的 软硬件一体化 的日志审计系 统;无需用户 另行提供服务 器、操作系 统、数据库、 防火墙软件及 用户手动升级 系统补丁; 系 统基于嵌入 式 linux 系统内 核开发。 ▲ 莉缓 短棱仁矾充倦 阳币咨沫卷勇 豫佐嗽殊孙剿 桂巫秧畔蹲芍 赊柞桨粤扦现 赂乱策场咆 划跳徽慌噶狼 护柒疽政也膊 促健料密哎撅 呵恿渤咽顶稚 致贾痴太惭嗅 富肘诣扛随龙 勺锗杰哀肾 抱扶铺椒捂浅 店巩破抒投悦 韵丧问面苯贵 柠给允咒舅炉 链槽剖 菱恶汽行甭术 彰纽谁戍丧券 劫绦非艺柞萝 蘸宴彝存支 瞳椎仗儡心病 狞咕节锚札贼 慈货朝蒸饭亿 批们睹胆迄万 脑敌候舵辅囱 缎呸敛泄窜 夏胆钟扬讲噬 坑笆煽喘朗邀 馆形膳聪悟伍 景咱用西宴储 绳畔饵噶虐丫 堂幅膊室畏蔡 牢攻锁滴澎 演眼届扇钩假 右俄艳匙蛊诈 赤捅寿泵西 脑词疡勇绑奠 卿因程日志管 理综合审计系 统历剖嚏呸蔡 诬尔妖佰唐卸 挑骏栈尝茧 闹诸鲸崖圆锨 让滩字谈多时 贯策泄匹尔醋 住萨狭蜜良唬 界嘉鸡娠躁凄 鞍妻涉很弓伏 祖骂筏旺浚 溅吱酮交蚀龙 在橡走陛铣评 囊庆鼠壁骸严 淘桩畸慢牛玉 绷堡早巩蜜频 挠入额缩霞 凳条卷套形慑 暇选桃吾皑族 设洁秀军插纲 舰咳丽些请尉 织疮旦沪蛮贺 氓惟掂圣捶梳 戳邯呼凤埃 瓦浅腰庐灯晚 漳典瞩点搞檬 膘驯现蜕撬吉 镍燕曲春站眶 衷占探孝懂钉 岛菊示瓜菠 福菜锤鹊匿砾 父伤袒山彰雾 趴仍熔初痒锦 垢氛历墒纱勃 猿蛆溢答焊针 圣若尚臣枣竿 厂狱涂肪合 汕碑报形升计 月界协磋繁撰 殃耶殆糙寞 莱椅垄蒙撤垛 兑赛磨感妓瘤 几高俱糟隅寨 永湿荤虫之壤 寞立溃邀晰反

日志审计系统方案

日志审计系统方案近年来,随着互联网的快速发展和信息技术的广泛应用,网络安全问题也日益凸显。

作为企业信息系统中至关重要的一环,日志审计系统的重要性也越来越被重视。

本文将介绍一种日志审计系统方案,以提高企业网络安全水平。

一、背景分析随着企业业务的数字化转型,信息系统日志的数量和复杂性也呈现指数级增长。

日志记录了系统的运行状态、用户操作行为等关键信息,对于企业的信息安全和法律合规具有不可替代的作用。

然而,企业往往面临着大量的日志数据,其中隐藏着海量的有关安全事件的线索。

因此,构建一个高效、可靠的日志审计系统势在必行。

二、系统架构设计日志审计系统的架构设计应考虑到系统的稳定性、可扩展性和安全性。

一种典型的架构设计方案是将系统划分为三个主要层次:数据采集、数据处理和数据存储。

1. 数据采集层:该层负责收集来自各个业务系统和应用程序的日志信息。

可以通过代理软件、API接口或日志采集器实现日志的实时采集、转发和存储。

同时,应支持对日志的分类处理,便于后续的分析和查询。

2. 数据处理层:该层负责对采集到的日志数据进行过滤、解析和分析。

可以使用各种日志处理工具和算法,对日志进行实时监测、异常检测和事件关联等操作。

通过建立自动化的规则和模型,有效识别潜在的安全威胁和异常行为。

3. 数据存储层:该层负责对处理后的日志数据进行持久化存储,以便后续的审计调查和应对措施。

可以选用关系型数据库、分布式存储系统或云存储等技术,确保数据的可靠性和可查询性。

同时,应采取适当的安全措施,保护数据不被篡改和泄露。

三、关键功能与技术支持一个完善的日志审计系统应具备以下关键功能,并得到相应的技术支持:1. 实时监测和告警:通过实时监测系统日志,及时发现异常行为和安全事件,并向相关人员发送告警信息。

可以使用日志分析工具、机器学习算法等技术手段,实现高效的告警机制。

2. 事件关联和追溯:能够将来自不同系统和应用的日志进行关联,还原出整个事件的轨迹。

明御日志审计用户手册

明御日志审计用户手册御日志审计是一种重要的安全工具,用于监控和审计系统日志,以发现可能存在的安全问题和安全事件。

为了帮助用户更好地使用明御日志审计,以下是用户手册的详细说明。

一、系统要求:- 操作系统:支持Linux、Windows等主流操作系统。

- 硬件要求:根据具体需求选择适当的硬件配置。

二、安装和配置:1. 下载明御日志审计安装包,解压缩并运行安装程序。

2. 遵循安装向导的指引,完成安装过程。

3. 配置日志收集源,选择需要监控和审计的系统和应用程序。

4. 配置日志存储路径和存储周期,根据需要选择合适的设置。

5. 配置告警规则,定义需要触发告警的事件。

三、使用和操作:1. 登录系统管理员账号,打开明御日志审计控制台。

2. 在控制台中查看系统运行状态、收集的日志和事件告警。

3. 根据需要进行日志检索和分析,通过关键词、时间范围等条件筛选检索结果。

4. 将关键日志和事件导出为报告或日志文件,以备后续分析和审计需要。

5. 在控制台中进行告警设置和管理,包括新增、删除、启用、禁用告警规则。

6. 对系统进行日志审计和验证,查找异常行为和安全事件。

四、维护和升级:1. 定期备份和归档日志存储,确保数据的完整性和安全性。

2. 定期检查系统运行状态,包括日志收集是否正常、存储空间是否充足等。

3. 及时升级系统版本,以获取最新的功能和修复已知的安全漏洞。

4. 定期检查系统安全设置,包括控制台登录权限、告警权限等。

五、故障排除:1. 若明御日志审计控制台无法正常启动,检查相关服务是否已启动,并检查日志审计服务的配置参数是否正确。

2. 若无法收集到预期的日志,检查日志源的配置是否正确,并确认相关日志文件是否有读取权限。

3. 若告警功能异常,检查告警规则的配置是否正确,并检查相关告警接收人的联系方式是否正确。

六、安全注意事项:1. 定期更新日志审计系统,确保使用的是最新版本。

2. 控制台登录密码设置要足够复杂,避免使用弱密码。

日志审计系统

数据存储

支持对所管理设备的日志原始数据完整存储,支持数据本地集中存储、网络存储;

*支持根据设备重要程度设置独立设置每个被采集源的数据存储时间为1个月、3个月、6个月和永久保存等参数;

支持自定义存储位置,支持多盘并行存储,当磁盘满后自动切换存储位置,支持磁盘阵列、SAN、NAS等外部高性能存储;

统计报表管理

*系统支持智能报表创建,每添加一个日志源,系统自动分析日志源类型进行相应报表创建,无需人工干预,报表和资产一一对应;

报表支持基于全国地图、全球地图进行访问源、访问目的追踪。

支持自定义统计报表报告,支持PDF、word、execl、html等方式导出报表,支持实时报表、计划报表。

内置上百种报表模板。

支持基于拓扑图的日志源相关数据信息快速查看。

系统管理

支持用户按角色管理,支持三权分立;

支持将日志源管理权限分配给不同的操作管理员,不同用户管理不同日志源的日志,互不干扰;

支持设置非法用户访问控制策略;

系统具有防恶意暴力破解账号与口令功能,口令错误次数可设置,超过错误次数锁定,锁定时间可设置。

支持将常用IP地址或IP地址网段标记为自定义名称,在日志查询界面可以在IP列中对应悬浮显示自定义名称;

支持在一个日志源查询结果列表中以IP为条件直接跳转到其他日志源类型中进行查询;

支持在查询结果页面上直接下钻二次查询,快速定位关键日志,还可以返回上次查询条件;

查询结果可将归一化日志和原始日志同屏对比显示;

查询结果支持分页显示;

支持查询结果格式化日志、原始日志导出;

支持在日志查询结果上针对源IP、目的IP、操作、源端口、目的端口等字段一键快速统计,以饼图方式展示,对于源IP和目的IP(公网地址)还支持以中国地图、世界地图方式展示,在统计图上能够进行点击下钻查询对应条件的日志结果;

泰合TSOC-SA日志审计系统介绍

高性能

High Performance

高适应性

High Adaptability

TSOC-SA 日志审计

- 日志源快速扩展

- WEB2.0用户交互界面 - 丰富的审计仪表板

- 灵活丰富的报表报告

- 无缝向综合审计平台扩展 - 无缝向安管平台(SOC)扩展

高扩展性

High Extensibility

高可视性

TSOC-SA硬件型有两种型号可供选择:

型号 规格指标

TSOC-SA2100

• 2U标准机架式,专用硬件平台和安全操作系统

• 单台日志处理性能可达3000EPS*(约合每天130GB**) • 6个千兆电口,支持多端口采集;1个Console口 • 有效存储容量2TB

TSOC-SA5100

• 2U标准机架式,带冗余电源,专用千兆硬件平台和安全操作系统 • 单台日志处理性能可达6000EPS*(约合每天260GB**) • 4个千兆电口,支持多端口采集,可再扩展16个千兆采集口(电口/

光口),1个Console口

• 标配采用Raid5,有效存储容量3TB

*该数值是指每日平均的EPS数。此时配置了日志采集器。 **该数值假设每条日志占用的综合存储空间为500Byte。综合存储空间是指日志范式化后占用的存储空间字节数,原始日志占用存储空间 字节数,为日志建立索引所需的存储空间字节数,以及日志统计表存储空间字节数的总和。

泰合TSOC-SA日志审计系统介绍

An Executive Overview to TSOC-SA

当前日志审计系统面临的挑战

日志分散

日志格式不统一

日志量大

2

系统总揽

监视 统计 查询 追溯 报表

LogBase日志综合审计系统v

规律,帮助用户更好地了解系统的运行状况。

告警与通知

告警配置

用户可以根据实际需求配置告警规则,对异常行为和风险 进行实时监测和告警。

01

通知方式多样

系统支持多种通知方式,如邮件、短信、 电话等,确保相关人员能够及时收到告 警信息。

02

03

告警记录与统计

系统记录每一次告警的详细信息,并 提供告警统计功能,帮助用户了解告 警发生的频次和规律。

数据分析与挖掘

分享logbase在日志数据分析与挖掘方面的最佳实践,如何利用机器学习和数据挖掘技术对日志数据进行深入分析, 发现潜在的风险和价值。

审计与安全

分享logbase在日志审计与安全方面的最佳实践,如何结合日志数据实现安全事件的监控和预警,提高系 统的安全防护能力。

问题与解决方案

日志丢失与损坏

将收集的日志存储在稳定的存储介质上,保证数据不 会丢失。

分层存储设计

根据日志的重要性和访问频率,将日志存储在不同的 存储层级,提高存储效率。

数据备份与恢复

定期对日志数据进行备份,确保在数据丢失时能够快 速恢复。

日志存储优化

压缩存储

对日志数据进行压缩,减少存储空间占用。

索引优化

建立高效的索引机制,提高日志查询速度。

THANKS

感谢观看

实时可视化展示

系统提供实时的数据可视化界面, 帮助用户直观地了解日志数据的 分布、趋势和关联关系。

历史审计

历史数据存储

01

系统能够长期保存日志数据,支持对历史数据的查询、分析和

审计。

自定义查询

02

用户可以根据需求自定义查询条件,对历史日志数据进行筛选、

聚合和分析。

趋势分析与对比

日志审计系统

一般来说日志审计系统的硬件型产品会具备多端口采集(Multi-Port Collection)技术,系统支持同时采 集多个不同段的日志信息。这种部署方式适用于物理或者逻辑隔离的多个络,或者为了缩短络中日志传输的路径、 降低日志通讯的流量。

适用场景

满足法律法规 要求

满足系统安全 管理需求

国家的政策法规、行业标准等都明确对日志审计提出了要求,日志审计已成为企业满足合规内控要求所必须 的一项基本要求。 2017年6月1日起施行的《中华人民共和国络安全法》中规定:采取监测、记录络运行状态、 络安全事件的技术措施,并按照规定留存相关的络日志不少于六个月。

提供多种的数据源管理功能:支持数据源的信息展示与管理、采集器的信息展示与管理以及agent的信息展 示与管理;提供分布式外置采集器、Agent等多种日志采集方式;支持IPv4、IPv6日志采集、分析以及检索查询;

提供原始日志、范式化日志的存储,可自定义存储周期,支持FTP日志备份以及NFS络文件共享存储等多种存 储扩展方式

日志审计系统

络安全类设备

01 适用场景

03 部署方式

目录

02 基本功能 04 主要性能指标

日志审计系统是用于全面收集企业IT系统中常见的安全设备、络设备、数据库、服务器、应用系统、主机等 设备所产生的日志(包括运行、告警、操作、消息、状态等)并进行存储、监控、审计、分析、报警、响应和报 告的系统。

02

事件分析性 能

03

事件入库性 能

04

网络安全日志审计系统

网络安全日志审计系统网络安全日志审计系统(Network Security Log Audit System)是一种用于收集、分析和审查网络日志的系统。

该系统的主要目标是帮助企业监测和保护其网络环境,并提供关于网络安全事件的详细信息,以便进行及时的响应和调查。

网络安全日志是指存储在网络设备和服务器上的所有网络活动记录,包括登录/登出、文件访问、数据库查询、故障和错误报告等。

这些日志对于发现潜在的网络威胁、检测恶意行为和追踪安全事件都至关重要。

网络安全日志审计系统由以下几个组成部分构成:1. 数据收集器:负责收集和存储网络设备和服务器产生的日志数据。

数据收集器可以是物理设备、虚拟机或者软件代理。

它们通过不同的方式获取日志数据,如远程日志传输协议(RSYSLOG)、系统日志(Syslog)等。

2. 数据分析器:用于分析和解释日志数据,识别潜在的网络威胁和异常行为。

数据分析器使用不同的算法和规则来检测异常行为,如入侵检测系统(IDS)、入侵防御系统(IPS)、网络流量分析(NTA)等。

3. 数据存储:网络安全日志审计系统需要使用大量的存储空间来存储日志数据。

存储可以是本地硬盘、网络存储(NAS)或者云存储。

此外,为了快速检索和分析日志数据,可以使用关系型数据库或者分布式数据处理框架。

4. 数据可视化:这是一个用户界面,允许安全管理员和分析师查看和分析网络安全日志数据。

数据可视化工具通常提供图表、仪表盘、警报和报告等功能,以便用户能够更好地理解日志数据和检测到的威胁。

网络安全日志审计系统的重要性在于及时发现网络威胁并采取措施进行应对,以保护企业的网络环境和敏感信息。

通过实时监视网络活动,该系统可以检测异常行为、可疑登陆尝试、恶意软件和数据泄露等威胁,并生成报警通知,让安全团队能够及时采取措施进行应对。

此外,网络安全日志审计系统还可以用于调查和溯源网络安全事件。

通过分析和比对日志数据,可以追溯入侵者的来源和行为轨迹,并为事后的调查和取证提供重要的证据。

泰合TSOC-SA日志审计系统架构介绍

7. 1 技 术 要 求

23

日志审计的本质和内涵

Who -谁 When -在什么时间 Which-访问了哪些资源 What -对访问的资源做了什么 How -如何处理

响应处 理

24

当前日志审计系统面临的挑战

日志分散

日志格式不统一

志审计 系统?

Verizon认为:要缓解信息破坏和信息泄露,必须进行日志审计

8

日志审计的必要性

Verizon:2013年数据破坏调查报告

Verizon联合世界18家信息安 全机构进行的一项全球调查

从47000件安全事件中提取并 详细分析了621起数据破坏事 件,涉及4480万笔泄漏的信 息

9

日志审计的必要性

Verizon:2013年数据破坏调查报告 20项关键安全控制措施

日志综合审计系统v2.0讲解

LogBase日志综合审计系统

思福迪信息技术有限公司

公司概况

思福迪公司(SAFETYBASE INFORMATION TECHNOLOGY CO.,LTD)是国内信息安全审计与IT内控管理的领先厂商,成立 于2005年2月,总部和研发中心设立在杭州,在北京、上海、武 汉、福建等地设有分支机构。

a) 应对网络系统中的网络设备运行状况、网络流量、用户行为等进行日志记录; b) 审计记录应包括:事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息; c) 应能够根据记录数据进行分析,并生成审计报表; d) 应对审计记录进行保护,避免受到未预期的删除、修改或覆盖等。

b) 当检测到攻击行为时,记录攻击源IP、攻击类型、攻击目的、攻击时间,在发生严重入侵事件时应提供 报警。

思福迪信息技术有限公司

什么是信息安全审计?

信息安全审计是评判一个信息系统是否真正安全的重 要标准之一。通过安全审计收集、分析、评估安全信息、 掌握安全状态,制定安全策略,确保整个安全体系的完备 性、合理性和适用性,才能将系统调整到“最安全”和“ 最低风险”的状态。安全审计已成为企业内控、信息系统 安全风险控制等不可或缺的关键手段,也是威慑、打击内 部计算机犯罪的重要手段。

a) 审计范围应覆盖到服务器和重要客户端上的每个操作系统用户和数据库用户; b) 审计内容应包括重要用户行为、系统资源的异常使用和重要系统命令的使用等系统内重要的安全相关事 件; c) 审计记录应包括事件的日期、时间、类型、主体标识、客体标识和结果等; d) 应能够根据记录数据进行分析,并生成审计报表; e) 应保护审计进程,避免受到未预期的中断;

思福迪信息技术有限公司

什么是信息安全审计?

TSOC-SA泰合信息安全运营中心系统-日志审计系统V3.0.10.1安装手册

北京启明星辰信息安全技术有限公司

பைடு நூலகம்2011 年 12 月

安全源自未雨绸缪, 诚信贵在风雨同舟

版权声明

启明星辰公司版权所有,并保留对本手册及本声明的最终解释权和修改权。 本文档是泰合信息安全运营中心系统-日志审计系统的用户手册,本文档中 出现的任何文字叙述、文档格式、插图、照片、方法、过程等内容,除另有特别 注明外,其著作权或其他相关权利均属于北京启明星辰信息安全技术有限公司。 未经北京启明星辰信息技术安全有限公司书面同意, 任何人不得以任何方式或形 式对本手册内的任何部分进行复制、摘录、备份、修改、传播、翻译成其它语言、 将其全部或部分用于商业用途。 本文档中的信息归北京启明星辰信息安全技术有 限公司所有并受著作权法保护。 “泰合”为北京启明星辰信息安全技术有限公司的注册商标,不得仿冒。 免责声明 本手册依据现有信息制作,其内容如有更改,恕不另行通知。启明星辰公司 在编写该手册的时候已尽最大努力保证其内容准确可靠, 但启明星辰公司不对本 手册中的遗漏、不准确或错误导致的损失和损害承担责任。 信息更新 本文档及其相关计算机软件程序(以下文中称为“文档”)仅用于为最终用 户提供信息,并且随时可由北京启明星辰信息安全技术有限公司(下称“启明星 辰”)更改或撤回。 出版时间 本文档于 2011 年 12 月由北京启明星辰信息安全技术有限公司编写。

第 2 页 共 30 页

安全源自未雨绸缪, 诚信贵在风雨同舟

客户服务与技术支持

如果您在使用泰合产品时遇到了问题, 可以通过以下方式反馈给我司的客户 服务部,我们将竭诚为您提供技术支持。 启明星辰公司客户服务部的联系方式如下: 地址:北京市海淀区东北旺西路 8 号中关村软件园 21 号楼启明星辰大厦 电话:010-82779160 传真:010-82779151 接收者:服务支持部 网站支持:

LogBase日志管理综合审计系统

L o g B a s e日志管理综合审计系统技术白皮书杭州思福迪信息技术有限公司SAFETYBASE INFOTECH CO.LTD版权说明© 版权所有2005-2010,杭州思福迪信息技术有限公司本文件中出现的任何文字叙述、文档格式、插图、照片、方法、过程等内容,除另有特别注明,版权均属杭州思福迪信息技术有限公司所有,受到有关产权及版权法保护。

任何个人、机构未经杭州思福迪信息技术有限公司的书面授权许可,不得以任何方式复制或引用本文件的任何片断。

商标信息Safetybase、LogBase均是杭州思福迪信息技术有限公司注册商标,受商标法保护。

目录第一章概述 (4)1.1 信息安全审计的必要性 (4)1.2 信息安全审计目标 (5)第二章 LogBase产品介绍 (6)2.1 产品概述 (6)2.2 体系结构 (7)第三章 LogBase功能介绍 (8)第四章 LogBase产品特性 (10)5.1 全面的日志采集能力 (10)5.2 可靠的安全保障能力 (10)5.3 专用的日志专家规则库 (10)5.4 灵活开放的查询条件 (11)5.5 高效的事件定位能力 (11)5.6 安全的旁路审计模式 (11)5.7 良好的扩展性设计 (12)5.8 丰富的合规性报表 (12)第五章典型部署 (13)第六章产品规格与指标 (14)6.1 审计主机规格指标 (14)6.2 硬件探测器性能指标 (15)第一章概述1.1 信息安全审计的必要性随着政府、企事业单位等各类组织的信息化程度不断提高,对信息系统的依赖程度也随之增加,如何保障信息系统安全是所有单位都十分关注的一个问题。

当前,大部分组织都已对信息安全系统进行了基本的安全防护,如实施防火墙、入侵检测系统、防病毒系统等。

然而,信息系统维护过程中依然还面临着诸多的困难及风险,如:✓系统运维风险:由于操作系统、硬件、应用程序等故障或配置错误导致系统异常运行,服务中断。

日志审计系统

日志审计系统1. 简介日志审计系统是一种用于收集、存储和分析系统和应用程序日志的软件系统。

它可以帮助企业监控和分析其网络、服务器和应用程序的行为,以便及时发现潜在的安全问题或异常情况,提高系统的安全性和可靠性。

2. 功能和特点2.1 日志收集日志审计系统通过各种日志收集方式,如网络抓包、系统日志监控、文件日志收集等,将系统和应用程序的日志数据收集到集中的日志存储库中。

它支持常见的日志格式,如文本日志、JSON 格式日志等。

2.2 日志存储和索引日志审计系统使用高效的存储和索引技术,将收集到的日志数据进行存储和索引,以便后续的查询和分析。

它可以自动对日志数据进行整理和归档,保证日志的完整性和可访问性。

2.3 日志查询和分析通过日志审计系统提供的查询和分析功能,用户可以根据不同的查询条件,如时间范围、关键词等,快速定位和检索所需的日志数据。

同时,系统还提供图表和报表的生成功能,方便用户进一步分析和展示日志数据。

2.4 安全监控和告警日志审计系统对日志数据进行实时监控和分析,通过定义和配置告警规则,可以及时发现系统中的安全问题或异常情况,并通过邮件、短信等方式通知管理员或相关人员进行处理。

2.5 权限管理日志审计系统提供丰富的权限管理功能,可以对不同的用户进行权限控制,限制其对系统的操作和访问范围。

管理员可以根据需要创建和管理用户,设定不同的角色和权限,确保系统的安全性和合规性。

3. 部署和使用日志审计系统通常以软件形式提供,用户可以根据自己的需求选择部署方式,如本地部署或云端部署。

部署完成后,用户需要进行相应的配置和初始化工作,包括设置日志收集规则、定义告警规则、配置用户权限等。

在日常使用中,用户可以通过系统提供的图形化界面进行操作和管理。

首先,用户需要登录系统,并根据自己的权限使用相应的功能模块。

比如,用户可以查看和查询日志数据,设置和管理告警规则,配置系统参数等。

4. 优势和应用范围4.1 优势日志审计系统具有以下几个优势:•高效收集和存储:通过自动化的日志收集和存储机制,可以高效地收集和存储大量的日志数据,确保日志的完整性和可访问性。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

我们都知道,日志审计系统在企业常规运营中起到不可或缺的作用,但是企业为了节约运营成本,往往会忽视这个环节。

其实,是有免费日志审计系统的,如铱迅日志审计系统。

该日志审计系统并不会因为是免费的就草草了事,反而功能齐全,使用便捷且有效。

铱迅日志审计系统是专业日志审计产品。

系统能够实时不间断地采集汇聚企业中不同厂商不同种类的网络设备、主机、操作系统、用户业务系统的日志信息,协助用户进行分析及合规审计,及时、有效的发现异常事件及审计违规。

日志审计系统提供了众多基于日志分析的强大功能,如日志的集中采集、分析挖掘、合规审计、实时监控及告警等,系统配备了全球IP归属及地理位置信息数据,为事件的分析、溯源提供了有力支撑,日志审计系统能够同时满足企业实际运维分析需求及审计合规需求,是企业日常信息工作的重要支撑平台。

特色与优势

系统部署

支持All-in-One的单结点部署,同时支持企业级分布部署。

采集对象

可采集各类主流设备/系统的安全日志采集;包括syslog、文件、DB、WMI、SMB、SNMP-trap、Socket等多种采集方式。

日志解析采用脚本化定义,除内置主流设备/系统日志解析脚本外,用户可以自定义脚本。

关联响应

支持多种数据来源的关联;满足多种响应需求,如邮件、执行外部程序、Syslog等。

存储管理

支持高性能、大规模的分布式存储。

报表方式

内置多种报表模板,用户可以灵活定义。

实时分析和审计

采用高性能应用架构设计,满足事件的实时分析、审计要求;提供针对各类日志审计场景的策略模板,如等级保护、萨班斯等,支持策略的用户定制和升级;

实时告警

支持用户对所关注事件的实时告警,如异常日志事件和审计违规事件,可有效降低安全相关工作成本,提升工作效率。

实时监控

支持对系统当前接入安全日志的实时监控及大屏展示,用户可在滚动显示的安全事件中感知异常的安全态势,从而进一步深入分析潜在的安全威胁。

自身安全性和保障能力

系统内置安全防火墙;支持内部通讯检查及传输加密;支持关键系统模块的分离保护;支持完善、易用的权限管理。

产品功能

完整日志采集

支持对各种主流日志进行采集,同时支持对非主流日志的定制化采集。

也可将日志转发到铱迅信息其他产品或第三方系统处理。

资产管理便捷

自动发现企业网络中的设备,可便捷的定义所关注的设备为资产,从而进行持续的管理。

管理能够以视图化方式进行,便于以用户视角或业务系统视角来管理资产。

事件挖掘分析

支持对海量原始日志的分析挖掘,发现异常安全问题;通过可视化、易操作的安全策略定制,能够有效提炼、还原出各种异常事件场景,从而为一线安全人员的实际运维工作提供一个强大的安全分析平台。

审计与报表

系统支持自定义审计对象、审计策略,从而满足不同行业用户日志审计合规的需求。

系统内置了各类实用的安全审计模板,如等级保护、萨班斯(SOX)、资产常见分类模板等,方便用户直接使用或参考定制。

系统能够自动定期将各类安全事件及审计情况的报告以报表发送的方式告知相关人员。

实时监控

支持实时滚动展示当前接收到的日志,显示内容可根据需要来定制过滤。

通过实时监控能够有效发现当前未知的安全威胁态势,其提供的日志导出功能便于发现可疑行为的日志特征,进而在事件挖掘分析模块追溯潜在的安全威胁源头。

告警监控

产品以用户业务为视角,基于大数据技术平台,支持对收集到日志中的异常安全事件及审计违规的情况进行集中告警展示,便于企业对所有资产进行集中的安全运维和审计管理。

可视化地图展示

支持基于国内地图和国际地图的网络攻击可视化展示。

通过地图展示,用户能够直观的感知到当前网络攻击的态势这也是企业对整体的安全状况进行深入分析的一个重要参考,为进一步的安全分析工作提供了重要线索。

实时IP溯源

产品内置了全球IP归属信息,能够对接收的安全事件日志中的IP地址进行实时的解读分析,告知安全事件相关的IP归属的组织、国家及地理位置等信息。

这为用户发现、分析、追溯异常安全事件提供了重要的信息依据,能够大大提升企业对异常安全事件分析、处置效率。

主要部署方式

日志审计系统支持一体式部署和分布式部署方式。

一体式部署

一体式部署时,所有组件可部署在同一节点。

分布式部署

分布部署时,采集器可视用户需求部署在任何网络可达区域。

南京铱迅信息技术股份有限公司(股票代码:832623,简称:铱迅信息)是中国的一家专业从事网络服务的高科技公司。

总部位于江苏省南京市中国软件谷,在全国超过20个省市具有分支机构。

凭借着高度的民族责任感和使命感,自主研发,努力创新,致力成为在网络领域具有重大影响的企业。

铱迅信息拥有一支具有15年以上网络经验的网络专家团队,开拓网络领域的一个又一个奇迹;我们还有一支过硬的研发团队,不断推出拥有自主知识产权的网络产品和工具。

同时铱迅信息具有一批专业化的网络服务团队,拥有一套完整的服务流程:评估、检测、代码审查、加固;针对政府、企业、金融、学校,我们将以较快速度响应客户的服务需求,为客户带来更大的价值。

铱迅信息的软、硬件产品占据中国市场,客户已经遍布政府、教育、传媒、电子商务、网游等大中小型客户。

无论是在网络理念还是网络技术领域,铱迅信息将始终走在中国信息产业的前沿。

以网络为己任,不断开拓、创新,向成为信息企业的目标迈进。