内核级hook的几种实现与应用

hook9大类

hook9⼤类HOOK技术主要分为两⼤类,⼀是内核层HOOK,⼀是⽤户层HOOK. ⽤户层HOOK也就是在ring3环境下hook kenerl32.dll、User3.dll、Gui32.dll、Advapi.dll等导出的函数。

⽽内核层HOOK就是HOOK只有ring0级别环境下才能操作写⼊改变的内核对象,例如SSDT系统服务描述符表等。

综合⽽⾔,主要有以下9种HOOK技术。

(1)消息钩⼦消息钩⼦是最常见的钩⼦之⼀,例如常见的键盘⿏标钩⼦,很多⽊马就是通过消息钩⼦获取密码的。

消息钩⼦是由Win32⼦系统提供,⽤户通过它注册全局钩⼦。

当系统获取某些事件,⽐如⽤户按键,键盘driver将扫描码等传⼊win32k的KeyEvent处理函数,处理函数判断有⽆相应hook,有则通过回调函数处理。

此时,系统取得Hook对象信息,若⽬标进程没有装载对应的Dll,则装载之。

(2)IAT HOOKIAT HOOK[4]是最常见和普遍的HOOK之⼀。

IAT表⽰导⼊地址表(Import Address Table),导⼊函数就是被程序调⽤但其执⾏代码⼜不在程序中的函数,当PE ⽂件被装⼊内存的时候,Windows 装载器才将DLL 装⼊,并将调⽤导⼊函数的指令和函数实际所处的地址联系起来(动态连接),这种操作就需要导⼊表完成。

其中导⼊地址表就指⽰函数实际地址。

程序每个调⽤的API 函数地址都保存在 IAT 表中,⽽每个调⽤ API 函数的 CALL 指令所使⽤的地址都是相应函数登记在 IAT 表的地址。

IATHOOK原理是在将 IAT 表中的地址换成⽤户⾃⼰的函数地址,这样每个 API 调⽤都是先调⽤⽤户⾃⼰的函数。

在这个函数中我们可以完成函数名称的记录、参数的记录、调⽤原来的过程,并在返回时记录结果。

(3)EAT HOOKEAT HOOK的原理是根据替换 PE 格式导出表中的相应函数来实现的。

EAT表⽰导出地址表(Export Address Table),EAT存在于PE⽂件中的edata节,保存了可执⾏⽂件(如DLL ⽂件)的导出的可供其他模块来调⽤的函数和公共变量,包括函数名称和地址等。

Rootkit的类型、功能及主要技术

Rootkit的类型、功能及主要技术Rootkit 的类型小结1.固化Rootkits和BIOS Rootkits固化程序是存于ROM中,通常很小,使用系统硬件和BIOS 创建顽固的软件镜像。

将制定的代码植入到BIOS 中,刷新BIOS,在BIOS 初始化的末尾获得运行机会。

重启无用、格式化无用,在硬盘上无法探测,现有的安全软件将大部分的扫描时间用在了对硬盘的扫描上。

本文整理:(第三方信息安全网)/2 内核级Rootkits内核级Rootkits(Kernelland Rootkits)是通过修改内核、增加额外的代码、直接修改系统调用表、系统调用跳转(Syscall Jump),并能够替换一个操作系统的部分功能,包括内核和相关的设备驱动程序。

现在的操作系统大多没有强化内核和驱动程序的不同特性。

许多内核模式的Rootkit 是作为设备驱动程序而开发,或者作为可加载模块,如Linux 中的可加载模块或Windows 中的设备驱动程序,这类Rootkit 极其危险,它可获得不受限制的安全访问权。

如果代码中有任何一点错误,那么内核级别的任何代码操作都将对整个系统的稳定性产生深远的影响。

特点:无进程;无端口。

与用户级Rootkit 相比,与操作系统处于同一级别,可以修改或破坏由其它软件所发出的任何请求。

3 用户态Rootkits用户态Rootkits(Userland Rootkits)是运行在Ring3 级的Rootkit,由于Ring3 级就是用户应用级的程序,而且信任级别低,每一个程序运行,操作系统给这一层的最小权限。

用户态Rootkit使用各种方法隐藏进程、文件,注入模块、修改注册表等。

4 应用级Rootkits应用级Rootkits 通过具有特洛伊木马特征的伪装代码来替换普通的应用程序的二进制代码,也可以使用Hook、补丁、注入代码或其它方式来修改现有应用程序的行为。

5 代码库Rootkits代码库Rootkits 用隐藏攻击者信息的方法进行补丁、Hook、替换系统调用。

内核 hook 函数 -回复

内核hook 函数-回复什么是内核hook 函数以及它的作用?内核hook 函数是一种在操作系统内核中实现的特殊函数,用于拦截和修改系统内核中的某些操作或事件。

通过使用内核hook 函数,我们可以监视和控制系统内核中的关键过程,从而实现对系统行为的定制化修改和扩展。

在计算机系统中,内核是操作系统的核心部分,负责管理和控制所有硬件和软件资源,以支持应用程序的正常运行。

内核的行为往往是固定和预定义的,而内核hook 函数提供了一种在内核级别上对其进行自定义的方法。

内核hook 函数的作用可以分为以下几个方面:1. 监视和捕获事件:内核hook 函数允许我们拦截和监视系统内核中发生的事件和操作。

这些事件可能包括文件的读写操作、网络数据的传输、进程的创建和终止等。

通过捕获这些事件,我们可以获取详细的系统信息和运行状态,从而进行进一步的分析和处理。

2. 修改和拦截系统调用:系统调用是应用程序与操作系统之间的接口,用于访问操作系统提供的服务和资源。

通过使用内核hook 函数,我们可以拦截和修改系统调用的参数和返回值。

这样,我们可以对系统调用的行为进行定制化修改,以提供额外的功能或进行安全控制。

3. 实现安全策略:内核hook 函数可以用于实现操作系统的安全策略。

例如,我们可以编写一个内核hook 函数来拦截敏感文件的读写操作,并进行权限验证。

这样,即使应用程序请求读写敏感文件,也可以通过内核hook 函数对访问进行审计和限制。

4. 扩展和优化功能:内核hook 函数可以用于扩展和优化系统功能。

通过在内核中插入自定义的hook 函数,我们可以添加新的系统服务或修改现有的服务。

例如,我们可以编写一个内核hook 函数来提供自定义的文件系统接口,以支持特定的文件加密算法或存储优化。

内核hook 函数的实现步骤:实现内核hook 函数并不是一件简单的事情,需要考虑系统的复杂性和安全性。

以下是实现内核hook 函数的一般步骤:1. 确定hook 的目标:首先需要确定要hook 的目标函数或事件。

Hook内核函数(KiReadyThread)检测进程

Hook内核函数(KiReadyThread)检测进程Hook 内核函数(KiReadyThread)检测进程1. 介绍通用Hook内核函数的方法当我们要拦截目标函数的时候,只要修改原函数头5个字节的机器代码为一个JMP XXXXXXXX(XXXXXXXX是距自己的Hook函数的偏移量)就行了。

并且保存原来修改前的5个字节。

在跳入原函数时,恢复那5个字节即可。

char JmpMyCode [] = {0xE9,0x00,0x00,0x00,0x00};//E9对应Jmp偏移量指令*((ULONG*)(JmpMyCode+1))=(ULONG)MyFunc-(ULONG)OrgDestFunction-5;//获得偏移量memcpy(OrgCode,(char*)OrgDestFunction,5);//保存原来的代码memcpy((char*)OrgDestFunction,JmpMyCode,5);//覆盖前一个命令为一个跳转指令在系统内核级中,MS的很多信息都没公开,包括函数的参数数目,每个参数的类型等。

在系统内核中,访问了大量的寄存器,而很多寄存器的值,是上层调用者提供的。

如果值改变系统就会变得不稳定。

很可能出现不可想象的后果。

另外有时候对需要Hook的函数的参数不了解,所以不能随便就去改变它的堆栈,如果不小心也有可能导致蓝屏。

所以Hook的最佳原则是在自己的Hook函数中呼叫原函数的时候,所有的寄存器值,堆栈里面的值和Hook前的信息一样。

这样就能保证在原函数中不会出错。

一般我们自己的Hook的函数都是写在C文件里面的。

例如Hook的目标函数KiReadyThread。

那么一般就自己实现一个:MyKiReadyThread(...){......call KiReadyThread......}但是用C编译器编译出来的代码会出现一个堆栈帧:Push ebpmov ebp,esp这就和我们的初衷不改变寄存器的数违背了。

内核编程之SSDTHook(3)HookNtCreateSection监控所有可执行模块加载

内核编程之SSDTHook(3)HookNtCreateSection监控所有可执行模块加载转载:/zuishikonghuan/article/details/50924829 在上两篇博文中,我介绍了SSDTHook的原理,并给出了一个实例--通过Hook NtOpenProcess来实现进程保护这次我们玩个更好玩的,拦截所有可执行模块的载人!杀软都有这种功能,当一个程序运行时,他能得到具体路径,检查是否安全后,还可以通知用户询问是否允许运行。

这么有趣的功能,要如何实现呢,其实出了hook也有办法,但是我们现在研究的是hook,就hook ssdt吧,那么问题来了,要hook 那个系统服务函数呢?在用户模式创建进程,大家一下就会想到CreateProcess,然后想到CreateProcessAsUser等,正好SSDT里有一个NtCreateProcess,很多人想当然就想到要hook这个(其实我当时也是),其实我们有一个捷径,我们可以hook这个函数:NtCreateSection(NT 5.x,2000-XP)或NtCreateUserProcess (NT 6.x,NT 10.x,Vista-W10),当一个可执行模块载人时,系统会先调用NtCreateFile来打开文件,创建文件对象,然后调用NtCreateSection,再调用NtCreateProcess,然后再完成一些其他工作,比如创建线程,通知Win32子系统,因此我们可以Hook这个系统服务函数来拦截可执行模块的载人,但在Vista以后,系统不会再调用NtCreateSection,而是整个过程统统交给了NtCreateUserProcess来处理,但是这不以为着在Vista+对NtCreateSection做hook一点价值都没有,其实,DLL的载人内存也需要经过这一个过程,因此我们可以通过对这个函数做hook实现对DLL载人的监控和拦截,再退一步说,如果我们想在XP上监控和拦截进程的创建,就要hook NtCreateSection。

hook实现原理

hook实现原理Hook,即钩子,是一种在特定事件发生之前、之中或之后执行的代码。

在编程中,钩子技术被广泛应用于各种场景,如进程间通信、事件处理、性能监控等。

本文将介绍钩子的基本原理,以及在C++编程语言中使用钩子进行事件处理的实现方法。

一、钩子的基本原理钩子是一种特殊的函数,通常在特定事件发生时被系统调用。

钩子的实现原理通常是在系统调用事件发生之前,通过某种方式拦截事件的执行流程,并添加自定义的代码。

这种实现方式依赖于编程语言的底层机制,通常涉及到操作系统的内存管理、进程控制、中断处理等方面。

在C++中,钩子的实现通常需要借助操作系统提供的API函数或内核对象来实现。

钩子的注册和注销通常需要调用相应的API函数,以便在特定事件发生时触发钩子函数。

同时,钩子函数需要具备可移植性,以便在不同的操作系统和平台上使用。

1. 钩子注册和注销在C++中,钩子的注册和注销通常需要使用操作系统提供的API函数。

例如,在Windows操作系统中,可以使用SetWindowsHookEx()函数注册钩子,使用UnhookWindowsHookEx()函数注销钩子。

这些函数需要传递钩子函数的地址作为参数,以便在特定事件发生时执行钩子函数。

2. 钩子函数的执行当事件发生时,操作系统会根据注册的钩子函数列表,依次调用相应的钩子函数。

每个钩子函数会在事件发生的过程中添加自定义的代码,从而实现钩子的功能。

钩子函数的执行顺序和执行时机取决于注册时的顺序和条件。

3. 钩子的类型和用途钩子根据实现方式可以分为不同的类型,如键盘钩子、鼠标钩子、定时器钩子等。

不同类型的钩子适用于不同的场景,如键盘钩子可用于实现键盘快捷键功能,鼠标钩子可用于实现鼠标事件处理等。

根据用途不同,钩子可以应用于各种编程场景,如游戏开发、网络通信、应用性能监控等。

三、案例分析:C++游戏开发中的钩子实现在C++游戏开发中,钩子技术常用于事件处理和性能监控。

以下是一个简单的示例程序,展示了如何在游戏开发中使用钩子技术:1. 程序初始化时注册鼠标移动钩子在程序初始化时,使用系统API函数注册鼠标移动钩子。

常用的十三种hook类型

本文将试图以下面的顺序讲解HOOK的大部分内容:1、 WINDOWS的消息机制2、 HOOK介绍3、 HOOK链4、 HOOK钩子的作用范围5、 HOOK类型6、回调函数7、 HOOK钩子的安装与卸载8、 HOOK实例演示+++++++++++++++++++WINDOWS的消息机制+++++++++++++++++++Windows系统是以消息处理为其控制机制,系统通过消息为窗口过程(windowsprocedure)传递输入。

系统和应用两者都可以产生消息。

对于每个输入事件,例如用户按下了键盘上的某个键、移动了鼠标、单击了一个控件上的滚动条,等等,系统都将产生一系列消息。

此外,对于应用带给系统的变化,如字体资源的改变、应用本身窗口的改变,系统都将通过消息以响应这种变化。

应用通过产生消息指示应用的窗口完成特定的任务,或与其他应用的窗口进行通信。

每个窗口都有一个处理Windows系统发送消息的处理程序,称为窗口程序。

它是隐含在窗口背后的一段程序脚本,其中包含对事件进行处理的代码。

Windows系统为每条消息指定了一个消息编号,例如当一个窗口变为活动窗口时,它事实上是收到一条来自Windows系统的WM_ACTIVATE消息,该消息的编号为6,它对应于VB窗口的Activate事件。

对于窗口来说,诸如Open、Activate、MouseDown、Resize 等事件,实际上对应的是窗口内部的消息处理程序,这些程序对于用户来讲是不可见的。

类似地,命令按钮也有消息处理程序,它的处理程序响应诸如WM_LBUTTONDOWN和WM_RBUTTONDOWN之类的消息,即激活命令按钮的MouseDown事件。

WINDOWS的消息处理机制为了能在应用程序中监控系统的各种事件消息,提供了挂接各种回调函数(HOOK)的功能。

这种挂钩函数(HOOK)类似扩充中断驱动程序,挂钩上可以挂接多个反调函数构成一个挂接函数链。

linux中hook示例 -回复

linux中hook示例-回复标题:Linux中Hook示例详解在Linux系统中,Hook是一种强大的工具,它允许我们在特定的系统调用或函数执行前后插入自定义的代码,以此来监控、修改或扩展系统的功能。

以下我们将通过一个具体的示例,逐步讲解如何在Linux中实现Hook。

一、理解HookHook,中文通常称为“钩子”,是一种编程技术,主要用于拦截和处理特定的系统事件或函数调用。

在Linux中,我们可以使用各种方法实现Hook,如LD_PRELOAD、ptrace、systemtap等。

二、选择Hook方法在本示例中,我们将使用LD_PRELOAD技术来实现Hook。

LD_PRELOAD 是Linux动态链接器的一个环境变量,它可以让我们预先加载一个共享库,从而在程序运行时替换某些函数的实现。

三、创建共享库首先,我们需要创建一个共享库,其中包含我们要替换的函数的新实现。

以下是一个简单的示例,我们将在共享库中替换printf函数:1. 创建一个名为myhook.c的C源文件:c#include <stdio.h>void myprintf(const char *format, ...) {va_list args;va_start(args, format);printf("My Hook: ");vprintf(format, args);va_end(args);}extern int printf(const char *format, ...);在这个例子中,我们定义了一个新的myprintf函数,它在调用vprintf之前先打印出"My Hook: "。

2. 编译并创建共享库:bashgcc -shared -fPIC -o myhook.so myhook.c四、设置LD_PRELOAD接下来,我们需要设置LD_PRELOAD环境变量,以便在程序运行时加载我们的共享库。

nf_register_net_hook的用法

nf_register_net_hook的用法nf_register_net_hook 函数是 Linux kernel 中重要的网络安全模块的一个 API。

它是一个 hook 函数注册器,用于向网络协议栈中添加新的 hook 函数,以实现Linux 内核中的网络安全模块。

这个函数非常实用,可以用于各种应用,比如网络流量控制、网络访问控制和过滤、防火墙等等。

一、函数定义nf_register_net_hook 函数定义如下:```c int nf_register_net_hook(struct net *net, const struct nf_hook_ops *ops); ```其中,net 是一个 struct net 类型的参数,ops 是一个指向 nf_hook_ops 结构体的指针。

这个函数会将 ops注册到 Linux 内核的网络协议栈中,使它能够成为被hook 的对象。

二、hook 函数在注册 hook 函数之前,我们需要实现自己的 hook函数。

在 Linux kernel 中的 hook 函数使用nf_hook_ops 结构体来定义,它的定义如下:```c struct nf_hook_ops { nf_hookfn *hook; // hook 函数指针 struct net_device *dev; // 网络设备 void *priv; // 私有数据指针u_int8_t pf; // 支持 hook 的协议族u_int8_t hooknum; // hook 点,即钩子函数将要执行的点 int priority; // 优先级,在某个 hook 点可能会存在多个 hook 函数的情况下,它们的优先级将按priority 从高到低来执行 }; ```nf_hook_ops 结构体中的 hook 成员是一个指针,指向我们要实现的 hook 函数,它的原型为:```c unsigned int hook_func(const structnf_hook_ops *ops, struct sk_buff *skb, const struct net_device *in, const struct net_device *out, int (*okfn)(struct sk_buff *)); ```这个函数的参数解释如下:1. ops:指向 nf_hook_ops 结构体的指针;2. skb:指向 sk_buff 结构体的指针,它是网络数据包在内核中的表示;3. in:指向发送数据包的网络接口的指针;4. out:指向接收数据包的网络接口的指针;5. okfn:表示对这个数据包的处理已经完成,如果这个 hook 函数不修改 skb,那么它需要调用 okfn 函数来继续传递数据包。

hook语言

hook语言Hook语言是一种功能强大的工具,它可以让我们轻松地在软件系统中引入和修改功能。

它的基本思路是在运行时插入钩子函数,用于监视和修改系统的某些行为和操作。

在Hook语言的世界中,我们可以通过编写钩子函数来实现各种不同的功能,例如拦截和修改函数调用、拦截和修改系统调用、拦截网络通信、实现调试和追踪等等。

本文将对Hook语言进行一些介绍,并提供相关的参考内容。

一、Hook语言的基本原理:Hook语言主要通过对系统和应用程序运行时的一系列事件进行监听和拦截,实现对其行为的监视和修改。

其核心技术是通过插入钩子函数,来拦截和修改系统的某些操作和行为。

Hook语言一般分为两类:系统级Hook和进程级Hook。

系统级Hook可以拦截和修改进程之间的通信和交互,而进程级Hook则只能拦截和修改单个进程内的操作和行为。

Hook语言一般可以被用于以下场景:1.调试和追踪:Hook技术可以帮助开发者在软件系统的运行过程中,调试和追踪程序的行为和状态,以便更好地找出并修复问题。

2.安全保护:Hook技术可以拦截和阻止某些恶意程序的行为,保护计算机系统的安全。

3.性能优化:通过Hook技术,开发者可以更好地了解系统的性能瓶颈,并进行优化。

二、Hook语言的实现方式:Hook语言的实现方式通常取决于操作系统的不同。

在Windows系统中,Hook语言的实现方式主要有两种:API Hook和Inline Hook。

1.API Hook:API Hook是一种基于Windows动态链接库(dll)的Hook技术。

它通过修改Windows API函数的地址,来实现对系统操作和行为的拦截和修改。

2.Inline Hook:Inline Hook是一种直接覆盖目标函数代码的方式,而不是修改函数地址。

它需要对被Hook函数的代码进行修改,因此需要更高级的技术。

三、Hook语言的常见应用:1.拦截和修改网络流量:可以通过Hook技术,来拦截和修改应用程序的网络通信流量,以便更好地进行调试、追踪和测试等操作。

hook原理

hook原理

Hook原理是一种编程手段,它可以在不修改源代码的情况下,通过在应用程序的关键步骤之前或之后插入特定的代码,来实现对应用程序的功能增强、维护或检测。

Hook原理是一种“挂钩”机制,即在应用程序运行时,通过挂钩机制,将第三方软件插入原来的程序中,从而实现功能拓展,是一种常用的API和操作系统级别的编程技术。

Hook原理可以用来实现各种功能,如增强处理器性能、实现数据存储、实现调试技术、运行安全性检查、更新应用程序、保护数据和确保安全等等。

Hook原理的实现可以通过几种方法,包括直接在应用程序的关键函数上添加hook代码,将hook代码作为程序的一部分添加,或使用已有的应用程序接口(API)来实现hook原理。

首先,要实现hook原理,就必须在应用程序的关键函数上添加hook代码,即在函数的入口处和出口处添加hook 代码,以便在函数的入口处检查函数的参数,在函数的出口处检查函数的返回值,并在此基础上实现相应的功能增强。

其次,可以将hook代码作为应用程序的一部分添

加,即在调用函数的入口处添加hook代码,以便在调用函数之前和之后进行检查,实现相应的功能增强。

另外,也可以利用已有的应用程序接口(API)来实现hook原理。

API中有一组特殊的函数,可以在应用程序的关键步骤之前或之后插入特定的代码,以便实现功能增强、维护或检测。

比如,Windows系统中的SetWindowHookEx函数,可以让用户在应用程序的特定消息发生时,即时地收到消息,从而实现功能增强或检测。

以上就是hook原理的实现方式。

hook原理广泛应用于编程中,可以实现各种功能,有助于提高应用程序的性能和安全性。

android hook技术原理

android hook技术原理Android Hook技术原理Android Hook技术是指通过修改Android系统或应用程序代码,以便在运行时拦截和修改程序的功能或行为。

通过Hook技术,可以实现对Android应用程序的各种操作,如修改应用程序的界面、修改应用程序的行为、监控应用程序的运行状态等。

本文将对Android Hook技术的原理进行详细介绍。

一、Hook技术的原理1. 什么是HookHook是一种技术手段,可以在程序运行的过程中,拦截并修改程序的行为。

在Android系统中,Hook技术可以通过修改系统的API调用,来改变应用程序的行为,实现对应用程序的控制。

2. Hook的实现方式在Android系统中,Hook技术可以通过两种主要的方式来实现:静态Hook和动态Hook。

静态Hook是通过修改应用程序的代码来实现的,需要对应用程序的源代码进行修改,并重新编译成新的应用程序。

这种方式需要对应用程序的代码结构和运行机制有较深的了解,并且需要有相应的开发工具和环境。

动态Hook是通过在应用程序运行时修改应用程序的行为来实现的,不需要对应用程序的源代码进行修改。

这种方式不需要对应用程序的代码结构和运行机制有深入的了解,只需要在运行时注入一些代码即可。

3. 动态Hook的原理动态Hook的实现主要依赖于Android系统的底层机制和技术,主要包括以下几个步骤:(1)定位目标方法:首先需要确定要Hook的目标方法,即需要拦截和修改的方法。

(2)获取目标方法的地址:通过反射等方式,获取目标方法在内存中的地址。

(3)修改目标方法的地址:通过修改目标方法在内存中的地址,将其指向Hook方法。

(4)实现Hook方法:Hook方法是指在目标方法执行前或执行后需要执行的代码。

可以通过编写一个Hook回调函数,来实现Hook方法的功能。

(5)完成Hook操作:将Hook方法的地址写入目标方法的地址中,完成Hook操作。

简析利用调试寄存器实现内核函数的HOOK

#pragma pack(push,1)

typedef struct _idtr

{ //定义 中断描 述符表 的限制 ,长度 两字节 ;

short

IDTLimit;

//定义 中断描 述服表 的基址 ,长度 四字节 ;

unsigned int IDTBase;

}IDTR,*PIDTR;

typedef struct _IDTENTRY {

对这些寄存器的访问使用通常的 MOV 指令: MOV reg Dri 该指令将调试寄存器 i 中的内容读至通用寄存器 reg 中; MOV Dri reg 该指令将通用寄存器 reg 中的内容写至调试寄存器 i 中。此处 i 的取值可以为0至7 中的 任意值 。

这些 寄存器 的功能 如下: DR0—DR3 寄存器 DR0—DR3包含有与四个断点条件的每一个相联系的线性地址(断点条件则 在 DR7中)。因为这里使用的是线性地址,所以,断点设施的操作,无论分页机制是否启用,都 是相 同的。 DR4—DR5 保留。 DR6是调试状态寄存器。当一个调试异常产生时,处理器设置 DR6的相应位,用于指示调试异 常发 生的原 因,帮 助调试 异常处 理程序 分析、 判断, 以及作 出相应 处理。 DR 7 是调 试控制 寄存器。分别 对应四 个断点 寄存器 的控制 位,对断 点的启 用及断 点类型 的选择 进 行控 制。所 有断点 寄存器 的保护 也在此 寄存器 中规定 。

然后我们应该去修改 IDT 表,将1号中断指向我们的处理程序. 接着需要考虑在中断例程我们要做的事情,关于中断时 CPU 具体做了什么,大家可以去搜索.下 面只介绍我们所关心的在内核空间发生 DB 例外时的情况:中断发生时,依次将 EFLAGS,CS,EIP 压入 堆栈,然后 进入中 断程序 (由于 中断地 址本来 就在内 核空间 ,所以 不需要 切换堆 栈).在中 断处理 程序中作出相应的处理,然后使用 iretd 指令退出中断.( iretd 指令: 依次将堆栈弹出到 EIP,CS, EFLAGS),我们可以通过修改堆栈中 EIP 的值,在中断返回时跳转实现 HOOK.

8种hook技术_hook方式

8种hook技术_hook方式

有很多种hook技术,以下是其中一些常见的hook方式:

1. Inline hook:在应用程序执行的过程中,修改或替换指令,从而实现hook功能。

2. DLL hook:通过替换目标程序的函数地址指向自己的DLL 函数来实现hook功能。

3. VTable hook:通过修改类对象的虚函数表指针,将目标函数指针替换为自己的函数指针来实现hook功能。

4. API hook:通过劫持或替换目标程序中的API函数,从而实现hook功能。

5. System call hook:通过修改系统调用表或系统调用中断向量表,将目标系统调用指向自己的函数来实现hook功能。

6. Message hook:通过修改消息处理函数来截取和修改目标程序接收到的消息,从而实现hook功能。

7. Keyboard/Mouse hook:通过拦截和篡改键盘或鼠标事件的处理函数,实时监控和修改用户的输入。

8. Network hook:在网络层拦截和处理网络数据包,实现对网络通信的监控和修改。

内核 hook 函数

内核hook 函数

内核hook 函数是一种在Linux 内核中用于插入自定义代码的技术。

通过hook 函数,可以在内核的特定点或事件发生时执行自定义的代码逻辑。

内核hook 函数通常用于以下目的:

1. 扩展功能:通过hook 函数,可以在内核中添加新的功能或修改现有功能。

例如,可以在文件系统操作、网络协议处理或设备驱动程序中添加自定义逻辑。

2. 监控和调试:hook 函数可以用于监控内核事件或调试问题。

通过在关键点插入自定义的hook 函数,可以收集有关系统行为的额外信息,从而帮助开发人员诊断问题。

3. 事件处理:在某些情况下,内核需要响应用户空间的应用程序请求或其他系统事件。

通过hook 函数,可以在这些事件发生时执行特定的代码逻辑。

在Linux 内核中,常见的hook 机制包括:

1. 钩子函数(Hook Functions):这些是预定义的函数指针数组,可以在特定的事件发生时被调用。

开发者可以注册自己的钩子函数来拦截和处理这些事件。

2. 回调函数(Callback Functions):内核在特定情况下调用注册的回调函数,以便执行自定义逻辑。

3. 钩子结构(Hook Structures):这些是内核中定义的特定结构,可以用于存储与钩子相关的信息。

开发者可以通过修改这些结构中的字段来拦截和处理事件。

使用内核hook 函数需要深入了解Linux 内核的架构和机制,并且需要对C 语言和内核编程有较深的了解。

此外,由于内核编程涉及到系统稳定性和安全性,因此需要谨慎处理,避免对系统造成不良影响。

linux hook 代码-概述说明以及解释

linux hook 代码-概述说明以及解释1.引言1.1 概述在当今的信息技术领域中,Linux操作系统作为一个开源的操作系统平台,被广泛应用在各个领域中。

Linux操作系统的内核具有高度的灵活性和可定制性,允许用户根据自身需求对系统进行调整和优化。

其中,Linux Hook代码作为一种重要的技术手段,可以实现对系统内核函数的拦截和修改,从而实现对系统行为的监控和控制。

本文将介绍Linux Hook代码的概念、应用场景以及实现原理,希望能够帮助读者加深对Linux操作系统内核的理解,并为实际项目中的开发工作提供一定的参考和指导。

1.2 文章结构文章结构部分将会分为三个主要部分:引言、正文和结论。

在引言部分,将会概述Linux Hook代码的相关内容,介绍文章的结构和目的。

在正文部分,将会详细介绍什么是Linux Hook代码,Linux Hook 的应用场景以及Linux Hook的实现原理。

在结论部分,将会总结Linux Hook的重要性,讨论未来发展方向,并给出结语。

文章结构部分的内容1.3 目的:编写这篇文章的目的是为了详细介绍Linux Hook代码的相关知识,包括其概念、应用场景和实现原理。

通过阐述Linux Hook的重要性和发展方向,希望读者能够深入了解和掌握这一重要的技术,为他们在Linux 系统中进行代码编写和优化提供帮助和指导。

同时,希望通过这篇文章的撰写,能够促进Linux技术在各个领域的深入应用和发展,推动开源技术的进步和创新。

2.正文2.1 什么是Linux Hook代码:Linux Hook代码是指在Linux操作系统内核中的一个技术手段,用于拦截系统调用或者内核函数的执行,并在其执行前后插入自定义的处理逻辑。

通过Hook技术,我们可以监控系统的行为,修改系统的行为,甚至是对系统进行调试和修改。

在Linux操作系统中,Hook代码通常通过在内核中插入钩子函数来实现。

rtthread hook函数

rtthread hook函数RT-Thread是一个开源的嵌入式实时操作系统,不仅具有适用于嵌入式系统的高效率和可靠性,还具有强大的可扩展性和灵活性。

其中之一的扩展方式就是使用hook函数。

一、hook函数的概念和作用1.概念hook函数是指在系统运行期间,将用户定义的函数(hook函数)嵌入RT-Thread系统内核函数的一个机制。

当某些重要系统函数调用时,hook函数被触发,从而可以进行一些额外的处理。

这种机制将RT-Thread系统的功能扩展到了应用程序部分。

2.作用hook函数具有以下三个作用:(1)底层驱动操作:在驱动层面上,由于底层硬件的差异,不可避免地需要对驱动操作进行一些定制化处理。

通过按照参数约定定义好的驱动钩子函数,用户可以在驱动执行前后,插入一些操作,以实现设备的可插拔和协议的兼容性。

(2)软件控制机制:函数钩子也是实现软件模块化开发的利器。

比如说,用户可以通过定义时钟处理函数,添加一些设置和取消定时器的处理步骤,在应用中调度定时器的时候可以直接调用时钟处理函数,就可以轻松的操作定时器。

(3)辅助调试:在开发中,总会有一些难以定位的问题,将一些钩子函数加入到已知问题的关键代码点,就可以帮助开发者快速定位问题。

比如说,在代码中添加延时函数的hook可以在debug的时候快速定位同步问题。

二、hook函数的分类1.内部API级别:这种hook函数是指一些系统函数内部实现的API,在hook中可以按照另一个API来实现功能扩展。

2.外部应用级别:这种hook函数是指向外开放的关键点,所以这种钩子函数是非常重要的,使用起来需要谨慎,以保证系统的稳定性和安全性。

三、hook在RT-Thread中的实现方式在RT-Thread中,hook函数可以被实现为:(1)函数指针的形式,即定义函数指针变量,通过函数指针变量调用hook来实现扩展;(2)装饰模式的形式,即在原函数执行具体逻辑前后添加额外的逻辑代码段;(3)代理模式的形式,在原函数执行具体逻辑前后添加额外的逻辑代码段,并在代理函数中通过指向原函数的函数指针来调用原函数,在原函数执行前后的钩子代码段中添加了额外的控制逻辑;(4)AOP切面编程的形式,将逻辑代码透过不同方法或类的切面中跟业务逻辑结合,实现对原函数切面增强和修改;这些方式都可以实现hook功能,选择方法因开发者自身需求和钩子使用环境而异。

各类HOOK很牛的

1、HOOK SERVICE TABLE:HOOK SSDT这种方法对于拦截NA TIVE API 来说用的比较多。

SSDT hook,一句话——Windows把需要调用的内核API地址全都存在了一个表中(System Service Dispatch Table),要想hook一个内核API,比较简单的办法就是把该内核API在表(SSDT)中保存的地址修改为自己撰写的函数地址。

2、HOOK INT 2E 方法:IDT HOOKIDT是中断描述表,可以替换其中的中断处理程序。

这种方法对于跟踪、分析系统调用来说用的比较多。

原理是通过替换IDT表中的INT 2E 中断,使之指向我们自己的中断服务处理例程来实现的。

掌握此方法需要你对保护模式有一定的基础。

3、HOOK PE 方法:EA T HOOK这种方法对于拦截、分析其他内核驱动的函数调用来说用的比较多。

原理是根据替换PE 格式导出表中的相应函数来实现的。

EA T是可执行文件的导出表,记录DLL中可供其他程序使用的函数,可执行文件装载时会使用相应DLL 的EAT表来初始化IA T表,通过替换EA T表中的函数地址,就可以使依赖于本DLL的程序得到一个假的地址。

4.IA T HOOK (ring3 用)IA T是可执行文件的导入表,记录可执行文件使用的其它DLL中的函数,通过替换IAT表中的函数地址,可以hook相应DLL中的函数调用。

5、Inline Hook方法(ring 0和ring3 都可以用)Inline hook的工作流程:1)验证内核API的版本(特征码匹配)。

2)撰写自己的函数,要完成以上三项任务。

2)获取自己函数的地址,覆盖内核API内存,供跳转。

Inline Hook的缺点:1)不够通用。

各个windows版本中,内核API的开始一段不尽相同,要想通吃,就要多写几个版本或者做一个特征码搜索(因为有的内核API在各个版本中非常相似,只是在“特征码”之前或之后加一点东西)。

hook函数的作用

hook函数的作用一、概述在软件开发中,hook函数指的是一种函数回调机制,用于拦截、修改或扩展原有函数的行为。

通过在特定时机注册hook函数,我们可以在目标函数执行前或执行后插入自定义代码,从而达到对目标函数行为的控制和定制。

二、hook函数的原理hook函数利用了函数指针的特性,通过在目标函数执行前后注册回调函数的方式,将自定义代码插入到目标函数的执行过程中。

具体而言,hook函数的原理如下:1.找到目标函数的函数指针。

2.将目标函数的函数指针保存起来,以便后续调用。

3.修改目标函数的函数指针,指向hook函数。

4.在hook函数中,执行自定义代码。

5.在hook函数中,调用保存的目标函数的函数指针,执行原有的目标函数。

通过这种方式,我们可以在目标函数执行之前或之后,插入自定义的代码逻辑,实现对目标函数行为的拦截、修改或扩展。

三、hook函数的应用场景hook函数广泛应用于软件开发中,常见的应用场景有:1. 动态修改函数行为通过hook函数,我们可以动态修改已经存在的函数的行为。

例如,我们可以在目标函数执行前打印日志,或者在目标函数执行后进行额外的处理。

这种方式可以实现在不修改源码的前提下,对已有功能进行定制和扩展。

2. 注入代码hook函数可以在特定的函数调用时,将自定义的代码注入到目标函数中。

通过在目标函数执行前或执行后插入代码,我们可以实现对目标函数行为的修改。

这种方式常用于调试、跟踪函数执行路径,或者在部分函数执行前做一些额外的处理。

3. 监控函数调用通过hook函数,我们可以监控特定函数的调用情况。

例如,我们可以在函数调用前后记录时间戳,统计函数的调用次数和耗时信息。

这种方式对于性能优化、统计分析等任务非常有用。

4. 系统级别的行为拦截和修改hook函数还可以在系统级别上实现行为的拦截和修改。

例如,在操作系统中,我们可以通过hook函数来拦截系统调用,并对调用进行修改,实现对系统行为的定制和控制。

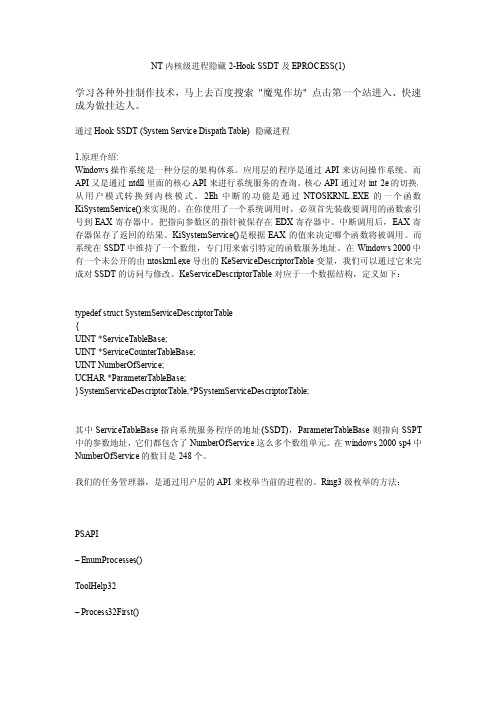

NT内核级进程隐藏2-Hook SSDT及EPROCESS(1)

NT内核级进程隐藏2-Hook SSDT及EPROCESS(1)学习各种外挂制作技术,马上去百度搜索"魔鬼作坊"点击第一个站进入、快速成为做挂达人。

通过Hook SSDT(System Service Dispath Table)隐藏进程1.原理介绍:Windows操作系统是一种分层的架构体系。

应用层的程序是通过API来访问操作系统。

而API又是通过ntdll里面的核心API来进行系统服务的查询。

核心API通过对int2e的切换,从用户模式转换到内核模式。

2Eh中断的功能是通过NTOSKRNL.EXE的一个函数KiSystemService()来实现的。

在你使用了一个系统调用时,必须首先装载要调用的函数索引号到EAX寄存器中。

把指向参数区的指针被保存在EDX寄存器中。

中断调用后,EAX寄存器保存了返回的结果。

KiSystemService()是根据EAX的值来决定哪个函数将被调用。

而系统在SSDT中维持了一个数组,专门用来索引特定的函数服务地址。

在Windows2000中有一个未公开的由ntoskrnl.exe导出的KeServiceDescriptorTable变量,我们可以通过它来完成对SSDT的访问与修改。

KeServiceDescriptorTable对应于一个数据结构,定义如下:typedef struct SystemServiceDescriptorTable{UINT*ServiceTableBase;UINT*ServiceCounterTableBase;UINT NumberOfService;UCHAR*ParameterTableBase;}SystemServiceDescriptorTable,*PSystemServiceDescriptorTable;其中ServiceTableBase指向系统服务程序的地址(SSDT),ParameterTableBase则指向SSPT 中的参数地址,它们都包含了NumberOfService这么多个数组单元。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

内核级HOOK的几种实现与应用创建时间:2003-03-26文章来源:文章提交:sinister (jiasys_at_)内核级HOOK的几种实现与应用Author : sinisterEmail : sinister@HomePage: 实现内核级 HOOK 对于拦截、分析、跟踪系统内核起着致关重要的作用。

实现的方法不同意味着应用侧重点的不同。

如想要拦截 NATIVE API 那么可能常用的就是 HOOK SERVICE TABLE 的方法。

如果要分析一些系统调用,那么可能想到用 HOOK INT 2E 中断来实现。

如果想要拦截或跟踪其他内核 DRIVER 的调用,那么就要用到HOOK PE 的方法来实现。

这里我们更注重的是实现,原理方面已有不少高手在网上发表过文章。

大家可以结合起来读。

下面以我写的几个实例程序来讲解一下各种方法的实现。

错误之处还望各位指正。

1、HOOK SERVICE TABLE 方法:这种方法对于拦截 NATIVE API 来说用的比较多。

原理就是通过替换系统导出的一个 SERVICE TABLE 中相应的 NATIVE API 的地址来达到拦截的目的。

因为此方法较为简单,网上也有不少资料来介绍。

所以这里就不给出实例程序了。

SERVICE TABLE 的结构如下:typedef struct ServiceDescriptorEntry {unsigned int *ServiceTableBase;unsigned int *ServiceCounterTableBase;unsigned int NumberOfServices;unsigned char *ParamTableBase;} ServiceDescriptorTableEntry_t, *PServiceDescriptorTableEntry_t;2、HOOK INT 2E 方法:这种方法对于跟踪、分析系统调用来说用的比较多。

原理是通过替换 IDT表中的 INT 2E 中断,使之指向我们自己的中断服务处理例程来实现的。

掌握此方法需要你对保护模式有一定的基础。

下面的程序演示了这一过程。

/*****************************************************************文件名 : WssHookInt2e.c描述 : 系统调用跟踪作者 : sinister最后修改日期 : 2002-11-02*****************************************************************/#include "ntddk.h"#include "string.h"#define DWORD unsigned __int32#define WORD unsigned __int16#define BYTE unsigned __int8#define BOOL __int32#define LOWORD(l) ((WORD)(l))#define HIWORD(l) ((WORD)(((DWORD)(l) >> 16) & 0xFFFF))#define LOBYTE(w) ((BYTE)(w))#define HIBYTE(w) ((BYTE)(((WORD)(w) >> 8) & 0xFF))#define MAKELONG(a, b) ((LONG) (((WORD) (a)) | ((DWORD) ((WORD) (b))) << 16))#define SYSTEMCALL 0x2e#define SYSNAME "System"#define PROCESSNAMELEN 16#pragma pack(1)//定义 IDTRtypedef struct tagIDTR {WORD IDTLimit;WORD LowIDTbase;WORD HiIDTbase;}IDTR, *PIDTR;//定义 IDTtypedef struct tagIDTENTRY{WORD OffsetLow;WORD selector;BYTE unused_lo;unsigned char unused_hi:5;unsigned char DPL:2;unsigned char P:1;WORD OffsetHigh;} IDTENTRY, *PIDTENTRY;#pragma pack()DWORD OldInt2eService;ULONG ProcessNameOffset;TCHAR ProcessName[PROCESSNAMELEN];static NTSTATUS MydrvDispatch (IN PDEVICE_OBJECT DeviceObject, IN PIRP Irp); VOID DriverUnload (IN PDRIVER_OBJECT pDriverObject);ULONG GetProcessNameOffset();VOID GetProcessName( PCHAR Name );VOID InstallNewInt2e();VOID UninstallNewInt2e();VOID __fastcall NativeApiCall(){KIRQL OldIrql;DWORD ServiceID;DWORD ProcessId;__asm mov ServiceID,eax;ProcessId = (DWORD)PsGetCurrentProcessId();GetProcessName(ProcessName);KeRaiseIrql(HIGH_LEVEL, &OldIrql); // 提升当前的 IRQL 级别防止被中断switch ( ServiceID ){case 0x20:DbgPrint("NEWINT2E: ProcessName: %s; ProcessID: %d; Native Api: NtCreateFil e() \n",ProcessName,ProcessId);break;case 0x2b:DbgPrint("NEWINT2E: ProcessName: %s; ProcessID: %d; Native Api: NtCreateSection() \n",ProcessName,ProcessId);break;case 0x30:DbgPrint("NEWINT2E: ProcessName: %s; ProcessID: %d; Native Api: NtCreateTok en() \n",ProcessName,ProcessId);break;}KeLowerIrql(OldIrql); //恢复原始 IRQL}__declspec(naked) NewInt2eService(){__asm{pushadpushfdpush fsmov bx,0x30mov fs,bxpush dspush essticall NativeApiCall; // 调用记录函数clipop espop dspop fspopfdpopadjmp OldInt2eService; //跳到原始 INT 2E 继续工作}}VOID InstallNewInt2e(){IDTR idtr;PIDTENTRY OIdt;PIDTENTRY NIdt;//得到 IDTR 中得段界限与基地址__asm {sidt idtr;}//得到IDT基地址OIdt = (PIDTENTRY)MAKELONG(idtr.LowIDTbase,idtr.HiIDTbase);//保存原来的 INT 2E 服务例程OldInt2eService = MAKELONG(OIdt[SYSTEMCALL].OffsetLow,OIdt[SYSTEMCALL].OffsetHigh); NIdt = &(OIdt[SYSTEMCALL]);__asm {clilea eax,NewInt2eService; //得到新的 INT 2E 服务例程偏移mov ebx, NIdt;mov [ebx],ax; //INT 2E 服务例程低 16 位shr eax,16 //INT 2E 服务例程高 16 位mov [ebx+6],ax;lidt idtr //装入新的 IDTsti}}VOID UninstallNewInt2e(){IDTR idtr;PIDTENTRY OIdt;PIDTENTRY NIdt;__asm {sidt idtr;}OIdt = (PIDTENTRY)MAKELONG(idtr.LowIDTbase,idtr.HiIDTbase); NIdt = &(OIdt[SYSTEMCALL]);_asm {clilea eax,OldInt2eService;mov ebx, NIdt;mov [ebx],ax;shr eax,16mov [ebx+6],ax;lidt idtrsti}}// 驱动入口NTSTATUS DriverEntry( IN PDRIVER_OBJECT DriverObject, IN PUNICODE_STRING RegistryPath ) {UNICODE_STRING nameString, linkString;PDEVICE_OBJECT deviceObject;NTSTATUS status;HANDLE hHandle;int i;//卸载驱动DriverObject->DriverUnload = DriverUnload;//建立设备RtlInitUnicodeString( &nameString, L"\\Device\\WssHookInt2e" );status = IoCreateDevice( DriverObject,0,&nameString,FILE_DEVICE_UNKNOWN,0,TRUE,&deviceObject);if (!NT_SUCCESS( status ))return status;RtlInitUnicodeString( &linkString, L"\\DosDevices\\WssHookInt2e" ); status = IoCreateSymbolicLink (&linkString, &nameString);if (!NT_SUCCESS( status )){IoDeleteDevice (DriverObject->DeviceObject);return status;}for ( i = 0; i < IRP_MJ_MAXIMUM_FUNCTION; i++) {DriverObject->MajorFunction[i] = MydrvDispatch;}DriverObject->DriverUnload = DriverUnload;ProcessNameOffset = GetProcessNameOffset();InstallNewInt2e();return STATUS_SUCCESS;}//处理设备对象操作static NTSTATUS MydrvDispatch (IN PDEVICE_OBJECT DeviceObject, IN PIRP Irp) {Irp->IoStatus.Status = STATUS_SUCCESS;Irp->rmation = 0L;IoCompleteRequest( Irp, 0 );return Irp->IoStatus.Status;}VOID DriverUnload (IN PDRIVER_OBJECT pDriverObject){UNICODE_STRING nameString;UninstallNewInt2e();RtlInitUnicodeString( &nameString, L"\\DosDevices\\WssHookInt2e" ); IoDeleteSymbolicLink(&nameString);IoDeleteDevice(pDriverObject->DeviceObject);return;}ULONG GetProcessNameOffset(){PEPROCESS curproc;int i;curproc = PsGetCurrentProcess();//// Scan for 12KB, hopping the KPEB never grows that big!//for( i = 0; i < 3*PAGE_SIZE; i++ ) {if( !strncmp( SYSNAME, (PCHAR) curproc + i, strlen(SYSNAME) )) { return i;}}//// Name not found - oh, well//return 0;}VOID GetProcessName( PCHAR Name ){PEPROCESS curproc;char *nameptr;ULONG i;if( ProcessNameOffset ) {curproc = PsGetCurrentProcess();nameptr = (PCHAR) curproc + ProcessNameOffset;strncpy( Name, nameptr, 16 );} else {strcpy( Name, "???");}}3、 HOOK PE 方法这种方法对于拦截、分析其他内核驱动的函数调用来说用的比较多。