单片机基于唯一ID加密新算法探讨

基于单片机的电子密码锁

基于单片机的电子密码锁第一章:引言电子密码锁是随着科技的不断进步,应用于各个领域的一种新型门禁系统。

相较于传统的机械锁具,电子密码锁具有更高的安全性与便捷性。

而基于单片机的电子密码锁,则是通过单片机作为核心控制器,通过输入正确的密码才能进行开锁操作。

本文旨在介绍基于单片机的电子密码锁的原理、设计和实现过程。

第二章:电子密码锁的工作原理2.1 单片机简介单片机是一种集成了微处理器、存储器和各种输入输出接口于一体的微型计算机系统。

它具有体积小、功耗低、性能稳定等特点,适用于各种电子设备的控制系统。

2.2 电子密码锁的组成部分基于单片机的电子密码锁由输入模块、控制模块、显示模块和输出模块组成。

输入模块用于输入密码,控制模块用于验证密码的正确性和执行开锁指令,显示模块用于显示相关信息,输出模块用于控制锁的状态。

2.3 电子密码锁的工作原理当用户输入密码时,控制模块将用户输入的密码与预设密码进行比较。

如果输入的密码正确,则控制模块发送开锁指令,输出模块解除锁的限制,用户可以开启门。

否则,控制模块继续等待用户输入密码。

第三章:电子密码锁的设计步骤3.1 系统需求分析根据实际应用需求,确定电子密码锁系统的功能、性能和外观设计等方面的要求。

3.2 硬件设计根据系统需求,设计硬件电路,包括输入模块、控制模块、显示模块和输出模块等。

3.3 软件设计基于单片机的电子密码锁需要编写适用的软件程序。

根据密码验证算法,编写程序实现密码的比较和开锁指令的发送。

3.4 电子密码锁的制作流程根据硬件设计和软件设计的结果,进行电子密码锁的组装和制作。

3.5 电子密码锁的测试与调试对制作完成的电子密码锁进行测试,包括考虑用户输入的密码是否正确、开锁是否正常、显示是否准确等方面的问题。

第四章:电子密码锁的功能与特点4.1 密码设置与管理用户可以根据需要设置密码,并进行密码的管理,包括密码的增、删、改等功能。

4.2 多种开锁方式电子密码锁可以支持多种开锁方式,例如密码开锁、指纹识别、刷卡开锁等。

stm8stm32软件加密绑定ID设计方法

stm8stm32软件加密绑定ID设计方法

stm8和stm32都有唯一的ID,在软件设计中可绑定唯一ID值来进行软加密。

具体以轩微编程器为例,此款编程序性价比非常高,本人是非常认可的一款烧录器。

具体方法如下:

1,利用轩微编程器的公式,利用公式计算id及设置的常数得出来的值,值放入程序空间某些地址

stm8程序使用公式一样的方法也计算出某些值,这些值与上面放入程序空间的值进行对比,不相等认为为非法程序。

2,读id时,地址的值通过计算得出来,不要直接用id的地址

3,空间多余的地方填满数据,把前面有用的程序拷贝过去

4,对程序进行校验,别人改过后认为为非法程序。

单片机数据加密算法

单片机数据加密算法

1. 对称加密算法,对称加密算法使用相同的密钥来加密和解密数据。

常见的对称加密算法包括AES(高级加密标准)、DES(数据加密标准)和3DES。

这些算法在单片机上通常具有较高的执行效率和较小的存储需求。

2. 非对称加密算法,非对称加密算法使用公钥和私钥来加密和解密数据。

常见的非对称加密算法包括RSA、ECC(椭圆曲线加密)和DSA(数字签名算法)。

这些算法通常比对称加密算法更复杂,因此在单片机上的实现可能需要更多的计算资源。

3. 哈希函数,哈希函数用于将任意长度的数据映射为固定长度的哈希值。

常见的哈希函数包括SHA-1、SHA-256和MD5。

在单片机上,哈希函数通常用于验证数据的完整性和生成消息摘要。

4. 随机数生成器,随机数生成器用于生成加密过程中需要的随机数。

在单片机上,通常使用伪随机数生成器来产生随机数序列。

在选择单片机数据加密算法时,需要综合考虑安全性、执行效率和存储需求。

合适的加密算法可以保护数据安全,同时不会对单

片机的性能造成过大的影响。

同时,还需要注意算法的实现细节,以防止可能的侧信道攻击和其他安全风险。

最终选择的加密算法应该能够满足具体应用场景的安全需求。

常用的单片机加密手段(二)

常用的单片机加密手段(二)昨天写了一种常用的单片机加密手段,受到很多电子同行的反响,也引起来很多此类话题讨论,是我没想到的。

由于现在的公众号还没开通原创功能,没办法针对同学们的提问进行解答,而且内容也比较复杂,所以我单独再开一章来讲解关于单片机加密方面,大家普遍比较关心的问题。

第一:昨天的那种常用方法,有部分同学担心量产效率问题。

效率肯定是影响的,既要保证安全性,必然要牺牲少许效率,但是影响远远比同学们想象的影响低。

其实就是烧写两次程序,首先,写一个读取芯片ID,然后根据我们设计的算法计算出来数据,并且写入到EEPROM里数据的这样一个程序1,我们的功能程序作为程序2。

那烧写程序时,我们先烧写程序1进入单片机,固话好我们的数据后,再然后烧写程序2到单片机;或者采用流水线式工作,工作人员甲专门烧写程序1来一遍,工作人员乙烧写程序2来一遍。

程序1的功能其实非常简单,因此烧写起来肯定很快,不管如何影响到一定的效率,但是影响是非常小的。

第二:昨天的那种方法,就可以确保万无一失了么?当然不是。

这个世界上就不存在绝对安全的东西,就看付出多大的代价。

据称STM32的某些型号内部的96位的ID是烧写在system区域,而破解者找到了原厂的调试工具,可以直接烧录改变这个ID。

在利益面前,总是会有人去做这种事情,甚至说这种原厂调试工具的泄露,不排除是他们自己人做的。

那我们电子工程师的劳动成果就这么白白窃取,我们无能为力么?当然不是了。

安全和攻击一直在较量着,我们只需要多方面增强我们产品的安全性,让破解着花费的代价,超过了重新开发出来花费的代价,那就可以让破解着直接望而却步了。

我们一个产品可以采用多层加密的手段来做,这样就可以尽可能的加大破解者的难度,提高我们产品的安全性能。

------------------------------------------------------------------下面我给大家介绍几种安全加密方面的方法,由于部分方法详细讲解比较复杂,我只是简单给大家介绍一下原理,先让各位同学涨一下见识,让你知道有这么回事。

一种基于唯一ID的单片机程序综合加密方法

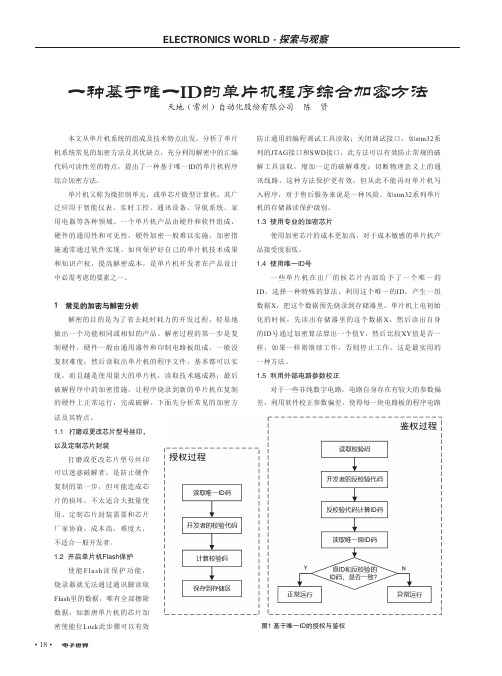

• 18•本文从单片机系统的组成及技术特点出发,分析了单片机系统常见的加密方法及其优缺点,充分利用解密中的汇编代码可读性差的特点,提出了一种基于唯一ID 的单片机程序综合加密方法。

单片机又称为微控制单元,或单芯片微型计算机,其广泛应用于智能仪表、实时工控、通讯设备、导航系统、家用电器等各种领域。

一个单片机产品由硬件和软件组成,硬件的通用性和可见性,硬件加密一般难以实施,加密措施通常通过软件实现。

如何保护好自己的单片机技术成果和知识产权,提高解密成本,是单片机开发者在产品设计中必需考虑的要素之一。

1 常见的加密与解密分析解密的目的是为了省去耗时耗力的开发过程,轻易地做出一个功能相同或相似的产品。

解密过程的第一步是复制硬件,硬件一般由通用器件和印制电路板组成,一般没复制难度;然后读取出单片机的程序文件,基本都可以实现,而且越是使用量大的单片机,读取技术越成熟;最后破解程序中的加密措施,让程序烧录到新的单片机在复制的硬件上正常运行,完成破解。

下面先分析常见的加密方防止通用的编程调试工具读取;关闭调试接口,如stm32系列的JTAG 接口和SWD 接口,此方法可以有效防止常规的破解工具读取,增加一定的破解难度;切断物理意义上的通讯线路,这种方法保护更有效,但从此不能再对单片机写入程序,对于售后服务来说是一种风险。

如stm32系列单片机的存储器读保护级别。

1.3 使用专业的加密芯片使用加密芯片的成本更加高,对于成本敏感的单片机产品接受度很低。

1.4 使用唯一ID号一些单片机在出厂的候芯片内部给予了一个唯一的ID 。

选择一种特殊的算法,利用这个唯一的ID ,产生一组数据X ,把这个数据预先烧录到存储器里。

单片机上电初始化的时候,先读出存储器里的这个数据X ,然后读出自身的ID 号通过加密算法算出一个值Y ,然后比较XY 值是否一样,如果一样则继续工作,否则停止工作,这是最实用的一种方法。

1.5 利用外部电路参数校正对于一些非纯数字电路,电路自身存在有较大的参数偏差,利用软件校正参数偏差,使得每一块电路板的程序电路一种基于唯一ID的单片机程序综合加密方法天地(常州)自动化股份有限公司 陈 贤法及其特点。

单片机控制系统的加密手段分析

F福建电脑U J I A N C O M P U T E R福建电脑2018年第6期基金项目:省级大学生创新创业训练计划项目(201712993007)0 引言集成电路芯片构成的单片机,是把可进行数据处理的中央处理器CPU 、随机存储器RAM 、只读存储器ROM 、多种I/O 口和中断系统、定时器/计数器等功能(或许还有显示脉宽调制电路、A/D 转换器模拟多路转换器、驱动电路、等电路)的超大规模集成电路技术整理合并到一块硅片上的微小而完整的微型计算机系统。

单片机具有多方面的优点,例如:功耗低、体积小、扩展灵敏、控制功能强、微型化和运用便利等。

因此,单片机控制得以应用在许多场合,从常用家电到各种医疗设备,再到工业控制方面在如今社会已是不可缺少的一部分。

随着单片机应用市场不断扩大众多的单片机众多产品开发者也遭遇到程序被非法复制的问题,各类盗版与剽窃层出不穷,提供单片机解密服务的各类广告也明目张胆的出现于各种网站与电子杂志中,使得很大一部分的单片机产品研发者蒙受巨大的损失,同时也大大的阻碍了研发公司及研发者研发新产品的积极性。

因此单片机程序的防破解复制功能至关重要,加密手段研究也刻不容缓。

1 单片机的传统加密手段单片机主要由硬件电路与管制程序两块构成单片机应用系统,软件加密和硬件加密是除去使用保护知识产权的法律方法以外最有效的办法,更改单片机系统中的硬件电路以及提升软件程序被检测和破解代码的困难指数是加密的基础思路,单片机控制程序可借此得到加密保护。

控制程序部分是唯一有加密性能的。

传统的几种加密手段有指令伪装法、破坏单片机芯片特定硬件资源加密法、总线加密法、基于芯片身份识别码的加密方法、基于片内RC 振荡器频率离散性的加密方法等等。

1.1指令伪装法指令伪装法的加密方向是在控制程序正常运转的情况下,用汇编语言源程序中一些指令的形式的更换来使反汇编代码的破译的困难指数得到提升,总结为下述几类办法:(1)用使用CISC 指令系统的MCU 芯片为例,在两个模块之中使用DB 伪指令增添多字节指令,即双字节或3字节的操作码,让下一模块第一条指令机器码和反汇编后增添的操作码字节连合并且形成另一个指令或者接着将源程序内的第二条指令进行拆解,最后能够让反汇编后正确的汇编指令无法被破解者看到。

基于单片机的密码锁设计论文

基于单⽚机的密码锁设计论⽂基于单⽚机的密码锁设计I 摘要随着电⼦产品向智能化和微型化的不断发展,电⼦密码锁已⼴泛⽤于⽣活中,单⽚机已成为电⼦产品研制和开发中⾸选的控制器。

由于单⽚机具有体积⼩,耗电少,控制精度⾼,运⾏可靠等特点,所以⼴泛应⽤于实际⽣产中。

为了更好地推⼴电⼦锁在各个领域中的应⽤,在此根据任务要求设计了⼀种基于AT89C51单⽚机控制的电⼦密码锁。

并介绍了AT24C04存储器和1602显⽰器及⼯作原理、设计思想以及硬件电路和软件程序等。

装置应⽤AT89C51单⽚机,通过单⽚机编写程序,并⽤LCD1602显⽰密码。

显⽰屏上可以显⽰当前输⼊的六位数字。

当输⼊密码正确时,对应的指⽰灯亮,显⽰器上显⽰password ok ;当密码输⼊错误的次数超过三次时,蜂鸣器发出报警信号同时显⽰器上显⽰password error 。

关键字:密码锁,单⽚机,AT24C04存储器,LCD1602基于单⽚机的密码锁设计IIABSTRACTAlong with the electronic product miniaturization to the intelligent and continuous development electronic password lock has been widely used in life, SCM has become the electronic product research and development in the preferred controller. Because the SCM has the advantages of small volume, low power consumption, high control precision, reliable operation and so on, so it is widely applied in actual production. In order to better promote the electronic lock in various fields of application, then according to the requirements of task design based on AT89C51MCU control of the electronic code lock. This paper introduces AT24C04memory and a 1602display and the principle of work, design concept and the hardware circuit and software program. Application of single chip microcomputer device AT89C51, through the program, and LCD1602 display code. The display ca n display the current input six numbers. When the input password is correct, the corresponding indicator light, display password OK; when the password input error more than three times, the buzzer sends out alarm signal at the same time display on password error. Key W ords: Password lock, MCU, MemoryAT24C04, LCD1602基于单⽚机的密码锁设计1⽬录摘要 .............................................................................................................................................. I ABSTRACT ................................................................................................................................... II 第⼀章绪论 .. (1)1.1课题的背景和意义 ....................................................................................................... 1 1.2电⼦密码锁的趋势....................................................................................................... 2 第⼆章系统总体设计⽅案 .. (3)2.1密码锁具体设计要求 ................................................................................................... 3 2.2总体设计⽅案选定....................................................................................................... 3 第三章硬件系统设计 . (5)3.1系统芯⽚介绍 (5)3.1.1单⽚机AT89C51功能介绍 ........................................................................... 5 3.1.2存储芯⽚AT24C04介绍............................................................................... 7 3.1.3LCD1602显⽰器介绍 . (8)3.2硬件电路设计 (9)3.2.1键盘输⼊电路 ................................................................................................. 9 3.2.2电源输⼊电路............................................................................................... 10 3.2.3掉电存储电路............................................................................................... 10 3.2.4晶振电路....................................................................................................... 11 3.2.5复位电路....................................................................................................... 12 3.2.6显⽰电路....................................................................................................... 12 3.2.7报警电路....................................................................................................... 13 3.2.8开锁电路....................................................................................................... 13 3.3电路设计总图............................................................................................................. 14 第四章软件系统设计 .. (16)4.1主程序流程图 ............................................................................................................. 16 4.2按键软件设计 . (17)4.2.1按键功能程序流程图 (17)基于单⽚机的密码锁设计2 4.2.2按键功能⼦程序 ........................................................................................... 17 4.3密码设置软件设计 .. (18)4.3.1密码设置程序流程图 ................................................................................... 18 4.3.2密码设置⼦程序........................................................................................... 18 4.4开锁软件设计 . (19)4.4.1开锁程序流程图 ........................................................................................... 19 4.4.2开锁功能⼦程序 . (19)第五章系统制作及调试 (20)5.1焊接注意事项 ............................................................................................................. 20 5.2硬件调试问题及解决⽅法......................................................................................... 21 结论......................................................................................................................................... 22 参考⽂献................................................................................................................................. 23 致谢......................................................................................................................................... 24 附录A ........................................................................................................................................... 25 附录B . (40)基于单⽚机的密码锁设计1第⼀章绪论1.1课题的背景和意义随着电⼦技术和计算机技术的飞速发展,单⽚机性能不断完善,性能价格⽐显著提⾼,技术⽇趋完善。

stm8 唯一ID号加密方法.思路1

void StmWriteUniqueID(unsigned char Addr)

{

unsigned char i;

FLASH_SetProgrammingTime(FLASH_PROGRAMTIME_STANDARD);

while

(FLASH_GetFlagStatus(FLASH_FLAG_DUL)

Flag&=~FLAG_CHECK_ID; if(StmCheckUniqueID(UniqueIDAddress)==1){IsIDCorrect=0x01;}//正确写入 else{IsIDCorrect=0x00;}//错误写入 } /////////////////////////////////////////////////////////////////////////

。。。。

第 N 种算法

}

} //解密函数

unsigned char StmCheckUniqueID(unsigned char Addr) 3.主函数里面设置一个时间最好设置长一点。半个钟或其他,让人家难跟踪

while(1)

{ 其他任务...............

///////////////////////////////////////////////////////////////////////// if((Flag&FLAG_CHECK_ID)==FLAG_CHECK_ID) {

其他任务............... }

/////////////////////////////////////////////////////////////////////////

基于单片机电子密码锁设计论文

第1节引言1.1 电子密码锁概述随着社会物质财富的日益增长和人们生活水平的提高,安全成为现代居民最关心的问题之一。

而锁自古以来就是把守门的铁将军,人们对它要求甚高,即要求可靠地防盗,又要使用方便,这也是制锁者长期以来研制的主题。

传统的门锁既要备有大量的钥匙,又要担心钥匙丢失后的麻烦。

另外,如:宾馆、办公大楼、仓库、保险柜等,由于装修施工等人住时也要把原有的锁胆更换,况且钥匙随身携带也诸多便。

随着单片机的问世,出现了带微处理器的密码锁,它除具有电子密码锁的功能外,还引入了智能化、科技化等功能。

从而使密码锁具有很高的安全性、可靠性。

目前西方发达国家已经大量应用智能门禁系统,可以通过多种的更加安全更加方便可靠的方法来实现大门的管理。

但电子密码锁在我国的应用还不广泛,成本还很高,希望通过不断地努力使电子密码锁能够在我国及居民日常生活中得到广泛应用,这也是一个国家生活水平的体现。

很多行业的许多地方都要用到密码锁,随着人们生活水平的提高,如何实现家庭或公司的防盗这一问题也变的尤其突出,传统的机械锁由于其构造简单,被撬的事件屡见不鲜,再者,普通密码锁的密码容易被多次试探而破译,所以,考虑到单片机的优越性,一种基于单片机的电子密码锁应运而生。

电子密码锁由于其保密性高,使用灵活性好,安全系数高,受到了广大用户的亲睐。

设计本课题时构思的方案:采用以AT89C2051为核心的单片机控制方案;能防止多次试探而不被破译,从而有效地克服了现实生活中存在的许多缺点。

1.2 本设计主要任务(1)共8位密码,每位的取值范围为1~8。

(2)用户可以自行设定和修改密码。

(3)按每个密码键时都有声、光提示。

(4)若键入的8位开锁密码不完全正确,则报警5秒钟,以提醒他人注意。

(5)开锁密码错3次要报警10分钟,报警期间输入密码无效,以防窃贼多次试探密码。

(6)键入的8位开锁密码完全正确才能开锁,开锁时要有1秒的提示音。

(7)密码键盘上只允许有8个密码按键和1个发光管。

基于单片机的数字密码锁设计(论文)

基于单片机设计的数字密码锁设计摘要在现代社会,电子密码锁已不是一个陌生的名词。

本文中将要介绍的电子密码锁是一种通过密码输入来控制电路或是芯片工作,从而控制机械开关的闭合,完成开锁、闭锁任务的电子锁装置。

电子密码由于其保密性高,使用灵活性好,安全系数高,受到了广大用户的青睐。

本设计以单片机AT89C51作为密码锁监控装置的检测和控制核心,它是一种通过密码输入来控制电路或是芯片工作,运用键盘输入、密码修改、密码检测、液晶显示电路、执行电路、报警电路来完成开锁、密码修改等任务。

利用识别密码是否正确来开锁或报警。

采用键盘输入的电子密码锁具有较高的优势。

采用数字信号编码和二次调制方式,不仅可以实现多路信息的控制,提高信号传输的抗干扰性,减少错误动作,而且功率消耗低;反应速度快、传输效率高、工作稳定可靠等。

软件设计采用自上而下的模块化设计思想,以使系统朝着分布式、小型化方向发展,增强系统的可扩展性和运行的稳定性。

本文设计的密码锁具有安全性高、成本低、功耗低、易操作等优点,并且利用Keil编程工具进行编程,并在Proteus电路仿真软件中进行了设计仿真。

关键词:AT89C51;单片机设计;密码锁;控制电路;The digital combination lock design based on single chip microcomputerAbstractIn the modern society, the electronic lock is not a strange noun. This paper will introduce an electronic lock, which is through the password input to control circuit or chips work, so as to control the closing or open of the mechanical switch, complete the lock that the task of electronic lock locking device. Electronic lock, due to its high secrecy, good flexibility of use, high safety coefficient, is liked by the majority of customers.The design on the single chip computer AT89C51 as a combination lock monitoring device of the detection and control the core, it is a kind of through the password input to control circuit or chips work, using the keyboard, and password changing, password detection, the lock circuit, executive circuit, alarm circuit, keyboard input frequency circuit to complete the lock, locking closure such tasks. Using password is correct recognition to replace or call the police. Through the keyboard input number to realize the keyboard to lock the record. The keyboard input electronic lock has higher advantage. Adopting digital signal encoding and secondary modulation mode, not only can achieve more road information control and improve the signal transmission of anti-jamming, reduce the wrong action, but also power consumption is low; Reaction speed is high,;and it is high transmission efficiency;it is stable on working,and so on. The software design uses top-down idea of modular design, which is in order to make the system be distributed, miniaturization, direction, and enhance the system configuration and the stability of the operation. In this paper,the design is high security locks, low cost, low power consumption, easy operation, etc.Keywords: AT89C51; The SCM design; Combination lock; Control circuit;第一章绪论1.1 引言在日常的生活和工作中,住宅与部门的安全防范、单位的文件档案、财务报表以及一些个人资料的保存多以加锁的办法来解决。

基于单片机的电子密码锁

基于单片机的电子密码锁第一章序言电子密码锁作为一种现代化的安全防护设备,被广泛应用于家庭、商业和公共场所。

它与传统机械锁相比具有更高的安全性、更方便的使用方式以及更多的功能。

而基于单片机的电子密码锁则利用现代电子技术,结合单片机的强大功能,实现了更高级别的安全保护和智能化操作。

本文将深入探讨基于单片机的电子密码锁的原理、设计和应用。

第二章基本原理基于单片机的电子密码锁的基本原理是利用数字密码的输入和比对来控制锁的开关。

系统通过单片机将输入的密码与预设密码进行比对,如果输入正确,则单片机控制锁的电机将锁打开。

同时,还可以通过单片机对其他功能的控制,例如报警装置、指纹识别、密钥卡等。

基本原理可以总结为三个步骤:密码输入、比对判断和锁的控制。

第三章设计方案基于单片机的电子密码锁的设计方案包括硬件设计和软件设计两个方面。

硬件设计的主要组成部分有密码输入模块、单片机模块、电机控制模块和电源模块。

密码输入模块一般使用键盘或者触摸屏来实现密码的输入,单片机模块负责接收输入的密码,并与预设密码进行比对,电机控制模块用于控制锁的开启和关闭,电源模块提供系统的电能。

软件设计则是基于单片机的程序设计,包括密码输入、比对判断和控制电机的相关代码。

第四章功能拓展基于单片机的电子密码锁除了基本的密码输入和开锁功能外,还可以拓展其他功能。

例如,可以增加报警功能,当密码输入错误次数达到一定次数时,系统将触发报警器或者发送警报信息;还可以新增指纹识别功能,通过将指纹信息存储在单片机中,实现指纹的输入和认证,提高门锁的安全性;另外,还可以添加密钥卡功能,通过感应技术读取密钥卡上的信息,实现无需输入密码的开锁方式,提升用户体验。

第五章应用前景基于单片机的电子密码锁在家庭、商业和公共场所都有广泛的应用前景。

在家庭使用方面,电子密码锁可以取代传统的机械锁,提供更高的安全性,可以对家庭成员的出入进行控制;在商业使用方面,电子密码锁可以应用于办公室、酒店、银行、医院等场所,实现门禁和权限控制,保护重要信息的安全;在公共场所使用方面,电子密码锁可以应用于公共厕所、储物柜、车库等场所,提供更方便快捷的开锁方式。

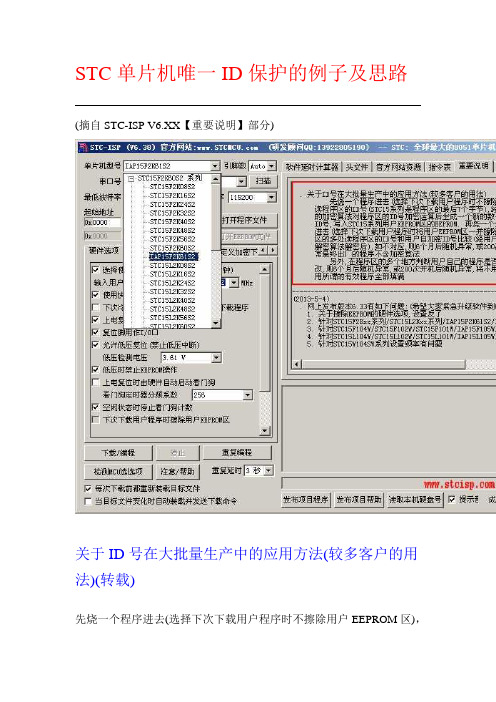

STC单片机唯一ID保护的例子及思路

STC单片机唯一ID保护的例子及思路(摘自STC-ISP V6.XX【重要说明】部分)关于ID号在大批量生产中的应用方法(较多客户的用法)(转载)先烧一个程序进去(选择下次下载用户程序时不擦除用户EEPROM区),读程序区的ID号(STC15系列是程序区的最后7个字节),经用户自己的复杂的加密算法对程序区的ID号加密运算后生成一个新的数---用户自加密ID号,写入STC15系列用户的EEPROM区的EEPROM。

再烧一个最终出厂的程序进去(选择下次下载用户程序时将用户EEPROM区一并擦除),在用户程序区多处读程序区的ID号和用户自加密ID号比较(经用户自己的复杂的解密算法解密后),如不对应,则6个月后随机异常,或200次开机后随机异常。

最终出厂的程序不含加密算法。

另外,在程序区的多个地方判断用户自己的程序是否被修改,如被修改,则6个月后随机异常,或200次开机后随机异常,将不用的用户程序区用所谓的有效程序全部填满。

《应用笔记》单片机加密保护的几种方式:1、法律保护由完善的法律加强对盗版的打击。

在单片机程序里添加自己的版权、LOGO标记等,作为法庭上的证据(当然要加密保存,并反跟踪,程序运行中要校验是否被修改,如是则作相应的处理)。

2、技术保护。

其实理论上所有的单片机加密都会被破解,只是成本的问题(含时间成本、金钱成本等)。

只要做到解密的成本足够大,让破解者觉得无利可图即算成功!通常是加密的容易而破解难。

现代芯片的加密主要有工艺上缩小线宽、将保密位深埋、读写协议保密、读取敏感区域时自动重启等等方法,让破解者不能取得内部BIN执行代码。

假如一个系统的成本为:开发+测试+投产只需5万元,而破解得到BIN 文件却要10万元,这时哪谁还去做破解的傻事??而且如果开发者使用了关联单片机唯一ID的保护方式,哪怕破解者千辛万苦取得了BIN文件还不能直接使用,就可以大大增加了系统的保密性。

加密者使用唯一ID的加密就像PC软件使用USB加密狗加密方式和银行网银的证书加密方式,都是通过唯一的认证工具,让系统识别合法用户。

新唐MCU通过UID加密的一种方法

新唐M C U通过U I D加密的一种方法本页仅作为文档封面,使用时可以删除This document is for reference only-rar21year.March新唐MCU通过UID加密的一种方法新唐的每颗M0/M4芯片内部均有一个96位的唯一ID码(UID),通过该UID码,用户可以对程序进行相应的加密,以保证其他人若拿到其程序,将程序烧录到同种MCU,功能也不能正常运行。

下面介绍一种通过MCU的UID码对程序进行加密的方法。

首先对MCU烧录程序时,需把密钥文件同时烧录到MCU的DataFlash(为了加大破解难度,可将密钥的位数设置多点,数据设置复杂点),下图为通过ICP工具烧录程序的一个示意图:MCU烧录程序后,首次上电时,首先读取DataFlash指定位置的密钥,并判断是否与之前烧录的密钥一致,以此来判断该MCU是否是第一次运行。

若是第一次运行,首先擦除DataFlash的密钥,然后读取MCU的UID码并进行加密运算,然后将加密运算后的结果(即密码)存储到DataFlash的指定位置;若不是第一次运行,读取MCU 的UID码并进行加密运算,然后将加密运算后的结果与DataFlash指定位置的密码进行比较。

若比较结果一致,则解密通过,程序往下正常运行;若不一致,则解密不通过,程序进入死循环。

相应程序流程图如下:使用这种加密方法有以下两个优点:1、烧录程序时,不用制作专门的,可以生成加密数据的烧录器对芯片进行烧录,芯片首次运行时会自动生成加密数据;2、若客户的产品需要在用户端可以通过串口等升级程序,用这种加密方法,可以保证把程序发给客户升级,客户将该程序烧录到其他同种类型的芯片上是不能正常运行的。

当然使用这种加密方法也有个缺点,就是必须保证产品出厂前MCU已运行过一次,即已将密钥擦除并已生成加密数据。

单片机程序中利用ID号进行ID号加密

单片机程序中利用ID号进行ID号加密单片机程序中使用ID加密在单片机程序设计中,使用ID加密是目前比较流行的手段,其中最有代表的就是STC单片机,只要能见到STC的广告就可以看到他们关于加密的宣传,从STC开始销售单片机就宣传他们的产品无法解密,但是往往是最好解密的单片机,比如STC89系列单片机解密,是51单片机里最容易解密的,可以直接用软件读出程序,STC在其它技术上没有看到多大的宣传,但是在无法解密上是随处宣传,可见下了一饭工夫。

例如目前在其网站上宣传的:采用宏晶第6代加密技术,有全球唯一ID号无法解密,性能更好,大批量稳定生产STC10xx系列/STC11xx 系列STC12C5Axx/STC12C52xxSTC12C56xx系列请优先选择使用,管脚直接兼容传统8 9C/S系列,解决了全球传统89系列单片机全部都已被轻易解密的问题,老产品继续生产。

这只是商家的一种销售手段,其实目前STC所有单片机都可以解密,虽然宏晶公司下了一翻苦心,连编程器都没有读芯片的功能,但是作为解密工程师自己开发了解密工具,可以读STC的单片机程序。

例如在ST C单片机写入以下代码就可以实现了ID加密:unsigned char idata *p;unsigned char i;unsigned char idata id[7];i = 0;for(p=0xf1; p<=0xf7; p++) id[i++] = *p;有的单片机不具有STC宣传的那样的全球唯一的ID号,是不是就不能采用ID加密了呢?答案是否定的。

比如很多设计者采用了DLASS 的DS18B20,这个18B20虽然是个温度传感器,但是具有唯一ID,如果把DS 18B20和单片机连接,让单片机去验证DS18B20的ID,这样也可以实现唯一ID加密,即使把单片机解密了,拷贝后直接无法使用。

使用了ID加密可以提高解密的难度,但是不是无法解密,很多公司的的宣传只是一种夸张,什么世界第一、无法解密。

stc8单片机 加密算法

stc8单片机加密算法1.引言1.1 概述在现代信息社会中,数据的安全性越来越受到重视。

随着技术的发展和智能设备的普及,数据的传输和存储变得日益频繁和广泛。

然而,这也为各类黑客和不法分子提供了机会,他们可以窃取、篡改或破坏我们的数据。

因此,保护数据安全成为了我们义不容辞的责任。

为了满足数据安全的需求,加密技术应运而生。

加密算法是一种数学算法,通过对数据进行特定的变换和运算,使得未经授权的方无法获取或理解所加密的数据内容。

这样,即使数据被黑客截获,也无法解读其中的信息,从而保证了数据的机密性。

本文将重点介绍STC8单片机的加密算法。

STC8单片机是一种常用的单片机系列,具有高性能、低功耗等特点,被广泛应用于各个领域。

我们将详细探讨STC8单片机的加密算法概述,包括加密算法的基本原理、实现方式以及应用场景等内容。

通过阅读本文,读者可以了解到STC8单片机加密算法的基本知识和相关技术,为数据安全提供一种有效的保护手段。

同时,本文还将对未来发展方向进行展望,探讨加密算法在物联网、云计算等领域中的应用前景。

期望本文能够揭示加密算法的重要性,并为读者提供一些有益的参考和启发。

通过本文的展示,我们相信读者不仅可以了解STC8单片机加密算法的概述,还可以对加密算法的基本原理有更深入的理解。

无论是从理论还是实践的角度,加密算法都具有极高的应用价值。

相信在不久的将来,我们将会看到加密算法在更多领域发挥重要作用,为保护数据安全做出更大的贡献。

文章结构是指文章整体的组织和安排方式,包括引言、正文和结论等部分。

通过合理的结构,可以使读者更好地理解文章的内容和论述,从而达到文章的目的。

在本文中,文章结构如下:1. 引言:1.1 概述:介绍stc8单片机的背景和应用领域。

1.2 文章结构:概述整篇文章的组织结构和内容安排。

1.3 目的:明确本文的写作目的和预期效果。

2. 正文:2.1 STC8单片机介绍:详细介绍stc8单片机的特点、硬件结构和功能,包括其在嵌入式系统中的应用。

一种基于专用加密芯片的通用加密方案

1 电子产品的防抄袭

扰技术、防止电压探测 ( 过低或过高 )、防止低温探测、

嵌入式电子产品防抄袭的加密方案有三个基本要求 : 防止电脉冲探测、防止紫外线探测等,内部固件在确认

(1)加密方案自身硬件成本低,尽量不增加或者少增加 用户程序成功下载后,将内部的程序存储区置为特殊的

成本 ;(2)加密方案软件开发简单,并且具有很强的通 安全状态,工作电压为 2.7V ~ 3.3V 或 4.5V ~ 5.5V。

在第三阶段中调用的功能有数据加解密、核心数据 存储、核心算法 [5]。都是通过协议数据帧进行通讯,采 用函数调用的方式,如 DES 加密、DES 解密、算法函数、 重要数据存储、擦除,都内置在 ESPU0808 当中。其中 内部 FLASH 空间的 0x4000-0x9000 共 20K 字节为数据 和程序存储空间。较为简单,这里不再赘述。

引用 [1]岳晴晴,潘晓阳,孟祥冬.基于ZigBee的无线通讯加密系统设计 [J].电子与封装,2022,22(12):57-61. [2] 杨鹏锐.基于ARM的嵌入式软件加密方法设计与实现[J].航空 计算技术,2023,53(5):48-51. [3] 杨玻,尉嘉维,韩贺松,等.机载嵌入式系统数据安全防护软件 设计与实现[J].信息技术与信息化,2023(10):182-185. [4] 罗锋,王代强,周骅,等.一款微型开源无人机遥控指令加密方 案[J].单片机与嵌入式系统应用,2023,23(4):10-12+37. [5] 周健.一种基于专用密钥芯片的DSP代码加密方案[J].新型工 业化,2022,12(6):246-251.

2 安全控制器芯片

2.2 物理连接方案

2.1 安全控制器芯片

ESPU0808 可 以 针 对 DSP 芯 片、FPGA 芯 片、MCU

基于单片机的电子密码锁设计

基于单片机的电子密码锁设计基于单片机的电子密码锁设计在日常生活中,密码锁是一种常见的安全设备,被广泛应用于家庭、办公室等场所。

随着科技的发展,传统的机械密码锁已经不能完全满足人们对安全性和便捷性的需求。

为了提高密码锁的安全性和实用性,许多基于单片机的电子密码锁被设计出来。

本文将介绍一种基于单片机的电子密码锁设计,并详细说明其工作原理和实现过程。

1. 设计思路基于单片机的电子密码锁的设计目标是提高安全性和便捷性。

传统的机械密码锁容易被暴力破解,而且如果密码被泄露,需要更换整个锁体。

因此,采用电子密码锁可以提供更高的安全性和方便的密码管理功能。

2. 系统组成基于单片机的电子密码锁主要由以下几个部分组成:(1)输入模块:用于输入密码的设备,可以是键盘、触摸屏等。

(2)单片机控制模块:使用单片机作为核心控制器,接收输入密码并进行验证。

(3)驱动模块:通过驱动模块对电子锁进行控制开关。

(4)显示模块:以LED或LCD等形式显示相关信息。

(5)电源模块:为电子密码锁系统提供电能供应。

3. 工作原理基于单片机的电子密码锁的工作原理如下:(1)初始状态下,用户可以通过输入密码进行解锁或锁定。

输入模块接收用户输入的密码。

(2)输入模块将密码发送给单片机控制模块。

(3)单片机控制模块使用事先设定的密码进行比对。

如果密码匹配,单片机控制模块将发出控制信号给驱动模块。

(4)驱动模块接收到控制信号后,将根据信号的指示打开或关闭电子锁。

(5)同时,单片机控制模块会发出指令给显示模块,将结果显示给用户。

4. 实现过程基于单片机的电子密码锁的实现过程如下:(1)选择合适的单片机,如AT89C51。

(2)设计电路板,将输入模块、单片机控制模块、驱动模块、显示模块和电源模块连接在一起。

(3)编写单片机的控制程序,实现密码验证和控制信号的生成。

(4)制作密码锁外壳,将电子密码锁系统组装在一起。

(5)测试电子密码锁的各个功能是否正常。

一种基于芯片ID和后门访问功能的程序加密设计

一种基于芯片ID和后门访问功能的程序加密设计(A code security design based on UID and Backdoor Access)Freescale SemiconductorIMM Filed Application EngineerZhuang Chao1.功能介绍1.1secure/unsecure模式从芯片的加密保护功能方面看,Kinetis系列MCU可以工作在两种模式下,即Secure模式与unsecure模式。

两种模式的区别在于是否允许通过外部调试接口 (如SWD) 访问芯片内部的存储器 (如FLASH) 。

为保护开发者的IP权益,对于Kinetis系列MCU来说,在程序中设置FLASH配置区域 (flash configuration field) 中相应的加密位,待下载程序并复位后,芯片就可进入secure模式。

在secure模式下,通过外部调试接口只能执行大规模擦除指令,而无法执行读取或写入FLASH的指令。

相反,在unsecure模式下,通过外部调试接口可以执行所有的FLASH操作指令,包括擦除、读取和写入等。

注:secure或unsecure模式只影响通过外部调试接口是否能执行FLASH操作指令;而对CPU执行FLASH 操作指令没有任何影响。

因此,Kinetis系列MCU还针对FLASH设计了另外的保护机制,用于保护FLASH中的程序和数据不被意外擦除或写入。

这主要是为了防止CPU对FLASH的误操作。

为简化设计与突出重点,本设计并没有使能FLASH保护机制。

1.2后门访问后门访问((Backdoor Access)如果在Kinetis系列MCU进入secure模式后,开发者希望再次通过调试接口(如SWD) 访问芯片的内部存储器,则可以设置一个密码,也可称为后门访问密码(Backdoor Access Key,简称Key1) 来实现这一功能。

开发者可将设定的Key1烧写到芯片的flash configuration field中,在芯片进入secure模式之后,可通过SCI等通信接口将后门访问密码输入MCU,然后通过Verify Backdoor command来验证外部输入的密码与Flash中的Key1是否匹配。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

前辈们针对唯一ID加密算法提供了格式各样的算法,我看后也是受益匪浅,先如今也和大家分享一下我的加密算法思路,共同探讨下此法是否可行。

用唯一ID,目的是逼迫盗版者需要反汇编修改代码。

1、完全写自己的armlink ,fromelf 等类似工具〔linux 开源代码〕,加入自己的一些东西,让生成的bin和公共的不一样,这样破解者如果用通用的

armlink fromelf所产生的代码必然和自己的工具产生不一样,这个时候,破解者必须破解你加入的一些东西,不然程序完全不能运行。

armlink 可以产生很多自己定义的段,然后对各种段offset。

同时程序配合offset。

2、修改fromelf类似的工具,在把elf文件转化bin文件过程中,任何程序的路口地址都需要动态的偏移,这样,如果用常规fromelf转换,一定出错。

这也加大破解难度。

举个例子,比如我有A ,B两个程序,但是我B程序link后,在elf的时候B程序整体地址偏移0x04,而A函数调用B函数是通过偏移0x4调用的。

但是破解者,如果反汇编编译,那么B函数肯定不会编译0x4,那么A调用B是offset 0x4的,所以程序崩溃。

系统中,有多种偏移,那么破解者

头就大了,必须断点调试什么的改,这样的破解,相信代价太高了。

以上思路的原则就是,结合编程c代码,link 和elf转换工具,把bin按照自己的思路组合,如果破解者反汇编,必须要匹配的link和elf工具,不然编译出来的代码

不能运行。

如果非要破解,代价高的很。

以上就是我的观点,不知道是否可行,欢迎各位探讨。

很多人纠结ID的算法,这里我没有将,因为我的理解是,只要有唯一ID,然后做一个简单加密,论坛中也有很多高手说明了各种方法。

这里

不再赘述!

补充:

很多前辈都已经讲了很多种基于唯一ID的加密方法。

而我的思路是在他们的方法基础上,让盗版者在反汇编这条路让更难走。

而我文章开头讲了,唯一ID的作用就是让盗版者走反汇编这条路。

补充2:

很多人老是纠结唯一ID加密的具体算法,我再次强调,多看看我的描述。

如果我的思路不对,可以提出来,

但是,不要再告诉我,如何id加密,如何下载什么的东西。

这显的大家讨论的点不在一块了!

补充3:

本意是拿出我的一个思路,就是防止反汇编后再编译的思路,不是要阻止人家读bin。

但是,有人说读出bin,直接改bin,而不用

反汇编就可以搞定各种复杂的加密,那我觉得讨论加密几乎没有任何意义了。

来之阿莫论坛。