GRE Protocol

GRE协议基础配置

GRE协议基础配置GRE(Generic Routing Encapsulation 通⽤路由协议)提供了⼀种协议的报⽂封装在另⼀个协议报⽂中的机制,使报⽂能够在异咱⽹络(如IPv4⽹络)中传输,⽽异咱报⽂传输的通道称为tunnel。

GRE协议也可以做为VPN的第三层隧道(tunnel)协议,为VPN数据提供透明传输通道,Tunnel是⼀个虚拟的点对点连接,可以看成仅⽀持点对点连接的虚拟接⼝,这个接⼝提供⼀条通路,使封装的数据报能够这个通路上传输,并在⼀个Tunnel的两端分别在对数据报进⾏封装及解封装。

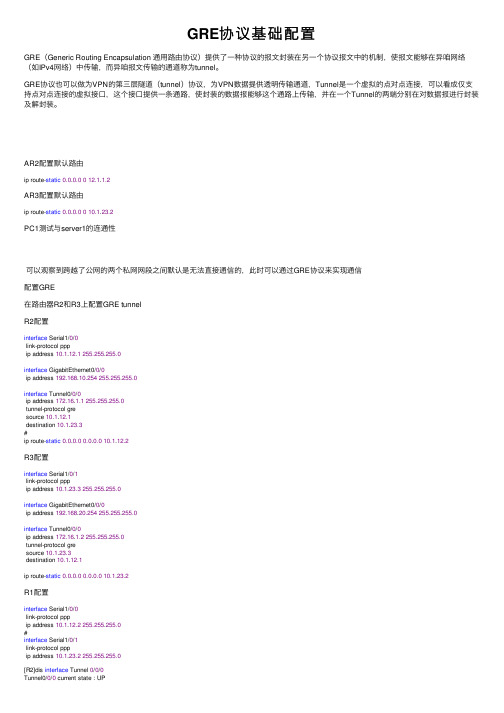

AR2配置默认路由ip route-static0.0.0.0012.1.1.2AR3配置默认路由ip route-static0.0.0.0010.1.23.2PC1测试与server1的连通性可以观察到跨越了公⽹的两个私⽹⽹段之间默认是⽆法直接通信的,此时可以通过GRE协议来实现通信配置GRE在路由器R2和R3上配置GRE tunnelR2配置interface Serial1/0/0link-protocol pppip address 10.1.12.1255.255.255.0interface GigabitEthernet0/0/0ip address 192.168.10.254255.255.255.0interface Tunnel0/0/0ip address 172.16.1.1255.255.255.0tunnel-protocol gresource 10.1.12.1destination 10.1.23.3#ip route-static0.0.0.00.0.0.010.1.12.2R3配置interface Serial1/0/1link-protocol pppip address 10.1.23.3255.255.255.0interface GigabitEthernet0/0/0ip address 192.168.20.254255.255.255.0interface Tunnel0/0/0ip address 172.16.1.2255.255.255.0tunnel-protocol gresource 10.1.23.3destination 10.1.12.1ip route-static0.0.0.00.0.0.010.1.23.2R1配置interface Serial1/0/0link-protocol pppip address 10.1.12.2255.255.255.0#interface Serial1/0/1link-protocol pppip address 10.1.23.2255.255.255.0[R2]dis interface Tunnel 0/0/0Tunnel0/0/0 current state : UPLine protocol current state : UPLast line protocol up time : 2020-06-0310:46:00 UTC-08:00Description:HUAWEI, AR Series, Tunnel0/0/0 InterfaceRoute Port,The Maximum Transmit Unit is1500Internet Address is172.16.1.1/24Encapsulation is TUNNEL, loopback not setTunnel source 10.1.12.1 (Serial1/0/0), destination 10.1.23.3Tunnel protocol/transport GRE/IP, key disabledkeepalive disabledChecksumming of packets disabledCurrent system time: 2020-06-0310:49:19-08:00300 seconds input rate 0 bits/sec, 0 packets/sec300 seconds output rate 8 bits/sec, 0 packets/sec0 seconds input rate 0 bits/sec, 0 packets/sec0 seconds output rate 0 bits/sec, 0 packets/sec0 packets input, 0 bytes0 input error5 packets output, 540 bytes0 output errorInput bandwidth utilization : --Output bandwidth utilization : --[R3]dis interface Tunnel 0/0/0Tunnel0/0/0 current state : UPLine protocol current state : UPLast line protocol up time : 2020-06-0310:36:58 UTC-08:00Description:HUAWEI, AR Series, Tunnel0/0/0 InterfaceRoute Port,The Maximum Transmit Unit is1500Internet Address is172.16.1.2/24Encapsulation is TUNNEL, loopback not setTunnel source 10.1.23.3 (Serial1/0/1), destination 10.1.12.1Tunnel protocol/transport GRE/IP, key disabledkeepalive disabledChecksumming of packets disabledCurrent system time: 2020-06-0310:49:45-08:00300 seconds input rate 0 bits/sec, 0 packets/sec300 seconds output rate 0 bits/sec, 0 packets/sec0 seconds input rate 0 bits/sec, 0 packets/sec0 seconds output rate 0 bits/sec, 0 packets/sec0 packets input, 0 bytes0 input error5 packets output, 540 bytes0 output errorInput bandwidth utilization : --Output bandwidth utilization : --[R2]dis ip routing-tableRoute Flags: R - relay, D - download to fib------------------------------------------------------------------------------Routing Tables: PublicDestinations : 15 Routes : 15Destination/Mask Proto Pre Cost Flags NextHop Interface0.0.0.0/0 Static 600 RD 10.1.12.2 Serial1/0/010.1.12.0/24 Direct 00 D 10.1.12.1 Serial1/0/010.1.12.1/32 Direct 00 D 127.0.0.1 Serial1/0/010.1.12.2/32 Direct 00 D 10.1.12.2 Serial1/0/010.1.12.255/32 Direct 00 D 127.0.0.1 Serial1/0/0127.0.0.0/8 Direct 00 D 127.0.0.1 InLoopBack0127.0.0.1/32 Direct 00 D 127.0.0.1 InLoopBack0127.255.255.255/32 Direct 00 D 127.0.0.1 InLoopBack0172.16.1.0/24 Direct 00 D 172.16.1.1 Tunnel0/0/0172.16.1.1/32 Direct 00 D 127.0.0.1 Tunnel0/0/0172.16.1.255/32 Direct 00 D 127.0.0.1 Tunnel0/0/0192.168.10.0/24 Direct 00 D 192.168.10.254 GigabitEthernet0/0/0192.168.10.254/32 Direct 00 D 127.0.0.1 GigabitEthernet0/0/0192.168.10.255/32 Direct 00 D 127.0.0.1 GigabitEthernet0/0/0255.255.255.255/32 Direct 00 D 127.0.0.1 InLoopBack0可能观察到R2和R3的路由表中已经有所配置隧道接⼝的路由条⽬,即R2和R3之间已经形成了类似点到点直连的逻辑链路,但是没有互相接收到对⽅的私⽹络信息配置基于GRE接⼝的动态路由协议还是连通不了R2上配置ospf 1 router-id 2.2.2.2area 0.0.0.0network 172.16.1.00.0.0.255network 192.168.10.00.0.0.255R3配置ospf 1 router-id 3.3.3.3area 0.0.0.0network 172.16.1.00.0.0.255network 192.168.20.00.0.0.255[R2]dis ip routing-table p oRoute Flags: R - relay, D - download to fib------------------------------------------------------------------------------Public routing table : OSPFDestinations : 1 Routes : 1OSPF routing table status : <Active>Destinations : 1 Routes : 1Destination/Mask Proto Pre Cost Flags NextHop Interface192.168.20.0/24 OSPF 10 1563 D 172.16.1.2 Tunnel0/0/0 OSPF routing table status : <Inactive>Destinations : 0 Routes : 0[R3]dis ip routing-table p osRoute Flags: R - relay, D - download to fib------------------------------------------------------------------------------Public routing table : OSPFDestinations : 1 Routes : 1OSPF routing table status : <Active>Destinations : 1 Routes : 1Destination/Mask Proto Pre Cost Flags NextHop Interface192.168.10.0/24 OSPF 10 1563 D 172.16.1.1 Tunnel0/0/0 OSPF routing table status : <Inactive>Destinations : 0 Routes : 0测试。

gre隧道协议

GRE隧道协议GRE(Generic Routing Encapsulation,通用路由封装)是一种常用的隧道协议,它可以在Internet Protocol(IP)网络上封装其他协议的数据包,以实现数据包的路由和传输。

本文将介绍GRE隧道协议的基本原理、使用场景以及配置方法。

1. GRE隧道协议的基本原理GRE隧道协议是一种将其他协议的数据包封装在IP数据包中进行传输的技术。

它可以在源主机和目的主机之间创建一条逻辑连接,通过该连接传输封装后的数据包。

GRE隧道协议的基本原理如下:•GRE隧道协议使用封装(encapsulation)和解封装(decapsulation)的方式实现数据包的传输。

在源主机上,GRE隧道协议将要传输的数据包封装在一个GRE数据包中,并添加相应的头部信息。

然后,该GRE数据包会被封装在一个IP数据包中进行传输。

在目的主机上,GRE数据包会被解封装,恢复成原始的数据包,并将其传递给目标协议栈进行处理。

•GRE隧道协议的封装过程是通过在原始数据包前添加GRE头部信息实现的。

GRE头部包含了一系列字段,用于指示封装数据包的协议类型、源地址、目的地址等信息。

这些字段可以帮助目的主机正确地解封装数据包,并将其交给相应的协议栈进行处理。

•GRE隧道协议可以在IP网络上建立逻辑连接,使得源主机和目的主机之间可以进行数据包的传输。

这条逻辑连接可以是点对点的,也可以是多对多的。

在点对点连接中,只有两个主机之间的数据包可以通过GRE隧道进行传输。

而在多对多连接中,多个主机之间的数据包可以通过GRE隧道进行传输。

2. GRE隧道协议的使用场景GRE隧道协议在计算机网络中有着广泛的应用场景。

下面介绍几个常见的使用场景:•远程访问:GRE隧道协议可以用于远程访问,通过在公共网络上建立隧道连接,使得远程用户可以安全地访问内部网络资源。

远程用户的数据包会经过GRE隧道进行封装和传输,然后在目的网络上解封装,达到远程访问的目的。

gre端口号

GRE端口号1. 什么是GRE协议GRE(Generic Routing Encapsulation)是一种通用路由封装协议,用于在不同网络之间传输数据包。

它可以将不同类型的网络协议数据包封装在IP数据包中进行传输,从而实现不同网络之间的互联互通。

2. GRE协议的工作原理GRE协议通过在原始IP数据包的头部插入GRE协议头部,将原始数据包封装起来。

封装后的数据包可以通过互联网传输到目标网络,然后再解封装还原为原始数据包。

GRE协议使用了隧道技术,将数据包封装在隧道中进行传输。

3. GRE协议的端口号GRE协议并没有默认的端口号,它使用IP协议的协议号为47。

在GRE封装的IP数据包中,协议字段被设置为47,用于标识封装的数据包为GRE协议。

4. GRE协议的应用场景4.1 虚拟专用网络(VPN)GRE协议可以用于建立虚拟专用网络(VPN),通过在公共网络上创建隧道,将远程用户或分支机构连接到企业内部网络。

GRE协议封装的数据包可以通过互联网传输,实现安全的远程访问。

4.2 路由器之间的连接GRE协议可以用于连接不同的路由器,实现不同网络之间的通信。

通过在路由器之间建立GRE隧道,可以将不同网络中的数据包封装起来,实现互联互通。

4.3 路由器和防火墙之间的连接GRE协议可以用于将路由器和防火墙连接起来,实现网络流量的隔离和安全过滤。

GRE隧道可以将流量从路由器传输到防火墙进行过滤和检查,增强网络的安全性。

5. GRE协议与其他协议的比较5.1 GRE协议 vs IPsec协议IPsec协议是一种安全协议,可以为IP数据包提供加密、认证和完整性保护。

与IPsec协议相比,GRE协议不提供加密和认证功能,只是简单地将数据包封装在IP数据包中进行传输。

因此,在需要更高安全性的场景下,可以选择使用IPsec协议。

5.2 GRE协议 vs L2TP协议L2TP(Layer 2 Tunneling Protocol)是一种隧道协议,用于在公共网络上建立虚拟专用网络。

gre报文头格式

gre报文头格式GRE报文头格式GRE(Generic Routing Encapsulation)是一种通用路由封装协议,它可以将不同协议的数据包封装在一个GRE报文中进行传输。

GRE 报文头格式是指GRE报文中的头部信息,它包含了一些重要的字段,用于标识和控制GRE报文的传输。

GRE报文头格式包括以下字段:1.版本号(Version):占用3位,用于标识GRE协议的版本号,当前版本为0。

2.协议类型(Protocol Type):占用13位,用于标识封装在GRE 报文中的协议类型,如IP、IPv6、PPP等。

3.校验和(Checksum):占用16位,用于校验GRE报文头部的正确性。

4.标志位(Flags):占用3位,用于标识GRE报文的一些特性,如是否使用校验和、是否使用递归封装等。

5.递归封装计数器(Recursion Control):占用8位,用于标识GRE 报文的递归封装层数。

6.关键字(Key):占用32位,用于标识GRE报文的关键字,用于区分不同的GRE隧道。

GRE报文头格式的作用是为GRE报文提供了一些必要的信息,使得GRE报文能够被正确地封装和解封装。

其中,协议类型字段是最重要的字段之一,它标识了封装在GRE报文中的协议类型,使得接收方能够正确地解析和处理GRE报文。

GRE报文头格式中的标志位字段也非常重要,它标识了GRE报文的一些特性,如是否使用校验和、是否使用递归封装等。

这些特性对于GRE隧道的建立和维护非常重要,可以提高GRE隧道的可靠性和安全性。

GRE报文头格式是GRE协议中非常重要的一部分,它提供了必要的信息和控制字段,使得GRE报文能够被正确地封装和解封装。

在GRE隧道的建立和维护过程中,GRE报文头格式起着至关重要的作用,它可以提高GRE隧道的可靠性和安全性,保障网络通信的稳定性和安全性。

GRE近义词词汇精选背诵

词汇在备考GRE中是重中之重,小编整理了一些近义词,我们一起来看看吧,下面小编就和大家分享,来欣赏一下吧。

GRE近义词词汇背诵凝结,聚集agglomerate v.凝聚,结块 | clot n.凝块,v.使凝成块 | coagulate v.凝结,使凝结coagulant n.凝结剂 | cohesive adj.凝聚的,凝结的 | congeal v.凝结,凝固 | curdn.凝乳curdle v.使凝结,变稠 | gore n.凝血,血块 | coacervate v 凝聚?concretion n 凝结(物),结石,具体 | accumulate v.积聚,积累 | aggregationn.聚集,总合amass v.积聚 | conglomerate v.集聚,集团 | congregate v.聚集,集合converge v.会聚,集中于一点 | herd n.兽群。

v.聚集,放牧 | muster v.召集,聚集group v 聚合,成群契约,合同,协议contract n.契约,合同 | covenant n.契约,v.立书保证deed n.行为,(土地或建筑物的)契约、证书 | indenture n.契约,合同muniments n.契据,房契 | bond n 结合,债券,契约v 结合 | concord n.和睦,公约pact n.协定,条约 | treaty n 条约,谈判 | compact n.合同,协议 | agreementn.一致,协议protocol n.外交礼节,协议松软,柔软flabby adj.(肌肉)松软的,意志薄弱的 | flaccid adj.松驰的,软弱的flaggy adj.枯萎的,松软无力的 | floppy adj.松软的,衰弱的limber adj.(肌肉)松软的,柔软的 | limp v.跛行 adj.无力的,松软的lissom adj.姿态优雅的,柔软的 | lithe adj.柔软的,易弯曲的 | pliableadj.易弯的,柔软的velvety adj 柔软光滑的,爽口的? | suppleness n 易弯曲,柔软,顺从 | ductilityn延展性,柔软性,韧性GRE近义词词汇背诵合并,混合affiliate v.加入,联合 | aggregate v.集合,合计 | aggregation n.聚集,总合alloy n.合金,v.混合 | amalgam n.混合物 | amalgamate v.合并,混合coalesce v.联合,合并,结合 | coalition n.结合,联合 | compositeadj.拼凑成的,混合成的conflate v.合并 | confluence n.合流,汇流 | congregate v.聚集,集合congregation n.集合在一起的群众 | consolidate v.巩固,合并 | incorporatev.合并,并入intermingle v.混合,搀杂 | merge v合并,淹没 | miscellany n.混合物miscellaneous adj.多种的,混杂的 | meld v 合并 | consortium n协会,公会,国际资本家联合cartel n 企业联合,俘虏交换条约,决斗挑战书 | pastiche n (音乐等)混合作品?miscible adj 易混合的? | syncretize v (使)结合,(使)调和 | potpourri n.混杂,杂文集admix v 混合,掺合 | fusion n 熔合物,结合,熔合,核聚变 | farrago n 混杂,混杂物?annexation n 合并,附加,附加物 | bond n 结合,债券,契约v 结合 | commingle v 混合compost n 混合物,堆肥v 施堆肥 | conjoin v (使)结合,(使)连结,(使)联合 | group v聚合,成群jumble v.n.揉杂,混杂 | medley n.混杂 | comprehensive adj.全面的,综合的eclectic adj.折衷的,综合性的 | synthetic adj.综合的,人造的colligate v 绑,束,缚,综合,概括? | compages n 骨架,综合结构?syndrome n 并发症状,综合症GRE近义词词汇背诵敏感,洞察力acumen n.敏锐,明智 | allergy n.过敏症,厌恶 | allergic adj.过敏的,对…讨厌的hypersensitive adj.过份敏感的 | penetrating adj.敏锐的,尖锐的 | perceptiveadj.感觉敏锐的piercing adj.刺骨的,敏锐的 | responsive adj.敏感的,反应快的shrewd adj.判断敏捷的,精明的 | touchy adj.敏感的,易发脾气的 | oxyopia n视觉敏锐?susceptive adj 敏感的,易受影响的 | tetchy adj 过度敏感的 | acuity n 敏锐,激烈,苛刻brisk a 敏锐的,凛冽的,活泼的v 使活泼 | clairvoyance n.超人的洞察力discernment n.眼光、洞察力 | penetration n.穿透,洞察力 | perceive v.察觉,发觉perception n.洞察力,理解力 | percipient adj.洞察力强的 | sagacity n.聪慧,洞察力perspicacious adj.独具慧眼的 | lynxeyed adj目光锐利的,眼力好的accipitral adj 鹰的,贪婪的,目光锐利的 ?刺激,激励,煽动galvanize v.电镀,通电,激励 | goad n.赶牛棒v.n.刺激,激励 | evocative adj.唤起的激起的impetus n.推动力,刺激 | impulse n.冲动,刺激 | incentive n.刺激,鼓励 | incite v激发,刺激infusion n.灌输,激励 | instigate v.发起,煽动 | instigation n.煽动,刺激invigorate v.鼓舞,激励 | irritate v.激怒,刺激 | motivate v.促使,激发prompt v.促使,激起adj.敏捷的,迅速的 | prompting n.激励,鼓舞 | pungencyn.刺激性,尖刻stimulant n.兴奋剂,刺激物 | stimulus n刺激,激励(复:stimuli) | whetv.磨快,刺激zest n.刺激性,热心,兴趣 | bracing adj 振奋精神的n 支柱,刺激 ? | actuate vt开动,促使,激励hearten v 鼓起勇气,激励,振奋 | insult n 侮辱,无礼v 傲慢无礼,侮辱,刺激agitated adj.被鼓动的,不安的 | agitation n.鼓动,焦虑 | bolster n.枕垫 v.支持,鼓励buoy n.浮标,救生圈,v.支持,鼓励 | foster v 养育,抚育,抱(希望),鼓励,培养enkindle v.煽动,点燃(感情, 怒气等) | foment v.煽动,助长(坏事)fomentation n.煽动,助长 | sedition n.煽动叛乱 | seditious adj.煽动性的 | agitprop n 煽动与宣传GRE近义词词汇背诵刺,尖锐impale v.刺穿,刺住 | lancinate v.刺、戳 | penetrate v.刺穿,渗入,了解 | pierce v.刺透,穿过 piercing adj.刺骨的,敏锐的 | poke v.刺,戳,嘲弄 | prickn.小刺,刺痛v.刺伤,戳穿prickle n.(动物或植物上的)刺,棘v.刺痛 | prickly adj.多刺的,易生气的puncture n.刺孔,穿孔v.刺穿,刺破 | quill n.(豪猪等动物的)刺spear n.矛尖,嫩叶,v.刺戳 | spiny adj.针状的,多刺的 | spinosity n 多刺,难题stab n.v.刺伤,戳 | sting v.刺痛,叮螯,n.螫刺 | thrust v.猛力推,刺,戳transfix v 刺穿,钉住 | lancet n 刺血针,小枪,尖顶窗 | awl n.[钻皮革的]尖钻 | bit n钻头 | nib n. 直始 nipping adj.尖酸的,剌骨的 | penetrating adj.敏锐的,尖锐的 | penetration n.穿透,洞察力poignant adj.伤心的,尖锐的 | poignancy n.辛酸事,尖锐 | probing adj.好探索的,尖锐的splinter n.尖片,裂片 | tined adj.尖端的 | pinpoint n 极小之物,针尖v 精确地找到talon n.猛禽的锐爪 | fang n.(毒蛇的)尖牙 | conifer n.针叶树 | needle n.针,针叶GRE近义词词汇背诵斜面,倾斜acclivity n.向上的陡坡 | cant n.斜坡,斜面,v.使倾斜 | careen v.(船)倾斜,使倾斜declination n.倾斜,衰微 | declivity n.倾斜面,斜坡 | deflection n.转向,偏斜hypotenuse n.(直角三角形的)斜边 | inclination n.斜坡,爱好 | incline n 斜坡v.倾斜,爱好lean v.倾斜,斜靠adj.瘦骨嶙峋的 | list v.n.倾斜 | lounge v.懒散地斜靠,n.休息室oblique adj.间接的,斜的 | skew adj.不直的,歪斜的 | askew adj 歪斜的v歪斜,弯曲slant v.倾斜n.斜面,看法 | slanting adj 歪的,倾斜的 | tilt v.(使)倾斜n.倾斜,斜坡versant adj 专心从事的n 斜坡? | gradient n 斜坡,坡度?grade n 等级,斜坡,坡度,程度v 分等,分级,评分 | tippy adj倾斜的,不安定的(小船等) ?leer v.斜眼看,睨视 | squint adj 斜眼的,斜视的 v 斜视 | askance ad 斜眼看偏见,狭隘,宗派bigotry n.顽固,偏狭 | factious adj.有派性的,偏见的 | jaundiced adj.有偏见的partiality n.偏袒,偏心 | prejudicial adj.有害的,引起偏见的 | provincialadj.偏狭的,粗俗的tendentious adj.有偏见的,有倾向的 | cronyism n任用亲信,对好朋友的偏袒nepotism n.裙带关系 | preoccupation n 先取,先入成见,偏见,出神hidebound adj.顽固的,心胸狭窄的 | illiberal adj.气量狭窄的,吝啬的insular adj.岛屿的,心胸狭窄的 | insularity n.心胸狭窄 | parochialadj.教区的,思想狭隘的coterie n.(有共同兴趣的)小团体,小圈子 | clique n.朋党派系,小集团 | cliquism n 小集团主义cult n.宗派,崇拜 | faction n.派系,派系斗争 | factionalism n 党派主义,党派之争sect n.(宗教等)派系 | sectarianism n宗派心,派系意识[主义],门户之见clannish adj.排他的,门户之见的 | xenophobia n.仇外,排外GRE近义词词汇精选背诵。

gre报文解析

gre报文解析【最新版】目录1.GRE 报文的概述2.GRE 报文的结构3.GRE 报文的解析方法4.GRE 报文的应用场景正文一、GRE 报文的概述GRE(Generic Routing Encapsulation)报文是一种通用路由封装协议,用于在互联网协议(IP)网络中承载多种网络层协议的数据报。

GRE 报文的主要特点是可以在不同的网络层协议之间进行转换,从而实现对多种网络协议的支持。

这种报文格式在网络通信中具有广泛的应用,尤其在虚拟专用网(VPN)技术中扮演着重要角色。

二、GRE 报文的结构GRE 报文的结构包括头部和数据部分。

头部主要包含以下字段:1.版本号(Version):指示 GRE 协议的版本,通常为 1。

2.协议类型(Protocol Type):表示 GRE 报文中所承载的网络层协议类型,例如 IPv4 或 IPv6。

3.头部长度(Header Length):指出 GRE 报文头部所占用的字节数。

4.服务类型(Service Type):用于标识 GRE 报文的服务质量(QoS)要求。

5.封装类型(Encapsulation Type):指示 GRE 报文所承载的数据包的类型,例如 IPV4、ARP、RARP 等。

6.序列号(Sequence Number):用于保证 GRE 数据包的可靠传输。

7.验证和(Checksum):用于验证 GRE 数据包在传输过程中的完整性。

三、GRE 报文的解析方法在接收到 GRE 报文后,首先需要检查报文头部的各个字段是否合法。

接下来,根据协议类型字段值,可以将 GRE 报文解封装为相应的网络层协议数据报。

最后,根据封装类型字段值,可以将解封装后的数据报进一步解析为原始数据。

四、GRE 报文的应用场景GRE 报文在实际应用中主要应用于以下场景:1.VPN 技术:通过在公共网络上建立虚拟专用通道,实现对企业内部网络的远程访问和数据传输。

2.负载均衡:在网络设备之间分配数据流量,提高网络性能和可靠性。

gre协议封装格式

gre协议封装格式摘要:1.GRE 协议简介2.GRE 协议的封装格式3.GRE 协议的应用场景4.GRE 协议的优缺点正文:一、GRE 协议简介GRE(Generic Routing Encapsulation)协议是一种通用路由封装协议,主要用于在IP 网络中承载其他网络协议的数据报,如IPX、ATM 等。

GRE 协议可以对这些数据报进行封装,使它们能够在IP 网络上传输。

二、GRE 协议的封装格式GRE 协议的封装格式包括以下几个字段:1.版本号(Version):表示GRE 协议的版本号,通常为1。

2.协议类型(Protocol Type):表示被封装的协议类型,例如IPX、ATM 等。

3.封装协议(Encapsulation Protocol):表示封装协议的类型,例如IP、ATM 等。

4.封装协议地址(Encapsulation Protocol Address):表示封装协议的地址,例如源IP 地址和目的IP 地址。

5.用户数据(User Data):表示被封装的用户数据,即原始数据报。

三、GRE 协议的应用场景GRE 协议广泛应用于以下场景:1.VPN(虚拟专用网络):通过GRE 协议,可以在公共网络上建立一个安全的通信通道,实现远程访问和数据传输。

2.数据迁移(Data Migration):在网络设备升级或迁移时,可以使用GRE 协议将数据报封装并传输到新设备上。

3.远程控制(Remote Control):通过GRE 协议,可以实现对远程设备的监控和管理。

四、GRE 协议的优缺点1.优点:(1)支持多种网络协议:GRE 协议可以封装多种网络协议,如IPX、ATM 等。

(2)安全性高:GRE 协议可以对数据报进行加密,保护数据在传输过程中的安全性。

(3)适用于多种场景:GRE 协议可以应用于VPN、数据迁移、远程控制等场景。

2.缺点:(1)网络开销大:GRE 协议需要对数据报进行封装,增加了网络的开销。

GRE协议

介绍GRE协议的基本概念和作用概念GRE(通用路由封装)协议是一种在网络通信中常用的隧道协议。

它允许在不同的网络之间通过公共网络建立逻辑上的点对点连接。

GRE协议通过在源端将数据包封装在GRE头中,然后在目标端解封装数据包,实现了数据的隧道传输。

作用GRE协议在网络通信中具有多种重要作用:1.隧道传输:GRE协议可以通过公共网络(如Internet)建立虚拟隧道,将数据包安全地传输到目标网络。

这种隧道传输的方式使得远程网络之间可以实现点对点的通信,扩展了网络的覆盖范围。

2.跨网络连接:GRE协议可以连接不同的物理网络、子网或广域网,将它们组成一个逻辑上的单一网络。

这种跨网络连接的能力使得企业、组织或个人可以在分布式环境中建立统一的网络架构,提供更好的资源共享和协作能力。

3.隔离和安全性:通过使用GRE协议,可以在公共网络上建立私有的虚拟专用网络(VPN),实现隔离和安全传输。

GRE协议可以加密和封装数据包,确保数据在传输过程中的机密性和完整性,提供更高的安全性保障。

4.路由扩展:GRE协议在路由器之间传输封装的数据包时,可以携带附加的路由信息。

这些附加的路由信息可以扩展网络的路由能力,使得网络可以更灵活地适应不同的拓扑结构和路由策略。

总而言之,GRE协议提供了一种灵活、安全和可扩展的方式,用于在不同网络之间建立虚拟隧道,并实现点对点的数据传输。

它在构建企业网络、远程访问和虚拟专用网络等方面发挥着重要作用。

随着网络技术的不断发展,GRE协议在未来可能会进一步演进和改进,以满足不断变化的网络需求。

解释GRE协议的工作原理和数据封装格式GRE(通用路由封装)协议是一种基于隧道的协议,它通过在源端将原始数据包封装在GRE头中,然后在目标端解封装数据包,实现数据的隧道传输。

下面将详细解释GRE协议的工作原理和数据封装格式。

工作原理1.封装过程:在源端,源路由器将原始IP数据包作为负载,并在其上添加GRE头。

gre报文头格式

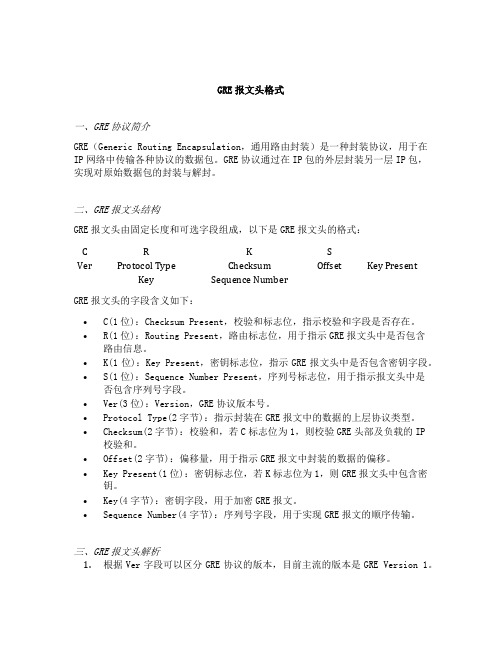

GRE报文头格式一、GRE协议简介GRE(Generic Routing Encapsulation,通用路由封装)是一种封装协议,用于在IP网络中传输各种协议的数据包。

GRE协议通过在IP包的外层封装另一层IP包,实现对原始数据包的封装与解封。

二、GRE报文头结构GRE报文头由固定长度和可选字段组成,以下是GRE报文头的格式:C R K SVer Protocol Type Checksum Offset Key Present Key Sequence NumberGRE报文头的字段含义如下:•C(1位):Checksum Present,校验和标志位,指示校验和字段是否存在。

•R(1位):Routing Present,路由标志位,用于指示GRE报文头中是否包含路由信息。

•K(1位):Key Present,密钥标志位,指示GRE报文头中是否包含密钥字段。

•S(1位):Sequence Number Present,序列号标志位,用于指示报文头中是否包含序列号字段。

•Ver(3位):Version,GRE协议版本号。

•Protocol Type(2字节):指示封装在GRE报文中的数据的上层协议类型。

•Checksum(2字节):校验和,若C标志位为1,则校验GRE头部及负载的IP 校验和。

•Offset(2字节):偏移量,用于指示GRE报文中封装的数据的偏移。

•Key Present(1位):密钥标志位,若K标志位为1,则GRE报文头中包含密钥。

•Key(4字节):密钥字段,用于加密GRE报文。

•Sequence Number(4字节):序列号字段,用于实现GRE报文的顺序传输。

三、GRE报文头解析1.根据Ver字段可以区分GRE协议的版本,目前主流的版本是GRE Version 1。

2.Protocol Type字段用于指示GRE报文中封装的数据的上层协议类型,常用的值如下所示:–0x0800: IPv4–0x86DD: IPv6–0x8644: IPX–0x0806: ARP3.Checksum字段主要用于校验GRE头部及负载的IP校验和是否正确,若无校验和字段存在,则该字段置为零。

gre协议书原理

gre协议书原理GRE协议(General Routing Encapsulation Protocol)是一种通用的路由封装协议,用于在网络中传输数据。

它定义了数据封装、路由和解封装的流程,以及相关的头部和选项格式。

下面将详细介绍GRE协议书原理。

GRE协议是一种封装协议,它可以将不同网络层协议的数据包封装到一个通用的GRE头部中,并通过路由器在网络中传输。

GRE协议使用一个GRE头部和内部协议头部进行封装,创建了一个新的封装数据包,该数据包能够在网络上进行传输。

GRE协议的数据封装过程如下:1. 源路由器收到需要传输的数据包时,首先创建一个新的GRE头部,其中包含源IP地址、目标IP地址和GRE版本等信息。

2. 源路由器将原始数据包放置在GRE头部的下方,并根据内部协议头部的信息设置相关选项和参数。

3. 源路由器将封装后的数据包传递给下一个路由器,以便继续传输。

GRE协议的路由过程如下:1. 路由器收到一个封装的GRE数据包时,首先解析GRE头部,获取源IP地址和目标IP地址等信息。

2. 路由器根据目标IP地址查找路由表,确定下一跳的路由器。

3. 路由器将封装的数据包解封,提取出原始数据包,并根据内部协议头部的信息设置相关选项和参数。

4. 路由器将解封后的数据包传递给下一个路由器,以继续传输或交付给目标主机。

GRE协议的解封装过程如下:1. 目标路由器收到一个封装的GRE数据包时,首先解析GRE 头部,获取源IP地址和目标IP地址等信息。

2. 目标路由器根据目标IP地址查找路由表,确定是否是自己的数据包,如果是,则继续解封。

3. 目标路由器将封装的数据包解封,提取出原始数据包,并根据内部协议头部的信息设置相关选项和参数。

4. 目标路由器将解封后的数据包交付给目标主机,完成数据传输。

GRE协议的灵活性使得它在实际网络中应用广泛。

它可以用于在互联网上建立虚拟专用网络(VPN),将不同地理位置的局域网连接起来,提供安全、私密的通信通道。

GTP以太网GRE协议个人理解

GTP以太网GRE协议个人理解GTP(GPRS Tunneling Protocol)是用于2G/3G/4G移动通信网络中的用户数据传输的协议。

它的作用是在移动网络中建立隧道,将用户数据从移动设备传输到移动网络和互联网之间的网关。

GTP协议有两种类型:GTP-C(Control Plane)用于信令传输,GTP-U(User Plane)用于用户数据传输。

GTP-C协议负责移动网络中的信令传输,包括移动设备的注册、鉴权和配对等过程。

GTP-C协议通过在移动设备和移动网络之间建立隧道来传输这些信令信息。

它还负责处理用户设备的位置更新、寻呼消息和会话管理等功能。

GTP-U协议负责用户数据的传输。

它将用户数据封装在移动网络中的数据包中,并将其发送到移动网络和互联网的网关。

GTP-U协议还负责处理用户数据的路由、分片和重组等功能。

以太网(Ethernet)是一种常用的局域网(LAN)技术,用于在计算机和网络设备之间传输数据。

以太网使用一种称为CSMA/CD(Carrier Sense Multiple Access with Collision Detect)的协议来控制网络上的数据传输。

它还使用MAC(Media Access Control)地址来标识计算机和网络设备。

CSMA/CD协议要求网络设备在发送数据之前监听网络上是否有其他设备正在发送数据。

如果有冲突检测到,设备将停止发送数据,并等待一段时间后重新发送。

以太网的MAC地址是一个48位的唯一标识符,用于在局域网上识别设备。

GRE(Generic Routing Encapsulation)协议是一种封装协议,用于在不同的网络之间传输数据包。

它的作用是在底层网络中封装原始数据包,并通过隧道将其传输到目标网络。

GRE协议提供了一种通用的封装方法,可以在不同的网络协议之间进行数据传输。

GRE协议将原始数据包封装在一个新的数据包中,并添加GRE首部。

gre隧道协议

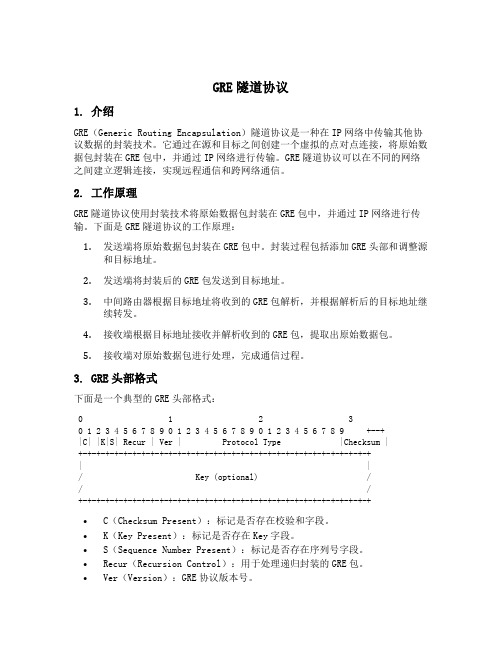

GRE隧道协议1. 介绍GRE(Generic Routing Encapsulation)隧道协议是一种在IP网络中传输其他协议数据的封装技术。

它通过在源和目标之间创建一个虚拟的点对点连接,将原始数据包封装在GRE包中,并通过IP网络进行传输。

GRE隧道协议可以在不同的网络之间建立逻辑连接,实现远程通信和跨网络通信。

2. 工作原理GRE隧道协议使用封装技术将原始数据包封装在GRE包中,并通过IP网络进行传输。

下面是GRE隧道协议的工作原理:1.发送端将原始数据包封装在GRE包中。

封装过程包括添加GRE头部和调整源和目标地址。

2.发送端将封装后的GRE包发送到目标地址。

3.中间路由器根据目标地址将收到的GRE包解析,并根据解析后的目标地址继续转发。

4.接收端根据目标地址接收并解析收到的GRE包,提取出原始数据包。

5.接收端对原始数据包进行处理,完成通信过程。

3. GRE头部格式下面是一个典型的GRE头部格式:0 1 2 30 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 +--+|C| |K|S| Recur | Ver | Protocol Type |Checksum |+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+| |/ Key (optional) // /+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+•C(Checksum Present):标记是否存在校验和字段。

•K(Key Present):标记是否存在Key字段。

•S(Sequence Number Present):标记是否存在序列号字段。

•Recur(Recursion Control):用于处理递归封装的GRE包。

第二层隧道协议

第二层隧道协议隧道协议是计算机网络中常用的一种通信方式,它可以在不同的网络之间建立起通信隧道,实现数据的传输和交换。

第二层隧道协议是指在OSI模型的数据链路层中实现的隧道协议,它可以在不同的数据链路中传输数据,使得不同的网络能够互连和通信。

什么是第二层隧道协议第二层隧道协议是一种在数据链路层上运行的协议,它可以将不同的数据链路连接起来,形成一个虚拟的隧道,实现数据的传输。

在第二层隧道协议中,数据包被封装在另一个数据包中,通过隧道传输到目的地,然后再解封装出原始的数据包。

第二层隧道协议的应用场景第二层隧道协议在计算机网络中有着广泛的应用场景,以下是其中几个常见的应用场景:1. 虚拟专用网络(VPN)虚拟专用网络是一种通过隧道协议在公共网络上创建的私密网络,它可以将远程用户连接到公司或组织的内部网络,实现安全的远程访问。

通过使用第二层隧道协议,VPN可以将用户的数据包封装在隧道中,加密传输,确保数据的安全性。

2. 虚拟局域网(VLAN)虚拟局域网是一种将物理上分散的网络设备逻辑上划分为一个独立的局域网的技术。

通过使用第二层隧道协议,VLAN可以将不同物理位置上的网络设备连接在一起,形成一个逻辑上的局域网,实现设备间的通信和数据共享。

3. 数据中心互联在大型数据中心中,通常会有多个子网,为了实现子网之间的通信和资源共享,需要使用第二层隧道协议进行互联。

通过使用第二层隧道协议,数据中心中的不同子网可以通过虚拟隧道连接起来,形成一个大规模的互联网络。

第二层隧道协议的工作原理第二层隧道协议的工作原理可以简单描述为以下几个步骤:1.封装:发送方将要传输的数据包封装在另一个数据包中,形成一个隧道数据包。

在封装过程中,需要添加额外的协议头和尾部信息,用于标识和处理隧道数据包。

2.传输:隧道数据包通过底层的物理网络进行传输,通过网络设备(如交换机、路由器)转发到目的地。

3.解封装:接收方接收到隧道数据包后,进行解封装操作,将原始的数据包提取出来,再进行后续的处理和传输。

GRE通用路由封装协议

《高级网络互联技术项目教程》

项目十

GRE通用路由封装协议

10.1 GRE协议简介 10.2 GRE配置实例

项目十 GRE通用路由封装协议

• 教学目标、知识点: • 1.掌握GRE基本原理。 • 2.掌握GRE配置方法。

10.1 GRE协议简介

通用路由封装协议GRE(Generic Routing Encapsulation)可以对某些网络层协议 (如IPX、ATM、IPv6、AppleTalk等)的数据报文进行封装,使这些被封装的数 报文能够在另一个网络层协议(如IPv4)中传输。 GRE提供了将一种协议的报文封装在另一种协议报文中的机制,是一种三层隧道 封装技术,使报文可以通过GRE隧道透明的传输,解决异种网络的传输问题。 1. GRE协议特点 (1)GRE实现机制简单,对隧道两端的设备负担小。 (2)GRE隧道可以通过IPv4网络连通多种网络协议的本地网络,有效利用了原 的网络架构,降低成本。 (3)GRE隧道扩展了跳数受限网络协议的工作范围,支持企业灵活设计网络拓 (4)GRE隧道可以封装组播数据,和IPSec结合使用时可以保证语音、视频等组 播业务的安全。 (5)GRE隧道支持使能MPLS LDP,使用GRE隧道承载MPLS LDP报文,建立LDPL 实现MPLS骨干网的互通。 (6)GRE隧道将不连续的子网连接起来,用于组建VPN,实现企业总部和分支 安全的连接。

10.1 GRE协议简介

4. 配置GRE隧道 (1)配置Tunnel 端口。 GRE隧道是通过隧道两端的Tunnel端口建立的,所以需要在隧道两端的设备上分 别配置Tunnel端口。对于GRE的Tunnel端口,需要指定其协议类型为GRE、源地 或源端口、目的地址和Tunnel端口IP地址。 Tunnel的源地址:配置报文传输协议中的源地址。当配置地址类型时,直接作为 源地址使用。当配置类型为源端口时,取该端口的IP地址作为源地址使用。 Tunnel的目的地址:配置报文传输协议中的目的地址。 Tunnel端口IP地址:为了在Tunnel端口上启用动态路由协议,或使用静态路由协 发布Tunnel端口,需要为Tunnel端口分配IP地址。Tunnel端口的IP地址可以不是公 网地址,甚至可以借用其他端口的IP地址以节约IP地址。但是当Tunnel端口借用 地址后,该地址不能直接通过tunnel口互通,因此在借用IP地址情况下,必须配 置静态路由或路由协议先实现借用地址的互通性,才能实现Tunnel的互通。

gre协议端口

gre协议端口GRE协议端口。

GRE(Generic Routing Encapsulation)是一种通用路由封装协议,用于在IP网络中传输多种协议的数据包。

它可以将不同协议的数据包封装在IP数据包中进行传输,是一种通用的封装技术。

在GRE协议中,端口是一个重要的概念,不同的端口对应着不同的功能和用途。

本文将介绍GRE协议端口的相关知识。

1. GRE协议端口的作用。

在GRE协议中,端口主要用于标识不同的通道和连接。

通过端口,可以实现对数据包的分类和路由,从而实现不同的网络功能。

GRE协议端口可以分为源端口和目的端口,源端口用于发送数据包,目的端口用于接收数据包。

通过端口,可以实现数据包的传输和交换,实现网络通信的功能。

2. GRE协议端口的分类。

根据其作用和用途,GRE协议端口可以分为控制端口和数据端口。

控制端口用于传输控制信息,如建立连接、维护连接、路由信息等。

数据端口用于传输实际的数据包,实现数据的传输和交换。

通过控制端口和数据端口的配合,可以实现对数据包的有效管理和传输。

3. GRE协议端口的常见端口号。

在GRE协议中,常见的端口号包括47、1701、1723等。

这些端口号对应着不同的功能和用途。

其中,47端口用于传输GRE协议数据包,是GRE协议的默认端口号;1701端口用于传输L2TP(Layer 2 Tunneling Protocol)数据包,通常与GRE协议配合使用;1723端口用于传输PPTP(Point-to-Point Tunneling Protocol)数据包,也是一种常见的隧道协议。

4. GRE协议端口的配置。

在实际网络中,对GRE协议端口的配置是非常重要的。

通过正确的端口配置,可以实现对数据包的有效传输和交换。

通常,需要根据网络的实际需求和使用情况,对GRE协议端口进行相应的配置和调整,以实现最佳的网络性能和效果。

5. GRE协议端口的安全性。

对于GRE协议端口的安全性也是需要重视的。

GRE 协议简介

GRE 协议简介1. 协议简介gre(generic routing encapsulation,通用路由封装)协议是对某些网络层协议(如ip 和ipx)的数据报进行封装,使这些被封装的数据报能够在另一个网络层协议(如ip)中传输。

gre 是vpn(virtual private network)的第三层隧道协议,在协议层之间采用了一种被称之为tunnel(隧道)的技术。

tunnel 是一个虚拟的点对点的连接,在实际中可以看成仅支持点对点连接的虚拟接口,这个接口提供了一条通路使封装的数据报能够在这个通路上传输,并且在一个tunnel 的两端分别对数据报进行封装及解封装。

一个报文要想在tunnel中传输,必须要经过加封装与解封装两个过程,下面以图3-1的网络为例说明这两个过程:(1) 加封装过程连接novell group1 的接口收到ipx 数据报后首先交由ipx 协议处理,ipx 协议检查ipx 报头中的目的地址域来确定如何路由此包。

若报文的目的地址被发现要路由经过网号为1f 的网络(tunnel 的虚拟网号),则将此报文发给网号为1f 的tunnel端口。

tunnel 口收到此包后进行gre 封装,封装完成后交给ip 模块处理,在封装ip 报文头后,根据此包的目的地址及路由表交由相应的网络接口处理。

(2) 解封装的过程解封装过程和加封装的过程相反。

从tunnel 接口收到的ip 报文,通过检查目的地址,当发现目的地就是此路由器时,系统剥掉此报文的ip 报头,交给gre 协议模块处理(进行检验密钥、检查校验和及报文的序列号等);gre 协议模块完成相应的处理后,剥掉gre 报头,再交由ipx 协议模块处理,ipx 协议模块象对待一般数据报一样对此数据报进行处理。

系统收到一个需要封装和路由的数据报,称之为净荷(payload),这个净荷首先被加上gre 封装,成为gre 报文;再被封装在ip 报文中,这样就可完全由ip 层负责此报文的向前传输(forwarded)。

gre (generic routing encapsulation)通用路由封装协议

gre (generic routing encapsulation)通用路由封装协议The GRE (Generic Routing Encapsulation) protocol is a widely used encapsulation protocol that is designed to encapsulate a wide variety of network layer protocolswithin an IP (Internet Protocol) packet. It provides a flexible and scalable solution for connecting remote networks over an IP network.GRE协议(通用路由封装协议)是一种广泛应用的封装协议,旨在将各种网络层协议封装在IP数据包中。

它提供了一个灵活和可扩展的解决方案,用于在IP网络上连接远程网络。

GRE operates at the network layer of the TCP/IP model and is often used in conjunction with other routing protocols, such as OSPF (Open Shortest Path First) or EIGRP (Enhanced Interior Gateway Routing Protocol), to establish virtual private networks (VPNs) or create tunnels between different networks.GRE工作在TCP/IP模型的网络层,并经常与其他路由协议(如OSPF或EIGRP)一起使用,以建立虚拟专用网络(VPN)或创建不同网络之间的隧道。

One of the main advantages of using GRE is its ability to encapsulate multiple protocols, which allows for interoperability between different networking technologies. For example, it can be used to transmit IPv4 packets overan IPv6 network or vice versa. By encapsulating the packets, GRE hides the underlying protocol information, making it transparent to routers and switches along the path.使用GRE的主要优势之一是其能够封装多个协议,这允许不同的网络技术相互操作。

gre协议

gre协议GRE协议GRE协议是一种称为通用路由封装的综合网络协议,用于在IP网络之间传输其他协议中的数据包。

在IP网络之间内部或外部之间都可以使用这个协议。

它'),GRE协议是由Cisco Systems设计的,作为广域网以太网管理网络的解决方法。

GRE(通用路由封装)到IP网络的封装技术是这个协议实现的关键技术。

GRE协议是通用路由封装(GRE)标准的一个子集,可以将网络协议其他数据包封装成IP封包,以便在不同网络之间传输,并当网络设备遇到不支持重新封装的数据包时,根据它的目的地而不是源头进行路由。

1. 什么是GRE协议GRE协议是一种综合网络协议,用于在IP网络之间传输其他协议中的数据包,由Cisco Systems设计,是广域网以太网管理网络的解决方法。

2. GRE协议工作原理GRE协议是保护种类比较多的数据封装技术,它可以将网络协议中的其他数据包封装成IP封包,以便在不同网络之间传输,并当网络设备遇到不支持重新封装的数据包时,根据它的目的地而不是源头进行路由。

3. GRE协议的优点(1)多播及广播都可以被封装,还可以支持数据流量控制。

(2)它还可以有效控制流量并有效地节省带宽,并具有高度可靠性和简单的结构。

(3)它可以支持双组件虚拟专用网络(DVC),以及不需要可靠性传输选项(RTO)等许多高级功能。

4. GRE协议的缺点(1)GRE协议会增加网络延迟,因为数据包需要在封装和解封装过程中经历多次处理。

(2)它也无法为数据流量提供充分的安全保护,因为封包可能遭到攻击。

(3)它还可能不适合一些动态或者有特殊要求的网络。

综上所述,GRE协议是一种非常有用的网络封装技术,它可以有效控制流量,并且可以节省带宽,但有一些缺点,如增加网络延迟和缺乏安全保护,需要谨慎使用。

GRE协议

1.什么是GRE协议GRE(Generic Routing Encapsulation)协议是一种通用的路由封装协议,它被广泛应用于网络通信中。

它的主要功能是在不同的网络之间传输多种协议的数据包。

GRE协议通过封装来自不同网络的数据包,并在传输过程中保留原始数据包的完整性和路由信息。

GRE协议通过在源IP数据包的前面添加GRE头部来实现封装。

这个GRE头部包含了一些必要的字段,如协议类型、源IP地址和目的IP地址等。

封装后的数据包可以通过互联网或其他网络传输到目的地,然后再解封装还原为原始的数据包。

GRE协议的设计初衷是为了解决跨网络通信的问题。

它可以在不同的网络设备之间建立虚拟链路,使得数据包能够穿越多个网络进行传输。

这对于构建跨地域、跨运营商或跨技术平台的网络连接非常有用。

使用GRE协议,可以将各种协议的数据包封装在IP数据包中进行传输,例如IP、IPv6、Ethernet、PPP等。

这使得GRE协议具有很大的灵活性和通用性,适用于不同类型的网络环境。

总之,GRE协议是一种通用的路由封装协议,它通过封装和解封装数据包的方式,在不同的网络之间传输多种协议的数据。

它在构建跨网络通信、连接多个网络设备的场景中发挥着重要的作用。

2.GRE协议的工作原理GRE(Generic Routing Encapsulation)协议是一种在网络通信中用于封装和传输数据包的协议。

它的工作原理可以简单概括为以下几个步骤:1.封装数据包:在发送端,原始的数据包需要被封装成GRE包,以便在网络中传输。

封装过程中,GRE协议在原始数据包的前面添加一个GRE头部,其中包含了一些必要的字段,如协议类型、源IP地址和目的IP地址等。

封装后的数据包称为GRE包。

2.传输GRE包:封装后的GRE包可以通过互联网或其他网络进行传输。

它会按照网络的路由规则和转发表进行转发,以到达目的地网络。

3.解封装数据包:在接收端,GRE包到达后需要进行解封装,还原为原始的数据包。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

IP公网

E0/0 S0/0 203.1.1.2/24 10.1.3.1/24

R2

站点B

承载协议路由转发

Destination/Mask Protocol Cost Next Hop Interface

10.1.1.0/24

10.1.2.0/24 10.1.3.0/24 202.1.1.0/24 203.1.1.0/24

GRE 详解

Question:

1、GRE是什么? 2、GRE用在什么地方? 3、GRE隧道如何实现? 4、GRE的优点和不足? 5、GRE隧道如何做到更安全?

简介

GRE (Generic Routing Encapsulation) 在任意一种网络协议上传送任意一种其它网络协议的封装方法 GRE协议是对某些网络层协议(如IP 和IPX)的数据报文进行封 装,使这些被封装的数据报文能够在另一个网络层协议(如IP) 中传输。GRE采用了Tunnel(隧道)技术,是VPN(Virtual Private Network)的第三层隧道协议。 GRE 提供了将一种协议的报文封装在另一种协议报文中的机制, 使报文能够在异种网络中传输,异种报文传输的通道称为tunnel RFC 1701和RFC 2784定义了标准GRE封装。

IP over IP包格式

GRE头部

GRE头部格式:

0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ |C|R|K|S|s|Recur| Flags | Ver | Protocol Type | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Checksum (optional) | Offset (optional) | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Key (optional) | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Sequence Number (optional) | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Routing (optional) | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ 参照RFC 1701中GRE封装格式 1、前4个字节必须出现; 2、第5-20字节根据第1个字节相关标志位可选出现; 3、GRE头部长度将影响tunnel和mtu值。 详细字段解释参照RFC1701.

本端对发送报文的处理 计算校验和 不计算校验和

识别关键字验证

识别关键字(key)是指对Tunnel 接口进行校验。通 过这种弱安全机制,可以防止错误识别、接收其它地方 来的报文。 RFC1701 中规定:若GRE 报文头中的K 位置位,则在 GRE 头中插入关键字字段,收发双方将进行通道识别 关键字的验证。 只有 Tunnel 两端设置的识别关键字完全一致时才能通 过验证,否则将报文丢弃。这里的“完全一致”是指两 端都不设置识别关键字;或者两端都设置关键字,且关 键字的值相等。

• 源接口S0/0,地址202.1.1.1 • 目标地址203.1.1.2 源地址: 202.1.1.1 目的地址: 203.1.1.2

S D

公网IP头 GRE头 私网IP包

Tunnel0 10.1.2.1/24

IP私网

Tunnel0 10.1.2.2/24

IP私网

S0/0 E0/0 10.1.1.1/24 202.1.1.1/24 R1 站点A

隧道起点路由查找 加封装 承载协议路由转发 中途转发 解封装 隧道终点路由查找

隧道起点路由查找

Destination/Mask 10.1.1.0/24 10.1.2.0/24 10.1.3.0/24 202.1.1.0/24 203.1.1.0/24 Protocol DIRECT DIRECT OSPF DIRECT STATIC Cost 0 0 2100 0 0 Next Hop --10.1.2.2 -202.1.1.2 Interface LOOP0 LOOP0 Tunnel0 LOOP0 S0/0

R3 interface Tunnel0 ip address 172.16.0.2 255.255.0.0 keepalive 10 3 tunnel source 23.23.23.3 tunnel destination 12.12.12.1

GRE头部字段验证-2

Tunnel0 172.16.0.1/16 Tunnel0 172.16.0.2/16

R1

IP公网

E0/0 S0/0 203.1.1.2/24 10.1.3.1/24

R2

站点B

中途转发

站点A

IP私网

S0/0 E0/0 10.1.1.1/24 202.1.1.1/24

R1

IP公网

站点B

IP私网

E0/0 S0/0 10.1.3.1/24 203.1.1.2/24

R2

解封装

RTB Tunnel0接口参数:

校验和验证 识别关键字验证 KeepAlive

校验和验证

实际应用时,隧道两端可以根据需要选择是否配置校验和, 从而决定是否触发校验功能。因校验和配置不同,对收发 报文的处理方式也不同.

本端 配置校验 没有配置校验

对端 没有配置校验 配置校验

本端对接收报文的处理 不检查校验和 检查校验和

Tunnel0 10.1.2.1/24

IP私网

Tunnel0 10.1.2.2/24 IP公网

S0/0 E0/0 10.1.1.1/24 202.1.1.1/24 站点A

R1

E0/0 S0/0 203.1.1.2/24 10.1.3.1/24 R2 站点B

IP私网

GRE弱安全机制

GRE 本身提供了两种比较弱的安全机制:

GRE协议特点

机制简单,对隧道两端设备的CPU负担小 不提供数据的加密 不对数据源进行验证 不保证报文正确到达目的地 不提供流量控制和QoS特性 多协议的本地网可以通过单一协议的骨干网实现传输 将一些不能连续的子网连接起来,用于组建VPN 不能分隔地址空间

封装格式

协议B载荷

协议B GRE 载荷协议

封装协议 承载协议

协议A

链路层协议

GRE封装包格式

链路层头 协议A头 GRE头 协议B头 载荷数据

承载协议

载荷协议

IP Over IP

载荷协议0x0800

链路层头

IP头

GRE头

IP头

载荷

IP协议号47

IP用协议号47标识GRE GRE使用以太类型 0x0800标识载荷协议为 IP

KeepAlive

GRE 的数据空洞 Keepalive 检测功能:

VRP 实现了GRE 隧道的链路状态检测功能(Keepalive 检测功能)。 Keepalive 检测功能用于时刻检测隧道链路是否处于Keepalive 状态,即检 测隧道对端是否可达。如果对端不可达,隧道连接就会及时关闭,避免形成 数据空洞。 如果 GRE 隧道本端使能Keepalive 检测功能后,周期地发送link-alive 探 测报文给对端。若对端可达,则本端会收到对端的回应报文;否则,收不到 对端的回应报文。

KeepAlive报文

GRE的应用场合

• GRE封装 • 源接口S0/0,地址203.1.1.2 • 目标地址202.1.1.1