Symantec终端安全防护SPS3.0企业版方案要点

赛门铁克SPS防病毒软件解决方案

XXXX技术方案第1章概述计算机技术的不断发展,信息技术在企业网络中的运用越来越广泛深入,信息安全问题也显得越来越紧迫。

自从80年代计算机病毒出现以来,已经有数万种病毒及其变种出现,给计算机安全和数据安全造成了极大的破坏。

根据ICSA的统计报道,98% 的企业都曾遇过病毒感染的问题,63% 都曾因为病毒感染而失去文件资料,由ICSA评估每一个受电脑病毒入侵的公司电脑,平均要花约8,366美金,但更大的成本是来自修理时间及人力的费用,据统计,平均每一电脑要花费44小时的到21.7天的工作天才能完全修复。

如何保证企业内部网络抵御网络外部的病毒入侵,从而保障系统的安全运行是目前企业系统管理员最为关心的问题。

所以,系统安全应该包括强大的计算机病毒防护功能。

全球的病毒攻击数量继续上升,病毒本身变得越来越复杂而且更有针对性,这种新型病毒被称为混合型病毒,混合型病毒将传统病毒原理和黑客攻击原理巧妙的结合在一起,将病毒复制、蠕虫蔓延、漏洞扫描、漏洞攻击、DDOS攻击、遗留后门等等攻击技术综合在一起。

而最近对互联网威胁很大的间谍软件和广告软件,给企业不仅造成网络管理的复杂,同时可能会带给企业无法估计得损失。

混合型病毒的传播速度非常快,其造成的破坏程度也要比以前的计算机病毒所造成的破坏大得多,混合型病毒的出现使人们意识必须设计一个有效的保护战略来在病毒爆发之前进行遏制。

这个保护战略必须是主动式的,而不是等到事件发生后才作出反应,需要针对网络中所有可能的病毒攻击设置对应的防毒软件,建立全方位、多层次的立体防毒系统配置,通过在桌面和企业网络等级集成来提供病毒保护。

作为世界互联网安全技术和整体解决方案领域的全球领导厂商,赛门铁克为个人和企业用户提供了全面的内容和网络安全解决方案。

赛门铁克是病毒防护、风险管理、互联网安全、电子邮件过滤、远程管理和移动代码侦测等技术的领先供应商。

为全世界1亿的客户提供了全面的Internet安全性产品、解决方案和服务。

2009051705-45-Symantec Client Security 3.0技术白皮书

Symantec Client Security 3.0技术白皮书北京赛门铁克信息技术有限公司目录1、产品定位和功能描述 (3)1.1产品定位 (3)1.2主要功能 (3)2、产品工作原理、部署和管理方式 (5)2.1产品结构和工作原理 (5)2.2产品部署模式 (5)2.3产品管理模式 (7)3、产品的主要技术特点 (9)3.1产品的技术特点 (9)3.2集成管理和可扩展性 (10)3.3集中的升级方式 (10)3.4客户端安全策略强制部署 (11)4、产品主要性能指标参数 (12)5、系统最低硬件配置要求 (14)1、产品定位和功能描述1.1产品定位当前,企业网络面临的威胁已经由传统的病毒威胁转化为现在的还包括了蠕虫、木马、间谍软件、广告软件和恶意代码等与传统病毒截然不同的新类型。

这些新类型的威胁业界称之为混合型威胁。

混合型病毒将传统病毒原理和黑客攻击原理巧妙的结合在一起,将病毒复制、蠕虫蔓延、漏洞扫描、漏洞攻击、DDOS攻击、遗留后门等等攻击技术综合在一起。

其传播速度非常快,造成的破坏程度也要比以前的计算机病毒所造成的破坏大得多,混合型病毒的出现使人们意识必须设计一个有效的主动式保护战略来在病毒爆发之前进行遏制。

Symantec Client Security将网络和远程客户端的安全功能集成在一个解决方案中。

它不存在互操作性问题,通过集成赛门铁克的防病毒、防火墙和入侵防护等技术为客户提供更强的攻击防护能力,对混合型威胁、蠕虫病毒的攻击具有强大的防护功能。

赛门铁克客户端安全解决方案具备简单安装套件、集中的中央管理系统、单次即可完成三大安全及时更新响应机制,可降低企业整体拥有成本,并提升企业安全的管理效率,从而为企业客户端提供更佳的保护并降低整体建设和维护的成本。

1.2主要功能通过采用一个厂商的集成化技术实现集中管理和响应,增加了防护能力,降低了管理和支持成本。

通过单一管理、简单安装等机制。

也方便实现企业内信息安全政策的贯彻实施。

赛门铁克解决方案

以我给的标题写文档,最低1503字,要求以Markdown 文本格式输出,不要带图片,标题为:赛门铁克解决方案# 赛门铁克解决方案## 简介赛门铁克(Symantec)是一家领先的全球性网络安全公司,提供了针对企业和个人的全面安全解决方案。

赛门铁克的产品和服务涵盖了反病毒软件、入侵防御系统、安全管理工具等领域,以保护用户的计算机和网络免受各种威胁。

本文档将介绍赛门铁克解决方案的主要特点和功能,以及该解决方案在各个领域的应用案例。

## 主要特点赛门铁克解决方案具有以下主要特点:1. 全面的防护能力:赛门铁克的产品和服务能够防止恶意软件、网络攻击、数据泄露等安全威胁,保护用户的计算机和网络安全。

2. 高级的威胁检测与防御:赛门铁克利用先进的威胁情报和机器学习算法,能够及时识别和阻止各种新型的威胁,保护用户免受零日攻击等高级威胁的影响。

3. 灵活的部署与管理:赛门铁克解决方案可以根据用户的需求灵活部署,支持本地部署或云服务,同时提供全面的安全管理工具,方便用户对安全策略和事件进行管理和监控。

4. 多平台支持:赛门铁克的产品和服务支持多个操作系统和平台,包括Windows、Mac、Linux等,适用于各种不同的使用场景和需求。

## 主要功能赛门铁克解决方案具有以下主要功能:### 1. 反病毒与反恶意软件赛门铁克提供了高效的反病毒和反恶意软件功能,能够实时监测和检测计算机上的恶意软件,并采取相应的措施进行清除和隔离。

同时,赛门铁克的威胁情报系统可以及时更新,提供最新的病毒特征和升级补丁,以应对不断变化的安全威胁。

### 2. 入侵防御和安全防火墙赛门铁克的入侵防御系统和安全防火墙功能可以监测和阻止网络中的入侵行为和攻击,包括端口扫描、DDoS攻击等。

通过利用高级的防御技术,如行为分析和实时流量监测,赛门铁克能够及时发现并应对各种威胁,保护用户的网络安全。

### 3. 数据泄露防护赛门铁克提供了数据泄露防护功能,能够监控和防止敏感数据的泄露。

赛门铁克终端安全产品介绍

当前防病毒体系需要增补的领域

外设管理 网络访问控制

• 各种网络途径 • 禁止USB移动设备上的程序自动运行 禁止 移动设备上的程序自动运行

主机入侵防护 主机防火墙

• 系统配置缺陷 • 强制补丁检查

• 应用程序下载,执行 应用程序下载,

应用程序控制

• 聊天工具,P2P工具管制 聊天工具, 工具管制 • 系统漏洞渗透

Wireless

On-Demand and 802.1x NAC

移动用户/访客 移动用户 访客

Ethernet IPSec VPN

DHCP NAC

有线用户 家庭用户 VPN用户 用户 合作伙伴

Ethernet

802.1x NAC

有线用户

强制技术的选择

图例

= 基于主机 = 基于网络

LAN (802.1X) 硬件 MS NAP 插件 DHCP插件 自强制 网关硬件 DHCP 硬件

赛门铁克终端安全产品介绍

Agenda

1 2 3 4 5

完整的企业终端安全防护 终端安全中小企业版 介绍 企业级终端安全与准入控制 介绍 企业级终端安全管理标准化 介绍 Q&A

回顾一下威胁的演进

混合体 僵尸程序

犯罪软件的出现

间谍软件

• • • • • • • • • • Multi-Vector Multi-Component Web Polymorphic Rapid Variants Single Instance Single Target Regional Attacks Silent, Hidden Hard to Clean Botnet Enabled

防间谍软件

防病毒

21 Symantec Vision 2007

Symantec终端安全防护SPS3.0企业版方案要点

Symantec终端安全防护SPS企业版3.0方案建议书xx有限公司2022年04月第1章项目综述 (1)1.1项目需求分析 (1)1.2总体技术思路及优势 (2)第2章XX终端安全防护架构设计方案 (5)2.1系统架构设计 (5)2.2服务器和终端安全防护设计(SEP) (6)2.3安全自我隔离(SNAC S ELF E NFORCEMENT) (9)2.4终端系统保护和快速恢复设计(BESR) (10)2.5邮件应用的安全防护设计(F OR D OMINO以及E XCHANGE) (13)2.6WEB安全网关设计(可选) (16)第3章SPS企业版技术方案特点总结 (19)3.1全面性—合适的价格,一步到位的实现 (19)3.2安全性—第一大安全品牌的强大的安全威胁防护 (20)3.3保险性—具备强大的系统恢复功能,避免安全事故 (21)3.4易用性—统一的控制平台 (21)第1章项目综述1.1项目需求分析随着计算机技术的不断发展,信息技术在企业网络中的运用更加广泛,信息安全问题也显得尤为迫切。

自从80年代计算机病毒出现以来,已经有数万种病毒及其变种出现,给计算机安全和数据安全造成了极大的破坏。

而传统防病毒产品在应对新的终端安全威胁时效果欠佳,因为病毒来自与不同的传播途径,例如邮件,网页浏览,U盘的使用,高危程序的下载安装等多种途径,因此Symantec认为企业需要同时结合多种技术手段来综合的治理企业所面临的安全问题,巩固企业安全防线。

目前xx的防病毒体系还处于依赖传统的防病毒产品来应对安全威胁的阶段,产品覆盖范围有限,缺乏统一的管理平台,没有完善的病毒防护响应机制,没有办法杜绝全部的病毒传播途径,发生大的安全事故缺乏快速恢复的保障;同时随着xx信息化步伐的加快,建立一套适应xx未来发展的防病毒安全体系迫在眉睫。

通过终端安全防护项目,设计一套满足xx未来发展的防病毒体系:建立系统的运维管理规范、技术体系标准,优化企业内网环境,减少病毒对企业员工的影响,提高员工的工作效率,为企业的快速发展提供保障。

Symantec核心安全解决方案

• 长时间的有针对性的有组织的复杂攻击 • 以窃取数据、机密信息和系统控制权为目的 • 数量较过去增长了 91%, 持续时间增长了 3倍 • 41%的攻击目标是 < 500人规模的企业 • 庞大的基数 • 机会主义的撒网方式

APT 攻击

针对性攻击

恶意软件

鱼叉式网络钓鱼的分布(按企业规模)

2014 2011

赛门铁克 核心安全产品介绍

王羽

Leo_wang@

企业安全解决方案领导者

1982年4月 / 成立 #1 全球最大的安全公司 378 / 财富500 9,800 / 全球员工数量 2,700 / 全球专利数量 最大的民用情报网络(GIN)

全球总部/ 加利福尼亚州山景城

Copyright © 2014 Symantec Corporation

57M

攻击探测器分 布在157个国家

2014年阻止182M web 攻击

3.7T

逐行自动检测 超过100 Billon/月

30%

全球企业邮件流量/天进行监 控

9

威胁响应中心

快速安全响应队伍

1.8 Billion web 请求

500+

赛门铁克企业安全 —— 安全战略

用户

网络安全服务

24X7 监控服务, 事件响应服务, 攻防演练服务, 威胁情报服务

终端安全将面向一个新起点

边界变得无关紧要,而数据保护将成为强制要求

安全即服务业务增长(Security as a Service)

政府和监管机构将起到更重要的作用

赛门铁克企业安全 —— 强大保障力

终端保护

市场占有率第一;

数据保护

市场占有率第一; 财富前100客户占有率

Symantec安全解决方案

• 企业多年来的安全投资,是否产生了价值?这使企业开始考虑如何正确了解 和评价企业安全风险,以及衡量安全工作成效的标准,并更加关注安全的监 控和综合性分析的价值

• 威胁的不断发展变化,使企业认识到安全投入的长期性,同时也更愿意获得 在节约投资、加强主动性防御的安全建设方面的借鉴。以技术平台支撑的合 规管理工作正在越来越受到重视

着眼信息 重点防范

以安全治理为工作目标,以防范有意、无意的数据泄漏为近期工作重点

总体规划目标

安安全全治治理理为为 方方针针

– 安全工作的目标是对 信息安全环境的不断 治理和改善。

信息安全为 核心

– 企业最终保障的是企业业 务,而业务的关键内容之 一就是围绕业务的各类数 据和信息;

可管理IT基础架 构为基础

•

17、利人为利已的根基,市场营销上老是为自己着想,而不顾及到他人,他人也不会顾及你。下午8时40分48秒下午8时40分20:40:4821.8.15

开放平台安全工作框架

1. 安全治理层(Policy-driven)

➢ 包含:安全监控、合规管理、审计管理、IT资产 服务管理等内容

➢ 安全治理是安全工作长期的、持续性的工作目标 ➢ 安全治理的手段依赖于平台化的技术支撑

2. 信息安全 (Information-centric)

➢ 包含:数据安全、内容安全、 ➢ IT基础设施所承载的所有数据及内容,是安全工

作目标的核心,安全工作的重点

3. 基础架构安全 (Managed-Infrastructure)

➢ IT系统中传递和承载信息的各类硬、软件设备及系 统

➢ 安全建设涵盖了基础架构各方面的专业性、结构性 和可管理性安全方面的各种内容,是安全建设的关 键和基础

赛门铁克 Symantec 防病毒技术方案(简单)

端点管理和端点安全项目技术方案书1.1 企业网络防病毒需求分析现在企业使用了一些单机版本的防病毒软件,由于单机版防病毒系统的缺陷如:无法集中管理防病毒工作,客户机配置和防护级别无法统一,无法集中更新病毒定义文件,管理中人为操作的因素大。

在日常防病毒维护中个网络各行其事,分散管理,这样不但加重管理员的工作,而且不能实现统一集中管理,易受到各种人为的因素的影响,即使在安装了防病毒软件的情况下也不能确保整个网络的防病毒能力。

具体防护工作的描述:针对核心服务区,严防来自Internet及移动用户的病毒入侵,保护其中的额关键服务器,这是防病毒的重点;针对客户端工作区,需要部署客户端防病毒产品严防病毒的入侵;针对Internet区域,需要部署网关级防病毒产品,严防来自改区域的病毒攻击。

2.1系统环境及基础平台建设2.1.1系统架构本工程拟在原有绿化市容铜仁路机房环境的基础上,搭建本项目的基础平台,具体见系统拓扑图:磁盘阵列磁盘阵列系统拓扑图图中蓝色部分为本项目新建系统,主要是位于互联网服务器区域的前置服务器和磁盘阵列,位于政务外网服务器区域的视频服务器群、应用服务器、数据库服务器和磁盘阵列,以及相关系统软件和安全系统。

3.1.1安全系统1、系统的安全管理非常重要,主要涉及到运行系统的健壮性和稳定性、防御外界攻击能力以及系统本身的信息安全等。

在系统的建设及运行过程中,主要通过技术手段与制度手段两种方式确保系统的安全性。

2、防病毒软件针对当前日益猖獗的计算机病毒,整个网络系统面临着最普通、最常见的严峻挑战。

因此,系统需要构建严密的网络防病毒体系,监控和防范病毒在网络中的传播与扩散。

由于病毒在网络中存储、传播、感染的方式各异且途径多种多样,相应地,系统在构建网络防病毒体系时,应实施“层层设防、集中控制、以防为主、防杀结合”的策略。

具体而言,就是针对网络中所有可能的病毒攻击设置对应的防毒软件,通过全方位、多层次的防毒系统配置,使网络没有薄弱环节成为病毒入侵的缺口。

51CTO下载-Symantec+SEP+端点防护介绍及迁移讲解

Symantec SEP 端点防护SEP是企业级产品,不面向个人用户。

由管理服务器和客户端组成。

包括AntiVirus Advanced Protection和Network Access Control两大功能组件,前者(SAV AP)包括增强型的防病毒和反间谍软件技术(检测,阻止和清除病毒,间谍软件,Root Kits和其它的恶意软件),网络威胁防护(检测和阻止外部危胁,入站和出站过滤,位置感知策略)和主动威胁防护(零日危胁,控制设备访问)。

后者(SNAC)实现主机完整性控制和网络访问控制。

SEP实际上是三个产品的集成:1,Symantec的AV 10.x和CS 3.x(主要是AV,防火墙取自Sygate Enterprise Protection)2,WholeSecurity的Confidence Online产品(用于防护网络欺骗,防钓鱼,保护网络口令)3,Sygate的Enterprise Protection 5.x(SEP的主要功能来自于原Sygate产品)主动威胁防护基于行为的防护技术,防护引擎(pro-valid engine and pro-malicious engine)监视系统中的进程,记录它们的行为,将这些行为区分为正常的和可疑的,每种行为都有不同的权重,最后根据计算出的结果发现恶意代码,阻止其执行。

网络威胁防护包括基于规则的防火墙引擎,基于包和流的入侵防护系统(基于签名匹配来发现攻击行为),管理员可以为不同的网络连接(Location)设置不同的策略,比如,办公室因为有企业级的边缘防火墙,安全性要求可以低一些,如果是开放式的公共网络或家庭互联网络,则安全性要求应该提高。

网络访问控制用于检测主机是否满足企业的要求(安装Windows补丁,安装安全软件并有最新的定义等等),可以与网络中的Enforcer(分为LAN Enforcer,Gateway Enforcer和DHCP Enforcer三种)一起协作,将不满足要求的计算机隔离,也可以与修复服务器配合,修复客户端,使其满足企业的安全性要求。

Symantec AntiVirus 企业版安装、配置

Symantec AntiVirus企业版安装、配置手册杭州新银通信息技术有限公司2002年7月目录第一章Symantec简介 (3)1.1 Symantec公司介绍 (3)1.2Symantec AntiVirus企业版介绍 (4)1.3Symantec AntiVirus企业版的系统要求 (7)1.3.1 所需协议 (7)1.3.2 系统中心和管理单元要求 (7)1.3.2.1 Symantec系统中心要求如下: (7)1.3.2.2 “隔离区控制台”要求 (8)1.3.2.3 Alert Management System管理单元要求 (8)1.3.2.4 Symantec AntiVirus病毒防护管理单元要求 (8)1.3.2.5 “AV服务器分装”工具要求 (8)1.3.2.6 “NT客户端安装”工具要求 (8)1.3.3Symantec Antivirus企业版服务器安装要求 (8)1.3.3.1 Microsoft Windows操作系统 (9)1.3.3.2 Novell NetWare操作系统 (9)1.3.4“隔离区服务器”安装要求 (9)1.3.5客户端安装要求 (10)1.3.6Symantec Packager要求 (10)第二章Symantec Antivirus服务器安装 (12)第三章Symantec系统中心的安装 (21)第四章Symantec Packager的安装 (27)第五章Symantec的配置 (33)5.1Symantec客户端实时防护选项的配置 (35)5.1.1文件系统的配置 (35)5.1.2Lotus Notes的配置 (38)5.1.3Microsoft Exchange的配置 (40)5.2Symantec客户端管理员专用选项的配置 (42)5.2.1常规选项页配置 (42)5.2.2安全选项页配置 (43)5.3 服务器实时防护选项的配置 (44)5.4病毒定义管理器配置 (48)5.5Symantec Packager的配置 (53)5.6WEB页面配置 (57)第一章Symantec简介1.1 Symantec公司介绍赛门铁克公司创建于1982年,在全球拥有3700多名员工。

SymantecEndpointProtection安装与配置要点

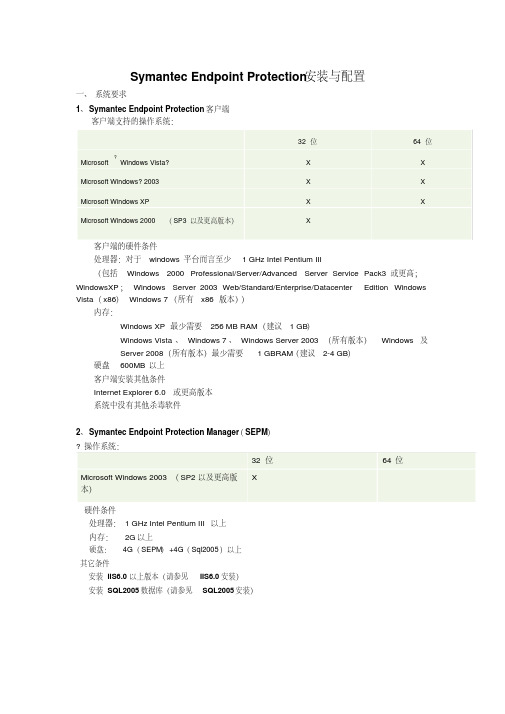

Symantec Endpoint Protection安装与配置一、系统要求1、Symantec Endpoint Protection 客户端客户端支持的操作系统:32 位64 位Microsoft ?Windows Vista?X XMicrosoft Windows? 2003X X Microsoft Windows XP X X Microsoft Windows 2000(SP3 以及更高版本)X客户端的硬件条件处理器:对于windows平台而言至少 1 GHz Intel Pentium III(包括Windows 2000 Professional/Server/Advanced Server Service Pack3 或更高;WindowsXP;Windows Server 2003 Web/Standard/Enterprise/Datacenter Edition Windows Vista(x86)Windows 7(所有x86 版本))内存:Windows XP 最少需要256 MB RAM(建议 1 GB)Windows Vista、Windows 7、Windows Server 2003 (所有版本)Windows 及Server 2008(所有版本)最少需要 1 GBRAM(建议2-4 GB)硬盘600MB以上客户端安装其他条件Internet Explorer 6.0 或更高版本系统中没有其他杀毒软件2、Symantec Endpoint Protection Manager(SEPM)?操作系统:32 位64 位Microsoft Windows 2003(SP2 以及更高版本)X硬件条件处理器:1 GHz Intel Pentium III 以上内存:2G以上硬盘:4G(SEPM)+4G(Sql2005)以上其它条件安装IIS6.0以上版本(请参见IIS6.0安装)安装SQL2005数据库(请参见SQL2005安装)二、安装SEPM在安装SEPM时需要首先在服务器上完成IIS6和SQL2005的安装与设置,且SQL2005的sa密码需要与之后配置SEPM中的sa密码一致,目前统一为symantec.以下开始SEPM的安装过程1、首先启动setup.exe安装程序在之后的安装选择过程中首先选择其中的第二项“安装Symantec Endpoint Protection Manager”,之后启动该安装程序点击“下一步”选择接受协议,点击“下一步”点击“下一步”在之后的“选择网站”中选择“创建自定义网站”,TCP端口使用默认的“8014”,完成后点击“下一步”点击“安装”,开始安装过程完成该安装过程后,点击“完成”,退出安装程序在完成以上安装过程后,可以到IIS服务中检查之前预定义的网站是否完成搭建,如下图所示也可以到服务中查检查Symantec 的相关服务是否正常以上检查项目如正常,则可以开始下面的步骤二、配置SEPM从开始菜单中启动“管理服务器配置向导”在该向导初始页面中选择“高级”项目,点击“下一步”在以后的界面中根据门店实际管理的计算机数量进行选择,这里假设选择100-500台,完成后,点击“下一步”在之后的页面中有三个选项,其含义如下安装我的第一个站点:安装第一台SEP服务器,采用默认选择,这是对第一次安装SEP控制端时选用,或是安装第一台SEPM的选择这项。

Symantec产品和解决方案概述

防病毒及 防间谍软件

主动性威胁保护

网络威胁保护

*

*

简明易用的客户端用户界面

客户端用户界面

客户端用户界面强调了最终用户的易用性 用户能够快速的查看设置并导航

*

*

客户端内存占用--21M

21MB

62MB

129MB

*

Symantec Endpoint Security Manager

SNAC解决方案的组成

Symantec 执行代理

+ Symantec Enterprise Protection Agent (Self-Enforcement 方法)

Microsoft SQL Server 数据库

强制器

使用802.1x的交换机

Symantec 局域网强制器

Symantec 网ntec DHCP强制器

*

Symantec服务中国 共同发展

1998年进入中国,在北京、上海、广州、深圳及成都设有分支机构,目前有超过1000名员工 1999年在北京成立技术支持中心,目前向大中国及日本和韩国用户提供技术支持 2004年在北京成立研发中心,2006年在成都成立研发中心 2007年在中国成立安全响应中心,迅速响应来自本地的威胁 完善的合作伙伴网络 与各行各业有广泛的合作: 新华社、广电、专利局、气象局、交通部、公安部、财政部…… 国家电网、吉林电力、辽宁电力、中石油、中石化…… 中国移动、中国联通、中国网通、中国电信…… 农行、建行、工行、中行、招行、交行、光大、民生……

*

BESR灵活的异地保护

增强了灾难恢复能力 最多选择两个异地存储目标 异地存储目标包括 USB、网络位置,甚至 FTP

受保护的系统

赛门铁克杀毒解决方案

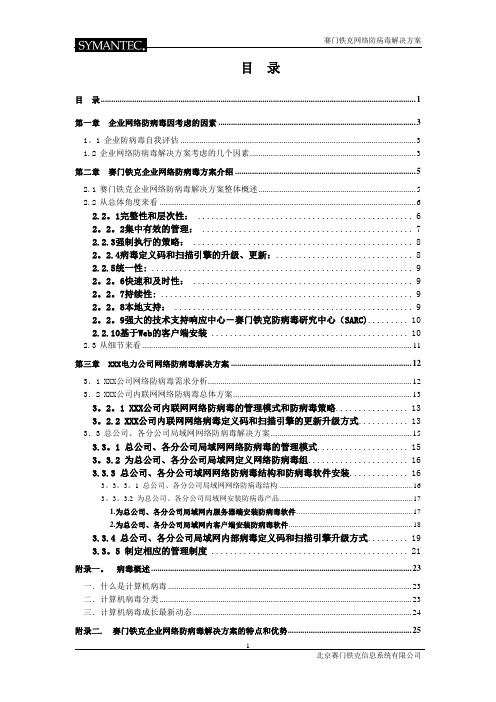

目录目录 (1)第一章企业网络防病毒因考虑的因素 (3)1。

1企业防病毒自我评估 (3)1.2企业网络防病毒解决方案考虑的几个因素 (3)第二章赛门铁克企业网络防病毒方案介绍 (5)2.1赛门铁克企业网络防病毒解决方案整体概述 (5)2.2从总体角度来看 (6)2.2。

1完整性和层次性: (6)2。

2。

2集中有效的管理: (7)2.2.3强制执行的策略: (8)2。

2.4病毒定义码和扫描引擎的升级、更新: (8)2.2.5统一性: (9)2。

2。

6快速和及时性: (9)2。

2。

7持续性: (9)2。

2。

8本地支持: (9)2。

2。

9强大的技术支持响应中心-赛门铁克防病毒研究中心(SARC) (10)2.2.10基于Web的客户端安装 (10)2.3从细节来看 (11)第三章 XXX电力公司网络防病毒解决方案 (12)3.1XXX公司网络防病毒需求分析 (12)3.2XXX公司内联网网络防病毒总体方案 (13)3。

2。

1 XXX公司内联网网络防病毒的管理模式和防病毒策略 (13)3。

2.2 XXX公司内联网网络病毒定义码和扫描引擎的更新升级方式 (13)3.3总公司、各分公司局域网网络防病毒解决方案 (15)3.3。

1 总公司、各分公司局域网网络防病毒的管理模式 (15)3。

3.2 为总公司、各分公司局域网定义网络防病毒组 (16)3.3.3 总公司、各分公司域网网络防病毒结构和防病毒软件安装 (16)3。

3。

3。

1 总公司、各分公司局域网网络防病毒结构 (16)3。

3。

3.2 为总公司、各分公司局域网安装防病毒产品 (17)1.为总公司、各分公司局域网内服务器端安装防病毒软件 (17)2.为总公司、各分公司局域网内客户端安装防病毒软件 (18)3.3.4 总公司、各分公司局域网内部病毒定义码和扫描引擎升级方式 (19)3.3。

5 制定相应的管理制度 (21)附录一。

病毒概述 (23)一.什么是计算机病毒 (23)二.计算机病毒分类 (23)三.计算机病毒成长最新动态 (24)附录二. 赛门铁克企业网络防病毒解决方案的特点和优势 (25)一.先进的防病毒技术 (25)1. Autoprotect (自动防护) (25)2. Bloodhound(侦探)启发式扫描技术 (26)3. 神经网络技术-可检测和修复引导型未知病毒 (26)4. 宏病毒自动分析修复技术 (26)5。

Symantec企业版SEP客户端使用说明

Symantec企业版SEP客户端使用说明第一篇:Symantec企业版SEP客户端使用说明Symantec企业版SEP客户端使用说明SEP版本:12.11.概述本文档用于介绍赛门铁克(Symantec)企业防病毒软件SEP的客户端如何使用。

1.1.SEP说明SEP是Symantec.Endpoint.Protection的缩写(以下简称SEP),也是它的简称,专门为企业用户定制的一款网络级别的防病毒系统。

通过在企业内部部署管理端和客户端,将整个企业的PC终端和网络都纳入整体防病毒保护之下,提供完整的企业级病毒防护方案。

2.安装下面介绍SEP的安装说明。

SEP有两种安装方式,一种是通过web页面下载安装包,一种是直接将安装包复制到电脑中进行安装。

打开安装包所在目录,双击setup.exe,运行安装程序:显示界面如下:点击“下一步”,显示授权许可协议窗口,勾选这里需要解释下,选择“非受管客户端”就不会被管理端所控制和管理,但在企业中使用,一般选择是“受管客户端”,必须接受管理端管理。

点击“下一步”,进入“安装类型”窗口:此界面默认选择“典型”选项,一般用户不用选择“自定义”选项。

但有些情况下我们需要进行一些变动,如计算机性能一般的情况下,我们需要选择“自定义”选项,选择合适的功能。

我们这里选择“自定义”选项:此界面中,不做任何修改的情况即为上一个窗口中选择“典型”的情况。

如果是配置较低的计算机,此时将“主动型威胁防护”和“网络威胁防护”去除。

在选项上点击鼠标左键,显示如下界面:选择上图中的“整个功能将不可用”即可。

安装界面中的图标说明:选择好后,点击“下一步”,进入防护选项窗口:LiveUpdate是升级病毒库所用,我们以后再升级。

在此界面上,我们将“运行LiveUpdate”勾选项去除。

点击“下一步”,进入文件信誉数据提交窗口:一般不要将相关数据发送给symantec,建议去除此窗口勾选项。

点击“下一步”,进入准备安装程序窗口:一般不建议将收集的数据发送给symantec,建议去除此窗口勾选项。

终端安全管理方案概要

1.1.1.2.1.3. 终端管理标准化1.3.1. 何谓标准化通过对终端所面临的问题和发展趋势分析,我们可以逐渐获得了一个共同的认识,那就是:一方面,终端的使用非常灵活,尤其是终端使用者由于其水平和习惯不同对终端进行了所谓个性化的配置,包括硬件、软件、系统配置,这些灵活给管理和安全都带来了很大的问题;另一方面,终端的分布广和使用量大,直接加剧了使用灵活所带来的问题,使得整个IT环境无法控制。

因此,为解决这一被动局面,大家纷纷提出了终端标准化的思路,希望通过一系列的标准化来达到治理的目的,包括:•管理制度流程标准化;•硬件配置标准化;•软件使用标准化;•系统配置标准化;•安全防护标准化;•接入控制标准化;•等等;1.3.2. 终端标准化技术1.3.2.1.终端全面安全和主动防御长期以来,应对混合型威胁(混合型病毒)的传统做法是,一旦混合型病毒爆发,尽快捕获样本,再尽快写出病毒特征,并尽快去部署该病毒特征,然后寄希望于它能够迅速清除病毒并阻截该威胁的蔓延。

这种方式曾一度相当有效,但近年来――特别是近两年多次影响世界的冲击波、Slammer、Netsky、熊猫烧香等病毒,已经体现这种基于特征的被动式病毒响应方式效果不佳了。

这一方面因为病毒的快速发展,另一方面更因为传统防病毒技术采取被动跟踪的方式来进行病毒防护。

为了解决防病毒软件应对混合威胁型病毒的不足,众多的防病毒厂商纷纷提出在原有防病毒的基础上利用其他的防护技术达到主动防御的目的。

这些技术包括:•个人防火墙•个人IDS/IPS系统•应用程序控制•内存防火墙•补丁分发•外设控制等1.3.2.2.终端策略遵从和准入控制综合的防护技术的使用确实提高了终端安全的防护级别,但是仍然无法从根本上解决安全问题,用户逐渐发现发现他们的障碍在于所制定安全策略和执行实践之间存在非常大的鸿沟。

因此业内提出了基于策略遵从的准入控制思想首先,制定终端使用策略,对所有接入网络的终端进行策略完整性检查,包括:• 病毒策略• 口令策略• 版本补丁策略• 共享策略• 软件使用策略• 等等然后,对不符合策略的终端进行自动化的修复,使其符合策略;最后,对无法修复的终端采取不同的隔离手段进行隔离修复。

Symantec 终端安全保护指南说明书

Informative guide to protecting the end point and preventing loss of information And How Symantecsolutions can assist.Introduction.This document is designed to provide an insight into Symantec’s recent technology releases. And how they can assist an organisation to safeguard confidential information and add extra protection to the end-point (laptops and mobile storage devices alike).The two topics although seemingly separate, do in fact have overlapping policy considerations, these issues are illustrated below:End Point Security (EPS):Typically staff using devices such as laptops, USB memory keys, PDA’s have proved problematic to protect as they face the same threats when operating outside of the corporate network as in, but don’t have the protection afforded by the Corporate LAN. Consider that a staff member at a PC will normally operate inside a network protected by a gateway firewall; the firewall will block unauthorised ports, stop unsafe services and restrict sensitive information being passed to the internet. The PC will also benefit from gateway content controls to protect from virus and malicious code infection.A laptop when operating remotely however will need:1.Anti Virus protection that is both functioning and up to-date.2.To ensure the web does not become an open door way for an intrusion.3.To stop information residing on the laptop from being accessed by anunauthorised party.Conversely staff with USB memory sticks, provide an unobtrusive route into your business for viruses - and another way out for sensitive company information. Laptops travel with workers wherever they go, providing a vital new line of productivity - and a massive security risk from information theft and from viruses when they come back to base. Most people would agree that Viruses and information theft are difficult to fight when devices are outside the immediate control of your business for much of the time. Desktop PCs aren't safe either, just because they're within your office's four walls: their USB and Wifi ports are gateway for security threats.Data Loss Prevention (DLP):Information is the asset that most organisations entrust to IT systems, be it customer databases, financial spreadsheets, customer records or research & development data. The list is pretty much endless and IT is the medium where such data is stored, accessed and manipulated. As such information is not limited by location but by access rights to network resources. Either through ignorance or malicious intent, a staff member entrusted with sensitive information has the ability to manifest an information breach. Just a few examples are: CD with sensitive personal information that is lost in the post, or an email with confidential data sent to a competitor, credit card details, or brand embarrassing information disclosed to the public.Managing data loss has three concepts:1.Data at Rest (DAR) – ensuring Information that is residing on a storagemedium can not be compromised: ie protecting the information on a: DVD, CD, USB memory stick, Backup tape, laptops etc can not be accessed even if lost or stolen.2.Access & Transport – providing safeguards to prevent sensitiveinformation that is electronically sent or received from unauthorised interception.3.Classification and Control – Its almost useless to have points 1 and 2above without a system for defining what is confidential and what is not and at the same time a process for educating staff.As explained in the previous sections the subjects of DLP and ESP are very closely intertwined and addressing one in singularity; one risks excessive expenditure and a less than comprehensive security posture.Symantec have addressed these diverse requirements with three security solutions that address all such needs.Symantec Endpoint Protection (SEP): This combines the traditional agent based anti virus scanning and includes a desktop firewall, intrusion prevention and device control. Thus ensuring workstations and/or laptops operating outside of the corporate LAN can be adequately protected. In addition SEP includes policy based attached storage control, which for instance this would allow USB memory sticks to be completely blocked or allowed but with limited access rights. This same policy can be applied to wifi access, multiple NIC cards and in fact any interface. Further more SEP includes host based intrusion detection to defend against spyware, root kits and zero day threats that would otherwise slip past an anti virus scanner. A clever feature of SEP is to automatically recognise its location and apply separate policies accordingly.e.g whilst out of the office allow WIFI but turn on the desktop firewall.Further more treat any new applications as possible malicious code and allow the ability to only accept pre approved USB memory sticks.Versus when in the office disabling WIFI (as its not good practice to bridge the corporate LAN with the unprotected WIFI) Also to disable the desktop firewall and restrict any executables from running on any USB memory sticks.Symantec Endpoint Encryption (SEE): addresses the DAR requirement as it encrypts hard drives, attached storage mediums (USB keys, hard-drives etc) as well encrypting DVD and CD’s. It provides this as a modular suite so you can simply opt for just one part of the encryption if required and as its policy drive with global management console renders this invisible and effortless for the user.Symantec Vontu Data Loss Prevention (SDLP): Provides a solution for an organisation to classify and distinguish what data assets are of value, rank their importance associate a usage policy. Once in place the solution will scan and locate such data assets no matter where they reside on the network and where such data assets are leaking from, be it at the gateway (email, web, and ftp) or the end point (laptops, USB keys) alike.。

Symantec Endpoint Protection服务器安装手册

Symantec Endpoint Protection服务器安装手册在现代科技发展的背景下,网络安全问题日益凸显,网络攻击的威胁也越来越严重。

为了保护企业和个人的网络安全,Symantec Endpoint Protection(以下简称SEP)是一种强大的网络安全解决方案,提供实时保护和高级威胁防御功能。

本手册将向您介绍如何在服务器上安装Symantec Endpoint Protection。

第一步:系统要求和准备工作在安装SEP之前,请确保满足以下系统要求:1. 操作系统:支持Windows Server 2008及以上版本。

2. 硬件要求:至少2 GHz的处理器、2 GB的RAM和5 GB的可用磁盘空间。

3. 确保服务器已联网,并拥有管理员权限。

第二步:下载和获取SEP软件1. 在Symantec官方网站上找到Symantec Endpoint Protection产品页。

2. 点击“下载”按钮,选择适用于服务器的版本。

3. 提供必要的信息,比如您的姓名、电子邮件地址等等。

4. 等待下载链接的发送,并确保您从Symantec官方网站下载SEP软件。

第三步:安装SEP1. 双击下载的SEP软件安装包,运行启动程序。

2. 在欢迎界面上,点击“下一步”继续安装。

3. 阅读并接受最终用户许可协议,然后点击“下一步”。

4. 在安装类型中选择“完整安装”,然后点击“下一步”。

5. 在准备安装之前,系统将自动进行一些检查。

确保所有检查项都通过,并点击“下一步”。

6. 在安装位置中选择您想要安装SEP的目标文件夹,并点击“下一步”。

7. 在概要界面上,确认您的安装选择,并点击“安装”开始安装。

8. 安装过程可能需要一些时间,请耐心等待。

9. 安装完成后,点击“完成”退出安装程序。

第四步:配置和更新SEP1. 打开已安装的Symantec Endpoint Protection软件。

2. 在主界面上,点击“设置”按钮,进入设置页面。

赛门铁克终端管理方案

安全解决方案

© 2005 Symantec Corporation, All Rights Reserved

6

移动终端(临时接入维护终端)引入的安全威胁

黑客 邮件服务器

网关 VPN 移动 终端

文件服务器

2

移动终端 与非法接入

浏览器 网络/无线连接 旅馆/ 餐厅/ 机场/家 移动终端

收发Email 下载音乐、软件 浏览新闻

强制网络准入控制

LAN, DHCP, Gateway Enforcer

4. 5.

Self-Enforcement

On-Demand Enforcement 和主流安全架构整合 (CNAC, MSNAP, TNC) Universal Enforcement API

Policy

修复不符合规范的端点 连续监控

管理员最担心的终端安全问题

1 2 3 4 5

蠕虫病毒爆发导 致的拒绝服务 移动终端 与非法接入 安全防护软件 管理失效 防病毒软件不安装 防病毒软件卸载 病毒定义不更新 其他终端防护软件 的使务器瘫痪 网络设备阻塞

移动终端 外来人员接入 内网外联 VPN接入 一机多用

8

USB移动存储设备传播病毒

Internet 接入网络

互联网

iMac

工作站 工作站 工作站

服务器

安全解决方案

© 2005 Symantec Corporation, All Rights Reserved

9

终端安全管理的目标和期望

企业终端安全策略-IT管理员对终端的安全期望和目标

目标二: 安全策略遵从/强制

基于漏洞的入侵阻断scs阻断利用web浏览器漏洞的攻击间谍软件最常用的安装方式防火墙scs阻断非法的对外通信间谍软件数据泄漏和连接控制站点的企图实时防护和阻断sav?自动识别幵清除蠕虫病毒?自动防护已知恶意软件特别室间谍软件的安装如果恶意软件已经安装在其运行时检测幵阻断抑制未知的恶意软件savwholesecuritybloodhunt启发式病毒扫描?根据恶意软件的行为特征发现和抑制其操作间谍软件键盘记录屏幕拦截数据泄漏行为打分根本

Symantec终端管理和安全解决方案技术规范书

Symantec终端管理及安全解决方案技术规范书赛门铁克软件(北京)有限公司2020年04月文档信息文档编号:文档版本:版本日期:文档状态:制作人:审阅人:版本变更记录目录第1章概述 (44)第2章产品功能简介 (66)2.1端点保护系统S YMANTEC E NDPOINT P ROTECTION (66)2.1.1产品简介 (66)2.1.2产品主要优势 (77)2.1.3主要功能 (88)2.2终端准入控制S YMANTEC N ETWORK A CCESS C ONTROL 11 (99)2.2.1主要优势 (99)2.2.2主要功能 (1010)2.3S YMANTEC A LTIRIS(IT生命周期管理解决方案) (1111)2.3.1Altiris管理架构—Notifications Server (1111)2.3.2解决方案的主要市场、技术定位 (1414)2.3.3解决方案的专利技术和优势 (1414)2.3.4厂商的完整IT运维产品线,产品在该产品线中的位置,与其他产品的关系1414第3章终端安全系统体系结构 (1515)3.1管理系统功能组件说明 (1515)3.2系统管理架构设计 (1717)3.2.1两级管理体系 (1818)3.2.2二级 VS 两级以上的管理 (1818)3.2.3策略的同步与复制 (1919)3.2.4服务器的负载均衡 (2121)3.2.5客户端的漫游 (2222)3.2.6容灾与灾备系统 (2424)3.3准入控制设计 (2828)3.3.1Symantec Network Access Control 架构 (2828)3.3.2赛门铁克端点评估技术:灵活性和全面性 (3030)3.3.3永久代理 (3131)3.3.4可分解的代理 (3232)3.3.5远程漏洞扫描 (3333)3.3.6Symantec Enforcers:用于消除 IT 和业务中断的灵活实施选件 (3434)3.3.7Gateway Enforcer (3636)3.3.8DHCP Enforcer (3737)3.3.9LAN Enforcer—802.1x (3838)3.3.10网络准入控制行业框架支持 (3939)3.3.11端到端的端点遵从 (4040)3.4安全管理策略架构 (4141)3.4.1域及管理员分级 (4141)3.4.2管理权限策略 (4343)3.4.3组织结构设计 (4343)3.4.4安全策略 (4444)3.5赛门铁克策略管理:全面、集成的端点安全管理 (4646)3.5.1一个管理控制台 (4747)3.5.2统一代理 (4747)3.5.3消除网络准入控制障碍 (4848)3.6服务器的硬件配置需求 (4848)第4章终端管理系统体系结构 (5050)4.1管理架构 (5050)4.2架构阐述 (5454)4.2.1架构比较 (5454)4.2.2多级管理 (5555)4.2.3Altiris管理服务器 (5656)4.3管理模式 (5656)4.4管理职能............................... 错误!未定义书签。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Symantec终端安全防护SPS企业版3.0方案建议书xx有限公司2022年04月第1章项目综述 (1)1.1项目需求分析 (1)1.2总体技术思路及优势 (2)第2章XX终端安全防护架构设计方案 (5)2.1系统架构设计 (5)2.2服务器和终端安全防护设计(SEP) (6)2.3安全自我隔离(SNAC S ELF E NFORCEMENT) (9)2.4终端系统保护和快速恢复设计(BESR) (10)2.5邮件应用的安全防护设计(F OR D OMINO以及E XCHANGE) (13)2.6WEB安全网关设计(可选) (16)第3章SPS企业版技术方案特点总结 (19)3.1全面性—合适的价格,一步到位的实现 (19)3.2安全性—第一大安全品牌的强大的安全威胁防护 (20)3.3保险性—具备强大的系统恢复功能,避免安全事故 (21)3.4易用性—统一的控制平台 (21)第1章项目综述1.1项目需求分析随着计算机技术的不断发展,信息技术在企业网络中的运用更加广泛,信息安全问题也显得尤为迫切。

自从80年代计算机病毒出现以来,已经有数万种病毒及其变种出现,给计算机安全和数据安全造成了极大的破坏。

而传统防病毒产品在应对新的终端安全威胁时效果欠佳,因为病毒来自与不同的传播途径,例如邮件,网页浏览,U盘的使用,高危程序的下载安装等多种途径,因此Symantec认为企业需要同时结合多种技术手段来综合的治理企业所面临的安全问题,巩固企业安全防线。

目前xx的防病毒体系还处于依赖传统的防病毒产品来应对安全威胁的阶段,产品覆盖范围有限,缺乏统一的管理平台,没有完善的病毒防护响应机制,没有办法杜绝全部的病毒传播途径,发生大的安全事故缺乏快速恢复的保障;同时随着xx信息化步伐的加快,建立一套适应xx未来发展的防病毒安全体系迫在眉睫。

通过终端安全防护项目,设计一套满足xx未来发展的防病毒体系:建立系统的运维管理规范、技术体系标准,优化企业内网环境,减少病毒对企业员工的影响,提高员工的工作效率,为企业的快速发展提供保障。

-1-1.2总体技术思路及优势Symantec是全球第一大安全软件厂商,第三大独立软件厂商,财富500强企业;拥有从终端管理到终端安全,服务器管理到服务器安全的全部尖端产品,具备丰富的全球行业安全经验,Symantec可以帮助xx构建全方位的、高效的、健壮的终端安全防护体系Symantec的全球安全服务实践证明,完整有效的终端安全解决方案包括技术、管理两个方面内容。

虽然客户已经具备了完整的管理体系,但是全面的安全技术手段是必须的。

传统的病毒防护方案存在局限性,对于xx这样的大型企业,整体的终端安全体系比单纯的查杀病毒显得更为重要,如果不能做到全网建立统一的安全体系,再强的防病毒软件也不能发挥应有作用,因此我们认为防病毒并不能解决客户遇到的全部安全问题,因为安全的问题来自各个不同的感染渠道,包括网络,邮件,因此我们应该建议客户采用更全面的解决方案,包括终端安全,准入控制,邮件安全,网络安全,因此,我们建议终端安全防线应该如此规划:一.终端计算机应该建立防病毒,反间谍软件控制二.终端计算机需要建立端点防火墙,主机入侵检测以及防御三.终端计算机需要控制USB以及非法软件的使用,避免非法软件以及US导致-2-的病毒感染四.对于终端计算机不符合安全规定的将自动自我隔离五.对于终端计算机,进行系统自动备份(在线备份),在发生故障可以即时恢复系统六.对于可能导致计算机感染病毒的邮件系统可以设置邮件防病毒,防垃圾邮件Symantec向您推荐以下产品的组合:Symantec protection Suite SPS 企业版3.0SPS EE 3.0含有以下产品组合:•SEP 11-----防病毒/反间谍软件/端点防火墙/主机入侵检测/防御/USB设备与应用程序控制•SNAC Self Enforcement-----网络访问控制自我强制隔离,对于不符合安全规定的企业客户端进行自我隔离•BESR Desktop-----系统实时备份,恢复,不用担心企业出现各种的安全事故,仅仅需要从控制台发送一个命令,系统将全部恢复到之前的稳定状态•SMSDOM-3------邮件防病毒,防垃圾邮件,for Domino•SMSMSE-----邮件防病毒,防垃圾邮件,for Exchange•SBG-----企业级邮件网关,通过额外购买硬件轻松扩展•SWG -----企业级Web 网关,Web网关防毒,通过额外购买硬件轻松扩展统一的控制平台:-4-第2章x x终端安全防护架构设计方案2.1系统架构设计根据xx网络安全与病毒防护现状,本方案立足xx构建整体的企业终端安全防护架构为目标,设计一套满足xx未来发展的防病毒体系,方案核心设计主要包含:通过建立多层次的安全防线,分别是服务器与终端安全防护、安全自我隔离、邮件安全、web安全和客户端系统备份恢复;服务器以及终端安全防护:实现对应用服务器的病毒安全防护,版本支持Linux和Windows平台及Mac OS平台;终端防护自我隔离:保护企业内所有终端并提供强大的安全防护与管控能力;对于没有符合规定的计算机,本机防火墙进行自我隔离终端系统保护和快速恢复:在所有的终端部署Symantec Backup Exec System Recovery,保护企业内所有终端系统并提供快速恢复系统的能力。

-5-邮件服务器防病毒:通过在邮件服务器部署群件邮件防病毒软件Symantec Mail Security for Domino/Exchange,实现邮件的安全保护;WEB安全网关(硬件选购):通过部署SWG网关防毒,实现对HTTP、FTP、BT、即时通讯等流量的内容过滤,并可实现对内部僵尸网络或木马的检测和清除;2.2服务器和终端安全防护设计(SEP)SEP将Symantec Antivirus™与高级威胁防御功能相结合,可以为笔记本、台式机和服务器提供无与伦比的恶意软件防护能力。

它甚至可以防御最复杂的攻击,这些攻击能够躲避传统的安全措施,如Root kit、零日攻击和不断变化的间谍软件。

Symantec认为终端的防护应该注重以下方面:-6-1、防病毒和间谍软件的查杀:提供了无可匹敌的一流恶意软件防护能力,包括市场领先的防病毒防护、增强的间谍软件防护、新Root kit 防护、减少内存使用率和全新的动态性能调整,以保持用户的工作效率。

50次以上通过VB100的验证2、先进的威胁防御能力:能够保护端点免遭目标性攻击以及之前没有发现的未知攻击侵扰。

它包括:3、即刻可用的主动防护技术以及管理控制功能:主动防护技术能够自动分析应用程序行为和网络通信,以检测并阻止可疑活动管理控制功能使您能够拒绝对企业来说被视为高风险的特定设备和应用程序活-7-动。

甚至可以根据用户位置阻止特定操作。

4、网络威胁防护:提供基于规则的防火墙引擎和一般漏洞利用禁止功能(GEB),该功能可以在恶意软件进入系统前将其阻止在外5、主动威胁防护:针对不可见的威胁(即零日威胁)提供防护。

包括不依赖特征的主动威胁扫描。

6、设备以及程序控制:针对USB可以采用直接的控制模式,例如只读,读写,分类控制;针对程序采用白名单的程序控制模式。

7、统一的控制模式:不仅可以增强防护,而且可以通过降低管理开销以及管理多个端点安全性产品引发的成本来降低总拥有成本。

通过一个管理控制台即可进行管理。

从而不仅-8-简化了端点安全管理,而且还提供了出色的操作效能,如单个软件更新和策略更新、统一的集中报告及一个授权许可和维护计划;提供防病毒、反间谍软件、桌面防火墙、IPS,通过单个管理控制台即可进行全面管理。

多层防线可以显著降低风险,同时能够充分保护企业资产,从而使企业高枕无忧。

它是一款功能全面的产品,只要您需要,即可立即为您提供所需的所有功能。

无论攻击是由恶意的内部人员发起,还是来自于外部,端点都会受到充分保护。

2.3安全自我隔离(SNAC Self Enforcement)无需交换设备支持,保护企业内所有终端并提供强大的安全防护与管控能力;对于没有符合规定的计算机,本机防火墙进行自我隔离;-9-1、检测客户端自身安全遵从性2、符合规定允许访问受保护网络3、不符合规定需要的隔离服务器进行修复4、支持全部的交换设备以及HUB设备2.4终端系统保护和快速恢复设计(BESR)Windows操作系统目前在各大企业中依然占据重要的地位,类似xx企业的大部分终端都依赖于windows平台,由于其功能强大,而且易于使用,也使其很容易成为被各种威胁攻击的目标。

终端用户对计算机的操作和管理能力相对较弱,操作系统出现故障通常解决起来很困难,可能因为一个小小的错误补丁就可能导致蓝屏,注册表破坏,系统文件损坏,都是造成系统崩溃的因素,所-10-以对于终端系统的备份和恢复要求尽可能操作简单易行。

利用Symantec终端集中系统保护功能模块BESR(Symantec Backup Exec System Recovery),可以实现:1.完全避免了重装系统的过程,可以在二十分钟左右将系统恢复到上一次的备份状态,操作极其简单,终端用户可自行恢复。

2.可在管理服务器的集中管理下统一将所有的终端用户系统集中备份到网络位置,也可由终端用户自己进行在线备份。

重要的是,系统的备份可支持增量备份,备份所需的时间极短,不会长时间占用网络资源,备份位置的灵活性适用于经常移动的用户将系统的备份带在身边随时可进行系统恢复,如:备份到移动硬盘、光盘,甚至直接备份到自己的电脑里。

3.终端集中系统保护模块BESR支持所有的windows终端,利用其restore anywhere的功能,可将系统进行不同硬件架构的恢复,用户再也不需要因为两台电脑间硬件差异太大导致系统恢复失败的问题而烦恼。

4.此外终端集中系统保护模块BESR可将备份下来的系统转换成虚拟机的格式直接在虚拟机下运行,立即验证恢复的可行性和恢复生产应用。

-11-其结构示意图如下:主要功能:1、可在不影响员工工作效率的情况下,自动备份台式机和笔记本电脑,并将备份保存到任意磁盘存储设备2、可在几分钟内将整个系统恢复到相同或不同的硬件上,并支持Windows 7 使用内置的搜索工具或Google Desktop,可在几秒钟内还原单个文件和文件夹3、可将备份异地复制到FTP 位置或二级磁盘驱动器,从而增强灾难恢复能力主要优势:-12-1、可随时随地在几分钟内恢复您所需的内容,如单个文件、文件夹或整个系统,甚至可以恢复到不同的硬件或虚拟环境2、在一个易用的向导型界面中,通过主动数据和系统保护功能来管理您的业务,而不是备份3、以快速可靠的自动恢复流程取代费时、易错的手动恢复流程,从而最大限度地减少停机时间,规避灾难事件4、可通过Backup Exec System Recovery Manager 集中管理整个企业中多台台式机备份和恢复任务2.5邮件应用的安全防护设计(For Domino以及Exchange)企业网邮件应用的安全防护重点是:1、对来自外部网的垃圾邮件进行过滤和处理;2、对病毒和蠕虫造成的邮件攻击进行拦截;3、对不断增长的无用带宽进行限制和调整;4、对包含不正当内容的邮件予以拦截;Symantec Mail Security for Domino以及Exchange 提供了实时防护功-13-能,可以保护电子邮件服务器、文档和数据库免遭病毒、垃圾邮件、间谍软件、网页仿冒和其他攻击的侵扰,同时确保针对它们实施内容策略。