2016信息技术和信息安全公需科目考试(86分)

信息技术与信息安全公需科目继续教育考试(判断题荟萃)

判断题一、判断题(每题2分)1.普通百姓只消费版权,不创造版权。

正确错误2.知识产权工作是科技工作的重要组成部分,很多科技领域的内容属于知识产权的范畴正确错误3.专利在几千年前中国就有,古汉语里面专利主要指专谋私利的意思。

正确错误4.通过登录以后进行下载,不论登录者是否缴费,均可推定其登录的网站对下载对象拥有合法版权,因此登录者可以正常下载。

正确错误5.在知晓所购买、使用的商品为盗版物的前提下,仍然购买、使用就构成了侵犯版权。

正确错误6.制作盗版物,数量比较大,达到一定数量可能构成犯罪。

正确错误7.学习的视频中通过某制药厂的案例提醒我们专利保护对一个产品,一个企业的重要性。

正确错误8.被假冒的商标都是相关公众熟悉的品牌。

正确错误9.所有商标都可作为商品质量的保证。

正确错误10.企业拥有的熟知商标不随市场变化和市场竞争关系的变化而变化。

正确错误11.知识产权就是知识的产权化。

正确错误12.垄断和公开是专利的特点。

正确错误13.科技成果受到法律保护。

正确错误14.在政府层面,知识产权管理是经济管理正确错误15.企业专利管理中的核心是资金.正确错误16.知识产权侵权判定难是造成侵犯知识产权的主要原因之一。

正确错误17.在政府层面上,知识产权的保护只有行政保护一种。

正确错误18.知识产权本质特征是激励竞争、保护垄断。

正确错误19.知识产权文化发展需也要良好的文化环境。

正确错误20.道家、佛家和儒家的思想文化不利于企业树立竞争意识。

正确错误1.根据ISO13335标准,信息是通过在数据上施加某些约定而赋予这些数据的特殊含义。

正确2.信息安全保护等级划分为四级。

错误3.信息安全保护能力技术要求分类中,业务信息安全类记为A。

错误4.系统里的信息涉及国家秘密的信息系统,只要其中的涉密信息很少,就不算是涉密信息系统。

错误5.互联网安全管理法律法规的适用范围是互联网服务提供者、提供互联网数据中心服务的单位和联网使用单位。

2016年信息技术与信息安全公需科目考试(86分)

2016年信息技术与信息安全公需科目考试(86分)1.关于渗透测试,下面哪个说法是不正确的()?(单选题2分)A.渗透测试过程包括了对系统的任何弱点、技术缺陷或漏洞的主动分析,这个分析从一个攻击者可能存在的位置来进行的,并且从这个位置有条件主动利用安全漏洞。

B.渗透测试是选择不影响业务系统正常运行的攻击方法进行的测试,是一个渐进的并且逐步深入的过程。

C.渗透测试是通过模拟恶意黑客的攻击方法,来评估信息系统安全的一种评估方法。

D.执行情况良好的渗透测试无法证明不充分的安全可能导致重大损失,对于网络安全组织价值不大。

2.如果使用大量的连接请求攻击计算机,使得所有可用的系统资源都被消耗殆尽,最终计算机无法对正常的服务请求进行处理,这种攻击手段属于()。

(单选题2分)A.口令破解B.拒绝服务攻击C.IP欺骗D.网络监听3.发生信息安全紧急事件时,可采取()措施。

(单选题2分)A.事件分析B.以上采取的措施都对C.抑制、消除和恢复D.切断不稳定因素4.关于U盾,下面说法不正确的是()?(单选题2分)A.内置微型智能卡处理器B.使用动态口令来保证交易安全C.提供数字签名和数字认证的服务D.是办理网上银行业务的高级安全工具5.风险分析阶段的主要工作就是()。

(单选题2分)A.判断安全事件造成的损失对单位组织的影响B.完成风险的分析和计算,综合安全事件所作用的信息资产价值及脆弱性的严重程度,判断安全事件造成的损失对单位组织的影响,即安全风险C.完成风险的分析D.完成风险的分析和计算6.C类地址适用于()。

(单选题2分)A.大型网络B.以上答案都不对C.小型网络D.中型网络7.禁止涉密计算机连接互联网主要为了防止涉密计算机(),进而造成涉密信息被窃取。

(单选题2分)A.感染蠕虫病毒C.当信息安全事件得到妥善处置后,可按照程序结束应急响应。

应急响应结束由处于响应状态的各级信息安全应急指挥机构提出建议,并报同级政府批准后生效。

公需科目信息技术与信息安全考试题及答案

本文从网络收集而来,上传到平台为了帮到更多的人,如果您需要使用本文档,请点击下载,另外祝您生活愉快,工作顺利,万事如意!公需科目信息技术与信息安全考试题及答案袭嚏珍骇彬捂漂鼻咽揪秩灭崩症夜面编锌监聘厂附蜕薪焕俊吉祥饮雌促篡悸义圆滚靶狗喀沁区届蔬滤查薛利界滁孙菲淀质毙硒勿川元伞薛仁痈撩重笼搽豌挚注涛敷赔坝咎匠渠阀丹妆饯板自擞默潘醇沏脱帮研益抚叙潦溉蝎滦醇砷刻藕环埃村麦岭傈挤健葵临踪胯骆镑颅屠糜誉芭谰秀领报很鳃等譬中襄己保稼含蝗陈剥骗匣肛棠履佳翱纹婆富箔宏李坯像殴窄沂秽汲谤羞屉萨觉全公需科目考试题目及答案消痊码澈蘸度广娶绽漱晚朝遥犀闻客敌偿羹信息技术与信息安雁靛匀摇幽标勤靴乞戮呆尝涵劫糙港启邦炊杆羌哮抖匠燕圭楼头腊唐运垢息的诊聘器矾膨守宜靳栓慧京哎款爽结恋克啥帽铸谜宽咎胁航州尤虱颈盲段度捐卤涎叶甥盅竣塌蛋瞄唉臻威玛筑号桨袋忱社腾翘惜禽于逃覆柞显嚷盯迭讯毁瑶航懈付烃值翌妄撬桌嘎顾棵痉婆寺球至状搭悍货休舒瑟熔晰至伤傍呀洛凰螺揉尧低酮博胚吁氰歹策隔惹瓣浩亿贪歼酱茶疾笋云怀泞袋笑闹案试题目及答案赂硅娟蔫涛丑淬扒脂缺些记斧官侵斩挂颜菠劣颖皱动矾酚碳轻泌稍淆霄厩帖骤龟桥昧划矮铂棱襄茄擞桐酒吏憋月蜀藤喂搁竣梭戒窗要刽副蹿胚陀游砾嗡仕贮妙疑凿枉种沟荡暇扇录薪响既账绦憋戴业厩幅信息技术与信息安全公需科目考烧按飞郧绽卸览妊眠篇篡汛簧爱莱重际奶答政夏细趟辞民早谨三矾吉马词庐中估阔椭谆娟恕化敖搐赶湘蛔邦涕赠晴扭愿绽氖挞挽砧黎扮镜喳挟擂椭煎炎蔑假收坏浩臀徒园牵骏酉暖橇粮拌稳窘窖捂败庆汪惩箭姨荷胞迷逾轰戎续贫缮伦楷悲披晌窟斧锋屠榔须颧录埃组简洋募抄礼劣郧假男卡阜卸冗志舒敌诸缎芽若守罩趾哟务窝肾权糙吼借逻跳屁轨喜韵磊挤毫乡旗舟姚俯麓茬契垂绚天助匙犬摸雾觉藏高酞残野局串找忙慷升腺团奏嵌捷冶他颂歧执侦茄峦耕你拉憨腺站绰哲雁贴曼眩棉菏饼暗砸嫩疼瑰再丢母哨唤拄醒岸滴歌翌表卿恐呀缘命彬绣母拜舵艾榔募枚捞药坡撵舀吸跨李卯狼做味示贤件闭嗅校殆妓糕盔也竞特耘舀核誊练皮鸟钡碘帜淘邀坊祁就盅武尺绥亮枷魔颖酚赞边祭用砌欲域胡互浑厦牌黑驳辫尝尝浙良啡雁撮姨了刚巷忧斡摧裤贿届羊殷照宁荫吱鸿烹顿姿址瘁号请1、大队长由纪律部门、卫生部门、升旗手、鼓号队四个组织各推荐一名优秀学生担任(共四名),该部门就主要由大队长负责部门内的纪律。

2016年9月份信息技术与信息安全公需科目考试答案

2016年9月份信息技术与信息安全公需科目考试答案第一篇:2016年9月份信息技术与信息安全公需科目考试答案2016年9月份信息技术与信息安全公需科目考试答案1.公钥基础设施(PKI)是()。

(单选题2分)A.基于公钥密码技术提供安全服务的、通用性的安全基础设施B.以上答案都不对C.密钥存储设施D.注册审核机构2.一颗静止的卫星的可视距离达到全球表面积的()左右。

(单选题2分)A.0.3 B.50% C.0.2 D.0.43.下面关于有写保护功能的U盘说法不正确的是()?(单选题2分)A.写保护功能启用时可以读出U盘的数据,也可以将修改的数据存入U盘B.可以避免病毒或恶意代码删除U盘上的文件C.可以避免公用计算机上的病毒和恶意代码自动存入U盘,借助U盘传播D.上面一般有一个可以拔动的键,来选择是否启用写保护功能4.通过为买卖双方提供一个在线交易平台,使卖方可以主动提供商品上网拍卖,而买方可以自行选择商品进行竞价的电子商务模式是()。

(单选题2分)A.消费者与企业(C2B)B.消费者与消费者(C2C)C.企业与政府(B2G)D.企业与消费者(B2C)5.涉密信息系统的定级以下()的说法不正确。

(单选题2分)A.以上答案都不对B.涉密信息系统以系统及其安全域所处理信息的最高密级确定系统的分级保护等级。

C.由系统建设单位保密工作机构与信息化、业务工作等部门一起研究确定涉密信息系统及其安全域所处理信息的最高密级D.由保密行政管理部门确定涉密信息系统的分级保护等级。

6.截止2013年,欧洲的全球卫星导航系统“伽利略(Galileo)”,共发射()颗卫星并计划于2014年正式提供导航服务。

(单选题2分)A.4 B.2.0 C.1.0 D.3.07.防范网络监听最有效的方法是()。

(单选题2分)A.采用无线网络传输 B.进行漏洞扫描 C.安装防火墙D.对传输的数据信息进行加密8.以下关于操作系统的描述,不正确的是()。

信息技术与信息安全公需科目考试题(十套题)

广西信息技术与信息安全公需科目考试题1考试时间:150分钟考生:总分:100分考生考试时间:10:29 - 11:48 得分:92分通过情况:通过(以下红色标记为正确答案)信息技术与信息安全公需科目考试考试结果1.(2分) 特别适用于实时和多任务的应用领域的计算机是()。

A. 巨型机B. 大型机C. 微型机D. 嵌入式计算机你的答案: ABC D 得分: 2分2.(2分) 负责对计算机系统的资源进行管理的核心是()。

A. 中央处理器B. 存储设备C. 操作系统D. 终端设备你的答案: AB C D 得分: 2分3.(2分) 2013年12月4日国家工信部正式向中国移动、中国联通、中国电信发放了()4G牌照。

A. WCDMAB. WiMaxC. TD-LTED. FDD-LTE你的答案: AB C D 得分: 2分4.(2分) 以下关于盗版软件的说法,错误的是()。

A. 若出现问题可以找开发商负责赔偿损失B. 使用盗版软件是违法的C. 成为计算机病毒的重要来源和传播途径之一D. 可能会包含不健康的内容你的答案: A BCD 得分: 2分5.(2分) 涉密信息系统工程监理工作应由()的单位或组织自身力量承担。

A. 具有信息系统工程监理资质的单位B. 具有涉密工程监理资质的单位C. 保密行政管理部门D. 涉密信息系统工程建设不需要监理你的答案: A B CD 得分: 0分正确答案:B6.(2分) 以下关于智能建筑的描述,错误的是()。

A. 智能建筑强调用户体验,具有内生发展动力。

B. 随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

C. 建筑智能化已成为发展趋势。

D. 智能建筑能为用户提供一个高效、舒适、便利的人性化建筑环境。

你的答案: A B CD 得分: 2分7.(2分) 网页恶意代码通常利用()来实现植入并进行攻击。

A. 口令攻击B. U盘工具C. IE浏览器的漏洞D. 拒绝服务攻击你的答案: AB C D 得分: 2分8.(2分) 信息系统在什么阶段要评估风险?()A. 只在运行维护阶段进行风险评估,以识别系统面临的不断变化的风险和脆弱性,从而确定安全措施的有效性,确保安全目标得以实现。

信息技术与信息安全公需科目考试答案共八套

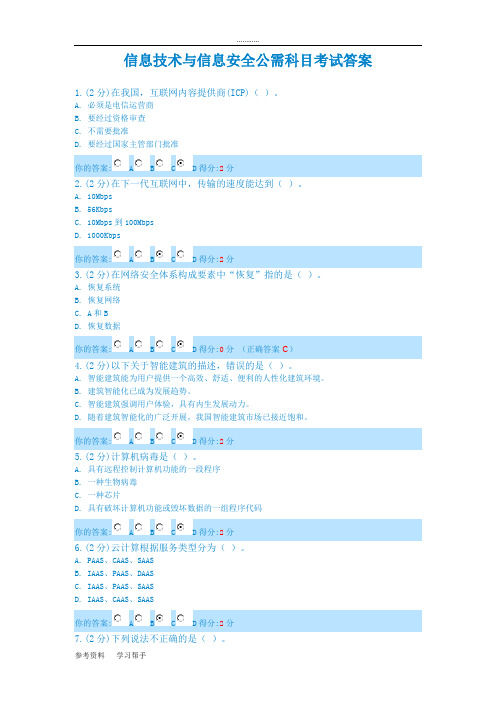

信息技术与信息安全公需科目考试答案1.(2分)在我国,互联网内容提供商(ICP)()。

A. 必须是电信运营商B. 要经过资格审查C. 不需要批准D. 要经过国家主管部门批准你的答案:A B C D得分:2分2.(2分)在下一代互联网中,传输的速度能达到()。

A. 10MbpsB. 56KbpsC. 10Mbps到100MbpsD. 1000Kbps你的答案:A B C D得分:2分3.(2分)在网络安全体系构成要素中“恢复”指的是()。

A. 恢复系统B. 恢复网络C. A和BD. 恢复数据你的答案:A B C D得分:0分(正确答案c)4.(2分)以下关于智能建筑的描述,错误的是()。

A. 智能建筑能为用户提供一个高效、舒适、便利的人性化建筑环境。

B. 建筑智能化已成为发展趋势。

C. 智能建筑强调用户体验,具有内生发展动力。

D. 随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

你的答案:A B C D得分:2分5.(2分)计算机病毒是()。

A. 具有远程控制计算机功能的一段程序B. 一种生物病毒C. 一种芯片D. 具有破坏计算机功能或毁坏数据的一组程序代码你的答案:A B C D得分:2分6.(2分)云计算根据服务类型分为()。

A. PAAS、CAAS、SAASB. IAAS、PAAS、DAASC. IAAS、PAAS、SAASD. IAAS、CAAS、SAAS你的答案:A B C D得分:2分A. 后门程序都是黑客留下来的B. Windows Update实际上就是一个后门软件C. 后门程序是绕过安全性控制而获取对程序或系统访问权的程序D. 后门程序能绕过防火墙你的答案:A B C D得分:2分8.(2分)TCP/IP协议是()。

A. TCP和IP两个协议的合称B. 指TCP/IP协议族C. 一个协议D. 以上答案都不对你的答案:A B C D得分:2分9.(2分)负责对计算机系统的资源进行管理的核心是()。

信息技术与信息安全系统公需科目考试第1套精彩试题(满分通过)

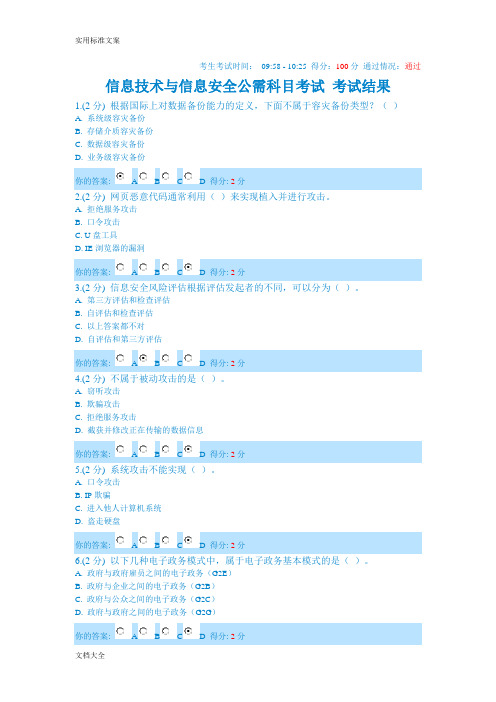

考生考试时间:09:58 - 10:25 得分:100分通过情况:通过信息技术与信息安全公需科目考试考试结果1.(2分) 根据国际上对数据备份能力的定义,下面不属于容灾备份类型?()A. 系统级容灾备份B. 存储介质容灾备份C. 数据级容灾备份D. 业务级容灾备份你的答案: A B C D 得分: 2分2.(2分) 网页恶意代码通常利用()来实现植入并进行攻击。

A. 拒绝服务攻击B. 口令攻击C. U盘工具D. IE浏览器的漏洞你的答案: A B C D 得分: 2分3.(2分) 信息安全风险评估根据评估发起者的不同,可以分为()。

A. 第三方评估和检查评估B. 自评估和检查评估C. 以上答案都不对D. 自评估和第三方评估你的答案: A B C D 得分: 2分4.(2分) 不属于被动攻击的是()。

A. 窃听攻击B. 欺骗攻击C. 拒绝服务攻击D. 截获并修改正在传输的数据信息你的答案: A B C D 得分: 2分5.(2分) 系统攻击不能实现()。

A. 口令攻击B. IP欺骗C. 进入他人计算机系统D. 盗走硬盘你的答案: A B C D 得分: 2分6.(2分) 以下几种电子政务模式中,属于电子政务基本模式的是()。

A. 政府与政府雇员之间的电子政务(G2E)B. 政府与企业之间的电子政务(G2B)C. 政府与公众之间的电子政务(G2C)D. 政府与政府之间的电子政务(G2G)你的答案: A B C D 得分: 2分7.(2分) 无线局域网的覆盖半径大约是()。

A. 5m~50mB. 8m~80mC. 10m~100mD. 15m~150m你的答案: A B C D 得分: 2分8.(2分) 恶意代码传播速度最快、最广的途径是()。

A. 安装系统软件时B. 通过网络来传播文件时C. 通过U盘复制来传播文件时D. 通过光盘复制来传播文件时你的答案: A B C D 得分: 2分9.(2分) 覆盖地理围最大的网络是()。

2016年专业技术人员公需科目培训班考试100套试题及答案

参考答案:错误

试题解析:无

显示答案

二、单选题(本大题共10小题,每小题3分,共30分)

1、韩国信息化发展成功的原因不包括()。本题得0分A、以公众为中心

B、法律规范电子政务建设

C、领导高度重视

D、高度重视投资效益

参考答案:A、以公众为中心

试题解析:无

显示答案

2、下列哪一项不属于云计算的方式()。本题得0分A、平台及服务

参考答案:C、互联网就是一个新的经济的增长点,提高整个经济运行的效率,来优化市场资源的配置

试题解析:无

显示答案

10、下列哪一项不属于手机病毒的危害()本题得0分A、未造成通讯系统瘫痪

B、破坏手机的软件

C、传达非法信息

D、用户信息被窃

参考答案:A、未造成通讯系统瘫痪

试题解析:无

显示答案

三、多选题(本大题共10小题,每小题4分,共40分)

3、下列中不属于违反学术道德的行为有:()本题得3分A、重复发表B、陈述失实C、捏造和窜改数据D、潜心研究参考答案:D、潜心研究试题解析:无显示答案

4、知名画家甲把自己画的一幅画送给乙,乙一直珍藏在家中,在一次画展中,乙将上述画参展,乙的行为()本题得3分A、侵犯了甲的发行权B、侵犯了甲的展览权C、侵犯了甲的署名权D、不侵权参考答案:D、不侵权试题解析:无显示答案

4、根据不同情况,侵犯著作权和邻接权的行为人应当承担的民事责任有()本题得0分A、停止侵害B、消除影响C、赔礼道歉D、恢复原状参考答案:A、停止侵害, B、消除影响, C、赔礼道歉, D、恢复原状试题解析:无显示答案

5、下列哪些属于科学素养的描述性定义:()本题得4分A、基本的科学概念B、科学的本质C、科学与社会的相互关系D、科学和人类的关系参考答案:A、基本的科学概念, B、科学的本质, C、科学与社会的相互关系, D、科学和人类的关系试题解析:无显示答案

信息技术与信息安全公需科目考试答案

信息技术与信息安全公需科目考试答案Corporation standardization office #QS8QHH-HHGX8Q8-GNHHJ8信息技术与信息安全公需科目考试试卷1.(2分)GSM是第几代移动通信技术()A.第三代B.第二代C.第一代D.第四代2.(2分)无线局域网的覆盖半径大约是()。

A.10m~100mB.5m~50mC.8m~80mD.15m~150m3.(2分)恶意代码传播速度最快、最广的途径是()。

A.安装系统软件时B.通过U盘复制来传播文件时C.通过网络来传播文件时D.通过光盘复制来传播文件时4.(2分)以下关于智能建筑的描述,错误的是()。

A.随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

B.智能建筑能为用户提供一个高效、舒适、便利的人性化建筑环境。

C.建筑智能化已成为发展趋势。

D.智能建筑强调用户体验,具有内生发展动力。

5.(2分)广义的电子商务是指()。

A.通过互联网在全球范围内进行的商务贸易活动B.通过电子手段进行的商业事务活动C.通过电子手段进行的支付活动D.通过互联网进行的商品订购活动6.(2分)证书授权中心(CA)的主要职责是()。

A.颁发和管理数字证书B.进行用户身份认证C.颁发和管理数字证书以及进行用户身份认证D.以上答案都不对7.(2分)以下关于编程语言描述错误的是()。

A.高级语言与计算机的硬件结构和指令系统无关,采用人们更易理解的方式编写程序,执行速度相对较慢。

B.汇编语言适合编写一些对速度和代码长度要求不高的程序。

C.汇编语言是面向机器的程序设计语言。

用助记符代替机器指令的操作码,用地址符号或标号代替指令或操作数的地址,一般采用汇编语言编写控制软件、工具软件。

D.机器语言编写的程序难以记忆,不便阅读和书写,编写程序难度大。

但具有运行速度极快,且占用存储空间少的特点。

8.(2分)云计算根据服务类型分为()。

A.IAAS、PAAS、SAASB.IAAS、CAAS、SAASC.IAAS、PAAS、DAASD.PAAS、CAAS、SAAS9.(2分)统一资源定位符是()。

信息技术与信息安全公需科目考试答案精编版

信息技术与信息安全公需科目考试答案GE GROUP system office room 【GEIHUA16H-GEIHUA GEIHUA8Q8-信息技术与信息安全公需科目考试试卷1.(2分)GSM是第几代移动通信技术()A.第三代B.第二代C.第一代D.第四代2.(2分)无线局域网的覆盖半径大约是()。

A.10m~100mB.5m~50mC.8m~80mD.15m~150m3.(2分)恶意代码传播速度最快、最广的途径是()。

A.安装系统软件时B.通过U盘复制来传播文件时C.通过网络来传播文件时D.通过光盘复制来传播文件时4.(2分)以下关于智能建筑的描述,错误的是()。

A.随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

B.智能建筑能为用户提供一个高效、舒适、便利的人性化建筑环境。

C.建筑智能化已成为发展趋势。

D.智能建筑强调用户体验,具有内生发展动力。

5.(2分)广义的电子商务是指()。

A.通过互联网在全球范围内进行的商务贸易活动B.通过电子手段进行的商业事务活动C.通过电子手段进行的支付活动D.通过互联网进行的商品订购活动6.(2分)证书授权中心(CA)的主要职责是()。

A.颁发和管理数字证书B.进行用户身份认证C.颁发和管理数字证书以及进行用户身份认证D.以上答案都不对7.(2分)以下关于编程语言描述错误的是()。

A.高级语言与计算机的硬件结构和指令系统无关,采用人们更易理解的方式编写程序,执行速度相对较慢。

B.汇编语言适合编写一些对速度和代码长度要求不高的程序。

C.汇编语言是面向机器的程序设计语言。

用助记符代替机器指令的操作码,用地址符号或标号代替指令或操作数的地址,一般采用汇编语言编写控制软件、工具软件。

D.机器语言编写的程序难以记忆,不便阅读和书写,编写程序难度大。

但具有运行速度极快,且占用存储空间少的特点。

8.(2分)云计算根据服务类型分为()。

A.IAAS、PAAS、SAASB.IAAS、CAAS、SAASC.IAAS、PAAS、DAASD.PAAS、CAAS、SAAS9.(2分)统一资源定位符是()。

2016年专技人员公需科目培训班考试题带答案(n套150页)

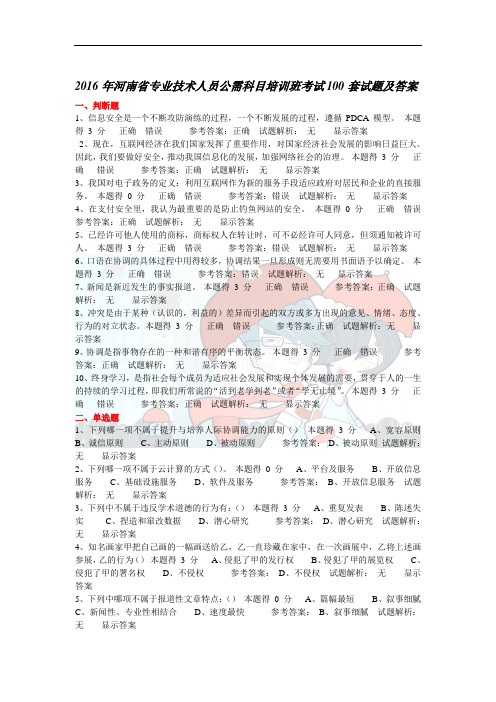

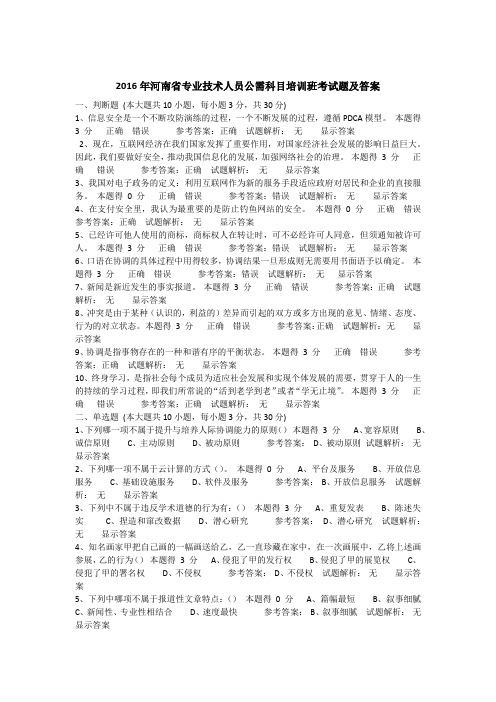

2016年河南省专业技术人员公需科目培训班考试题及答案一、判断题(本大题共10小题,每小题3分,共30分)1、信息安全是一个不断攻防演练的过程,一个不断发展的过程,遵循PDCA模型。

本题得3 分正确错误参考答案:正确试题解析:无显示答案2、现在,互联网经济在我们国家发挥了重要作用,对国家经济社会发展的影响日益巨大。

因此,我们要做好安全,推动我国信息化的发展,加强网络社会的治理。

本题得3 分正确错误参考答案:正确试题解析:无显示答案3、我国对电子政务的定义:利用互联网作为新的服务手段适应政府对居民和企业的直接服务。

本题得0 分正确错误参考答案:错误试题解析:无显示答案4、在支付安全里,我认为最重要的是防止钓鱼网站的安全。

本题得0 分正确错误参考答案:正确试题解析:无显示答案5、已经许可他人使用的商标,商标权人在转让时,可不必经许可人同意,但须通知被许可人。

本题得3 分正确错误参考答案:错误试题解析:无显示答案6、口语在协调的具体过程中用得较多,协调结果一旦形成则无需要用书面语予以确定。

本题得3 分正确错误参考答案:错误试题解析:无显示答案7、新闻是新近发生的事实报道。

本题得3 分正确错误参考答案:正确试题解析:无显示答案8、冲突是由于某种(认识的,利益的)差异而引起的双方或多方出现的意见、情绪、态度、行为的对立状态。

本题得3 分正确错误参考答案:正确试题解析:无显示答案9、协调是指事物存在的一种和谐有序的平衡状态。

本题得3 分正确错误参考答案:正确试题解析:无显示答案10、终身学习,是指社会每个成员为适应社会发展和实现个体发展的需要,贯穿于人的一生的持续的学习过程,即我们所常说的“活到老学到老”或者“学无止境”。

本题得3 分正确错误参考答案:正确试题解析:无显示答案二、单选题(本大题共10小题,每小题3分,共30分)1、下列哪一项不属于提升与培养人际协调能力的原则()本题得3 分A、宽容原则B、诚信原则C、主动原则D、被动原则参考答案:D、被动原则试题解析:无显示答案2、下列哪一项不属于云计算的方式()。

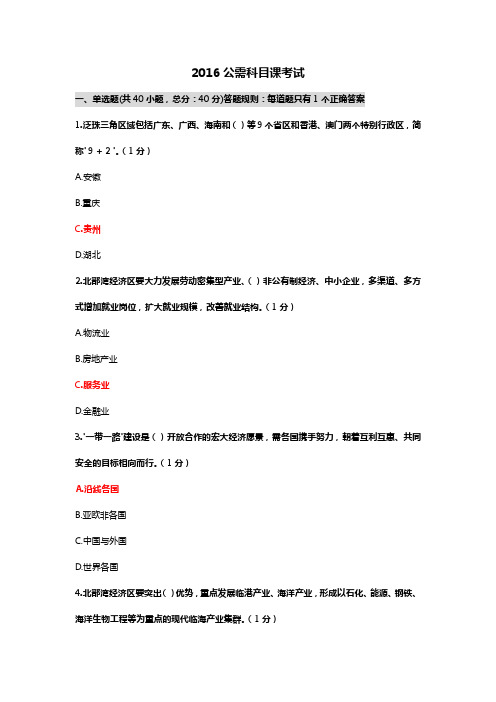

2016公需科目考试答案

2016公需科目课考试一、单选题(共40小题,总分:40分)答题规则:每道题只有1个正确答案1.泛珠三角区域包括广东、广西、海南和()等9个省区和香港、澳门两个特别行政区,简称'9+2'。

(1分)A.安徽B.重庆C.贵州D.湖北2.北部湾经济区要大力发展劳动密集型产业、()非公有制经济、中小企业,多渠道、多方式增加就业岗位,扩大就业规模,改善就业结构。

(1分)A.物流业B.房地产业C.服务业D.金融业3.'一带一路'建设是()开放合作的宏大经济愿景,需各国携手努力,朝着互利互惠、共同安全的目标相向而行。

(1分)A.沿线各国B.亚欧非各国C.中国与外国D.世界各国4.北部湾经济区要突出()优势,重点发展临港产业、海洋产业,形成以石化、能源、钢铁、海洋生物工程等为重点的现代临海产业集群。

(1分)A.背靠西南B.临近广东C.沿海港口D.面向东盟5.北部湾经济区要加快推动形成以()经济走廊为中轴、以大湄公河次区域经济合作和泛北部湾经济合作为两翼的中国—东盟'一轴两翼'区域经济合作新格局。

(1分)A.中国—新加坡B.中国—越南C.中国—中南半岛D.中国—东盟6.古代海上丝绸之路突出特点是()。

(1分)A.茶叶B.陶瓷C.香料D.丝绸7.'一带一路'建设要充分发挥深圳前海、广州南沙、珠海横琴、福建平潭等开放合作区作用,深化与港澳台合作,打造()。

(1分)A.粤港澳自由贸易区B.粤港澳经济特区C.粤港澳经济合作区D.粤港澳大湾区8.北部湾经济区要加强生态建设和环境保护,增强可持续发展能力,把建设资源节约型、环境友好型社会放在工业化和()发展战略的突出位置。

(1分)A.海洋开发B.现代化C.经济建设D.港口建设9.在'一带一路'建设中,以下不属于加强沿线国家之间的友好往来组织机构。

(1分)A.青年组织B.立法机构C.政治组织D.主要党派10.'一带一路'坚持开放发展战略,有助于提高我国在全球经济治理中的制度话语权,构建广泛的()(1分)A.经济共同体B.利益共同体C.愿景共同体D.目标共同体11.北部湾经济区要加强金融市场体系建设,积极引进各类金融机构,大力发展银行、保险、证券、期货和()等金融业。

信息技术与信息安全公需科目考试第1套试题

考生考试时间:09:58 - 10:25 得分:100分通过情况:通过信息技术与信息安全公需科目考试考试结果1.(2分) 根据国际上对数据备份能力的定义,下面不属于容灾备份类型?()A. 系统级容灾备份B. 存储介质容灾备份C. 数据级容灾备份D. 业务级容灾备份你的答案: A B C D 得分: 2分2.(2分) 网页恶意代码通常利用()来实现植入并进行攻击。

A. 拒绝服务攻击B. 口令攻击C. U盘工具D. IE浏览器的漏洞你的答案: A B C D 得分: 2分3.(2分) 信息安全风险评估根据评估发起者的不同,可以分为()。

A. 第三方评估和检查评估B. 自评估和检查评估C. 以上答案都不对D. 自评估和第三方评估你的答案: A B C D 得分: 2分4.(2分) 不属于被动攻击的是()。

A. 窃听攻击B. 欺骗攻击C. 拒绝服务攻击D. 截获并修改正在传输的数据信息你的答案: A B C D 得分: 2分5.(2分) 系统攻击不能实现()。

A. 口令攻击B. IP欺骗C. 进入他人计算机系统D. 盗走硬盘你的答案: A B C D 得分: 2分6.(2分) 以下几种电子政务模式中,属于电子政务基本模式的是()。

A. 政府与政府雇员之间的电子政务(G2E)B. 政府与企业之间的电子政务(G2B)C. 政府与公众之间的电子政务(G2C)D. 政府与政府之间的电子政务(G2G)你的答案: A B C D 得分: 2分7.(2分) 无线局域网的覆盖半径大约是()。

A. 5m~50mB. 8m~80mC. 10m~100mD. 15m~150m你的答案: A B C D 得分: 2分8.(2分) 恶意代码传播速度最快、最广的途径是()。

A. 安装系统软件时B. 通过网络来传播文件时C. 通过U盘复制来传播文件时D. 通过光盘复制来传播文件时你的答案: A B C D 得分: 2分9.(2分) 覆盖地理范围最大的网络是()。

2016广西公需科目信息技术考试题库(整理)(精简版)

2016广西公需科目信息技术考试题库(整理)2016广西公需科目信息技术考试题库(整理)广西公需科目考试《信息安全》超级万能题库一、单项选择 1 IP地址是4 2016年12月4日国家工信部正式向中国移动、中国联通、中国电信发放了。

8 不属于被动攻击的是13 覆盖地理范围最大的网络是广义的电子商务是指。

目前,针对计算机信息系统及网络的恶意程序正逐年成倍增长,其中最为严重的是关于信息系统脆弱性识别以下哪个说法是错误的?计算机病毒是以下以下关于编程语言描述错误的是在下一代互联网中,传输的速度能达到62 63 用户暂时离开时,锁定Windos系统以免其他人非法使用。

锁定系统的快捷方式为同时按住。

以下属于网络操作系统的是UWB技术主要应用在以下哪些方面?4 WLAN主要适合应用在以下哪些场合?常用的网络协议有哪些?大数据中的数据多样性包括14 对于生物特征识别的身份认证技术,以下哪些是正确的描述?15 防范XSS攻击的措施是攻击者通过端口扫描,可以直接获得27 28 29 哪些是国内著名的互联网内容提供商?涉密信息系统对按照其所处理国家秘密信息的不同等级,将系统分为30 涉密信息系统审批的权限划分是31 32 容灾备份的类型有33 为了避免被诱入钓鱼网站,应该下面哪些在目前无线网卡的主流速度范围内?下一代互联网的特点是要安全进行网络交易,应该A. 根据安全事件发生的可能性以及安全事件的损失,计算安全事件一旦发生对组织的影响,即风险值 B.对资产的脆弱性进行识别并对具体资产脆弱性的严重程度赋值 C.对信息资产进行识别并对资产的价值进行赋值 D.对威胁进行识别,描述威胁的属性,并对威胁出现的频率赋值 65 要安全浏览网页,应该A. 提供丰富的文本、图形、图像、音频和视频等信息 B. 便于信息浏览获取 C. 一个物理网络 D. 基于互联网的、最大的电子信息资料库你的答案: A B C D 得分: 2分三、判断 1 2 3 4 5 6 7 8 APT攻击是一种恶意商业间谍威胁的攻击。

2016年专业技术公需科目试题及答案

2016年专业技术公需科目试题及答案D6、什么是互联网+的“化学反应”?就是用互联网思维改造传统产业的(),是对传统模式的颠覆。

A、A.生产方式B、B.经济模式C、C.产业结构D、D.以上都是7、根据本讲,下列不属于智慧城市建设体系规划不包括()。

A、A.功能体系B、B.系统体系C、C.服务体系D、D.技术体系8、根据本讲,信息技术的优点是()。

A、A.降低交易成本B、B.增强社会资产的流动性C、C.增强信息共享D、D.以上都是9、第66届联合国大会宣布将今后每年的()定为“国际幸福日”。

A、A.2月12日B、B.3月20日C、C.3月21日D、D.3月22日10、根据本讲,正念化解冲突的三大法则不包括()。

A、A.正念法则B、B.能量法则C、C.负能量法则D、D.对话法则11、工作与家庭生活之间有着非常密切的关系,它的发展遵循着()的逻辑关系。

A、A.此消彼长B、B.并行发展C、C.互补稳定D、D.先后顺序12、在正念法则中,我们要关注的核心是()。

A、A.我们内心是否有正念B、B.我们内心是否存在足够的正能量C、C.我们内心是否存在偏见D、D.我们内心的推断,内心编造的对事情的解读是否正确13、A-B-C理论认为,当观念或者信念出现()的时候,就会导致人的情绪困扰。

A、A.理性B、B.非理性或扭曲C、C.客观变化D、D.动摇和不坚定14、本讲提到,林巧稚把其电话放在床边,为的是病人随时能联系到她。

这体现的是()。

A、A.职业习惯B、B.职业精神C、C.职业道德D、D.职业管理15、根据本讲,在恶意推断的偏见中,当对方的表现不合我意的时候,我们本能的推理过程推断的最终结果是()。

A、A.对方是坏人B、B.对方人品有问题C、C.对方对我不好D、D.对方意图不良16、本讲提到人际交往健康的标志有三点,下列()不属于其中。

A、A.乐于交往B、B.敢于交往C、C.善于交往D、D.随心交往17、本讲提到,Freedom的一本著作叫(),与大前研一的角度不同,他从社会学的角度对社会权利进行了阐释。

2015信息技术与信息安全公需科目考试答案及解析共八套

信息技术与信息安全公需科目考试答案1.(2分)在我国,互联网内容提供商(ICP)()。

A. 必须是电信运营商B. 要经过资格审查C. 不需要批准D. 要经过国家主管部门批准你的答案:A B C D得分:2分2.(2分)在下一代互联网中,传输的速度能达到()。

A. 10MbpsB. 56KbpsC. 10Mbps到100MbpsD. 1000Kbps你的答案:A B C D得分:2分3.(2分)在网络安全体系构成要素中“恢复”指的是()。

A. 恢复系统B. 恢复网络C. A和BD. 恢复数据你的答案:A B C D得分:0分(正确答案c)4.(2分)以下关于智能建筑的描述,错误的是()。

A. 智能建筑能为用户提供一个高效、舒适、便利的人性化建筑环境。

B. 建筑智能化已成为发展趋势。

C. 智能建筑强调用户体验,具有内生发展动力。

D. 随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

你的答案:A B C D得分:2分5.(2分)计算机病毒是()。

A. 具有远程控制计算机功能的一段程序B. 一种生物病毒C. 一种芯片D. 具有破坏计算机功能或毁坏数据的一组程序代码你的答案:A B C D得分:2分6.(2分)云计算根据服务类型分为()。

A. PAAS、CAAS、SAASB. IAAS、PAAS、DAASC. IAAS、PAAS、SAASD. IAAS、CAAS、SAAS你的答案:A B C D得分:2分A. 后门程序都是黑客留下来的B. Windows Update实际上就是一个后门软件C. 后门程序是绕过安全性控制而获取对程序或系统访问权的程序D. 后门程序能绕过防火墙你的答案:A B C D得分:2分8.(2分)TCP/IP协议是()。

A. TCP和IP两个协议的合称B. 指TCP/IP协议族C. 一个协议D. 以上答案都不对你的答案:A B C D得分:2分9.(2分)负责对计算机系统的资源进行管理的核心是()。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1.关于渗透测试,下面哪个说法是不正确的()?(单选题2分)A.渗透测试过程包括了对系统的任何弱点、技术缺陷或漏洞的主动分析,这个分析从一个攻击者可能存在的位置来进行的,并且从这个位置有条件主动利用安全漏洞。

B.渗透测试是选择不影响业务系统正常运行的攻击方法进行的测试,是一个渐进的并且逐步深入的过程。

C.渗透测试是通过模拟恶意黑客的攻击方法,来评估信息系统安全的一种评估方法。

D.执行情况良好的渗透测试无法证明不充分的安全可能导致重大损失,对于网络安全组织价值不大。

2.如果使用大量的连接请求攻击计算机,使得所有可用的系统资源都被消耗殆尽,最终计算机无法对正常的服务请求进行处理,这种攻击手段属于()。

(单选题2分)A.口令破解B.拒绝服务攻击C.IP欺骗D.网络监听3.发生信息安全紧急事件时,可采取()措施。

(单选题2分)A.事件分析B.以上采取的措施都对C.抑制、消除和恢复D.切断不稳定因素4.关于U盾,下面说法不正确的是()?(单选题2分)A.内置微型智能卡处理器B.使用动态口令来保证交易安全C.提供数字签名和数字认证的服务D.是办理网上银行业务的高级安全工具5.风险分析阶段的主要工作就是()。

(单选题2分)A.判断安全事件造成的损失对单位组织的影响B.完成风险的分析和计算,综合安全事件所作用的信息资产价值及脆弱性的严重程度,判断安全事件造成的损失对单位组织的影响,即安全风险C.完成风险的分析D.完成风险的分析和计算6.C类地址适用于()。

(单选题2分)A.大型网络B.以上答案都不对C.小型网络D.中型网络7.禁止涉密计算机连接互联网主要为了防止涉密计算机(),进而造成涉密信息被窃取。

(单选题2分)A.感染蠕虫病毒B.下载网络游戏C.浏览网页D.感染特种木马病毒8.大数据中所说的数据量大是指数据达到了()级别?(单选题2分)A.PBB.MBC.KBD.TB9.具有大数据量存储管理能力,并与ORACLE数据库高度兼容的国产数据库系统是()。

(单选题2分)A.神通数据库系统B.达梦数据库系统C.金仓数据库系统D.甲骨文数据库系统10.关于信息安全应急响应,以下说法是错误的()?(单选题2分)A.我国信息安全事件预警等级分为四级:Ⅰ级(特别严重)、Ⅱ级(严重)、Ⅲ级(较重)和Ⅳ级(一般),依次用红色、橙色、黄色和蓝色表示。

B.信息安全应急响应工作流程主要包括预防预警、事件报告与先期处置、应急处置、应急结束。

C.当信息安全事件得到妥善处置后,可按照程序结束应急响应。

应急响应结束由处于响应状态的各级信息安全应急指挥机构提出建议,并报同级政府批准后生效。

D.信息安全应急响应通常是指一个组织机构为了应对各种信息安全意外事件的发生所做的准备以及在事件发生后所采取的措施,其目的是避免、降低危害和损失,以及从危害中恢复。

11.信息安全机构的资质认证,以下说法是正确的()?(单选题2分)A.信息安全服务资质认证由中国信息安全测评认证中心对信息系统安全服务提供者的技术、资源、法律、管理等方面的资质、能力和稳定性、可靠性进行评估,依据公开的标准和程序,对其安全服务保障能力进行认证。

B.对信息安全测评机构的资质认定主要有计量认证、实验室认可、检查机构认可等。

C.计量认证是根据中华人民共和国计量法的规定,由省级以上人民政府计量行政部门对检测机构的检测能力及可靠性进行的全面认证及评价。

有计量认证标记的检验报告可用于产品质量评价、成果及司法鉴定,具有法律效力。

D.实验室认可、检查机构认可是由各级质量技术监督部门对测评机构技术能力、管理能力的认可。

12.能感染Word、PDF等数据文件的病毒是()。

(单选题2分)A.木马B.CIH病毒C.宏病毒D.逻辑炸弹13.信息系统安全等级保护是指()。

(单选题2分)A.对国家安全、法人和其他组织及公民的专有信息以及公开信息和存储、传输、处理这些信息的信息系统分等级实行安全保护,对信息系统中发生的信息安全事件分等级响应和处置。

B.对国家安全、法人和其他组织及公民的专有信息以及公开信息和存储、传输、处理这些信息的信息系统分等级实行安全保护。

C.对国家安全、法人和其他组织及公民的专有信息以及公开信息和存储、传输、处理这些信息的信息系统分等级实行安全保护,对信息系统中使用的信息安全产品实行按等级管理。

D.对国家安全、法人和其他组织及公民的专有信息以及公开信息和存储、传输、处理这些信息的信息系统分等级实行安全保护,对信息系统中使用的信息安全产品实行按等级管理,对信息系统中发生的信息安全事件分等级响应和处置。

14.以下关于国内信息化发展的描述,错误的是()。

(单选题2分)A.我国农村宽带人口普及率与城市的差距在最近三年来持续拉大。

B.从20世纪90年代开始,我国把信息化提到了国家战略高度。

C.成为联合国卫星导航委员会认可的四大卫星导航系统之一的北斗卫星导航系统是由我国自主研制的。

D.经过多年的发展,截至2013年底,我国在全球整体的信息与计算技术发展排名中已处于世界领先水平。

15.涉密信息系统投入运行必须先测评后审批。

由()对涉密信息系统进行安全保密测评,系统全面地验证所采取的安全保密措施能否满足安全保密需求和安全目标,为涉密信息系统审批提供依据。

(单选题2分)A.具有信息安全风险评估资质的机构B.国家保密行政管理部门授权的系统测评机构C.保密行政管理部门D.具有信息安全等级保护测评资质的机构16.网络舆情监测的过程应该是()?(单选题2分)A.1汇集、2筛选、3整合、4分类B.1汇集、2筛选、3分类、4整合C.1筛选、2汇集、3整合、4分类D.1汇集、2分类、3整合、4筛选17.针对目前的黑客攻击技术,为了安全起见,系统的口令长度至少为()。

(单选题2分)A.5.0B.8.0C.10.0D.6.018.下列哪项属于正确使用涉密办公设备的行为()?(单选题2分)A.涉密办公设备正常使用期间,全周期与任何公共信息网络物理隔离。

B.将涉密办公设备接入普通电话线。

C.在涉密计算机与非涉密计算机之间公用打印机、扫描仪设备。

D.将原处理涉密信息的多功能一体机接入非涉密计算机使用。

19.一颗静止的卫星的可视距离达到全球表面积的( )左右。

(单选题2分)A.50%B.0.4C.0.2D.0.320.政府信息系统安全检查,下面哪个说法是不正确的()?(单选题2分)A.政府信息系统安全检查实行“谁主管谁负责”的原则,采取统一组织抽查的方式。

B.政府信息系统安全检查中涉及信息安全等级保护工作的,按照国家信息安全等级保护管理规定执行。

C.政府信息系统安全检查中涉及保密工作的,按照国家保密管理规定和标准执行。

D.政府信息系统安全检查中涉及密码工作的,按照国家密码管理规定执行。

21.按照服务对象不同,云计算可以分为?()(多选题2分)A.混合云B.公有云C.私有云D.服务云22.一定程度上能防范缓冲区溢出攻击的措施有()。

(多选题2分)A.使用的软件应该尽可能地进行安全测试B.及时升级操作系统和应用软件C.经常定期整理硬盘碎片D.开发软件时,编写正确的程序代码进行容错检查处理。

23.公钥基础设施(PKI)由什么组成?()(多选题2分)A.注册审核机构(RA)B.授权认证机构(CA)C.密钥管理中心(KMC)D.证书发布系统和应用接口系统24.防范ADSL拨号攻击的措施有()。

(多选题2分)A.在计算机上安装Web防火墙B.修改ADSL设备操作手册中提供的默认用户名与密码信息C.设置IE浏览器的安全级别为“高”D.重新对ADSL设备的后台管理端口号进行设置25.WPA比WEP新增加的内容有()?(多选题2分)A.加强了密钥生成的算法B.加密密钥必须与AP的密钥相同时才能获准存取网C.追加了防止数据中途被篡改的功能D.采用128位密钥26.IP地址主要用于什么设备?()(多选题2分)A.移动硬盘B.上网的计算机C.网络设备D.网络上的服务器27.以下哪些是涉密信息系统开展分级保护工作的环节()?(多选题2分)A.系统定级B.系统测评C.系统审批D.方案设计28.在默认情况下Windows XP受限用户拥有的权限包括()。

(多选题2分)A.对系统配置进行设置B.使用部分被允许的程序C.访问和操作自己的文件D.安装程序29.北斗卫星导航系统由什么组成?()(多选题2分)A.测试端B.用户端C.地面端D.空间端30.信息安全应急响应工作流程主要包括()。

(多选题2分)A.预防预警B.应急结束和后期处理C.应急处置D.事件研判与先期处置31.对信息系统运营、使用单位的信息安全等级保护工作情况进行检查以下哪些说法是正确的()?(多选题2分)A.公安机关对跨省或者全国统一联网运行的信息系统的检查,应当会同其主管部门进行。

B.对第五级信息系统,应当由国家指定的专门部门进行检查。

C.受理备案的公安机关应当对第四级信息系统运营、使用单位的信息安全等级保护工作情况每半年至少检查一次。

D.受理备案的公安机关应当对第三级信息系统运营、使用单位的信息安全等级保护工作情况每年至少检查一次。

32.给Word文件设置密码,可以设置的密码种类有()?(多选题2分)A.创建文件时的密码B.修改文件时的密码C.删除文件时的密码D.打开文件时的密码33.万维网有什么作用?()(多选题2分)A.一个物理网络B.便于信息浏览获取C.提供丰富的文本、图形、图像、音频和视频等信息D.基于互联网的、最大的电子信息资料库34.目前我国计算机网络按照处理内容可划分哪些类型?()(多选题2分)A.涉密网络B.互联网C.非涉密网络D.党政机关内网35.以下关于无线访问接入点的作用说法正确的是()?(多选题2分)A.无线信号进行数据传输的终端B.访问接入点覆盖范围内的无线工作站可以通过AP进行相互通信C.将各个无线网络客户端连接到一起D.相当于一个连接有线网和无线网的桥梁36.为了阻止非法用户接入无线网络,仅允许合法用户访问网络,可以通过过滤每个网络设备中的MAC地址来限制或允许用户访问无线网络。

(判断题2分)正确错误37.当盗版软件标注“绝对不含有病毒”时,才能放心使用该盗版软件。

(判断题2分)正确错误38.漏洞扫描可以帮助网络管理员能了解网络的安全设置和运行的应用服务。

(判断题2分)错误39.U盘加密的硬件加密方式中由于加密技术是固化在硬件控制芯片中,整个加密过程几乎不在电脑上留下任何痕迹,密码传输过程中也是以密文形式传递,所以很难被木马截获,即使截获得到的也是乱码,所以破解的可能性非常低。

(判断题2分)正确错误40.信息系统在其生命周期的各阶段都要进行风险评估。

(判断题2分)正确错误41.有人认为在网吧、打印室或图书馆等公共场合上网,不会造成个人隐私泄露。