可携式通讯系统的漫游机制与安全

国际漫游原理

国际漫游原理国际漫游是指在国际范围内,移动通信用户可以在自己的本地网络以外的其他网络中使用移动通信业务。

这一技术的出现,使得用户在国外也能够方便地使用手机进行通信、上网等操作,极大地方便了人们的生活和工作。

那么,国际漫游是如何实现的呢?下面我们就来详细了解一下国际漫游的原理。

首先,国际漫游的实现离不开国际漫游协议的支持。

国际漫游协议是由各个国家的运营商和国际组织共同制定的协议,通过这一协议,不同国家的运营商可以相互合作,使得用户可以在国外使用本国的手机网络。

这样一来,用户在国外使用手机时,就可以自动切换到合作运营商的网络上,实现国际漫游业务。

其次,国际漫游的实现还需要支持多种网络制式的手机。

由于不同国家和地区的网络制式不同,因此用户的手机需要支持多种网络制式,才能在国外正常使用。

比如,欧洲和大部分亚洲国家使用的是GSM制式,而美国和部分亚洲国家使用的是CDMA制式,因此用户的手机需要同时支持这两种制式,才能在不同国家正常漫游。

此外,国际漫游还需要进行费用结算和计费。

当用户在国外使用手机时,所产生的通话、短信、上网等费用,需要由用户的本地运营商和国外运营商进行结算和计费。

这就需要建立起完善的国际漫游结算系统,以确保用户的费用能够得到准确计算和结算。

最后,国际漫游还需要进行安全认证和数据加密。

在国外使用手机时,用户的通信数据需要经过国际漫游认证中心的认证,以确保用户身份的合法性和通信的安全性。

同时,用户在国外上网时,也需要通过数据加密技术,保护个人隐私和信息安全。

综上所述,国际漫游是通过国际漫游协议的支持,多种网络制式的手机,完善的费用结算和计费系统,以及安全认证和数据加密技术的应用,实现用户在国外使用手机的便利和安全。

随着移动通信技术的不断发展和完善,国际漫游业务也将变得更加便捷和普及,为人们的国际交流和生活带来更多便利。

(完整word版)IMS---介绍了IMS与软交换的区别

IMSIndependent Media ServicesIMS是英文Independent Media Services的缩写中文译名:独立媒体服务IMS是MEGASTAR公司的一个部门,创始人Blong.He。

专门从事独立媒体运作业务。

IMS1。

1.IMS技术概念IMS(IP Multimedia Subsystem)是IP多媒体系统,是一种全新的多媒体业务形式,它能够满足现在的终端客户更新颖、更多样化多媒体业务的需求。

目前,IMS被认为是下一代网络的核心技术,也是解决移动与固网融合,引入语音、数据、视频三重融合等差异化业务的重要方式。

但是,目前全球IMS网络多数处于初级阶段,应用方式也处于业界探讨当中。

1.2。

IMS的定位IMS在3GPPRelease 5版本中提出,是对IP多媒体业务进行控制的网络核心层逻辑功能实体的总称。

3GPP R5主要定义IMS的核心结构,网元功能、接口和流程等内容:R6版本增加了部分IMS业务特性、IMS与其他网络的互通规范和无线局域网(WLAN)接入特性等;R7版本加强了对固定、移动融合的标准化制订,要求IMS支持数字用户线(xDSL)、电缆调制解调器等固定接入方式.软交换技术从1998年就开始出现并且已经历了实验、商用等多个发展阶段,目前已比较成熟.全球范围早已有多家电信运营商开展了软交换试验,发展至今,软交换技术已经具备了替代电路交换机的能力,并具备一定的宽带多媒体业务能力。

在软交换技术已发展如此成熟的今天,IMS的出路在何方?又该如何发展和定位呢?首先需要对IMS和软交换进行较为全面的比较和分析。

如果从采用的基础技术上看,IMS和软交换有很大的相似性:都是基于IP分组网;都实现了控制与承载的分离;大部分的协议都是相似或者完全相同的;许多网关设备和终端设备甚至是可以通用的。

IMS和软交换最大的区别在于以下几个方面。

(1)在软交换控制与承载分离的基础上,IMS更进一步的实现了呼叫控制层和业务控制层的分离;(2)IMS起源于移动通信网络的应用,因此充分考虑了对移动性的支持,并增加了外置数据库—-归属用户服务器(HSS),用于用户鉴权和保护用户业务触发规则;(3)IMS全部采用会话初始协议(SIP)作为呼叫控制和业务控制的信令,而在软交换中,SIP只是可用于呼叫控制的多种协议的一种,更多的使用媒体网关协议(MGCP)和H.248协议。

无线网络安全管理中的漫游与漫游协议安全

无线网络安全管理中的漫游与漫游协议安全随着无线网络的普及和应用,人们对于无线网络安全管理的需求也越来越高。

其中,漫游和漫游协议安全是无线网络安全中的重要内容。

本文将从漫游的定义、漫游的安全性问题以及漫游协议的安全性等方面进行讨论。

一、漫游的定义及重要性漫游是指无线设备在无线网络覆盖范围内随时切换到信号强度更强或更合适的网络节点的过程。

漫游使得用户可以在不断变化的信号环境中保持网络连接的稳定性和连续性,为用户提供了更好的网络体验。

漫游对于无线网络安全管理至关重要。

首先,无线网络的覆盖范围广,用户可能在不同的位置进行网络连接。

漫游的存在使得用户可以在不同的网络节点间自由切换,从而能够获取到更好的网络服务。

其次,漫游可以提高网络的可用性。

当某个网络节点出现故障或拥挤时,漫游能够快速切换到其他可用节点,使得用户的网络连接不会中断。

但同时,漫游也带来了一定的安全风险。

在漫游过程中,用户的无线设备需要与各个网络节点进行通信,并传输用户的敏感数据。

如果无线设备漫游过程中没有合理的安全保护措施,就有可能导致数据的泄露或被篡改的风险。

二、漫游的安全性问题1. 信号窃听和中间人攻击在漫游的过程中,用户的无线设备需要与不同的网络节点进行通信。

如果无线设备和网络节点之间的通信没有加密保护,就有可能被黑客进行信号窃听。

黑客可以窃听用户传输的敏感数据,如账号密码、个人信息等。

除了信号窃听外,中间人攻击也是漫游过程中的一个安全问题。

中间人攻击是指黑客冒充合法网络节点,与用户的无线设备进行通信,并窃取用户的敏感信息。

这种攻击方式对于用户而言是不可见的,因此用户很难意识到自己的信息正被黑客攻击。

2. 漫游过程中的身份认证在漫游过程中,用户的无线设备需要进行身份认证,以确保与网络节点建立安全的通信链路。

如果身份认证机制不可靠或者被黑客攻破,就有可能导致黑客冒充合法用户进行漫游,进而获取用户的敏感信息或者篡改用户的数据。

此外,由于漫游过程中需要与多个网络节点进行身份认证,如果某个网络节点的身份认证机制不安全,就有可能对整体网络造成威胁。

移动通信的网络漫游技术

移动通信的网络漫游技术随着移动通信技术的不断发展,网络漫游已成为现代社会中不可或缺的一部分。

网络漫游是指移动用户在出发地的服务提供商(Home Network)的网络范围之外,通过与合作伙伴服务提供商(Visited Network)的网络进行连接,实现与家庭网络相同的服务和功能。

本文将介绍移动通信的网络漫游技术及其应用。

一、网络漫游的基本原理网络漫游的基本原理是通过国内与国际上移动通信运营商之间的互联互通协议,实现用户设备在离开家庭网络覆盖范围后,能够顺利地切换到合作伙伴服务提供商的网络中,从而保证用户在任何地方都能获得联络和通信服务。

二、网络漫游的技术要素1. Roaming Agreement(漫游协议):各运营商之间通过签订漫游协议,规定了彼此之间的合作关系、资费结算方式、服务质量等方面的内容,为网络漫游的实施提供基础。

2. Visiting Location Register(VLR,访问位置寄存器):VLR是一种分布在合作伙伴网络中的数据库,用来存储来自其他网络的用户信息,方便用户设备进行鉴权和认证。

3. GPRS Tunneling Protocol(GTP,GPRS隧道协议):GTP是一种用于移动通信网络之间的隧道协议,用于在不同网络之间传输用户数据和信令信息,确保网络漫游的顺畅进行。

4. International Mobile Subscriber Identity(IMSI,国际移动用户识别码):IMSI是用户在移动网络中的唯一标识,通过IMSI,移动网络可以识别用户的身份和服务要求,进而提供相应的网络资源和服务。

三、网络漫游的应用场景1. 国内漫游:在国内,网络漫游主要应用于用户在不同城市之间的移动通信,使得用户无论身处何地,都可以使用自己的手机号码进行通信。

2. 国际漫游:网络漫游在国际通信中应用广泛。

当用户到达国外时,可以通过合作国际运营商的网络进行通信,而无需更换SIM卡或手机号码。

WiMAX、Wi-Fi、3G和LTE比较

WiMAX、Wi-Fi、3G和LTE比较宽带无线技术比较:WiMAX、Wi-Fi、3G(TDSCDMA、CDMA2000、WCDMA)、LTE1、宽带无线接入背景通信市场正在呈现出话音业务移动化,数据业务宽带化的发展趋势;无线化和宽带化是电信网络接入层发展的总趋势;在以ITU和3GPP/3GPP2引领的蜂窝移动通信从3G到E3G,再走向B3G/4G的演进道路上,3G、WiMAX、WIFI等各种无线技术竞争中互相借鉴和学习,2、技术不断完善,网络安全性实用性不断增强。

丰富的市场终端支持:支持WIFI、WIMAX的无线网络的笔记本电脑,手机终端,移动MP3,移动电视等,整个产业链已逐渐成熟。

政府社会信息化建设需求3、无线宽带接入技术WiMAX(Worldwide Interoperability for Mi-crowave Access)即全球微波接入互操作性。

WiMAX的另一个名字是802.16。

WIFI(Wireless Fidelity)即无线保真,目前可使用的标准有两个,分别是IEEE802.11a和IEEE802.11b。

3G(3rd Generation)第三代移动通信,目前分为TD-SCDMA,WCDMA,CDMA2000三种。

LTE(Long Term Evolution)长期演进。

LTE也被通俗的称为3.9G,被视作从3G向4G演进的主流技术。

一、WiMAX技术1、WiMAX技术概述WiMAX全称World Interoperability for Microwave Access(全球微波接入互操作性)是一项基于IEEE 802.16标准的宽带无线接入城域网技术,是针对微波和毫米波频段提出的一种空中接口标准。

WiMAX系统主要有两个技术标准,一个是指满足固定宽带无线接入的WiMAX802.16d标准,另一个是满足固定和移动的宽带无线接入技术WiMAX802.16e标准。

作为线缆和xDSL的无线扩展技术,802.16a规范于2003年1月29日被IEEE通过。

GSM的安全机制

GSM的安全机制卢丹070900305 自动化0701摘要:本文首先介绍了GSM系统的结构组成,然后详细描述了GSM系统的三种安全机制:用户的鉴权和认证,加密机制,匿名机制。

其只采用了3种算法来实现:鉴权算法A3,加密密钥产生算法A8,加密算法A5。

以独立于终端的硬件设备SIM卡作为安全模块,管理用户的所有信息,A3和A8在SIM卡上实现,增强了系统的安全性,A5在终端实现。

关键字:GSM,鉴权和认证,加密,匿名,A3,A5,A8算法一、GSM简介GSM全名为:Global System for Mobile Communications,中文为全球移动通讯系统,俗称"全球通",是一种起源于欧洲的移动通信技术标准,是第二代移动通信技术,其开发目的是让全球各地可以共同使用一个移动电话网络标准,让用户使用一部手机就能行遍全球。

目前,中国移动、中国联通各拥有一个GSM网,为世界最大的移动通信网络。

GSM系统是基于GSM规范制定的。

它包括GSM 900:900MHz、GSM1800:1800MHz 及GSM1900:1900MHz等几个频。

除了提供基本的语音和数据通信业务外,它还提供各种增值业务和承载业务。

它采用FDMA/TDMA接入方式以及扩频通信技术,从而提高了频率的复用率,同时,也增强了系统的干扰性。

GSM主要采用电路交换。

它主要提供鉴权和加密功能,在一定程度上确保用户和网络的安全。

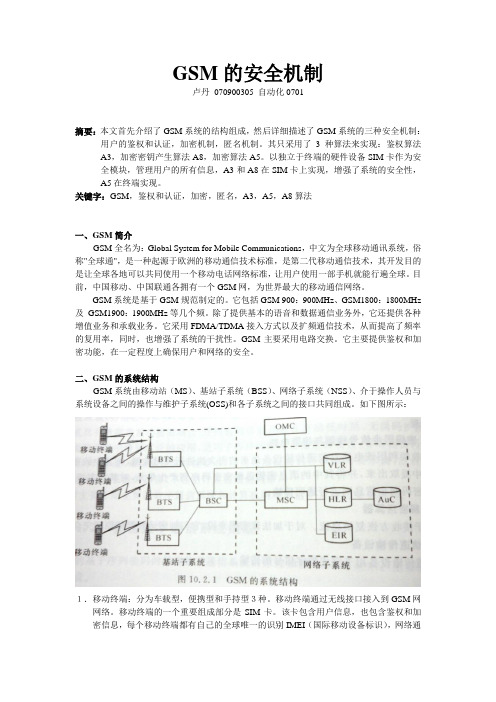

二、GSM的系统结构GSM系统由移动站(MS)、基站子系统(BSS)、网络子系统(NSS)、介于操作人员与系统设备之间的操作与维护子系统(OSS)和各子系统之间的接口共同组成。

如下图所示:1.移动终端:分为车载型,便携型和手持型3种。

移动终端通过无线接口接入到GSM网网络。

移动终端的一个重要组成部分是SIM卡。

该卡包含用户信息,也包含鉴权和加密信息,每个移动终端都有自己的全球唯一的识别IMEI(国际移动设备标识),网络通过对IMEI的检查,可以保证移动终端的合法性。

信息化设施管理办法

信息化设施管理办法一、信息化设备安装标准及要求1.安全安全监控系统1.1安全监测监控一般选用工控微型计算机或普通微型计算机、双机或多机备份,具有声光报警等功能。

必须保证系统24小时连续运行。

1.2为防止甲烷超限断电时切断安全测控仪器的供电电源,安全测控仪器的供电需采用专用供电线路。

如无法接入专用供电线路,安全测控仪器的供电电源必须取自被控开关的电源侧,严禁接在被控开关的负荷侧。

1.3井下安全监控分站应设置在便于人员观察、调试、检验及支护良好、无杂物的进风巷道或硐室中,安设时应垫支架,使其距巷道底板不小于300mm,或吊挂在巷道中。

当分站电源交流断电后,分站应能保证各类传感器2小时以上的供电,当后备电源供电不足2小时,应即时更换后备电源的电池组。

1.4隔爆兼本质安全型等防爆电源,严禁设置在断电范围内及下列区域:(1)采煤工作面和回风巷内;(2)掘进工作面内;(3)采用串联通风的被串采煤工作面、进风巷和回风巷;(4)采用串联通风的被串掘进巷道内。

1.5各种传感器安装位置及要求:1.5.1甲烷传感器、一氧化碳传感器、温度传感器应垂直悬挂在巷道上方风流稳定的位置,距顶板(顶梁)不得大于300mm,距巷道侧壁不得小于200mm,并应安装维护方便,不影响行人和行车。

1.5.2采煤工作面上隅角安装甲烷传感器T0和一氧化碳传感器。

1.5.3采煤工作面甲烷传感器T1和温度传感器安设在回风巷中,且距回采工作面5~10m处。

1.5.4采煤工作面回风巷的甲烷传感器T2和一氧化碳传感器安设在回风绕道前10~15m处。

1.5.5采煤工作面采用串联通风时,被串工作面的进风巷设置甲烷传感器T4。

1.5.6采煤工作面的回风巷长度大于1000m时,必须在回风巷中部增设甲烷传感器。

1.5.7掘进工作面混合风流处距工作面5m设置甲烷传感器T1(且吊挂位置为风筒出风口的另一侧)。

回风巷混合风流处前10~15m安设甲烷传感器T2。

1.5.8采用串联通风的掘进工作面,必须在被串工作面局部通风机前3~5m设置掘进甲烷传感器T3。

移动用户漫游通信实现

04

移动用户漫游通信的核心技术

移动用户的身份认证技术

身份认证技术

通过用户名和密码、SIM卡、手机号码等方式对移动用户进行身份认证,确保用 户身份的真实性和合法性。

密钥管理

对移动用户的密钥进行管理,包括生成、存储、更新和撤销等操作,确保密钥的 安全性和可靠性。

移动用户的定位技术

01

02

03

基站定位

节能技术

采用低功耗硬件、休眠技术等,降低设备能耗。

智能调度

根据业务需求和网络状态,动态调整设备工作状 态和功率,实现节能。

能耗监测与管理

建立能耗监测系统,实时监测设备能耗情况,为 节能策略制定提供依据。

移动用户漫游通信的稳定性优化

故障预防

定期对设备进行维护和检查,及时发现并处理潜在故障。

容灾备份

建立容灾备份机制,确保在设备故障或网络中断时,能够快速恢复 通信。

02

移动用户漫游通信概述

移动用户漫游的概念

移动用户漫游定义

移动用户漫游是指用户在离开自 己归属地时,仍能继续使用归属 地通信网络提供的通信服务。

漫游的意义

漫游服务使得用户在旅行、出差 等情况下,仍能保持与亲友的联 系,以及享受归属地通信网络提 供的各种服务。

移动用户漫游的分类

基于网络类型

基于区域类型

面。

02

实验验证有待加强

虽然本研究进行了大量的实验验证,但仍存在一些局限性,如实验环境

不够真实、实验数据不够全面等。未来可以进一步加强实验验证,提高

研究的可靠性和实用性。

03

技术创新有待突破

虽然本研究提出了一些优化策略,但仍存在一些技术瓶颈和挑战。未来

可以进一步探索新的技术创新,提高移动用户漫游通信的性能和效率。

移动通信中的网络漫游技术

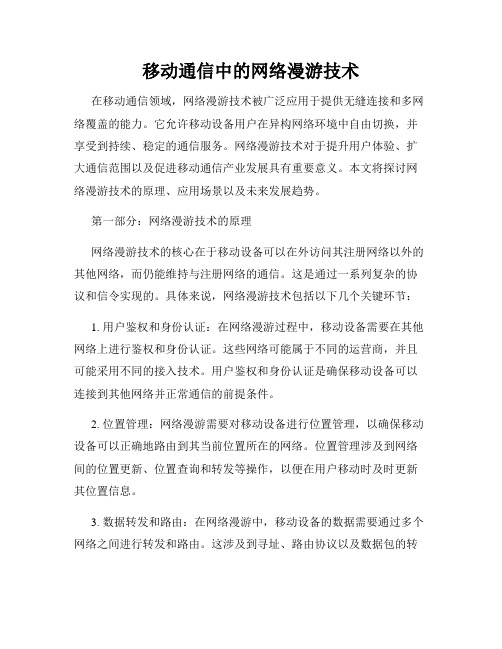

移动通信中的网络漫游技术在移动通信领域,网络漫游技术被广泛应用于提供无缝连接和多网络覆盖的能力。

它允许移动设备用户在异构网络环境中自由切换,并享受到持续、稳定的通信服务。

网络漫游技术对于提升用户体验、扩大通信范围以及促进移动通信产业发展具有重要意义。

本文将探讨网络漫游技术的原理、应用场景以及未来发展趋势。

第一部分:网络漫游技术的原理网络漫游技术的核心在于移动设备可以在外访问其注册网络以外的其他网络,而仍能维持与注册网络的通信。

这是通过一系列复杂的协议和信令实现的。

具体来说,网络漫游技术包括以下几个关键环节:1. 用户鉴权和身份认证:在网络漫游过程中,移动设备需要在其他网络上进行鉴权和身份认证。

这些网络可能属于不同的运营商,并且可能采用不同的接入技术。

用户鉴权和身份认证是确保移动设备可以连接到其他网络并正常通信的前提条件。

2. 位置管理:网络漫游需要对移动设备进行位置管理,以确保移动设备可以正确地路由到其当前位置所在的网络。

位置管理涉及到网络间的位置更新、位置查询和转发等操作,以便在用户移动时及时更新其位置信息。

3. 数据转发和路由:在网络漫游中,移动设备的数据需要通过多个网络之间进行转发和路由。

这涉及到寻址、路由协议以及数据包的转发策略等。

网络漫游技术需要确保数据可以顺利地从源网络转发到目标网络,同时保证数据的安全性和可靠性。

第二部分:网络漫游技术的应用场景网络漫游技术在移动通信领域有着广泛的应用场景,其中包括:1. 国际漫游:国际漫游是网络漫游技术最常见的应用之一。

当用户在国外地区使用移动设备时,网络漫游技术能够使其能够连接到当地的运营商网络,从而保持通信服务的连续性。

这种能力使得用户在国际出行时仍然能够保持与家人、朋友和同事的联系,并享受到与本地用户相同的通信体验。

2. 城市漫游:在城市环境下,由于建筑物和地形的影响,移动网络的覆盖往往不均匀。

网络漫游技术可以使移动设备在不同的网络之间进行切换,以获取更好的信号和服务质量。

移动电话入网协议二5篇

移动电话入网协议二5篇篇1移动电话入网协议二为了更好地规范移动电话用户的入网行为,并保障用户的权益和安全,我国相关部门制定了一系列的移动电话入网协议。

本文将介绍其中的第二个协议内容,希望能够对广大用户有所帮助。

一、协议目的移动电话入网协议二的目的是为了规范移动电话用户的入网行为,保障用户的权益和安全,防范电信诈骗等违法犯罪行为,提升通信网络的安全性和稳定性。

二、协议内容1. 用户信息真实性:用户入网时需提供真实、准确的个人信息,包括姓名、身份证号码、联系方式等。

如用户提供虚假信息或使用他人身份证件进行入网,将引起相应的法律责任。

2. 实名制登记:用户入网后需进行实名制登记,提供身份证明材料和面部识别等方式进行验证。

未进行实名制登记的用户将无法正常使用通信服务。

3. 预付费账户:用户入网时需选择是否开通预付费账户,预付费账户需提前缴纳一定金额的话费,用于通话、短信和上网等消费。

4. 合同签订:用户需与运营商签订入网合同,明确双方的权利和义务,包括通信服务内容、价格、服务期限、优惠政策等。

5. 通信服务套餐选择:用户可根据自身需求选择不同的通信服务套餐,如语音套餐、流量套餐、国际漫游套餐等。

6. 服务质量保障:运营商需按照国家有关规定,保障用户的通信服务质量,确保通话质量清晰、网络速度稳定。

7. 用户权益保障:用户在使用通信服务过程中如遇到问题,可向运营商投诉或申诉,运营商需及时处理并给予合理解释。

8. 违约责任:用户如违反协议规定或滥用通信服务,将承担相应的违约责任,包括暂停或停止通信服务等。

三、协议执行移动电话入网协议二自发布之日起开始执行,对已经入网用户也适用本协议的相关规定。

用户入网时需遵守本协议的规定,否则将被违约处理。

协议执行过程中,各运营商需提高服务意识,加强管理和监督,确保用户信息安全和通信服务质量。

同时,用户也应增强自我保护意识,遵守法律法规,不参与违法犯罪活动。

四、协议效果移动电话入网协议二的发布和执行将有利于规范移动电话用户的入网行为,保障用户的权益和安全,增强通信网络的安全性和稳定性。

IEEE801.X

IEEE802.1x是IEEE2001年6月通过的基于端口访问控制的接入管理协议标准。

IEEE802系列LAN标准是目前居于主导地位的局域网络标准,传统的IEEE802协议定义的局域网不提供接入认证,只要用户能接入局域网控制设备,如传统的LanSwitch,用户就可以访问局域网中的设备或资源,这是一个安全隐患。

对于移动办公,驻地网运营等应用,设备提供者希望能对用户的接入进行控制和配置,此外还存在计费的需求。

IEEE802.1x是一种基于端口的网络接入控制技术,在LAN 设备的物理接入级对接入设备进行认证和控制,此处的物理接入级指的是LanSwitch设备的端口。

连接在该类端口上的用户设备如果能通过认证,就可以访问LAN 内的资源;如果不能通过认证,则无法访问LAN 内的资源,相当于物理上断开连接。

下面首先让我们了解一下IEEE802.1x端口访问控制协议的体系结构。

1.IEEE802.1x体系介绍虽然IEEE802.1x定义了基于端口的网络接入控制协议,但是需要注意的是该协议仅适用于接入设备与接入端口间点到点的连接方式,其中端口可以是物理端口,也可以是逻辑端口。

典型的应用方式有:LanSwitch 的一个物理端口仅连接一个End Station,这是基于物理端口的;IEEE 802.11定义的无线LAN 接入方式是基于逻辑端口的。

图1 IEEE802.1x的体系结构IEEE802.1x的体系结构中包括三个部分:Supplicant System,用户接入设备;Authenticator System,接入控制单元;Authentication Sever System,认证服务器。

在用户接入层设备(如LanSwitch)实现IEEE802.1x的认证系统部分,即Authenticator;IEEE802.1x的客户端一般安装在用户PC中,典型的为Windows XP操作系统自带的客户端;IEEE802.1x的认证服务器系统一般驻留在运营商的AAA中心。

2024年度《移动通信原理及应用》课程教学大纲

了解信道编码和调制技术在移动通信中的应用,以提高信号传输 的可靠性。

10

多址接入技术与干扰抑制

多址接入技术

介绍FDMA、TDMA、CDMA等多址接入技术的 原理和特点。

干扰抑制技术

分析移动通信中的干扰来源,并介绍常见的干扰 抑制技术,如功率控制、分集接收等。

扩频通信技术

了解扩频通信技术的原理及其在抗干扰和提高系 统容量方面的应用。

3

移动通信发展历程与趋势

2024/2/2

移动通信的起源与早期发展

01

从1G到2G的技术演进,主要解决了语音通信和低速数据业务的

问题。

3G与4G时代的发展

02

实现了移动宽带和高速数据传输,推动了移动互联网和智能终

端的普及。

5G及未来移动通信的趋势

03

超高速率、超低时延、超大连接,将开启万物互联和智能化时

实验二

无线信道特性与传输技术实验

2024/2/2

设计思路

通过实验测量无线信道的传输特性,如路径损耗、多径 效应等,让学生了解无线信道对移动通信系统性能的影 响,并掌握相应的传输技术。

实验三

移动通信网络规划与优化实验

设计思路

通过模拟软件或实际网络数据,让学生进行移动通信网 络的规划和优化,培养学生的实际应用能力和问题解决 能力。

移动通信关键技术

包括多址技术、调制解调技术、信道编码技 术、分集技术等。

2024/2/2

移动通信网络规划与优化

包括网络规划原则、方法,网络优化策略等 。

35

行业发展趋势分析

5G技术发展与应用

探讨5G技术的特点、优势以及在各个领域的应用前景。

物联网与移动通信的融合

漫游、快速漫游介绍

原理基于数据压缩和缓存技术,通过减少数据传输量、提高数据传输速 度和优化数据处理流程,实现快速加载和响应。

快速漫游的原理还涉及到网络通信协议和数据传输协议的优化,如 TCP/IP协议、HTTP协议等。

实现方式

数据压缩

通过数据压缩技术,减少数据传输量,提高传输效率。

缓存技术

通过缓存已访问过的数据,减少重复请求和数据传输,提高响应速度。

实时性

用户可以随时随地获取最新的信息和服务, 无需等待。

服务多样性

用户可以根据需求选择不同的服务,满足个 性化需求。

漫游的分类

语音漫游、数据漫游、短 信漫游等。

按业务类型

国内漫游、国际漫游等。

移动漫游、固定漫游、卫 星漫游等。

按服务范围 按网络类型

02

快速漫游的原理与实现

原理

快速漫游是一种基于网络通信和数据传输技术的服务,通过将用户请求 的数据进行压缩、缓存和处理,实现快速访问和浏览网页或应用程序。

将城市规划方案以三维形式呈现,方 便决策者和公众了解和参与讨论。

虚拟现实

场景模拟

漫游和快速漫游技术可以用于虚 拟现实场景的构建,为用户提供 沉浸式的虚拟现实体验。

产品展示

企业可以利用漫游和快速漫游技 术展示产品的外观、结构和功能 特点,提高产品展示效果。

交互体验

在虚拟现实场景中,用户可以通 过漫游和快速漫游技术进行交互 操作,体验虚拟现实世界的乐趣 和便利。

漫游、快速漫游介绍

contents

目录

• 漫游的定义与特点 • 快速漫游的原理与实现 • 漫游与快速漫游的应用场景 • 漫游、快速漫游的未来发展

01漫游

指用户在移动过程中,能够持续保持与网络 的连接,并享受服务的一种状态。

探析5G核心网异网漫游安全风险

探析5G核心网异网漫游安全风险摘要:5G异网漫游可以最大限度地利用已建成的5G网络为更广泛的用户群体提供服务,对贯彻落实党中央关于加快我国5G新型基础设施建设,促进5G网络开放共享,减少5G网络重复建设,集约高效地实现5G网络覆盖和业务发展具有重要意义。

5G异网漫游安全是5G异网漫游业务顺利开展的重要保障,本文首先介绍了5G异网漫游组网架构、漫游互通接口及安全防护边界代理SEPP安全功能,然后分析5G异网漫游安全风险,最后从部署实施层面提出了相应的安全防护对策与建议。

关键词:5G;核心网;网络安全中图分类号:TU756 文献标识码:A1、引言5G作为新一代的移动通信技术,目标是为移动设备之间的通信提供更高的速度与容量,并可以通过网络切片功能依据业务场景实现网络功能的定制化,例如针对车联网场景需要提供低延迟传输,针对流媒体业务需要提供高带宽等。

为了实现以上的功能,5G核心网(5GCore,5GC)采用服务化架构(Service Based Architecture,SBA)进行实现。

SBA对网元进行了拆分,所有的网元又都通过接口接入到系统中,使得5GC的服务以比传统网元更精细的粒度运行,并且彼此松耦合,允许升级单个服务,而对其他服务的影响最小,进而使得5GC的配置、扩容与升级更加便利。

2、概述5G核心网拥有核心网中比较先进的芯片,在各个方面应用较广泛,其主要选取UPF硬件进行加速。

由于5G核心网的成形时间较短,还有很多问题尚未解决。

第一个问题就是生产加速硬件的厂商,其技术层次有限,不能研发出更好的硬件,因此需要及时改进,避免硬件在使用过程中的反馈问题得不到解决。

5G核心网采用了新兴科学技术,依靠通信的连通设备进行统一的转换,但由于其转换需要进行基础设置,而部分5G核心网在转换之前没有进行预先处理,会导致服务不到位,甚至产生其他问题。

3、5G核心网异网漫游架构3.1、架构呈现模式5G核心网漫游是指在独立组网(SA)方式下,在漫游区域内,归属网络方用户通过接入拜访网络方5G网络的方式使用5G业务。

WLAN漫游介绍

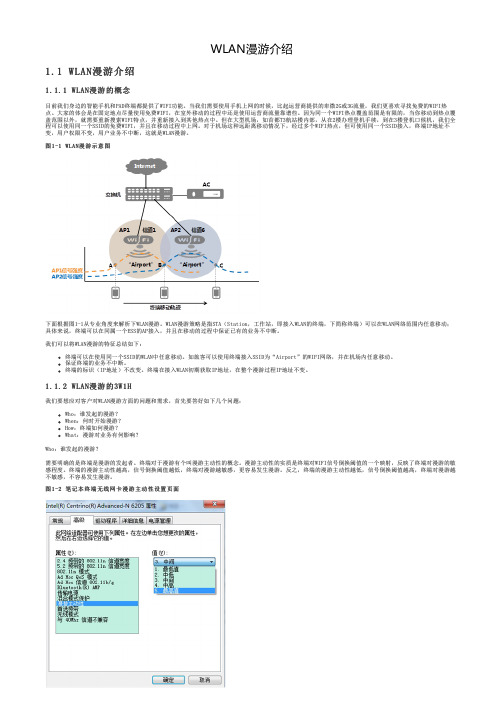

下面根据图1-1从专业角度来解析下WLAN漫游。

WLAN漫游策略是指STA(Station,工作站,即接入WLAN的终端,下简称终端)可以在WLAN网络范围内任意移动;具体来说,终端可以在同属一个ESS的AP接入,并且在移动的过程中保证已有的业务不中断。

How:如何漫游?如图1-6所示,数据本地转发的三层漫游流程如下:1. 步骤 1 终端A通过AP1上线,此时终端A的用户VLAN为VLAN100;2. 步骤 2 AC在用户漫游过程中下发用户VLAN给AP,同时AP根据用户在终端A用户数据报文上打上用户VLAN的Tag;3. 步骤 3 当终端A漫游到AP2后,AC将终端A的信息通知了AP2(包括终端A漫游前的用户VLAN),为了保证业务不中断,当终端A用户报文上传到AP2时,AP2给终端A用户报文打上漫游前的VLAN100的Tag发往上层网络。

而对于AP2下的未漫游终端B,则AP2仍然打上用户VLAN 200发往上层网络。

简而言之,在本地转发方式下,终端的信息在漫游过程中,会由AC通知会新AP,新AP对报文的VLAN tag进行修改。

1.3.2 集中转发下的三层漫游数据集中转发也叫数据隧道转发,即用户报文必须先经过CAPWAP隧道封装后上传给AC,然后再由AC转发到上层网络。

图1-7 集中转发下的三层漫游如图1-7所示,数据集中转发的三层漫游流程如下:1. 步骤 1 未漫游前,用户VLAN为100,当终端A的报文经过AP1时,AP1给用户报文打上VLAN100的Tag并进行隧道封装。

在到达交换机时,由交换机给封装后的报文打上VLAN900的Tag并转发给AC。

到达AC后,AC去除VLAN900的Tag,并将用户报文解封装后直接发送至网络侧;2. 步骤 2 当终端A漫游到AP2后,当终端A的报文经过AP2时,AP2给用户报文打上VLAN200的Tag并进行隧道封装。

在到达交换机时,由交换机给封装后的报文打上VLAN901的Tag并转发给AC,到达AC后,AC去除VLAN901的Tag,将用户报文解封装,并将用户报文中的VLAN200替换为VLAN100后发往有线侧。

移动通信的主要特点

移动通信的主要特点移动通信的主要特点⒈引言移动通信是指在移动终端之间进行信息传输和通信的技术和系统。

随着移动设备的普及和移动互联网的快速发展,移动通信已经成为人们生活中不可或缺的重要组成部分。

本文将详细介绍移动通信的主要特点。

⒉无线传输移动通信的主要特点之一是使用无线传输技术进行数据传输。

与传统的有线通信相比,无线传输具有灵活性、便携性和便利性。

用户可以随时随地使用移动设备进行通信,不再受限于特定位置或固定线路。

⒊移动性与漫游移动通信还具有移动性和漫游的特点。

用户可以随时切换位置,无需更改通信系统或网络。

此外,漫游功能使用户能够在不同的地理区域内进行通信,即使在国际范围内也能够实现无缝连接。

⒋宽带通信现代移动通信系统支持宽带通信,具有较高的数据传输速率和更好的网络性能。

这使得移动设备能够进行高清视频、音频和数据传输,满足了用户对多媒体和高速互联网的需求。

⒌多模式通信移动通信系统支持多种通信模式,如语音通信、短信、多媒体消息、视频通话等。

用户可以根据需要选择适当的通信方式进行沟通。

⒍网络覆盖范围移动通信系统的网络覆盖范围广泛,不仅覆盖了城市和城乡交通要道,还能够进入偏远地区。

这使得通信变得更加普遍和便利,解决了传统固定线路通信的限制。

⒎高度可靠性与安全性移动通信系统采用了多重技术和安全机制,确保通信过程的可靠性和安全性。

这包括身份验证、数据加密、网络安全等功能,保护用户信息的安全和隐私。

⒏软件定义网络(SDN)支持移动通信系统中的软件定义网络(SDN)技术可以提供更灵活、可编程、可管理的网络结构,使网络资源能够根据需要进行动态分配和调整。

⒐移动应用和服务生态系统移动通信的发展促进了移动应用和服务的兴起。

用户可以通过移动设备访问各种应用和服务,如社交媒体、电子商务、在线支付等。

这为用户提供了更多的便利和选择。

⒑本文档涉及附件本文档涉及的附件包括相关的统计数据、研究报告、技术规范等,以支持对移动通信主要特点的详细了解和进一步的研究。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Authenticating MS needs the help of HLR for each communication.

16

3GPP AKA(第三代手機通訊)

通訊安全嗎?

17

3GPP AKA

Conclusions

2

Three-Party Authenticated Key Agreements

An authenticated key agreement protocol is an interactive method for two or more parties to determine session keys based on their secret keys or public/private keys.

AAA:

Authentication, Authorization and Accounting

6

RFID Protocol

Tag

Reader

Database Server

Service Request

Authen.

7

E-Payment Protocol

E-Bank

Buyer

Authen.

Distribution of Authentication Vector (認證向量 的分送)

Authentication and Key Agreement (認證與金 鑰協商)

Security Analysis on Portable Communication Systems Roaming Protocols

可攜式通訊系統漫遊機制之安全分析與探討

Speaker: 李添福 (Tian-Fu Lee) 國立成功大學資訊工程博士 立德大學 資訊傳播學系 助理教授 Cryptography/ Network security/ Wireless networks communication/ Algorithmic graph theory/ Database and data engineering

PCSs Roaming Services

Application 1: GSM Application 2: 3GPP AKA Application 3: Authentication Technique for the Global Mobility Network Application 4: Delegation-Based Authentication Protocol for PCSs

1

Outlines

Three-Party Authenticated Key Agreements (3PAKA) Applications

Portable Communication Systems (PCSs) Roaming Services RFID Protocol E-Payment Protocol Electronic Medical Record Security and Privacy Vehicular Mobile Network

H (Kuh, Kvh)

roaming-service-provision phase (roaming

services)

Ui (Kauth)

V (Kauth)

12

GSM (第二代手機通訊)

通訊安全嗎?13来自 Architecture of GSM

14

Authentication protocol for GSM

Vehicular Mobile Network

Authen.

10

PCSs Roaming services

11

Roaming services

roaming-service-setup phase

(authentication)

Ui (Kuh)

V (Kvh)

=> Kauth belong to Ui and V

Mobile Station

PDA Visited Network

Home Network

Service Request

Authen.

cellular phone

notebook

4

Portable Communication Systems Roaming Protocol (Cont.)

5

Portable Communication Systems Roaming Protocol (Cont.)

MS (Ki)

VLR

Authen. request(TMSI, LAI)

IMSI

HLR (Ki)

RANDj SRESj

(Ki,RANDj)-A3->SRESj (Ki,RANDj)-A8->Kci

n copies (RANDj , SRESi ,Kci) (Ki,RANDj)-A3->SRESj (Ki,RANDj)-A8->Kci

Trusted server

Authentication

Authentication

Client A

Key agreement / key exchange SK

Secure communication

Client B

3

Portable Communication Systems Roaming Services

Authen.

Seller

Request Deal

8

醫療資訊安全-電子病歷安全與隱私

(Electronic Medical Record Security and Privacy)

健保機關

政府衛生行政單位 電子病歷Database

IC card

一般民眾

Authen.

Authen.

Hospital

9

15

Drawbacks of the authentication protocol for GSM

No mutual authentication between MS and VLR.

a bandwidth consumption between VLR and HLR if MS stays in HLR for a long time.