华为交换机配置SSH登陆方法

华为配置ssh方法

华为配置ssh方法

华为设备开启SSH功能可以通过以下步骤进行配置:

1. 进入设备的命令行界面(Console或Telnet)。

2. 使用管理员权限登录设备。

3. 进入系统视图,输入以下命令:

`sys`

4. 生成RSA密钥对,输入以下命令:

`ssh-keygen rsa`

该命令将会生成一对RSA密钥,公钥和私钥。

这对密钥将被用于SSH连接的加密和身份验证。

5. 保存生成的密钥对,输入以下命令:

`saverun`

该命令将密钥保存至设备的配置文件中,以便设备在重启后仍可使用。

6. 启用SSH服务,输入以下命令:

`ssh server enable`

该命令将开启设备上的SSH服务。

7. 设置SSH的认证方式,输入以下命令:

`ssh authentication-type default password`

该命令将设置使用默认的用户名和密码进行SSH连接的认证方式。

完成以上步骤后,SSH服务将会在华为设备上启用,并且可

以使用SSH客户端通过设备的IP地址或主机名进行远程连接。

利用华为交换机配置SSH登录

利用华为交换机配置SSH登录SSH是在传统的Telnet协议之基础上发展起来的一种安全的远程登录协议。

相比于Telnet,SSH无论是在认证方式或者数据传输的安全性上,都有很大的提高。

步骤一、生成本地密钥对[Huawei]rsa local-key-pair createThe key name will be: Huawei_HostThe range of public key size is (512 ~ 2048).NOTES: If the key modulus is greater than 512,it will take a few minutes.Input the bits in the modulus[default = 512]:1024Generating keys...............................++++++...++++++..++++++++......++++++++步骤二、配置VTY用户界面[Huawei]user-interface vty 0 4[Huawei-ui-vty0-4]authentication-mode aaa[Huawei-ui-vty0-4]protocol inbound ssh[Huawei-ui-vty0-4]quit步骤三、创建SSH用户,并配置用户的认证方式为password[Huawei]ssh user shxke authentication-type password步骤四、配置SSH用户的用户名和密码[Huawei]aaa[Huawei-aaa]local-user shxke password cipher shxke Info: Add a new user.[Huawei-aaa]local-user shxke privilege level 3 [Huawei-aaa]local-user shxke service-type ssh[Huawei-aaa]quit步骤五、使能STelent功能,并配置用户的服务类型为STelnet [Huawei]stelnet server enableInfo: Succeeded in starting the Stelnet server. [Huawei]ssh user shxke service-type stelnet配置完成。

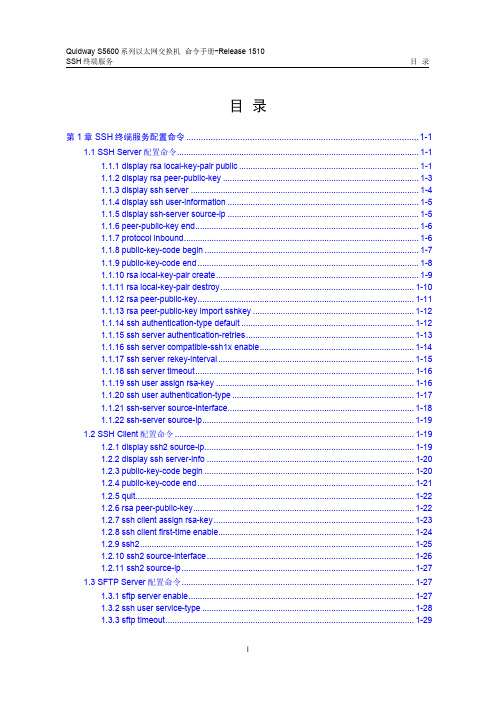

华为配置指南---SSH终端服务命令

目录Biblioteka 目录第 1 章 SSH 终端服务配置命令 ...............................................................................................1-1 1.1 SSH Server 配置命令......................................................................................................... 1-1 1.1.1 display rsa local-key-pair public .............................................................................. 1-1 1.1.2 display rsa peer-public-key ..................................................................................... 1-3 1.1.3 display ssh server ................................................................................................... 1-4 1.1.4 display ssh user-information ...................................................................................

配置华为交换机ssh方式登录

HW_FW]display ssh server status

21:19:13 2014/06/02

SSH version : 1.99

SSH connection timeout : 60 seconds

* Notice: *

* This is a private communication system. *

* Unauthorized access or use may lead to prosecution. *

LAB2: 配置SSH登陆(Passworkd认证)

1.配置VTY界面的认证方式和协议

[HW_FW]user-interface vty 0 4

[HW_FW-ui-vty0-4]authentication-mode aaa

[HW_FW-ui-vty0-4]protocol inbound ssh

2.查看SSH用户信息

[HW_FW]display ssh user-information

User 1:

User Name : cisco

Authentication-type : password

User-public-key-name : -

户的SFTP服务授权目录。

7.SSH Client通过STtelnet/SFTP方式连接SSH Server

a.第一次登录,需要激活SSH客户端首次认证功能

[R1]ssh client first-time enable

[SSH.C]stelnet 202.100.1.10

22:00:53 2014/06/02

Sftp-directory : -

华为SSH配置指南

domain system#local-user huawei /创建本地帐号“huawei”/password simple huawei /设置密码为“huawei”/service-type ssh /设置服务类型为ssh/level 3 /设置用户优先级为3/##interface NULL0#ssh user huawei authentication-type password /配置SSH用户验证方式为password/ ssh user huawei service-type stelnet /配置SSH用户服务类型为stelnet/#user-interface vty 0 4authentication-mode scheme /设置scheme认证/#return【验证】1、生成本地RSA主机密钥对和服务器密钥对[Quidway]rsa local-key-pair createThe key name will be: Quidway_HostThe range of public key size is (512 ~ 2048).NOTES: If the key modulus is greater than 512,It will take a few minutes.Input the bits in the modulus[default = 512]: /主机密钥的缺省位数为512位/ Generating keys.................++++++++++++.++++++++++++....................++++++++.......++++++++2、使用SSH client软件,输入“huawei/huawei”可以成功登录系统关闭telnet protocol inbound telnet 0三配置步骤:1生成本地RSA密钥。

华为交换机配置SSH登陆方法

华为交换机配置SSH登陆方法一、配置设备基本信息首先,我们需要对华为交换机进行一些基本的配置,包括设置设备名称、域名和管理口IP地址等信息。

可通过以下命令进行配置:sysname 设备名称domain domain-name 域名interface 接口名称ip address ip-address { mask , mask-length }其中,设备名称为自定义的名称,域名为网络中的域名,IP地址为管理口的IP地址。

配置完成后,可以通过display current-configuration命令来查看当前的配置信息。

二、生成SSH密钥对生成SSH密钥对是配置SSH登录的重要步骤。

华为交换机支持RSA、DSA和ECDSA等多种加密算法。

以下是生成RSA密钥对的命令示例:sysname 设备名称user-interface vty 0 4ssh authentication-type rsa生成密钥对的具体步骤如下:1.创建RSA密钥对:rsa local-key-pair create创建密钥对时,系统会要求设置密钥长度,可以根据实际需求选择合适的长度。

2.显示密钥对信息:display rsa local-key-pair该命令可以查看当前设备的RSA密钥对信息。

3.导出密钥对到文件:rsa export local-key-pair file file-name通过该命令可以将生成的密钥对保存到文件中,方便备份和导入到其他设备中。

三、配置SSH登录在华为交换机上配置SSH登录,需要设置SSH服务参数、用户权限和登录方式等。

以下是配置SSH登录的命令示例:sysname 设备名称ssh server enablessh authentication-type default allssh user 用户名 authentication-type aaassh user 用户名 service-type stelnet其中,第一条命令用于启用SSH服务,第二条命令设置默认认证方式为全部认证(包括密码和密钥认证),第三条命令设置用户的认证方式为AAA认证,第四条命令设置用户的服务类型为STelnet。

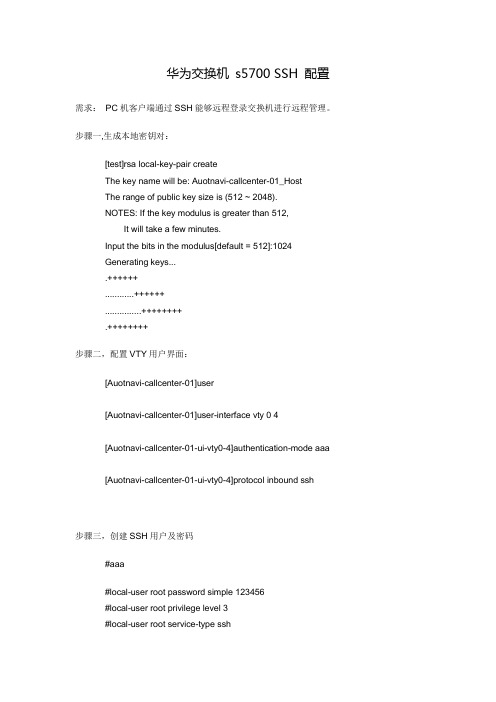

华为交换机 s5700 SSH 配置

华为交换机s5700 SSH 配置需求:PC机客户端通过SSH能够远程登录交换机进行远程管理。

步骤一,生成本地密钥对:[test]rsa local-key-pair createThe key name will be: Auotnavi-callcenter-01_HostThe range of public key size is (512 ~ 2048).NOTES: If the key modulus is greater than 512,It will take a few minutes.Input the bits in the modulus[default = 512]:1024Generating keys....++++++............++++++...............++++++++.++++++++步骤二,配置VTY用户界面:[Auotnavi-callcenter-01]user[Auotnavi-callcenter-01]user-interface vty 0 4[Auotnavi-callcenter-01-ui-vty0-4]authentication-mode aaa[Auotnavi-callcenter-01-ui-vty0-4]protocol inbound ssh步骤三,创建SSH用户及密码#aaa#local-user root password simple 123456#local-user root privilege level 3#local-user root service-type ssh步骤四: 配置ssh用户的认证方式和服务方式[Quidway] ssh user 用户名authentication-type password或[Quidway] ssh authentication-type default password #如果用户过多可直接设置默认的认证方式[Quidway] ssh user username service-type {sftp | stelnet | all } #这步骤没有配置,可能出现server refused to start a shell/command.步骤五:使能ssh服务[Quidway] stelnet server enable。

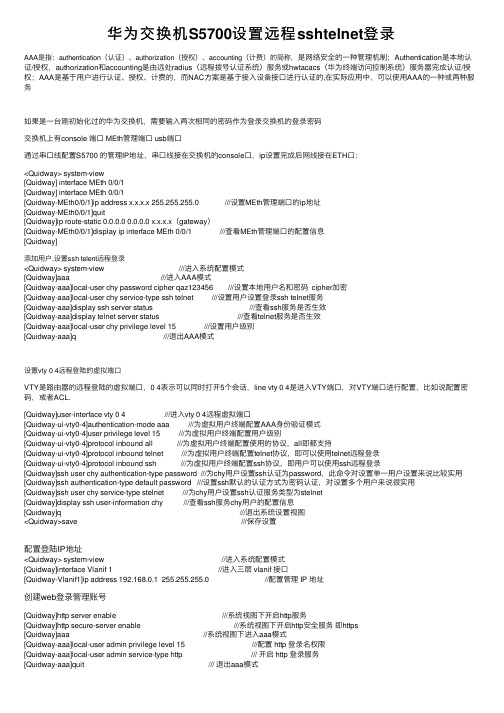

华为交换机S5700设置远程sshtelnet登录

华为交换机S5700设置远程sshtelnet登录AAA是指:authentication(认证)、authorization(授权)、accounting(计费)的简称,是⽹络安全的⼀种管理机制;Authentication是本地认证/授权,authorization和accounting是由远处radius(远程拨号认证系统)服务或hwtacacs(华为终端访问控制系统)服务器完成认证/授权;AAA是基于⽤户进⾏认证、授权、计费的,⽽NAC⽅案是基于接⼊设备接⼝进⾏认证的,在实际应⽤中,可以使⽤AAA的⼀种或两种服务如果是⼀台刚初始化过的华为交换机,需要输⼊两次相同的密码作为登录交换机的登录密码交换机上有console 端⼝ MEth管理端⼝ usb端⼝通过串⼝线配置S5700 的管理IP地址,串⼝线接在交换机的console⼝,ip设置完成后⽹线接在ETH⼝:<Quidway> system-view[Quidway] interface MEth 0/0/1[Quidway] interface MEth 0/0/1[Quidway-MEth0/0/1]ip address x.x.x.x 255.255.255.0 ///设置MEth管理端⼝的ip地址[Quidway-MEth0/0/1]quit[Quidway]ip route-static 0.0.0.0 0.0.0.0 x.x.x.x(gateway)[Quidway-MEth0/0/1]display ip interface MEth 0/0/1 ///查看MEth管理端⼝的配置信息[Quidway]添加⽤户,设置ssh telent远程登录<Quidway> system-view ///进⼊系统配置模式[Quidway]aaa ///进⼊AAA模式[Quidway-aaa]local-user chy password cipher qaz123456 ///设置本地⽤户名和密码 cipher加密[Quidway-aaa]local-user chy service-type ssh telnet ///设置⽤户设置登录ssh telnet服务[Quidway-aaa]display ssh server status ///查看ssh服务是否⽣效[Quidway-aaa]display telnet server status ///查看telnet服务是否⽣效[Quidway-aaa]local-user chy privilege level 15 ///设置⽤户级别[Quidway-aaa]q ///退出AAA模式设置vty 0 4远程登陆的虚拟端⼝VTY是路由器的远程登陆的虚拟端⼝,0 4表⽰可以同时打开5个会话,line vty 0 4是进⼊VTY端⼝,对VTY端⼝进⾏配置,⽐如说配置密码,或者ACL.[Quidway]user-interface vty 0 4 ///进⼊vty 0 4远程虚拟端⼝[Quidway-ui-vty0-4]authentication-mode aaa ///为虚拟⽤户终端配置AAA⾝份验证模式[Quidway-ui-vty0-4]user privilege level 15 ///为虚拟⽤户终端配置⽤户级别[Quidway-ui-vty0-4]protocol inbound all ///为虚拟⽤户终端配置使⽤的协议,all即都⽀持[Quidway-ui-vty0-4]protocol inbound telnet ///为虚拟⽤户终端配置telnet协议,即可以使⽤telnet远程登录[Quidway-ui-vty0-4]protocol inbound ssh ///为虚拟⽤户终端配置ssh协议,即⽤户可以使⽤ssh远程登录[Quidway]ssh user chy authentication-type password ///为chy⽤户设置ssh认证为password,此命令对设置单⼀⽤户设置来说⽐较实⽤[Quidway]ssh authentication-type default password ///设置ssh默认的认证⽅式为密码认证,对设置多个⽤户来说很实⽤[Quidway]ssh user chy service-type stelnet ///为chy⽤户设置ssh认证服务类型为stelnet[Quidway]display ssh user-information chy ///查看ssh服务chy⽤户的配置信息[Quidway]q ///退出系统设置视图<Quidway>save ///保存设置配置登陆IP地址<Quidway> system-view //进⼊系统配置模式[Quidway]interface Vlanif 1 //进⼊三层 vlanif 接⼝[Quidway-Vlanif1]ip address 192.168.0.1 255.255.255.0 //配置管理 IP 地址创建web登录管理账号[Quidway]http server enable ///系统视图下开启http服务[Quidway]http secure-server enable ///系统视图下开启http安全服务即https[Quidway]aaa //系统视图下进⼊aaa模式[Quidway-aaa]local-user admin privilege level 15 ///配置 http 登录名权限[Quidway-aaa]local-user admin service-type http /// 开启 http 登录服务[Quidway-aaa]quit /// 退出aaa模式创建vlan<Quidway>system-view ///进⼊系统配置模式[Quidway]vlan 10 ///创建vlan 10[Quidway-vlan10]quit ///退出系统配置模式[Quidway]interface Vlanif 10 ///进⼊配置vlan 10的模式[Quidway-Vlanif10]ip address 192.168.0.1 255.255.255.0 ///为vlan 10配置IP地址和掩码[Quidway-vlan10]quit ///退出系统配置模式[Quidway-GigabitEthernet0/0/2] ///进⼊端⼝2[Quidway-GigabitEthernet0/0/2]port link-type access ///端⼝类型设置为access[Quidway-GigabitEthernet0/0/2]port default vlan 10 ///将port加⼊到我们创建好的vlan 10[Quidway-GigabitEthernet0/0/2]display vlan ///查看配置的vlan信息[Quidway]q ///退出系统设置视图批量创建vlan<Quidway>system-view ///进⼊系统配置模式[Quidway]vlan batch 2 to 19 ///批量创建vlan 2-19 ,系统都会有⼀个默认的vlan 1 [Quidway]display vlan ///查看vlan信息[Quidway]q ///退出系统设置视图批量删除vlan<Quidway>system-view ///进⼊系统配置模式[Quidway]undo vlan batch 2 to 19 ///批量删除vlan 2-19 ,系统都会有⼀个默认的vlan 1[Quidway]display vlan ///查看vlan信息[Quidway]q ///退出系统设置视图批量把端⼝加⼊到vlan 10<Quidway>system-view ///进⼊系统配置模式[Quidway]interface range GigabitEthernet 0/0/1 to GigabitEthernet 0/0/6///将1⼝到6⼝添加到port-group,此处系统默认的给1⼝到6⼝添加到1个组⾥了。

华为S5700交换机配置远程登陆

华为S5700交换机配置之:远程登陆S5700交换机是华为的一款比较新的三层交换机,性能稳定,当我们拿到交换机后,如果需要进行远程管理,就必须要进行交换机的远程管理配置,本例采用S5700-48TP-SI 型号交换机来进行示例初始配置采用Console线连接登陆方法/步骤通过Console线,连接交换机,进入系统视图模式在命令模式下:输入:systerm-view 进入系统视图模式设置认证模式为AAA认证模式在系统视图模式命令行下:输入:aaa 进入AAA认证模式添加远程登陆用户,并设置用户密码及密码加密方式进入AAA模式命令行下:输入:local-user test password cipher welcome甚至新用户为:test密码为:welcome加密模式为:cipher 密文加密设置允许用户登陆的服务在AAA模式命令行下:设置完新添加用户后,输入:local-user test service-type http ssh telnet web设置哪些服务可以通过此test用户进行验证,本例设置http ssh telnet web服务设置用户命令级别在AAA模式命令行下:设置新添加的用户在命令行可以使用的命令级别,3为最高local-user test level 3设置完成后:输入:quit退回到系统视图模式进入远程配置视图,调用AAA认证模式为远程用户验证从系统视图模式输入:user-interface vty 0 4进入远程配置视图模式然后在远程配置视图模式下,输入:authentication-mode aaa此配置意思为,远程连接使用AAA认证模式,远程连接时可以调用AAA模式中的用户来进行登录验证配置完成后可以退出交换机配置完成,登陆验证在交换机配置好远程IP的前提下,可以通过命令:telnet xx.xx.xx.xx 来进行远程登陆验证。

注意事项不同的交换机型号可能命令不太一致,本方法对S5700系列交换机通用设置完远程登陆用户后,一定要在远程配置模式调用AAA进行验证注意一定要把用户可以验证的服务添加上去,service-type 中设置。

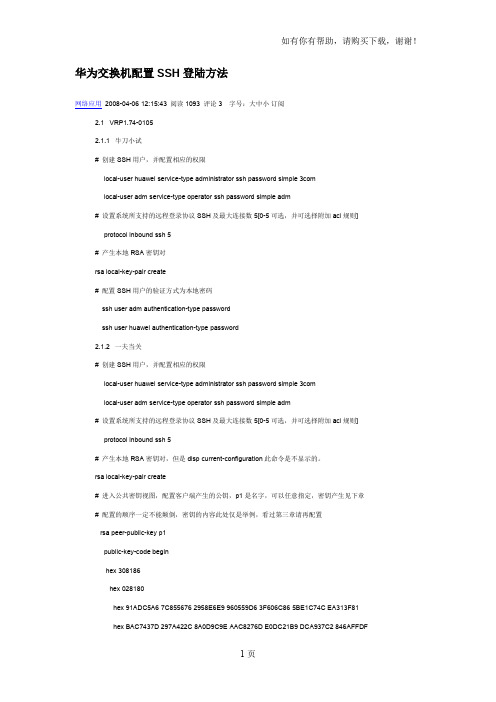

华为交换机配置SSH登陆方法

华为交换机配置SSH登陆方法网络应用2008-04-06 12:15:43 阅读1093 评论3 字号:大中小订阅2.1 VRP1.74-01052.1.1 牛刀小试# 创建SSH用户,并配置相应的权限local-user huawei service-type administrator ssh password simple 3comlocal-user adm service-type operator ssh password simple adm# 设置系统所支持的远程登录协议SSH及最大连接数5[0-5可选,并可选择附加acl规则] protocol inbound ssh 5# 产生本地RSA密钥对rsa local-key-pair create# 配置SSH用户的验证方式为本地密码ssh user adm authentication-type passwordssh user huawei authentication-type password2.1.2 一夫当关# 创建SSH用户,并配置相应的权限local-user huawei service-type administrator ssh password simple 3comlocal-user adm service-type operator ssh password simple adm# 设置系统所支持的远程登录协议SSH及最大连接数5[0-5可选,并可选择附加acl规则] protocol inbound ssh 5# 产生本地RSA密钥对,但是disp current-configuration此命令是不显示的。

rsa local-key-pair create# 进入公共密钥视图,配置客户端产生的公钥,p1是名字,可以任意指定,密钥产生见下章# 配置的顺序一定不能颠倒,密钥的内容此处仅是举例,看过第三章请再配置rsa peer-public-key p1public-key-code beginhex 308186hex 028180hex 91ADC5A6 7C855676 2958E6E9 960559D6 3F606C86 5BE1C74C EA313F81hex BAC7437D 297A422C 8A0D9C9E AAC8276D E0DC21B9 DCA937C2 846AFFDFhex 987AEFE1 6204CC63 0C881FC1 7848297C 82B0B443 5EEDA260 27A7B744 hex 3280B68E 84194DCD 78D89B9E 35EF76C2 B382A538 80DBBA80 60219F04 hex E5034168 60EEC72A 53598B6F FB3A5365hex 0201hex 25public-key-code end# 配置SSH用户的验证方式为RSA方式,all同时包含了RSA和password方式ssh user adm authentication-type rsassh user huawei authentication-type all2.1.3 不要忘记# 本地管理员权限用户[使用console口登录],这个不需密码local-user 3com service-type administrator# 本地管理员权限用户[使用console口登录],这个需要密码local-user a service-type administrator password simple a# 既然配置成功了SSH,那就关掉telnet吧[允许telnet用户数为0]protocol inbound telnet 0#AAA需要打开aaa-enable2.1.4 选配的参数# 设置服务器密钥的更新时间,路由器缺省不对服务器密钥进行更新。

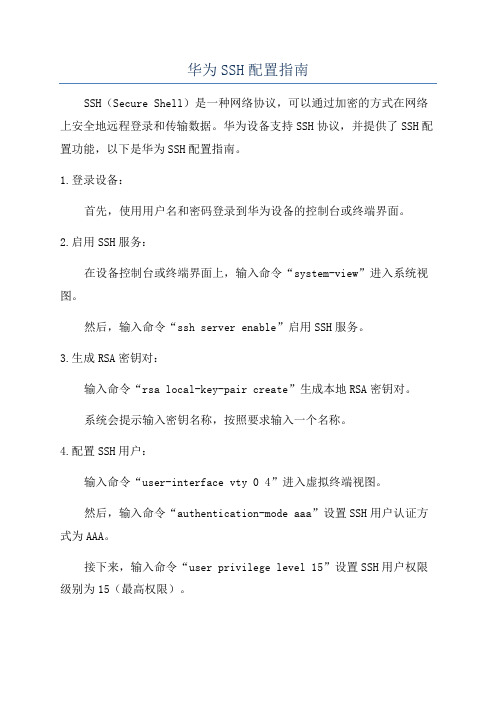

华为SSH配置指南

华为SSH配置指南SSH(Secure Shell)是一种网络协议,可以通过加密的方式在网络上安全地远程登录和传输数据。

华为设备支持SSH协议,并提供了SSH配置功能,以下是华为SSH配置指南。

1.登录设备:首先,使用用户名和密码登录到华为设备的控制台或终端界面。

2.启用SSH服务:在设备控制台或终端界面上,输入命令“system-view”进入系统视图。

然后,输入命令“ssh server enable”启用SSH服务。

3.生成RSA密钥对:输入命令“rsa local-key-pair create”生成本地RSA密钥对。

系统会提示输入密钥名称,按照要求输入一个名称。

4.配置SSH用户:输入命令“user-interface vty 0 4”进入虚拟终端视图。

然后,输入命令“authentication-mode aaa”设置SSH用户认证方式为AAA。

接下来,输入命令“user privilege level 15”设置SSH用户权限级别为15(最高权限)。

最后,输入命令“protocol inbound ssh”允许SSH协议作为终端协议。

5.配置SSH访问限制:输入命令“acl number 2000”创建一个ACL(访问控制列表)。

然后,输入命令“rule 0 permit source x.x.x.x 0”设置允许通过SSH访问设备的IP地址范围。

最后,输入命令“user-interface vty 0 4”进入虚拟终端视图。

输入命令“acl 2000 inbound”将ACL应用于SSH虚拟终端。

6.配置SSH版本和加密算法:输入命令“ssh server version {1 ,2}”设置SSH协议版本。

然后,输入命令“ssh server ci pher {aes128-cbc , 3des-cbc ,des-cbc}”设置SSH加密算法。

可以根据具体需求选择合适的版本和算法。

华为交换机配置远程ssh登录操作步骤

华为交换机配置SSH登录首先说一下配置的基本步骤1、虚拟终端VTY设置2、SSH用户设置3、SSH服务器设置下面具体说一下1、虚拟终端VTY设置[huawei]user-interface vty 4[huawei-ui-vty4]authentication-mode aaa#用户认证方式为AAA[huawei-ui-vty4]protocol inbound ssh#设置VTY只支持SSH协议,自动禁止telnet功能。

Inbound后面一共有三个参数 all允许所有协议, ssh只允许ssh协议,telnet 只允许telnet协议可根据情况自己选择。

2、SSH用户设置[huawei] ssh user sshuser authentication-type password#创建SSH用户并配置SSH用户的认证方式为password。

当用户使用Password认证方式时,需要在AAA视图下配置与SSH用户同名的本地用户。

[huawei]aaa#进入AAA配置模式[Huawei-aaa] local-user sshuser password simple 12345 privilege level 15 #创建本的用户sshuser 并设置密码方式为simple 密码为12345 等级为15。

#password 的参数有simple和cipher 一个是明文,一个是密文[Huawei-aaa]local-user sshuser service-type ssh#配置本地用户的服务方式为ssh。

[huawei]ssh user sshuser service-type stelnet#配置SSH用户的服务方式为stelnet。

3、SSH服务器设置[Huawei]stelnet server enable#使能stelnet服务[Huawei]rsa local-key-pair create#生成本地RSA或DSA密钥对到这里SSH登录的配置就已经完成了,上面的配置是最基本最简单的配置,有兴趣的同学可以去华为官网找相关资料仔细研究。

华为交换机的基础命令

华为交换机的基础命令华为交换机的基础命令如下:1. 登录交换机:telnet ip_address或ssh ip_address (例如:telnet 192.168.1.1)2. 进入特权模式:enable3. 进入全局配置模式:configure terminal4. 设定管理口IP地址:interface vlanif 1,ip address ip_address subnet_mask (例如:interface vlanif 1,ip address 192.168.1.1 255.255.255.0)5. 设定交换机主机名:hostname name (例如:hostname Switch1)6. 设定管理口的默认网关:ip route-static 0.0.0.0 0.0.0.0 gateway_ip (例如:ip route-static 0.0.0.0 0.0.0.0 192.168.1.254)7. 显示系统配置信息:display current-configuration8. 添加VLAN:vlan vlan_id (例如:vlan 10)9. 进入VLAN模式:interface vlan vlan_id (例如:interface vlan 10)10. 设定VLAN接口IP地址:ip address ip_addresssubnet_mask (例如:ip address 192.168.10.1 255.255.255.0)11. 进入接口配置模式:interface interface_typeinterface_number (例如:interface gigabitethernet 0/0/1)12. 配置接口描述:description description (例如:description This is a test interface)13. 设定接口IP地址:ip address ip_address subnet_mask (例如:ip address 192.168.1.2 255.255.255.0)14. 保存配置:save15. 退出配置模式:exit注意:以上命令仅为基础命令示例,具体根据交换机型号和需求使用相应命令。

Stelnet(ssh)登陆华为交换机配置教程

Stelnet(ssh)登陆华为交换机配置教程使用STelnet V1协议存在安全风险,建议使用STelnet V2登录设备。

通过STelnet登录设备的缺省值参数缺省值STelnet服务器功能关闭SSH服务器端口号22SSH服务器密钥对的更新周期0小时,表示永不更新SSH连接认证超时时间60秒SSH连接的认证重试次数3SSH服务器兼容低版本功能使能VTY用户界面的认证方式没有配置认证方式VTY用户界面所支持的协议Telnet协议SSH用户的认证方式认证方式是空,即不支持任何认证方式SSH用户的服务方式服务方式是空,即不支持任何服务方式SSH服务器为用户分配公钥没有为用户分配公钥用户级别VTY用户界面对应的默认命令访问级别是0 1、生成本地密钥对密钥保存在交换机中单不保存在配置文件中[Huawei]rsa ?key-pair RSA key pairlocal-key-pair Local RSA public key pair operationspeer-public-key Remote peer RSA public key configuration[Huawei]rsa local-key-pair ?create Create new local public key pairsdestroy Destroy the local public key pairs # 销毁本地密钥对[Huawei]rsa local-key-pair createThe key name will be: Huawei_HostThe range of public key size is (512 ~ 2048).NOTES: If the key modulus is greater than 512,it will take a few minutes.Input the bits in the modulus[default = 512]:1024 # 密钥对长度越大,密钥对安全性就越好,建议使用最大的密钥对长度Generating keys..........++++++.++++++ ........................++++++++..........++++++++或[Huawei]dsa local-key-pair ?create Create a new local key-pairdestroy Destroy the local key-pair[Huawei]dsa local-key-pair createInfo: The key name will be: Huawei_Host_DSA.Info: The key modulus can be any one of the following : 512, 1024, 2048. Info: If the key modulus is greater than 512, it may take a few minutes. Please input the modulus [default=512]:1024Info: Generating keys...Info: Succeeded in creating the DSA host keys.----------------------查看密钥对-----------------------[Huawei]display dsa local-key-pair public============================================== =======Time of Key pair created: 11:37:32 2016/3/30Key name : Huawei_Host_DSAKey modulus : 1024Key type : DSA encryption Key============================================== =======Key code:3082019F028180A49C5EAF 906C80B1 C474CCB0 D47C6965 22DFCF3C 9602BAD8 FCE8F7E3 7A69BE18 8CB7D858 6B50EEBC 54BFB089 61A0DD31 5F7F3080 F0DB47E4 ECDCC10E 7EC18D31 35CD78F7 E002FB6B 4CB59BA5 E2CDB898 43FAD059 98B8EEA8 E7395FC7 CA9D1655 47927368 9914AF09 6CFDC125 6CC8A07F DDDE603B F31C4EA4 0B752AC7 817E877F0214CBC5C0BC 2D7B6DFE 15A7F9A3 6F6ED15B 6ECC9F27 0281806D3202E7 4DCAC5DB 97034305 8D79FDB2 76D5CAA2 C8D00C3D 666F61D4 F2E36445 4027FD04 0D61B2A3 AF3CED6B C36CC68D E8DF35F9 FAF802ED 73BCBD66 C55AE0F6 69530C14 1B33A5A1 CF77D636 75A5EF3B 264AB66E 2A8CFFB1 690E45F8 6FACF1B3 E2A11328C14BA7F3 CA0D198B 3ED94368 45BA5E89 F1ADB79E F459F826 B9A5CF6D0281807F379C46 85328DCE F9603A92 2EF0FF48 84C7560ED3E0660C B7ED2F84 39219FEB 61BDE65A F9B55D45 AEE8445F FA3F36AD 3A5310D2 36214AF1 619F61CB 31980AEE E4D6BD98 8003E903 8FD54933 26948C87CD3F7EBC E7BEAB90 9E4A3FCA D92AF70F 24E696112D2573C7 1A19AA43 A9AAF80B 3A6F3B37 CB737102744D0A49 F9636680Host public key for PEM format code:---- BEGIN SSH2 PUBLIC KEY ----AAAAB3NzaC1kc3MAAACBAKScXq+QbICxxHTMsNR8aWUi3888lgK62P zo9+N6ab4YjLfYWGtQ7rxUv7CJYaDdMV9/MIDw20fk7NzBDn7BjTE1zXj34AL7a0y1m6 XizbiYQ/rQWZi47qjnOV/Hyp0WVUeSc2iZFK8JbP3BJWzIoH/d3mA78xxOpAt1K seBfod/AAAAFQDLxcC8LXtt/hWn+aNvbtFbbsyfJwAAAIBtMgLnTcrF25cDQwWN ef2ydtXKosjQDD1mb2HU8uNkRUAn/QQNYbKjrzzta8Nsxo3o3zX5+vgC7XO8vWb FWuD2aVMMFBszpaHPd9Y2daXvOyZKtm4qjP+xaQ5F+G+s8bPioRMowUun88oNGYs +2UNoRbpeifGtt570WfgmuaXPbQAAAIB/N5xGhTKNzvlgOpIu8P9IhMdWDtPgZgy37 S+EOSGf62G95lr5tV1FruhEX/o/Nq06UxDSNiFK8WGfYcsxmAru5Na9mIAD6QOP1 UkzJpSMh80/frznvquQnko/ytkq9w8k5pYRLSVzxxoZqkOpqvgLOm87N8tzcQJ0TQ pJ+WNmgA==---- END SSH2 PUBLIC KEY ----Public key code for pasting into OpenSSH authorized_keys file :ssh-dssAAAAB3NzaC1kc3MAAACBAKScXq+QbICxxHTMsNR8aWUi3888lgK62P zo9+N6ab4YjLfYWGtQ7rxUv7CJYaDdMV9/MIDw20fk7NzBDn7BjTE1zXj34AL7a0y1m6XizbiYQ/r QWZi47qjnOV/Hyp0WVUeSc2iZFK8JbP3BJWzIoH/d3mA78xxOpAt1KseBfod/AAAAFQDLxcC8LXtt/h Wn+aNvbtFbbsyfJwAAAIBtMgLnTcrF25cDQwWNef2ydtXKosjQDD1mb2HU8uNkRUAn/QQNYbKjrzz ta8Nsxo3o3zX5+vgC7XO8vWbFWuD2aVMMFBszpaHPd9Y2daXvOyZKtm4qjP+xaQ5F+G+s8bPioRMow Uun88oNGYs+2UNoRbpeifGtt570WfgmuaXPbQAAAIB/N5xGhTKNzvlgOpIu8P9IhMdWDtPgZgy37S+EOSG f62G95lr5tV1FruhEX/o/Nq06UxDSNiFK8WGfYcsxmAru5Na9mIAD6QOP1UkzJpSMh80/frznvquQnko/ ytkq9w8k5pYRLSVzxxoZqkOpqvgLOm87N8tzcQJ0TQpJ+WNmgA== dsa-key[Huawei]2、打开STelnet服务器功能[Huawei]stelnet server enable3、配置SSH服务器端口号[Huawei]ssh server port ?INTEGER<22,1025-55535> Set the port number, the default value is 224、配置密钥对更新时间[Huawei]ssh server rekey-interval ?INTEGER<0-24> Set the interval (in hours), the default value is 0, which means the server will not generate the new key automatically5、配置SSH认证超时时间[Huawei]ssh server timeout ?INTEGER<1-120> Set the authentication timeout, the default value is 60 seconds6、配置SSH认证重试次数配置SSH认证重试次数用来设置SSH用户请求连接的认证重试次数,防止非法用户登录。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

hex 308186

hex 028180

hex 91ADC5A6 7C855676 2958E6E9 960559D6 3F606C86 5BE1C74C EA313F81

hex BAC7437D 297A422C 8A0D9C9E AAC8276D E0DC21B9 DCA937C2 846AFFDF

peer-public-key end

#

rsa local-key-pair create

#

ssh user adm assign rsa-key p1

ssh user adm authentication-type rsa

#

user-interface vty 0 4

[Quidway] ssh user client001 authentication-type password

SSH的认证超时时间、重试次数以及服务器密钥更新时间可以采取系统默认值,这些配置完成以后,您就可以在其它与以太网交换机连接的终端上,运行支持SSH1.5的客户端软件,以用户名client001,密码huawei,访问以太网交换机了。

local-user adm service-type operator ssh password simple adm

# 设置系统所支持的远程登录协议SSH及最大连接数5[0-5可选,并可选择附加acl规则]

protocol inbound ssh 5

# 产生本地RSA密钥对,但是disp current-configuration此命令是不显示的。

# 设置SSH验证重试次数,系统默认的验证重试次数为3。

ssh server authentication-retries times

表1 查看SSH相关信息

操作 命令

查看主机和服务器密钥对的公钥部分 display rsa local-key-pair public

显示客户端的RSA公共密钥 display rsa peer-public-key [ brief | name keyname ]

# 本地管理员权限用户[使用console口登录],这个需要密码

local-user a service-type administrator password simple a

# 既然配置成功了SSH,那就关掉telnet吧[允许telnet用户数为0]

protocol inbound telnet 0

2.2.2 复杂但更加安全的配置

super password level 3 simple super

#

local-user adm password simple adm

local-user adm service-type ssh

local-user adm level 0

#

rsa peer-public-key p1

public-key-code begin

308186

028180

91ADC5A6 7C855676 2958E6E9 960559D6 3F606C86 5BE1C74C EA313F81 BAC7437D

rsa local-key-pair create

# 进入公共密钥视图,配置客户端产生的公钥,p1是名字,可以任意指定,密钥产生见下章

# 配置的顺序一定不能颠倒,密钥的内容此处仅是举例,看过第三章请再配置

rsa peer-public-key p1

public-key-code begin

ssh user adm authentication-type rsa

ssh user huawei authentication-type all

2.1.3 不要忘记],这个不需密码

local-user 3com service-type administrator

[Quidway-ui-vty0-4] authentication-mode sheme

# 设置交换机上远程用户登录协议为SSH。

[Quidway-ui-vty0-4] protocol inbound ssh

#设置交换机上远程用户的认证方式为RSA。

[Quidway] ssh user client002 authentication-type RSA

# 设置系统所支持的远程登录协议SSH及最大连接数5[0-5可选,并可选择附加acl规则]

protocol inbound ssh 5

# 产生本地RSA密钥对

rsa local-key-pair create

# 配置SSH用户的验证方式为本地密码

ssh user adm authentication-type password

ssh user huawei authentication-type password

2.1.2 一夫当关

# 创建SSH用户,并配置相应的权限

local-user huawei service-type administrator ssh password simple 3com

[Quidway-ui-vty0-4] protocol inbound ssh

[Quidway] local-user client001

[Quidway-luser-client001] password simple huawei

[Quidway-luser-client001] service-type ssh

35EF76C2 B382A538 80DBBA80 60219F04 E5034168 60EEC72A 53598B6F FB3A5365

0201

25

public-key-code end

#

rsa local-key-pair create

#

ssh user adm authentication-type password

#

user-interface vty 0 4

authentication-mode local

protocol inbound ssh

#设置交换机上RSA的密钥对。

[Quidway] rsa peer-public-key quidway002

[Quidway-rsa-public] public-key-code begin

[Quidway-key-code] 308186028180739A291ABDA704F5D93DC8FDF84C427463

打开RSA调试开关 debugging rsa

关闭SSH调试开关 undo debugging ssh server { VTY index | all }

关闭RSA调试开关 undo debugging rsa

2.2 VRP3.3-002

原理与VRP1.74-0105是一样的,SSH的相关配置是相同的

[Quidway] rsa local-key-pair create

? 说明:

如果此前已完成生成本地密钥对的配置,可以略过此项操作。

? SSH认证方式为口令认证。

[Quidway] user-interface vty 0 4

[Quidway-ui-vty0-4] authentication-mode scheme

#AAA需要打开

aaa-enable

2.1.4 选配的参数

# 设置服务器密钥的更新时间,路由器缺省不对服务器密钥进行更新。

ssh server rekey-interval hours

# 设置SSH认证超时时间,路由器默认的认证超时时间为60秒。

ssh server timeout seconds

[Quidway-key-code] 1991C164B0DF178C55FA833591C7D47D5381D09CE82913

[Quidway-key-code] D7EDF9C08511D83CA4ED2B30B809808EB0D1F52D045DE4

[Quidway-key-code] 0861B74A0E135523CCD74CAC61F8E58C452B2F3F2DA0DC

authentication-mode local

protocol inbound ssh

-----------------------------------------------------------------

配置步骤

以下将根据登录认证方式的不同分别介绍配置步骤,但开始任何一种配置之前,首先要执行如下操作:

2.2.1 简单的配置

super password level 3 simple super

#

local-user adm password simple adm

local-user adm service-type ssh

local-user adm level 0

hex 987AEFE1 6204CC63 0C881FC1 7848297C 82B0B443 5EEDA260 27A7B744

hex 3280B68E 84194DCD 78D89B9E 35EF76C2 B382A538 80DBBA80 60219F04

297A422C 8A0D9C9E AAC8276D E0DC21B9 DCA937C2 846AFFDF 987AEFE1 6204CC63

0C881FC1 7848297C 82B0B443 5EEDA260 27A7B744 3280B68E 84194DCD 78D89B9E