龙迅会员软件说明书

4软件系统操作详细说明书

软件系统操作详细说明书:1)单击桌面上图标HotelLock system3.3出现屏幕的欢迎界面。

5秒钟过后,在操作员登陆窗口上选择操作员并输入密码;单击登陆进入系统主界面;系统默认的超级管理级的操作员SYSTEM的密码是0。

点击“登陆”按钮进入主界面。

软件系统菜单操作详情指南1.系统管理系统设置菜单包括:系统设置、软件注册、数据库链接、读数据卡、数据备份、数据恢复和退出系统。

1)系统设置(系统管理——系统设置)初次使用该软件时,请先对软件系统的一些系统参数进行设置。

其中包括酒店名称(本酒店名称)、选择门锁类型、通迅端口、设置您们想设定的默认宾客的入住天数和默认退房时间以及退房时间间隔(时间间隔的意思就是让宾客卡在您设定的到期的时间范围后再多给客人几分钟的开门有效期限),系统参数设置完,需要点击“保存”(发卡器要连接在选择的端口上),退出系统。

2)软件注册:(系统管理——软件注册),软件会随机生成“用户码”,请把“用户码”用电话告之我公司、我公司通过该“用户码”反馈“授权码”输入后点击“注册”,3)读数据卡(系统管理——读数据卡)读数据卡:该软件处于感应状态门锁使用时才能发数据卡,客户使用感应门锁时(RF),要提取门锁数据,先发数据卡,对着门锁读一次,门锁即处于信息发送(红外发射),使用手执机接收红外信息(手执机接收红外信息,对准红外发射管)。

当手执机在接收红外发射住处时,绿灯闪烁,信息读取完毕时,门锁会发出“嘀”一声,绿灯停止闪烁,说明信息发送成功。

与前台发卡器USB连接,点击菜单系统管理、读数据卡、读卡,这里我们门锁上的开门信息共可以存储198条。

4)数据备份(系统管理——数据备份)选择保存路径,默认保存路径是C:\Programfiles\locksoft\db,然后输入保存文件名,默认文件名是为当前的日期时间,最后点击保存,系统提示“文件数据备份完毕”。

5)数据恢复(系统管理——数据恢复)数据恢复时系统会提示“恢复数据会清除现有记录,是否继续”,点击“确定”后,在出现的对话框中选择数据备份文件后,点击打开,系统会提示“文件数据恢复完毕”。

用户使用手册

用户使用手册欢迎使用我们的产品!以下是使用手册的详细说明:1. 注册账户:a. 进入我们的官方网站或下载我们的应用程序b. 点击注册按钮c. 输入您的个人信息,例如姓名、电子邮件地址和密码d. 完成验证码验证(如果适用)e. 单击“注册”完成账户注册2. 登录账户:a. 打开我们的官方网站或应用程序b. 输入您的登录凭据(电子邮件地址和密码)c. 单击“登录”或按下回车键进行登录3. 导航界面:a. 在登录后,您将看到我们的主界面b. 主界面通常包括导航菜单、工具栏和内容区域c. 导航菜单可用于访问不同的功能和页面d. 工具栏通常包含常用操作按钮和快速访问链接e. 内容区域显示您当前所在页面的内容4. 使用功能:a. 在导航菜单中选择您想要访问的功能或页面b. 展开所选功能的子菜单(如果有)c. 单击所需的选项或按钮以执行相应的操作d. 根据提示输入必要的信息e. 完成所需的操作后,您可能会收到确认或成功消息5. 设置:a. 在导航菜单中找到“设置”选项b. 单击“设置”以进入设置页面c. 在设置页面上,您可以更改个人信息、通知设置和其他偏好设置d. 完成所需的更改后,记得点击“保存”或“应用”按钮来保存设置6. 帮助和支持:a. 如果您遇到问题或需要帮助,请查看我们的帮助文档或常见问题解答(FAQ)页面b. 如果您无法找到答案,请联系我们的客户支持团队c. 客户支持通常可通过电子邮件、在线聊天或电话提供帮助请注意,以上是一个一般性的用户使用手册,具体的步骤和功能可能会根据产品的不同而有所不同。

如果您有任何疑问或需要进一步的帮助,请随时向我们咨询。

Bluesky V6.0 收费管理系统(网络版)软件操作说明

蓝天卡系列一卡通管理系统餐饮收费管理系统(网络版)BlueSky 2000 V1.5用户手册V1.1最后更新时间:2004年9月1日星期三目录如何使用本手册 (4)标题与目录 (4)索引 (4)产品信息 (4)服务信息 (4)公司信息 (5)TL-99型读写器操作说明 (5)认识读写器 (5)连接读写器 (6)读写器功能 (6)注意事项 (6)餐饮收费系统软件操作说明 (7)安装流程 (7)软件安装 (7)软件分发......................................................................................错误!未定义书签。

安装餐饮收费系统 (7)启动程序 (9)餐饮收费管理系统功能操作.................................................................错误!未定义书签。

设备管理 (11)设备检查 (11)下载参数 (12)设置时间 (12)下载挂失 (13)上载数据 (14)上载历史数据 (15)设备初始化 (16)系统管理 (17)运行参数设置 (17)分组设置 (19)站点设置 (20)卡类别设置 (21)权限设置 (21)登录日志 (22)操作日志 (23)退出系统 (23)报表查询 (24)交易记录明细查询 (24)消费明细表查询 (25)消费汇总日报表 (26)消费汇总月报表 (27)消费汇总年报表 (28)帮助 (29)关于 (29)附录 (29)名词解释 (29)系统卡 (29)软件系列号和方案 (30)软件协议 (30)卡片版本号 (30)密码方案 (30)单位标识符 (30)用户 (30)客户机 (30)公共组件 (30)月份记法 (31)消费模式 (31)相关知识 (31)操作系统的排序方式 (31)使用SQL Server™进行数据备份和数据恢复 (32)如何使用本手册本手册的目的为客户更好地了解节水控制管理系统的功能,提供了更好的管理咨询。

腾讯通详细使用教程

即时通信平台(腾讯通)使用说明一、安装:1、双击安装2、点下一步3、点同意,7、点安装(如果不想随 windows —起启动,去掉勾)讯通KTK 容户端安装 口回冈软件许可险滾 在安装謄讯通imc 客尸端之前,谙闻读援权条款. R W阅读协溟的其余部分,谙僅EPgDTi ]往下滚动页面- 款件许可协议 重要须知:腾讯在此特别提噩用户认宜阅读本《软件许可协观》(下称《协 观》)—用户应认夏阅逮本盘协这》中各条款 > 赳括免除或看限制腾讯责忏的 免责条款及对用尸的权利限制.洁您审阅并接受或不接受本(耒成年人 应在法定监护人晤同下审阅)-除羊您接受本《协破》条款,否则您无权下载、 安僅或使用本软•牛疋苴相三朋篇口応朗左装便用仃和住训育右本nn-;??-孑捋 受 > 并同意接受本1:协垃》各项条熬的釣束・ + J WIE I * @ ra r*i i —ffiC2Ti JA =^\ JFa n«?2Ti JJ + TL 甘二二*厶松 迢心 声 "厶* 雀如果您接受协该中的条款■单击[我同意口叮继续安装。

如果您选定[取消〔C )]』 安装程序将合关闭•蛭须要接夷协谏才能安装胯讯J1KTX 客户端-cei<上一步电取酒©6、点下一步(如要改变安装路径,点浏览选择后,再点下一步)卿薛讯通RTK 客户塔安装 口叵凶选定安装便置和爼件 选定腾闵通RTX 客尸端要安装的文f 牛夹和组f 牛. 着需囂議暮醍矍黑置蒙雷蠶要安装到不同如応单击I 浏览 所需空间:45.2MB 可用空间:6-0GB<上1步世取消(£)4、安装至结束,点完成正在安装腾讯IIRTX客户端正在安装,谙等候.RT>D#9、双击桌面启动10、第一次使用先进行服务器设置5、在地址栏填入端口填8000,其他默认,点确定6、帐号处填写自己姓名,密码询问管理员,点登录(如要使用方便,勾选记住密码和自动登录)登录状态:上城〒庄记住密码¥歸鳏M■■■■»■■■ maiHraiB一远程賣尹複式、初识腾讯通1、腾讯通界面基本同腾讯QQ(腾讯TM,熟悉QQ或TM的用户极易上手2、一些基本图标的含义」总经办」行政部_1信息中右玄王合军童£张具算園虚]金永收R気严崖国叵4秦狂誦T/*瞬噩_1研究所一I人力资源J采购部」品保祁」PMC部_J制饪部_1技术部」仓库_1营满中心图标表示的是:未上线图标表示的是:已上线的女士图标表示的是:已上线的男士图标和表示的是:离开状态【上线了,但超过5分钟(默认时间)未操作】图标表示的是:已设置手机号码注:新加入的用户,未填写男女性别者,系统是按男士默认的;三、修改初始密码为了安全使用腾讯通,第一次登陆后请勿必修改初始密码)rtx2006 严人© 操住砂帮助但)个人设買一基本蚩科基本资料 我的状态 供疗直询 退岀⑴ 亍人设置⑴… 联系方式I 应东彩_|庵乐成校_|碰东初中 3蘇ifc ■結>K四、个性化设置 回童设置 面板设置亠丟薮设置号RTX 昌码:姓名: 性别;年部 门: 1、如修改基本资料中的“性别”和“个人头像”,头像可以上 传照片设置个性头像; 1个人设置一基車僵科基本资料帐号:详细资料修改甕码 RTX 号码:热裡役置 姓名: 回境设看面板谡置 性 羽: ▲系垢设置 年 龄:部门;职 务:〒个2 更改确走 取消注:上传的图片有大小限制,图片格式可以是 JPG BMP 或 GIF2、如修改联系方式中的电话、手机、电邮等以方便联系;3、如修改回复设置中的离开自动回复等;4、如修改系统设置中基本设置的窗口风格等。

TongLINKQ8.1客户端使用手册

其他所有的公司和产品名称可能为第三方所有。

前言

本手册主要介绍客户端有关概述、TLQ系统UNIX安装、TLQ系统Windows安装、TLQ的客户端目 录结构、TLQ的客户端参数配置、客户端代理操作、连接上下文参数设计、客户端应用程序编写、客户 端应用程序编译、通讯安全、系统日志等。

1. 阅读对象

本手册面向消息中间件TongLINKQ8.1产品用户以及对消息中间件感兴趣的读者。

版权保护说明

未经东方通科技公司书面许可,本文档不得整体或部分地复印、复制、翻译或缩减成任 何电子介质或计算机可以阅读的格式。本文档中的信息可能不加通知进行修改。商标©20来自6-2016 东方通科技版权所有。

、TongTech、TongLINK、TongLINK/Q、

TongIntegrator、TongSEC、TongWeb、TongEASY、TongWorkflow 是东方通科技的注册商标。

《TongLINKQ8.1系统开发手册_客户端集群编程参考》

主要介绍客户端集群简介、客户端集群相关参数配置、C 客户端集群接口相关内容及 JMS 客户端 集群接口相关内容等信息。

4. 对此版本新增和更改的内容

5. 友情提示:

当文件消息没有发送完成时候,服务节点用“tlq –cabort”命令强制终止,然后再重新启动 服务节点,瘦客户断点续传暂不起作用!!!

《TongLINKQ8.1系统开发手册_安全出口编写指南》

主要介绍安全出口概述、配置、编写及编程模式等。

《TongLINKQ8.1系统开发手册_JAVA编程参考》

主要介绍JAVA编程有关概述、相关配置、BaseClass相关的类和使用BaseClass编程等进行说明。

《TongLINKQ8.1系统管理手册_管理控制台》

Dragon 专业个人客户端安装指南说明书

Installation guide GuideDragon speech recognition Enterprise solutionFor v15 of:Dragon Professional Individual Client Installation GuideCopyrightDragon Professional Individual, Dragon Legal Individual, v15.2019 Nuance Communications, Inc.This material may not include some last-minute technical changes and/or revisions to the software. Changes are periodicallymade to the information provided here. Future versions of this material will incorporate these changes.No part of this manual or software may be reproduced in any form or by any means, including, without limitation, electronic ormechanical, such as photocopying or recording, or by any information storage and retrieval systems, without the express written consent of Nuance Communications, Inc. Specifications are subject to change without notice.End-of-life: Third-party environmentsSupport for third-party environments is only valid as long as they are supported by the corresponding vendor and might besubject to other restrictions. Contact Nuance Technical Support for details. For more information, see the documentationdelivered with the third-party product and supporting Nuance documentation.When standard support by the vendor has stopped, Nuance will continue support if an issue is specific to the Nuance solution,within the limitations of the vendor’s standard end-of-life and Nuance's policy. This means that issues that are a combination of the vendor’s component and the Nuance solution cannot be supported.Copyright © 2019 Nuance Communications, Inc. All rights reserved.Nuance, ScanSoft, the Nuance logo, the Dragon logo, Dragon, DragonBar, NaturallySpeaking, NaturallyMobile, RealSpeak,Nothing But Speech (NBS), Natural Language Technology, Select-and-Say, MouseGrid, and Vocabulary Editor are registered trademarks or trademarks of Nuance Communications, Inc. in the United States or other countries. A ll other names andtrademarks referenced herein are trademarks of Nuance Communications or their respective owners. Designations used bythird-party manufacturers and sellers to distinguish their products may be claimed as trademarks by those third-parties.DisclaimerNuance makes no warranty, express or implied, with respect to the quality, reliability, currency, accuracy, or freedom from error of this document or the product or products referred to herein and specifically disclaims any implied warranties, including, without limitation, any implied warranty of merchantability, fitness for any particular purpose, or non-infringement.Nuance disclaims all liability for any direct, indirect, incidental, consequential, special, or exemplary damages resulting from the use of the information in this document. Mention of any product not manufactured by Nuance does not constitute anendorsement by Nuance of that product.NoticeNuance Communications, Inc. is strongly committed to creating high quality voice and data management products that, whenused in conjunction with your own company’s security policies and practices, deliver an efficient and secure means of managing confidential information.Nuance believes that data security is best maintained by limiting access to various types of information to authorized users only.Although no software product can completely guarantee against security failure, Dragon s oftware contains configurablepassword features that, when used properly, provide a high degree of protection.We strongly urge current owners of Nuance products that include optional system password features to verify that these features are enabled! You can call our support line if you need assistance in setting up passwords correctly or in verifying your existingsecurity settings.Published by Nuance Communications, Inc., Burlington, Massachusetts, USAVisit us on the Web at . Links to our international web sites are shown there.1/17/20192Dragon Individual Installation Guide ContentsDragon Individual Installation Guide1 Copyright2Contents3 Chapter 1: About this guide4 About Dragon Professional Individual5Additional resources6Documentation6Interactive tutorial6Training6Support6 Chapter 2: Preparing to install Dragon7 Preparing for an installation8Storage space considerations9Dragon system requirements10 Chapter 3: Initial Installation of Dragon Professional Individual11 Install Dragon and choose the default settings12Installing Dragon on a single computer12Dragon file structure15Windows 7, Windows 8.1, and Windows 1015Accessing program files163Dragon Professional Individual Client Installation GuideChapter 1: About this guideAbout Dragon Professional Individual5Additional resources6 4Chapter1:About this guide About Dragon Professional IndividualDragon Professional Individual allows users to create reports, spreadsheets, presentations and otherdocumentation more efficiently with fast, accurate dictation and transcription. Dragon ProfessionalIndividual also includes voice commands that allow users to perform everyday tasks without using themouse or keyboard. For example, use voice commands to:l Correct and format text.l Launch applications.l Navigate in applications.l Access buttons and menus in supported programs, including Microsoft Word, CorelWordPerfect, WordPad, and moreDragon Professional Individual can be installed on each client computer manually .5Dragon Professional Individual Client Installation GuideAdditional resourcesThe following resources are available in addition to this guide to help you manage your Dragoninstallation.Documentationclick the Help icon () on theInteractive tutorialDragon Professional Individual includes an interactive tutorial with progressive simulations that help you learn Dragon skills.When you are connected to the internet, Dragon connects to a web-based interactive tutorial. If youdon't have an internet connection, the tutorial runs locally.TrainingNuance provides several Dragon training offerings, like webinars, demos, and Nuance University online training courses. For more information, s ee the Dragon Support web site.SupportThe Dragon Support web site provides many resources to assist you with your Dragon installation. For more information on Support offerings, see the Dragon Support web site at:https:///support.html6Chapter2:Preparing to install Dragon Chapter 2: Preparing to installDragonPreparing for an installation8Storage space considerations9Dragon system requirements107Dragon Professional Individual Client Installation GuidePreparing for an installationBefore installing, modifying, or upgrading Dragon Professional Individual:l Install any pending Windows updates, and then restart the computer.l Turn off or disable any antivirus software until installation is complete. Installation can sometimes trigger a false virus report.l Close all open applications.l Ensure your system meets the requirements before attempting to install Dragon Professional Individual.For more information, see “Dragon system requirements” on page 10.Installation considerationsl Administrator rights are not required to create a user profile or use the software afterinstallation. Note that if an administrator creates a user profile while logged in as anadministrator, that profile is not accessible to users with restricted privileges.l Users are permitted to create multiple profiles, provided each profile is for one person.Additional users must purchase a separate license for Dragon Professional Individual. Volumelicense agreements are available.8Chapter2:Preparing to install Dragon Storage space considerationsEach Dragon user must have his or her own user profile. This is a set of files in which Dragon storesinformation about each user’s voice, frequently-used words and phrases, optional settings, andcustom commands (if applicable). Each computer on which Dragon is installed must have enough freespace for the required user profile(s).Use the following guidelines for allocating disk space on your system. The actual amount of diskspace varies from site to site.To set the amount of data to store:1. From the DragonBar, select Tools>Administrative Settings.The Administrative Settings dialog box opens.2. Select the Disk space reserved for network archive option.For each u ser profile:l127 MB of hard disk spaceDragon periodically creates a backup copy of a u ser profile and stores the copy on the local computer.9Dragon Professional Individual Client Installation GuideDragon system requirementsDuring the installation process, the software checks that your system meets the following requirements. If they are not met, Dragon Professional Individual is not installed.10Chapter 3: Initial Installation of Dragon Professional IndividualInstall Dragon and choose the default settings12 Installing Dragon on a single computer12 Dragon file structure15 Windows 7, Windows 8.1, and Windows 1015 Accessing program files16Install Dragon and choose the default settingsInstall Dragon Professional Individual on the client computer using the downloaded installer file orinstallation DVD. If you plan to install Dragon on multiple computers, run through an initial installationbefore attempting to install Dragon from a server. Use the initial client installation to set default values for Administrative and Auto-Formatting options. You can then install Dragon Professional Individual on other computers using the same options.Notes:l You must have Windows Administrator rights to install or uninstall Dragon Professional Individual.l If you have more than one language, the installation process uses your operating system’s language, if supported. If Dragon does not support your operating system language, theinstaller runs in English. You cannot install Dragon using a language other than the primarylanguage. For example, if you install the German software on a French operating system,the installation interface is in French. If you install the German software on a Chineseoperating system, the installation interface is in English.l The installation process does not present the QuickStart option. You can enable this option in the Options dialog box after Dragon is installed. For more information, see the onlineDragon Professional Individual help.Installing Dragon on a single computer1. Run the Dragon installation file you downloaded.OrInsert the product DVD. If the installation does not start automatically, run setup.exe from theDVD.The Dragon InstallShield Wizard opens.2. Click Next to proceed to the License Agreement screen.3. Read the text of the agreement, select I accept…, and then click Next.The Customer Information screen appears.4. Enter your User Name, Organization, and the Serial Number supplied with your DVD ordownload of Dragon, and then click Next.The Region Selection screen appears.5. Select a region to install, or select All English regions to install more than one region.The region determines the accents and vocabularies available on this installation. Selecting a single region saves disk space, but users cannot create user profiles with an accent that is not included with the selected region.6. Optional: To change the installation directory, select Advanced, then click Next.The Advanced screen appears.1. Click Change…A Browse For Folder dialog box opens.2. Navigate to the folder where you want to install Dragon (or create a new folder byclicking the Make New Folder button) and then click OK.Note: By default, Dragon is installed in:C:\Program Files(x86)\Nuance\NaturallySpeaking157. Click Next to proceed to the Ready to Install the Program screen.8. Click Install.The installation process begins. It may take several minutes to install Dragon ProfessionalIndividual. At times, the progress bar may not appear to be advancing, but the installation is still proceeding internally.9. When installation of Dragon is complete, the installer displays the completion screen. ClickFinish.The Product Registration window appears.10. Choose whether to register Dragon online now or to have Dragon remind you to register inseven days, and then click OK. Registering the product provides faster access to NuanceTechnical Support.You can open Dragon using the desktop shortcut, or find Dragon in the Start menu:l Windows 7: Select Start > All Programs > Dragon.l Windows 8.1: From the Start screen, select the down arrow to show all applications, and then scroll to the right to view the Dragon applications.l Windows 10: Select Start > All apps > Dragon.Activating DragonThe first time you start Dragon, you are prompted to activate your copy of Dragon. If you do not activate, Dragon stops working after you start it five times.Dragon file structureDuring installation, Dragon creates the following default folders for application and data file storage.Note: Upgrading Dragon from an earlier version automatically relocates some directories andfiles.Windows 7, Windows 8.1, and Windows 10Dragon setup log (dgnsetup.log)C:\ProgramData\Nuance\NaturallySpeaking15\logsDragon logC:\ProgramData\Nuance\NaturallySpeaking15\logs\<Windows_User_Name> User profilesC:\ProgramData\Nuance\NaturallySpeaking15\UsersUpgrade logC:\Users\<Windows_User_Name>\AppData\Roaming\Nuance\NaturallySpeaking15 Vocabularies and acoustic modelsC:\ProgramData\Nuance\NaturallySpeaking15\DataCustom words and commandsC:\ProgramData\Nuance\NaturallySpeaking15\custom\<language>\Program filesHelpInteractive TutorialAccessing program filesYou can access the Dragon client and many associated utilities through the Start menu. Their location varies by operating system:l Windows 7: Select Start > All Programs > Dragon.l Some utilities are located inside the Dragon Tools subfolder.l Windows 8.1: From the Start screen, click the down arrow to show all applications. Scroll to find Dragon.l Windows 10: Select Start > All apps > Dragon.。

会员管理软件(系统)操作手册

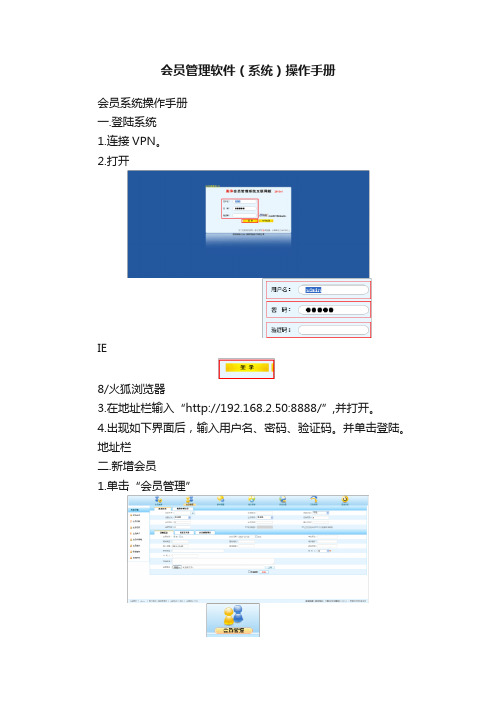

会员管理软件(系统)操作手册会员系统操作手册一.登陆系统1.连接VPN。

2.打开IE8/火狐浏览器3.在地址栏输入“http://192.168.2.50:8888/”,并打开。

4.出现如下界面后,输入用户名、密码、验证码。

并单击登陆。

地址栏二.新增会员1.单击“会员管理”2.单击“添加会员”3.单击“ID”4.出现如下界面后,单击“输入ID卡号”后的空白区域,然后刷卡。

等待ID卡号出现后,单击“保存”。

5.单击“会员卡号”后面的空白区域,输入会员卡卡面编码、会员名称等各项信息。

6.如会员是取酒卡,则不填写“初始存款”,必须填写“计次消费项目”7.单击“计次消费项目”后,出现如下界面,选择“服务名称”,输入“交费金额”、“可用次数”后,单击“添加计次项目”。

8.所有信息填写完成后,单击“添加”。

三.会员存款/存酒1.单击“会员管理”2.单击“会员存款”3.单击“会员卡号或姓名”后面的空白处。

输入会员卡号或姓名,或者刷卡。

然后按回车键。

4.然后出现如下界面,选择“支付方式”,输入“续费金额”(即实际收取的金额),以及“实际续费”(即实际卡内充值金额)。

如取酒卡,则切勿填写“续费金额”、“实际续费”;直接添加“该会员计次消费项目”,然后单击“添加”。

信息输入充值金额时,单击此“确定”充值次数时,单击此“确定”1.单击“会员管理”2.单击“会员挂失”3.然后出现如下界面,在“会员卡号或姓名”后面的空白处,输入会员卡号或会员姓名,并按回车;或者单击“浏览”,查找到需要挂失的会员,并双击选择。

在“会员密码”后的空白处单击后,请会员输入会员卡密码,然后单击“确定”。

注意:如会员挂失后,不进行补卡操作,则执行这一步;如会员挂失后进行补卡操作,则不进行挂失,直接进行会员换卡操作。

1.单击“会员管理”2.单击“会员换卡”3.然后出现如下界面,在“会员卡号或姓名”后面的空白处,输入会员卡号或会员姓名,并按回车;或者单击“浏览”,查找到需要换卡的会员,并双击选择。

迅手会员管理系统培训文档

系统登录

集团汇总的配置及使用

主界面

集团汇总的配置及使用

会员管理操作相关的部分

会员管理功能中非常重要的基础数据都是通过集团汇总建立的,其中最重要的 是下面这三个功能窗口:

集团汇总的配置及使用

1.首先设置读写卡密码

读写卡密码是M1卡的安全性保障之一,此密码是贵公司Star读卡器读取会员卡 卡上数据时最先验证的,也是最重要的,密码长度为24位。 此密码设定后,不可轻易更换,所以一定要做好保密工作。 此密码的重要性体现在,如果外面的人不知道此密码,则无法读取贵公司所发 的卡上的数据,若要尝试破解此密码,若在三次内不能成功,相应的卡就报废掉了。

会员及卡管理的配置及使用

添加修改客户资料:

注意:手机号码为必填并且不允许重复

会员及卡管理的配置及使用

功能:可实现为客户发卡、销卡(销卡即将卡上的数据清空)、修改类型及有效期的功能 操作:在客户资料管理里面,选中要发卡的客户,点击发卡,打开发卡界面,然后选择 卡类型,设置有效期限,最后为客户指定卡号,然后点击开卡,开卡成功后,可通过校 验功能,验证卡上的数据是否写入成功 注意:卡号的长度最长为8位,并且只能是数字

会员及卡管理的配置及使用

储值卡管理功能

功能:实现对会员卡进行挂失、取消挂失、换卡、清户及数据异常处理等操作 注意:此页面上的功能部分需要有指定权限的人来认证方可操作

会员及卡管理的配置及使用

其他

操作员资料管理

操作员权限管理

消费明细查询

系统设置中相关功能设置

1. 在主菜向导促销设置中 设置各类型的卡对应类别的折扣,确定 并退出

待结账单打印完毕后,方可取卡。

Байду номын сангаас

会员卡前台常见问题及处理

软件功能需求说明书(完整版)

迅瘦师功能需求说明书最后一次修改时间:2016-3-1用户确认修订记录目录1......................................................................................................................................... 引言61.1目的和范围 (6)1.2方法 (6)1.3参考材料 (6)1.4术语、缩略语 (6)2 ...................................................................................................................... 工作范围细节72.1总体需求描述 (7)2.2大概功能介绍 (8)2.2.1手机APP (8)2.2.2顾客信息管理 (8)2.2.3生成餐单 (8)2.2.4提交体检报告 (8)2.2.5跟踪记录 (9)3 ............................................................................................................................... 功能规范93.1首页 (10)3.1.1今日贵宾健康指标查看 (10)3.1.2贵宾健康指标趋势图 (11)3.1.3健康指标异常贵宾预警通知 (12)3.1.4指标异常贵宾餐单修改(高级教练角色) (13)3.2贵宾管理 (14)3.2.1贵宾信息查询浏览 (15)3.2.2贵宾信息新增 (16)3.2.3贵宾信息修改 (17)3.2.4贵宾信息记录跟踪 (18)3.2.5贵宾基本信息查看 (20)3.2.6 协议管理 (21)3.2.6.1 协议查询 (21)3.2.6.2 协议新增 (22)3.2.6.3 协议查看 (26)3.2.6.4 协议修改 (27)3.2.7餐单管理 (28)3.2.7.1.......................................................................................... 餐单查看浏览293.2.7.2 ................................................................................................ 餐单修改303.3方案管理 (32)3.3.1首页栏目 (32)3.3.2方案查询 (32)3.3.3方案查看 (33)3.3.4方案新增 (33)3.3.5方案修改 (34)3.3.6方案删除 (35)3.4统计分析 (35)3.4.1教练分析 (35)353.4.1.2...................................................................................教练统计分析查询353.4.2贵宾分析 (36)3.4.2.1...................................................................................今日贵宾健康指标363.4.2.2 ......................................................................................... 贵宾分析查询363.4.2.3 .................................................................................................... 趋势图373.4.2.4....................................................................................................... 提醒373.5系统管理 (38)3.5.1用户管理 (38)3.5.1.1 .......................................................................................... 用户信息查询383.5.1.2................................................................................................. 用户新增393.5.1.3.......................................................................................... 用户信息修改403.5.1.4 ......................................................................................... 用户信息查看413.5.1.5.......................................................................................... 用户信息删除423.5.2角色管理 (43)3.5.2.1................................................................................................. 角色查询433.5.2.2 ................................................................................................ 角色新增443.5.2.3 ................................................................................................ 角色修改453.5.2.4 ................................................................................................ 角色查看463.5.2.5 ................................................................................................ 角色删除473.5.3班级管理 (48)3.5.3.1................................................................................................. 首页栏目483.5.3.2 ................................................................................................ 查询班级483.5.3.3 ................................................................................................ 查看班级493.5.3.4 ................................................................................................ 新增班级493.5.3.5 ................................................................................................ 修改班级503.5.3.6................................................................................................ 删除班级503.5.4食物管理 (50)3.5.4.1 ................................................................................................ 首页栏目513.5.4.2 ................................................................................................ 食物查询51513.5.4.4................................................................................................ 食物新增523.5.4.5 ................................................................................................ 食物修改533.5.5营养品管理 (54)3.5.5.1................................................................................................. 首页栏目543.5.5.2 ............................................................................................ 营养品查询543.5.5.3 ............................................................................................ 营养品查看553.5.5.4 ............................................................................................ 营养品新增553.5.5.5 ............................................................................................ 营养品修改563.5.5.6............................................................................................ 营养品删除561引言1.1目的和范围本文档是《迅瘦师》的系统需求说明,用于阐述迅瘦师的需求和功能结构。

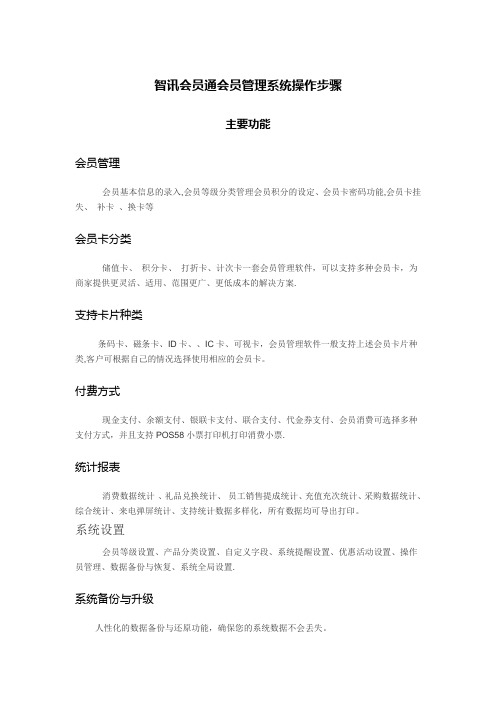

智讯会员通会员管理系统操作步骤

智讯会员通会员管理系统操作步骤主要功能会员管理·会员基本信息的录入,会员等级分类管理会员积分的设定、会员卡密码功能,会员卡挂失、补卡、换卡等会员卡分类·储值卡、积分卡、打折卡、计次卡一套会员管理软件,可以支持多种会员卡,为商家提供更灵活、适用、范围更广、更低成本的解决方案.支持卡片种类·条码卡、磁条卡、ID卡、、IC卡、可视卡,会员管理软件一般支持上述会员卡片种类,客户可根据自己的情况选择使用相应的会员卡。

付费方式·现金支付、余额支付、银联卡支付、联合支付、代金券支付、会员消费可选择多种支付方式,并且支持POS58小票打印机打印消费小票.统计报表·消费数据统计·、礼品兑换统计、员工销售提成统计、充值充次统计、采购数据统计、综合统计、来电弹屏统计、支持统计数据多样化,所有数据均可导出打印。

系统设置·会员等级设置、产品分类设置、自定义字段、系统提醒设置、优惠活动设置、操作员管理、数据备份与恢复、系统全局设置.系统备份与升级人性化的数据备份与还原功能,确保您的系统数据不会丢失。

智讯会员通作为一款正版安全稳定的会员管理软件,保证系统时刻最新、最安全的运行使用!重要功能介绍1。

会员管理软件功能强大,操作简便。

为每位客户设置会员档案,基本信息、财务信息、联系信息一目了然,同时您还可以为其设置个性化字段(能满足各个不同行业的需求),保存客户的其他信息。

同时各类基本操作如:充值、充次、消息提醒、换卡、锁定、挂失等功能也简单明了!2。

会员积分消费分为储值卡消费、记次消费和累计积分消费三种,界面清晰,操作简单,内设储值卡支付、现金支付、银行卡支付、代金卷、联合支付等五种支付方式,方便灵活!3.员工管理通过设置员工管理,实现员工提成功能,可以为每一个消费项目设置员工提成额度,自动统计员工工资,大大节省简化您的日常管理操作。

4。

产品管理主要对产品基本信息进行管理,可针对单个商品设置折扣率,积分数额等,同时也可像会员信息一样设置自定义的产品属性,例如您可以为您的产品设置一个“商品产地”属性,当然您也可以设置一个“顾客青睐度",一切都是那么随心所欲!5。

天财商龙会员管理用户手册

文档从网络中收集,已重新整理排版.word版本可编辑.欢迎下载支持.1会员管理系统功能概述➢ 会员管理在餐饮、洗浴娱乐行业越来越被经营者所重视,各个行业为了争夺更多的消费群体,都在极积努力的发展企业的大客户、采取会员制,所以对客户、会员的的消费管理越来越受到商家的重视,为了帮助商家方便、快捷的分析自已的客户在本企业的消费情况,我们专门为发展会员的企业量身定制了一套完整的会员管理系统。

➢ 会员管理系统的主要优势有以下几点:(1)会员一般是一种预付款性质的消费模式,对经营者来说非常有利于资金的周转,有利于了解消费者的需求,有利于稳固自己的消费群体。

(2)作为企业会员的消费者能够享受到更周到、更全面的服务;甚至成为身份的象征。

(3)连锁经营的餐饮、洗浴行业通过会员管理做到经营、财务的统一。

(4)会员管理和客户管理紧密的相连结,更详尽的了解、管理客户、引导消费,根据客户的消费情况,及时调整经营思路和经营业模式,更快贴进会员的消费心理,积极带动会员的消费。

(5)会员积分管理,可用于计次、累计积分、对换等。

(6)会员管理系统与餐饮、洗浴软件进行了无缝连接。

2、程序系统的结构总店数据库服务器总店数据库服务器:1.存储数据:会员卡的基本档案、分店基本信息、3、会员卡及相关硬件了解3.1会员卡的种类:1.磁卡:带磁条的会员卡(称为磁卡——卡内只存储卡号)。

2.IC卡:带有芯片的IC会员卡(称为IC卡——容量大、能读能写,卡内可存储卡号、开户金额、剩余金额、消费次数等更多的信息)。

3.2会员卡使用的硬件设备1.磁卡:使用磁卡阅读器(要根据磁卡数据所写入的轨道购买,例如:卡号写入到第二轨,则需要购买单二轨的磁卡阅读器)。

磁卡阅读器一般接在计算机接键盘口上。

2.IC卡:使用读写器。

读写器接在计算机串口上(com口)。

硬件:明华奥汉(深圳)读写器,型号为推推式KRD-ET;IC卡芯片为西门子4442或4428芯片;会员卡(IC卡芯片)采用多重加密存取数据;➢PIN密码:如果密码输错三次以上,即超过限定值(4442、4428:3次)芯片自动熔断;➢企业唯一标识:会员卡只能在企业本店或其连锁店中使用;企业如果发展会员制,可根据企业的经营模式不同,可以灵活选用磁卡或IC卡,一般单店经营模式即只有一个店,没有分店的企业可以采用磁卡基本上能就可以满足消费者和商家的对会员的管理了,况且磁卡相对IC卡的成本要低的多;如果企业的经营模式是连锁店性质,最好采用IC卡来管理会员的消费,用户拥有一张会员IC卡,就可以在本企业的多家连锁店进行消费了。

腾讯科技(Tencent)的软件开发文档说明书

: DOH93-DC-1006F p e f E T~s o®i-p es ic : °j tp D H : ªLs H : ªL B_a B B B B y C B u B P R B z B L B L: 93~1193~1231X. K n(2) G. K n(4) T. p®e(¤) e(6) (¤G) ®P k(8) (¤T) G(32) (¥) (36) (¤) m(37) (¤) (39)K nf r RNA f r A e B o bA y E A L W f r Xs A D polio z f r N PEV¡F j v C sx W z f r VP4°®®w¤H VP4°z f r k A N PEV ®C R z f r VP4°A P UH H A x W a z f r y p C1999~2003~R84®èNPEV¡A G U~NPEV D n O P A2003¡B2000¡B1999 H CA16D A2002H E6D A2001H E30D C2004~h H CA4D (CDC®)¡C H W G w X h f r L k H®èH w C2004~EV71l y f R o P1998~P genotype C S B F A1999~2003~o O y genotype B¡A K NEV71A z o y Cx W a EV71 Genotype B C U®5033¡B7008¡BL k H(CHEMICON-3315)¤CA16(CHEMICON -3323)³®E30CA16f r®ès®A EV71w E®è®sA E®è®P EV71n X A b P z f r®t¤A o®P EV70¡B CA9¡B CA10¡B CA16¡B CB1~CB6¡B E6¡B E7¡B E9¡BE30L X C~A s H E coli (pET32a)¤Mt pcDNA3.1¡Aªí²{EV71VP1A H K I VC G A G t VP1J P EV71M B®s®S X A E®è®JVP1J C s N i B H t i M w w Cs w x W a CA16E30s®O o3®è12®è®A S R b i CAbstractEnterovirus (EV) is a RNA virus. Mutation was often found in enterovirus isolates due to the lack of RNA proof reading. The EVs that can not be typed by FA test had increased since 1999. The NT test is laborious and time consuming. Besides, the NT antibodies are expensive and are running out worldwide. To adress the typing of EVs in recent years and to study the molecular epidemiology of EVs in the last two decades, the sequences of the VP4 region were analyzed. The monoclonal antibody(mAb) against EV71, CA16 and E30 were prepared. Eighty four strains of NPEV from 1999 to 2004 were analysed by sequence analysis. The results revealed that the major identified serotype of NPEV in each year were different. CA4 was the major type in 2004¡from CDC data¡CA16 was the major type in 2003,2000,1999. E6 was the major type in 2002. E30 was the major type in 2001. The molecular epidemiological study of EV71 isolated in 2004 suggested the reemergence of genotype C instead of the genotype B that predominated in 1999-2003. It is suggested to keep alert on this reemerged EV71 genotype.For the preparation of monoclonal antibodies (mAbs) one each strains of EV71 from the genotype B and genotype C and one each strains of CA16 and E30 were prepared for the immunization of BALB/c mouse. Both CA16 and E30 strains did not react with the commercialized monoclonal antibody. Nine, three and twelve clones of mAb of EV71, CA16 and E30 were found, respectively. The nine mAb of EV71 react very well with EV71 VP1 antigens by FA and WB or immunodot. The isotype of immunoglobulin is IgG1. Six of the nine mAbs showed with the following viruses¡G no cross reaction CA16, EV70, CA9, CA10, CB3~CB6, E6, E7, E9, E30. A NT titer of 1¡G2 was found in clone E611G2G. The analysis of the location of antigen determinant will be further studied using the VP1 expression systems constracted in our lab i.e. E coil pET32a¡andpcDNA3.1. The characterization of the mAbs of CA16 and E30 are in progress. Key word¡G Enterovirus (EV)¡B monoclonal antibody(mAb)¡B immunoglobulinez f r P V M A D n O g j B T f~®|P V A P V y e f A G I l D g B f f B LB B B X Melnick, 1996¡Cz f r67M A H Rotbart,1995¡i N zf r Polioviruses PV B Coxsackieviruses A CA B Coxsackieviruses B CB¡B Echoviruses E¡H Enterovirus EV¡68-71¡C ~s H l k Hyypia et al., 1997;Poyry et al., 1996¡i N EV1¡PV A Poliovirus type1¡B23¡F 2¡EV-A t11Coxsackieviruses A EV71¡F3¡EV-B tCoxsackieviruses B¡B Echovirus¡B EV69CA9¡F4¡EV-Ct L12Coxsackieviruses A F5¡EV-D t EV68EV70Pringle, 1999¡C~E22E23k s genus Parechovirus M Hyypia et al., 1992; Mayo and Pringle, 1998¡Cz f r w H M Neutralization test; NT¡D ANT O®ÉO O B antiserum pools¡A L k sf r®èA G b W o h EV L k T C N ls z f r c7500P A t53 non-coding region¡N CR¡open reading frame¡O RF¡A 5¡N CR VP2°O d A H R T-PCRÁE_zf r m R omero, 1999¡A L5¡N CR VP2¤C P MO L p O berste et al., 1998¡A VP1EVªc J At F M M w A R VP1o C P M D K p V al erie Caro et al., 2001A t sVP4P M K Y C H VP4VP1 ,H VP4§C w T w u V P1C I shiko e t al., 2002¡C H N NT¤FA¡A EV¤l y f RH eroaki et al., 2002C ¥H K f r P a B P~N y P M f r®t²L j A VP1®y~P CR i m®ÉA K i F®L k H FA N T E_M w C®P k(¤) f rf r2000®èf r2087®è1980~2002~X f r4000®è,¨NPEV 1/5(¬800®è)¶i s C(¤G) P f r i iRD HeLa M®èH K10% fetal calf serum Hanks' minimum essential medium (HMEM) §i i A b f re h t 2 % fetal calf serum EMEM i C zf r®èA x s-70¢J C M f r i36¢J A 5 % CO2C(¤T) f r(50% Tissue Culture Infective Dose¡F TCID50) N HeLa M®èg0.05¢M trypsin-EDTA2A Hi R M M1¡105/ml¡A N M i96L(¨C J100 g l M)A b M K®N i iC f r H i s A M N25 g l Uf r G J96L A C4C P®Éf rM C J36¢J A CO2i c C C Ocytopathic effect (CPE)µC H Reed-Muench XTCID50C(¥) f r1.§K V(Immunofluorescence antibody test¡A IFA)N f r RD HeLa M A M®èf r P V95¢M H W CPE®ÉA N M i g C w G M~T C N Mi M U A P i PBS V X M a B G A X10 g l M a B G A®A M A H B AcetoneT w10A X b®A H®i V C2.·L q M(micro neutralization test A micro NT)f r100 TCID50A25g l 100 TCID50f r G P z fr antiserum pools¡A-H J-P ATCC¡A t 25 µl (20 U) b96L V X A37¢J p®Éi M A JRD M (4¡104/well)¡A36¢J i5P A Y M zf r y M f H A h z f r Y M M P Mz f r C(¤) f r RNATRIzol LS Reagent; Invitrogen¡GN multiplicity of infection (m.o.i.) 110z f r J i 3ml tube HeLa RD M i A M95¢M H W CPEM c N M U A250£g l M G A J750£g l TRIzol V X10A J200£g l chloroform V X10F 13000 rpm10A W MG m s 1.5cc A AJ500£g l Isopropanol¡A13000 rpm10A W M G A AJ1000£g l 75¢M s A13000 rpm15A W M G A®A J50£g l s-70¢J C(¤) R T-PCR VP41. lPrimer Sequence Gene Position OL68-1 5¡GGTAA¡C/T¡TTCCACCACCA¡A/T/G/C¡CC-3¡VP21178-1197MD91 5¡-CCTCCGGCCCCTGAATGCGGCTAAT-3¡5’NCR 444-468 EVP4 5¡-CTATCTTGGGTGTCCGTGTT-3¡ VP4 541-5602.primer random 1OL68 1RNA 20RT(MMLV) 15X buffer 10d NTP(2.5mM) 10RNasin 2H2O 5Total 5037¢J603.PCRc DNA 5primer OL68 0.5MD91 0.5Taq Mix 5DDW 14Total 2594¢J, 2 min.Then 35cycles of¡G95¢J, 30 sec.¡F55¢J30 sec.,¡F72¢J, 1 min, followed by holding at 4¢J4.Nested PCR¡P W C(¤C) V P41. PCR3¡10X buffer 5d NTP(0.5 mM) 5Klenow enzyme 1DNA 30H2O5037¢J2p®ÉA P/C/I A s I2. Insert 5¡C®DNA 20T4 kinase 110X Buffer 5ATP(1mM) 4H2O 205037¢J2p®É65¢J5A P/C/I A s I3. LigationVector 3£g lInsert 1.5£g lDDW 3.5£g lBuffer 1£g lLigase 1£g l_________________________q10£g l14¢J A P overnight4.Transformationa. N Competent cell (E.coli Top 10F)¥-70¢J X A b B W 10Cb.¸50£g l s L 1.5 ml eppendorf n M Cc. J5£g l¡A M tipd.ÀR m B W30R P Ce.42¢J P(heat shock) 2f.¦B W5g. J250£g l LB¡A A M50 ml A37®ip®Éh. Plate out b t ampicillin LB plate¡C5.Plate out150£g l¡A L A plate Wupside down m37¢J i c i18p®Ék(¤i W L20p®ÉA M P)6.-T(¤p q DNA)o t A 5 ml LB i G A j i AL G 1 ml¡Ca. G 1 ml to 1.5ml H10000 rmp 10 h W M i GW100£g l solution¢resuspend and vortex at room temperature for5 min¡Cb. W200£g l solution ¢M(7~8)¡A 5 ¤Cc. W150£g l solution ¢A M(7~8)A e I on icefor 5 min H13000 rmp15 Cd. W M G Y plasmid DNA¡A m s J q P/C/I V XS H13000 rmp A15W M G400£g l s l(*¤pU h h)¡Ce. J3M sodium acetate 40£g lJ propanol 400£g lJ B c -70¢J A 1hr¡A H13000 rmp30*(¤p h W M G A O d pellet)f. J70% ethanol 1000£g l (¬~h l)¡A H13000 rmp10p h W M G®J15£g l sterile DDW*(¤p N DNA~)7. Check Insert-©A Eco R¢Hind 酶 RNaseH®øRNA¡CDNA 15£g lEco R¢1£g lHind 1£g lRNase 1£g l10X Buffer 2£g l______________________q20£g l 37¢J A P3p®É(¤K) N®w VP4C A w®H DNA star nC i C A t Y t t v R C(¤E) R T-PCR VP11. l Sequence GenePosition008 GCRTGCAATGAYTTCTCWGT VP32411-2430009 NGCNCCDGATTGNTGSCC 2A 3409-3391011 GCICCIGAYTGITGICCRAA 2A3408-3389050 GTRCTYACIAIIAGRTCYCT 2A 3513-3494051 TSAARYTGTGCAARGACAC VP32429-2448052 STGYCCAGATTTCAGTGT VP32413-2430053 GGNACNCAYRTNATHTGGGA VP32216-2235054 GCCITRTTITGRTGICCRAA 2A3408-3389055 GGIACICAYRTIRTITGGGA VP32216-22352. One-step RT-PCR¡G50ul ReactionsRNA 2ulPrimer 1¡20uM¡1ulPrimer 2¡20uM¡1ulH2O 16ul20ulmix. heat to 75¢J2min, Cool to 4¢J.10x PCR Buffer 5uldNTP¡25mM¡5ulRT¡20£g/ul¡0.5ulTaq polymerase¡5£g/ul¡ 0.25ulRNase Inhibitor 0.25ul ¡40£g/ul¡25mM .MgCl25ul10mM.DTT 5ulH2O 9ul30ulThermocycler conditions¡G 42¢J, 30 min.¡F94¢J, 2 min.Then 35cycles of¡G94¢J, 1 min.¡F48¢J, 1 min.¡F68¢J, 1.5 min, followed by holding at 4¢J3. Run gel and reading the resultH1.5¢M agarose gel¡A100V i v q a A40X AH Ethidium bromide V5A A H M destain5A iP C4.PCRRT-PCR g C I elute H PROTECH q DNA Extraction Kit DNA,l B J P(¤C)X F M s1¡B G BALB/c ¤p C2¡B K p G6-8g BALB/c p i K C H sucrosegradient EV 1X PBS500£g g G P Freund¡s 1¡G1V X A g T V(three-way stopcock)§i®g C K g A500£g g G(EV1X PBS)»P Freund¡s 1¡G1V X A i®g A D G j K Cb G j K g A H_k i R A iT j K A H t f r G®g¡A5-7iF M P p M X C H~N N6-8gBALB/c p A N J A A H_X A_w P V C5-7i F M P p M X C 3¡B F M i G b p w w i X e g A X e O s b GA F M(Myeloma cell , P3-NS-A-Ag4/1 , NS-1)A iM C M O s~G A X A t m37¢J A MA H30ml t M RPMI 1640i G aB A600rpm¡A5A M h W M G A H10ml t15¢H L M RPMI1640i G a B F M A i25cm2M i~(25T¡A cellculture flask)¤A m J t5¢H CO2i c i i C g16-24p®ÉA M i~~~N75T175T M i~AH~N H O M C h l NS-1MN A J t10¢H DMSO L M H w C NG A C4¡B M X G g f r K p H s®r B A H24G w Y A G R m M i R C Vk A H s B K s B m L x CL h A A H t®M¾C p wX A m t M RPMI 1640i G L i A H10ml®g¾l RPMI 1640i G A N RPMI 1640iG J p A N M R X C B z n M800rpm¡A5C W M G A A W z A N h CN n F M i~U C800rpm¡A5A h W M G A J t M RPMI 1640i G a B A Wz B J C G175T j~q F M B z np M V X A800rpm¡A5A W M G AC N U M V P A b60J37¢J w1ml PEG 1400¡A P®ÉO b37¢J n®ÌC~b37¢JD n®Ì90A b30J1ml t M RPMI 1640¡C30J3ml t M RPMI 1640¡C60J16ml t MRPMI 1640C w C a H t M RPMI 1640i G5ml¡A R m5C600rpm A5A W M G A H150ml HATi G a B X F M A96L q i L W(Microwell-plate)i X F M i C5¡B X F M i G g X M U w w(¬100£g l)Äa B G b96L q i A L C j L V T w LA L i h q h A5-7pG C t g X F M i HAT i GA C X F M i7-10A i GP G C G®ÉX80-100£g l¡A H W L n Gh A A J s t HAT M RPMI 1640i G CG2-3i G P i G G C G i Tl i EV®z C6¡B X F z G i B i R X F M O_EV Y X F z(screening)¡C k p U G K sl(Enzyme-LinkedImmunosorbant Assay¡F ELISA)K I(Immuno-dot assay)(Western blot)7¡B X F M®G X F®Y k i C T w96 L q i c EV®X F M®èA H1000P tip a B M A100 g l t96L q y A HA A H12pipetteC s K C C U J100£g l p MM M(feeder cell)¡A10-14L®C(¤G1¡B G12-15g BLAB/C p®g pristane 0.5ml¡A7-10A4¡106/ml®X F M A®g0.5ml p A2-3g p j A H Y L®g¾N X C g4500rpm¡A10A W M G A 1.5ml eppendorf m-20¢J C2¡B MProtein G M W(Protein G Affinity column)¯G®R G1. ®R(isotyping)Mouse-hybridoma subtyping Kit (Boehringer Mannheim)i R C w coating n f r J block K L AJ500A37J P30A g washing buffer (KPL) ~A O J L®ñ酶 (peroxidase IgG1B IgG2a B IgG2b B IgG3B IgA B IgM IgG)(e B f)G A g37J P30A~J ABTs A37J U e30A H P C2.v s K l (Competitive ELISA)Kimura-kuroda & Yasui (1983) k i C Coating f rJ K L P HRP-Mabs b ELISA OD405 2.0A G A n50g l C w®ñ酶(unlabed-Mab)v(competitor)200ng/g lA H s215.6ng/g l A U50g l HRP-Mabs50g l v®V X A J100g l ABTs A37J P30AJ100g l ABTs stop solution A H ELISA reader b i405U lA U C p v G(A-n)Competition (%) =----------------------- 100%(A-B)A G HRP-Mab W P OD405B G HRP-Mab P P v P P OD4053.³®P z f r J(Cross reaction)s U M z f r f r®èf r J M X G C C30cm2 M J1ml coating buffer g B U a B M X GModel Biofuge fresco¡F Heraeus¡1200rpm¡A4¢J20F W M Gs f r J M X G C p J polyclonalantibody¡H coating buffer1000100£g l b K L W A 4¢J j P C j H5¢H4¢J j blocking P C Jz f r f r®èf r J M X G100£g l¡A37¢J P30A H washing buffer~5A J250f r JA37¢J P30A~A J100HRPO-s IgG 100£g l A37¢J P30A~A J100£g l ABTs¡A37¢J P30A J ABTs stop solution 100£g l¡A H ELISA reader b i405nm U l i R C Pp EV h blocking K L A J z f r f r®èf r J M X G100£g l¡A37¢J P30C t2000HRP-MAb A37¢J P30A g washing buffer~5A J100£g l ABTs A37¢J P30A A g washing buffer~5A J ABTs stop solution 100£g l¡A H ELISA readerb i405nm U l i R C U CM FU M EVOD405¡P V f r M OD405 Cross reactivity¢HH s mAb EVOD405¡P V f r MT VP1l G1. l GVP1l C2. Primer¡GKHVP1-3F:5’-AGCGATATCGGAGATAGGGTGGCGGATGTG-3’KHVP1-3R:5’-AGCGCGGCCGCTCAAAGGGTGGTGATCGCCGTGC-3’ VP1-447R¡G 5’-AGCAAGCTTTCACTGTGGAACAACCTGACC-3’ VP1-445F¡G 5’-GTTGATATCATGGAGTTACTCCAGTATATG-3’VP1KHVP1 3RVP1D21. pET32a pcDNA3.1-¡E2. N PCR g A H Ligase P s transformation Ecoli Top10F’¤¤¡Aplate out LB Agar¡A D q j q W LB broth C3. N Ecoli BL21DE3i ®t C4. N V Vero cell i u ®Öt CA¡Hind IIIB¡s A¡pET32¡F B¡pcDNA3.1CTransient Transfection of Adherent Cells u V1. V e, 60 mm dish in 5 ml A medium veroCos-7 M(seed2-8¡105 cells).2. V M F40-80¢H confluence(generally 37¢J and 5¢H CO2).3. V,µ5£g g DNA TE buffer(³C q DNA: 1£g g/g l)4. J t M,³J150£g l MEM.(© 1.5ml tube)5. J25£g l SuperFect Transfection Reagent W z DNA solution.6. H pipetting V X vortexing for 10A N W z reactiontube m5-10mins(15-25¢J)A w C l M i L W MEM BH4ml PBS wash M A J 3 ml M i G reaction tube¡C7. H pipetting V X,¥Y M i L W A m37¢J and 5¢HCO2 i c i2-3 p®ÉA h G H4ml PBS wash M.(¬~b)¡A J s M i G(¥t M).8. m37¢J and 5¢H CO2 i c i24-48p®ÉR.(¤)³1. j z,³i 5 ml t ampicillinLB i G i12p®ÉC2. b N G t ampicillin20 ml LB500 ml j~i3. T p®ÉA G OD600F05~1®ÉA F q4. 1 M IPTG 20 g l A m37¢J T p®Éj z F J C5. F N~A m B W10G A C 1 mlA5l50ml i-20¢J O s j CH5000 rpm 10A j z H A M W M G pellet¡CC1. 1ml G J ependorf A H5000 rpm 10A H K HU j z2. J TE buffer 100£g l _a BJ1£g l lysozyme M10£g l 1% Triton X-100¡A b RT P153. p N M J H B A ependorf on ice A W i_C5 2*(¦W i_G n on ice)4. H13000 rpm 15W M G s ependorf m-20Os CK SDS-PAGE(polyacrylamide gel electrophoresis)³a1. ®G SDS A70¢J A B O A50 ml A q aA J sampleSDS s12% Separating gels (¤) 5mlH2O(D3W) 2150£g l40% acrylamide mix(¦r) 1500£g l1.5M Tris-Hcl (pH 8.8) 1250£g l10% SDS 50 g l10% ammonium persulfate 50 £g lTEMED 2.0 g l(TEMED J t®T A G J V X J l)5% Stacking gels (¤W) 2mlH2O(D3W) 1492.5£g l40%acrylamide mix(¦r) 247.5£g l1.0M Tris-Hcl (pH 6.8) 250£g l10% SDS 20£g l10% ammonium persulfate 20£g lTEMED 2£g l*(TEMED J t®T A G J V X J l)Loading buffer 2X(1ml)H2O(D3W) 80 g l100 mM Tris-HCl(pH 6.8) 100 £g l4% SDS 400 £g l0.2% bromophenol blue 20 £g l20% glycerol 200 £g l200 mM DTT(dithiothreitol) 153.8 £g lV G(500 ml)coomassie blue R250 1.25 gmethanol 225 mlH2O(D3W) 225 mlGlacial acetic acid 10 mlA H Whatman NO.1 filter L oG(1000ml)H2O(D3W) 600 mlMethanol 300 mlGlacial acetic acid 100 mlRunning buffer(500 ml) 5XTris-Base 7.55 gGlycine 47 gH2O(D3W) 400 ml(·)i PH8.3¡j10% SDS 25 mlH2O(D3W) 500 ml2. w s U J A8J(DW)¾U W t(ªN L X)¡A l U®T A Y i Uw®T h A l®h l A®3. t s W A J9A J®A A N Wi O X4.«W®T b W B J running buffer¡A L up h®5.¨Tip¡A l W buffer R~WSDS s Y C6.¦b ependorf J A J sample 10£g l + loading buffer 10£g l(§t DTT )100¢J107.±N J q a running buffer q W L u8.§sample V X A W W A w w J9.³w121V (65 mA)¡A q a1~2p®ÉY i loading dye10.Ãq a q A X A h W running bufferU A_11.¤h W A O d U A p U SDS U V L12.¥J V G A W O A A_h n V2-3p®É(½w®z)13.®Éh V G A J G A10G A20AC20A L J e z CE K I k(Immunodot assay)1.¸W®M¡A U p NC paper2.¨DDW paper A m W l h l3.ÂI W1£g l F J A m55¢J M c M®30min¡A HT w J paper W4.¥H blocking buffer n P.30H PBS~T,¨C105.¥J10®(¥H Blocking buffer500x)·P30n6.¥H PBST n~T A C107.¨X paper¡A A J s blocking buffer8.¥J20AP(¥H Blocking buffer 2000x)¡AA n P309.¥H PBST~T A C1010.¥H detection buffer 10 ml¡A5P11.³200£g l NBT/BCIP10ml detection buffer e A e®12.©J DDW A eG(Western blotting)1. N VP1l J i SDS-PAGE q a2. n A J transfer buffer¡A A H Hoefer® mini VE blotmodule (pharmacia)±N J(Nitrocellulose membrane)¤W Ab25V/350 mA i2p®Éor25V/400 mA 1p®É3. m M c M®A paper e s4. H5%²i blocking H I A U n®ÌP1p®ÉH PBS~T,¨C105. J H Dilution buffer500z f r A H washingbuffer~T A C10A H~h D S X6. J H Dilution buffer2000AP sIgG¡A n®ÌP1p®ÉA H washing buffer~T A C107. H detection buffer 10 ml¡A5P8. 200£g l NBT/BCIP10ml detection buffer e Ae®9. J DDW A e(¤G)§N I R( Western blot analysis )1. SDS-PAGE q a,±N J H J®ûL PVDFmembrane W RT t5¢H non-fat milk PBS buffer ·n®Ìblocking 1-2p®É2. H0.1¢H Tween20 in PBS M~3,¨C10-20 min3. J H0.1¢H non-fat milk PBS buffer A104. 4¢J U18p®É(RT 2-3p®É)5. RT A q wash buffer( 0.1¢H Tween-20 in PBS ) ,²M~T,¨C10-20 min6. J H0.1¢H non-fat milk PBS buffer A207. RT U2p®ÉH W C8. RT A q wash buffer( 0.1¢H Tween-20 in PBS ) ,²M~T A C10-20 min¡C9. A G M~T,§X membrane¡A y®,¸m O A,²V X n1:1ECL detection solution 1ml¡A b t H n v CGd s H n W a f r GA W a1985-1987(EV71)¡B1987-1989(E30¡B CA24v)¡B1992-1994(E30)¡B1993-1995(CB1)¡B1997-1999(EV71CA16)¡B1998-2000(CB3)¡B1999-2001(EV71CA16)¡B2001-2003(CB5)¤2002-2004(CA16E11)´X i j y(¹)¡C b l y f R As1987~E30A1992-19942001~A z o j Wy A19932001~E30P A Ws A2001~s L k H w M NPEV 16®èg VP4G E30¡G CR s EV71G A 20002002~®Genotype B4¡T A®C®t²p0-1¢H C EV71 1998~x W a o j y A s o s G X®D n y s Genotype C2¡A Genotype B4i A M2000~ R EV71Genotype B¡A o Genotype C EV71¡C1998~ j1~K A z o EV71y i C2P B4Le O A1998~EV71y s K2000~B4EV71 y C s1980-2003~23®èCB-5®Faulkner¡A R VP4®ÖC®C G A x W aCB5i3A Genotype C S i C1C2A1995~H C~CB5f r A i P C1C2yA CB52002~2003~h x W a z f r y D ns A y C1C2i A P o a C CA161997-1999B1999-2002B2002-2004o j W y A b VP4t Y R G A T i y CA16ts C s N T CA16O_®t²A y f r1997y x W a C b2001~R41®èNPEV6®èCA16¡A s t12®èCA16L k Hw A y VP1VP4w N iB R Cf r_C o M M L kf r®è(NPEV)³v~W C1999~10%, 200016.4%, 2001~ h W30%¡F2002~h F F35%¡F2003~9¢M F2004~32¢M Cs w R1980~2004~L k H M NPEV VP4A2003~NPEV w R6®èA G CA163®èB E91®èCB32®èF2002~NPEV w R16®èA G E611®èB Polio32®èB Polio2,E3,EV71U1®èF b2001~R41®èNPEV¡A t16®èE30B CA16E6U5®B Polio1, Polio3, CA24v U2®èCB4, Polio2,E31®F2000~NPEV18®èR A G13®èCA16B B CA4, CA5, CA9 ,E30, EV71U1®èF R1999~3®èNPEV¡A G O2®èCA16 M1®èEV71¡Cx W a EV71 Genotype B C U®5033¡B7008¡Lk H E30(CHEMICON-3315)¤CA16(CHEMICON -3323)³®E30CA16f r®ès®Cs w x W a EV71s®o E®è®35D4F B39D4C5F B511D10C B511D3C B34EE10B E211F B E211F2B B E410G2B E611G2G¡A Isotyping G IgG1¡A H R V R ELISA s®P EV71X A511D10C¡B511D3C¡B E211F¡B E211F2B¡B E410G2B E611G2G P x W U EV70¡B CA16¡B CA9B CA10B CB1~CB6B E6B E7B E9B E30L X O35D4F B39D4C5F B 34EE10R C H E coli (pET32a)¤M tpcDNA3.1¡A EV71VP1A H K I V C GA G t VP1J P EV71M B®s®èS X(¹B C)¡A E®è®JVP1J C s N i B H t i M w w Cs w x W a CA16s®o3®è®AIsotyping G4F86C10IgG15H12IgM¡A H V ELISAR s®P CA16X P x W U EV71¡B EV70¡B CA9¡B CA10¡B CB1~CB6¡B E6¡B E7¡B E9¡B E30L X O CL S R b i C s w x W a E30s®o 12®è®7B5¡B5D2¡B5B3¡B4A2¡B4H12¡B4A8¡B4D9¡B3F4¡B3D9¡B 2E9¡B2E122F12¡A S R b i Cs EV71¡B CA16E30s®A H N®w®t²j x W y®A H f r E_F~i B H®u A i L s A H M z f rA Y o j y C®O E_f rs u A s L c®A s_BALB/c p f~A X F M O_M r vT C E30BALB/c p f j A K y BALB/c p A X F M E30®M r AP X F M c H A EV71CA16¤®s h L H C R s s E®èEV71³®JÒVP1³J A®ÚL h m Polio v irus s A V P1Jc J S b~J A G L h V P1J W A s U~p h N o®L i w CmAzar R, Varsano N, Mileguir F, Mendelson E:Molecular epidemiology of adenovirus type 7 in Israel: identification of two new genome types, Ad7k and Ad7d2. J Med Virol 54 (4): 291-9, 1998Beby-Defaux A, Maille L, Chabot S, Nassimi A, Oriot D, Agius G. Fatal adenovirus type 7b infection in a child with Smith-Lemliopitz syndrome. J Medical Virology Methods 65:66-69, 2001Gjoen, K., Bruu, A. L. &Orstavik, I.(1996). Intratypic genome variability of echovirus type 30 in part of the VP4/VP2 coding redion. Archives of Virology 141, 901-908.Hyypia, T., Horsnell, C., Maaronen, M., Khan, M., Kalkkinen, N., Auvinen, P., Kinnunen, L. & Stanway, g.(1992). A distinct picornavirus group identified by sequence analysis. Proceedings of the National Academy of Sciences, USA 89, 8847-8851.Hyypia, T., Hovi, T., Knowles, N. J. & Stanway, G. (1997). Classification of enteroviruses based on molecular and biological properties. Journal of General Virology 78, 1-11.Jean-Luc Bailly, Aline Beguet, Martine Chambon, Cecile Henquell, Helene Peigye-Lafeuille (2000) Nosocomial transmission of echovirus 30: molecular evidence by phylogentic analysis of the VP1 encoding sequence. Journal of Clinical Microbiology 38, 2889-2892.Melnicj, J. L., Rennick, V., Hampil, B., Schmidt, N. J. & Ho, H. H. (1973). Lyophilized combination pools of enterovirus equinr antisera: preparation and test procedures for the identification of field strains of 42 enteroviruses.Bulletin of the World Health Organization 48, 263-268.P.-Y. Chu, K.-H. Lin, K.-P. Hwang, L.-C. Chou, C.-F. Wang, S.-R. Shih, J.-R. Wang, Y. Shimada, and H. Ishiko (2001) Molecular epidemiology of entrtovirus 71 in Taiwan.Archives of Virology 146, 589-600.Saitoh-Inagawa W, Oshima A, Aoki K, Itoh N, Isobe K, Uchio E, Ohno S, Nakajima H, Hata K, Ishiko H: Rapid Diagnosis of Adenoviral Conjunctivitis by PCR and Restriction Fragment Length Polymorphism Analysis. J Clin Microbiol 34 (9): 2113-6, 1996Tai FH, Grayston JY, Johnston PB and Woolridge RL: Adenovirus infections in Chinese army recruits on Taiwan. J Infect Dis 107: 160-4, 1960Wadell G, Allard A, Hierholzer JC: Adenovirus .In: Manual of Clinical Microbiology. Chapter 76: 970-982, 2000A¡B¡EV204060801001201401601801980198119821983198419851986198719881989199019911992199319941995199619971998199920002001200220032004yearn u m b e r o f v i r u s e sEV71CA16E30CB1CB3CB5E11CA9CB4B1980-2004~n x W a z f r CA ~z f r A W D n y O C BG B E30 VP4®C t Y CT B EV71 VP4®C t Y CB CB5 VP4®C t Y CB CA16 VP4®C t Y CB H K I w Ecoli EV71 VP1J CA ¡BC B(A) H w vero cell EV71 VP1J400X¡A (B)Negative control¡100X¡B s sEV71®S RmAb isotypingFA (EV71) (cross reaction)FATarget protein (100TCID50)NT 35D4F nd + ndVP1 nd 39D4C5F nd+ nd VP1 nd 511D10C nd+ EV70,CA9,CA10,CB1~CB6,E6, E7, E9,E30(-) VP1 nd 511D3C nd+ EV70,CA9,CA10,CB1~CB6,E6, E7, E9,E30(-) VP1 nd 34EE10 nd + nd VP1 nd E211F2B IgG 1 + EV70,CA9,CA10,CB1~CB6,E6, E7, E9,E30(-)VP1 -E410G2B I gG 1 + EV70,CA9,CA10,CB1~CB6,E6, E7, E9,E30(-)VP1 -E611G2G I gG 1 + EV70,CA9,CA10,CB1~CB6,E6, E7, E9,E30(-)VP1 2XE211F IgG 1 + EV70,CA9,CA10,CB1~CB6,E6, E7, E9,E30(-)VP1 -+¡G-¡Gnd¡G。

TongWeb6.0快速使用手册

T o n g Tech®TongWeb6.0快速使用手册东方通科技T o n g Tech® (1)第1章TongWeb6.0产品介绍 (3)1.1 概述 (3)1.2 规范支持 (3)第2章TongWeb6.0安装 (4)2.1 TongWeb6.0安装要求 (4)2.1.1 TongWeb6.0支持的操作系统 (4)2.1.2 系统要求 (4)2.1.3 其他 (4)2.2 安装TongWeb6.0 (4)2.3 TongWeb6.0目录结构说明 (6)2.4 TongWeb6.0的启动和停止 (6)第3章应用部署 (7)3.1 创建数据源 (7)3.2 部署应用 (8)3.3 测试并访问应用 (10)第4章常用Web主要参数调整 (10)4.1 JVM堆内存设置 (10)4.2 修改应用访问端口 (11)4.3 设置TongWeb6.0日志 (11)4.4 关闭访问日志 (12)4.5 设置并发线程数 (12)4.6 修改HTTP通道 (13)4.7 JDBC资源池相关性能参数 (13)4.8 JSP预编译 (14)第1章TongWeb6.0产品介绍1.1概述TongWeb6.0是遵循JavaEE6规范的企业级应用服务器,它为企业应用提供了可靠、可伸缩、可管理和高安全的基础平台。

同时具有功能完善、支持开放标准和基于组件开发、多层架构、轻量等特点,为开发和部署企业应用提供了必需的底层核心功能。

用户通过TongWeb6.0的管理控制台可方便的对应用进行管理,同时能够监控系统组件和应用运行时的状态及调优。

因此TongWeb6.0适用于高度可用、可靠、可伸缩,稳定的业务领域。

1.2规范支持第2章TongWeb6.0安装2.1TongWeb6.0安装要求2.1.1TongWeb6.0支持的操作系统●Windows平台●Linux平台RedHat系列RedFlag系列Suse Linux 系列●Unix平台Sun Microsystems Solaris系列IBM AIX系列2.1.2系统要求2.1.3其他TongWeb6.0启动前,需设置使用的JDK路径,即设置本机环境变量JAVA_HOME值。

dragonfly p2p 使用手册

dragonfly p2p 使用手册一、简介Dragonfly P2P 是一款快速、高效的去中心化文件传输工具。

它基于P2P 技术,可以在不同节点之间快速传输大文件,提供了更好的传输速度和稳定性。

本手册将详细介绍 Dragonfly P2P 的安装、配置和使用方法。

二、安装1. 下载 Dragonfly P2P 的安装包a. 打开浏览器,访问 Dragonfly P2P 官方网站(链接请使用您自己的方式获取)b. 在网站上找到并点击下载链接,下载 Dragonfly P2P 的安装包2. 安装 Dragonfly P2Pa. 双击安装包,运行安装程序b. 按照提示进行安装,选择安装路径并完成安装三、配置1. 启动 Dragonfly P2Pa. 打开安装目录,找到 Dragonfly P2P 的可执行文件b. 双击可执行文件,启动 Dragonfly P2P2. 配置网络代理(可选)如果您的网络使用了代理,您可以配置 Dragonfly P2P 来通过代理服务器进行文件传输。

a. 进入 Dragonfly P2P 的设置界面b. 在设置界面中选择“网络代理”选项c. 输入代理服务器的地址和端口号,并保存配置四、使用方法1. 添加传输任务a. 点击主界面的“添加任务”按钮b. 在弹出的对话框中选择需要传输的文件c. 点击“确定”按钮,将任务添加到传输列表中2. 开始传输a. 选择要传输的任务b. 点击主界面的“开始”按钮c. Dragonfly P2P 将开始传输文件3. 监控传输进度a. 在主界面中可以看到每个任务的传输进度和速度b. 您也可以在设置界面中选择是否显示传输日志4. 完成传输当文件传输完成后,Dragonfly P2P 将自动将文件保存到指定目录。

您可以在设置界面中修改默认保存目录。

五、常见问题解答1. 为什么传输速度很慢?传输速度受多种因素影响,包括网络环境、节点之间的距离、传输任务的数量等。

兆讯软件说明书

Understanding young people’s use of technologyIf counsellors are able to ‘speak the language’ of technology, as well as show understanding of the motivations and pressures that young people face online, they will have greater credibility when dealing with contacts about internet safety concerns.Trying to keep up with the rapid evolutions taking place in young people’s digital habits can feel daunting. This guide contains suggestions for addressing this challenge. The suggestions are based on experience from those child helplines - from the Insafe and Child Helpline International community - who have been receiving contacts related to internet safety for a number of years.UNDERSTANDING MOTIVATIONS:It is important to have an understanding of the motivations and pressures that young people face in the online world. Young people have the right to enjoy technology and we should empower them to come forward and not judge them if something goes wrong.For example, some young people feel huge pressure to appear popular online which can lead to them befriending strangers; for others, their online identity and their self-esteem are linked - so when something negative happens online, it can have a severe negative impact on how they view themselves. Child helplines will, of course, gain insights into trends from the contacts made to them. But they could boost levels of understanding by providing counsellors with key findings from recent research and evidence on young peop le’s online habits and safety concerns, so that they are kept up-to-date. Similarly, child helplines could encourage counsellors and volunteers to try to keep abreast of the main services and applications used by young people in their country, and develop a general understanding of why young people find them fun, as well as potential risks, basic privacy settings and site / app navigation.Although it will never be possible to be familiar with all apps and services, it is likely in any given national context that a handful of core services will stand out as most popular. If you have a youth panel (see below) they will be able to help with this. SPEAKING THE LANGUAGE:Counsellors will be able to facilitate more meaningful discussions with young people contacting the child helpline and reduce barriers to disclosure, if they are able to ‘speak the language’ of technology. Again, it is important to recognise that technology is an integral part of young people’s lives –recommendations to just ‘stop using’ a se rvice are unlikely to be followed, and may well discourage the child from further discussion.Ensure counsellors are confident in exploring a situation and reflecting it back to the child so they can openly talk about the impact it is having on them. This means they will be able to offer support and assess risk even if they are not familiar with the technology being discussed. In any case, the focus of the discussion will often be on behaviours, rather than specifics of a given platform. See Chapter 6 of the Insafe Helplines 2016 report ‘Operations, effectiveness and emerging issues for internet safety helplines’ fo r a review of behaviours being discussed during contacts with child helplines.If necessary, encourage counsellors and volunteers to spend some time using a few of the most popular services and apps, trying out the privacy settings and understanding how to get a ‘screen grab’ and use the reporting / blocking / safety functions. If counsellors have even a very basic awareness of a service, it will help both counsellor and child feel more confident in their discussion.Consider developing and maintaining a list of URLs for reporting abuse for the most popular but also upcoming, social media services in your country.GSMA HEAD OFFICE,Floor 2, 5 The Walbrook Building, 25 Walbrook, London, EC4N 8AF, United Kingdom Tel: +44 (0)207 356 0600©GSMA 2017FOCUS ON KEY PRINCIPLES:Technology trends change so rapidly that it would be impossible for a child helpline counsellor to be an expert in all applications.However, all counsellors should have a goodunderstanding of core principles around managing profiles and privacy. That way even if they are not familiar with a specific app or service, they can still provide high-level guidance on options to the child. ACTIVE YOUTH PARTICIPATION:Youth panels can provide an excellent insight into some of the current pressures that young people are facing online as well as the apps, platforms and services that are popular. Young people ‘speak the language’ of technology, so will also be able to help guide counsellors on framing discussions on digital experiences and internet safety.When setting up a youth panel, the following considerations should be factored in: ∙It is important that panellists are representative of different backgrounds, cultures and abilities. In addition, panels should not simply be made up of young people who know how to usetechnology safely and responsibly, and who may therefore not give an accurate view of some of the challenges faced by the wider group. ∙When a child helpline decides to work with young people, they need to be clear what they are trying to achieve and what they are looking for from the panel members. It might be helpful to develop a document outlining objectives and working processes.∙Youth panels can also provide valuable adviceand insights on the service that the child helpline is providing. They can be engaged in designingand running campaigns and awareness raisingactivities. It is important that if their views aresought then must also be listened to.∙A professional approach is needed in order tokeep young people safe whilst they areparticipating in the work of the child helpline.Child helplines should document steps taken tosafeguard youth panel members while workingwith the child helpline, as well as protect theirprivacy and so on. The document describing the objectives and working processes of engagingwith a youth panel should also include guidance on any recruitment considerations, such as howto handle applications from young people whomay be vulnerable themselves, or processes forensuring parental consent.It is important that child helplines are familiar with the key apps, platforms and services that young people are using. Having a youth panel can help to keep staff more up to date, bringing huge benefits to the child helpline: it can be challenging for a young person to have the confidence to contact a child helpline in the first place, and speaking to acounsellor who can engage confidently on their issue will make a huge difference. Having first hand insight into what young people are doing online and how they are using technology is a crucial part of this. EXPERTS:Take advantage of any local expertise available to give counsellors briefings on new trends and developments online. There may be in-houseexpertise or you may be able to invite key partners from law enforcement and industry for example, to provide their perspectives. USING EXISTING RESOURCES:If there are good internet safety resources available within your national context – from NGOs, industry or Government – counsellors should be provided with URLs, so that they can signpost them to callers. If there is nothing available yet nationally, there are a number of excellent resources available from the international community in a range of languages – where relevant, child helplines may find it useful to invest a little time in finding appropriate resources online that they can signposts to users.Similarly, staff cannot be expected to know everything about every app – but being able toaccess that information is key. A youth panel will be able to help here, and again, counsellors can bedirected to existing resources. The Better Internet for Kids (BIK) Guide to Online Services lists over 70 different apps and platforms at present and isregularly updated – many listed services contain links to related safety resources which may be of use to either counsellor or caller. FURTHER READING:The following resources may be of interest: ∙ Global Kids Online , EU Kids Online and Net Children Go Mobile ∙ FOSI GRID ∙ Insafe network – www.betterinternetforkids.eu ∙ Making it Work – Our story on active youth participation. Child Helpline International’s Youth Advisory Council Youth Manual。

软件产品

会员系统安全性

•

• • • • • • • • • • • • • 由于系统涉及到会员储值消费和会员积分返点,并且是会员持卡消费,涉及到会员及管理方的切身利益, 所以安全性非常重要。为了保证系统能够正常、正确、长期稳定的运作,系统采取如下解决方法: 系统数据库的安全措施 : 系统数据库是数据汇集的地方,也是所有攻击的最终目标,只有系统管理员才能进行数据库级的操作, 每次退出系统时系统会自动对数据进行备份,并且任何人所进行的任何操作都将有详细的纪录。 会员卡的安全措施: 由于系统使用会员卡作为会员消费的媒介,所以会员卡便成为攻击的直接目标。如果使用射频卡 (M1)作为会员卡,在不知道会员卡密码的前提下根本无法读写会员卡内容。 磁卡用户,可以通过对照刷卡出来的卡表号,和会员卡上印刷的卡表号对比。以及对磁卡的特殊位 置进行检查,可以有效地杜绝伪造。 系统软件的安全措施: 为了保障系统安全的运行,不但利用硬件设备本身所具有的安全设置,在系统软件上采用了如下措施 以保证系统安全、正确的运行: 不同的操作员享有不同的操作权限,只能进行相应权力下的相关操作。 所进行的操作有详细的操作纪录。 会员持卡消费时首先对会员卡信息与系统所保存的信息进行校验,若有一处校验不通过会员卡将无法正常 使用。 会员消费时需要输入消费密码,只有消费密码正确才能正常的使用会员卡消费。 写入会员卡的一些敏感信息都采用加密算法进行相应的处理。 以上是系统所采用的一些安全措施,配合完善的管理机制,系统将安全、稳定的运行。

目录 CONTENTS

1 2

3 4 5

红木家具行业浅析 系统功能 提高信息化的必要 微信营销的意义

什么是“微资本” 软件简介

微信营销内容规划 安全性 龙迅软件—我们

1、实现企业统一管理,达到统一进货、统一配送、统一结算的目的,堵住许多管理上的漏洞。 通过各个连锁门店分店系统,总部可以对各连锁门店的销售、库存等信息进行控制,从而实现整个 物流业务的统一管理。系统的最终目标是为实现整个企业的统一化、科学化、规范化管理提供准确、 快捷、可靠的工具。 2、操作上的统一,使得连锁管理得以标准化、专业化;由于使用信息系统,使得员工的业务素质 得以提高;从前要靠经验来做的事情,取而代之的是用统计数字来对业务进行分析。 3、使各个环节之间相互衔接。系统较好地完成了业务环节之间单据的审批流程,从新商品的立项、 供应商的立项,到商品价格的变动、特价优惠的执行以及退货的申请等,各个环节之间相互衔接, 使得管理更加顺畅。 4、企业数据的收集、分析和共享。门店、工厂和配送中心发生的所有业务数据,包括订货、生产、 配送、验收、销售以及周边采价信息都自动回传到总部,由总部统一处理后形成有价值的信息再反 馈到业务部门,对业务工作进行指导。 5、信息流、物流、票据流、资金流的高度统一。系统实现一单到底的设计目标,使得从向供应商 订货开始直到对供应商结算的各种信息与票据保持一致, 做到所有数据全部及时、真实、有效, 管理 者通过对销售毛利进行分析,了解商品的畅销程度,了解商品的盈利水平,可以以此为依据,科学 地调整经营结构。

会员通客户端使用说明书doc中国联通会员通

会员通客户端使用说明书doc中国联通会员通中国联通会员通业务使用说明书(硬件部分)企业的客户治理助手,企业的治理专家目录一、包装清单: (2)二、中国联通会员通语音盒功能描述 (2)三、应用环境要求 (2)四、操作系统 (5)五、安装过程 (9)六、专门问题解答 (10)一、包装清单■中国联通会员通软件光盘■中国联通会员通语音盒一台■线一跟■USB数据线一根■中国联通会员通语音盒使用说明书一本注意:假如以上组件有缺损,或标示与上不符,请赶忙与我公司联系。

二、中国联通会员通语音盒功能描述中国联通会员通语音盒具有小巧精巧、价格廉价,功能强大,性能稳固,操作简便等特点。

1.USB即插即用,只需要运行中国联通会员通应用软件即可使用。

2.双制式来电显示(FSK和DTMF)自动兼容,来电号码准确率达99.9%以上。

3.强大的治理功能,来电、去电自动弹屏功能,能够完整记录所有呼入、呼出、未接号码及与该号码相关的资料,以及号码归属地信息。

4.强大的通信录、记录治理和查询功能,并能够转换成EXCEL、TXT格式。

5.自动增益录音功能,确保通话双方录音音质清晰响亮。

数字化录音,支持64KBPS 和8KBPS 压缩格式,节约储存空间。

6. 软件自动拨打簿和呼叫记录中的号码,电脑点击拨号功能,轻松、快捷拨打。

能够通过簿点击拨号,也能够对所有呼入、呼出、未接使用点击回拨功能。

7.接口为高阻连接方式,对通话双方无任何阻碍。

8. 软件测量线路电压功能,能够适应任何线路。

9. 具有功能强大的会员通治理软件。

三、应用环境要求带USB接口台式电脑、笔记本电脑或超小型笔记本电脑。

四、操作系统Windows 2000 ,Windows XP和Windows vista。

五、安装过程硬件安装:1.USB数据线连接中国联通会员通语音盒和PC机的USB接口。

2.两个插孔为并联结构,一个端口(PHONE口)连接机,一个端口(LINE)连接市话局。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

会员管理软件使用说明书龙迅会员软件说明书会员管理系统A6++版会员软件产品部会员管理软件使用说明书版权声明如非另行说明,我公司拥有本说明书所有内容的版权,这些有版权的资料仅为本说明书使用。

除非得到我公司或资料所有人的书面批准,我公司在此明确声明本说明书中的任何文件或资料不得被部分或全部再版、复制、转售或分发,也不准许用于任何商业用途或出售。

本资料将定期更新,如欲获取最新相关信息,请向本公司索取。

会员管理软件使用说明书目录一、系统构成 11.1 〔系统结构说明〕 11.2〔系统结构图〕 21.3〔软件版本概念说明〕 3二、系统流程 32.1 〔系统安装、调试流程图〕 3三、软件安装 43.1〔安装软件〕 43.2 〔软件运行〕 6四、系统菜单使用说明74.1 〔日常操作〕菜单使用说明74.2 〔系统管理〕菜单使用说明154.3 〔数据查询〕菜单使用说明214.4 〔商品管理〕菜单使用说明254.5 〔关于帮助〕菜单使用说明29五、常见问题解答30六、辅助工具介绍36七、玉器会员软件39八、加油站储值积分系统41九、汽车连锁会员管理系统45会员管理软件使用说明书一、系统构成会员制客户管理模式,是商家为了维系与客户的长期交易关系,而发展出的一种较为成功的关系营销模式。

会员卡是这种营销模式的载体。

在具体实践中,会员卡根据客户管理模式和促销方式的不同,可分为折扣卡、记帐卡、储值卡、计次卡、积分卡等类型。

其中,以储值卡和折扣卡最为商家喜爱,因为它所代表的关系链最牢固,能为商家锁定大量的老顾客。

但在具体操作过程中,由于需要处理大量的客户信息、交易信息和资金流动,人工操作费时费力,差错频繁。

为了加快信息处理速度,缩短交易的认证时间和避免差错,计算机信息处理技术的应用势在必行,会员卡管理软件就是应这样的需求而开发的。

本套系统可以广泛应用于各类商场、超市、美食城、娱乐城、图书出租、美容美体机构、冲扩店、医院等各种收费场所。

1.1系统结构说明:系统运行模式:系统可以采用以下3种模式的任何一种运行1.可以直接在每个收款电脑上安装会员管理软件,实现会员卡积分和储值、折扣、计次以及商品管理等。

2.可以在原有的收款系统上,安装本会员系统。

(要求POS系统使用WINDOWS系列操作系统),会员系统可以定义一个功能键,例如F10,前台其它软件在销售结束进行会员积分功能的时侯,使用该键,会员程序会立刻调出来,使用完毕后,会员程序会立刻切换到正常的收款界面。

3.可以在指定的服务台上安装会员卡软件,客户消费后,可以凭购物小票,到服务台上进行登记积分。

本会员管理系统可支持卡型主要有以下几种:磁卡、条码卡、接触式IC卡、ID卡、M1卡系统组成和配置要求:本系统由计算机、打印机、刷卡器、磁卡(或条码卡、接触式IC卡、ID卡、M1卡)、系统软件五部分组成。

计算机配置要求:CPU:500M以上,硬盘容量:10G以上,内存128M以上(含128M)。

操作平台:WIN2000/XP/2003(本版本软件不支持Windows98操作系统)硬件方面要注意,如果需要小票打印机,那么电脑最好有打印口。

会员管理软件使用说明书使用M1卡的用户,要使用电脑的一个串口。

使用顾客显示器,要使用电脑的一个串口。

加密锁需要占用一个usb口。

U盘备份数据需要占用一个usb口。

1.2系统结构图:会员管理软件使用说明书1.3 软件版本概念说明软件分为单机版本,局域网版本,广域网版本。

用户可以自行选择采用Access数据库或者SQL数据库。

系统默认安装为Access版本。

二、系统流程:2.1系统安装系统第一次安装调试,需要进行软件和硬件的设置和调试,以下分别为软件和硬件的调试流程。

用户可参照此流程对软件和硬件进行设置和调试。

软件设置部分商品单位设定:如果需要管理商品,则要通过此功能将商品的单位设置一下。

部类设置:如果需要管理商品,则要通过此功能将商品的类别设置一下。

站点设定:如果本系统有多台电脑使用,则要通过此功能设置不同站点的信息。

积分兑换设定:如果需要积分兑换奖品,则要通过此功能将奖品设置一下。

会员类型设定:本系统将要发行各种卡类型以及对应的折扣名称等设置。

操作员设定/操作员授权:本系统有多少操作员进行操作,以及对应的有权使用的菜单。

硬件设置部分请参照所采购的读写器类型,正确的连接到电脑对应的端口上说明:此流程是会员管理系统的安装与调试流程图,请对照此流程并参照对应软件的相应功能,逐步进行系统安装。

该流程仅适用于第一次使用和安装的用户。

三、软件安装第一步:安装软件1、将安装光盘放入光驱中,打开光盘,然后双击“hyk2008A6+zsetup.exe”,屏幕会出现如下窗口:会员管理软件使用说明书2、点击下一步后,出现以下窗口,选择“我同意该许可协议的条款”。

3、点击下一步后,出现下图的窗口,点击“更改”按钮可以选择软件安装的路径,推荐安装在默认路径下,点击下一步。

会员管理软件使用说明书4、点击下一步,开始安装。

5、出现这个提示说明安装成功,如果提示您需要重新启动,可以选“否”。

会员管理软件使用说明书第二步:软件运行软件安装完成后,系统会自动在桌面创建一个快捷方式,双击后可以打开程序。

第一次运行请用管理员帐户登陆,登陆方式为编号 001 按回车密码123请尽快更改管理员密码。

进入后显示如下图所示:四、系统菜单说明会员管理软件使用说明书4.1〔日常操作〕功能模块使用说明该菜单主要完成针对卡的各种操作,是本系统中的重要组成部分。

现分别介绍各个菜单的功能用法:4.1.1〔刷卡消费〕会 员 管 理 软 件 使 用 说 明 书8出现窗口后,输入卡号后按回车键或刷卡,然后在“本次收款金额”里输入金额数按回车键,在“实收现金”里则显示了金额,再按回车键,就会显示交易成功的窗口,按“确定”,刷卡消费则成功。

也可根据情况查询电话姓名,重新刷卡和票据重打。

4.1.2〔发行新卡〕出现窗口后,可看到“单一发卡”的选项,如下图:输入卡号后,按“确定发卡”,则显示出下面的窗口:会员管理软件使用说明书按照所提示的内容依次填写,也可以有选择性的填写,有的不是必填项。

卡内号:填写每张卡的写磁号,卡表号可以不填;密码:可以根据实际情况选择是否设置,默认密码是111111,也可以设置成每次在前台消费都要提示输入密码(详细设置见站点设定);存入金额和卡类型可根据情况输入和选择(卡类型设定详见“系统管理”模块);在右边的个人信息选择中,可以详细记录持卡人的各种资料和购卡缴费金额以及自定义项目等。

全部填写完毕后,点“保存”按钮。

点击“批量发卡”选项,可以同时发行两张卡以上出现如上图3,输入起始编号,第二行中输入编号,然后选择卡类型,操作同“单一发卡”。

勾选过滤条件可以过滤您不想要的数字。

提示:每一张卡的卡号在本系统中都是唯一的,注意发行卡时不能重复,卡的表面一般在制作时已印有编号,所以最好将卡内号与卡编号保持一致。

4.1.3 [存款入卡]此菜单主要是为了给储值卡用户,充值用的,发行新卡时类型为储值卡、当时没有填入“库金额”的,也可在此窗口来加入金额。

既可单一存款,也可批量存款,并且可以选择相应的打印模型来打印存会 员 管 理 软 件 使 用 说 明 书10 款小票。

输入要充值的卡号或直接刷卡,会显示卡的一些基本信息,然后在“存入金额”一栏中输入要充值的金额,“总金额”处会自动显示新的金额,确认无误后点击“保存”按钮,如果要取消本次操作,可以点击“取消”按钮,操作完毕后点击“返回”按钮即可。

4.1.4〔卡中取款〕此菜单的功能主要是:减少卡中的金额,与“卡中存款”功能相反,操作同〔卡中存款〕。

4.1.5 [积分处理]输入卡号后按回车键,再输入默认密码111111按回车键则出现以下菜单:会员管理软件使用说明书4.1.6 [计次类维护]此菜单的主要功能是调整作废日期和赠加次数,这个增加次数是针对计次卡的使用。

4.1.7 [挂失卡]此菜单的功能主要是:当用户的卡由于各种原因丢失时,可以到店里进行挂失处理,防止冒充消费,挂失后可以再补办一张新卡(详见[补办新卡])。

如果,当用户找到原卡时可到店里对卡进行解挂,(详见[解挂卡])。

输入要挂失的卡号后按回车,即出现如下图:输入密码后,点击“挂失”,即出现下面的提示:点击“确定”按钮,挂失成功,点击“取消”按钮取消本次操作,操作完毕后点击“返回”按钮退出。

4.1.8 [解挂卡]会 员 管 理 软 件 使 用 说 明 书12此菜单上面已经提到,主要功能是对已经挂失的卡进行解挂,恢复正常使用。

输入要解挂的卡号后直接回车或刷卡,会出现如下图的提示:点击“确定”按钮即可将此卡解挂,恢复正常使用,点击“取消”按钮则取消本次操作,操作完毕后点击“返回”按钮退出。

4.1.9 [更改信息]此窗口的功能主要是:已发行卡的信息输入错误时,可以通过此窗口,调出关于该卡的所有信息,进行修改,有时发行卡未及时输入个人信息,也可以通过此窗口来补录。

输入卡号后直接按回车即可,修改完毕后,点击保存后退出。

4.1.10 [并卡处理]此菜单的主要功能是:将一张卡的金额合并到另外一张卡上,在进行并卡处理之前先将要并卡处理的卡进行挂失操作,然后在出现的窗口中输入要合并的卡号回车,按提示输入转入的卡号然后回车,会出现如图的提示,点“确定”按钮则合并成功,点“取消按钮”,则取消本次操作,操作完毕点“返回”退出。

4.1.11 [补办新卡]会员管理软件使用说明书此菜单的功能主要是:如果客户的卡挂失后确认找不到以后,就要给其补办一张新卡,并将原卡中的金额转入到新卡当中。

输入客户已挂失的卡号直接回车后,右面会出现新卡信息,此时输入新补办的卡号回车,然后出现如下图:点“确定”按钮,操作完毕以后点“返回”按钮退出。

4.1.12 [回收旧卡]此菜单的主要功能是:一些已经发行的卡有时发行时具有一定的有效期,当到期时可以收回来重新发行使用,或者由于各种原因需要把卡收回,需要在此窗口操作。

出现如上窗口后,输入要收回的卡号,直接回车,会显示所有资料,然后点“回收”按钮,出现提示是否要回收,点“回收”按钮回收成功,操作完毕后点“返回”按钮退出,卡回收了以后该卡将在卡信息表里边消失!会 员 管 理 软 件 使 用 说 明 书14 4.1.13 [IC 卡制号]客户制作的接触式IC 卡或者M1卡,由于是芯片卡,为了更好的安全,需要使用本功能,对这些卡进行加密和编号。

此功能不对普通用户开放,有问题请咨询技术支持4.1.14 [退出系统]点击退出系统则出现下面的菜单,可根据情况选择退出方式。

4.2〔系统管理〕功能模块使用说明会员管理软件使用说明书该模块主要是对系统中的各种信息进行设置,现分别介绍各个菜单的功能用法:4.2.1 〔自定义项目设定〕部分客户可能会有一些自己特殊需要的项目,来记录会员的特定信息,比如车牌号,驾驶证号等添加好以后,在发行新卡,更改卡信息,前台消费的界面里,都可以看到或者查询到这些信息会 员 管 理 软 件 使 用 说 明 书16 4.2.2 〔商品单位设定〕如果需要管理商品,则要通过此功能将商品的单位设置一下。