网御安全管理系统LeadsecManager界面手册

Leadsec-SOC v3.0.0.02002 网御安全管理系统-快速指南

3. 如何开始 ....................................................................... 12 3.1 许可........................................................................... 12 3.1.1 获取许可 ............................................................. 12 3.1.2 导入许可 ............................................................. 12 3.2 登录系统 ..................................................................... 12 3.2.1 内置账号 ............................................................. 12 3.2.2 登录系统 ............................................................. 12 3.2.3 配置 WEB 访问方法 ............................................... 13

联想网御最终配置手册

联想网御防火墙配置手册1 登陆方法1.1 使用电子钥匙方式登陆防火墙在Web 界面管理中,管理主机默认只能连接防火墙的fe1,如果需要连接其它网口,必须进行相应的设置。

默认的管理主机IP 地址是10.1.5.200,Web 界面管理使用SSL 协议来加密管理数据通信,因此使用IE 来管理防火墙时,在地址栏输入https://a.b.c.d:8888/,来登录防火墙。

其中防火墙的地址“a.b.c.d”初始值为“10.1.5.254”,登录防火墙的初始用户名和口令都是“administrator”,“administrator”中所有的字母都是小写的。

注意:用Web 界面管理时,建议管理主机设成小字体,分辨率为1024*768;其他字体和分辨率可能使界面显示不全或顺序混乱。

管理员通过Web 方式管理防火墙有两种认证方式,电子钥匙认证和证书认证。

使用电子钥匙时,首先将电子钥匙插入管理主机的usb 口,启动用于认证的客户端ikeyc.exe,输入PIN 密码,默认为12345678,系统会读出用于认证的ikey 信息,此时窗口右边的灯是红的。

(如下图所示)选择“连接”,连接进行中灯是黄的,如果连接成功,灯会变绿,并且出现通过认证的提示框,“确定”后,就可以通过https://10.1.5.254:8888 连接防火墙了。

(如下图所示)注意:防火墙管理过程中,请不要拔下电子钥匙,也不要关闭防火墙管理认证客户端,否则可能无法管理。

1.2使用管理证书认证方式远程登陆防火墙1.2.1远程登陆防火墙的条件1、必须在先使用电子钥匙登陆防火墙,在“系统配置>>管理配置>>管理证书”页面上载防火墙证书。

(附图1)2、在准备登陆防火墙的计算机上导入浏览器认证证书“admin.p12”。

(附图2)3、在“系统配置〉〉管理配置〉〉管理主机”页面添加管理主机。

(附图3)4、对“网络配置〉〉网络设备”页面中的fe4口进行操作(附图4)。

联想网御安全管理系统白皮书瘦S

联想网御安全管理系统产品白皮书联想网御科技(北京)有限公司版权信息版权所有 2008-2012,联想网御科技(北京)有限公司本文档中出现的任何文字叙述、文档格式、插图、照片、方法、过程等内容,除另有特别注明,版权均属联想网御科技(北京)有限公司所有,受国家有关产权及版权法保护。

如何个人、机构未经联想网御科技(北京)有限公司的书面授权许可,不得以任何方式复制或引用本文档的任何片段。

商标信息网御、联想网御、leadsec等标识及其组合是联想网御科技(北京)有限公司拥有的商标,受商标法和有关国际公约的保护。

第三方信息本文档中所涉及到的产品名称和商标,属于各自公司或组织所有。

联想网御科技(北京)有限公司Lenovo Security Technologies Inc.北京市海淀区中关村南大街6号中电信息大厦8层1000868/F Zhongdian Information Tower No.6 Zhongguancun South Street,Haidian District, Beijing电话(TEL):传真(FAX):技术热线(Customer Hotline):400-810-7766,电子信箱(E-mail):1引言1.1传统安全管理系统重点解决的用户需求安全管理系统(SOC,Security Operations Center)是继网管系统(NOC,Network Operation Center)之后,在管理领域兴起的新一代产品。

网管系统强调对客户网络进行集中化、全方位的监控、分析与响应,实现体系化的网络运行维护,安全管理系统则结合网管的功能,从安全的角度去管理整个网络和系统。

传统安全管理系统被定义为:以资产为核心,以安全事件管理为关键流程,采用安全域划分的思想,建立一套实时的资产风险模型,协助管理员进行事件分析、风险分析、预警管理和应急响应处理的集中安全管理系统。

当今,企业和政府中大量运用了信息技术和网络技术来构筑业务运行的基础设施,但是黑客、蠕虫病毒、后门漏洞等安全威胁的存在,使得用户的关键业务暴露在危险之中。

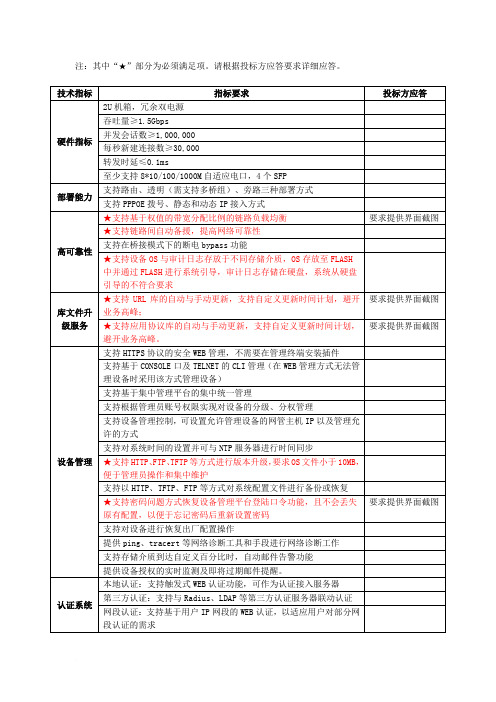

网御上网行为管理Leadsec-C5000完整版标底V5.0

可分组、分用户、分时段设置网址黑名单和白名单

支持网络言论控制:可分组、分用户、分时段审计和控制用户通过BBS、WEBMail、Blog等发送的网络言论

支持IM应用控制:可分组、分用户、分时段封堵和审计用户使用聊天软件的行为信息,包括聊天软件QQ、webQQ、MSN、淘宝旺旺、Skypelk、移动飞信、iChat等常用聊天软件

支持SYN Flood、UPD Flood、ICMP Flood、ARP Flood等攻击防护

★支持IPsec VPN功能

要求提供界面截图

★支持L2TP VPN功能

要求提供界面截图

★支持对特权用户提供免审计Usb-key功能,以解决过度审计的问题

要求提供界面截图

高级网络应用

支持静态路由协议

支持基于源地址和基于接口的策略路由

提供资质证书

具有国家版权局颁发的《计算机软件著作权登记证书》

提供资质证书

公司资质

★要求设备制造商具备工业和信息化部颁发的《计算机信息系统集成资质证书》(壹级)

提供资质证书

★要求设备制造商具备中国信息安全产品测评认证中心颁发的《国家信息安全认证信息安全服务资质证书》(安全工程类二级)

提供资质证书

★具备国家保密局颁发的《涉及国家秘密的计算机信息系统集成资质证书》(甲级)

★支持仅允许使用Usb-key权限管理员对审计日志的单条、应用类别及时间范围进行删除

要求提供界面截图

★支持管理审计内容Usb-key,实现对审计日志的分级分权查阅,即不使用UKEY仅可查看上网行为审计轨迹,使用UKEY可查看所有上网行为审计数据,包括电子邮件内容、发帖内容、聊天内容等

联想网御文件保密管理系统II型客户端用户手册

联想网御 Leadsec-FS 客户端用户手册联想网御文件保密管理系统 II 型Leadsec_FS(II)客户端用户手册联想网御科技有限公司Lenovo Security Technologies Co., Ltd2007 年 10 月联想网御 Leadsec-FS 客户端用户手册目 录用户必读-------------------------------------------------------------------------------------------------------------------------- 1 第一章 产品介绍-------------------------------------------------------------------------------------------------------------- 1 第二章 基本概念-------------------------------------------------------------------------------------------------------------- 2 第三章 安装与卸载----------------------------------------------------------------------------------------------------------- 4 3.1 环境要求 -------------------------------------------------------------------------------------------------------------- 4 3.2 安装与卸载 ----------------------------------------------------------------------------------------------------------- 5 第四章 产品使用说明-------------------------------------------------------------------------------------------------------- 5 4.1 启动说明 -------------------------------------------------------------------------------------------------------------- 5 4.2 菜单说明 -------------------------------------------------------------------------------------------------------------- 6 4.2.1 主菜单 ------------------------------------------------------------------------------------------------------------ 6 4.2.2 用户管理 --------------------------------------------------------------------------------------------------------- 6 4.2.3 用户登录 -------------------------------------------------------------------------------------------------------- 10 4.2.4 用户注销 -------------------------------------------------------------------------------------------------------- 11 4.2.5 导入缺省策略 -------------------------------------------------------------------------------------------------- 11 4.2.6 使用保密U盘---------------------------------------------------------------------------------------------------- 12联想网御 Leadsec-FS 客户端用户手册用户必读一、感谢您使用联想网御文件保密管理系统 II 型(Leadsec_FS(II)) 。

网御星云日志审计系统产品白皮书V

网御星云日志审计系统产品白皮书VDocument number:BGCG-0857-BTDO-0089-2022密级:公开产品白皮书网御安全管理系统-日志审计系统目录11.1日志审计需求分析日志,是对IT系统在运行过程中产生的事件的记录。

通过日志,IT 管理人员可以了解系统的运行状况。

而通过对安全相关的日志的分析,IT管理者可以检验信息系统安全机制的有效性,这就是安全日志审计,简称日志审计。

而日志的产生、收集、审计分析和存储的全过程称作日志管理。

日志审计需求主要源自于两个方面的驱动力。

一方面,从企业和组织自身安全的需要出发,日志审计能够帮助用户获悉信息系统的安全运行状态,识别针对信息系统的攻击和入侵,以及来自内部的违规和信息泄露,能够为事后的问题分析和调查取证提供必要的信息。

有研究指出,69%的攻击行为实际上都有日志留存,而根据国际著名的安全研究与教育组织SANS发布的《2011年度日志管理调查报告》显示,在受访的747个大中小规模的组织中,超过89%的组织都进行了日志管理。

而他们进行日志管理的首要原因是监测与跟踪可疑的行为,例如非授权访问、内部信息泄露,等等。

另一方面,从国家法律法规、行业标准和规范的角度出发,日志审计已经成为了满足合规与内控需求的必备功能,例如:GB/T 22239-2008《信息安全技术信息系统安全等级保护基本要求》对于二级以上信息系统,在网络安全、主机安全和应用安全等基本要求中明确要求进行安全审计。

而日志审计是符合这些要求的基本手段。

《互联网安全保护技术措施规定》(公安部82号令)第八条要求具备“记录、跟踪网络运行状态,监测、记录用户各种信息、网络安全事件等安全审计功能”。

《商业银行内部控制指引》第一百二十六条指出“商业银行的网络设备、操作系统、数据库系统、应用程序等均当设置必要的日志。

日志应当能够满足各类内部和外部审计的需要”。

《银行业信息科技风险管理指引》第第二十七条要求银行业应制定相关策略和流程,管理所有生产系统的日志,以支持有效的审核、安全取证分析和预防欺诈。

网御防火墙管理系统使用手册

2.2.1 安装过程...........................................................................................................6 2.2.2 配置...................................................................................................................7

2.3 数据库的安装和卸载...............................................................................8

2.3.1 数据库的安装要求...........................................................................................8 2.3.2 安全管理数据库的安装过程 ...........................................................................8 2.3.3 数据库的配置...................................................................................................9 2.3.4 数据库的删除.................................................................................................10 2.3.5 数据库的重新安装......................................................................................... 11

Leadsec网御安全网关Smart_V1.2功能使用手册

功能使用手册

Leadsec

网御安全网关 Smart V 功能使用手册

北京网御星云信息技术有限公司

I

网御安全网关 Smart V1.2

功能使用手册

声明

本手册所含内容若有任何改动,恕不另行通知。 在法律法规的最大允许范围内,北京网御星云信息技术有限公司除就本手册和产品应负

北京网御星云信息技ຫໍສະໝຸດ 有限公司 中国北京海淀区中关村南大街 6 号中电信息大厦 8 层

北京网御星云信息技术有限公司

II

网御安全网关 Smart V1.2

功能使用手册

章节目录

章节目录......................................................................................................................................... III 图目录........................................................................................................................................... VII 第 1 章 前言.....................................................................................................................................1

的瑕疵担保责任外,无论明示或默示,不作其它任何担保,包括(但不限于)本手册中 推荐使用产品的适用性和安全性、产品的适销性和适合某特定用途的担保。 在法律法规的最大允许范围内,北京网御星云信息技术有限公司对于您的使用或不能使 用本产品而发生的任何损坏(包括,但不限于直接或间接的个人损害、商业利润的损失、 业务中断、商业信息的遗失或任何其它损失),不负任何赔偿责任。 本手册含受版权保护的信息,未经北京网御星云信息技术有限公司书面允许不得对本手 册的任何部分进行影印、复制或翻译。

联想网御安全管理系统产品介绍V2.0-20100928

Leadsec Manager II型

在I型基础上增加了资产管理、安全 态势评估、知识库、基于规则的自 动响应等功能,可以支持大量的外 部设备,是面向业务的安全运应中 心。 重点发展方向为SIEM。

产品型态

软件产品。下 半年视项目需 要推出硬件版 本。

按被管理的设 备数量收费, 阶梯报价。

主要指标:

知识库管理

✓ 为运维管理提供技术支撑 ✓ 为管理员提供问题解决指导 ✓ 关联规则库、漏洞知识库、安全文档库、安全经验库…

响应管理

响 应 管 理

告警(Email、短信…) 攻击朔源 解决指导 策略自动调整 工单管理 定制应用接口

安全响应-预警规则

✓ 定义告警匹配规则 根据发生源头 根据产生时间 根据事件内容

集中监控、实时日志、 关联分析及审计!

集中监控、 日志审计

实现从策略配置、设备 监控、审计预警、态势 评估、安全响应的全流 程管理!

配置

监控

响应 弱 资产 影

点

响

威

预警

胁

安评全估管理系统

1G

2G

ITIL

3G

3.5G

目录

联想网御 信息安全

产品背景 产品介绍 优势特点 典型部署 新旧版本比较

联想网御安全管理系统体系结构

数据 Oracle NetworkSQIDLSServer

库

……

WEB 服务 器

BEA WEBLogic 微软IIS WEB ……

UTM

应用 系统

BlueCoat ProxySG 200系列 BTNM网管 华信亿码交换机管理软件 联想网御异常流量管理系统 R天ou珣te内rs网安全管理系统 莱克斯内网监控 e盾安全网络管理系统 Lotus Domino InforGuard网页防篡改

终端安全管理系统使用手册

可信终端安全管理系统使用手册2010年12月目录1.系统登录 (4)2.产品注册 (5)3.系统应用 (6)3.1.界面介绍 (6)3.2.主机列表 (7)3.2.1.增加工作组 (7)3.2.2.删除工作组 (7)3.2.3.修改工作组 (8)3.2.4.计算机分组 (8)3.2.5.主机信息管理 (8)3.2.6.主机修改与删除 (8)3.3.主机拓扑 (9)3.4.可信域 (10)3.4.1.可信域介绍 (10)3.4.2.使用可信域 (11)3.5.用户管理 (11)3.5.1.用户权限 (11)3.5.2.增加用户 (11)3.5.3.修改用户 (12)3.5.4.删除用户 (12)3.6.系统信息 (12)3.6.1.基本配置 (12)3.6.2.磁盘信息 (13)3.6.3.用户信息 (14)3.6.4.进程信息 (14)3.6.5.服务信息 (15)3.6.6.硬件设备 (15)3.6.7.系统资源 (16)3.6.8.网卡信息 (17)3.7.远程协助 (17)3.7.1.打开屏幕 (18)3.7.2.关闭屏幕 (19)3.7.3.远程协助 (19)3.8.主机策略 (19)3.8.1.文件策略 (20)3.8.2.打印策略 (22)3.8.3.网络策略 (22)3.8.4.拨号连接 (24)3.8.5.URL规则 (24)3.8.6.邮件策略 (25)3.8.7.地址绑定 (26)3.8.8.域访问策略 (27)3.8.9.域黑白名单策略 (27)3.8.10.U盘策略 (28)3.8.11.U盘授权 (29)3.8.12.进程监控 (30)3.8.13.文件防篡改 (31)3.8.14.设备管理 (32)3.8.15.系统资源 (33)3.9.主机日志 (34)3.9.1.文件日志 (34)3.9.2.打印日志 (35)3.9.3.网络日志 (35)3.9.4.拨号日志 (36)3.9.5.URL日志 (36)3.9.6.邮件日志 (36)3.9.7.地址绑定日志 (37)3.9.8.U盘日志 (37)3.9.9.进程日志 (37)3.9.10.文件防篡改日志 (37)3.9.11.系统资源日志 (38)3.10.在线升级 (38)3.11.关于我们 (39)3.12.系统退出 (40)1.系统登录请按照《安装手册》安装好终端安全管理系统。

联想网御异常流量管理系统LeadSec-Detector(第二版)用户使用手册

Leadsec-Detector 用户手册联想网御异常流量管理系统 LeadSec-Detector 用户使用手册联想网御科技(北京)有限公司目录目 录1 系统简介 ........................................................................................................................5 1.1 应用背景 .................................................................................................................5 1.2 相关定义 .................................................................................................................6 2 产品入门 ........................................................................................................................8 2.1 产品描述 .................................................................................................................8 2.1.1 单机部署 ..........................................................................................................8 2.1.2 分布式部署 ......................................................................................................9 2.2 主要功能 .................................................................................................................9 2.3 登陆 .......................................................................................................................10 2.3.1 登陆地址 ........................................................................................................ 11 2.3.2 https登陆 ......................................................................................................... 11 2.3.3 登陆密码 ........................................................................................................ 11 2.3.4 注意 ................................................................................................................ 11 2.4 界面主框架 ........................................................................................................... 11 2.4.1 主功能菜单 ....................................................................................................12 2.4.2 导航树 ............................................................................................................12 2.4.3 工作区 ............................................................................................................13 2.4.4 界面控制 ........................................................................................................13 3 采集器介绍 ..................................................................................................................15 3.1 功能说明 ...............................................................................................................15 3.2 命令行接口说明 ...................................................................................................15 4 服务器介绍 ..................................................................................................................17 4.1 功能模块 ...............................................................................................................17 4.2 功能列表 ...............................................................................................................17ii联想网御异常流量管理系统 Leadsec-Detector5 功能详述 ......................................................................................................................19 5.1 主页 .......................................................................................................................19 5.1.1 IP攻击审计......................................................................................................19 5.1.2 攻击频次统计 ................................................................................................20 5.1.3 攻击分布 ........................................................................................................20 5.2 异常管理 ...............................................................................................................20 5.2.1 攻击分布 ........................................................................................................20 5.2.2 攻击查询 ........................................................................................................24 5.2.3 攻击审计 ........................................................................................................26 5.3 攻击处理 ...............................................................................................................29 5.3.1 清洗设备 ........................................................................................................29 5.3.2 牵引策略 ........................................................................................................33 5.4 网络配置 ...............................................................................................................36 5.4.1 路由器配置 ....................................................................................................37 5.4.2 采集器配置 ....................................................................................................40 5.5 牵引配置 ...............................................................................................................43 5.5.1 全局配置 ........................................................................................................43 5.5.2 邻居配置 ........................................................................................................44 5.5.3 映射配置 ........................................................................................................46 5.5.4 访问控制 ........................................................................................................47 5.6 基线管理 ...............................................................................................................49 5.6.1 规则配置 ........................................................................................................49 5.6.2 模板配置 ........................................................................................................53 5.6.3 基线配置 ........................................................................................................56 5.7 系统配置 ...............................................................................................................64 5.7.1 用户管理 ........................................................................................................64 5.7.2 服务器管理 ....................................................................................................65 5.7.3 集中管理 ........................................................................................................67 5.7.4 攻击记录管理 ................................................................................................68iii目录5.8 攻击告警 ...............................................................................................................69 5.8.1 告警邮件配置 ................................................................................................69 5.8.2 Syslog配置 ......................................................................................................72 5.9 帮助 .......................................................................................................................73 5.9.1 快速上手 ........................................................................................................73 5.9.2 在线 ................................................................................................................74 5.9.3 关于 ................................................................................................................75 6 配置手册 ......................................................................................................................76 6.1 配置步骤 ...............................................................................................................76 6.2 配置准备 ...............................................................................................................76 6.3 路由器配置 ...........................................................................................................77 6.4 采集器配置 ...........................................................................................................79 6.5 配置清洗方案 .......................................................................................................79 6.6 配置基线 ...............................................................................................................79iv联想网御异常流量管理系统 Leadsec-Detector1 系统简介联想网御异常流量管理系统 Leadsec-Detector 为那些依赖高度可靠和完全优化网络 的公司建造可用性解决方案。

网御网络审计系统V3.0(运维安全管控型)-管理员使用手册-346系列-v1.0

网御网络审计系统V3.0 (运维安全管控型)管理员使用手册北京网御星云信息技术有限公司文档修订记录版本号日期修订者修订说明V1.0.1 2014-08-13 李彬创建V1.0.2 2014-09-25 李彬修订产品截图和说明V1.0.3 2014-12-19 李彬修订产品截图和说明目录1 概述 (6)1.1 关于本手册 (6)1.2 格式约定 (6)2 初始化配置 (7)2.1 完成配置向导 (7)2.1.1 设置密码策略 (7)2.1.2 设置管理员账号和密码 (8)2.1.3 配置主机网络参数 (9)2.1.4 导入授权文件 (10)2.1.5 确认配置信息 (11)2.1.6 向导配置完成 (12)2.2 管理员登录 (13)2.3 配置认证方式 (15)2.4 添加管理员 (16)2.5 系统密码策略 (17)3 用户管理 (18)3.1 添加用户 (18)3.2 编辑用户属性 (20)3.3 用户其它操作 (22)3.4 用户组织机构 (23)4 资源管理 (24)4.1 添加资源 (24)4.2 编辑主机 (27)4.3 主机其它操作 (28)4.4 资源组 (29)4.5 资源分类 (29)4.6 资源系统类型 (30)4.7 资源AD域 (31)5 策略管理 (32)5.1 访问策略 (32)5.2 命令策略 (35)5.3 集合设定 (37)5.3.1 时间集合 (37)5.3.2 IP集合 (38)6 审计管理 (40)6.1 实时监控 (40)6.1.1 会话监控 (40)6.1.2 实时监控 (40)6.2 日志查询 (41)6.2.1 管理日志 (42)6.2.2 登录日志 (44)6.2.3 审计日志 (45)6.3 审计报表 (48)6.3.1 报表模板 (48)6.3.2 自定义报表 (50)7 密码管理 (53)7.1 密码策略 (53)7.2 自动改密计划 (53)7.3 自动改密结果 (55)7.4 下载密码列表 (55)7.5 手动改密 (56)8 系统管理 (57)8.1 系统信息 (57)8.1.1 授权信息 (57)8.1.2 系统升级 (58)8.1.3 配置备份 (59)8.1.4 数据备份 (60)8.1.5 电源管理 (60)8.2 系统选项 (61)8.2.1 高可用性 (61)8.2.2 格尔认证 (62)8.2.3 认证源 (64)8.2.4 网络配置 (64)8.2.5 时间配置 (65)8.2.6 超时配置 (66)8.3 接口配置 (67)8.3.1 Syslog (67)8.3.2 短信 (67)8.3.3 邮件 (68)8.3.4 SNMP (69)8.3.5 资源同步接口 (70)8.4 设备管理 (70)8.4.2 设备运行状态 (71)8.5 应用发布 (72)8.5.1 应用工具 (72)8.5.2 发布管理 (74)8.6 权限管理 (75)8.6.1 管理员 (75)9 配置实例 (79)9.1 添加主机 (79)9.2 添加用户 (81)9.3 添加访问策略 (82)9.4 运维用户登录 (84)1概述1.1关于本手册网御网络审计系统(运维安全管控型)(以下简称网御LA-OS),是网御星云综合内控系列产品之一。

联想网御防火墙配置手册簿

联想网御防火墙配置手册(3213)

1、根据防火墙接口数量及业务系统需求规划防火墙各接口用途、

IP地址信息、及各接口的策略等。

2、防火墙设备安装,连接各种线缆。

3、安装防火墙管理密钥驱动。

4、插入管理密钥,运行防火墙管理认证程序。

默认管理IP地址

10.1.5.254 端口9999。

5、认证程序连接防火墙成功后,利用浏览器登陆防火墙,地址:

https://10.1.5.254:8888默认用户名:administrator密码:administrator。

6、设置各物理接口IP地址、工作模式等信息。

端口或IP映射做准备。

8、设置管理主机,提高系统安全性,只有设置的管理主机范围才

有访问防火墙的权限。

9、按系统规划需求,定义所需地址列表及服务器地址等信息,以

备后期定义策略时使用。

10、根据系统规划需求,设置默认路由。

11、配置NAT规则。

12、配置IP或端口映射。

IP映射会对此映射IP的所有端口开放,

端口映射只开放相应映射的端口。

13、配置包过滤规则。

14、配置其它安全选项。

16、。

网御网络审计系统V3.0(运维安全系统管控型)-管理系统员使用手册簿-346系列-v0-20429更新

标准文档网御网络审计系统V3.0 (运维安全管控型)管理员使用手册北京网御星云信息技术有限公司文档修订记录目录1 概述 (6)1.1 关于本手册 (6)1.2 格式约定 (6)2 初始化配置 (7)2.1 完成配置向导 (7)2.1.1 设置密码策略 (7)2.1.2 设置管理员账号和密码 (8)2.1.3 配置主机网络参数 (9)2.1.4 导入授权文件 (10)2.1.5 确认配置信息 (11)2.1.6 向导配置完成 (12)2.2 管理员登录 (13)2.3 配置认证方式 (15)2.4 添加管理员 (16)2.5 系统密码策略 (17)3 用户管理 (18)3.1 添加用户 (18)3.2 编辑用户属性 (20)3.3 用户其它操作 (22)3.4 用户组织机构 (23)4 资源管理 (24)4.1 添加资源 (24)4.2 编辑主机 (27)4.3 主机其它操作 (28)4.4 资源组 (29)4.5 资源分类 (29)4.6 资源系统类型 (30)4.7 资源AD域 (31)5 策略管理 (32)5.1 访问策略 (32)5.2 命令策略 (35)5.3 集合设定 (37)5.3.1 时间集合 (37)5.3.2 IP集合 (38)6 审计管理 (40)6.1 实时监控 (40)6.1.1 会话监控 (40)6.1.2 实时监控 (40)6.2 日志查询 (41)6.2.1 管理日志 (42)6.2.2 登录日志 (44)6.2.3 审计日志 (45)6.3 审计报表 (48)6.3.1 报表模板 (48)6.3.2 自定义报表 (50)7 密码管理 (53)7.1 密码策略 (53)7.2 自动改密计划 (53)7.3 自动改密结果 (55)7.4 下载密码列表 (55)7.5 手动改密 (56)8 系统管理 (57)8.1 系统信息 (57)8.1.1 授权信息 (57)8.1.2 系统升级 (58)8.1.3 配置备份 (59)8.1.4 数据备份 (60)8.1.5 电源管理 (60)8.2 系统选项 (61)8.2.1 高可用性 (61)8.2.2 格尔认证 (62)8.2.3 认证源 (64)8.2.4 网络配置 (64)8.2.5 时间配置 (65)8.2.6 超时配置 (66)8.3 接口配置 (67)8.3.1 Syslog (67)8.3.2 短信 (67)8.3.3 邮件 (68)8.3.4 SNMP (69)8.3.5 资源同步接口 (70)8.4 设备管理 (70)8.4.2 设备运行状态 (71)8.5 应用发布 (72)8.5.1 应用工具 (72)8.5.2 发布管理 (74)8.6 权限管理 (75)8.6.1 管理员 (75)9 配置实例 (79)9.1 添加主机 (79)9.2 添加用户 (81)9.3 添加访问策略 (82)9.4 运维用户登录 (84)1概述1.1关于本手册网御网络审计系统(运维安全管控型)(以下简称网御LA-OS),是网御星云综合内控系列产品之一。

网御安全管理系统

22

单级部署:混合分布式部署

业务系统 服务区

高安全等级 服务区

DMZ区

Intern Internet et

远程 个人 网络核心区 内部用户区 管理区 分支 机构

管理中心 分布式事件 存储器

Leadsec Confidential 23

多级部署

上级管理中心

WAN

下级管理中心

下级管理中心

Leadsec Confidential

业务建模 业务健康指数 业务拓扑 业务可用性 业务告警 业务事件

性能信息采集 拓扑管理 网络故障诊断 基础设施监控 应用监控

核查项管理 核查策略管理 核查作业调度 离线核查 核查报告

弱点管理 漏扫调度 威胁管理 风险建模 风险评估

安全管理平台产品介绍 Leadsec-SOC

v3.0.0.02002 Revision 2

2014年10月31日

安全管理平台需求分析

目录

网御星云SOC系统介绍 产品特点与价值 其它功能

服务优势

Leadsec Confidential

2

安全管理平台的两大动因

内在需求

全网整体安全态势监控 系统整体运行状态监控 便捷、高效的管控平台和界面 集中化的监控、审计、预警、响应、报告

完善的系统自身安全性 保证

Leadsec Confidential

29

面向业务的安全管理

为用户提供业务支撑拓扑地图,能够对业务进行多视角安全管理

业务事件

业务健康 指数度量

业务可用 性分析

业务告警

业务拓扑

SOC内置业务建模工具,可以构建业务拓 扑,并自动构建业务健康指标体系,从业 务的性能与可用性、业务的脆弱性和业务 的威胁三个维度计算业务的健康度

联想网御安全管理系统安装过程

更改的用户权限 的用户权限 更改 ”,双击“用户帐号”,如图,选定用户“ Machine A 打开“控制面板” 双击“用户帐号” 如图,选定用户“ 打开“控制面板

单击更改用户类型, A”的用户类型改为 系统管理员” 的用户类型改为“ 单击更改用户类型,为“ Machine A 的用户类型改为“系统管理员”, 然后选择“ 然后选择“确定

安装步骤( 安装步骤(四)

选择接受, 下一步”按钮被激活,否则无法进入下一步(点击“上一步” 选择接受,“下一步”按钮被激活,否则无法进入下一步(点击“上一步”,返回 上一步;点击“取消” 则退出)。点击“我接受许可证协议中的条款” )。点击 上一步;点击“取消”,则退出)。点击“我接受许可证协议中的条款” 进入下一页面, ,进入下一页面,如图

安装步骤( 安装步骤(八)

•设置安装目录:点击“更改”可以选择您需要的安装目录,默认为: 设置安装目录:点击“更改”可以选择您需要的安装目录,默认为: 设置安装目录 系统安装目录: Files\Lenovo\Leadsec”。点击“下一步” 若选择“ “系统安装目录:\Program Files\Lenovo\Leadsec 。点击“下一步”,若选择“ 完全”安装类型,则跳至第九步;若选择“定制”安装类型,则进入下一步; 完全”安装类型,则跳至第九步;若选择“定制”安装类型,则进入下一步; •选择安装的组件,默认全选,如下图。选择完毕,点击“下一步”, 选择安装的组件, 选择安装的组件 默认全选,如下图。选择完毕,点击“下一步” 进入下一页面, 进入下一页面,如图

本产品的安装包中还提供了修复系统的功能, 本产品的安装包中还提供了修复系统的功能,用户可以应用此功能来修复 已安装的本系统。系统被修复后,原来的系统被覆盖。 已安装的本系统。系统被修复后,原来的系统被覆盖。操作步骤如下 执行安装文件leadsecsetup.exe ,选择安装方式为 修复” 选择安装方式为“ 执行安装文件leadsecsetup.exe ,选择安装方式为“修复”

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

网御安全集中管理系统V3.0.7用户使用手册北京网御星云信息技术有限公司2014年9月目录第一章前言 (5)1.1导言 (5)1.2适用对象 (5)1.3适合产品 (5)第二章如何开始 (6)1.4概述 (6)1.4.1产品特点 (6)1.4.2软件描述 (6)1.4.3主要功能 (7)1.4.4License控制 (7)1.5进入系统 (8)1.5.1登录 (8)1.5.2界面主框架 (8)第三章系统主页 (9)1.6概述 (9)1.6.1安全等级 (9)1.6.224小时安全趋势 (10)1.6.3系统状态 (10)1.6.4设备探测 (10)1.7安全概览图 (11)1.8安全设备分析 (11)1.9实时告警 (13)1.10攻击拓扑 (14)第四章资产管理 (14)1.11设备管理 (14)1.11.1网络拓扑管理 (15)1.11.2设备信息读取 (17)1.11.3设备基本信息查看 (18)1.11.4设备管理配置 (19)1.11.5节点管理 (19)1.11.6级联管理 (21)1.12策略管理 (21)1.12.1策略管理工具栏 (23)1.13VPN管理 (23)1.13.1IKE策略 (23)1.13.2IPSec策略 (24)1.13.3策略模板 (24)1.13.4VPN策略向导 (24)1.13.5VPN隧道监控 (24)1.14.1单个设备监控 (25)1.14.2设备集中监控 (26)1.14.3监控任务管理 (26)1.15升级管理 (27)1.15.1设备升级包管理 (27)1.15.2设备升级管理 (27)第五章事件管理 (28)1.16实时监控 (28)1.17安全日志查询 (29)1.18设备日志查询 (31)1.19系统日志查询 (31)第六章报表管理 (32)1.20概述 (32)1.20.1功能简介 (32)1.20.2功能分类 (32)1.21功能介绍 (33)1.21.1功能首页 (33)1.21.2安全事件特征报表 (34)1.21.3设备报表 (41)1.21.4定时报表 (42)1.21.5自定义报表 (44)第七章安全态势 (44)1.22概述 (44)1.22.1功能简介 (44)第八章工单管理 (46)1.23概述 (46)1.23.1新增工单 (46)1.23.2查询工单 (47)1.23.3修改及删除工单 (48)第九章知识库管理 (48)第十章威胁响应 (49)1.24概述 (49)1.24.1短信告警 (50)1.24.2声音告警 (50)1.24.3邮件告警 (51)1.24.4响应记录查询 (51)第十一章系统设置 (52)1.25管理配置 (53)1.25.2设备发现列表 (53)1.25.3许可管理 (55)1.25.4系统日志 (55)1.25.5系统参数配置 (56)1.25.6系统维护 (57)1.26日志维护 (58)1.26.1日志备份与删除 (58)1.26.2日志恢复 (59)1.27事件服务器管理 (61)第十二章权限配置 (61)1.28用户管理 (61)1.28.1添加用户 (62)1.28.2修改用户信息 (62)1.28.3修改密码 (63)1.28.4删除用户 (64)1.29角色管理 (64)1.29.1添加角色 (64)1.29.2修改角色 (65)1.29.3删除角色 (65)1.30在线用户列表 (65)第十三章帮助 (66)1.31帮助中心 (66)1.31.1帮助文档 (67)1.31.2FAQ (67)1.31.3联系支持中心 (67)1.31.4生成支持文件 (67)1.32配置实用工具 (67)1.32.1ping测试 (67)1.32.2snmp测试 (68)第一章前言1.1 导言《网御安全管理系统用户帮助手册》是网御安全管理系统(LeadsecManager)管理员的用户帮助文档。

本手册详细介绍了网御安全管理系统的操作和使用方法。

1.2 适用对象本手册适用于负责支持、维护安全管理系统的安全管理员,是对网御安全管理系统进行配置管理时的必备手册。

使用本手册的读者,应当熟悉网御防火墙/VPN设备/ UTM等设备的使用,了解网络安全知识、TCP/IP 协议等基本知识。

1.3 适合产品本手册适合网御安全管理系统LeadsecManager V3.0.7。

第二章如何开始1.4 概述1.4.1 产品特点网御针对信息安全比较重视的中高端用户推出的网御安全管理系统。

系统定位从满足资产的统一配置、监控、预警、评估、响应,策略、检测、防护、响应一体化和网络、应用、业务三维安全信息审计的需求角度出发,通过业务需求分析、业务建模、面向业务的安全域和资产管理等各个环节,采用主动、被动相结合的方法采集来自企业和组织中构成业务系统各种IT资源的安全信息,实现从业务的角度进行安全资产和安全信息的归一化处理、监控、分析、审计、报警、响应、存储和报告等功能。

网御安全管理系统是一套综合性的设备管理软件,它通过集中管理和安全信息审计功能,协助用户掌握IT网络的安全状况,实时监测安全攻击,调整安全设备策略,及时应对安全威胁,从而实现用户网络的整体安全。

通过整合应用监控功能和内网安全管理功能,实现对业务载体和业务流程的全面监控管理,将边界安全、内网安全和业务安全统一到一起,从整体的角度,统一管理、统一预警、全局审计。

1.4.2 软件描述网御安全管理系统使用B/S架构,用户通过IE登陆管理页面,可以对全系统的各项功能和配置进行管理。

网御安全管理系统包含三大组成部分,即网御安全管理服务控制台,网御安全管理系统服务器和受管设备。

安全管理服务控制台包括License许可控制和系统服务器启停两项功能。

使用安全管理平台首先需要在服务器控制台导入合法的License许可文件,并启动系统服务。

通过浏览器登录安全管理平台,同时需要将受管设备的集中管理主机和日志服务器的IP地址设置为网御安全管理系统服务器的IP,用户就可以通过浏览器查看相关的设备信息和完成各项配置管理。

1.4.3 主要功能网御安全管理系统根据功能不同,划分为两种类型:LeadsecManager I型和LeadsecManager II 型(瘦SOC)。

其中,LeadsecManager I的功能包括主页、资产管理、事件、报表、权限、系统、帮助。

LeadsecManager II型(瘦SOC)的功能除了包括I型所有功能外,还增加了工单管理、安全态势评估、知识库、威胁响应等SOC类功能。

两种类型通过License进行控制和切换。

下表是I型和II型具体的功能对比:主要功能LeadsecManager I型LeadsecManager II型主页√√资产管理√√态势分析×√事件管理√√报表管理√√威胁响应×√工单管理×√知识库管理×√权限管理√√系统管理√√帮助√√上表中,资产管理与设备管理功能完全相同,只是在I型与II型中名称有所区别。

由上表可见,II型包含了I型所有的功能并增加了部分功能。

后面章节将会以LeadsecManager II型为例,介绍各个部分的详细功能。

1.4.4 License控制本系统的License控制分为激活控制类型和数量控制类型两大类。

两种类型的License均与硬盘串号绑定,只能用于该License绑定的主机上。

本系统初始安装完毕之后,如果未导入激活控制型License,则系统无法启动,需要在控制台导入激活控制型License才能激活。

根据激活控制型License的类型不同,系统可以切换到LeadsecManager I型或者LeadsecManager II型功能。

激活系统之后,如果未导入数量控制型License,则本系统默认可管理设备数量为2台(I型)或0台(II型)。

需要登录系统,进入License管理功能,导入数量控制型License后,才能正常管理设备。

1.5 进入系统1.5.1 登录打开浏览器,输入网御安全管理系统主页URL,出现登录界面,如图所示:图表0-1●管理员账号:用户登录的名称。

●密码:分配给用户的密码。

(系统默认用户名为admin,密码为admin123。

)1.5.2 界面主框架进入网御安全管理系统,包括三个部分:顶部菜单栏、左侧导航栏和中间主界面。

●顶部菜单栏:包括:主页、资产、态势、事件、报表、响应、工单、知识库、权限、系统、帮助共11项。

●左侧导航栏:在不同的功能模块,左侧导航栏会出现不同的内容。

如在主页菜单中,左侧显示安全等级、24小时安全趋势、分析报表等内容。

●中间主界面:系统各个功能的主要展示界面。

第三章系统主页1.6 概述主页显示全局的安全态势,展示系统各个方面的安全信息,包括安全等级,安全趋势,基于事件、告警的安全态势分析,基于设备的安全态势分析,实时告警等。

图表0-11.6.1 安全等级安全等级是系统分析全网安全数据得出的综合指标,代表全网的安全级别。

点击安全等级可以看到引起安全等级变化的最新告警信息。

可以调整安全规则来自定义安全等级。

图表0-21.6.2 24小时安全趋势24小时安全趋势显示当天的安全告警趋势,该图显示了当天安全级别的变化趋势。

用户通过此图可以获取总体安全的变化趋势。

图表0-31.6.3 系统状态系统状态体现了系统所在服务器的基本信息,包括cpu,内存使用率,剩余磁盘,系统运行天数等。

点击链接可以获取更多的系统状态信息。

图表0-41.6.4 设备探测设备探测利用snmp技术自动发现系统服务器所在网段的网络设备,并对网御设备进行自动监管。

该列表展示最新发现的设备。

点击链接可以获取更多的设备信息。

图表0-51.7 安全概览图安全概览图显示了最近时间的安全态势分析,以图形化形式展示。

图表0-6●安全事件统计,显示了当天各个设备的安全事件分布;●安全事件趋势,蓝色趋势线显示了安全事件流量的趋势,红色堆积图显示安全告警流量的趋势。

●安全威胁分析,显示了当天各等级告警的分布情况。

●安全告警统计,显示了各个设备告警分布情况。

1.8 安全设备分析设备安全统计显示了系统中各个设备的安全态势分析,使安全管理人员直观了解各个安全设备的安全信息。

图表0-7以下是各列信息说明:●设备类型:以图标形式展示该设备的类型。

●设备:显示设备名称。

●管理IP:显示该安全设备提供的管理IP地址。

●设备状态:显示设备连接与否。

●安全级别:显示该设备的整体安全级别,可以链接到该设备的威胁分析报告。

图表0-8●告警总数:显示该设备当天告警数目信息,可以链接到该设备当天告警详情●Top事件:显示该设备当天发生最多的事件,可以链接到该设备当天事件分析。