Building Scalable Cisco Internetworks (BSCI) v3.0

思科 ISE 网络部署说明书

思科ISE中的网络部署此产品的文档集力求使用无偏见语言。

在本文档集中,无偏见定义为不暗示基于年龄、残障、性别、种族身份、族群身份、性取向、社会经济地位和交叉性的歧视的语言。

由于产品软件的用户界面中使用的硬编码语言,基于RFP文档使用的语言或引用的第三方产品使用的语言,文档中可能存在例外情况。

注释•Cisco ISE网络架构,第1页•Cisco ISE部署术语,第2页•分布式部署中的节点类型和角色,第2页•独立和分布式ISE部署,第3页•分布式部署方案,第4页•小型网络部署,第4页•中型网络部署,第6页•大型网络部署,第7页•每个部署模式的最大支持会话数,第9页•SNS3500/3600系列设备的部署规模和扩展建议,第11页•支持Cisco ISE功能所需的交换机和无线局域网控制器配置,第11页Cisco ISE网络架构Cisco ISE架构包括以下组件:•节点和角色类型•Cisco ISE节点-Cisco ISE节点可以承担以下任意或所有角色:管理、策略服务、监控或pxGrid•网络资源•终端策略信息点表示外部信息传达给策略服务角色所在的点。

例如,外部信息可以是轻量级目录访问协议(LDAP)属性。

Cisco ISE 部署术语本指南在讨论Cisco ISE 部署方案时使用以下术语:定义术语角色提供的特定功能,例如网络访问、分析、状态、安全组访问、监控和故障排除。

服务单个物理或虚拟思科ISE 设备。

节点思科ISE 节点可以承担下列任何角色:管理、策略服务、监控节点类型确定节点提供的服务。

思科ISE 节点可以承担以下任一或全部角色:。

通过管理用户界面可使用的菜单选项取决于节点承担的角色和人员。

角色确定节点是独立节点、主要节点还是辅助节点,并且仅适用于管理和监控节点。

角色分布式部署中的节点类型和角色Cisco ISE 节点可以根据它承担的角色提供各种服务。

部署中的每个节点均可承担管理、策略服务、pxGrid 和监控角色。

CCNP新考试大纲的概要。。。新旧考试知识点差异。。。新教材出版时间

CCNP新考试大纲的概要。

新旧考试知识点差异。

新教材出版时间CCNP新考试大纲的概要红色字体为新增部分,蓝色字体为删除或改动部分!描述与实现IP路由原理.--------------------------------对于组建已会聚的思科多层交换网络(BCMSN,路由)考试,新考试(642-812)的内容包括:实现虚拟局域网(VLAN);在分层的网络中运行生成树协议(STP);实现虚拟局域网(VLAN)间的路由;实现网关冗余技术;描述和配置客户机的无限访问;描述和配置交换网络的安全性能;配置语音支持.而原先考试(642-811)的内容包括:原先考试642-821BCRAN 组建思科远程交换网络内容描述和实现桢中继;描述和实现远程访问环境下的PPP;描述和实现ISDN;描述和实现队列及压缩的解决方案;描述和实现宽带网的连通性;描述和配置站点对站点的VPN和AAA;描述和实现连通性的备份解决方案.-----------------------------------------------642-845ONT优化会聚思科网络描述思科VoIP的实现.描述QoS要点.描述差分服务质量(DiffServQoS)的实现.Thepurposeofthisupdateistoprovideasummaryofthechangesandinformation regardingtheequipmentrequirementsforteachingthenewcourses,instructortraining,andcertification.SummaryofChangesCCNP1-Approximately25percentofthecontentwillchange sothecoursewillalign withthenewBuildingScalableCiscolnternetworks(BSCI)642-901exam.Thiscourse teachesadvancedskillsrequiredtoimplementandsupportenterprise-classIProutingnetworks.Theupdatewilladdmulticastrouting,andexpandedcoveragecf!PvE.!!zil!alsoleveragethelatestIOSsoftware.CCNP2-Thiswillbecomean entirelynewcourse aligningwiththeImplementingSecureConvergedWANs(ISCW)642-825exam.Thiscoursewillteachadvanced skillsrequiredtosecureandenhanceservicesinenterprisenetworksforteleworkers andremotesites.ItwillfocusonsecuringremoteaccessandVPNclientconfiguration.CCNP3-Approximately25percentofthecurrentcoursecontentwillchange sotheEquipmentRequirementsInordertoteachtheadvancedtechnologiesinthenewCCNPcourses,some additionalequipmentandsoftwarewillberequiredforthewirelessandVolPcontent. Thelatestequipmentlistisnowavailableanddefinestheequipmentandsoftwarethat willberequiredtopresentthenewcourses.Sinceequipmentavailability,pricesand discountsvarybytheaterandregion,equipmentlistswillbeavailablefromyourregionaltechnicalmanager.ThenewwirelessequipmentrequirementsincludeCisco'slatestlightweightsolutions,withwirelessLANcontrollersandaccompanyinglightweightaccesspoints.Equipment listshavebeenpreparedtodifferentiatebetweendesktopandlaptopclassroom computers,andbetweenanintegratedsolutionusinga28xxwirelessISRLAN controllermoduleorstandaloneWLANcontrollerequipment.Adocumentdetailingwhatisrequiredtoupgradeequipmentfromthecurrentlistto teachtheCCNPv5.0courseswillbeavailableearly2007afterallnewlabshavebeendevelopedandtested.lnstructorTrainingConnectionandselectHelpatthetopofthescreen.Selecttheappropriatelanguage programsupportlinkthenclicktheContacttheSupportDesktab.思科NP新教材出版时间消息来源:按常理,其中文翻译版的出版时间大约为原版出版时间的一年后左右请到这个帖里下载NP新教材印刷书类自学指南系列|出版时间BSCI 自学指南|2006年12月BCMSN自学指南|2007年元月ISCW 自学指南|2007年5月ONT 自学指南|2007年5月CCNP 自学合集|2007年5月PrintProductsSelf-StudyGuidesCCNPSelf-Study:BuildingScalableCiscoInternetworks(Dec.2006) CCNPSelf-Study:BuildingCiscoMultilayerSwitchedNetworks(Jan.2007) CCNPSelf-Study:ImplementingSecureConvergedWANs(May2007)CCNPSelf-Study:OptimizingConvergedCiscoNetworks(May2007)CCNPPreparationLibrary(May2007)。

思科网院注册使用说明newr

思科网络技术学院使用说明

1.登陆地址: :// netacad /

初次进入后点击‘找回座位令牌’

2.点选‘我NetSpace新用户’输入名字、姓、地址、座位令牌后点击‘提交’

3.填写完成后进去会找到一封来自思科网院的,有自动生成的用户名和密码:

4.重新进去首页 netacad ,将用户名和密码填入相应的框中

5.点击〞提交〞后进入以下界面:

6.提交后出现新密码的窗口,

Password〔密码〕:要求比拟严格,必须由数字、大写字母、小写字母三类组成,大于8位,不能用以前的口令

7.按规那么修改口令后进入以下界面。

带*号为必填项,其他为选填项,〔屏幕显示名称即为用户名,大小写敏感,长度不超过40,必须包含字母。

填入nkd+学号即可〕,完成后保存就会进入以下界面

8.再次用注册的用户名和密码进入界面如下,找到所学课程,点击翻开

9.进入如下的作业界面

10.从即将到来的作业中选择需已经发布的作业,〔注意,如果教师没有发布,那么进取以

后会显示作业没有激活〕,点击翻开进入如下界面

11.点击参加考试,翻开出现考试说明

12.点击继续即进入考试说明界面

13.点击开场考试,翻开出现考试说明,点击继续即开场做题,做完后点击提交即可

如有任何问题请联系我:

XX联系电子备注

高永兵189********gaoyongbing@126 54392514

XX科技大学思科网络学院

2021年8月28日。

思科园区无线LAN解决方案

现在, 当 Joe 前往另一地点时, 他可在该办公机构中的任意地点接入公司网络——因为 Cisco WLAN 覆盖整个园区。他不再必须找到一个有可用端口的空办公隔间或打扰他人的工作空间。此外,他可 使用笔记本电脑上的思科 IP 软电话软件或思科无线 IP 电话来接收语音留言并回电——且不增加公 司的开支。

上发送和接收的信息都使用临时秘钥完整性协议(TKIP)加密。因此,园区 WLAN 解决方案 可立即满足来访员工的需求。

z

保护企业免遭未授权、不安全的“恶意”WLAN 接入点的影响——思科园区 LAN 支持思科结 构化无线感知网络(SWAN) 。通过 Cisco SWAN,IT 经理可方便、自动地检测、定位和禁用恶 意接入点和它们所连接的交换机端口,这是因为接入点和客户端设备可主动参加 RF 环境的持 续搜索和监控。

z

方便地管理中央或远程位置的接入点——网络经理能通过 Cisco SWAN, 方便地在 WLAN 园区 和分支机构、或零售、制造和医疗机构场所,部署、运行和管理数百到数千个接入点。此框架 为大中型机构提供了与其有线 LAN 相同的安全性、可扩展性、可靠性、易部署性和易管理性 水平。

凭借以上所有特性,思科园区 WLAN 解决方案使机构能作出更快响应并提高员工效率,从而降低 运营开支。

z

将集成网络服务的全部优势扩展到漫游用户——在使用服务质量(QoS)的 WLAN 上支持 IP 电话和 IP 视频会议,这能优先处理实时流量,有助于确保视频和音频信息及时到达。使用思 科 IP 电话产品,通过基于 PC 的软电话或思科无线电话,员工可在整个园区中漫游的同时,与 其客户保持联络及相互联系。

WLAN 重叠使员工在不接入有线网络时也能访问网络。 这样, 移动员工即可访问全部网络应用和通 信工具。Cisco WLAN 使用强大的验证和加密技术来保护 WLAN 免遭攻击和未授权用户接入。

思科第4学期第9章答案

1什么时候应该测量网络性能基线?在组织的正常工作时间在主网络设备重新启动后立即测量正常工作时间以外,以减少可能造成的中断当检测并拦截到对网络的拒绝服务攻击时答案 说明 最高分值correctness of response Option 12网络性能基线的目的是记录网络在正常运行期间的特征。

它可用作确定网络异常的标准。

在特定情况下执 行测量(例如主网络设备重新启动或运行数小时后)所得出的特征不能准确描述基线。

DoS 攻击可能引发异常网络性能,但是一旦拦截攻击,网络性能应返回到正常水平,因此无需立即测量性能来建立基线。

2在网络文档建立过程中,网络工程师在多台网络设备上执行了 show cdp neighbor 命令。

执行此命令的作用是什么?获取有关直连思科设备的信息检查由相邻路由器通告的网络检验连接到网络设备的网络地址检查连接到网络设备的 PC 的连接答案 说明 最高分值correctness of response Option 12show cdp neighbor 命令用于获取直接连接的思科设备的详细信息。

信息不包括连接到相邻思科设备的网络,也不包括连接的 PC 。

show ip route 命令用于查看从相邻路由器通告的网络。

3用户报告,本周的一段时间内,在进行身份验证和访问网络资源时出现较长延迟。

网络工程师应该检查哪类信息来确定这种情况是否属于正常的网络行为?系统日志记录和消息网络性能基线调试输出和数据包捕获网络配置文件答案 说明 最高分值correctness of response Option 22网络工程师应首先确定报告的网络性能确实异常。

这通过参考已记录的网络性能基线来完成。

一旦检验出网络性能异常,就可以应用特定的故障排除过程。

4在收集故障症状的哪个步骤中,网络工程师将确定问题出现在网络的核心层、 分布层还是接入层?记录故障症状。

确定故障症状。

收集信息。

确定所有权。

缩小范围。

思科无线局域网控制器(WLC)错误和系统消息常见问题说明书

查看无线局域网控制器(WLC)错误和系统消息常见问题目录简介规则错误消息常见问题解答相关信息简介本文档介绍有关思科无线局域网(WLAN)控制器(WLC)的错误消息和系统消息的常见问题(FAQ)。

规则有关文档规则的详细信息,请参阅 Cisco 技术提示规则。

错误消息常见问题解答问:开始使用Cisco 4404 WLC将200多个接入点(AP)从Cisco IOS®软件转换为轻量AP协议(LWAPP)。

48个AP的转换已完成,WLC上收到的消息显示: [] spam_lrad.c 42121APAP。

为什么会出现此错误?A.您必须创建其他AP管理器接口才能支持超过48个AP。

否则,您将收到如下错误消息:Wed Sep 28 12:26:41 2005 [ERROR] spam_lrad.c 4212: AP cannot join becausethe maximum number of APs on interface 1 is reached.配置多个 AP 管理器接口,并配置其他 AP 管理器接口未使用的主/备份端口。

您必须创建另一个AP管理器接口以启动其他AP。

但是,请确保每个管理器的主端口和备份端口配置不会重叠。

换句话说,如果 AP 管理器 1 使用端口 1 作为主端口,端口 2 作为备份端口,则 AP 管理器 2 必须使用端口 3 作为主端口,端口 4 作为备份端口。

问:我有一台无线局域网控制器(WLC)4402,我使用1240个轻量接入点(LAP)。

我在WLC上启用了128位加密。

当我在WLC上选择128位WEP加密时,我收到一个错误消息,指出1240s不支持128位:[ERROR] spam_lrad.c 12839WEP128CISCO AP xx:xx:xx:xx:xx:xx:xx:xx:xx:xxSSID型。

为什么我会收到此错误消息?A.WLC上显示的密钥长度实际上是共享密钥中的位数,不包括初始化向量(IV)的24位。

管理 Cisco Umbrella 操作指南说明书

1.Cisco Umbrella – Security Solution∙Secure Internet Gateway∙Ransomware Protection∙DNS and IP layer enforcement∙Intelligent Proxy∙Command and control callback blocking∙Threat Intelligence∙Umbrella Packages2. Implementing Cisco Umbrella∙Cisco Umbrella Overview∙Protect Your Network∙Point Your DNS to Cisco Umbrella∙Custom Policies∙Intelligent Proxy∙Umbrella Policy Tester∙Policy Precedence3. Roaming Client∙Umbrella Roaming Client – Introduction∙Prerequisites∙Downloading and Installing∙Verifying Operation∙Policy Configuration∙Adding IP Layer Enforcement∙Status, States, and Functionality∙Virtual Appliances∙Troubleshooting∙Internal Domains4. Umbrella Roaming Security∙AnyConnect: Cisco Umbrella Roaming Security Client Administrator Guide ∙Cisco Umbrella Dashboard Configuration∙Cisco Certificate Import5. Virtual Appliance Setup Guide∙Deployment Guidelines∙Deploy the VAs∙Setup via VMWare∙Setup via Hyper-V∙Configuring Your VAs∙Local DNS Forwarding∙Reroute DNS∙Sites and Internal Networks∙Sizing6. Active Directory∙Active Directory Setup∙Set Up DNS Forwarding with Your VAs∙Active Directory Environment∙Route DNS Traffic∙Communication Flow and Troubleshooting ∙Multiple Active Directory and Umbrella Sites7. Reporting∙Reporting Basics∙Understanding Security Categories∙Scheduled Reports: Overview and Setup∙Security Overview Report∙Activity Search Report∙Security Activity Report∙Destinations Report∙Identities Report∙Cloud Services Report∙Admin Audit Log Report8. Umbrella Multi-Organization∙Cisco Umbrella Multi-Org Overview∙Centralized Settings∙Centralized Reports: Service Status∙Centralized Reports: Cloud Services。

思科模拟器 练习题

思科模拟器练习题思科模拟器练习题近年来,随着信息技术的迅猛发展,网络工程师的需求量也越来越大。

而在成为一名合格的网络工程师之前,我们需要通过各种方式来提升自己的技能和知识。

其中,思科模拟器是一个非常有用的工具,它可以帮助我们进行网络环境的模拟和实验。

在这篇文章中,我们将探讨一些思科模拟器练习题,帮助读者更好地理解和应用这一工具。

1. VLAN(Virtual Local Area Network)是一种将局域网分割成多个虚拟局域网的技术。

请问,在思科模拟器中如何创建一个VLAN,并将多个交换机连接在同一个VLAN下?思科模拟器中,我们可以使用命令行界面或者图形界面来创建和配置VLAN。

首先,我们需要进入交换机的配置模式,通过"vlan <vlan-id>"命令创建一个新的VLAN。

然后,使用"interface <interface-id>"命令进入相应的接口配置模式,使用"switchport mode access"命令将接口设置为访问模式,并使用"switchport access vlan <vlan-id>"命令将接口连接到指定的VLAN。

重复这个过程,将多个交换机的接口连接到同一个VLAN下。

2. OSPF(Open Shortest Path First)是一种常用的路由协议,用于在大规模IP网络中实现动态路由。

请问,在思科模拟器中如何配置OSPF路由协议?在思科模拟器中,我们可以使用命令行界面来配置OSPF路由协议。

首先,我们需要进入路由器的配置模式,通过"router ospf <process-id>"命令启动OSPF进程。

然后,使用"network <network-id> <wildcard-mask> area <area-id>"命令将相应的网络地址添加到OSPF进程中。

Cisco简单练习题

Cisco简单练习题1. 问题描述请回答以下10个简单问题:1) Cisco是一家什么类型的公司?2) Cisco以哪个领域的产品和服务而闻名?3) Cisco的总部位于哪个城市?4) Cisco于哪一年成立?5) Cisco的创始人是谁?6) Cisco是什么意思?7) Cisco的主要产品有哪些?8) Cisco致力于提供哪些解决方案?9) Cisco的商标颜色是什么颜色?10) Cisco的口号是什么?2. 答案解析1) Cisco是一家网络技术公司。

2) Cisco以网络设备和解决方案而闻名。

3) Cisco的总部位于美国加利福尼亚州旧金山市。

4) Cisco于1984年成立。

5) Cisco的创始人是莱纳德·博斯克(Leonard Bosack)和桑妮娅·罗斯(Sandy Lerner)。

6) Cisco是Computer Information System Company的缩写,意为计算机信息系统公司。

7) Cisco的主要产品包括路由器、交换机、安全设备、云计算解决方案等。

8) Cisco致力于提供网络连接、安全、通信和合作解决方案。

9) Cisco的商标颜色为蓝色。

10) Cisco的口号是"We Make the Internet Work"(我们使互联网运行)。

总结本文介绍了Cisco简单练习题的题目及答案解析。

通过回答这些问题,读者可以了解到Cisco的基本信息,包括公司类型、产品和服务、总部所在地、成立时间、创始人、商标颜色以及口号等。

这些知识对于了解Cisco以及其在网络技术领域的重要性具有一定的帮助。

思科交换机模拟软件使用教程

思科交换机模拟软件使用教程第二步:启动思科交换机模拟软件安装完成后,您可以在计算机上的应用程序菜单中找到并启动思科交换机模拟软件。

第三步:创建虚拟网络拓扑在思科交换机模拟软件的主界面上,您将看到一个拓扑设计器。

您可以使用拓扑设计器来创建您所需的虚拟网络拓扑。

您可以通过拖动和放置不同的交换机、路由器和主机设备来构建您的拓扑。

第四步:配置设备一旦您创建了虚拟网络拓扑,您可以点击相应的设备来对其进行进一步的配置。

这包括设置IP地址、子网掩码、网关、VLAN等。

您可以通过双击设备或右键单击设备并选择“配置”选项来进行配置。

第五步:建立连接在配置每个设备时,您还需要建立设备之间的连接。

您可以使用拓扑设计器上的连接工具来建立连接。

只需点击连接工具并拖动鼠标到另一个设备上,然后释放鼠标即可建立连接。

第六步:执行命令一旦设备之间建立了连接,您可以通过命令行界面(CLI)来执行命令。

您可以打开每个设备的命令行界面,并在该界面中输入命令。

您可以使用一些常见的命令,例如ping、tracert、show ip interface等来测试设备之间的连接和配置。

第七步:保存和加载拓扑第八步:实验和学习现在,您可以开始进行实验和学习了。

尝试不同的配置和命令,熟悉交换机的运行和功能。

您可以使用思科交换机模拟软件来模拟各种场景,例如VLAN配置、故障排除、网络拓扑优化等。

总结:思科交换机模拟软件是一种非常有用的工具,可以帮助用户在虚拟环境中进行网络交换机的实验和学习。

通过按照上述步骤创建虚拟网络拓扑、配置设备、建立连接并执行命令,用户可以模拟各种场景,并通过实验和学习更好地理解交换机的工作原理和功能。

希望本教程可以帮助您更好地使用思科交换机模拟软件。

CISCOWORKS问题解答

4. 关于reverse DNS lookup:很少使用,建议关闭该选项

5. 关于filtering:可根据IP地址或VTP domains限制拓扑发现的范围。

20.为什么我的拓扑图上某些图标上有一个“RED-X”?

解答:这说明应用程序与这些设备之间的SNMP通讯出了问题。

2. Install Service Pack 6a

3. Install IIS4.0

4. Install CiscoWorks2000 CD One

5. Install Resource Manager Essentials

6. Install Campus Manager 3.0

。

在CiscoView中选择File > Open devices 然后enter the name of the device or IP

address that failed.设置正确的read 和read-write community string.

18. 我试图用ciscoview监测一个设备,但是我得到“unsuported device”错误信息,

原因可能是:

1. SNMP community String不匹配或不正确

通过Edit-->SNMP Communities修改。

3. SNMP Timeouts 值设的太小

网络上的某些设备对SNMP请求的响应比较慢,为了解决这个问题可以简单的增加SNMP

Timeout的值。建议范围为30-60秒。

CiscoWorks部分问题解答

1. CiscoWorks是否能够管理到其它厂家的网络产品?

解答:只要第3方厂家的网络产品支持标准的SNMP的协议,那么CiscoWorks 能够对其提

思科实验练习题

思科实验练习题思科实验练习题是网络工程师培训中常见的一种学习方法,通过实际操作和解答问题来提升学员的技能水平。

本文将通过一系列的实验练习题,帮助读者加深对思科网络设备的理解,并提升解决网络问题的能力。

一、实验练习题1:基本配置1. 在思科路由器上配置一个名称为“LabRouter”的主机名。

2. 设置主机名的提示符为“LabRouter>”。

3. 配置控制台口令为“cisco”。

4. 配置虚拟终端口令为“cisco”。

5. 为路由器配置一个管理IP地址为192.168.0.1/24。

6. 启用路由器上的SSH服务,并设置远程管理口令为“cisco”。

二、实验练习题2:静态路由1. 在思科路由器上配置两个接口,分别连接到两个局域网,网络地址分别为192.168.1.0/24和192.168.2.0/24。

2. 配置路由器上的静态路由,将流量从192.168.1.0/24网络发送到192.168.2.0/24网络。

三、实验练习题3:动态路由1. 在思科路由器上启用RIPv2协议,并配置路由器上的网络地址,包括192.168.1.0/24和192.168.2.0/24。

2. 配置路由器上的RIPv2协议,将流量从192.168.1.0/24网络发送到192.168.2.0/24网络。

四、实验练习题4:VLAN1. 在思科交换机上创建两个VLAN,分别为VLAN10和VLAN20。

2. 将端口1-10划分到VLAN10,端口11-20划分到VLAN20。

3. 配置交换机上的端口1为VLAN10的访问端口,端口10为VLAN10的特许端口。

4. 配置交换机上的端口11为VLAN20的访问端口,端口20为VLAN20的特许端口。

五、实验练习题5:STP1. 在思科交换机上启用Spanning Tree Protocol(STP)。

2. 配置交换机上的端口1为根桥接口。

3. 配置交换机上的端口2为备用根桥接口。

Cisco Security Brief Internet of Things (IoT)说明书

Business Challenges• Securely embrace IoT innovations• Ensure resiliency and availability for operational technology teams• Provide security and compliance for enterprise IT teams• Defend intellectual property and sensitive data• Comply with regulatory mandates pertaining to your company or industry• Leverage existing network security investmentsTechnical Challenges• Discover unknown devices onthe network that do not include management agents• Validate device identities• Classify devices and determine their owners• Assess and monitor devices to determine anomalous behavior• Prevent infected or non-compliant devices from spreading malware across the network Internet of Things (IoT)See and control IoT devices that are invisible to traditional security productsDuring your last security audit, were you unableto identify what’s on your network? Does OT(operational technology) share the same networkas your information technology? Would you like toknow if a printer or HVAC device starts behavinglike a PC?The ChallengeWithout a cutting-edge IoT security solution—one that begins with agentless visibility—IoT devices are invisible (and potentially unwanted) guests on your network. Video surveillance systems, projectors, smart copiers and printers, industrial controls and HVAC systems are common in most businesses today. These devices become more intelligent and valuable when networked, but when compromised, they can quickly become hackers’ favorite hardware.The “things” on this ever-expanding list of devices share one common trait—they include lightweight operating systems that don’t support software agents that traditional security tools require to discover and manage them.While industry analysts debate the pace of IoT’s phenomenal growth, enterpriseIT staff have a more immediate concern: identifying the agentless devices that already reside on their networks. This critical lack of visibility insight is concerning in light of these facts:• IDC analysts predict that by 2018, two-thirds of enterprises will experience IoT security breaches.1• Less than 10 percent of new devices connecting to corporate networks will be manageable by traditional methods by 2020.2• There will be 20.8 billion connected things in use worldwide by 2020.3 Therefore, it should be no surprise that on Gartner’s list of T op 10 IoT T echnologies for 2017 and 2018, security ranks number one.4Why OT air gaps = IT security chasmsNot long ago, operational technology (OT) such as manufacturing lines, environmental controls, and industrial control systems and sensors used incritical infrastructure were isolated by air-gapped networks. These command-and-control-type networks often ran legacy operating systems and proprietary network technologies that typically sacrificed device security in favor of system performance and availability. This approach, often called “security through obscurity,” no longer works.1 IDC’s global technology predictions for 20162 ForeScout analysis3 Gartner Says 6.4 Billion Connected “Things” Will Be in Use in 2016, Up 30 Percent From 2015, Gartner Research, November 20154 Top 10 IoT Technologies for 2017 and 2018, Gartner Research, February 201612The economic advantages of IP connectivity quickly obliterated security air gaps as operational networks connected to external-facing IT networks, resulting in major security challenges. T oday, vulnerable devices that were formerly on air-gapped networks now reside on many corporate networks, and since they lack management agents, security teams are unable to inventory them, let alone secure them. IoT innovation and corporate networks The vast majority of IoT devices today are used by businesses, not consumers. In fact, business/manufacturing, healthcare and retail account for nearly 79 percent of networked devices today.5 These devices are designed to capture and share information or automate functions—making them perfect candidates for IP-based network connectivity. Unfortunately, since they have minimal system resources and often include proprietary operating systems, they are not capable of accommodating management agents, leaving them invisible to traditional security management systems. Nonetheless, they are showing up on wired and wireless enterprise networks with little regard to how they will be secured or the risk they pose to the businesses and government agencies that have so aggressively embraced them. The ForeScout Solution The majority of new devices connecting to networks today are unmanaged IoT endpoints. ForeScout helps organizations ensure IoT device security in three distinct ways:See ForeScout CounterACT ® offers the unique ability to see devices the instant they connect to your network, without requiring software agents. We take this a step further by discovering and classifying devices and validating their identities. This key capability is essential for improving your endpoint compliance posture as well as defining your IoT security and enforcement policies. In addition, CounterACT continuously monitors IoT devices, ports and connections.Control Once you understand each IoT device on your network, its owner and purpose, CounterACT enables a broad range of network access controls. Y ou can restrict access to a non-compliant device, block Internet access, quarantine any device based upon anomalous behavior and/or notify its owner of a security concern. In addition, should you choose to isolate specific devices to a specific network segment or VLAN, CounterACT simplifies this process.Orchestrate Without CounterACT, third-party management solutions are blind to unmanaged and IoT endpoints. ForeScout extends CounterACT’s agentless visibility and control capabilities to leading network, security, mobility and IT management products via a rapidly growing number of ForeScout Extended Modules. This unique ability to orchestrate multivendor security allows you to:• Share context and control intelligence among systems to enforce unified network security policy • Reduce vulnerability windows by automating system-wide threat response• Gain higher return on investment from your existing security tools while saving time through workflow automation 5 Intel Guide to IoT Infographic Here’s a partial list of IoTapplications and benefits.Facilities ManagementHeating/cooling/lighting controls, fireprevention and building security.Reduce costs through optimizedresource utilization and preventivemaintenance.HealthcareRemote device monitoring, presencestatus and inventory management.Accelerate care, improve diagnosticaccuracy and lower medical/insurancecosts.Oil and GasConnected infrastructure fromexploration and refining to distribution.Reduce operating/distribution costs,optimize processes and enableproactive maintenance.ManufacturingSmart sensors, inventory managementand digital control systems.Respond faster to demand fluctuations,automate processes and optimizeefficiency.Public SectorDigital governance, smart cities andconnected infrastructure.Empower constituents, improve publicsafety, boost traffic flow and reducelighting costs.RetailConnected inventory, CRM/customerloyalty and inventory managementsystems.Optimize inventory availability, improvecustomer insight and personalizemarketing.Supply ChainReal-time inventory management,tracking, shipping and logistics.Enable proactive problem resolutionand boost operational efficiency.UtilitiesConnected meters and smart grids.Automate meter reading and improveusage/production efficiencies.3IoT Use Cases: Separating Facts from Fiction Given the extraordinary value and broad-based adoption of IoT, many security vendors are quick to proclaim IoT security capabilities. While claims are plentiful, real use cases are much harder to find. Here are just a couple of the real-world use cases we address today. Securing IoT devices on enterprise networks T oday’s enterprise networks include agentless IoT devices and unmanaged Bring/Choose Your Own Devices (BYOD/CYOD). Each of these devices is a potential network attack or reconnaissance point. Here’s one example of how ForeScout can detect, monitor and block a compromised IoT printer. This same scenario is equally relevant to any number of corporate-connected devices such as security cameras, HVAC/lighting controls or monitors and projectors. Figure 1: ForeScout’s agentless IoT security process provides visibility, control and orchestration with third-party solutions, including SIEMs. It begins with discovery and classification of over 1,000 devices—including IoT and OT devices—by function, operating system, vendor and model.12345IoT device connects tothe network.CounterACT detects andclassifies device as a printer. Compromised printer attemptsto access corporate file server.Third-party Security Information and EventManagement (SIEM) solution detects anomalous behavior.CounterACT blocks thecompromised printer from the network and quarantines it, allowing IT to safely remove the device from the network and perform forensic analysis.ForeScout T echnologies, Inc. 190 West T asman DriveSan Jose, CA 95134 USAToll-Free (US) 1-866-377-8771 Tel (Intl) +1-408-213-3191Support 1-708-237-6591Learn more at © 2017. ForeScout T echnologies, Inc. is a privately held Delaware corporation. ForeScout, the ForeScout logo, ActiveResponse, ControlFabric, CounterACT, CounterACT Edge and SecureConnector are trademarks or registered trademarks of ForeScout. Other names mentioned may be trademarks of their respective owners. Version 9_17。

2017CCNA第二学期第一章考试答案解析

以下是针对您未获得满分的试题给出的反馈。

某些交互式试题可能不显示您的答案。

分项分数:1 与固定配置的交换机相比,模块化交换机具有哪两个优点?(请选择两项。

)正确 响应您的 响应每台交换机的成本更低 可扩展性更高转发率更低需要的电源插座数目更少带宽聚合可以使用多个端口 固定配置交换机价格较低,但是它具有指定数量的端口且不能添加端口。

它们提供的高速端口通常比较少。

为了在包含固定配置交换机的网络上扩展交换,需要购买更多的交换机。

这增加了需要使用的电源插座数量。

模块化交换机只需要购买额外的线卡便可以扩展。

带宽聚合也更容易,因为机箱的背板可以为交换机端口线卡提供所需的带宽。

此试题参考以下领域的内容:Routing and Switching Essentials• 1.1.2 交换网络2 思科无边界架构接入层的基本功能是什么?正确 响应您的 响应聚合第 2 层广播域聚合第 3 层路由边界 为用户提供访问权提供高可用性 思科无边界架构接入层的功能是为用户提供网络访问。

第 2 层广播域聚合、第 3 层路由边界聚合和高可用性是分布层的功能。

也有说答案是 聚合第 3 层路由边界此试题参考以下领域的内容:Routing and Switching Essentials• 1.1.1 融合网络3 思科无边界架构分布层的基本功能是什么?正您的充当主干聚合所有园区块聚合第 3 层路由边界为用户提供访问权思科无边界架构的分布层的一项基本功能是在不同的 VLAN 之间路由。

充当主干和聚合园区块是核心层的功能。

为用户提供访问是接入层的功能。

此试题参考以下领域的内容:Routing and Switching Essentials• 1.1.1 融合网络4 若将大端口密度、容错和低价作为重要指标,应使用哪个交换机外形因素?正确响应您的响应固定配置交换机模块化交换机可配备机架的 1U 交换机可堆叠式交换机堆叠式交换机可以使用特殊电缆实现互联,从而在交换机之间提供高带宽的吞吐量,并像单个大型交换机一样运行。

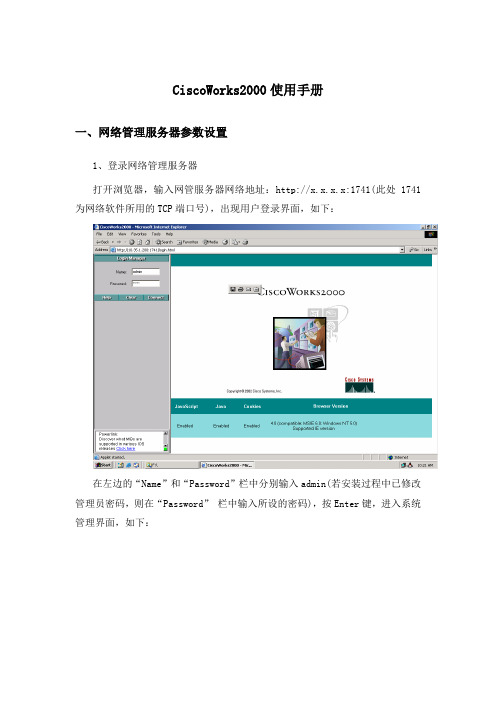

CiscoWorks2000使用手册

CiscoWorks2000使用手册一、网络管理服务器参数设置1、登录网络管理服务器打开浏览器,输入网管服务器网络地址:http://x.x.x.x:1741(此处1741为网络软件所用的TCP端口号),出现用户登录界面,如下:在左边的“Name”和“Password”栏中分别输入admin(若安装过程中已修改管理员密码,则在“Password”栏中输入所设的密码),按Enter键,进入系统管理界面,如下:2、设置网络设备发现参数在左边菜单栏中选择“Server configuration”- “Setup”–“ANI Server Admin”,出现ANI Server配置画面,如下:在左边菜单栏中选择“Discovery Settings”,出现设备发现参数设置画面,如下:在“Seed Device”列表中输入种子设备(用作网络发现的起点)的IP地址,建议输入多个地址,如:x.x.x.x(aaa),x.x.x.y。

去掉“Use Reverse DNS Lookup”的选择,选择“Filter Using IP Address”并在“IP Address Ranges”中输入10.*.*.*,以限制搜索范围,加快搜索过程。

按下“Apply”按钮,出现是否要马上进行一次搜索对话框,如下:按下“Yes”按钮,稍后选择菜单“Server Configuration”-“Setup”-“Diagnostics”-“Discovery Metrics”,可以检查系统是否搜索到了所有要管理的设备,确保以上设置正确完成,画面如下:设置设备发现日程表,操作界面如下:3、SNMP参数设置在左边菜单栏中选择“SNMP Settings”,出现SNMP参数设置画面,如下:对照“Modify SNMP Settings”栏中的说明将脚本中的Read及Write Community String更改为所管理的网络设备中使用的值(整个网络中需要使用该网络管理系统进行管理的设备应设置相同的SNMP值),按下“Save”按钮保存。

BSCI12S01

Module 1Building Scalable Cisco Networks IntroductionCourse ObjectivesUpon completing this course, you will be able to:•Given a network specification that calls for simplifying IP address management at branch offices by centralizing addresses, select and configure the appropriate services•Given a network specification calling for a scalable, routed network that includes link-state protocols and redistribution, implement the appropriate technologiesCourse Objectives (cont.)•Given a network specification calling for either a single or a multihomed interconnection into a BGP network, configure the edge routers to properly interconnect into the BGP cloud•Given various network specifications calling for multiple routed and routing protocols, implement a solution that reflects a scalable internetworkLegendFast Ethernet/Ethernet Primary SecondaryCourse TopicsBGP AS #2BGP AS #1•Understanding distance vector routing protocol operation and configuring RIP and IGRP•Determining when to use static and default routes and enabling them on a Cisco router•Working knowledge of the OSI reference model•An understanding ofinternetworking fundamentalsBuilding Scalable Cisco Internetworks(BSCI)•Operating and configuring a Cisco IOS device•Working knowledge of the TCP/IP stack and how to configure a routed protocol, such as IPLearner Skills and Knowledge•Verifying router configurations withavailable tools like show and debug commands•Displaying and interpreting a Cisco routing table•Enabling an IP standard and extended access listBuilding Scalable Cisco Internetworks(BSCI)•Enabling a WAN serial connection•Configuring Frame Relay PVCs on interfaces and subinterfacesLearner Skills and Knowledge(cont.)Building Scalable Cisco Internetworks(BSCI)Learner Skills and Knowledge(cont.)Successful completion of:•Interconnecting Cisco Network Devices (ICND)Recommended:•CCNA certificationLearner Responsibilities•Complete prerequisites•Introduce yourself•Ask questionsGeneral AdministrationClass-related •Sign-in sheet •Length and times •Participant materials •Attire Facilities-related •Rest rooms •Site emergencyprocedures •Break and lunch room locations •CommunicationsLearner Introductions•Your name•Your company•Prerequisite skills•Brief history•Objective。

思科无线行业应用解决方案集

思科无线行业应用解决方案集Cisco Wireless industry solution对于服务产业中的酒店业来说,目前酒店行业竞争的重点已经从硬件的竞争转移到服务的竞争,各大酒店均绞尽脑汁来提高自己的服务意识和服务水平。

在传统的服务项目已非常成熟的今天,作为四、五星级酒店如何为客户提供新的服务成为酒店经营者头疼的问题。

近两年来,随着来自世界各地商务客人的增加,全球信息技术的发展和无线网络的高速发展,为酒店经营者提供新的信息服务成为一种趋势。

这一方面提升了现代化酒店的服务与管理水平,同时,也为酒店经营者带来了相应的利益。

可以说,网络不仅是酒店传播信息的工具,也是留住回头客保持入住率的有效手段,而无线网络由于其移动性、便利性和灵活性的特点,更是得以在酒店中大显身手。

商务客人一般会要求酒店提供与其办公室和个人家庭相同的高速Internet 访问能力,通过无线局域网就可实现灵活且可扩展的网络解决方案。

酒店对于无线网络的建设有着不同的运营模式,有的酒店保留着运营商投资的模式,并参与运营商的分成,如同原有的语音话费以及上网业务一样。

但是运营商投资的模式,也让酒店自己的分成利益减少了许多。

在语音服务和上网出口在国内垄断的局面下,酒店也难有机会替自己增加收入。

无线网络的运用就不一样了,通过无线局域网的搭建,酒店可以在提高自己酒店服务水准的同时为自己找到一个新的业务增长模式和利润创造点,并且在其基础上逐渐扩充出其他的业务增长和服务新领域。

酒店无线需求大致包括:1.酒店服务员可以在餐厅使用平板电脑为客人进行 点菜,在大堂为客人办理入住登记等业务;2.酒店的商务客人在公共区域(大堂、餐厅、泳 池)和会议室使用笔记本无线上网;3.酒店客户访问无线数据网络业务无缝漫游;4.酒店对无线AP 设备集中安全管理和RF 监控;5.无线网络支持多个 SSID ;6.可以和酒店内的服务器结合进行上网客户的认证;7.支持以太网供电(PoE );8.统一认证、计费的实现。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Expert

CCIE

Required Exam

642-901 BSCI

Recommended Training Through Cisco Learning Partners Building Scalable Cisco Internetworks Building orks Implementing Secure Converged Wide-Area Networks Optimizing Converged Cisco Networks

Learner Introductions

• Your name • Your company • Skills and knowledge • Brief history • Objective

© 2006 Cisco Systems, Inc. All rights reserved.

BSCI v3.0—1-7

File Server

Ethernet End Users

© 2006 Cisco Systems, Inc. All rights reserved.

BSCI v3.0—1-5

Cisco Career Certifications

Expand Your Professional Options and Advance Your Career

Configuring EIGRP

The IS-IS Protocol

Implementing Implementing Multicast BGP

Lunch

Manipulating Implementing Implementing Routing IPv6 BGP Updates

P M

Configuring EIGRP

Building Scalable Cisco Internetworks (BSCI) v3.0

© 2006 Cisco Systems, Inc. All rights reserved.

BSCI v3.0—1-1

Learner Skills and Knowledge

Cisco CCNA® certification

© 2006 Cisco Systems, Inc. All rights reserved.

BSCI v3.0—1-3

Course Flow

Day 1 Course Introduction Day 2 Day 3 Day 4 Day 5

A Network Configuring OSPF M Requirements

BSCI v3.0—1-2

Course Goal

“To train network administrators on the techniques to plan, implement, and monitor a scalable IP routing network.”

Building Scalable Cisco Internetworks

Configuring OSPF

© 2006 Cisco Systems, Inc. All rights reserved.

BSCI v3.0—1-4

Cisco Icons and Symbols

Router Web Server

PC Network Cloud Serial Link

Laptop Circuit-Switched Link

Note: Practical experience with deploying and operating networks based on Cisco network devices and Cisco IOS software is strongly recommended.

© 2006 Cisco Systems, Inc. All rights reserved.

© 2006 Cisco Systems, Inc. All rights reserved.

BSCI v3.0—1-8

Professional

CCNP

642-812 BCMSN 642-821 ISCW 642-845 ONT

Associate

CCNA

/go/certifications

© 2006 Cisco Systems, Inc. All rights reserved. BSCI v3.0—1-6