编写自解密程序

使用 VBA 实现数据加密和解密

使用 VBA 实现数据加密和解密数据加密和解密在如今的信息技术领域中扮演着至关重要的角色。

无论是个人用户还是企业机构,都需要保护其数据免受未经授权的访问。

在这样的背景下,使用 VBA (Visual Basic for Applications) 可以实现数据加密和解密的功能,从而确保数据的安全性和机密性。

VBA 是一种编程语言,广泛应用于 Microsoft Office 套件中的各种应用程序,如Excel、Word和PowerPoint等。

通过使用VBA,我们可以利用其强大的编程功能来开发自定义的数据加密和解密方法。

在实现数据加密和解密之前,我们首先需要了解几种常见的加密算法,如对称加密、非对称加密和哈希算法。

对称加密算法使用相同的密钥对数据进行加密和解密。

这种加密算法速度快,但密钥的传递需要保证安全性。

VBA中可以使用加密API函数来实现对称加密算法。

例如,我们可以使用 Rijndael 加密算法 (也称为高级加密标准 AES) 来加密和解密数据。

非对称加密算法使用一对密钥:公钥和私钥。

公钥用于加密数据,只有拥有私钥的人才能解密。

VBA中可以使用Windows加密API函数来实现非对称加密算法。

例如,我们可以使用RSA算法来加密和解密数据。

哈希算法用于生成唯一的数字指纹,也称为哈希值。

使用哈希算法,我们可以对数据进行完整性检查,确保其未被篡改。

VBA中可以使用内置的哈希函数来生成哈希值,例如MD5、SHA-1和SHA-256。

现在,让我们看看如何使用VBA 实现数据加密和解密的功能。

首先,我们需要在 VBA 中引用 Microsoft ActiveX Data Objects Library。

这个库包含了许多数据库和加密相关的对象和方法。

接下来,我们可以使用下面的代码来实现数据的加密和解密:```Private Sub EncryptData(data As Variant, password As String)Dim encryptedData As StringDim rsa As ObjectSet rsa = CreateObject("CAPICOM.EncryptedData")rsa.Algorithm = 2rsa.Encrypt data, passwordencryptedData = rsa.ContentDebug.Print "Encrypted Data: " & encryptedDataEnd SubPrivate Sub DecryptData(encryptedData As String, password As String)Dim decryptedData As StringDim rsa As ObjectSet rsa = CreateObject("CAPICOM.EncryptedData")rsa.Algorithm = 2rsa.Content = encryptedDatarsa.Decrypt passworddecryptedData = rsa.ContentDebug.Print "Decrypted Data: " & decryptedDataEnd Sub```在上面的代码中,我们使用了 CAPICOM.EncryptedData 对象来执行加密和解密操作。

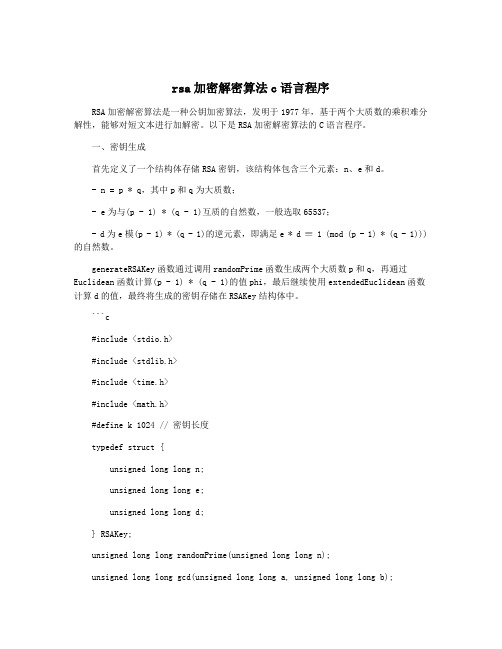

rsa加密解密算法c语言程序

rsa加密解密算法c语言程序RSA加密解密算法是一种公钥加密算法,发明于1977年,基于两个大质数的乘积难分解性,能够对短文本进行加解密。

以下是RSA加密解密算法的C语言程序。

一、密钥生成首先定义了一个结构体存储RSA密钥,该结构体包含三个元素:n、e和d。

- n = p * q,其中p和q为大质数;- e为与(p - 1) * (q - 1)互质的自然数,一般选取65537;- d为e模(p - 1) * (q - 1)的逆元素,即满足e * d ≡ 1 (mod (p - 1) * (q - 1)))的自然数。

generateRSAKey函数通过调用randomPrime函数生成两个大质数p和q,再通过Euclidean函数计算(p - 1) * (q - 1)的值phi,最后继续使用extendedEuclidean函数计算d的值,最终将生成的密钥存储在RSAKey结构体中。

```c#include <stdio.h>#include <stdlib.h>#include <time.h>#include <math.h>#define k 1024 // 密钥长度typedef struct {unsigned long long n;unsigned long long e;unsigned long long d;} RSAKey;unsigned long long randomPrime(unsigned long long n);unsigned long long gcd(unsigned long long a, unsigned long long b);unsigned long long Euclidean(unsigned long long a, unsigned long long b);RSAKey generateRSAKey();// 生成一个小于n的随机质数unsigned long long randomPrime(unsigned long long n) {unsigned long long p;do {p = rand() % n;while (!(p & 1)) // 确保p为奇数p = rand() % n;} while (gcd(p, n) != 1); // 确保p和n互质return p;}二、加密和解密下面定义了两个函数:encrypt和decrypt,其中encrypt函数用于将明文转换为密文,decrypt函数用于将密文转换为明文。

网络安全实践编写加密和解密程序

网络安全实践编写加密和解密程序在如今的数字化时代,网络安全问题变得越来越重要。

为了确保敏感数据的保密性,密码学技术应用广泛。

编写加密和解密程序是网络安全实践的一个关键方面。

本文将介绍如何编写一个简单的加密和解密程序,以加强数据的保护。

【引言】在互联网时代,信息传输和存储都需注意保密性,目的是防止恶意窃取或非法访问数据。

加密和解密程序通过对数据进行转换,使其只能被授权访问者所理解。

下面我们将分别介绍加密和解密程序的实现过程。

【加密程序】加密是将明文转化为密文的过程。

在编写加密程序时,我们可以选择不同的算法和方法。

这里以简单的凯撒密码为例演示。

步骤一:确定加密算法。

在凯撒密码中,我们将明文中的每个字符按照一定的规则进行替换。

这里我们选择将明文的每个字符按照字母表顺序向后移动三位,即A替换为D,B替换为E,以此类推。

步骤二:编写加密函数。

在程序中,我们可以定义一个加密函数,将明文作为函数的输入,然后根据加密算法对每个字符进行替换。

最后返回加密后的密文。

步骤三:测试加密程序。

编写测试代码,输入明文,调用加密函数进行加密,并输出加密后的密文。

【解密程序】解密是将密文重新转换为明文的过程。

在编写解密程序时,我们需要根据加密算法的规则进行逆向操作。

步骤一:确定解密算法。

对于凯撒密码来说,解密算法就是将密文中的每个字符按照字母表顺序向前移动三位。

步骤二:编写解密函数。

同样地,在程序中,我们可以定义一个解密函数,将密文作为函数的输入,然后根据解密算法对每个字符进行替换。

最后返回解密后的明文。

步骤三:测试解密程序。

编写测试代码,输入密文,调用解密函数进行解密,并输出解密后的明文。

【总结】加密和解密程序是网络安全实践中必不可少的一环。

通过编写这样的程序,我们可以加强数据的保护,确保敏感信息不被未经授权的人访问。

当然,凯撒密码只是密码学中的一种基础算法,实际应用中还需要使用更加复杂、安全性更高的加密算法。

随着网络黑客技术的不断发展,我们需要不断提升自身的网络安全意识,并加强对加密和解密程序的理解和实践,以保护我们的网络安全。

加密解密程序实验报告

程序设计实践加密解密程序实验报告课题概述1.1课题目标和主要内容:利用MFC类或者win32编写windows程序,实现加密解密的功能。

1.2系统的主要功能:1.实现用户界面友好的操作。

2.具有对称编码体制,可以实现:i.凯撒密码:能够自定义密钥,自由输入明文,进行加密、解密,在对话框中返回加密和解密后的内容。

ii.置换密码:能够自定义密钥,自由输入明文,经矩阵变换进行加密、解密,在对话框中返回加密和解密后的内容iii.对称加密DES:用MFC调用WIN32编写的程序,在用户友好界面操作的同时显示程序加密,解密结果。

3.具有非对称编码体制:i. RSA加密解密:随机产生p,q,经检验是否互质,若不互质接着产生两个随机数,直到二者互质为止。

自动生成p,q,N及加密解密的密钥,可以自由输入明文,返回加密、解密的内容。

ii. MD5消息摘要计算:用MFC调用WIN32编写的程序,在用户友好界面操作的同时显示程序的加密结果。

4.信息隐藏技术:用LSB在图片(bmp格式,任意位置的图片)中写入信息,读取信息并显示出来,可以擦除信息。

可以自定义密钥。

5. AES加密解密:用MFC调用WIN32编写的程序,在用户友好界面操作的同时显示程序加密,解密结果。

6. 以上的所有对文字加密解密的方法(除LSB以外其余所有方法),都可以用于文件加密,解密,并能够及时保存加密,解密的信息到一个TXT文档,可以存在用户想存放的地方。

7.更多:链接了一个可加密解密,功能更为齐全的网站,若是上述方法不能满足用户需求,可以在程序运行的窗口中点击相应按钮,在联网的条件下进行在线加密解密。

一、系统设计2.1系统总体框架:2.2主要的层次逻辑为:1.界面窗口:改善设计,修正效果图:2.将书上的C++语言改用MFC适应的进行编程,实现相应功能:凯撒加解密3.或者用系统函数调用WIN32编好的程序:4.进行文件操作,加密解密后保存文件。

6.调用函数实现网页链接:2.3设计思想:(1)新建一个基于单文档的MFC应用程序,工程名称为secret。

ASP程序加密解密方法全面解析

else

Response.Write ""

end if

set rs=nothing

conn.close

set conn=nothing

else

rst.movefirst

outstring = "<A HREF=new0.asp?lbid="&request("lbid") & "></A>"

end if

html_combo = outstring

rst.close

conn.close

(2)操作举例

例如要加密当前目录中的lacl.asp文件,生成加密文件ulacl.asp,则在DOS下输入命令:

screnc lacl.asp ulacl.asp

对当前目录中的所有 .ASP 文件进行加密,并把编码后的输出文件放在f:\labxw中,则使用命令:

screnc *.asp f:\labxw

'以上是在VB中打开数据库操作,数据库中的表名、字段名,你可以根据自己的需要修改

conn.open "dsn=sumnet"

rst.open sqlstring, conn, 3, 3

if rst.eof and rst.bof then

outstring = "还没有这类单位信息"

用SRCENC加密之后,文件中被加密过的部分将变成只读类型,假如你修改了加密部分(哪怕只改动一个字),就会导致整个文件不能使用。对于 VBScript,加密后在源文件的第一行会显示:<SCRIPT LANGUAGE="VBScript.Encode">;而JScript(或 JavaScript)则会显示:<SCRIPT LANGUAGE="JScript.Encode">

汇川plc解密方法

汇川plc解密方法

汇川PLC是现今工业控制领域中应用广泛的一种自动化控制设备,然而该设备的私密性也引发了不少用户的疑问,因为在实际应用中,我们难免会遇到需要对PLC进行修改或维护的情况,而这时候就需要进行解密。

汇川PLC的解密方法虽然相对比较复杂,但是只要掌握了正确的步骤和技巧,就可以轻松应对。

具体解密方法如下:

1. 首先,需要用到的工具有:烧录器、转接板、PLC程序(已读出的程序或自己编写的程序)和解密工具软件等。

2. 将PLC程序通过烧录器和转接板与计算机相连,然后使用解密工具软件进行解密操作。

3. 在解密工具中,需要填入PLC程序的相关信息,如程序类型、程序版本、程序长度等。

4. 在填写完毕后,点击“解密”按钮,等待解密完成即可。

需要注意的是,解密工具软件的选择也很重要,最好选择专业的解密工具软件来保证解密成功率和可靠性。

总的来说,汇川PLC的解密并不是一项难以解决的问题,只要掌握了正确的方法和技巧,就可以轻松应对任何需要解密的情况。

- 1 -。

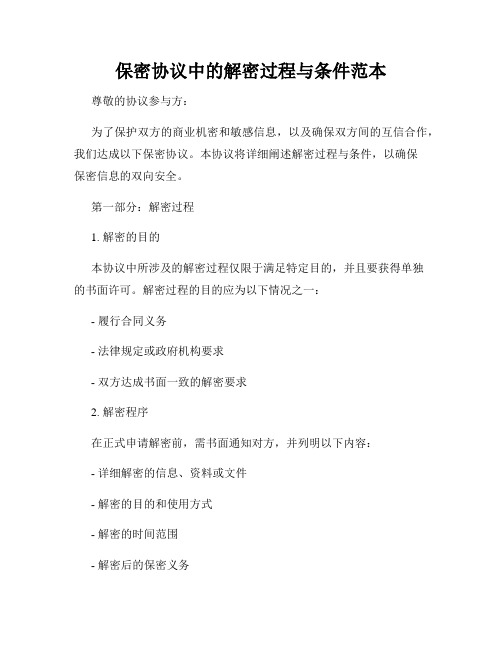

保密协议中的解密过程与条件范本

保密协议中的解密过程与条件范本尊敬的协议参与方:为了保护双方的商业机密和敏感信息,以及确保双方间的互信合作,我们达成以下保密协议。

本协议将详细阐述解密过程与条件,以确保保密信息的双向安全。

第一部分:解密过程1. 解密的目的本协议中所涉及的解密过程仅限于满足特定目的,并且要获得单独的书面许可。

解密过程的目的应为以下情况之一:- 履行合同义务- 法律规定或政府机构要求- 双方达成书面一致的解密要求2. 解密程序在正式申请解密前,需书面通知对方,并列明以下内容:- 详细解密的信息、资料或文件- 解密的目的和使用方式- 解密的时间范围- 解密后的保密义务3. 解密申请解密申请应以书面形式提交给协议的另一方。

在申请中要详细描述解密所需的信息,并确认解密的目的、时间和范围。

4. 解密批准受到解密申请的一方应在收到申请后尽快审批,并以书面形式回复解密批准结果。

解密批准书应包括以下信息:- 批准解密的起止日期- 解密的范围和条件- 解密后的保密要求- 双方签署的日期和联系信息5. 解密程序的保密解密程序的所有相关信息和文件应加以保密,并仅限于相关人员了解。

除非另有书面许可,否则不得将解密程序的任何信息透露给无关方。

第二部分:解密条件1. 解密条件的约束被解密方应严格遵守解密条件,以确保解密后的信息不会遭受泄露或滥用。

解密后的信息仅限用于合同履行或双方共同商议的合法目的。

2. 解密信息的保密被解密方应采取合理的保密措施,确保解密后的信息不被未经授权的人员访问、披露或使用。

3. 信息的保留期限双方应明确约定解密信息的保留期限。

在保密期限届满后,被解密方应采取必要的措施,包括但不限于销毁或归还文件、删除电子数据等,以防止进一步的泄露。

4. 法律要求和政府监管如果被解密方根据法律规定或政府机构的要求披露解密信息,应尽力限制披露的范围,并立即通知披露方。

5. 不可抗力事件如果出现不可抗力事件,包括但不限于自然灾害、战争、恐怖主义行为等,导致解密信息的泄露,被解密方不承担任何责任。

fx5u程序块解密方法

fx5u程序块解密方法1.引言1.1 概述概述FX5U程序块解密方法是针对Mitsubishi FX5U系列可编程控制器(PLC)的一种破解方法。

在工业自动化领域中,PLC是一种广泛应用的设备,用于控制和监控各种生产和制造过程。

然而,有时候我们可能会遇到一些需要对程序块进行解密的情况,例如在程序调试、维护或升级过程中。

本文将介绍针对FX5U程序块的解密方法,旨在帮助工程师们更好地理解和应用FX5U系列PLC。

本文将从概述、要点以及结论展望三个方面对FX5U程序块解密方法进行详细的介绍和讨论。

在引言部分,我们将首先对FX5U程序块解密方法的背景和意义进行概述。

然后,我们将介绍本文的结构和内容安排,以便读者能够更好地理解和阅读本文。

最后,我们将明确本文的目的,即帮助读者掌握FX5U程序块解密方法,加深对FX5U系列PLC的理解和应用。

通过阅读本文,读者将了解FX5U程序块解密方法的关键要点和技巧,以及这些方法的实用性和限制。

希望本文能够对工程师们在实际工作中遇到的FX5U程序块解密问题提供启发和帮助。

接下来,在正文部分,我们将详细介绍FX5U程序块解密方法的要点。

1.2文章结构文章结构部分的内容可以按照以下方式编写:"1.2 文章结构"本篇文章主要分为三个部分,即引言、正文和结论。

在引言部分,我们将进行概述并介绍文章的结构和目的。

在正文部分,我们将具体讨论fx5u 程序块解密方法的要点,包括要点1和要点2。

最后,在结论部分,我们将对整篇文章进行总结,并展望未来该领域的发展。

通过这种文章结构,读者可以清晰地把握文章的框架,并对每个部分的内容有一个全面的了解。

引言部分为读者提供了整篇文章的背景和目的,正文部分则详细介绍了fx5u 程序块解密方法的要点,结论部分则对整篇文章进行总结和展望。

这样的结构可以使读者更容易理解和跟随文章的内容,并从中获取所需的知识和信息。

文章1.3 目的部分的内容可以描述为:本文旨在介绍和探讨解密FX5U程序块的方法。

汇编课设实验报告—文件加密解密

《汇编语言》课程设计报告文件加密程序院系:计算机科学与技术专业:计算机科学与技术班级:计算机0907班学号:U***********:*******:**2011 年9月7 日************目录*************一、需求分析 (3)二、系统设计 (3)三、软件开发 (16)四、软件测试 (16)五、特点不足 (21)六、过程和体会 (25)七、源码和说明 (28)一、需求分析1、题目要求编写一个文件加密程序enc,对于任意的文件进行加密和解密,加密算法何以自选。

程序功能:1.程序带有3个命令行参数,依次为运行模式、密钥、文件名。

Enc e 密钥文件名对于文件进行加密Enc d 密钥文件名对于文件进行解密要求加密后的文件进行解密能够完全恢复成原文件。

2、需求分析重点考察1.基本的算术运算和逻辑位运算。

2.用汇编实现简单的数据结构。

3.INT21H系统功能调用中有关文件、目录的操作。

4.可执行程序的参数使用。

5.综合解决问题的能力。

二、系统设计1、概要设计(1)设计思路1、要对一个文件进行加密处理首先要将其打开,汇编中可用3DH功能调用按路径打开文件。

2、打开文件之后便是将其调入内存之中,因而用到3FH功能调用,从文件或设备中读入。

3、按写好的加密程序对其进行加密处理。

4、将加密后的内存中的文件重新写入覆盖掉原文件,可用40H功能调用,向文件或设备写入。

5、覆盖掉原文件后再关闭文件,可用3EH功能调用,关闭文件。

6、解密部分与加密部分相仿,先打开文件,读入内存,解密后重新写入覆盖原文件,最后关闭文件(2)加密原理利用汇编语言读文件功能调用,将文件数据每次读一个字节至内存之中,输入加密密匙,将其由字符转变成数字,与内存中的文件内容相加,改变文件内容,再写入覆盖文件,完成加密处理。

(3)解密原理解密原理与加密原理基本一致,将文件数据每次读一个字节至内存之中,输入加密密匙,将其由字符转变成数字,由内存中的待解密的文件内容减去密匙,改变文件内容,再写入覆盖文件,完成解密处理。

软件加密锁编程技巧

软件加密锁编程技巧本文将介绍软件加密锁的一些编程技巧,以及软件开发者将如何编写安全可靠的代码,如何对付各种各样的加密狗破解,编写加密程序时应该尽量避免的一些问题等等。

以下是全文。

一、加密狗加密的基本原理开发商程序通过调用硬件加密狗的接口模块对硬件加密狗操作,硬件加密狗响应该操作并通过接口模块将相应数据返回给开发商的应用程序。

开发商的应用程序可以对返回值进行判定并采取相应的动作。

如果返回无效的响应,表明没有正确的狗,开发商可以将应用程序终止运行,或者让应用程序以错误的方式执行。

简要示意如下:二、常用的解密方法1、反汇编后静态分析: W32Dasm、IDA Pro2、用调试工具跟踪动态分析:SoftICE、TRW20003、针对各种语言的反汇编工具:VB、Delphi、Java等4、其他监视工具:FileMon、RegMon 等三、如何提高加密强度下面,我们以Sentinel SuperPro加密锁为例,详细介绍一下使用如何在编程的过程中提高加密强度的方法。

1、反DEBUG解密的编程方法和技巧访问狗之后不要立即做判断,判断狗不正确后,不要立即提示,或者不提示。

开发商在程序各个部分插入校验算法的代码,用以增加程序代码的复杂性,防止解密者轻易跟踪发现全部的校验代码。

校验代码插入程序的频率越高,破解难度越大,软件就越安全。

重要的字符串不要在程序中以明文出现,应该使用算法动态生成。

在不影响程序效率的情况下,尽量多写一些查狗的函数,彼此要有区别,使用不同的算法,多一些查狗出错的标志,让这些标志参与运算,在不同的模块中,使用不同的查狗函数。

针对某一具体查询校验,都有三步骤组成:查询得到响应串;比较响应串和查询串是否匹配;根据校验结果执行相应的步骤。

建议三个步骤要延时执行。

最好将三步骤相互远离些,甚至放到不同的子程序或函数中。

例如:执行“查询得到响应串”后,相隔50行执行“比较响应串和查询串是否匹配”,假如程序需要调用一个函数。

plc程序加密解密方法详解 - plc

plc程序加密解密方法详解 - plc大家都知道,很多品牌plc的程序都可以通过软件解密,那么一旦解密后程序就非常透明的显示在了别人的眼中,而将设备卖给别人又将PLC程序整个锁死的话又不切实际,甲方会无法维护;而保密和维权更是中国市场经久不衰的话题,其实德国的工程师从来不会给自己的程序整体加密,而是使用其他方式,既不影响发生故障时的诊断,又可以保护自己的核心机密。

今天给大家介绍一下这些方式,供大家参考。

一、使用西门子安全PLC或者博途的KNOWHOW功能西门子安全PLC作为西门子主打安全功能的一款产品,它的性能毋庸置疑,而且安全PLC的程序块加密后无法破解;可以很好的保护核心。

而博途PLC作为西门子的最新产品,其版权保护也是它的主要功能之一,KNOWHOW功能是软硬件双重加密,不加密的块可以正常监控,没有密码的话甚至无法下载到其他PLC;因此使用博途的KNOWHOW功能既可以将程序交给甲方方便维护,又可以保护自己的核心程序不被窃取。

二、采用高级语言编写部分重要的工艺程序西门子除了最基础的LAD梯形图编程,FBD功能块编程和STL语句表编程还有很多其他的方式,比如说PCS7的CFC,SFC; 除此之外还有SCL,S7-GRAPH等等。

对于这些语言,一般的工控人员很难全部精通,因此仿制难度大大提升,因此非常关键的工艺程序可以由这些语言编写,也可以很好的保护自己的核心。

1.编程方式的采用a)采用模块化的程序结构,采用符号名,参数化来编写子程序块b)尽量采用背景数据块和多重背景的数据传递方式c)多采用间接寻址的编程方式d)复杂系统的控制程序尤其是一些带有顺序控制或配方控制的程序,可以考虑采用数据编程的方式,即通过数据的变化来改变系统的控制逻辑或控制顺序。

用户应该尽量采用以上几种高级层次的编程方式,这样编出来的程序中嵌入系统的保护加密程序,才不容易被发现而仿制。

2.主动保护方法a)利用系统的时钟b)利用程序卡或者CPU的ID号和序列号c)利用EEPROM的反写入功能,及一些需要设置的内存保持功能d)利用系统提供的累时器功能e)在用户程序的数据块中设置密码f)软件上设置逻辑陷阱g)可以反向利用自己在编程时犯的错误3.被动保护方法a)在内存容量利用许可的条件下,不要删除被认为是无用的程序b)在数据块里留下开发者的标识,以便于将来遭到侵权时可以取证4.应用反窃取技术的注意事项a)在用户程序中嵌入保护程序要显得自然一些,不能很突兀的加出一段程序来,代码要尽量精简,变量符号名应与被嵌入程序段的变量保持一致b)往往一种保护加密手段是不够的,应该多种方法并用,并且这些保护程序一旦激活后对系统造成的后果也应该尽量不同,造成所谓的“地雷效应”,从而增加程序被窃取的难度,时间与成本,短时间内让抄袭者束手无策,c)保护好程序的原代码,如果需要交付程序的,在不影响用户对设备维护的前提下,应对交付的程序做适当的技术处理,如删除部分符号名,采用上载的程序或数据块d)做好严格的测试,以避免保护程序的不完善引起的误动作而带来的不必要的麻烦,同时也能降低售后服务的的费用。

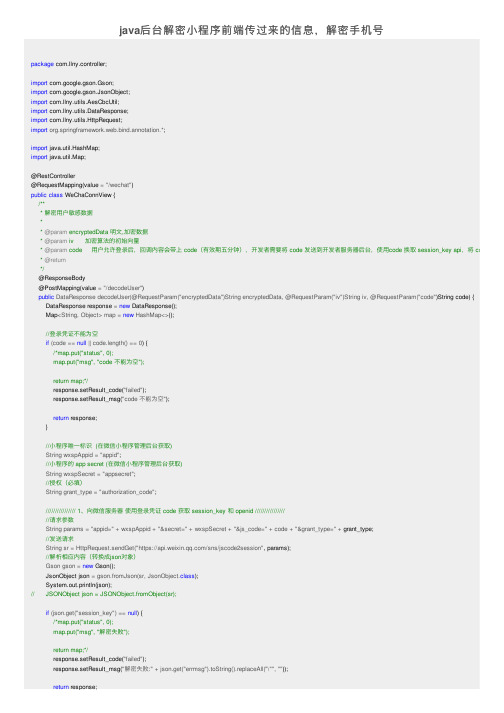

微信小程序获取手机号JavaScript解密示例代码详解

微信⼩程序获取⼿机号JavaScript解密⽰例代码详解当我们在开发微信⼩程序中,有⼀个常⽤的功能,就是获取⽤户的⼿机号,然后⼀键登⼊⼩程序,那么⼿机号如何获取呢?请认真看完本⽂,保证可以获取到⽤户的⼿机号。

刚开始开发微信⼩程序的时候,想着实现⼿机验证码登⼊,后来查阅资料得知,发给⽤户的短信是要⾃⼰付费的。

后来想想,微信获取⽤户的⼿机号⼀样可以保证⼿机号码的真实性,因为⼿机号既然可以绑定微信,那么肯定是被严格核验过的,然后就开始了获取⼿机号之旅,⽹上教程有很多,但不知什么原因,都是会少⼀些内容,有的只有前端代码,没有后端;有的后端代码是PHP,不是我们想要的 Java 或者JavaScript。

我抱着开源的思想,给⼤家分享我获取⼿机号的办法,希望能帮到⼤家。

⾸先我们可以去看⼀看官⽅⽂档,获取⼿机号⼤致分为以下四步:第1步:使⽤wx.login接⼝获取code(临时数据)第2步:使⽤第⼀步的code,获取session_key和openid(确认⽤户唯⼀的数据)第3步:使⽤getPhoneNumber接⼝,获取iv和encryptedData(获取加密的数据)第4步:解密返回数据,获取⼿机号码(解密后的数据)下⾯详细讲解:第⼀步:使⽤wx.login接⼝获取code(临时数据)官⽅⽂档是这么写的:获取微信⽤户绑定的⼿机号,需先调⽤wx.login接⼝。

因为需要⽤户主动触发才能发起获取⼿机号接⼝,所以该功能不由 API 来调⽤,需⽤ button 组件的点击来触发。

注意:⽬前该接⼝针对⾮个⼈开发者,且完成了认证的⼩程序开放(不包含海外主体)。

需谨慎使⽤,若⽤户举报较多或被发现在不必要场景下使⽤,微信有权永久回收该⼩程序的该接⼝权限。

我们可以提炼出下⾯⼏条关键信息:只能由⾮个⼈的⼩程序才能获取⽤户⼿机号。

获取⼿机号必须由button按钮组件触发,⽽不能写在onLoad()内⾃动获取。

需在必要的情况下使⽤。

解密类游戏策划书3篇

解密类游戏策划书3篇篇一《解密类游戏策划书》一、游戏概述1. 游戏名称:神秘之谜2. 游戏类型:解谜类游戏3. 游戏背景:设定在一个充满神秘和谜题的奇幻世界中,玩家将扮演勇敢的探险家,解开各种谜题,探索未知的领域,寻找隐藏的宝藏和秘密。

4. 游戏目标:通过解决各种谜题,逐步揭开游戏世界的神秘面纱,完成主线任务,获得游戏胜利。

二、游戏玩法1. 谜题设计谜题类型丰富多样,包括逻辑推理谜题、图形谜题、文字谜题、机关谜题等。

谜题难度逐渐递增,从简单到复杂,让玩家在挑战中不断提升自己的思维能力。

谜题与游戏剧情紧密结合,玩家需要通过解谜来推动剧情的发展。

2. 游戏场景游戏场景设计精美,充满奇幻色彩,包括神秘的森林、古老的城堡、幽深的洞穴等。

场景中设置各种线索和提示,玩家需要仔细观察和思考,才能找到解谜的关键。

3. 角色操作玩家可以通过、拖动、旋转等操作来与游戏场景和物品进行互动。

操作简单易懂,方便玩家上手。

4. 游戏提示游戏中提供适当的提示功能,帮助玩家解决难题。

提示的使用有一定的限制,避免玩家过度依赖提示而失去解谜的乐趣。

三、游戏剧情1. 故事背景游戏发生在一个神秘的奇幻世界,这个世界曾经繁荣昌盛,但由于一场灾难的降临,陷入了混乱和危机。

玩家扮演的探险家接到了一个神秘的任务,要前往这个世界的各个角落,解开谜题,寻找拯救世界的方法。

2. 主线任务玩家需要完成一系列主线任务,包括探索神秘的遗迹、解开古老的谜题、击败邪恶的敌人等。

主线任务的完成将推动游戏剧情的发展,揭示游戏世界的秘密。

3. 支线任务游戏中还设置了一些支线任务,玩家可以根据自己的兴趣选择完成。

支线任务可以丰富游戏内容,提供额外的奖励和经验。

四、游戏系统1. 角色系统玩家可以创建自己的角色,自定义角色的外貌、属性和技能。

角色随着游戏的进行不断升级,提升能力和属性。

2. 装备系统游戏中有丰富的装备可供玩家选择,包括武器、防具、饰品等。

装备可以通过打怪、完成任务等方式获得,提升角色的战斗力。

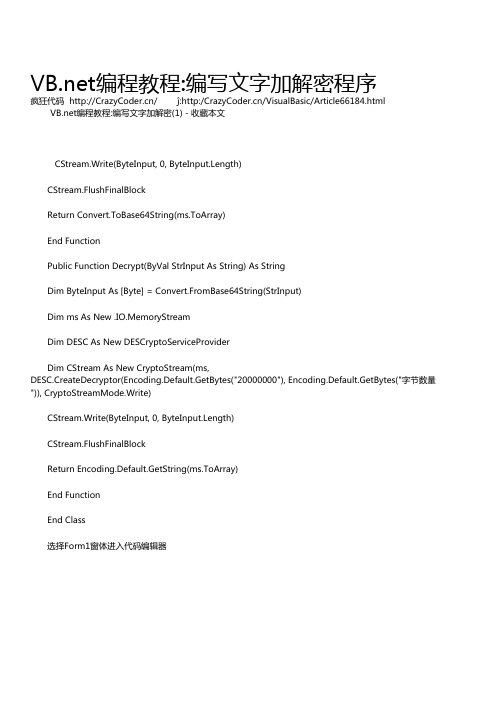

bVBbnet编程b教程b编写文字加解密程序

编程教程:编写文字加解密程序疯狂代码 / ĵ:http://VisualBasic/Article66184.html编程教程:编写文字加解密(1) - 收藏本文 CStream.Write(ByteInput, 0, ByteInput.Length) CStream.FlushFinalBlock Return Convert.ToBase64String(ms.ToArray) End Function Public Function Decrypt(ByVal StrInput As String) As String Dim ByteInput As [Byte] = Convert.FromBase64String(StrInput) Dim ms As New .IO.MemoryStream Dim DESC As New DESCryptoServiceProvider Dim CStream As New CryptoStream(ms,DESC.CreateDecryptor(Encoding.Default.GetBytes("20000000"), Encoding.Default.GetBytes("字节数量")), CryptoStreamMode.Write) CStream.Write(ByteInput, 0, ByteInput.Length) CStream.FlushFinalBlock Return Encoding.Default.GetString(ms.ToArray) End Function End Class 选择Form1窗体进入代码编辑器 首先进行声明 Imports Imports .IO Imports .Text Public Class Form1 Inherits .Windows.Forms.Form 进入Button1_Click事件 Private Sub Button1_Click(ByVal sender As .Object, ByVal e As .EventArgs) Handles Button1.Click Dim Encode As New csmode '对文字进行加密 TextBox2.Text = Encode.Encrypt(TextBox1.Text) End Sub 进入Button2_Click事件 Private Sub Button2_Click(ByVal sender As .Object, ByVal e As .EventArgs) Handles Button2.Click Dim Decode As New csmode '对文字进行解密 TextBox3.Text = Decode.Decrypt(TextBox2.Text) End Sub 代码输入完毕接下来运行进行测试如图4 运行成功以上是个简单文字加密和解密编写过程希望大家可以举反 3利用这种思路可以编写出功能更强大加解密上页123最近更新最后刷新时间:2009-08-16 00:50:48游戏大厅 从基础开始(4)-通过L2X用配置文件反射组装(VB _disibledevent=>编程教程:编写文字加解密 【】也谈跨进程消息钩子VBA在Excel中应用( 3)eXpressApp Framework 生成单据编号解决方案()将任意图像文件设置为鼠标形状用Visual Basic6类模块打造Control控件基于Visual Basic 6网络设计中动态代码生成窍门技巧VB第 3方Control控件实现XP资源管理器垂直栏最新资讯·Java EE 6新特性尝鲜:EJB 3.1重要变化总览·和我共同了解Java是什么·JSR 299(Java EE 平台上下文和依赖注入)最终建议草案·Java编程语言 8大优点·探秘Java 7模块化 类路径永远消失·JavaOne 2009第 2天:揭示Java领域几大趋势·JavaOne 2009第天:Java软件Software商店启动 甲骨文CEO登场·RIA的争 JavaFX是否能后来居上?·JavaFX还有戏吗?·Web开发谁更高效 Java对决Ruby _disibledevent=>Zend公司为Java提供PHP解决方案·REARIA规范标准化发展趋势()·Java影响力远超想像——为什么要采用Java平台·5月编程语言排行榜:D语言急速下滑·Java开源缓存Cache平台Terracotta 3.0版本发布在线手册· VBScript 语言快速参考· VBScript语言参考· VB API 参考手册· Windows API 参考大全专题推荐· Visual Basic 9,VB9 教程· Visual Basic 入门教程· 编程· Visual Basic Control控件编程· Visual Basic 报表· VB 图像处理· Visual Basic COM 编程· VB变量· VB事件· VB界面· VB例子· VB游戏编程· VB消息· VB窗口· VB菜单· VB按钮· 更多VB专题……有关我们 | 联系我们 | 版权申明 | 广告服务 | 网站WebSite律师 | 报告 | 免责条款Copyright © 2002 - 2009 ddvip All Rights Reserved 版权所有2009-9-2 0:00:08疯狂代码 /。

怎样自行破解试用期30天的软件?

8. 关于如何跟踪程序的问题:初学者在开始学习解密的时候往往不知道怎么样去跟踪程序,怎么样找到注册码比较的地方,当面对长长的一堆程序代码时显得不知所措。通常软件的程序内部都会利用一个子程序(即 CALL ********)去验证我们输入的注册码正确与否,对于注册码显式存在的程序,一般都会将所输入的注册码和正确的注册码放进寄存器,然后调用验证子程序进行判断,将结果返回,应用程序根据子程序返回的结果决定是否注册成功,这样的程序经常具有如下的形式:

6. 关于破解教程中程序代码地址问题:破解教程中都会放上一部分程序代码以帮助讲解程序的分析方法,例如下面的一段程序代码:

0167:00408033 PUSH 00

0167:00408035 PUSH EBX

0167:00408036 CALL [USER32!EndDialog]

0167:0040803C JMP 0040812C

7. 关于如何设置断点的问题:正确恰当的设置好断点对于快速有效的解密非常重要,好的断点设置可以使我们迅速找到关键的程序段,而不恰当的断点则会对解密造成不必要的精力消耗,甚至根本就不能拦截到程序的运行。但是具体什么时候用什么断点比较合适很难说,这需要自己用经验去累积,总的说来bpx hmemcpy这个万能断点对大多数注册码方式的软件都有用,初学者不妨多试试这个断点。对于那些需要暴力破解的非注册码方式的软件,通常我们应该拦截对话框(如bpx DialogBox)和消息框(如bpx MessageBox(A))等。不论对于哪一类软件,当我们设置的断点均没有效果时,可是试一下bpx lockmytask,这个断点的作用是拦截任何一个按键的动作,具体常用的一些断点设置请参考"破解常用断点设置"一文。另外,在注册码的破解中通常需要输入用户名和注册码,一般说来用户名和密码都可以随意输入,但是根据我自己的经验,很多软件对于注册码都会逐位的进行处理,假如输入"78787878"这串数字,那么在跟踪程序的时候我们就无法知道我们当时所看到的"78"倒底是哪一个"78",所以我比较喜欢用"12345678"这样的注册码输入方式,这样的话就就能知道程序是在对注册码的哪一位进行运算,同样的对于那些需要输入较长序列号的软件,输入类似"12345-67890-ABCDEF"这样的序列号较好。 不过有一点大家需要特别的注意:上面讲的注册码输入方式"12345678"是针对拦截WIN32 API函数来说的,假如有些时候直接拦截WIN32 API函数难以找到程序的突破口,而要借助于"S"指令在内存中寻找我们输入的用户名或注册码时,就最好不要采用"12345678"作为注册码,因为内存中很可能有许多的"12345678"字符串,这样我们没有办法知道倒底我们要破解的程序使用的是哪一个"12345678",所以我们应该选择一个不易和内存数据相同的注册码,比如:74747474,对应的搜索指令为: S 30:0 L FFFFFFFF '74747474' 。当然,以上只是我个人的习惯而已,具体用什么样的输入形式可以根据本人的爱好、习惯来定,不必拘泥于某一固定的模式。

java后台解密小程序前端传过来的信息,解密手机号

java后台解密⼩程序前端传过来的信息,解密⼿机号package com.llny.controller;import com.google.gson.Gson;import com.google.gson.JsonObject;import com.llny.utils.AesCbcUtil;import com.llny.utils.DataResponse;import com.llny.utils.HttpRequest;import org.springframework.web.bind.annotation.*;import java.util.HashMap;import java.util.Map;@RestController@RequestMapping(value = "/wechat")public class WeChaConnView {/*** 解密⽤户敏感数据** @param encryptedData 明⽂,加密数据* @param iv 加密算法的初始向量* @param code ⽤户允许登录后,回调内容会带上 code(有效期五分钟),开发者需要将 code 发送到开发者服务器后台,使⽤code 换取 session_key api,将 code 换成 * @return*/@ResponseBody@PostMapping(value = "/decodeUser")public DataResponse decodeUser(@RequestParam("encryptedData")String encryptedData, @RequestParam("iv")String iv, @RequestParam("code")String code) {DataResponse response = new DataResponse();Map<String, Object> map = new HashMap<>();//登录凭证不能为空if (code == null || code.length() == 0) {/*map.put("status", 0);map.put("msg", "code 不能为空");return map;*/response.setResult_code("failed");response.setResult_msg("code 不能为空");return response;}//⼩程序唯⼀标识 (在微信⼩程序管理后台获取)String wxspAppid = "appid";//⼩程序的 app secret (在微信⼩程序管理后台获取)String wxspSecret = "appsecret";//授权(必填)String grant_type = "authorization_code";//////////////// 1、向微信服务器使⽤登录凭证 code 获取 session_key 和 openid //////////////////请求参数String params = "appid=" + wxspAppid + "&secret=" + wxspSecret + "&js_code=" + code + "&grant_type=" + grant_type;//发送请求String sr = HttpRequest.sendGet("https:///sns/jscode2session", params);//解析相应内容(转换成json对象)Gson gson = new Gson();JsonObject json = gson.fromJson(sr, JsonObject.class);System.out.println(json);// JSONObject json = JSONObject.fromObject(sr);if (json.get("session_key") == null) {/*map.put("status", 0);map.put("msg", "解密失败");return map;*/response.setResult_code("failed");response.setResult_msg("解密失败:" + json.get("errmsg").toString().replaceAll("\"", ""));return response;package com.llny.utils;import mons.codec.binary.Base64;import org.bouncycastle.jce.provider.BouncyCastleProvider; import javax.crypto.BadPaddingException;import javax.crypto.Cipher;import javax.crypto.IllegalBlockSizeException;import javax.crypto.NoSuchPaddingException;import javax.crypto.spec.IvParameterSpec;import javax.crypto.spec.SecretKeySpec;import java.io.UnsupportedEncodingException;import java.security.*;import java.security.spec.InvalidParameterSpecException; /*** Created by lsh* AES-128-CBC 加密⽅式* 注:* AES-128-CBC可以⾃⼰定义“密钥”和“偏移量“。

文件加密解密程序

文件加密解密程序在信息时代,文件加密和解密技术越来越重要。

它们可以保护文件的安全,防止未经授权的访问和数据泄露。

本文将介绍一种基于密码学的文件加密解密程序。

一、概述文件加密解密程序是一种用于加密和解密文件的软件。

它使用密码学算法对文件进行加密和解密,以保护文件的内容不被未经授权的用户访问。

该程序支持多种密码学算法,如AES、DES、RSA等,可以满足不同用户的需求。

二、工作原理文件加密解密程序基于密码学原理,对文件进行加密和解密。

它支持多种密码学算法,如对称加密算法和非对称加密算法。

在对称加密算法中,使用相同的密钥对文件进行加密和解密;在非对称加密算法中,使用公钥和私钥对文件进行加密和解密。

1、加密过程在加密过程中,程序首先将要加密的文件读入内存中,然后选择一种密码学算法进行加密。

如果使用对称加密算法,程序将使用用户输入的密钥对文件进行加密;如果使用非对称加密算法,程序将使用用户输入的公钥对文件进行加密。

最后,程序将加密后的文件保存到磁盘上。

2、解密过程在解密过程中,程序首先将要解密的文件读入内存中,然后选择与加密时相同的密码学算法进行解密。

如果使用对称加密算法,程序将使用用户输入的密钥对文件进行解密;如果使用非对称加密算法,程序将使用用户输入的私钥对文件进行解密。

最后,程序将解密后的文件保存到磁盘上。

三、使用方法1、安装程序首先,用户需要从官方网站下载并安装文件加密解密程序。

安装完成后,用户可以打开程序并开始使用。

2、加密文件在程序中,用户可以选择要加密的文件,并选择一种密码学算法进行加密。

用户还需要输入一个密钥(对于对称加密算法)或公钥(对于非对称加密算法)。

程序将自动对文件进行加密,并将加密后的文件保存到磁盘上。

3、解密文件在程序中,用户可以选择要解密的文件,并选择与加密时相同的密码学算法进行解密。

用户需要输入与加密时相同的密钥(对于对称加密算法)或私钥(对于非对称加密算法)。

程序将自动对文件进行解密,并将解密后的文件保存到磁盘上。

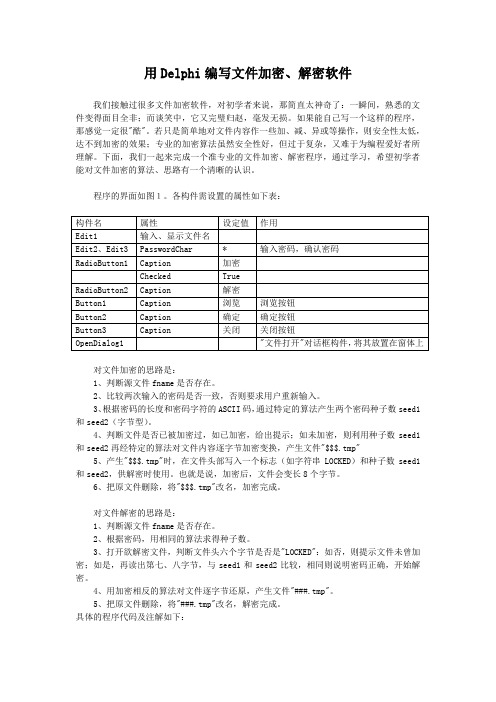

用Delphi编写文件加密、解密软件

用Delphi编写文件加密、解密软件我们接触过很多文件加密软件,对初学者来说,那简直太神奇了:一瞬间,熟悉的文件变得面目全非;而谈笑中,它又完璧归赵,毫发无损。

如果能自己写一个这样的程序,那感觉一定很"酷"。

若只是简单地对文件内容作一些加、减、异或等操作,则安全性太低,达不到加密的效果;专业的加密算法虽然安全性好,但过于复杂,又难于为编程爱好者所理解。

下面,我们一起来完成一个准专业的文件加密、解密程序,通过学习,希望初学者能对文件加密的算法、思路有一个清晰的认识。

程序的界面如图1。

各构件需设置的属性如下表:对文件加密的思路是:1、判断源文件fname是否存在。

2、比较两次输入的密码是否一致,否则要求用户重新输入。

3、根据密码的长度和密码字符的ASCII码,通过特定的算法产生两个密码种子数seed1和seed2(字节型)。

4、判断文件是否已被加密过,如已加密,给出提示;如未加密,则利用种子数seed1和seed2再经特定的算法对文件内容逐字节加密变换,产生文件"$$$.tmp"5、产生"$$$.tmp"时,在文件头部写入一个标志(如字符串LOCKED)和种子数seed1和seed2,供解密时使用。

也就是说,加密后,文件会变长8个字节。

6、把原文件删除,将"$$$.tmp"改名,加密完成。

对文件解密的思路是:1、判断源文件fname是否存在。

2、根据密码,用相同的算法求得种子数。

3、打开欲解密文件,判断文件头六个字节是否是"LOCKED":如否,则提示文件未曾加密;如是,再读出第七、八字节,与seed1和seed2比较,相同则说明密码正确,开始解密。

4、用加密相反的算法对文件逐字节还原,产生文件"###.tmp"。

5、把原文件删除,将"###.tmp"改名,解密完成。

基于OllyDbg的自解密程序分析

工 程 技 术58科技资讯 SCIENCE & TECHNOLOGY INFORMATIONDOI:10.16661/ki.1672-3791.2017.32.058基于OllyDbg的自解密程序分析①唐剑飞 任彩霞(新疆师范大学 新疆乌鲁木齐 830054)摘 要:随着计算机的普及,软件产品的层出不穷,逆向与反逆向技术的对抗就从未停止过,反汇编出的代码虽然生涩难懂但是还具有程序的逻辑性,但是经过了二次加密之后再次展现的代码毫无逻辑性可言,而且结构混乱,有些反调试机制加大了逆向工程师的调试难度,本文立足于一段编译好的具有二次加密的程序,通过OllDbg工具进行分析,最后总结自解密程序的破解流程和编写思路。

关键词:信息安全 加密解密 逆向工程 反调试中图分类号:TP393.09 文献标识码:A 文章编号:1672-3791(2017)11(b)-0058-02逆向分析技术是信息安全的重要组成部分,在恶意代码分析,软件破解方面起到至关重要的作用,在对软件进行逆向破解的过程中,程序的编写者会采用一些技术手段对程序的源代码进行二次处理,从而对软件逆向工作增加了不小的难度,对于反汇编代码的定位更是无从下手,程序自解密手段的使用更使得逆向的难度提高。

如今我们从自解密程序的特点出发,介绍几种常见的针对自解密程序的破解方法。

本文从一个自解密的一个小程序出发,简要的介绍一下基于OllyDbg的自解密破解方法的运用。

1 自解密程序特点通常逆向过程中,我们会发现某一块代码区域内出现乱码情况,一般情况下程序走到这里基本上是终止,或者跳转到某个d l l中继续执行,然后代码就意外终止。

一般解密程序和乱码是放在一起的,这一点是无法避免的因为作为程序的编写者,为了考虑到程序的正常运行,需要程序在执行到乱码区域,很快就能够找到解码方式,然后转变成正常的代码继续执行。

所以,在绕过相关的反调试技术之后,下一步就可能会为我们提供解密算法的位置。

ctf base解密题目

ctf base解密题目

在CTF(Capture The Flag)比赛中,base解密题目通常是一种涉及到将经过Base编码(Base16、Base32、Base64)加密的数据进行解码还原的题目。

解决这类题目的步骤通常如下:

1.理解编码方式:首先需要理解题目中使用的Base编码方式(Base16、Base32、

Base64),了解每种编码方式的规则和字符集。

2.获取密文:从题目中获取加密后的密文数据。

3.编写解码程序:根据所使用的编码方式,编写解码程序或者使用现有的解码工

具进行解码。

对于Base64编码,可以使用在线解码网站或者编程语言的内置函数进行解码。

对于Base16和Base32编码,可能需要编写自定义的解码程序。

4.解码密文:将密文数据输入到解码程序中,得到解码后的明文数据。

5.分析明文:对解码后的明文数据进行进一步的分析,以找到解题的关键信息。

解决这类题目需要具备一定的编码和解码基础,以及对CTF比赛的常见解题技巧的了解。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

编写自解密程序

为了保证自己的数据不被别人非法地窃取,有必要对数据文件进行适当地

加密。

本程序采取一定的算法,对密码和数据进行加密,生成一个自解密的EXE 文件。

这个自解密文件是由两部分组成的。

第一部分为可执行代码部分,

其作用是对密码进行判断,对数据进行解密;后一部分是被加过密的密码和数据。

本程序分两个模块进行编写。

第一个是main.c,它是用来进行加密,产

生EXE 文件的;第二个是main2.c,它是用来解密的。

分别对它们进行编译生成main.exe 和main2.exe,再对其进行合并即可。

合并方法如下:

COPY /B main.EXE+main2.EXE Key.EXE(注意main.EXET 和main2.EXE

的顺序)

使用时请按下列格式键入。

Key〈欲加密文件〉〈产生后的EXE 文件名〉

按提示输入密码后将生成指定的可执行文件。

解密时运行这个可执行文件。

输入密码后(若输入三次都不正确,将退出解密程序),即把原文件内容还

原到你指定的文件中。

解密程序格式如下。

可执行文件名(filename)

源程序如下:

第一个源代码文件main.c

#include stdio.h

main (int argc,char *argv[])

{FILE *fp0, *fp1, *fp2;。