H3C AAA认证配置

H3C设备通过Console口登录设备的配置方法介绍

H3C 设备通过Con sole 口登录设备的配置方法介绍H3C 设备通过 Con sole 口登录设备的配置方法介做网络配置交换机时一般都是通过 Con sole 口进行连接配置,但我们可能会如果有人随意修改设备配置是一件很麻烦的事了, 那么我们有些时候需 要在登录Con sole 口时通过一些验证然后才能登录设备进行操作, 那么下面我就 介绍一下这些操作方法。

通过Con sole 口进行本地登录是登录设备的最基本的方式,也是配置通过其 他方式登录设备的基础。

如图所示Hasl通过在Con sole 口用户界面下配置认证方式,制,以提高设备的安全性。

Console 口支持的认证方式有 none 、password 和scheme 三种。

认证方式为none :表示下次使用Con sole 口本地登录设备时,不需要进行用户名和 密码认证、任何人都可以通过 Con sole 口登录到设备上,这种情况可能会带来安全隐患。

认证方式为password :表示下次使用 Con sole 口本地登录设备时,需要进行密码认 证、只有密码认证成功、用户才能登录到设备上Con sole 口登录设备时需要进行用户名和密码认1.配置通过Con sole 口登录设备时无需认证(<H3C> system-view //进入系统视图 [H3C] user-i nteface con sole 0 // 进入 Co nsole 口用户界面视图[H3C-ui-consoleO] authentication-mode none //设置登录用户的认证方式为不认证可以对使用 Console 口登录的用户进行限 认证方式为scheme :表示下次使用证,用户名或密码错误, 均会导致登录失败。

用本地认证,则需要配置本地用户及相应参数;器上配置用户名和密码。

不同的认证方式下,用户认证又分为本地认证和远程认证,如果采 如果采用远程认证,则需要在远程认证服务 Con sole 口登录方式需要进行的配置不同。

H3C命令大全

route-policy 指定一个策略集合

router 进入路由处理模式

rsa 指定RSA模块配置信息

save 将当前配置参数保存至FLASH或NVRAM中

hwping-server 启动hwping的服务器功能

hwtacacs-server 配置hwtacacs-server templat

icmp ICMP 配置命令字串1

idle-timeout 打开EXEC超时退出开关

ifquelen 更改接口队列长度

tty 指定终端接入全局设置

tty-app 指定终端接入应用设置

undo 取消命令操作或恢复为缺省值

update 在线升级接口板驱动程序 字串7

userlog 用户日志

multicast 指定组播配置信息

nat 配置地址转换

ntp-service NTP模块

ospf 开放最短路径优先协议

pad 远程登录功能

pim 协议独立组播

ftp-server FTP 服务器

get 从远端TFTP服务器拷贝config或system文件

hotkey 设置热键信息

hwping 指定hwping的测试属性

hwping-agent 启动hwping的客户端功能

configfile 选择配置文件

controller 设置 E1/T1/E3/T3 入口

copy 将config或system文件拷贝到远端TFTP服务器

debugging 打开系统调试开关

delete 擦除FLASH或NVRAM中的配置文件

acl 指定访问表配置信息

H3C配置AAA、RADIUS和TACACS+

AAA包含三种功能:认证、授权、计费

常用RADIUS协议和TACACS+协议 使用远程服务器,或交换机设备本身作本地认证

服务器

4

AAA支持的服务

AAA通过对服务器的详细配置,对多种 服务提供安全保证

支持FTP、TELNET、PPP、端口接入

验证动作包含核对用户名、密码、证书 授权表现为下发用户权限、访问目录、 用户级别等 计费表现为记录用户上网流量、时长等

22

TACACS+维护命令

操作 查看所有或指定 HWTACACS方案配置信 息或统计信息 显示缓存的没有得到响应 的停止计费请求报文 清除TACACS协议的统计 信息 清除缓存中没有得到响应 的停止计费请求报文 命令 display hwtacacs [ hwtacacsscheme-name [ statistics ] ] display stop-accounting-buffer hwtacacs-scheme hwtacacsscheme-name reset hwtacacs statistics { accounting | all | authentication | authorization } reset stop stop-accounting-buffer accounting buffer hwtacacs-scheme hwtacacsscheme-name

(6)用户访问资源 (7)计费结束请求包 (8)计费结束请求响应包 (9)通知访问结束

10

RADIUS属性

Attribute字段携带认证、授权、计费信 息 采用(Type y ,Length g ,Value)三元组 格式 常用属性

h3c交换机密码设置

立即重新启动S2700 设备

执行命令reboot,立刻重新启动S2700 设备

.

入用户名“huawei”,密码“huawei”。

登录后,如果用户超过30 分钟未对交换机进行操作,将断开与交换机的连接。

步骤1 交换机上配置VTY0 的优先级为2,验证方式为aaa,断开连接时间为30 分钟。

<Quidway> system-view

[Quidway] user-interface vty0

[Quidway-ui-vty0] user privilege level 2

[Quidway-ui-vty0] authentication-mode aaa

[Quidway-ui-vty0] idle-timeout 30

[Quidway-ui-vty0] quit

步骤2 配置用户名、密码和用户等级。

配置用户通过Password 方式登录交换机示例

组网需求

PC 机的COM 口与交换机的Console 口相连。

配置VTY0 的优先级为2,对从VTY0 登录的用户进行password 验证,用户登录时需要

输入口令“huawei”。

登录后,如果用户超过30 分钟未对交换机进行操作,将断开与交换机的连接。

步骤1 配置VTY0 的优先级为2。

<Quidway> system-view

[Quidway] user-interface vty0

[Quidway-ui-vty0] user privilege level 2

步骤2 配置明文验证和断开连接的时间。

H3C-S3100-AAA认证方式的配置

H3C网络设备AAA授权管理方案

H3C网络设备AAA授权管理方案一、面临挑战禁止对网络设备的非法访问是网络安全的一项必要条件。

传统情况下,设备管理用户在访问网络设备前,需要先登录并在本地配置身份验证信息,只有拥有合法凭证的用户才能得到相应的访问授权,从而保证了网络的安全性。

然而当网络规模成倍扩张的时候,IT基础架构越来越庞大,网络设备的管理与维护也变得复杂化,对多个设备或网络服务进行多次认证与控制,增加了额外的工作成本。

这时就需要一个能够对整体网络做出统一认证与控制的服务平台,有效提高企业IT运维的工作效率及管理操作的安全性。

1、管理挑战:企业庞大的网络架构使得设备管理用户在繁杂的IT运维工作中存在多次重复认证过程,影响管理工作效率。

2、安全挑战:对设备管理用户的弱身份鉴别,以及在控制对其访问权限上的缺失或不力,会带来巨大的安全漏洞。

二、解决方案1. H3C网络设备AAA授权管理方案概述宁盾认证服务平台通过标准RADIUS协议,可实现H3C网络设备管理用户的统一身份认证,对其提出的认证请求、授权请求、审计请求做出响应,提供AAA 服务。

首先对设备管理用户的认证请求做出响应,验证其身份的合法性,并结合宁盾双因素认证,通过动态密码对账号进行双重保护;然后根据用户身份权限进行授权,控制用户的访问及操作行为;宁盾认证服务平台可全程跟踪用户行为动作,并出具详细的登录认证及操作行为日志报表,满足审计合规要求。

兼容的网络设备包括H3C交换机、路由器、防火墙及堡垒机、WAF等。

2. 网络拓扑3. 宁盾动态密码形式短信令牌:基于短信发送动态密码的形式手机令牌:基于时间的动态密码,由手机APP生成硬件令牌:基于时间的动态密码,由硬件生成三、方案价值①AAA授权管理:集成RADIUS协议,实现对H3C网络设备管理员实现统一认证、授权、日志审计,提升日常运维管理工作效率;②支持批量开户:支持对设备管理用户集中开户,可批量设定设备管理用户的登录密码、授权策略、失效时间、在线数量和权限提升密码;③与现有系统无缝集成:支持外部数据源,除AD、LDAP等标准帐号源外,还可以从客户自定义的系统中(OA、ERP、CRM)同步用户数据;④账号双重保护:支持通过短信令牌、硬件令牌、手机令牌等动态密码认证,提升设备运维账号密码强度,保护账号安全,避免定期修改密码;⑤风险账号隔离:通过设定账号认证登录规则,可以将自动猜测密码尝试恶意登陆设备的账号加入黑名单进行隔离;⑥访问授权策略:支持按场景分配授权策略,场景可以是设备位置区域、设备类型和接入时段的组合;支持基于角色的授权策略,包括权限级别、接入ACL、限制时长;⑦实名可审计:记录设备管理员的认证、授权及行为审计信息日志,并支持导出到文本文件中。

H3C交换机AAA配置

H3C交换机AAA配置一、RADIUS相关配置【必要命令】系统视图[H3C] dot1x注:启用dot1x认证[H3C] dot1x authentication-method eap注:设置dot1x认证方式为EAP[H3C] MAC-authentication注:启用MAC认证[H3C] radius scheme skylark注:新建RADIUS方案[H3C-radius-skylark] primary authentication 10.18.10.223 1812注:设置RADIUS认证服务器地址,默认端口1812[H3C-radius-skylark] primary accounting 10.18.10.223 1813 注:设置RADIUS审计服务器地址,默认端口1812[H3C-radius-skylark] key authentication skylark注:设置交换机与RADIUS认证服务器的通信密码[H3C-radius-skylark] key accounting skylark注:设置交换机与RADIUS审计服务器的通信密码[H3C-radius-skylark] user-name-format without-domain注:交换机发送给RADIUS服务器的用户名验证不带ISP域名[H3C-radius-skylark] nas-ip 10.18.10.254注:当交换机有多个IP时,指定与RADIUS服务器通讯所使用的IP地址[H3C] domain /doc/b65985264.html, 注:在交换机新建ISP域[/doc/b65985264.html,] scheme radius-scheme skylark local注:给ISP域指定验证的RADIUS方案[/doc/b65985264.html,] vlan-assignment-mode string注:设置RADIUS服务器发送的vlan数为字符串型[H3C] domain default enable /doc/b65985264.html,注:设置新建的ISP域为默认域,默认接入终端都通过RADIUS 服务器进行认证[H3C] MAC-authentication domain /doc/b65985264.html,注:指定MAC地址认证的ISP域[H3C] undo dot1x handshake enable注:关闭dot1x的认证握手,防止已认证端口失败端口视图-dot1x认证[H3C] interface Ethernet1/0/10注:进入端口视图(配置所有接入端口)[H3C-Ethernet1/0/10] port link-type access注:设置端口模式为access[H3C-Ethernet1/0/10] dot1x注:在端口上启用dot1x认证[H3C-Ethernet1/0/10] dot1x port-control auto注:自动识别端口的授权情况[H3C-Ethernet1/0/10] dot1x port-method portbased注:设置端口基于端口认证,当第一个用户认证成功后,其他用户无须认证;若该用户下线后,其他用户也会被拒绝访问[H3C-Ethernet1/0/10] dot1x guest-vlan 3注:设置guestvlan,只有该端口为基于端口认证时支持,基于端口认证时不支持端口视图-MAC认证[H3C] interface Ethernet1/0/11注:进入端口视图(配置所有接入端口)[H3C-Ethernet1/0/11] port link-type access注:设置端口模式为access[H3C-Ethernet1/0/11] MAC-authentication注:在端口上启用MAC认证[H3C-Ethernet1/0/11] MAC-authentication guest-vlan 3注:设置guestvlan,guestvlan只支持一个MAC认证用户接入【可选命令】dot1x认证[H3C] dot1x retry 2注:交换机向RADIUS服务器发送报文的重传次数[H3C] dot1x timer tx-period 2注:交换机向dot1x端口定期多长时间重发报文[H3C] dot1x timer supp-timeout 10注:交换机向客户端发送报文,客户端未回应,多长时间后重发[H3C] dot1x timer server-timeout 100注:交换机向RADIUS服务器发送报文,服务器未回应,多长时间后重发[H3C] dot1x timer reauth-period 7200注:设置重认证间隔检测时间[H3C-Ethernet1/0/10] dot1x re-authenticate注:开启端口重认证功能MAC认证[H3C] mac-authentication timer server-timeout 100注:设置MAC认证交换机等待RADIUS服务器的超时时间二、其他配置【必要命令】SNMP设置作用:收集交换机信息,进行交换机管理[H3C] snmp-agent community write skylark注:设置community密码,用于管理交换机,接收交换机相关信息[H3C] snmp-agent sys-info version all注:设置SNMP支持版本DHCP中继代理(在网关交换机上配置)作用:根据指定IP查找DHCP服务器位置(方法一)[H3C] dhcp-server 0 ip 10.18.10.223注:新建DHCP组,设置DHCP服务器地址[H3C] interface vlan 2注:进入vlan接口[H3C-interface-vlan2] dhcp-server 0注:配置DHCP中继代理,指向DHCP组(方法二)[H3C] dhcp enable注:开启DHCP功能[H3C] dhcp relay server-group 0 ip 10.18.10.223注:新建DHCP组,设置DHCP服务器地址[H3C] interface vlan 2注:进入vlan接口[H3C-interface-vlan2] dhcp select relay注:设置接口为中继模式[H3C-interface-vlan2] dhcp relay server-select 0注:配置DHCP中继代理,指向DHCP组【可选命令】DHCP SNOOPING作用:保证DHCP服务器合法性,并记录客户端IP和MAC对应关系[H3C] dhcp-snooping注:开启DHCP-SNOOPING安全特性[H3C] interface G1/0/1(某些支持vlan接口)注:进入端口模式(配置级联端口和连接DHCP服务器的端口为信任端口)[H3C-interface-GigabyteEthernet1/0/1] dhcp-snooping trust 注:设置该端口为信任端口,默认其它未设置端口则为不信任端口,丢弃不信任的DHCP报文IP SOURCE GUARD(配合DHCP-SNOOPING使用)作用:在接口上绑定DHCP-SNOOPING表项IP及MAC信息[H3C] interface E1/0/10(某些支持vlan接口)注:进入接口[H3C-interface-Ethernet1/0/10] ip check source ip-address mac-address注:动态绑定DHCP-SNOOPING表项,过滤掉其它非DHCP分配的终端数据相关命令display dhcp-snoopingdisplay ip check source注意:S3100SI不支持IP SOURCE GUARD绑定。

H3C华为01-AAA命令详解

H3C华为01-AAA命令详解01-AAA命令⽬录1 AAA配置命令1.1 AAA配置命令1.1.1 aaa nas-id profile1.1.2 access-limit1.1.3 access-limit enable1.1.4 accounting default1.1.5 accounting login1.1.6 accounting optional1.1.7 authentication default1.1.8 authentication login1.1.9 authorization command1.1.10 authorization default1.1.11 authorization login1.1.12 authorization-attribute1.1.13 authorization-attribute user-profile1.1.14 bind-attribute1.1.15 cut connection1.1.16 display connection1.1.17 display domain1.1.18 display local-user1.1.19 display user-group1.1.20 domain1.1.21 domain default enable1.1.22 expiration-date1.1.23 group1.1.24 idle-cut enable1.1.25 local-user1.1.26 local-user password-display-mode1.1.27 nas-id bind vlan1.1.28 password1.1.29 self-service-url enable1.1.30 service-type1.1.31 state1.1.32 user-group2 RADIUS配置命令2.1 RADIUS配置命令2.1.1 accounting-on enable2.1.2 accounting-on enable interval2.1.3 accounting-on enable send2.1.4 attribute 25 car2.1.5 data-flow-format (RADIUS scheme view)2.1.6 display radius scheme2.1.7 display radius statistics2.1.8 display stop-accounting-buffer2.1.9 key (RADIUS scheme view)2.1.10 nas-ip (RADIUS scheme view)2.1.11 primary accounting (RADIUS scheme view)2.1.12 primary authentication (RADIUS scheme view)2.1.13 radius client2.1.14 radius nas-ip2.1.15 radius scheme2.1.16 radius trap2.1.17 reset radius statistics2.1.18 reset stop-accounting-buffer2.1.19 retry2.1.20 retry realtime-accounting2.1.21 retry stop-accounting (RADIUS scheme view)2.1.22 secondary accounting (RADIUS scheme view)2.1.23 secondary authentication (RADIUS scheme view)2.1.24 security-policy-server2.1.25 server-type2.1.26 state2.1.27 stop-accounting-buffer enable (RADIUS scheme view) 2.1.28 timer quiet (RADIUS scheme view) 2.1.29 timer realtime-accounting (RADIUS scheme view)2.1.30 timer response-timeout (RADIUS scheme view)2.1.31 user-name-format (RADIUS scheme view)1 AAA配置命令1.1 AAA配置命令1.1.1 aaa nas-id profile【命令】aaa nas-id profile profile-nameundo aaa nas-id profile profile-name【视图】系统视图【缺省级别】2:系统级【参数】profile-name:保存NAS-ID与VLAN绑定关系的Profile名称,为1~16个字符的字符串,不区分⼤⼩写。

H3C路由器配置命令表

H3C路由器配置命令表H3C路由器配置命令表1·路由器基本配置命令1·1 接口配置命令●interface <interface_name>: 进入接口配置模式●ip address <ip_address> <subnet_mask>: 设置接口IP地质和子网掩码●description <description>: 给接口添加描述信息1·2 路由配置命令●ip route <destination_network> <subnet_mask> <next_hop>: 配置路由●ip default-gateway <default-gateway_address>: 配置默认网关●ip routing: 开启路由功能1·3 主机名与域名配置命令●hostname <hostname>: 设置路由器主机名●domn-name <domn_name>: 设置路由器域名●enable password <password>: 设置访问特权模式的密码●line vty 0 4、进入VTY线路配置模式●login: 启用登录验证●password <password>: 设置VTP登录密码●exit: 退出线路配置模式2·协议配置命令2·1 静态路由配置命令●ip route-static <destination_network><subnet_mask> <next_hop>: 配置静态路由2·2 动态路由配置命令●router rip: 进入RIP路由配置模式●network <network_address>: 配置本地网络●router ospf <process_id>: 进入OSPF路由配置模式●network <network_address> <subnet_mask> area <area_id>: 配置本地网络●router bgp <AS_number>: 进入BGP路由配置模式●network <network_address> mask<subnet_mask>: 配置本地网络●neighbor <neighbor_address> remote-as<AS_number>: 配置BGP邻居3·安全配置命令3·1 访问控制列表(ACL)配置命令●access-list <acl_number> {permit ---●deny} <protocol> <source_ip> <destination_ip>: 配置ACL规则●interface <interface_name>●inbound----outbound ip access-group<acl_number>: 将ACL应用于接口的进或出方向3·2 密码和认证配置命令●enable secret <password>: 设置特权模式密码●username <username> password <password>: 创建本地用户名和密码4·网络地质转换(NAT)配置命令4·1 静态NAT配置命令●interface <inside_interface>●nat static <inside_local_ip><outside_global_ip>4·2 动态NAT配置命令●interface <inside_interface>●nat dynamic <outside_interface>5·本地管理配置命令5·1 SSH配置命令●rsa local-key-pr create: RSA密钥对●ssh server enable: 启用SSH服务器●ssh user <username> authentication-type password: 设置SSH用户身份验证方式为密码●user-interface vty 0 4、进入VTY用户界面配置模式●authentication-mode aaa: 设置认证模式为AAA●protocol inbound ssh: 允许SSH访问5·2 SNMP配置命令●snmp-agent sys-info version <version>: 设置SNMP版本●snmp-agent community read <community_name>: 配置SNMP读社区字符串附件:本文档不涉及附件。

H3C交换机基本配置命令大全介绍

H3C交换机基本配置命令大全介绍交换机工作于OSI参考模型的第二层,即数据链路层。

交换机内部的CPU会在每个端口成功连接时,通过将MAC地址和端口对应,形成一张MAC表,其中H3C交换机是比较常用的一种,那么有哪些配置命令呢?这篇文章主要介绍了H3C交换机基本配置命令明细一览,需要的朋友可以参考下1:配置登录用户,口令等//用户直行模式提示符,用户视图system-view //进入配置视图[H3C] //配置视图(配置密码后必须输入密码才可进入配置视图)[H3C] sysname xxx //设置主机名成为xxx这里使用修改特权用户密码system-view[H3C]super password level 3 cipher/simple xxxxx //设置本地登录交换机命令[H3C] aaa //进入aaa认证模式定义用户账户[H3C-aaa] local-user duowan password cipher duowan[H3C-aaa] local-user duowan level 15[H3C-aaa] local-user duowan service-type telnet terminal ssh //有时候这个命令是最先可以运 //行的,上边两个命令像password,level都是定义完vty 的 // authentication-mode aaa后才出现[H3C-aaa] quit[H3C] user-interface vty 0 4 //当时很奇怪这个命令就是找不到,最后尝试了几次才能运行[H3C-ui-vty0-4] authentication-mode aaa[H3C-ui-vty0-4] quit单独设置远程登录账户:system-view[H3C]user-interface vty 0 4[H3C-ui-vty0-4]authentication-mode password //设置登录模式[H3C-ui-vty0-4]user privilege level 3 //管理权限配置,3为管理级权限[H3C-ui-vty0-4]set authentication password cipher 123456 //设置登录密码以密文方式登录[H3C-ui-vty0-4]quit[H3C]2:H3C VLan设置创建vlan://用户直行模式提示符,用户视图system-view //进入配置视图[H3C] vlan 10 //创建vlan 10,并进入vlan10配置视图,如果vlan10存在就直接进入vlan10配置视图[H3C-vlan10] quit //回到配置视图[H3C] vlan 100 //创建vlan 100,并进入vlan100配置视图,如果vlan10存在就直接进入vlan100配置视图[H3C-vlan100] quit //回到配置视图将端口加入到vlan中:[H3C] interface GigabitEthernet2/0/1 (10G光口)[H3C- GigabitEthernet2/0/1] port link-type access //定义端口传输模式[H3C- GigabitEthernet2/0/1] port default vlan 100 //将端口加入vlan100[H3C- GigabitEthernet2/0/1] quit[H3C] interface GigabitEthernet1/0/0 //进入1号插槽上的第一个千兆网口配置视图中。

AAA和防火墙配置命令

1.1.2 aaa-enable

【命令】 aaa-enable undo aaa-enable

【视图】 系统视图

【参数】 无

【描述】 aaa-enable 命令用来启动 AAA 功能,undo aaa-enable 命令用来禁止 AAA 功能。

method:设置 login 认证授权方法列表中的认证授权方法。至少设置一种,最多可 以设置 2 种。当输入了 local 或 none 后不再允许输入其他参数。

local none radius

关键字

表1-1 login 认证授权方法 描述

使用本地用户名数据库来进行认证授权。 所有用户不需进行认证授权就可以登录成功。 使用 RADIUS 服务器进行认证授权。

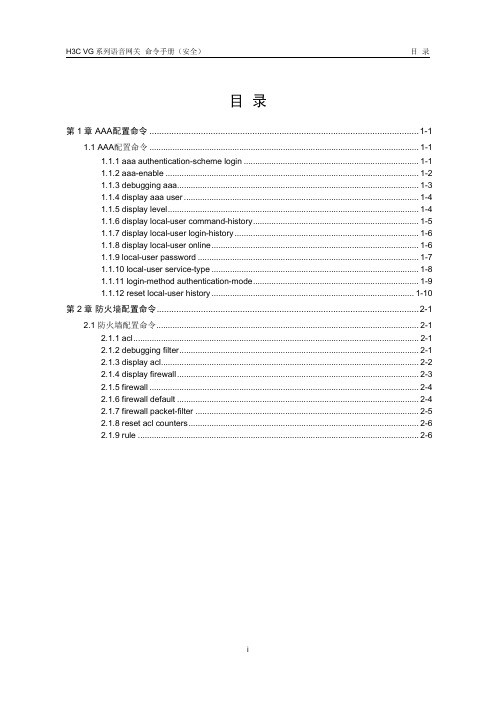

H3C VG 系列语音网关 命令手册(安全)

目录

目录

第 1 章 AAA配置命令 ..............................................................................................................1-1 1.1 AAA配置命令 ..................................................................................................................... 1-1 1.1.1 aaa authentication-scheme login ............................................................................ 1-1 1.1.2 aaa-enable .............................................................................................................. 1-2 1.1.3 debugging aaa......................................................................................................... 1-3 1.1.4 display aaa user ...................................................................................................... 1-4 1.1.5 display level............................................................................................................. 1-4 1.1.6 display local-user command-history........................................................................ 1-5 1.1.7 display local-user login-history ................................................................................ 1-6 1.1.8 display local-user online.......................................................................................... 1-6 1.1.9 local-user password ................................................................................................ 1-7 1.1.10 local-user service-type .......................................................................................... 1-8 1.1.11 login-method authentication-mode........................................................................ 1-9 1.1.12 reset local-user history ........................................................................................ 1-10

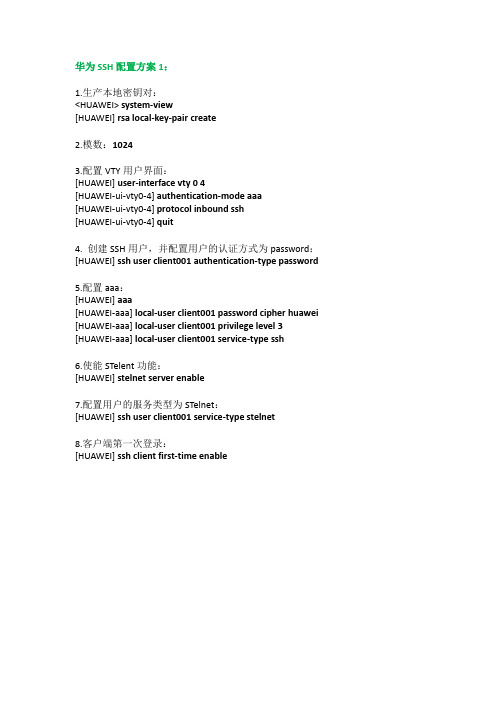

华为及H3C设备-SSH配置命令

1.生产本地密钥对:<HUAWEI> system-view[HUAWEI] rsa local-key-pair create2.模数:10243.配置VTY用户界面:[HUAWEI] user-interface vty 0 4[HUAWEI-ui-vty0-4] authentication-mode aaa [HUAWEI-ui-vty0-4] protocol inbound ssh[HUAWEI-ui-vty0-4] quit4. 创建SSH用户,并配置用户的认证方式为password:[HUAWEI] ssh user client001 authentication-type password5.配置aaa:[HUAWEI] aaa[HUAWEI-aaa] local-user client001 password cipher huawei [HUAWEI-aaa] local-user client001 privilege level 3 [HUAWEI-aaa] local-user client001 service-type ssh6.使能STelent功能:[HUAWEI] stelnet server enable7.配置用户的服务类型为STelnet:[HUAWEI] ssh user client001 service-type stelnet8.客户端第一次登录:[HUAWEI] ssh client first-time enable(1) 配置SSH服务器Switch# 生成RSA及DSA密钥对,并启动SSH服务器。

<Switch> system-view[Switch] public-key local create rsa[Switch] public-key local create dsa[Switch] ssh server enable# 设置SSH客户端登录用户界面的认证方式为AAA认证。

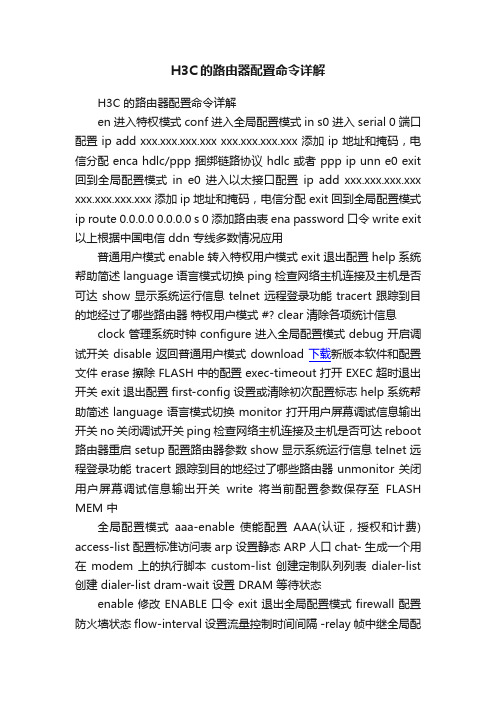

H3C的路由器配置命令详解

H3C的路由器配置命令详解H3C 的路由器配置命令详解en 进入特权模式 conf 进入全局配置模式 in s0 进入 serial 0 端口配置 ip add xxx.xxx.xxx.xxx xxx.xxx.xxx.xxx 添加 ip 地址和掩码,电信分配 enca hdlc/ppp 捆绑链路协议 hdlc 或者 ppp ip unn e0 exit 回到全局配置模式in e0 进入以太接口配置ip add xxx.xxx.xxx.xxx xxx.xxx.xxx.xxx 添加 ip 地址和掩码,电信分配 exit 回到全局配置模式ip route 0.0.0.0 0.0.0.0 s 0 添加路由表 ena password 口令 write exit 以上根据中国电信 ddn 专线多数情况应用普通用户模式 enable 转入特权用户模式 exit 退出配置 help 系统帮助简述 language 语言模式切换 ping 检查网络主机连接及主机是否可达 show 显示系统运行信息 telnet 远程登录功能 tracert 跟踪到目的地经过了哪些路由器特权用户模式 #? clear 清除各项统计信息clock 管理系统时钟 configure 进入全局配置模式 debug 开启调试开关 disable 返回普通用户模式 download 下载新版本软件和配置文件 erase 擦除 FLASH 中的配置 exec-timeout 打开 EXEC 超时退出开关 exit 退出配置 first-config 设置或清除初次配置标志 help 系统帮助简述 language 语言模式切换 monitor 打开用户屏幕调试信息输出开关 no 关闭调试开关 ping 检查网络主机连接及主机是否可达 reboot 路由器重启 setup 配置路由器参数 show 显示系统运行信息 telnet 远程登录功能 tracert 跟踪到目的地经过了哪些路由器 unmonitor 关闭用户屏幕调试信息输出开关write 将当前配置参数保存至FLASH MEM 中全局配置模式aaa-enable 使能配置AAA(认证,授权和计费) access-list 配置标准访问表 arp 设置静态 ARP 人口 chat- 生成一个用在modem 上的执行脚本custom-list 创建定制队列列表dialer-list 创建 dialer-list dram-wait 设置 DRAM 等待状态enable 修改 ENABLE 口令 exit 退出全局配置模式 firewall 配置防火墙状态 flow-interval 设置流量控制时间间隔 -relay 帧中继全局配置命令集 ftp-server FTP 服务器 help 系统帮助命令简述 host 添加主机名称和其 IP 地址 hostname 修改主机名 ifquelen 更改接口队列长度 interface 选择配置接口 ip 全局 IP 配置命令子集 ipx 全局 IPX 配置命令子集 loghost 设置日志主机 IP 地址 logic-channel 配置逻辑通道login 启动 EXEC 登录验证 modem-timeout 设置 modem 超时时间multi 配置 multi 用户使用的接口 multi -user 配置 multi 用户使用的接口 natserver 设置 FTP,TELNET,WWW 服务的 IP 地址 no 关闭某些参数开关 priority-list 创建优先级队列列表 router 启动路由处理 settr 设置时间范围 snmp-server 修改 SNMP 参数 tcp 配置全局 TCP 参数timerange 启动或关闭时间区域 user 为 PPP 验证向系统中加入用户vpdn 设置 VPDNvpdn-group 设置 VPDN 组 x25 X.25 协议分组层H3C 交换机常用命令解释作者:admin 日期:2009-12-19字体大小: 小中大H3C 交换机常用命令注释H3C 交换机################################################ ######## ###############3 1、system-view 2、sysname 进入系统视图模式为设备命名3、display current-configuration 当前配置情况4、 language-mode Chinese|English 中英文切换5、interface Ethernet 1/0/1 进入以太网端口视图6、port -type Access|Trunk|Hybrid7、undo shutdown8、 shutdown9、 quit 打开以太网端口设置端口访问模式关闭以太网端口退出当前视图模式创建 VLAN 10 并进入 VLAN 10 的视图模式在端口模式下将当前端口加入到 vlan 10 中在 VLAN 模式下将指定端口加入到当前 vlan 中允许所有的 vlan 通过10、 vlan 1011、 port access vlan 10 12、port E1/0/2 to E1/0/513、port trunk permit vlan allH3C 路由器################################################ ######## ############################## 1、system-view 2、sysname R1 进入系统视图模式为设备命名为 R13、display ip routing-table 显示当前路由表4、 language-mode Chinese|English 中英文切换5、interface Ethernet 0/0 进入以太网端口视图6、ip address 192.168.1.1 255.255.255.07、 undo shutdown8、 shutdown9、 quit 打开以太网端口配置 IP 地址和子网掩码关闭以太网端口退出当前视图模式10、ip route-static 192.168.2.0 255.255.255.0 192.168.12.2 de ion T o.R2 配置静态路由11、ip route-static 0.0.0.0 0.0.0.0 192.168.12.2 de ion To.R2 配置默认的路由 H3C S3100 Switch H3C S3600 Switch H3C MSR 20-20 Router ################################################ ######## ################################## 1、调整超级终端的显示字号;2、捕获超级终端操作命令行,以备日后查对; 3、 language-mode Chinese|English 中英文切换; 4、复制命令到超级终端命令行,粘贴到主机;5、交换机清除配置:reset save ;reboot ; 6、路由器、交换机配置时不能掉电,连通测试前一定要检查网络的连通性,不要犯最低级的错误。

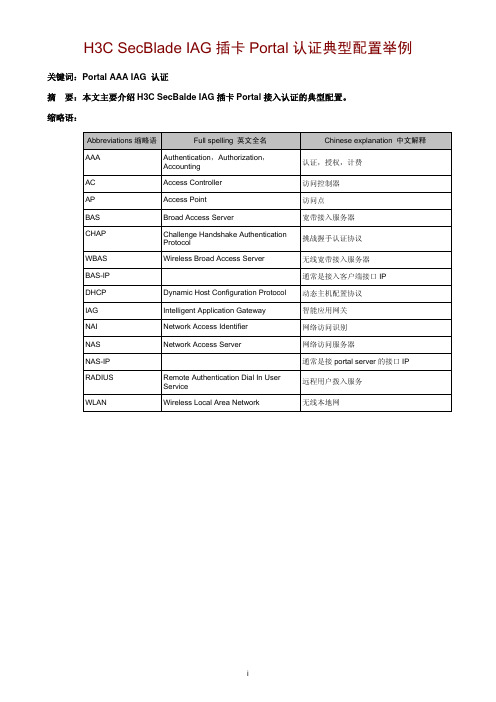

H3C Portal认证配置举例-整本手册

H3C SecBlade IAG插卡Portal认证典型配置举例关键词:Portal AAA IAG 认证摘要:本文主要介绍H3C SecBalde IAG插卡Portal接入认证的典型配置。

缩略语:Abbreviations缩略语Full spelling 英文全名Chinese explanation 中文解释AAA Authentication,Authorization,认证,授权,计费AccountingAC AccessController 访问控制器Point 访问点AP AccessAccessServer 宽带接入服务器BAS BroadCHAP Challenge Handshake Authentication挑战握手认证协议ProtocolWBAS Wireless Broad Access Server 无线宽带接入服务器BAS-IP 通常是接入客户端接口IPDHCP Dynamic Host Configuration Protocol 动态主机配置协议IAG Intelligent Application Gateway 智能应用网关NAI Network Access Identifier 网络访问识别NAS Network Access Server 网络访问服务器NAS-IP 通常是接portal server的接口IPRADIUS Remote Authentication Dial In User远程用户拨入服务ServiceWLAN Wireless Local Area Network 无线本地网目录1 Portal简介 (1)1.1 Portal系统组成 (1)1.2 Portal认证方式 (2)1.2.1 二层认证方式 (2)1.2.2 三层认证方式 (2)1. 直接认证方式 (2)2. 二次地址分配认证方式 (2)3. 跨网段Portal认证 (2)2 应用场合 (2)3 配置举例 (3)3.1 典型组网图 (3)3.2 使用版本 (4)3.3 配置准备 (5)3.4 典型配置 (5)3.4.1 直接Portal认证(Radius服务器认证) (5)1. 需求分析 (5)2. 组网图 (5)3. 配置步骤 (5)4. 验证结果 (12)5. 注意事项 (13)3.4.2 直接Portal认证(本地认证) (13)1. 需求分析 (13)2. 组网图 (13)3. 配置步骤 (13)4. 验证结果 (18)5. 注意事项 (19)3.4.3 直接Portal认证(IAG作为NAT网关) (19)1. 需求分析 (19)2. 组网图 (19)3. 典型配置步骤 (19)4. 验证结果 (26)5. 注意事项 (27)3.4.4 直接Portal认证(模糊VLAN终结) (27)1. 需求分析 (27)2. 组网图 (28)3. 配置步骤 (28)4. 验证结果 (29)5. 注意事项 (30)3.4.5 直接Portal认证(同时配置802.1X混合认证) (31)1. 需求分析 (31)2. 组网图 (31)3. 配置步骤 (31)4. 验证结果 (33)5. 注意事项 (37)3.4.6 直接Portal认证(双机热备) (37)1. 需求分析 (37)2. 组网图 (37)3. 配置步骤 (37)4. 验证结果 (41)5. 注意事项 (42)3.4.7 跨网段Portal认证 (43)1. 需求分析 (43)2. 组网图 (43)3. 配置步骤 (43)4. 验证结果 (44)5. 注意事项 (45)1 Portal简介Portal在英语中是入口的意思。

H3C设备通过Console口登录设备的配置方法介绍

H3C 设备通过Con sole 口登录设备的配置方法介绍H3C 设备通过 Con sole 口登录设备的配置方法介做网络配置交换机时一般都是通过 Con sole 口进行连接配置,但我们可能会如果有人随意修改设备配置是一件很麻烦的事了, 那么我们有些时候需 要在登录Con sole 口时通过一些验证然后才能登录设备进行操作, 那么下面我就 介绍一下这些操作方法。

通过Con sole 口进行本地登录是登录设备的最基本的方式,也是配置通过其 他方式登录设备的基础。

如图所示通过在Con sole 口用户界面下配置认证方式, 制,以提高设备的安全性。

Console 口支持的认证方式有 none 、password 和scheme 三种。

认证方式为none :表示下次使用Con sole 口本地登录设备时,不需要进行用户名和 密码认证、任何人都可以通过 Con sole 口登录到设备上,这种情况可能会带来安全隐患。

认证方式为password :表示下次使用 Con sole 口本地登录设备时,需要进行密码认 证、只有密码认证成功、用户才能登录到设备上Con sole 口登录设备时需要进行用户名和密码认 1.配置通过Con sole 口登录设备时无需认证(<H3C> system-view //进入系统视图[H3C] user-i nteface con sole 0 // 进入 Co nsole 口用户界面视图[H3C-ui-consoleO] authentication-mode none //设置登录用户的认证方式为不认证 可以对使用 Console 口登录的用户进行限 认证方式为scheme :表示下次使用证,用户名或密码错误, 均会导致登录失败。

用本地认证,则需要配置本地用户及相应参数;器上配置用户名和密码。

不同的认证方式下,用户认证又分为本地认证和远程认证,如果采 如果采用远程认证,则需要在远程认证服务 Con sole 口登录方式需要进行的配置不同。

H3C配置AAA文档

AAA认证配置方法:Telnet 用户通过HWTACACS 服务器认证、授权、计费的应用配置1. 组网需求通过配置Switch 实现HWTACACS 服务器对登录Switch 的用户进行认证、授权、计费。

一台HWTACACS 服务器(担当认证、授权、计费服务器的职责)与Switch 相连,服务器IP地址为10.1.1.1。

Switch 与认证、授权、计费HWTACACS 服务器交互报文时的共享密钥均为expert,发送给HWTACACS 服务器的用户名中不带域名。

在HWTACACS 服务器上设置与Switch 交互报文时的共享密钥为expert。

2. 组网图图1-7 Telnet 用户远端HWTACACS 认证、授权和计费配置组网图InternetTelnet user SwitchHWTACACS server10.1.1.1/243. 配置步骤# 配置各接口的IP 地址(略)。

# 开启Switch 的Telnet 服务器功能。

<Switch> system-view[Switch] telnet server enable# 配置Telnet 用户登录采用AAA 认证方式。

[Switch] user-interface vty 0 4[Switch-ui-vty0-4] authentication-mode scheme [Switch-ui-vty0-4] quit# 配置HWTACACS 方案。

1-32[Switch] hwtacacs scheme hwtac[Switch-hwtacacs-hwtac] primary authentication 10.1.1.1 49[Switch-hwtacacs-hwtac] primary authorization 10.1.1.1 49[Switch-hwtacacs-hwtac] primary accounting10.1.1.1 49[Switch-hwtacacs-hwtac] key authentication expert [Switch-hwtacacs-hwtac] key authorization expert [Switch-hwtacacs-hwtac] key accounting expert [Switch-hwtacacs-hwtac] user-name-format without-domain[Switch-hwtacacs-hwtac] quit# 配置ISP 域的AAA 方案。

H3C-AAA配置

1 AAA配置 ............................................................................................................................................ 1-1 1.1 AAA简介............................................................................................................................................ 1-1 1.2 RADIUS协议简介 .............................................................................................................................. 1-2 1.2.1 客户端/服务器模式.................................................................................................................. 1-3 1.2.2 安全和认证机制 ...................................................................................................................... 1-3 1.2.3 RADIUS的基本消息交互流程 ..........................................................

H3C交换机路由器配置总结

H3C交换机路由器配置总结H3C交换机路由器配置总结1、硬件配置1.1 交换机硬件组成1.2 路由器硬件组成2、基本配置步骤2.1 连接网络设备2.2 设置管理口IP地质2.3 启用SSH远程登录2.4 设置登录密码2.5 配置设备名称2.6 配置时钟同步3、VLAN配置3.1 创建VLAN3.2 分配端口到VLAN3.3 VLAN间互通4、路由配置4.1 配置静态路由4.2 配置动态路由4.3 路由红istribution配置4.4 路由策略配置5、交换机配置5.1 配置端口基本属性5.2 配置VLAN接口5.3 配置链路聚合5.4 配置IGMP Snooping6、安全配置6.1 AAA认证配置6.2 VLAN间隔离6.3 端口安全配置7、高可用性配置7.1 VRRP(HSRP)配置7.2 GLBP配置7.3 OSPF多路径配置8、服务质量(QoS)配置8.1 配置流量控制8.2 配置优先级8.3 配置带宽限制9、网络监控和管理9.1 配置SNMP9.2 配置NetFlow9.3 配置Syslog附件:本文档涉及的附件包括配置文件样例、示意图等。

法律名词及注释:- VLAN(Virtual Local Area Network):虚拟局域网,将一个局域网划分成多个逻辑上的小型局域网。

- SSH(Secure Shell):一种加密的网络协议,用于通过不安全的网络提供安全的远程访问服务。

- IP(Internet Protocol):互联网协议,规定了数据在网络中的传输方式和格式。

- AAA(Authentication, Authorization, and Accounting):认证、授权和计费,用于访问控制和用户认证管理。

- IGMP Snooping(Internet Group Management Protocol Snooping):通过监听IGMP报文来学习和维护组播组成员的表项,以提高网络性能和安全性。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1.13 AAA典型配置举例1.13.1 SSH用户的RADIUS认证和授权配置1. 组网需求如图1-12所示,SSH用户主机与Router直接相连,Router与一台RADIUS服务器相连,需要实现使用RADIUS服务器对登录Router的SSH用户进行认证和授权。

•由一台iMC服务器(IP地址为10.1.1.1/24)担当认证/授权RADIUS服务器的职责;• Router与RADIUS服务器交互报文时使用的共享密钥为expert,认证/授权、计费的端口号分别为1812和1813;• Router向RADIUS服务器发送的用户名携带域名;• SSH用户登录Router时使用RADIUS服务器上配置的用户名hello@bbb以及密码进行认证,认证通过后具有缺省的用户角色network-operator。

2. 组网图图1-12 SSH用户RADIUS认证/授权配置组网图3. 配置步骤(1) 配置RADIUS服务器(iMC PLAT 5.0)下面以iMC为例(使用iMC版本为:iMC PLAT 5.0(E0101)、iMC UAM 5.0(E0101)),说明RADIUS服务器的基本配置。

# 增加接入设备。

登录进入iMC管理平台,选择“业务”页签,单击导航树中的[接入业务/接入设备管理/接入设备配置]菜单项,进入接入设备配置页面,在该页面中单击“增加”按钮,进入增加接入设备页面。

•设置与Router交互报文时使用的认证、计费共享密钥为“expert”;•设置认证及计费的端口号分别为“1812”和“1813”;•选择业务类型为“设备管理业务”;•选择接入设备类型为“H3C”;•选择或手工增加接入设备,添加IP地址为10.1.1.2的接入设备;•其它参数采用缺省值,并单击<确定>按钮完成操作。

添加的接入设备IP地址要与Router发送RADIUS报文的源地址保持一致。

缺省情况下,设备发送RADIUS报文的源地址是发送RADIUS报文的接口IP地址。

•若设备上通过命令nas-ip或者radius nas-ip指定了发送RADIUS报文的源地址,则此处的接入设备IP地址就需要修改并与指定源地址保持一致。

•若设备使用缺省的发送RADIUS报文的源地址,例如,本例中为接口GigabitEthernet1/0/2的IP地址10.1.1.2,则此处接入设备IP地址就选择10.1.1.2。

图1-13 增加接入设备# 增加设备管理用户。

选择“用户”页签,单击导航树中的[接入用户视图/设备管理用户]菜单项,进入设备管理用户列表页面,在该页面中单击<增加>按钮,进入增加设备管理用户页面。

•输入用户名“hello@bbb”和密码;•选择服务类型为“SSH”;•添加所管理设备的IP地址,IP地址范围为“10.1.1.0~10.1.1.255”;•单击<确定>按钮完成操作。

添加的所管理设备的IP地址范围要包含添加的接入设备的IP地址。

图1-14 增加设备管理用户(2) 配置Router# 配置接口GigabitEthernet2/0/1的IP地址,SSH用户将通过该地址连接Router。

<Router> system-view[Router] interface gigabitethernet 2/0/1[Router-GigabitEthernet2/0/1] ip address 192.168.1.70 255.255.255.0 [Router-GigabitEthernet2/0/1] quit# 配置接口GigabitEthernet2/0/2的IP地址,Router将通过该地址与服务器通信。

[Router] interface gigabitethernet 2/0/2[Router-GigabitEthernet2/0/2] ip address 10.1.1.2 255.255.255.0[Router-GigabitEthernet2/0/2] quit# 创建本地RSA及DSA密钥对。

[Router] public-key local create rsa[Router] public-key local create dsa# 使能SSH服务器功能。

[Router] ssh server enable# 设置SSH用户登录用户线的认证方式为AAA认证。

[Router] line vty 0 63[Router-line-vty0-63] authentication-mode scheme[Router-line-vty0-63] quit# 使能缺省用户角色授权功能,使得认证通过后的SSH用户具有缺省的用户角色network-operator。

[Router] role default-role enable# 创建RADIUS方案rad。

[Router] radius scheme rad# 配置主认证服务器的IP地址为10.1.1.1,认证端口号为1812。

[Router-radius-rad] primary authentication 10.1.1.1 1812# 配置与认证服务器交互报文时的共享密钥为明文expert。

[Router-radius-rad] key authentication simple expert# 配置向RADIUS服务器发送的用户名要携带域名。

[Router-radius-rad] user-name-format with-domain[Router-radius-rad] quit# 创建ISP域bbb,为login用户配置AAA认证方法为RADIUS认证/授权、不计费。

由于RADIUS服务器的授权信息是随认证应答报文发给RADIUS客户端的,所以必须保证认证和授权方案相同。

[Router] domain bbb[Router-isp-bbb] authentication login radius-scheme rad[Router-isp-bbb] authorization login radius-scheme rad[Router-isp-bbb] accounting login none[Router-isp-bbb] quit4. 验证配置用户向Router发起SSH连接,按照提示输入用户名hello@bbb及正确的密码后,可成功登录Router,并具有用户角色network-operator所拥有的命令行执行权限。

1.13.2 SSH用户的本地认证和授权配置1. 组网需求如图1-15所示,配置Router实现对登录Router的SSH用户进行本地认证和授权,并授权该用户具有用户角色network-admin。

2. 组网图图1-15 SSH用户本地认证/授权配置组网图3. 配置步骤# 配置接口GigabitEthernet2/0/1的IP地址,SSH用户将通过该地址连接Router。

<Router> system-view[Router] interface gigabitethernet 2/0/1[Router-GigabitEthernet2/0/1] ip address 192.168.1.70 255.255.255.0[Router-GigabitEthernet2/0/1] quit# 创建本地RSA及DSA密钥对。

[Router] public-key local create rsa[Router] public-key local create dsa# 使能SSH服务器功能。

[Router] ssh server enable# 设置SSH用户登录用户线的认证方式为AAA认证。

[Router] line vty 0 63[Router-line-vty0-63] authentication-mode scheme[Router-line-vty0-63] quit# 创建设备管理类本地用户ssh。

[Router] local-user ssh class manage# 配置该本地用户的服务类型为SSH。

[Router-luser-manage-ssh] service-type ssh# 配置该本地用户密码为明文123456TESTplat&!。

(若是FIPS模式下,只能使用交互式方式设置)[Router-luser-manage-ssh] password simple 123456TESTplat&!# 配置该本地用户的授权用户角色为network-admin[Router-luser-manage-ssh] authorization-attribute user-role network-admin [Router-luser-manage-ssh] quit# 创建ISP域bbb,为login用户配置AAA认证方法为本地认证和本地授权。

[Router] domain bbb[Router-isp-bbb] authentication login local[Router-isp-bbb] authorization login local[Router-isp-bbb] quit4. 验证配置用户向Router发起SSH连接,按照提示输入用户名ssh@bbb及正确的密码后,可成功登录Router,并具有用户角色network-admin所拥有的命令行执行权限。

1.13.3 SSH用户的HWTACACS认证、授权、计费配置1. 组网需求如图1-16所示,配置Router实现使用HWTACACS服务器对登录Router的SSH 用户进行认证、授权、计费。

•由一台HWTACACS服务器担当认证、授权、计费服务器的职责,服务器IP地址为10.1.1.1/24。

• Router与认证、授权、计费HWTACACS服务器交互报文时的共享密钥均为expert,向HWTACACS服务器发送的用户名不带域名。

•认证通过后的SSH用户具有缺省的用户角色network-operator。

2. 组网图图1-16 SSH用户HWTACACS认证、授权和计费配置组网图3. 配置步骤(1) 配置HWTACACS服务器# 在HWTACACS服务器上设置与Router交互报文时的共享密钥为expert;添加SSH用户名及密码。

(略)(2) 配置Router# 创建HWTACACS方案hwtac。

<Router> system-view[Router] hwtacacs scheme hwtac# 配置主认证服务器的IP地址为10.1.1.1,认证端口号为49。