PVLAN对比VLAN的优势及配置实例

pvlan与vlan的区别及详解

pvlan与vlan的区别虚拟局域网(VLAN)是驻地网必须具备的特性之一。

目前普遍应用的802.1q,主要是针对企业应用设置的,起到网段隔离和多址联播的作用。

如果用在驻地网上,便可能破坏多址联播特性,引起网络运行效率的降低。

例如10个用户同时点播一个视频节目,视频服务器要响应10次请求,在网络骨干层要传输10次,造成大量的带宽消耗。

如果用户数目多到一定程度,整个网络便有可能瘫痪。

思科的PVLAN技术有效解决了这一问题,在一组端口发出请求时,骨干层只传输一次,再分到每个端口,因此大大提高了网络的运行效率。

IDC环境是一个典型的多客户的服务器群结构,每个托管客户从一个公共的数据中心中的一系列服务器上提供Web服务。

这样,属于不同客户的服务器之间的安全就显得至关重要。

一个保证托管客户之间安全的通用方法就是给每个客户分配一个VLAN和相关的IP子网。

通过使用VLAN,每个客户被从第2层隔离开,可以防止任何恶意的行为和Ethernet的信息探听。

然而,这种分配每个客户单一VLAN和IP子网的模型造成了巨大的扩展方面的局限。

这些局限主要有以下几方面:• VLAN的限制:LAN交换机固有的VLAN数目的限制• 复杂的STP:对于每个VLAN,一个相关的Spanning-tree的拓扑都需要管理• IP地址的紧缺:IP子网的划分势必造成一些地址的浪费• 路由的限制:如果使用HSRP,每个子网都需相应的缺省网关的配置在一个IDC中,流量的流向几乎都是在服务器与客户之间,而服务器间的横向的通信几乎没有。

Cisco在IP地址管理方案中引入了一种新的VLAN机制,服务器同在一个子网中,但服务器只能与自己的缺省网关通信。

这一新的VLAN特性就是专用VLAN (private VLAN,pVLAN)。

这种特性是Cisco公司的专有技术,但特别适用于IDC。

专用VLAN是第2层的机制,在同一个2层域中有两类不同安全级别的访问端口。

专用虚拟局域网(PVLAN)技术与应用

摘要本文首先探讨了VLAN的一些局限性,接着阐述了PVLAN技术及其特点,最后详细介绍了PVLAN的配置步骤,并给出了一个实例加以说明。

关键词VLAN PVLAN1 前言交换机是网络的核心设备之一,其技术发展非常迅速,从10Mbit/s以太网、100Mbit/s快速以太网,进而发展到吉比特和10吉比特以太网。

交换机在通信领域和企业中的应用向纵深发展,网络管理人员对掌握专用虚拟局域网PVLAN技术的需求也越来越迫切。

本文通过实践经验对这方面的应用进行总结。

2 VLAN的局限性随着网络的迅速发展,用户对于网络数据通信的安全性提出了更高的要求,诸如防范黑客攻击、控制病毒传播等,都要求保证网络用户通信的相对安全性;传统的解决方法是给每个客户分配一个VLAN和相关的IP子网,通过使用VLAN,每个客户被从第2层隔离开,可以防止任何恶意的行为和Ethernet的信息探听。

然而,这种分配每个客户单一VLAN和IP子网的模型造成了巨大的可扩展方面的局限。

这些局限主要有下述几方面.(1)VLAN的限制:交换机固有的VLAN数目的限制;(2)复杂的STP:对于每个VLAN,每个相关的Spanning Tree的拓扑都需要管理; (3)IP地址的紧缺:IP子网的划分势必造成一些IP地址的浪费;(4)路由的限制:每个子网都需要相应的默认网关的配置.3 PVLAN技术现在有了一种新的VLAN机制,所有服务器在同一个子网中,但服务器只能与自己的默认网关通信。

这一新的VLAN特性就是专用VLAN(Private VLAN)。

在Private VLAN的概念中,交换机端口有三种类型:Isolated port,Community port,Promisc-uous port;它们分别对应不同的VLAN类型:Isolated port属于Isolated PVLAN,Community port属于Community PVLAN,而代表一个Private VLAN整体的是Primary VLAN,前面两类VLAN需要和它绑定在一起,同时它还包括Promiscuous port。

网络设计 pVLAN实例

primary

community

isolated

将主机接口关联划分到相应辅助Vlan中 将主机接口关联划分到相应辅助Vlan中

对于团体Vlan200的各接口们(主机A/B/C): 对于团体Vlan200的各接口们(主机A/B/C): AlanSwitch(config)#int range f0 /1 - 3 AlanSwitch(config-if)#switchport mode private-vlan host AlanSwitch(config-if) #switchport private-vlan host-association 100 200 AlanSwitch(config-if)#no shut 对于隔离Vlan300的各接口们(主机D/E): 对于隔离Vlan300的各接口们(主机D/E): AlanSwitch(config)#int range f0 /4 - 5 AlanSwitch(config-if)#switchport mode private-vlan host AlanSwitch(config-if)# switchport private-vlan host-association 100 300 AlanSwitch(config-if)#no shut

映射各混杂端口

对于Vlan接口SVI: 对于Vlan接口SVI: AlanSwitch(config)#int vlan 100 AlanSwitch(config-vlan)#ip add 192.168.17.254 255.255.255.0 AlanSwitch(config-vlan)# private-vlan mapping 200,300 privateAlanSwitch(config-vlan)#no shut

华为三层交换机配置案例

华为三层交换机配置案例华为三层交换机配置案例下面以华三通信H3C S3600-28P-SI为例,给大家带来华为三层交换机配置案例,希望对你有帮助!配置命令system-view //进入系统视图[H3C]display current-configuration //显示当前配置//以下开始配置第一步:划分VLAN,并描述vlan 1description local-S3600vlan 2description link-to-wenquanvlan 3description link-to-ruzhouvlan 4description link-to-xiaotunvlan 5description link-to-baofengvlan 6description link-to-pingxivlan 7description link-to-pingnanvlan 8description Uplink-to-Putianvlan 9description link-to-pingxicentre第二步:给VLAN 划网关interface Vlan-interface2description link to wenquanip address 10.41.77.41 255.255.255.192 interface Vlan-interface3description link to ruzhouip address 10.41.77.105 255.255.255.192 interface Vlan-interface4description link to xiaotunip address 10.41.77.169 255.255.255.192 interface Vlan-interface5description link to baofengip address 10.41.77.233 255.255.255.192 interface Vlan-interface6description link to pingxiip address 10.41.78.41 255.255.255.192 interface Vlan-interface7description link to pingnanip address 10.41.78.105 255.255.255.192 interface Vlan-interface8description uplink to putianip address 10.41.244.102 255.255.255.252 interface Vlan-interface9description link to pingxicentreip address 10.41.80.233 255.255.255.192 第三步:给VLAN 指定端口interface Ethernet1/0/2description link to wenquanport access vlan 2interface Ethernet1/0/3description link to ruzhouport access vlan 3interface Ethernet1/0/4description link to xiaotunport access vlan 4interface Ethernet1/0/5description link to baofengport access vlan 5interface Ethernet1/0/6description link to pingxiport access vlan 6interface Ethernet1/0/7description link to pingnanport access vlan 7interface Ethernet1/0/8description uplink to putianport access vlan 8interface Ethernet1/0/9 to Ethernet1/0/24description link to pingxicentreport access vlan 9第四步:配置路由协议//(1)用RIP配动态路由ripnetwork 10.41.77.41network 10.41.77.105network 10.41.77.169network 10.41.77.233network 10.41.78.41network 10.41.78.105network 10.41.80.233network 10.41.244.102//(2)配静态路由(只用对远端设备配一条路由即可,本地自通)---推荐用此协议ip route 0.0.0.0 0.0.0.0 10.41.244.101案例:华为S3600三层交换机配置方法sys[Quidway]vlan 2[Quidway-vlan2]port e1/0/2[Quidway-vlan2]int vlan 2[Quidway-Vlan-interface2]ip add 10.41.77.41 255.255.255.192 //温泉网关[Quidway-Vlan-interface2]vlan 3[Quidway-vlan3]port e1/0/3[Quidway-vlan3]int vlan 3[Quidway-Vlan-interface3]ip add 10.41.77.105 255.255.255.192 //汝州网关[Quidway-Vlan-interface3]vlan 4[Quidway-vlan4]port e1/0/4[Quidway-vlan4]int vlan 4[Quidway-Vlan-interface4]ip add 10.41.77.169 255.255.255.192 //小屯网关[Quidway-Vlan-interface4]vlan 5[Quidway-vlan5]port e1/0/5[Quidway-vlan5]int vlan 5[Quidway-Vlan-interface5]ip add 10.41.77.233 255.255.255.192 //宝丰网关[Quidway-Vlan-interface5]vlan 6[Quidway-vlan6]port e1/0/6[Quidway-vlan6]int vlan 6[Quidway-Vlan-interface6]ip add 10.41.78.41 255.255.255.192 //平西网关[Quidway-Vlan-interface6]vlan 7[Quidway-vlan7]port e1/0/7[Quidway-vlan7]int vlan 7[Quidway-Vlan-interface7]ip add 10.41.78.105 255.255.255.192 //平南网关[Quidway-Vlan-interface7]vlan 8[Quidway-vlan8]port e1/0/8[Quidway-vlan8]int vlan 8[Quidway-Vlan-interface8]ip add 10.41.244.102 255.255.255.252 //省中心网关[Quidway-Vlan-interface8]vlan 9[Quidway-vlan9]port e1/0/9 to e1/0/24[Quidway-vlan9]int vlan 9[Quidway-Vlan-interface9]ip add 10.41.80.233 255.255.255.192 //分中心网关//配置路由ip route 0.0.0.0 0.0.0.0 10.41.244.101华为三层交换机上如何实现不同vlan间的通信命令如下:一、组网需求:交换机配置了4个VLAN,分别为VLAN1,VLAN2,VLAN3,VLAN4,要求VLAN1可以与VLAN2,3,4互访,但是VLAN2,3,4之间不能互访,用Hybrid端口属性实现此功能。

Pvlan基本原理及配置实例

Private VLAN 技术原理及典型配置一、应用背景服务提供商如果给每个用户一个 VLAN ,则由于一台设备支持的VLAN 数最大只有4096 而限制了服务提供商能支持的用户数;在三层设备上,每个VLAN 被分配一个子网地址或一系列地址,这种情况导致IP 地址的浪费,一种解决方法就是应用Private VLAN 技术。

私有VLAN(Private VLAN)将一个VLAN 的二层广播域划分成多个子域,每个子域都由一个私有VLAN 对组成:主VLAN(Primary VLAN)和辅助VLAN(SecondaryVLAN)。

二、PVLAN 角色一个私有VLAN 域可以有多个私有VLAN 对,每一个私有VLAN 对代表一个子域。

在一个私有VLAN 域中所有的私有VLAN 对共享同一个主VLAN 。

每个子域的辅助VLAN ID 不同。

一个私有VLAN 域中只有一个主VLAN (Primary VLAN ),辅助VLAN 实现同一个私有VLAN 域中的二层隔离,有两种类型的辅助VLAN :◆ 隔离VLAN(Isolated VLAN):同一个隔离VLAN 中的端口不能互相进行二层通信。

一个私有VLAN 域中只有一个隔离VLAN 。

◆ 群体VLAN(Community VLAN):同一个群体VLAN 中的端口可以互相进行二层通信,但不能与其它群体VLAN 中的端口进行二层通信。

一个私有VLAN 域中可以有多个群体VLAN 。

三、端口角色混杂端口(Promiscuous Port ),属于主VLAN 中的端口,可以与任意端口通讯,包括同一个私有VLAN 域中辅助VLAN 的隔离端口和群体端口。

隔离端口(Isolated Port),隔离VLAN 中的端口,只能与混杂口通讯。

群体端口(Community port),属于群体VLAN 中的端口,同一个群体VLAN 的群体端口可以互相通讯,也可以与混杂通讯。

不能与其它群体VLAN 中的群体端口及隔离VLAN 中的隔离端口通讯。

交换机pvlan supervlan配置

西安邮电学院实验报告课题名称:IP网络基础实验实验名称:交换机PVLAN与SuperVLAN配置小组编号:第五组小组成员:实验地点: 1号实验楼123实验室实验日期: 2011年6月9日指导老师:1 实验目的1.本实验要求理解PVLAN的基本概念,了解PVLAN的应用环境,能熟练配置PVLAN。

2.本实验要求能够理解Supervlan的含义,掌握配置Supervlan的指令和步骤。

2 实验拓扑图1.交换机PVLAN实验fei_1/1PC1 vlan 2 fei_1/1192.168.1.101/24fei_1/1 vlan 2 PC3 192.168.1.103/24PC2 vlan 2192.168.1.102/242.交换机Supervlan配置Supervlan 10:192.168.1.1/24fei_1/19 fei_1/20vlan 3 vlan 4PC1 PC2IP:192.168.1.101/24 IP:192.168.1.112/24GW:192.168.1.1/24 GW:192.168.1.1/243.补充实验gei_0/2 192.168.1.9/30gei_0/1.1 vlan 10 192.168.1.1/30PC3gei_0/1.2 vlan 20 192.168.1.5/30IP:192.168.1.10/30Trunk vlan 10、20GW:192.168.1.9/30fei_1/16fei_1/10 fei_1/20vlan 10 vlan 20PC1PC2IP:192.168.1.2/30 IP:192.168.1.6/30GW:192.168.1.1/30 GW:192.168.1.5/303 实验主要步骤及内容1.交换机PVLAN实验:(1)如图所示连接好拓扑。

(2)划分VLAN,将fei_1/1, fei_1/2, fei_1/3均划分在VLAN2中。

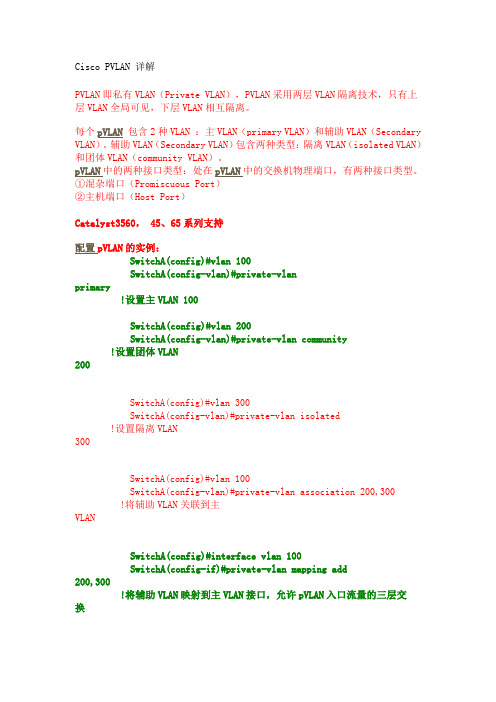

Cisco PVLAN 详解 不错 完整详细

Cisco PVLAN 详解PVLAN即私有VLAN(Private VLAN),PVLAN采用两层VLAN隔离技术,只有上层VLAN全局可见,下层VLAN相互隔离。

每个pVLAN包含2种VLAN :主VLAN(primary VLAN)和辅助VLAN(Secondary VLAN)。

辅助VLAN(Secondary VLAN)包含两种类型:隔离VLAN(isolated VLAN)和团体VLAN(community VLAN)。

pVLAN中的两种接口类型:处在pVLAN中的交换机物理端口,有两种接口类型。

①混杂端口(Promiscuous Port)②主机端口(Host Port)Catalyst3560, 45、65系列支持配置pVLAN的实例:SwitchA(config)#vlan 100SwitchA(config-vlan)#private-vlanprimary!设置主VLAN 100SwitchA(config)#vlan 200SwitchA(config-vlan)#private-vlan community!设置团体VLAN 200SwitchA(config)#vlan 300SwitchA(config-vlan)#private-vlan isolated!设置隔离VLAN 300SwitchA(config)#vlan 100SwitchA(config-vlan)#private-vlan association 200,300!将辅助VLAN关联到主VLANSwitchA(config)#interface vlan 100SwitchA(config-if)#private-vlan mapping add200,300!将辅助VLAN映射到主VLAN接口,允许pVLAN入口流量的三层交换SwitchA(config)# interface fastethernet 0/2SwitchA(config-if)#switchport mode private-vlan hostSwitchA(config-if)#switchport private-vlan host-association 100 200!2号口划入团体VLAN 200SwitchA(config)# interface fastethernet 0/3SwitchA(config-if)#switchport mode private-vlan hostSwitchA(config-if)#switchport private-vlan host-association 100 300!3号口划入隔离VLAN 300SwitchA(config)# interface fastethernet 0/1SwitchA(config-if)#switchport mode private-vlan promiscuousSwitchA(config-if)#switchport private-vlan mapping 100 add200-300!1号口杂合模式关于端口隔离Switch(config)# interface gigabitethernet1/0/2Switch(config-if)# switchport protectedPVLAN通常用于企业内部网,用来防止连接到某些接口或接口组的网络设备之间的相互通信,但却允许与默认网关进行通信。

VLAN与PVLAN技术

isolate-user-vlan简介 简介

isolate-user-vlan是华为公司系列交换机的一个特性,通过该 特性可实现网络中VLAN资源的节约。isolate-user-vlan采用二层 VLAN结构,在一台交换机上设置isolate-user-vlan和Secondary vlan两类VLAN。一个isolate-user-vlan和多个Secondary vlan对应, isolate-user-vlan包含所对应的所有Secondary vlan中包含的端口 和上行端口,这样对上层交换机来说,只须识别下层交换机中的 isolate-user-vlan , 而 不 必 关 心 isolate-user-vlan 中 包 含 的 Secondary vlan,简化了网络配置,节省了VLAN资源。同时,用 户可以采用isolate-user-vlan实现二层报文的隔离,即为每个用户 分配一个Secondary VLAN,每个Secondary vlan中只包含该用户 连接的端口和上行端口;如果希望实现用户之间二层报文的互通, 只要将这些用户连接的端口划入同一个Secondary VLAN中即可。

广播域

未划分广播域的网络中的ARP请求:

为什么要使用VLAN 为什么要使用

一、控制网络的广播风暴 属于不同VLAN的端口之间不能访问 二、提高网络安全性 三、便于管理 四、降低了联网成本

VLAN(Pvlan)技术与配置

根据网络层定义划分VLAN

交换机 还可以根据使 用的协议(如果 网络中存在多 协议的话)或网 络层地址(如 TCP/IP中的子 网段地址)来确 定网络成员 (VLAN)的划分。

网络技术应用网

根据IP划分VLAN

根据网络层定义划分VLAN

优点: (1) 可以按传输协议划分网段,控制广播,提高性能; (2) 用户可以在网络内部自由移动而不用重新配置自己的 工作站; (3) 可以减少由于协议转换而造成的网络延迟。 缺点: (1) 交换机必须能读懂数据包的第三层信息,分析其协议 类型; (2) 基于网络层的虚拟网需要分析各种协议的地址格式并 进行相应的转换,影响交换机的速度; (3) 初始配置的工作量太大。

网络技术应用网

3、基于网络层划分VLAN

根据每个主机的网络层地址等信息来 划分,要求交换机能识别网络层报文。

优点:用户物理位置的改变,不需要 重新配置所属的VLAN。 缺点:效率相对低,因为检查每个数 据包的网络层地址需要消耗处理时间。

网络技术应用网

网络技术应用网

根据MAC地址划分VLAN

可以说是基于OSI RM的第二层——数据链路层。 优点: 1.突破地域限制,实现移动办公; 2.每个用户可以属于多个VLAN,增加了网络逻 辑划分的灵活性。 缺点: 1.初始配置的工作量太大(收集用户MAC地址及 进行配置非常繁琐); 2.用户更换网卡后需要修改配置。

▲ 实例——校园网

网络中心核心交换机SW0

1000Base-LX

子网1

1000Base-LX

子网2

信息楼交换机SW1

教学楼交换机SWm

行政楼交换机SWn

PC

PC

PC PC

子网3

vlan作用、优点和配置

vlan作用、优点和配置

VLAN全称为Virtual Local Area Network,即虚拟局域网。

VLAN是一种将局域网划分成互不干扰的逻辑网段的技术。

VLAN将一个物理网络分割成多个虚拟网络,每个虚拟网络之间是隔离的,可以通过路由器互相连接。

VLAN的作用:

1. 提高网络安全性:VLAN可以将网络划分成不同的逻辑网段,每个网段之间相互隔离,提高了网络的安全性,可以有效避免网络被攻击和病毒感染。

2. 降低网络负载:通过VLAN,可以把广播域划分成多个较小的网段,从而减少广播报文和冲突,降低了网络负载,提高了网络效率。

3. 灵活管理网络:VLAN可以根据不同部门和用户的需求,将网络划分成不同的逻辑网段,便于网络管理员对网络进行灵活管理。

4. 提高带宽利用率:VLAN可以根据不同部门和用户的需求,灵活分配网络带宽,提高带宽利用率。

1. 增强了网络安全性,可以有效避免网络被攻击和病毒感染。

2. 减少了网络负载,提高了网络效率。

1. 创建VLAN:在交换机中创建VLAN,将交换机端口分配到相应的VLAN中。

2. 配置端口:将需要加入VLAN的端口配置为access端口。

3. 端口设置Trunk模式:Trunk端口允许多个VLAN流过该端口,可以将不同的VLAN 划分到不同的子网中。

4. 配置VLAN接口:对VLAN接口进行配置,包括配置IP地址、子网掩码等。

5. 配置VLAN间路由:如果需要实现不同VLAN之间的通信,需要配置VLAN间路由。

6. 配置VLAN安全机制:可以对VLAN进行安全限制,防止未授权用户进入VLAN。

PVLAN配置(华为)

2.2.4配置Primary VLAN和Secondary VLAN间的映射关系

可以使用下面的命令来建立Primary VLAN和Secondary VLAN之间的映射关系。

请在全局配置模式下进行下列配置。

表2-3配置Primary VLAN和Secondary VLAN间的映射关系

Quidway(config)#sh pvlan-mapping

Primary Vlan ID : 3

Secondary Vlan ID : 4-5

Vlan ID: 3

Vlan Type: static

PVLAN Type : Primary

Routeห้องสมุดไป่ตู้Interface: not configured

no pvlan mapping命令如果不带参数secondary secondary_vlan_numlist,就解除所有Secondary VLAN和指定Primary VLAN的映射关系;如果带有该参数就解除参数指定的Secondary VLAN和Primary VLAN的映射关系。

2.3 PVLAN的监控与维护

PVLAN

PVLAN简介

PVLAN(Primary vlan)是华为公司系列以太网交换机的一个新特性,它的功能是在小区接入中,通过将用户划入不同的VLAN,实现用户之间二层报文的隔离。PVLAN采用二层VLAN的结构,在一台以太网交换机上存在Primary vlan和Secondary vlan。一个Primary vlan和多个Secondary vlan对应,Primary vlan包含所对应的所有Secondary vlaN中包含的端口和上行端口,这样对上层交换机来说,只须识别下层交换机中的Primary vlan,而不必关心Primary vlan中包含的Secondary vlaN,简化了配置,节省了VLAN资源。用户可以采用PVLAN实现二层报文的隔离,为每个用户分配一个Secondary VLAN,每个vlan中只包含该用户连接的端口和上行端口;如果希望实现用户之间二层报文的互通,可以将用户连接的端口划入同一个Secondary VLAN中。

SVLAN,CVLAN,PVLAN VPI VCI概念和区别

交换局端的ADSL Modem产品大多具有多路复用功能(DSLAM:DSL Access Multiplexer)。各条ADSL线路传来的信号在DSLAM中进行复用,通过高速接口向主干网的路由器等设备转发,这种配置可节省路由器的端口,布线也得到简化。目前已有将数条ADSL线路集束成一条10BASE-T的产品和将交换机架上全部数据综合成155 Mbit/s ATM端口的产品。

从业务应用看:ATM-DSLAM应用PVC实现隧道机制、安全机制和带宽承诺机制,QoS的性能也较好,适合开放VPN业务。而IP-DSLAM的PVC由于在局端设备终结,IP在数据安全性及带宽控制方面又有先天的不足,且QoS性能较差,所以更适合访问型的Internet业务。

从用户认证看:ATM-DSLAM的认证是通过将PVC终结在ATM宽带接入服务器(BAS)上实现的。而IP-DSLAM的PVC的映射将VLAN标识符(ID)送给IP-BAS来对用户进行认证(也就是说如果没有VLAN ID送给上层的BAS,就无法对用户进行认证)。因此必须要求IP-DSLAM支持VLAN的数较多,以在PVC和VLAN ID上进行一对一的映射和唯一利用VLAN ID来表示用户。

VPI和VCI是ATM传输的名词,ATM把一条物理电路划分为几个虚拟的逻辑通路,称为VPI;然后在每一个VPI中再划分虚拟的信道(Channel),称为VCI。

一、宽带ADSL和运营商网的连接

1997年6月阿尔卡特、微软等公司联合发表了ADSL系统规范,给出了利用ADSL设备设计ATM网络的基本方法。图中显示出了ATM终端利用ADSL线路建立永久虚电路(PVC)的实例。通常对各个ATM终端独立地设定VPI(虚路径标识符)和VCI(虚通道标识符),ATM终端设定VCI,VPI作为DSLAM识别各ATM终端(ADSL线路)的标志。

VLAN原理和配置

VLAN原理和配置VLAN(Virtual Local Area Network)是一种通过逻辑方式将局域网划分为多个虚拟局域网的技术。

VLAN的出现可以使得我们可以更加灵活地管理网络,提高网络性能和安全性。

下面将详细介绍VLAN的原理和配置方法。

1.VLAN原理:VLAN的优点:(1)安全性:不同的VLAN之间需要通过路由器通信,可以有效隔离网络,提高安全性。

(2)节省网络带宽:可以根据需要将不同的设备划分到不同的VLAN,减少冗余数据的传输,从而提高网络带宽利用率。

(3)管理灵活性:可以根据需要创建和删除VLAN,方便管理和维护。

2.VLAN的配置:VLAN的配置包括创建VLAN和将端口划分到VLAN两个步骤。

具体操作如下:(1)创建VLAN:a.进入交换机的命令行界面。

b. 输入“vlan database”命令进入VLAN数据库模式。

c. 输入“vlan VLAN_ID name VLAN_NAME”命令创建一个新的VLAN,其中VLAN_ID是VLAN的ID号,VLAN_NAME是VLAN的名称。

d. 输入“exit”命令退出VLAN数据库模式。

(2)将端口划分到VLAN:a.进入交换机的命令行界面。

b. 输入“interface INTERFACE_NAME”命令,其中INTERFACE_NAME 是需要配置的端口名称。

c. 输入“switchport access vlan VLAN_ID”命令,将端口划分到指定的VLAN。

d. 输入“exit”命令退出端口配置模式。

需要注意的是,不同品牌和型号的交换机可能存在些许差异,所以在具体操作时还需参考对应设备的操作手册。

3.VLAN的管理:在配置VLAN过程中,也需要对VLAN进行管理。

主要包括VLAN的命名和VLAN接口的配置。

具体操作如下:(1)VLAN命名:a.进入交换机的命令行界面。

b. 输入“show vlan”命令查看当前的VLAN列表。

vlan作用、优点和配置

vlan作用、优点和配置

VLAN是虚拟局域网的缩写,是一种虚拟化技术,用于将不同的网络设备划分到不同的虚拟网段中,实现逻辑隔离和物理隔离。

其主要作用是提高网络的安全性、可管理性和灵活性。

下面是VLAN的优点和配置介绍:

【优点】

1.安全性:VLAN可以将不同的网络设备划分到不同的虚拟网段中,实现逻辑隔离和物理隔离,降低网络攻击和数据泄露的风险。

2.可管理性:VLAN可以将网络设备按照不同的逻辑划分为不同的虚拟网段,可以更加灵活地管理和控制网络设备,根据业务需求进行配置和管理。

3.灵活性:VLAN可以根据不同的业务需求对网络设备进行划分和管理,可以快速适应不同的业务需求,并且可以在不影响其他设备的情况下对某个设备进行调整配置。

【配置】

VLAN的配置主要分为以下几个步骤:

1.创建VLAN:需要在交换机上创建VLAN,并设置VLAN的ID和名称。

2.将端口划分到VLAN中:将需要加入VLAN的端口进行配置,并将其划分到对应的VLAN中。

3.配置VLAN间的通信:通过VLAN间的交换机端口进行连接,实现不同VLAN之间的通信。

4.配置VLAN上的协议:可以进行VLAN上的协议配置,如VLAN 间的路由、DHCP、ACL等。

【总结】

VLAN是一种实现逻辑隔离和物理隔离的虚拟化技术,具有安全性、可管理性和灵活性等优点。

其配置主要包括创建VLAN、将端口划分到VLAN中、配置VLAN间的通信和配置VLAN上的协议。

VLAN、SVLAN、PVLAN、CVLAN的区别

VLAN、SVLAN、PVLAN、CVLAN的区别2009-08-05 08:27 A.M.VLAN、SVLAN、PVLAN、CVLAN的区别VLAN:一个VLAN就是一个广播域,用一个标签来表示.(802.1q 标准定义,在以太网ethernetII/802.3的SA后加面增加4字节用来给这个以太网帧打标签和优先级值)PVLAN:private vlan,VLAN的一种应用,是完全从实际应用角度而言的,用以实现一个VLAN内的用户之间有些能通信,有些不能通信,但这个VLAN里的所有用户都能通过同一个端口出去或者访问服务器这样一个实际需求包含primary VLAN,isolated VLAN和communicate VLAN,其中isloate VLAN和communicate VLAN绑定在primary VLAN上,isolated PVLAN内的用户之间互相隔离,但可以和primary vlan内的Promiscuous port通信, communicate PVLAN内的用户之间可以互相通信,也能与primary vlan内的Promiscuous port通信.SVLAN和CVLAN: Service provider VLAN和customer VLAN,由802.1ad定义, QinQ,在一个VLAN里再增一层标签,成为双标签的VLAN,外层的就是SVLAN,内层的就是CVLAN你提出的最后一个问题:"这三者SVLAN、PVLAN、CVLAN之间是否可以配合使用"当一个交换机启用double tagging mode也即802.1q tunneling的时候,用户数据包自身携带VID的就是CVLAN,进入交换机后,会被再打上一层标签SVLAN,成为一个双标签的数据,如果用户是ungtagged的数据包,交换机可以打上两层标签,内层打上端口的PVID成为CVLAN,外层打上SPVLAN.还可以是直接接把PVID作为SPVLAN,成为单标签数据.交换机处理时可以根据内层标签也可以根据外层标签,交换机不同可以有不同的实现方式.SVLAN和CVLAN是孪生兄弟,相对的概念,就是配合使用的,PVLAN是802.1q的应用方式,而VLAN和SLVAN能共存在,所以这三者完全可以配合使用。

4.1 VLAN和pVLAN

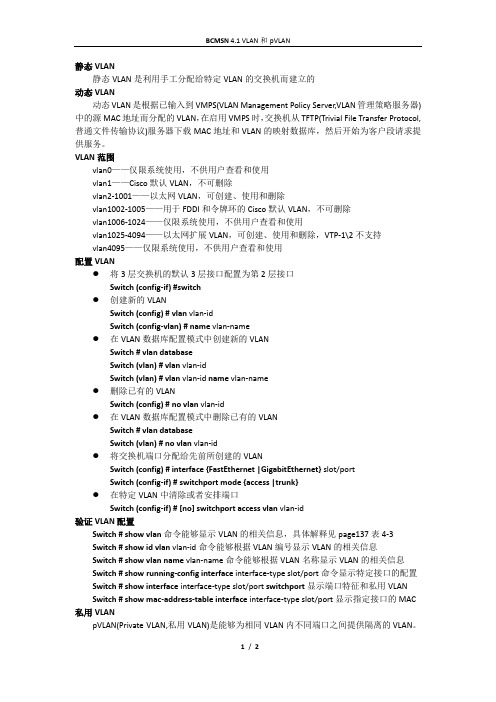

静态VLAN静态VLAN是利用手工分配给特定VLAN的交换机而建立的动态VLAN动态VLAN是根据已输入到VMPS(VLAN Management Policy Server,VLAN管理策略服务器)中的源MAC地址而分配的VLAN,在启用VMPS时,交换机从TFTP(Trivial File Transfer Protocol,普通文件传输协议)服务器下载MAC地址和VLAN的映射数据库,然后开始为客户段请求提供服务。

VLAN范围vlan0——仅限系统使用,不供用户查看和使用vlan1——Cisco默认VLAN,不可删除vlan2-1001——以太网VLAN,可创建、使用和删除vlan1002-1005——用于FDDI和令牌环的Cisco默认VLAN,不可删除vlan1006-1024——仅限系统使用,不供用户查看和使用vlan1025-4094——以太网扩展VLAN,可创建、使用和删除,VTP-1\2不支持vlan4095——仅限系统使用,不供用户查看和使用配置VLAN●将3层交换机的默认3层接口配置为第2层接口Switch (config-if) #switch●创建新的VLANSwitch (config) # vlan vlan-idSwitch (config-vlan) # name vlan-name●在VLAN数据库配置模式中创建新的VLANSwitch # vlan databaseSwitch (vlan) # vlan vlan-idSwitch (vlan) # vlan vlan-id name vlan-name●删除已有的VLANSwitch (config) # no vlan vlan-id●在VLAN数据库配置模式中删除已有的VLANSwitch # vlan databaseSwitch (vlan) # no vlan vlan-id●将交换机端口分配给先前所创建的VLANSwitch (config) # interface {FastEthernet |GigabitEthernet} slot/portSwitch (config-if) # switchport mode {access |trunk}●在特定VLAN中清除或者安排端口Switch (config-if) # [no] switchport access vlan vlan-id验证VLAN配置Switch # show vlan命令能够显示VLAN的相关信息,具体解释见page137表4-3Switch # show id vlan vlan-id命令能够根据VLAN编号显示VLAN的相关信息Switch # show vlan name vlan-name命令能够根据VLAN名称显示VLAN的相关信息Switch # show running-config interface interface-type slot/port命令显示特定接口的配置Switch # show interface interface-type slot/port switchport显示端口特征和私用VLAN Switch # show mac-address-table interface interface-type slot/port显示指定接口的MAC 私用VLANpVLAN(Private VLAN,私用VLAN)是能够为相同VLAN内不同端口之间提供隔离的VLAN。

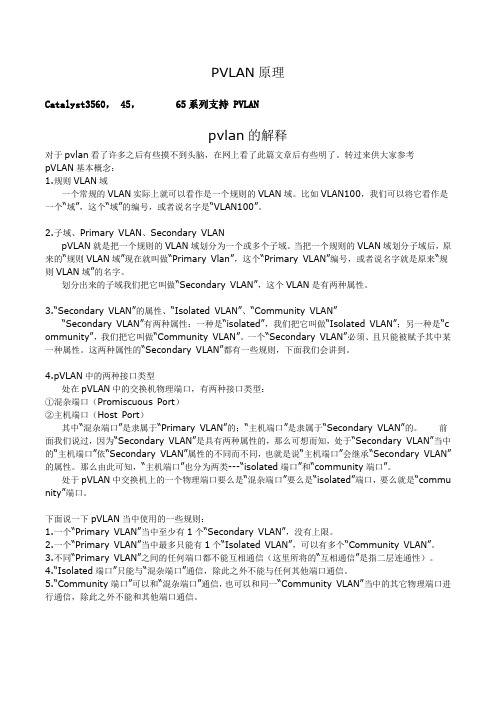

PVLAN原理及配置

PVLAN原理Catalyst3560, 45, 65系列支持 PVLANpvlan的解释对于pvlan看了许多之后有些摸不到头脑,在网上看了此篇文章后有些明了。

转过来供大家参考pVLAN基本概念:1.规则VLAN域一个常规的VLAN实际上就可以看作是一个规则的VLAN域。

比如VLAN100,我们可以将它看作是一个“域”,这个“域”的编号,或者说名字是“VLAN100”。

2.子域、Primary VLAN、Secondary VLANpVLAN就是把一个规则的VLAN域划分为一个或多个子域。

当把一个规则的VLAN域划分子域后,原来的“规则VLAN域”现在就叫做“Primary Vlan”,这个“Primary VLAN”编号,或者说名字就是原来“规则VLAN域”的名字。

划分出来的子域我们把它叫做“Secondary VLAN”,这个VLAN是有两种属性。

3.“Secondary VLAN”的属性、“Isolated VLAN”、“Community VLAN”“Secondary VLAN”有两种属性:一种是“isolated”,我们把它叫做“Isolated VLAN”;另一种是“c ommunity”,我们把它叫做“Community VLAN”。

一个“Secondary VLAN”必须、且只能被赋予其中某一种属性。

这两种属性的“Secondary VLAN”都有一些规则,下面我们会讲到。

4.pVLAN中的两种接口类型处在pVLAN中的交换机物理端口,有两种接口类型:①混杂端口(Promiscuous Port)②主机端口(Host Port)其中“混杂端口”是隶属于“Primary VLAN”的;“主机端口”是隶属于“Secondary VLAN”的。

前面我们说过,因为“Secondary VLAN”是具有两种属性的,那么可想而知,处于“Secondary VLAN”当中的“主机端口”依“Secondary VLAN”属性的不同而不同,也就是说“主机端口”会继承“Secondary VLAN”的属性。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

PVLAN对比VLAN的优势及配置实例

龙光国际收集整理 08月09日 09:39 访问次数

--------------------------------------------------------------------------------

交换机是网络的核心设备之一,其技术发展非常迅速,从10Mbit/s以太网、100Mbit/s快速以太网,进而发展到吉比特和10吉比特以太网。

交换机在通信领域和企业中的应用向纵深发展,网络管理人员对掌握专用虚拟局域网PVLAN技术的需求也越来越迫切。

本文通过实践经验对这方面的应用进行总结。

VLAN的局限性

随着网络的迅速发展,用户对于网络数据通信的安全性提出了更高的要求,诸如防范黑客攻击、控制病毒传播等,都要求保证网络用户通信的相对安全性;传统的解决方法是给每个客户分配一个VLAN和相关的IP子网,通过使用VLAN,每个客户被从第2层隔离开,可以防止任何恶意的行为和Ethernet的信息探听。

然而,这种分配每个客户单一VLAN和IP子网的模型造成了巨大的可扩展方面的局限。

这些局限主要有下述几方面。

(1)VLAN的限制:交换机固有的VLAN数目的限制;

(2)复杂的STP:对于每个VLAN,每个相关的Spanning Tree的拓扑都需要管理;

(3)IP地址的紧缺:IP子网的划分势必造成一些IP地址的浪费;

(4)路由的限制:每个子网都需要相应的默认网关的配置。

PVLAN技术

现在有了一种新的VLAN机制,所有服务器在同一个子网中,但服务器只能与自己的默认网关通信。

这一新的VLAN特性就是专用VLAN(Private VLAN)。

在Private VLAN的概念中,交换机端口有三种类型:Isolated port,Community port, Promisc-uous port;它们分别对应不同的VLAN类型:Isolated port属于Isolated PVLAN,Community port属于Community PVLAN,而代表一个Private VLAN 整体的是Primary VLAN,前面两类VLAN需要和它绑定在一起,同时它还包括Promiscuous port.在Isolated PVLAN中,Isolated port只能和Promiscuous port通信,彼此不能交换流量;在Community PVLAN中,Community port不仅可以和Promiscuous port通信,而且彼此也可以交换流量。

Promiscuous port 与路由器或第3层交换机接口相连,它收到的流量可以发往Isolated port和Community

port.PVLAN的应用对于保证接入网络的数据通信的安全性是非常有效的,用户只需与自己的默认网关连接,一个PVLAN不需要多个VLAN和IP子网就提供了具备第2层数据通信安全性的连接,所有的用户都接入PVLAN,从而实现了所有用户与默认网关的连接,而与PVLAN内的其他用户没有任何访问。

PVLAN功能可以保证同一个VLAN中的各个端口相互之间不能通信,但可以穿过Trunk端口。

这样即使同一VLAN中的用户,相互之间也不会受到广播的影响。

PVLAN的配置步骤

(1)Put switch in VTP transparent mode

set vtp mode transparent

(2) Create the primary private VLAN

set vlan vlan pvlan-type primary

(3)Set the isolated or community VLAN(s)

set vlan vlan pvlan-type {isolated | community}

(4)Map the secondary VLAN(s) to the primary VLAN

set pvlan primary_vlan {isolated_vlan | community_

vlan} {mod/port | sc0}

(5)Map each secondary VLAN to the primary VLAN on the promiscuous port(s)

set pvlan mapping primary_vlan {isolated_vlan | community_vlan} {mod/port}

[mod/port …]

(6)Show PVLAN configuration

show pvlan [primary_vlan]

show pvlan mapping

show vlan [primary_vlan]

show port

例子

下面给出一个正在网络中运行的交换机的PVLAN的相关配置,仅供参考。

其中,VLAN 100是Primary VLAN,VLAN 101是Isolated VLAN,VLAN 102和VLAN 103是Community VLAN.

N8-CSSW-2> (enable) show running-config

This command shows non-default configurations only.

set system name N8-CSSW-2

#vtp

set vtp domain sdunicom

set vtp mode transparent

set vlan 1 name default type ethernet mtu 1500 said 100001 state active

set vlan 100 name VLAN0100 type ethernet pvlantype primary mtu 1500 said 100100 state active set vlan 101 name VLAN0101 type ethernet pvlantype isolated mtu 1500 said 100101 state active set vlan 102 name VLAN0102 type ethernet pvlantype community mtu 1500 said 100102 state active

set vlan 103 name VLAN0103 type ethernet pvlantype community mtu 1500 said 100103 state active

#module 2 : 50-port 10/100/1000 Ethernet

set pvlan 100 101 2/26-29,2/35-36,2/42-43

set pvlan mapping 100 101 2/49

set pvlan 100 102 2/1-13,2/30-34

set pvlan mapping 100 102 2/49

set pvlan 100 103 2/14-25

set pvlan mapping 100 103 2/49

end

N8-CSSW-2> (enable) show pvlan

Primary Secondary Secondary-Type Ports

------- --------- ----------------

100 101 isolated 2/26-29,2/35-36,2/42-43

100 102 community 2/1-13,2/30-34

100 103 community 2/14-25

目前很多厂商生产的交换机支持PVLAN技术,PVLAN技术在解决通信安全、防止广播风暴和浪费IP地址方面的优势是显而易见的,而且采用PVLAN技术有助于网络的优化,再加上PVLAN在交换机上的配置也相对简单,PVLAN技术越来越得到网络管理人员的青睐。