SonicWALL CDP简介

SonicWALL PRO 3060 和PRO 4060

当今高度关联的组织在网络上传输大量与业务相关的重要数据。

对于组织而言,这些数据的价值非比寻常 — 与快速、可靠和安全地移动数据的能力同等重要。

为了维持并保证业务连续性,这些组织必须部署诸如快速安全的 VPN 访问、高度可靠的网络连接、强大的性能以及灵活、可扩展的配置性等高级功能。

SonicWALL ® PRO 系列互联网安全平台(以 PRO 3060 和 PRO 4060 为代表)可为即便是最复杂的网络提供完整的业务连续性。

由 SonicWALL 下一代 SonicOS 操作系统予以支持的 PRO 3060 和 PRO 4060 可提供企业级防火墙吞吐量和 VPN 集中。

超乎想象的性价比使 PRO 系列平台成为那些需要坚如磐石般的网络保护,并且需要为远程雇员提供快速、安全 VPN 访问的企业的理想解决方案。

作为 PRO 4060 的标准配置和 PRO 3060 可选的升级配置,SonicOS 增强版提供了功能强大的业务连续性和灵活性,包括 ISP 故障切换、负载均衡、硬件故障切换和基于策略的 NAT 。

6 个完全可配置的 10/100 以太网接口,使管理员可创建多个 LAN 、WAN 、DMZ 及用户自定义安全域。

此外,PRO 系列还与 SonicWALL 安全服务套件(包括全面反病毒和内容过滤服务)无缝集成,从而更添一层保护并提高了生产力。

配以创新型 Web 界面的 PRO 3060 和 PRO 4060 是那些需要可靠的内外部安全、网络配置灵活性及易用性的企业的终极选择。

面向对象的管理功能使 SonicWALL PRO 系列变得更加卓尔不群,通过这些设备,网络管理员可以一次定义一个对象(一个用户组、一个网络、一项服务或一个日程),还可以在需要的时候随时随地重复使用同一对象。

通过修改对象并将这些更改即时传播至整个网络,管理员便可更改安全策略。

这一新增的灵活性可使企业快速、轻松和放心地执行及管理安全参数。

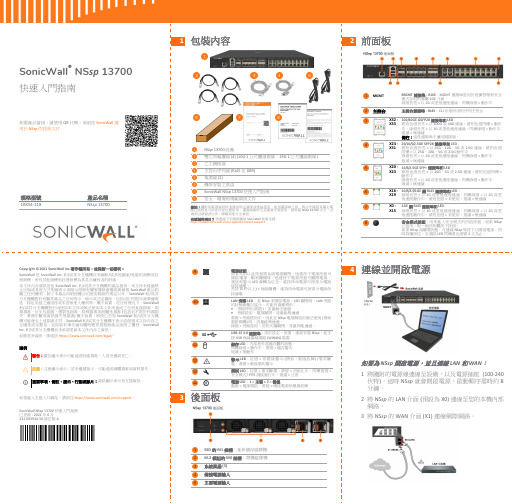

SonicWall NSsp 13700 快速入门指南说明书

6 使用本機管理進行初始設定和註冊

1 使用 192.168.1.x 子網路 (例如 192.168.1.100) 上的靜態 IP 位址設定您的電腦,並將網路遮罩設為 255.255.255.0。

2 使用隨附的乙太網路線,將 MGMT 介面連線至您的 電腦。

3 在網頁瀏覽器中前往 https://192.168.1.254 並使用預 設認證登入: Username (使用者名稱):admin Password (密碼):password

備註:當連線到 MGMT 介面時,若是沒有先在介面 設定中設定預設閘道,將無法連線至網際網路或其他 外部目的地。 7 按一下 Register (註冊) 並輸入您的 MySonicWall 認證,

以註冊您的 NSsp。 提示:從 SonicOS/X 註冊設備時,必須設定用於 WAN 介 面 的 DNS 設 定 值。若 為 DHCP WAN 類 型,則 DNS 已自動設定。

SonicWall 交換器

網路存取交換器

擷取用戶端

端點安全性

Cloud App Security

安全雲端應用程式

Capture Security Center

單一窗格管理,採用 Zero-Touch 部署

備註:隨附的電源線經核准僅供特定國家或地區使用。使用電源線之前,務必先確認其額定電 壓且經核准可供您所在位置使用。電源線僅供交流電源安裝使用。請參閱 NSsp 13700 安全、法 規和法律資訊文件,瞭解其他安全資訊。 有遺漏的項目? 請透過下列資訊聯絡 SonicWall 技術支援: https:///support/contact-support

X20 X23

10/5/2.5GE SFP+ 連接埠和 LED: 琥珀色燈長亮 = 以 10G、5G 或 2.5G 連線,琥珀色燈閃爍 = 動作中 綠燈長亮 = 以 1G 或更低速度連線,閃爍綠燈 = 動作中 熄滅 = 無連線

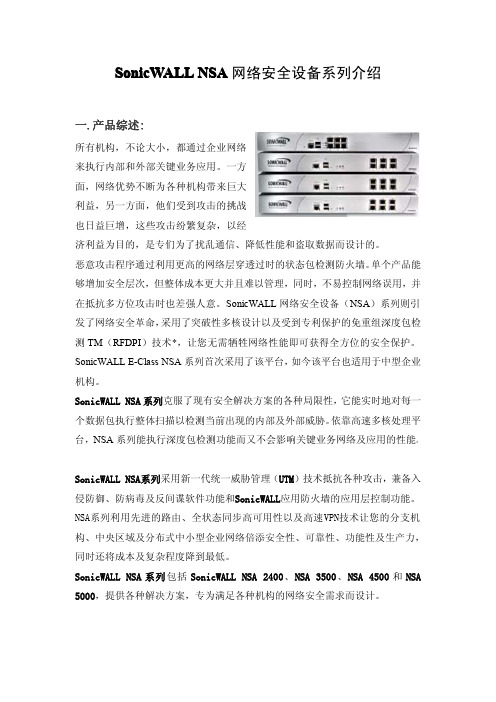

SonicWALL NSA 240、2400、3500、4500、5000系列产品介绍

二.功能及优点:

SonicWALL NSA 系列新一代安全产品结合了更高层次的 UTM 技术, 集成了入侵防 御、 网关防病毒及反间谍软件以及应用防火墙可配置工具套件, 以防止数据泄漏 以及提供细粒度应用控制。 可扩展多核硬件及免重组深度包检测扫描并清除任意大小文件中的威胁, 对并发 连接没有限制而且网速不减。 SonicWALL NSA 系列采用 SonicOS 5.0 增强版操作系统。 在 SonicOS 5.0 增强版 中的全状态同步高可用性及负载均衡功能可充分利用网络带宽, 保证最大的网络 正常运行时间, 让您随时能访问关键业务资源并且确保 VPN 隧道及其它网络流量 在故障切换时不会中断。 先进的尖端科技和性能以及更低的总拥有成本通过同 时使用多核处理能力而实现, 极大地增加了吞吐量和并行检测能力, 同时降低了 功耗。 先进的路由服务及网络功能结合了先进的网络安全技术,包括802.1q VLAN、 WAN/WAN容 错功能、基于域和对象的管理、负载均衡、先进的NAT模式及更多技术,为您供 供灵活的细粒度配置及全面的安全防护能力。 标准VoIP功能为VoIP基础架构的每一个单元,从通信设备到适用于VoIP的 设 备 , 如SIP Proxies、H.323 Gatekeepers以及Call Server,提供最高级别的安全保 护。 安全的分布式无线LAN服务让设备能够起到安全无线交换机及控制器的作用,它 能够自动侦别并配置SonicPointsTM,SonicWALL无线访问点保障了分布式网络环 境中的远程访问安全。 联网服务质量(QoS)特性利用行业标准的802.1p及差异化服务编码点(DSCP) 服务类别(CoS)指示符提供强大灵活的带宽管理,这对VoIP、多媒体内容及关 键业务应用起到至关重要的作用

五.主要功能模块:

SonicWall全球管理系统(GMS)产品说明说明书

SONICWALL GLOBAL MANAGEMENT SYSTEM Comprehensive security management, monitoring, reporting and analyticsA winning security management strategy demands deep understanding of the security environment to promote better policy coordination and decisions. Not having an enterprise-wide view of the full security construct often leaves organizations at risk to preventable cyber-attacks and compliance violations. Using numerous tools running on different platforms and reporting data in different formats make security analytics and reporting operationally inefficient. This further impairs the organization’s ability to quickly recognize and respond to security risks. Organizations must establish a systematic approach to governing the network security environment to overcomethese challenges.SonicWall Global Management System (GMS) solves these challenges. GMS integrates management and monitoring, analytics, forensics andaudit reporting. This forms thefoundation of a security governance,compliance and risk managementstrategy. The feature-rich GMS platformgives distributed enterprises, serviceproviders and other organizations afluid, holistic approach to unifying alloperational aspects of their securityenvironment. With GMS, security teamscan easily manage SonicWall firewall,wireless access point, email security andsecure mobile access solutions, as wellas third-party network switch solutions.This is all done via a controlled andauditable work-stream process to keepnetworks sharp, safe and compliant.GMS includes centralized policymanagement and enforcement, real-time event monitoring, granular dataanalytics and reporting, audit trails,and more, under a unifiedmanagement platform.Benefits:• Establishes a unified securitygovernance, compliance and riskmanagement security program• Adopts a coherent and auditableapproach to security orchestration,forensics, analytics and reporting• Reduces risk and provide a fastresponse to security events• Provides an enterprise-wide view ofthe security ecosystem• Automates workflows and assuressecurity operation compliance• Reports on HIPAA, SOX, and PCI forinternal and external auditors• Deploys fast and easy with software,virtual appliance or cloud deploymentoptions — all at a low cost.GOVERNS CENTRALLY• Establish an easy path to comprehensive security management, analytic reporting and compliance to unify your network security defense program• Automate and correlate workflowsto form a fully coordinated security governance, compliance and risk management strategy COMPLIANCE• Helps make regulatory bodies andauditors happy with automatic PCI,HIPAA and SOX security reports• Customize any combination of securityauditable data to help you move towardsspecific compliance regulationsRISK MANAGEMENT• Helps make regulatory bodies andauditors happy with automatic PCI,HIPAA and SOX security reports• Customize any combination of securityauditable data to help you move towardsspecific compliance regulationsGMS provides a holistic approach to security governance, compliance and risk managementGMS satisfies the enterprise’s change management requirements through a workflow automation processes and procedures. The workflow feature assures the correctness and the compliance of policy changes by enforcing a rigorous process for configuring, comparing, validating,reviewing and approving policies prior to deployment. The approval groups are flexible, enabling adherence to company security policy while mitigating risk, reducing errors, improving efficiency, and ensuring high security effectiveness.With GMS’s workflow automation and auditing of policy changes, enterprises gain agility and confidence in deploying the right firewall policies, at the right time, and in conformance to compliance regulations.GMS Workflow Automation: Five steps to error-free policy management1. CONFIGURE AND COMPARE GMS configures policy change orders and color-codes diffs for clear comparisons2. VALIDATE GMS performs an integrityvalidation of the policy’s logic3. REVIEW & APPROVE GMS emailsreviewers and logs a (dis)approval audit trail of the policy4. DEPLOY GMS deploys the policy changes immediately or on a schedule5. AUDIT The change logs enable accurate policy auditing and precise compliancedataScalable distributed architectureAt the core of GMS is a distributed architecture that facilitates limitless system scalability. A single instance of GMS can add visibility and control over thousands of your network security devices under its management, regardless of location. At the user-experience level, the GMS universal dashboard utilizes cutting-edge user interface design and usability concepts that work together to provide consistent operator workflows across the security ecosystem.GMS is an on-premises solution, deployable as a software or a virtual appliance. Alternatively, SonicWall Cloud Global Management System (Cloud GMS) is cloud-delivered security management and reporting platform that accelerates and simplify security management operations while increasingservice agility – all at a low subscription cost.Port Expansion ScalabilityWall GMS Secure Compliance EnforcementVPNEnterprise ClientsMSSP’s managed firewalls MSSP’s co-managed firewallsCloud-based SonicWall Global Management System EnvironmentsContext-sensitive dashboards display a variety of informational widgets, such as geographical maps, syslog reports, bandwidth summaries, top websites accessed, or the data that is most relevant to specific users.Intuitive graphical reports simplify managed appliance monitoring. Easily identify traffic anomalies based on usage data for a specific timeline, initiator, responder or service. Export reports to a Microsoft Excel spreadsheet, portable document format (PDF) file or directly to a printer.Minimum system requirementsBelow are the minimum requirements for SonicWall GMS with respect to the operating systems, databases, drivers, hardware and SonicWall-supported appliances:Operating systemWindows Server 2016Windows Server 2012 Standard 64-bitWindows Server 2012 R2 Standard 64-bit (English and Japaneselanguage versions)Windows Server 2012 R2 DatacenterHardware requirementsUse the GMS Capacity Calculator to determine the hardware requirements for your deployment.Virtual appliance requirementsHypervisor: ESXi 6.5, 6.0 or 5.5Use the GMS Capacity Calculator to determine the hardware requirements for your deployment.VMware Hardware Compatibility Guide:/resources/compatibility/search.php Supported databasesExternal databases: Microsoft SQL Server 2012 and 2014Bundled with the GMS application: MySQLInternet browsersMicrosoft® Internet Explorer 11.0 or higher (do not use compatibility mode) Mozilla Firefox 37.0 or higherGoogle Chrome 42.0 or higherSafari (latest version)GMS gatewaySonicWall SuperMassive™ E10000 Series, SonicWall SuperMassive™ 9000 Series, E-Class Network Security Appliance (NSA), and NSA Series Supported SonicWall appliances managed by GMSSonicWall Network Security Appliances: SuperMassive E10000 and 9000 Series, E-Class NSA, NSA, and TZ Series appliances®SonicWall Secure Mobile Access (SMA) appliances: SMA Series andE-Class SRASonicWall Email Security appliancesAll TCP/IP and SNMP-enabled devices and applications for active monitoringAbout UsSonicWall has been fighting the cyber-criminal industry for over 25 years, defending small, medium size businesses and enterprises worldwide. Our combination of products and partners has enabled a real-time cyber defense solution tuned to the specific needs of the more than 500,000 global businesses in over 150 countries, so you can do more business with less fear.。

sonicwall简介

1.网络安全概述1.1网络安全简述随着政府上网、海关上网、企业上网、电子商务、网上娱乐等一系列网络应用的蓬勃发展,Internet正在越来越多地离开原来单纯的学术环境,融入到社会的各个方面。

一方面,网络用户成分越来越多样化,出于各种目的的网络入侵和攻击越来越频繁;另一方面,网络应用越来越深地渗透到金融、商务、国防等等关键要害领域。

换言之,Internet网的安全,包括网上的信息数据安全和网络设备服务的运行安全,日益成为与国家、政府、企业、个人的利益休戚相关的"大事情"。

然而,由于在早期网络协议设计上对安全问题的忽视,以及在使用和管理的无政府状态,逐渐使Internet自身的安全受到严重威胁,与它有关的安全事故屡有发生。

这就要求我们对与Internet互连所带来的安全性问题予以足够重视。

网络面临的安全威胁大体可分为两种:一是对网络数据的威胁;二是对网络设备的威胁。

这些威胁可能来源于各种各样的因素:可能是有意的,也可能是无意的;可能是来源于企业外部的,也可能是内部人员造成的;可能是人为的,也可能是自然力造成的。

总结起来,大致有下面几种主要威胁:(1) 非人为、自然力造成的数据丢失、设备失效、线路阻断(2) 人为但属于操作人员无意的失误造成的数据丢失(3) 来自外部和内部人员的恶意攻击和入侵前面两种的预防与传统电信网络基本相同(略)。

最后一种是当前Internet网络所面临的最大威胁,是电子商务、政府上网工程等顺利发展的最大障碍,也是企业网络安全策略最需要解决的问题。

1.2防火墙防火墙是设置在被保护网络和外部网络之间的一道屏障,以防止发生不可预测的、潜在破坏性的侵入。

防火墙是指设置在不同网络或网络信任域与非信任域之间的一系列功能部件的组合。

通过制订安全策略,它可通过监测、限制、更改跨越防火墙的数据流,尽可能地对外部屏蔽网络内部的信息、结构和运行状况,以此来实现网络的安全保护。

防火墙是一个分离器,一个限制器,一个分析器,有效地监控了内部网和Internet之间的任何活动,保证了内部网络的安全。

CD随身听历史

1982年8月31日傍晚,SONY.CBS/SONY.荷兰飞利浦与POLYGRAM四家公司共同举办了CD这个数字录音格式的发布会,并决定从秋季起开始在日本发售。

直径仅仅12cm,记录无损失的数字讯号,非线性播放,也就是说自由的快速选曲。

能够半永久的使用,CD实现了许多乐迷的梦想。

并且索尼公司在1982年10月1日推出了第一台CD机CDP-101,售价接近17万日元,对一般消费者而言是很难接受的。

进入1983年后,其他公司的CD机也相继上市,销售形势一片大好。

但是,接下来的一短时间的销售停滞下来了,原来,当时购买CD系统的人是以Hi-Fi发烧友为主,大部分人依旧偏好已融入生活的LP。

在美国也是VHS 录像卡带一枝独秀,人们找不到理由将他换掉。

为了拯救这种颓势,索尼公司音响事业部的大曾根幸三带领属下开发了约4张CD盒厚度的产品D-50,这就是现代便携式CD播放器的鼻祖。

SONY篇(1984D-50------1999D-Ej915)80年代的DISCMAN普遍具备不输给低档CD台式机的音质和强大的耳机输出功率,而在便携性和省电性能上的缺陷则是致命的。

目前在各地的二手货市场里仍然有相当少部分这些超级古董出售,他们已经成为收藏者猎取的目标和HIFI耳机玩家里学生一族的最爱。

1984/11/01推出D-50售价49800日元。

127×36.9×132.5mm。

30mw。

颜色有红、黑两种。

用一个硕大无朋的电池盒供电,拥有除遥控和重复播放功能之外的所有CDP-101的功能。

早期的DISCMAN由于体积太大,配有专用的背带以外出时携带,自D-50开始沿用了5-6年时间。

D-50和SONY有源音箱的搭配居然成为了当时红极一时的小型CD播放器材组合。

从发售初始在一路低迷的CD 播放机市场上它的销售状况就超乎预料的好。

D-50之后的小型CD播放机被索尼命名为Discman,目前称之为CD Walkman。

SonicWALL CDP 上线手册

SonicWALL CDP 上线手册网域万通技术部目录1.客户机使用要求 (3)2.查看CDP设备当前IP (3)3.Web方式配置你的CDP (3)4.安装CDP软件 (5)5.注册你的CDP到Mysonicwall账户 (6)6.设定CDP备份策略 (10)7.个人用户备份数据举例 (12)8.个人用户备份Outlook 邮件 (14)9.备份Server级的网络应用 (15)10.常见问题 (15)1.客户机使用要求SonicW ALL CDP产品的管理软件和个人使用CDP备份的Agent软件,可以安装在Windows XP, 2000, 2000 Server or 2003 Server上同时客户机要配有至少10/100 Base-T 以太网网卡。

2.查看CDP设备当前IP新的CDP设备初始IP为192.168.168.169/24。

将客户机IP地址配置为同一网段,用IE 浏览器输入:https://192.168.168.169,先对CDP进行网络配置。

注意:如果发现无法登录CDP,同时也无法ping 通192.168.168.169,可通过设备后面的串口登录设备,查看设备当前IP地址。

串口速率显示当前设备IP地址3.Web方式配置你的CDP(1).IE浏览器输入:https://192.168.168.169输入用户名:admin 密码:password ,可选多种语言界面点击login 登录(2).登陆到管理窗口后,查看功能Network—Setting ,修改CDP网卡IP地址为当前公司局域网地址,使CDP设备可以上网更新新的Firmware。

Default Gateway 为当前网络网关Name Servers 为DNS服务器配置好如图(3). 为确保配置无误,可在Network—Connectivity里面进行网络测试为保证后续设备可以注册到Mysonicwall账户和升级,可选择Ping Register Server 测试,Ping通如图:(4).升级CDP硬件Firmware网络连接无误后,应首先将CDP升级到最新版本的硬件内核点击System—Upgrade 进行硬件内核升级升级过程如下:升级完成后,在System—Status页面可查看当前设备Firmware版本4.安装CDP软件(1).CDP设备使用之前,要注册到Mysonicwall账户,并得到Register Code(激活Mysonicwall账户过程请参照相关文档)▪登录 https://网站,输入你之前注册成功的Mysonicwall账户和密码。

索尼CD随身听历史上最经典的5个型号

索尼CD随⾝听历史上最经典的5个型号索尼CD随⾝听历史上最经典的5个型号索尼⼀直是CD随⾝听的⾏业霸主,⽽其辉煌的CD随⾝听历史不可磨灭,虽然如今CD随⾝听已经不再风⾏,但不可否认CD随⾝听曾经在便携设备中不可动摇的历史地位,作为CD随⾝听爱好者,我们需要不时地进⾏⼀下缅怀,今天我们要拿出来晒晒太阳的是索尼CD随⾝听历史上最经典的5个型号,当然这是笔者多年玩机的⼀个感受和见解,如果不能代表你的看法,请君⾃选,名分这种东西很虚的,连3岁的⼩孩都懂的。

2012年的今天,国美苏宁这样的超级电器连锁店都罕见CD随⾝听,笔者逛下来,在苏宁上海门店还能看到的只有索尼SONY家D-NE830还有D-NE20这两款末代CD随⾝听。

想当年,CD随⾝听留下的不仅仅是他的便携性,还有我们所要追求的美好东西:唯美的⾳质,对⾳乐美好的追求。

今天我们我们把那些曾经为CD随⾝听⽴下汗马功劳的CD随⾝听型号选中5个代表性⽐较强的机型和⼤家共同回忆,本编只针对索尼型号,其他品牌下次有空再⼀⼀回忆。

====================================================第⼀个登场的索尼CD随⾝听是:D-50索尼公司于1984年11⽉1⽇发布了D-50。

这给⼀路低迷CD播放机市场打了⼀针强⼼剂,销路超乎预料的好,D-50和⼀款SONY有源⾳箱的搭配居然成为了当时红极⼀时的⼩型CD播放器材组合。

与此同时SONY公司只⽤了⼀年半时间就成功降价低了⽣产成本开始赢利,不仅如此,报价相对低廉D-50让各家⼚商也纷纷降价低CD Player报价。

再加上CD软件进⼀步普及,CD录⾳格式终于进⼊了正规发展轨道,D-50之后⼩型CD播放机被定位同于随⾝听等级因此便将它命名为“Discman”⽬前称之为CD Walkman。

D-50的体积为:127×36.9×132.5mm,⽿机插⼝输出功率⼤约30MW。

Sonicwall功能介绍

一、Gateway Anti-Virus(网关防病毒) : 随着 Internet 的飞速发展,我们的工作和日常生活越来越以来于网络。随着网络的发展,病毒的传播 也具备了越来越依赖于网络传播的特点。据国际计算机安全委员会(ICSA)统计,企业用户感染的病毒 中, 有超过 20%的病毒与从 Internet 上下载文件有关。 此外还有 87%的病毒是通过电子邮件附件进入企业 网络的。Internet 大大加快了病毒在世界范围内的传播速度并使很多公司陷于瘫痪。因此,在企业的网关 设置防病毒系统,防止通过 Internet 传播的病毒进入企业网内部并对企业网络造成危害就成了刻不容缓的 工作了。如下图:

病毒的来源

100% 90%

80% 70% 60% 50% 40% 30% 20% 10% 0% 1996 Email Other Vector 1997 1998 1999 2000 2001 2002 Don't Know 2003

电子邮件 E-mail and File Downloads Pose Greatest Threat

为了解决以上这些情况,SonicWALL 公司全系列安全设备开发了可伸缩的高速的网关防病毒和入侵防 护方案. SonicWALL 的网关防病毒和入侵防护对病毒 , 蠕虫 ,木马和应用漏洞采取智能的实时的安全防 护.采用灵活的高性能的深度包检测架构, SonicWALL 的网关防病毒和入侵防护服务无论在网络核心还 是在网络边缘都能对各种各样的动态威胁有效阻断,诸如病毒,蠕虫,木马,软件漏洞如缓冲区溢出,同时还 能防范对等应用和及时消息应用,后门程序以及其他恶意代码. 这项独特的解决方案采用高性能的深度包检测引擎直接在安全网关上匹配全面的签名库,对网页下载, 邮件传输及压缩文件的潜在威胁进行安全防护. 因为威胁层出不穷不可预测,签名库必须不断更新以尽最 大可能对不断出现的威胁采取最有效的防护 .新的签名来自 SonicWALL 的 SonicAlert 工作组和第三方资 源. SonicWALL 的网关防病毒和入侵防护不仅防护来自外部的威胁,还对来自内部的威胁采取防护措施. 主要功能和优点. • 实时的网关病毒扫描. SonicWALL 的网关防病毒和入侵防护通过时时地扫描非压缩及压缩文件,对 文件病毒和恶意代码采取防范,隔离病毒,蠕虫,木马及其它 Internet 威胁. • 强大的入侵防护. SonicWALL 的网关防病毒和入侵防护通过扫描数据包的内容对诸多基于网络的 应用层威胁采取防护措施,诸如防范蠕虫,木马和应用漏洞(如缓冲区溢出), 同时还能防范对等应用 和及时消息应用,后门程序以及其他恶意代码. • 集成深度包检测引擎. SonicWALL 的网关防病毒和入侵防护采用高性能的深度包检测引擎,利用并 行搜索算法,检测到应用层,提供传统的全状态检测防火墙所不能达到的功能,对应用层,Web,邮件攻 击采取防护措施.并行搜索算法极大降低了由此带来的对防火墙性能的影响. • 无比的伸缩性和高性能. SonicWALL 的网关防病毒和入侵防护是业界第一个采用逐个包扫描引擎 的解决方案,它的独特之处在于它对传输的文件大小和同时下载的文件的数目没有限制,实现无比 的灵活性和高性能. • 安全域之间数据扫描. SonicWALL 的网关防病毒和入侵防护提供另外一层的安全防护,即不仅在各 个内部安全域与 Internet 之间安全扫描,在各个内部安全域之间也进行安全扫描. • 全面的签名库. SonicWALL 的网关防病毒和入侵防护采用一个非常全面的签名库,包含成千上万个 签名(IPS:2000+,GAV:25000+),来检测并防护病毒,蠕虫,应用漏洞以及及时消息和对等应用的使用. • 应用控制. SonicWALL 的网关防病毒和入侵防护可以监视并管理及时消息和对等应用文件共享程 序的使用,关闭潜在的后门,确保网络的安全.节省网络带宽的同时提高工作效率. • 简化部署和管理. SonicWALL 的网关防病毒和入侵防护允许管理员在各个安全域之间创建全局安 全策略,按组管理不同优先级别的攻击,Fireware(应用层防火墙) : � � � � � � � � � � � � � � � � 类似于 P2P 之类的应用正在占用大量的可用带宽 及时信息应用(Instant message) 通过邮件发送公司机密文档 声音和视频流下载正在蔓延 阻止文件扩展名变得越来越重要 针对合同工以及临时雇员的数据控制 提供应用层的访问控制和带宽管理 管制 web 流量、邮件、邮件附件以及文件传输 允许针对文件和文档中的关键字和内容进行扫描审查 灵活的配置允许自定义 IDS/IPS 签名 可支持针对 BT 应用的带宽管理 限制用户访问一些 interne 广播或者视频流(如 网站) 通过水印方式限制外出的机密数据 限制邮件的接收发送(针对合同工和临时工) 带宽管理或者文件上传下载管理 其他的更多的…..

SonicWall NSA系列网络安全应用机产品说明说明书

The SonicWall Network Security Appliance (NSA) series providesmid-sized networks, branch offices and distributed enterprises with advanced threat prevention in a high-performance security platform. Combining next-generation firewall technology withour patented* Reassembly-Free Deep Packet Inspection (RFDPI) engine on a multi-core architecture, the NSA series offers the security, performance and control organizations require. Superior threat prevention and performanceNSA series next-generation firewalls (NGFWs) integrate advanced security technologies to deliver superior threat prevention. Our patented single-pass RFDPI threat prevention engine examines every byte of every packet, inspecting both inbound and outbound traffic simultaneously. The NSA series leverages on-box capabilities including intrusion prevention, anti-malware and web/URL filtering in addition to cloud-based SonicWall Capture multi-engine sandboxing service to block zero-day threats at the gateway. Unlike other security products that cannot inspect large files for hidden threats, NSA firewalls scan files of any size acrossall ports and protocols. The security architecture in SonicWall NGFWs has been validated as one of the industry’s best for security effectiveness by NSS Labs for five consecutive years. Further, SonicWall NGFWs provide complete protection by performingfull decryption and inspection of TLS/SSL and SSH encrypted connections as well as non-proxyable applications regardless of transport or protocol. The firewall looks deep inside every packet (the header and data) searching for protocol non-compliance, threats, zero-days, intrusions, and even defined criteria to detect and prevent hidden attacks that leverage cryptography, block encrypted malware downloads, cease the spread of infections, and thwart command and control (C&C) communications and data exfiltration. Inclusion and exclusion rules allow total control to customize which traffic is subjected to decryption and inspection based on specific organizational compliance and/or legal requirements. When organizations activate deep packet inspection functions such as intrusion prevention, anti-virus, anti-spyware, TLS/SSL decryption/inspection and others on their firewalls, network performance often slows down, sometimes dramatically. NSA series firewalls, however, feature a multi-core hardware architecture that utilizes specialized security microprocessors. Combined with our RFDPI engine,this unique design eliminates the performance degradation networks experience with other firewalls.In today’s security environment, it’s not enough to rely on solely on outside parties for threat information. That’s why SonicWall formed its own in-house Capture Labs threat research team more than 15 years ago. This dedicated team gathers, analyzes and vets data from over one million sensors in itsSonicWall Network SecurityAppliance (NSA) seriesIndustry-validated security effectiveness and performance formid-sized networksBenefits:Superior threat preventionand performance• Patented reassembly-free deeppacket inspection technology• On-box and cloud-based threatprevention• TLS/SSL decryption and inspection• Industry-validated securityeffectiveness• Multi-core hardware architecture• Dedicated Capture Labs threatresearch teamNetwork control and flexibility• Powerful SonicOS operating system• Application intelligence and control• Network segmentation with VLANs• High-speed wireless securityEasy deployment, setup andongoing management• Tightly integrated solution• Centralized management• Scalability through multiplehardware platforms• Low total cost of ownershipCapture Threat Network. SonicWall also participates in industry collaboration efforts and engages with threat research communities to gather and share samples of attacks and vulnerabilities. This shared threat intelligence is usedto develop real-time countermeasures that are automatically deployed to our customers’ firewalls.Network control and flexibilityAt the core of the NSA series is SonicOS, SonicWall’s feature-rich operating system. SonicOS provides organizations with the network control and flexibility they require through application intelligence and control, real-time visualization, an intrusion prevention system (IPS) featuring sophisticated anti-evasion technology, high-speed virtual private networking (VPN) and other robust security features.Using application intelligence and control, network administrators can identify and categorize productive applications from those that are unproductive or potentially dangerous, and control that traffic through powerful application-level policies on both a per-user and a per-group basis (along with schedules and exception lists). Business-critical applications can be prioritizedand allocated more bandwidthwhile non-essential applications arebandwidth-limited. Real-time monitoringand visualization provides a graphicalrepresentation of applications, users andbandwidth usage for granular insightinto traffic across the network.For organizations requiring advancedflexibility in their network design,SonicOS offers the tools to segmentthe network through the use of virtualLANs (VLANs). This enables networkadministrators to create a virtualLAN interface that allows for networkseparation into one or more logicalgroups. Administrators create rules thatdetermine the level of communicationwith devices on other VLANs.Built into every NSA series firewall is awireless access controller that enablesorganizations to extend the networkperimeter securely through the use ofwireless technology. Together, SonicWallfirewalls and SonicWave 802.11ac Wave2 wireless access points create a wirelessnetwork security solution that combinesindustry-leading next-generation firewalltechnology with high-speed wireless forenterprise-class network security andperformance across the wireless network.Easy deployment, setup andongoing managementLike all SonicWall firewalls, the NSAseries tightly integrates key security,connectivity and flexibility technologiesinto a single, comprehensive solution.This includes SonicWave wirelessaccess points and the SonicWall WANAcceleration Appliance (WXA) series,both of which are automatically detectedand provisioned by the managingNSA firewall. Consolidating multiplecapabilities eliminates the need topurchase and install point products thatdon’t always work well together. Thisreduces the effort it takes to deploy thesolution into the network and configureit, saving both time and money.Ongoing management and monitoringof network security are handled centrallythrough the firewall or through theSonicWall Global Management System(GMS), providing network administratorswith a single pane of glass from whichto manage all aspects of the network.Together, the simplified deploymentand setup along with the ease ofmanagement enable organizations tolower their total cost of ownership andrealize a high return on investment.SonicWallSonicWave 432iSonicWall NSA 5600The SonicWall NSA 2600 is designed to address the needs of growing small organizations, branch offices and school campuses.The SonicWall NSA 3600 is ideal for branch office and small- to medium-sized corporate environments concerned aboutthroughput capacity and performance.Dual fansPower8 x 1GbEports1GbEmanagementConsoleDualDual fansPower2 x 10GbE12 x 1GbE1GbEmanagement4 x 1GbESFP portsConsoleDualDual fansPower2 x 10GbE 12 x 1GbE1GbEmanagement 4 x 1GbESFP portsConsoleDual The SonicWall NSA 4600 secures growing medium-sizedorganizations and branch office locations with enterprise-class features and uncompromising performance.The SonicWall NSA 5600 is ideal for distributed, branch office and corporate environments needingsignificant throughput.Dual fansPower2 x 10GbE12 x 1GbE 1GbEmanagement4 x 1GbE SPF portsConsole DualNetwork Security Appliance 6600The SonicWall NSA 6600 is ideal for large distributed andcorporate central site environments requiring high throughputcapacity and performance.Dual hotswappable fansPower4 x 10GbE8 x 1GbE 1GbEmanagement 8 x 1GbE SFP ports ConsoleDualReassembly-Free Deep Packet Inspection engineThe SonicWall Reassembly-Free Deep Packet Inspection (RFDPI) is a single-pass, low latency inspection system that performs stream-based, bi-directional traffic analysis at high speed without proxying or buffering to effectivelyuncover intrusion attempts and malwaredownloads while identifying application traffic regardless of port and protocol. This proprietary engine relies onstreaming traffic payload inspection to detect threats at Layers 3-7, and takesnetwork streams through extensive andrepeated normalization and decryption in order to neutralize advanced evasion techniques that seek to confusedetection engines and sneak malicious code into the network.Once a packet undergoes thenecessary pre-processing, including SSL decryption, it is analyzedagainst a single, proprietary memory representation of three signature databases: intrusion attacks, malware and applications. The connection state is then advanced to represent the positionof the stream relative to these databases until it encounters a state of attack, or other “match” event, at which point a pre-set action is taken.In most cases, the connection is terminated and proper logging andnotification events are created. However, the engine can also be configured for inspection only or, in case of application detection, to provide Layer 7 bandwidth management services for the remainder of the application stream as soon as the application is identified.Flexible, customizable deployment options – NSA series at-a-glanceEvery SonicWall NSA firewall utilizes a breakthrough, multi-core hardware design and RFDPI for internal and external network protection without compromising network performance. NSA series NGFWs combine high-speed intrusion prevention, file and content inspection, and powerful application intelligence and control with anextensive array of advanced networking and flexible configuration features. The NSA series offers an affordable platform that is easy to deploy and manage in a wide variety of large, branch office and distributed network environments.NSA series as central-site gatewayNSA series as in-line NGFW solutionPacket Packet assembly-based processSonicWall stream-based architectureCompetitive proxy-based architecture When proxy becomes full or content too large,files bypass scanning.Reassembly-free Deep Packet Inspection (RFDPI)Reassembly-free packet scanning eliminates proxy and content size limitations.Inspection timeLessMoreInspection capacityMinMaxCapture LabsThe dedicated, in-house SonicWall Capture Labs threat research team researches and develops counter-measures to deploy to customer firewalls for up-to-date protection. The team gathers data on potential threats from several sources including our award-winning network sandboxing service, Capture Advanced Threat Protection, as well as more than 1 million SonicWall sensors located around the globe that monitor traffic for emerging threats. Itis analyzed via machine learning using SonicWall's Deep Learning Algorithmsto extract the DNA from the code to see if it is related to any known forms of malicious code.SonicWall NGFW customers benefit from continuously updated threat protection around the clock. New updates take effect immediately without reboots or interruptions. The signatures resident on the appliances are designed to protect against wide classes of attacks, covering tens of thousands of individual threats with a single signature.In addition to the countermeasureson the appliance, NSA appliances alsohave access to SonicWall CloudAV,which extends the onboard signatureintelligence with over 20 millionsignatures. This CloudAV database isaccessed by the firewall via a proprietary,light-weight protocol to augment theinspection done on the appliance. WithCapture Advanced Threat Protection,a cloud-based multi-engine sandbox,organizations can examine suspiciousfiles and code in an isolated environmentto stop advanced threats such as zero-day attacks.Advanced threat protection SonicWall Capture Advanced Threat Protection Service is a cloud-based multi-engine sandbox that extends firewall threat protection to detect and prevent zero-day threats. Suspicious files are sent to the cloud for analysis with the option to hold them at the gateway until a verdict is determined. Themulti-engine sandbox platform, which includes virtualized sandboxing, full system emulation and hypervisor level analysis technology, executes suspicious code and analyzes behavior. When afile is identified as malicious, a hash is immediately created within Capture and later a signature is sent to firewalls to prevent follow-on attacks.The service analyzes a broad rangeof operating systems and file types, including executable programs, DLL, PDFs, MS Office documents, archives, JAR and APK.Capture provides an at-a-glance threatanalysis dashboard and reports, whichdetail the analysis results for files sent tothe service, including source, destinationand a summary plus details of malwareaction once detonated.ProtectionCollectionClassificationCountermeasureL A B SGlobal management and reporting For highly regulated organizations wanting to achieve a fully coordinated security governance, compliance and risk management strategy, SonicWall Global Management System (GMS®) provides administrators a unified, secure and extensible platform to manage SonicWall firewalls, wireless access points and Dell X-Series switches through a correlated and auditable workstream process. GMS enables enterprises to easily consolidate the management of security appliances, reduce administrativeand troubleshooting complexities,and govern all operational aspects ofthe security infrastructure, includingcentralized policy management andenforcement; real-time event monitoring;user activities; application identifications;flow analytics and forensics; complianceand audit reporting; and more. GMS alsomeets the firewall’s change managementrequirements of enterprises through aworkflow automation feature. With GMSworkflow automation, all enterprises willgain agility and confidence in deployingthe right firewall policies, at the righttime and in conformance to complianceregulations. Available in software, cloudand virtual appliance options, GMSprovides a coherent way to managenetwork security by business processesand service levels, dramaticallysimplifying lifecycle management of youroverall security environments comparedto managing on a device-by-devicebasis.Port Expansion Scalability SonicWall GMS Secure Compliance EnforcementFeaturesAround-the-clock security updates New threat updates are automatically pushed to firewalls in the field with active security services, and take effectimmediately without reboots or interruptions.Bi-directional raw TCP inspection The RFDPI engine is capable of scanning raw TCP streams on any port bi-directionally preventing attacks that they tosneak by outdated security systems that focus on securing a few well-known ports.Extensive protocol support Identifies common protocols such as HTTP/S, FTP, SMTP, SMBv1/v2 and others, which do not send data in raw TCP, anddecodes payloads for malware inspection, even if they do not run on standard, well-known ports.Firewall• Stateful packet inspection• Reassembly-Free Deep PacketInspection• DDoS attack protection (UDP/ICMP/SYNflood)• IPv4/IPv6 support• Biometric authentication for remoteaccess• DNS proxy• Threat APISSL/SSH decryption and inspection1• Deep packet inspection for TLS/SSL/SSH • Inclusion/exclusion of objects, groups orhostnames• SSL ControlCapture advanced threat protection1• Cloud-based multi-engine analysis• Virtualized sandboxing• Hypervisor level analysis• Full system emulation• Broad file type examination• Automated and manual submission• Real-time threat intelligence updates • Auto-block capabilityIntrusion prevention1• Signature-based scanning• Automatic signature updates• Bidirectional inspection• Granular IPS rule capability• GeoIP enforcement• Botnet filtering with dynamic list• Regular expression matchingAnti-malware1• Stream-based malware scanning• Gateway anti-virus• Gateway anti-spyware• Bi-directional inspection• No file size limitation• Cloud malware database Application identification1• Application control• Application traffic visualization• Application component blocking• Application bandwidth management• Custom application signature creation• Data leakage prevention• Application reporting over NetFlow/IPFIX• User activity tracking (SSO)• Comprehensive application signaturedatabaseWeb content filtering1• URL filtering• Anti-proxy technology• Keyword blocking• Bandwidth manage CFSrating categories• Unified policy model with app control• Content Filtering ClientVPN• Auto-provision VPN• IPSec VPN for site-to-site connectivity• SSL VPN and IPSec client remote access• Redundant VPN gateway• Mobile Connect for iOS, Mac OSX, Windows, Chrome, Android andKindle Fire• Route-based VPN (OSPF, RIP, BGP)Networking• PortShield• Jumbo frames• IPv6• Path MTU discovery• Enhanced logging• VLAN trunking• RSTP (Rapid Spanning Tree protocol)• Port mirroring• Layer-2 QoS• Port security• Dynamic routing (RIP/OSPF/BGP)• SonicWall wireless controller• Policy-based routing (ToS/metric andECMP)• NAT• DHCP server• Bandwidth management• Link aggregation (static and dynamic)• Port redundancy• A/P high availability with state sync• A/A clustering• Inbound/outbound load balancing• L2 bridge, wire/virtual wire mode,tap mode• 3G/4G WAN failover• Asymmetric routing• Common Access Card (CAC) supportWireless• MU-MIMO• Floor plan view• Topology view• Band steering• Beamforming• AirTime fairness• MiFi extender• Guest cyclic quotaVoIP• Granular QoS control• Bandwidth management• DPI for VoIP traffic• H.323 gatekeeper and SIP proxy supportManagement and monitoring• Web GUI• Command line interface (CLI)• SNMPv2/v3• Centralized management and reporting• Logging• Netflow/IPFix exporting• Cloud-based configuration backup• BlueCoat Security Analytics Platform• Application and bandwidth visualization• IPv4 and IPv6 Management• Dell X-Series switch managementincluding cascaded switches1Requires added subscription.Testing Methodologies: Maximum performance based on RFC 2544 (for firewall). Actual performance may vary depending on network conditions and activated services.Threat Prevention/GatewayAV/Anti-Spyware/IPS throughput measured using industry standard Spirent WebAvalanche HTTP performance test and Ixia test tools. Testing done with multiple flows through multiple port pairs. Threat Prevention throughput measured with Gateway AV, Anti-Spyware, IPS and Application Control enabled.VPN throughput measured using UDP traffic at 1280 byte packet size adhering to RFC 2544. All specifications, features and availability are subject to change.For every 125,000 DPI connections reduced, the number of available DPI SSL connections increases by 750.Active/Active Clustering and Active/Active DPI with State Sync require purchase of Expanded License.Performance optimized mode can provide significant increases in performance without major impact to threat prevention efficacy.*Future use. All specifications, features and availability are subject to change.NSA series ordering information*Please consult with your local SonicWall reseller for a complete list of supported SFP and SFP+ modules© 2018 SonicWall Inc. ALL RIGHTS RESERVED. SonicWall is atrademark or registered trademark of SonicWall Inc. and/or its affiliates SonicWall, Inc.1033 McCarthy Boulevard | Milpitas, CA 95035 Regulatory model numbers:NSA 2600–1RK29-0A9NSA 3600–1RK26-0A2NSA 4600–1RK26-0A3NSA 5600–1RK26-0A4NSA 6600–1RK27-0A5About UsSonicWall has been fighting the cyber-criminal industry for over 25 years, defending small, medium size businesses and enterprises worldwide. Our combination of products and partners has enabled a real-time cyber defense solution tuned to the specific needs of the more than 500,000 businesses in over 150 countries, so you can do more business with less fear.。

SonicWall SonicPoint ACi 入门指南说明书

SonicWall™ SonicPoint ACi 入门指南型号:APL27-0B1/SonicPoint ACi版权所有 © 2017 SonicWall Inc. 保留所有权利。

SonicWall 是 SonicWall Inc. 和/或其附属公司在美国和/或其他国家/地区的商标或注册商标。

所有其他商标和注册商标均为其各自所有者的财产。

本文档中的信息与 SonicWall Inc. 和/或其附属公司的产品一起提供。

本文档不授予任何知识产权的许可(明示或暗示,通过禁言或其他形式)。

此类许可与 SonicWall 产品的销售无关。

除了本产品的许可协议中规定的条款与条件,SonicWall 和/或其附属公司不承担有关其产品的任何责任和任何明确、暗示或法定的担保,包括但不限于暗示的适销性、适用于某一特定用途或不侵权的担保。

在任何情况下,即使已告知 SonicWall 和/或其附属公司发生此类损害的可能性,SonicWall 和/或其附属公司都不对由于停止使用或无法使用本文档而产生的任何直接的、间接的、继发的、惩罚性的、特殊的或偶然的损害(包括但不限于利润损失,业务中断或信息丢失的损失)承担任何责任。

SonicWall 和/或其附属公司对本文档内容的准确性或完整性不作任何陈述或保证,并保留随时更改规格和产品说明的权利,恕不另行通知。

SonicWall Inc. 和/或其附属公司不作任何承诺更新本文档中包含的信息。

如需获取更多信息,请访问 https:///cn-zh/legal/。

SonicPoint ACi 入门指南更新日期 - 2017 年 3 月232-002793-52 修订版 A图例警告:“警告”图标用来提示可能造成财产损失或人员伤亡的情况。

小心:“小心”图标用来提示如不按照相应说明进行操作,可能引起硬件损坏或数据丢失。

重要、注意、提示、手机或视频:信息图标表示支持的信息。

1简介本指南内容本入门指南提供单个装置或多个装置无线部署中 SonicWall™ SonicPoint ACi 无线接入点的基本安装和配置说明。

SONICWALL网络安全产品

SONICWALL 网络安全产品一、产品概述SonicWALL系列防火墙是在NASDAQ上市的SONICWALL公司的著名网络安全产品,全球销量超过11万7千台(公司经审计的财务报告中,截止2000年12月31日的统计数据),是目前全球销量最大和硬件防火墙产品和市场占有率最高的硬件VPN产品(美国INFONETICS 2000年7月25日数据)。

SonicWALL采用软硬件一体化设计,在高性能硬件平台上,利用先进的防火墙技术和SonicWALL 专有的安全高效的实时操作系统,再加上世界领先的加密算法、身份认证技术以及网络防病毒技术,是一个强大的,集应用级防火墙、入侵报警、内容过滤、VPN、网络防病毒等多种安全策略为一体的,稳定可靠的高性能网络安全系统。

其完善的产品系列和卓越的性能价格比为不同规模、不同行业、不同上网方式的用户提供安全、快速、灵活、超值的网络安全解决方案。

SONICWALL产品通过世界权威的ICSA认证和国内权威的公安部信息安全产品检测,并率先符合最新执行的国家信息安全产品标准——GB/T 18019-1999,中国公安部信息安全产品销售许可证号:XKC33098二、产品功能和技术1.防火墙:✧采用先进的第三代“全状态检测”防火墙技术✧软件终生免费升级✧支持DDN、xDSL、Cable Modem、ISDN等多种上网方式✧双向NAT网络地址转换,端口映射✧DHCP和MAC地址捆绑✧支持三个DNS服务器✧支持各种应用服务协议:HTTP、FTP、SMTP、Telnet等✧MD5身份认证✧攻击检测与报警:能够自动识别攻击,并通过E-MAIL或Call机报警✧详细的系统日志和访问日志管理,支持WEB TRENDS2.网页内容过滤:✧IP地址过滤✧关键字段过滤✧URL过滤✧分不同用户和时间段过滤✧过滤Active X、Cookies、Java等危险文件✧支持第三方(美国CyberNOT)的不良网站清单过滤✧访问审计日志3.VPN✧标准的IPSec VPN✧加密算法:DES、3DES、ACR4✧密钥管理:IKE、Manual Keys✧身份认证:MD-5、RADIUS、RSA SecurID✧支持“数字证书”等高级身份认证方式✧支持最大的并发用户数:不同型号支持从5个到1000个✧支持Gateway to Gateway和Client to Gateway模式✧兼容其他VPN产品,如Check Point Firewall-1、CISCO PIX、Axent Raptor、Nortel Contivity4.网络防病毒✧采用McAfee的先进病毒扫描引擎,实现整个网络的安全✧第一家通过ICSA认证的ASP模式防病毒产品✧强制执行的防病毒安全策略✧强制、自动和实时的升级到最新病毒码,给用户最大的安全保证✧彻底清查邮件和邮件附件中的病毒✧防范“特洛伊木马”病毒的攻击✧全球首次真正实现防病毒工作的零维护5.高可靠性SonicWALL PRO和PRO VX提供的高可靠性功能,支持防火墙的双机热备份,最大程度保证网络连接的可靠性。

CDP解决方案

第一章前言随着信息技术的不断发展,近年来在世界范围内不断掀起了兴建网络、数据信息传播的热潮。

IT系统最为宝贵的财产就是数据,要保证系统业务持续的运做和成功,就要保护基于计算机的信息。

人为的错误,硬盘的损毁、电脑病毒、自然灾难等等都有可能造成数据的丢失,给业务系统造成无可估量的损失。

系统数据丢失会导致系统文件、交易资料、客户资料、技术文件、财务数据的丢失,业务将难以正常进行。

这时,最关键的问题在于如何尽快恢复计算机系统,使其能正常运行。

本方案针对用户的当前应用环境,在系统应用和数据保护的基础上实现更高的安全性和稳定性。

第二章CDP技术简介CDP(连续数据保护)技术是一种实时的综合的网络型数据安全技术。

它提供完善的磁盘备份和恢复方法,是自动化程度很高的一种数据备份解决方案。

它能够实时地、连续的监测用户数据的改变,并能够通过网络同步传输到备份的系统上,使用户的数据安全性得到了极大的保障,满足了组织和远程办公室的需求。

它的特点和优势如下:本地连续实时数据备份可为服务器、便携式电脑和台式电脑提供实时复制数据功能,这样便可恢复之前任一时间点上的数据。

SonicWALL CDP 还会保护打开的文件。

本地和异地备份确保将标记为异地保护的关键数据发送至安全的数据中心。

CDP 专有的智能型自适应备份引擎(ABE) 具有网络节流功能,可确保异地备份在运行期间的非规避性。

即时数据恢复和文件版本使网络中的所有用户不仅能检索最新版本,且能检索文件的各个版本。

使用简单的管理界面,用户可以返回任一时间点–分钟、小时、天等。

可靠的数据管理工具建立在可提供详细报告的灵活搜索、命令和报告框架上。

此外还包括用于实时更新的电子邮件警示及异地数据存储可见性。

为数据库和应用程序提供无缝支持,而无需集成第三方软件模块。

一般业务应用程序包括客户端软件(Outlook和Outlook Express)和服务器软件(如SQL Server 和Exchange Server)远程管理使IT 管理员得以从远程位臵管理SonicWALLCDP、恢复已删除的文件或查看重要的统计信息。

SonicWall_UTM一体化网络安全简化版改NSA 2400 MX

SonicWall UTM一体化网络安全解决方案前言随着计算机技术的发展,互联网已经成为最大的公共数据网络,在全球范围内实现并促进了个人通信和商业通信。

互联网和企业网络上传输的数据流量每天都以指数级的速度迅速增长。

越来越多的通信都通过电子邮件进行;移动员工、远程办公人员和分支机构都利用互联网来从远程连接他们的企业网络。

但是这个庞大的网络及其相关的技术为不断增长的安全威胁提供了可乘之机,因而企业必须学会保护自己免受这些威胁的危害。

在捍卫网络安全的过程中,防火墙受到人们越来越多的青睐。

作为一种提供信息安全服务、实现网络和信息安全的基础设施,防火墙采用将内部网和公众网如Internet分开的方法,可以作为不同网络或网络安全域之间信息的出入口,根据企业的安全策略控制出入网络的信息流。

再加上防火墙本身具有较强的抗攻击能力,能有效地监控内部网和Internet之间的任何活动,从而为内部网络的安全提供了有力的保证。

1.1 XX公司网络现状分析:随着技术的发展,各种入侵和攻击从针对TCP/IP协议本身弱点的攻击转向针对特定系统和应用漏洞的攻击,如针对Windows系统和Oracle/SQL Server等数据库的攻击,这些攻击和入侵手段封装在TCP/IP协议的净荷部分。

传统的UTM设备如第一代的包过滤UTM,第二代的应用代理UTM到第三代的全状态检测UTM对此类攻击无能为力,因为它们只查TCP/IP协议包头部分而不检查数据包的内容。

此外基于网络传播的病毒及间谍软件也给互联网用户造成巨大的损失。

同时层出不穷的即时消息和对等应用如MSN,QQ,BT等也带来很多安全威胁并降低员工的工作效率。

如今的安全威胁已经发展成一个混合型的安全威胁,传统的防火墙设备已经不能满足客户的安全需求。

1.2 XX公司网络简述:XX公司现有的网络属于紧缩核心层结构,通过核心交换机进行快速转发,与接入层交换机实现全网畅通,通过一台路由器与外网互连。

索尼超级光盘测试碟UltimateCollection2SACD

索尼超级光盘测试碟UltimateCollection2SACD索尼超级光盘测试碟 Ultimate Collection 2SACD索尼超级光盘测试碟 Ultimate Collection 2SACD百度云====================================== =专辑名称“索尼SACD光盘终极收藏 - 第1卷+第2卷唱片编号:LSP9868412(2SACD光盘)专辑艺人:群星专辑类型:演示资源格式:SONY PS3-RIP-SACD/ISO采样率:1bits/DSD 2.8224 MHz比特率:5645kbps/16934kbps声道:2声道/6声道专辑简介:Super Audio CD的缩写,是超级音频光盘系统,是索尼和飞利浦在它们联合开发的MMCD(单面双层结构的高密度光碟)基础上研制推出的新数字音频格式。

它的频率范围和动态范围均优于CD。

SACD 是一种新型的光盘,它不是CD格式,而类似DVD光盘,播放时需使用SACD专用的播放设备。

专辑曲目:Disc 1:01. Celine Dion - That's The Way It Is (Multichannel)02. Jeff Beck - Constipated Duck (Multichannel)03. Earth Wind & Fire - Gratitude (Multichannel)04. Roger Waters - Perfect Sense Part I & II (Multichannel)05. James Taylor - Line 'Em Up (Multichannel)06. Train - Drops Of Jupiter07. Jennifer Lopez - Let's Get Loud08. Santana - Black Magic Woman09. Ricky Martin - She Bangs10. Grover Washington Jr - Strawberry MoonDisc 2:01. Midori - Mozart: Concerto In D For Violin, Piano & Orchestra (Multichannel)02. Joshua Bell - New York New York (Multichannel)03. Miles Davis - So What (Multichannel)04. Yo Yo Ma - Appalachia Waltz05. Murray Perahia - Mozart: Piano Concerto No.27, Rondo: Allegro06. Wynton Marsalis - Concerto For Trumpet07. Herbie Hancock - Watermelon Man08. Billie Holiday - Violets For Young Furs09. Louis Armstrong - Ain't Misbehavin'10. Terence Blanchard - You're A Sweetheart。

杜比骑士

杜比骑士杜比骑士 - 音效科技的守护者杜比骑士,这个名字可能陌生于一些人的耳朵,但在电影院的黑暗中,你一定多次感受过他们的存在。

作为全球领先的音效技术标准制定者和提供商,杜比实验室以其创新的技术和卓越的音效品质,为观众带来震撼的视听享受。

成立于1965年,杜比实验室的创始人雷·杜比先生是一个天才的工程师和发明家。

他的目标是提高声音的质量,使观众能够更好地体验电影的魅力。

经过多年的研发和探索,杜比实验室于1971年推出了杜比音效技术,为电影创作世界带来了一场革命。

在这个技术背后,有一支让人敬佩的团队,被誉为杜比骑士。

杜比骑士不仅秉承着雷·杜比先生的精神,将创新和技术结合在一起,也致力于将最棒的音效体验带给全世界的观众。

杜比骑士在电影制作的每一个环节都发挥着重要的作用。

他们与电影制片人、导演和音效师紧密合作,确保电影的声音能够以高音质呈现给观众。

从音频编码和解码技术,到声音的播放和还原,他们都有深入的研究和掌握。

当杜比骑士参与制作一部电影时,他们首先会与导演和音效师进行沟通,了解电影所要传达的情感和氛围。

然后,他们会根据电影的需要选择合适的杜比音效技术,以达到最佳的音效效果。

这可能包括杜比全景声技术,可以给观众带来身临其境的环绕音效;或者是杜比视界技术,可以提高电影的画面质量和清晰度。

无论是哪一种技术,杜比骑士都会精确调校,并将其与故事情节和影像效果相结合,创造出一种引人入胜的音画体验。

除了电影,杜比骑士也将他们的技术应用于其他领域,如音乐、游戏和家庭娱乐等。

无论是在音乐录制室还是在游戏机上,他们都为用户带来了更加逼真和立体的音效体验。

可以说,杜比骑士不仅守护着电影制作的音效质量,也为其他领域的音效技术树立了标杆。

然而,杜比骑士的工作并不止于此。

他们还致力于音效技术的推广和普及。

每年,杜比实验室都会参与世界各地的音视频展会和影视节,向观众展示最新的音效技术成果。

通过这些活动,他们教育观众,让大众了解音效技术的重要性,并且传递出“听见的不仅是声音,更是故事”的理念。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

SonicWALL CDP 解决方案概览

SonicWALL CDP 会在用户保存文件的同时对文件进行 备份,或在数据库处理完成后(30 分钟后)进行文件备 份。因此,用户可以返回中断情况发生前的一分钟、一小 时、一天、一周、一个月或者一年。用户可在其桌面上执 行此操作,无需呼叫帮助台。SonicWALL CDP 可处理 以下三种类型的文件: 1. 唯一的单个文件(如,Word、Excel、PowerPoint)。 用户每次保存文档时,都会将该文档自动保存到 SonicWALL CDP 设备中,然后将其保存到异地位置 (可选)。用户每次保存文件时,仅将前一个版本与当前 版本之间的不同内容保存到 SonicWALL CDP 设备上。

(2)采用CDP4440i和核心交换机直接连接,极大的提高整个网络 )采用CDP4440i和核心交换机直接连接,极大的提高整个网络 的I/O性能,能够充分发挥CDP所具有的高速存取数据的产品性能优 I/O性能,能够充分发挥CDP所具有的高速存取数据的产品性能优 势。因为CDP里预装了存储专用操作系统, 势。因为CDP里预装了存储专用操作系统,能够很好的对存储进行分 配管理,并通过网卡连接到现有的网络中,需要备份的客户端通过客 户端软件获得相应的磁盘空间。日常的存储操作属于增量备份,只备 份相应改变的部分数据,对网络开销占用很少,提高了网络的效率。 (3)CDP上同时连接了内置了应用备份管理软件,通过局域网将网 CDP上同时连接了内置了应用备份管理软件,通过局域网将网 络中服务器上的应用和数据备份到CDP中进行集中管理保存。使用内 络中服务器上的应用和数据备份到CDP中进行集中管理保存。使用内 置的数据库备份程序,可以使CDP轻松的备份SQL 置的数据库备份程序,可以使CDP轻松的备份SQL 数据库和 Exchange 数据库,备份和恢复效率都非常高,减少了备份过程中对 网管人员的技术要求,避免了人为的操作失误造成数据丢失,减少了 管理维护成本。

摘要

自此,大小型企业都迈入了高交互性、完全依赖于计算机 的网络世界。业务不再按照人们朝九晚五的作息时间运转 了。由于这个新世界“时刻在动”的本质,数据丢失的风 险也无处不在。病毒、蠕虫和黑客,再加上人为错误、数 据损坏、系统故障和物理丢失,这些因素随时都可能破坏 您的数据。尽管时间流逝,但传统的磁带备份方式在这 30 年里却没有发生太大变化。它仍然是我们在计算环境 中所使用的一个批处理过程。随着当今数据丢失危险的持 续存在,以及对数据依赖性的日渐增强,我们需要一种新 的备份方法。虽然 SMB 已开始对企业 IT 功能有所需求, 但他们也需要一种安装简单且易于使用的解决方案。为了 获得这些功能,大多数小型企业不得不雇佣 IT 顾问,并 购买备份软件及备份硬件。这些解决方案的质量较差,有 集 成风险,并且需要得到多个供应商的支持。

即时数据恢复和文件版本使网络中的所有用户不仅能检索最新版

本,且能检索文件的各个版本。使用简单的管理界面,用户可以返回 任一时间点– 任一时间点– 分钟、小时、天等。

可靠的数据管理工具建立在可提供详细报告的灵活搜索、命令和

报告框架上。此外还包括用于实时更新的电子邮件警示及异地数据存 储可见性。

特点和优势

SonicWALL CDP

持续的数据保护

进入CDP时代 进入CDP时代:

SonicWALL CDP,持续 CDP,持续 的数据保护

关于CDP 关于CDP

什么是CDP? 我为什么使用 CDP? CDP?

Focus on the DATA

Place your bets

CDP技术简介 CDP技术简介 CDP(连续数据保护)技术是一种实时的 CDP(连续数据保护)技术是一种实时的 综合的网络型数据安全技术。它提供完善 的磁盘备份和恢复方法,是自动化程度很 高的一种数据备份解决方案。它能够实时 地、连续的监测用户数据的改变,并能够 通过网络同步传输到备份的系统上,使用 户的数据安全性得到了极大的保障,满足 了组织和远程办公室的需求。

SonicWALL CDP 解决方案概览

目录更新,以便远程管理员获得当前文件信息。 当文件被更改时,仅将改动过的数据备份到设备 中,而不是备份整个已修改文件的副本 - 从而 在压缩文件前,便节省了宝贵的空间。由于 SonicWALL CDP 解决方案在Linux 操作系统上 运行,并且文件已被压缩(因而处于休眠状态), 因此不易感染基于 Windows 的病毒。最后, SonicWALL CDP 软件的更新内容是以无缝下载 的方式下载到主机设备中的,并且将这些更新内 容分配到客户端 PC 及服务器,无需用户介入。 从而,解决了操作系统与其它软件的互操作性和 更新问题。

数据备份系统设计

(4)通过防火墙做地址映射或VPN连接,远程和外地的 )通过防火墙做地址映射或VPN连接,远程和外地的 用户也可以通过IP地址连接CDP直接将电脑中的数据备份 用户也可以通过IP地址连接CDP直接将电脑中的数据备份 到CDP中。大大提高了业务数据的安全性,避免了人为误 CDP中。大大提高了业务数据的安全性,避免了人为误 操作和硬件故障造成数据丢失后无法恢复的局面。 (5)对于用户环境中已经存在的磁带库和磁盘阵列等系 统,CDP和其并不冲突,这些系统可以做为CDP的有效补 统,CDP和其并不冲突,这些系统可以做为CDP的有效补 充。 (6)安全性。CDP是内置的特殊的操作系统,感染病毒 安全性。CDP是内置的特殊的操作系统,感染病毒 的概率几乎为零,即使客户端的文件感染病毒,CDP也可 的概率几乎为零,即使客户端的文件感染病毒,CDP也可 以通过对版本的管理功能恢复到感染病毒之前的状态,保 障了在病毒情况下的文件安全。 (7)所有的用户通过本地主机上安装的客户端软件管理 自己在CDP上的备份文件,随时更改,随时生效,不需要 自己在CDP上的备份文件,随时更改,随时生效,不需要 管理员的干涉,高效并且方便。

SonicWALL CDP方案设计 CDP方案设计

数据备份系统设计

(1)本方案中增加1台SonicWALL CDP 4440i作为备份系统核心, 本方案中增加1 4440i作为备份系统核心,

它的存储容量达到1.2TB(压缩),支持RAID 1、 它的存储容量达到1.2TB(压缩),支持RAID 1、5等阵列级别从而 充分保证数据的安全和集中管理。

SonicWALL CDP 解决方案概览

2. Outlook PST 文件:使用 SonicWALL 的专 有文件系统过滤驱动程序来备份 Outlook.pst 文 件。这项技术可实现对 Outlook 的备份,即使应 用程序处于打开状态。 3. SQL Server、MS Exchange 数据库: SonicWALL CDP 为数据库和应用程序提供无缝 支持,而无需集成第三方软件模块。IT 管理员可 备份日志、差异和全部内容。SQL Server 和 Exchange 为基于时间的备份,并可将时间量度 设为半小时。

摘要

如今,中小型企业 (SMB) 所面临的问题与大型 企业多年前所面临的一样 – 即随着企业数据的价 值、复杂性和数量的日益增加,传统的定期单时 间点 (SPIT) 磁带或 CD 备份已无法提供足够的 保护。新客户与日俱增、需要处理各种事务、需 要给客户开具帐单。安全意识的增强、遵守各种 法律法规及对业务连续性的需求,使保护数据已 然成为公司首要考虑的问题。那么,为什么大多 数公司仍然甘冒风险,仅在夜间对该重要资产做 一次备份,置其公司声誉和业务于危险之中而不 顾呢?您得到的回答是,“我们一直都是这样做 的。”夜间磁带备份发明于计算早期,那时以批 处理方式输入数据,并且各项数据均留有书面记 录副本。

快照和连续数据保护 (CDP)

在 SPIT 中,恢复过程可分为两部分:数据恢复和应用程 序恢复。数据恢复是单纯的数据移动 – 将(但愿)正确的 数据从一个位置复制到另一个位置。在恢复其基于 SPIT 图像的数据时,公司所面临的问题是:数据损坏必须依赖 于最近的且未受损的 SPIT 图像。对此 SPIT 图像必须万 分谨慎地处理,因为它是公司之前数据图像的唯一副本。 请一定不要试图直接通过此图像进行应用程序恢复。与之 相反,必须将此图像的内容复制到另一个位置,并在那个 位置对其进行操作,从而避免原始副本受到恢复过程中错 误或问题的破坏。如果 SPIT 图像在恢复过程中受到损坏, 那么,公司就不得不使用原始的 SPIT 图像(这意味着丢 失更多数据),更糟的是,不得不从磁带进行恢复。于是, 恢复时间完全耗费在数据移动上。SPIT 图像中不存在任 何动态因素,因此它们的确极易受到破坏。此外,磁带系 统的可靠性一直受到置疑。

SonicWALL CDP 解决方案概览

SonicWALL CDP 解决方案将数据保护的重心从 备份转移到恢复上。该解决方案通过不断捕获数 据修改内容,从而使用户得以从本质上快速恢复 至任一时间点。连接到 SonicWALL CDP 设备上 的所有计算机或服务器均受到持续的监控,以确 定是否已添加、删除或修改文件。如果文件状态 或数据库发生改变,则会将文件中的更改自动保 存在 CDP 设备上(以供进行即时数据恢复), 然后将其保存至安全的异地存储设备中(以供进 行灾难恢复)。此外,CDP 软件也会不断更新 SonicWALL Web 基础结构,来为其提供良好的 运行状态和即时的

为数据库和应用程序提供无缝支持,而无需集成第三方软件模块。一 为数据库和应用程序提供无缝支持,而无需集成第三方软件模块。一 般业务应用程序包括客户端软件(Outlook和 般业务应用程序包括客户端软件(Outlook和Outlook Express)和 Express)和 服务器软件(如SQL Server和 服务器软件(如SQL Server和Exchange Server) Server) 远程管理使 管理员得以从远程位置管理SonicWALLCDP、恢复已 远程管理使IT 管理员得以从远程位置管理SonicWALLCDP、恢复已 删除的文件或查看重要的统计信息。该功能可节省宝贵的时间,并提 供更好的用户级服务。 裸机恢复(BMR) 裸机恢复(BMR) 软件可创建整个服务器或工作站的准确图像,包括 操作系统文件、程序、数据库和设置。可在数分钟内恢复整个系统。 BMR 软件包括本地存档功能,通过该功能,组织可以延时存储其数 据快照。该功能符合行业及政府规定,并具有浏览档案和恢复单个文 件的能力。 BMR 软件包括本地存档功能,通过该功能,组织可以延时存储其数 据快照。该功能符合行业及政府规定,并具有浏览档案和恢复单个文 件的能力。 中央管理使管理员得以通过易于使用的界面设置来备份和恢复策略 中央管理使管理员得以通过易于使用的界面设置来备份和恢复策略 (可在网络或用户级设置策略)。可在网络或用户级设置策略。 SonicWALL CDP 的主要组件有: SonicWALL CDP 设备、企业管理器及代理工具。