2014年4月互联网数据库试题和答案

2014年4月全国网络统考《计算机应用基础》模拟题及参考答案——计算机安全

2014年4月全国网络统考资料《计算机应用基础》模拟题及参考答案——计算机安全INFONET单选题1、使用大量垃圾信息,占用带宽(拒绝服务)的攻击破坏的是______。

A:可控性B:完整性C:可用性D:可靠性答案:C2、为了减少计算机病毒对计算机系统的破坏,应______。

A:尽可能不运行来历不明的软件B:尽可能用软盘启动计算机C:把用户程序和数据写到系统盘上D:不使用没有写保护的软盘答案:A3、下列操作中,不能完全清除文件型计算机病毒的是______。

A:删除感染计算机病毒的文件B:将感染计算机病毒的文件更名C:格式化感染计算机病毒的磁盘D:用杀毒软件进行清除答案:B4、判断一个计算机程序是否为病毒的最主要依据就是看它是否具有______。

A:传染性和破坏性B:破坏性欺骗性C:欺骗性和寄生性D:隐蔽性和潜伏性答案:A5、以下关于计算机病毒的叙述,不正确的是_______。

A:计算机病毒是一段程序B:计算机病毒能够扩散C:计算机病毒是由计算机系统运行混乱造成的D:可以预防和消除答案:C6、访问控制根据应用环境不同,可分为三种,它不包括________。

A:数据库访问控制B:主机、操作系统访问控制C:网络访问控制D:应用程序访问控制答案:A7、以下关于防火墙的说法,不正确的是______。

A:防火墙是一种隔离技术B:防火墙的主要工作原理是对数据包及来源进行检查,阻断被拒绝的数据C:防火墙的主要功能是查杀病毒D:防火墙虽然能够提高网络的安全性,但不能保证网络绝对安全答案:C8、以下关于防火墙的说法,正确的是______。

A:防火墙只能检查外部网络访问内网的合法性B:只要安装了防火墙,则系统就不会受到黑客的攻击C:防火墙的主要功能是查杀病毒D:防火墙虽然能够提高网络的安全性,但不能保证网络绝对安全答案:D 9、下列选项中不属于网络安全的问题是______。

A:拒绝服务B:黑客恶意访问C:计算机病毒D:散布谣言答案:D10、在以下人为的恶意攻击行为中,属于主动攻击的是________。

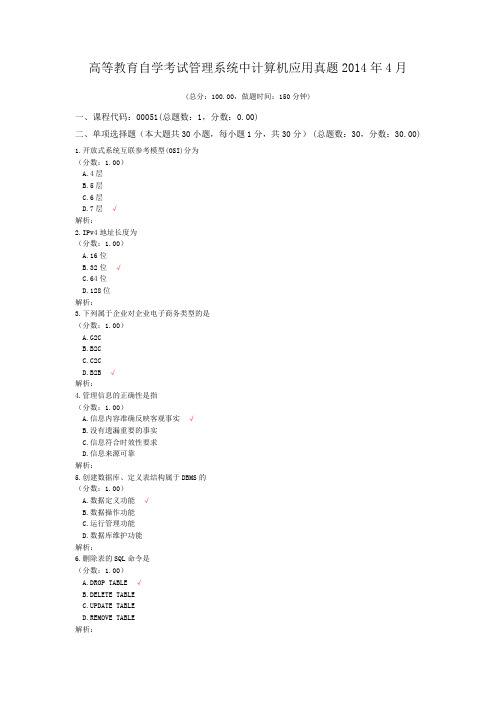

高等教育自学考试管理系统中计算机应用真题2014年4月

高等教育自学考试管理系统中计算机应用真题2014年4月(总分:100.00,做题时间:150分钟)一、课程代码:00051(总题数:1,分数:0.00)二、单项选择题(本大题共30小题,每小题1分,共30分)(总题数:30,分数:30.00)1.开放式系统互联参考模型(OSI)分为(分数:1.00)A.4层B.5层C.6层D.7层√解析:2.IPv4地址长度为(分数:1.00)A.16位B.32位√C.64位D.128位解析:3.下列属于企业对企业电子商务类型的是(分数:1.00)A.G2CB.B2CC.C2CD.B2B √解析:4.管理信息的正确性是指(分数:1.00)A.信息内容准确反映客观事实√B.没有遗漏重要的事实C.信息符合时效性要求D.信息来源可靠解析:5.创建数据库、定义表结构属于DBMS的(分数:1.00)A.数据定义功能√B.数据操作功能C.运行管理功能D.数据库维护功能解析:6.删除表的SQL命令是(分数:1.00)A.DROP TABLE √B.DELETE TABLEC.UPDATE TABLED.REMOVE TABLE解析:7.关系的主码不能取空值是(分数:1.00)A.用户定义完整性约束B.实体完整性约束√C.域完整性约束D.参照完整性约束解析:8.在SQL语句中,用于创建唯一索引的短语是(分数:1.00)A.CLUSTEREDB.UNIQUE √C.ASCD.DESC解析:9.传统集合运算中不包括(分数:1.00)A.并B.交C.差D.投影√解析:10.E-R图是数据库设计工具之一,用于建立数据库的(分数:1.00)A.概念模型√B.结构模型C.物理模型D.逻辑模型解析:11.在诺兰模型中,企业管理焦点从信息技术管理转向数据资源管理的转折点位于(分数:1.00)A.第一、第二阶段之间B.第二、第三阶段之间C.第三、第四阶段之间√D.第四、第五阶段之间解析:12.信息系统可行性分析的过程不包括(分数:1.00)A.确定可选方案B.确定最优方案C.撰写可行性分析报告D.建立系统逻辑模型√解析:13.通过整合已有构件来完成较大型软件系统的开发方法称为(分数:1.00)A.快速应用开发B.联合应用开发C.生命周期法D.基于构件的开发√解析:14.在系统分析时,用于分析和设定信息系统边界的工具是(分数:1.00)A.信息关联图√B.数据流程图C.E-R图D.控制结构图解析:15.在数据流程图中,用于表示从输入数据流到输出数据流变换过程的符号称为(分数:1.00)A.外部实体B.数据处理√C.数据存储D.数据流解析:16.某汽车配件公司业务处理系统的数据流程图如题16图,从层次角度看,该图属于(分数:1.00)A.背景图√B.顶层数据流程图C.第一层数据流程图D.第二层数据流程图解析:17.数据字典中用于描述数据项之间逻辑关系的是(分数:1.00)A.数据项B.处理功能C.数据流D.数据结构√解析:18.下列选项中,不属于信息系统逻辑模型设计工具或方法的是(分数:1.00)A.数据流程图B.业务流程图√C.数据字典D.U/C矩阵解析:19.下列关于U/C矩阵整理步骤的说法中,错误的是(分数:1.00)A.移动某些行或列,使字母U尽量靠近U/C矩阵的对角线√B.从移动后的矩阵左上角开始,将U和C比较密集部分用粗线框起来C.粗线框务必囊括所有的CD.让各个粗线框斜向连接而不交叠,完成矩阵的对角线覆盖解析:20.在数据流程图中,用于描述外部实体的符号是(分数:1.00)√解析:21.用于描述系统的层次关系、模块调用关系和模块间信息传递关系的系统物理结构设计工具是(分数:1.00)A.数据流程图B.控制结构图√C.程序流程图D.IPO图解析:22.身份证号有18位,其中第1~6位表示行政区域、第7~14位表示出生日期、第15~17位是顺序号、第18位是校验位,则身份证号的代码类型是(分数:1.00)A.重复码B.顺序码C.成组码√D.表意码解析:23.数据库设计的第一阶段是(分数:1.00)A.概念结构设计√B.逻辑结构设计C.物理结构设计D.程序结构设计解析:24.确认系统是否能满足合同或用户需求的测试称为(分数:1.00)A.负载测试B.压力测试C.验收测试√D.逆向测试解析:25.系统的功能测试,又称为(分数:1.00)A.静态测试B.黑盒测试√C.白盒测试D.结构测试解析:26.下列选项中,用于提高系统可靠性的技术是(分数:1.00)A.安全隔离B.权限管理C.设备冗余√D.进程控制解析:27.信息系统输出界面设计,不涉及(分数:1.00)A.输出内容B.输出版面布局C.输出数据校验√D.输出方式解析:28.下列指标中,用于衡量信息系统稳定运行水平和能力的是(分数:1.00)A.安全性B.可靠性√C.可扩展性D.适应性解析:29.在网络信息系统中,如果网络的某个节点发生故障,系统仍能够提供一定程度的服务,则称该系统具有一定的(分数:1.00)A.抗毁性√B.有效性C.安全性D.兼容性解析:30.将企业产供销、人力资源管理和电子商务等多方面业务整合,实现物流、资金流、信息流统一管理的系统称为(分数:1.00)A.CRMB.ERP √C.SCMD.MRP解析:三、名词解释题(本大题共5小题,每小题3分,共15分)(总题数:5,分数:15.00)31.信息系统(IS)(分数:3.00)__________________________________________________________________________________________ 正确答案:(信息系统是指以信息处理服务为主要活动的、人机交互的计算机应用系统。

02120数据库及其应用2014年04月真题及答案

全国2014年4月高等教育自学考试数据库及其应用试题课程代码:02120本试卷满分100分,考试时间150分钟.考生答题注意事项:1.本卷所有试题必须在答题卡上作答。

答在试卷上无效。

试卷空白处和背面均可作草稿纸。

2.第一部分为选择题。

必须对应试卷上的题号使用28铅笔将“答题卡”的相应代码涂黑。

3.第二部分为非选择题。

必须注明大、小题号,使用0.5毫米黑色字迹签字笔作答。

4.合理安排答题空间。

超出答题区域无效。

第一部分选择题一、单项选择题(本大题共20小题,每小题2分,共40分)在每小题列出的四个备选项中只有一个是符合题目要求的,请将其选出并将“答题纸”的相应代码涂黑。

错涂、多涂或未涂均无分。

1.下列选项中,不.属于全局E-R模型优化范围的是A.消除冲突B.消除冗余属性C.消除冗余联系D.合并相关实体类型2.设关系R有10个元组,关系S有6个元组,则R×S含有的元组个数为A.10B.6C.16D.603.用来表示数据库物理结构的数据模型是A.外部模型B.内部模型C.概念模型D.逻辑模型4.Access的数据库窗口标题栏用来显示A.当前打开的数据库文件名B.当前打开的数据库中第一个表名C.数据库中全部表名D.只显示“数据库”三个文字5.在Access中,用于定义或修改表结构的界面称为A.数据库窗口B.设计视图C.数据表视图D.视图窗口6.Access中关于复制数据库对象的错误..描述是A.可以在同一数据库内进行复制B.不可以复制到Word文档中C.可以复制到Excel工作薄中D.在不同数据库之间可以进行复制7.表中一个字段的数据类型为查阅向导,则该字段的值A.可来自于一个值列表B.一定是一个字符串C.一定来自于另一个数据库D.一定来自于Excel电子表格8.对文本型字段输入空值数据时,可直接A.按下Enter键B.输入一对半角双引号C.输入0D.输入字符串Null9.Access中,整型字段所占用空间的字节个数为A.1B.2C.4D.810.下列选项中,不.属于SQL函数的是A.ASCB.COUNTC.A VGD.SUM11.利用查询向导创建查询时,不.可以创建的是A.单表查询B.多表查询C.带条件的查询D.不带条件的查询12.Access中的查询类型有A.选择查询、参数查询、交叉表查询、操作查询和SQL查询B.基本查询、选择查询、参数查询、操作查询和SQL查询C.多表查询、单表查询、交叉表查询、参数查询和操作查询D.选择查询、统计查询、参数查询、操作查询和SQL查询13.在下列控件中,可以作为绑定型控件使用的是A.标签控件B.图片控件C.文本框控件D.命令按钮控件14.下列关于多页窗体的描述中,正确的是A.一次显示一条记录B.一次显示多条记录C.使用选项组控件进行分页显示D.一般用于显示“一对多”关系中多方的记录15.创建一个学生信息查询窗体,用于显示学号、姓名等信息的控件类型应属于A.绑定型B.未绑定型C.计算型D.文本型16.下列选项中,不.属于Access报表视图的是A.设计视图B.打印预览视图C.查询显示视图D.版面预览视图17.在学生统计报表中,添加一个统计学生人数的文本框控件,在文本框中输入的表达式是A. Count([学号])B. Count(*)C. =Count([学号])D. =Count(学号)18.能够对数据进行排序、分组操作,并能以展开/折叠方式显示组中的详细信息和摘要信息,但不能输入和编辑数据的数据访问页称为A.交互式报表页B.数据输入页C.数据分析页D.Web页19.在数据访问页中,通常有组页眉节和记录浏览节。

2014-4自考互联网及其应用答案

全国2014年4月高等教育自学考试请考生按规定用笔将所有试题的答案涂、写在答题纸上。

选择题部分注意事项:1.答题前,考生务必将自己的考试课程名称、姓名、准考证号用黑色字迹的签字笔或钢笔填写在答题纸规定的位置上。

2.每小题选出答案后,用2B铅笔把答题纸上对应题目的答案标号涂黑。

如需改动,用橡皮擦干净后,再选涂其他答案标号。

不能答在试题卷上。

一、单项选择题(本大题共20小题,每小题1分,共20分)在每小题列出的四个备选项中只有一个是符合题目要求的,请将其选出并将“答题纸”的相应代码涂黑。

错涂、多涂或未涂均不得分。

1.下列TCP/IP协议属于应用层的是A.SNMPB.ARPC.ICMPD.UDP2.下列IP地址属于C类的是0 8 16 24C.132.122.150.4D.225.10.220.183.利用电话线作为上网载体,灵活方便,但其速率一般只有几十kbit/s到上百kbit/s。

这种接入方式是A.准宽带方式B.宽带方式C.窄带拨号方式D.3G无线上网4.下列不.是TCP特性的是A.流量控制B.差错控制C.面向无连接D.自动重传是互联网上一台计算机的A.IP地址B.域名C.协议名称D.MAC地址6.默认时,A类网络的掩码是A.255.0.0.0B.255.255.0.0C.255.255.255.0D.255.255.255.2557.调制解调器中调制器实现的功能是A.把模拟信号转变为数字信号B.把数字信号转变为模拟信号C.把模拟信号转变为音频信号D.把音频信号转变为模拟信号8.路由器实现的互连层次是A.物理层B.传输层C.数据链路层D.网络层9.FTP协议默认的端口号是A.21B.23C.25D.5310.电子邮件地址是由一个字符串组成的,格式如wang@,其中@右边的部分为A.用户名B.主机域名C.文件名D.路径名11.ASP文件的后缀名是A. .docB. .txtC. .aspD. .html12.在ASP五个对象中,提供访问服务器的方法和属性的是ASP提供了5个内置对象,开发者可以直接调用1、Response对象:对象传送信息给用户,将程序执行的结果传送给浏览器。

数据库2014试卷及答案

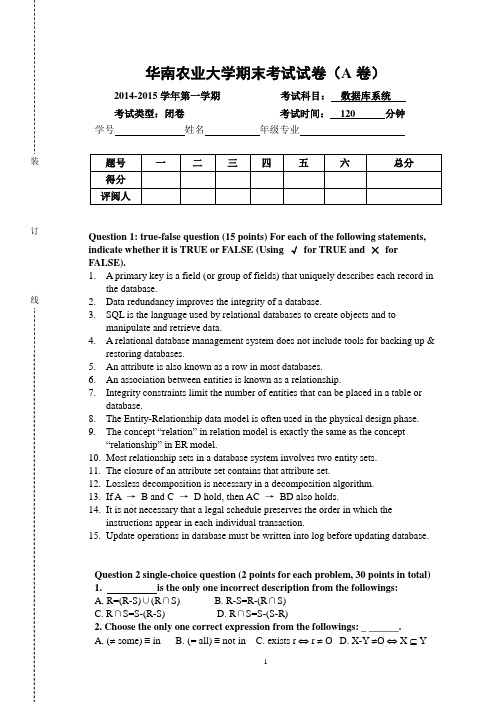

华南农业大学期末考试试卷(A卷)2014-2015学年第一学期考试科目:数据库系统考试类型:闭卷考试时间:120 分钟学号姓名年级专业Question 1: true-false question (15 points) For each of the following statements, indicate whether it is TRUE or FALSE (Using √for TRUE and ×for FALSE).1. A primary key is a field (or group of fields) that uniquely describes each record inthe database.2.Data redundancy improves the integrity of a database.3.SQL is the language used by relational databases to create objects and tomanipulate and retrieve data.4. A relational database management system does not include tools for backing up &restoring databases.5.An attribute is also known as a row in most databases.6.An association between entities is known as a relationship.7.Integrity constraints limit the number of entities that can be placed in a table ordatabase.8.The Entity-Relationship data model is often used in the physical design phase.9.The concept “relation” in relation model is exactly the same as the concept“relationship” in ER model.10.Most relationship sets in a database system involves two entity sets.11.The closure of an attribute set contains that attribute set.12.Lossless decomposition is necessary in a decomposition algorithm.13.If A →B and C →D hold, then AC →BD also holds.14.It is not necessary that a legal schedule preserves the order in which theinstructions appear in each individual transaction.15.Update operations in database must be written into log before updating database.Question 2 single-choice question (2 points for each problem, 30 points in total)1. is the only one incorrect description from the followings:A. R=(R-S)∪(R∩S)B. R-S=R-(R∩S)C. R∩S=S-(R-S)D. R∩S=S-(S-R)2. Choose the only one correct expression from the followings: _ ______.A. (≠ some) ≡ inB. (= all) ≡ not inC. exists r ⇔ r ≠ ØD. X-Y ≠Ø ⇔ X ⊆ Y3. of the following four expressions of relational algebra is not equivalent to the other three? They are all based on the relations R(A,B) and S(B,C).A.()S R B A ,∏B. ()S R B ∏C.()S R B R A ⨯∏., D.()()()S R R B A ∏⨯∏⋂4. In the following, assume a is an attribute of some character-string type, e.g. CHAR(10), and that it may be NULL.Q1: SELECT * FROM R WHERE a IS NULL;Q2: SELECT * FROM R WHERE a NOT LIKE '%'; A.Q1 and Q2 produce the same answer.B. The answer to Q1 is always contained in the answer to Q2.C. The answer to Q2 is always contained in the answer to Q1.D. Q1 and Q2 produce different answers.5. The Entity-Relationship data model isA. DBMS dependentB. DBMS independentC. both A and BD. neither A nor B 6. In SQL, an UPDATE statement without a WHERE clause: A. Updates every row in a table. B. Updates no rows in a table. C. Updates every column in a table. D. Results in a Cartesian product.7. If a course can be taught by many teachers, and a teacher can teach only one course, then the mapping cardinality from course to teacher isA. one-to-oneB. one-to-manyC. many-to-oneD. many-to-many8. If there is a many-to-one relationship between entity A and B, then A. there exists a functional dependency from the primary key in B to the primary key in A, i.e., PK(B) → PK(A).B. there exists a functional dependency from the primary key in A to the primary key in B, i.e., PK(A) → PK(B).C. both A and B.D. neither A nor B9. If a functional dependency AB →R holds on relation R(A, B, C), then (A, B) is definitely a ______ of R.A. super keyB. primary keyC. candidate keyD. foreign key10. A relational schema R is in _____ if the domains of all attributes of R are atomicA. 1NFB. 3NFC. BCNFD. 4NF 11. Which one of the following statement is true?A. 3NF is more strict than BCNFB. 4NF is more strict than BCNFC. 1NF is more strict than BCNFD. BCNF is the most strict normal form 12. If a transaction T i has obtain an exclusive lock on data item Q, then transition T j can ______.A. obtain an exclusive lock on data item QB. obtain a shared lock on data item QC. wait for lock granting on data item QD. read or write Q without a lock13. If both <Ti start> and <Ti commit> appear in the log after the nearest checkpoint to system crash, then transaction Ti must be ______ A. undone B. redone C. deleted D. Neither A or B 14. ______ is the final state in a life cycle of a transaction. A. committed B. aborted C. failed D. A or B15. in 2PL protocol, at stage, A transaction may obtain locks, but may not release locks.A. Shrinking phaseB. Growing phaseC. CommittedD. AbortedQuestion 3 (12 points) Consider the following database requirement:A hospital has properties like ID, name, location, rank, capacity. A doctor can be described by ID, name, age, skill. A patient has properties like ID, name, age, sex, address. The above three entities must satisfy some constraints: Each doctor can be unemployed or employed by one hospital. If a doctor is employed, his salary needs to be recorded in the database. A patient can go to many hospitals.1. Draw ER diagram to illustrate the above database requirement [8 points].2. Translate your ER diagram into relational database schemas, and point out the primary keys and foreign keys. You can write your answers in the following format: “R(a1, a2, a3, a4), primary key: a1, foreign key: a4”[4 points].Question 4. (24 points) The following five tables are for a company management system:EMPLOYEE (ID, Name, Birthday, Address, Sex, Salary, Dnumber) DEPARTMENT (Dnumber, Dname, MgrID )PROJECT (Pnumber, Pname, Pcity)WORKS_ON (Pnumber, E-ID, Wdate, Hours)CHILD (E-ID, CHD-ID, CHD_name, Sex, Birthday)1. Based on the giving relations, Specify the following queries using relational algebra (3 points for each).1) List the names of all employees with birthday earlier than …1970-1-1‟ and salary less than $5000.2) List the names of all employees who have a child.3) List the cities and the total number of projects which are located on same city.2. Specify the following operations in SQL(3 points for each).1) Define the table WORKS_ON, declare Pnumber, E-ID, Wdate as the primary key, Pnumber as the foreign key referencing the primary key of project, E-ID as the foreign key referencing the primary key of employee, and ensure that the values of Hours are non-negative with default value 8.2) For each employee working on the …Network‟ project(Pname), increase his/her salary by 5%.3) List the names of all department managers who have no child.4) Find the names of all employees in department 5 (Dnumber) who have worked on both 'X' project and 'Y' project (Pname).5) For each project, find the project number, project name and the total hours (by all employees) spent on that project in Oct. 2009.Question 5 (10 points) Consider a relation R(A, B, C, D, E, F) with the set ofFunctional DependenciesF = { A →BCD, BC →DE, B →D, D →A }pute the Closures of attribute sets A+, C+, E+[3 points].2.Give one candidate key of R [2 points].3.Is F equivalent to { A →BC, BC →E, B →D, D →A } ? [2 points]4.What is the highest normal form of R? Explain your reasons [3 points]. Question 6 (9 points) There are 3 transactions:Consider the following schedule S on transitions set {T1, T2, T3, T4}, with R and W denotes read and write operation respectively.S= R1(A) R2(B)R3(A)R2(C)R4(D)W2(B)R1(B)W1(D)R3(B)W3(B)W2(C)1.List all conflict operation pairs in S [3 points].2.Swapping no-conflict operations to see whether it is a serializable schedule [3points].3.Write all its equivalent serial schedules if S is conflict serializable? Or showwhy if it is not conflict serializable [3 points].华南农业大学期末考试试卷(A 卷-Answer Sheets )2014-2015学年第1 学期 考试科目: Database system 考试类型:(闭卷) 考试时间: 120 分钟 学号 姓名 年级专业Instructions to candidates:1. Write your name, student number and class on both the question papers and the answer papers.2. DO NOT write your answers on the question papers. Write them ALL ON THE ANSWER PAPERS.3. Write your answers in either Chinese or English.4. Hand in all papers (both the question papers and the answer papers).Question 3 (12points)hospital(ID, name, location, rank, capacity), primary key: ID,doctor(ID, name, age, skill, hospitalID, salary), primary key: ID, foreign key: hospitalID refer to hospital(ID)patient (ID, name, age, sex, address), primary key: ID,livein(patientID, hospitalID) primary key: (hospitalID, PatientID), foreign key hospitalID refer to hospital(ID), foreign key patientID refer to patient (ID)Question 4 [24 points]1:1)()()'1970-1-1'5000Name ANDSalary Employee πσ<<Birthday 2)()Name ID E IDEmployee Child π=-∞3) (Pnumber)(Project)citycount G2:1) CREATE TALBE Works_On( Pnumber int,E-ID char(15), Wdate date,Hours int default 8 CHECK (Hours >= 0), PRIMARY KEY (Pnumber, E-ID, Wdate),FOREIGN KEY (E-ID) REFERENCES Employee(ID),FOREIGN KEY (Pnumber) REFERENCES Project(Pnumber), ); 2)UPDA TE Employee SET Salary=Salary *1.05 WHERE ID IN(SELECT E-ID FROM Project natural join Works_on WHERE Pname=‟Network‟);3)SELECT Name FROM Employee, Department WHERE ID=MrgID AND ID NOT IN(SELECT E-ID FROM Child);4)SELECT Name FROM EmployeeWHERE Dnumber=5 AND ID IN(SELECT E-ID FROM Project natural join Works_on WHERE Pname=‟X‟) AND ID IN(SELECT E-ID FROM Project natural join Works_on WHERE Pname=‟Y‟); 5)SELECT Pnumber, Pname, SUM(Hours) FROM Project NATURAL JOIN Works_OnWHERE Wdate BETWEEN …2009-10-1‟ AND …2009-10-31‟ GROUP BY Pnumber, Pname;Question 5 [10 points]1 A +=ABCDE, C + =C, E +=E 2. AF is a candidate key of R3. Yes F equivalent to { A → BC, BC → E, B → D, D → A }4. the highest normal form of R is 1NF. The reason lies in that (1) it is not in BCNF, for A is not a super key but A → BCD. (2) It is not in 3NF for all candidate keys are: DF, AF, BF, so that primary attributes are ABDF. To A → BC, A is not a super key and c is not included in any candidate key therefore it violate rules of 3NF. (3) all attribute are atomic.Question 6 [9 points]1. conflict operation pairs (1)W 2(B)R 1(B) (2) W 2(B)R 3(B) (3)W 2(B)W 3(B) (4) R 1(B)W 3(B) (5) R 2(B) W 3(B) (6) R 4(D) W 1(D)2. S= R 1(A) R 2(B)R 3(A)R 2(C)R 4(D)W 2(B)R 1(B)W 1(D)R 3(B)W 3(B)W 2(C)=> R 2(B)R 1(A) R 2(C) R 3(A) W 2(B) R 4(D) R 1(B)W 1(D)R 3(B) W 2(C)W 3(B) => R 2(B) R 2(C)R 1(A) W 2(B) R 3(A) R 4(D) R 1(B)W 1(D) W 2(C)R 3(B) W 3(B) => R 2(B) R 2(C) W 2(B) R 1(A) R 4(D) R 3(A) R 1(B) W 2(C)W 1(D) R 3(B) W 3(B) => R 2(B) R 2(C) W 2(B) R 4(D)R 1(A) R 1(B) R 3(A) W 2(C) W 1(D) R 3(B) W 3(B) => R 2(B) R 2(C) W 2(B) R 4(D) R 1(A) R 1(B) W 2(C) R 3(A) W 1(D) R 3(B) W 3(B) => R 2(B) R 2(C) W 2(B) R 4(D) R 1(A) W 2(C)R 1(B) W 1(D) R 3(A) R 3(B) W 3(B) => R 2(B) R 2(C) W 2(B) R 4(D) W 2(C)R 1(A) R 1(B) W 1(D) R 3(A) R 3(B) W 3(B) => R 2(B) R 2(C) W 2(B) W 2(C)R 4(D) R 1(B) W 1(D) R 3(A) R 3(B) W 3(B) 3. it is a conflict serializable schedule. The equivalent serial schedules are: T 2, T 4, T 1, T 3 or T 4, T 2, T 1, T 3。

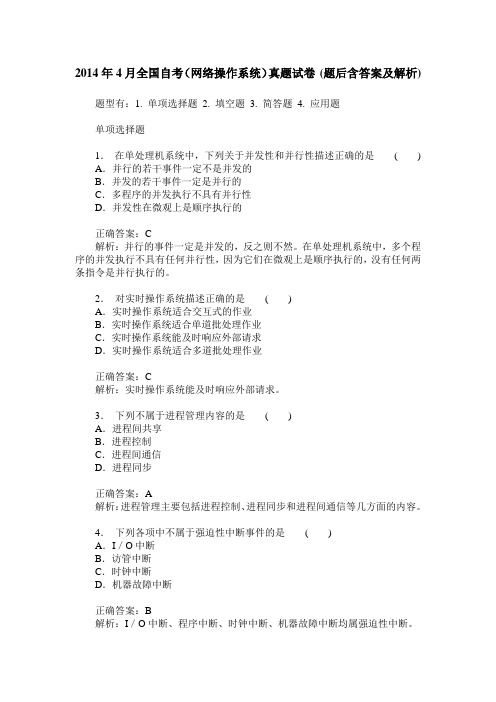

2014年4月全国自考(网络操作系统)真题试卷(题后含答案及解析)

2014年4月全国自考(网络操作系统)真题试卷(题后含答案及解析) 题型有:1. 单项选择题 2. 填空题 3. 简答题 4. 应用题单项选择题1.在单处理机系统中,下列关于并发性和并行性描述正确的是( ) A.并行的若干事件一定不是并发的B.并发的若干事件一定是并行的C.多程序的并发执行不具有并行性D.并发性在微观上是顺序执行的正确答案:C解析:并行的事件一定是并发的,反之则不然。

在单处理机系统中,多个程序的并发执行不具有任何并行性,因为它们在微观上是顺序执行的,没有任何两条指令是并行执行的。

2.对实时操作系统描述正确的是( )A.实时操作系统适合交互式的作业B.实时操作系统适合单道批处理作业C.实时操作系统能及时响应外部请求D.实时操作系统适合多道批处理作业正确答案:C解析:实时操作系统能及时响应外部请求。

3.下列不属于进程管理内容的是( )A.进程间共享B.进程控制C.进程间通信D.进程同步正确答案:A解析:进程管理主要包括进程控制、进程同步和进程间通信等几方面的内容。

4.下列各项中不属于强迫性中断事件的是( )A.I/O中断B.访管中断C.时钟中断D.机器故障中断正确答案:B解析:I/O中断、程序中断、时钟中断、机器故障中断均属强迫性中断。

5.下列对线程概念描述正确的是( )A.不同的线程可以有相同的标识符B.不同的线程不可以执行相同的程序C.线程是处理机的独立调度单位D.同一进程中各线程互斥该进程的内存地址空间正确答案:C解析:每个线程有一个唯一的标识符;不同的线程可以执行相同的程序;线程是处理机的独立调度单位;同一个进程中的各个线程共享该进程的内存地址空间。

6.下列不属于进程特性的是( )A.并发性B.动态性C.共享性D.交互性正确答案:C解析:进程的特性有并发性、动态性、独立性、交互性、异步性、结构性。

7.在现代的外部设备中,为了匹配I/O设备与CPU之间的处理速度,一般都设有采用专用硬件的( )A.数据缓冲区B.数据控制块C.共享磁盘D.冗余磁盘正确答案:A解析:输入/输出设备与处理机速度不匹配的问题可以采用设置缓冲区的方法解决。

2014计算机等级考试四级数据库工程师非选择真题

2014计算机等级考试四级数据库工程师非选择真题二、简答题(每题10分,共20分)请使用蓝、黑色钢笔或圆珠笔将答案写在答题纸的相应位置上,否则无效。

〔1〕有如下2个关系表Emp〔eid,ename,age,did,salary),其各列含义为:职工号,姓名,年龄,部门号,工资Dept〔did,dname,mgr_id〕,其各列含义为:部门号,部门名称,部门经理职工号写出一条SQL语句,查询工资大于10000,且与他所在部门的经理年龄相同的职工姓名。

(6分)〔2〕有学生表〔学好,姓名,年龄,性别,系名,专业名,班号〕,设一个系可有多个专业,每个专业可有多个班,各班班号不重复,一个学生只在一个班学习,现经常需要按"系名"和"班号"进行查询,为提高查询效率,需要为"系名"和"班号"两个列建立一个非聚集索引,建立此索引有下列两种方法:方法1:索引列顺序为〔系名,班号〕方法2:索引列顺序为〔班号,系名〕①这两种方法哪个更合理?请简要说明原因。

(4分)②针对你认为合理的方法,写出创建该索引的SQL语句。

(3分)(3)考虑定义在事务集(T1,T2,T3〕上的调度S1和S2,S1与S2是否是冲突等价的?为什么?(7分)三、设计与应用题(40分)请使用蓝、黑色钢笔或圆珠笔将答案写在答题纸的相应位置上,否则无效。

〔1)某汽车维修公司需建立一个汽车维修数据库,该数据库中需要存储和管理下列信息:车辆信息:车牌号,车型,发动机号,行驶里程,车辆所有人,联系电话维修项目:项目号,项目名称,维修费汽车备件:备件号,备件名称,备件单价,库存数量以上数据之间存在下列约束:可以对一个车辆进行多个维修项目,每个维修项目可用于多个车辆,维修项目完成后要在数据库中记录维修时间一种备件可用于多个维修项目,每个维修项目最多只使用一种备件,但每种备件的数量可以是多个。

年4月互联网数据库试题及答案(可编辑修改word版)

25.按谓词变元的不同,关系演算可分为元组关系演算和域关系演算。

三、简答题(本大题共 10 小题,每小题 3 分,共 30 分)

26.已知关系模式:医生(医生编号,姓名,职称,科室),患者(患者病例号,患者姓名,性别,年龄,医生编号),用关系代数实现:查找王林医生的所有患者的姓名。

15.若事务T对数据R已加X锁,则其他事务对数据R(B)

A.只能加X锁B.不能加任何锁

C.只能加S锁D.能加任何锁

二、填空题(本大题共 10 小题,每小题 1 分,共 10 分)

请在每小题的空格中填上正确答案。错填、不填均无分。

16.在数据库的三级模式结构中,描述数据库中全体数据的逻辑结构和特征的是模式。

C.三层B/S结构D.三层C/S结构13.下列对DDBMS的分类中,错误的是(D)

A.全局控制集中的DDBMSB.全局控制部分分散的DDBMS

C.全局控制分散的DDBMSD.局部控制分散的DDBMS14.下列不属于Sybase开发工具的是(A)

A.Developer2000B.Power++

C.PowerBuilderD.PowerDesigner

A.ASP是一种动态网页编程语言B.ASP是服务器端脚本环境

C.ASP是跨平台的D.ASP的源程序会传递到客户端执行6.能真正实现平台无关性的Web数据库技术是(D)

A.ADOB.DAO

C.ODBCD.JDBC

7.在数据库设计中,数据流图表达的是(C)

A.数据和数据结构的关系B.数据和算法的关系

C.数据和处理过程的关系D.数据和通信的关系

②处理要求,指用户要完成什么处理功能,对处理的响应是时间有什么要求,处理方式是批处理还是联机处理;(1分)

2014年计算机网络考试试题及答案

2014年计算机网络考试试题及答案D.动态路由协议是按照路由的路由权值来判断路由的好坏,并且每一种路由协议的判断方法都是不一样的15. Internet的网络拓扑结构是一种( )结构A. 线型B. 网型C. 总线型D. 矩形16. SLIP协议和PPP协议都是属于( )通信方式A. 点对点B. 点对面C. 面对点D. 面对面17. ISDN的BRI服务中,一个B通道的速率是( )A. 64KbpsB. 128KbpsC. 256KbpsD. 1Mbps18. 使用域名的好处是( )A. 方便管理B. 方便记忆C. 省钱D. 输入方便19. 交换机的交换方式有两种,( )方式适合于线路出错较多的情况A. 直接转发B. 存储转发C. 存储管理D. 间接转发20. 局域网络标准对应OSI模型的层A. 上三层B. 中间三层C. 下三层D. 全部参考答案:11-20 BCBCA AADBC21. 奇偶校验可以检查出( )位出错的情况A. 1B. 2C. 3D. 022. 在10Base-T 标准中,Hub通过RJ-45接口与计算机连线距离不超过( )A. 100MB. 150MC. 200MD. 300M23. 在防火墙系统中,防火墙解决不了网络( )的安全问题A. 外部B. DMZC. 内部D. 中间件24. 采用镜像服务器的方式,连接两个服务器的链路速度只有比LAN的速度( )才有意义A. 快B. 一致C. 慢D. 中转25. 电子邮件中的两个协议中,( )协议是运行在传输程序与远程邮件服务器之间的协议A. SMTPB. TCPC. POP3D. ARP26. 精简指令系统计算机RISC中,大量设置通用寄存器,且指令格式仅用R-R型寻址,目的是为了A.简化指令格式B.提高指令运算速度C.用户使用方便D.减少地址计算时间27. 文件系统中,文件按名字存取是为了A.方便操作系统对信息的管理B.方便用户的使用C.确定文件的存取权限D.加强对文件内容的保密28. 能使系统中多台计算机相互协作完成一件任务的操作系统是A.批处理操作系统B.分时操作系统C.网络操作系统D.分布式操作系统29. 不属于存储管理功能的是A.主存空间的分配和回收B.主存空间的共享和保护C.辅存空间的管理D.实现地址转换30. 关系数据库的数据和更新操作必须遵循的完整性规则包括A.实体完整性和参照完整性B.参照完整性和用户定义的完整性C.实体完整性和用户定义的完整性D.实体完整性. 参照完整性和用户定义的完整性参考答案:21-30 ABCAA BBDCD1.IP地址中,B类地址的范围(C)A.63到127B. 64到128C. 128到191D. 127到1922.ATM(异步传输模式)的参考模型包含三个平面,它们是(A)A.用户平面控制平面管理平面B.用户平面操作平面控制平面C.操作平面控制平面管理平面D.用户平面操作平面管理平面3.决定网络使用性能的关键因素是(C)A.网络拓扑结构B.网络传输介质C.网络操作系统D.网络软件4.授予专利权的发明和实用新弄应当具备条件是(C)A.新颖性B.实用性C.其他三项都应具备D.具有创造性5.PCI总路线可用于32位或64位系统,采用总线时钟可以是33MHz和66MHz,当采用66MHz总线时钟工作于64位系统时,其数据传输速率为(A)Mb/s.A.528B.264C.1056D.1326.一条SCSI总线最多可以连接(A)台设备A.8B.4C.2D.17.采用时分多路复用技术时,输入到多路复用器的信号一般是(D)A.数字模拟混合信号B.数字信号或模拟信号C.模拟信号D.数字信号 8.局域网中两种主要的介质访问方式是(B ) A.直接方式和间接方式 B.竞争方式和C 令牌方式 C.数据报和虚电路 D.数据报和包方式 9.下列IP 中,(C )不是InterNIC 保留的PrivateIP A.172.16.0.0 B.10.0.0.0 C.202.102.128.68 D.192.168.0.0 10.通常IP 地址10.0.0.0对应的子网掩码为(D ) A.126.19.0.12 B.255.255.0.0 C.255.240.0.0 D.255.0.0.0 11.IP 地址为131.107.16.200的主机处于(A )类网络中 A.B 类 B.C 类 C.A 类 D.D 类 12.下列关于微波通信的说法错误的是:(B) A.相信站点之间必须直视,不能有障碍 B.物隐蔽性和保密性较好 C.通信信道的容量大 D.微波传输质量较高 13.UPS 正常工作状态下的能量传送路线是(B ) A.主电源-逆变器-整流器-静态转换工关-负载 B.主电源-整流器-逆变器-静态转换开关-负载 C.主电源--整流器-静态转换开关-逆变器--负载 D.主电源-静态转换开关-整流器-逆变器--负载 14.在线式UPS 的逆变器输出和旁路电源之间可控硅的驱动信号逻辑关系是(B ) A.与非逻辑 B.非逻辑 C.或 D.与 15.下列不属于氟里昂12特性性是(C ) A.R12能溶解多种有机物,所以不能使用一般的橡皮垫片 B.空气中含量超过80%时会引起人的窒息 C.其毒性比氟里昂22稍大D.无色.无臭.透明.几乎无毒性1、计算机网络是计算机技术和通信技术相结合的产物,这种结合开始于(A)。

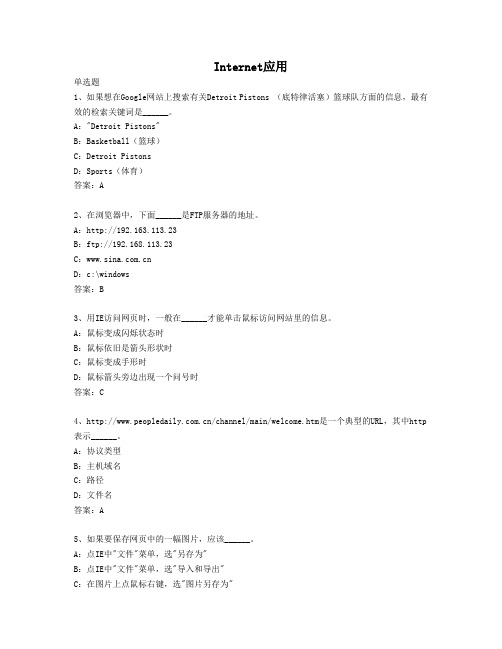

2014年4月全国网络统考资料《计算机应用基础》模拟题及参考答案——Internet应用

Internet应用单选题1、如果想在Google网站上搜索有关Detroit Pistons (底特律活塞)篮球队方面的信息,最有效的检索关键词是______。

A:"Detroit Pistons"B:Basketball(篮球)C:Detroit PistonsD:Sports(体育)答案:A2、在浏览器中,下面______是FTP服务器的地址。

A:http://192.163.113.23B:ftp://192.168.113.23C:D:c:\windows答案:B3、用IE访问网页时,一般在______才能单击鼠标访问网站里的信息。

A:鼠标变成闪烁状态时B:鼠标依旧是箭头形状时C:鼠标变成手形时D:鼠标箭头旁边出现一个问号时答案:C4、/channel/main/welcome.htm是一个典型的URL,其中http 表示______。

A:协议类型B:主机域名C:路径D:文件名答案:A5、如果要保存网页中的一幅图片,应该______。

A:点IE中"文件"菜单,选"另存为"B:点IE中"文件"菜单,选"导入和导出"C:在图片上点鼠标右键,选"图片另存为"D:点IE中的"收藏"菜单答案:C6、如果我们要浏览WWW网站时,需要在______输入URL地址。

A:进度栏B:状态栏C:标题栏D:地址栏答案:D7、Sohu网站在万维网上搜索的方法是______。

A:只能使用"分类目录"搜索B:只能使用"关键字"搜索C:"分类目录"和"关键字"搜索都可以使用D:既不能使用"分类目录"搜索,也不能使用"关键字"搜索答案:C8、如果sam.exe文件存储在一个名为的ftp服务器上,那么下载该文件使用的URL为______。

2014年4月全国高等教育自学考试计算机网络技术试题

2014年4月全国自学考试计算机网络技术试题

全国2014年4月高等教育自学考试计算机网络技术试题

请考生按规定用笔将所有试题的答案涂、写在答题纸上。

选择题部分

注意事项:

1.答题前,考生务必将自己的考试课程名称、姓名、准考证号用黑色字迹的签字笔或钢笔填写在答题纸规定的位置上。

2.每小题选出答案后,用2B铅笔把答题纸上对应题目的答案标号涂黑。

如需改动,用橡皮擦干净后,再选涂其他答案标号。

不能答在试题卷上。

一、单项选择题(本大题共20小题,每小题1分,共20分)

在每小题列出的四个备选项中只有一个是符合题目要求的,请将其选出并将“答题纸”的相应代码涂黑。

错涂、多涂或未涂均无分。

4月全国自考互联网数据库试题及答案解析

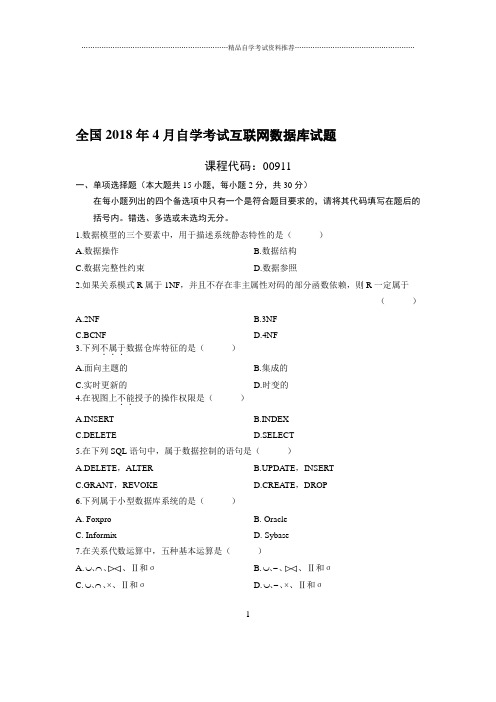

全国2018年4月自学考试互联网数据库试题课程代码:00911一、单项选择题(本大题共15小题,每小题2分,共30分)在每小题列出的四个备选项中只有一个是符合题目要求的,请将其代码填写在题后的括号内。

错选、多选或未选均无分。

1.数据模型的三个要素中,用于描述系统静态特性的是()A.数据操作B.数据结构C.数据完整性约束D.数据参照2.如果关系模式R属于1NF,并且不存在非主属性对码的部分函数依赖,则R一定属于()A.2NF B.3NFC.BCNFD.4NF3.下列不属于...数据仓库特征的是()A.面向主题的B.集成的C.实时更新的D.时变的4.在视图上不能..授予的操作权限是()A.INSERTB.INDEXC.DELETED.SELECT5.在下列SQL语句中,属于数据控制的语句是()A.DELETE,ALTERB.UPDA TE,INSERTC.GRANT,REVOKED.CREATE,DROP6.下列属于小型数据库系统的是()A. FoxproB. OracleC. InformixD. Sybase7.在关系代数运算中,五种基本运算是()A.、⋃、Ⅱ和σ、-、⋂⋃、Ⅱ和σ B.、C.、、-⋃×、Ⅱ和σ⋃×、Ⅱ和σ D.、、⋂12 8.CGI 程序执行后,输出结果的格式是( ) A.ASCII 编码 B.HTML C.XMLD.二进制9.已知关系R 和S 如下,属性A 为R 的主码、S 的外码,属性C 为S 的主码,则S 中违反参照完整性约束的元组是( )R SA.{c 1,d 1,a 1}B.{c 2,d 4,null} c.{c 3,d l ,a 3}D.{c 4,d 3,a 2}10.已知有关系模式R(sno ,sname ,age),其中sno 表示学生的学号,类型为Char(8),前4位表示入学年份。

查询所有2018年入学的学生姓名(sname),正确的SQL 语句是( ) A.SELECT sname FROM R WHERE sno=′2003%′ B.SELECT sname FROM R WHERE sno LIKE ′2003%′ C.SELECT sname FROM R WHERE sno=′2003_′ D.SELECT sname FROM R WHERE sno LIKE ′2003_′11.在JDBC 中,指向所有驱动程序的入口点并且是可移植的接口的类是( ) A.DriverManager 类 B.DeviceManager 类 C.SQL 类D.Exception 类12.ASP 的内置对象中,供所有用户共享的对象是( ) A.Session 对象 B.System 对象 C.Request 对象D.Application 对象13.在WWW 上访问和传送网页的协议是( )A.FTPB.HTMLC.HTTPD.XML14.在Sybase开发工具中,用于数据库应用系统分析和设计的CASE工具是()A.Power JB.Power ++C.PowerBuilderD.Power Designer15.E-R模型设计属于数据库的()A.概念设计B.逻辑设计C.物理设计D.程序设计二、填空题(本大题共10小题,每小题1分,共10分)请在每小题的空格中填上正确答案。

2014年4月全国自考(计算机网络安全)真题试卷(题后含答案及解析)

2014年4月全国自考(计算机网络安全)真题试卷(题后含答案及解析)题型有:1. 单项选择题 2. 填空题 3. 简答题 4. 综合分析题单项选择题1.下列属于典型邻近攻击的是( )A.会话拦截B.拒绝服务C.系统干涉D.利用恶意代码正确答案:C解析:主要有修改数据或收集信息、系统干涉、物理破坏。

2.以下关于安全机制的描述中,属于数据机密性的是( )A.交付证明B.数据原发鉴别C.连接机密性D.访问控制正确答案:C解析:包括连接机密性、无连接机密性、选择字段机密性、业务流机密性。

3.以下关于GB/T9361-2011中A、B类安全机房要求的描述中,错误的是( )A.计算站应设专用可靠的供电线路B.计算站场地宜采用开放式蓄电池C.计算机系统的电源设备应提供稳定可靠的电源D.供电电源设备的容量应具有一定的余量正确答案:B解析:ACD均为GB/T 9361—2011标准中规定的要求。

4.对称加密算法的典型代表是( )A.RSAB.DSRC.DESD.DER正确答案:C解析:DES算法是典型的对称加密算法。

5.下列关于双钥密码体制的说法,错误的是( )A.公开密钥是可以公开的信息,私有密钥是需要保密的B.加密密钥与解密密钥不同,而且从一个难以推出另一个C.两个密钥都可以保密D.是一种非对称密码体制正确答案:C解析:双钥密码体制的原理是加密密钥与解密密钥不同,从一个很难推出另一个。

双钥密码体制是非对称的,它使用两个独立的密钥,一个可以公开,另一个不能公开。

6.下列属于证书取消阶段的是( )A.证书分发B.证书验证C.证书检索D.证书过期正确答案:D解析:有证书过期、证书撤销、密钥历史、密钥档案。

7.代理防火墙工作在( )A.物理层B.网络层C.传输层D.应用层正确答案:D解析:代理防火墙工作于应用层,且针对特定的应用层协议。

8.下列关于个人防火墙的特点,说法正确的是( )A.增加了保护级别,但需要额外的硬件资源B.个人防火墙只可以抵挡外来的攻击C.个人防火墙只能对单机提供保护,不能保护网络系统D.个人防火墙对公共网络有两个物理接口正确答案:C解析:个人防火墙只能对单机提供保护,不能保护网络系统。

最新4月全国自学考试互联网数据库试题及答案解析

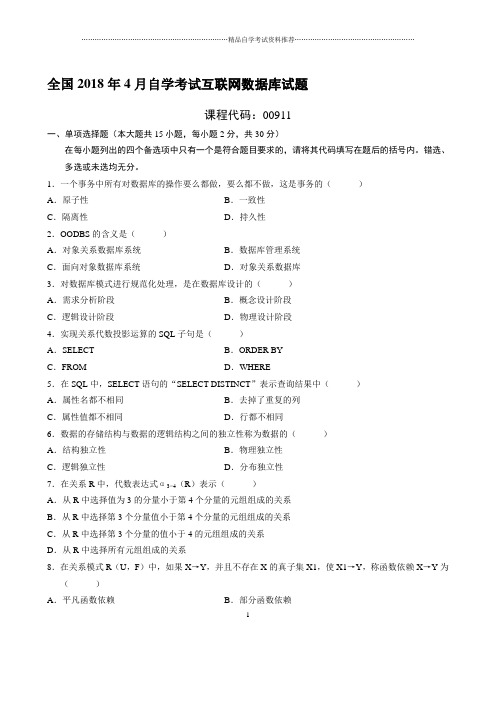

全国2018年4月自学考试互联网数据库试题课程代码:00911一、单项选择题(本大题共15小题,每小题2分,共30分)在每小题列出的四个备选项中只有一个是符合题目要求的,请将其代码填写在题后的括号内。

错选、多选或未选均无分。

1.一个事务中所有对数据库的操作要么都做,要么都不做,这是事务的()A.原子性B.一致性C.隔离性D.持久性2.OODBS的含义是()A.对象关系数据库系统B.数据库管理系统C.面向对象数据库系统D.对象关系数据库3.对数据库模式进行规范化处理,是在数据库设计的()A.需求分析阶段B.概念设计阶段C.逻辑设计阶段D.物理设计阶段4.实现关系代数投影运算的SQL子句是()A.SELECT B.ORDER BYC.FROM D.WHERE5.在SQL中,SELECT语句的“SELECT DISTINCT”表示查询结果中()A.属性名都不相同B.去掉了重复的列C.属性值都不相同D.行都不相同6.数据的存储结构与数据的逻辑结构之间的独立性称为数据的()A.结构独立性B.物理独立性C.逻辑独立性D.分布独立性7.在关系R中,代数表达式α3<4(R)表示()A.从R中选择值为3的分量小于第4个分量的元组组成的关系B.从R中选择第3个分量值小于第4个分量的元组组成的关系C.从R中选择第3个分量的值小于4的元组组成的关系D.从R中选择所有元组组成的关系8.在关系模式R(U,F)中,如果X→Y,并且不存在X的真子集X1,使X1→Y,称函数依赖X→Y为()A.平凡函数依赖B.部分函数依赖1C.完全函数依赖D.传递函数依赖9.如果事务T获得了数据项Q上的排它锁,则T对Q()A.只能读不能写B.只能写不能读C.不能读不能写D.既可读又可写10.关系演算的基础是()A.形式逻辑中的逻辑演算B.形式逻辑中的关系演算C.数理逻辑中的谓词演算D.数理逻辑中的形式演算11.使用JDBC可以做到的是()A.把二进制代码传送到任何关系数据库中B.把Java源代码传送到任何关系数据库中C.把表单信息传送到任何关系数据库中D.很容易把SQL语句传送到任何关系数据库中12.在CGI程序中,如果使用GET方法传递参数,用来传递查询条件参数的环境变量是()A.QUERY-STRING B.CONDITION-STRINGC.CONTENT-STRING D.ENV-STRING13.成员Java.sql.DriverManager属于JDBC中的()A.Java JDBC异常类B.Java JDBC接口类C.Java JDBC管理类D.Java JDBC类14.如果要使用ADO来实现对数据库的访问,则必须创建()A.系统DSN或文件DSN B.系统DSN或用户DSNC.文件DSN或用户DSN D.系统DSN或文件DSN或用户DSN15.关于VBScript的过程,下列叙述正确的是()A.Sub过程和Function过程均无返回值B.Sub过程无返回值,Function过程有返回值C.Sub过程有返回值,Function过程无返回值D.Sub过程和Function过程均有返回值二、填空题(本大题共10小题,每小题1分,共10分)请在每小题的空格中填上正确答案。

2014年4月互联网数据库试题和答案

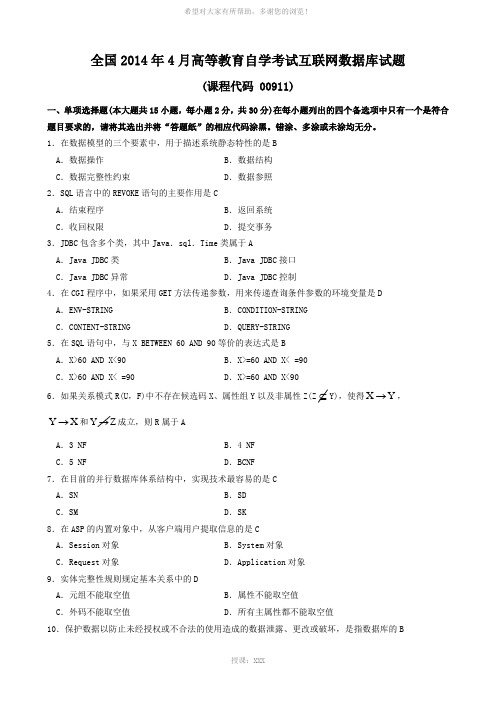

全国2014年4月高等教育自学考试互联网数据库试题(课程代码 00911)一、单项选择题(本大题共15小题,每小题2分,共30分)在每小题列出的四个备选项中只有一个是符合题目要求的,请将其选出并将“答题纸”的相应代码涂黑。

错涂、多涂或未涂均无分。

1.在数据模型的三个要素中,用于描述系统静态特性的是BA.数据操作B.数据结构C.数据完整性约束D.数据参照2.SQL语言中的REVOKE语句的主要作用是CA.结束程序B.返回系统C.收回权限D.提交事务3.JDBC包含多个类,其中Java.sql.Time类属于AA.Java JDBC类B.Java JDBC接口C.Java JDBC异常D.Java JDBC控制4.在CGI程序中,如果采用GET方法传递参数,用来传递查询条件参数的环境变量是DA.ENV-STRING B.CONDITION-STRINGC.CONTENT-STRING D.QUERY-STRING5.在SQL语句中,与X BETWEEN 60 AND 90等价的表达式是BA.X>60 AND X<90 B.X>=60 AND X< =90C.X>60 AND X< =90 D.X>=60 AND X<90→,6.如果关系模式R(U,F)中不存在候选码X、属性组Y以及非属性Z(Z⊆Y),使得X Y →和Y→Z成立,则R属于AY XA.3 NF B.4 NFC.5 NF D.BCNF7.在目前的并行数据库体系结构中,实现技术最容易的是CA.SN B.SDC.SM D.SK8.在ASP的内置对象中,从客户端用户提取信息的是CA.Session对象B.System对象C.Request对象D.Application对象9.实体完整性规则规定基本关系中的DA.元组不能取空值B.属性不能取空值C.外码不能取空值D.所有主属性都不能取空值10.保护数据以防止未经授权或不合法的使用造成的数据泄露、更改或破坏,是指数据库的BA.完整性控制B.安全性控制C.并发控制D.故障恢复11.在数据库设计中,设计用户子模式是在CA.需求分析阶段B.概念结构设计阶段C.逻辑结构设计阶段D.物理设计阶段12.在Sybase开发工具中,基于图形界面的客户/服务器前端应用的工具是DA.Power J B.Power+ +C.Power Designer D.PowerBuilder13.在分布式数据库系统中,用户不必关心数据分布的细节,这种性质称为BA.分片透明性B.分布透明性C.定位透明性D.位置透明性14.下列不属于...数据仓库特征的是DA.面向主题的B.集成的C.时变的D.实时更新的15.一个事务的执行不被其他事务干扰,这一特性是指事务的AA.隔离性B.一致性C.原子性D.持久性二、填空题(本大题共10小题,每小题1分,共10分)16.由并发操作引起的数据不一致性包括__丢失修改____、不能重复读和读“脏”数据。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

全国2014年4月高等教育自学考试互联网数据库试题(课程代码 00911)一、单项选择题(本大题共15小题,每小题2分,共30分)在每小题列出的四个备选项中只有一个是符合题目要求的,请将其选出并将“答题纸”的相应代码涂黑。

错涂、多涂或未涂均无分。

1.在数据模型的三个要素中,用于描述系统静态特性的是BA.数据操作B.数据结构C.数据完整性约束D.数据参照2.SQL语言中的REVOKE语句的主要作用是CA.结束程序B.返回系统C.收回权限D.提交事务3.JDBC包含多个类,其中Java.sql.Time类属于AA.Java JDBC类B.Java JDBC接口C.Java JDBC异常D.Java JDBC控制4.在CGI程序中,如果采用GET方法传递参数,用来传递查询条件参数的环境变量是DA.ENV-STRING B.CONDITION-STRINGC.CONTENT-STRING D.QUERY-STRING5.在SQL语句中,与X BETWEEN 60 AND 90等价的表达式是BA.X>60 AND X<90 B.X>=60 AND X< =90C.X>60 AND X< =90 D.X>=60 AND X<90→,6.如果关系模式R(U,F)中不存在候选码X、属性组Y以及非属性Z(Z⊆Y),使得X Y →和Y→Z成立,则R属于AY XA.3 NF B.4 NFC.5 NF D.BCNF7.在目前的并行数据库体系结构中,实现技术最容易的是CA.SN B.SDC.SM D.SK8.在ASP的内置对象中,从客户端用户提取信息的是CA.Session对象B.System对象C.Request对象D.Application对象9.实体完整性规则规定基本关系中的DA.元组不能取空值B.属性不能取空值C.外码不能取空值D.所有主属性都不能取空值10.保护数据以防止未经授权或不合法的使用造成的数据泄露、更改或破坏,是指数据库的BA.完整性控制B.安全性控制C.并发控制D.故障恢复11.在数据库设计中,设计用户子模式是在CA.需求分析阶段B.概念结构设计阶段C.逻辑结构设计阶段D.物理设计阶段12.在Sybase开发工具中,基于图形界面的客户/服务器前端应用的工具是DA.Power J B.Power+ +C.Power Designer D.PowerBuilder13.在分布式数据库系统中,用户不必关心数据分布的细节,这种性质称为BA.分片透明性B.分布透明性C.定位透明性D.位置透明性14.下列不属于...数据仓库特征的是DA.面向主题的B.集成的C.时变的D.实时更新的15.一个事务的执行不被其他事务干扰,这一特性是指事务的AA.隔离性B.一致性C.原子性D.持久性二、填空题(本大题共10小题,每小题1分,共10分)16.由并发操作引起的数据不一致性包括__丢失修改____、不能重复读和读“脏”数据。

17.各分E—R图之间的冲突主要有三类:属性冲突、结构冲突和_命名冲突_____。

18.在关系代数运算中,5种基本的运算为:并、差、___投影___、选择和笛卡尔积。

19.面向对象数据库语言主要包括_对象定义语言_____和对象操纵语言。

20.在Oracle数据库的数据字典中,前缀为___DBA___的视图为全部用户可存取的视图。

21.多媒体数据模型按复杂程度可分为三种:简单型、复杂型和__智能型____。

22.ASP所用的语言是Javascript或__VBSCRIPT____。

23.用树型结构表示实体类型及实体间联系的数据模型称为__层次模型____。

24.数据库系统中可能发生的故障有:事务内部的故障、系统故障、介质故障和__计算机病毒____。

25.数据仓库中基表的常用数据模式是星型和_雪花_____模式。

三、简答题(本大题共10小题,每小题3分,共30分)26.简述关系模型的存储结构。

27.简述BCNF关系模式具有的性质。

28.简述数据加密的原理和作用。

29.简述多媒体数据库管理系统的体系结构。

30.简述数据抽象的三种类型。

31.在数据库系统中,预防和解决死锁的常用方法是什么?32.简述OLAP实现的关键技术。

33.简述使用JDBC将一个Java应用程序连接到数据源的通用流程。

34.分布式数据库系统有哪些突出特点?35.多对多联系在层次模型中如何表示?四、设计题(本大题共4小题,每小题5分,共20分)已知学生表S和选课表SC,其关系模式如下:S(SNO,SN,SD,SSEX,SAGE)SC(SNO,CN,GR)其中,SNO为学号,SN为姓名,SD为系名,SSEX为性别,SAGE为年龄,CN为课程名,GR为分数。

用SQL语句完成36~39题。

36.查询年龄在20~23岁之间的学生的姓名、所在系和年龄。

37.查询“英语系”选修了“数据库”课程的学生的姓名和分数,查询结果按分数降序排序。

38.将学生表中所有“中文系”的学生定义为一个视图C_S。

39.删除选课表中没有分数的记录。

五、综合题(10分)40.假设教学管理规定:(1)一个学生可选修多门课,一门课有若干学生选修;(2)一个教师可讲授多门课,一门课只有一个教师讲授;(3)一个学生选修一门课,仅有一个成绩。

学生的属性有学号、学生姓名;教师的属性有教师编号,教师姓名;课程的属性有课程号、课程名。

①根据上述语义画出ER图,要求在图中画出实体的属性并注明联系的类型。

(5分)②根据所构建的ER图,设计满足3NF的关系模式,并标出每个关系模式的主码和外码。

(5分)全国2014年4月高等教育自学考试互联网数据库试题答案(课程代码 00911)一、单项选择题(本大题共15小题,每小题2分,共30分)1——5:BCADB 6——10:ACCDB 11——15:CDBDA二、填空题(本大题共10小题,每小题1分,共10分)16.丢失修改 17.命名冲突18.投影 19.对象定义语言(或ODL)20.DBA 21.智能型22.VBscript 23.层次模型24.计算机病毒 25.雪花三、简答题(本大题共10小题,每小题3分,共30分)26.关系模型中,实体及实体间的联系都用表来表示,(1分)在数据库的物理组织中,表以文件形式存储,(1分)每一个表通常对应一种文件结构。

(1分)27.BCNF关系模式具有的性质:①所有非主属性都完全函数依赖于每个候选码;(1分)②所有主属性都完全函数依赖于每个不包含它的候选码;(1分)③没有任何属性完全函数依赖于非码的任何一组属性。

(1分)28.采用数据加密技术,以密码形式存储和传输数据,(1分)即使非法存取者进入了系统,窃取了数据,没有密钥也不能对数据解密,(1分)加密技术的关键是对密钥的分配、管理和保密。

(1分)29.多媒体数据库管理系统的体系结构是三级层次结构:①存储层是对多媒体数据进行物理存储的形式描述;(1分)②概念层是对现实世界对象进行全面的描述;(1分)③表示层是对数据对象的外部表示形式的描述。

(1分)30. ①分类:定义某一类概念作为现实世界中一组对象的类型,它抽象了对象值与型之间的“is member of”的语义。

(1分)②聚集:定义某一类型的组成成分,它抽象了对象内部类型和成分之间的语义。

(1分)③概括:定义类型之间的一种子集联系,它抽象了类型之间的“is subset of”的语义。

(1分)31. ①要求每个事务一次就将所有要使用的数据全部加锁,否则就不能执行。

(1分)②采用按序加锁法。

(1分)③不采取任何措施来预防死锁的发生,而是周期性的检查系统中是否有死锁。

(1分)32. ①实视图及其维护。

②立方体计算。

③查询优化与并行处理技术。

④数据集成。

【评分参考】答对1个要点给1分,答对4个要点给满分3分。

33.通用流程是:Java应用程序使用JDBC,(1分)然后通过JDBC驱动器,(1分)在协议的框架内连接到数据源。

(1分)34. ①数据独立性,除了传统的逻辑独立性和物理独立性之外,还具有分布独立性。

②集中和自治相结合的控制结构。

③适当增加数据冗余度。

④全局的一致性、可串行性和可恢复性。

【评分参考】答对1个要点给1分,答对4个要点给满分3分。

35.用层次模型表示多对多联系,必须首先将其分解成一对多联系,(1分)分解的方法有两种,冗余结点法和虚拟结点法,冗余结点法的优点是结构清晰,允许结点改变存储位置,缺点是需要额外占用存储空间,有潜在的不一致性,(1分)虚拟结点法的优点的减少对存储空间的浪费,避免产生潜在的不一致性,缺点是结点改变存储位置可能引起虚拟结点中指针的修改。

(1分)四、设计题(本大题共4小题,每小题5分,共20分)36.SELECT SN,SD,SAGE (2分)FROM S (1分)WHERE SAGE>=20 AND SAGE<=23 (2分)37.SELECT SN,GR FROM S,SC (2分)WHEBE SD=“英语系”AND CN=“数据库”AND S.SNO=SC.SNO (2分)ORDER BY GR DESC (1分)38.CREATE VIEW C_S AS (2分)SELECT * FROM S (1分)WHERE SD=“中文系”(2分)39.DELETE FROM SC (2分)WHERE GR IS NULL (3分)五、综合题(10分)40.(1)(5分)(每个实体,联系及联系类型各1分,共5分,没有属性不扣分)(2)教师(教师编号,教师姓名)(1分)课程(课程号,课程名,教师编号)(2分)学生(学号,姓名)(1分)选修(学号,课程号,成绩)(1分)。