计算机网络实验三:协议分析

网络协议分析实验指导书

网络协议分析实验指导书实验目的:本实验旨在通过对网络协议的分析和实际操作,加深对网络协议的理解,提升学生对网络通信的认识和应用能力。

实验材料:1. 一台计算机;2. 网络协议分析工具软件,例如Wireshark等;3. 网络环境,包括网络设备和互联网连接。

实验步骤:1. 准备工作:a. 确保计算机联网并能够正常访问互联网;b. 下载并安装网络协议分析工具软件。

2. 抓包分析:a. 打开网络协议分析工具软件,选择合适的网络接口进行抓包;b. 连接到目标网站,观察网络协议分析软件中的抓包数据;c. 选择合适的抓包数据进行分析,包括协议类型、源IP地址和目标IP地址等;d. 分析数据包中的协议类型,并对其进行解释和理解。

3. 协议解析:a. 选择其中一个数据包,进行具体协议的解析;b. 从包头开始,分析各个字段的含义和作用;c. 理解各个协议层之间的关系和交互方式;d. 分析数据包中的信息传输过程,包括源地址、目标地址、端口号等。

4. 实际操作:a. 根据实际情况,进行一次网络通信的实际操作;b. 使用网络协议分析工具软件捕捉该通信过程的数据包;c. 分析捕捉到的数据包,理解通信过程中各个协议的作用和流程。

5. 总结和展望:a. 总结本次实验的收获和体会;b. 分析网络协议分析在实际应用中的重要性和作用;c. 展望未来网络协议分析的发展方向和趋势。

实验注意事项:1. 本实验需要在合适的网络环境下进行,确保网络连接正常;2. 在进行网络抓包分析时,需要注意不要过度干扰正常网络通信;3. 在进行协议解析时,需要仔细观察并理解各个字段的含义;4. 在进行实际操作时,需要注意保护个人隐私和网络安全。

通过本次实验的分析和操作,理论与实践相结合,将帮助学生更好地理解和应用网络协议。

网络协议作为互联网通信的基础,对于网络工程师和网络安全专家来说,具有重要的意义和作用。

通过深入理解和掌握网络协议,可以提高网络通信的效率和安全性,并为网络技术的发展做出贡献。

主要协议分析实验报告(3篇)

第1篇一、实验背景随着计算机网络技术的飞速发展,网络协议作为计算机网络通信的基础,扮演着至关重要的角色。

为了更好地理解网络协议的工作原理和功能,我们开展了主要协议分析实验。

本实验旨在通过分析常用网络协议的报文格式和工作机制,加深对网络协议的理解。

二、实验目的1. 熟悉常用网络协议的报文格式和工作机制。

2. 掌握网络协议分析工具的使用方法。

3. 培养网络故障排查和问题解决能力。

三、实验环境1. 实验设备:PC机、网线、Wireshark软件。

2. 实验网络:局域网环境,包括路由器、交换机、PC等设备。

四、实验内容本实验主要分析以下协议:1. IP协议2. TCP协议3. UDP协议4. HTTP协议5. FTP协议五、实验步骤1. IP协议分析(1)启动Wireshark软件,选择合适的抓包接口。

(2)观察并分析IP数据报的报文格式,包括版本、头部长度、服务类型、总长度、标识、标志、片偏移、生存时间、协议、头部校验和、源IP地址、目的IP地址等字段。

(3)分析IP分片和重组过程,观察TTL值的变化。

2. TCP协议分析(1)观察TCP数据报的报文格式,包括源端口号、目的端口号、序号、确认号、数据偏移、标志、窗口、校验和、紧急指针等字段。

(2)分析TCP连接建立、数据传输、连接终止的过程。

(3)观察TCP的重传机制和流量控制机制。

3. UDP协议分析(1)观察UDP数据报的报文格式,包括源端口号、目的端口号、长度、校验和等字段。

(2)分析UDP的无连接特性,观察UDP报文的传输过程。

4. HTTP协议分析(1)观察HTTP请求报文和响应报文的格式,包括请求行、头部字段、实体等。

(2)分析HTTP协议的请求方法、状态码、缓存控制等特性。

(3)观察HTTPS协议的加密传输过程。

5. FTP协议分析(1)观察FTP数据报的报文格式,包括命令、响应等。

(2)分析FTP的文件传输过程,包括数据传输模式和端口映射。

实验三 ARP地址解析协议分析

实验三 ARP地址解析协议一实验目的1 掌握ARP协议的作用和格式;2 理解IP地址与MAC地址的对应关系;3 了解ARP命令。

二实验内容1 学习ARP协议的工作原理;2 掌握ARP协议的作用和使用方法;3 理解IP地址与MAC地址的对应关系;4 学习使用ARP命令。

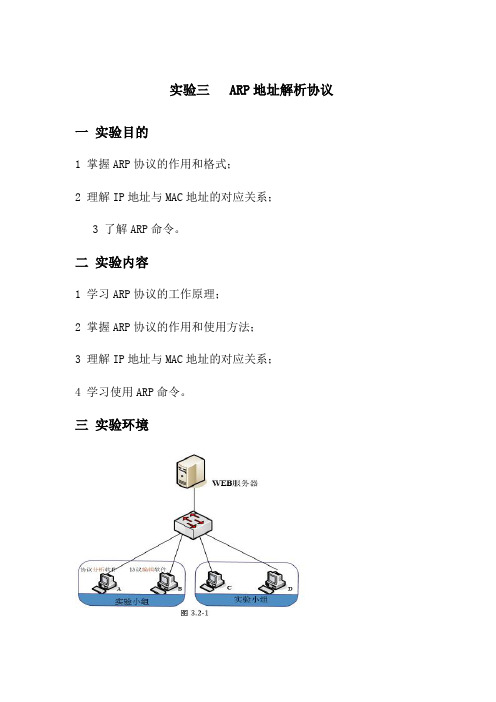

三实验环境四实验流程五实验原理IP数据包常通过以太网传输,在以太网中是以48位的物理地址传输数据包而不是32位的IP地址。

因此当我们知道IP地址不知道MAC地址时,就要用到ARP协议。

ARP协议的功能是将网络层的IP地址转换为数据链路层的MAC地址。

ARP协议的请求包是以广播方式发送的,网段中的所有主机都会接收到这个包。

如果一个主机的IP地址和ARP请求中的目的IP地址相同,该主机会对这个请求数据包作出ARP应答,将其MAC地址发送给请求端。

1 ARP请求或应答的分组格式:硬件类型(2字节)协议类型(2字节)物理地址长度协议地址长度操作码(2字节)发送节点物理地址(6字节)发送节点协议地址(4字节)目的节点物理地址(6字节)目的节点协议地址(4字节)字段说明:硬件类型:表示硬件类型,例如:0001表示以太网。

协议类型:表示要映射的协议类型,例如 0x0800表示IP地址。

硬件长度:指明硬件地址长度,单位是字节,MAC是48位,6个字节。

06。

协议长度:高层协议地址的长度,对于IP地址,长度是4个字节。

04。

操作字段:共有二种操作类型,0001表示ARP请求,0002表示ARP应答。

发送方MAC:6个字节的发送方MAC地址。

发送方IP: 4个字节的发送方IP地址。

目的MAC:6个字节的目的MAC地址。

目的IP: 4个字节的目的IP地址。

2 ARP缓存和ARP命令为减少广播通信量和提高ARP解析速度,每个主机都有ARP高速缓存,用于存放解析过的MAC和IP的映射关系。

ARP缓存表是可以通过命令查询的。

在命令提示符下,输入“arp -a”可以查看ARP缓存表中的内容,“arp -d”清除ARP缓存,“arp -s”添加ARP缓存。

《网络协议分析》实验指导书

《网络协议分析》实验指导书verO.01计算机与信息工程系shhkun2014年9月、八前《网络协议分析》课程是针对计算机及网络工程专业的本科生而设置的一门课程,它具有很强的理论性和实践性。

本实验指导书是专门为《网络协议分析》理论课程配套的、指导学生完成相关实验及操作而编写的。

本实验指导书按照TCP/IP的层次结构对网络互连中的主要协议进行分析,由下而上的设计了 9个实验,涉及ARP协议分析、IP协议分析、ICMP协议分析、UDP协议分析、TCP协议分析、DHCP协议分析、DNS协议分析、HTTP协议分析、SMTP协议与POP3协议分析。

在实验内容之前对实验采用的Wireshark软件进行了介绍。

希望学生们通过以上实验进一步加深对网络协议的理解和掌握协议分析的方法。

特别说明:1、本指导书中给出的实验网络物理模型,不需要学生动手搭建,所有网络物理模型都基于现有的实验室运行环境。

2、本指导书中实验内容的开展与实验室使用的交换机和路由器的品牌无关,实验指导书中指出实验品牌等,只是为了举例方便。

3、实验中设备的ip地址以实际实验机器的ip地址为准,不同学生的IP地址应该不同。

目录1.网络协议分析实验环境要求 (4)2.网络协议分析器Wireshark (5)2.1Wireshark 主窗口简介 (5)2.2Wireshark 菜单栏简介 (6)2.3Wireshark 的工具栏 (7)2.4Wireshark 的网络数据抓包过程 (8)2.5由Wireshark协议窗口分析协议的格式 (10)3.网络层协议分析 (11)实验一ARP协议分析 (12)实验二IP 协议分析 (15)实验三ICMP协议分析 (19)4.传输层协议分析 (27)实验四UDP协议分析 (28)实验五TCP协议分析 (31)5.应用层协议分析 (34)实验六DHCP协议分析 (34)实验七DNS协议分析 (37)实验八HTTP协议分析 (39)实验九SMTP及POP3协议分析 (42)(1) 本指导书按照 TCP/IP 的层次结构对网络互连中的主要协议进行分析。

计算机网络实验报告(DNS协议分析)

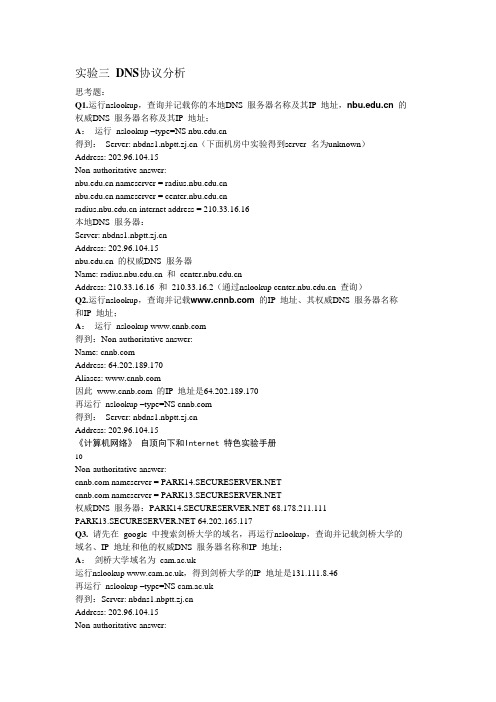

实验DNS 协议分析 实验步骤1.打开wireshark ,设置好过滤器。

2.在命令提示符后键入nslookup .wireshark 捕获dns 的数据包。

结果如下: 表示本地域名服务器的名字;219.229.240.19表示本地域名服务器的IP 地址 表示 的真实域名;119.75.217.56和119.75.218.45为百度的IP 地址;3.设置好过滤器后按enter 键,开始抓包.4. 分析wireshark捕获的数据包.分析前四帧:首先通过反向查询获得本地DNS 服务器的域名域名,其次通过正向查询获得查询域名的IP 地址:4.具体分析捕获的数据包的DNS 报文格式:第一帧是192.168.1.102发送给本地DNS 服务器219.229.240.19的反向查询取得报文,用于获得本地DNS 服务器的名字。

具体协议说明如下:前两帧:通过反向查询获得本地DNS 服务器的名字 后两帧:通过正向查询获得查询域名对应的IP 地址帧数应用层存活时间网络层递归请求版本,表示的是 IP 規格版本标头长度识别码封包总长 。

通常以 byte 做单位來表示该封包的总长度,此数值包括标头和数据的总和。

第二帧是本地DNS服务器返回的响应帧,包含查询结果,即本地DNS 服务器的名字:存活时间反向查询的域名,即查询结果权威DNS本地服务器的域名第三帧是客户端发过给本地DNS服务器的DNS请求报文,用于请求对应的IP 地址请求的资源记录RR第四帧是本地DNS服务器发给客户端的响应报文,包含了对应的真正的域名和IP地址.是对应的真正域名,也是的最初的名字对应的IP是119.75.217.56和119.75.218.45。

宁波大学计算机网络实验答案

实验三DNS协议分析思考题:Q1.运行nslookup,查询并记载你的本地DNS 服务器名称及其IP 地址, 的权威DNS 服务器名称及其IP 地址;A:运行nslookup –type=NS 得到:Server: (下面机房中实验得到server 名为unknown)Address: 202.96.104.15Non-authoritative answer: nameserver = nameserver = internet address = 210.33.16.16本地DNS 服务器:Server: Address: 202.96.104.15 的权威DNS 服务器Name: 和Address: 210.33.16.16 和210.33.16.2(通过nslookup 查询)Q2.运行nslookup,查询并记载 的IP 地址、其权威DNS 服务器名称和IP 地址;A:运行nslookup 得到:Non-authoritative answer:Name: Address: 64.202.189.170Aliases: 因此 的IP 地址是64.202.189.170再运行nslookup –type=NS 得到:Server: Address: 202.96.104.15《计算机网络》自顶向下和Internet 特色实验手册10Non-authoritative answer: nameserver = nameserver = 权威DNS 服务器: 68.178.211.111 64.202.165.117Q3. 请先在google 中搜索剑桥大学的域名,再运行nslookup,查询并记载剑桥大学的域名、IP 地址和他的权威DNS 服务器名称和IP 地址;A:剑桥大学域名为运行nslookup ,得到剑桥大学的IP 地址是131.111.8.46再运行nslookup –type=NS 得到:Server: Address: 202.96.104.15Non-authoritative answer: nameserver = nameserver = nameserver = nameserver = nameserver = nameserver = nameserver = 其中权威服务器 internet address = 128.232.0.19Q4.运行ipconfig/all,查询并记载你的本地DNS 服务器,看和nslookup 显示的有无差别,如有差别差在哪里?为什么?A:本地DNS 服务器为202.96.104.15。

实验三 地址解析协议ARP

实验三地址解析协议ARP一、实验目的通过本实验,掌握数通实验平台仿真软件eNSP的使用方法,掌握利用路由器构造小规模互联网络的方法,了解MAC地址、IP地址各自的用途,验证地址解析协议ARP的协议、过程。

二、实验器材计算机、eNSP仿真软件三、实验要求●理解ARP协议的工作原理;●理解ARP协议的报文格式;●理解ARP高速缓存的作用;●解析ARP协议的报文。

四、预备知识(1)利用ICMP测试网络连通性的原理(2)以太网帧结构(3)地址解析协议ARP的原理、协议与帧结构五、实验内容(1)利用数通实验平台模拟软件eNSP构建一个由一台路由器、两台交换机、四台或以上PC终端构成的小规模互联网络;(2)利用eNSP中抓包工具,选择合适点抓包;(3)利用ping命令检测网络连通性,并分析抓包工具中获得的相应数据,解析并理解ARP协议的报文格式;(4)分析抓包工具中获得的相应数据,理解IP地址与MAC地址的转换过程,理解ARP协议的工作原理;(5)分析、理解ARP高速缓存的作用;六、实验结果及分析1、建立两个各由一台交换机、两台或两台以上终端构成的小规模局域网络,ping 192.168.1.24在同一局域网下,ping 192.168.1.24能连通,计算机1将一个数据包发送到目标ip,且对方返回一个数据包,表示网络是连通的,在“Wireshark”上显示出抓取到的ping报文。

2、ping 192.168.2.1计算机1ping不通计算机3不能连通,不同局域网下没有连接通道。

3、放置一台路由器,连接两台交换机,并配置路由器,设置计算机1的网关192.168.1.254,计算机3不设置网关,ping 192.168.2.1计算机1和计算机3不能连通,计算机3没有设置网关,在不同网段中没有设置网关不能进行连接。

4、设置二号网络计算机3的网关192.168.2.254,ping 192.168.2.1计算机1和计算机3能ping通。

计算机网络实验报告实验3

计算机网络实验报告实验3一、实验目的本次计算机网络实验 3 的主要目的是深入理解和掌握计算机网络中的相关技术和概念,通过实际操作和观察,增强对网络通信原理、协议分析以及网络配置的实际应用能力。

二、实验环境本次实验在计算机网络实验室进行,使用的设备包括计算机、网络交换机、路由器等。

操作系统为 Windows 10,实验中使用的软件工具包括 Wireshark 网络协议分析工具、Cisco Packet Tracer 网络模拟软件等。

三、实验内容与步骤(一)网络拓扑结构的搭建使用 Cisco Packet Tracer 软件,构建一个包含多个子网的复杂网络拓扑结构。

在这个拓扑结构中,包括了不同类型的网络设备,如交换机、路由器等,并配置了相应的 IP 地址和子网掩码。

(二)网络协议分析启动 Wireshark 工具,捕获网络中的数据包。

通过对捕获到的数据包进行分析,了解常见的网络协议,如 TCP、IP、UDP 等的格式和工作原理。

观察数据包中的源地址、目的地址、协议类型、端口号等关键信息,并分析它们在网络通信中的作用。

(三)网络配置与管理在实际的网络环境中,对计算机的网络参数进行配置,包括 IP 地址、子网掩码、网关、DNS 服务器等。

通过命令行工具(如 Windows 中的 ipconfig 命令)查看和验证配置的正确性。

(四)网络故障排查与解决设置一些网络故障,如 IP 地址冲突、网络连接中断等,然后通过相关的工具和技术手段进行故障排查和解决。

学习使用 ping 命令、tracert 命令等网络诊断工具,分析故障产生的原因,并采取相应的解决措施。

四、实验结果与分析(一)网络拓扑结构搭建结果成功构建了包含多个子网的网络拓扑结构,各个设备之间能够正常通信。

通过查看设备的状态指示灯和配置信息,验证了网络连接的正确性。

(二)网络协议分析结果通过 Wireshark 捕获到的数据包,清晰地看到了 TCP 三次握手的过程,以及 IP 数据包的分片和重组。

计算机网络实验指导书(附部分答案)..

计算机网络实验指导书湖南工业大学计算机与通信学院网络工程系目录实验一 802.3协议分析和以太网 (3)一、实验目的 (3)二、预备知识 (3)三、实验环境 (4)四、实验步骤 (5)五、实验报告内容 (6)实验二 IP层协议分析 (7)一、实验目的 (7)二、实验环境 (7)三、实验步骤 (7)四、实验报告内容 (8)实验三 TCP协议分析 (9)一、实验目的及任务 (9)二、实验环境 (9)三、实验步骤 (9)四、实验报告内容 (10)实验四 HTTP和DNS分析 (11)一、实验目的及任务 (11)二、实验环境 (11)三、实验步骤 (11)四、实验报告内容 (12)实验一802.3协议分析和以太网一、实验目的1.分析802.3协议2.熟悉以太网帧的格式3.熟悉ARP报文的格式二、预备知识要深入理解网络协议,需要仔细观察协议实体之间交换的报文序列。

为探究协议操作细节,可使协议实体执行某些动作,观察这些动作及其影响。

这些任务可以在仿真环境下或在如因特网这样的真实网络环境中完成。

观察在正在运行协议实体间交换报文的基本工具被称为分组嗅探器(packet sniffer)。

顾名思义,一个分组嗅探器捕获(嗅探)计算机发送和接收的报文。

一般情况下,分组嗅探器将存储和显示出被捕获报文的各协议头部字段内容。

图1为一个分组嗅探器的结构。

图1右边是计算机上正常运行的协议(在这里是因特网协议)和应用程序(如:Web浏览器和ftp客户端)。

分组嗅探器(虚线框中的部分)是附加计算机普通软件上的,主要有两部分组成。

分组捕获库接收计算机发送和接收的每一个链路层帧的拷贝。

高层协议(如:HTTP、FTP、TCP、UDP、DNS、IP等)交换的报文都被封装在链路层帧(Frame)中,并沿着物理介质(如以太网的电缆)传输。

图1假设所使用的物理媒体是以太网,上层协议的报文最终封装在以太网帧中。

分组嗅探器的第二个组成部分是分析器。

网络协议分析

网络协议分析一、协议介绍网络协议是指计算机网络中通信实体之间进行信息交换所遵循的规则和约定。

本协议旨在对网络协议进行分析,包括协议的功能、特点、通信过程等方面的内容。

二、协议功能网络协议的功能主要包括以下几个方面:1. 数据传输:协议规定了数据在网络中的传输方式和传输规则,确保数据能够准确、高效地传输。

2. 错误检测与纠正:协议通过添加校验码等机制,检测和纠正数据传输过程中可能出现的错误,确保数据的完整性和准确性。

3. 数据分包与组包:协议将大块的数据分割成小块进行传输,并在接收端将这些小块重新组装成完整的数据。

4. 路由选择:协议定义了数据在网络中的传输路径选择机制,确保数据能够按照最优的路径进行传输。

5. 网络管理:协议规定了网络中各个节点的管理方式和管理信息的交换方式,确保网络的正常运行和管理。

三、协议特点网络协议具有以下几个特点:1. 标准化:网络协议通常由标准化组织或协议制定机构制定,并经过广泛的讨论和验证,确保协议的可靠性和兼容性。

2. 层次化:网络协议通常采用层次化的结构,将复杂的通信过程分解为多个层次,每个层次负责不同的功能,提高了协议的可扩展性和可维护性。

3. 可靠性:网络协议通过添加错误检测和纠正机制、重传机制等手段,确保数据的可靠传输。

4. 高效性:网络协议在数据传输过程中,尽量减少数据的传输量和传输延迟,提高网络的传输效率。

5. 兼容性:网络协议考虑到不同厂商、不同设备之间的兼容性问题,确保不同设备能够正常地进行通信。

四、协议通信过程网络协议的通信过程通常包括以下几个步骤:1. 建立连接:通信双方通过握手过程建立连接,包括发送连接请求、接收连接请求、发送连接确认等步骤。

2. 数据传输:建立连接后,通信双方可以进行数据的传输,包括发送数据、接收数据等步骤。

3. 错误检测与纠正:在数据传输过程中,协议会对数据进行错误检测,如果发现错误,会进行纠正或重传。

4. 连接释放:当通信完成后,通信双方通过握手过程释放连接,包括发送连接释放请求、接收连接释放请求、发送连接释放确认等步骤。

北航计算机网络实验实验三rip协议分析

10

北航计算机网络实验

RIP协议( Protocol) RIP协议(Routing Information Protocol) 协议

请求报文——Request报文 Request报文 请求报文 Request

RIP报文 报文

应答报文——Response报文 Response报文 应答报文 Response

命令(1-5) 版本1 必须为0 必须为0 网络i的IP地址 必须为0 必须为0 到网络i的跳数(metric)

RIP协议的报文结构

11

网络i的协议族

北航计算机网络实验

RIP原理 RIP原理

距离矢量(DV)对网络的描述 距离矢量(DV)对网络的描述 (DV)

A 子网: 子网: 202.112.138.0/24

北航计算机网络实验

实验三

RIP协议分析 RIP协议分析

刘艳芳

2009.12

北航计算机网络实验

主要内容

RIP路由协议概述 路由协议概述 RIP协议分析实验 协议分析实验

2

北航计算机网络实验

RIP路由协议概述 RIP路由协议概述

北航计算机网络实验

路由的概念

PC A

PC B

选路 转发包

4

北航计算机网络实验

网络故障 - 自动维护

子网: 子网:

1.0.0.0/24

A 子网: 子网:

3.0.0.0/24

B 子网: 子网:

C

D

4.0.0.0/24

目的地址 3.0.0.0

下一跳 跳数

C D 路由器A的路由表 路由器 的路由表

18

1 2

北航计算机网络实验

水平分割( 水平分割(Split Horizon)

TCPIP协议分析_实验3_分析IPv4和IPv6数据包

《TCP/IP协议分析》实验报告实验序号:3 实验项目名称:分析IPv4和IPv6 数据包20网工学号姓名专业、班实验地点指导教师实验时间2022-9-14 一、实验目的及要求,步骤和结果动手项目3-1:使用Wireshark软件查看IPv4数据包首部所需时间: 20 分钟。

项目目标:学习使用Wireshark软件查看IPv4数据包的首部。

过程描述:本项目介绍如何捕获网络上的一个数据包,选择一个特定的数据包,查看该数据包的IPv4首部。

你可以捕获自己的数据进行分析,或启动Wireshark 软件,打开从本书配套网站上下载的文件IPv4Fields.pcap,直接跳到第(8)步。

(1)启动Wireshark软件(单击“开始”,指向“所有程序”,然后单击Wireshark。

也可以单击“开始”,在“运行”对话框中输入"Wireshark", 然后单击“确定”按钮)。

(2)单击Capture菜单,然后单击Interfaces 菜单项,出现Capture Interfaces 窗口。

(3)可能会显示有多个网卡,选定一个在Packets栏显示了实时数据包的网卡,然后单击Start 按钮,出现Capturing窗口。

(4)打开一个命令提示符窗口(单击“开始”按钮,在“运行”对话框中输入cmd,然后单击“确定”按钮)。

(5) ping 本地网络中的计算机IPv4地址。

(6)在命令提示符窗口中输入exit命令并按Enter键,关闭命令提示符窗口。

(7)在Wireshark软件中,单击菜单栏上的Capture,然后单击Stop (或者单击工具栏上的Stop 图标)。

(8)在数据包列表面板(上部面板)中选择一个TCP数据包(9)在数据包详细内容面板(中部面板),展开Internet Protocol Version4, 如图所示。

(10)查看Version和Header lenght字段的值。

(11)展开Differentiated Services Field, 查看Total Length和ldentification字段的值,然后再收起它。

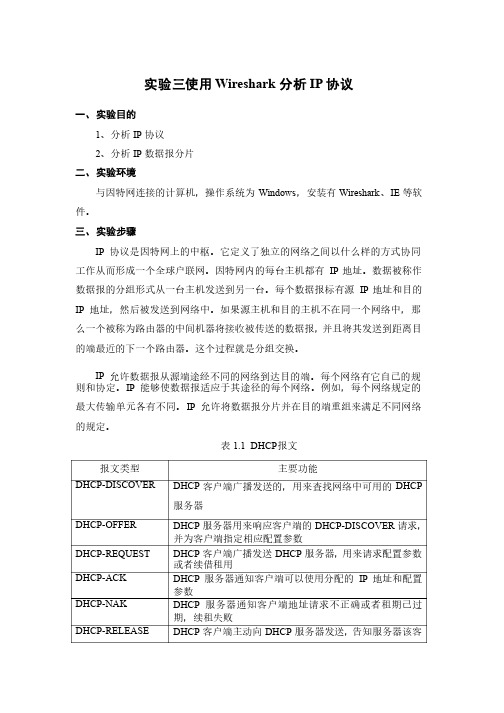

实验三使用Wireshark分析IP协议

实验三使用Wireshark 分析IP 协议一、实验目的1、分析IP 协议协议2、分析IP 数据报分片数据报分片二、实验环境与因特网连接的计算机,操作系统为Windows ,安装有Wireshark 、IE 等软件。

件。

三、实验步骤IP 协议是因特网上的中枢。

它定义了独立的网络之间以什么样的方式协同工作从而形成一个全球户联网。

因特网内的每台主机都有IP 地址。

数据被称作数据报的分组形式从一台主机发送到另一台。

每个数据报标有源IP 地址和目的IP 地址,然后被发送到网络中。

如果源主机和目的主机不在同一个网络中,那么一个被称为路由器的中间机器将接收被传送的数据报,并且将其发送到距离目的端最近的下一个路由器。

这个过程就是分组交换。

IP 允许数据报从源端途经不同的网络到达目的端。

每个网络有它自己的规则和协定。

IP 能够使数据报适应于其途径的每个网络。

例如,每个网络规定的最大传输单元各有不同。

IP 允许将数据报分片并在目的端重组来满足不同网络的规定。

的规定。

表1.1 DHCP 报文报文报文类型报文类型主要功能主要功能 DHCP-DISCOVER DHCP 客户端广播发送的,用来查找网络中可用的DHCP服务器服务器DHCP-OFFER DHCP 服务器用来响应客户端的DHCP-DISCOVER 请求,并为客户端指定相应配置参数 DHCP-REQUEST DHCP 客户端广播发送DHCP 服务器,用来请求配置参数或者续借租用 DHCP-ACK DHCP 服务器通知客户端可以使用分配的IP 地址和配置参数 DHCP-NAK DHCP 服务器通知客户端地址请求不正确或者租期已过期,续租失败 DHCP-RELEASE DHCP 客户端主动向DHCP 服务器发送,告知服务器该客户端不再需要分配的IP地址DHCP-DECLINE DHCP客户端发现地址冲突或者由于其它原因导致地址不能使用,则发送DHCP-DECLINE报文,通知服务器所分配的IP地址不可用DHCP-INFORM DHCP客户端已有IP地址,用它来向服务器请求其它配置参数图3.1 DHCP报文1、使用DHCP获取IP地址地址(1)打开命令窗口,启动Wireshark。

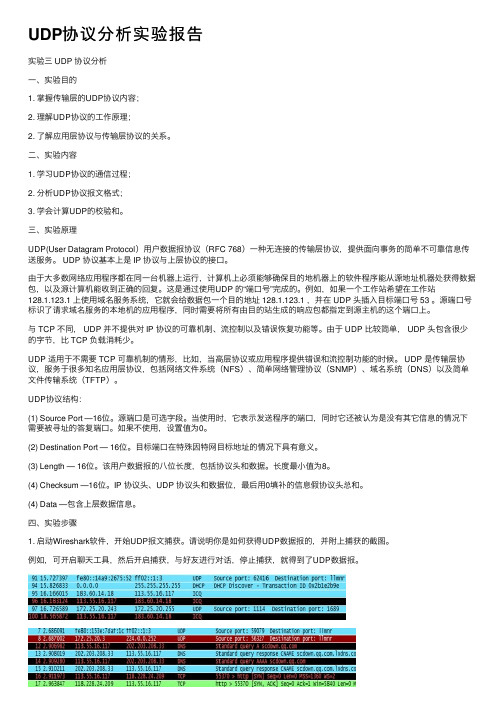

UDP协议分析实验报告

UDP协议分析实验报告实验三 UDP 协议分析⼀、实验⽬的1. 掌握传输层的UDP协议内容;2. 理解UDP协议的⼯作原理;2. 了解应⽤层协议与传输层协议的关系。

⼆、实验内容1. 学习UDP协议的通信过程;2. 分析UDP协议报⽂格式;3. 学会计算UDP的校验和。

三、实验原理UDP(User Datagram Protocol)⽤户数据报协议(RFC 768)⼀种⽆连接的传输层协议,提供⾯向事务的简单不可靠信息传送服务。

UDP 协议基本上是 IP 协议与上层协议的接⼝。

由于⼤多数⽹络应⽤程序都在同⼀台机器上运⾏,计算机上必须能够确保⽬的地机器上的软件程序能从源地址机器处获得数据包,以及源计算机能收到正确的回复。

这是通过使⽤UDP 的“端⼝号”完成的。

例如,如果⼀个⼯作站希望在⼯作站128.1.123.1 上使⽤域名服务系统,它就会给数据包⼀个⽬的地址 128.1.123.1 ,并在 UDP 头插⼊⽬标端⼝号 53 。

源端⼝号标识了请求域名服务的本地机的应⽤程序,同时需要将所有由⽬的站⽣成的响应包都指定到源主机的这个端⼝上。

与 TCP 不同, UDP 并不提供对 IP 协议的可靠机制、流控制以及错误恢复功能等。

由于 UDP ⽐较简单, UDP 头包含很少的字节,⽐ TCP 负载消耗少。

UDP 适⽤于不需要 TCP 可靠机制的情形,⽐如,当⾼层协议或应⽤程序提供错误和流控制功能的时候。

UDP 是传输层协议,服务于很多知名应⽤层协议,包括⽹络⽂件系统(NFS)、简单⽹络管理协议(SNMP)、域名系统(DNS)以及简单⽂件传输系统(TFTP)。

UDP协议结构:(1) Source Port —16位。

源端⼝是可选字段。

当使⽤时,它表⽰发送程序的端⼝,同时它还被认为是没有其它信息的情况下需要被寻址的答复端⼝。

如果不使⽤,设置值为0。

(2) Destination Port — 16位。

⽬标端⼝在特殊因特⽹⽬标地址的情况下具有意义。

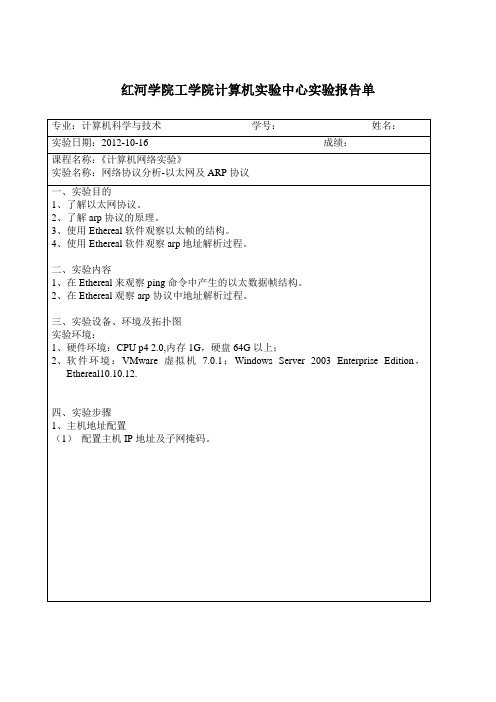

计算机网络网络协议分析实验报告

红河学院工学院计算机实验中心实验报告单2、启动Ethereal,设置过滤器,开始捕捉。

(1)在客户机上运行Ethereal。

(2)选择Ethereal菜单“Capture”——“Interface”,选择“本地连接”所在接口。

(3)设置包捕捉过滤器。

在捕捉选项设置窗口中,设置过滤器为“host 192.168.34.150”,其余选项不变。

(4)点击“Start”按钮开始捕获数据包。

3、在客户机上用ping命令访问服务器在客户机的命令窗口下输入:Ping 192.168.34.1504、停止数据包捕捉点击Ethereal的捕捉窗口中的“Stop”按钮停止数据包捕捉。

5、查看捕获的数据包(1) 在Ethereal中查看所有的窗口显示内容。

(2)查看以太帧中的目的地址和源地址。

(3)查看捕获的以太帧中“类型”字段有哪些。

(4)保存捕获结果。

6、定义过滤器,捕捉arp数据(1)设置包捕捉过滤器为“ether proto 0x0806”.(2)开始捕捉。

7、在客户机上用ping 命令访问服务器(1)清空arp缓存。

在客户机命令窗口下输入:arp -d *(2)ping服务器。

在客户机命令窗口下输入:ping 192.168.34.1508、停止数据包捕捉点击客户机上Ethereal的捕捉窗口中的“Stop”按钮。

9、查看捕获的数据包(1)观察arp请求过程中产生的数据帧。

(2)观察arp缓存。

查看“arp -a”输出结果。

(3)保存有关结果。

五、实验要求1、记录ping命令中产生的以太帧及其类型。

2、记录arp请求及应答过程中产生的数据帧。

3、记录ARP地址解析过程。

六、实验小结与讨论通过本次实验,我们了解了以太网协议和arp协议的原理,掌握了使用Ethereal 软件设置过滤器,捕捉数据包的方法,不过在实验的过程当中,对查获的数据包的理解还不够,看不太明白,不确定捕获的以太帧中的类型字段。

七、思考与练习解答1、以太网中发送数据产生冲突时,如何解决?查看Ethereal中接口上发送数据的统计信息。

实验三利用Ethereal分析HTTP协议

计算机网络实验报告年级:姓名:学号:实验日期:实验名称:实验三利用Ethereal分析HTTP协议一、实验目的1、利用抓包工具wireshark来分析http协议;2、通过分析HTTP协议,探讨有关HTTP协议的以下几个方面:(1)、基本的GET /响应交互,(2)、HTTP的消息格式,(3)、获取较大的HTML文件,(4)、检索与嵌入HTML文件对象,(5)、和HTTP身份验证和安全性。

二、实验器材1、接入Internet的计算机主机;2、抓包工具wireshark和截图工具snagit。

三、实验内容(一). The Basic HTTP GET/response interaction1. Is your browser running HTTP version 1.0 or 1.1? What version of HTTP istheserver running?答:我的浏览器上运行HTTP version 1.1如下图2. What languages (if any) does your browser indicate that it can accept totheserver?答:浏览器所能接受的语言为:简体中文accept language : zh -cn\r\n 截图如下:3. What is the IP address of your computer? Of the server? 答:本机IP地址:10.0.163.199,服务器IP地址:128.119.245.12 截图如下:4. What is the status code returned from the server to your browser?答:状态码及状态码200ok截图如下:5. When was the HTML file that you are retrieving last modified at the server?6. How many bytes of content are being returned to your browser?7. By inspecting the raw data in the packet content window, do you see any headerswithin the data that are not displayed in the packet-listing window? If so, nameone.答:没有。

网络协议分析实验报告

网络协议分析实验报告一、实验目的本实验旨在通过对网络协议的分析,加深对计算机网络通信的原理和机制的理解,提高网络安全意识和分析能力。

二、实验环境1. 实验平台:Wireshark2. 实验设备:笔记本电脑、路由器三、实验内容1. 抓包分析TCP协议数据包在实验过程中,我们首先通过Wireshark工具进行抓包,然后选择一个TCP协议的数据包进行分析。

通过分析数据包的各个字段,我们可以了解数据包的结构和传输过程,进一步理解TCP协议的工作原理。

2. 分析UDP协议数据包接着,我们选择了一个UDP协议的数据包进行分析。

UDP与TCP不同,是一种无连接的传输协议,具有数据传输快速、效率高的特点。

通过分析UDP数据包,我们可以看到其简单的数据包头格式和传输方式,了解UDP协议与TCP协议的区别和适用场景。

3. 检测网络攻击在实验中,我们还模拟了一些网络攻击行为,如ARP欺骗、SYN 洪水攻击等,通过Wireshark工具抓取攻击数据包,并分析攻击过程和特征。

这有助于我们了解网络安全威胁的种类和形式,提高网络安全防护意识。

四、实验结果通过分析TCP、UDP协议数据包和网络攻击数据包,我们深入了解了网络协议的工作原理和通信机制。

实验结果表明,Wireshark工具是一款强大的网络分析工具,可以帮助我们深入研究网络通信过程,提高网络攻击检测和防护能力。

五、实验总结通过本次实验,我们不仅对网络协议有了更深入的了解,而且增强了网络安全意识和分析能力。

在今后的学习和工作中,我们将继续深入研究网络协议,不断提升自己在网络领域的技术水平,为网络通信的安全和稳定贡献自己的力量。

六、实验感想本次网络协议分析实验让我们受益匪浅,通过亲自动手抓包分析和检测网络攻击,我们对计算机网络的运行机制和安全防护有了更清晰的认识。

希望通过不断努力和学习,我们能在网络领域取得更大的成就,为网络安全做出更大的贡献。

七、参考文献暂无。

以上为网络协议分析实验报告,感谢您的阅读。

2021年计算机网络实验报告3

学号计算机学院实验报告课程名称计算机网络原理姓名专业班级指导老师日期试验项目列表计算机学院试验汇报姓名: 学号: 专业: 班级: 01班试验地点: xxx试验室试验时间: 仪器编号:同组人员: 指导老师签字: 成绩: 教员评语:试验汇报正文:一、试验名称使用网络协议分析仪Wireshark二、试验目1、掌握安装和配置网络协议分析仪Wireshark方法2、熟悉使用Wireshark工具分析网络协议基础方法, 加深对协议格式、协议层次和协议交互过程了解三、试验内容和要求1、安装和配置网络协议分析仪2、使用并熟悉Wireshark分析协议部分功效四、试验环境1、运行Windows Server/Windows XP/Windows 7 操作系统PC 一台。

2、每台PC 含有以太网卡一块, 经过双绞线与局域网相连。

3、Wireshark 程序(能够从) 和WinPcap 程序(能够从。

假如Wireshark 版本为1.2.10 或更高, 则已包含了WinPcap 版本4.1.2)。

五、操作方法与试验步骤1、安装网络协议分析仪安装Wireshark 版本1.2.10。

双击Wireshark 安装程序图标, 进入安装过程。

依据提醒进行选择确定, 能够顺利安装系统。

当提醒“Install WinPcap 4.1.2”时, 选择安装; 以后进入安装WinPcap 版本4.1.2, 并选择让WinPcap 在系统开启时运行。

以后, Wireshark 将能安装好并运行。

2、使用Wireshark 分析协议(1) 开启系统。

点击“Wireshark”图标, 将会出现如图1 所表示系统界面。

图1 Wireshark 系统界面其中“俘获(Capture)”和“分析(Analyze)”是Wireshark 中最关键功效。

(2)分组俘获。

点击“Capture/Interface”菜单, 出现如图2 所表示界面。

图 2 俘获/接口界面假如该机含有多个接口卡, 则需要指定期望在哪块接口卡俘获分组。

《网络协议分析》实验

实验报告项目名称:网络协议分析仪的应用课程名称:计算机网络B班级:科04-2姓名:成文溪学号: 041504教师:张晓明信息工程学院计算机系实验一网络协议分析仪的应用1.实验目的z了解协议分析仪的使用方法和基本特点,掌握使用协议分析仪分析协议的方法。

z了解Ping命令的工作过程;z了解FTP协议的工作过程。

2.实验前的准备z熟悉Ping命令,FTP协议;z了解协议分析仪的功能和工作原理;z了解Ethereal分析仪的使用方法;z阅读本实验的阅读文献;3.实验内容z学习捕获选项的设置和使用。

z使用Ethereal分析仪捕获一段Ping命令的数据流,并分析其工作过程。

z登录ftp://,并下载三个大小不同的文件(小于1KB、1KB—1MB、1MB以上),使用Ethereal分析仪分析其工作过程。

z设置显示过滤器,以显示所选部分的捕获数据。

z保存捕获的数据,分别是TEXT文件和XML文件。

4.实验要求z完成上述实验内容;z记录捕获的关键数据,并分析协议工作过程。

z上交实验报告和保存的实验数据。

5.阅读文献z Ethereal分析仪网站. z张基温. 计算机网络实验与实践教程. 北京:清华大学出版社,2005.11.z福禄克公司关于协议分析(测试)仪的网站. /z Kenneth D. Reed 著,孙坦等译. 协议分析[M]. 北京:电子工业出版社,2002.z谢鲲,张大方. 共享网段网络协议分析系统设计与实现[J]. 计算机工程与科学,2002.24(2).1.ping命令在一般情况下还可以通过ping对方让对方返回给你的TTL值大小,粗略的判断目标主机的系统类型是Windows系列还是UNIX/Linux系列,一般情况下Windows系列的系统返回的TTL值在100-130之间,而UNIX/Linux系列的系统返回的TTL值在240-255之间,当然TTL的值在对方的主机里是可以修改的,ping命令用于确定能否与其他主机交换数据包,通过返回信息判断tcp/ip参数是否设置正确以及能否正常运行。

TCPIP协议分析实验

TCPIP协议分析实验一、实验目的本实验旨在通过对TCP/IP协议的分析,加深对网络协议的理解,掌握抓包工具的使用以及网络通信的过程。

二、实验器材1.计算机一台2.网络抓包工具三、实验内容1.实验前准备首先需要在计算机上安装网络抓包工具,如Wireshark等。

2.抓包过程使用抓包工具在计算机上开启抓包功能,并进行网络通信。

例如使用浏览器访问一个网页、发送电子邮件等。

3.抓包数据分析将抓包工具捕获的数据进行分析。

根据每个包的协议类型、源地址、目的地址、数据内容等信息,逐一分析TCP/IP协议的流程和通信过程。

四、实验结果与分析通过抓包工具捕获的数据,我们可以得到以下实验结果和分析:1.协议类型分析根据抓包得到的数据,可以看到TCP、IP等协议的使用情况。

TCP协议是一种可靠的传输协议,用于确保数据能够准确无误地传输。

IP协议则是一种网络层协议,用于将数据包从一个主机传输到另一个主机。

2.源地址与目的地址分析通过抓包数据中的源地址和目的地址,可以了解数据包的发送方和接收方。

源地址是发起通信的主机,目的地址是接收通信的主机。

通过分析源地址和目的地址,可以确定通信的源和目的地,进而了解通信的主要参与者。

3.数据包的信息分析根据抓包数据中的数据内容,我们可以了解通信中所传输的具体信息。

例如,对于网页访问,可以从抓包数据中看到HTTP协议的使用,以及网页的具体内容。

对于电子邮件,可以从抓包数据中看到SMTP协议的使用,以及邮件的具体内容。

五、实验总结通过以上分析,我们可以了解到TCP/IP协议在网络通信中的重要性和应用情况。

TCP/IP协议是一种常用的网络协议,广泛应用于互联网、局域网等各类网络中。

通过对抓包数据的分析,我们可以进一步了解网络通信过程中各个环节的工作原理和特点,提高网络故障排除和优化的能力。

此外,实验过程中还需注意保护个人隐私和数据安全,避免在未经授权的情况下对他人进行抓包和分析。

六、参考资料1.《计算机网络》(第七版)-谢希仁。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

天津理工大学实验报告6.列举出你所抓到数据包的种类(协议名称)。

列表写出客户端、网关、web服务器的IP地址和MAC地址。

HTTP客户端和服务器段的端口号。

答:数据包的种类TCP、UDP、DNS、DHCP、ARP、OSPF、LLDP、SSL、TLS、NBNS、BROWSER=等。

客户端网关Web服务器IP地址101.4.60.122 202.113.78.31 202.113.78.39MAC地址58:6a:b1:5d:be:33 44:37:e6:04:08:9f 44:37:e6:04:09:c5HTTP客户端的端口号:80,服务器端口号:2518。

7.将TCP、IP、ARP、DNS、HTTP和Ethernet的首部字段的名字和值按照协议的格式(参见附录2)分别记录下来。

(任意打开一个消息)答:IP:版本:4 首部长度:20bytes 区分服务:0x00 总长度:40 标识:0x41c6 标志:0x02 片偏移:0 生存时间:51 协议:TCP(6)首部校验和:0x4bfb源地址:101.4.60.122目的地址:202.113.78.31可选字段: 填充TCP:源端口:80 目的端口:2518序号:1确认号:716数据偏移保留URG0 ACK1PSHRSISYNFIN窗口:16128检验和0xf2e5 紧急指针: 无效选项:空填充:空ARP:以太网目的地址:HonHaiPr_04:08:9f (44:37:e6:04:08:9f) 以太网源地址:HonHaiPr_04:09:c5(44:37:e6:04:09:c5)帧类型:ARP(0x0806)DNS:标识:0xa632 标志:0x8180问题数:1 资源记录数:3授权资源记录数:0 额外资源记录数:0 查询问题::type A,class IN回答::type CNAME,class IN,cname qurl.qh-lb.qurl.f.qh-lb.:type A,class IN, addr 101.4.60.122qurl.f.qh-lb.:type A,class IN, addr 101.4.60.121额外授权:0记录信息:0HTTP:版本:1.1 空格状态码:200 空格原因短语:OK回车符换行符首部:nginx :阈值:0.6.39回车符换行符实体:Date:Sat, 09 May 2015 07:58:02 GMT \r\nEthernet:目的地址:(58:6a:b1:5d:be:33)源地址:(44:37:e6:04:08:9f)类型:IP 数据:769bytes FCS:0x08008.在wireshark界面上,设置抓包后的过滤条件为只显示IP地址包括web服务器地址的包(筛选格式类似“ip.addr eq 202.113.78.39”)。

答:9.在wireshark界面上分别圈出TCP建立连接和释放连接的数据包。

找到TCP连接建立的三次握手过程,并结合数据,绘出TCP连接建立的完整过程,注明每个TCP 报文段的序号、确认号、以及SYN\ACK的设置。

找到TCP连接的释放过程,绘出TCP连接释放的完整过程,注明每个TCP报文段的序号、确认号、以及FIN\ACK的设置。

答:第一个TCP报文段:seqNumber: 0 SYN: set ACK:not set第二个TCP报文段:seqNumber:0 ackNumber:1 SYN:set ACK:set第三个TCP报文段:seqNumber:1 ackMunber:1 SYN:not set ACK:set找到TCP连接的释放过程,绘出TCP连接释放的完整过程,注明每个TCP报文段的序号、确认号、以及FIN\ACK的设置。

第一个TCP报文段:seqNumber:2283 ackNumber: 209229 FIN:not set ACK:set第二个TCP报文段:seqNumber:2283 ackNumber: 209229 FIN:set ACK:not set10. 在wireshark界面上圈出你的主机如何找到web服务器的MAC地址(ARP协议)或者IP 地址(DNS协议)。

答:11.依据实际抓到的数据包,截图并圈出TCP顺序号和确认号的使用方法及变化规律。

答:12.在你所抓到的各种类型数据包中,在wireshark的主界面上是以何种底纹标注?答:ARP:粉色。

BROSWER:黄色。

DHCP:蓝色。

HTTP:绿色、黑色。

NBNS:黄色。

OSPF:粉色。

SSDP:绿色。

13.尝试使用Statistics菜单中“IO graph”、“HTTP”、“Protocol Hierarachy”等功能,并记录结果。

答:IO graph功能记录:HTTP功能记录如下:14.找到全部HTTP的请求消息并截图。

(过滤条件类似“http.request and ip.addr eq 202.113.78.39”)答:15.找到全部源IP地址为指定web服务器地址的HTTP响应消息并截图。

答:16.查看你访问指定Web服务器HTTP会话的工作过程。

将结果截图,并对前10个包进行详细分析。

答:17.使用Follow TCP Stream 功能,将你看到的图片从你收到的HTTP响应消息数据包中恢复出来(或者你下载的其它文件)。

要求必须详细说明并每步骤截图。

答:18.参考“使用wireshark进行流量分析”,对本网络中的流量进行分析。

(1)简述访问web页面的过程。

答:a>浏览器向DNS请求解析网站的IP地址b>域名系统DNS解析出网站的IP地址202.113.78.39c>浏览器与服务器建立TCP连接d>浏览器发出取文件命令e>服务器端给出响应,把首页文件发送给浏览器f>释放TCP连接g>浏览器显示西安邮电大学首页中的所有文本(2)找出DNS解析请求、应答相关分组,传输层使用了何种协议,端口号是多少?所请求域名的IP地址是什么?答:DNS请求分组,基于UDP的传输协议,源端口号64282,目的端口号53,请求域名的IP地址是59.67.148.5。

DNS应答分组:源端口号53,目的端口号64282。

(3)统计访问该页面共有多少请求分组,多少响应分组?答:应用如下显示过滤规则,对包进行过滤:然后点击菜单栏的statics,接着点击summary选项,然后就能看到过滤后显示的包的各项统计数据。

由上图知,一共有64个IP请求分组,共捕获895个包(4)找到TCP连接建立的三次握手过程,并结合数据,绘出TCP连接建立的完整过程,注明每个TCP报文段的序号、确认号、以及SYN\ACK的设置。

答:第一个TCP报文段:SeqNumber: 0 SYN: set ACK:not set第二个TCP报文段:SeqNumber:0 AckNumber:1 SYN:set ACK:set第三个TCP报文段:SeqNumber:1 AckMunber:1 SYN:not set ACK:set第一次握手:序号Seq#=0;无确认号;ACK=0(not set);SYN=1 set第二次握手:序号Seq#=0;确认号:ACK=1 set; SYN=1 set第三次握手:序号Seq#=1;确认号:ACK=1 set;SYN=0(not set);(5)针对(4))中的TCP连接,该TCP连接的四元组是什么?双方协商的起始序号是什么?TCP 连接建立的过程中,第三次握手是否带有数据?是否消耗了一个序号?答:四元组:源IP地址:202.113.78.31;源端口号:2518;目的IP地址:101.4.60.122;目的端口号:80由上题知,双方协商的起始序号是0。

由上图,第三次握手后的报文段。

序号Seq#=1和第三次握手报文中的序号相同,由此可以看出第三次报文没有消耗序号,没有带数据。

(6)找到TCP连接的释放过程,绘出TCP连接释放的完整过程,注明每个TCP报文段的序号、确认号、以及FIN\ACK的设置。

答:第一个TCP报文段:seqNumber:253; AckNumber: 716; FIN:set; ACK:set第二个TCP报文段:seqNumber:716; AckNumber: 254; FIN:not set; ACK: set第三个TCP报文段:seqNumber:716; AckNumber: 254; FIN:set; ACK: set(7)针对(6)中的TCP连接释放,请问释放请求由服务器还是客户发起?FIN报文段是否携带数据,是否消耗一个序号?FIN报文段的序号是什么?为什么是这个值?答:1. 释放请求由服务器端发起的。

2. FIN报文段不携带数据,消耗一个序号。

根据TCP规定,FIN报文段即使不携带数据,也消耗一个序号。

根据第二次挥手报文,确认号为254,说明没有携带数据。

3. FIN报文段的序号是716。

4. 由下图可以看出此报文前的一个报文的确认号为:ACK为254,确认号是期望对方下一个报文段的第一个数据字节的序号。

即它等于前面已经传送过的数据的最后一个字节的序号加1。

(8)在该TCP连接的数据传输过程中,找出每一个ACK报文段与相应数据报文段的对应关系,计算这些数据报文段的往返时延RTT(即RTT样本值)。

答:报文段的往返时间RTT(Round-Trip Time)新的RTTs =(1-a)*(旧的RTTs)+ a*(新的RTT 样本值)新的RTTD = (1-b)*(旧的RTTD) + b*|RTTs –新的RTT样本|(9)分别找出一个HTTP请求和响应分组,分析其报文格式。

在截图中标明各个字段。

答:请求行:Request Method:POST(请求的方法)Request Version:HTTP/1.1(http版本)HTTP响应分组:开始行:Request version:HTTP/1.1(版本)Response code:200(状态码,2xx表示成功)首部行:Server:Tengine(web服务器是Tengine)Date:Sat, 09 May 2015 07:57:59 GMT/r/n(10)请描述HTTP协议的持续连接的两种工作方式。

访问这些页面(同一网站的不同页面)的过程中,采用了哪种方式?答:HTTP/1.1协议的持续连接有两种工作方式,即非流水线方式(without pipelining)和流水线方式(with pipelining)非流水线方式的特点,是客户端在收到前一个响应后才能发出下一个请求。

流水线方式的特点,是客户端在收到HTTP的响应报文之前就能够接着发送新的值来请求报文。