H3C 基于源IP策略路由

H3C策略路由配置-目的地址路由

H3C路由器配置策略路由『需求』在Router上做策略路由,从40.1.1.0/25来的报文送往S0口,从40.1.1.128/25来的报文送往S1。

【Router】一、[Router]acl 1 // 定义acl1[Router-acl-1]rule normal permit source 40.1.1.0 0.0.0.127 // 允许40.1.1.0/25 源地址网段[Router-acl-1]rule normal deny source any // 禁止其他任何网段[Router]acl 2 // 定义acl2[Router-acl-2]rule normal permit source 40.1.1.128 0.0.0.127 // 允许40.1.1.128/25源地址网段[Router-acl-2]rule normal deny source any // 禁止其他任何网段二、[Router]interface Ethernet0 // 进入以太口0口[Router-ethernet0]ip address 40.1.1.1 255.255.255.0[Router-ethernet0]ip policy route-policy aaa // 应用aaa策略[Router]interface Serial0 // 进入串口0口[Router-Serial0]link-protocol ppp // 封装ppp链路层协议[Router-Serial0]ip address 30.1.1.2 255.255.255.252[Router]interface Serial1 // 进入串口1口[Router-Serial1]link-protocol ppp // 封装ppp链路层协议[Router-Serial1]ip address 20.1.1.2 255.255.255.252三、[Router]route-policy aaa permit 10 // 定义route-policy节点10[Router-route-policy]if-match ip address 1 // 匹配ACL1的报文[Router-route-policy]apply interface Serial0 // 发往serial0[Router]route-policy aaa permit 20 // 定义route-policy节点20[Router-route-policy]if-match ip address 2 // 匹配ACL2的报文[Router-route-policy]apply interface Serial1 // 发往serial1。

H3C S7506E上配置策略路由

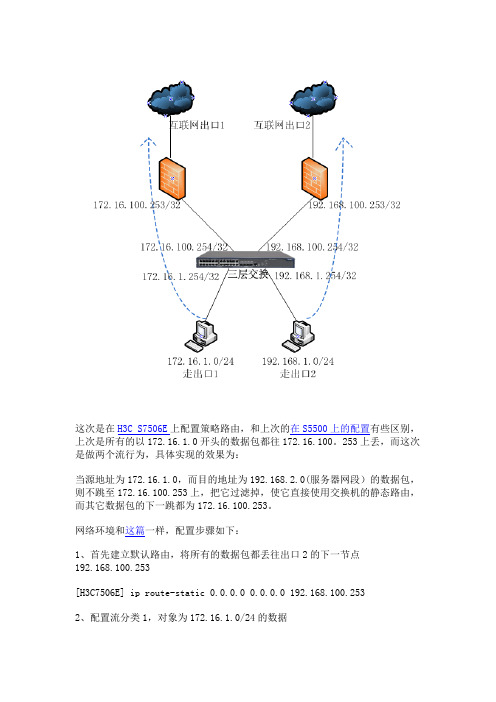

这次是在H3C S7506E上配置策略路由,和上次的在S5500上的配置有些区别,上次是所有的以172.16.1.0开头的数据包都往172.16.100。

253上丢,而这次是做两个流行为,具体实现的效果为:当源地址为172.16.1.0,而目的地址为192.168.2.0(服务器网段)的数据包,则不跳至172.16.100.253上,把它过滤掉,使它直接使用交换机的静态路由,而其它数据包的下一跳都为172.16.100.253。

网络环境和这篇一样,配置步骤如下:1、首先建立默认路由,将所有的数据包都丢往出口2的下一节点192.168.100.253[H3C7506E] ip route-static 0.0.0.0 0.0.0.0 192.168.100.2532、配置流分类1,对象为172.16.1.0/24的数据[H3C7506E]acl number 3001[H3C7506E-acl-adv-3001] rule 0 deny ip source 172.16.1.0 0.0.0.255 dest 192.168.2.0 0.0.0.255[H3C7506E] quit[H3C7506E] traffic classifier 1[H3C7506E-classifier-1] if-match acl 3001[H3C7506E-classifier-1] quit3、配置刚才定义的流分类的行为,定义如果匹配则允许[H3C7506E] traffic behavior 1[H3C7506E-behavior-1] filter permit[H3C7506E-behavior-1] quit4、配置流分类2,对象仍为172.16.1.0、24[H3C7506E]acl number 3002[H3C7506E-acl-adv-3002] rule 0 permit ip source 172.16.1.0 0.0.0.255 [H3C7506E] quit[H3C7506E] traffic classifier 2[H3C7506E-classifier-2] if-match acl 3002[H3C7506E-classifier-2] quit5、配置刚才定义的流分类的行为,定义如果匹配就下一跳至出口1即172.16.100.253[H3C7506E] traffic behavior 2[H3C7506E-behavior-2] redirect next-hop 172.16.100.253[H3C7506E-behavior-2] quit6、将刚才设置的应用至QOS策略中,定义policy 1[H3C7506E] qos policy 1[H3C7506E-qospolicy-2] classifier 1 behavior 1[H3C7506E-qospolicy-2] classifier 2 behavior 2[H3C7506E-qospolicy-2] quit7、在接口上应用定义的QOS策略policy 1[H3C7506E] interface GigabitEthernet 1/0/15[H3C7506E-GigabitEthernet1/0/15] qos apply policy 1 inbound[H3C7506E-GigabitEthernet1/0/15] quit至此,配置已完成。

H3C手册-路由策略

RTA

路由策略(Routing Policy)是为了改变网络流 量所经过的途径而修改路由信息的技术 Route-policy是实现路由策略的工具,其作用包 括:

路由过滤 改变路由信息属性

4

目录

Route-policy概述 Route-policy Route policy原理 Route-policy配置与查看 Route-policy的应用

配置if-match子句

[Router-route-policy] if-match { 匹配规则 }

配置apply pp y子句 句

[Router-route-policy] apply { 动作 }

11

Route-policy配置示例

配置 结果

route-policy policy_a permit node 10 符合地址前缀列表perfix-a的路由能 够通过过滤,并设定其cost值为100; if-match ip-prefix prefix-a 其它路由不能通过过滤。 pp y cost 100 apply route-policy policy_a permit node 10 符合地址前缀列表perfix-a的路由能 够通过过滤,并设定其cost值为100; apply l cost t 100 符合访问控制列表2002的路由能够 route-policy policy_a permit node 20 通过过滤,并设定其tag值为20; if-match acl 2002 其它路由不能通过过滤。 if-match ip-prefix prefix-a apply tag 20 route-policy policy_a deny node 10 if-match acl 2002 apply tag 20 所有路由不能通过过滤 所有路由不能通过过滤。

H3C策略路由配置及实例

H3C策略路由配置及实例2010-07-19 09:21基于策略路由负载分担应用指导介绍特性简介目前网吧对网络的可靠性和稳定性要求越来越高,一般网吧与运营商都有两条线路保证一条线路出现故障时能够有另一条链路作为备份。

当两条线路都正常时为了减少一条线路流量压力,将流量平均分配到另外一条线路,这样提高了网络速度。

当一条链路出现故障接口DOWN掉时,系统自动将流量全部转到另一条线路转发,这样提高了网络的稳定性、可靠性。

满足网吧对业务要求不能中断这种需求,确保承载的业务不受影响。

使用指南使用场合本特性可以用在双链路的组网环境内,两条链路分担流量。

保证了网络的可靠性、稳定性。

配置指南本指南以18-22-8产品为例,此产品有2个WAN接口。

ethernet2/0、ethernet3/0互为备份。

可以通过以下几个配置步骤实现本特性:1) 配置2个WAN接口是以太链路,本案例中以以太网直连连接方式为例;2) 配置静态路由,并设置相同的优先级;3) 配置策略路由将流量平均分配到2条链路上。

2 注意事项两条路由的优先级相同。

配置策略路由地址为偶数走wan1,地址为奇数走wan2。

策略路由的优先级高于路由表中的优先级。

只有策略路由所使用的接口出现down后,路由比表中配置的路由才起作用。

3 配置举例组网需求图1为2条链路负载分担的典型组网。

路由器以太网口ETH2/0连接到ISP1,网络地址为142.1.1.0/30,以太网口ETH3/0连接到ISP2,网络地址为162.1.1.0/30;以太网口ETH1/0连接到网吧局域网,私网IP网络地址为192.168.1.0/24。

配置步骤1. 配置路由器sysname Quidway#clock timezone gmt+08:004 add 08:00:00#cpu-usage cycle 1min#connection-limit disableconnection-limit default action denyconnection-limit default amount upper-limit 50 lower-limit 20 #radius scheme system#domain system#detect-group 1detect-list 1 ip address 140.1.1.2#detect-group 2detect-list 1 ip address 162.1.1.2#acl number 2000rule 0 permit#acl number 3001rule 0 permit ip source 192.168.1.00.0.0.254 内部pc机偶数地址 acl number 3002rule 0 permit ip source 192.168.1.10.0.0.254 内部pc机奇数地址#interface Aux0async mode flow#interface Ethernet1/0ip address 192.168.1.1 255.255.255.0ip policy route-policy routeloadshare 从局域网收到的数据通过策略路由转发数据interface Ethernet1/1#interface Ethernet1/2#interface Ethernet1/3#interface Ethernet1/4#interface Ethernet1/5#interface Ethernet1/6#interface Ethernet1/7#interface Ethernet1/8#interface Ethernet2/0ip address 140.1.1.1 255.255.255.252nat outbound 2000#interface Ethernet3/0ip address 162.1.1.1 255.255.255.252nat outbound 2000#interface NULL0#route-policy routeloadshare permit node 1if-match acl3001 局域网pc机地址是偶数的从ethernet2/0转发apply ip-address next-hop 140.1.1.2route-policy routeloadshare permit node 2if-match acl3002 局域网pc机地址是奇数的从ethernet3/0转发apply ip-address next-hop 162.1.1.2#ip route-static 0.0.0.0 0.0.0.0 140.1.1.2 preference 60 detect-group 1ip route-static 0.0.0.0 0.0.0.0 162.1.1.2 preference 60 detect-group 2#user-interface con 0user-interface aux 0user-interface vty 0 4。

H3C基于源地址目的地址策略路由

网络拓扑:设备接口IP情况:需求一:1、使用H3C Lab模拟器或者H3C LITO模拟器,搭建如上网络拓扑,配置接口IP地址。

2、Sw1作为企业内网出口设备,实现内网互联,vlan及实现双出口NAPT,双出口默认路由(备份作用)。

3、实现Area 0区域内的公网路由器互联。

需求二:sw1 实现基于源地址的策略路由,内网1走联通,内网2走电信,使用RT8的loopback 0地址作为测试地址。

同时配置NQA,电信线路或者联通线路断掉了,依然不影响上网业务。

需求三:删除原来的基于源地址的策略路由配置,实现基于目的地址的策略路由,访问7.7.7.7走联通线路,访问8.8.8.8走电信线路。

电信线路或者联通线路断掉了,依然不影响访问7.7.7.7和8.8.8.8。

注意:使用在h3c路由器使用tracert命令测试实际效果,需要开启路由跟踪。

命令:ip redirects enableip ttl-expires enableip unreachables enable需求一的配置:Sw1:System-veiwvlan 10vlan 20vlan 30vlan 40int vlan 10ip address 192.168.1.1 24int vlan 20ip address 192.168.2.1 24int vlan 30ip address 1.1.1.1 24int vlan 40ip address 2.2.2.1 24quitint et0/4/0port access vlan 30int et0/4/1port access vlan 40int et0/4/2port access vlan 10int et0/4/3port access vlan 20quitip redirects enableip ttl-expires enableip unreachables enableip route-static 0.0.0.0 0.0.0.0 Vlan-interface30 1.1.1.2 ip route-static 0.0.0.0 0.0.0.0 Vlan-interface40 2.2.2.2 nat address-group 0 1.1.1.1 1.1.1.1nat address-group 1 2.2.2.1 2.2.2.1int vlan 30nat outbound address-group 0int vlan 40nat outbound address-group 1quitSystem-viewint et0/0/0ip address 3.3.3.2 24int et0/0/1ip address 5.5.5.1 24quitRT2int et0/0/0ip address 4.4.4.2 24int et0/0/1ip address 6.6.6.1 24quitRT3int et0/0/0ip address 1.1.1.2 24int et0/0/1ip address 3.3.3.1 24quitRT4int et0/0/0ip address 2.2.2.2 24int et0/0/1ip address 4.4.4.1 24quitRT5int et0/0/0ip address 192.168.1.10 24quitip route-static 0.0.0.0 0.0.0.0 Ethernet0/0/0 192.168.1.1RT6int et0/0/0ip address 192.168.2.10 24quitip route-static 0.0.0.0 0.0.0.0 Ethernet0/0/0 192.168.2.1int et0/0/0ip address 5.5.5.2 24int et0/0/1ip address 6.6.6.2 24int loopback 0ip address 8.8.8.8 32int loopback 1ip address 7.7.7.7 32quitOSPF的配置:RT2/3/4/8ospf 10area 0network 0.0.0.0 0.0.0.0quitquit需求二的配置:1、首先配置NQA,NQA用于检测链路可达性,实施策略路由,当策略路由有效的时候,执行转发的优先级绝对比其他路由协议高(无视直连路由),因此假设电信线路宕掉了,策略路由依然生效,这样会导致电信线路不通了,内网部分用户访问不了外网了,即便设置了默认路由作为备份路由也无济于事,因此需要一种机制来辅助策略路由是否有效,NQA就是用于检测线路的工具,它监视策略路由可达性,如果可达,策略路由依然生效,如果不可达了,那么它会让该策略路由失效,这个时候备份的默认路由就生效了,数据从联通出去,依然不影响上网业务。

H3C策略路由

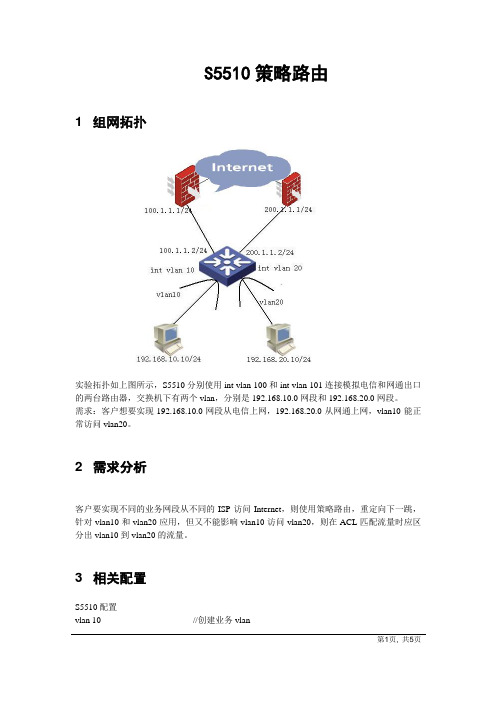

S5510策略路由1 组网拓扑实验拓扑如上图所示,S5510分别使用int vlan 100和int vlan 101连接模拟电信和网通出口的两台路由器,交换机下有两个vlan,分别是192.168.10.0网段和192.168.20.0网段。

需求:客户想要实现192.168.10.0网段从电信上网,192.168.20.0从网通上网,vlan10能正常访问vlan20。

2 需求分析客户要实现不同的业务网段从不同的ISP访问Internet,则使用策略路由,重定向下一跳,针对vlan10和vlan20应用,但又不能影响vlan10访问vlan20,则在ACL匹配流量时应区分出vlan10到vlan20的流量。

3 相关配置S5510配置vlan 10 //创建业务vlanport g1/0/1quitvlan 20 //创建业务vlanport g1/0/2quitvlan 100 //用于连接上层出口的vlanport g1/0/23quitvlan 101 //用于连接上层出口的vlanport g1/0/24quitint vlan 10ip address 192.168.10.1 24quitint vlan 20ip address 192.168.20.1 24quitint vlan 100ip address 100.1.1.1 24 //用于上连的IP地址quitint vlan 101ip address 200.1.1.2 24 //用于上连的IP地址quitip route-static 0.0.0.0 0 100.1.1.2 preference 60 //默认所有流量从电信出去ip route-static 0.0.0.0 0 200.1.1.2 preference 80 //网通出口备份quitacl number 3000 //区分出vlan20到vlan10的数据流rule permit ip source 192.168.20.0 0.0.0.255 destination 192.168.10.0 0.0.0.255quitacl number 3001 //匹配从网通出去的流量rule permit ip source 192.168.20.0 0.0.0.255quit#traffic classifier a operator and //定义类aif-match acl 3000 //匹配vlan20去往vlan10的流量traffic classifier b operator and //定义类bif-match acl 3001 //匹配vlan20上网的流量#traffic behavior a //定义行为afilter permit //执行动作为允许traffic behavior b //定义行为bredirect next-hop 200.1.1.1 //重定向下一跳为网通出口#qos policy h3c //创建策略h3cclassifier a behavior a //将类a和行为a绑定classifier b behavior bquitqos vlan-policy h3c vlan 20 inbound //针对vlan20应用该策略模拟Internet环境配置(3610)#interface Ethernet1/0/1port link-mode routeip address 100.1.1.1 255.255.255.0 //模拟电信网关#interface Ethernet1/0/2port link-mode routeip address 200.1.1.1 255.255.255.0 //模拟网通网关#interface Ethernet1/0/24port link-mode routeip address 2.2.2.1 255.255.255.0 //公网主机网关#ip route-static 192.168.10.0 255.255.255.0 100.1.1.2ip route-static 192.168.20.0 255.255.255.0 200.1.1.2#4 测试分析1、经过以上配置后,vlan10和vlan20访问Internet和互访时数据流走向如下:A.vlan10内PCA访问Internet中的某主机2.2.2.10时其封装格式为:192.168.10.10→2.2.2.10首先送到网关,因为没有策略针对vlan10,所以直接查路由表,匹配默认路由送至100.1.1.1然后再经路由至2.2.2.10B.v lan10内PCA访问vlan20内的PCB:192.168.10.10→192.168.20.10,同样因为没有策略直接经网关查路由送至192.168.20.10C.v lan20内的主机PCB访问Internet内的主机2.2.2.10时:192.168.20.10→2.2.2.10,首先封装目的MAC为网关,到达5510后匹配策略h3c,第一条classifier a behavior a中ACL的目标是192.168.10.0所以不匹配,然后匹配下一跳,符合,修改下一跳为200.1.1.1D.vlan20内的主机PCB访问vlan10中的主机PCA时:192.168.20.10→192.168.10.10首先封装MAC地址为vlan20的网关,然后匹配策略h3c中的第一条classifier a behavior a,执行行为为允许。

H3C 路由策略与策略路由的详细讲解

list)

团体属性列表(community-list)

Route-policy

10

路由策略

路由策略概述

访问控制列表(ACL) 前缀列表(ip-prefix) 自治系统路径信息访问列表(as-path list) 团体属性列表(community-list)

Route-policy

RIP只接收10.1.0.0/16网段的路由 RIP只发布10.2.0.0/16网段的路由

[Quidway]acl number 2000 [Quidway-acl-basic-2000]rule permit source 10.1.0.0 0.0.255.255 [Quidway-acl-basic-2000]rule deny source any [Quidway]acl number 2001 [Quidway-acl-basic-2001]rule permit source 10.2.0.0 0.0.255.255 [Quidway-acl-basic-2001]rule deny source any [Quidway]rip [Quidway-rip]filter-policy 2000 import [Quidway-rip]filter-policy 2001 export

[Quidway] ip ip-prefix p1 permit 10.0.192.0 8 greater-equal 17 less-equal 18 [Quidway]bgp 65400 [Quidway-bgp]peer 1.1.1.1 ip-prefix p1 import

注意:对于单一的BGP邻居只能对接收的路由(import)进行过滤,对特定 的BGP邻居组则可以对发布(export)和接收的路由都进行过滤。

H3C路由器怎么设置基于源地址的策略路由

H3C路由器怎么设置基于源地址的策略路由基于源地址的策略路由是一种根据数据包源地址的不同来选择不同转发路径的技术。

通过设定优先级和条件,将不同的源地址组合到不同的策略路由中,从而实现流量的灵活控制与管理。

这种技术可以用来实现各种场景的网络流量控制,例如将特定的源地址流量指定到指定的出口链路。

二、创建策略路由使用H3C路由器配置基于源地址的策略路由的第一步是创建策略路由。

创建策略路由需要指定要匹配的流量条件和对应的转发路径。

下面是创建策略路由的步骤:1. 登录到H3C路由器的命令行界面或Web管理界面,进入系统配置模式。

2.创建策略路由的路由策略,并进入策略路由配置模式:```[Router] route-policy policy1[Router-route-policy-policy1]```3.配置策略路由的流量匹配条件,可以根据源地址进行匹配:```[Router-route-policy-policy1] match ip source-address 1```这里的1表示要匹配的源地址的编号,可以根据实际需要进行调整。

4.配置策略路由的转发路径。

这里需要指定转发的接口和下一跳地址:```[Router-route-policy-policy1] apply interfaceGigabitEthernet0/0/1 ip-address 10.0.0.1```这里的GigabitEthernet0/0/1是需要转发的接口,10.0.0.1是对应的下一跳地址。

5.退出策略路由配置模式。

```[Router-route-policy-policy1] quit```6.保存配置并退出系统配置模式。

```[Router] save[Router] quit```三、应用策略路由策略路由配置完成后,需要将其应用到实际的转发过程中。

应用策略路由需要指定要应用的接口和方向。

下面是应用策略路由的步骤:1. 登录到H3C路由器的命令行界面或Web管理界面,进入系统配置模式。

H3C基于源地址&目的地址策略路由

网络拓扑:设备接口IP情况:需求一:1、使用H3C Lab模拟器或者H3C LITO模拟器,搭建如上网络拓扑,配置接口IP地址。

2、Sw1作为企业内网出口设备,实现内网互联,vlan及实现双出口NAPT,双出口默认路由(备份作用)。

3、实现Area 0区域内的公网路由器互联。

需求二:sw1 实现基于源地址的策略路由,内网1走联通,内网2走电信,使用RT8的loopback 0地址作为测试地址。

同时配置NQA,电信线路或者联通线路断掉了,依然不影响上网业务。

需求三:删除原来的基于源地址的策略路由配置,实现基于目的地址的策略路由,访问7.7.7.7走联通线路,访问8.8.8.8走电信线路。

电信线路或者联通线路断掉了,依然不影响访问7.7.7.7和8.8.8.8。

注意:使用在h3c路由器使用tracert命令测试实际效果,需要开启路由跟踪。

命令:ip redirects enableip ttl-expires enableip unreachables enable需求一的配置:Sw1:System-veiwvlan 10vlan 20vlan 30vlan 40int vlan 10ip address 192.168.1.1 24int vlan 20ip address 192.168.2.1 24int vlan 30ip address 1.1.1.1 24int vlan 40ip address 2.2.2.1 24quitint et0/4/0port access vlan 30int et0/4/1port access vlan 40int et0/4/2port access vlan 10int et0/4/3port access vlan 20quitip redirects enableip ttl-expires enableip unreachables enableip route-static 0.0.0.0 0.0.0.0 Vlan-interface30 1.1.1.2 ip route-static 0.0.0.0 0.0.0.0 Vlan-interface40 2.2.2.2 nat address-group 0 1.1.1.1 1.1.1.1nat address-group 1 2.2.2.1 2.2.2.1int vlan 30nat outbound address-group 0int vlan 40nat outbound address-group 1quitSystem-viewint et0/0/0ip address 3.3.3.2 24int et0/0/1ip address 5.5.5.1 24quitRT2int et0/0/0ip address 4.4.4.2 24int et0/0/1ip address 6.6.6.1 24quitRT3int et0/0/0ip address 1.1.1.2 24int et0/0/1ip address 3.3.3.1 24quitRT4int et0/0/0ip address 2.2.2.2 24int et0/0/1ip address 4.4.4.1 24quitRT5int et0/0/0ip address 192.168.1.10 24quitip route-static 0.0.0.0 0.0.0.0 Ethernet0/0/0 192.168.1.1RT6int et0/0/0ip address 192.168.2.10 24quitip route-static 0.0.0.0 0.0.0.0 Ethernet0/0/0 192.168.2.1int et0/0/0ip address 5.5.5.2 24int et0/0/1ip address 6.6.6.2 24int loopback 0ip address 8.8.8.8 32int loopback 1ip address 7.7.7.7 32quitOSPF的配置:RT2/3/4/8ospf 10area 0network 0.0.0.0 0.0.0.0quitquit需求二的配置:1、首先配置NQA,NQA用于检测链路可达性,实施策略路由,当策略路由有效的时候,执行转发的优先级绝对比其他路由协议高(无视直连路由),因此假设电信线路宕掉了,策略路由依然生效,这样会导致电信线路不通了,内网部分用户访问不了外网了,即便设置了默认路由作为备份路由也无济于事,因此需要一种机制来辅助策略路由是否有效,NQA就是用于检测线路的工具,它监视策略路由可达性,如果可达,策略路由依然生效,如果不可达了,那么它会让该策略路由失效,这个时候备份的默认路由就生效了,数据从联通出去,依然不影响上网业务。

h3c路由器配置方案

h3c路由器配置方案H3C路由器配置方案1.简介本文档旨在详细介绍H3C路由器的配置方案。

H3C路由器是一款高性能、可靠性强的网络设备,具备灵活的配置能力和多种安全功能,可广泛应用于各种规模的企业网络环境。

2.路由器基本配置2.1 初始设置2.1.1 连接路由器2.1.2 进入路由器命令行界面2.1.3 配置路由器主机名2.1.4 设置管理口IP地质2.1.5 配置登录密码和特权级密码2.2 网络接口配置2.2.1 配置以太网接口参数2.2.2 配置VLAN接口参数2.2.3 配置子接口参数2.3 静态路由配置2.3.1 配置默认路由2.3.2 配置静态路由表2.4 动态路由配置2.4.1 配置OSPF动态路由2.4.2 配置BGP动态路由2.5 策略路由配置2.5.1 配置基于源IP的策略路由2.5.2 配置基于目的IP的策略路由3.安全配置3.1 访问控制列表(ACL)配置3.1.1 配置标准ACL3.1.2 配置扩展ACL3.1.3 配置ACL应用3.2 防火墙配置3.2.1 配置基于ACL的防火墙策略 3.2.2 配置应用层防火墙策略3.3 VPN配置3.3.1 配置IPSec VPN3.3.2 配置SSL VPN4.高可用性配置4.1 VRRP配置4.1.1 配置VRRP组4.1.2 配置虚拟IP地质 4.1.3 配置优先级4.2 HSRP配置4.2.1 配置HSRP组4.2.2 配置虚拟IP地质 4.2.3 配置优先级4.3 GLBP配置4.3.1 配置GLBP组4.3.2 配置虚拟IP地质4.3.3 配置优先级5.附件本文档附带以下附件,供参考:- 示例配置文件- H3C路由器官方文档6.法律名词及注释- ACL:访问控制列表(Access Control List),一种用于对网络流量进行过滤和控制的技术。

- VRRP:虚拟路由器冗余协议(Virtual Router Redundancy Protocol),用于实现路由器的冗余备份。

H3C 路由器 使用手册(适用型号:ER5000系列)

H3C 路由器使用手册(适用型号:ER5000系列)主要特性1 高处理性能er5000 系列采用64 位双核网络处理器,主频高达500mhz,处理能力相当于1ghz 的专业网络处理器,同时配合ddrii 高速ram 进行高速转发(er5100 可以达到100m 的线速转发,er5200 可以达到双wan 口200m 的线速转发)。

在实际应用中,er5000 系列的典型的带机量为300 台。

2 双wan 口负载均衡(仅er5200 支持)负载均衡可以让企业网用户根据线路实际带宽分配网络流量,达到充分利用带宽的目的。

针对国内网络用户的使用习惯和特点,er5200 提供智能负载均衡和手动负载均衡两种均衡模式,满足了需要灵活应用带宽的双线路接入用户的需求。

3 源地址路由(仅er5200 支持)er5200 提供独创的源地址路由功能,即可以通过指定局域网内计算机的出口来达到负载分担的效果。

4 策略路由(手动负载均衡)(仅er5200 支持)er5200 支持策略路由,可以将访问网通和电信的流量分别从不同的wan 口转发,实现“电信走电信,网通走网通”,充分利用双线路的优势。

5 arp 攻击防护er5000 系列通过ip/mac 地址绑定功能,固定了er5000 系列的arp 表项,可以有效防止arp 攻击。

6 arp 欺骗防护er5000 系列通过定时发送免费arp 报文,有效避免局域网计算机中毒后引发的arp 欺骗。

7 网络流量限速bt、迅雷等p2p 软件对网络带宽的过度占用会影响到网内其他用户的正常业务,er5000 系列通过基于ip 或基于nat 表项的网络流量限速机制,可以有效地控制单台计算机的上/下行流量或建立的nat 表项的个数,限制p2p 软件对网络带宽的过度占用。

8 多种管理方式er5000 系列支持两种管理方式:基于web 页面和命令行(cli)。

除了本地管理,er5000 系列还支持远程管理,在因特网上的计算机也可以对er5000 系列进行远程管理前面板er5100 前面板如下图所示。

H3C交换机(S5500)策略路由配置笔记

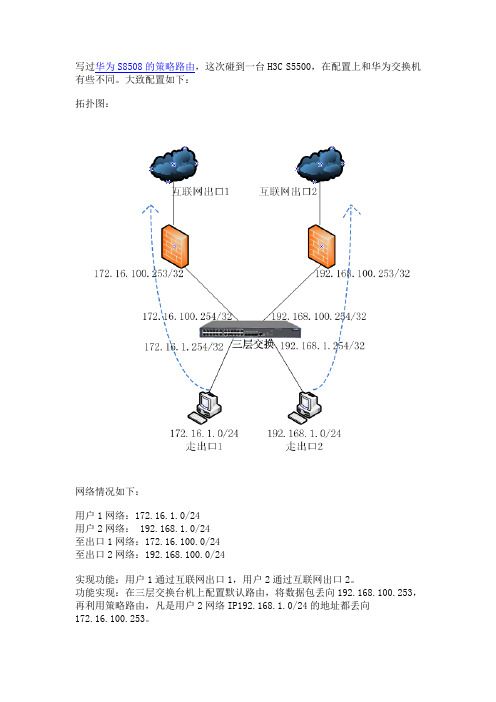

写过华为S8508的策略路由,这次碰到一台H3C S5500,在配置上和华为交换机有些不同。

大致配置如下:拓扑图:网络情况如下:用户1网络:172.16.1.0/24用户2网络: 192.168.1.0/24至出口1网络:172.16.100.0/24至出口2网络:192.168.100.0/24实现功能:用户1通过互联网出口1,用户2通过互联网出口2。

功能实现:在三层交换台机上配置默认路由,将数据包丢向192.168.100.253,再利用策略路由,凡是用户2网络IP192.168.1.0/24的地址都丢向172.16.100.253。

配置步骤:说明:这里接口的配置等操作就不在写了。

1、首先建立默认路由,将所有的数据包都丢往出口2的下一节点192.168.100.253[H3C5500] ip route-static 0.0.0.0 0.0.0.0 192.168.100.2532、配置流分类1,对象为172.16.1.0/24的数据[H3C5500]acl number 3001[H3C5500-acl-adv-3001] rule 0 permit ip source 172.16.1.0 0.0.0.255 [H3C5500] quit[H3C5500] traffic classifier 1[H3C5500-classifier-1] if-match acl 3001[H3C5500-classifier-1] quit3、配置刚才定义的流分类的行为,定义如果匹配就下一跳至出口1即172.16.100.253[H3C5500] traffic behavior 1[H3C5500-behavior-1] redirect next-hop 172.16.100.253[H3C5500-behavior-1] quit4、将刚才设置的应用至QOS策略中,定义policy 1[H3C5500] qos policy 1[H3C5500-qospolicy-1] classifier 1 behavior 1[H3C5500-qospolicy-1] quit5、在接口上应用定义的QOS策略policy 1[H3C5500] interface GigabitEthernet 1/0/15[H3C5500-GigabitEthernet1/0/15] qos apply policy 1 inbound[H3C5500-GigabitEthernet1/0/15] quit至此,配置已完成。

h3csecpath防火墙在双出口下通过策略路由实现负载分担的典型配置

H3C S e c P a t h防火墙在双出口下通过策略路由实现负载分担的典型配置-CAL-FENGHAI-(2020YEAR-YICAI)_JINGBIANSecPath安全产品在双出口下通过策略路由实现负载分担的典型配置一、组网需求:SecPath1000F防火墙部署在出口,有电信和网通两个出口,要求PC1通过电信的出口,PC2通过网通的出口,在任意一个出口出现故障的时候,需要能够自动切换到另外一个出口。

二、组网图radius scheme system#domain system#acl number 3000 //配置nat转换地址范围rule 0 permit ip source 192.168.1.0 0.0.0.255rule 1 permit ip source 172.16.1.0 0.0.0.255rule 2 deny ipacl number 3001 //配置策略路由的ACLrule 0 permit ip source 172.16.1.0 0.0.0.255rule 1 deny ip#interface Aux0async mode flow#interface GigabitEthernet0/0ip address 202.38.1.1 255.255.255.0nat outbound 3000#interface GigabitEthernet0/1ip address 61.1.1.1 255.255.255.0nat outbound 3000#interface GigabitEthernet1/0ip address 10.0.0.1 255.255.255.0ip policy route-policy test //应用策略路由#interface GigabitEthernet1/1#interface Encrypt2/0#interface NULL0#firewall zone localset priority 100#firewall zone trustadd interface GigabitEthernet1/0set priority 85#firewall zone untrustadd interface GigabitEthernet0/0add interface GigabitEthernet0/1set priority 5#firewall zone DMZset priority 50#firewall interzone local trust#firewall interzone local untrust#firewall interzone local DM#firewall interzone trust untrust#firewall interzone trust DMZ#firewall interzone DMZ untrust#route-policy test permit node 10 //配置策略路由if-match acl 3001apply ip-address next-hop 61.1.1.2#ip route-static 0.0.0.0 0.0.0.0 202.38.1.2 preference 60ip route-static 0.0.0.0 0.0.0.0 61.1.1.2 preference 70ip route-static 172.16.1.0 255.255.255.0 10.0.0.2 preference 60ip route-static 192.168.1.0 255.255.255.0 10.0.0.2 preference 60#四、配置关键点1. 在配置nat outbound的时候,必须允许所有的网段进行地址转换;2. 在内网口应用策略路由;3. 配置策略路由时,必须应用下一跳地址,不能应用接口地址。

H3C路由策略

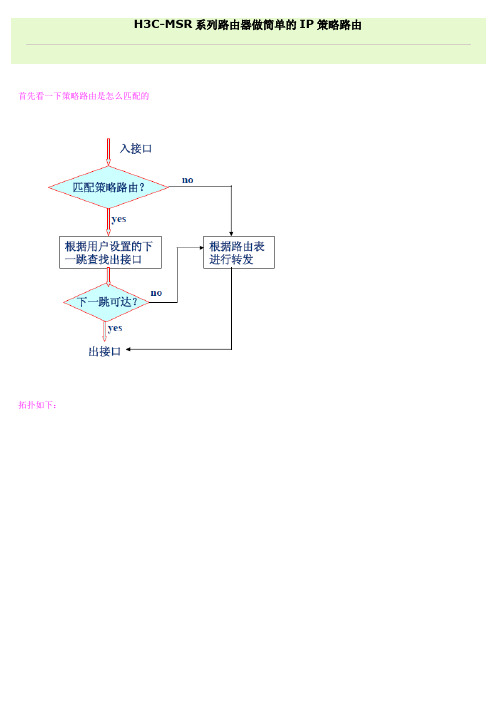

首先看一下策略路由是怎么匹配的拓扑如下:要求:规范R4和R5去往R0的流量,(R4 ping R0上100.100.100.100时流量从R1走,R5 ping R0上1 00.100.100.100时流量从R2走)环境:保证整个网络路由可达,建议写静态路由;R4和R5去往R0时有两条路可选,链路冗余,随便down一条都可以通R0;为了方便测试,可以在R1和R2上接R0的接口开NAT下面主要配置R3,几条命令而已配置192网段的策略路由吧1:定义ACL匹配的目的地址是100.100.100.100acl number 3000rule 0 permit ip destination 100.100.100.100 0.0.0.02:配置策略路由,定义匹配的流量以及修改下一跳地址policy-based-route 192to100 permit node 1if-match acl 3000apply ip-address next-hop 1.1.1.1003:将策略路由应用到接口 (这一条策略路由是为192.168.1.100到100.100.100.100写的,所以应该应用到R3上192.168.1.1这个接口)ip policy-based-route 192to100配置172网段的策略路由1:定义ACL匹配的目的地址是100.100.100.100acl number 3001rule 0 permit ip destination 100.100.100.100 0.0.0.02:配置策略路由,定义匹配的流量以及修改下一跳地址policy-based-route 172to100 permit node 2if-match acl 3001apply ip-address next-hop 2.2.2.1003:将策略路由应用到接口 (这一条策略路由是为172.16.1.100到100.100.100.100写的,所以应该应用到R3上172.16.1.1这个接口)ip policy-based-route 172to100策略路由就配置完了,不会影响该拓扑的链路冗余,假如R1down掉后,192to100这条策略路由的下一跳地址将不可达,R3会根据路由表转发,此时R4去往R0的流量从R2走实验结果:R4 ping 100.100.100.100R5 ping 100.100.100.100可以看到流量已经规范了。

h3c策略路由

目录1 策略路由 .............................................................................................................................................. 1-11.1 策略路由简介.................................................................................................................................... 1-11.2 配置策略路由.................................................................................................................................... 1-11.2.1 配置QoS策略 ....................................................................................................................... 1-11.2.2 应用QoS策略 ....................................................................................................................... 1-21.3 策略路由显示和维护......................................................................................................................... 1-31.4 策略路由典型配置举例 ..................................................................................................................... 1-31.4.1 IPv4策略路由配置举例........................................................................................................... 1-31.4.2 IPv6策略路由配置举例........................................................................................................... 1-41 策略路由1.1 策略路由简介策略路由(policy-based-route)是一种依据用户制定的策略进行路由选择的机制。

华三 IP路由配置指导-策略路由配置

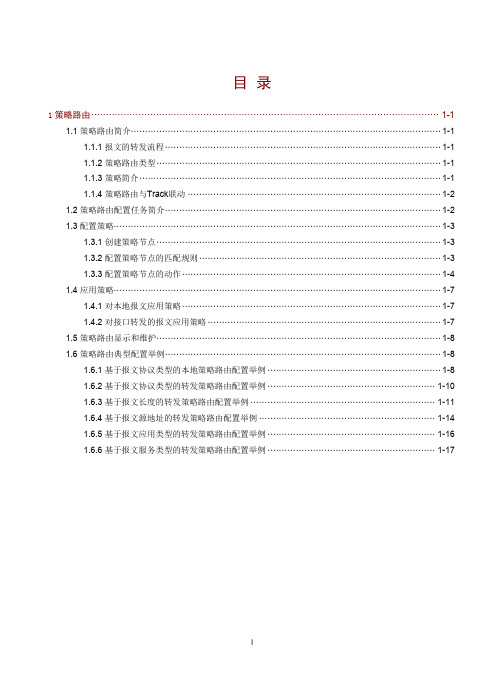

目录1策略路由······················································································································ 1-11.1 策略路由简介············································································································· 1-11.1.1 报文的转发流程 ································································································· 1-11.1.2 策略路由类型 ···································································································· 1-11.1.3 策略简介·········································································································· 1-11.1.4 策略路由与Track联动 ························································································· 1-21.2 策略路由配置任务简介································································································· 1-21.3 配置策略··················································································································· 1-31.3.1 创建策略节点 ···································································································· 1-31.3.2 配置策略节点的匹配规则 ····················································································· 1-31.3.3 配置策略节点的动作 ··························································································· 1-41.4 应用策略··················································································································· 1-71.4.1 对本地报文应用策略 ··························································································· 1-71.4.2 对接口转发的报文应用策略 ·················································································· 1-71.5 策略路由显示和维护···································································································· 1-81.6 策略路由典型配置举例································································································· 1-81.6.1 基于报文协议类型的本地策略路由配置举例 ····························································· 1-81.6.2 基于报文协议类型的转发策略路由配置举例 ··························································· 1-101.6.3 基于报文长度的转发策略路由配置举例 ································································· 1-111.6.4 基于报文源地址的转发策略路由配置举例 ······························································ 1-141.6.5 基于报文应用类型的转发策略路由配置举例 ··························································· 1-161.6.6 基于报文服务类型的转发策略路由配置举例 ··························································· 1-171 策略路由1.1 策略路由简介与单纯依照IP报文的目的地址查找路由表进行转发不同,策略路由是一种依据用户制定的策略进行路由转发的机制。

H3C MSR系列路由器policy-route典型配置案例

port link-mode route

//将策略路由应用到接口上

ip policy-based-route 2to0

#

//连接RTC的接口

interface GigabitEthernet5/0

port link-mode route

#

//连接的接口

port link-mode route

#

//OSPF的配置

import-route direct

#

四、配置关键点:

1)在使用策略路由重定向时,如果出接口是广播类型的,如以太网接口,那么必须apply ip-address next-hop方式,

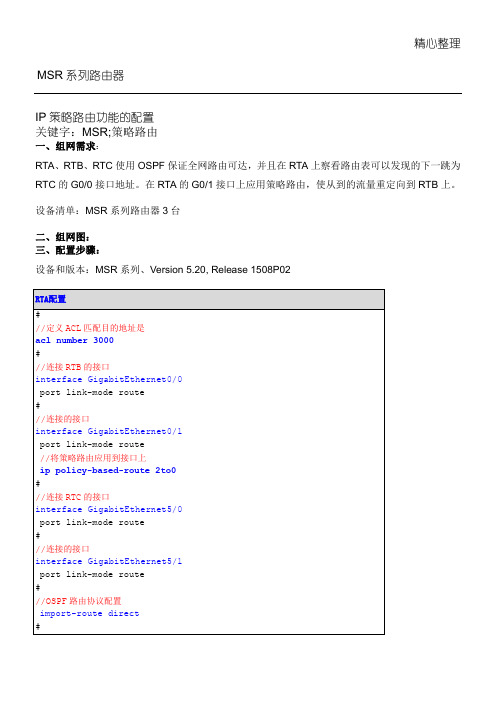

MSR系列路由器

IP策略路由功能的配置

关键字:MSR;策略路由

一、组网需求:

RTA、RTB、RTC使用OSPF保证全网路由可达,并且在RTA上察看路由表可以发现的下一跳为RTC的G0/0接口地址。在RTA的G0/1接口上应用策略路由,使从到的流量重定向到RTB上。

设备清单:MSR系列路由器3台

二、组网图:

//修改下一跳地址为RTB的G0/0接口地址

#

RTB配置

#

//连接RTA的接口

interface GigabitEthernet0/0

port link-mode route

#

//连接RTC的接口

interface GigabitEthernet0/1

port link-mode route

#

//OSPF配置

三、配置步骤:

设备和版本:MSR系列、Version 5.20, Release 1508P02