ZZ-2018065全国职业院校技能大赛中职组“网络空间安全”赛卷一

中职组“网络空间安全赛项”竞赛题-A

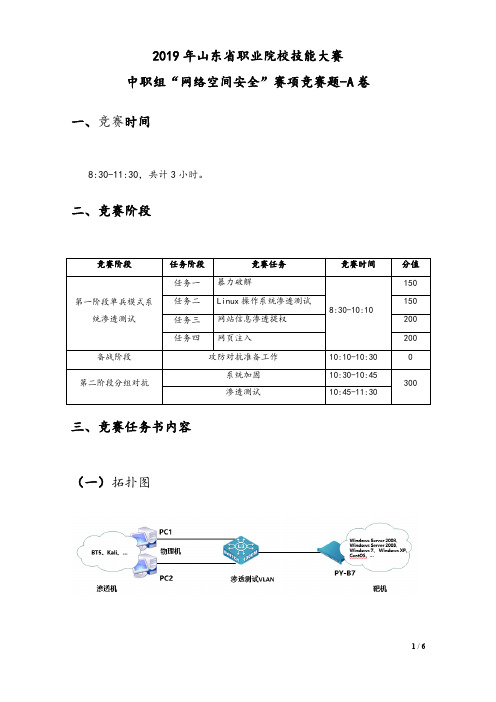

2019年山东省职业院校技能大赛中职组“网络空间安全”赛项竞赛题-A卷一、竞赛时间8:30-11:30,共计3小时。

二、竞赛阶段三、竞赛任务书内容(一)拓扑图(二)第一阶段任务书(700分)任务一:暴力破解任务环境说明:✓服务器场景名称:sql008✓服务器场景操作系统:Microsoft Windows2008 Server✓服务器场景用户名:administrator;密码:未知1.使用渗透机场景kali中工具扫描服务器场景,将iis的版本号作为flag提交;2.使用渗透机场景windows7访问服务器场景,并下载某文件夹下的web目录下的username.txt和wxl_pass_burp.txt,并将username.txt中的用户数量作为flag提交;3.使用渗透机场景windows7访问服务器中的暴力破解首页,并将首页的flag提交;4.使用渗透机场景windows7访问服务器场景web暴力破解页面(结合1、2题),进入基于表单的暴力破解进行账号密码的爆破,将爆破后返回的flag提交;5.使用渗透机场景windows7访问服务器场景web暴力破解页面(结合1、2题),进入验证码绕过(on server)进行账号密码的爆破,将爆破后返回的flag提交;6.使用渗透机场景windows7访问服务器场景web暴力破解页面(结合1、2题),进入验证码绕过(on client)进行账号密码的爆破,将爆破后返回的flag提交;任务二:Linux操作系统渗透测试任务环境说明:✓服务器场景:Linux2020✓服务器场景操作系统:Linux(版本不详)1.通过本地PC中渗透测试平台Kali2.0对服务器场景Linux2020进行系统服务及版本扫描渗透测试,并将该操作显示结果中21端口对应的服务版本信息字符串作为Flag值提交;2.通过本地PC中渗透测试平台Kali2.0对服务器场景Linux2020进行渗透测试,将该场景/var/www目录中唯一一个后缀为.bmp文件的文件名称作为Flag值提交;3.通过本地PC中渗透测试平台Kali2.0对服务器场景Linux2020进行渗透测试,将该场景/var/www目录中唯一一个后缀为.bmp的图片文件中的英文单词作为Flag值提交;。

2018年全国网络空间安全赛卷及评分标准(含一阶段答案)

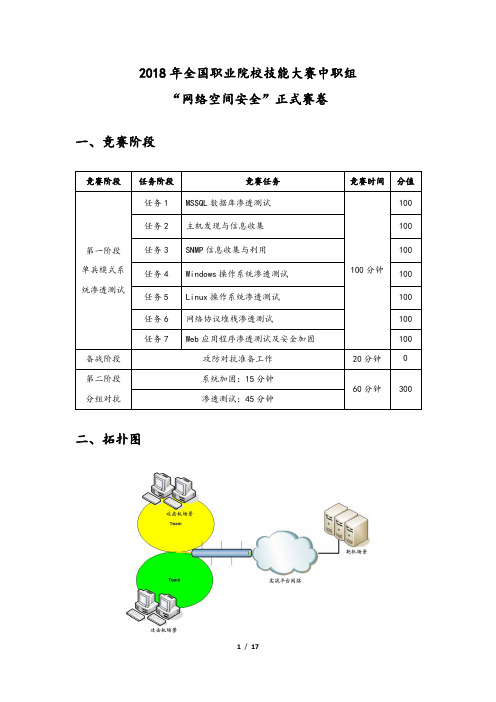

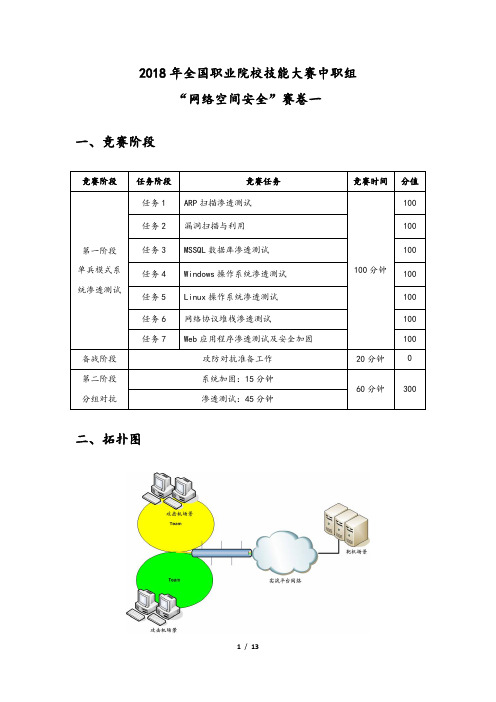

2018年全国职业院校技能大赛中职组“网络空间安全”正式赛卷一、竞赛阶段二、拓扑图PC机环境:物理机:Windows7;虚拟机1:Ubuntu Linux 32bit(用户名:root;密码:toor),安装工具集:Backtrack5,安装开发环境:Python3;虚拟机2:Kali(用户名:root;密码:toor);虚拟机3:WindowsXP(用户名:administrator;密码:123456)。

三、竞赛任务书(一)第一阶段任务书(700分)任务1. MSSQL数据库渗透测试(100分)任务环境说明:✓服务器场景:server2003(用户名:administrator;密码:空)✓服务器场景操作系统:Windows server20031.在本地PC渗透测试平台BT5中使用zenmap工具扫描服务器场景server2003所在网段(例如:172.16.101.0/24)范围内存活的主机IP地址和指定开放的1433、3306、80端口。

并将该操作使用的命令中必须要使用的字符串作为FLAG提交;(10分)2.通过本地PC中渗透测试平台BT5对服务器场景server2003进行系统服务及版本扫描渗透测试,并将该操作显示结果中数据库服务对应的服务端口信息作为FLAG提交;(10分)3.在本地PC渗透测试平台BT5中使用MSF中模块对其爆破,使用search命令,并将扫描弱口令模块的名称作为FLAG提交;(10分)4.在上一题的基础上使用命令调用该模块,并查看需要配置的信息(使用show options命令),将回显中需要配置的目标地址,密码使用的猜解字典,线程,账户配置参数的字段作为FLAG提交(之间以英文逗号分隔,例hello,test,..,..);(10分)5.在msf模块中配置目标靶机IP地址,将配置命令中的前两个单词作为FLAG提交;(10分)6.在msf模块中指定密码字典,字典路径为/root/2.txt爆破获取密码并将得到的密码作为FLAG提交;(14分)7.在msf模块中切换新的渗透模块,对服务器场景server2003进行数据库服务扩展存储过程进行利用,将调用该模块的命令作为FLAG提交;(14分)8.在上一题的基础上,使用第6题获取到的密码并进行提权,同时使用show options命令查看需要的配置,并配置CMD参数来查看系统用户,将配置的命令作为FLAG提交;(14分)9.在利用msf模块获取系统权限并查看目标系统的异常(黑客)用户,并将该用户作为FLAG提交。

2018山东网络空间安全赛题

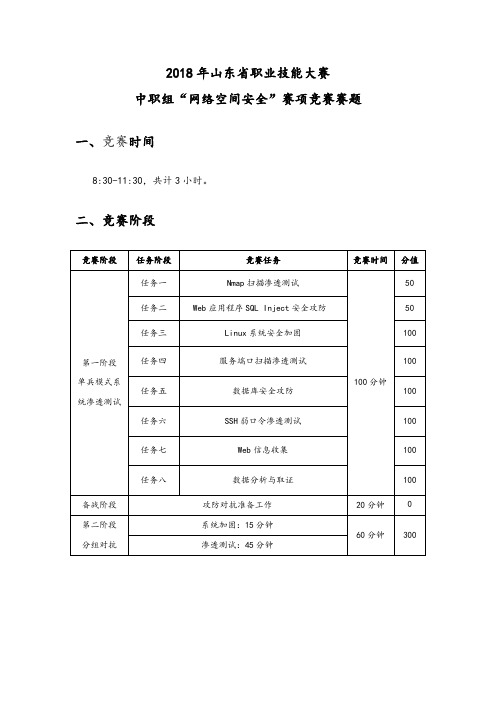

2018年山东省职业技能大赛中职组“网络空间安全”赛项竞赛赛题一、竞赛时间8:30-11:30,共计3小时。

二、竞赛阶段三、竞赛任务书内容(一)拓扑图(二)第一阶段任务书任务一、 Nmap扫描渗透测试任务环境说明:✓服务器场景:Linux✓服务器场景操作系统:Linux(版本不详)✓渗透机场景:Kali✓渗透机用户名:root,密码:toor提示:使用nmap进行脆弱性漏洞扫描应使用命令nmap-p3306--script=mysql-brute.nse【ip】,则脚本名称为mysql-brute.nse1.在本地PC渗透测试平台Kali中使用nmap工具查看本地路由与接口,并将该操作使用的全部命令作为FLAG提交;2.通过本地PC中渗透测试平台Kali对服务器场景Linux进行VNC服务扫描渗透测试,并将使用的脚本名称作为FLAG提交(例mysql-brute.nse);3.通过本地PC中渗透测试平台Kali对服务器场景Linux进行VNC服务扫描渗透测试,并将该操作显示结果中VNC版本号作为FLAG提交;4.在本地PC渗透测试平台Kali中使用nmap发送空的UDP数据对类DNS 服务avahi进行拒绝服务攻击,并将使用的脚本名称作为FLAG提交(例mysql-brute.nse);5.通过本地PC中渗透测试平台Kali对服务器场景Linux进行模糊测试,来发送异常的包到靶机服务器,探测出隐藏在服务器中的漏洞,并将使用的脚本名称作为FLAG提交(例mysql-brute.nse);6.在本地PC渗透测试平台Kali中使用zenmap工具扫描服务器场景可能存在远程任意代码执行漏洞,并将使用的脚本名称的字符串作为FLAG提交; (例mysql-brute.nse);7.在本地PC渗透测试平台Kali中使用zenmap工具扫描服务器场景可能存在远程任意代码执行漏洞(提示:检测路径为/cgi-bin/bin,需添加--script-args uri=/cgi-bin/bin参数),并将该操作显示结果中漏洞编号和发布时间作为FLAG提交(漏洞编号和发布时间的字符串之间以分号隔开)。

“2018年全国职业院校技能大赛”高职组移动互联网应用软件开发赛项试题库

“2018年全国职业院校技能大赛”高职组移动互联网应用软件开发赛项试题库2018年全国职业院校技能大赛专家委员会中国2018年4月目录第一部分:系统设计题 (6)第1题:完成智能交通系统充值历史记录模块设计说明书的编写 (6)第2题:完成智能交通系统的实时环境指标动态显示功能模块设计说明书的编写6第3题:完成智能交通系统公交车信息查询模块设计说明书的编写 (6)第4题:完成智能交通系统环境信息实时查询分析模块设计说明书的编写 (6)第5题:完成智能交通系统道路状态模块设计说明书的编写 (7)第6题:完成智能交通系统编码实现公司交通单双号管制功能设计说明书的编写7第7题:完成智能交通系统编码实现我的消息功能设计说明书的编写 (7)第8题:完成智能交通系统编码实现个人中心功能设计说明书的编写 (7)第9题:完成智能交通系统编码实现城市地铁查看功能设计说明书的编写 (8)第10题:完成智能交通系统编码实现我的交通功能设计说明书的编写 (8)第二部分:改错题 (9)第1题:启动智能交通APP后,首次进入引导界面,如图所示。

(9)第2题:打开移动端APP,进入登录界面,如图所示。

(10)第3题:移动端APP登陆界面,如图所示。

(11)第4题:移动端APP注册界面,如图所示。

(12)第5题:移动端网络设置界面 (13)第6题:智能交通APP引导界面 (14)第三部分:编程题 (15)第2题:编码实现红绿灯管理模块 (16)第3题:编码实现充值历史记录模块 (17)第4题:编码实现车辆违章浏览功能1 (18)第5题:实现系统环境指标实时显示功能 (20)第6题:实现传感器实时数据显示功能 (21)第7题:编码实现阈值设置功能 (22)第8题:编码实现公司交通单双号管制功能 (23)第9题:编码实现车管局车辆账户管理功能 (24)第10题:编码实现公交查询模块功能1 (26)第11题:编码实现红绿灯管理模块 (28)第12题:编码实现车辆违章查看功能 (30)第13题:编码实现路况查询模块 (34)第14题:编码实现生活助手功能 (36)第15题:编码数据分析功能 (40)第16题:编码个人1中心功能 (45)第17题:编码实现生活指数功能 (47)第18题:编码实现我的消息功能 (49)第19题:编码数据分析功能 (51)第20题:编码个人中心2功能 (53)第21题:编码实现红绿灯管理模块 (54)第22题:编码实现车辆ETC账户管理功能1 (55)第24题:编码实现生活助手功能 (58)第25题:编码实现路况查询模块 (59)第26题:编码数据分析功能 (60)第27题:编码实现生活助手功能 (62)第28题:编码实现公交查询模块功能2 (64)第29题:编码实现实时环境指标显示模块 (65)第30题:编码实现车辆违章视频浏览播放功能 (66)第31题:编码实现意见反馈功能 (67)第32题:编码实现城市地铁查看功能 (69)第33题:编码实现高速路况查询功能 (71)第34题:编码实现高速ETC功能 (72)第35题:编码实现旅行助手功能 (75)第36题:编码实现天气信息功能 (77)第37题:编码实现二维码支付功能 (78)第38题:编码定制班车功能 (81)第39题:新闻客户端 (84)第40题:编码智能停车场模块中的IC卡充值功能 (85)第41题:编码实现智能停车场模块的车辆收费查询功能 (86)第42题:编码停车场信息管理功能 (87)第43题:实现小车充值功能 (88)第44题:编码实现用户登录注册功能 (89)第45题:编码实现我的座驾功能 (91)第46题:编码实现我的交通功能 (94)第四部分:创意设计题 (97)第1题:编码实现创意模块 (97)第一部分:系统设计题第1题:完成智能交通系统充值历史记录模块设计说明书的编写【要求】1、基于“第三部分编程题的第3题:编码实现充值历史记录模块”设计编写。

全国职业院校技能大赛-网络布线项目竞赛试题(中职组)

2013年全国职业院校技能大赛中职组网络布线项目竞赛试题2013年全国职业院校技能大赛-网络布线项目竞赛试题(中职组)第二部分网络布线系统工程项目施工根据大赛组委会指定设备,网络布线工程施工安装针对网络综合布线实训装置进行,每个竞赛队1个U形区域,U形半封闭区域宽度约3.6米,深度约1.2米,竞赛操作区域以该U形区域为基准,在宽度为约4.08米(U形区域的左右边界)为基准边界,深度约1.44米区域内进行,竞赛操作不得跨区作业、跨区走动及跨区放置材料。

竞赛过程中,不得对仿真墙体、模拟CD机柜装置、模拟BD装置进行位置移动操作,具体链路施工路由要求,请安大赛试题题目要求及“图1 实训操作仿真墙示意图”中描述的位置进行,信息点布局应符合以上说明图要求(指定信息点应分布在指定模拟墙单元范围内)。

施工过程中,请遵守相关国家标准规定,并使用与网络布线施工现场一致的加工/施工工具及施工工艺。

5、网络跳线制作和测试现场制作网络跳线8根,要求跳线长度误差必须控制在±5毫米以内,线序正确,压接护套到位,剪掉牵引线,符合GB50312规定,跳线合格,并且在网络配线实训装置上进行测试,其它具体要求如下:3根超五类非屏蔽铜缆跳线,568B-568B线序,长度500毫米;3根超五类非屏蔽铜缆跳线,568A-568A线序,长度400毫米;2根超五类非屏蔽铜缆跳线,568A-568B线序,长度300毫米。

特别要求:必须在竞赛开始后60分钟内制作完成,并将全部跳线装入收集袋,检查确认收集袋编号与机位号相同后,摆放在工作台上,供裁判组收集和评判。

6、完成测试链路端接在图1所示的标有BD网络配线实训装置上完成4组测试链路的布线和模块端接,路由按照图3所示,每组链路有3根跳线,端接6次。

要求链路端接正确,每段跳线长度合适,端接处拆开线对长度合适,剪掉牵引线。

7、完成复杂永久链路端接在图1所示的标有BD网络配线实训装置上完成6组复杂永久链路的布线和模块端接,路由按照图4所示,每组链路有3根跳线,端接6次。

2018 年全国职业院校技能大赛ZZ-2018064中职组网络搭建与应用赛项公开赛卷说明

2018 年全国职业院校技能大赛

中职组“网络搭建与应用”赛项公开赛卷题库说明

2018 年全国职业院校技能大赛ZZ-2018064中职组“网络搭建与应用”赛项采用公开赛卷形式。

本赛项以检验参赛选手的计算机网络的拓扑规划能力、IP地址规划能力、中英文技术文档阅读应用能力、工程现场问题处理能力作为重要技能考察,故本赛项在保证难易程度、构成比例一致和技能要求不变的前提下将公布的10套主要网络环境与2018年公开赛卷技能要求组合,形成10套公开赛卷。

正式赛卷将于正式比赛前三天内,将公开赛卷随机排序后,在监督组的监督下,由裁判长指定相关人员抽取正式赛卷与备用赛卷,并在比赛当天实施。

特别提醒参赛队注意:由于今年参赛规模扩大近一倍,在保证公开、公平、公正的原则下为提高评判工作的效率,故在网络搭建及安全部署部分技能要求在原有提交电子文档的基础上需要参赛队填写《网络搭建及安全部署竞赛报告单》(电子版),具体内容见《网络搭建及安全部署竞赛报告单》示例;在正式赛卷服务器配置及应用部分技能要求中会比往年增加结果性和关键步骤截图。

ZZ-2018064网络搭建与应用

赛项执委会及专家组

2018年4月。

网络安全技能大赛试题

网络安全技能大赛试题及答案网络安全知识竞赛试题【1-10】1、国际电信联盟将每年的5月17日确立为世界电信日,今年已经是第38届。

今年世界电信日的主题为。

A、“让全球网络更安全”B、“信息通信技术:实现可持续发展的途径”C、“行动起来创建公平的信息社会”2、信息产业部将以世界电信日主题纪念活动为契机,广泛进行宣传和引导,进一步增强电信行业和全社会的意识。

A、国家安全B、网络与信息安全C、公共安全3、为了进一步净化网络环境,倡导网络文明,信息产业部于2006年2月21日启动了持续到年底的系列活动。

A、阳光绿色网络工程B、绿色网络行动C、网络犯罪专项整治4、“阳光绿色网络工程”的“阳光”寓意着光明和普惠万事万物,并要涤荡网络上的污浊;“绿色”代表要面向未来构建充满生机的和谐网络环境;“网络”代表活动的主要内容以网络信息服务为主;“工程”代表活动的系统性和长期性。

系列活动的副主题为:倡导网络文明,。

A、构建和谐环境B、打击网络犯罪C、清除网络垃圾5、为了规范互联网电子邮件服务,依法治理垃圾电子邮件问题,保障互联网电子邮件用户的合法权益,信息产业部于2006年2月20日颁布了,自2006年3月30日开始施行。

A、《互联网信息服务管理办法》B、《互联网电子邮件服务管理办法》C、《互联网电子公告服务管理规定》6、为了防范垃圾电子邮件,互联网电子邮件服务提供者应当按照信息产业部制定的技术标准建设互联网电子邮件服务系统,电子邮件服务器匿名转发功能。

A、使用B、开启C、关闭7、互联网电子邮件服务提供者对用户的和互联网电子邮件地址负有保密的义务。

A、个人注册信息B、收入信息C、所在单位的信息8、向他人发送包含商业广告内容的互联网电子邮件时,应当在电子邮件标题的前部注明字样。

A、“推销”B、“商业信函”C、“广告”或“AD”9、任何组织或个人不得利用互联网电子邮件从事传播淫秽色情信息、窃取他人信息或者等违法犯罪活动,否则构成犯罪的,依法追究刑事责任,尚不构成犯罪的,由公安机关等依照有关法律、行政法规的规定予以处罚;电信业务提供者从事上述活动的,并由电信管理机构依据有关行政法规处罚。

中职组“网络空间安全赛项”竞赛题-D

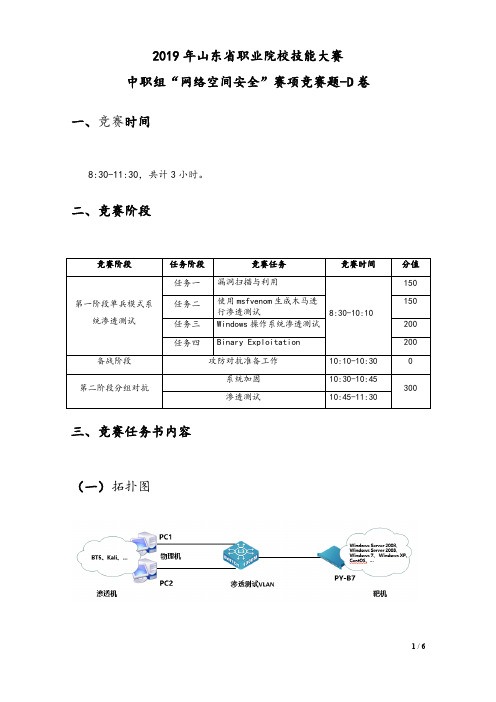

2019年山东省职业院校技能大赛中职组“网络空间安全”赛项竞赛题-D卷一、竞赛时间8:30-11:30,共计3小时。

二、竞赛阶段三、竞赛任务书内容(一)拓扑图(二)第一阶段任务书(700分)任务一:漏洞扫描与利用任务环境说明:✓服务器场景:Windows2020✓服务器场景操作系统:Windows(版本不详)1.通过本地PC中渗透测试平台Kali2.0对服务器场景Windows2020进行系统服务及版本扫描渗透测试,并将该操作显示结果中3389端口对应的服务版本信息字符串作为Flag值提交;2.在msfconsole中用search命令搜索 MS12020 RDP拒绝访问攻击模块,并将回显结果中的漏洞披露时间作为Flag值(如:2012-10-16)提交;3.在msfconsole中利用 MS12020 RDP拒绝访问漏洞辅助扫描模块,将调用此模块的命令作为Flag值提交;4.在第3题的基础上查看需要设置的选项,并将回显中必须要设置的选项名作为Flag值提交;5.使用set命令设置目标IP(在第4题的基础上),并检测漏洞是否存在,运行此模块将回显结果中最后四个单词作为Flag值提交;6.在msfconsole中利用MS12020 RDP拒绝访问攻击模块,将调用此模块的命令作为Flag值提交;7.使用set命令设置目标IP(在第6题的基础上),使用MS12020拒绝访问攻击模块,运行此模块将回显结果中倒数第一行的最后一个单词作为Flag值提交;8.进入靶机关闭远程桌面服务,再次运行MS12020拒绝访问攻击模块,运行此模块将回显结果中倒数第二行的最后一个单词作为Flag值提交。

任务二:使用msfvenom生成木马进行渗透测试任务环境说明:✓服务器场景:XP-jcst(用户名:未知;密码:未知)✓服务器场景操作系统:未知✓渗透机场景:kali(用户名:root;密码:toor)✓渗透机场景操作系统:Kali Linux1.打开kali攻击机,统计木马生成工具msfvenom的Windows平台相关payload的个数,。

ZZ-2018065全国职业院校技能大赛中职组“网络空间安全”赛卷三

2018年全国职业院校技能大赛中职组“网络空间安全”赛卷三一、竞赛阶段二、拓扑图PC机环境:物理机:Windows7;虚拟机1:Ubuntu Linux 32bit(用户名:root;密码:toor),安装工具集:Backtrack5,安装开发环境:Python3;虚拟机2:Kali(用户名:root;密码:toor);虚拟机3:WindowsXP(用户名:administrator;密码:123456)。

三、竞赛任务书(一)第一阶段任务书(700分)任务1.ARP扫描渗透测试(100分)任务环境说明:✓服务器场景:server2003(用户名:administrator;密码:空)✓服务器场景操作系统:Windows server20031.通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具arping,发送请求数据包数量为5个),并将该操作使用命令中固定不变的字符串作为Flag提交;(16分)2.通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具arping,发送请求数据包数量为5个),并将该操作结果的最后1行,从左边数第2个数字作为Flag提交;(17分)3. 通过本地PC中渗透测试平台BT5对服务器场景server2003行ARP扫描渗透测试(使用工具Metasploit中arp_sweep模块),并将工具Metasploit 中arp_sweep模块存放路径字符串作为Flag(形式:字符串1/字符串2/字符串3/…/字符串n)提交;(16分)4. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块运行显示结果的最后1行的最后1个单词作为Flag提交;(17分)5. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP 扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块运行显示结果的第1行出现的IP地址右边的第1个单词作为Flag提交;(16分)6. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP 扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块的运行命令字符串作为Flag提交。

中职组网络空间安全大赛样题

中职组⽹络空间安全⼤赛样题⽹络空间安全⼤赛赛项规程⼀、赛项名称赛项名称:⽹络空间安全中职学⽣组⼆、竞赛内容重点考核参赛选⼿⽹络系统安全策略部署、信息保护、⽹络安全运维管理的综合实践能⼒,具体包括:1.参赛选⼿能够在赛项提供的服务器上配置各种协议和服务,实现⽹络系统的运⾏,并根据⽹络业务需求配置各种安全策略,以满⾜应⽤需求。

2.参赛选⼿能够根据⼤赛提供的赛项要求,实施⽹络空间安全防护操作。

3.参赛选⼿能够根据⽹络实际运⾏中⾯临的安全威胁,确定安全策略并部署实施,防范并制⽌⽹络恶意⼊侵和攻击⾏为。

4. 参赛选⼿通过分组混合对抗的形式,能够实时防护⾃⼰服务器,抵御外界的攻击,同时能够对⽬标进⾏渗透和攻击。

5.竞赛总时长为3个⼩时,各竞赛阶段安排如下:序号内容模块具体内容说明第⼀阶段单兵模式系统渗透测试密码学和VPN密码学、IPSec VPN、IKE:PreSharedKey(预共享密钥认证)、IKE:PKI(公钥架构认证)、SSL VPN等。

操作系统渗透测试及加固Windows操作系统渗透测试及加固、Linux操作系统渗透测试及加固等。

Web应⽤渗透测试及加固SQL Injection(SQL注⼊)漏洞渗透测试及加固、Command Injection(命令注⼊)漏洞渗透测试及加固、File Upload(⽂件上传)漏洞渗透测试及加固、DirectoryTraversing(⽬录穿越)漏洞渗透测试及加固、XSS(Cross Site Script)漏洞渗透测试及加固、CSRF(Cross Site RequestForgeries)漏洞渗透测试及加固、SessionHijacking(会话劫持)漏洞渗透测试及加固⽹络安全数据分析能够利⽤⽇志收集和分析⼯具对⽹络流量收集监控,维护⽹络安全。

常⽤渗透扫描⼯具使⽤与脚本语⾔应⽤能够利⽤如Nmap、Nessus、metasploit等常⽤渗透扫描⼯具进⾏信息收集及系统渗透;熟悉shell,Python等脚本语⾔的应⽤。

中职网络安全 项目一 网络安全基础知识 测试题(含答案)

中职网络安全技术测试题(分章节)(第一章)(含答案)本套试题主要用于中职教材网络安全基础知识测评,用于网络安全技术课程。

测试内容包括:网络安全定义、网络安全现状、网络技术内容、网络信息安全、网络防诈骗等内容的测试。

一、选择题(每个小题2分,共40分)1、下列哪项内容不属于网络安全学科的内容()A.通信技术B.影视合成技术C.密码技术D.信息安全技术2、在计算机网络的不安全因素当中,()类因素是最大的威胁。

A.自然灾害B.人为因素C.黑客攻击D.病毒破坏3、计算机网络安全事件中,哪类问题是导致安全事件中最严重的问题()A.技术错误B.人为破坏C.管理不当D.外部攻击4、某计算机公司,为了让财务软件正常运行,使用了最先进的财务软件运行监控系统为财务软件运行保驾护航,以便在财务软件出现问题时,能及时解决。

请问在此措施中,这家计算机公式主要涉及到哪类网络安全技术的内容()A.数据安全技术B.软件安全技术C.运行安全技术D.网络通信安全技术5、某公司为了让自己的网络系统正常运行,在通信线路上加装了防辐射防电磁泄漏技术,保证系统运行正常。

请问该公司采取的技术,主要涉及到哪类网络安全技术内容()A.实体安全技术B网络通信安全技术C.运行安全技术D.数据安全技术6、以下说法中,主要是指蠕虫病毒的()A.它一般不能独立的侵入一台计算机,常常伪装成其他软件进行传播。

B.它在入侵到一台计算机后,先获得其他计算机的IP地址,然后再把病毒副本发送出去。

C.它侵入到计算机后,在侵入计算机后,收集用户信息,伺机把信息发送给指定地址。

D.它侵入计算机后,不会对计算机造成危害,只是在特定条件下显示一些文本信息。

7、以下内容不是指间谍软件的是()A.侵入计算机后,记录用户的操作B.侵入计算机后收集用户存储的信息C.侵入计算机后,收集用户的上网信息D.侵入计算机后进行大量的自我复制,导致系统缓慢8、下列对木马病毒说法错误的是()A.木马病毒入侵后,会暗中打开计算机的端口B.木马病毒侵入计算机后,会把窃取的用户信息发回到某个地址。

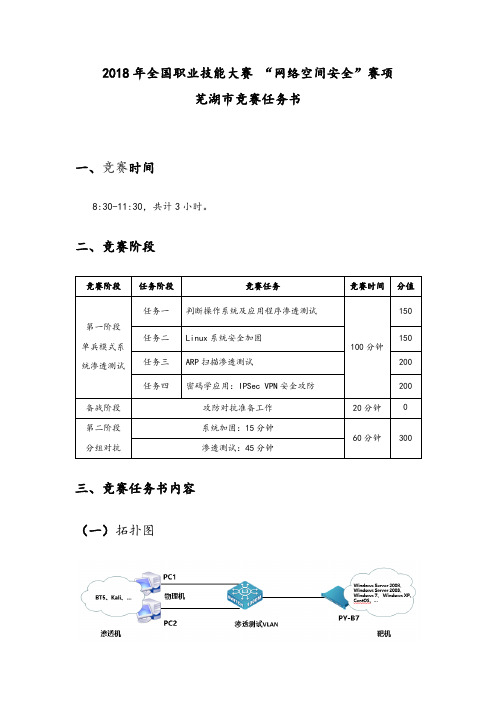

2018年中职组“网络空间安全赛项”芜湖市比赛赛题

2018年全国职业技能大赛“网络空间安全”赛项芜湖市竞赛任务书一、竞赛时间8:30-11:30,共计3小时。

二、竞赛阶段三、竞赛任务书内容(一)拓扑图(二)第一阶段任务书任务一、判断操作系统及应用程序渗透测试任务环境说明:✓服务器场景名称:WinServ2003✓服务器场景安全操作系统:Microsoft Windows2003 Server✓服务器场景安装中间件:Apache2.2;✓服务器场景安装Web开发环境:Php6;✓服务器场景安装数据库:Microsoft SqlServer2000;✓服务器场景安装文本编辑器:EditPlus;✓服务器场景用户名:administrator,密码:空✓渗透机场景:BT5✓渗透机用户名:root,密码:toor1.通过PC(虚拟机:Backtrack5)中渗透测试工具对服务器场景WinServ2003进行ping扫描渗透测试(使用工具nmap,使用参数v;n,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为Flag提交;sP2.通过PC(虚拟机:Backtrack5)中渗透测试工具对服务器场景WinServ2003进行ping扫描渗透测试(使用工具nmap,使用参数v;n,使用必须要使用的参数),并将该操作显示结果的最后1行左数第1个单词作为Flag提交;Raw3.通过PC(虚拟机:Backtrack5)中渗透测试工具对服务器场景WinServ2003进行综合性扫描渗透测试(使用工具nmap,使用参数v;n,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为Flag提交;A4.通过PC(虚拟机:Backtrack5)中渗透测试工具对服务器场景WinServ2003进行综合性扫描渗透测试(使用工具nmap,使用参数n,使用必须要使用的参数),并将该操作显示结果的最后1行左数第2个单词作为Flag提交;packets5.通过PC(虚拟机:Backtrack5)中渗透测试工具对服务器场景WinServ2003进行操作系统扫描渗透测试(使用工具nmap,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为Flag提交;O6.通过PC(虚拟机:Backtrack5)中渗透测试工具对服务器场景WebServ2003进行操作系统扫描渗透测试(使用工具nmap,使用必须要使用的参数),并将该操作显示结果“Running:”之后的字符串作为Flag提交;Microsoft Windows XP|20037.通过PC(虚拟机:Backtrack5)中渗透测试工具对服务器场景WebServ2003进行系统服务及版本号扫描渗透测试(使用工具nmap,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为Flag提交;sV8.通过PC(虚拟机:Backtrack5)中渗透测试工具对服务器场景WebServ2003进行系统服务及版本号扫描渗透测试(使用工具nmap,使用必须要使用的参数),并将该操作显示结果的HTTP服务版本信息字符串作为Flag提交;Apache httpd 2.2.8((Win32)PHP/6.0.0-dev)任务二、Linux系统安全加固任务环境说明:✓服务器场景:CentOS5.5(用户名:root;密码:123456)✓服务器场景操作系统:CentOS5.5✓渗透机场景:BT5✓渗透机用户名:root,密码:toor1.通过PC中渗透测试平台对服务器场景CentOS5.5进行服务扫描渗透测试,并将扫描结果上数第5行的4个单词作为Flag(形式:单词1|单词2|单词3|单词4)提交;PORT|STATE|SERVICE|VERSION2.通过PC中渗透测试平台对服务器场景CentOS5.5进行远程超级管理员口令暴力破解(使用PC中的渗透测试平台中的字典文件superdic.txt),并将破解结果Success:后面2个空格之间的字符串作为Flag提交;‘root’:’123456’3.通过PC中渗透测试平台打开已经建立的会话,在与CentOS5.5的会话中新建用户admin,并将该用户提权至root权限,并将新建用户admin并提权至root权限全部命令作为Flag(形式:命令1|命令2|…|命令n)提交;Adduser admin |passwd admin|usermod -g root admin4.修改并在原目录下编译、运行./root/autorunp.c木马程序,使该木马程序能够实现远程连接 8080端口,并在该端口上运行/bin/sh命令行程序,并将运行./root/autorunp.c木马程序以及运行后的系统网络连接状态(netstat -an)增加行内容作为Flag提交;Tcp 0 0.0.0.0:8080 0.0.0.0:* LISTEN5.将autorunp.c木马程序设置为系统启动后自动加载,并转入系统后台运行,并将在配置文件中增加的内容作为Flag提交;/root/autorunp&6.重新启动CentOS5.5服务器场景,通过PC中渗透测试平台NETCAT远程打开CentOS5.5服务器场景./bin/sh程序,并运行查看IP地址命令,并将运行该命令需要输入的字符串作为Flag提交;/sbin/ifconfig7.对CentOS5.5服务器场景进行安全加固,阻止PC中渗透测试平台对服务器场景CentOS5.5进行远程超级管理员口令暴力破解,并将配置文件增加的内容字符串作为Flag提交;PermitRootLogin no任务三、ARP扫描渗透测试任务环境说明:✓服务器场景:CentOS5.5(用户名:root;密码:123456)✓服务器场景操作系统:CentOS5.5✓渗透机场景:BT5✓渗透机用户名:root,密码:toor1.通过PC中渗透测试平台对服务器场景CentOS5.5进行ARP扫描渗透测试(使用工具arping,发送请求数据包数量为5个),并将该操作使用命令中固定不变的字符串作为Flag提交;Arping -C 52.通过PC中渗透测试平台对服务器场景CentOS5.5进行ARP扫描渗透测试(使用工具arping,发送请求数据包数量为5个),并将该操作结果的最后1行,从左边数第2个数字作为Flag提交;53.通过PC中渗透测试平台对服务器场景CentOS5.5进行ARP扫描渗透测试(使用工具Metasploit中arp_sweep模块),并将工具Metasploit中arp_sweep模块存放路径字符串作为Flag(形式:字符串1/字符串2/字符串3/…/字符串n)提交;Auxiliary/scanner/discovery4.通过PC中渗透测试平台对服务器场景CentOS5.5进行ARP扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块运行显示结果的最后1行的最后1个单词作为Flag提交;completed5.通过PC中渗透测试平台对服务器场景CentOS5.5进行ARP扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块运行显示结果的第1行出现的IP地址右边的第1个单词作为Flag提交;appesars6.通过PC中渗透测试平台对服务器场景CentOS5.5进行ARP扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块的运行命令字符串作为Flag提交;run任务四、密码学应用:IPSec VPN 安全攻防任务环境说明:✓服务器场景名称:WinServ2003✓服务器场景安全操作系统:Microsoft Windows2003 Server✓服务器场景安装中间件:Apache2.2;✓服务器场景安装Web开发环境:Php6;✓服务器场景安装数据库:Microsoft SqlServer2000;✓服务器场景安装文本编辑器:EditPlus;✓服务器场景用户名:administrator,密码:空✓渗透机场景:Windows7 64位旗舰版✓渗透机用户名:Administrator,密码:1234561.PC(虚拟机:Backtrack5)打开Wireshark工具,监听PC(虚拟机:WindowsXP)通过Internet Explorer访问服务器场景WinServ2003的login.php页面,通过该页面对Web站点进行登录,同时使用PC(虚拟机:Backtrack5)的Wireshark工具对HTTP请求数据包进行分析,将该数据包中存放用户名的变量名和存放密码的变量名联合作为Flag(形式:存放用户名的变量名&存放密码的变量名)提交;Usernm&passwd2.在PC(虚拟机:WindowsXP)和WinServ2003服务器场景之间通过IPSec技术建立安全VPN,阻止PC(虚拟机:Backtrack5)通过Wireshark工具对本任务上题的HTTP请求数据包进行分析;PC(虚拟机:WindowsXP)通过Ping工具测试WinServ2003服务器场景的连通性,将回显的第1个数据包Ping工具的打印结果作为Flag提交;Negotiating IP Security3.在PC(虚拟机:WindowsXP)和WinServ2003服务器场景之间通过IPSec技术建立安全VPN 的条件下:PC(虚拟机:Backtrack5)打开Wireshark工具,监听PC(虚拟机:WindowsXP)通过Internet Explorer访问服务器场景WinServ2003的login.php页面,通过该页面对Web站点进行登录,同时使用PC(虚拟机:Backtrack5)的Wireshark工具对HTTP请求数据包进行分析,将Wireshark工具中显示该流量的协议名称作为Flag提交ESP4.在PC(虚拟机:WindowsXP)和WinServ2003服务器场景之间通过IPSec技术建立安全VPN 的条件下:PC(虚拟机:Backtrack5)打开Wireshark工具,监听PC(虚拟机:WindowsXP)通过Ping工具测试到服务器场景WinServ2003的连通性,在Ping工具中指定ICMP请求数据包的大小为128byte,同时使用PC(虚拟机:Backtrack5)的Wireshark工具对加密后的该数据包进行分析,将Wireshark工具中显示该数据包的长度作为Flag提交2065.在PC(虚拟机:WindowsXP)和WinServ2003服务器场景之间通过IPSec技术建立安全VPN 的条件下:PC(虚拟机:Backtrack5)打开Wireshark工具,监听PC(虚拟机:WindowsXP)通过Ping工具测试到服务器场景WinServ2003的连通性,在Ping工具中指定ICMP请求数据包的大小为128byte,数量为100;同时使用PC(虚拟机:Backtrack5)的Wireshark工具对加密后的该数据包进行分析,将Wireshark工具中显示的最后一个加密后的请求数据包和第一个加密后的请求数据包的序列号之差作为Flag提交;99(三)第二阶段任务书各位选手是某公司的系统安全管理员,负责服务器(受保护服务器IP、管理员账号见现场发放的参数表)的维护,该服务器可能存在着各种问题和漏洞(见漏洞列表)。

ZZ-2018065全国职业院校技能大赛中职组“网络空间安全”赛卷四

2018年全国职业院校技能大赛中职组“网络空间安全”赛卷四一、竞赛阶段二、拓扑图PC机环境:物理机:Windows7;虚拟机1:Ubuntu Linux 32bit(用户名:root;密码:toor),安装工具集:Backtrack5,安装开发环境:Python3;虚拟机2:Kali(用户名:root;密码:toor);虚拟机3:WindowsXP(用户名:administrator;密码:123456)。

三、竞赛任务书(一)第一阶段任务书(700分)任务1. ARP扫描渗透测试(100分)任务环境说明:✓服务器场景:server2003(用户名:administrator;密码:空)✓服务器场景操作系统:Windows server20031.通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具arping,发送请求数据包数量为5个),并将该操作使用命令中固定不变的字符串作为Flag提交;(16分)2.通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具arping,发送请求数据包数量为5个),并将该操作结果的最后1行,从左边数第2个数字作为Flag提交;(17分)3. 通过本地PC中渗透测试平台BT5对服务器场景server2003行ARP扫描渗透测试(使用工具Metasploit中arp_sweep模块),并将工具Metasploit 中arp_sweep模块存放路径字符串作为Flag(形式:字符串1/字符串2/字符串3/…/字符串n)提交;(16分)4. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块运行显示结果的最后1行的最后1个单词作为Flag提交;(17分)5. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP 扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块运行显示结果的第1行出现的IP地址右边的第1个单词作为Flag提交;(16分)6. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP 扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块的运行命令字符串作为Flag提交。

2018年全国职业院校技能大赛

2018年全国职业院校技能大赛D(三)在赛项上增加才艺运用环节,考查选手在导游实际工作中灵活运用才艺调节团队氛围的能力。

(四)《中华人民共和国旅游法》、文明旅游公约、《国民旅游休闲纲要2013-2020》(国办发[2013]10号)等旅游热点问题将成为笔试环节新增考核内容,助力旅游相关法律公约的学习、宣传贯彻与推广。

(五)邀请旅行社或旅游企业观摩,搭建优秀选手与企业就业对接的平台。

(六)做到赛项资源转化成果符合行业规范、契合课程标准、突出技能特色、展现竞赛优势。

六、竞赛内容简介(须附英文对照简介)竞赛内容包括5个部分,共四个环节:导游知识测试15%、现场导游辞创作及讲解30%、自选景点导游讲解35%、导游英语口语测试10%、才艺运用10%,其中第二、三项作为一个竞赛环节在同一场地按序完成,其余三项作为独立环节在各自比赛场地完成。

导游知识测试:考试形式为闭卷考试,采用计算机考试,考试时间为60分钟,题量100题,题型包含判断题、单选题和多选题三种。

题库量共1000题,其中判断题300题、单选题400题、多选题300题,内容包括导游基础知识、导游业务、旅游法规和旅游热点问题。

赛前按规定时间公开题库。

现场导游辞创作及讲解:内容为中国著名旅游文化元素,该部分比赛公开题库,题库包括100个旅游文化元素和15个团型。

选手现场抽选出一个旅游文化元素和一个团型,准备时长30分钟,选手独立完成现场导游辞创作。

30分钟后上场,在2分钟内用中文进行脱稿讲解。

自选景点导游讲解:选手在赛前根据选题范围准备一段5分钟的导游辞和相应的PPT资料,讲解景点为国家5A级旅游景区或世界遗产,用中文进行模拟导游讲解。

其中须含欢迎辞,欢迎辞包含问候语、欢迎语、介绍语、希望语、祝愿语五部分内容。

PPT使用office2007版本,制作格式为pptx,PPT文件大小不超过20M。

选手所提供所有PPT统一设置为自动播放形式,经选手示意后由工作人员在现场点击开始自动播放。

2021年全国职业院校技能大赛_中职组_网络布线-赛题1

2021年全国职业院校技能大赛中职组“网络布线”赛项竞赛试卷(一)第一天竞赛模块:A、B、C、D、G-1中职组“网络布线”赛项专家组2021年5月注意事项(一)全部书面文件、电子版竞赛作品、布线工程作品只能按竞赛试卷(简称赛卷)所规定的命名规则命名,不得填写指定内容之外的任何识别性标记。

如果出现地区、校名、人名等其他任何与参赛队有关的识别信息,一经发现,竞赛试卷和作品作废,比赛按零分处理,并且提请赛项执委会进行处罚。

(二)竞赛试卷、竞赛作品、竞赛工具、竞赛器材及竞赛材料等不得带出竞赛场地,一经发现,竞赛作品作废,比赛按零分处理,并且提请赛项执委会进行处罚。

(三)进入竞赛场地,禁止携带移动存储设备、计算器、通讯工具、竞赛材料、加工/施工工具及参考资料等。

(四)进入竞赛施工现场,施工人员需佩戴安全帽(模块A、B竞赛阶段除外)。

(五)竞赛所用工具、器材、耗材,在竞赛开始前已全部发放到各个竞赛赛位,保证充分满足竞赛需求。

竞赛开始前,请仔细核对材料确认单,并签字确认(未签字确认前禁止开始比赛)。

竞赛过程中,不再另行发放工具、器材、耗材。

(六)请仔细阅读本赛卷要求,按照赛卷规定要求/需求进行设备/器材配置、加工及调试。

(七)竞赛过程中,参赛队要做到工作井然有序、不跨区操作、不喧哗,竞赛施工材料、加工废料、施工模块等分区有序存放。

(八)竞赛时间结束后,立即停止操作,所有参赛队员离开赛位,并且站立于赛位之外。

赛卷放在电脑旁边,等待裁判员检查和确认,确认后参赛队必须立即离开竞赛场地。

(九)对设备上未标注端口编号的配线架,规定端口号均依次从左向右从小到大编号(左…… 1、2、3……n ……右)。

(十)竞赛所需的说明书等电子文档均存放在赛位计算机桌面的“网络布线素材”文件夹中;网络布线工程设计需提交的电子作品,请保存在计算机桌面的“工程设计成果-n”文件夹下(n为赛位号)。

(十一)竞赛赛位平面布局图图1 竞赛赛位平面布局图模块A:网络布线速度竞赛(45分钟)(100分)网络布线赛项首先进行网络布线速度竞赛,时间为45分钟。

2021中职 网络安全 试题1(赛项赛题)

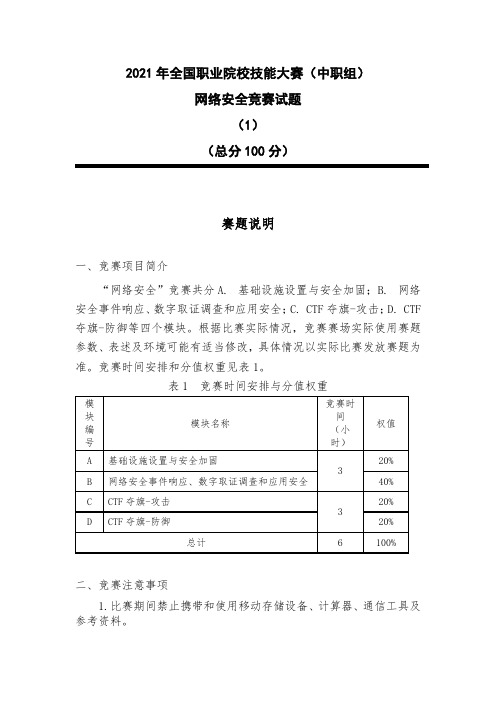

2021年全国职业院校技能大赛(中职组)网络安全竞赛试题(1)(总分100分)赛题说明一、竞赛项目简介“网络安全”竞赛共分A. 基础设施设置与安全加固;B. 网络安全事件响应、数字取证调查和应用安全;C. CTF夺旗-攻击;D. CTF 夺旗-防御等四个模块。

根据比赛实际情况,竞赛赛场实际使用赛题参数、表述及环境可能有适当修改,具体情况以实际比赛发放赛题为准。

竞赛时间安排和分值权重见表1。

表1 竞赛时间安排与分值权重二、竞赛注意事项1.比赛期间禁止携带和使用移动存储设备、计算器、通信工具及参考资料。

2.请根据大赛所提供的比赛环境,检查所列的硬件设备、软件清单、材料清单是否齐全,计算机设备是否能正常使用。

3.在进行任何操作之前,请阅读每个部分的所有任务。

各任务之间可能存在一定关联。

4.操作过程中需要及时按照答题要求保存相关结果。

比赛结束后,所有设备保持运行状态,评判以最后提交的成果为最终依据。

5.比赛完成后,比赛设备、软件和赛题请保留在座位上,禁止将比赛所用的所有物品(包括试卷等)带离赛场。

6.禁止在提交资料上填写与竞赛无关的标记,如违反规定,可视为0分。

竞赛内容模块A 基础设施设置与安全加固(本模块20分)一、项目和任务描述:假定你是某企业的网络安全工程师,对于企业的服务器系统,根据任务要求确保各服务正常运行,并通过综合运用登录和密码策略、数据库安全策略、流量完整性保护策略、事件监控策略、防火墙策略等多种安全策略来提升服务器系统的网络安全防御能力。

本模块要求对具体任务的操作截图并加以相应的文字说明,以word文档的形式书写,以PDF格式保存,以赛位号作为文件名.二、服务器环境说明Windows 用户名:administrator,密码:123456Linux 用户名:root,密码:123456三、具体任务(每个任务得分以电子答题卡为准)A-1任务一登录安全加固(Windows, Linux)请对服务器Windows、Linux按要求进行相应的设置,提高服务器的安全性。

ZZ-2018065全国职业院校技能大赛中职组“网络空间安全”赛卷一

2018年全国职业院校技能大赛中职组“网络空间安全”赛卷一一、竞赛阶段二、拓扑图PC机环境:物理机:Windows7;虚拟机1:Ubuntu Linux 32bit(用户名:root;密码:toor),安装工具集:Backtrack5,安装开发环境:Python3;虚拟机2:Kali(用户名:root;密码:toor);虚拟机3:WindowsXP(用户名:administrator;密码:123456)。

三、竞赛任务书(一)第一阶段任务书(700分)任务1. ARP扫描渗透测试(100分)任务环境说明:✓服务器场景:server2003(用户名:administrator;密码:空)✓服务器场景操作系统:Windows server20031.通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具arping,发送请求数据包数量为5个),并将该操作使用命令中固定不变的字符串作为Flag提交;(16分)2.通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具arping,发送请求数据包数量为5个),并将该操作结果的最后1行,从左边数第2个数字作为Flag提交;(17分)3. 通过本地PC中渗透测试平台BT5对服务器场景server2003行ARP扫描渗透测试(使用工具Metasploit中arp_sweep模块),并将工具Metasploit 中arp_sweep模块存放路径字符串作为Flag(形式:字符串1/字符串2/字符串3/…/字符串n)提交;(16分)4. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块运行显示结果的最后1行的最后1个单词作为Flag提交;(17分)5. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP 扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块运行显示结果的第1行出现的IP地址右边的第1个单词作为Flag提交;(16分)6. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP 扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块的运行命令字符串作为Flag提交;(18分)任务2. 漏洞扫描与利用(100分)任务环境说明:✓服务器场景:server2003(用户名:administrator;密码:空)✓服务器场景操作系统:Windows server20031.通过本地PC中渗透测试平台Kali对服务器场景server2003以半开放式不进行ping的扫描方式并配合a,要求扫描信息输出格式为xml文件格式,从生成扫描结果获取局域网(例如172.16.101.0/24)中存活靶机,以xml格式向指定文件输出信息(使用工具NMAP,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为FLAG提交;(12分)2.根据第一题扫描的回显信息分析靶机操作系统版本信息,将操作系统版本信息作为FLAG提交;(9分)3.根据第一题扫描的回显信息分析靶机服务开放端口,分析开放的服务,并将共享服务的开放状态作为FLAG提交;(9分)4.在本地PC的渗透测试平台Kali中,使用命令初始化msf数据库,并将使用的命令作为FLAG提交;(10分)5.在本地PC的渗透测试平台Kali中,打开msf,使用db_import将扫描结果导入到数据库中,并查看导入的数据,将查看导入的数据要使用的命令作为FLAG提交;(10分)6.在msfconsole使用search命令搜索MS08067漏洞攻击程序,并将回显结果中的漏洞时间作为FLAG提交;(10分)7.在msfconsole中利用MS08067漏洞攻击模块,将调用此模块的命令作为FLAG提交;(10分)8.在上一步的基础上查看需要设置的选项,并将回显中需设置的选项名作为FLAG提交;(10分)9.使用set命令设置目标IP(在第8步的基础上),并检测漏洞是否存在,将回显结果中最后四个单词作为FLAG提交;(13分)10.查看可选项中存在此漏洞的系统版本,判断该靶机是否有此漏洞,若有,将存在此漏洞的系统版本序号作为FLAG提交,否则FLAG为none。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

2018年全国职业院校技能大赛中职组“网络空间安全”赛卷一一、竞赛阶段二、拓扑图PC机环境:物理机:Windows7;虚拟机1:Ubuntu Linux 32bit(用户名:root;密码:toor),安装工具集:Backtrack5,安装开发环境:Python3;虚拟机2:Kali(用户名:root;密码:toor);虚拟机3:WindowsXP(用户名:administrator;密码:123456)。

三、竞赛任务书(一)第一阶段任务书(700分)任务1. ARP扫描渗透测试(100分)任务环境说明:✓服务器场景:server2003(用户名:administrator;密码:空)✓服务器场景操作系统:Windows server20031.通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具arping,发送请求数据包数量为5个),并将该操作使用命令中固定不变的字符串作为Flag提交;(16分)2.通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具arping,发送请求数据包数量为5个),并将该操作结果的最后1行,从左边数第2个数字作为Flag提交;(17分)3. 通过本地PC中渗透测试平台BT5对服务器场景server2003行ARP扫描渗透测试(使用工具Metasploit中arp_sweep模块),并将工具Metasploit 中arp_sweep模块存放路径字符串作为Flag(形式:字符串1/字符串2/字符串3/…/字符串n)提交;(16分)4. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块运行显示结果的最后1行的最后1个单词作为Flag提交;(17分)5. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP 扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块运行显示结果的第1行出现的IP地址右边的第1个单词作为Flag提交;(16分)6. 通过本地PC中渗透测试平台BT5对服务器场景server2003进行ARP 扫描渗透测试(使用工具Metasploit中arp_sweep模块),假设目标服务器场景CentOS5.5在线,请将工具Metasploit中arp_sweep模块的运行命令字符串作为Flag提交;(18分)任务2. 漏洞扫描与利用(100分)任务环境说明:✓服务器场景:server2003(用户名:administrator;密码:空)✓服务器场景操作系统:Windows server20031.通过本地PC中渗透测试平台Kali对服务器场景server2003以半开放式不进行ping的扫描方式并配合a,要求扫描信息输出格式为xml文件格式,从生成扫描结果获取局域网(例如172.16.101.0/24)中存活靶机,以xml格式向指定文件输出信息(使用工具NMAP,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为FLAG提交;(12分)2.根据第一题扫描的回显信息分析靶机操作系统版本信息,将操作系统版本信息作为FLAG提交;(9分)3.根据第一题扫描的回显信息分析靶机服务开放端口,分析开放的服务,并将共享服务的开放状态作为FLAG提交;(9分)4.在本地PC的渗透测试平台Kali中,使用命令初始化msf数据库,并将使用的命令作为FLAG提交;(10分)5.在本地PC的渗透测试平台Kali中,打开msf,使用db_import将扫描结果导入到数据库中,并查看导入的数据,将查看导入的数据要使用的命令作为FLAG提交;(10分)6.在msfconsole使用search命令搜索MS08067漏洞攻击程序,并将回显结果中的漏洞时间作为FLAG提交;(10分)7.在msfconsole中利用MS08067漏洞攻击模块,将调用此模块的命令作为FLAG提交;(10分)8.在上一步的基础上查看需要设置的选项,并将回显中需设置的选项名作为FLAG提交;(10分)9.使用set命令设置目标IP(在第8步的基础上),并检测漏洞是否存在,将回显结果中最后四个单词作为FLAG提交;(13分)10.查看可选项中存在此漏洞的系统版本,判断该靶机是否有此漏洞,若有,将存在此漏洞的系统版本序号作为FLAG提交,否则FLAG为none。

(7分)任务3. MSSQL数据库渗透测试(100分)任务环境说明:✓服务器场景:server2003(用户名:administrator;密码:空)✓服务器场景操作系统:Windows server20031.在本地PC渗透测试平台BT5中使用zenmap工具扫描服务器场景server2003所在网段(例如:172.16.101.0/24)范围内存活的主机IP地址和指定开放的1433、3306、80端口。

并将该操作使用的命令中必须要使用的字符串作为FLAG提交;(10分)2.通过本地PC中渗透测试平台BT5对服务器场景server2003进行系统服务及版本扫描渗透测试,并将该操作显示结果中数据库服务对应的服务端口信息作为FLAG提交;(10分)3.在本地PC渗透测试平台BT5中使用MSF中模块对其爆破,使用search 命令,并将扫描弱口令模块的名称作为FLAG提交;(10分)4.在上一题的基础上使用命令调用该模块,并查看需要配置的信息(使用show options命令),将回显中需要配置的目标地址,密码使用的猜解字典,线程,账户配置参数的字段作为FLAG提交(之间以英文逗号分隔,例hello,test,..,..);(10分)5.在msf模块中配置目标靶机IP地址,将配置命令中的前两个单词作为FLAG提交;(10分)6.在msf模块中指定密码字典,字典路径为/root/2.txt爆破获取密码并将得到的密码作为FLAG提交;(14分)7.在msf模块中切换新的渗透模块,对服务器场景server2003进行数据库服务扩展存储过程进行利用,将调用该模块的命令作为FLAG提交;(14分)8.在上一题的基础上,使用第6题获取到的密码并进行提权,同时使用show options命令查看需要的配置,并配置CMD参数来查看系统用户,将配置的命令作为FLAG提交;(14分)9.在利用msf模块获取系统权限并查看目标系统的异常(黑客)用户,并将该用户作为FLAG提交。

(8分)任务4. Windows操作系统渗透测试(100分)任务环境说明:✓服务器场景:PYsystem4✓服务器场景操作系统:Windows(版本不详)1.通过本地PC中渗透测试平台Kali对服务器场景PYsystem4进行操作系统扫描渗透测试,并将该操作显示结果“Running:”之后的字符串作为FLAG提交;(6分)2.通过本地PC中渗透测试平台Kali对服务器场景PYsystem4进行系统服务及版本扫描渗透测试,并将该操作显示结果中445端口对应的服务版本信息字符串作为FLAG提交;(6分)3.通过本地PC中渗透测试平台Kali对服务器场景PYsystem4进行渗透测试,将该场景网络连接信息中的DNS信息作为FLAG提交;(例如114.114.114.114)(13分)4.通过本地PC中渗透测试平台Kali对服务器场景PYsystem4进行渗透测试,将该场景桌面上111文件夹中唯一一个后缀为.docx文件的文件名称作为FLAG提交;(14分)5.通过本地PC中渗透测试平台Kali对服务器场景PYsystem4进行渗透测试,将该场景桌面上111文件夹中唯一一个后缀为.docx文件的文档内容作为FLAG提交;(16分)6.通过本地PC中渗透测试平台Kali对服务器场景PYsystem4进行渗透测试,将该场景桌面上222文件夹中唯一一个图片中的英文单词作为FLAG提交;(15分)7.通过本地PC中渗透测试平台Kali对服务器场景PYsystem4进行渗透测试,将该场景中的当前最高账户管理员的密码作为FLAG提交;(10分)8.通过本地PC中渗透测试平台Kali对服务器场景PYsystem4进行渗透测试,将该场景中回收站内文件的文档内容作为FLAG提交。

(20分)任务5. Linux操作系统渗透测试(100分)任务环境说明:✓服务器场景:PYsystem5✓服务器场景操作系统:未知1.通过本地PC中渗透测试平台Kali对服务器场景PYsystem5进行操作系统扫描渗透测试,并将该操作显示结果“OS Details:”之后的字符串作为FLAG 提交;(6分)2.通过本地PC中渗透测试平台Kali对服务器场景PYsystem5进行系统服务及版本扫描渗透测试,并将该操作显示结果中MySQL数据库对应的服务版本信息字符串作为FLAG提交;(6分)3.通过本地PC中渗透测试平台Kali对服务器场景PYsystem5进行渗透测试,将该场景/var/www/html目录中唯一一个后缀为.html文件的文件名称作为FLAG提交;(12分)4.通过本地PC中渗透测试平台Kali对服务器场景PYsystem5进行渗透测试,将该场景/var/www/html目录中唯一一个后缀为.html文件的文件内容作为FLAG提交;(16分)5.通过本地PC中渗透测试平台Kali对服务器场景PYsystem5进行渗透测试,将该场景/root目录中唯一一个后缀为.bmp文件的文件名称作为FLAG提交;(27分)6.通过本地PC中渗透测试平台Kali对服务器场景PYsystem5进行渗透测试,将该场景/root目录中唯一一个后缀为.bmp的图片文件中的英文单词作为FLAG提交。

(33分)任务6. 网络协议堆栈渗透测试(100分)任务环境说明:服务器场景:WindowsServer18065服务器场景操作系统:Windows2003 Server服务器场景FTP下载服务用户名:anonymous,密码:123456服务器场景FTP下载服务端口:21211.通过物理机的ping程序访问靶机,成功访问后,在攻击机中使用arpspoof程序对物理机进行ARP渗透测试,对物理机进行ARP缓存毒化为:靶机IP地址映射攻击机MAC地址;从靶机服务器场景的FTP服务器中下载文件arpspoof.py,编辑该Python3程序文件,使该程序实现同本任务中arpspoof程序一致的功能,填写该文件当中空缺的F1字符串,将该字符串作为Flag值提交;(9分)2.继续编辑该Python3程序文件,使该程序实现同本任务题1中arpspoof 程序一致的功能,填写该文件当中空缺的F2字符串,将该字符串作为Flag值提交;(9分)3.继续编辑该Python3程序文件,使该程序实现同本任务题1中arpspoof 程序一致的功能,填写该文件当中空缺的F3字符串,将该字符串作为Flag值提交;(9分)4.继续编辑该Python3程序文件,使该程序实现同本任务题1中arpspoof 程序一致的功能,填写该文件当中空缺的F4字符串,将该字符串作为Flag值提交;(9分)5.继续编辑该Python3程序文件,使该程序实现同本任务题1中arpspoof 程序一致的功能,填写该文件当中空缺的F5字符串,将该字符串作为Flag值提交;(9分)6.继续从靶机服务器场景FTP服务器中下载文件icmpflood.py,编辑该Python3程序文件,使该程序实现通过ICMP对物理机进行DOS(拒绝服务)渗透测试的功能,填写该文件当中空缺的F6字符串,将该字符串作为Flag值提交;(9分)7.继续编辑命名为icmpflood.py的Python3程序文件,使该程序实现通过ICMP对物理机进行DOS(拒绝服务)渗透测试的功能,填写该文件当中空缺的F7字符串,将该字符串作为Flag值提交;(9分)8.继续编辑命名为icmpflood.py的Python3程序文件,使该程序实现通过ICMP对物理机进行DOS(拒绝服务)渗透测试的功能,填写该文件当中空缺的F8字符串,将该字符串作为Flag值提交;(9分)9.继续编辑命名为icmpflood.py的Python3程序文件,使该程序实现通过ICMP对物理机进行DOS(拒绝服务)渗透测试的功能,填写该文件当中空缺的F9字符串,将该字符串作为Flag值提交;(9分)10.继续编辑命名为icmpflood.py的Python3程序文件,使该程序实现通过ICMP对物理机进行DOS(拒绝服务)渗透测试的功能,填写该文件当中空缺的F10字符串,将该字符串作为Flag值提交;(9分)11. 在本地PC渗透测试平台BT5中通过Python3程序解释器执行程序文件icmpflood.py,并打开WireShark监听网络流量,分析通过程序文件icmpflood.py产生的ICMP流量,并将该ICMP数据对象中的Code属性值通过MD5运算后返回的哈希值的十六进制结果的字符串作为Flag值提交。