【安全课件】第17讲bm算法.pptx

第17讲--m序列与BM算法(密码学)教学文稿

11

4、实例

例2、求产生周期为7的m序列一个周期:0011101的最 短线性移位寄存器。

解:设 a0a1a2a3a4a5a600111,0首1先取初值 f0(x)=1, l0=0 , 则由a0=0得d0=1•a0=0从而 f1(x)=1, l1=0 ;同理由a1=0得 d1=1•a1=0从而 f2(x)=1, l2=0 。 由a2=1得d2=1•a2=1,从而根据l0= l1 = l2=0 知

L(t)(a)是左移变换,就是将序列 a 左移t位所得 到的序 列。

性质3:若 a 是由r级本原线性移存器产生的m序列, 则 a L (t)(a)(t0m2 o r d 1)是与 a 平移等价的m序列。 性质4:周期为p的m序列 a ,左移t (t0mo2rd1)位 得到序列 b ,将 a 与 b 按位对齐。则在一个周期 段中,序列 a 与序列 b (0,0)的有(p-3)/4对,(1, 1)、(1、0)、(0、1)的各有(p+1)/4对。

2、规定:0级线性移位寄存器是以f(x)=1为反馈多项式的 线性移位寄存器,且n长(n=1, 2, …, N)全零序列,仅由0级线性 移位寄存器产生。事实上,以f(x)=1为反馈多项式的递归关系式 是:ak=0,k=0, 1, …, n-1.因此,这一规定是合理的。

3、给定一个N长二元序列a,求能产生a并且级数最小 的线性移位寄存器,就是求a的线性综合解。利用B-M算法 可以有效的求出。

则最后得到的

就是产生给fN定(x)N,l长N 二元序列a的

最短的线性移位寄存器。

9

3、B-M算法 任意给定一个N长序列a(a0.,a1,,aN 1),按n归纳定义

人教B高中数学必修三 1.1.1算法的概念 课件 (共17张PPT)

a12x2 a22x2

b1 b2

的解的算法。

S1 计算D a11a22 a21a12;

S 2 如果D 0,则原方程组无解或有无穷多组解;否则(D 0)

x1

b1a22

b2a12 D

, x2

b2a11 b1a21 D

;

S3 输出计算的结果x1、x2或者无法求解信息.

写算法的要求

算法不同于求解一个具体问题的方法,是这种方法的高 度概括。一个好的算法有如下要求:

– 求解的过程是事先确定的,事先都考虑好了,有确定的步 骤.

– 写出的算法,必须能解决一类问题(如一元二次方程 求根公式),并且能重复使用。

– 算法执行过程中的每一步都是能够做到的,要简洁,要 清晰可读,不能弄搞繁杂,以以致于易程序化。

要把大象装入冰箱总共分几步?

第一步 把冰箱打开。 第二步 把大象装进去。 第三步 把冰箱门带上。

【例】在幸运52中,要求参与者快速猜出物品的价格。主 持人出示某件物品,参与者每次估算出一个价格,主持人只能 回答高了、低了或者正确。

在某次节目中,主持人李咏出示了一台价值在1000元以内 的随身听,并开始了竞猜。下面是主持人和参与者的一段对话:

形式语言

框图语言

问题: 鸡兔同笼问题。

一群小兔一群鸡,两群合到一群里,要数腿共48,要

数脑袋整17,多少小兔多少鸡?

设计算法:

分析问题

S1首先设x只小鸡,y只小兔。

设所求的鸡数是x,兔48数是y,

已知笼子里的头数是17,腿数是48,依 题意得到如下的方程组:

S2再列方程组为:

2x 4 y 48

参与者:800元!

BM算法原理

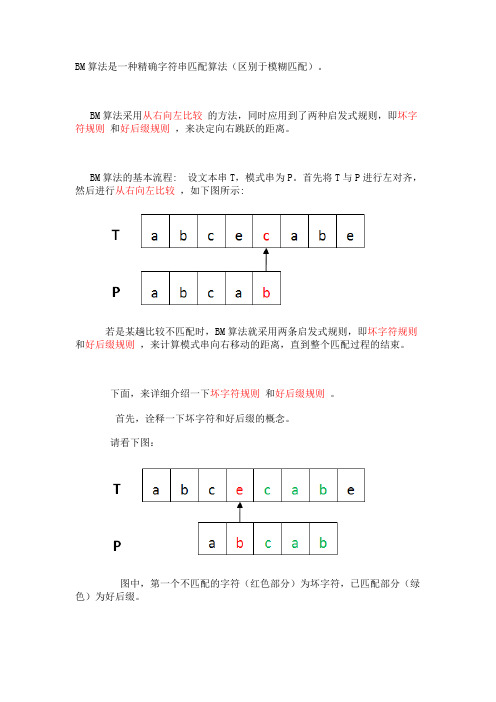

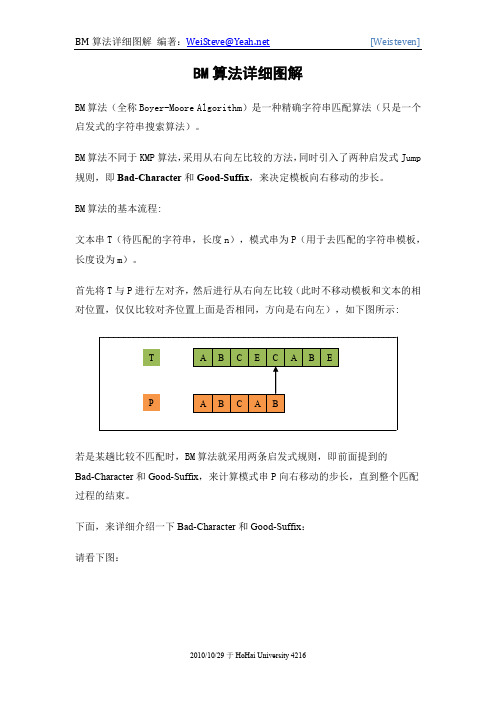

BM算法是一种精确字符串匹配算法(区别于模糊匹配)。

BM算法采用从右向左比较的方法,同时应用到了两种启发式规则,即坏字符规则和好后缀规则,来决定向右跳跃的距离。

BM算法的基本流程: 设文本串T,模式串为P。

首先将T与P进行左对齐,然后进行从右向左比较,如下图所示:若是某趟比较不匹配时,BM算法就采用两条启发式规则,即坏字符规则和好后缀规则,来计算模式串向右移动的距离,直到整个匹配过程的结束。

下面,来详细介绍一下坏字符规则和好后缀规则。

首先,诠释一下坏字符和好后缀的概念。

请看下图:图中,第一个不匹配的字符(红色部分)为坏字符,已匹配部分(绿色)为好后缀。

1)坏字符规则(Bad Character):在BM算法从右向左扫描的过程中,若发现某个字符x不匹配,则按如下两种情况讨论:i. 如果字符x在模式P中没有出现,那么从字符x开始的m 个文本显然不可能与P匹配成功,直接全部跳过该区域即可。

ii. 如果x在模式P中出现,则以该字符进行对齐。

用数学公式表示,设Skip(x)为P右移的距离,m为模式串P的长度,max(x)为字符x在P中最右位置。

例1:下图红色部分,发生了一次不匹配。

计算移动距离Skip(c) = 5 - 3 = 2,则P向右移动2位。

移动后如下图:2)好后缀规则(Good Suffix):若发现某个字符不匹配的同时,已有部分字符匹配成功,则按如下两种情况讨论:i. 如果在P中位置t处已匹配部分P'在P中的某位置t'也出现,且位置t'的前一个字符与位置t的前一个字符不相同,则将P右移使t'对应t方才的所在的位置。

ii. 如果在P中任何位置已匹配部分P'都没有再出现,则找到与P'的后缀P''相同的P的最长前缀x,向右移动P,使x对应方才P''后缀所在的位置。

用数学公式表示,设Shift(j)为P右移的距离,m为模式串P的长度,j 为当前所匹配的字符位置,s为t'与t的距离(以上情况i)或者x与P''的距离(以上情况ii)。

BM算法原理图示详细讲解

A

B

C

E

C

A

B

E

… …

… …

P

A

B

C

A

B

2010/10/29 于 HoHai University 4216

BM 算法详细图解 编著:WeiSteve@ 自此,讲解完毕。

[Weisteven]

在 BM 算法匹配的过程中,取 Jump(x)与 Shift(x)中的较大者作为跳跃的距离。 BM 算法预处理时间复杂度为 O(m+s),空间复杂度为 O(s),s 是与 P, T 相关的 有限字符集长度,搜索阶段时间复杂度为 O(m*n)。 最好情况下的时间复杂度为 O(n/m),最坏情况下时间复杂度为 O(m*n)。

T

A

B

C

B

A

D

F

T

B

C

F

A

Q

P

C

B

C

A

B

C

E

A

B

C

例二(说明情况 b):

T

A

B

C

B

A

D

F

T

B

C

F

A

Q

P

B

C

C

A

B

C

E

T

B

C

共同后缀为 TBC,寻找 P 中未匹配部分中是否出现过 TBC。发现未曾出现过。 那么我们就要找 P 的最长前缀同时又是 TBC 的最大后缀的情况。 发现只有 BC,那么 P 需要移动前缀 BC 至对齐 T 中的 BC。

A A

B B

C

A

B

由于 CAB 在前面 P 中未曾出现过,只能进行第二种情况的最大前缀的匹配。 上图中对应的就是已经匹配的部分 CAB 字段在 P 中前方的最大重叠 AB。 看出来了吧,最大的移动就是让 P 中的其实部分 AB 跟 T 中已匹配的字段 CAB 的 部分进行对齐。 移动后的结果如下:

【字符串匹配】BM(Boyer-Moore)字符串匹配算法详解总结(附C++实现代码)

【字符串匹配】BM(Boyer-Moore)字符串匹配算法详解总结(附C++实现代码)BM算法思想的本质上就是在进⾏模式匹配的过程中,当模式串与主串的某个字符不匹配的时候,能够跳过⼀些肯定不会匹配的情况,将模式串往后多滑动⼏位。

BM算法寻找是否能多滑动⼏位的原则有两种,分别是坏字符规则和好后缀规则。

坏字符规则:我们从模式串的末尾往前倒着匹配,当我们发现某个字符⽆法匹配时,我们把这个⽆法匹配的字符叫做坏字符(主串中的字符)。

此时记录下坏字符在模式串中的位置si,然后拿坏字符在模式串中查找,如果模式串中并不存在这个字符,那么可以将模式串直接向后滑动m位,如果坏字符在模式串中存在,则记录下其位置xi,那么模式串向后移动的位数就是si-xi,(可以在确保si>xi,执⾏减法,不会出现向前移动的情况)。

如果坏字符在模式串中多次出现,那我们在计算xi的时候,选择最靠后的那个,这样不会因为让模式串滑动过多,导致本来可能匹配的情况被略过。

好后缀规则:在我们反向匹配模式串时,遇到不匹配时,记录下当前位置j位坏字符位置。

把已经匹配的字符串叫做好后缀,记作{u}。

我们拿它在模式串中查找,如果找到了另⼀个跟{u}相匹配的字串{u*},那么我们就将模式串滑动到字串{u*}与主串{u}对齐的位置。

如下图所⽰:如果在模式串中找不到另⼀个等于{u}的⼦串,我们就直接将模式串滑动到主串中{u}的后⾯,因为之前的任何⼀次往后滑动,都没有匹配主串中{u}的情况。

但是这种滑动做法有点太过头了,可以看下⾯的例⼦,如果直接滑动到好后缀的后⾯,可能会错过模式串与主串可以匹配的情况。

如下图:当模式串滑动到前缀与主串中{u}的后缀有部分重合的时候,并且重回部分相等的时候,就可能会存在完全匹配的情况。

所以针对这种情况我们不仅要看好后缀在模式串中,是否有另⼀个匹配的字串,我们还要考察好后缀的后缀字串是否存在跟模式串的前缀字串匹配的情况。

如下图所⽰:最后总结如何确定模式串向后滑动的位数,我们可以分别计算好后缀和坏字符往后滑动的位数,然后取两个数中最⼤的。

bm算法分解多项式

bm算法分解多项式(原创实用版)目录1.引言2.BM 算法的原理3.BM 算法的步骤4.BM 算法的优点与应用5.总结正文1.引言在计算机科学中,多项式分解是一个重要的研究领域。

多项式分解指的是将一个多项式表达式分解为两个或两个以上的较简单的多项式之积。

近年来,随着计算机技术的快速发展,出现了许多用于分解多项式的算法,其中 BM 算法(Borwein-Moulton 算法)是一种非常高效且易于实现的分解方法。

本文将详细介绍 BM 算法的原理、步骤以及优点与应用。

2.BM 算法的原理BM 算法的原理基于以下两个重要定理:Vieta 定理和 Frobenius 定理。

Vieta 定理指出,如果一个多项式方程有根,那么它的系数与根之间存在一定的关系。

Frobenius 定理则表明,如果一个多项式可以被分解为两个多项式的乘积,那么这两个多项式的系数和根之间也存在一定的关系。

BM 算法正是利用这两个定理来实现多项式的高效分解。

3.BM 算法的步骤BM 算法的具体步骤如下:(1) 输入一个多项式 P(x),首先将其转化为一个矩阵形式,记作 M。

(2) 对矩阵 M 进行初等行变换,将其化为阶梯形矩阵。

(3) 根据 Frobenius 定理,如果矩阵 M 的秩等于多项式 P(x) 的次数,那么 P(x) 可以被分解为两个多项式的乘积。

(4) 根据 Vieta 定理,求出分解后两个多项式的系数。

(5) 将求得的系数代入原式,得到分解后的多项式。

4.BM 算法的优点与应用BM 算法具有以下优点:(1) BM 算法的运行时间主要取决于矩阵的操作,而矩阵的操作是稳定的,因此 BM 算法具有很好的稳定性。

(2) BM 算法可以分解任意次数的多项式,且分解结果唯一。

(3) BM 算法易于实现,只需要进行简单的矩阵操作。

BM 算法在计算机科学中有广泛的应用,例如:在计算机图形学中,BM 算法可以用于计算多项式的根,从而实现图形的平滑;在密码学中,BM 算法可以用于分解大整数,从而提高加密算法的安全性。

BM算法概念

目的:根据坏字符规则做预处理,建立一张坏字符表

参数:

ptrn =>模式串P

PLen =>模式串P长度

返回:

int* -坏字符表

****************************************************************/

目的:根据好后缀规则做预处理,建立一张好后缀表

参数:

ptrn =>模式串P

PLen =>模式串P长度

返回:

int* -好后缀表

****************************************************************/

int* MakeShift(char* ptrn,int pLen)

shift_stride = shift[p_idx];//根据好后缀规则计算跳跃的距离

b_idx += (skip_stride > shift_stride) ? skip_stride : shift_stride;//取大者

}

return 0;

}

int main(int argc, char* argv[])

{

//char test[] = "\0\0\0\0\0\0\0\0\0CKAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA \0\0";

//char find[] = "CKAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA\0\0";

/*PS:在这里我要声明一句,*sptr =(shift + pLen - sptr)+ p2 - p3;

浙教版(2019)高中信息技术必修12.1算法的概念及描述课件(15张ppt)

如果问题求解时所有数据都是不变且已知的,则所需数据包含在算法中,不必再在执行时输人数据。如果一些初始数据需要在算法执行时临时获取以适应不同情形的问题,则算法需要包1个或多个输人。

算法的核心价值就是解决问题,而解的终极目标就是需要知道结果究竞如何

2.1.2算法的描述方式(或算法的呈现方式)

算法的特征课堂习题

下面关于算法的描述,正确的是( )

A.一个算法只能有一个输入B. 算法只能用框图来表示C.一个算法的执行步骤可以是无限的D.一个完整的算法,不管用什么方法来表示,都至少有一个输出结果

2.1.1算法的概念

3、算法三要素

①、数据

②、运算

③、控制转移(选择、循环)

用算法解决问题时,必须明确参与运算的初始数据、运算时产生的中间数据以及解决问题后的结果数据

已缴费

是住校生

到所属教室班级休息

到财务处缴费

凭缴费单到高一公寓领取生活用品,布置床铺

否

否

是

是

高一新生报到流程

2.1.1算法的概念

2、算法的特征

①、有穷性

②、可行性

③、确定性

④、0个或多个输入

⑤、1个或多个输出

一个算法的步骤必须是有限的,不能是无限的。

一个算法中的每一步操中能做到并且能在有限的时间内完成。

A.6 B.8 C.9 D.15

2.1.2算法的描述方式(或算法的呈现方式)

3、伪代码:

伪代码指的是一种比较接直观简洁、符号接近计算机程序代码的算法描述。根据它很容易转换为相应的计算机语言代码

格式1:If 格件 then (语句序列1) Else (语句序列2)

对数据计算和判断

BM算法(Boyer-Moore Algorithm)

BSA Lecture 3: BM Algorithm – p.6/21

Good Sufx Rule: Illustration

Consider a mismatch at P [n 2]:

1 2 3 123456789012345678901234567890 T: maistuko kaima maisemaomaloma? P: maisemaomaloma

BSA Lecture 3: BM Algorithm – p.5/21

(Strong) Good Sufx Rule

Bad character rule is effective, e.g., in searching natural language text (because mismatches are probable) If the alphabet is small, occurrences of any char close to the end of P are probable. Especially in this case, additional benet can be obtained from considering the successfully matched sufx of P We concentrate to the so called strong good sufx rule, which is more powerful than the (weak) sufx rule of the original Boyer-Moore method

BSA Lecture 3: BM Algorithm – p.3/21

Right-to-left Scan and Bad Character Rule

计算机算法PPT大全

//链式队列

LINKLIST *front;

//队头指针

LINKLIST *rear;

//队尾指针

}QUEUE;

第3章 走在算法的路上之——分析简单的数据结构

3.4 后进先出的栈

3.4.1 什么是栈

栈允许在同一端进行插入和删除操作,允许进行插入和删除操作的一端称为栈顶(top),另一端称为栈底(bottom)。栈底是固 定的,而栈顶浮动的;如果栈中元素个数为零则被称为空栈。插入操作一般被称为进栈(PUSH),删除操作一般被称为退栈 (POP)。 在栈中有两种基本操作,分别是入栈和出栈。 (1)入栈(Push) 将数据保存到栈顶。在进行入栈操作前,先修改栈顶指针,使其向上移一个元素位置,然后将数据保存到栈顶指针所指的位 置。入栈(Push)操作的算法如下: ①如果TOP≥n,则给出溢出信息,作出错处理。在进栈前首先检查栈是否已满,如果满则溢出;不满则进入下一步骤②; ②设置TOP=TOP+1,使栈指针加1,指向进栈地址; ③S(TOP)=X,结束操作,X为新进栈的元素。 (2)出栈(Pop) 将栈顶的数据弹出,然后修改栈顶指针,使其指向栈中的下一个元素。出栈(Pop)操作的算法如下: ①如果TOP≤0,则输出下溢信息,并实现出错处理。在退栈之前先检查是否已为空栈,如果是空则下溢信息,如果不空则进 入下一步骤②; ②X=S(TOP),退栈后的元素赋给X; ③TOP=TOP-1,结束操作,栈指针减1,指向栈顶。

(4)获取队列第1个元素,即将队头的元素取出,不删除该元素,队头仍然是该元素。

(5)判断队列Q是否为空

3.3.4 队列的链式存储

当使用链式存储结构表示队列时,需要设置队头指针和队尾指针,这样做的好处是可以设置队头指的针和队尾的指针。在入

BM算法通俗解读

BM算法一、概述字符串是一种线性表,在计算机科学领域,模式匹配问题一直都是学者们研究和关心的热点。

模式匹配时指在目标文本串检索子串的过程,其中字串成为模式。

模式匹配算法分为多模式匹配算法和单模式匹配算法,其中多模式匹配算法主要有AC算法及其他一些改进算法;单模式匹配算法主要有BF法、KMP法、BM算法及其一些改进算法(BMH算法和BMHS算法等)。

二、算法介绍1.常规的BF算法常规的BF算法在进行匹配时,移动模式串的方向时从左到右,而进行比较的时候也是从左到右,基本框架如下。

set j = 0;while( j <= ( strlen(主串) - strlen(模式串) ){For(i=0; i<strlen(模式串) && 模式串[i]==主串[j+i]; ++i);If(i==srlen(模式串))Return 结果;Else++j;}2.BM算法BM算法在移动模式串的时候是从左到右,而进行比较的时候是从右到左的,今本框架如下。

set j = 0;while( j <= ( strlen(主串) - strlen(模式串) ){For(i=stlen(模式串)-1; i>=0 && 模式串[i]==主串[j+i]; -- i);If(i<0)Return 结果;Else++j;}三、BM算法思想BM算法在进行字符串匹配的时候包含两个并行的算法,也就是所谓的bad-character shift,good-suffix shifit,即坏字符规则和好后缀规则,来决定字符不匹配时向后跳跃的距离。

下面来介绍这两个规则。

注:1.shilf就是模式串向后跳跃的距离2.x是模式串3.Y是目标串第一个规则:“bad-charact shift”(1)第一种情况很简单,就是在匹配的过程中,x中的a与y中的b没有匹配上,这时候判断b。

如果在x中没有发现b,就说明只要含有b的y的字串就不可能匹配成功,所以这时要直接跳到b的后面,继续匹配。

kmp算法bm算法

kmp算法bm算法

KMP算法和BM算法都是字符串匹配算法,用于在一个主串中查找特定的子串。

两者的不同点在于匹配失败时如何利用已匹配成功的信息进行下一次匹配。

KMP算法全称为Knuth-Morris-Pratt算法,是由Donald Knuth、James H. Morris和Vaughan Pratt于1977年联合发表的。

其核心思想是利用已经匹配成功的信息来消除无用的匹配。

具体实现中,KMP算法使用一个前缀函数数组F来记录每个子串的前缀中最长的既是该子串的真前缀又是该子串的真后缀的长度,若在匹配中出现了失配,则可利用前缀函数的信息进行跳转,以避免重复的匹配。

KMP算法在理论和实践中均有很高的效率和广泛的应用,例如在文本编辑器和编译器中常常使用KMP算法来实现查找和替换的功能。

BM算法全称为Boyer-Moore算法,是由Robert S. Boyer和J Strother Moore于1977年发明的另一个字符串匹配算法。

BM算法的核心思想是从模式串的末尾逐个比较主串中的字符,若出现不匹配的字符,则尽可能地利用模式串中已经匹配的字符的关系向后滑动模式串,以尽可能地跳过不符合条件的情况。

BM算法相对于KMP算法的优点是更适合处理大量字符集的情况,并且在某些情况下能够比KMP算法更快地匹配。

BM算法也被广泛地应用在文本搜索和文件压

缩等领域。

两种算法各有优劣,可以针对不同的应用场景选择不同的算法来实现字符串匹配。

在实际使用中,如果主串和模式串的长度都比较小,那么KMP算法相对来说比较简单实用,而如果主串或模式串的长度非常长或者字符集非常大,那么BM算法的效率可能更高,可以采用BM 算法来实现字符串匹配。

BM算法线性递推

else{ dfs(n>>1); multi(q,q,q,2*mx+1,mx,mx); if (2*mx<k) mx*=2; else{ getmod(q,q,g,2*mx,k); mx=k-1; } } } int main(int _n,int _k,ll _f[],ll _a[]){ n=_n,k=_k; for (int i=1;i<=k;++i) f[i]=_f[i]; for (int i=0;i<k;++i) a[i]=_a[i],(a[i]+=mo)%=mo; for (int i=0;i<k;++i) g[i]=(mo-f[k-i])%mo; g[k]=1; dfs(n); ll ans=0; for (int i=0;i<k;++i) (ans+=(ll)q[i]*a[i])%=mo; printf("%lld\n",ans); return 0; } } int main(){ freopen("in.txt","r",stdin); int ask; scanf("%d%d",&n,&ask); for (int i=0;i<n;++i) scanf("%lld",&a[i]); fir=1; for (int i=0;i<n;++i){ ll delta=a[i]; for (int j=1;j<=m;++j) (delta-=r[j]*a[i-j])%=mo; if (delta==0) continue; if (fir){ mf=m,fail=i,fdelta=delta; m=i+1; fir=0; continue; } ll m_=max(m,i-fail+mf); static ll t[N]; memset(t,0,sizeof(ll)*(m_+1)); ll tmp=delta*qpow(fdelta)%mo; t[i-fail]=tmp; for (int j=1;j<=mf;++j) t[i-fail+j]=-tmp*f[j]%mo; if (m-i<mf-fail){ mf=m,fail=i,fdelta=delta; memcpy(f,r,sizeof(ll)*(m+1)); } m=m_; for (int j=1;j<=m;++j) r[j]=(r[j]+t[j])%mo; }

BM算法与WM算法的比较

移 动 函数米 计 算偏 移值 。在 同时满 足两 种 启发 式规 则的情 况 下 ,则应 选取 两者 中的较 大者

作 为模 式 串右移 的距 离 。

B 算法分 为两 个阶 段 :预处 理阶段 和 查找 阶段 。 M ( )预处 理阶 段 : 1

P ,长度为 m,其中 n ≥m。模式串与文本串最左对齐,每个文本长度为 m 的段成为窗 口。

B 算法 的基 本思 想是 : M ( )考虑 到 匹配过程 中,很 多情 况 下是 串中前 面 的许 多字符 都 匹配 ,而 最 后 的几个字 1 符 不匹 配 。因此 ,采 用传统 的 从左到 右方 式进 行扫 描就 会增 加不 必 要 的时 间消耗 。所 以, 我们 可 以采 用从 右到 左 的方 式对 模式 串和文 本 串进 行扫 描 。这 样 ,一 旦发现 文 本 串中 出现

后 取两者 中的大者 。 预 处理 阶段 的任 务是计 算 B dhr Gcdu i 个偏 移量 函数 。 aca 计算 每个 字 aca 和 osfx两 B dhr

符所对应的偏移量,如果某个字符在模 式串 P中出现多次,则以最右边的那次出现来确定 偏 移量 。G o sfx 函数 则 是用 来计 算模式 串中 的某个 后缀 匹配成 功 时文 本 串指针 右移 的 o du l

B 算法 首先对 模式 串 P进 行预 处理 ,计算两 个偏 移 函数 :Baca( 对某 个字 符) M dhr 针 和

收 稿 日期 :2 1—-0 0 151 作者简介 :马永 强 ( 9 2年生),男,汉族 ,内蒙商都 人,讲师 ,研 究方 向:多媒体技 术及 网络 安全 。 18

BM算法详解及Java实现

BM算法详解及Java实现1977年,德克萨斯大学的Robert S. Boyer教授和J Strother Moore教授发明了一种新的字符串匹配算法:Boyer-Moore算法,简称BM算法。

该算法从模式串的尾部开始匹配,且拥有在最坏情况下O(N)的时间复杂度。

在实践中,比KMP算法的实际效能高。

一、后缀暴力匹配算法后缀匹配,是指模式串的比较从右到左,模式串的移动也是从左到右的匹配过程,经典的BM算法其实是对后缀暴力匹配算法的改进。

所以还是先从最简单的后缀暴力匹配算法开始。

下面直接给出伪代码,注意这一行代码:j++;BM算法所做的唯一的事情就是改进了这行代码,即模式串不是每次移动一步,而是根据已经匹配的后缀信息,从而移动更多的距离。

/*** 后缀暴力匹配** @param T 正文字符数组* @param P 模式字符数组* @return匹配位置*/public static int bf(char[] T, char[] P) {for (int j = 0; j <= T.length - P.length; j++) {int i = P.length - 1;for (; i >= 0 && P[i] == T[i + j]; --i) {}if (i < 0) {return j;}}return -1;}二、BM算法介绍为了实现更快移动模式串,BM算法定义了两个规则,好后缀规则和坏字符规则,如下图可以清晰的看出他们的含义。

利用好后缀和坏字符可以大大加快模式串的移动距离,不是简单的++j,而是j+=max (shift(好后缀), shift(坏字符))。

下面举例说明BM算法。

例如,给定文本串“HERE IS A SIMPLE EXAMPLE”,和模式串“EXAMPLE”,现要查找模式串是否在文本串中,如果存在,返回模式串在文本串中的位置。

1. 首先,"文本串"与"模式串"头部对齐,从尾部开始比较。

基于BM算法的匹配算法的改进

计 算机 与 网络

基 于 B I 法 硇 匹 配算 法硇 改 进 N算

三 门峡 市科 普 宣教 中心 张 磊 三 门峡 市农 业科技 咨询服 务 中心 陈 娜

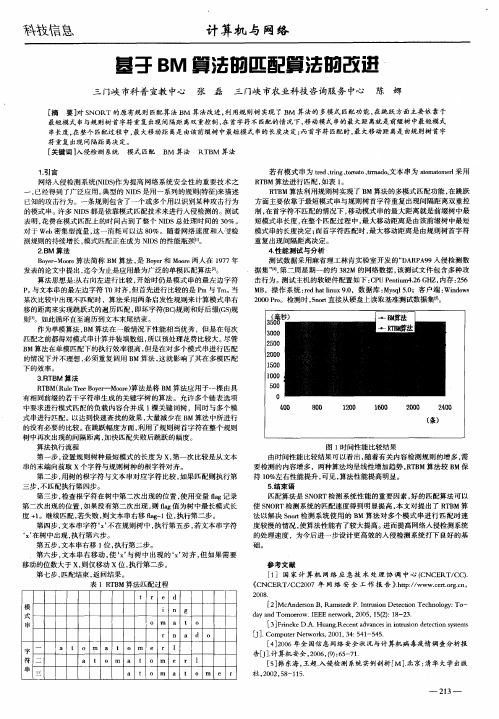

[ 要] S O 摘 对 N RT的原有规则 匹配算法 B 算 法改进 , 用规则树 实现 了 B 算法的 多模式 匹配功能 , M 利 M 在跳跃 方面主要 依靠于 最短模式 串与规则树首字符重复出现 间隔距 离双重控制 , 在首 字符不 匹配的情况下, 移动模式 串的最大距 离就是前缀树 中最短模式 串长度 , 整个匹配过程 中, 在 最大移动距 离是 由该前缀树 中最短模式 串的长度 决定; 而首字符 匹配时, 最大移动距 离是 由规则树首字

符 重 复 出现 间 隔距 离决 定 。

[ 关键词 ] 入侵检测 系统

1引 言 .

模式匹配

B 算法 M

R B 算法 TM

若有模 式 串为 t d tn 、 m t、ra o r 、 igt aotn d, e r o r 文本 串为 a mao el t tm r采用 o RT M算法进行 匹配 , B 如表 1 。 RB T M算法利用规则树实现了 B M算法的多模 式匹配功能 , 在跳跃 方 面主要依靠于最短模式 串与规则 树首字符重 复出现 间隔距离双重控 制, 在首字符不匹配的情况下 , 移动模式 串的最大距离就是前缀树中最 短模式串长度 , 在整个 匹配过程 中, 最大移动距离是 由该前缀树 中最短 模式 串的长度决定 ; 而首字符匹配时 , 最大移动距离是 由规则树首字符 重复出现间隔距离决定 。 4性 能 测试 与 分 析 . 测试数据采用麻省理工林肯实验室开发的“ A P 9 D R A 9入侵 检测数 据集” 第二周星期一 的约 3 2 , 8 M的网络数据 , 该测试文件包含 多种攻 击行为。测试主机的软硬件配置如下 :P et m .6G Z, C UP ni 42 H 内存 :5 u 26 MB,操作 系统 : dhtiu .,数据库 : yq 5O r al x90 e n M sl .;客户端 : n o s Widw 20 r。检测时 ,n r直接从硬盘上读取基准测试数据集∞ 0 0Po S ot 。

一种改进的BM算法在网络安全控制中应用

入侵行为也 同样有能力发觉 ,并且通过分析入侵手段 ,

适时地调整系统策略, 从而加强整个系统 的安全性既 。

1 网络 抗 干 扰 技 术

部、 外部攻击以及误操 作的实时保护 , 它能在系统被入

侵前将它们拦截 。 它是 防火墙 的一个补充 , 扩展 了安全

充, 帮助系统对付 网络攻击窿它是根据网络攻击行为而 。

设计 的 , 不但能及时发现 已知的入侵行 为 , 于未知 的 对

管理能力 , 提高系统完整性 。 它收集 、 分析信 息 , 查看违 反安全策略 的行为和可能受到入侵的迹象 。以上各项

Z ia g HU Xj n i

(i o nl o ee Zb 5 0 C ia Zb N I a C l g, i 2 5 , hn ) o x l o 1 3

Ab t a t t ov h ew r e u t r f ce t yi h n r s n d tc in t c n l g , ti ad n mi p oe t e sr c : o s l e t en t o k s c r y mo e e i n st e i t i ee t e h oo y i s y a c rt ci i i wa u o o v me n , a a e t e i i a ie t d n i n r s n P t r th n st e c re tI i l n t e t c n l g , h o a s c n t k h nt t o ie t y i t i . at n ma c i g a h u r n DS ma ny i h e h oo y t e lw i v f u o e r t ff le p st e ,p a t a e t r s BM l o t m a et r mac i g ef in y t i a e n r d c s t e B ae o as o i v s r c i lfa u e . i c ag r h h s a b t th n f ce c , h s p p r ito u e h M i e i a g r h t e b sc ie , lo p i td o t t s o to n sa d p t owa d te i r v d p t r t h n g r h t e l o t m h a i d a as o ne u s h rc mi g n u r r h mp o e atn mac ig a o i m, h i i f e l t e p r na e u t i d c t h t a mp o et e p ro ma c f h y tm. x ei me tlrs l n i ae t a n i rv h efr n e o e s s s c t e Ke r s ewo k s c r y i t s n d t cin p t r t h n ;B ag r h y wo d :n t r e u t; nr i e e t ; a t n mac i g M l o t m i u o o e i

安全课件第17讲bm算法课件

(二)பைடு நூலகம்B-M迭代算法

根据密码学的需要,对线性反馈移位寄存器(LFSR)主要考虑下面两个问题:

(1)如何利用级数尽可能短的LFSR产生周期大、随机性能良好的序列,即固定级数时,什么样的移存器序列周期最长。这是从密钥生成角度考虑,用最小的代价产生尽可能好的、参与密码变换的序列。

(2)当已知一个长为N序列a时,如何构造一个级数尽可能小的LFSR来产生它。这是从密码分析角度来考虑,要想用线性方法重构密钥序列所必须付出的最小代价。这个问题可通过B-M算法来解决。

第2步,计算d4:d4=1·a4 + 1·a3 + 0·a2 + 1·a1=0,从而

第3步,计算d5:d5=1·a5 + 1·a4 + 0·a3 + 1·a2=0,从而

第4步,计算d6:d6=1·a6 + 1·a5 + 0·a4 + 1·a3=0,从而

10、你要做多大的事情,就该承受多大的压力。11、自己要先看得起自己,别人才会看得起你。12、这一秒不放弃,下一秒就会有希望。13、无论才能知识多么卓著,如果缺乏热情,则无异纸上画饼充饥,无补于事。14、我只是自己不放过自己而已,现在我不会再逼自己眷恋了。

谢谢大家

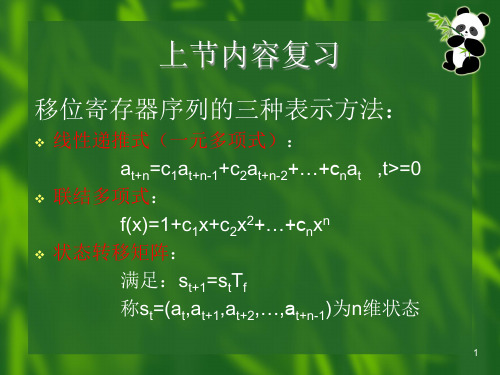

上节内容复习

移位寄存器序列的三种表示方法:线性递推式(一元多项式): at+n=c1at+n-1+c2at+n-2+…+cnat ,t>=0联结多项式: f(x)=1+c1x+c2x2+…+cnxn状态转移矩阵: 满足:st+1=stTf 称st=(at,at+1,at+2,…,at+n-1)为n维状态

最详细最容易理解的BM算法简介共37页文档

2、要冒一次险!整个生命就是一场冒险。走得最远的人,常是愿意 去做,并愿意去冒险的人。“稳妥”之船,从未能从岸边走远。-戴尔.卡耐基。

梦 境

3、人生就像一杯没有加糖的咖啡,喝起来是苦涩的,回味起来却有 久久不会退去的余香。

最详细最容易理解的BM算法简介 4、守业的最好办法就是不断的发展。 5、当爱不能完美,我宁愿选择无悔,不管来生多么美丽,我不愿失 去今生对你的记忆,我不求天长地久的美景,我只要生生世世的轮 回里有你。

56、书不仅是生活,而且是现在、过 去和未 来文化 生活的 源泉。 ——库 法耶夫 57、生命不可能有两次,但许多人连一 次也不 善于度 过。— —吕凯 特 58、问渠哪得清如许,为有源头活水来 。—— 朱熹 59、我的努力求学没有得到别的好处, 只不过 是愈来 愈发觉 自己的 无知。 ——笛 卡儿

拉

60、生活的道路一旦选定,就要勇敢地 走到底 ,决不

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

2、B-M算法要点

用归纳法求出一系列线性移位寄存器:

fn (x),ln 0 fn (x) ln , n 1,2,, N

每一个 fn (x),ln 都是产生序列a的前n项的最短线性移

位寄存器,在 fn (x),ln 的基础上构造相应的 fn1(x),ln1 ,

使得 fn1(x),ln1 是产生f给n1定(x)序,ln列1 前n+1项的最短移存器,

ak c1ak1 c2ak2 cl akl , k l, l 1, , N 1

(2)

则称 f (x),l 产生二元序列a。其中 f (x),l 表示以f(x)为反馈

多项式的l级线性移位寄存器。

如果f(x)是一个能产生a并且级数最小的线性移位寄存器的 反馈多项式,l是该移存器的级数,则称 f (x),l 为序列a的 线性综合解。

最后得到的 fN (x),lN 便是产生序列a的最短线性移 位寄存器。1112源自B-M算法流程4、实例

例2、求产生周期为7的m序列一个周期:0011101的最 短线性移位寄存器。

解:设 a0a1a2a3a4a5a6 0011101 ,首先取初值 f0(x)=1, l0=0 , 则由a0=0得d0=1•a0=0从而 f1(x)=1, l1=0 ;同理由a1=0得 d1=1•a1=0从而 f2(x)=1, l2=0 。 由a2=1得d2=1•a2=1,从而根据l0= l1 = l2=0 知

则最后得到的

就是产生给fN定(x)N,l长N 二元序列a的

最短的线性移位寄存器。

9

3、B-M算法

任意给定一个N长序列a (a0., a1,, aN1),按n归纳定义

fn (x),ln

n 0, 1, 2, , N 1

1、取初始值: f0 (x) 1, l0 0

2、设 f0 (x),l0 , f1(x),l1 ,, fn (x),ln (0 n N ) 均已求得,且 l0 l1 ln

B-M 算 法

量子密码研究室

王滨

2005年4月6日

1

上节内容复习

移位寄存器序列的三种表示方法:

❖ 线性递推式(一元多项式): at+n=c1at+n-1+c2at+n-2+…+cnat ,t>=0

❖ 联结多项式: f(x)=1+c1x+c2x2+…+cnxn

❖ 状态转移矩阵: 满足:st+1=stTf 称st=(at,at+1,at+2,…,at+n-1)为n维状态

2

几个概念

❖ 非退化的移位寄存器

❖ (不)可约多项式 ❖ 极小多项式 ❖ 序列和周期 ❖ 本原多项式 ❖ m序列 ❖ 1游程、0游程 ❖ m序列的游程分布规律

3

线性移存器

(一)解方程法

已知序列a是由n级线性移存器产生的,且知a 的连续2n位,可用解线性方程组的方法得到线性递 推式。

例:设a=01111000是4级线性移存器产生的序列 的8个连续信号,求该移存器的线性递推式。

2、规定:0级线性移位寄存器是以f(x)=1为反馈多项式的 线性移位寄存器,且n长(n=1, 2, …, N)全零序列,仅由0级线性 移位寄存器产生。事实上,以f(x)=1为反馈多项式的递归关系式 是:ak=0,k=0, 1, …, n-1.因此,这一规定是合理的。

3、给定一个N长二元序列a,求能产生a并且级数最小 的线性移位寄存器,就是求a的线性综合解。利用B-M算法 可以有效的求出。

记:

fn (x)

c (n) 0

c (n) 1

x

cln

(n

)

x

ln

,

c0(

n)

1,

再计算:

dn

c0(n)an

c1(n) an1

cln

a (n) nln

称dn为第n步差值。然后分两种情形讨论:

10

(ⅰ) 若 d n =0,则令: fn1 (x) fn (x), ln1 ln 。

(ⅱ) 若 d n =1,则需区分以下两种情形: ① 当: l0 l1 ln 0 时, 取: f n1 (x) 1 x n1, ln1 n 1 。 ② 当有 m( 0 m n ),使: lm lm1 lm2 ln 。 便置: f n1 (x) f n (x) x nm f m (x), ln1 max{ ln , n 1 ln}

4

解:产生 a=01111000……的联结 多项式

❖ 设其联结多项式f(x)=1+c1x+c2x2+c3x3+x4 ❖ 线性递推式at=at-4+c3at-3+c2at-2+c1at-1 ❖ 0+c3+c2+c1=1 ❖ 1+c3+c2+c1=0 ❖ 1+c3+c2+0=0 ❖ 1+c3+0+0=0 ❖ 解得:c3=1;c2=0;c1=0 ❖ 故其联结多项式为1+x3+x4

7

线性移位寄存器的综合问题可表述为:给定一个N长 二元序列a,如何求出产生这一序列的最小级数的线性移 位寄存器,即最短的线性移存器?

几点说明:

1、反馈多项式f(x)的次数l。因为产生a且级数最小的线性

移位寄存器可能是退化的,在这种情况下 f(x)的次数<l;并且此 时 f(x)中的cl=0,因此在反馈多项式f(x)中c0=1,但不要求cl=1。

f2(x)=1+x2+1 =1+x3, l3=3

第1步,计算d3:d3=1·a3+ 0·a2 + 0·a1 + 1·a0=1 因为l2<l3,故m=2,由此

f4 (x) f3 (x) x32 f2 (x) 1 x x3 l4 max{3,3 1 3} max{3,1} 3

虑,要想用线性方法重构密钥序列所必须付出的最小代价。 这个问题可通过B-M算法来解决。

6

1、概念简介

设 a (a0., a1,, aN 1) 是 F2 上的长度为N的序列,而 f (x) c0 c1x c2 x2 cl xl 是 F2 上的多项式,c0=1.

如果序列中的元素满足递推关系:

5

(二)、B-M迭代算法

根据密码学的需要,对线性反馈移位寄存器 (LFSR)主要考虑下面两个问题:

(1)如何利用级数尽可能短的LFSR产生周期大、随 机性能良好的序列,即固定级数时,什么样的移存器 序列周期最长。这是从密钥生成角度考虑,用最小的代价

产生尽可能好的、参与密码变换的序列。

(2)当已知一个长为N序列a时,如何构造一个级 数尽可能小的LFSR来产生它。这是从密码分析角度来考