CISCO设备实现大型企业的网络组建实例

虚拟网络配置机房CISCO设备配置实例

第6 卷

第3 期

职 教 与 经 济 研 究

Vo ain lEd c to n o o c Re e r h c t a u ain a d Ec n mi s a c o

Vo _ No. l6 3 S p .,2 0 et 08

20 年 9 月 08

虚 拟 网络 配 置机 房 CS O设 备 配 置 实例 IC

Ab ta t Va o x rme t fc n g rn ewo k byt e CI sr c : r use pe i i n so o f u g n t r h SCO wi h a d r ue a e smu i i s t n o trc n b i — c

职 教 与 经 济 研 究

Hale Waihona Puke 总第 l 9期 1 实验 环 境 介 绍 :

11 硬件环境 : .

一

置 , 自动 生 成 D nm p 并 ya i s所 需 要 的. a 配 置 bt 文件。

典型Cisco网络拓扑案例

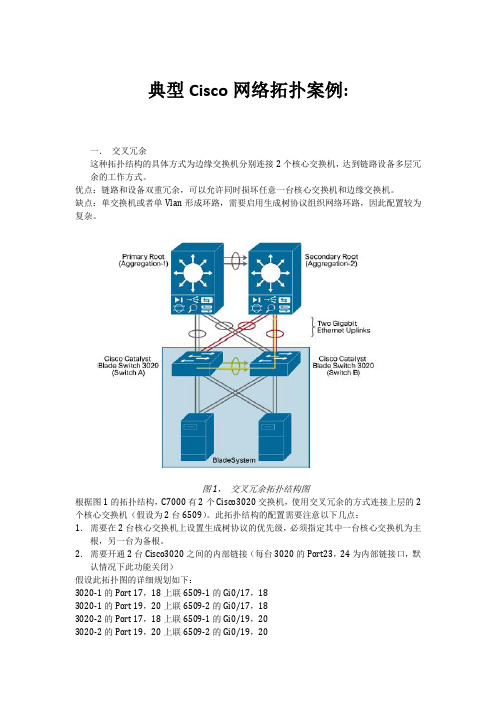

典型Cisco网络拓扑案例:一.交叉冗余这种拓扑结构的具体方式为边缘交换机分别连接2个核心交换机,达到链路设备多层冗余的工作方式。

优点:链路和设备双重冗余,可以允许同时损坏任意一台核心交换机和边缘交换机。

缺点:单交换机或者单Vlan形成环路,需要启用生成树协议组织网络环路,因此配置较为复杂。

图1,交叉冗余拓扑结构图根据图1的拓扑结构,C7000有2个Cisco3020交换机,使用交叉冗余的方式连接上层的2个核心交换机(假设为2台6509)。

此拓扑结构的配置需要注意以下几点:1.需要在2台核心交换机上设置生成树协议的优先级,必须指定其中一台核心交换机为主根,另一台为备根。

2.需要开通2台Cisco3020之间的内部链接(每台3020的Port23,24为内部链接口,默认情况下此功能关闭)假设此拓扑图的详细规划如下:3020-1的Port 17,18上联6509-1的Gi0/17,183020-1的Port 19,20上联6509-2的Gi0/17,183020-2的Port 17,18上联6509-1的Gi0/19,203020-2的Port 19,20上联6509-2的Gi0/19,20共有Vlan1,Vlan10,这2个Vlan的数据包需要传递到刀片服务器(需要802.1q封装协议)。

6509-1为Vlan1和Vlan10的主根,6509-2为Vlan1和Vlan10的备根。

详细配置步骤:(#之前的标示表示所需要配置此命令的交换机,比如6509-1就表示后面的命令需要在第一台6509上进行配置。

)6509-1#configure terminal #进入全局配置模式6509-1(config)#interface range gi0/17 - 18 #进入Gi0/17,18的配置菜单6509-1(config-if-range)#switchport mode trunk #配置Gi0/17,18的端口模式为trunk6509-1(config-if-range)#switchport trunk encapsulation dot1q #配置trunk的封装模式为802.1q6509-1(config-if-range)#switchport trunk allowed vlan 1 , 10 #配置此trunk所允许的Vlan信息为Vlan1和Vlan106509-1(config-if-range)#channel-group 1 mode active #配置Gi0/17,18的链路聚合,其模式为LACP-active6509-1(config-if-range)#end #结束Gi0/17,18的配置6509-1#configure terminal #进入全局配置模式6509-1(config)#interface range gi0/19 - 20 #进入Gi0/19,20的配置菜单6509-1(config-if-range)#switchport mode trunk #配置Gi0/19,20的端口模式为trunk 6509-1(config-if-range)#switchport trunk encapsulation dot1q #配置trunk的封装模式为802.1q6509-1(config-if-range)#switchport trunk allowed vlan 1 , 10 #配置此trunk所允许的Vlan信息为Vlan1和Vlan106509-1(config-if-range)#channel-group 2 mode active #配置Gi0/19,20的链路聚合,其模式为LACP-active6509-1(config-if-range)#end #结束Gi0/19,20的配置6509-1#configure terminal #进入全局配置模式6509-1(config)#spanning-tree vlan 1 root primary #配置6509-1为Vlan1的主根6509-1(config)#spanning-tree vlan vlan-10 root primary #配置6509-1为Vlan10的主根6509-1(config)#end #退出全局配置模式6509-1#copy running-config startup-config #保存以上配置6509-2#configure terminal #进入全局配置模式6509-2(config)#interface range gi0/17 - 18 #进入Gi0/17,18的配置菜单6509-2(config-if-range)#switchport mode trunk #配置Gi0/17,18的端口模式为trunk6509-2(config-if-range)#switchport trunk encapsulation dot1q #配置trunk的封装模式为802.1q6509-2(config-if-range)#switchport trunk allowed vlan 1 , 10 #配置此trunk所允许的Vlan信息为Vlan1和Vlan106509-2(config-if-range)#channel-group 1 mode active #配置Gi0/17,18的链路聚合,其模式为LACP-active6509-2(config-if-range)#end #结束Gi0/17,18的配置6509-2#configure terminal #进入全局配置模式6509-2(config)#interface range gi0/19 - 20 #进入Gi0/19,20的配置菜单6509-2(config-if-range)#switchport mode trunk #配置Gi0/19,20的端口模式为trunk 6509-2(config-if-range)#switchport trunk encapsulation dot1q #配置trunk的封装模式为802.1q6509-2(config-if-range)#switchport trunk allowed vlan 1 , 10 #配置此trunk所允许的Vlan信息为Vlan1和Vlan106509-2(config-if-range)#channel-group 2 mode active #配置Gi0/19,20的链路聚合,其模式为LACP-active6509-2(config-if-range)#end #结束Gi0/19,20的配置6509-2#configure terminal #进入全局配置模式6509-2(config)#spanning-tree vlan 1 root primary #配置6509-2为Vlan1的备根6509-2(config)#spanning-tree vlan vlan-10 root primary #配置6509-2为Vlan10的备根6509-2(config)#end#退出全局配置模式6509-2#copy running-config startup-config #保存以上配置3020-1#configure terminal #进入全局配置模式3020-1(config)#interface range gi0/17 - 18 #进入Gi0/17,18的配置菜单3020-1(config-if-range)#switchport mode trunk #配置Gi0/17,18的端口模式为trunk3020-1(config-if-range)#switchport trunk encapsulation dot1q #配置trunk的封装模式为802.1q3020-1(config-if-range)#switchport trunk allowed vlan 1 , 10 #配置此trunk所允许的Vlan信息为Vlan1和Vlan103020-1(config-if-range)#channel-group 1 mode active #配置Gi0/17,18的链路聚合,其模式为LACP-active3020-1(config-if-range)#end #结束Gi0/17,18的配置3020-1#configure terminal #进入全局配置模式3020-1(config)#interface range gi0/19 - 20 #进入Gi0/19,20的配置菜单3020-1(config-if-range)#switchport mode trunk #配置Gi0/19,20的端口模式为trunk3020-1(config-if-range)#switchport trunk encapsulation dot1q #配置trunk的封装模式为802.1q3020-1(config-if-range)#switchport trunk allowed vlan 1 , 10 #配置此trunk所允许的Vlan信息为Vlan1和Vlan103020-1(config-if-range)#channel-group 2 mode active #配置Gi0/19,20的链路聚合,其模式为LACP-active3020-1(config-if-range)#end #结束Gi0/19,20的配置3020-1#configure terminal #进入全局配置模式3020-1(config)# interface range gi0/23 - 124 #进入Gi0/23,24的配置菜单3020-1(config-if-range)#channel-group 3 mode active #配置Gi0/23,24的链路聚合,其模式为LACP-active3020-1(config-if-range)#media-type internal #打开Gi0/23,24的内部链接3020-1(config-if-range)#end #退出全局配置模式3020-1#configure terminal #进入全局配置模式3020-1(config)#vlan 1 #进入vlan1配置菜单3020-1(config-vlan)#remote-span #开启RSPAN3020-1(config-vlan)#end #退出全局配置模式3020-1#configure terminal #进入全局配置模式3020-1(config)#vlan 10 #进入vlan1配置菜单3020-1(config-vlan)#remote-span #开启RSPAN3020-1(config-vlan)#end #退出全局配置模式3020-1#copy running-config startup-config #保存以上配置3020-2#configure terminal #进入全局配置模式3020-2(config)#interface range gi0/17 - 18 #进入Gi0/17,18的配置菜单3020-2(config-if-range)#switchport mode trunk #配置Gi0/17,18的端口模式为trunk3020-2(config-if-range)#switchport trunk encapsulation dot1q #配置trunk的封装模式为802.1q3020-2(config-if-range)#switchport trunk allowed vlan 1 , 10 #配置此trunk所允许的Vlan信息为Vlan1和Vlan103020-2(config-if-range)#channel-group 1 mode active #配置Gi0/17,18的链路聚合,其模式为LACP-active3020-2(config-if-range)#end #结束Gi0/17,18的配置3020-2#configure terminal #进入全局配置模式3020-2(config)#interface range gi0/19 - 20 #进入Gi0/19,20的配置菜单3020-2(config-if-range)#switchport mode trunk #配置Gi0/19,20的端口模式为trunk3020-2(config-if-range)#switchport trunk encapsulation dot1q #配置trunk的封装模式为802.1q3020-2(config-if-range)#switchport trunk allowed vlan 1 , 10 #配置此trunk所允许的Vlan信息为Vlan1和Vlan103020-2(config-if-range)#channel-group 2 mode active #配置Gi0/19,20的链路聚合,其模式为LACP-active3020-2(config-if-range)#end #结束Gi0/19,20的配置3020-2#configure terminal #进入全局配置模式3020-2(config)# interface range gi0/23 - 124 #进入Gi0/23,24的配置菜单3020-2(config-if-range)#channel-group 3 mode active #配置Gi0/23,24的链路聚合,其模式为LACP-active3020-2(config-if-range)#media-type internal #打开Gi0/23,24的内部链接3020-2(config-if-range)#end #退出全局配置模式3020-2#configure terminal #进入全局配置模式3020-2(config)#vlan 1 #进入vlan1配置菜单3020-2(config-vlan)#remote-span #开启RSPAN3020-2(config-vlan)#end #退出全局配置模式3020-2#configure terminal #进入全局配置模式3020-2(config)#vlan 10 #进入vlan1配置菜单3020-2(config-vlan)#remote-span #开启RSPAN3020-2(config-vlan)#end #退出全局配置模式3020-2#copy running-config startup-config #保存以上配置至此,图1中所示的交换机层之间的配置全部完成,如果要再细化到C7000内部各刀片服务器所属的网卡划分可以使用”switchport access Vlan X”命令来执行。

思科交换机NAT配置介绍及实例

思科交换机NAT配置介绍及实例思科交换机(Cisco Switch)是企业级网络设备中最常用的一种。

与传统的路由器不同,交换机主要用于在局域网(LAN)内部提供数据包的转发和过滤功能。

然而,在一些情况下,我们可能需要使用交换机进行网络地址转换(NAT)来实现特定的网络部署需求。

本文将介绍思科交换机的NAT配置方法,并提供实例说明。

1.NAT概述网络地址转换(NAT)是一种在不同网络之间转换IP地址的技术。

它主要用于解决IPv4地址空间的短缺问题,并允许多个主机通过一个公网IP地址来访问互联网。

NAT实现了将内部网络地址与外部IP地址之间进行映射,使得内部主机可以通过共享公网IP地址来与外部网络进行通信。

2.NAT配置方法在思科交换机上配置NAT通常涉及以下步骤:步骤1:创建访问控制列表(ACL)访问控制列表(Access Control List)用于定义需要进行NAT转换的数据包。

我们可以根据源地址、目标地址、端口等条件来配置ACL,以确定哪些数据包需要进行NAT转换。

例如,下面是一条配置ACL的命令示例:access-list 10 permit 192.168.1.0 0.0.0.255该命令表示允许192.168.1.0/24网段的内部主机进行NAT转换。

步骤2:创建NAT池NAT池用于定义可以被映射到的公网IP地址范围。

我们可以通过配置交换机的外部接口和NAT池来设置NAT转换的目标IP地址。

例如,下面是一条配置NAT池的命令示例:ip nat pool NAT_POOL 203.0.113.1 203.0.113.10 netmask255.255.255.0该命令表示创建一个名为NAT_POOL的NAT池,其中可用的IP地址范围为203.0.113.1至203.0.113.10。

步骤3:创建NAT规则NAT规则用于将内部网络的私有IP地址映射到NAT池的公网IP地址。

我们可以通过配置NAT类型(静态/动态)、内部地址、外部地址等参数来创建NAT规则。

cisco交换机配置实例教程(2024)

2024/1/29

堆叠交换机

允许多个交换机堆叠成一个逻辑单元,简化管理和提高可扩展性。

11

不同场景下的选型建议

01

接入层交换机

02

汇聚层交换机

03

核心层交换机

用于连接用户设备,如PC、打印 机等,通常选择固定配置或堆叠 交换机。

实现接入层交换机之间的汇聚, 需要具备较高性能和端口密度, 常选择模块化交换机。

进入全局配置模式

配置静态路由基本步骤

01

2024/1/29

03 02

26

静态路由协议配置教程

2024/1/29

01

指定目标网络和下一跳地址或出口接口

02

静态路由配置示例

03

配置静态路由到达远程网络

27

静态路由协议配置教程

配置默认路由指向上级路 由器

2024/1/29

优点:简单、稳定、低开 销

静态路由优缺点分析

2024/1/29

17

04

端口配置与VLAN划分实例

2024/1/29

18

端口类型及配置方法

以太网端口(Ethernet Port)

用于连接计算机、服务器等终端设备。

汇聚端口(Trunk Port)

用于交换机之间的连接,可以传输多个VLAN的数据。

2024/1/29

19

端口类型及配置方法

• 访问端口(Access Port):用于连接属于 某个VLAN的终端设备。

2024/1/29

20

端口类型及配置方法

进入端口配置模式

设置端口类型

配置VLAN

通过命令`interface <端口号>` 进入端口配置模式。

cisco双线双路网络路由器怎么设置

cisco双线双路网络路由器怎么设置思科cisco是全球领先且顶尖的通讯厂商,出产的路由器功能也是很出色的,那么你知道cisco双线双路网络路由器怎么设置吗?下面是店铺整理的一些关于cisco双线双路网络路由器怎么设置的相关资料,供你参考。

cisco双线双路网络路由器设置一,路由策略的优势:经常关注我们IT168网络频道的读者都知道之前我们介绍过如何从本地计算机的路由信息入手解决这种双线双路的实际网络问题,然而该方法只限于在单台计算机上操作,如果企业的员工计算机非常多,一台一台机器的设置肯定不太现实,这时我们就可以通过路由策略实现对企业网络路由器设置出口的统筹管理,将出口网络路由器设置合理的路由策略,从而让网络数据包可以根据不同需求转发到不同的线路。

总体说来路由策略各个命令只需要我们在企业连接网络外部出口的网络路由器设置即可,该路由器实际连接的是双线双路,即一个接口连接通往中国网通的网络,一个接口连接抵达中国电信的网络。

cisco双线双路网络路由器设置二,路由策略命令简单讲解:路由策略的意义在于他可以让路由器根据一定的规则选择下一跳路由信息,这样就可以自动的根据接收来的网络数据包的基本信息,判断其应该按照哪个路由表中的信息进行转发了。

通过路由策略我们可以为一台路由器指定多个下一跳转发路由地址。

下面我们来看一段路由策略指令,然后根据其后面的指示信息来了解他的意义。

(1)路由策略基本信息的设置:route-map src80 permit 10//建立一个策略路由,名字为src80,序号为10,规则为容许。

match ip address 151//设置match满足条件,意思是只有满足ip address符合访问控制列表151中规定的才进行后面的set操作,否则直接跳过。

set ip next-hop 10.91.31.254//满足上面条件的话就将这些数据的下一跳路由信息修改为10.91.31.254。

厂区网络建设方案

开关站(单) (CISCO3400)

水泵房(多) (CISCO3400)

400M(多模)

经济民警队(多) (CISCO3400)

化验楼 (CISCO3400)

多媒体综合楼 (CISCO3400)

注: CISCO3400

CISCO3560-48

CISCO7609 SFP 单模 SFP 多模

Cisco ME 3400系列以太网接入互换机专为电信 运营商而构建,是一种多层客户端互换机系列,可 提供家庭以太网(ETTH)三网合一服务和企业以太网 (ETTB) VPN服务。该互换机旳设计基于边沿服务与 客户端汇聚点,这些都是当今使用最广泛旳接入互 换机。Cisco ME 3400系列提供了便于电信运营商使 用旳硬件和可完毕特定任务旳软件:

硬件配置

•Cisco Catalyst 3560-48TS--48个以太网10/100端口,4个SFP千兆位以太网端口;1RU •Cisco Catalyst 3560G-48TS--48个以太网10/100/1000端口,4个SFP千兆位以太网端口;1RU

软件配置推荐

Cisco Catalyst 3560推荐使用增强多层软件镜像(EMI)。涉及先进旳服务质量(QoS)、速率 限制、访问控制列表(ACL)和基本旳静态和路由信息协议(RIP)路由功能。而且能够提供一组愈 加丰富旳企业级功能,涉及先进旳、基于硬件旳IP单播和组播路由和基于策略旳路由(PBR)。

优点

Cisco ME 3400系列以太网接入互换机具有全方面、进一步、广泛旳安全功能,它们 提供了一系列服务,涉及可预防网络遭受未授权流量攻击旳网络安全服务、有利于保持 互换机连续运营旳互换机安全服务,以及可使顾客免遭其他恶意顾客攻击旳顾客安全服 务。

cisco3560思科交换机常用配置教程与实例

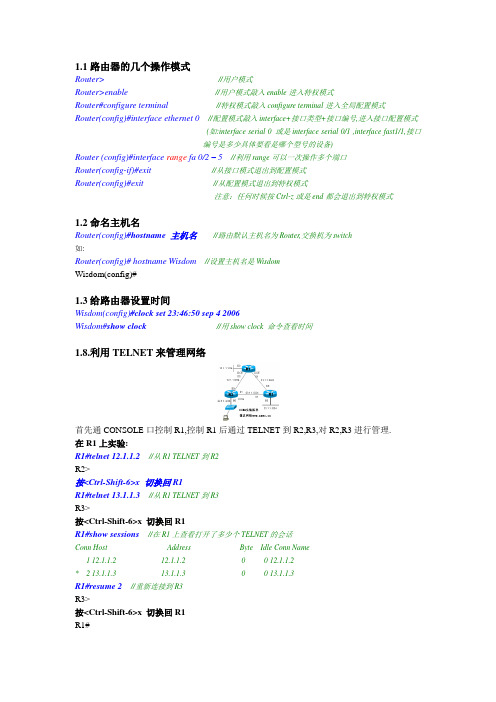

1.1路由器的几个操作模式Router>//用户模式Router>enable//用户模式敲入enable进入特权模式Router#configure terminal//特权模式敲入configure terminal进入全局配置模式Router(config)#interface ethernet 0//配置模式敲入interface+接口类型+接口编号,进入接口配置模式(如:interface serial 0 或是interface serial 0/1 ,interface fast1/1,接口编号是多少具体要看是哪个型号的设备)Router (config)#interface range fa 0/2 – 5//利用range可以一次操作多个端口Router(config-if)#exit //从接口模式退出到配置模式Router(config)#exit//从配置模式退出到特权模式注意:任何时候按Ctrl-z或是end都会退出到特权模式1.2命名主机名Router(config)#hostname 主机名//路由默认主机名为Router,交换机为switch如:Router(config)#hostname Wisdom//设置主机名是WisdomWisdom(config)#1.3给路由器设置时间Wisdom(config)#clock set 23:46:50 sep 4 2006Wisdom#show clock//用show clock 命令查看时间1.8.利用TELNET来管理网络首先通CONSOLE口控制R1,控制R1后通过TELNET到R2,R3,对R2,R3进行管理.在R1上实验:R1#telnet 12.1.1.2//从R1 TELNET到R2R2>按<Ctrl-Shift-6>x 切换回R1R1#telnet 13.1.1.3//从R1 TELNET到R3R3>按<Ctrl-Shift-6>x 切换回R1R1#show sessions//在R1上查看打开了多少个TELNET的会话Conn Host Address Byte Idle Conn Name1 12.1.1.2 12.1.1.2 0 0 12.1.1.2* 2 13.1.1.3 13.1.1.3 0 0 13.1.1.3R1#resume 2//重新连接到R3R3>按<Ctrl-Shift-6>x 切换回R1R1#R1#disconnect 1//从R1是主动断开到R2的连接(断开一个TELNET的会话)在R2上实验:R2#show users//在R2上查看有谁登录到路由器Line User Host(s) Idle Location* 0 con 0 idle 00:00:002 vty 0 idle 00:01:52 12.1.1.1R2#clear line 2//发现有人TELNET过来,把他清除R2#show usersLine User Host(s) Idle Location* 0 con 0 idle 00:00:00注意:Show session和show user的区别Disconnect 和Clear line的区别Ctrl+shift+6 x 和resume1.9 PING、TraceRoute、Debug、Sysloga.使用PING命令R1#ping 12.1.1.2如果ping的结果是!!!!!则表明网络正常.如果ping的结果是…..则表明网络不通.如果ping的结果是U.U.U则表明下一跳不可达.b.使用traceroute命令, 在网络层上追踪源到目的地址所经过的路由器.(或是数据包经过的路径)例:R2#traceroute 33.1.1.3Tracing the route to 33.1.1.31 12.1.1.1 4 msec 4 msec 4 msec2 13.1.1.34 msec 4 msec *//从以上可以看出从R2 到达33.1.1.3经过了12.1.1.1和13.1.1.3两个路由器例:………………………………………………………………………………………………………………….3.3使用串口管理交换机。

思科 ISE 网络部署 网络配置和部署指南说明书

思科ISE中的网络部署•Cisco ISE网络架构,第1页•Cisco ISE部署术语,第1页•分布式部署中的节点类型和角色,第2页•独立和分布式ISE部署,第3页•分布式部署方案,第3页•小型网络部署,第4页•中型网络部署,第5页•大型网络部署,第6页•每个部署模式的最大支持会话数,第8页•支持Cisco ISE功能所需的交换机和无线局域网控制器配置,第10页Cisco ISE网络架构Cisco ISE架构包括以下组件:•节点和角色类型•Cisco ISE节点-Cisco ISE节点可以承担以下任意或所有角色:管理、策略服务、监控或pxGrid•网络资源•终端策略信息点表示外部信息传达给策略服务角色所在的点。

例如,外部信息可以是轻量级目录访问协议(LDAP)属性。

Cisco ISE部署术语本指南在讨论Cisco ISE部署方案时使用以下术语:定义术语角色提供的特定功能,例如网络访问、分析、状态、安全组访问、监控和故障排除。

服务单个物理或虚拟思科ISE 设备。

节点思科ISE 节点可以承担下列任何角色:管理、策略服务、监控节点类型确定节点提供的服务。

思科ISE 节点可以承担以下任一或全部角色:。

通过管理用户界面可使用的菜单选项取决于节点承担的角色和人员。

角色确定节点是独立节点、主要节点还是辅助节点,并且仅适用于管理和监控节点。

角色分布式部署中的节点类型和角色Cisco ISE 节点可以根据它承担的角色提供各种服务。

部署中的每个节点均可承担管理、策略服务、pxGrid 和监控角色。

在分布式部署中,您可以在网络中使用以下节点组合:•实现高可用性的主要和次要管理节点•实现自动故障切换的监控节点对•实现会话故障切换的一个或多个策略服务节点•pxGrid 服务的一个或多个pxGrid 节点管理节点通过具有管理角色的Cisco ISE 节点,您可以在Cisco ISE 上进行所有管理操作。

它处理与诸如身份验证、授权和记帐等功能有关的所有系统相关配置。

典型局域网设计成功案例

典型局域网设计成功案例在信息高速发展的今天,企业INTRANET建设在我国的大,中企业中已成为当务之急。

本篇就中小型企业典型局域网(LAN)设计作简单的介绍。

一、本局域网采用以太网的结构。

物理上由服务器,路由器,工作站,操作终端通过集线器形成星型结构共同构成局域网。

具体拓扑结构如下:二、网络的硬件的结构网络的拓扑结构1:数据库服务器采用美国DEC公司的小型计算机,型号为Alpha Server 4000,如果资金宽裕,可在增加一台作为备份系统;2、路由器采用美国CISCO公司的CISCO 2500路由器,用于提供以太网间互联功能;3、集线器采用12个10 BASE-T以太网端口的集线器;4、操作终端采用Pentium级的PC 3台,可扩充;5、工作站采用Pentium级的PC或PC服务器2台,可扩充;6、打印机使用HP激光打印机,型号为HP Laser Jet 4v,自带网卡;7、另外3Com Etherlink III ISA(3C509b-TPO)in PnP mode网卡若干,RJ45水晶头若干,网线若干米。

三、网络的软件的结构本系统采用TCP/IP网络,其网络地址及主机标识使用TCP/IP建议的B类编码格式;系统采用CLIENT/SERVER的结构体系;UNIX操作系统;SQL标准的关系数据库SYBASE;C++及C语言。

1、系统服务器软件操作系统:UNIX数据库系统:SYBASE开发工具:C或C++2、工作站软件操作系统:SCOUNIX开发工具:C或C++3、操作终端软件操作系统:WINDOWS95开发工具:VB4.0/VC4.0和SQL WINDOWS四、网络安装步骤1、根据网络拓扑结构完成网络布线,并进行B类网址的规划,假定路由器的地址为174.74.5.1,数据库服务器的地址为134.74.5.8,PC操作终端地址174.74.5.30-174.74.5.50,工作站的地址为174.74.5.200-174.74.5.254。

企业组网综合实验

企业组网综合实验一、实验目的中小型企业.有两个部门,销售部(vlan 10)与行政部(vlan 20).同部门之间采用二层交换网络相连;不同部门之间采用单臂路由方式互访.企业有一台内部web服务器,承载着内部网站,方便员工了解公司的即时信息.局域网路由器启用多种路由协议(静态路由、动态路由协议),并实施路由控制、负载均衡、链路认证、访问限制等功能.企业有一条专线接到运营商用以连接互联网,采用Frame-Relay封装,需要手工设置DLCI与IP的映射.由于从运营商只获取到一个公网IP地址,所以企业员工上网需要做NAT网络地址转换.二、实验设备R1 型号2621XM 路由模块NM-1FE-TX 1块WIC-1T 1块R2 型号2621XM路由模块WIC-1T 1块R3 型号2621XM路由模块NM-1FE-TX 1块R4 型号2621XM路由模块WIC-1T 1块R5 型号2621XM路由模块WIC-1T 1块Frame-relay 型号CLOUD-PT-Empt 模块PT-CLOUD-NM-1S 2块sw1 型号2950-24sw2 型号2950-24Server 型号Server-PT 1台PC机型号laptop-pt 4台三、实验拓扑四、实验步骤一. 安装相应模块并按照实验拓扑连线二.Basic基础配置(1).为R1/R2/R3/R4/Sw1/Sw2命名.1.R1命名Router>enRouter#conf tRouter(config)#hostname R1R1(config)#2.R2命名Router>enRouter#conf tRouter(config)#hostname R2R2(config)#3.R3命名Router>enRouter#conf tRouter(config)#hostname R3R3config)#4.R4命名Router>enRouter#conf tRouter(config)#hostname R4R4(config)#5.SW1命名Switch>enSwitch#conf tEnter configuration commands, one per line. End with CNTL/Z. Switch(config)#hostname SW1SW1(config)#6.SW2命名Switch>enSwitch#conf tEnter configuration commands, one per line. End with CNTL/Z. Switch(config)#hostname SW2SW2(config)#2.在Sw1/Sw2上设置特权密文密码cisco.关闭远程访问登陆密码(1)Sw1Sw1 (config)#enable secret cisco /密文密码Sw1 (config)#line vty 0 15Sw1 (config-line)#no login /关闭远程密码功能(2)Sw2Sw2 (config)#enable secret cisco /密文密码Sw2 (config)#line vty0 15Sw2 (config-line)#no login /关闭远程密码功能3.配置R1的F0/0,S0/0,F0/1,F1/0接口.R1#conf tR1(config)#int f0/0R1(config-if)#ip add 172.16.1.1 255.255.255.0R1(config-if)#no shutR1(config-if)#int s0/0R1(config-if)#ip add 10.1.1.1 255.255.255.0R1(config-if)#no shutR1(config-if)#int f0/1R1(config-if)#ip add 10.10.10.11 255.255.255.0R1(config-if)#no shutR1(config-if)#4.配置R2的F0/0,S0/0接口.R2(config)#int f0/0R2(config-if)#ip add 10.2.2.2 255.255.255.0R2(config-if)#no shutR2(config-if)#int s0/0R2(config-if)#ip add 10.1.1.2 255.255.255.0R2(config-if)#no shutR2(config-if)#5.配置R3的F0/0,F0/1,F1/0接口.R3#conf tR3(config)#int f0/0R3(config-if)#ip add 10.2.2.3 255.255.255.0R3(config-if)#no shutR3(config-if)#int f0/1R3(config-if)#ip add 172.16.2.3 255.255.255.0R3(config-if)#no shutR3(config-if)#6.配置R4的F0/0,F0/1,S0/0接口.R4#conf tR4(config)#int f0/0R4(config-if)#ip add 172.16.1.4 255.255.255.0R4(config-if)#no shutR4(config-if)#int f0/1R4(config-if)#ip add 172.16.2.4 255.255.255.0R4(config-if)#no shutR4(config-if)#int s0/0R4(config-if)#ip add 200.1.1.1 255.255.255.252R4(config-if)#no shut7.配置R5的S0/0接口.Router>enRouter#conf tRouter(config)#hostname R5R5(config)#int s0/0R5(config-if)#ip add 200.1.1.2 255.255.255.252R5(config-if)#no shut8.配置PC1/PC2/PC3/PC4/Server的IP地址以及默认网关.(略)9.配置帧中继(1)配置—全局—设置(2)配置—连接—帧中继(3)配置—接口—Serial4(4)配置—接口—Serial5二.交换部分1.[Trunk]Sw1与Sw2的F0/11,F0/12接口封装为Trunk.Sw1/Sw2(config)#interface range f0/11 –12Sw1/Sw2(config-if-range)#switchport mode trunk检查命令:Sw1/Sw2#show interfaces trunk2.[STP]观察生成树:Sw1/Sw2#show spanning-tree3.[Etherchannel]做Etherchannel捆绑Sw1与Sw2的F0/11,F0/12接口.要求使用Cisco PAGP协议中的主动协商模式.Etherchannel端口间协商使用PAGP(Port Aggregation Protocol,cisco专有)或LACP (Link Aggregation Control Protocol,802.3AD )SW1/2 (config)#int range f0/11 - 12SW1/2 (config-if-range)#channel-group 1 mode desirableSW1/2 (config-if-range)#end检查命令:Sw1/2#show ip interface brief4.[VTP]在Sw1与Sw2上配置VTP,域名为CCNA.Sw1作为Server;Sw2作为Client,设置密码为cisco.Sw1(config)#vtp domain CCNA /VTP域名Sw1(config)#vtp mode server /VTP模式Sw1(config)#vtp password cisco/VTP密码Sw2(config)#vtp domain CCNASw2(config)#vtp mode clientSw2(config)#vtp password cisco检查命令:Sw1/2#show vtp statusSw1/2#show vtp password5.[VLAN]创建vlan 10,命名为sales; vlan versionAdmin.并把相应的接口划分到所属vlan中.Sw1(config)#vlan 10Sw1(config-vlan)#name salesSw1(config)#vlan 20Sw1(config-vlan)#name AdminSw1/2(config)#interface f0/1Sw1/2(config-if)#switchport mode accessSw1/2(config-if)#switchport access vlan 10Sw1/2(config)#interface f0/2Sw1/2(config-if)#switchport mode accessSw1/2(config-if)#switchport access vlan 206.[管理vlan/访问控制]在Sw1上设置管理vlan 10,地址为192.168.1.10/24;管理vlan 20,地址为192.168.2.10/24.做ACL访问控制,要求只有PC1/PC2可以远程访问Sw1.Sw1(config)#interface vlan 10Sw1(config-if)#ip address 192.168.1.10 255.255.255.0Sw1(config)#interface vlan 20Sw1(config-if)#ip address 192.168.2.10 255.255.255.0Sw1(config)#access-list 1 permit host 192.168.1.1Sw1(config)#access-list 1 permit host 192.168.2.1Sw1(config)#line vty0 15Sw1(config)#access-class 1 in7.[单臂路由]配置单臂路由:vlan 10以R1的F1/0.10作为出口网关;vlan 20以R3的F1/0.20作为出口网关.Sw1/2(config)#interface f0/3Sw1/2(config-if)#switchport mode trunkR1(config)#interface f1/0R1(config-if)#no shutdownR1(config)#interface f1/0.10R1(config-subif)#encapsulation dot1Q 10R1(config-subif)#ip address 192.168.1.254 255.255.255.0R3(config)#interface f1/0R3(config-if)#no shutdownR3(config)#interface f1/0.20R3(config-subif)#encapsulation dot1Q 20R3(config-subif)#ip address 192.168.2.254 255.255.255.0三.路由部分[路由部分必须每完成一步检查现象]1.[默认路由]在R4上配置默认路由,出口指向运营商.R4(config)#ip route 0.0.0.0 0.0.0.0 s0/02.[RIP]在R1/R2/R3/R4上配置RIPv2(关闭自动汇总),使得全网互通[R4与运营商R5的S0/0接口不宣告].R1(config)#router ripR1(config-router)#version 2R1(config-router)#no auto-summaryR1(config-router)#network 10.0.0.0R1(config-router)#network 172.16.0.0R1(config-router)#network 192.168.1.0R2(config)#router ripR2(config-router)#version 2R2(config-router)#no auto-summaryR2(config-router)#network 10.0.0.0R3(config)#router ripR3(config-router)#version 2R3(config-router)#no auto-summaryR3(config-router)#network 10.0.0.0R3(config-router)#network 172.16.0.0R3(config-router)#network 192.168.2.0R4(config)#router ripR4(config-router)#version 2R4(config-router)#no auto-summaryR4(config-router)#network 172.16.0.03. [路由控制/浮动静态路由]在R1上为192.168.2.0网络配置浮动静态路由,权值为119,要求所走路径为R1-R4-R3.R1(config)#ip route 192.168.2.0 255.255.255.0 f0/0 1194.[OSPF]在R1/R2/R3/R4上配置单区域(area 0)OSPF,使得全网互通[R4与运营商R5的S0/0接口不宣告].R1(config)#router ospf 1R1(config-router)#network 10.0.0.0 0.255.255.255 area 0R1(config-router)#network 172.16.1.1 0.0.0.0 area 0R1(config-router)#network 192.168.1.0 0.0.0.255 area 0R2(config)#router ospf 1R2(config-router)#network 10.0.0.0 0.255.255.255 area 0R3(config)#router ospf 1R3(config-router)#network 10.0.0.0 0.255.255.255 area 0R3(config-router)#netowrk172.16.2.3 0.0.0.0 area 0R3(config-router)#network 192.168.2.0 0.0.0.255 area 0R4(config)#router ospf 1R4(config-router)network 172.16.0.0 0.0.255.255 area 04.[OSPF]在R1/R2的串行链路上做OSPF链路认证,密码为cisco.R1/2(config)#interface s0/0R1/2(config-if)#ip ospf authentication-key cisco/设密码R1/2(config-if)#ip ospf authentication /启用认证5.[OSPF]在R1上实现去往192.168.2.0网络的负载均衡.R1(config)#interface s0/0R1(config-if)# bandwidth 100000 /修改带宽为100M,6.[EIGRP]在R1/R2/R3/R4上配置EIGRP(关闭自动汇总),使得全网互通.要求使用反掩码宣告准确的接口地址[R4与运营商R5的S0/0接口不宣告].R1(config)#router eigrp 1R1(config-router)#no auto-summaryR1(config-router)#network 10.1.1.1 0.0.0.0R1(config-router)#network 10.10.10.11 0.0.0.0R1(config-router)#network 172.16.1.1 0.0.0.0R1(config-router)#network 192.168.1.254 0.0.0.0R2(config)#router eigrp 1R2(config-router)#no auto-summaryR2(config-router)#network 10.1.1.2 0.0.0.0R2(config-router)#network 10.2.2.2 0.0.0.0R3(config)#router eigrp 1R3(config-router)#no auto-summaryR3(config-router)#network 10.2.2.3 0.0.0.0R3(config-router)#network 172.16.2.3 0.0.0.0R3(config-router)#network 192.168.2.254 0.0.0.0R4(config)#router eigrp 1R4(config-router)#no auto-summaryR4(config-router)#network 172.16.1.4 0.0.0.0R4(config-router)#network 172.16.2.4 0.0.0.0PS:使用反掩码0.0.0.0准确宣告接口地址.7.[EIGRP-非等价负载均衡]在R1上实现去往192.168.2.0网络的非等价负载均衡.R1#show ip eigrp topology可以查看FS与Successor的FD.计算出来variance为17就可实现EIGRP不等价负载均衡.R1(config)#router eigrp 1R1(config-router)# variance 178.[ACL]在R1上做ACL访问限制:所有用户都可以ping通Server;除PC1和PC4以外,其他用户都可以访问内部网站.R1(config)#access-list 100 deny tcp host 192.168.1.1 host 10.10.10.10 eq 80R1(config)#access-list 100 deny tcp host 192.168.2.2 host 10.10.10.10 eq 80R1(config)#access-list 100 permit ip any anyR1(config)#interface f0/1R1(config-if)# ipaccess-group 100 out/拒绝192.168.1.1访问10.10.10.10的TCP 80号端口.拒绝192.168.2.2访问10.10.10.10的TCP 80号端口.至此:内网PC全部互联,PC2/PC3可以访问内部网站.三.广域网部分1.[PPP]R1/R2的串行链路封装为PPP,做PAP认证.R1为R2创建用户名BBB,密码为222;R2为R1创建用户名AAA,密码为111.R1(config)#username BBB password 222R2(config)#username AAA password 111R1(config)#interface s0/0R1(config-if)#encapsulation pppR1(config-if)#ppp authentication papR1(config-if)#ppp pap sent-username AAA password 111R2(config)#interface s0/0R2(config-if)#encapsulation pppR2(config-if)#ppp authentication papR2(config-if)#ppp pap sent-username BBB password 2222.[Frame-Relay]在R4/R5上配置Frame-Relay.要求使用静态匹配方式.R5使用PVC 504,R4使用PVC405.LMI类型使用Ansi.R4(config)#interface s0/0R4(config-if)#encapsulation frame-relayR4(config-if)#frame-relay map ip 200.1.1.2 405 broadcastR4(config-if)#frame-relay lmi-type ansiR5(config)#interface s0/0R5(config-if)#encapsulation frame-relayR5(config-if)#frame-relay map ip 200.1.1.1 504 broadcastR5(config-if)#frame-relay lmi-type ansiR5(config-if)#clock rate 64000/PS:如已存在动态map,可用clear frame-relay inarp刷新匹配表,PT5.3无法关闭FR的动态学习功能.3.[OSPF]在R4上做OSPF默认路由宣告(default-information originate),使得其他OSPF路由器得知有一默认路由指向运营商.R4(config)#router ospf 1R4(config-router)#default-information originate/检查R1/2/3上路由表有O*E2 0.0.0.0/0 路由,说明默认宣告成功.4.[NAT]在R4上配置NAT,使得企业内部所有PC都能上网(ping通运营商的200.1.1.2),Server 不能连接外网.R4(config)#access-list 1 deny host 10.10.10.10R4(config)#access-list 1 permit anyR4(config)#ip nat inside source list 1 interface Serial0/0 overloadR4(config)#interface range f0/0 – 1R4(config-if-range)#ip nat insideR4(config)#interface s0/0R4(config-if)#ip nat outside测试:在PC1/2/3/4和Server上ping一下运营商的地址200.1.1.2最终效果:内网PC全部互联,PC2/PC3可以访问内部网站.内网PC全部能上网(ping通运营商的200.1.1.2)。

Cisco路由器配置实例(经典)

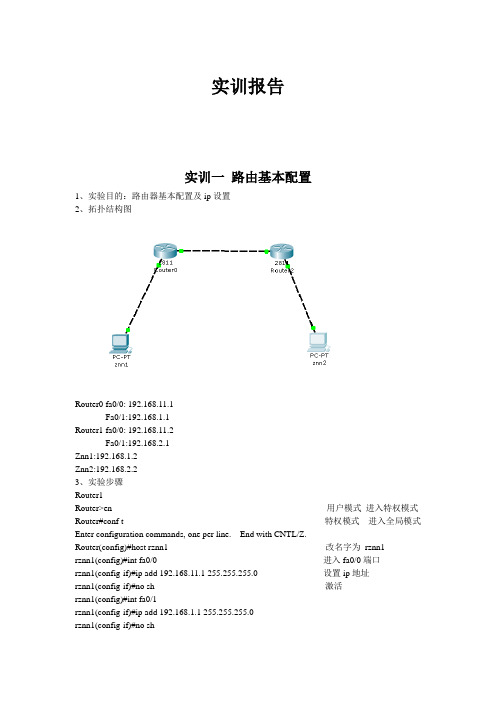

实训报告实训一路由基本配置1、实验目的:路由器基本配置及ip设置2、拓扑结构图Router0 fa0/0: 192.168.11.1Fa0/1:192.168.1.1Router1 fa0/0: 192.168.11.2Fa0/1:192.168.2.1Znn1:192.168.1.2Znn2:192.168.2.23、实验步骤Router1Router>en 用户模式进入特权模式Router#conf t 特权模式进入全局模式Enter configuration commands, one per line. End with CNTL/Z.Router(config)#host rznn1 改名字为rznn1rznn1(config)#int fa0/0 进入fa0/0端口rznn1(config-if)#ip add 192.168.11.1 255.255.255.0 设置ip地址rznn1(config-if)#no sh 激活rznn1(config)#int fa0/1rznn1(config-if)#ip add 192.168.1.1 255.255.255.0rznn1(config-if)#no shrznn1(config-if)#exitrznn1(config)#exitrznn1#copy running-config startup-config 保存Destination filename [startup-config]? startup-configrznn1#conf trznn1(config)#enable secret password 222 设置密文rznn1#show ip interface b 显示Interface IP-Address OK? Method Status Protocol FastEthernet0/0 192.168.11.1 YES manual up up FastEthernet0/1 192.168.1.1 YES manual up upVlan1 unassigned YES manual administratively down downrouter 2outer>enRouter#conf tEnter configuration commands, one per line. End with CNTL/Z.Router(config)#host rznn2rznn2(config)#int fa0/0rznn2(config-if)#ip add 192.168.11.2 255.255.255.0rznn2(config-if)#no shrznn2(config)#int fa0/1rznn2(config-if)#ip add 192.168.2.1 255.255.255.0rznn2(config-if)#no shRznn2#copy running-config startup-config 保存Destination filename [startup-config]? startup-configrznn2(config-if)#exitrznn2(config)#exitrznn2#conf trznn2(config)#enable secret 222rznn2#show ip interface bInterface IP-Address OK? Method Status Protocol FastEthernet0/0 192.168.11.2 YES manual up up FastEthernet0/1 192.168.2.1 YES manual up upVlan1 unassigned YES manual administratively down down实训二1、远程登录、密码设置及验证为路由器开设telnet端口,PC机可以远程登陆到Rznn3(Router 1)拓扑结构图Router0:192.168.1.1Pc:192.168.1.2步骤rznn3>rznn3>enrznn3#conf tEnter configuration commands, one per line. End with CNTL/Z.rznn3(config)#no ip domain lookuprznn3(config)#line cons 0rznn3(config-line)#password znnrznn3(config-line)#loginrznn3(config-line)#no exec-trznn3(config-line)#logg syncrznn3(config-line)#exitrznn3(config)#int fa0/0rznn3(config-if)#ip add 192.168.1.1 255.255.255.0rznn3(config-if)#no shrznn3(config-if)#exitrznn3(config)#line vty 0 4 打通五个端口rznn3(config-line)#password cisco 设置密码rznn3(config-line)#login 保存rznn3(config-line)#exit4、测试:实训三命令组1、目的:八条命令(no ip domain lookup\line cons 0\password\login\no exec-t\logg sync\show version\reload\copy running-config startup-config)\show cdp neighbors)2、拓扑结构图Router0 fa0/0: 192.168.11.1Router1 fa0/0: 192.168.11.23、步骤rznn1#conf tEnter configuration commands, one per line. End with CNTL/Z.1、rznn1(config)#no ip domain lookup 取消域名查找转换2、rznn1(config)#line cons 0 打开cons 0端口3、rznn1(config-line)#password znn 设置密码为znnrznn1(config-line)#login 保存rznn1(config-line)#no exec-t 设置永不超时4、rznn1(config-line)#logg sync 产生日志5、rznn1#show version 显示思科路由系统版本信息Cisco IOS Software, 2800 Software (C2800NM-ADVIPSERVICESK9-M), Version 12.4(15)T1, RELEASE SOFTWARE (fc2)Technical Support: /techsupportCopyright (c) 1986-2007 by Cisco Systems, Inc.Compiled Wed 18-Jul-07 06:21 by pt_rel_team6、rznn1#show cdp neighbors 查看路由器连接的相邻路由器的相关信息Capability Codes: R - Router, T - Trans Bridge, B - Source Route BridgeS - Switch, H - Host, I - IGMP, r - Repeater, P - PhoneDevice ID Local Intrfce Holdtme Capability Platform Port IDrznn2 Fas 0/0 139 R C2800 Fas 0/07、rznn1#copy running-config startup-config 保存刚才指令Destination filename [startup-config]? startup-configBuilding configuration...[OK]8、rznn1#reload 重启路由器Proceed with reload? [confirm]System Bootstrap, Version 12.1(3r)T2, RELEASE SOFTWARE (fc1)Copyright (c) 2000 by cisco Systems, Inc.cisco 2811 (MPC860) processor (revision 0x200) with 60416K/5120K bytes of memorySelf decompressing the image :########################################################################## [OK] Restricted Rights Legendrznn1#show ip interface bInterface IP-Address OK? Method Status Protocol FastEthernet0/0 192.168.11.1 YES manual up up FastEthernet0/1 192.168.1.1 YES manual up upVlan1 unassigned YES manual administratively down down9、rznn1(config-if)#ip add 192.168.3.1 255.255.255.0 重置ip地址rznn1#show ip interface bInterface IP-Address OK? Method Status Protocol FastEthernet0/0 192.168.3.1 YES manual up up FastEthernet0/1 192.168.1.1 YES manual up up Vlan1 unassigned YES manual administratively down down实训四发现协议1、实训目的通过发现协议显示路由器相邻路由的端口信息2、拓扑结构Router0:192.168.11.1Router1:fa0/0 192.168.11.2Fa0/1 192.168.12.1Router2:192.168.12.23、步骤R1路由器Router>enRouter#conf tEnter configuration commands, one per line. End with CNTL/Z.Router(config)#host r1r1(config)#int fa0/0r1(config-if)#ip add 192.168.11.1 255.255.255.0r1(config-if)#no sh%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to upr1(config-if)#r1(config-if)#exitr1(config)#exitr1#%SYS-5-CONFIG_I: Configured from console by consoler1#show ip interface bInterface IP-Address OK? Method Status Protocol FastEthernet0/0 192.168.11.1 YES manual up down FastEthernet0/1 unassigned YES manual administratively down downVlan1 unassigned YES manual administratively down downR2 路由器Router>enRouter#conf tEnter configuration commands, one per line. End with CNTL/Z.Router(config)#host r2r2(config)#int fa0/0r2(config-if)#ip add 192.168.11.2 255.255.255.0r2(config-if)#no sh%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to up%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to up r2(config-if)#exitr2(config)#exitr2#%SYS-5-CONFIG_I: Configured from console by consoler2#conf tEnter configuration commands, one per line. End with CNTL/Z.r2(config)#int fa0/0r2(config-if)#int fa0/1r2(config-if)#ip add 192.168.12.1 255.255.255.0r2(config-if)#no sh%LINK-5-CHANGED: Interface FastEthernet0/1, changed state to upr2(config-if)#exitr2(config)#exitr2#%SYS-5-CONFIG_I: Configured from console by consoler2#show ip interface bInterface IP-Address OK? Method Status Protocol FastEthernet0/0 192.168.11.2 YES manual up upFastEthernet0/1 192.168.12.1 YES manual up down Vlan1 unassigned YES manual administratively down downR3路由器Router>enRouter#conf tEnter configuration commands, one per line. End with CNTL/Z.Router(config)#host r3r3(config)#int fa0/0r3(config-if)#ip add 192.168.12.2 255.255.255.0r3(config-if)#no sh%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to up%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to up r3(config-if)#exitr3(config)#exitr3#%SYS-5-CONFIG_I: Configured from console by consoler3#show ip interface bInterface IP-Address OK? Method Status Protocol FastEthernet0/0 192.168.12.2 YES manual up up FastEthernet0/1 unassigned YES manual administratively down downVlan1 unassigned YES manual administratively down downR1发现邻居r1#show cdp neighborsCapability Codes: R - Router, T - Trans Bridge, B - Source Route BridgeS - Switch, H - Host, I - IGMP, r - Repeater, P - PhoneDevice ID Local Intrfce Holdtme Capability Platform Port IDr2 Fas 0/0 165 R C2800 Fas 0/0R2发现邻居r2#show cdp neighborsCapability Codes: R - Router, T - Trans Bridge, B - Source Route BridgeS - Switch, H - Host, I - IGMP, r - Repeater, P - PhoneDevice ID Local Intrfce Holdtme Capability Platform Port IDr1 Fas 0/0 176 R C1841 Fas 0/0r3 Fas 0/1 130 R C1841 Fas 0/0R3发现邻居r3#show cdp neighborsCapability Codes: R - Router, T - Trans Bridge, B - Source Route BridgeS - Switch, H - Host, I - IGMP, r - Repeater, P - PhoneDevice ID Local Intrfce Holdtme Capability Platform Port IDr2 Fas 0/0 166 R C2800 Fas 0/14、总结show 命令(1)show ip interface b (显示端口ip信息)(2)show version (显示ios版本信息)(3)show running-config (显示刚才使用的命令配置信息)(4)show cdp neighbors (显示发现邻居直连设备信息)(5)show interface (显示所有端口详细信息)实训五静态路由1、实验目的:将不同网段的网络配通(ip route)Ip route语法:ip route 目标地址子网掩码相邻路由器接口地址Show ip route2、试验拓扑:Router0:192.168.11.1Router1:fa0/0 192.168.11.2Fa0/1 192.168.12.1Router2:192.168.12.23、实验步骤:Router1Router>enRouter#conf tRouter(config)#host r1r1(config)#int fa0/0r1(config-if)#ip add 192.168.11.1 255.255.255.0r1(config-if)#no sh%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to upr1(config-if)#exitr1(config)#exitr1#show ip interface bInterface IP-Address OK? Method Status ProtocolFastEthernet0/0 192.168.11.1 YES manual up downFastEthernet0/1 unassigned YES manual administratively down downVlan1 unassigned YES manual administratively down downr1#%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to up r1#ping 192.168.12.1Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.12.1, timeout is 2 seconds:.....Success rate is 0 percent (0/5)r1#conf tEnter configuration commands, one per line. End with CNTL/Z.r1(config)#ip route 192.168.12.0 255.255.255.0 192.168.11.2r1(config)#exitr1#ping 192.168.12.1Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.12.1, timeout is 2 seconds:Success rate is 100 percent (5/5), round-trip min/avg/max = 31/31/32 msr1#ping 192.168.12.2Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.12.2, timeout is 2 seconds:.....Success rate is 0 percent (0/5)r1#ping 192.168.12.2Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.12.2, timeout is 2 seconds:Success rate is 100 percent (5/5), round-trip min/avg/max = 47/62/78 msr1#show ip routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGPi - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area* - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is not setC 192.168.11.0/24 is directly connected, FastEthernet0/0S 192.168.12.0/24 [1/0] via 192.168.11.2Router3Router>enRouter#conf tEnter configuration commands, one per line. End with CNTL/Z.Router(config)#host r3r3(config)#int fa0/0r3(config-if)#ip add 192.168.12.2 255.255.255.0r3(config-if)#no sh%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to up%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to up r3(config-if)#exitr3(config)#exitr3#%SYS-5-CONFIG_I: Configured from console by consoler3#show ip interface bInterface IP-Address OK? Method Status Protocol FastEthernet0/0 192.168.12.2 YES manual up up FastEthernet0/1 unassigned YES manual administratively down downVlan1 unassigned YES manual administratively down downr3#conf tEnter configuration commands, one per line. End with CNTL/Z.r3(config)#ip route 192.168.11.0 255.255.255.0 192.168.12.1r3(config)#exitr3#ping 192.168.11.2Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.11.2, timeout is 2 seconds:Success rate is 100 percent (5/5), round-trip min/avg/max = 31/31/32 msr3#ping 192.168.11.1Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.11.1, timeout is 2 seconds:Success rate is 100 percent (5/5), round-trip min/avg/max = 62/62/63 msr3#show ip routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area* - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is not setS 192.168.11.0/24 [1/0] via 192.168.12.1C 192.168.12.0/24 is directly connected, FastEthernet0/04、默认路由Route 1r1>enr1#conf tEnter configuration commands, one per line. End with CNTL/Z.r1(config)#no ip route 192.168.12.0 255.255.255.0 192.168.11.2%No matching route to deleter1(config)#exitr1#%SYS-5-CONFIG_I: Configured from console by consoler1#show ip routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGPi - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area* - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is not setC 192.168.11.0/24 is directly connected, FastEthernet0/0r1#conf tEnter configuration commands, one per line. End with CNTL/Z.r1(config)#ip route 0.0.0.0 0.0.0.0 192.168.11.2r1(config)#exitr1#%SYS-5-CONFIG_I: Configured from console by consoler1#show ip routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area* - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is 192.168.11.2 to network 0.0.0.0C 192.168.11.0/24 is directly connected, FastEthernet0/0S* 0.0.0.0/0 [1/0] via 192.168.11.2r1#ping 192.168.12.1Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.12.1, timeout is 2 seconds:Success rate is 100 percent (5/5), round-trip min/avg/max = 16/28/31 msr1#ping 192.168.12.2Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.12.2, timeout is 2 seconds: Success rate is 100 percent (5/5), round-trip min/avg/max = 62/62/63 msRoute 3r1>enr1#conf tEnter configuration commands, one per line. End with CNTL/Z.r1(config)#no ip route 192.168.12.0 255.255.255.0 192.168.11.2%No matching route to deleter1(config)#exitr1#%SYS-5-CONFIG_I: Configured from console by consoler1#show ip routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGPi - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area* - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is not setC 192.168.11.0/24 is directly connected, FastEthernet0/0r1#conf tEnter configuration commands, one per line. End with CNTL/Z.r1(config)#ip route 0.0.0.0 0.0.0.0 192.168.11.2r1(config)#exitr1#%SYS-5-CONFIG_I: Configured from console by consoler1#show ip routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGPi - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area* - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is 192.168.11.2 to network 0.0.0.0C 192.168.11.0/24 is directly connected, FastEthernet0/0S* 0.0.0.0/0 [1/0] via 192.168.11.2r3#ping 192.168.11.1Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.11.1, timeout is 2 seconds: Success rate is 100 percent (5/5), round-trip min/avg/max = 62/62/63 ms实训六动态路由RIP 协议1、实验目的使用配置动态路由启动Rip协议使用到的命令(router rip/network/show ip protocols/show ip route)2、实验拓扑R1 fa0/0 192.168.11.1R2 fa0/0 192.168.11.2fa0/1 192.168.12.1R3 fa0/0 192.168.12.23、实验步骤R1Router>enRouter#conf tEnter configuration commands, one per line. End with CNTL/Z. Router(config)#host r1r1(config)#int fa0/0r1(config-if)#ip add 192.168.11.1 255.255.255.0r1(config-if)#no shr1(config-if)#exitr1(config)#router ripr1(config-router)#network 192.168.11.0r1(config-router)#exitr1(config)#exitr1#%SYS-5-CONFIG_I: Configured from console by consoleR2Router>enRouter#conf tEnter configuration commands, one per line. End with CNTL/Z. Router(config)#host r2r2(config)#int fa0/0r2(config-if)#ip add 192.168.11.2 255.255.255.0r2(config-if)#no shr2(config-if)#exitr2(config)#int fa0/1r2(config-if)#ip add 192.168.12.1 255.255.255.0r2(config-if)#no shr2(config-if)#exitr2(config)#router ripr2(config-router)#network 192.168.11.0r2(config-router)#network 192.168.12.0r2(config-router)#exitr2(config)#exitr2#R3Router>enRouter#conf tEnter configuration commands, one per line. End with CNTL/Z. Router(config)#host r3r3(config)#int fa0/0r3(config-if)#ip add 192.168.12.2 255.255.255.0r3(config-if)#no shr3(config-if)#exitr3(config)#router ripr3(config-router)#network 192.168.12.0r3(config-router)#exitr3(config)#exitr3#%SYS-5-CONFIG_I: Configured from console by console4、实验测试R1r1#show ip protocolsRouting Protocol is "rip"Sending updates every 30 seconds, next due in 10 secondsInvalid after 180 seconds, hold down 180, flushed after 240 Outgoing update filter list for all interfaces is not setIncoming update filter list for all interfaces is not set Redistributing: ripDefault version control: send version 1, receive any version Interface Send Recv Triggered RIP Key-chain FastEthernet0/0 1 2 1Automatic network summarization is in effectMaximum path: 4Routing for Networks:192.168.11.0Passive Interface(s):Routing Information Sources:Gateway Distance Last UpdateDistance: (default is 120)r1#show ip routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGPi - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area* - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is not setC 192.168.11.0/24 is directly connected, FastEthernet0/0R 192.168.12.0/24 [120/1] via 192.168.11.2, 00:00:24, FastEthernet0/0 r1#ping 192.168.12.0Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.12.0, timeout is 2 seconds: Success rate is 100 percent (5/5), round-trip min/avg/max = 31/31/32 msR2r2#show ip protocolsRouting Protocol is "rip"Sending updates every 30 seconds, next due in 21 secondsInvalid after 180 seconds, hold down 180, flushed after 240Outgoing update filter list for all interfaces is not setIncoming update filter list for all interfaces is not setRedistributing: ripDefault version control: send version 1, receive any versionInterface Send Recv Triggered RIP Key-chain FastEthernet0/0 1 2 1FastEthernet0/1 1 2 1Automatic network summarization is in effectMaximum path: 4Routing for Networks:192.168.11.0192.168.12.0Passive Interface(s):Routing Information Sources:Gateway Distance Last UpdateDistance: (default is 120)r2#show ip routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGPi - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area* - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is not setC 192.168.11.0/24 is directly connected, FastEthernet0/0C 192.168.12.0/24 is directly connected, FastEthernet0/1R3r3#show ip protocolsRouting Protocol is "rip"Sending updates every 30 seconds, next due in 15 secondsInvalid after 180 seconds, hold down 180, flushed after 240Outgoing update filter list for all interfaces is not setIncoming update filter list for all interfaces is not setRedistributing: ripDefault version control: send version 1, receive any versionInterface Send Recv Triggered RIP Key-chain FastEthernet0/0 1 2 1Automatic network summarization is in effectMaximum path: 4Routing for Networks:192.168.12.0Passive Interface(s):Routing Information Sources:Gateway Distance Last UpdateDistance: (default is 120)r3#show ip routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGPi - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area* - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is not setR 192.168.11.0/24 [120/1] via 192.168.12.1, 00:00:04, FastEthernet0/0 C 192.168.12.0/24 is directly connected, FastEthernet0/0r3#ping 192.168.11.0Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.11.0, timeout is 2 seconds: Success rate is 100 percent (5/5), round-trip min/avg/max = 31/31/32 ms实训七负载平衡试训目的实现负载平衡实训拓扑R1 fa0/0 192.168.11.1R2 eth0/0/0 192.168.11.2Fa0/0 192.168.12.1Fa0/0 192.168.13.1R3 fa0/0 192.168.12.2Fa0/1 192.168.14.1R4 fa0/0 192.168.13.2Fa0/1 192.168.15.1R5 fa0/0 192.168.14.2Fa0/1 192.168.15.2实训步骤(R1 )r1>enR1#conf tR1(config)#ip route 0.0.0.0 0.0.0.0 192.168.11.2R1(config)#exitr1#show ip routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGPi - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area* - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is 192.168.11.2 to network 0.0.0.0C 192.168.11.0/24 is directly connected, FastEthernet0/0S* 0.0.0.0/0 [1/0] via 192.168.11.2(R2)r2>enr2(config)#ip route 0.0.0.0 0.0.0.0 192.168.12.2r2(config)#ip route 0.0.0.0 0.0.0.0 192.168.13.2r2(config)#exitr2#%SYS-5-CONFIG_I: Configured from console by consoles% Ambiguous command: "s"r2#show ip routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGPi - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area* - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is 192.168.12.2 to network 0.0.0.0C 192.168.11.0/24 is directly connected, Ethernet0/0/0C 192.168.12.0/24 is directly connected, FastEthernet0/0C 192.168.13.0/24 is directly connected, FastEthernet0/1S* 0.0.0.0/0 [1/0] via 192.168.12.2[1/0] via 192.168.13.2(R3)r3>enr3#conf tEnter configuration commands, one per line. End with CNTL/Z.r3(config)#ip route 0.0.0.0 0.0.0.0 192.168.12.1r3(config)#exitr3#%SYS-5-CONFIG_I: Configured from console by consoler3#show ip routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGPi - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area* - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is 192.168.12.1 to network 0.0.0.0C 192.168.12.0/24 is directly connected, FastEthernet0/0C 192.168.14.0/24 is directly connected, FastEthernet0/1S* 0.0.0.0/0 [1/0] via 192.168.12.1(R4)r4>enr4#conf tEnter configuration commands, one per line. End with CNTL/Z.r4(config)#ip route 0.0.0.0 0.0.0.0 192.168.13.1r4(config)#exitr4#%SYS-5-CONFIG_I: Configured from console by consoler4#show ip routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGPi - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area* - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is 192.168.13.1 to network 0.0.0.0C 192.168.13.0/24 is directly connected, FastEthernet0/0C 192.168.15.0/24 is directly connected, FastEthernet0/1S* 0.0.0.0/0 [1/0] via 192.168.13.1(R5)r5>enr5#conf tEnter configuration commands, one per line. End with CNTL/Z.r5(config)#ip route 0.0.0.0 0.0.0.0 192.168.14.1r5(config)#ip route 0.0.0.0 0.0.0.0 192.168.15.1r5(config)#exitr5#%SYS-5-CONFIG_I: Configured from console by consoler5#show ip routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGPi - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area* - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is 192.168.14.1 to network 0.0.0.0C 192.168.14.0/24 is directly connected, FastEthernet0/0C 192.168.15.0/24 is directly connected, FastEthernet0/1S* 0.0.0.0/0 [1/0] via 192.168.14.1[1/0] via 192.168.15.1实训测试(R1)r1#ping 192.168.14.1Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.14.1, timeout is 2 seconds:Success rate is 100 percent (5/5), round-trip min/avg/max = 62/84/94 ms (R5)r5#ping 192.168.11.1Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.11.1, timeout is 2 seconds: Success rate is 100 percent (5/5), round-trip min/avg/max = 79/91/94 ms实训八DHCP 协议配置实训目的全网配通实训拓扑Fa0/0 192.168.11.1Fa0/1 192.168.12.1实训步骤Router>enRouter#conf tEnter configuration commands, one per line. End with CNTL/Z.Router(config)#host r1r1(config)#int fa0/0r1(config-if)#ip add 192.168.11.1 255.255.255.0r1(config-if)#no shr1(config-if)#exitr1(config)#int fa0/1r1(config-if)#ip add 192.168.12.1 255.255.255.0r1(config-if)#no shr1(config-if)#exitr1(config)#ip dhcp pool znn //配置一个根地址池znnr1(dhcp-config)#network 192.168.11.0 255.255.255.0 //为所有客户机动态分配的地址段r1(dhcp-config)#default-router 192.168.11.1 //为客户机配置默认的网关r1(dhcp-config)#dns-server 192.168.11.1 //为客户机配置DNS服务器r1(dhcp-config)#exitr1(config)#ip dhcp pool znn1r1(dhcp-config)#network 192.168.12.0 255.255.255.0r1(dhcp-config)#default-router 192.168.12.1r1(dhcp-config)#dns-server 192.168.12.1r1(dhcp-config)#exit。

cisco网络项目拓扑搭建实验指导书

[在此处键入]网络项目拓扑搭建实验实验3 网络项目拓扑搭建学习目标•掌握企业网拓扑搭建技巧•利用Cisco Packet Tracer搭建实训拓扑•完成各设备初始配置•完成各路由器接口IP地址配置•完成出口静态缺省路由配置拓扑图图1拓扑操作步骤步骤一网络拓扑搭建1、按照拓扑图组网,完成网络搭建,建议各设备型号选择如下:路由器选择2811,三层交换机选择3560,二层交换机选择2950。

2、拓扑中R1和R3需添加串行口接口卡,具体添加步骤如下:A.关闭R1和R3电源,单击下图所示:B.在R1和R3上分别选择“WIC-1T”子卡拖动到设备区域;C.在R1上再添加“WIC-1T”子卡拖动到设备区域;D.开启R1和R3电源。

3、完成设备互联A.严格遵守“同种设备交叉线,异种设备直通线”的网线使用原则,及路由器与路由器之间互联使用交叉线,路由器与PC机互联使用交叉线,交换机与交换机互联使用交叉线,交换机与路由器或PC及互联使用直通线。

B.R1和R2之间使用串口线互联。

C.必须按照前期规划,按照附件《附件二:设备台账示例》中设备互联规划进行线缆连接。

步骤二完成各设备基础配置各设备在入网时需配置基础配置,至少包括修改设备名称,配置telnet功能,接口描述。

1、各设备按照附件《附件二:设备台账示例》中修改对应设备名称。

参考配置如下:R1:Router>ENRouter#confConfiguring from terminal, memory, or network [terminal]?2、配置除Internet路由器外所有设备telnet功能,采用密码认证,密码统一使用“cisco”,参考配置如下:3、各设备按照附件《附件二:设备台账示例》中完成各接口描述,参考配置如下:R1:步骤三配置各路由器接口IP,并进行链路连通性测试。

需配置各路由器接口IP地址并进行连通性测试。

1、各路由设备按照附件《附件二:设备台账示例》中接口IP规划进行接口IP地址配置,参考配置如下:以R1 f0/0为例:2、配置完成后可在各路由器设备上查看接口IP信息,检查与IP规划是否一致,且接口物理及协议是否UP,并截图。

基于Cisco设备的企业Vlan的设计与实现

e trrs , oice s e a me td t e u t.Vln i atc n lg h te s oU e o ru,c ni rv ewok ef , n y a d n t o k sc rt nep ie t n rae d p r n aas c r y t i a s e h oo yt a ay t s ,p wefl a mp o e n t r f ce c n ew r e u y ii i

O 引言

中继可 以是一个端 1 3同时成为多个不同 V a ln的一部分 。

跟 以往 的 基 于 折 叠 式 的 主 干 结 构 网 络 比较 起 来 。 在 的 网 络设 计 4 Vt 现 a n技 术在 网络 配置 中 的 实践 其 结 构 要 好 的 多 , 且 通 过 创建 虚 拟 局 域 网 ( ln 可 以在 纯 交 换 式 的 而 Va ) 4 1 网 络 分 析 和基 于 网络 拓 扑 图 的 V a . ln的划 分 网络 中分 隔广 播 域 。 而 这 将 极 大 的 提 高 网 络 的 使 用 效 率 。 同时 使 用 帅 2^ I■ Ⅵ - 口 - Va ln也 可 以 提 高 网 络 使 用 的 安 全 性 。 文 章 通 过 对 Va ln的相 关 原 理 的 分 析 . 企 业 局 域 网 的 建 设 中所 遇 到 的 问题 进 行 了有 效 地 解 决 , 高 对 提 了 网路 的 使 用 性 和 安 全 性 。

思科公司局域网建立

思科公司局域网建立 Revised by BLUE on the afternoon of December 12,2020.思科课程设计报告课程设计题目:组建XX公司局域网学生姓名:曹锦专业:软件工程班级:091102指导教师:何磷琳2011年9月1日一、课程设计的地点及目的:地点:软件楼301目的:通过一周的课程设计,培养进一步理解和掌握网络组网的过程及方案设计,为今后从事实际工作打下基础;熟练掌握子网划分及路由协议的配置,熟练掌握路由器和交换机的基本配置。

培养一定的自学能力和独立分析问题、解决问题的能力。

包括学会自己分析解决问题的方法,对设计中遇到的问题,能通过独立思考、查阅工具书、参考文献,寻找解决方案。

初步掌握计算机网络分析和设计的基本方法。

二、实验内容及要求:共有三栋楼,每栋楼层都有属于自己的主机,分别用交换机连接到一起,最后通过路由器连接到网络。

要求可和外界发布信息,并进行网络上的业务。

公司内部网络实现资源共享,以提高工作效率。

建立网络时应注意网络的扩展性,以方便日后的网络升级和增加计算机。

在公司内部建立公司的数据库,如员工档案,业务计划,会议日程等。

三、需求分析:随着近年来企业信息化建设的深入,企业的运作越来越融入计算机网络,企业的沟通、应用、财务、决策、会议等数据流都在企业网络上传输。

构建一个"安全可靠、性能卓越、管理方便"的"高品质"大型企业网络,已经成为企业信息化建设成功的关键基石。

企业网络不仅像校园网络那样有多栋建筑,而且还有许多分支机构和派出机构,因此网络拓扑结构较为复杂,对网络的安全性要求也比较高。

为适应企业信息化的发展,满足日益增长的通信需求和网络的稳定运行,今天的大型企业网络建设比传统企业网络建设有更高的要求,主要表现在如下几个方面。

带宽性能需求:现代大型企业网络应具有更高的带宽,更强大的性能,以满足用户日益增长的通信需求。

思科PacketTracer做的一个小型企业网络布局

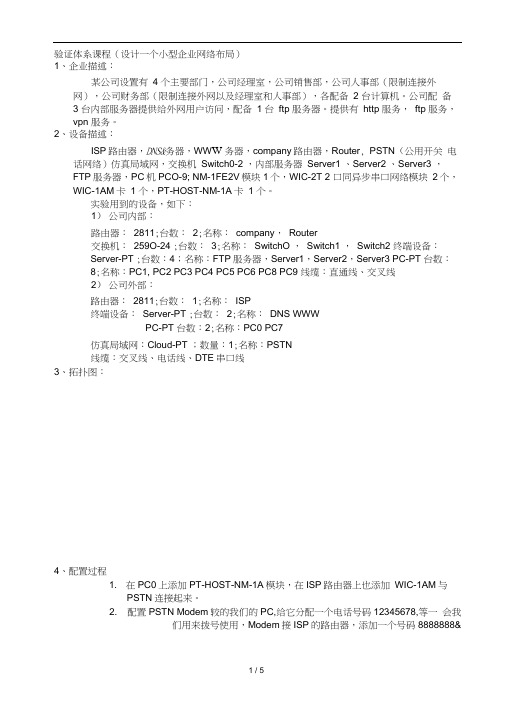

验证体系课程(设计一个小型企业网络布局)1、企业描述:某公司设置有 4 个主要部门,公司经理室,公司销售部,公司人事部(限制连接外网),公司财务部(限制连接外网以及经理室和人事部),各配备 2 台计算机。

公司配备3 台内部服务器提供给外网用户访问,配备1 台ftp 服务器。

提供有http 服务,ftp 服务,vpn 服务。

2、设备描述:ISP路由器,DNS&务器,WW W务器,company路由器,Router, PSTN(公用开关电话网络)仿真局域网,交换机Switch0-2 ,内部服务器Server1 、Server2 、Server3 ,FTP服务器,PC机PCO-9; NM-1FE2V模块1个,WIC-2T 2 口同异步串口网络模块2个,WIC-1AM卡1 个,PT-HOST-NM-1A卡1 个。

实验用到的设备,如下:1)公司内部:路由器:2811;台数:2;名称:company,Router交换机:259O-24 ;台数:3;名称:SwitchO ,Switch1 ,Switch2 终端设备:Server-PT ;台数:4;名称:FTP服务器,Server1,Server2,Server3 PC-PT 台数:8;名称:PC1, PC2 PC3 PC4 PC5 PC6 PC8 PC9 线缆:直通线、交叉线2)公司外部:路由器:2811;台数:1;名称:ISP终端设备:Server-PT ;台数:2;名称:DNS WWWPC-PT 台数:2;名称:PC0 PC7仿真局域网:Cloud-PT ;数量:1;名称:PSTN线缆:交叉线、电话线、DTE串口线3、拓扑图:4、配置过程1. 在PC0上添加PT-HOST-NM-1A模块,在ISP路由器上也添加WIC-1AM与PSTN连接起来。

2. 配置PSTN Modem较的我们的PC,给它分配一个电话号码12345678,等一会我们用来拨号使用,Modem接ISP的路由器,添加一个号码8888888&3. 在ISP上配置接口ModemO/2/O的IP 202.1.1.1 ,在命令模式下配置拨号使用的用户名Is和密码cisco , ISP给PC0自动分配IP地址从地址池中调用, 给客户机分配IP,默认网关,指定DNS配置后结果如下:dticzjp e acd ude E±—zicizz a .a Z □ 2:« 3 _________________________ 3_ _ 1I±J3 dticzjs g>oa 1 T^STTTnetwcizlE 2 02_1_1_0 二吕吕 _ 2SS - 2 5 5 _ Ode f SUL I t; —lro-u-t e ar 左0巨_ , I,_ JLdn s —se :EPm m 2 0 2-1 T_ 2:use- ELZTIS 1 耳d O c i scoi■4. 测试连接,PCO上拨号成功。

思科cisco实训题目

CCNA实训题目一、网络拓扑如下图所示:本网络拓扑模拟真实的环境,某公司全国各总公司网段 ,分公司。

具体要求如下:1、Internet需求链路层协议:R1、R2、R3路由器互联,采用PPP协议,并且采用CHAP认证方式。

路由协议:采用OSPF协议2、总公司网络需求➢采用双核心MSTP+VRRP方式组网,要求SW1为主用交换机,SW2备用交换机。

当SW1上行口down时,SW2成为主用交换机。

Ruijie vrrp cisco hsrp router-id hello 5 intervel 15 ➢SW3 部署端口安全功能,要求FA0/10端口下只能接入1台主机,且IP地址为10.0.20.20,MAC 为PC一个MAC。

➢R1功能需求VLAN20、VLAN30下用户可以上网,配置基于出接口IP地址30.0.0.2的NAT转换。

同时,对外发布WWW及FTP服务器,对外IP为30.0.0.3,内网服务器如图所示。

3、分公司分公司用户配置基于出接口IP地址20.0.0.10 NAT转换,上网时间为周一到周五9:00至于17:00上网,周六周日全天上网。

分公司用户采用无线上网、WEP加密,自动获取IP地址。

二、项目组建与规划(20分)网络拓扑连接与IP规划(根据网络拓扑图,将所有设备连接起来。

并分配IP地址完成下表)三、项目实施(180分)(1)总公司局域网实施(100分)(2)Internet互联网实施(60)R1、R2、R3三台路由器模拟internet,三台路由器组成OSPF,互联线路采用PPP线路chap认证,OSPF1、R1、R2、R3 OSPF邻居建立正常2、在R3上可以正常ping通30.0.0.1,R1上可以正常ping通20.0.0.9(3)分公司局域网实施(20)功能验证:1、无线用户可以正常搜索到无线信号,正常获取IP。

2、无线用户可以ping通网关。

(4)网络服务器实施功能验证:1、分公司无线用户与总公司VLAN10、VLAN20、VLAN30内的主机可以相互ping通。

网络工程方案实例模板范文

网络工程方案实例模板范文一、项目概述随着互联网的发展,网络工程在现代社会中扮演着越来越重要的角色。

本网络工程方案旨在为某大型企业设计一套高效、可靠的网络架构,以满足企业日常的办公、生产和管理需求。

二、项目背景该企业目前的网络系统架构繁杂、混乱,性能、可靠性、安全性等方面存在诸多问题。

为此,该企业急需一套全新的网络架构来提高网络的性能和安全性,并为未来的业务发展提供强有力的支持。

三、项目目标1. 设计一套能够为企业提供高速、高效、可靠网络连接的基础架构;2. 提高网络的安全性,保护企业敏感信息和数据的安全;3. 构建一套易于管理、维护的网络系统,降低企业日常运营成本;4. 为未来的业务发展提供良好的扩展性和灵活性。

四、项目实施方案1. 网络拓扑设计基于企业的实际需求,我们提出了一套符合企业规模和需求的网络拓扑结构。

我们将采用三层分层结构,包括核心层、汇聚层和接入层。

核心层负责处理数据交换,汇聚层负责连接核心层和接入层,接入层负责连接用户端设备。

2. 网络设备选型为了保证网络的高效运行,我们选择了一套高性能、高可靠的网络设备。

核心交换机选用CISCO Nexus系列,汇聚交换机选用CISCO Catalyst系列,接入交换机选用CISCO SG 系列。

无线网络设备选择CISCO Aironet系列,路由器选用CISCO ISR系列。

所有设备均支持VLAN、QoS、STP、HSRP等功能,以满足企业不同层次的网络需求。

3. 网络安全设计为了确保企业网络的安全性,我们将采用多层次的安全措施。

包括防火墙、入侵检测系统(IDS)、入侵防御系统(IPS)、虚拟专用网络(VPN)等。

同时,我们还将对网络进行严格的访问控制,限制用户对网络资源的访问权限。

4. 网络管理和监控为了简化网络的管理和维护,我们将采用网络管理系统(NMS)来监控整个网络的运行状态,并对网络设备进行远程管理。

同时,我们还将配置网络设备的日志功能,对网络的运行情况进行实时记录和分析。

大型网络实施经典案例(拓扑图及详细配置

中型企业网络构建案例配置文档设置VTPSw_6509_1#conf tSw_6509_1(config)#vtp domain cisco Sw_6509_1(config)#vtp mode serverSw_6509_2#conf tSw_6509_2(config)#vtp domain cisco Sw_6509_2(config)#vtp mode clientSw_2950_fi1_1#conf tSw_2950_fi1_1(config)#vtp domain cisco Sw_2950_fi1_1(config)#vtp mode client Sw_2950_fi3_1#conf tSw_2950_fi3_1(config)#vtp domain cisco Sw_2950_fi3_1(config)#vtp mode client Sw_2950_fi5_1#conf tSw_2950_fi5_1(config)#vtp domain cisco Sw_2950_fi5_1(config)#vtp mode client Sw_2950_fi7_1#conf tSw_2950_fi7_1(config)#vtp domain cisco Sw_2950_fi7_1(config)#vtp mode client 配置中继Sw_6509_1(config)#int g3/1Sw_6509_1(config-if)#switchportSw_6509_1(config-if)#switchport mode trunkSw_6509_1(config-if)#switchport trunk encapsulation dot1q Sw_6509_1(config)#int g3/2Sw_6509_1(config-if)#switchportSw_6509_1(config-if)#switchport mode trunkSw_6509_1(config-if)#switchport trunk encapsulation dot1q Sw_6509_1(config)#int g3/3Sw_6509_1(config-if)#switchportSw_6509_1(config-if)#switchport mode trunkSw_6509_1(config-if)#switchport trunk encapsulation dot1q Sw_6509_1(config)#int g3/4Sw_6509_1(config-if)#switchportSw_6509_1(config-if)#switchport mode trunkSw_6509_1(config-if)#switchport trunk encapsulation dot1q Sw_6509_1(config)#int g3/5Sw_6509_1(config-if)#switchportSw_6509_1(config-if)#switchport mode trunkSw_6509_1(config-if)#switchport trunk encapsulation dot1q Sw_6509_2(config)#int g3/1Sw_6509_2(config-if)#switchportSw_6509_2(config-if)#switchport mode trunkSw_6509_2(config-if)#switchport trunk encapsulation dot1q Sw_6509_2(config)#int g3/2Sw_6509_2(config-if)#switchportSw_6509_2(config-if)#switchport mode trunkSw_6509_2(config-if)#switchport trunk encapsulation dot1q Sw_6509_2(config)#int g3/3Sw_6509_2(config-if)#switchportSw_6509_2(config-if)#switchport mode trunkSw_6509_2(config-if)#switchport trunk encapsulation dot1q Sw_6509_2(config)#int g3/4Sw_6509_2(config-if)#switchportSw_6509_2(config-if)#switchport mode trunkSw_6509_2(config-if)#switchport trunk encapsulation dot1q Sw_6509_2(config)#int g3/5Sw_6509_2(config-if)#switchportSw_6509_2(config-if)#switchport mode trunkSw_6509_2(config-if)#switchport trunk encapsulation dot1q在楼层交换机上配置Sw_2950_fl1_1(config)#int g0/1Sw_2950_fl1_1(config-if)#switchport mode trunkSw_2950_fl1_1(config-if)#switchport trunk encapsulation dot1q Sw_2950_fl1_1(config)#int g0/2Sw_2950_fl1_1(config-if)#switchport mode trunkSw_2950_fl1_1(config-if)#switchport trunk encapsulation dot1q Sw_2950_fl3_1(config)#int g0/1Sw_2950_fl3_1(config-if)#switchport mode trunkSw_2950_fl3_1(config-if)#switchport trunk encapsulation dot1qSw_2950_fl3_1(config)#int g0/2Sw_2950_fl3_1(config-if)#switchport mode trunkSw_2950_fl3_1(config-if)#switchport trunk encapsulation dot1q Sw_2950_fl5_1(config)#int g0/1Sw_2950_fl5_1(config-if)#switchport mode trunkSw_2950_fl5_1(config-if)#switchport trunk encapsulation dot1q Sw_2950_fl5_1(config)#int g0/2Sw_2950_fl5_1(config-if)#switchport mode trunkSw_2950_fl5_1(config-if)#switchport trunk encapsulation dot1q Sw_2950_fl7_1(config)#int g0/1Sw_2950_fl7_1(config-if)#switchport mode trunkSw_2950_fl7_1(config-if)#switchport trunk encapsulation dot1q Sw_2950_fl7_1(config)#int g0/2Sw_2950_fl7_1(config-if)#switchport mode trunkSw_2950_fl7_1(config-if)#switchport trunk encapsulation dot1q Sw_2950_fl9_1(config)#int g0/1Sw_2950_fl9_1(config-if)#switchport mode trunkSw_2950_fl9_1(config-if)#switchport trunk encapsulation dot1q Sw_2950_fl9_1(config)#int g0/2Sw_2950_fl9_1(config-if)#switchport mode trunkSw_2950_fl9_1(config-if)#switchport trunk encapsulation dot1q 配置以太通道Sw_6509_1(config)#int g3/15Sw_6509_1(config-if)# switchportSw_6509_1(config-if)# switchport mode trunkSw_6509_1(config-if)#switchport trunk encapsulation dot1q Sw_6509_1(config-if)#channel-group 1 mode desirableSw_6509_1(config)#int g3/16Sw_6509_1(config-if)# switchportSw_6509_1(config-if)# switchport mode trunkSw_6509_1(config-if)#switchport trunk encapsulation dot1q Sw_6509_1(config-if)#channel-group 1 mode desirableSw_6509_1(config-if)#int port-channel 1Sw_6509_1(config-if)# switchportSw_6509_1(config-if)# switchport mode trunkSw_6509_1(config-if)#switchport trunk encapsulation dot1q Sw_6509_2(config)#int g3/15Sw_6509_2(config-if)# switchportSw_6509_2(config-if)# switchport mode trunkSw_6509_2(config-if)#switchport trunk encapsulation dot1q Sw_6509_2(config-if)#channel-group 1 mode desirableSw_6509_2(config)#int g3/16Sw_6509_2(config-if)# switchportSw_6509_2(config-if)# switchport mode trunkSw_6509_2(config-if)#switchport trunk encapsulation dot1q Sw_6509_2(config-if)#channel-group 1 mode desirableSw_6509_2(config-if)#int port-channel 1Sw_6509_2(config-if)# switchportSw_6509_2(config-if)# switchport mode trunkSw_6509_2(config-if)#switchport trunk encapsulation dot1q 创建VLANSw_6509_1#vlan databaseSw_6509_1(vlan)#vlan 2 name manageSw_6509_1(vlan)#vlan 11 name financeSw_6509_1(vlan)#vlan 12 name techniqySw_6509_1(vlan)#vlan 13 name salesSw_6509_1(vlan)#vlan 14 name serverSw_6509_1(vlan)#vlan 15 name edge设置生成树Sw_6509_1(config)#spanning-tree vlan 2 root primarySw_6509_1(config)#spanning-tree vlan 11 root primary Sw_6509_1(config)#spanning-tree vlan 12 root primary Sw_6509_1(config)#spanning-tree vlan 13 root secondary Sw_6509_1(config)#spanning-tree vlan 14 root secondary Sw_6509_1(config)#spanning-tree vlan 15 root secondary Sw_6509_1(config)#spanning-tree vlan 2 root secondary Sw_6509_1(config)#spanning-tree vlan 11 root secondary Sw_6509_1(config)#spanning-tree vlan 12 root secondary Sw_6509_1(config)#spanning-tree vlan 13 root primary Sw_6509_1(config)#spanning-tree vlan 14 root primary Sw_6509_1(config)#spanning-tree vlan 15 root primary Sw_2950_fl1_1(conf ig)#int fa0/1Sw_2950_fl1_1(conf ig)#switchport mode accessSw_2950_fl1_1(conf ig)#switchport access vlan 11Sw_2950_fl1_1(conf ig)#int fa0/2Sw_2950_fl1_1(conf ig)#switchport mode accessSw_2950_fl1_1(conf ig)#switchport access vlan 12Sw_2950_fl1_1(conf ig)#int fa0/3Sw_2950_fl1_1(conf ig)#switchport mode accessSw_2950_fl1_1(conf ig)#switchport access vlan 13Sw_2950_fl3_1(conf ig)#int fa0/1Sw_2950_fl3_1(conf ig)#switchport mode accessSw_2950_fl3_1(conf ig)#switchport access vlan 11Sw_2950_fl3_1(conf ig)#int fa0/2Sw_2950_fl3_1(conf ig)#switchport mode accessSw_2950_fl3_1(conf ig)#switchport access vlan 12Sw_2950_fl3_1(conf ig)#int fa0/3Sw_2950_fl3_1(conf ig)#switchport mode accessSw_2950_fl3_1(conf ig)#switchport access vlan 13Sw_2950_fl5_1(conf ig)#int fa0/1Sw_2950_fl5_1(conf ig)#switchport mode accessSw_2950_fl5_1(conf ig)#switchport access vlan 11Sw_2950_fl5_1(conf ig)#int fa0/2Sw_2950_fl5_1(conf ig)#switchport mode accessSw_2950_fl5_1(conf ig)#switchport access vlan 12Sw_2950_fl5_1(conf ig)#int fa0/3Sw_2950_fl5_1(conf ig)#switchport mode accessSw_2950_fl5_1(conf ig)#switchport access vlan 13Sw_2950_fl7_1(conf ig)#int fa0/1Sw_2950_fl7_1(conf ig)#switchport mode accessSw_2950_fl7_1(conf ig)#switchport access vlan 11Sw_2950_fl7_1(conf ig)#int fa0/2Sw_2950_fl7_1(conf ig)#switchport mode accessSw_2950_fl7_1(conf ig)#switchport access vlan 12Sw_2950_fl7_1(conf ig)#int fa0/3Sw_2950_fl7_1(conf ig)#switchport mode accessSw_2950_fl7_1(conf ig)#switchport access vlan 13Sw_2950_fl9_1(conf ig)#int fa0/1Sw_2950_fl9_1(conf ig)#switchport mode accessSw_2950_fl9_1(conf ig)#switchport access vlan 11Sw_2950_fl9_1(conf ig)#int fa0/2Sw_2950_fl9_1(conf ig)#switchport mode accessSw_2950_fl9_1(conf ig)#switchport access vlan 12Sw_2950_fl9_1(conf ig)#int fa0/3Sw_2950_fl9_1(conf ig)#switchport mode accessSw_2950_fl9_1(conf ig)#switchport access vlan 13配置三层交换Sw_6509_1(config)#int vlan 2Sw_6509_1(config-if)#ip add 192.168.2.252 255.255.255.0 Sw_6509_1(config)#int vlan 11Sw_6509_1(config-if)#ip add 192.168.11.252 255.255.255.0 Sw_6509_1(config)#int vlan 12Sw_6509_1(config-if)#ip add 192.168.12.252 255.255.255.0 Sw_6509_1(config)#int vlan 13Sw_6509_1(config-if)#ip add 192.168.13.252 255.255.255.0 Sw_6509_1(config)#int vlan 14Sw_6509_1(config-if)#ip add 192.168.14.252 255.255.255.0 Sw_6509_1(config)#int vlan 15Sw_6509_1(config-if)#ip add 192.168.15.252 255.255.255.0 Sw_6509_2(config)#int vlan 2Sw_6509_2(config-if)#ip add 192.168.2.253 255.255.255.0 Sw_6509_2(config)#int vlan 11Sw_6509_2(config-if)#ip add 192.168.11.253 255.255.255.0 Sw_6509_2(config)#int vlan 12Sw_6509_2(config-if)#ip add 192.168.12.253 255.255.255.0 Sw_6509_2(config)#int vlan 13Sw_6509_2(config-if)#ip add 192.168.13.253 255.255.255.0 Sw_6509_2(config)#int vlan 14Sw_6509_2(config-if)#ip add 192.168.14.253 255.255.255.0 Sw_6509_2(config)#int vlan 15Sw_6509_2(config-if)#ip add 192.168.15.253 255.255.255.0 配置HSRPSw_6509_1#int vlan 2Sw_6509_1(config-if)#standby 1 ip 192.168.2.251Sw_6509_1(config-if)#standby 1 priority 150Sw_6509_1#int vlan 11Sw_6509_1(config-if)#standby 2 ip 192.168.11.251Sw_6509_1(config-if)#standby 2 priority 150Sw_6509_1#int vlan 12Sw_6509_1(config-if)#standby 3 ip 192.168.12.251Sw_6509_1(config-if)#standby 3 priority 150Sw_6509_1#int vlan 13Sw_6509_1(config-if)#standby 4 ip 192.168.13.251Sw_6509_1(config-if)#standby 4 priority 150Sw_6509_1#int vlan 14Sw_6509_1(config-if)#standby 5 ip 192.168.14.251Sw_6509_1(config-if)#standby 5 priority 150Sw_6509_1#int vlan 15Sw_6509_1(config-if)#standby 6 ip 192.168.15.251Sw_6509_1(config-if)#standby 6 priority 150Sw_6509_2#int vlan 2Sw_6509_2(config-if)#standby 1 ip 192.168.2.251Sw_6509_2#int vlan 11Sw_6509_2(config-if)#standby 2 ip 192.168.11.251Sw_6509_2#int vlan 12Sw_6509_2(config-if)#standby 3 ip 192.168.12.251Sw_6509_2#int vlan 13Sw_6509_2(config-if)#standby 4 ip 192.168.13.251Sw_6509_2#int vlan 14Sw_6509_2(config-if)#standby 5 ip 192.168.14.251Sw_6509_2#int vlan 15Sw_6509_2(config-if)#standby 6 ip 192.168.15.251配置路由Sw_6509_1(config)#ip route 192.168.20.0 255.255.255.0 192.168.15.4Sw_6509_1(config)#ip route 192.168.30.0 255.255.255.0 192.168.15.4Sw_6509_1(config)#ip route 0.0.0.0 0.0.0.0 192.168.15.1Sw_6509_2(config)#ip route 192.168.20.0 255.255.255.0 192.168.15.4Sw_6509_2(config)#ip route 192.168.30.0 255.255.255.0 192.168.15.4Sw_6509_2(config)#ip route 0.0.0.0 0.0.0.0 192.168.15.1RT_WAN配置(广域网路由器)RT_WAN(config)#int fa0/0RT_WAN(config-if)#ip add 192.168.15.2 255.255.255.0RT_WAN(config-if)#standby 1 ip 192.168.15.4RT_WAN(config-if)#standby 1 priority 150RT_WAN(config)#controller E1 1/0RT_WAN(config-if)#no shRT_WAN(config-if)#framing no-crc4配置CE1/PRI接口的帧校验格式,不进行帧校验为crc4RT_WAN(config-if)#channel-group 0 timeslot 1-4RT_WAN(config-if)#channel-group 1 timeslot 5-8进行时隙的划分,将1~4时隙捆绑为0组,5~8时隙捆绑为1组,0组和1组分别对应下面的虚拟串口s 1/0:0和s 1/ 0:1RT_WAN(config-if)#int s 1/0:0RT_WAN(config-if)#no shRT_WAN(config-if)#encapsulation pppRT_WAN(config-if)#ip add 192.168.1.1 255.255.255.252RT_WAN(config-if)#int s 1/0:1RT_WAN(config-if)#no shRT_WAN(config-if)#encapsulation pppRT_WAN(config-if)#ip add 192.168.1.5 255.255.255.252RT_WAN(config)#ip route 192.168.20.0 255.255.255.0 s 1/0:0RT_WAN(config)#ip route 192.168.30.0 255.255.255.0 s 1/0:1RT_WAN(config)#ip route 192.168.2.0 255.255.255.0 192.168.15.251RT_WAN(config)#ip route 192.168.11.0 255.255.255.0 192.168.15.251RT_WAN(config)#ip route 192.168.12.0 255.255.255.0 192.168.15.251RT_WAN(config)#ip route 192.168.13.0 255.255.255.0 192.168.15.251RT_WAN(config)#ip route 192.168.14.0 255.255.255.0 192.168.15.251RT_WAN(config)#snmp-server community public RORT_WAN(config)#no snmp-server locationRT_WAN(config)#no snmp-server contact配置RT_REMOTE(远程访问服务器)RT_REMOTE(config)#username RT_FZ1 passowrd ciscoRT_REMOTE(config)#username RT_FZ2 passowrd ciscoRT_REMOTE(config)#int fa0/0RT_REMOTE(config-if)#ip add 192.168.15.3 255.255.255.0RT_REMOTE(config-if)#standby 1 ip 192.168.15.4RT_REMOTE(config-if)#controller E1 1/0RT_REMOTE(config-if)#framing no-crc4RT_REMOTE(config-if)#linecode hdb3指定ISDN PRI 的线路编码格式为hdb3RT_REMOTE(config-if)#pri-group timeslots 1-31把PRI接口划分为31个信道,其中第16个信道(对应逻辑接口为s 0/0:15)是管理信道. RT_REMOTE(config-if)#int s 0/0:15RT_REMOTE(config-if)#no shRT_REMOTE(config-if)#ip unnumbered fa0/0RT_REMOTE(config-if)#encapsulation pppRT_REMOTE(config-if)#dialer-group 1指定本接口属于拔组1,注意组号与下面定义的dialer-list 1对应RT_REMOTE(config-if)#isdn switch-type primary-net5RT_REMOTE(config-if)#isdn incoming-voice modem将模拟modem呼叫转接到内部数字modem来处理RT_REMOTE(config-if)#peer default ip address pool isdnpool为拔入的ISDN呼叫从地址池isdnpool中分配IP地址RT_REMOTE(config-if)#ppp authentication papRT_REMOTE(config-if)#int group-async1RT_REMOTE(config-if)#ip unnumbered fa0/0RT_REMOTE(config-if)#encapsulation ppp建立一个异步拔号组,用于接收模拟modem呼叫RT_REMOTE(config-if)#async mode interactive指定异步串口建立链路的方式dedicate 直接模式、interactive 交互模式RT_REMOTE(config-if)#peer default ip address pool pstnpool为拔入的模拟呼叫从地址池pstnpool中分配ip地址RT_REMOTE(config-if)#ppp quthentication pap if-neededRT_REMOTE(config-if)#group-range 33 62指定此模拟拔号组对应的端口RT_REMOTE(config)#no dialer-list 1RT_REMOTE(config)#dialer-list protocol ip permit为拔号组1指定激活拔号的条件,这里所有的IP访问都可以激活拔号RT_REM(config)#ip local pool isdnpool 192.168.15.201 192.168.15.220RT_REM(config)#ip local pool pstnpool 192.168.15.221 192.168.15.240RT_REMOT(config)#ip route 192.168.2.0 255.255.255.0 192.168.15.251RT_REMO(config)#ip route 192.168.11.0 255.255.255.0 192.168.15.251RT_REMO(config)#ip route 192.168.12.0 255.255.255.0 192.168.15.251RT_REMO(config)#ip route 192.168.13.0 255.255.255.0 192.168.15.251RT_REMO(config)#ip route 192.168.14.0 255.255.255.0 192.168.15.251RT_REMOTE(config)#snmp-server community public RORT_REMOTE(config)#no snmp-server locationRT_REMOTE(config)#no snmp-server contactRT_REMOTE(config)#line 33 62进入modem 口线路模式RT_REMOTE(config-line)#autoselect during-login配置为自动登录RT_REMOTE(config-line)#autoselect ppp配置为自动选择ppp协议RT_REMOTE(config-line)#login local配置为使用本地数据库进行认证RT_REMOTE(config-line)#modem inout配置端口为允许拔入和拔出RT_REMOTE(config-line)#modem autoconfigure discovery自动识别modemRT_REMOTE(config-line)#qutocommand ppp default连通后自动执行ppp命令配置RT_FZ1(分支机构1)RT_FZ1(config)#username RT_REMOTE password ciscoRT_FZ1(config)#chat-script dialout “”“AT”TIMEOUT 30 OK“ATDT\T”TIMEOUT 30 CONNECT\c 定义拔号脚本“dialout”RT_FZ1(config)#int fa0/0RT_FZ1(config-if)#ip add 192.168.20.254 255.255.255.0RT_FZ1(config-if)#int s0/0RT_FZ1(config-if)#encapsulation pppRT_FZ1(config-if)#ip add 192.168.1.2 255.255.255.252RT_FZ1(config-if)#int async 1进入异步接口RT_FZ1(config-if)#ip address negotiated自动协商IP地址RT_FZ1(config-if)#encpsulation pppRT_FZ1(config-if)#async mode interactiveRT_FZ1(config-if)#dialer in-band设定接口为按需拔号(DDR)RT_FZ1(config-if)#dialer string 68001000RT_FZ1(config-if)#ppp authentication papRT_FZ1(config-if)#ppp pap sent-username TR_FZ1 password ciscoRT_FZ1(config-if)#no dialer-list 1RT_FZ1(config-if)#dialer-list 1 protocol ip permitRT_FZ1(config)#ip route 0.0.0.0 0.0.0.0 s0/0 1RT_FZ1(config)#ip route 0.0.0.0 0.0.0.0 async1 200RT_FZ1(config)#line 1RT_FZ1(config-line)#autoselect during-loginRT_FZ1(config-line)#autoselect pppRT_FZ1(config-line)#modem inoutRT_FZ1(config-line)#modem autoconfigure discoveryRT_FZ1(config-line)#autocommand pppRT_FZ1(config-line)#script dialer dialout指定拔出所用的脚本dialoutRT_FZ1(config-line)#transport input allRT_FZ1(config-line)#flowcontrol hardware配置RT_FZ2(分支机构2)RT_FZ2(config)#username RT_REMOTE password ciscoRT_FZ2(config)#chat-script dialout “”“AT”TIMEOUT 30 OK“ATDT\T”TIMEOUT 30 CONNECT\c RT_FZ2(config)#int fa0/0RT_FZ2(config-if)#ip add 192.168.30.254 255.255.255.0RT_FZ2(config-if)#int s0/0RT_FZ2(config-if)#encapsulation pppRT_FZ2(config-if)#ip add 192.168.1.6 255.255.255.252RT_FZ2(config-if)#int async 1RT_FZ2(config-if)#ip address negotiatedRT_FZ2(config-if)#encpsulation pppRT_FZ2(config-if)#async mode interactiveRT_FZ2(config-if)#dialer in-bandRT_FZ2(config-if)#dialer string 68001000RT_FZ2(config-if)#ppp authentication papRT_FZ2(config-if)#ppp pap sent-username TR_FZ1 password ciscoRT_FZ2(config-if)#no dialer-list 1RT_FZ2(config-if)#dialer-list 1 protocol ip permitRT_FZ2(config)#ip route 0.0.0.0 0.0.0.0 s0/0 1RT_FZ2(config)#ip route 0.0.0.0 0.0.0.0 async1 200RT_FZ2(config)#line 1RT_FZ2(config-line)#autoselect during-loginRT_FZ2(config-line)#autoselect pppRT_FZ2(config-line)#modem inoutRT_FZ2(config-line)#modem autoconfigure discoveryRT_FZ2(config-line)#autocommand pppRT_FZ2(config-line)#script dialer dialoutRT_FZ1(config-line)#transport input allRT_FZ1(config-line)#flowcontrol hardware配置防火墙PIX_515(安全设备)Pix_515(config)#nameif ethernet0 outside security 0Pix_515(config)#nameif ethernet1 inside security 100Pix_515(config)#nameif ethernet2 dmz security 50Pix_515(config)#interface ethernet0 auotPix_515(config)#interface ethernet1 auotPix_515(config)#interface ethernet2 auot启用内外接口和dmz接口Pix_515(config)#ip address outside 202.106.11.225 255.255.255.240Pix_515(config)#ip address inside 192.168.15.1 255.255.255.0Pix_515(config)#ip address dmz 192.168.16.5 255.255.255.0设置内外接口地址Pix_515(config)#global (outside) 1 202.106.11.229-202.106.11.233设置全局复用地址Pix_515(config)#global (outside) 1 202.106.11.234单个PAT地址Pix_515(config)#static (dmz,outside) 202.106.11.235 192.168.16.1 netmask 255.255.255.255Pix_515(config)#static (dmz,outside) 202.106.11.236 192.168.16.2 netmask 255.255.255.255Pix_515(config)#static (dmz,outside) 202.106.11.237 192.168.16.3 netmask 255.255.255.255将服务器映射到外网Pix_515(config)#static (inside,dmz) 192.168.2.0 192.168.2.0 netmask 255.255.255.0Pix_515(config)#static (inside,dmz) 192.168.11.0 192.168.11.0 netmask 255.255.255.0Pix_515(config)#static (inside,dmz) 192.168.12.0 192.168.12.0 netmask 255.255.255.0Pix_515(config)#static (inside,dmz) 192.168.13.0 192.168.13.0 netmask 255.255.255.0Pix_515(config)#static (inside,dmz) 192.168.14.0 192.168.14.0 netmask 255.255.255.0Pix_515(config)#static (inside,dmz) 192.168.15.0 192.168.15.0 netmask 255.255.255.0内网访问服务器时不做地址转换Pix_515(config)#nat (inside) 1 0 0所有内网地址访问外网进行地址转换Pix_515(config)#access-list allowin permit tcp any host 202.106.11.235 eq httpPix_515(config)#access-list allowin permit tcp any host 202.106.11.236 eq smtpPix_515(config)#access-list allowin permit tcp any host 202.106.11.237 eq domainPix_515(config)#access-list allowin permit udp any host 202.106.11.237 eq domain允许外部任何地址对dmz区的服务器进行相应的访问Pix_515(config)#access-list allowin in interface outside将访问控制列表应用到防火墙的外口上Pix_515(config)#route outside 0.0.0.0 0.0.0.0 202.106.11.226Pix_515(config)#route inside 192.168.0.0 255.255.0.0 192.168.15.251配置RT_INTERNET(设置接入internet 路由器)RT_INTERNET(config)#int fa0/0RT_INTERNET(config-if)#ip address 202.106.11.226 255.255.255.240RT_INTERNET(config)#int s0/0RT_INTERNET(config-if)#ip address 192.168.1.1 255.255.255.252RT_INTERNET(config-if)#encapsulation pppRT_INTERNET(config)#ip route 0.0.0.0 0.0.0.0 s0/0RT_INTERNET(config)#snmp-server community prublic RORT_INTERNET(config)#no snmp-server locationRT_INTERNET(config)#no snmp-server contact11。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

CISCO设备实现大型企业的网络组建实例拓扑图是模拟一公司两栋建筑的内网部署和外网接入部分的拓扑,利用现有设备,使用设备和线路的冗余,最大限度保证整个公司的业务的正常运行,目前在实验室环境下已经成功完成,运行一切良好,因水平问题,不足指出还请网友多指教。

设备说明 R5,R6,R7为CISCO 2509 R2,R4为CISCO2600交换机除3750三层交换之外全部为2950S3和S6设置交换机名字和VTP客户机并设置VTP信息,生成树模式.启用生成树的上行链路(全局参数).通向S1.S2和s7.s8的链路为trunk。

并把相应端口划入相应的VLAN。

S1.S2和s7.s8分别配置VTP服务器.并配置VTP信息.以太通道. 生成树的模式.生成树在各个VLAN中的根网桥和备份根网桥.以及相应端口的TRUNK模式。

每栋楼设置2个VLAN.R2和R4与S1和S2之间分别配置单臂路由.SHRP路由热备份.因为VLAN划分为2个.故需要做2个热备组.指定各个VLAN所在路由上的活跃和备份状态.第一栋建筑下行端口运行OSPF协议AREA1中.上行行端口运行在AREA0中.第二栋建筑下行端口运行OSPF协议AREA2中.上行行端口运行在AREA0中.S4和S5模拟BENET公司核心层设备cisco6509,因为核心层属于交换网络,只负责快速的交换不同子公司数据.故无须配制R6模拟外运营商网帧中继交换机R5模拟外网运营商帧中继出口。

R7模拟外网另一个运营商。

R4000配置OSPF协议.只公布下行端口并运行在AREA0中.做NAT转换.利用route-map实现线路冗余和负载均衡. 两个上行端口分别封装frame-relay和PPP通向外网。

R6配置帧中继交换机.指定通向R5和R4000的DLCI。