Cisco硬件检测流程说明

CISCO设备的基本操作

CISCO设备的基本操作CISCO设备的基本操作⽹络设备交换机、路由器、防⽕墙、VPN……..共同特性有智能,能识别数据报⽂中的控制信息,对数据进⾏定向转发。

交换机能识别数据帧中的MAC地址信息,在同⼀⽹段转发数据。

效率⽐集线器⾼。

默认⼯作在第⼆层。

主要⽤于组建局域⽹。

路由器能识别数据报⽂中的第三层信息(IP地址),在不同⽹段转发数据。

主要⽤于连接局域⽹和⼴域⽹。

路由器的内部组件:主板 CPU 存贮系统接⼝存贮系统ROM 只读存贮器基本的引导⽂件 1 →FLASH 闪存操作系统IOS 2 → RAM 随机存贮器 NVRAM ⾮易失内存配置⽂件 3→启动顺序寄存器的值( 注册表)正常 1 2 3 0X2102特殊 1 2 0X2142 跳过配置⽂件(⽤于密码的恢复)路由器的接⼝类型:Router>sh ip int briefInterface IP-Address OK? Method Status ProtocolFastEthernet0/0 unassigned YES unset administratively down downFastEthernet0/1 unassigned YES unset administratively down downSerial0/0 unassigned YES unset administratively down downSerial0/1 unassigned YES unset administratively down downSerial0/2 unassigned YES unset administratively down downSerial1/0 unassigned YES unset administratively down downSerial1/1 unassigned YES unset administratively down downSerial1/2 unassigned YES unset administratively down downSerial1/3 unassigned YES unset administratively down down⼀、局域⽹接⼝RJ-45 (以太⽹接⼝)10M E0 E1 ethernet 固定模块2500系列100M F0/0 F0/1 fast ethernet 模块化设备2600以上1000M G0/0 G0/1⼆、⼴域⽹接⼝ISDN接⼝淘汰异步串⾏⼝(⽤于异步拨号⽹络,淘汰)同步串⾏⼝( ⽤于DDN和帧中继⽹络)serial S0 S1 S0/0 S0/1V.24 最⼤⽀持64K 淘汰V.35 可⽀持64k-2M在⽹络管理中,希望这些⽹络设备按我们的要求去⼯作→指令(相关参数)设备的登录控制台console 命令⾏⽹络 1. telnet 命令⾏2. SDM WEB页⾯⼀.控制台⽅式登录。

思科交换机安全测评指导书

思科交换机安全测评指导书序号测评指标测评项检查方法预期结果1访问控制a)检查防火墙等网络访问控制设备,测试系统对外暴露安全漏洞情况等,测评分析信息系统对网络区域边界相关的网络隔离与访问控制能力;检查拨号接入路由器,测评分析信息系统远程拨号访问控制规则的合理性和安全性。

检查:检查网络拓扑结构和相关交换机配置,查看是否在交换机上启用了访问控制功能。

输入命令 showaccess-lists 检查配置文件中是否存在以下类似配置项ipaccess-list 1 denyx.x.x.x交换机启用了访问控制功能,根据需要配置了访问控制列表。

b)检查防火墙等网络访问控制设备,测试系统对外暴露安全漏洞情况等,测评分析信息系统对网络区域边界相关的网络隔离与访问控制能力;检查拨号接入路由器,测评分析信息系统远程拨号访问控制规则的合理性检查:输入命令shourunning,检查访问控制列表的控制粒度是否为端口级,如access-list 101permit udp any192.168.10.00.0.0.255 eq 21根据会话状态信息为数据流提供了明确的访问控制策略,控制粒度为端口级。

和安全性。

c)检查防火墙等网络访问控制设备,测试系统对外暴露安全漏洞情况等,测评分析信息系统对网络区域边界相关的网络隔离与访问控制能力;检查拨号接入路由器,测评分析信息系统远程拨号访问控制规则的合理性和安全性。

检查:检查防火墙或IPS安全策略是否对重要数据流启用应用层协议检测、过滤功能。

防火墙或IPS开启了重要数据流应用层协议检测、过滤功能,可以对应用层HTTP、FTP、TELNET、SMTP、POP3等协议进行控制。

d)检查防火墙等网络访问控制设备,测试系统对外暴露安全漏洞情况等,测评分析信息系统对网络区域边界相关的网络隔离与访问控制能力;检查拨号接入路由器,测评分析信息系统远程拨号访问控制规则的合理性和安全性。

访谈:访谈系统管理员,是否在会话处于非活跃一定时间或会话结束后终止网络连接;检查:输入命令showrunning,查看配置中是否存在命令设定管理会话的超时时间:line vty 0 4exec-timeout x x1)会话处于非活跃一定时间或会话结束后,交换机会终止网络连接; 2)交换机配置中存在会话超时相关配置。

CISCO设备测试步骤

CISCO设备一般测试方案Cisco 设备的测试步骤,首先接电先看设备启动时的指示灯是否正常,再看设备启动时是否报错,为下一步测试奠定良好的基础;接下来要测试设备的稳定性,需要烤机48小时,然后测试其连通性,重点注意设备在互连中的连通性,需要做到交换机与交换机、交换机与路由器、交换机路由器与计算机、彼此之间的连通性,最终确定设备无故障为止。

设备的测试有它的重要性和必要性,要给予相当的重视,所有这些设备的终检都是在这里完成的,一定要保证设备是好的,这一点与公司的形象和声誉息息相关,所以决不能大意。

在交换机的测试中,当测试其稳定性时,可以用十台交换机与其连接同时ping,测试其丢包与否。

测试设备应该将其放入网络环境中,如将三台路由器或更多与多台交换机相连,尽量模拟网络环境,路由器的连接可以是串口之间相连,也可以通过以太口相互连接,在路由器上配置路由协议(rip igrp eigrp ospf is-is ),或者配置静态路由都可以,每台路由器皆可连接多台交换机,进行合理的ip 编址,进而测试网络的连通性,链路的封装可以是frame-relay 等多种封装方式,只有这种网络环境才能充分了解整个网络是什么样子的,可以更具体的接触到网络里形形色色的故障,同时也积累了经验,增长了判断故障的能力。

以下是设备测试的一些常用命令。

(一)交换机的测试Switch#conf tSwitch(config)#int vlan 1Switch(config-if)#ip add 1.1.1.10 255.255.255.0Switch(config-if)#no shSwitch(config-if)#exitSwitch(config)#no spanning-tree vlan 1Switch(config)#line c 0Switch (config-line)#no exec-t 0 0Switch(config)#endSwitch#配置三层口:4006# conf tEnter configuration commands, one per line. End with CNTL/Z.4006(config)# interface gigabitethernet3/24006(config-if)# no switchport ;把物理端口变成三层口4006(config-if)# ip address 192.168.1.1 255.255.255.04006(config-if)# no shutdown4006(config-if)# end配置一组端口(1)相同类别的一组端口:Switch# configure terminalSwitch(config)# interface range fastethernet0/1 - 5Switch(config-if-range)# no shutdown(2)配置不同类型端口的组:Switch# configure terminalSwitch(config)# interface range fastethernet0/1 – 3 gigabitethernet0/1 - 2Switch(config-if-range)# no shutdown配置端口速率及双工模式:Switch# configure terminalSwitch(config)# interface fastethernet0/3Switch(config-if)# speed 10Switch(config-if)# duplex full端口描述:Switch# config terminalEnter configuration commands, one per line. End with CNTL/Z.Switch(config)# interface fastethernet0/4Switch(config-if)# description Connects to MarketingSwitch(config-if)# endSwitch# show interfaces fastethernet0/4 descriptionInterface Status Protocol DescriptionFa0/4 up down Connects to Marketing监控端口和控制器的状态:Switch# show interfaces status//显示所有端口或某一端口的状态和配置.Switch# show interfaces fastethernet 0/1 switchport//显示二层端口的状态,可以用来决定此口是否为二层或三层口。

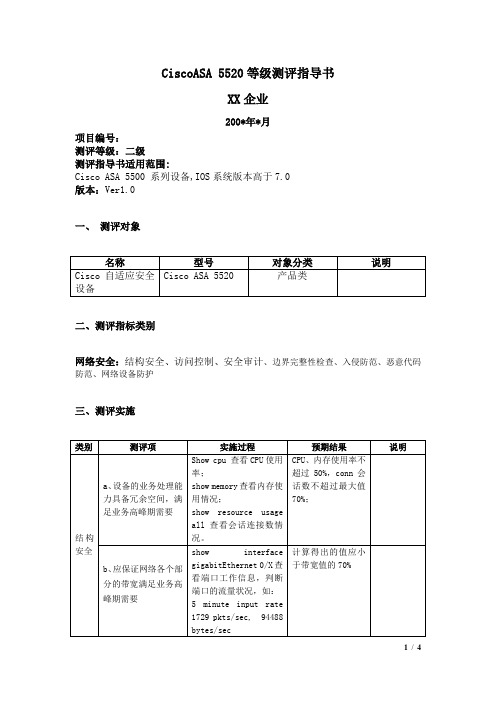

Cisco二级测评指导书

CiscoASA 5520等级测评指导书XX企业200*年*月项目编号:测评等级:二级测评指导书适用范围:Cisco ASA 5500 系列设备,IOS系统版本高于7.0版本:Ver1.0一、测评对象名称型号对象分类说明Cisco自适应安全设备Cisco ASA 5520 产品类二、测评指标类别网络安全:结构安全、访问控制、安全审计、边界完整性检查、入侵防范、恶意代码防范、网络设备防护三、测评实施类别测评项实施过程预期结果说明结构安全a、设备的业务处理能力具备冗余空间,满足业务高峰期需要Show cpu 查看CPU使用率;show memory查看内存使用情况;show resource usageall查看会话连接数情况。

CPU、内存使用率不超过50%,conn会话数不超过最大值70%;b、应保证网络各个部分的带宽满足业务高峰期需要show interfacegigabitEthernet 0/X查看端口工作信息,判断端口的流量状况,如:5 minute input rate1729 pkts/sec, 94488bytes/sec计算得出的值应小于带宽值的70%5 minute output rate 3884 pkts/sec, 4987242 bytes/secc、应绘制与当前运行情况相符的网络拓扑结构图;检查网络拓扑图看是否当前允许情况一致网络拓扑图与当前允许情况一致d、应根据各部门的工作职能、重要性和所涉及信息的重要程度等因素,划分不同的子网或网段,并按照方便管理和控制的原则为各子网、网段分配地址段show running-config查看各个接口是否配置IP地址;show interfacegigabitEthernet 0/X查看端口工作是否正常针对不同业务接口配置不同网段;各个接口工作状态正常,收发包数量在合理范围内访问控制a、应在网络边界部署访问控制设备,启用访问控制功能show access-list查看是否配置访问控制列表部署有访问控制列表,控制网络间的网络访问b、应能根据会话状态信息为数据流提供明确的允许/拒绝访问的能力,控制粒度为网段级show running-config查看配置有NAT地址转换配置;show access-list每条策略是否有明确的源IP、目的IP及协议等配置有NAT配置;每条策略有明确的源IP、目的IP、协议及端口c、应按用户和系统之间的允许访问规则,决定允许或拒绝用户对受控系统进行资源访问,控制粒度为单个用户show access-list查看是否配置访问控制列表部署有访问控制列表,控制各个网段间的网络访问d、应限制具有拨号访问权限的用户数量show version查看系统的授权信息;show running-config查看系统配置信息,确认拨号用户数的数量配置通过配置拨号用户获得IP地址的数量来限制用户数安全审计a、应对网络系统中的网络设备运行状况、网络流量、用户行为等进行日志记录Show logging;Show local-host;show resource usageall;show cpu;show menoryShow nat或者通过ASDM登陆ASA设备查看能查看系统运行状况,系统保留日志及用户行为记录,以及系统的运行状况相关信息b、审计记录应包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息Show logging;Show local-host;show resource usageall;能查看系统运行状况,系统保留日志及用户行为记录,以及系统的运行状况边界完整性检查a、应能够对内部网络中出现的内部用户未通过准许私自联到外部网络的行为进行检查此设备不具备此功能,此项为不适应项恶意代码防范a、应在网络边界处监视以下攻击行为:端口扫描、强力攻击、木马后门攻击、拒绝服务攻击、缓冲区溢出攻击、IP碎片攻击和网络蠕虫攻击等通过端口扫描工具等测试工具判断此项能监视端口扫描、强力攻击、木马后门攻击、拒绝服务攻击、缓冲区溢出攻击、IP碎片攻击和网络蠕虫攻击功能网络设备防护a、应对登录网络设备的用户进行身份鉴别show running-config查看用户名密码机认证配置如:username adminpasswordfMQ/rjnxl9Vwe9mvencrypted privilege15;aaa authenticationtelnet console LOCALaaa authenticationssh console LOCALaaa authenticationenable console LOCAL有配置用户名及密码,对console、telnet、ssh、web已开启认证b、应对网络设备的管理员登录地址进行限制show access-lis查看是否有控制列表对管理员登陆进行控制;show runtelnet 0.0.0.00.0.0.0 insidessh 0.0.0.0 0.0.0.0Outside确定有控制列表或登陆设置对登陆的地址进行限制c、网络设备用户的标识应唯一Show run 查看系统配置确认设备用户的标识是唯一d、身份鉴别信息应具有不易被冒用的特点,口令应有复杂度要求并定期更换通过访谈检查设备的用户、口令信息及是否定期更换Show run 查看系统配置用户名口令复杂度高,密码定期更换e、应具有登录失败处理功能,可采取结束会话、限制非法登录次数和当网络登录连接超时自动退出等措施登陆测试登录失败时系统采取结束会话、限制非法登录次数和当网络登录连接超时自动退出f、当对网络设备进行远程管理时,应采取必要措施防止鉴别信息在网络传输过程中被窃听Show run查看配置是否开启ssh,如aaa authenticationssh console LOCAL配置中有此项配置。

ciscopackettracer使用说明DOC

第一篇、熟悉界面一、设备的选择与连接在界面的左下角一块区域,这里有许多种类的硬件设备,从左至右,从上到下依次为路由器、交换机、集线器、无线设备、设备之间的连线(Connections)、终端设备、仿真广域网、Custom Made Devices(自定义设备)下面着重讲一下“Connections”,用鼠标点一下它之后,在右边你会看到各种类型的线,依次为Automatically Choose Connection Type (自动选线,万能的,一般不建议使用,除非你真的不知道设备之间该用什么线)、控制线、直通线、交叉线、光纤、电话线、同轴电缆、DCE、DTE。

其中DCE和DTE是用于路由器之间的连线,实际当中,你需要把DCE和一台路由器相连,DTE和另一台设备相连。

而在这里,你只需选一根就是了,若你选了DCE这一根线,则和这根线先连的路由器为DCE,配置该路由器时需配置时钟哦。

交叉线只在路由器和电脑直接相连,或交换机和交换机之间相连时才会用到。

注释:那么Custom Made Devices设备是做什么的呢?通过实验发现当我们用鼠标单击不放开左键把位于第一行的第一个设备也就是Router中的任意一个拖到工作区,然后再拖一个然后我们尝试用串行线Serial DTE连接两个路由器时发现,他们之间是不会正常连接的,原因是这两个设备初始化对然虽然都是模块化的,但是没有添加,比如多个串口等等。

那么,这个Custom Made Devices设备就比较好了,他会自动添加一些“必须设备的”,在实验环境下每次选择设备就不用手动添加所需设备了,使用起来很方便,除非你想添加“用户自定义设备”里没有的设备再添加也不迟。

当你需要用哪个设备的时候,先用鼠标单击一下它,然后在中央的工作区域点一下就OK了,或者直接用鼠标摁住这个设备把它拖上去。

连线你就选中一种线,然后就在要连接的线的设备上点一下,选接口,再点另一设备,选接口就OK 了。

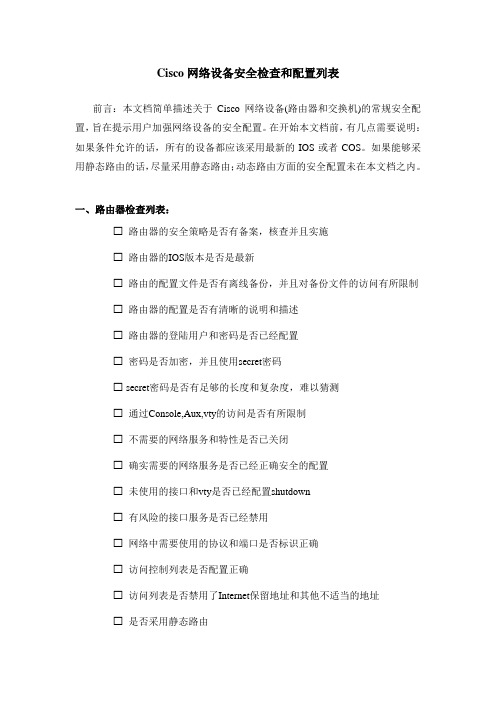

Cisco网络设备安全检查和配置列表

Cisco网络设备安全检查和配置列表前言:本文档简单描述关于Cisco网络设备(路由器和交换机)的常规安全配置,旨在提示用户加强网络设备的安全配置。

在开始本文档前,有几点需要说明:如果条件允许的话,所有的设备都应该采用最新的IOS或者COS。

如果能够采用静态路由的话,尽量采用静态路由;动态路由方面的安全配置未在本文档之内。

一、路由器检查列表:□路由器的安全策略是否有备案,核查并且实施□路由器的IOS版本是否是最新□路由的配置文件是否有离线备份,并且对备份文件的访问有所限制□路由器的配置是否有清晰的说明和描述□路由器的登陆用户和密码是否已经配置□密码是否加密,并且使用secret密码□ secret密码是否有足够的长度和复杂度,难以猜测□通过Console,Aux,vty的访问是否有所限制□不需要的网络服务和特性是否已关闭□确实需要的网络服务是否已经正确安全的配置□未使用的接口和vty是否已经配置shutdown□有风险的接口服务是否已经禁用□网络中需要使用的协议和端口是否标识正确□访问控制列表是否配置正确□访问列表是否禁用了Internet保留地址和其他不适当的地址□是否采用静态路由□路由协议是否配置了正确的算法□是否启用日志功能,并且日志内容清晰可查□路由器的时间和日期是否配置正确□日志内容是否保持统一的时间和格式□日志核查是否符合安全策略□是否启用SNMP,如果启用是否设置了复杂的strings和控制列表二、IOS安全配置1、服务最小化关闭所有不需要的服务,可以使用show proc命令来查看运行了那些服务。

通常来说以下服务不需要启动。

Small services (echo, discard, chargen, etc.)- no service tcp-small-servers- no service udp-small-servers_ BOOTP - no ip bootp server_ Finger - no service finger_ HTTP - no ip http server_ SNMP - no snmp-server2、登陆控制Router(config)#line console 0Router(config-line)#password xxxRouter(config-line)#exec-timeout 5 0Router(config-line)#loginRouter(config)#line aux 0Router(config-line)#password xxxRouter(config-line)#exec-timeout 0 10Router(config-line)#loginRouter(config)#line vty 0 4Router(config-line)#password xxxRouter(config-line)#exec-timeout 5 0Router(config-line)#login注:如果路由器支持的话,请使用ssh替代telnet;3、密码设置Router(config)#service password-encryptionRouter(config)#enable secret4、日志功能Central(config)# logging onCentral(config)# logging IP(SYSLOG SERVER)Central(config)# logging bufferedCentral(config)# logging console criticalCentral(config)# logging trap informationalCentral(config)# logging facility local1Router(config)# service timestamps log datetime localtime show-timezone msec5、SNMP的设置Router(config)# no snmp community public roRouter(config)# no snmp community private rwRouter(config)# no access-list 50Router(config)# access-list 50 permit 10.1.1.1Router(config)# snmp community xxx ro 50Router(config)# snmp community yyy rw 50注:xxx,yyy是你需要设置的community string,越是复杂越好,并且两都绝对不能一致。

Cisco 路由器打环测试教程

b1 - # section BIP-8 errors

b2 - # line BIP-8 errors

b3 - # path BIP-8 errors

Apr 10 12:18:00.114: ICMP type=0, code=0 R1收到自己发出的Echo Request,以Echo Reply(type=0)相应并通过端口发送

Apr 10 12:18:00.122: IP: s=172.31.20.1 (Serial4/0/0), d=172.31.20.1 (Serial4/0/0), len 100, rcvd 3

Repeat count [5]: 1

...

Sending 1, 100-byte ICMP Echos to 172.31.20.254, timeout is 2 seconds:

!

Success rate is 100 percent (1/1), round-trip min/avg/max = 8/8/8 ms

Apr 10 12:19:04.002: IP: s=172.31.20.254 (Serial4/0/0), d=172.31.20.1 (Serial4/0/0), len 100, rcvd 3

Apr 10 12:19:04.002: ICMP type=0, code=0 R1收到Echo Reply(type=0),计算延时(002-994=8ms)。

interface atm 1/0/0 //需要进行环回测试的ATM二层端口

!

inter atm 0.1 point-to-point

atm pvc 0 100 interface atm 0/1/0 0 100 encap aal5snap

实验详细步骤

cisco设备的启动要点:1、检测硬件(保存在rom)2、载入软件(IOS)(保存在Flash)3、调入配置文件(密码,IP地址,路由协议都保存在此)(此文件保存在NVRAM)0x2102:正常调入配置文件到内存中0x2142:不调入配置文件到内存中即表示:第六位(bit6)=0时就调入:第六位(bit6)=1时就不调入CISCO设备的文件系统:RAM/NVRAM/FLASH/TFTPLAB1:路由器文件的备份:~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ ~~~~~~~~~~~~~~~~~~~~~~~~step1:按图连接好电源线,Console,Ether-Net网线。

step2:配置IP地址,确认连接的正确性,并运行数据通信测试。

step3:在本机运行TFTP Server(TFTP是UDP的69号端口)step4:察看FLASH中的IOS文件ROUTER#show flash:ROUTER#dir flash: (":"表示一个设备,有时不打会出问题)step5:ROUTER#dir nvram (察看nvram中有哪些文件)ROUTER#more nvram :startup-config(具体察看某个文件的内容)step6:ROUTER#copy flash:tftp:ROUTER#copy nvram:startup-config tftpLAB2:路由器的文件升级~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ ~~~~~~~~~~~~~~~~~~~~~~~~step1/2/3 与LAB1完全一致step4:ROUTER#copy tftp:flash:2140 表进入ROMMON模式(按ctrl+break进入)2141 表进入MINI IOS模式2142 表进入正常模式LAB3:路由器的密码恢复step1:与lab1完全一致(无需网线)step2:配置路由器的密码config tenable password cisco1enable secret cisco2step3:保存配置(将当前的内存中的配置信息,保存到NVRAM中的start-config)copy run..start-configwritestep4:将配置寄存器设置为0x2102,在线路由器的标准配置R1(config)#config-register 0x2102step5:当忘记了密码时,就在启动路由器的5秒内按CTRL+BREAK,进入ROMMON模式>>>step6:>o 察看当前寄存器的取值>o/r 0x2142 修改寄存器取值为0x2142step7:>i 重启路由器step8:在system configuration dialog 中输入nostep9:ROUTER#dir nvramROUTER#more nvram:startup-configstep10:将startup-config copy到内存中ROUTER#copy nvram:startup-config running-config(通过手工将startup-config copy 到running-config时,接口全是关闭的,需要手工打开)step11:删除原密码R1(config)#no enable passworR1(config)#no enable secretstep12:将所有需要工作的接口,手工打开R1(config)#int e0R1(config-if)#no shutstep13:R1#config-register 0x2102step14:保存配置R1#copy running-config startup-configR1#writeLAB4:交换机的文件备份~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ ~~~~~~~~~~~~~~~~~~~~~~~step1:按图连接好电源线,Console Eether网线step2:配置IP地址,确认连接的正确性,并进行数据通信测试switch(config)#int vlan 1switch(config)#ip add 192.168.1.180 255.255.255.0switch(config)#no shutstep3:在本机运行tftpstep4:备份交换机的IOSswitch#copy flash:c........... tftp:备份交换机的配置文件switch#copy flash:config.text tftp:LAB5:交换机的IOS的升级~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ ~~~~~~~~~~~~~~~~~~~~~~~step1/2/3 与LAB1完全一致step4:升级IOSswitch#copy tftp:flash:LAB6:交换机的密码恢复:~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ ~~~~~~~~~~~~~~~~~~~~~~~ step1:先连接好Console,将交换机断电,然后按着交换机上的“MODE”不放,再重新接入电源,直到控制界面出现交换机初始化失败为止,然后跟着它要求的初始化步骤执行step2:对flash进行初始化switch:flash_initswitch: load_helperswitch: dir flash: 查找flash中的config.textswitch: rename flash:config.text flash:co.t (将配置文件改名)step3:让交换机继续启动,进入空白配置的交换机switch:bootstep4:把配置文件copy到内存switch#copy flash:co.t running-configstep5:删除原密码switch(config)#no enable passwordswitch(config)#no enable secertstep6:打开交换机的接口(因为手工加入的是关闭的)int vlan 1no shutstep7:保存switch#writestep8:删除不需要的原配置文件switch#delete flash:co.t。

ciscopacket实验教程(一)

ciscopacket实验教程(⼀)01. 开篇:组建⼩型局域⽹实验任务1、利⽤⼀台型号为2960的交换机将2pc机互连组建⼀个⼩型局域⽹;2、分别设置pc机的ip地址;3、验证pc机间可以互通。

实验设备Switch_2960 1台;PC 2台;直连线实验设备配置PC0IP: 192.168.1.2Submask: 255.255.255.0Gateway: 192.168.1.1PC1IP: 192.168.1.3Submask: 255.255.255.0Gateway: 192.168.1.1实验验证过程打开【PC中 >> Desktop >> Commond prompt】pc0上 ping 192.168.1.3(PC1)的ip地址在 PC1上ping 192.168.1.2(PC0)的ip地址分别在PC0和PC1上ping⽹关地址192.168.1.102. 交换机的基本配置和管理技术原理交换机的管理⽅式基本分为两种:带内管理和带外管理。

通过交换机的Console端⼝管理交换机属于带外管理;这种管理⽅式不占⽤交换机的⽹络端⼝,第⼀次配置交换机必须利⽤Console端⼝进⾏配置。

交换机的命令⾏操作模式主要包括:⽤户模式(EXEC模式) Switch>特权模式 Switch#全局配置模式 Switch(config)端⼝模式 Switch(config-if)#交换机常⽤的配置命令⾏模式切换指令enable 进⼊特权模式(⼀般简写为en)config t 进⼊全局配置模式interface fa 0/1进⼊交换机某个端⼝视图模式exit 返回到上级模式end 从全局以下模式返回到特权模式快捷指令帮助信息(如? 、co?、copy?)命令简写(如 en 的完整命令为 enable)命令⾃动补全(Tab)快捷键(ctrl+c中断测试,ctrl+z退回到特权视图)reload 重启(在特权模式下)hostname X修改交换机名称(在全局配置模式下)端⼝配置指令speed,duplex 配置交换机端⼝参数show version 查看交换机版本信息show running-config 查看当前⽣效的配置信息show startup-config 查看保存在NVRAM中的启动配置信息show interface查看端⼝信息show mac-address-table 查看交换机的MAC地址选择某个端⼝Switch(config)# interface type mod/port(type:端⼝类型,通常有ethernet、Fastethernet、Gigabitethernet;mod:端⼝所在的模块;port:在该模块中的编号;):Switch(config)# interface fa 0/1;选择多个端⼝Switch(config)#interface type mod/startport-endport如:Switch(config)# interface interface fa 0/1-5//选择端⼝ fa 0/1 ~ fa 0/5Switch(config-if)#speed [10/100/auto] 设置端⼝通信速度Switch(config-if)#duplex [half/full/auto] 设置端⼝单双⼯模式若交换机设置为auto以外的具体速度,此时应注意保证通信双⽅也要有相同的设置值。

硬件测试方法步骤和经验

电路板调试汇总一、通电前检测当一个电路板焊接完后,在检查电路板是否可以正常工作时,通常不直接给电路板供电,而是要按下面的步骤进行,确保每一步都没有问题后再上电也不迟。

1、连线是否正确。

检查原理图很关键,需要检查的地方主要在芯片的电源和网络节点的标注是否正确,同时也要注意网络节点是否有重叠的现象,这是检查的重点。

另一个重点是原件的封装。

封装采取的型号,封装的引脚顺序,封装不能采用顶视图,切记,特别是对于非插针的封装。

检查连线是否正确,包括错线、少线和多线。

查线的方法通常有两种:(1)按照电路图检查安装的线路,根据电路连线,按照一定的顺序逐一检查安装好的线路;(2)按照实际线路对照原理图进行,一元件为中心进行查线。

把每个元件引脚的连线一次查清,检查每个去处在电路图上是否存在。

为了防止出错,对于已查过的线通常应在电路图上做出标记,最好用指针万用表欧姆挡的蜂鸣器测试,直接测量元器件引脚,这样可以同时发现接线不良的地方。

2、元器件安装情况引脚之间是否有短路,连接处有无接触不良;二极管、三极管、集成器件和电解电容极性等是否连接有误。

电源接口是否有短路现象。

调试之前不上电,电源短路,会造成电源烧坏,有时会造成更严重的后果。

用万用表测量一下电源的输入阻抗,这是必须的步奏。

通电前,断开一根电源线,用万用表检查电源端对地是否存在短路,。

在设计是电源部分可以使用一个0欧姆的电阻作为调试方法,上电前先不要焊接电阻,检查电源的电压正常后再将电阻焊接在PCB上给后面的单元供电,以免造成上电由于电源的电压不正常而烧毁后面单元的芯片。

电路设计中增加保护电路,比如使用恢复保险丝等元件。

3、元器件安装情况。

主要是检查有极性的元器件,如发光二极管,电解电容,整流二极管等,以及三极管的管脚是否对应。

对于三级,同一功能的不同厂家器管脚排序也是不同,最好用万用表测试一下。

最好,先做开路、短路测试,以保证上电后不会出现短路现象。

如果测试点设置好的话,可以事半功倍。

思科交换机配置及电脑开机自检

思科交换机配置及电脑开机自检思科交换机配置及电脑开机自检思科认证考试已经在紧张的备考中了,下面yjbys店铺为大家提供的是思科认证的复习资料,希望对大家有所帮助!(一)交换机的配置一直以来是非常神秘的,不仅对于一般用户,对于绝大多数网管人员来说也是如此,同时也是作为网管水平高低衡量的一个重要而又基本的标志。

这主要在两个原因,一是绝大多数企业所配置的交换机都是桌面非网管型交换机,根本不需任何配置,纯属"傻瓜"型,与集线器一样,接上电源,插好网线就可以正常工作;另一方面多数中、小企业老总对自己的网管员不是很放心,所以即使购买的交换机是网管型的,也不让自己的网管人员来配置,而是请厂商工程师或者其它专业人员来配置,所以这些中、小企业网管员也就很难有机会真正自己动手来配置一台交换机。

交换机的详细配置过程比较复杂,而且具体的配置方法会因不同品牌、不同系列的交换机而有所不同,本文教给大家的只是通用配置方法,有了这些通用配置方法,我们就能举一反三,融会贯通。

通常网管型交换机可以通过两种方法进行配置:一种就是本地配置;另一种就是远程网络配置两种方式,但是要注意后一种配置方法只有在前一种配置成功后才可进行,下面分别讲述。

一、本地配置方式本地配置我们首先要遇到的是它的物理连接方式,然后还需要面对软件配置,在软件配置方面我们主要以最常见的思科的"Catalyst 1900"交换机为例来讲述。

因为要进行交换机的本地配置就要涉及到硬、软件的连接了,所以下面我们分这两步来说明配置的基本连接过程。

1.物理连接因为笔记本电脑的便携性能,所以配置交换机通常是采用笔记本电脑进行,在实在无笔记本的情况下,当然也可以采用台式机,但移动起来麻烦些。

交换机的本地配置方式是通过计算机与交换机的"Console"端口直接连接的方式进行通信。

可进行网络管理的交换机上一般都有一个"Console"端口(这个在前面介绍集线器时已作介绍,交换机也一样),它是专门用于对交换机进行配置和管理的。

CISCO路由器设备巡检手册

CISCO网络路由器系列设备巡检手册第一章cisco网络路由器巡检项目3第二章检查指导42.1 环境检查 (4)2.1.1 设备电源及风扇检查 42.1.2 设备运行温度检查 42.2 硬件配置管理 (5)2.2.1 检查设备IOS软件版本运行时间 52.2.2 设备冗余协议检查 62.2.3 VLAN状态检查72.2.4 EtherChannel检查82.2.5 路由状况检查82.3 设备运行情况 (9)2.3.1 设备CPU利用率情况检查92.3.2 设备memory利用状况检查102.3.3 设备系统模块运行状况检查112.3.4 设备系统LOG日志检查122.4 接口检查 (12)2.4.1 接口状态检查122.4.2 生成树STP检查132.4.3 其他维护信息检查14 第三章网络拓扑巡检报告单15第四章网络链路状况巡检单17第五章网络设备巡检单-(路由器) 18第一章cisco网络路由器巡检项目一、环境检查电源、风扇、设备运行温度检查。

二、硬件配置管理设备操作系统版本、设备协议配置、设备VLAN配置、端口配置、路由配置。

三、设备运行情况检查cpu,内存利用率检查,设备系统模块检查,日志检查等四、接口检查接口口状态、生成树STP和其他维护信息检查五、设备表面清洁第二章检查指导2.1环境检查2.1.1设备电源及风扇检查2.1.2设备运行温度检查2.2硬件配置管理2.2.1检查设备IOS软件版本运行时间2.2.2设备冗余协议检查2.2.3VLAN状态检查2.2.4EtherChannel检查2.2.5路由状况检查2.3设备运行情况2.3.1设备CPU利用率情况检查2.3.2设备memory利用状况检查2.3.3设备系统模块运行状况检查2.3.4设备系统LOG日志检查2.4接口检查2.4.1接口状态检查2.4.2生成树STP检查2.4.3其他维护信息检查第三章网络拓扑巡检报告单第四章网络链路状况巡检单第五章网络设备巡检单-(路由器)。

实验2 Cisco Packet Tracer入门(实验详细说明)

实验2 模拟组网软件入门【实验目的】一、认识Packet Tracer 。

二、学习使用Packet Tracer进行拓扑的搭建。

三、学习使用Packet Tracer对设备进行配置,并进行简单的测试。

【背景知识】一、认识Packet TracerPacket Tracer是与新版CCNA Discovery和CCNA Exploration并行发布的一个网络模拟器。

PT提供可视化、可交互的用户图形界面,来模拟各种网络设备及其网络处理过程,使得实验更直观、更灵活、更方便。

PT提供两个工作区:逻辑工作区(Logical)与物理工作区(Physical)。

⏹逻辑工作区:主要工作区,在该区域里面完成网络设备的逻辑连接及配置。

⏹物理工作区:该区域提供了办公地点(城市、办公室、工作间等)和设备的直观图,可以对它们进行相应配置。

左上角可以切换这两个工作区域。

PT提供两种工作模式:实时模式(Real-time)与模拟模式(simulation)。

⏹实时模式:默认模式。

提供实时的设备配置和Cisco IOS CLI(Command LineInterface)模拟。

⏹模拟模式:Simulation模式用于模拟数据包的产生、传递和接收过程,可逐步查看。

右下角可以切换这两种模式。

二、界面操作简介➢逻辑工作区(Logical Workplace)(中间最大块的地方):显示当前的拓扑结构和各个设备的状态。

➢图例导航区(Symbol Navigation)(左下角):切换不同的设备图例。

如单击路由器图标,右边出现所有可选的路由器型号。

从导航区可以拖动某个设备图标到工作区。

单击工作区中的设备,可以调出该设备的设置界面:1. 在Physical标签下可以进行设备模块的配置。

默认情况下,设备没有安装任何模块。

我们可以从左边的MODULES列表拖动需要的模块到设备的空插槽中(左下角有相应的模块说明)。

注意拖放前要关闭设备的电源(在图片中点击电源即可)。

CISCO路由器设备巡检手册

CISCO路由器设备巡检手册CISCO网络路由器系列设备巡检手册第一章cisco网络路由器巡检项目3第二章检查指导42.1 环境检查 (4)2.1.1 设备电源及风扇检查 42.1.2 设备运行温度检查 42.2 硬件配置管理 (5)2.2.1 检查设备IOS软件版本运行时间 52.2.2 设备冗余协议检查 62.2.3 VLAN状态检查72.2.4 EtherChannel检查82.2.5 路由状况检查82.3 设备运行情况 (9)2.3.1 设备CPU利用率情况检查92.3.2 设备memory利用状况检查102.3.3 设备系统模块运行状况检查112.3.4 设备系统LOG日志检查122.4 接口检查 (12)2.4.1 接口状态检查122.4.2 生成树STP检查132.4.3 其他维护信息检查14 第三章网络拓扑巡检报告单15第四章网络链路状况巡检单17第五章网络设备巡检单-(路由器) 18 第一章cisco网络路由器巡检项目一、环境检查电源、风扇、设备运行温度检查。

二、硬件配置管理设备操作系统版本、设备协议配置、设备VLAN配置、端口配置、路由配置。

三、设备运行情况检查cpu,内存利用率检查,设备系统模块检查,日志检查等四、接口检查接口口状态、生成树STP和其他维护信息检查五、设备表面清洁第二章检查指导2.1环境检查2.1.1设备电源及风扇检查2.1.2设备运行温度检查2.2硬件配置管理2.2.1检查设备IOS软件版本运行时间2.2.2设备冗余协议检查2.2.3VLAN状态检查2.2.4EtherChannel检查2.2.5路由状况检查2.3设备运行情况2.3.1设备CPU利用率情况检查2.3.2设备memory利用状况检查2.3.3设备系统模块运行状况检查2.3.4设备系统LOG日志检查2.4接口检查2.4.1接口状态检查2.4.2生成树STP检查2.4.3其他维护信息检查第三章网络拓扑巡检报告单第四章网络链路状况巡检单第五章网络设备巡检单-(路由器)。

CISCO网络交换机巡检手册

CISCO网络交换机系列设备巡检手册第一章cisco网络交换机巡检项目3第二章检查指导42.1 环境检查 (4)2.1.1 设备电源及风扇检查 42.1.2 设备运行温度检查 42.2 硬件配置管理 (5)2.2.1 检查设备IOS软件版本运行时间 52.2.2 设备冗余协议检查 62.2.3 VLAN状态检查72.2.4 EtherChannel检查82.2.5 路由状况检查82.3 设备运行情况 (9)2.3.1 设备CPU利用率情况检查92.3.2 设备memory利用状况检查102.3.3 设备系统模块运行状况检查112.3.4 设备系统LOG日志检查122.4 接口检查 (12)2.4.1 接口状态检查122.4.2 生成树STP检查132.4.3 其他维护信息检查14 第三章网络拓扑巡检报告单15第四章网络链路状况巡检单17第五章网络设备巡检单-(交换机) 18第一章cisco网络交换机巡检项目一、环境检查电源、风扇、设备运行温度检查。

二、硬件配置管理设备操作系统版本、设备协议配置、设备VLAN配置、端口配置、路由配置。

三、设备运行情况检查cpu,内存利用率检查,设备系统模块检查,日志检查等四、接口检查接口口状态、生成树STP和其他维护信息检查五、设备表面清洁第二章检查指导2.1环境检查2.1.1设备电源及风扇检查2.1.2设备运行温度检查2.2硬件配置管理2.2.1检查设备IOS软件版本运行时间2.2.2设备冗余协议检查2.2.3VLAN状态检查2.2.4EtherChannel检查2.2.5路由状况检查2.3设备运行情况2.3.1设备CPU利用率情况检查2.3.2设备memory利用状况检查2.3.3设备系统模块运行状况检查2.3.4设备系统LOG日志检查2.4接口检查2.4.1接口状态检查2.4.2生成树STP检查2.4.3其他维护信息检查第三章网络拓扑巡检报告单第四章网络链路状况巡检单第五章网络设备巡检单-(交换机)。

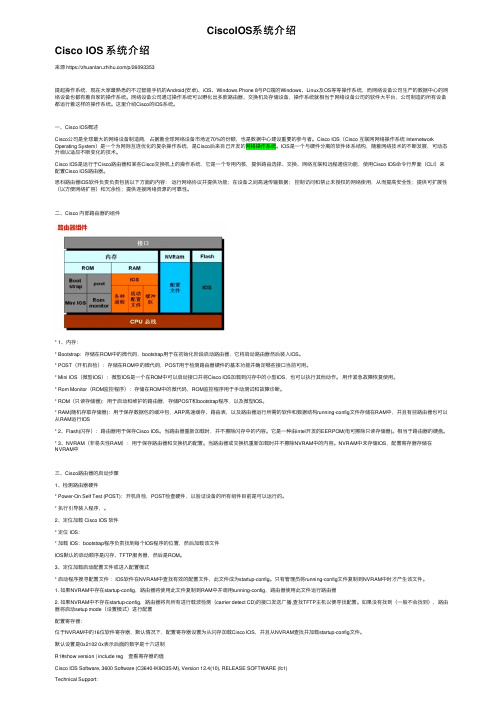

CiscoIOS系统介绍

CiscoIOS系统介绍Cisco IOS 系统介绍来源 https:///p/26093353提起操作系统,现在⼤家最熟悉的不过智能⼿机的Android(安卓)、iOS、Windows Phone 8与PC端的Windows、Linux及OS等等操作系统,⽽⽹络设备公司⽣产的数据中⼼的⽹络设备也都有着⾃家的操作系统。

⽹络设备公司通过操作系统可以孵化出多款路由器、交换机及存储设备,操作系统就相当于⽹络设备公司的软件⼤平台,公司制造的所有设备都运⾏着这样的操作系统。

这⾥介绍Cisco的IOS系统。

⼀、Cisco IOS概述Cisco公司是全球最⼤的⽹络设备制造商,占据着全球⽹络设备市场近70%的份额,也是数据中⼼建设重要的参与者。

Cisco IOS(Cisco 互联⽹⽹络操作系统 Internetwork Operating System)是⼀个为⽹际互连优化的复杂操作系统,是Cisco后来⾃⼰开发的⽹络操作系统。

IOS是⼀个与硬件分离的软件体系结构,随着⽹络技术的不断发展,可动态升级以适应不断变化的技术。

Cisco IOS是运⾏于Cisco路由器和某些Cisco交换机上的操作系统,它是⼀个专⽤内核,提供路由选择、交换、⽹络互联和远程通信功能,使⽤Cisco IOS命令⾏界⾯(CLI)来配置Cisco IOS路由器。

思科路由器IOS软件负责负责包括以下⽅⾯的内容:运⾏⽹络协议并提供功能;在设备之间⾼速传输数据;控制访问和禁⽌未授权的⽹络使⽤,从⽽提⾼安全性;提供可扩展性(以⽅便⽹络扩容)和冗余性;提供连接⽹络资源的可靠性。

⼆、Cisco 内部路由器的组件* 1、内存:* Bootstrap:存储在ROM中的微代码,bootstrap⽤于在初始化阶段启动路由器,它将启动路由器然后装⼊IOS。

* POST(开机⾃检):存储在ROM中的微代码,POST⽤于检测路由器硬件的基本功能并确定哪些接⼝当前可⽤。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Cisco硬件检测流程说明设备硬件检测分为设备电源状态检测、设备风扇状态检测、设备温度状态检测。

工作内容:对用户需维护的设备现场进行勘察,通过在CLI状态下使用系统的诊断命令检测设备的电源状态、风扇状态及温度状态。

检测方法及步骤考虑到Cisco设备的型号及系统平台分类较多,其检测的方法也有不同,以下将安装不同的网络设备系统平台,分别说明具体的检测方法及步骤。

一Cisco?Catalyst6500?CatOS,?C4000?CatOS系列交换机注:Cisco?Catalyst6500,C4500,C4000系列交换机分CatOS和NativeIOS两种版本,系统提示符类似于Catalyst6509>?(enable)?、Catalyst4006>?(enable)的为CatOS,?系统提示符类似于C6509#?、C4507R#的为NativeIOS。

电源状态检测对于Cisco?Catalyst6500,?C4000系列交换机,?在enable模式下可以用以下命令检测电源状态:show?systemshow?environmentshow?environment?power例:show?systemCatalyst6509>?(enable)?show?system?PS1-Status?PS2-Status?----------?----------?ok?ok?Fan-Status?Temp-Alarm?Sys-Status?Uptime?d,h:m:s?Logout----------?----------?----------?--------------?---------ok?off?ok?9,21:34:43?20?minPS1-Type?PS2-Type--------------------?--------------------WS-CAC-1300W?WS-CAC-1300W?Modem?Baud?Traffic?Peak?Peak-Time-------?-----?-------?----?-------------------------disable?9600?0%?5%?Fri?Jul?23?2004,?17:39:44PS?Configuration?:?PS1?and?PS2?in?Redundant?Configuration.System?Name?System?Location?System?Contact?CC------------------------?------------------------?--Catalyst6509注:做红色标注的为检测时对于系统输出的关注点。

show?environmentCatalyst6509>?(enable)?show?environment?Environmental?Status?(.?=?Pass,?F?=?Fail,?U?=?Unknown,?N?=?Not?Present) PS1:?.?PS2:?.?PS1?Fan:?.?PS2?Fan:?.Chassis-Ser-EEPROM:?.?Fan:?.Clock(A/B):?A?Clock?A:?.?Clock?B:?.VTT1:?.?VTT2:?.?VTT3:?.show?environment?powerCatalyst6509>?(enable)?show?environmen?powerPS?Configuration?:?PS1?and?PS2?in?Redundant?Configuration.Slot?power?Requirement/Usage?:Slot?Card?Type?PowerRequested?PowerAllocated?CardStatusWatts?A?@42V?Watts?A?@42V----?-------------------?-------?------?-------?------?----------1?WS-X6K-SUP1A2?WS-X6408A注:做红色标注的为检测时对于系统输出的关注点。

风扇状态检测对于Cisco?Catalyst6500,C4500,C4000系列交换机,?在enable模式下可以用以下命令检测设备的风扇状态:show?systemshow?environment例:show?systemCatalyst6509>?(enable)?show?system?PS1-Status?PS2-Status?----------?----------?ok?ok?Fan-Status?Temp-Alarm?Sys-Status?Uptime?d,h:m:s?Logout----------?----------?----------?--------------?---------ok?off?ok?9,21:34:43?20?minPS1-Type?PS2-Type--------------------?--------------------WS-CAC-1300W?WS-CAC-1300W?Modem?Baud?Traffic?Peak?Peak-Time-------?-----?-------?----?-------------------------disable?9600?0%?5%?Fri?Jul?23?2004,?17:39:44PS?Configuration?:?PS1?and?PS2?in?Redundant?Configuration.System?Name?System?Location?System?Contact?CC------------------------?------------------------?--Catalyst6509show?environmentCatalyst6509>?(enable)?show?environment?Environmental?Status?(.?=?Pass,?F?=?Fail,?U?=?Unknown,?N?=?Not?Present) PS1:?.?PS2:?.?PS1?Fan:?.?PS2?Fan:?.Chassis-Ser-EEPROM:?.?Fan:?.Clock(A/B):?A?Clock?A:?.?Clock?B:?.VTT1:?.?VTT2:?.?VTT3:?.注:做红色标注的为检测时对于系统输出的关注点。

温度状态检测对于Cisco?Catalyst6500,C4500,C4000系列交换机,在enable模式下可以用以下命令检测检测系统温度状态:show?environment?temperature例:Catalyst6509>?(enable)?show?environment?temperature?Intake?Exhaust?Device?1?Device?2Slot?Temperature?Temperature?Temperature?Temperature---------------?---------------?---------------?---------------?---------------1?20C(50C,65C)?28C(60C,75C)?24C?31C?2?18C(50C,65C)?23C(60C,75C)?N/A?N/A?3?21C(50C,65C)?19C(60C,75C)?N/A?N/A?4?22C(50C,65C)?25C(60C,75C)?21C?22C?1?(Switch-Eng)?25C(50C,65C)?29C(60C,75C)?N/A?N/A?1?(MSFC)?23C(60C,70C)?32C(60C,75C)?N/A?N/A?Chassis?Modules---------------------VTT1:?20C(85C,100C)?VTT2:?20C(85C,100C)?VTT3:?23C(85C,100C)?二Cisco?Catalyst6500?IOS?,C4500?IOS系列交换机注:Cisco?Catalyst6500,C4500,C4000系列交换机分CatOS和NativeIOS两种版本,系统提示符类似于Catalyst6509>?(enable)?、Catalyst4006>?(enable)的为CatOS,?系统提示符类似于C6509#?、C4507R#的为NativeIOS。

电源状态检测对于Cisco?Catalyst6500?IOS?,C4500?IOS,C4006?sup3?IOS系列交换机,?在enable模式下可以用以下命令检测电源状态:show?power例:C6509#?show?powersystem?power?redundancy?mode?=?redundantPower-Capacity?PS-Fan?Output?OperPS?Type?Watts?A?@42V?Status?Status?State----?------------------?-------?------?------?------?-----2?nonePwr-Requested?Pwr-Allocated?Admin?OperSlot?Card-Type?Watts?A?@42V?Watts?A?@42V?State?State----?------------------?-------?------?-------?------?-----?-----Router#Switch4507#?show?powerPower?Fan?InlineSupply?Model?No?Type?Status?Sensor?Status------?----------------?---------?-----------?------?------PS1?PWR-C45-2800AC?AC?2800W?good?good?good?PS2?PWR-C45-1000AC***?Power?Supplies?of?different?type?have?been?detected***Power?supplies?needed?by?system?:1Power?supplies?currently?available?:1Power?Summary?Maximum(in?Watts)?Used?Available----------------------?----?---------System?Power?(12V)?328?1360Inline?Power?(-50V)?0?1400----------------------?----Total?Used?338?(not?to?exceed?Total?Maximum?Available?=?750)Switch#注:做红色标注的为检测时对于系统输出的关注点。