ch6算法分析

信息论与编码理论2012-ch6 信道编码-卷积码2

V1

g0(1,1) g1(1,1) g2(1,1)

U

g0(1,2)

σ1

g1(1,2)

σ2

g0(1,3)

V2

图6.4.13 (2,1,2)卷积码编码电路

2012/12/27

9

第六章 信道编码

6.4.5 卷积码的状态转移图与栅格描述

U

σ (0) (1) (σ’2σ’1)(V1V2) (00) (00)(00) (01)(11) (σ’2σ’1)(V1V2) (01) (10)(10) (11)(01) (σ’2σ’1)(V1V2) (10) (00)(11) (01)(00) (σ’2σ’1)(V1V2) (11) (10)(01) (11)(10)

(01/0,10/1)

图6.4.15 (2,1,2)码状态转移图(开放型)

2012/12/27

12

第六章 信道编码

6.4.5 卷积码的状态转移图与栅格描述

(2) 卷积码的状态转移图

闭合型的状转移态图:直接地描述了卷积编码器在任 一时刻的工作状况; 开放型的状态转移图:更适合去描述一个特定输入序 列的编码过程。

2

6.4.1 6.4.2 6.4.3 6.4.4 6.4.5 6.4.6 6.4.7 6.4.8 6.4.9

2012/12/27

第六章 信道编码

6.4.4 卷积码的译码

(1) 卷积码译码的种类:卷积码的译码可分为代数译码和 概率译码。 (2) 代数译码:从码的代数结构出发,以一个约束度的接 收序列为单位,对该接收序列的信息码组进行译码。 大数逻辑译码是代数译码的主要方法。 代数译码中,用矩阵描述比较方便。 (3) 概率译码:从信道的统计特性出发,以远大于约束度 的接收序列为单位,对信息码组进行最大似然的判决。 维特比译码和序列译码是其最主要的方法。 在维特比译码中,用篱笆图来描述码的译码更为方便。

大连理工大学算法分析与设计ch6-5动态等价关系-1s [兼容模式]

![大连理工大学算法分析与设计ch6-5动态等价关系-1s [兼容模式]](https://img.taocdn.com/s3/m/30049dd02cc58bd63186bd86.png)

6.6 动态等价关系与并查集动态等价关系⏹在求解实际应用问题时常会遇到等价类问题。

⏹从数学上看,等价类是一个对象(或成员)的集合,在此集合中所有对象应满足等价关系。

⏹若用符号R表示集合上的等价关系,那么对于该集合中的任意对象x,y,z,下列性质成立:⏹自反性:x R x 。

⏹对称性:若x R y, 则y R x。

⏹传递性:若x R y且y R z, 则x R z。

⏹因此,等价关系是集合上的一个自反、对称、传递的关系。

≡动态等价关系⏹“相等”(=)就是一种等价关系,它满足上述的三个特性。

⏹图中顶点的连通也是一种等价关系动态等价关系⏹设R是集合S上的等价关系,对任何x∈S,令[x]R ={y|y ∈S∧x Ry}。

⏹则[x]R S,称为由x∈S生成的一个R等价类。

⏹一个集合S 中的所有对象可以通过等价关系划分为若干个互不相交的子集S 1,S 2,S 3,…,它们的并就是S。

这些子集即为等价类确定等价类的方法⏹假设:集合S 中含有n个元素,m个形如(x,y)(x,y∈S)的等价偶对。

求S的划分。

集合S中每个元素各自形成一个只含单个成员的子集,记作S1, S2, S3, … S n。

依次读入m个偶对(x,y):若x∈S i, y∈S j, S i≠S j,则Si 并入Sj,将S i置空。

⏹-----find(x)------IS x≡≡ y?⏹-----union(t,u)-----MAKE生成树假设一个连通图有n个顶点和e条边,其中n-1 条边和n 个顶点构成一个极小连通子图,称该极小连通子图为此连通图的生成树。

BACDF EBACDF E最小生成树最小生成树:带权图的生成树上的各边权值之和称为这棵树的代价。

最小代价生成树是各边权值的总和最小的生成树。

Kruskal算法的基本步骤⏹设G=(V,E),T为G的最小生成树,初态T=(V,{})⏹按照边的权值由小到大的顺序,考察G的边集E中的各条边。

⏹n个顶点m条边:⏹加一条边后判断是否有回路:深度优先搜索{v0},{v1},{v2},{v3},{v4},{v5} v0v1v2v3v4v56155536624v0v1v2v3v4v5(v0,v2),(v3,v5),(v1,v4),(v2,v5),(v2,v3),(v0,v3),(v1,v2),(v0,v1),(v2,v4),(v4,v5){v1},{v0,v2},{v3},{v4},{v5}v0v1v2v3v4v56155536624v0v1v2v3v4v5(v0,v2),(v3,v5),(v1,v4),(v2,v5),(v2,v3),(v0,v3),(v1,v2),(v0,v1),(v2,v4),(v4,v5){v1},{v0,v2},{v3},{v4},{v5}v0v1v2v3v4v56155536624v0v1v2v3v4v5(v0,v2),(v3,v5),(v1,v4),(v2,v5),(v2,v3),(v0,v3),(v1,v2),(v0,v1),(v2,v4),(v4,v5){v1},{v0,v2},{v3, v5},{v4}v0v1v2v3v4v56155536624v0v1v2v3v4v5(v0,v2),(v3,v5),(v1,v4),(v2,v5),(v2,v3),(v0,v3),(v1,v2),(v0,v1),(v2,v4),(v4,v5){v1},{v0,v2},{v3, v5},{v4}v0v1v2v3v4v56155536624v0v1v2v3v4v5(v0,v2),(v3,v5),(v1,v4),(v2,v5),(v2,v3),(v0,v3),(v1,v2),(v0,v1),(v2,v4),(v4,v5){v1,v4},{v0,v2},{v3, v5}v0v1v2v3v4v56155536624v0v1v2v3v4v5(v0,v2),(v3,v5),(v1,v4),(v2,v5),(v2,v3),(v0,v3),(v1,v2),(v0,v1),(v2,v4),(v4,v5){v1,v4},{v0,v2},{v3, v5}v0v1v2v3v4v56155536624v0v1v2v3v4v5(v0,v2),(v3,v5),(v1,v4),(v2,v5),(v2,v3),(v0,v3),(v1,v2),(v0,v1),(v2,v4),(v4,v5){v1,v4},{v0,v2,v3, v5}v0v1v2v3v4v56155536624v0v1v2v3v4v5(v0,v2),(v3,v5),(v1,v4),(v2,v5),(v2,v3),(v0,v3),(v1,v2),(v0,v1),(v2,v4),(v4,v5){v1,v4},{v0,v2,v3, v5}v0v1v2v3v4v56155536624v0v1v2v3v4v5(v0,v2),(v3,v5),(v1,v4),(v2,v5),(v2,v3),(v0,v3),(v1,v2),(v0,v1),(v2,v4),(v4,v5){v1,v4},{v0,v2,v3, v5}v0v1v2v3v4v56155536624v0v1v2v3v4v5(v0,v2),(v3,v5),(v1,v4),(v2,v5),(v2,v3),(v0,v3),(v1,v2),(v0,v1),(v2,v4),(v4,v5){v1,v4},{v0,v2,v3, v5}v0v1v2v3v4v56155536624v0v1v2v3v4v5(v0,v2),(v3,v5),(v1,v4),(v2,v5),(v2,v3),(v0,v3),(v1,v2),(v0,v1),(v2,v4),(v4,v5){v1,v4,v0,v2,v3, v5}v0v1v2v3v4v56155536624v0v1v2v3v4v5(v0,v2),(v3,v5),(v1,v4),(v2,v5),(v2,v3),(v0,v3),(v1,v2),(v0,v1),(v2,v4),(v4,v5)。

数值分析Ch6

lim xk+1 = lim ϕ(xk ) 可得 x∗ = ϕ(x∗ ), x∗ 为 原方 程的 一个 根.

k→∞

三 几个概念 1. 迭 代法 : 上述 求方 程根 的方 法; 2. 迭 代公 式: xk+1 = ϕ(xk ); 3. 迭 代函 数: ϕ(x); 4. 第k 次 近似 解: xk ;

可得二分法所求解达到精度要求, 需要的迭代步数k满足 k ≥ log2 |b − a| − 1. ε

3. 二 分 法每迭 代一 次的 主要 工作 量是 调用 函数 f (x) 一 次. 二 分 法 不能求方程的偶重根或复根.

Numerical Analysis

M. H. Xu

例1. 利用 二分法函 数bisect求 方程 x − 0.2 sin x = 10, 在区 间[8, 11]上 的根 的程 序如 下:

Numerical Analysis

M. H. Xu

说明 : 完成 第一 步的 方法通常 可以 通过 作y = f (x)的 草图 , 由 草图 来确 定根 所在 区间 或根 的初 始近 似值 ; 或 从适 当的点a出 发, 选适 当 的 步 长 h, 通 过 比 较 f (a + ih) 与 f (a + (i + 1)h), i = 0, 1, 2, · · · , 的符 号, 搜 索根所 在的 区间 (逐 步搜 素法 ).

M. H. Xu

方法三, 将方程改写成x = xk+1 =

3/x + 2, 并据 此建 立迭 代公 式

3/xk + 2, k = 0, 1, 2, · · · ,

迭代 结果 见表 6-3. 表 6-3 k xk 0 1.8 1 1.9149 2 1.8886 3 1.8943 4 1.8931 5 1.8933 6 1.8933

ch6-数字滤波器结构

数字信号处理第六章数字滤波器结构授课教师:胡双红联系QQ:79274544长沙理工大学计算机与通信工程学院前言:数字滤波器类型:系统的信号流图表示信号流图是由节点和支路组成的一种信号传递网络。

信号流图的基本性质:节点标志系统的变量,节点标志的变量是所有流向该节点信号的代数和,用“O”表示;信号在支路上沿箭头单向传递;支路相当于乘法器,信号流经支路时,被乘以支路增益而变成另一信号;对一个给定系统,信号流图不是唯一的。

信号流图中常用的名词术语:源节点混合节点:在混合节点上,既有信号输出的支路而又有信号输入的支路前向通路:信号从输入节点到输出节点传递时,每个节点只通过一次的通路,叫前向通路。

前向通路上各支路增益之乘积称前向通路总增益,一般用Pk表示。

回路:起点和终点在同一节点,而且信号通过每一节点不多于一次的闭合通路称回路。

回路上各支路增益之乘积称回路增益,一般用La表示。

§直接型:设有b0x(n)y(n)级联型:将系统函数写成具有实系数的二阶节的乘积。

将分子和这些二阶节是利用部分分式展开将系统函数级联型、和并联型结构。

将>> b=[1,-3,11,-27,18];将§差分方程形式三、滤波器结构直接型将相位响应是频率的线性函数:对称脉冲响应差分方程满足()n y频率采样型:系统函数H(0)相位型、和级联型结构。

用>> b=[1,0,0,0,16+1/16,0,0,0,1];M-1反射系数滤波器系数K,m=1,2,…,M-1称为反射系数反射系数格型滤波器的系数MATLAB 函数全极点格型滤波器设全极点系统函数为全极点格型结构图格式梯形滤波器IIRx(n)梯形系数的求解直接型到格式梯形y求它的全零点格形实现。

ch6 功率谱估计-随机信号处理-陈芳炯-清华大学出版社

1500

50

100

真实谱

10

8

6

4

2

0

150

-2

-1

0

1

2

窗函数,长度为10

2000

20

15

10

5

0

-2

-1

0

1

2

窗函数,长度为20

3000

1000 500

1500 1000

500

2000 1000

0

0

0

100

200

300

0

100

200

例子

bia(Sˆx ())

1

2

S x ()W ( )d S x ()

x(n) sin(2*n) u(n)

高斯白噪声

30 20 10

0 0 10 20 30 40 50

N=50

50

40

30

20

10

0

0

50

100

N=100

250 200 150 100

50 0 0 100 200 300 400 500

(1

)D0

(

2

)d

2

1

2N

S()D0 (1

)D0 ( 2

)d

2

其中:

d0

(n)

1, 0,

| n | N 1 other

F

D0 ()

1 2

Var (Sˆ ( ))

1

2N

2

S ()D0 ( )D0 ( )d

E(Sˆ( ))2

N Var[Sˆx ()] E[Sˆx ()] 0

N=500

大学计算机基础

4.计算机的字长是指(C) A.计算机所能处理的数据的位数 B.数据总线的位数 C.一次能处理的二进制数据的位数 D.存储器地址的位数

P13

5.微处理器主要包含了(B)等几个功能部件 A.总线、计算器、控制器、存储器 B.寄存器、运算器、控制器、片内总线(内部总线) C.程序计数器、指令寄存器、指令译码器、操作控制电路 D.运算器、移位器、数据暂存器、控制器

40.计算机硬件可以直接识别(B) A.VB 语言指令 B.机器语言指令 C.汇编语言指令 D.以上都可以

41.指令系统是(B) A.所有计算机能够识别机器指令集合 B.某一系列计算机能够识别的机器指令的集合 C.所有计算机能够识别的各种语言语句的集合 D.某一系列计算机能够识别的各种语句的集合

42.指令中的操作码表示的是(A) A.做什么操作 B.停止操作 C.操作结束 D.操作地址

南卷汇,难卷汇

P19

13.主机与外设之间的数据传输控制方式主要有(C) A.电子控制方式,自动控制方式,随机控制方式,程序控制方式 B.模拟控制方式,数字控制方式,硬件控制方式,软机控制方式 C.应答(查询)控制方式,中断控制方式,DMA 控制方式,通道控制方式 D.缓冲方式,直接控制方式,同步控制方式,异步控制方式

53.判断题

1.一台计算机能够识别的指令的多少和种类与其 CPU 无关 (错)

2.图灵机能够模拟计算机但计算机难以模拟图灵机

(错)

54.结构化程序设计方法中不注重强调程度的(D) A.结构清晰 B.可读性好 C.易于修改 D.执行效率高

55.以下活动中不属于系统性问题求解核心的活动是(D) A.需求分析 B.软件设计 C.软件测试 D.软件质量保证

59.编译型语言和解释型语言相比(D) A.编译型语言对程序不进行代码优化 B.编译型语言不必借助其他工具可逐条调试源代码 C.编译型语言产生的目标代码执行时不能脱离变异环境 D.编译型语言产生的目标代码执行效率高

PMP-知识点整理 CH6 项目时间管理

假设情景分析是对各种情景进行评估,预测它们对项目目标的影响(积极或消极 的)。假设情景分析就是对“如果情景 X 出现,情况会怎样?”这样的问题进行 分析,即基于已有的进度计划,考虑各种各样的情景。

6.7 什么是进度压缩?

进度压缩技术是指在不缩减项目范围的前提下,缩短或加快进度工期,以满足 进度制约因素、强制日期或其他进度目标。不能改变范围。

绩效审查是指根据进度基准,测量、对比和分析进度绩效,如实际开始和完成日期、已完成百分比,

以及当前工作的剩余持续时间。

横道图也称为“甘特图”,是展示进度信息的一种图表

横道图

方式。在横道图中,纵向列示活动,横向列示日期,用 横条表示活动自开始日期至完成日期的持续时间。

里程碑图

与横道图类似,但仅标示出主要可交付成果和关键外部 接口的计划开始或完成日期。

6.2 紧前关系绘图法包括哪 4 种关系?它是如何绘图的?

四种关系:完成到开始FS、完成到完成FF、开始到开始SS、开始到完成SF。

活动之间的依赖关系有哪 4 种?

四种依赖关系:强制性外部依赖关系、强制性内部依赖关系、选择性外部依赖关系或选择性内部依赖关系。

6.3 什么是提前量?

提前量是相对于紧前活动,紧后活动可以提前的时间量。例如,在新办公大楼建设项目中,绿化 施工可以在尾工清单编制完成前 2 周开始,这就是带 2 周提前量的完成到开始的关系。

什么是三点估算?

三点估算:一种估算技术。当单个活动的成本或持续时间估算不易确定时,取其乐观估算、悲观估算 和最可能估算的平均值或加权平均值。基于持续时间在三种估算值区间内的假定分布情况,可计算期 望持续时间 tE。

什么是类比估算?

类比估算是一种使用相似活动或项目的历史数据,来估算当前活动或项目的持续时间或成本的技术。

ch6习题及答案

习题6解答判断题:1.二叉树中每个结点有两个子女结点,而对一般的树则无此限制,因此二叉树是树的特殊情形。

( ╳ )2.二叉树就是结点度为2的树。

( ╳ )( (哈工大2000年研究生试题)3.二叉树中不存在度大于2的结点,当某个结点只有一棵子树时无所谓左、右子树之分。

( ╳ ) (陕西省1998年自考试题)4.当k≥1时,高度为k的二叉树至多有21 k个结点。

( ╳ )5.完全二叉树的某结点若无左孩子,则它必是叶结点。

(√)(中科院软件所1997年研究生试题)6.用一维数组存放二叉树时,总是以前序遍历顺序存储结点。

( ╳ )7.若有一个结点是某二叉树子树的中序遍历序列中的最后一个结点,则它必是该子树的前序遍历序列中的最后一个结点。

( ╳ )8.存在这样的二叉树,对它采用任何次序的遍历,结果相同。

(√)(哈工大2000年研究生试题)9.中序线索二叉树的优点之一是便于在中序下查找前驱结点和后继结点。

(√)10.将一棵树转换成二叉树后,根结点没有左子树,( ╳ )(北邮1999年研究生试题。

)11.由树转换成二叉树,其根结点的右子树总是空的。

(√)12.前序遍历森林和前序遍历与该森林对应的二叉树其结果不同。

( ╳ )13.在叶子数目和权值相同的所有二叉树中,最优二叉树一定是完全二叉树。

( ╳ )14.在哈夫曼编码中,当两个字符出现的频率相同时,其编码也相同,对于这种情况应作特殊处理。

( ╳ )15.霍夫曼树一定是满二叉树。

( ╳ )16.树的度是树内各结点的度之和。

( ╳ )17.由二叉树的结点构成的集合可以是空集合。

(√)18.一棵树中的叶子结点数一定等于与其对应的二叉树中的叶子结点数。

( ╳ )选择题:19.树最适合用来表示( C )。

A.有序数据元素 B. 无序数据元素C.元素之间具有分支层次关系的数据 D. 元素之间无联系的数据20.如果结点A有3个兄弟,而且B是A的双亲,则B的度是( D )。

ch6流域水文模型解析

流域产流

河道汇流

地下水汇流

流域汇流

第三页,共八十三页。

§1 流域(liúyù)水文模型的概念

早期的水文分析计算大多采用一些经验相关 的方法(fāngfǎ),如:相应水位(或流量)法、降雨 径流相关图法、单位线法等。20世纪50年代后期 先后有流量综合与水库调节、斯坦福等模型出现。 这些模型从定量上分析了流域出口断面流量过程 形成的全部过程。60年代先后涌现出了大量的多 参数、复杂的概念性降雨径流模型,比较著名的 有萨克拉门托、水箱等模型。河海大学1973年研 制的新安江模型是一个分散参数的概念性降雨径 流模型,在我国湿润与半湿润地区广为应用,并 取得好的效果。

E=EU+EL+ED EP=KC × EM

第十三页,共八十三页。

§2 新安江模型(móxíng)-蒸散发计算

上层 (Upper layer) EU, WU,WUM

下层

EL, WL,WLM

(Lower layer)

深层 (Deep layer) ED, WD,WDM

上土层(tǔ cénɡ)蒸发量: EU=EP 下土层(tǔ cénɡ)蒸发量: EL=EP.WL/WLM

5mm

缺林地

UM=

20mm

多林地

LM=60~90mm,根据实验,在此范围内蒸散发大约与土 湿成正比。

DM=WM-UM-LM

WM可用实测资料来分析。选择前期特别干旱,本次降雨足

够(zúgòu)大,大得可使全流域蓄满的洪水进行分析。根据水量平 衡:

第三十页,共八十三页。

2.2 模型(móxíng)参数的物理意义及初值的

法,即:

合解上述两式得: Q2=C0I2+C1I1+C2O1

利息理论CH6

R=

L 65000 = = 476.95 an a360 0.08/12

R =

an j

=

a48 0.0075

= 248.85

3

B 方式下每月还债额:

RB =

10000 − 600 = 247.54 a48 0.01

故 B 方式对购车人更有利。 例 6.1.3 某人借入 1000 元贷款,利率 10%,期限 12 个月。如果 他在第 3 个月末还 200 元,在第 8 个月末还 300 元,求第 12 个月 末应还款额。分别按(1)实际利率, (12)商业规则, (3)联邦规 则计算。 解: (1)

L−

L+K n L+K L−2 n

0

K K

合计 则有:

n −1

L+K L+K L − (n − 1) n n L+K −K 0 n L

∑ Bt / m = Ln −

L+K (1 + 2 + n t =0 n −1 = Ln − ( L + K ) 2

+ (n − 1))

,

Hale Waihona Puke 11得: imax

=

9

K=

i i i B0 + B1/ m + B2 / m + m m m

n −1

+

i B( n−1) / m m

i ∑ Bt / m m t =0 n −1 mK 则有 i = n −1 ,关键如何求 ∑ Bt / m t =0 Bt / m ∑

身份认证

• 主要知识点: -- 身份认证 --身份认证技术 -- 身份认证协议

Ch6-身份认证

2019/1/11

1

6.1身份认证

认证一般可以分为两种: • 消息认证:用于保证信息的完整性和抗否认性。 在很多情况下,用户要确认网上信息是不是 假的,信息是否被第三方修改或伪造,这就 需要消息认证。 • 身份认证:用于鉴别用户身份。包括识别和验 证,识别是指明确并区分访问者的身份;验 证是指对访问者声称的身份进行确认。

Ch6-身份认证与访问控制

2019/1/11

9

政府应用-电子政务

2008-10-12

10

IC卡认证方式

• 是一种基于“用户所拥有”的认证手段 IC卡由合法用户随身携带,登录时必须将IC 卡插入专用的读卡器中读取其中的信息,以验证 用户的身份。 • 优点: 通过IC卡硬件的不可复制性可保证用户身份 不会被仿冒。 • 缺点: 由于每次从IC卡中读取的数据还是静态的, 通过内存扫描或网络监听等技术还是很容易能截 取到用户的身份验证信息。因此,静态验证的方 式还是存在着根本的安全隐患。

• 以人体惟一的、可靠的、稳定的生物特征(如 指纹、虹膜、脸部、掌纹等)为依据,采用计 算机的强大功能和网络技术进行图像处理和模 式识别。 优点:

• •

使用者几乎不可能被仿冒。

缺点: – 较昂贵。 – 不够稳定(辩识失败率高)。

Ch6-身份认证与访问控制

2019/1/11

15

USB Key认证方式

Ch6-身份认证与访问控制

2019/1/11

2

Bob? or Eve?

Alice? or Eve?

?

Alice 2

4

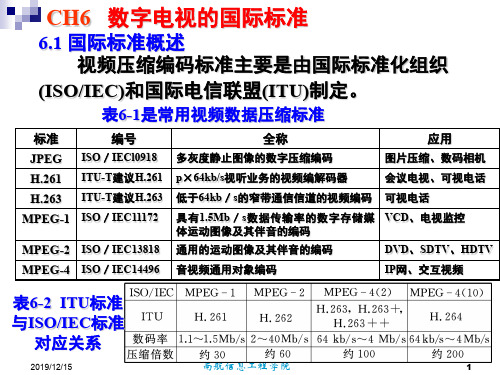

CH6数字电视的国际标准

6.1 国际标准概述 视频压缩编码标准主要是由国际标准化组织

(ISO/IEC)和国际电信联盟(ITU)制定。

表6-1是常用视频数据压缩标准

标准

编号

全称

应用

JPEG H.261 H.263 MPEG-1

MPEG-2 MPEG-4

ISO/IECl0918 ITU-T建议H.261 ITU-T建议H.263 ISO/IEC11172

(3)许可费低 MPEG-2许可费为20元,而AVS初步定为1元。

2019/12/15

南航信息工程学院

10

6.2 H.261标准

CH6 数字电视的国际标准

6.2.1 概述

1990年12月国际电报电话咨询委员会(CCITT) 通过H.261标准,是一种用于双向通信的ITU标准, 主要用于在综合业务数字网ISDN上传输电视电话 会议等低码率的多媒体领域。 采用p×64kbit/s的 声像业务的图像编解码,其中p=1,2,…,32,为 实现低成本,只用Y、U、V为4∶2∶0的一种格式。 帧格式有两种,CIF(352288)和QCIF (176144)。

(1)预测帧P (Predictive coded picture)图像压缩编码算法 前向预测编码帧图像,参照前一幅 I 帧或 P 帧图

像做运动补偿的帧间预测

进行更有效的; 通常用于 进一步预测之参考。

2019/12/15

图南6-航4 预信息测工图程像学院P的压缩编码算法框图

16

(2)双向预测帧B压缩编码算法 CH6 数字电视的国际标准

DCT变换器,目的是去除图像数据的空间冗余。

(2) 量化 利用人眼的视觉特性设计量化表。

数据库系统概论CH6(部分)习题解答

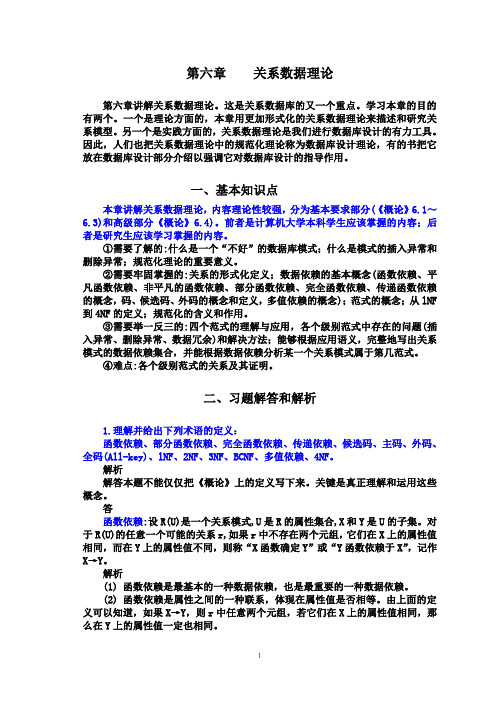

第六章关系数据理论第六章讲解关系数据理论。

这是关系数据库的又一个重点。

学习本章的目的有两个。

一个是理论方面的,本章用更加形式化的关系数据理论来描述和研究关系模型。

另一个是实践方面的,关系数据理论是我们进行数据库设计的有力工具。

因此,人们也把关系数据理论中的规范化理论称为数据库设计理论,有的书把它放在数据库设计部分介绍以强调它对数据库设计的指导作用。

一、基本知识点本章讲解关系数据理论,内容理论性较强,分为基本要求部分(《概论》6.1~6.3)和高级部分《概论》6.4)。

前者是计算机大学本科学生应该掌握的内容;后者是研究生应该学习掌握的内容。

①需要了解的:什么是一个“不好”的数据库模式;什么是模式的插入异常和删除异常;规范化理论的重要意义。

②需要牢固掌握的:关系的形式化定义;数据依赖的基本概念(函数依赖、平凡函数依赖、非平凡的函数依赖、部分函数依赖、完全函数依赖、传递函数依赖的概念,码、候选码、外码的概念和定义,多值依赖的概念);范式的概念;从lNF 到4NF的定义;规范化的含义和作用。

③需要举一反三的:四个范式的理解与应用,各个级别范式中存在的问题(插入异常、删除异常、数据冗余)和解决方法;能够根据应用语义,完整地写出关系模式的数据依赖集合,并能根据数据依赖分析某一个关系模式属于第几范式。

④难点:各个级别范式的关系及其证明。

二、习题解答和解析1.理解并给出下列术语的定义:函数依赖、部分函数依赖、完全函数依赖、传递依赖、候选码、主码、外码、全码(All-key)、lNF、2NF、3NF、BCNF、多值依赖、4NF。

解析解答本题不能仅仅把《概论》上的定义写下来。

关键是真正理解和运用这些概念。

答函数依赖:设R(U)是一个关系模式,U是R的属性集合,X和Y是U的子集。

对于R(U)的任意一个可能的关系r,如果r中不存在两个元组,它们在X上的属性值相同,而在Y上的属性值不同,则称“X函数确定Y”或“Y函数依赖于X”,记作X→Y。

ch6分组交换技术

分组交换原理 §6.1 分组交换原理 二、X.25协议 协议 ITU-T X.25协议是关于专用电路连接到公用数据 协议是关于专用电路连接到公用数据 网上的分组数据终端设备(DTE)与数据电路终接设备 网上的分组数据终端设备 与数据电路终接设备 (CDE)之间的接口标准,是分组数据网中最重要的协 之间的接口标准, 之间的接口标准 议之一,为此,有时把分组数据网简称为X.25网。 议之一,为此,有时把分组数据网简称为 网 X.25协议内容涉及物理层、链路层和分组层 层。 协议内容涉及物理层、 协议内容涉及物理层 链路层和分组层3层 1. X.25协议结构 协议结构 X.25协议为公用数据网上以分组型方式工作的终 协议为公用数据网上以分组型方式工作的终 端规定了DTE和DCE之间的接口。DTE是用户设备相 之间的接口。 端规定了 和 之间的接口 是用户设备相 当于发往网路的数据分组的信源或接收网路发来的数 据分组的信宿,实际上它可以是一台主机、 据分组的信宿,实际上它可以是一台主机、前端处理 机和智能终端; 实际上是一种信号变换设备, 机和智能终端;DCE实际上是一种信号变换设备,把 实际上是一种信号变换设备 DTE定义的信号变换成适合在传输线路上传输的信号 定义的信号变换成适合在传输线路上传输的信号 形式,它可以是调制解调器、线路偶合器等。 形式,它可以是调制解调器、线路偶合器等。

分组交换原理 §6.1 分组交换原理 分组交换的优点: 分组交换的优点: 1. 向用户提供了不同速率、不同代码、不同同步 向用户提供了不同速率、不同代码、 方式、 方式、不同通信控制协议的数据终端之间能够相互通 信的灵话的通信环境。 信的灵话的通信环境。 2. 在网络轻负载情况下,信息的传输时延较小。 在网络轻负载情况下,信息的传输时延较小。 3. 实现线路动态统计复用,通信线路(包括中继线 实现线路动态统计复用,通信线路( 路和用户环路)的利用率很高, 路和用户环路)的利用率很高,在一条物理线路上可 以同时提供多条信息通路。 以同时提供多条信息通路。 4. 可靠性高。 可靠性高。 分组交换的缺点: 分组交换的缺点: 1. 由网络附加的传输信息较多,对长报文通信的 由网络附加的传输信息较多, 传输效率比较低。 传输效率比较低。 2. 技术实现复杂。 技术实现复杂。

ch6习题及答案

ch6习题及答案习题6解答判断题:1.二叉树中每个结点有两个子女结点,而对一般的树则无此限制,因此二叉树是树的特殊情形。

( ╳ )2.二叉树就是结点度为2的树。

( ╳ )( (哈工大2000年研究生试题)3.二叉树中不存在度大于2的结点,当某个结点只有一棵子树时无所谓左、右子树之分。

( ╳ ) (陕西省1998年自考试题)4.当k≥1时,高度为k的二叉树至多有21 k个结点。

( ╳ )5.完全二叉树的某结点若无左孩子,则它必是叶结点。

(√)(中科院软件所1997年研究生试题)6.用一维数组存放二叉树时,总是以前序遍历顺序存储结点。

( ╳ )7.若有一个结点是某二叉树子树的中序遍历序列中的最后一个结点,则它必是该子树的前序遍历序列中的最后一个结点。

( ╳ )8.存在这样的二叉树,对它采用任何次序的遍历,结果相同。

(√)(哈工大2000年研究生试题)9.中序线索二叉树的优点之一是便于在中序下查找前驱结点和后继结点。

(√)10.将一棵树转换成二叉树后,根结点没有左子树,( ╳ )(北邮1999年研究生试题。

)11.由树转换成二叉树,其根结点的右子树总是空的。

(√)12.前序遍历森林和前序遍历与该森林对应的二叉树其结果不同。

( ╳ )13.在叶子数目和权值相同的所有二叉树中,最优二叉树一定是完全二叉树。

( ╳ )14.在哈夫曼编码中,当两个字符出现的频率相同时,其编码也相同,对于这种情况应作特殊处理。

( ╳ )15.霍夫曼树一定是满二叉树。

( ╳ )16.树的度是树内各结点的度之和。

( ╳ )17.由二叉树的结点构成的集合可以是空集合。

(√)18.一棵树中的叶子结点数一定等于与其对应的二叉树中的叶子结点数。

( ╳ )选择题:19.树最适合用来表示( C )。

A.有序数据元素 B. 无序数据元素C.元素之间具有分支层次关系的数据 D. 元素之间无联系的数据20.如果结点A有3个兄弟,而且B是A的双亲,则B的度是( D )。

数据结构Ch6习题答案

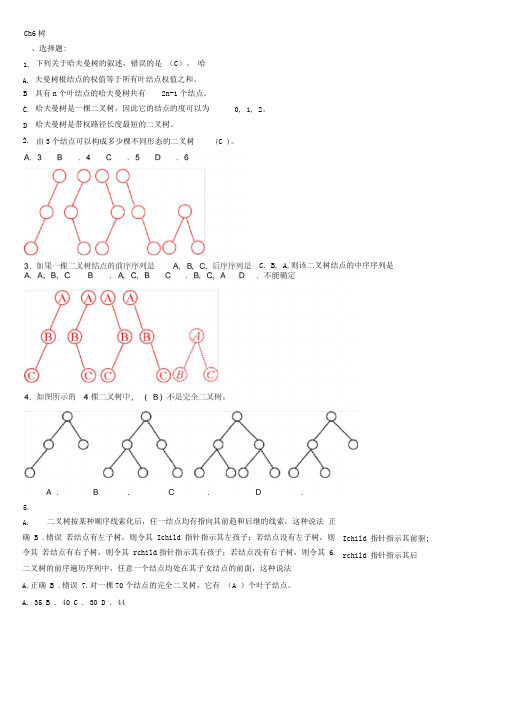

下列关于哈夫曼树的叙述,错误的是 (C)。 哈夫曼树根结点的权值等于所有叶结点权值之和。

B.

具有n个叶结点的哈夫曼树共有2n-1个结点。

C.

D.

哈夫曼树是一棵二叉树,因此它的结点的度可以为 哈夫曼树是带权路径长度最短的二叉树。

0, 1,2。

由3个结点可以构成多少棵不同形态的二叉树

2.

(C)。

n在m前的条件是(C)。

.n在m左方D . n是m子孙

15 .将一棵有100个结点的完全二叉树从上到下

,从左到右依次对结点进行编号,根结点的编号为 49的结点的左孩子编

号为(A)。

A.98B .99C .50D

48

16.某二叉树的前序和后序序列正好相反,则该二叉树

)、>1=1/

定是(

B)二叉树。

A.空或只有一个结点

C, B, A,则该二叉树结点的中序序列是

二叉树按某种顺序线索化后,任一结点均有指向其前趋和后继的线索,这种说法 正确B.错误 若结点有左子树,则令其Ichild指针指示其左孩子;若结点没有左子树,则令其 若结点有右子树,则令其rchild指针指示其右孩子;若结点没有右子树,则令其 6.二叉树的前序遍历序列中,任意一个结点均处在其子女结点的前面,这种说法

A.正确B.错误 7.对一棵70个结点的完全二叉树,它有 (A)个叶子结点。

A.35B .40C .30D .44

&设一棵二叉树中,度为

第1层;

第2层:

第』层:

A.10B .11

n0=n2+1

9•假定根结点的层次为

0,

A.3B .4C

假定根结点的层次为

10.若一棵二叉树中,

专用通信-ch6-7vgcs

低延迟与高带宽

通过优化数据处理和传 输机制,降低延迟、提 高带宽利用率,满足用 户对实时通信和高数据 传输速率的需求。

安全性与隐私保护

加强系统的安全防护和 隐私保护能力,采用先 进的加密技术和安全协 议,确保用户数据的安 全性和隐私权益。

谢谢

THANKS

视频会议

CH6-7VGCS系统支持视频会议功能,实现远程视频实时传输和控制, 提高会议效率和协作效果。

统一管理

CH6-7VGCS系统支持统一管理功能,对系统内的硬件设备、软件系 统、网络架构等进行集中管理和维护,提高系统可靠性和稳定性。

CH6-7VGCS系统的优势与特点

高可靠性

CH6-7VGCS系统采用高可靠性的硬件设备和软件系统, 具备强大的容错和故障恢复能力,确保通信的稳定性和可 靠性。

信道编码与调制原理

1 2

信道编码

信道编码用于提高信号传输的可靠性,通过增加 冗余信息对原始信号进行编码,以抵抗信道中的 噪声和干扰。

调制方式

CH6-7VGCS系统采用多种调制方式,如QPSK、 QAM、FSK等,以满足不同业务需求和信道条件。

3

调制过程

调制过程是将基带信号转换为频带信号的过程, 通过调制技术将信息嵌入到载波信号中,以便于 传输和接收。

特点

专用通信具有专属性、安全性、保密 性、稳定性等特点,能够满足用户对 通信安全、可靠、保密等方面的特殊 需求。

专用通信的应用场景

政府机构

用于政府各部门之间的内部通信,保障政府 工作的正常运转。

军队系统

用于军事通信,保障军事行动的顺利开展。

企业集团

用于企业内部的通信,提高企业运营效率和 管理水平。

云计算与边缘计算

中科院陈玉福算法课件ch6ppt

proc nQueens(n) integer k,n,X[1..n]; X[1]:=0; k:=1; //k是当前行,X[k]是当前列 while k>0 do X[k]:=X[k]+1;//转到下一列 while X[k]≤n and Place(k)=false do X[k]:=X[k]+1; end{while} if X[k]≤ n then if k=n then Print(X); else k:=k+1; X[k]:=0; //转到下一行 end{if} else k:=k-1;//回溯 end{if} end{while} end{nQueens}

旅行商问题的回溯算法

proc BackTSP(n,W) //W是G的邻接矩阵, cl是当前 //路径的长度,fl是当前所知道的最短周游长度. in teger k,n,X[1..n]; real W[1..n,1..n],cl,fl; for i to n do X[i]:=0; end{for} k:=2; cl:=0; fl:=+∞; while k>1 do X[k]:=X[k]+1 mod n;//给X[k]预分配一个值 for j from 1 to n do if NextValue(k)=true then cl:=cl+W(X[k-1],X[k]); break; end{if} X[k]:= X[k]+1 mod n; //重新给X[k]分配值 end{for} if fl ≤ cl or k=n and fl < cl+W[X[k],1] then cl:=cl-W(X[k-1],X[k]); k:=k-1; //回溯 elif k=n and fl ≥ cl+W(X[k],1) then fl:=cl+W(X[k],1); cl:=cl-W(X[k-1],X[k]);

ch6_自然语言理解

概述——自然语言理解的发展

四个时期: 60年代以关键词匹配为主流的早期 70年代以句法-语义分析为主流的中期 80年代开始的基于知识的新一代自然语言处理 系统 目前,新提出的基于大规模语料库的自然语言 处理思想正在蓬勃发展。 发展迅速的原因:

传统语言学缺乏有利的研究工具 社会发展的需求

概述——语言的构成

语言是音义结合的词汇和语法体系,是实现 思维活动的物质形式。

概述——语言构成

语言的基本单位是词 词素是构成词的最小的有意义的单位。 词汇又可分为词和熟语。 词汇受到语法的支配才可构成有意义的和可理 解的句子,句子按一定的形式再构成篇章等。 熟语就是一些词的固定组合,如汉语中的成语。 词由词素构成,词素是构成词的最小的有意义 的单位。 “教师”是由“教”和“师”这两 个词素所构成的。

句法:包括词组构造法和造句法。

概述——语言构成

语言是音义结合的,每个词汇有其语音形 式。 音素是指一个发音动作所构成的最小的语 音单位。 一个词的发音由一个或多个音节组合而成。 音节又由音素构成。 音素分为元音音素和辅音音素。

概述——自然语言理解

自然语言理解就是如何让计算机能正确处理人类语言, 并据此作出人们期待的各种正确响应。 从微观上讲,语言理解是指从自然语言到机器(计算机 系统)内部之间的一种映射。 从宏观上看,语言理解是指机器能够执行人类所期望的 某些语言功能。

概述——自然语言理解的基本模型

词法分析

句词法分析是找出词汇的各个词素,从中获得语言学信 息。 如:work works worked working worker workings workable workability等,只放词根work。 词法分析算法: