sql2005存储过程解密

Sql 2005数据库的sa密码忘记了怎么办

情况一:只是忘记了密码sp_password Null,'123,'sa'把sa的密码设为“123”执行成功后有“Command(s) completed successfully.” OK!情况二:忘记了密码,而且从sysadmin中删除了builtin\Administrators帐号,现在没其他人是sysadmin了A:SQL Server 2005/2008提供了针对该情况的更好的灾难恢复方法,无需侵入master数据库,不会对master数据库中的对象和数据(例如登陆帐号,证书等)造成损坏。

Windows管理员组的成员现在当SQL Server以单用户模式启动(另外一个名称为维护模式)的情况下对SQL Server有了访问权限。

通过使用单用户模式,SQL Server 2005/2008避免了Windows管理员以sysadmin 的身份在不被发现的情况下滥用权限。

Windows管理员帐号能进行部分维护任务,例如安装补丁等。

要将SQL Server以单用户模式启动,您可以在命令行模式下增加“-m”参数。

您也可以使用SQL Server配置管理员工具。

它提供了对文件访问和其他权限的合适控制。

要是用配置管理工具来恢复您的系统,您可以根据如下步骤:1. 从菜单->SQL Server 2005->配置,打开配置管理工具(SQL Server Configuration Manager)2. 停止您想要恢复的SQL Server实例3. 找到“高级”标签,“启动参数”选项文本框中增加“;–m”4. 点击“是”按钮,重新启动SQL Server实例请注意:请确保在“;”和“-m”之间没有空格。

注册参数解析器对类似的输入错误非常敏感。

您可以在SQL Server的ERRORLOG文件内看到显示“SQL Server started insingle-user mode.”5. 在SQL Server实例以单用户模式启动后,Windows管理员帐号就能使用sqlcmd工具在Windows验证模式下连接SQL Server。

SQL Server 2005数据加密技术

SQL Server 2005数据加密技术应用研究发布日期:2007-2-28 17:47:00 发布者:[IT电子教育门户] 评论:[ 0] 浏览:687数据加密是SQL Server 2005新增的数据安全特性,这对应用程序开发者来说是非常重要的改进。

本文从程序开发者角度,探讨SQL Server 2005数据加密特性以及如何运用该特性保证系统的数据安全。

SQL Server 2005是微软开始实施其“可信赖计算”计划以来的第一个主要的产品,它提供了丰富的安全特性,为企业数据提供安全保障。

对开发人员来说,最关注的是如何在程序设计过程中应用这些特性来保护数据库中的数据安全。

本文将从应用程序开发者角度探讨基于SQL Server 2005数据加密特性的应用。

SQL Server 2005数据加密技术数据用数字方式存储在服务器中并非万无一失。

实践证明有太多的方法可以智取SQL Server 2000认证保护,最简单的是通过使用没有口令的sa账号。

尽管SQL Server 2005远比它以前的版本安全,但攻击者还是有可能获得存储的数据。

因此,数据加密成为更彻底的数据保护战略,即使攻击者得以存取数据,还不得不解密,因而对数据增加了一层保护。

SQL Server 2000以前的版本没有内置数据加密功能,若要在SQL Server 2000中进行数据加密,不得不买第三家产品,然后在服务器外部作COM调用或者是在数据送服务器之前在客户端的应用中执行加密。

这意味着加密的密钥或证书不得不由加密者自己负责保护,而保护密钥是数据加密中最难的事,所以即使很多应用中数据已被很强的加密过,数据保护仍然很弱。

SQL Server 2005通过将数据加密作为数据库的内在特性解决了这个问题。

它除了提供多层次的密钥和丰富的加密算法外,最大的好处是用户可以选择数据服务器管理密钥。

SQL Server 2005服务器支持的加密算法如下:⑴对称式加密(Symmetric Key Encryption):对称式加密方式对加密和解密使用相同的密钥。

SQL Server 2005数据库简明教程-第8章 存储过程的操作与管理

图8-3 查看存储过程

8.2.1 查看存储过程

(2)使用系统存储过程来查看用户创建的存储过程 。

可供使用的系统存储过程及其语法形式如下: •sp_help,用于显示存储过程的参数及其数据类型,其语法为: sp_help [[@objname=] name],参数name为要查看的存储过程的名称。 •sp_helptext,用于显示存储过程的源代码,其语法为: sp_helptext [[@objname=] name],参数name为要查看的存储过程的名称。 •sp_depends,用于显示和存储过程相关的数据库对象,其语法为: sp_depends [@objname=]’object’,参数object为要查看依赖关系的存储过程 的名称。 •sp_stored_procedures,用于返回当前数据库中的存储过程列表,其语法为: sp_stored_procedures[[@sp_name=]'name'] [,[@sp_owner=]'owner'] [,[@sp_qualifier =] 'qualifier'] 其中,[@sp_name =] 'name' 用于指定返回目录信息的过程名;[@sp_owner =] 'owner' 用于指定过程所有者的名称;[@qualifier =] 'qualifier' 用于指定过程 限定符的名称。

8.2查看、修改和删除存储过程

8.2.1 查看存储过程 8.2.2 修改存储过程

8.2.3 重命名和删除存储过程

8.2.1 查看存储过程

(1)使用SQL Server管理平台查看用户创建的存储过程。 在SQL Server管理平台中,展开指定的服务器和数据库,选择并依次展开“程序→存储 过程”,然后右击要查看的存储过程名称,如图8-3所示,从弹出的快捷菜单中,选择 “创建存储过程脚本为→CREATE到→新查询编辑器窗口”,则可以看到存储过程的源 代码。

SQL Server 2005数据库原理及应用教程第8章 存储过程和触发器

2.相关注意事项 ①不能将 CREATE PROCEDURE语句与其他 SQL 语句组合 PROCEDURE语句与其他 到单个批处理中。 ②创建存储过程的权限默认属于数据库所有者,该所有者可将 此权限授予其他用户。 ③存储过程是数据库对象,名称必须遵守标识符规则。 ④只能在当前数据库中创建存储过程。 ⑤一个存储过程的最大尺寸为128M。 ⑤一个存储过程的最大尺寸为128M。 ⑥可以在存储过程内引用临时表。 ⑦如果执行的存储过程调用另一个存储过程,则被调的存储过 程可以访问由第一个存储过程创建的包括临时表在内的所有 对象。 ⑧存储过程中参数的最大数量为2100。 ⑧存储过程中参数的最大数量为2100。 ⑨不要以sp_为前缀创建任何存储过程。 ⑨不要以sp_为前缀创建任何存储过程。

1.语法格式 创建存储过程的语法格式: CREATE PROC[EDURE] procedure_name[;number] [{@parameterdata_type} [VARYING][=default][OUTPUT] ][,...n] WITH AS sql_statement [ ...n ] ①procedure_name:用于指定要创建的存储过程的名称。 procedure_name:用于指定要创建的存储过程的名称。 ②number:该参数是可选的整数,它用来对同名的存储过程分组,以便用 number:该参数是可选的整数,它用来对同名的存储过程分组,以便用 一条 DROP PROCEDURE 语句即可将同组的过程一起除去。 ③@parameter:过程中的参数,在 CREATE PROCEDURE 语句中可以 @parameter:过程中的参数,在 声明一个或多个参数。 ④data_type:用于指定参数的数据类型。 data_type:用于指定参数的数据类型。 ⑤VARYING:用于指定作为输出OUTPUT参数支持的结果集。 VARYING:用于指定作为输出OUTPUT参数支持的结果集。 ⑥DEFAULT:用于指定参数的默认值。 DEFAULT:用于指定参数的默认值。 ⑦OUTPUT:表明该参数是一个返回参数。 OUTPUT:表明该参数是一个返回参数。 ⑧AS:用于指定该存储过程要执行的操作。 AS:用于指定该存储过程要执行的操作。 ⑨sql_statement:是存储过程中要包含的任意数目和类型的 Transactsql_statement:是存储过程中要包含的任意数目和类型的 TransactSQL 语句。

SQL Server 2005数据加密技术的研究与应用

S ev r 0 5敷掾加密技街 的研究舆庶 用 QL re 0 S 2

熊曼燕 , 杨春金

( 武漠理工大学信息工程擎 院,武漠 4 0 6 3 0 3)

摘 要 :数掾加 密是 S L Sre 05新增的数掾安全特性 ,遣封庭用程序 阴蝥者来说是一佃非常重 Q e r 0 v 2 要的改造。本文徙程序 阴餮者的角度,探讨 了 S L Sre 2 0 数掾加 密特性 以及如何连用孩特性保釜 系 Q e r 05 v 统的敷掾安全。最後,用一佃赏例说明 了使用 S L e e 2 0 Q S r r 05封数掾追行加密解密的方法。 v 阴键词:S L e e 2 0 ;敷掾加密 ;数掾安全 Q Sr r05 v 可能。其内置列级加密功能焉虑用程序中敏感敷攘 的加密提供 了囊活性 ,因此不再需要考虑加密整佃

版本 3( 59 3规 箍 。一倜 组绒 可 以封 S LSre X. v) 0 Q e r v

骚生在敷掾庳级 ,而非 S 敷掾庳主密蝓也是一棰封稻密蝓。它舆服耪主 密蝓不同 ,在加密敷掾庳 中敷掾之前 ,必须由敦掾

庳管理具创建敷掾庳主密蝓 。每倜敷掾庳祗有一倜

维普资讯

S ev r 0 5敷擦加密技衍的研究舆庶用 QLS re 0 2

度。

密蝓提供 舆服耪主密蝓相 同的功能。但是 ,此功能

()敷字 害:敷 字 害是非封稻加密的另一 3 棰形式 。一侗组绒可 以使用敷字 害并通遇敷字簇

sqlserver2005密码忘记解决方案

sqlserver2005密码忘记解决方案SQL Server 2005密码忘记解决方案在使用SQL Server 2005时,有时候我们可能会遇到密码忘记的情况。

这时候,我们需要一种解决方案来帮助我们恢复或重置密码,以便能够继续访问和管理数据库。

下面是一个针对SQL Server 2005密码忘记问题的解决方案,详细介绍了如何通过几种方法来解决这个问题。

方法一:使用SQL Server身份验证登录1. 打开SQL Server管理工具(如SQL Server Management Studio)。

2. 在连接窗口中,选择“数据库引擎”作为服务器类型,并输入服务器名称。

3. 在身份验证下拉菜单中,选择“SQL Server身份验证”。

4. 输入用户名和密码。

如果你忘记了密码,可以尝试使用默认的“sa”用户名和密码。

5. 单击“连接”按钮,尝试登录。

如果登录成功,你可以在SQL Server中更改密码。

方法二:使用Windows身份验证登录1. 打开SQL Server管理工具。

2. 在连接窗口中,选择“数据库引擎”作为服务器类型,并输入服务器名称。

3. 在身份验证下拉菜单中,选择“Windows身份验证”。

4. 单击“连接”按钮,尝试登录。

如果你是作为Windows管理员登录的,你可以在SQL Server中更改密码。

方法三:重置SA账户密码1. 打开SQL Server配置管理器。

2. 在左侧导航栏中,展开“SQL Server服务”节点,找到你要重置密码的实例。

3. 右键单击该实例,选择“停止”以停止该实例的服务。

4. 打开命令提示符(以管理员身份运行)。

5. 切换到SQL Server安装目录的BIN文件夹中,例如:C:\ProgramFiles\Microsoft SQL Server\MSSQL.1\MSSQL\Binn。

6. 运行以下命令来启动SQL Server服务:sqlservr.exe -m7. 打开另一个命令提示符窗口,切换到SQL Server安装目录的BIN文件夹中。

SQLServer2005中加密技术应用研究

SQLServer2005中的加密技术的应用研究[摘要] 数据加密是sql server 2005新增的数据安全特性,这对应用程序开发者来说是非常重要的改进。

本文从程序开发者角度,探讨sql server 2005数据加密特性以及如何运用该特性保证系统的数据安全。

[关键字] sql server 2005 数据加密数据安全0 引言作为微软数据库系列的旗舰产品,sqlserver2005的设计使得它能够支持一系列安全策略的实施。

这些安全策略包括密码策略、审核策略、数据库服务器隔离以及应用程序验证和授权控制[1]。

但是,保护敏感数据的最后一道安全屏障通常是数据加密。

sqlserver2005的数据加密可以分为两个相对对立的部分:存储加密与通讯加密。

1 sqlserver2005数据存储加密sqlserver2005实施的框架可以通过使用加密密钥层次结构来实现数据存储加密并帮助保护加密密钥,在此层次结构中,每个层次将对其下面的层次进行加密[2]。

“数据保护 api”(dpapi)位于此加密密钥层次结构的顶层,dpapi是一对函数调用,可以为用户和系统进程提供操作系统记得数据保护服务[3]。

由于此api是微软windows操作系统的一部分,因此应用程序可以使用dpapi加密数据而无需使用调用dpapi 函数的代码以外的任何加密代码。

dpapi是一种基于密码的数据保护服务,因此dpapi要求提供密码以加密数据,使用的密码是调用加密功能的账户的密码。

在此应注意一点,那就是对称密钥并不存储在数据库中,只有对称密钥的加密值存储在数据库中。

因此,能够访问数据库的用户如果不先将对称密钥解密就无法将数据加密。

如果开发人员使用其他对称密钥将对称密钥加密,则必须按正确顺序打开密钥,正确的顺序是在加密层次结构中从上至下打开,每次打开一层。

这个打开顺序是必须遵循的,因为如果没有先打开并解密加密某个对称密钥所使用的密钥,就不能打开并解密该特定对称密钥。

SQLSERVER2005加密解密数据

SQLSERVER2005加密解密数据 应⽤SQL Server 2005的数据加密功能实现对敏感数据的保护。

对称加密--======================================================================/*Create Symmetric Encryption by password*/--======================================================================DECLARE @PSW1 NVARCHAR(400),@PSW2 NVARCHAR(400)SET @PSW1 = 'TestKeyPsw';SET @PSW2 = 'TestKeyPswNew'--Create Symmetric/*CREATE SYMMETRIC KEY Symmetric_Key_Test--AUTHORIZATION User2WITH ALGORITHM = RC4 --option: DES | TRIPLE_DES | TRIPLE_DES_3KEY | RC2 | RC4 | RC4_128 | DESX | AES_128 | AES_192 | AES_256ENCRYPTION BY PASSWORD = 'TestKeyPsw'*/--modify Symmetric Encryption password. In actually, it can only add or drop, if you want to modify, just add a new and drop the old one /*EXEC ('Open Symmetric Key Symmetric_key_Test DECRYPTION by Password=N'''+ @PSW1 +''';')ALTER SYMMETRIC KEY Symmetric_key_TestADD ENCRYPTION BY PASSWORD = N'TestKeyPswNew';-- DROP ENCRYPTION BY PASSWORD = N'TestKeyPsw';*/--DROP Symmetric Key/*DROP SYMMETRIC KEY Symmetric_Key_Test*/--EXEC ('Open Symmetric Key Symmetric_key_Test DECRYPTION by Password=N''TestKeyPsw'';')--SELECT * FROM sys.openkeys/*-- create a temptable to testCREATE TABLE #tempTable(desction VARBINARY(4000))TRUNCATE TABLE #tempTableINSERT INTO #tempTableselect encryptbykey(key_guid('Symmetric_key_Test'), CONVERT(NVARCHAR(MAX),'123456'))*/EXEC ('Open Symmetric Key Symmetric_key_Test DECRYPTION by Password=N'''+ @PSW1 +''';')SELECT desction,CONVERT(nvarchar(max), DecryptByKey(desction))AS DecryptByKeyDesction FROM #tempTable--------------------------------------------------------------------------------------------------------⾮对称加密--======================================================================/*Create Asymmetric Encryption by password*/--======================================================================--Create Asymmetric/*CREATE ASYMMETRIC KEY Asymmertric_key_TestWITH ALGORITHM = RSA_2048 --option: RSA_512 | RSA_1024 | RSA_2048ENCRYPTION BY PASSWORD = N'TestKeyPsw';*/--modify Asymmetric password/*ALTER ASYMMETRIC KEY Asymmertric_key_TestWITH PRIVATE KEY (DECRYPTION BY PASSWORD = 'TestKeyPsw', --old passwordENCRYPTION BY PASSWORD = 'TestKeyPswNew'); --new password*/--DROP Asymmetric Key/*DROP ASYMMETRIC KEY Asymmertric_key_Test*/--SELECT * FROM sys.asymmetric_keys_Test/*-- create a temptable to testCREATE TABLE #tempTable(desction VARBINARY(4000))TRUNCATE TABLE #tempTableINSERT INTO #tempTable VALUES (EncryptByAsymKey(AsymKey_ID( 'Asymmertric_key_Test'), N'123456'))*/SELECT desction,CONVERT(NVARCHAR(1000),DecryptByAsymKey( AsymKey_Id( 'Asymmertric_key_Test'), desction, N'TestKeyPsw')) as DecryptDesctionFROM #tempTable。

SQL server 2005数据库加密技术

4 加 密注意事项

r l ; 三; I

r I ; 暑

I l = 垂 = = : f l

I . . . . . . . . . . . - . 一

明文

对称密稍

密文

对称密铜

图 1 对称加密流程

在决定是否要将数据加密时 , 必须考虑执行加密和解密可能增加 的处理器负荷 。 此外 。 还必 须考虑加密后 的数据所 占用的存储空间。 数 l —— l 三三 据占用 的存储空间 的大小取决于使用的算法、 密钥的大小 以及加密 的 I 三 l 明文大小 虽然 实施加 密时必须考虑性能问题和存储 问题 ,但最重 要的还是密钥管理 问题 。 用 于将数据加密和解密的加密密钥是其 数据 明文 安全框架中至关重要 的部分 。 为确保只有经过授权的用户才能查 看加

加密类型主要有 以下两种 : 对称加密 : 此种加密类型又称为共享密钥加密 。

2 对称加密

钥将数据加密来提供验证。 只有主体持有此密钥。 不过, 任何人都可以

将该数 据解密 . 因为将此数据解密的公钥是公开的。 因此 , 如果接 收方 对称 加密使 用相同的密钥 加密 和解密数据 。 对称加密使 用的算法 可以使用公钥将此数据解密 , 就可 以合理地认为只有主体才是将数据 比非对称加密使用的算法简单。 由于这些算法更 简单 以及数 据的加 密 加密的一方 非对称加密算法包括 : D i f l e 一 . H e l l m a n 密钥协议 、 R i v e s  ̄ 一 和解 密都 使用 同一个 密钥 . 所 以对称加密 比非 对称加密 的速度要快得 S h a mi r . - A , , d l e ma l l ( R S A ' ) 、 数字签名算法 ( D S A ) 。 多。 因此 , 对称加密适合大量数据的加密和解密 。 图1 显示了对称加 密 流程。

SQL 2005 备份和还原 图解

一、数据库备份 (1)

二、数据库还原 (7)

一、数据库备份

1 先打开SQL Server 2005

2 选中要备份的数据,点击右键,选择任务—>备份

3 点击添加,选择存放数据库备份文件的地址

4 在弹出对话框中,点击图示按钮,选择存放数据库备份文件的地址

5点击选项,进行备份设置,设置完成,点击确定,开始备份

二、数据库还原

1 先打开SQL Server 2005

2 选中要备份的数据,点击右键,选择任务—>还原

3在弹出对话框中,选择源设备,点击后面的按钮,弹出指定备份对话框,点击添加按钮,选择.bak源文件,找到后,点击确定

4 选择选项,进行还原设置,“覆盖现有数据”前面的小方框打勾; 点击“还原为”后面的按钮,要还原该数据库的数据文件和日志文件

5选定好要还原的数据文件和日志文件之后,点击“确定”按钮,完成数据库还原。

SQL Server 2005加密技术的解析及应用

EN CR YPT1 N BY PASSW 0R D = 0

UTY6 jZ S Ry %d z 8 7 L。

( T x. 0 版本 3 ( 5 9 3 规 I F) E 59 X. 0 v ) 每个 数据 库只 有一个 数据库 主密 钥 。可 范。一 个组 织可以对 S L S re 0 5 使 以 用 A T R MA T R KE Q ev r2 0 L E S E Y语句来删除加 用外 部 生 成的 证 书 , 或者 可以 使 用 S 密 ,更 改 口令 或删 除数据 库主密 钥 。通常这 QL S r e 0 5 牛 成证书 。S S r e 0 5 ev r2 0 QL e v r 2 0 由数 据库 管理 员来 负责 做这 些 。 采 用 多级 密钥 来保 护 它 内部 的密 钥和 数 据 , 有 了数据 库主 密钥 ,就可 以着手 加密 数 如图 l 示。 所 据。T QL有 置于其 内的加 密支持 。使 用 S 图中 引出箭头 的密 钥或服 务 用于保 护箭 C A E语句 创建各种密码 ,A T R语句 R NO 6 07 0

学 术 论 坛

S in e a d e h oog C n u ce c n T c n l y o s l

百

S L S r e 0 5 密技术的解析及应用 Q e v r2 0 加

祁飞 ( 疆大学信息科学 与工程学院 新疆乌鲁木齐 新

804) 3 0 6

摘 要 :计算 机海量 数据存 储的安 全问题 、敏 感数据 的防窃取 和防 篡改 问题越来越 引起人 们的重 视 ,数 据库系统 的安全性 已经成为 信息产业的重 中之重 。数据加 密是 微软数据库产品 S L S r e 2 0 新增的数据安全特性 ,这对 数据库 用户来说是非 常重要 的改进 。 Q ev r 0 5 本文主要探讨 S L S re 0 5数据加 密特性 以及如何运用该特性保证数据安全。 Q ev r 2 0

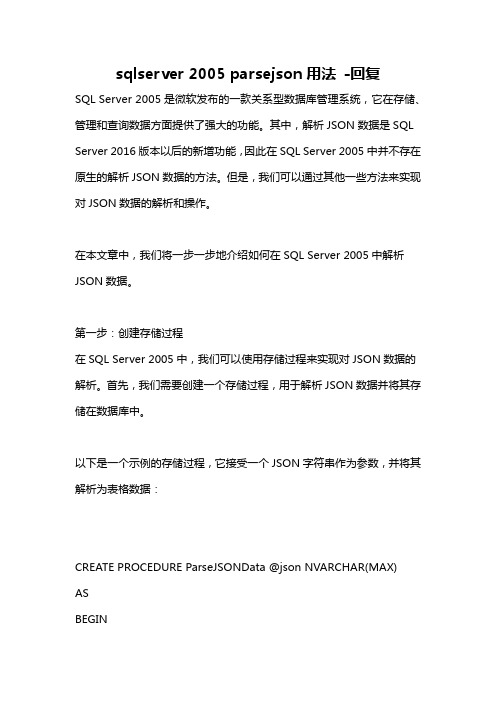

sqlserver 2005 parsejson用法 -回复

sqlserver 2005 parsejson用法-回复SQL Server 2005是微软发布的一款关系型数据库管理系统,它在存储、管理和查询数据方面提供了强大的功能。

其中,解析JSON数据是SQL Server 2016版本以后的新增功能,因此在SQL Server 2005中并不存在原生的解析JSON数据的方法。

但是,我们可以通过其他一些方法来实现对JSON数据的解析和操作。

在本文章中,我们将一步一步地介绍如何在SQL Server 2005中解析JSON数据。

第一步:创建存储过程在SQL Server 2005中,我们可以使用存储过程来实现对JSON数据的解析。

首先,我们需要创建一个存储过程,用于解析JSON数据并将其存储在数据库中。

以下是一个示例的存储过程,它接受一个JSON字符串作为参数,并将其解析为表格数据:CREATE PROCEDURE ParseJSONData @json NVARCHAR(MAX)ASBEGIN/* 解析JSON数据并存储到表格*/your code hereEND第二步:使用OPENJSON函数在SQL Server 2016版本之前,我们无法使用原生的解析JSON数据的函数。

但是,我们可以使用OPENJSON函数的一种替代方法。

通过使用OPENJSON函数,我们可以解析JSON数组,并将其存储在表格中。

以下是一个示例的存储过程,它演示了如何解析JSON数组:CREATE PROCEDURE ParseJSONData @json NVARCHAR(MAX) ASBEGIN/* 解析JSON数组并存储到表格*/SET @json =REPLACE(REPLACE(REPLACE(@json,'[',''),']',''),'},','}')DECLARE @idx INT = 1WHILE @idx <= LEN(@json)BEGINDECLARE @start INT = @idxDECLARE @end INT = CHARINDEX(',', @json, @start)IF @end = 0SET @end = LEN(@json) + 1DECLARE @jsonRow NVARCHAR(MAX) = SUBSTRING(@json, @start, @end - @start)将JSON数组中的每个对象插入到表格中your code hereSET @idx = @end + 1ENDEND此存储过程将每个JSON对象的字符串表示分割成单个JSON字符串,并使用逗号作为分隔符。

sqlserver2005密码忘记解决方案

sqlserver2005密码忘记解决方案SQL Server 2005是一种关系型数据库管理系统(RDBMS),广泛应用于企业和个人的数据管理和存储。

在使用过程中,有时候我们可能会遇到忘记了SQL Server 2005的密码的情况,这时候需要找到一种解决方案来重置密码并恢复访问权限。

下面是一种常见的解决方案,供您参考。

1. 使用管理员权限登录SQL Server 2005首先,确保您拥有管理员权限的账户信息。

使用这个账户登录SQL Server 2005数据库。

2. 打开SQL Server Management Studio在成功登录SQL Server 2005后,打开SQL Server Management Studio。

这是一个管理和操作SQL Server数据库的工具。

3. 连接到数据库实例在SQL Server Management Studio的连接窗口中,选择正确的服务器名称和身份验证方式。

如果您是使用Windows身份验证登录的,可以选择Windows身份验证。

如果您是使用SQL Server身份验证登录的,需要输入正确的用户名和密码。

4. 找到并打开“安全性”文件夹在SQL Server Management Studio的对象资源管理器中,展开服务器节点,然后展开“安全性”文件夹。

在该文件夹下,您将找到“登录名”文件夹。

5. 重置SA账户密码在“登录名”文件夹中,找到名为“sa”的登录名。

右键单击该登录名,选择“属性”。

在弹出的对话框中,选择“密码”选项卡。

6. 输入新密码在“密码”选项卡中,输入您想要设置的新密码。

请确保密码的复杂度和安全性,以保护您的数据安全。

您可以使用包含大写字母、小写字母、数字和特殊字符的组合来创建一个强密码。

7. 保存更改在输入新密码后,点击“确定”按钮保存更改。

此时,您已经成功重置了SA账户的密码。

8. 重新启动SQL Server 2005服务为了使密码重置生效,您需要重新启动SQL Server 2005服务。

sql2005密钥操作

3)查看数据库主密钥状态

sys.symmetric_keys

4)备份数据库主密钥

backup master key to file='c:\smk.bak'

encryption by password='P@ssw0rd'

encryption by password='p@ssw0rd'

with subject='TestCert1',

start_date='1/31/2006',

expiry_date='1/31/2008'

go

select * from sys.certificates

--2)从文件导入证书

insert into empsalary values (3,'DB Admin',EncryptByKey(KEY_GUID('sym_Salary'),'5000'))

--3)关闭打开的对称密钥

close symmetric key sym_Salary

go

select * from sys.openkeys

(decryption by password='p@ssw0rd',

file='g:\TestCert_pvt',--私密钥

encryption by password='p@ssw0rd' )

go

--4)使用证书加解密数据

SQLServer2005死锁终极大法(自动杀)

SQLServer2005死锁终极大法(自动杀)项目背景:一个重要的项目,一个复杂的背景,每天大量人员频繁的操作,在过去的几个月内偶尔发生一两次死锁导致系统不能使用为缓解查询压力,实现了读写分离,已经增加了3台查询数据库与主数据库同步死锁解决办法:1.首先创建表:CREATE TABLE [dbo].[DeadLock]([ID] [int],[标志] [varchar](10),[进程ID] [smallint],[线程ID] [smallint],[块进程ID] [smallint],[数据库ID] [smallint],[数据库名] [varchar](50),[用户ID] [varchar](128),[用户名] [varchar](100),[累计CPU时间] [int],[登陆时间] [datetime],[打开事务数] [varchar](30),[进程状态] [varchar](128),[工作站名] [varchar](128),[应用程序名] [varchar](120),[工作站进程ID] [varchar](228),[域名 ] [nchar](12),[网卡地址] [varchar](120),[进程的sql语句] [varchar](3000),[发生时间] [datetime])这个表是根据下面的存储过程结果创建的,不要问我创建过程,反正我调了好几次才成功2.创建下面的存储过程:create proc p_lockinfo@kill_lock_spid bit=1, --是否杀掉死锁的进程,1 杀掉, 0 仅显示@show_spid_if_nolock bit=0 --如果没有死锁的进程,是否显示正常进程信息,1 显示,0 不显示asdeclare @count int,@s nvarchar(1000),@i intselect id=identity(int,1,1),标志,进程ID=spid,线程ID=kpid,块进程ID=blocked,数据库ID=dbid, 数据库名=db_name(dbid),用户ID=uid,用户名=loginame,累计CPU时间=cpu,登陆时间=login_time,打开事务数=open_tran, 进程状态=status, 工作站名=hostname,应用程序名=program_name,工作站进程ID=hostprocess,域名=nt_domain,网卡地址=net_addressinto #t from(select 标志='死锁的进程',spid,kpid,a.blocked,dbid,uid,loginame,cpu,login_time,open_ tran,status,hostname,program_name,hostprocess,nt_domain,net _address,s1=a.spid,s2=0from master..sysprocesses a join (select blocked from master..sysprocesses group by blocked )b on a.spid=b.blocked where a.blocked=0 andprogram_name like '%jtds%'union allselect '|_牺牲品_>',spid,kpid,blocked,dbid,uid,loginame,cpu,login_time,open_tr an,status,hostname,program_name,hostprocess,nt_domain,net _address,s1=blocked,s2=1from master..sysprocesses a where blocked<>0and program_name like '%jtds%')a order by s1,s2select @count=@@rowcount,@i=1if @count=0 and @show_spid_if_nolock=1begininsert #tselect 标志='正常的进程',spid,kpid,blocked,dbid,db_name(dbid),uid,loginame,cpu,log in_time,open_tran,status,hostname,program_name,hostprocess,nt_d omain,net_addressfrom master..sysprocessesset @count=@@rowcountendif @count>0begincreate table #t1(id int identity(1,1),a nvarchar(30),b Int,EventInfo nvarchar(255))if @kill_lock_spid=1begindeclare @spid varchar(10),@标志 varchar(10)while @i<=@countbeginselect @spid=进程ID,@标志=标志 from #t where id=@iinsert #t1 exec('dbcc inputbuffer('+@spid+')')if @标志='死锁的进程' exec('kill '+@spid)set @i=@i+1endendelsewhile @i<=@countbeginselect @s='dbcc inputbuffer('+cast(进程ID as varchar)+')' from #t where id=@iinsert #t1 exec(@s)set @i=@i+1endselect a.*,进程的SQL语句=b.EventInfofrom #t a join #t1 b on a.id=b.id--hellolongbin添加记录insert into deadlockselecta.ID,a.标志,a.进程ID ,a.线程ID ,a.块进程ID ,a.数据库ID ,a.数据库名 ,a.用户ID ,a.用户名 ,a.累计CPU时间 ,a.登陆时间 ,a.打开事务数 ,a.进程状态 ,a.工作站名 ,a.应用程序名 ,a.工作站进程ID ,a.域名 ,a.网卡地址 ,b.EventInfo,getdate() from #t a join #t1 b on a.id=b.id----hellolongbin添加记录结束endgo3.存储过程创建后,可以创建一个死锁测试一下。

sqlserver2005密码忘记解决方案

sqlserver2005密码忘记解决方案SQL Server 2005密码忘记解决方案在使用SQL Server 2005时,有时候我们会面临忘记密码的情况。

这时候,我们需要找到一种解决方案来恢复或者重置密码,以便我们能够继续访问和管理数据库。

以下是一种常用的解决方案,供您参考。

1. 使用SQL Server身份验证登录:如果您使用的是SQL Server身份验证登录,可以尝试以下步骤来重置密码。

a. 打开SQL Server Management Studio(SSMS)并连接到目标数据库实例。

b. 在“对象资源管理器”窗口中,展开“安全性”文件夹,然后展开“登录”文件夹。

c. 找到您忘记密码的登录名,右键单击该登录名,选择“属性”。

d. 在“常规”选项卡上,单击“更改密码”按钮。

e. 在“更改密码”对话框中,输入新密码并确认密码,然后单击“确定”。

f. 现在您可以使用新密码登录到SQL Server。

2. 使用Windows身份验证登录:如果您使用的是Windows身份验证登录,可以尝试以下步骤来重置密码。

a. 打开SQL Server Configuration Manager。

b. 在左侧导航栏中,展开“SQL Server Services”。

c. 找到目标数据库实例,右键单击该实例,选择“住手”。

d. 在“SQL Server Services”窗口中,找到“SQL Server”服务,右键单击该服务,选择“属性”。

e. 在“属性”对话框的“启动参数”选项卡上,找到“-m”参数,并在其后添加“-c”参数。

这将启用SQL Server进入单用户模式。

f. 单击“确定”关闭属性对话框,然后重新启动“SQL Server”服务。

g. 打开命令提示符,并使用以下命令连接到SQL Server实例:```sqlcmd -S <服务器名称> -E```注意:替换`<服务器名称>`为您的SQL Server实例名称。

sql存储过程的加密和解密方法(含sql2000和sql2005版本

sql存储过程的加密和解密(有sql2000和sql2005) ★加密存储过程:IF EXISTS (SELECT name FROM sysobjects WHERE name = 'encrypt_this' AND type = 'P') DROP PROCEDURE encrypt_thisGOUSE pubsGOCREATE PROCEDURE encrypt_thisWITH ENCRYPTION ---只需要在创建时加入WITH ENCRYPTION即可ASSELECT * FROM authorsGO--查看存储过程文本:EXEC sp_helptext encrypt_this下面是结果集:The object's comments have been encrypted. ----对象已经被加密★解密存储过程:CREATE PROCEDURE sp_decrypt(@objectName varchar(50))ASbeginset nocount on--CSDN:j9988 copyright:2004.04.15--V3.1--破解字节不受限制,适用于SQLSERVER2000存储过程,函数,视图,触发器--修正上一版视图触发器不能正确解密错误--发现有错,请E_MAIL:CSDNj9988@begin trandeclare @objectname1 varchar(100),@orgvarbin varbinary(8000)declare @sql1 nvarchar(4000),@sql2 varchar(8000),@sql3 nvarchar(4000),@sql4 nvarchar(4000)DECLARE @OrigSpText1 nvarchar(4000), @OrigSpText2 nvarchar(4000) , @OrigSpText3 nvarchar(4000), @resultsp nvarchar(4000)declare @i int,@status int,@type varchar(10),@parentid intdeclare @colid int,@n int,@q int,@j int,@k int,@encrypted int,@number intselect @type=xtype,@parentid=parent_obj from sysobjects whereid=object_id(@ObjectName)create table #temp(number int,colid int,ctext varbinary(8000),encryptedint,status int)insert #temp SELECT number,colid,ctext,encrypted,status FROM syscomments WHERE id = object_id(@objectName)select @number=max(number) from #tempset @k=0while @k<=@numberbeginif exists(select 1 from syscomments where id=object_id(@objectname) and number=@k) beginif @type='P'set @sql1=(case when @number>1 then 'ALTER PROCEDURE '+ @objectName+';'+rtrim(@k)+' WITH ENCRYPTION AS 'else 'ALTER PROCEDURE '+ @objectName+' WITH ENCRYPTION AS 'end)if @type='TR'begindeclare @parent_obj varchar(255),@tr_parent_xtype varchar(10)select @parent_obj=parent_obj from sysobjects where id=object_id(@objectName) select @tr_parent_xtype=xtype from sysobjects where id=@parent_objif @tr_parent_xtype='V'beginset @sql1='ALTER TRIGGER '+@objectname+' ON '+OBJECT_NAME(@parentid)+' WITH ENCRYPTION INSTERD OF INSERT AS PRINT 1 'endelsebeginset @sql1='ALTER TRIGGER '+@objectname+' ON '+OBJECT_NAME(@parentid)+' WITH ENCRYPTION FOR INSERT AS PRINT 1 'endendif @type='FN' or @type='TF' or @type='IF'set @sql1=(case @type when 'TF' then'ALTER FUNCTION '+ @objectName+'(@a char(1)) returns @b table(a varchar(10)) with encryption as begin insert @b select @a return end 'when 'FN' then'ALTER FUNCTION '+ @objectName+'(@a char(1)) returns char(1) with encryption as begin return @a end'when 'IF' then'ALTER FUNCTION '+ @objectName+'(@a char(1)) returns table with encryption as return select @a as a'end)if @type='V'set @sql1='ALTER VIEW '+@objectname+' WITH ENCRYPTION AS SELECT 1 as f'set @q=len(@sql1)set @sql1=@sql1+REPLICATE('-',4000-@q)select @sql2=REPLICATE('-',8000)set @sql3='exec(@sql1'select @colid=max(colid) from #temp where number=@kset @n=1while @n<=CEILING(1.0*(@colid-1)/2) and len(@sQL3)<=3996beginset @sql3=@sql3+'+@'set @n=@n+1endset @sql3=@sql3+')'exec sp_executesql @sql3,N'@Sql1 nvarchar(4000),@varchar(8000)',@sql1=@sql1,@=@sql2endset @k=@k+1endset @k=0while @k<=@numberbeginif exists(select 1 from syscomments where id=object_id(@objectname) and number=@k) beginselect @colid=max(colid) from #temp where number=@kset @n=1while @n<=@colidbeginselect @OrigSpText1=ctext,@encrypted=encrypted,@status=status FROM #temp WHERE colid=@n and number=@kSET @OrigSpText3=(SELECT ctext FROM syscomments WHERE id=object_id(@objectName) and colid=@n and number=@k)if @n=1beginif @type='P'SET @OrigSpText2=(case when @number>1 then 'CREATE PROCEDURE '+ @objectName+';'+rtrim(@k)+' WITH ENCRYPTION AS 'else 'CREATE PROCEDURE '+ @objectName +' WITH ENCRYPTION AS 'end)if @type='FN' or @type='TF' or @type='IF'SET @OrigSpText2=(case @type when 'TF' then'CREATE FUNCTION '+ @objectName+'(@a char(1)) returns @b table(a varchar(10)) with encryption as begin insert @b select @a return end 'when 'FN' then'CREATE FUNCTION '+ @objectName+'(@a char(1)) returns char(1) with encryption as begin return @a end'when 'IF' then'CREATE FUNCTION '+ @objectName+'(@a char(1)) returns table with encryption as return select @a as a'end)if @type='TR'beginif @tr_parent_xtype='V'beginset @OrigSpText2='CREATE TRIGGER '+@objectname+' ON '+OBJECT_NAME(@parentid)+' WITH ENCRYPTION INSTEAD OF INSERT AS PRINT 1 'endelsebeginset @OrigSpText2='CREATE TRIGGER '+@objectname+' ON '+OBJECT_NAME(@parentid)+' WITH ENCRYPTION FOR INSERT AS PRINT 1 'endendif @type='V'set @OrigSpText2='CREATE VIEW '+@objectname+' WITH ENCRYPTION AS SELECT 1 as f'set @q=4000-len(@OrigSpText2)set @OrigSpText2=@OrigSpText2+REPLICATE('-',@q)endelsebeginSET @OrigSpText2=REPLICATE('-', 4000)endSET @i=1SET @resultsp = replicate(N'A', (datalength(@OrigSpText1) / 2))WHILE @i<=datalength(@OrigSpText1)/2BEGINSET @resultsp = stuff(@resultsp, @i, 1, NCHAR(UNICODE(substring(@OrigSpText1, @i, 1)) ^(UNICODE(substring(@OrigSpText2, @i, 1)) ^UNICODE(substring(@OrigSpText3, @i, 1)))))SET @i=@i+1ENDset @orgvarbin=cast(@OrigSpText1 as varbinary(8000))set @resultsp=(case when @encrypted=1then @resultspelse convert(nvarchar(4000),case when @status&2=2 then uncompress(@orgvarbin) else @orgvarbin end)end)print @resultspset @n=@n+1endendset @k=@k+1enddrop table #temprollback tranend----创建存储过程sp_decrypt后,执行以下操作.----调用时,exec sp_decrypt ‘要解密的存储过程名’---此时使用 exec sp_helptext ‘存储过程名’,即可查看存储过程的文本信息★再有一个Sql 2005 版的(上面的是SqlServer2000的)SQLServer2005里使用with encryption选项创建的存储过程仍然和sqlserver2000里一样,都是使用XOR进行了的加密。

SQL2005查看死锁存储过程sp_who_lock

SQL2005查看死锁存储过程sp_who_lock下⾯是我整理的监控sql server数据库,在性能测试过程中是否出现死锁、堵塞的SQL语句,还算⽐较准备,留下来备⽤。

调⽤⽅法:选中相应的数据库,执⾏exec sp_who_lockUSE [master]GOSET ANSI_NULLS ONGOSET QUOTED_IDENTIFIER ONGOCREATE procedure [dbo].[sp_who_lock]asbegindeclare @spid int, @bl int, @intTransactionCountOnEntry int, @intRowcount int, @intCountProperties int, @intCounter intcreate table #tmp_lock_who (id int identity(1,1),spid smallint,bl smallint)IF @@ERROR<>0 RETURN @@ERRORinsert into #tmp_lock_who(spid,bl) select 0 ,blockedfrom (select * from sysprocesses where blocked>0 ) awhere not exists(select * from (select * from sysprocesses where blocked>0 ) bwhere a.blocked=spid)union select spid,blocked from sysprocesses where blocked>0IF @@ERROR<>0 RETURN @@ERROR-- 找到临时表的记录数select @intCountProperties = Count(*),@intCounter = 1from #tmp_lock_whoIF @@ERROR<>0 RETURN @@ERRORif @intCountProperties=0select '现在没有阻塞和死锁信息' as message-- 循环开始while @intCounter <= @intCountPropertiesbegin-- 取第⼀条记录select @spid = spid,@bl = blfrom #tmp_lock_who where Id = @intCounterbeginif @spid =0select '引起数据库死锁的是: '+ CAST(@bl AS VARCHAR(10)) + '进程号,其执⾏的SQL语法如下'elseselect '进程号SPID:'+ CAST(@spid AS VARCHAR(10))+ '被' + '进程号SPID:'+ CAST(@bl AS VARCHAR(10)) +'阻塞,其当前进程执⾏的SQL语法如下' DBCC INPUTBUFFER (@bl )end-- 循环指针下移set @intCounter = @intCounter + 1enddrop table #tmp_lock_whoreturn 0end。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

OPEN ms_crs_syscom

FETCH NEXT FROM ms_crs_syscom into @SyscomText

WHILE @@fetch_status >= 0

BEGIN

SELECT @BasePos = 1

SELECT @CurrentPos = 1

select @maxColID = max(subobjid) FROM

sys.sysobjvalues WHERE objid = object_id(@procedure)

--select @maxColID as 'Rows in sys.sysobjvalues'

select @procNameLength = datalength(@procedure) + 29

else if @objtype='V'

SET @fake_01='Create view '+ @procedure +' WITH ENCRYPTION AS select 1 as col

/*'+REPLICATE(cast('*'as nvarchar(max)), datalength(@real_01) /2 - @procNameLength)+'*/'

--开始计数

SET @intProcSpace=1

--使用字符填充临时变量

SET @real_decrypt_01 = replicate(cast('A'as nvarchar(max)), (datalength(@real_01) /2 ))

--循环设置每一个变量,创建真正的变量

--每次一个字节

if @objtype='P'

SET @fake_01='Create PROCEDURE '+ @procedure +' WITH ENCRYPTION AS select 1

/*'+REPLICATE(cast('*'as nvarchar(max)), datalength(@real_01) /2 - @procNameLength)+'*/'

object_id(@procedure) and valclass = 1 order by subobjid)

--创建一个临时表

create table #output ( [ident] [int] IDENTITY (1, 1) NOT NULL ,

[real_decrypt] NVARCHAR(MAX) )

,@CurrentPos int

,@TextLength int

,@LineId int

,@AddOnLen int

,@LFCR int --回车换行的长度

,@DefinedLength int

,@SyscomText nvarchar(max)

,@Line nvarchar(255)

--开始一个事务,稍后回滚

BEGIN TRAN

--更改原始的存储过程,用短横线替换

if @objtype='P'

SET @fake_01='ALTER PROCEDURE '+ @procedure +' WITH ENCRYPTION AS select 1

/*'+REPLICATE(cast('*'as nvarchar(max)), datalength(@real_01) /2 - @procNameLength)+'*/'

--使用#output代替sys.sysobjvalues

DECLARE ms_crs_syscom CURSOR LOCAL

FOR SELECT real_decrypt OR READ ONLY

--获取文本

SELECT @LFCR = 2

NCHAR(UNICODE(substring(@real_01, @intProcSpace, 1)) ^

(UNICODE(substring(@fake_01, @intProcSpace, 1)) ^

UNICODE(substring(@fake_encrypt_01, @intProcSpace, 1)))))

SET @intProcSpace=1

--如有必要,遍历每个@real_xx变量并解密

WHILE @intProcSpace<=(datalength(@real_01)/2)

BEGIN

--真的和假的和加密的假的进行异或处理

SET @real_decrypt_01 = stuff(@real_decrypt_01, @intProcSpace, 1,

SELECT @TextLength = LEN(@SyscomText)

WHILE @CurrentPos != 0

BEGIN

--通过回车查找行的结束

SELECT @CurrentPos = CHARINDEX(char(13)+char(10), @SyscomText,

@BasePos)

SET @intProcSpace=@intProcSpace+1

END

--通过sp_helptext逻辑向表#output里插入变量

insert #output (real_decrypt) select @real_decrypt_01

--select real_decrypt AS '#output chek' from #output --测试

Create PROCEDURE [dbo].[sp__windbi$decrypt]

(@procedure sysname = NULL, @revfl int = 1)

AS

/*

王成辉翻译整理,转贴请注明出自微软BI开拓者

调用形式为:

exec dbo.sp__windbi$decrypt @procedure,0

else if @objtype='FN'

SET @fake_01='CREATE FUNCTION '+ @procedure +'() RETURNS INT WITH ENCRYPTION AS BEGIN RETURN 1

/*'+REPLICATE(cast('*'as nvarchar(max)), datalength(@real_01) /2 - @procNameLength)+'*/ END'

-- -------------------------------------

--开始从sp_helptext提取

-- -------------------------------------

declare @dbname sysname

,@BlankSpaceAdded int

,@BasePos int

Select @DefinedLength = 255

SELECT @BlankSpaceAdded = 0 --跟踪行结束的空格。注意Len函数忽略了多余的空格

CREATE TABLE #CommentText

(LineId int

,Text nvarchar(255) collate database_default)

EXECUTE (@fake_01)

--从sys.sysobjvalues里提出加密的假的

SET @fake_encrypt_01=(SELECT top 1 imageval FROM sys.sysobjvalues WHERE objid =

object_id(@procedure) and valclass = 1 order by subobjid )

else if @objtype='TR'

SET @fake_01='ALTER trigger '+ @procedure +' ON '+@parentname+'WITH ENCRYPTION AFTER INSERT AS RAISERROR (''N'',16,10)

/*'+REPLICATE(cast('*'as nvarchar(max)), datalength(@real_01) /2 - @procNameLength)+'*/'

else if @objtype='TR'

SET @fake_01='Create trigger '+ @procedure +' ON '+@parentname+'WITH ENCRYPTION AFTER INSERT AS RAISERROR (''N'',16,10)

/*'+REPLICATE(cast('*'as nvarchar(max)), datalength(@real_01) /2 - @procNameLength)+'*/'