H3C F100-M开启WEB界面实例

H3C F100-配置实例

作品编号:DG13485201600078972981创作者:玫霸*网络环境:固定IP,光钎接入。

硬件环境:IbmX3650M3一台(OA),双网卡,一台H3C F100-A防火墙一台。

客户需求:要求内部网络通过防火墙访问外网,外网客户端通过防火墙能够访问内部OA服务器。

实施步骤:服务器做好系统并把数据库调试好。

防火墙的调试,通过串口线连接本子PC和防火墙,用超级终端。

可用2种调试方法。

Web界面的调试和命令行的调试。

先是第一种方法。

具体操作如下:1》因为机器默认是没有ip和用户名和密码的,所以就需要超级终端通过命令行来给机器配置,操作如下:因为机器本身带一条console口的串口线,把另一端连接到带串口的笔记本上,因为有的本子没有9针的串口,所以最好买一条九针转U口的,连到笔记本的U口上面,接下来就是打串口的驱动了,在网上下个万能的串口驱动也是能用的(附件里有自己用的一个驱动),连接好以后,把防火墙通上电。

2》在本子上点击开始-程序-附件-通讯-超级终端,打开后是新建连接,在名称里输入comm1,选第一个图标,点击确定,在连接时使用的下拉菜单中选直接连接到串口1,点击确定,然后在串口的属性对话框中设置波特率为9600,数据位为8,奇偶校验为无,停止位为1,流量控制为无,按[确定]按钮,返回超级终端窗口。

接下来配置超级终端属性在超级终端中选择[属性/设置]一项,进入图4-5所示的属性设置窗口。

选择终端仿真类型为VT100或自动检测,按[确定]按钮,返回超级终端窗口。

连通后在超级终端里会显示防火墙的信息。

机子会提示你Ctrl+B你不用管,这是进ROOT菜单的。

接下来就要为防火墙配置管理IP,用户名和密码了配置有2种模式,一般情况下用路由模式,先配置IP为使防火墙可以与其它网络设备互通,必须先将相应接口加入到某一安全区域中,且将缺省的过滤行为设置为允许,并为接口(以GigabitEthernet0/0为例)这是lan0的接口,配置IP地址。

H3C F100-配置实例教学文案

H3C F100-配置实例网络环境:固定IP,光钎接入。

硬件环境:IbmX3650M3一台(OA),双网卡,一台H3C F100-A防火墙一台。

客户需求:要求内部网络通过防火墙访问外网,外网客户端通过防火墙能够访问内部OA服务器。

实施步骤:服务器做好系统并把数据库调试好。

防火墙的调试,通过串口线连接本子PC和防火墙,用超级终端。

可用2种调试方法。

Web界面的调试和命令行的调试。

先是第一种方法。

具体操作如下:1》因为机器默认是没有ip和用户名和密码的,所以就需要超级终端通过命令行来给机器配置,操作如下:因为机器本身带一条console口的串口线,把另一端连接到带串口的笔记本上,因为有的本子没有9针的串口,所以最好买一条九针转U口的,连到笔记本的U口上面,接下来就是打串口的驱动了,在网上下个万能的串口驱动也是能用的(附件里有自己用的一个驱动),连接好以后,把防火墙通上电。

2》在本子上点击开始-程序-附件-通讯-超级终端,打开后是新建连接,在名称里输入comm1,选第一个图标,点击确定,在连接时使用的下拉菜单中选直接连接到串口1,点击确定,然后在串口的属性对话框中设置波特率为9600,数据位为8,奇偶校验为无,停止位为1,流量控制为无,按[确定]按钮,返回超级终端窗口。

接下来配置超级终端属性在超级终端中选择[属性/设置]一项,进入图4-5所示的属性设置窗口。

选择终端仿真类型为VT100或自动检测,按[确定]按钮,返回超级终端窗口。

连通后在超级终端里会显示防火墙的信息。

机子会提示你Ctrl+B你不用管,这是进ROOT菜单的。

接下来就要为防火墙配置管理IP,用户名和密码了配置有2种模式,一般情况下用路由模式,先配置IP为使防火墙可以与其它网络设备互通,必须先将相应接口加入到某一安全区域中,且将缺省的过滤行为设置为允许,并为接口(以GigabitEthernet0/0为例)这是lan0的接口,配置IP地址。

H3C路由器WEB简单配置流程

H3C路由器WEB简单配置流程H3C路由器WEB简单配置流程1、登录路由器WEB管理页面1.1 打开浏览器,输入路由器的管理IP地质(默认为192.168.1.1)1.2 输入管理员用户名和密码进行登录2、基本设置2.1 配置路由器的基本信息,如主机名、域名、系统时间等2.2 设置路由器的管理接口,如IP地质、子网掩码、网关等2.3 配置DNS服务器地质3、路由配置3.1 静态路由配置:设置静态路由表,指定数据包的下一跳地质3.2 动态路由配置:开启动态路由协议,如OSPF、BGP等,实现自动路由更新和选择4、VLAN配置4.1 创建VLAN:设置VLAN的标识、名称和端口成员4.2 VLAN接口配置:给每个VLAN分配一个IP地质,作为该VLAN的默认网关4.3 VLAN间互通配置:配置VLAN间的互连口,允许不同VLAN之间互相通信5、安全配置5.1 访问控制列表(ACL)配置:设置ACL规则,限制特定IP地质或端口的访问权限5.2 防火墙配置:开启或配置防火墙功能,保护内部网络安全5.3 用户认证配置:设置用户认证方式,如基于用户名和密码的认证或基于证书的认证6、NAT配置6.1 静态NAT配置:将内部私有IP地质映射为外部公共IP 地质,实现内网与外网的通信6.2 动态NAT配置:通过使用一个公网IP地质来代表整个内部私网,实现内网与外网的通信6.3 端口映射配置:将某个特定端口的数据包导向内部服务器,实现对外提供服务7、IPsec VPN配置7.1 配置IPsec策略:设置IPsec协议的加密、认证、密钥协商等参数7.2 配置VPN隧道:创建VPN隧道,指定对端IP地质、安全协议、预共享密钥等信息8、网络监控和故障排除8.1 网络监控配置:配置SNMP、Syslog等,实现对网络设备的实时监控8.2 排查故障:通过查看日志、调试命令等方法,定位和解决网络故障附件:无法律名词及注释:无。

H3C路由器开启web

H3C路由器开启webH3C路由器开启web一、介绍H3C路由器是一款功能强大的网络设备,它具有开启web功能的能力。

通过开启web功能,可以通过网页界面方便地进行路由器的配置和管理。

本文档将详细介绍如何在H3C路由器上开启web功能。

二、准备工作在正式开启web功能之前,需要确保以下准备工作已完成:1、确保已正确连接H3C路由器并获得管理员权限。

2、确保已正确配置路由器的网络连接。

三、进入路由器配置界面1、在浏览器的地质栏中输入默认网关IP地质,并按下回车键。

2、输入管理员用户名和密码,然后登录按钮。

四、开启web功能1、在路由器配置界面的左侧导航菜单中,“系统管理”选项。

2、在系统管理菜单中,“设备管理”选项。

3、在设备管理菜单中,找到“WEB管理”选项,并进入。

4、在WEB管理页面中,找到“开启WEB服务”选项,并勾选复选框。

5、“应用”按钮保存更改。

五、验证web功能1、关闭当前浏览器窗口。

2、打开浏览器,并在地质栏中输入路由器的IP地质。

3、按下回车键后,将会自动跳转到H3C路由器的web界面。

4、输入管理员用户名和密码,然后登录按钮。

5、如果成功登录到web界面,则说明web功能已成功开启。

六、附件本文档并无附加文件。

七、法律名词及注释1、H3C路由器:H3C公司生产的一种用于网络连接的设备。

2、IP地质:一种用于在网络中定位和识别设备的数字标识符。

3、管理员权限:对设备进行完全控制和配置的权限级别。

H3C路由器开启web

H3C路由器开启web在如今的网络时代,路由器成为了构建家庭和企业网络的重要设备。

H3C 路由器因其出色的性能和稳定性,受到了众多用户的青睐。

有时候,为了更方便地进行路由器的管理和配置,我们需要开启其 web 功能。

接下来,我将为您详细介绍 H3C 路由器开启 web 的步骤和相关注意事项。

首先,我们需要确保已经正确连接了 H3C 路由器。

将路由器的电源插头插入电源插座,然后使用网线将路由器的 WAN 口与宽带调制解调器(如光猫)连接,将电脑或其他设备通过网线连接到路由器的LAN 口。

在确保物理连接无误后,打开电脑上的浏览器,在地址栏中输入路由器的默认 IP 地址。

H3C 路由器的默认 IP 地址通常为 19216811 或19216801。

如果您不确定路由器的默认 IP 地址,可以查看路由器的说明书或者在路由器背面的标签上找到相关信息。

输入 IP 地址后,按下回车键,此时会弹出一个登录窗口。

在登录窗口中,输入路由器的默认用户名和密码。

H3C 路由器的默认用户名通常为 admin,默认密码为 admin 或者为空。

如果您之前修改过用户名和密码,请输入您修改后的信息。

成功登录路由器的管理界面后,在界面中找到“系统管理”或“高级设置”等相关选项。

不同型号的 H3C 路由器可能在菜单布局上有所差异,但大致的功能选项是相似的。

在系统管理或高级设置中,查找“Web 管理”或“Web 服务”等类似的选项。

点击进入该选项后,您会看到有关 Web 管理的相关设置。

通常情况下,您需要将 Web 管理的状态设置为“启用”。

有些路由器可能还会要求您设置允许访问 Web 管理界面的 IP 地址范围,您可以根据实际需求进行设置。

如果您希望任何设备都能通过网络访问 Web 管理界面,您可以将 IP 地址范围设置为“0000 255255255255”。

在完成上述设置后,点击“保存”或“应用”按钮,以使设置生效。

需要注意的是,开启 H3C 路由器的 Web 管理功能后,为了保障路由器的安全,建议您及时修改默认的用户名和密码,并设置强密码。

H3C F100配置实例

网络环境:固定IP,光钎接入。

硬件环境:IbmX3650M3一台(OA),双网卡,一台H3C F100-A防火墙一台。

客户需求:要求内部网络通过防火墙访问外网,外网客户端通过防火墙能够访问内部OA服务器。

实施步骤:服务器做好系统并把数据库调试好。

防火墙的调试,通过串口线连接本子PC和防火墙,用超级终端。

可用2种调试方法。

Web 界面的调试和命令行的调试。

先是第一种方法。

具体操作如下:1》因为机器默认是没有ip和用户名和密码的,所以就需要超级终端通过命令行来给机器配置,操作如下:因为机器本身带一条console口的串口线,把另一端连接到带串口的笔记本上,因为有的本子没有9针的串口,所以最好买一条九针转U口的,连到笔记本的U口上面,接下来就是打串口的驱动了,在网上下个万能的串口驱动也是能用的(附件里有自己用的一个驱动),连接好以后,把防火墙通上电。

2》在本子上点击开始-程序-附件-通讯-超级终端,打开后是新建连接,在名称里输入comm1,选第一个图标,点击确定,在连接时使用的下拉菜单中选直接连接到串口1,点击确定,然后在串口的属性对话框中设置波特率为9600,数据位为8,奇偶校验为无,停止位为1,流量控制为无,按[确定]按钮,返回超级终端窗口。

接下来配置超级终端属性在超级终端中选择[属性/设置]一项,进入图4-5所示的属性设置窗口。

选择终端仿真类型为VT100或自动检测,按[确定]按钮,返回超级终端窗口。

连通后在超级终端里会显示防火墙的信息。

机子会提示你Ctrl+B你不用管,这是进ROOT菜单的。

接下来就要为防火墙配置管理IP,用户名和密码了配置有2种模式,一般情况下用路由模式,先配置IP为使防火墙可以与其它网络设备互通,必须先将相应接口加入到某一安全区域中,且将缺省的过滤行为设置为允许,并为接口(以GigabitEthernet0/0为例)这是lan0的接口,配置IP地址。

[H3C] firewall zone trust [H3C-zone-trust] add interfaceGigabitEthernet0/0[H3C-zone-trust] quit[H3C] firewall packet-filter default permit[H3C] interface GigabitEthernet0/0[H3C-GigabitEthernet0/0] ip address 192.168.0.1 255.255.255.0Lan0口配置的ip是192.168.0.1接下来就为本机PC配置ip,因为接的是LAN0口,所以把ip配置成,192.168.0.2.配置好后在本子上运行CMD,PING 192.168.0.2PING通后,接下来就是为防火墙配置用户名和密码例如:建立一个用户名和密码都为admin,帐户类型为telnet,权限等级为3的管理员用户,运行下面的命令:[H3C] local-user admin[H3C-luser-admin] password simple admin[H3C-luser-admin] service-type telnet[H3C-luser-admin] level 3配置好后从调试本子的IE中,敲入192.168.0.1,回车就进入WEB界面,敲入admin后就进入WEB的配置管理界面。

H3C交换机的WEB配置页面

H3C交换机的WEB配置页面首先用console线配置好交换机打开web 页面大体过程改交换机管理IP为与客户端同一网段,并加一条同网关的路由。

配置一个access口允许交换机所在vlan通过。

建立Web访问用户并设密码打开Http 服务具体操作请参照网络摘抄的一个例子:通过Console口在超级终端中执行以下命令,配置以太网交换机管理VLAN的IP地址。

system-view[H3C] interface Vlan-interface 1(进入管理VLAN)[H3C-Vlan-interface1] undo ip address(取消管理VLAN原有的IP地址)[H3C-Vlan-interface1] ip address 10.153.17.82 255.255.255.0(配置以太网交换机管理VLAN的IP 地址为10.153.17.82)第二步:用户通过Console口,在以太网交换机上配置欲登录的WEB网管用户名和认证口令。

l ?? ?? ?? ??? 通过Console口,添加以太网交换机的Web用户,用户级别设为3(管理级用户)[H3C] local-user admin(设置用户名为admin)[H3C-luser-admin] service-type telnet level 3(设置级别3)[H3C-luser-admin] password simple admin(设置密码admin)l ?? ?? ?? ??? 配置交换机到网关的静态路由[H3C] ip route-static 0.0.0.0 0.0.0.0192.168.0.50 (网关的IP地址为192.168.0.50)执行 undo ip http shutdown确保http服务运行。

至此配置完成将本机网卡与交换机某access类型的口连接,输入http://管理IP即可。

迈普路由器开启web界面及基本配置流程图解

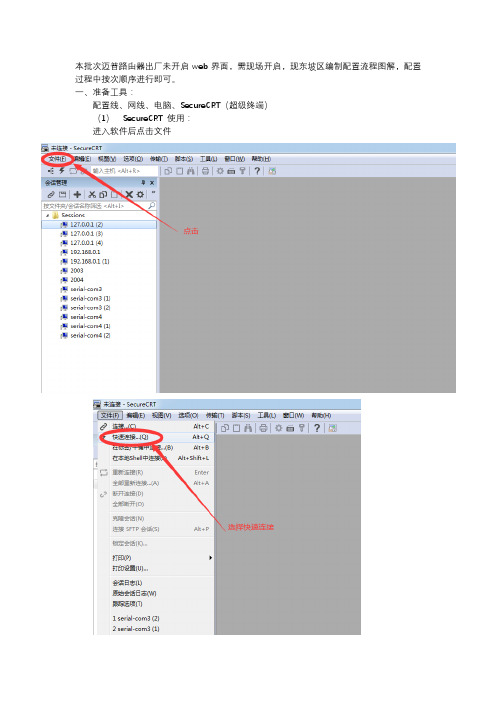

本批次迈普路由器出厂未开启web界面,需现场开启,现东坡区编制配置流程图解,配置过程中按次顺序进行即可。

一、准备工具:配置线、网线、电脑、SecureCRT(超级终端)(1)SecureCRT 使用:进入软件后点击文件二、设备面板介绍三、开启web界面配置命令router#enable ->进入特权配置模式router#configure terminal ->进入全局配置模式router(config)#ip http server ->启动web界面router(config)#user maipu privilege 15 password 0 mdcn197411->配置用户名maipu密码mdcn197411router(config)#int vlan 1 ->进入默认vlan1router(config-if-vlan1)#ip address 192.168.1.1 255.255.255.0->配置路由器web界面登陆iprouter(config-if-vlan1)#exit ->退出VLAN配置模式router(config)#exit ->退出全局模式router#write ->保存配置根据提示Are you sure to overwrite / flash/statup(yes/no)? y ->输入y确认保存配置完成上面命令后,断电重启路由器附配置命令截图四、进入web界面,进行路由器配置1、打开IE输入192.168.1.1,进入路由器登陆界面2、点击左上角快速向导3、点击开始配置4、基本信息界面,直接点击下一步5、系统时间:先勾选当前系统时间,再点击下一步6、接入方式优先选择静态IP(OUN用桥接方式),不建议用DHCP方式(ONU用路由模式,新接入路由器通过自动获取NAT后的内网IP地址,多出来一个转节点)7、静态IP配置(在下拉菜单上端口选择gigabitethernet1/0),再对照工单信息配置。

H3C防火墙PPPOE拨号方式上网配置方法(WEB界面)

H3C防⽕墙PPPOE拨号⽅式上⽹配置⽅法(WEB界⾯)1.适⽤的产品系列本案例适⽤于软件平台为Comware V7系列防⽕墙:F100-X-G2、F1000-X-G2、F100-X-WiNet、F1000-AK、F10X0等。

注:本案例是在F1000-C-G2的Version 7.1.064, Release 9323P1801版本上进⾏配置和验证的。

配置需求及实现的效果将防⽕墙部署在互联⽹出⼝,使⽤PPPOE拨号⽅式接⼊互联⽹。

初步规划防⽕墙使⽤3接⼝接⼊运营商,使⽤4接⼝连接内部⽹络,内部⽹络使⽤192.168.10.0⽹段,要求内⽹终端可以⾃动获取到地址并可以访问互联⽹。

2 组⽹图3 配置步骤3.1 基本登录#在防⽕墙接⼝⾯板找到0接⼝,⽤⽹线将电脑和设备的0接⼝连在⼀起,电脑配置与设备管理IP相同⽹段的地址192.168.0.2/243.2 配置外⽹接⼝#在“⽹络”>“IP” 选项中选择1/0/3接⼝并点击此接⼝最后⾯的”编辑”按钮。

#“IP地址”处选择PPPOE,⽤户名密码分别填⼊运营商分配的账号和密码。

3.3 配置内⽹接⼝#在 “⽹络”>“IP” 选项中选择1/0/4接⼝并点击此接⼝最后⾯的“编辑”按钮。

#“IP地址”选择指定IP地址,设置内⽹⽹关地址为192.168.10.1,掩码为255.255.255.0。

3.4 配置NAT地址转换#在 “策略”>“NAT”>“NAT动态转换”>“策略配置”选项中点击新建。

#“接⼝”选择外⽹接⼝“Dia0”接⼝,转换后源地址选择“接⼝IP地址”并点击确定。

注:外⽹⼝1/0/3接⼝配置为PPPOE时,在接⼝列表中会⽣成⼀个Dia接⼝,编号默认从0开始。

3.5 配置外⽹接⼝加⼊Untrust安全区域#在 “⽹络”>“接⼝”>“安全域” 中选择“Untrust”区域点击编辑按钮。

#在“三层成员列表”中将1/0/3、Dia0接⼝加⼊成员列表。

华三防火墙H3C F100基本配置说明

华三防火墙H3C F100配置说明一、开通网口用超级终端开通GE0/0网口先输入〈H3C〉system-view 初始化配置再输入[H3C] interzone policy default by-priority 开通GE0/0网口二、连接将服务器的IP设成192.168.0.2 子网掩码255.255.255.0与华为防火墙的GE0/0相连(默认iP是192.168.0.1)三、配置1.打开浏览器,输入192.168.0.12.输入用户名(admin )、密码(admin )以及验证码(注意大小写)后进入配置界面。

3.先把端口加入相应的域。

外网口就加入Untrust 域,内网口就加入Trust口。

设备管理—安全域,编辑Trust和Untrust区域。

选择0/1为Trust区域,选择0/2为Untrust区域。

4.为相应的接口配置上相应的IP地址。

设备管理—接口管理,编辑0/1,三层模式,静态路由,IP地址192.168.1.1 掩码:255.255.255.0编辑0/2,三层模式,静态路由,IP地址10.178.177.230 掩码:255.255.255.05.网络管理—DHCP-DHCP服务器,选择启动,动态。

新建,如下图填入IP,掩码,网关和DNS.6.防火墙—ACL新建ACL,在ID中填入2000确定后点击详细信息,新建对2000进行配置,pernit和无限制。

7.防火墙—NAT—动态地址转化新建,选择0/2口,2000,easy IP。

8.网络管理—路由管理—静态路由新建目标IP:0.0.0.0 掩码:0.0.0.0 下一跳:10.178.177.129出接口:0/29.设备管理—配置管理。

备份。

10.服务器网口填自动获取IP,与内网口0/1相连;外网连入外网口0/2。

0/0为配置口。

H3C路由器WEB简单配置流程

H3C路由器WEB简单配置流程H3C路由器WEB简单配置流程:1.连接路由器:a.使用网线将电脑与路由器的Console端口连接。

b.打开终端模拟器(如SecureCRT)并选择正确的串口配置(如9600波特率,8数据位,无校验位,1停止位)连接到路由器。

2.登录路由器:a.在终端模拟器中,按下回车键,进入路由器的命令行模式。

b.输入默认的登录用户名和密码(通常是admin/admin)并按下回车键。

3.进入WEB配置界面:a.在命令行模式下,输入命令web-manager启动WEB管理功能,并按下回车键。

b.在浏览器中输入路由器的管理IP地质(默认为192.168.1.1)并按下回车键。

4.配置基本信息:a.在WEB管理界面中,选择“System -> System Basic Configuration”选项。

b.在基本配置页面中,根据实际需求设置路由器的主机名、域名、管理用户名和密码等信息。

c.保存配置并重新启动路由器。

5.配置网络接口:a.在WEB管理界面中,选择“Interfaces -> Ethernet”选项。

b.在以太网接口配置页面中,为每个以太网接口分配IP地质、子网掩码和描述等信息。

c.保存配置并重新启动路由器。

6.配置路由:a.在WEB管理界面中,选择“Routing -> IP -> RoutingIPv4 -> Static”选项。

b.在静态路由配置页面中,添加需要的静态路由条目,设置目标网络、下一跳地质等信息。

c.保存配置并重新启动路由器。

7.配置访问控制:a.在WEB管理界面中,选择“Security -> Access Control List”选项。

b.在访问控制列表配置页面中,根据需求添加允许或拒绝的访问规则,设置源地质、目的地质、应用等信息。

c.保存配置并重新启动路由器。

8.配置NAT:a.在WEB管理界面中,选择“Services -> NAT”选项。

H3CF100-M开启WEB界面实例

H3CF100-M开启WEB界面实例H3C F100-M防火墙开启WEBsystem-viewSystem View: return to User View with Ctrl+Z.1、启动防火墙的HTTP服务,默认情况下是开启的,我们不用操作。

命令:undo ip http shutdown2、在防火墙中新建相应的用户、授于用户TELNET 的权限、管理权限设为最高的3级。

[H3C]local-user admin弹出提示:New local user added.[H3C-luser-admin]password simple admin[H3C-luser-admin]service-type telnet[H3C-luser-admin]level 3[H3C-luser-admin]quit3、给允许提供WEB访问的接口设置IP地址,我们将eth0/0端口的IP地址配置为192.168.1.1 255.255.255.0 ,这个IP地址就是WEB方式登录时键入的浏览器地址栏里面的地址[H3C]int ethernet 0/2[H3C-Ethernet0/2]ip address 192.168.1.254 255.255.255.0[H3C-Ethernet0/2]弹出提示:%Nov 26 11:33:36:430 2017 H3C IFNET/4/UPDOWN:Line protocol on the interface Ethernet0/2 is UP[H3C-Ethernet0/2]quit4、将接口添加到信任区域,同事配置防火墙的默认策略为允许数据通过[H3C]firewall zone trust[H3C-zone-trust]add interface ethernet 0/2[H3C-zone-trust]quit[H3C]firewall packet-filter default permit5、最后配置完了保存配置。

H3C基础知识--------开启Web服务可以浏览器访问

H3C基础知识--------开启Web服务可以浏览器访问H3C基础知识--------开启服务⼀、console⼝连接⼆、创建超级终端(Xshell创建)接好线之后我们需要查看com⼝在第⼏个⼝,查看⽅法此电脑-属性-设备管理器-端⼝(COM和LPT),如下图就可以看到com⼝了打开xshell软件,依次选择⽂件-新建或者直接ALT+N快捷键打开会话。

打开会话窗⼝之后,因为我们需要使⽤com⼝,所以选择连接⽅式为SERIAL,由此进⼊SERIAL连接⽅式的常规选项新建会话属性-常规下,选择port⼝,根据你电脑的com⼝(第⼆步查询),设置相应端⼝,⽐如我的com3,设置之后其他参数⽆需改动,选择连接。

这时候界⾯就跳到了交换机登陆界⾯,输⼊账户和密码,就可以进⼊交换机配置界⾯了。

三、配置基本参数<H3C>system-view[H3C]interface Vlan-interface 1 //进⼊管理VLAN[H3C-Vlan-interface1]undo ip address //取消管理VLAN原地址[H3C-Vlan-interface1]ip address 10.254.109.251 255.255.255.0 //配置管理VLAN的IP地址为10.254.109.251[H3C]local-user admin //添加WEB登陆账号[H3C-luser-admin]service-type telnet //设置telnet权限[H3C-luser-admin]password simple admin //配置密码[H3C]super password level 3 cipher bokezhu //设置超级密码为bokezhu四、开启远程协议[H3C]ip http enable //启⽤WEB服务,默认可能已经启动五、保存配置[H3C]save。

XX公司H3C-F100-M-G配置(命令行)

XX公司H3C-F100-M-G配置(命令行)一、上网设置:#域配置zone name Management id 0priority 100import interface GigabitEthernet0/0zone name Local id 1priority 100zone name Trust id 2priority 85import interface GigabitEthernet0/2zone name DMZ id 3priority 50zone name Untrust id 4priority 5import interface Dialer1import interface GigabitEthernet0/3import interface GigabitEthernet0/4import interface GigabitEthernet0/5#内网网关interface GigabitEthernet0/2ip address 192.168.100.254 255.255.0.0 port link-mode route nat outbound 3090#电信出口interface GigabitEthernet0/3port link-mode routeip address 219.137.182.2xx 255.255.255.248 nat outbound 2000 address-group 1#联通出口interface GigabitEthernet0/4port link-mode routeip address 218.107.10.xx 255.255.255.248 nat outbound 2000 address-group 2#PPPOE电信ADSLinterface GigabitEthernet0/5port link-mode routepppoe-client dial-bundle-number 1#设定拨号访问组的拨号控制列表dialer-rule 1 ip permit#PPPOE配置interface Dialer1nat outbound 2000link-protocol ppp*******************************ppp chap password cipher $c$3$cft8cT2sYcO4XYUDKRgfw0R0HOSTSDh69HbN ppp pap ********************************************$c$3$mXUOjqFP3BKfa52muz92y7JBlMMsjjNzxGVLppp ipcp dns requestip address ppp-negotiatedialer user pppoeclientdialer-group 1dialer bundle 1#DNS服务器和DNS代理dns resolvedns proxy enabledns server 202.96.128.166dns server 8.8.8.8#NAT动态地址池nat address-group 1 219.137.182.2xx 219.137.182.206 level 1 nat address-group 2 218.107.10.44 218.107.10.46 level 1#NAT使用的ACLacl number 2000rule 0 permit source 192.168.0.0 0.0.255.255#出口路由ip route-static 0.0.0.0 0.0.0.0 Dialer1ip route-static 0.0.0.0 0.0.0.0 219.137.182.201ip route-static 0.0.0.0 0.0.0.0 218.107.10.41 preference 100二、策略路由#策略路由使用的ACLacl number 3088 //匹配内部服务器地址rule 0 permit ip source 192.168.16.39 0rule 1 permit ip source 192.168.100.1 0rule 2 permit ip source 192.168.100.161 0rule 3 permit ip source 192.168.100.162 0rule 4 permit ip source 192.168.100.164 0rule 101 deny ipacl number 3089 //匹配内网用户地址段rule 0 permit ip source 192.168.0.0 0.0.255.255rule 101 deny ip#新建策略路由policy-based-route wan permit node 10if-match acl 3088apply ip-address next-hop 219.137.182.201 //服务器走电信出口policy-based-route wan permit node 11if-match acl 3089apply ip-address next-hop 218.107.10.41 //内网用户走联通出口#策略路由的应用interface GigabitEthernet0/2ip policy-based-route wan三、外网访问内部服务器NATinterface GigabitEthernet0/3nat server protocol tcp global 219.137.182.2xx 5872 inside 192.168.100.164 5872 nat server protocol tcp global 219.137.182.2xx 81 inside 192.168.100.164 81nat server protocol tcp global 219.137.182.2xx 89 inside 192.168.100.1 89nat server protocol tcp global 219.137.182.2xx 5366 inside 192.168.100.162 5366 nat server 1 protocol tcp global current-interface 8081 inside 192.168.100.162 8081 nat server protocol tcp global 219.137.182.2xx 8088 inside 192.168.100.1 8088 ip address 219.137.182.2xx 255.255.255.248#interface GigabitEthernet0/4nat server protocol tcp global 218.107.10.xx 8088 inside 192.168.100.1 8088nat server protocol tcp global 218.107.10.xx 81 inside 192.168.100.164 81nat server protocol tcp global 218.107.10.xx 5872 inside 192.168.100.164 5872 nat server 1 protocol tcp global current-interface 89 inside 192.168.100.1 89nat server 2 protocol tcp global current-interface 5366 inside 192.168.100.162 5366 nat server 3 protocol tcp global current-interface 8081 inside 192.168.100.162 8081 #允许Untrust区域访问内网服务器地址组地址interzone source Untrust destination Trustrule 0 permitsource-ip any_addressdestination-ip server_groupservice any_servicerule enable四、内网用户通过公网地址访问内部服务器NAT#公网地址访问内网服务器NAT使用的ACLacl number 3090rule 0 permit ip source 192.168.0.0 0.0.255.255 destination 192.168.16.39 0rule 1 permit ip source 192.168.0.0 0.0.255.255 destination 192.168.100.1 0rule 2 permit ip source 192.168.0.0 0.0.255.255 destination 192.168.100.161 0 rule 3 permit ip source 192.168.0.0 0.0.255.255 destination 192.168.100.162 0 rule 4 permit ip source 192.168.0.0 0.0.255.255 destination 192.168.100.164 0acl number 3091rule 0 permit ip source 192.168.0.0 0.0.255.255 destination 192.168.16.39 0rule 1 permit ip source 192.168.0.0 0.0.255.255 destination 192.168.100.1 0rule 2 permit ip source 192.168.0.0 0.0.255.255 destination 192.168.100.161 0rule 3 permit ip source 192.168.0.0 0.0.255.255 destination 192.168.100.162 0 rule 4 permit ip source 192.168.0.0 0.0.255.255 destination 192.168.100.164 0 rule 5 permit ip source 192.168.16.39 0 destination 192.168.0.0 0.0.255.255rule 6 permit ip source 192.168.100.1 0 destination 192.168.0.0 0.0.255.255rule 7 permit ip source 192.168.100.161 0 destination 192.168.0.0 0.0.255.255 rule 8 permit ip source 192.168.100.162 0 destination 192.168.0.0 0.0.255.255 rule 9 permit ip source192.168.100.164 0 destination 192.168.0.0 0.0.255.255 interface GigabitEthernet0/2nat outbound 3090nat server protocol tcp global 219.137.182.2xx 8088 inside 192.168.100.1 8088 nat server protocol tcp global 218.107.10.xx 8088 inside 192.168.100.1 8088nat server protocol tcp global 218.107.10.xx 81 inside 192.168.100.164 81nat server protocol tcp global 219.137.182.2xx 81 inside 192.168.100.164 81#匹配源地址为内网服务器目的地址为内网用户地址的数据包不作下一跳修改policy-based-route wan deny node 9if-match acl 3091五、IPSec VPN#IPSec匹配流量acl number 3501rule 0 permit ip source 192.168.0.0 0.0.255.255 destination 192.160.10.0 0.0.0.255 acl number 3502rule 0 permit ip source 192.168.0.0 0.0.255.255 destination 192.160.55.0 0.0.0.255 #IKE本端名称ike local-name f100#健康检测ike dpd to_fg100_dpdtime-out 3#第一阶段ike提议ike proposal 1encryption-algorithm 3des-cbcdh group2authentication-algorithm md5#ike proposal 2encryption-algorithm 3des-cbcdh group2#第一阶段IKE对等体预共享密钥野蛮模式ike peer to_fg100_peerexchange-mode aggressivepre-shared-key cipher $c$3$UqO8Is+AdX579TINNmJkYll+lArkiRBOjfzzAg== id-type nameremote-name fg100nat traversaldpd to_fg100_dpd#第二阶段IPSec安全提议ipsec transform-set to_fg100_propencapsulation-mode tunneltransform espesp authentication-algorithm md5esp encryption-algorithm 3des#第二阶段IPSec模板ipsec policy-template to_fg100_temp 1security acl 3502ike-peer to_fg100_peertransform-set to_fg100_propsa duration traffic-based 1843200sa duration time-based 3600#创建一个policyipsec policy to_fg100_poli 1 isakmp template to_fg100_temp #把policy挂在G0/3上interface GigabitEthernet0/3ipsec policy to_fg100_poli六、SSL VPN#SSL使用的PKI证书pki entity sslcommon-name ssl#pki domain defaultcrl check disable#pki domain domainca identifier domaincertificate request from racrl check disable#SSL VPN配置ssl server-policy defaultpki-domain defaultssl server-policy access-policypki-domain domainssl server-policy h3cpki-domain h3cssl server-policy sslvpnpki-domain domain#开启SSL VPNssl-vpn server-policy access-policy ssl-vpn enable七、其他设置#管理口interface GigabitEthernet0/0port link-mode routeip address 192.168.0.1 255.255.255.0#开启telnettelnet server enable#web管理页面超时web idle-timeout 50#时间表time-range office 07:00 to 19:00 daily#配置TFTP客户端的源地址(ssl vpn证书)tftp client source interface GigabitEthernet0/0八、默认设置version 5.20, Release 5140#sysname H3C#ftp server enable#undo voice vlan mac-address 00e0-bb00-0000#vd Root id 1##本地用户local-user adminpassword cipher $c$3$oGb5I9jYxOTH14goQ9eyldWLEVvfRG8M authorization-attribute level 3service-type telnetservice-type web#允许来宾用户管理员在Web页面上创建的来宾用户加入该用户组user-group systemgroup-attribute allow-guest#interface NULL0#vlan 1#qos policy 11qos policy 1#取消指定协议的ALG功能undo alg dnsundo alg rtspundo alg h323undo alg sipundo alg sqlnetundo alg pptpundo alg ilsundo alg nbtundo alg msnundo alg qqundo alg tftpundo alg sccpundo alg gtp#命令用来使能会话双机热备功能session synchronization enable#使能密码恢复功能(默认使能)password-recovery enable#控制vty接口的登陆认证方式user-interface con 0user-interface vty 0 4 authentication-mode scheme##默认的Radius配置domain systemaccess-limit disablestate activeidle-cut disableself-service-url disable#interface GigabitEthernet0/1port link-mode route#默认域开启,名称是“system”;domain default enable system#load xml-configuration#load tr069-configuration。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

[H3C-Ethernet0/2]

弹出提示:%Nov 26 11:33:36:430 2017 H3C IFNET/4/UPDOWN:Line protocol on the interface Ethernet0/2 is UP

弹出提示:Now saving current configuration to the device.

Saving configuration flash:/config.cfg. Please wait...

...................

Current configuration has been saved to the device successfully.

[H3C]firewall packet-filter default permit

5、最后配置完了保存配置。

[H3C]save

The configuration will be written to the device.

Are you sure?[Y/N]y

[H3C-Ethernet0/2]quit

4、将接口添加到信任区域,同事配置防火墙的默认策略为允许数据通过

[H3C]firewall zone trust

[H3C-zone-trust]add interface ethernet 0/2

[H3C-zone-trust]quit

H3C F100-M防火墙开启WEB

<H3C>system-view

System View: return to User View with Ctrl+Z.

1、启动防火墙的HTTP服务,默认情况下是开启的,我们不用操作。

命令:undo ip http shutdown

Байду номын сангаас

2、在防火墙中新建相应的用户、授于用户TELNET 的权限、管理权限设为最高的3级。

[H3C]local-user admin

弹出提示:New local user added.

[H3C-luser-admin]password simple admin

[H3C-luser-admin]service-type telnet

[H3C-luser-admin]level 3

[H3C-luser-admin]quit

3、给允许提供WEB访问的接口设置IP地址,我们将eth0/0端口的IP地址配置为192.168.1.1 255.255.255.0 ,这个IP地址就是WEB方式登录时键入的浏览器地址栏里面的地址

[H3C]int ethernet 0/2